Articoli

Scope Tags in Microsoft Intune: configurazione e best practices 9 Giugno 2026 by Simone Termine - Quando un tenant Microsoft Intune è ancora piccolo, la gestione amministrativa tende a essere abbastanza lineare: pochi amministratori, poche policy, qualche applicazione, un numero contenuto di dispositivi e una struttura operativa ancora gestibile a vista. Poi l'ambiente cresce e arrivano più sedi, più team IT, gruppi di help desk, fornitori esterni, amministratori locali, team di sicurezza e, in alcuni casi, anche società diverse all'interno dello stesso gruppo. A quel punto il tema non è più solo creare una configuration policy o distribuire un'applicazione. Il vero problema diventa capire chi può vedere cosa, chi può modificare cosa e fino a dove… continua a leggere

Scope Tags in Microsoft Intune: configurazione e best practices 9 Giugno 2026 by Simone Termine - Quando un tenant Microsoft Intune è ancora piccolo, la gestione amministrativa tende a essere abbastanza lineare: pochi amministratori, poche policy, qualche applicazione, un numero contenuto di dispositivi e una struttura operativa ancora gestibile a vista. Poi l'ambiente cresce e arrivano più sedi, più team IT, gruppi di help desk, fornitori esterni, amministratori locali, team di sicurezza e, in alcuni casi, anche società diverse all'interno dello stesso gruppo. A quel punto il tema non è più solo creare una configuration policy o distribuire un'applicazione. Il vero problema diventa capire chi può vedere cosa, chi può modificare cosa e fino a dove… continua a leggere Microsoft Purview: Audit Log Retention Policy 9 Giugno 2026 by Guido Imperatore - È possibile creare e gestire i criteri di conservazione dei Log di Audit all'interno del portale di Microsoft Purview. I criteri di conservazione di questi log fanno parte delle nuove funzionalità di Microsoft Purview Audit (Premium). Un criterio di conservazione dei log di Audit consente di specificare quanto a lungo conservare i log all'interno dell'organizzazione ed è possibile conservarli per un massimo di 10 anni. È possibile creare criteri basati sui seguenti criteri: Tutte le attività in uno o più servizi Microsoft Attività specifiche in un servizio Microsoft eseguite da tutti gli utenti o da utenti specifici Livello di priorità… continua a leggere

Microsoft Purview: Audit Log Retention Policy 9 Giugno 2026 by Guido Imperatore - È possibile creare e gestire i criteri di conservazione dei Log di Audit all'interno del portale di Microsoft Purview. I criteri di conservazione di questi log fanno parte delle nuove funzionalità di Microsoft Purview Audit (Premium). Un criterio di conservazione dei log di Audit consente di specificare quanto a lungo conservare i log all'interno dell'organizzazione ed è possibile conservarli per un massimo di 10 anni. È possibile creare criteri basati sui seguenti criteri: Tutte le attività in uno o più servizi Microsoft Attività specifiche in un servizio Microsoft eseguite da tutti gli utenti o da utenti specifici Livello di priorità… continua a leggere Verso un Windows senza NTLM: IAKerb, LocalKDC e il futuro dell’autenticazione 3 Giugno 2026 by Domenico Caldarelli - Negli ambienti Windows, l'autenticazione non è solo un dettaglio tecnico ma un meccanismo che definisce la fiducia nei servizi e nei dispositivi. Per decenni il protocollo NT LAN Manager (NTLM) ha rappresentato il "piano B": una soluzione di ripiego quando il metodo consigliato, Kerberos, non era disponibile. Negli ultimi mesi Microsoft ha iniziato un percorso di modernizzazione che mira a ridurre, fino a eliminare, la dipendenza da NTLM introducendo due componenti chiave: IAKerb e Local KDC. L'obiettivo di questo articolo è spiegare perché NTLM è stato così importante, cosa offre Kerberos in più e come le nuove funzionalità cambieranno la gestione dell'autenticazione.… continua a leggere

Verso un Windows senza NTLM: IAKerb, LocalKDC e il futuro dell’autenticazione 3 Giugno 2026 by Domenico Caldarelli - Negli ambienti Windows, l'autenticazione non è solo un dettaglio tecnico ma un meccanismo che definisce la fiducia nei servizi e nei dispositivi. Per decenni il protocollo NT LAN Manager (NTLM) ha rappresentato il "piano B": una soluzione di ripiego quando il metodo consigliato, Kerberos, non era disponibile. Negli ultimi mesi Microsoft ha iniziato un percorso di modernizzazione che mira a ridurre, fino a eliminare, la dipendenza da NTLM introducendo due componenti chiave: IAKerb e Local KDC. L'obiettivo di questo articolo è spiegare perché NTLM è stato così importante, cosa offre Kerberos in più e come le nuove funzionalità cambieranno la gestione dell'autenticazione.… continua a leggere Azure Virtual Desktop senza Domain Controller: FSLogix e Azure Files in un mondo Entra ID 29 Maggio 2026 by Enea Maestrelli - Negli ultimi anni, il concetto di virtualizzazione del desktop ha subito una trasformazione profonda, passando da modelli fortemente ancorati all'infrastruttura on-premises a soluzioni completamente orientate al cloud. In questo percorso evolutivo, Azure Virtual Desktop (AVD) si è affermato come uno dei principali abilitatori del digital workplace moderno, offrendo flessibilità, scalabilità e integrazione nativa con l'ecosistema Microsoft. Nato come evoluzione dei servizi Remote Desktop Services (RDS) e successivamente introdotto come Windows Virtual Desktop, AVD rappresenta oggi una piattaforma matura per la distribuzione di desktop e applicazioni in modalità servizio. Tuttavia, nelle sue prime implementazioni, l'adozione di AVD richiedeva ancora una forte… continua a leggere

Azure Virtual Desktop senza Domain Controller: FSLogix e Azure Files in un mondo Entra ID 29 Maggio 2026 by Enea Maestrelli - Negli ultimi anni, il concetto di virtualizzazione del desktop ha subito una trasformazione profonda, passando da modelli fortemente ancorati all'infrastruttura on-premises a soluzioni completamente orientate al cloud. In questo percorso evolutivo, Azure Virtual Desktop (AVD) si è affermato come uno dei principali abilitatori del digital workplace moderno, offrendo flessibilità, scalabilità e integrazione nativa con l'ecosistema Microsoft. Nato come evoluzione dei servizi Remote Desktop Services (RDS) e successivamente introdotto come Windows Virtual Desktop, AVD rappresenta oggi una piattaforma matura per la distribuzione di desktop e applicazioni in modalità servizio. Tuttavia, nelle sue prime implementazioni, l'adozione di AVD richiedeva ancora una forte… continua a leggere Creare un Resource Group in Azure con Terraform 28 Maggio 2026 by Manuel Barbetta - Quando gestite infrastrutture cloud, la capacita' di automatizzare la creazione e la gestione delle risorse diventa fondamentale. In questo contesto, Infrastructure as Code (IaC) rappresenta un paradigma che consente di definire, distribuire e gestire l'infrastruttura attraverso file di configurazione, eliminando la necessita' di operazioni manuali ripetitive e soggette a errori. Terraform, sviluppato da HashiCorp, rappresenta una soluzione elegante e agnostica che vi permette di dichiarare lo stato desiderato della vostra infrastruttura, lasciando al tool il compito di raggiungere quello stato. A differenza di altri strumenti specifici per un singolo cloud provider, Terraform vi offre la flessibilita' di gestire risorse su… continua a leggere

Creare un Resource Group in Azure con Terraform 28 Maggio 2026 by Manuel Barbetta - Quando gestite infrastrutture cloud, la capacita' di automatizzare la creazione e la gestione delle risorse diventa fondamentale. In questo contesto, Infrastructure as Code (IaC) rappresenta un paradigma che consente di definire, distribuire e gestire l'infrastruttura attraverso file di configurazione, eliminando la necessita' di operazioni manuali ripetitive e soggette a errori. Terraform, sviluppato da HashiCorp, rappresenta una soluzione elegante e agnostica che vi permette di dichiarare lo stato desiderato della vostra infrastruttura, lasciando al tool il compito di raggiungere quello stato. A differenza di altri strumenti specifici per un singolo cloud provider, Terraform vi offre la flessibilita' di gestire risorse su… continua a leggere Microsoft Purview DLP Network Data Security: guida pratica con Microsoft Entra Global Secure Access 9 Giugno 2026 by Roberto Tafuri - L'adozione sempre più diffusa di strumenti di intelligenza artificiale generativa e servizi cloud non gestiti sta cambiando profondamente il perimetro della protezione dei dati. Se fino a poco tempo fa Data Loss Prevention (DLP) si concentrava principalmente su endpoint, email e servizi Microsoft 365 oggi diventa sempre più importante controllare anche il traffico web diretto verso applicazioni esterne come ChatGPT, servizi di file sharing e altre destinazioni internet. È proprio in questo scenario che entra in gioco DLP Network Data Security, una funzionalità che estende le capacità di Microsoft Purview a livello di rete, consentendo di analizzare e proteggere i… continua a leggere

Microsoft Purview DLP Network Data Security: guida pratica con Microsoft Entra Global Secure Access 9 Giugno 2026 by Roberto Tafuri - L'adozione sempre più diffusa di strumenti di intelligenza artificiale generativa e servizi cloud non gestiti sta cambiando profondamente il perimetro della protezione dei dati. Se fino a poco tempo fa Data Loss Prevention (DLP) si concentrava principalmente su endpoint, email e servizi Microsoft 365 oggi diventa sempre più importante controllare anche il traffico web diretto verso applicazioni esterne come ChatGPT, servizi di file sharing e altre destinazioni internet. È proprio in questo scenario che entra in gioco DLP Network Data Security, una funzionalità che estende le capacità di Microsoft Purview a livello di rete, consentendo di analizzare e proteggere i… continua a leggere Hyper-V Live Migration tra cluster e foreste Active Directory diverse 1 Giugno 2026 by Nicola Ferrini - In alcuni scenari può essere necessario spostare una o più macchine virtuali Hyper-V da un cluster a un altro senza interrompere i servizi erogati. Pensiamo, ad esempio, ad attività di consolidamento dell'infrastruttura, sostituzione dell'hardware, migrazione verso un nuovo datacenter, separazione di ambienti aziendali oppure integrazione tra infrastrutture appartenenti a foreste Active Directory diverse. La Live Migration consente di trasferire una macchina virtuale da un host Hyper-V a un altro mantenendola accesa, riducendo al minimo l'impatto sugli utenti e sulle applicazioni. Quando però i due host appartengono a cluster differenti e, soprattutto, a foreste diverse, la configurazione richiede qualche attenzione in… continua a leggere

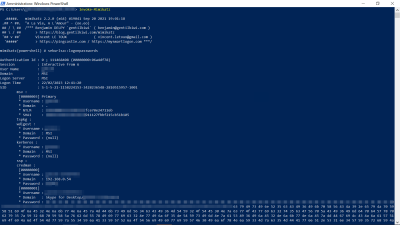

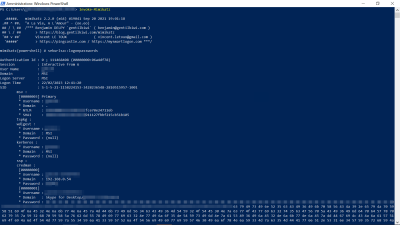

Hyper-V Live Migration tra cluster e foreste Active Directory diverse 1 Giugno 2026 by Nicola Ferrini - In alcuni scenari può essere necessario spostare una o più macchine virtuali Hyper-V da un cluster a un altro senza interrompere i servizi erogati. Pensiamo, ad esempio, ad attività di consolidamento dell'infrastruttura, sostituzione dell'hardware, migrazione verso un nuovo datacenter, separazione di ambienti aziendali oppure integrazione tra infrastrutture appartenenti a foreste Active Directory diverse. La Live Migration consente di trasferire una macchina virtuale da un host Hyper-V a un altro mantenendola accesa, riducendo al minimo l'impatto sugli utenti e sulle applicazioni. Quando però i due host appartengono a cluster differenti e, soprattutto, a foreste diverse, la configurazione richiede qualche attenzione in… continua a leggere Configurare l’accesso applicativo ad una Shared Mailbox in Exchange Online tramite IMAP con autenticazione OAuth2 29 Maggio 2026 by Ermanno Goletto - Negli ultimi anni Microsoft ha progressivamente eliminato il supporto alla Basic Authentication nei servizi di Microsoft 365, imponendo l'adozione della Modern Authentication basata su OAuth2 anche per i protocolli legacy come IMAP, POP e SMTP. Questo cambiamento ha un impatto significativo su molte applicazioni aziendali come ad esempio applicativi gestionali, CRM, sistemi di ticketing o integrazioni middleware che possono dover accedere alle caselle di posta tramite IMAP per leggere o elaborare messaggi. A riguardo si veda il post Announcing OAuth 2.0 support for IMAP, SMTP client protocols in Exchange Online del 30 Aprile 2020. In questo articolo vedremo come configurare… continua a leggere

Configurare l’accesso applicativo ad una Shared Mailbox in Exchange Online tramite IMAP con autenticazione OAuth2 29 Maggio 2026 by Ermanno Goletto - Negli ultimi anni Microsoft ha progressivamente eliminato il supporto alla Basic Authentication nei servizi di Microsoft 365, imponendo l'adozione della Modern Authentication basata su OAuth2 anche per i protocolli legacy come IMAP, POP e SMTP. Questo cambiamento ha un impatto significativo su molte applicazioni aziendali come ad esempio applicativi gestionali, CRM, sistemi di ticketing o integrazioni middleware che possono dover accedere alle caselle di posta tramite IMAP per leggere o elaborare messaggi. A riguardo si veda il post Announcing OAuth 2.0 support for IMAP, SMTP client protocols in Exchange Online del 30 Aprile 2020. In questo articolo vedremo come configurare… continua a leggere Strong Certificate Mapping in Active Directory: cosa cambia per certificati, SID e KDC 27 Maggio 2026 by Domenico Caldarelli - Per anni abbiamo raccontato i certificati come una garanzia quasi assoluta. Se il certificato è valido, se la chain è corretta, se la CA è attendibile, allora siamo a posto. Più o meno. In Active Directory, soprattutto quando entra in gioco l'autenticazione Kerberos basata su certificato, la domanda non è soltanto: "Questo certificato è valido?". La domanda vera è un'altra: "Questo certificato appartiene davvero a questo utente o a questo computer?" Ed è qui che entra in gioco lo Strong Certificate Mapping. Il tema sembra piccolo, quasi da addetti ai lavori. In realtà può avere un impatto enorme su ambienti… continua a leggere

Strong Certificate Mapping in Active Directory: cosa cambia per certificati, SID e KDC 27 Maggio 2026 by Domenico Caldarelli - Per anni abbiamo raccontato i certificati come una garanzia quasi assoluta. Se il certificato è valido, se la chain è corretta, se la CA è attendibile, allora siamo a posto. Più o meno. In Active Directory, soprattutto quando entra in gioco l'autenticazione Kerberos basata su certificato, la domanda non è soltanto: "Questo certificato è valido?". La domanda vera è un'altra: "Questo certificato appartiene davvero a questo utente o a questo computer?" Ed è qui che entra in gioco lo Strong Certificate Mapping. Il tema sembra piccolo, quasi da addetti ai lavori. In realtà può avere un impatto enorme su ambienti… continua a leggere Defender for Identity: Migrate from Sensor V2 to Sensor V3.0 (Preview) 27 Maggio 2026 by Guido Imperatore - All'interno della community ho già trattato l'argomento del sensore di Defender for Identity V3.0, raccontando i benefici, ma anche le limitazioni attuali che ha lo strumento, vi riporto per comodità l'articolo della community Microsoft Defender for Identity: Active Logging from Defender Portal - ICT Power. All'interno dell'articolo trovate anche una descrizione approfondita di come lavora nel dettaglio questa funzionalità di Microsoft. L'identità è il primo punto di accesso alle organizzazioni proprio per questo in ottica Zero Trust è necessario proteggerla per evitare spiacevoli sorprese. Microsoft Defender for Identity consente alle organizzazioni di rilevare, analizzare e rispondere agli attacchi basati sulle… continua a leggere

Defender for Identity: Migrate from Sensor V2 to Sensor V3.0 (Preview) 27 Maggio 2026 by Guido Imperatore - All'interno della community ho già trattato l'argomento del sensore di Defender for Identity V3.0, raccontando i benefici, ma anche le limitazioni attuali che ha lo strumento, vi riporto per comodità l'articolo della community Microsoft Defender for Identity: Active Logging from Defender Portal - ICT Power. All'interno dell'articolo trovate anche una descrizione approfondita di come lavora nel dettaglio questa funzionalità di Microsoft. L'identità è il primo punto di accesso alle organizzazioni proprio per questo in ottica Zero Trust è necessario proteggerla per evitare spiacevoli sorprese. Microsoft Defender for Identity consente alle organizzazioni di rilevare, analizzare e rispondere agli attacchi basati sulle… continua a leggere Azure Local: Creare un ambiente di test a due nodi con Azure Arc Jumpstart LocalBox 23 Maggio 2026 by Nicola Ferrini - Azure Local è la soluzione Microsoft pensata per portare le funzionalità di Azure direttamente nei vostri ambienti locali, nei datacenter aziendali, nelle sedi periferiche o negli scenari edge in cui avete bisogno di eseguire workload vicino agli utenti, ai dati o ai sistemi produttivi. In pratica vi permette di avere un'infrastruttura cloud-connected, gestita e governata tramite Azure Arc, ma eseguita su hardware locale o in ambienti controllati dall'organizzazione. Rispetto a un'infrastruttura tradizionale, Azure Local introduce un modello più moderno di gestione: potete distribuire macchine virtuali, servizi, workload containerizzati e scenari ibridi mantenendo un punto di controllo centralizzato dal portale Azure.… continua a leggere

Azure Local: Creare un ambiente di test a due nodi con Azure Arc Jumpstart LocalBox 23 Maggio 2026 by Nicola Ferrini - Azure Local è la soluzione Microsoft pensata per portare le funzionalità di Azure direttamente nei vostri ambienti locali, nei datacenter aziendali, nelle sedi periferiche o negli scenari edge in cui avete bisogno di eseguire workload vicino agli utenti, ai dati o ai sistemi produttivi. In pratica vi permette di avere un'infrastruttura cloud-connected, gestita e governata tramite Azure Arc, ma eseguita su hardware locale o in ambienti controllati dall'organizzazione. Rispetto a un'infrastruttura tradizionale, Azure Local introduce un modello più moderno di gestione: potete distribuire macchine virtuali, servizi, workload containerizzati e scenari ibridi mantenendo un punto di controllo centralizzato dal portale Azure.… continua a leggere Deployment di una Azure Landing Zone Enterprise-Scale utilizzando il Portal Accelerator di Microsoft 20 Maggio 2026 by Manuel Barbetta - Le Azure Landing Zones sono un insieme di risorse cloud preconfigurate, progettate per favorire la migrazione verso il Cloud nel miglior modo possibile e permettere alle aziende di rispettare i requisiti di sicurezza, gestione e conformità normativa. L'obiettivo è quello di aumentare il livello di agilità e flessibilità richiesti dalla trasformazione digitale, permettendo alle aziende di innovare e utilizzare con efficacia i servizi digitali. Una Azure Landing Zone è l'ambiente Azure preconfigurato, scalabile e governato dove le aziende fanno "atterrare" i loro workload in modo sicuro fin dal primo giorno. Fa parte del Cloud Adoption Framework (CAF) di Microsoft, il… continua a leggere

Deployment di una Azure Landing Zone Enterprise-Scale utilizzando il Portal Accelerator di Microsoft 20 Maggio 2026 by Manuel Barbetta - Le Azure Landing Zones sono un insieme di risorse cloud preconfigurate, progettate per favorire la migrazione verso il Cloud nel miglior modo possibile e permettere alle aziende di rispettare i requisiti di sicurezza, gestione e conformità normativa. L'obiettivo è quello di aumentare il livello di agilità e flessibilità richiesti dalla trasformazione digitale, permettendo alle aziende di innovare e utilizzare con efficacia i servizi digitali. Una Azure Landing Zone è l'ambiente Azure preconfigurato, scalabile e governato dove le aziende fanno "atterrare" i loro workload in modo sicuro fin dal primo giorno. Fa parte del Cloud Adoption Framework (CAF) di Microsoft, il… continua a leggere SMB over QUIC su Windows Server 2025 19 Maggio 2026 by Domenico Caldarelli - Ogni volta che arriva una nuova funzionalità nel mondo IT, qualcuno sente il bisogno di organizzare un funerale. È morta la VPN. È morto l'on-premises. È morto il file server. È morto Active Directory. È morto tutto, praticamente. Tranne il ticket aperto il lunedì mattina perché l'utente non riesce ad accedere alla cartella condivisa. SMB over QUIC rientra perfettamente in questa categoria di tecnologie che rischiano di essere raccontate male. Da una parte può essere banalizzata come "SMB su Internet", che suona più o meno come "pubblichiamo TCP/445 e speriamo nella benevolenza dell'universo". Dall'altra può essere venduta come alternativa definitiva… continua a leggere

SMB over QUIC su Windows Server 2025 19 Maggio 2026 by Domenico Caldarelli - Ogni volta che arriva una nuova funzionalità nel mondo IT, qualcuno sente il bisogno di organizzare un funerale. È morta la VPN. È morto l'on-premises. È morto il file server. È morto Active Directory. È morto tutto, praticamente. Tranne il ticket aperto il lunedì mattina perché l'utente non riesce ad accedere alla cartella condivisa. SMB over QUIC rientra perfettamente in questa categoria di tecnologie che rischiano di essere raccontate male. Da una parte può essere banalizzata come "SMB su Internet", che suona più o meno come "pubblichiamo TCP/445 e speriamo nella benevolenza dell'universo". Dall'altra può essere venduta come alternativa definitiva… continua a leggere Nuova device view in Microsoft Intune: come cambia la pagina di dettaglio dei dispositivi 18 Maggio 2026 by Simone Termine - Microsoft Intune continua a evolvere non solo dal punto di vista delle funzionalità, ma anche nell'esperienza di amministrazione quotidiana. Una delle novità introdotte in public preview è la nuova vista dispositivo, o device view, disponibile nel portale di amministrazione Intune accedendo a Devices > All devices e selezionando un dispositivo gestito. Non si tratta di una nuova funzionalità di enrollment o di una nuova modalità di gestione degli endpoint, questo cambiamento riguarda l'interfaccia con cui gli amministratori consultano le informazioni del dispositivo, avviano le azioni remote, verificano lo stato delle attività e accedono agli strumenti e ai report utili durante… continua a leggere

Nuova device view in Microsoft Intune: come cambia la pagina di dettaglio dei dispositivi 18 Maggio 2026 by Simone Termine - Microsoft Intune continua a evolvere non solo dal punto di vista delle funzionalità, ma anche nell'esperienza di amministrazione quotidiana. Una delle novità introdotte in public preview è la nuova vista dispositivo, o device view, disponibile nel portale di amministrazione Intune accedendo a Devices > All devices e selezionando un dispositivo gestito. Non si tratta di una nuova funzionalità di enrollment o di una nuova modalità di gestione degli endpoint, questo cambiamento riguarda l'interfaccia con cui gli amministratori consultano le informazioni del dispositivo, avviano le azioni remote, verificano lo stato delle attività e accedono agli strumenti e ai report utili durante… continua a leggere Microsoft Purview: Collection Policies ora supportano Sensitivity Labels (Preview) 18 Maggio 2026 by Guido Imperatore - Ho parlato di questa funzionalità di Microsoft Purview, in un articolo di community Microsoft Purview: Collection Policies (Preview) - ICT Power , ma vorrei portare alla vostra attenzione una nuova funzionalità introdotta da casa Redmond su questo Workload. Cominciamo a capire cosa sono le Collection Policies per contestualizzare in modo ottimale il discorso e darvi evidenza del perché la nuova funzionalità secondo me può avere un forte impatto a livello di protezione dei dati all'interno delle organizzazioni. Le Collection Policies sono uno strumento di raccolta e di filtro degli eventi in Microsoft Purview che consentono di monitorare e classificare gli… continua a leggere

Microsoft Purview: Collection Policies ora supportano Sensitivity Labels (Preview) 18 Maggio 2026 by Guido Imperatore - Ho parlato di questa funzionalità di Microsoft Purview, in un articolo di community Microsoft Purview: Collection Policies (Preview) - ICT Power , ma vorrei portare alla vostra attenzione una nuova funzionalità introdotta da casa Redmond su questo Workload. Cominciamo a capire cosa sono le Collection Policies per contestualizzare in modo ottimale il discorso e darvi evidenza del perché la nuova funzionalità secondo me può avere un forte impatto a livello di protezione dei dati all'interno delle organizzazioni. Le Collection Policies sono uno strumento di raccolta e di filtro degli eventi in Microsoft Purview che consentono di monitorare e classificare gli… continua a leggere Introduzione a Terraform e al provider Azure 13 Maggio 2026 by Manuel Barbetta - Terraform è uno strumento open source di HashiCorp che permette di creare e modificare infrastrutture cloud tramite file di configurazione scritti in HCL (HashiCorp Configuration Language). Dal 2023 è distribuito con licenza BUSL; chi vuole una licenza puramente open source può usare il fork OpenTofu, sostanzialmente compatibile. Il principio è semplice: voi descrivete in un file .tf lo stato desiderato dell'infrastruttura e Terraform calcola autonomamente quali operazioni eseguire per allineare il cloud a quella descrizione. Non dovete dire come fare, ma cosa volete: questo è l'approccio dichiarativo, ed è la differenza fondamentale rispetto agli script imperativi (Bash, PowerShell, Azure CLI… continua a leggere

Introduzione a Terraform e al provider Azure 13 Maggio 2026 by Manuel Barbetta - Terraform è uno strumento open source di HashiCorp che permette di creare e modificare infrastrutture cloud tramite file di configurazione scritti in HCL (HashiCorp Configuration Language). Dal 2023 è distribuito con licenza BUSL; chi vuole una licenza puramente open source può usare il fork OpenTofu, sostanzialmente compatibile. Il principio è semplice: voi descrivete in un file .tf lo stato desiderato dell'infrastruttura e Terraform calcola autonomamente quali operazioni eseguire per allineare il cloud a quella descrizione. Non dovete dire come fare, ma cosa volete: questo è l'approccio dichiarativo, ed è la differenza fondamentale rispetto agli script imperativi (Bash, PowerShell, Azure CLI… continua a leggere BitUnlocker e Windows 11: quando BitLocker è attivo, ma la catena di boot si fida troppo 13 Maggio 2026 by Domenico Caldarelli - BitLocker non è morto. E, per fortuna, non siamo davanti all'ennesimo "la cifratura è inutile" da bar sport della cybersecurity. Il caso BitUnlocker è più interessante, e anche più utile da capire: mostra cosa può accadere quando una protezione crittografica solida viene inserita dentro una catena di avvio che continua a fidarsi di componenti legacy. In altre parole, il problema non è solo "BitLocker è abilitato?". La domanda vera è: "BitLocker è abilitato nel modo giusto, su una catena di boot realmente aggiornata e con le revoche Secure Boot applicate?". La differenza sembra sottile. In realtà è enorme. A maggio… continua a leggere

BitUnlocker e Windows 11: quando BitLocker è attivo, ma la catena di boot si fida troppo 13 Maggio 2026 by Domenico Caldarelli - BitLocker non è morto. E, per fortuna, non siamo davanti all'ennesimo "la cifratura è inutile" da bar sport della cybersecurity. Il caso BitUnlocker è più interessante, e anche più utile da capire: mostra cosa può accadere quando una protezione crittografica solida viene inserita dentro una catena di avvio che continua a fidarsi di componenti legacy. In altre parole, il problema non è solo "BitLocker è abilitato?". La domanda vera è: "BitLocker è abilitato nel modo giusto, su una catena di boot realmente aggiornata e con le revoche Secure Boot applicate?". La differenza sembra sottile. In realtà è enorme. A maggio… continua a leggere Windows Server 2025 e credential theft: perché proteggere LSASS è ancora una priorità 13 Maggio 2026 by Domenico Caldarelli - Quando si parla di nuove versioni di Windows Server, il rischio è sempre lo stesso: scambiare l'evoluzione della piattaforma per una protezione automatica. Windows Server 2025 porta con sé miglioramenti importanti, soprattutto sul fronte della sicurezza, dell'hardening e dell'integrazione con scenari moderni di gestione. Credential Guard, Virtualization-based Security, protezioni aggiuntive per LSA, Attack Surface Reduction e Microsoft Defender for Endpoint fanno ormai parte del vocabolario quotidiano di chi amministra infrastrutture Microsoft. Ma c'è una distinzione che vale la pena ribadire subito: una funzionalità disponibile non è necessariamente una funzionalità attiva, verificata, monitorata e coerente con il rischio dell'ambiente. È qui… continua a leggere

Windows Server 2025 e credential theft: perché proteggere LSASS è ancora una priorità 13 Maggio 2026 by Domenico Caldarelli - Quando si parla di nuove versioni di Windows Server, il rischio è sempre lo stesso: scambiare l'evoluzione della piattaforma per una protezione automatica. Windows Server 2025 porta con sé miglioramenti importanti, soprattutto sul fronte della sicurezza, dell'hardening e dell'integrazione con scenari moderni di gestione. Credential Guard, Virtualization-based Security, protezioni aggiuntive per LSA, Attack Surface Reduction e Microsoft Defender for Endpoint fanno ormai parte del vocabolario quotidiano di chi amministra infrastrutture Microsoft. Ma c'è una distinzione che vale la pena ribadire subito: una funzionalità disponibile non è necessariamente una funzionalità attiva, verificata, monitorata e coerente con il rischio dell'ambiente. È qui… continua a leggere Microsoft Defender for Endpoint: Client Analyzer 11 Maggio 2026 by Guido Imperatore - Il Client Analyzer di Microsoft Defender for Endpoint può essere utile per diagnosticare problemi di integrità o affidabilità dei sensori nei dispositivi su cui è stato eseguito l'onboarding di Microsoft Defender for Endpoint (MDE) e funziona sui seguenti sistemi operativi: Windows, Linux, macOS. Per esempio, è possibile eseguire il tools su un dispositivo che lato console di Microsoft Defender XDR ha un allarme sullo stato di integrità del sensore (Inattivo, No Data o Communication Problem). Client Analyzer oltre a rilevare eventuali problemi, può eseguire la raccolta di log ed informazioni utili per la diagnostica avanzata, operazione che viene richiesta anche… continua a leggere

Microsoft Defender for Endpoint: Client Analyzer 11 Maggio 2026 by Guido Imperatore - Il Client Analyzer di Microsoft Defender for Endpoint può essere utile per diagnosticare problemi di integrità o affidabilità dei sensori nei dispositivi su cui è stato eseguito l'onboarding di Microsoft Defender for Endpoint (MDE) e funziona sui seguenti sistemi operativi: Windows, Linux, macOS. Per esempio, è possibile eseguire il tools su un dispositivo che lato console di Microsoft Defender XDR ha un allarme sullo stato di integrità del sensore (Inattivo, No Data o Communication Problem). Client Analyzer oltre a rilevare eventuali problemi, può eseguire la raccolta di log ed informazioni utili per la diagnostica avanzata, operazione che viene richiesta anche… continua a leggere Usare cloud-init per personalizzare una macchina virtuale Linux in Hyper-V al primo avvio 11 Maggio 2026 by Nicola Ferrini - Quando create una macchina virtuale Linux su Hyper-V, una parte del lavoro consiste sempre nella configurazione iniziale del sistema operativo. Hostname, utenti, rete, chiavi SSH e pacchetti richiedono tempo e rendono ogni distribuzione ripetitiva, soprattutto nei laboratori o negli ambienti di test. Con cloud-init potete automatizzare completamente questa fase. Anche se nasce per i cloud pubblici, cloud-init funziona perfettamente anche su Hyper-V e permette di personalizzare una VM Linux già al primo avvio. In questa guida vi mostrerò come utilizzare cloud-init per preparare e configurare automaticamente una macchina virtuale su Hyper-V, creando una base riutilizzabile per deployment più rapidi, coerenti… continua a leggere

Usare cloud-init per personalizzare una macchina virtuale Linux in Hyper-V al primo avvio 11 Maggio 2026 by Nicola Ferrini - Quando create una macchina virtuale Linux su Hyper-V, una parte del lavoro consiste sempre nella configurazione iniziale del sistema operativo. Hostname, utenti, rete, chiavi SSH e pacchetti richiedono tempo e rendono ogni distribuzione ripetitiva, soprattutto nei laboratori o negli ambienti di test. Con cloud-init potete automatizzare completamente questa fase. Anche se nasce per i cloud pubblici, cloud-init funziona perfettamente anche su Hyper-V e permette di personalizzare una VM Linux già al primo avvio. In questa guida vi mostrerò come utilizzare cloud-init per preparare e configurare automaticamente una macchina virtuale su Hyper-V, creando una base riutilizzabile per deployment più rapidi, coerenti… continua a leggere Usare cloud-init per personalizzare una macchina virtuale Linux in Azure al primo avvio 10 Maggio 2026 by Nicola Ferrini - Quando create una macchina virtuale Linux in Azure, spesso è necessario eseguire attività ripetitive come installare pacchetti, creare utenti oppure configurare servizi. Fare tutto manualmente richiede tempo e aumenta il rischio di errori. Per automatizzare queste operazioni Microsoft supporta cloud-init, uno standard open source utilizzato per configurare automaticamente le VM Linux durante il primo avvio. Con cloud-init potete definire in un file YAML tutte le attività che la macchina dovrà eseguire automaticamente, ad esempio: installazione di software; configurazione degli utenti; aggiunta delle chiavi SSH; esecuzione di script Bash. Questo approccio consente di ottenere deployment più rapidi, coerenti e ripetibili, soprattutto… continua a leggere

Usare cloud-init per personalizzare una macchina virtuale Linux in Azure al primo avvio 10 Maggio 2026 by Nicola Ferrini - Quando create una macchina virtuale Linux in Azure, spesso è necessario eseguire attività ripetitive come installare pacchetti, creare utenti oppure configurare servizi. Fare tutto manualmente richiede tempo e aumenta il rischio di errori. Per automatizzare queste operazioni Microsoft supporta cloud-init, uno standard open source utilizzato per configurare automaticamente le VM Linux durante il primo avvio. Con cloud-init potete definire in un file YAML tutte le attività che la macchina dovrà eseguire automaticamente, ad esempio: installazione di software; configurazione degli utenti; aggiunta delle chiavi SSH; esecuzione di script Bash. Questo approccio consente di ottenere deployment più rapidi, coerenti e ripetibili, soprattutto… continua a leggere Hardening delle azioni amministrative: cosa cambia per SID duplicati, imaging, Kerberos, NTLM e privilegi admin 8 Maggio 2026 by Domenico Caldarelli - Negli ultimi anni Microsoft sta seguendo una direzione abbastanza chiara: rendere Windows sempre meno tollerante verso configurazioni storicamente "funzionanti" ma non necessariamente sicure. Non parliamo solo di nuove funzionalità, nuove baseline o nuovi controlli opzionali. Parliamo di un cambio più profondo: Windows sta iniziando a trattare l'identità della macchina, il processo di autenticazione e l'elevazione amministrativa come superfici di sicurezza da proteggere in modo molto più rigoroso. Il recente articolo pubblicato sul Windows IT Pro Blog, "Hardening administrative actions: What IT pros need to know", va esattamente in questa direzione. Microsoft segnala che alcune modifiche di hardening possono richiedere cambiamenti… continua a leggere

Hardening delle azioni amministrative: cosa cambia per SID duplicati, imaging, Kerberos, NTLM e privilegi admin 8 Maggio 2026 by Domenico Caldarelli - Negli ultimi anni Microsoft sta seguendo una direzione abbastanza chiara: rendere Windows sempre meno tollerante verso configurazioni storicamente "funzionanti" ma non necessariamente sicure. Non parliamo solo di nuove funzionalità, nuove baseline o nuovi controlli opzionali. Parliamo di un cambio più profondo: Windows sta iniziando a trattare l'identità della macchina, il processo di autenticazione e l'elevazione amministrativa come superfici di sicurezza da proteggere in modo molto più rigoroso. Il recente articolo pubblicato sul Windows IT Pro Blog, "Hardening administrative actions: What IT pros need to know", va esattamente in questa direzione. Microsoft segnala che alcune modifiche di hardening possono richiedere cambiamenti… continua a leggere Microsoft Intune App Inventory: il nuovo inventario applicazioni avanzato per Windows 7 Maggio 2026 by Nicola Ferrini - L'inventario applicazioni di Microsoft Intune è sempre stato uno strumento utile per monitorare il software installato nei dispositivi gestiti, ma il vecchio sistema basato sulle Discovered Apps presentava diversi limiti, soprattutto nella frequenza di aggiornamento e nel dettaglio delle informazioni raccolte. Con il nuovo App Inventory, Microsoft introduce un sistema più moderno ed efficace, pensato per offrire una visibilità più completa sulle applicazioni installate nei device Windows gestiti con Intune. La nuova funzionalità permette di ottenere dati più dettagliati, aggiornati più volte al giorno, migliorando in modo significativo le attività di gestione, auditing e troubleshooting. Come funziona Il nuovo App… continua a leggere

Microsoft Intune App Inventory: il nuovo inventario applicazioni avanzato per Windows 7 Maggio 2026 by Nicola Ferrini - L'inventario applicazioni di Microsoft Intune è sempre stato uno strumento utile per monitorare il software installato nei dispositivi gestiti, ma il vecchio sistema basato sulle Discovered Apps presentava diversi limiti, soprattutto nella frequenza di aggiornamento e nel dettaglio delle informazioni raccolte. Con il nuovo App Inventory, Microsoft introduce un sistema più moderno ed efficace, pensato per offrire una visibilità più completa sulle applicazioni installate nei device Windows gestiti con Intune. La nuova funzionalità permette di ottenere dati più dettagliati, aggiornati più volte al giorno, migliorando in modo significativo le attività di gestione, auditing e troubleshooting. Come funziona Il nuovo App… continua a leggere Disabilitare la Directory Synchronization in Microsoft Entra ID e migrare a un ambiente Cloud Only 6 Maggio 2026 by Nicola Ferrini - L'obiettivo della disabilitazione della Directory Synchronization è completare la transizione verso un'infrastruttura Cloud Only, eliminando la dipendenza dall'Active Directory on-premises e centralizzando completamente la gestione delle identità su Microsoft 365 ed Entra ID. Disattivando la sincronizzazione tra ambiente locale e tenant Microsoft 365, gli account non saranno più gestiti tramite Active Directory on-premises ma direttamente dal cloud. Questo approccio consente di semplificare l'infrastruttura, ridurre i componenti da mantenere e rendere più immediata l'amministrazione degli utenti. Prima di procedere è necessario verificare che tutti gli account e gli oggetti richiesti siano già presenti e correttamente configurati nel tenant Microsoft 365, evitando… continua a leggere

Disabilitare la Directory Synchronization in Microsoft Entra ID e migrare a un ambiente Cloud Only 6 Maggio 2026 by Nicola Ferrini - L'obiettivo della disabilitazione della Directory Synchronization è completare la transizione verso un'infrastruttura Cloud Only, eliminando la dipendenza dall'Active Directory on-premises e centralizzando completamente la gestione delle identità su Microsoft 365 ed Entra ID. Disattivando la sincronizzazione tra ambiente locale e tenant Microsoft 365, gli account non saranno più gestiti tramite Active Directory on-premises ma direttamente dal cloud. Questo approccio consente di semplificare l'infrastruttura, ridurre i componenti da mantenere e rendere più immediata l'amministrazione degli utenti. Prima di procedere è necessario verificare che tutti gli account e gli oggetti richiesti siano già presenti e correttamente configurati nel tenant Microsoft 365, evitando… continua a leggere WinGet: governare l’uso della CLI con AppLocker 5 Maggio 2026 by Simone Termine - Quando si introduce WinGet in un modello di application lifecycle management, il vantaggio si vede subito: meno attività manuali nella gestione delle versioni, meno repackaging ripetitivo e una maggiore flessibilità nella distribuzione e nell'aggiornamento delle applicazioni. Questo approccio diventa particolarmente utile quando si lavora con Microsoft Intune e si vogliono costruire app Win32 evergreen, cioè pacchetti in grado di installare o aggiornare il software facendo riferimento a una logica più dinamica rispetto al classico installer statico. Fin qui tutto bene. Il tema arriva subito dopo, quando la stessa CLI che utilizziamo per i deployment gestiti resta disponibile anche all'utente finale.… continua a leggere

WinGet: governare l’uso della CLI con AppLocker 5 Maggio 2026 by Simone Termine - Quando si introduce WinGet in un modello di application lifecycle management, il vantaggio si vede subito: meno attività manuali nella gestione delle versioni, meno repackaging ripetitivo e una maggiore flessibilità nella distribuzione e nell'aggiornamento delle applicazioni. Questo approccio diventa particolarmente utile quando si lavora con Microsoft Intune e si vogliono costruire app Win32 evergreen, cioè pacchetti in grado di installare o aggiornare il software facendo riferimento a una logica più dinamica rispetto al classico installer statico. Fin qui tutto bene. Il tema arriva subito dopo, quando la stessa CLI che utilizziamo per i deployment gestiti resta disponibile anche all'utente finale.… continua a leggere Gestione degli utenti duplicati in Microsoft Entra ID con Entra Connect Sync: dal Soft Match all’Hard Match 5 Maggio 2026 by Nicola Ferrini - Nel corso delle attività su ambienti Microsoft 365 vi sarà probabilmente capitato di incontrare tenant in cui gli utenti sono stati inizialmente creati direttamente nel cloud e solo in un secondo momento si è deciso di integrarli con l'infrastruttura locale tramite Microsoft Entra Connect Sync. Quando avviate la sincronizzazione con Microsoft Entra ID, il motore tenta automaticamente di associare ogni oggetto on-premises a un oggetto già esistente nel tenant. Questo processo si basa su attributi chiave come userPrincipalName, proxyAddresses (in particolare l'indirizzo primario SMTP:) e sourceAnchor (immutableId). Se la corrispondenza avviene sugli attributi UPN o proxyAddresses si parla di Soft… continua a leggere

Gestione degli utenti duplicati in Microsoft Entra ID con Entra Connect Sync: dal Soft Match all’Hard Match 5 Maggio 2026 by Nicola Ferrini - Nel corso delle attività su ambienti Microsoft 365 vi sarà probabilmente capitato di incontrare tenant in cui gli utenti sono stati inizialmente creati direttamente nel cloud e solo in un secondo momento si è deciso di integrarli con l'infrastruttura locale tramite Microsoft Entra Connect Sync. Quando avviate la sincronizzazione con Microsoft Entra ID, il motore tenta automaticamente di associare ogni oggetto on-premises a un oggetto già esistente nel tenant. Questo processo si basa su attributi chiave come userPrincipalName, proxyAddresses (in particolare l'indirizzo primario SMTP:) e sourceAnchor (immutableId). Se la corrispondenza avviene sugli attributi UPN o proxyAddresses si parla di Soft… continua a leggere Migrazione di una Certification Authority (CA) a Windows Server 2025 4 Maggio 2026 by Nicola Ferrini - La migrazione di una Certification Authority (CA) rappresenta un'attività critica all'interno di qualsiasi infrastruttura PKI. La CA è infatti il punto centrale di fiducia per l'emissione e la gestione dei certificati digitali, ed è progettata per operare per anni, spesso attraversando diversi cicli di vita hardware e software. Quando decidete di migrare una CA, non state semplicemente spostando un servizio, ma state garantendo la continuità operativa di tutti i sistemi che dipendono da essa: autenticazione, cifratura, firma digitale e identità dei servizi. Una migrazione eseguita correttamente consente di mantenere integrità, affidabilità e fiducia senza interruzioni percepibili dagli utenti o dai… continua a leggere

Migrazione di una Certification Authority (CA) a Windows Server 2025 4 Maggio 2026 by Nicola Ferrini - La migrazione di una Certification Authority (CA) rappresenta un'attività critica all'interno di qualsiasi infrastruttura PKI. La CA è infatti il punto centrale di fiducia per l'emissione e la gestione dei certificati digitali, ed è progettata per operare per anni, spesso attraversando diversi cicli di vita hardware e software. Quando decidete di migrare una CA, non state semplicemente spostando un servizio, ma state garantendo la continuità operativa di tutti i sistemi che dipendono da essa: autenticazione, cifratura, firma digitale e identità dei servizi. Una migrazione eseguita correttamente consente di mantenere integrità, affidabilità e fiducia senza interruzioni percepibili dagli utenti o dai… continua a leggere Device Code Phishing: cos’è e come gestirlo con Conditional Access 2 Maggio 2026 by Francesco Facco - Nel corso dei primi mesi del 2026 si è visto un importante aumento di attacchi legati al Device Code Phishing. Microsoft stessa, nel Digital Defense Report 2025, ne documenta l'ampio sfruttamento da parte di cybercriminali e gruppi organizzati. Si riporta che il 93% degli attacchi di tipo Device Code Phishing osservati da Microsoft nel 2025 sono concentrati nella seconda metà dell'anno. Con questa guida voglio aiutarti a capirne di più e a mitigare questo insidioso attacco nel modo più semplice ed efficace. Sfrutteremo uno degli strumenti di sicurezza più potenti messi a disposizione dalla suite Microsoft365: Conditional Access. Che cos'è… continua a leggere

Device Code Phishing: cos’è e come gestirlo con Conditional Access 2 Maggio 2026 by Francesco Facco - Nel corso dei primi mesi del 2026 si è visto un importante aumento di attacchi legati al Device Code Phishing. Microsoft stessa, nel Digital Defense Report 2025, ne documenta l'ampio sfruttamento da parte di cybercriminali e gruppi organizzati. Si riporta che il 93% degli attacchi di tipo Device Code Phishing osservati da Microsoft nel 2025 sono concentrati nella seconda metà dell'anno. Con questa guida voglio aiutarti a capirne di più e a mitigare questo insidioso attacco nel modo più semplice ed efficace. Sfrutteremo uno degli strumenti di sicurezza più potenti messi a disposizione dalla suite Microsoft365: Conditional Access. Che cos'è… continua a leggere 10 anni di ICTPower.it: non solo tecnologia, ma un percorso condiviso. Buon compleanno! 2 Maggio 2026 by Nicola Ferrini - Dieci anni. Nel mondo IT non sono solo un numero. Sono cambiamenti radicali, tecnologie nate e superate, notti passate a capire perché qualcosa non funzionava… e la soddisfazione, silenziosa, quando finalmente tutto gira come dovrebbe. ICTPower.it nasce esattamente lì. Non in una sala marketing. Non per riempire pagine. Ma davanti a una console, tra errori, test, soluzioni trovate e subito condivise. All’inizio era una guida Una guida scritta per aiutare qualcun altro. Poi un’altra. Poi un problema risolto che diventava esperienza. E quell’esperienza che diventava conoscenza condivisa. Senza accorgercene, ICTPower è cresciuto così: non come un sito, ma come un… continua a leggere

10 anni di ICTPower.it: non solo tecnologia, ma un percorso condiviso. Buon compleanno! 2 Maggio 2026 by Nicola Ferrini - Dieci anni. Nel mondo IT non sono solo un numero. Sono cambiamenti radicali, tecnologie nate e superate, notti passate a capire perché qualcosa non funzionava… e la soddisfazione, silenziosa, quando finalmente tutto gira come dovrebbe. ICTPower.it nasce esattamente lì. Non in una sala marketing. Non per riempire pagine. Ma davanti a una console, tra errori, test, soluzioni trovate e subito condivise. All’inizio era una guida Una guida scritta per aiutare qualcun altro. Poi un’altra. Poi un problema risolto che diventava esperienza. E quell’esperienza che diventava conoscenza condivisa. Senza accorgercene, ICTPower è cresciuto così: non come un sito, ma come un… continua a leggere Upgrade a Windows Server 2025: da 2012 R2, 2016, 2019 e 2022 in un unico passaggio 1 Maggio 2026 by Nicola Ferrini - Se state valutando il passaggio a Windows Server 2025, c'è una novità che incide davvero sul modo in cui gestite l'upgrade. Fino ad oggi, se partivate da versioni come Windows Server 2012 R2 o 2016, eravate costretti a passaggi intermedi, con più upgrade in sequenza, tempi lunghi e margine di errore più alto. Era una procedura che conosciamo bene: funzionava, ma era tutt'altro che efficiente. Con Windows Server 2025, questo limite viene superato. Potete eseguire un upgrade diretto partendo da quattro versioni precedenti, quindi 2012 R2, 2016, 2019 e 2022, senza passaggi intermedi. Non è solo una questione di comodità.… continua a leggere

Upgrade a Windows Server 2025: da 2012 R2, 2016, 2019 e 2022 in un unico passaggio 1 Maggio 2026 by Nicola Ferrini - Se state valutando il passaggio a Windows Server 2025, c'è una novità che incide davvero sul modo in cui gestite l'upgrade. Fino ad oggi, se partivate da versioni come Windows Server 2012 R2 o 2016, eravate costretti a passaggi intermedi, con più upgrade in sequenza, tempi lunghi e margine di errore più alto. Era una procedura che conosciamo bene: funzionava, ma era tutt'altro che efficiente. Con Windows Server 2025, questo limite viene superato. Potete eseguire un upgrade diretto partendo da quattro versioni precedenti, quindi 2012 R2, 2016, 2019 e 2022, senza passaggi intermedi. Non è solo una questione di comodità.… continua a leggere Configurare MTA-STS in Exchange Online e Azure DNS 30 Aprile 2026 by Nicola Ferrini - La sicurezza del trasporto SMTP è un elemento fondamentale per proteggere le comunicazioni email da intercettazioni e attacchi di tipo man-in-the-middle. Sebbene il protocollo TLS sia ormai ampiamente utilizzato, di default non è obbligatorio e può essere soggetto a tentativi di downgrade. MTA-STS (Mail Transfer Agent Strict Transport Security) nasce proprio per risolvere questo limite: consente al vostro dominio di dichiarare esplicitamente che le email devono essere recapitate solo tramite connessioni TLS sicure, definendo anche quali server MX sono autorizzati a riceverle. Questo avviene attraverso una combinazione di record DNS e una policy HTTPS, che insieme permettono ai server mittenti… continua a leggere

Configurare MTA-STS in Exchange Online e Azure DNS 30 Aprile 2026 by Nicola Ferrini - La sicurezza del trasporto SMTP è un elemento fondamentale per proteggere le comunicazioni email da intercettazioni e attacchi di tipo man-in-the-middle. Sebbene il protocollo TLS sia ormai ampiamente utilizzato, di default non è obbligatorio e può essere soggetto a tentativi di downgrade. MTA-STS (Mail Transfer Agent Strict Transport Security) nasce proprio per risolvere questo limite: consente al vostro dominio di dichiarare esplicitamente che le email devono essere recapitate solo tramite connessioni TLS sicure, definendo anche quali server MX sono autorizzati a riceverle. Questo avviene attraverso una combinazione di record DNS e una policy HTTPS, che insieme permettono ai server mittenti… continua a leggere Upgrade in-place a Windows Server 2025 da Windows Server 2019/2022 tramite Windows Update (opt-in) 30 Aprile 2026 by Nicola Ferrini - Durante un annuncio ufficiale apparso ieri sul blog di Windows Server News Opt-In Windows Server 2025 Feature Update from the WS 2022 and WS 2019 Settings Dialog | Microsoft Community Hub, Microsoft ha introdotto un cambiamento importante nel modo in cui gestiamo l'evoluzione dei sistemi server: l'aggiornamento a Windows Server 2025 diventa un feature update opzionale, attivabile direttamente da Windows Update anche su sistemi Windows Server 2019 e Windows Server 2022. Questo approccio segna un passaggio netto rispetto al passato. Non parliamo più solo di upgrade tradizionali tramite ISO o media, ma di un modello più vicino al mondo client:… continua a leggere

Upgrade in-place a Windows Server 2025 da Windows Server 2019/2022 tramite Windows Update (opt-in) 30 Aprile 2026 by Nicola Ferrini - Durante un annuncio ufficiale apparso ieri sul blog di Windows Server News Opt-In Windows Server 2025 Feature Update from the WS 2022 and WS 2019 Settings Dialog | Microsoft Community Hub, Microsoft ha introdotto un cambiamento importante nel modo in cui gestiamo l'evoluzione dei sistemi server: l'aggiornamento a Windows Server 2025 diventa un feature update opzionale, attivabile direttamente da Windows Update anche su sistemi Windows Server 2019 e Windows Server 2022. Questo approccio segna un passaggio netto rispetto al passato. Non parliamo più solo di upgrade tradizionali tramite ISO o media, ma di un modello più vicino al mondo client:… continua a leggere Configurare SMTP DANE in Exchange Online con DNSSEC in Azure DNS 30 Aprile 2026 by Nicola Ferrini - Dopo aver visto come implementare DNSSEC in Azure DNS, il passo successivo naturale è aumentare il livello di sicurezza della posta elettronica. In questo scenario entra in gioco SMTP DANE (DNS-based Authentication of Named Entities), una tecnologia che permette di associare i certificati TLS ai record DNS firmati, eliminando la dipendenza esclusiva dalle autorità di certificazione pubbliche. In questa guida ci concentreremo su come integrare SMTP DANE con Exchange Online, utilizzando Azure DNS con DNSSEC già attivo. L'obiettivo è consentirvi di garantire che le comunicazioni SMTP siano non solo cifrate, ma anche autenticate tramite DNS sicuro, riducendo drasticamente il rischio… continua a leggere

Configurare SMTP DANE in Exchange Online con DNSSEC in Azure DNS 30 Aprile 2026 by Nicola Ferrini - Dopo aver visto come implementare DNSSEC in Azure DNS, il passo successivo naturale è aumentare il livello di sicurezza della posta elettronica. In questo scenario entra in gioco SMTP DANE (DNS-based Authentication of Named Entities), una tecnologia che permette di associare i certificati TLS ai record DNS firmati, eliminando la dipendenza esclusiva dalle autorità di certificazione pubbliche. In questa guida ci concentreremo su come integrare SMTP DANE con Exchange Online, utilizzando Azure DNS con DNSSEC già attivo. L'obiettivo è consentirvi di garantire che le comunicazioni SMTP siano non solo cifrate, ma anche autenticate tramite DNS sicuro, riducendo drasticamente il rischio… continua a leggere SharePoint come area di scambio temporanea: Retention policy con Microsoft Purview 29 Aprile 2026 by Guido Imperatore - SharePoint è una piattaforma Cloud di Microsoft, inclusa nella suite, Microsoft 365, che permette alle organizzazioni di archiviare, gestire, condividere e accedere a documenti e informazioni in modo sicuro da qualsiasi dispositivo. Funge da Intranet Aziendale, sito di collaborazione per Team e sistema di gestione documentale, ottimizzando produttività e condivisione da parte delle organizzazioni. Di seguito vi riporto le caratteristiche principali: Gestione Documentale: Organizza file, crea raccolte documenti e permette il co-autorhing in tempo reale Collaborazione: Consente di creare siti per progetto e siti di comunicazione per intranet aziendali Accesso in Cloud: Essendo la piattaforma Cloud Based, non richiede infrastrutture… continua a leggere

SharePoint come area di scambio temporanea: Retention policy con Microsoft Purview 29 Aprile 2026 by Guido Imperatore - SharePoint è una piattaforma Cloud di Microsoft, inclusa nella suite, Microsoft 365, che permette alle organizzazioni di archiviare, gestire, condividere e accedere a documenti e informazioni in modo sicuro da qualsiasi dispositivo. Funge da Intranet Aziendale, sito di collaborazione per Team e sistema di gestione documentale, ottimizzando produttività e condivisione da parte delle organizzazioni. Di seguito vi riporto le caratteristiche principali: Gestione Documentale: Organizza file, crea raccolte documenti e permette il co-autorhing in tempo reale Collaborazione: Consente di creare siti per progetto e siti di comunicazione per intranet aziendali Accesso in Cloud: Essendo la piattaforma Cloud Based, non richiede infrastrutture… continua a leggere Implementare DNSSEC in una zona DNS Azure 29 Aprile 2026 by Nicola Ferrini - Quando parlate di sicurezza nel DNS entrate in un ambito storicamente basato sulla fiducia implicita. Con DNSSEC (Domain Name System Security Extensions) introducete un livello di protezione fondamentale: la validazione crittografica delle risposte DNS. Non vi limitate più a ricevere una risposta, ma potete verificarne autenticità e integrità. Il meccanismo si basa sulla firma digitale dei record DNS e su una catena di fiducia che parte dalla root e arriva fino alla vostra zona. Questo vi consente di prevenire attacchi come DNS cache poisoning e man-in-the-middle, garantendo che le informazioni non vengano alterate durante la risoluzione. Adottando DNSSEC, aumentate in… continua a leggere

Implementare DNSSEC in una zona DNS Azure 29 Aprile 2026 by Nicola Ferrini - Quando parlate di sicurezza nel DNS entrate in un ambito storicamente basato sulla fiducia implicita. Con DNSSEC (Domain Name System Security Extensions) introducete un livello di protezione fondamentale: la validazione crittografica delle risposte DNS. Non vi limitate più a ricevere una risposta, ma potete verificarne autenticità e integrità. Il meccanismo si basa sulla firma digitale dei record DNS e su una catena di fiducia che parte dalla root e arriva fino alla vostra zona. Questo vi consente di prevenire attacchi come DNS cache poisoning e man-in-the-middle, garantendo che le informazioni non vengano alterate durante la risoluzione. Adottando DNSSEC, aumentate in… continua a leggere Copilot su Windows ora si può rimuovere, ma la vera novità è il controllo centralizzato 28 Aprile 2026 by Domenico Caldarelli - C'è una frase che ogni amministratore IT ha imparato a temere: "È arrivato con un aggiornamento." Non perché gli aggiornamenti siano un problema in sé, ovviamente. Il problema nasce quando, insieme a una patch, a una nuova build o a un'esperienza "migliorata", compare anche una nuova funzionalità che entra direttamente nell'ambiente di lavoro degli utenti. Negli ultimi anni Microsoft Copilot è diventato uno degli esempi più evidenti di questa trasformazione. Non più una semplice funzionalità opzionale, non più soltanto un servizio web, ma un'esperienza sempre più integrata in Windows, Microsoft 365, Edge, Teams, Outlook e nel modo stesso in cui… continua a leggere

Copilot su Windows ora si può rimuovere, ma la vera novità è il controllo centralizzato 28 Aprile 2026 by Domenico Caldarelli - C'è una frase che ogni amministratore IT ha imparato a temere: "È arrivato con un aggiornamento." Non perché gli aggiornamenti siano un problema in sé, ovviamente. Il problema nasce quando, insieme a una patch, a una nuova build o a un'esperienza "migliorata", compare anche una nuova funzionalità che entra direttamente nell'ambiente di lavoro degli utenti. Negli ultimi anni Microsoft Copilot è diventato uno degli esempi più evidenti di questa trasformazione. Non più una semplice funzionalità opzionale, non più soltanto un servizio web, ma un'esperienza sempre più integrata in Windows, Microsoft 365, Edge, Teams, Outlook e nel modo stesso in cui… continua a leggere Group Policy: quando Active Directory diventa il C2 dell’attaccante 27 Aprile 2026 by Domenico Caldarelli - Le Group Policy sono uno degli strumenti più potenti di Active Directory. E proprio per questo sono anche uno degli strumenti più delicati. Per anni le abbiamo considerate soprattutto per quello che fanno dal punto di vista amministrativo: applicano configurazioni, distribuiscono impostazioni di sicurezza, gestiscono script, controllano il firewall, modificano chiavi di registro, assegnano privilegi, configurano utenti e computer. Tutto corretto. Il problema è che, dal punto di vista di un attaccante, questa descrizione suona in modo molto diverso. Una Group Policy non è solo una configurazione centralizzata. È un meccanismo nativo, distribuito, ricorrente e considerato affidabile dai sistemi Windows… continua a leggere

Group Policy: quando Active Directory diventa il C2 dell’attaccante 27 Aprile 2026 by Domenico Caldarelli - Le Group Policy sono uno degli strumenti più potenti di Active Directory. E proprio per questo sono anche uno degli strumenti più delicati. Per anni le abbiamo considerate soprattutto per quello che fanno dal punto di vista amministrativo: applicano configurazioni, distribuiscono impostazioni di sicurezza, gestiscono script, controllano il firewall, modificano chiavi di registro, assegnano privilegi, configurano utenti e computer. Tutto corretto. Il problema è che, dal punto di vista di un attaccante, questa descrizione suona in modo molto diverso. Una Group Policy non è solo una configurazione centralizzata. È un meccanismo nativo, distribuito, ricorrente e considerato affidabile dai sistemi Windows… continua a leggere Azure VM serie 6 e Azure Boost: meno overhead, più prestazioni 24 Aprile 2026 by Nicola Ferrini - Negli ultimi mesi ho utilizzato parecchio le nuove VM serie 6 di Microsoft Azure nei miei corsi e nei lab, e devo dire che le ho trovate molto performanti. La sensazione, fin dai primi utilizzi, è quella di avere tra le mani macchine più reattive, che reggono meglio carichi anche contemporanei senza "sedersi". Parliamo di scenari concreti: più macchine accese, deployment continui, test, magari qualche script di automazione. Situazioni normali per chi fa formazione o lavora su ambienti dinamici. Ecco, in questi contesti la differenza si nota. Non è solo una questione di CPU o RAM. Dietro c'è anche Azure… continua a leggere

Azure VM serie 6 e Azure Boost: meno overhead, più prestazioni 24 Aprile 2026 by Nicola Ferrini - Negli ultimi mesi ho utilizzato parecchio le nuove VM serie 6 di Microsoft Azure nei miei corsi e nei lab, e devo dire che le ho trovate molto performanti. La sensazione, fin dai primi utilizzi, è quella di avere tra le mani macchine più reattive, che reggono meglio carichi anche contemporanei senza "sedersi". Parliamo di scenari concreti: più macchine accese, deployment continui, test, magari qualche script di automazione. Situazioni normali per chi fa formazione o lavora su ambienti dinamici. Ecco, in questi contesti la differenza si nota. Non è solo una questione di CPU o RAM. Dietro c'è anche Azure… continua a leggere Patch Microsoft di aprile 2026 (KB5082063) e Domain Controller in reboot loop: cosa è successo davvero e come gestire il rischio 24 Aprile 2026 by Domenico Caldarelli - Un Domain Controller non è un server come gli altri. Può avere lo stesso sistema operativo, lo stesso ciclo di patching e magari la stessa finestra di manutenzione degli altri server Windows. Ma il suo impatto è diverso: se smette di funzionare, non si ferma solo una macchina. Si interrompe una parte dell'identità aziendale. Il caso KB5082063, emerso con gli aggiornamenti Microsoft di aprile 2026, è un buon promemoria tecnico: il patch management dei Domain Controller deve essere trattato come un processo separato, controllato e verificabile. Gli aggiornamenti di sicurezza sono necessari. Su questo non si discute. Il problema è… continua a leggere

Patch Microsoft di aprile 2026 (KB5082063) e Domain Controller in reboot loop: cosa è successo davvero e come gestire il rischio 24 Aprile 2026 by Domenico Caldarelli - Un Domain Controller non è un server come gli altri. Può avere lo stesso sistema operativo, lo stesso ciclo di patching e magari la stessa finestra di manutenzione degli altri server Windows. Ma il suo impatto è diverso: se smette di funzionare, non si ferma solo una macchina. Si interrompe una parte dell'identità aziendale. Il caso KB5082063, emerso con gli aggiornamenti Microsoft di aprile 2026, è un buon promemoria tecnico: il patch management dei Domain Controller deve essere trattato come un processo separato, controllato e verificabile. Gli aggiornamenti di sicurezza sono necessari. Su questo non si discute. Il problema è… continua a leggere Elevate Access: gestire tutte le subscription e i management group Azure 24 Aprile 2026 by Nicola Ferrini - Quando lavoriamo in Azure può capitare una situazione apparentemente strana: siamo Global Administrator, ma non abbiamo accesso alle subscription. Non è un errore, è una scelta precisa di Microsoft Entra ID, dove i ruoli di directory sono separati da quelli di Azure RBAC. Per colmare temporaneamente questo "gap" esiste Elevate Access. Attivandolo, ci assegniamo il ruolo di User Access Administrator a livello globale, ottenendo visibilità su tutte le risorse e la possibilità di gestire i permessi ovunque. In pratica, possiamo darci accesso a qualsiasi subscription. Qui però sta il punto: è una funzionalità molto potente e va usata solo quando… continua a leggere

Elevate Access: gestire tutte le subscription e i management group Azure 24 Aprile 2026 by Nicola Ferrini - Quando lavoriamo in Azure può capitare una situazione apparentemente strana: siamo Global Administrator, ma non abbiamo accesso alle subscription. Non è un errore, è una scelta precisa di Microsoft Entra ID, dove i ruoli di directory sono separati da quelli di Azure RBAC. Per colmare temporaneamente questo "gap" esiste Elevate Access. Attivandolo, ci assegniamo il ruolo di User Access Administrator a livello globale, ottenendo visibilità su tutte le risorse e la possibilità di gestire i permessi ovunque. In pratica, possiamo darci accesso a qualsiasi subscription. Qui però sta il punto: è una funzionalità molto potente e va usata solo quando… continua a leggere Azure Bastion: connessione tramite IP (IP-based connection) 23 Aprile 2026 by Nicola Ferrini - Se lavorate con ambienti ibridi o multi-cloud vi sarete sicuramente scontrati con un problema molto concreto: come accedere in modo sicuro a macchine che non hanno (e non devono avere) un IP pubblico. Fino a poco tempo fa, con Azure Bastion eravate vincolati a connettervi solo a risorse Azure "note" (quindi VM registrate nel portale). Questo funzionava bene, ma diventava limitante appena uscivate dallo scenario classico: una VM on-premises, una macchina in un altro cloud oppure semplicemente un host raggiungibile via IP all'interno della vostra rete. Con la funzionalità IP-based connection Azure Bastion fa un passo in più: vi permette… continua a leggere

Azure Bastion: connessione tramite IP (IP-based connection) 23 Aprile 2026 by Nicola Ferrini - Se lavorate con ambienti ibridi o multi-cloud vi sarete sicuramente scontrati con un problema molto concreto: come accedere in modo sicuro a macchine che non hanno (e non devono avere) un IP pubblico. Fino a poco tempo fa, con Azure Bastion eravate vincolati a connettervi solo a risorse Azure "note" (quindi VM registrate nel portale). Questo funzionava bene, ma diventava limitante appena uscivate dallo scenario classico: una VM on-premises, una macchina in un altro cloud oppure semplicemente un host raggiungibile via IP all'interno della vostra rete. Con la funzionalità IP-based connection Azure Bastion fa un passo in più: vi permette… continua a leggere Accesso RDP sicuro alle VM Azure tramite Azure Bastion e Microsoft Entra ID 23 Aprile 2026 by Nicola Ferrini - Negli ultimi anni abbiamo smesso di esporre le VM su Internet tramite IP pubblici e porte aperte. RDP e SSH accessibili dall'esterno non sono più accettabili in un modello di sicurezza moderno, dove l'identità diventa il vero perimetro. Azure Bastion ha già risolto buona parte del problema, permettendovi di accedere alle macchine direttamente dal portale senza esporle. Tuttavia, fino a poco tempo fa, l'autenticazione continuava a basarsi su credenziali locali della VM. La novità è l'integrazione con Microsoft Entra ID, attualmente in preview. Questo vi permette di autenticarvi usando direttamente la vostra identità aziendale, applicando MFA e Conditional Access, senza… continua a leggere

Accesso RDP sicuro alle VM Azure tramite Azure Bastion e Microsoft Entra ID 23 Aprile 2026 by Nicola Ferrini - Negli ultimi anni abbiamo smesso di esporre le VM su Internet tramite IP pubblici e porte aperte. RDP e SSH accessibili dall'esterno non sono più accettabili in un modello di sicurezza moderno, dove l'identità diventa il vero perimetro. Azure Bastion ha già risolto buona parte del problema, permettendovi di accedere alle macchine direttamente dal portale senza esporle. Tuttavia, fino a poco tempo fa, l'autenticazione continuava a basarsi su credenziali locali della VM. La novità è l'integrazione con Microsoft Entra ID, attualmente in preview. Questo vi permette di autenticarvi usando direttamente la vostra identità aziendale, applicando MFA e Conditional Access, senza… continua a leggere Gestire ambienti multi-tenant con Microsoft Entra Tenant Governance 22 Aprile 2026 by Nicola Ferrini - Microsoft Entra Tenant Governance (attualmente in preview) nasce per risolvere un problema strutturale delle organizzazioni moderne: la perdita di controllo sugli ambienti multi-tenant, che introduce rischi di sicurezza e compliance difficili da individuare e gestire in modo centralizzato. Molte aziende si trovano oggi a gestire non uno, ma diversi tenant. Questo scenario, spesso legato a fusioni, ambienti separati o iniziative non governate, porta rapidamente a una situazione di tenant sprawl, dove la visibilità e il controllo diventano limitati. Il vero problema non è solo organizzativo, ma soprattutto di sicurezza. Ogni tenant rappresenta un dominio indipendente di identità e configurazioni che,… continua a leggere

Gestire ambienti multi-tenant con Microsoft Entra Tenant Governance 22 Aprile 2026 by Nicola Ferrini - Microsoft Entra Tenant Governance (attualmente in preview) nasce per risolvere un problema strutturale delle organizzazioni moderne: la perdita di controllo sugli ambienti multi-tenant, che introduce rischi di sicurezza e compliance difficili da individuare e gestire in modo centralizzato. Molte aziende si trovano oggi a gestire non uno, ma diversi tenant. Questo scenario, spesso legato a fusioni, ambienti separati o iniziative non governate, porta rapidamente a una situazione di tenant sprawl, dove la visibilità e il controllo diventano limitati. Il vero problema non è solo organizzativo, ma soprattutto di sicurezza. Ogni tenant rappresenta un dominio indipendente di identità e configurazioni che,… continua a leggere Configurare Windows Backup for Organizations con Microsoft Intune 14 Aprile 2026 by Simone Termine - Quando si affronta un refresh dei pc o la sostituzione di un dispositivo, non è importante solo consegnare il nuovo pc all'utente, ma è importante anche ridurre il tempo necessario per rimetterlo rapidamente in condizione di lavorare. In molti ambienti aziendali è proprio qui che si concentra la parte più delicata del passaggio, ovvero far ritrovare all'utente impostazioni, preferenze e applicazioni senza trasformare tutto in una riconfigurazione manuale o quasi. Windows Backup for Organizations nasce esattamente per questo scenario, infatti questa feature consente di salvare impostazioni Windows e l'elenco delle app Microsoft Store, così da poterle ripristinare su un nuovo… continua a leggere

Configurare Windows Backup for Organizations con Microsoft Intune 14 Aprile 2026 by Simone Termine - Quando si affronta un refresh dei pc o la sostituzione di un dispositivo, non è importante solo consegnare il nuovo pc all'utente, ma è importante anche ridurre il tempo necessario per rimetterlo rapidamente in condizione di lavorare. In molti ambienti aziendali è proprio qui che si concentra la parte più delicata del passaggio, ovvero far ritrovare all'utente impostazioni, preferenze e applicazioni senza trasformare tutto in una riconfigurazione manuale o quasi. Windows Backup for Organizations nasce esattamente per questo scenario, infatti questa feature consente di salvare impostazioni Windows e l'elenco delle app Microsoft Store, così da poterle ripristinare su un nuovo… continua a leggere External MFA in Microsoft Entra ID con Cisco Duo 14 Aprile 2026 by Nicola Ferrini - Il 24 marzo Microsoft ha annunciato la general availability della External MFA in Microsoft Entra ID, segnando un passaggio importante nell'evoluzione dei modelli di autenticazione aziendale. Questa funzionalità, precedentemente nota come External Authentication Methods, consente finalmente di utilizzare in modo nativo provider MFA di terze parti all'interno del tenant, senza dover ricorrere a soluzioni ibride o federazioni complesse. Date un'occhiata all'annuncio ufficiale alla pagina External MFA in Microsoft Entra ID is now generally available | Microsoft Community Hub Con questa novità, Entra ID rimane il punto centrale di controllo delle identità, continuando a gestire la valutazione delle policy, la Conditional… continua a leggere

External MFA in Microsoft Entra ID con Cisco Duo 14 Aprile 2026 by Nicola Ferrini - Il 24 marzo Microsoft ha annunciato la general availability della External MFA in Microsoft Entra ID, segnando un passaggio importante nell'evoluzione dei modelli di autenticazione aziendale. Questa funzionalità, precedentemente nota come External Authentication Methods, consente finalmente di utilizzare in modo nativo provider MFA di terze parti all'interno del tenant, senza dover ricorrere a soluzioni ibride o federazioni complesse. Date un'occhiata all'annuncio ufficiale alla pagina External MFA in Microsoft Entra ID is now generally available | Microsoft Community Hub Con questa novità, Entra ID rimane il punto centrale di controllo delle identità, continuando a gestire la valutazione delle policy, la Conditional… continua a leggere Microsoft Entra ID Account Recovery (SSAR) 14 Aprile 2026 by Nicola Ferrini - Quando gestite le identità in ambienti moderni, dovete considerare uno scenario sempre più frequente: l'utente non ha semplicemente dimenticato la password, ma ha perso accesso a tutti i metodi di autenticazione. Con Microsoft Entra ID Account Recovery Microsoft introduce un approccio completamente diverso rispetto al classico Self-Service Password Reset. Non si tratta più di dimostrare di conoscere qualcosa, come una password, o di possedere un dispositivo, ma di dimostrare la propria identità reale. Cos'è Microsoft Entra ID Account Recovery e perché è diverso dal reset password tradizionale Nel modello tradizionale di reset password, il processo si basa su elementi già… continua a leggere

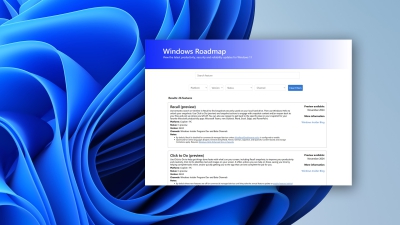

Microsoft Entra ID Account Recovery (SSAR) 14 Aprile 2026 by Nicola Ferrini - Quando gestite le identità in ambienti moderni, dovete considerare uno scenario sempre più frequente: l'utente non ha semplicemente dimenticato la password, ma ha perso accesso a tutti i metodi di autenticazione. Con Microsoft Entra ID Account Recovery Microsoft introduce un approccio completamente diverso rispetto al classico Self-Service Password Reset. Non si tratta più di dimostrare di conoscere qualcosa, come una password, o di possedere un dispositivo, ma di dimostrare la propria identità reale. Cos'è Microsoft Entra ID Account Recovery e perché è diverso dal reset password tradizionale Nel modello tradizionale di reset password, il processo si basa su elementi già… continua a leggere Il programma Windows Insider cambia, migliorerà l’esperienza 13 Aprile 2026 by Vito Macina - Il mese scorso abbiamo pubblicato un lungo articolo in cui vi abbiamo descritto i cambiamenti nel mondo Windows condivisi da Pavan Davuluri, presidente della divisione Windows + Devices di Microsoft. Tra le varie dichiarazioni una fa riferimento al programma Windows Insider: renderlo più semplice e trasparente. Alec Oot, membro del team del programma Windows Insider, ha pubblicato un nuovo articolo all'interno del blog ufficiale di Windows in cui ha condiviso parecchi dettagli sul futuro ed evoluzione del programma. Il frutto di questo cambiamento deriva dal dialogo diretto con la community di Windows Insider tramite il primo meetup in presenza (a… continua a leggere

Il programma Windows Insider cambia, migliorerà l’esperienza 13 Aprile 2026 by Vito Macina - Il mese scorso abbiamo pubblicato un lungo articolo in cui vi abbiamo descritto i cambiamenti nel mondo Windows condivisi da Pavan Davuluri, presidente della divisione Windows + Devices di Microsoft. Tra le varie dichiarazioni una fa riferimento al programma Windows Insider: renderlo più semplice e trasparente. Alec Oot, membro del team del programma Windows Insider, ha pubblicato un nuovo articolo all'interno del blog ufficiale di Windows in cui ha condiviso parecchi dettagli sul futuro ed evoluzione del programma. Il frutto di questo cambiamento deriva dal dialogo diretto con la community di Windows Insider tramite il primo meetup in presenza (a… continua a leggere Hardening Kerberos e aggiornamenti di aprile 2026 13 Aprile 2026 by Domenico Caldarelli - Nell'articolo Quando Kerberos smette di essere indulgente. L'addio a RC4 - ICT Power avevamo lasciato Kerberos in una fase quasi psicologica: meno indulgente, più esplicito, meno disposto a coprire silenziosamente incoerenze che per anni sono rimaste in produzione senza fare troppo rumore. Gennaio 2026 aveva introdotto più visibilità. Aprile 2026, invece, è il momento in cui quella visibilità si trasforma in comportamento concreto. Non è più solo una questione di "osservare RC4": è il punto in cui il fallback implicito smette di essere una stampella affidabile. Il cambiamento da capire è semplice solo in apparenza: quando l'attributo msDS-SupportedEncryptionTypes non è… continua a leggere

Hardening Kerberos e aggiornamenti di aprile 2026 13 Aprile 2026 by Domenico Caldarelli - Nell'articolo Quando Kerberos smette di essere indulgente. L'addio a RC4 - ICT Power avevamo lasciato Kerberos in una fase quasi psicologica: meno indulgente, più esplicito, meno disposto a coprire silenziosamente incoerenze che per anni sono rimaste in produzione senza fare troppo rumore. Gennaio 2026 aveva introdotto più visibilità. Aprile 2026, invece, è il momento in cui quella visibilità si trasforma in comportamento concreto. Non è più solo una questione di "osservare RC4": è il punto in cui il fallback implicito smette di essere una stampella affidabile. Il cambiamento da capire è semplice solo in apparenza: quando l'attributo msDS-SupportedEncryptionTypes non è… continua a leggere Microsoft Entra Verified ID: come implementare le credenziali verificabili 13 Aprile 2026 by Nicola Ferrini - Quando si parla di identità digitale sapete bene quanto sia difficile bilanciare sicurezza, semplicità e controllo dei dati. Nella maggior parte dei progetti vi trovate ancora a gestire credenziali centralizzate e processi di verifica poco scalabili. È qui che entra in gioco Microsoft Entra Verified ID. Non è una semplice funzionalità, ma un cambio di paradigma: le credenziali verificabili non sono più gestite centralmente, ma diventano distribuite e sotto il controllo diretto degli utenti. Questo approccio vi permette di aumentare la fiducia, ridurre le frodi e semplificare scenari concreti come onboarding, accesso alle risorse e recupero degli account. Credenziali verificabili:… continua a leggere