Abilitare number matching nelle notifiche di Azure Multifactor Authentication (MFA)

Dal prossimo 8 maggio 2023 Microsoft comincerà a distribuire un aggiornamento della sicurezza per l’accesso ad Azure AD che consisterà in notifiche push di Microsoft Authenticator che visualizzeranno la corrispondenza del numero nelle richieste di approvazione. Quando un utente risponderà a una notifica push MFA usando l’app Authenticator, verrà presentato un numero. È necessario digitare tale numero nell’app per completare l’approvazione.

Sia la reimpostazione della password self-service che la registrazione combinata con Microsoft Authenticator richiederanno la corrispondenza del numero a partire dall’8 maggio 2023.

Questa funzionalità non è nuova ed è stata già integrata tempo fa nella passwordless authentication. Vi rimando alla lettura della mia guida Abilitare il passwordless sign-in per Azure AD e per Microsoft 365 / Office 365 utilizzando l’app Microsoft Authenticator – ICT Power per maggiori approfondimenti, che anche se datata vi darà un’idea del funzionamento della passwordless authentication in Azure AD.

A proposito, ma voi quanto ne sapere di passwordless authentication?

Visto che Microsoft comincerà presto la distribuzione della funzionalità di Corrispondenza dei numeri (number matching) è bene cominciare a proporla agli utenti per intercettare eventuali problematiche.

La corrispondenza dei numeri può essere destinata solo a un singolo gruppo di Azure AD in modo tale da poterla testare in azienda. Io la utilizzo da anni e mi ci trovo benissimo!

NOTA: La corrispondenza dei numeri non è supportata per le notifiche push per dispositivi indossabili Apple Watch o Android. Gli utenti dei dispositivi indossabili devono usare il telefono per approvare le notifiche quando è abilitata la corrispondenza del numero. Nella versione di Microsoft Authenticator uscita a gennaio 2023 per iOS non è più disponibile alcuna app complementare per watchOS a causa dell’incompatibilità con le funzionalità di sicurezza di Authenticator. Non sarà possibile installare o usare Microsoft Authenticator in Apple Watch.

Abilitare la corrispondenza dei numeri nel portale di Azure AD

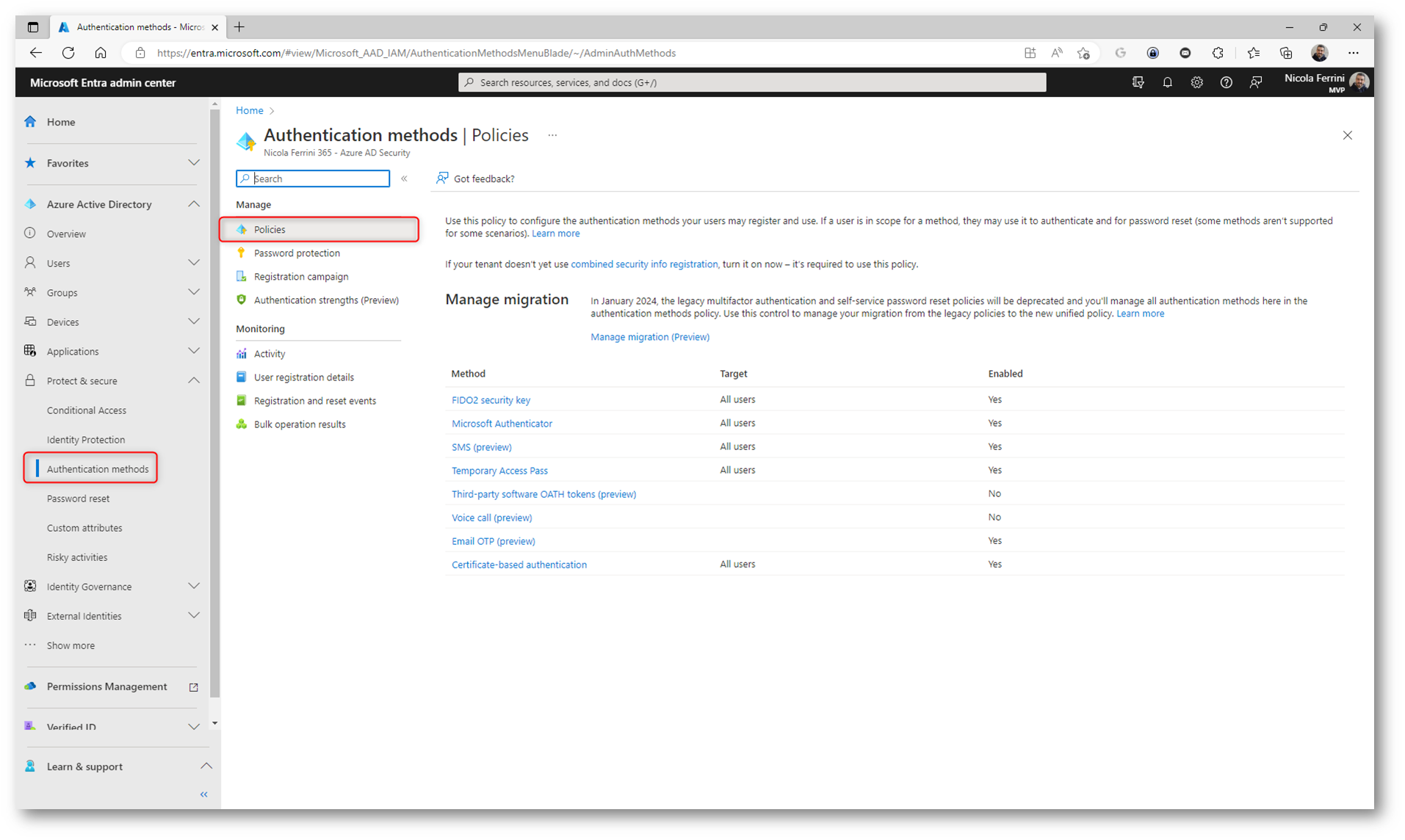

Collegatevi al portale

Microsoft Entra admin center e navigate in Authentication methods > Policies > Microsoft Authenticator.

Figura 1: Authentication method policies nel portale di Azure AD gestito da Microsoft Entra

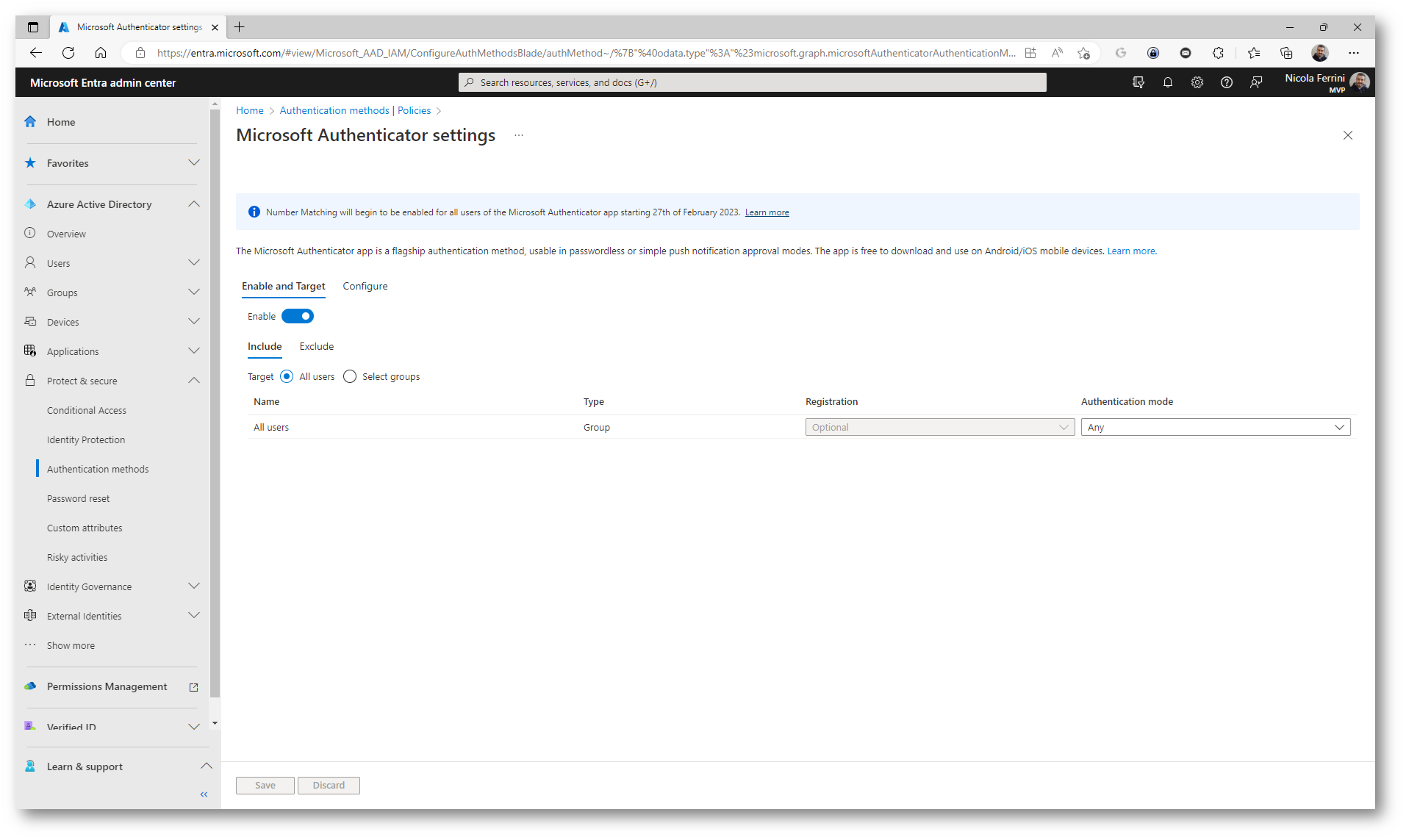

Nella scheda Enable and Target fare clic su Enable e scegliete All Users per abilitare i criteri per tutti o aggiungere utenti e gruppi selezionati. Impostare la modalità di autenticazione per questi utenti/gruppi su Any o Push. Solo gli utenti che verranno abilitati per Microsoft Authenticator possono essere inclusi nei criteri per richiedere la corrispondenza del numero per l’accesso. Gli utenti che non sono abilitati per Microsoft Authenticator non possono visualizzare la funzionalità.

Figura 2: Abilitazione all’utilizzo di Microsoft authenticator per gli utenti di Azure AD

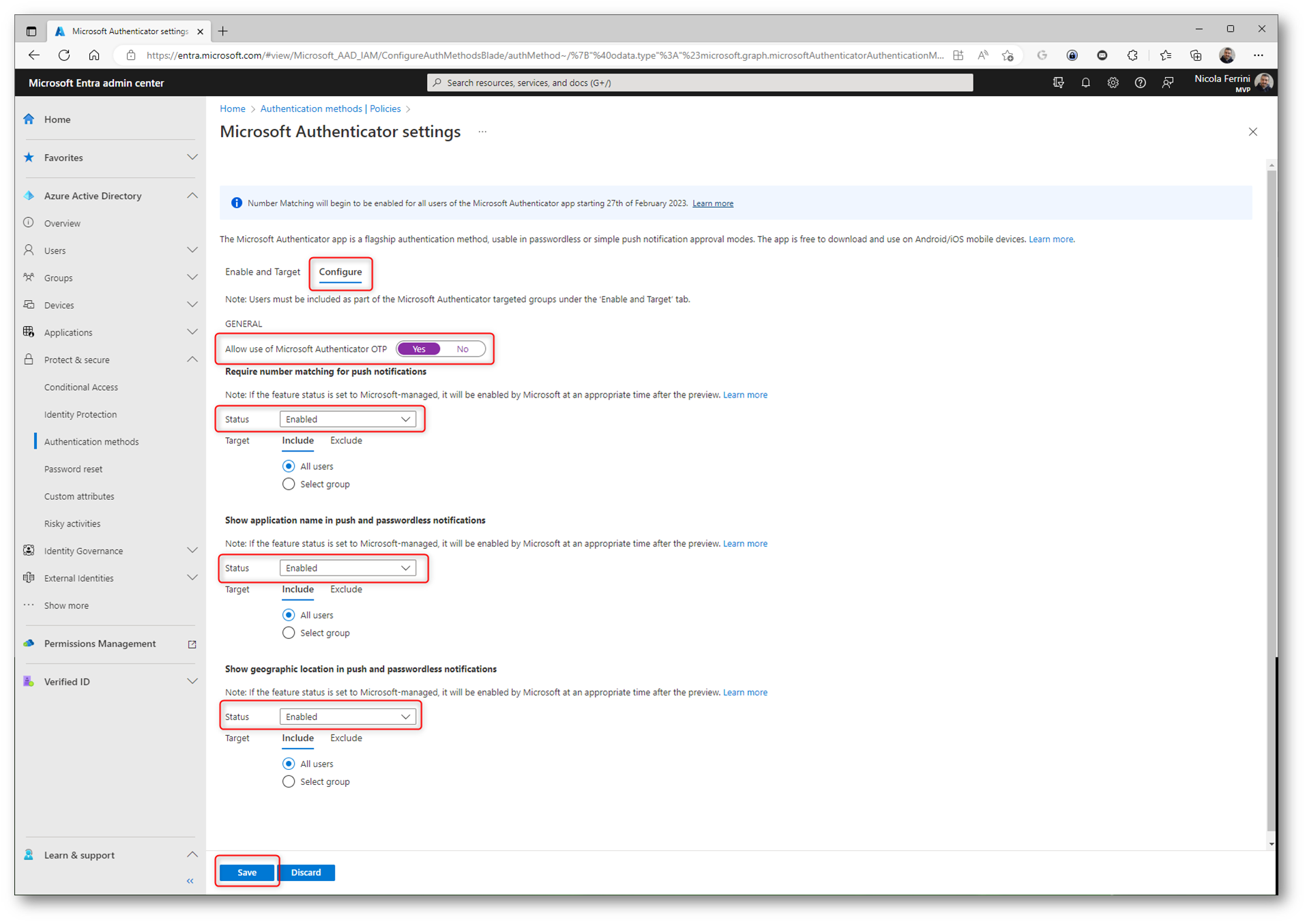

Nella scheda Configure abilitate Require number matching for push notifications, scegliendo se includere tutti gli utenti abilitati all’uso di Microsoft Authenticator oppure solo un gruppo di utenti selezionati. Troverete che le impostazioni sono in maniera predefinita in modalità Microsoft managed, il che significa che Azure AD può abilitare o disabilitare la protezione in base al panorama corrente delle minacce alla sicurezza.

L’opzione per consentire ad Azure AD di gestire l’impostazione è un modo pratico per un’organizzazione per consentire a Microsoft di abilitare o disabilitare una funzionalità per impostazione predefinita. Le organizzazioni possono migliorare più facilmente il comportamento di sicurezza affidandosi a Microsoft per gestire quando una funzionalità deve essere abilitata per impostazione predefinita.

Per aumentare ulteriormente il livello di sicurezza offerto dalla funzionalità di Multifactor Authentication, ho anche deciso di abilitare la funzionalità Show application name in push and passwordless notifications per mostrare da quale applicazione sta arrivando la richiesta passwordless MFA e la funzionalità Show geographic location in push and passwordless notifications che mostrerà agli utenti da quale area geografica sta arrivando la richiesta.

Figura 3: Configurazioni relative la number matching e alle passwordless notifications

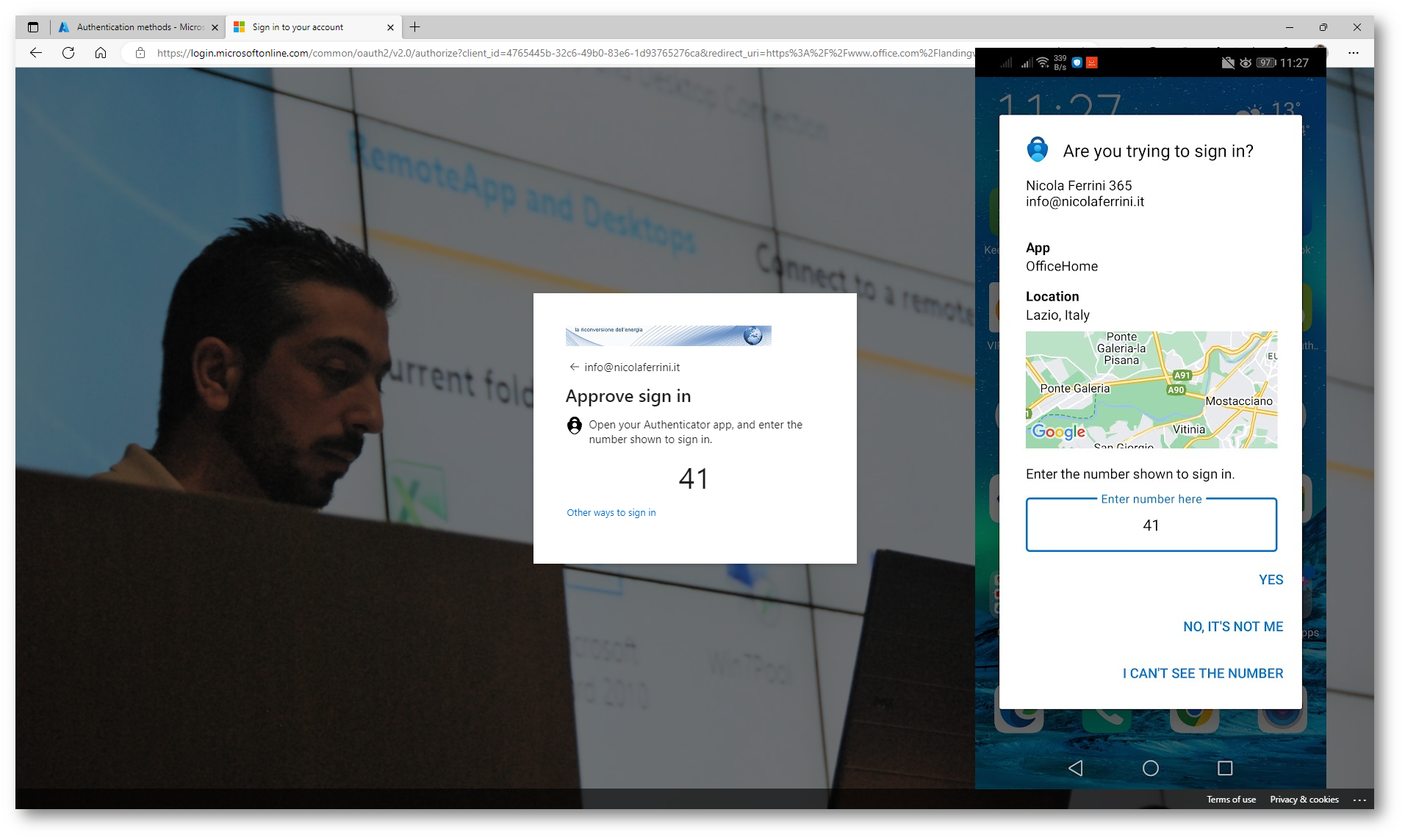

Nella figura sotto è mostrata l’esperienza utente quando si autenticherà ad Azure AD. Nel mio caso all’utente è stata abilitata anche la passwordless authentication.

Figura 4: Esperienza utente

Conclusioni

Azure Active Directory (Azure AD) aggiunge e migliora le funzionalità di sicurezza per proteggere meglio gli utenti da attacchi in aumento. Poiché i nuovi vettori di attacco diventano noti, Azure AD può rispondere abilitando la protezione per impostazione predefinita per aiutare i clienti ad essere in anticipo rispetto alle minacce di sicurezza emergenti.

Ad esempio, in risposta all’aumento degli attacchi di affaticamento MFA (MFA fatigue attacks), Microsoft può cambiare i modi consigliati per i clienti di difendere gli utenti. Una raccomandazione per impedire agli utenti di approvare in maniera accidentale l’autenticazione a più fattori (MFA) consiste nell’abilitare la corrispondenza dei numeri.

La corrispondenza dei numeri è un buon esempio di protezione per un metodo di autenticazione per le notifiche push in Microsoft Authenticator. I clienti possono scegliere di abilitare la corrispondenza dei numeri per le notifiche push in Microsoft Authenticator per utenti e gruppi oppure potrebbero lasciarli disabilitati. La corrispondenza dei numeri è già il comportamento predefinito per le notifiche senza password (passwordless) in Microsoft Authenticator.