Windows Server 2022: tutte le novità

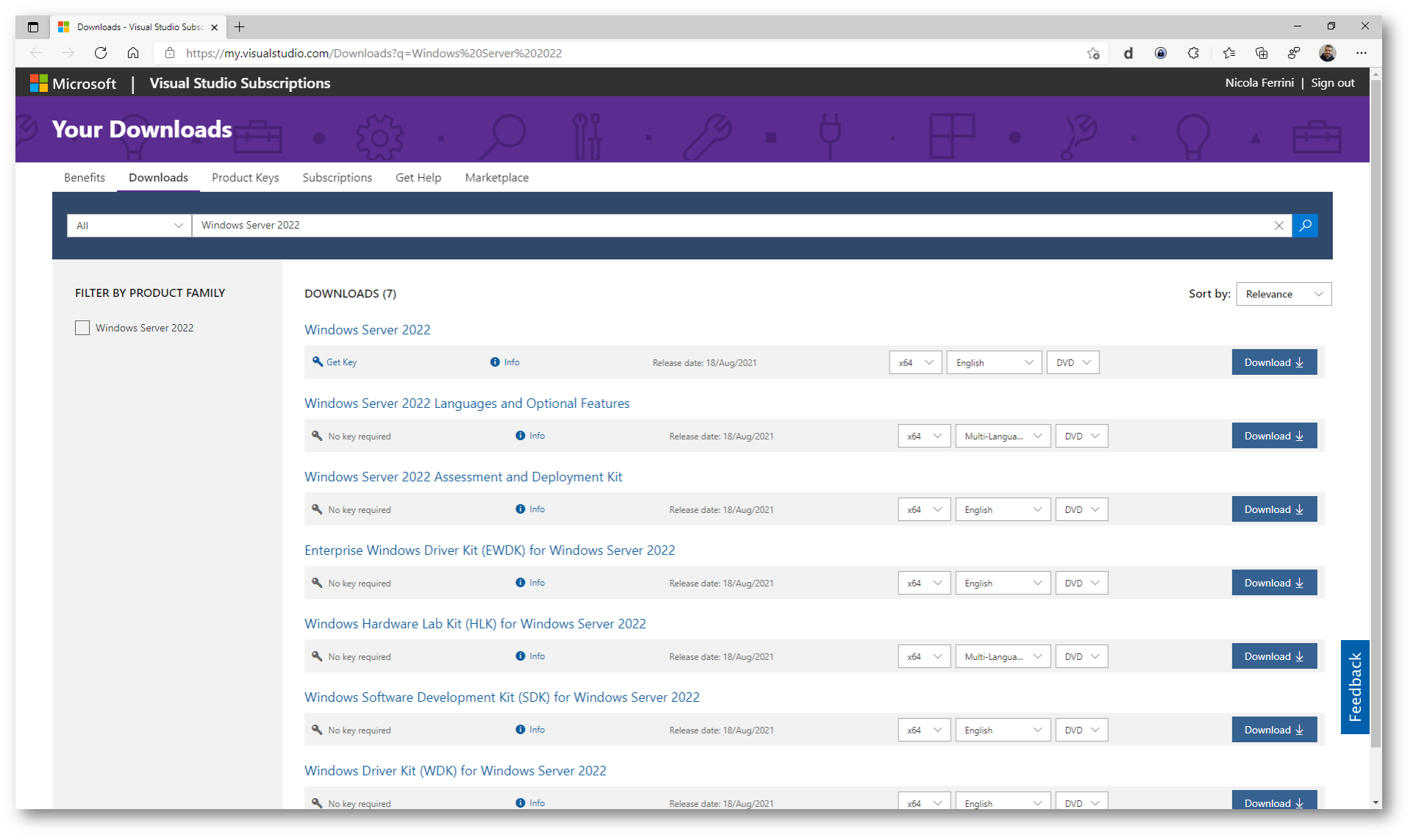

Il 19 agosto 2021 Microsoft ha rilasciato ufficialmente Windows Server 2022. Per scaricarla e provarla potete collegarvi al link Try Windows Server 2022 on Microsoft Evaluation Center.

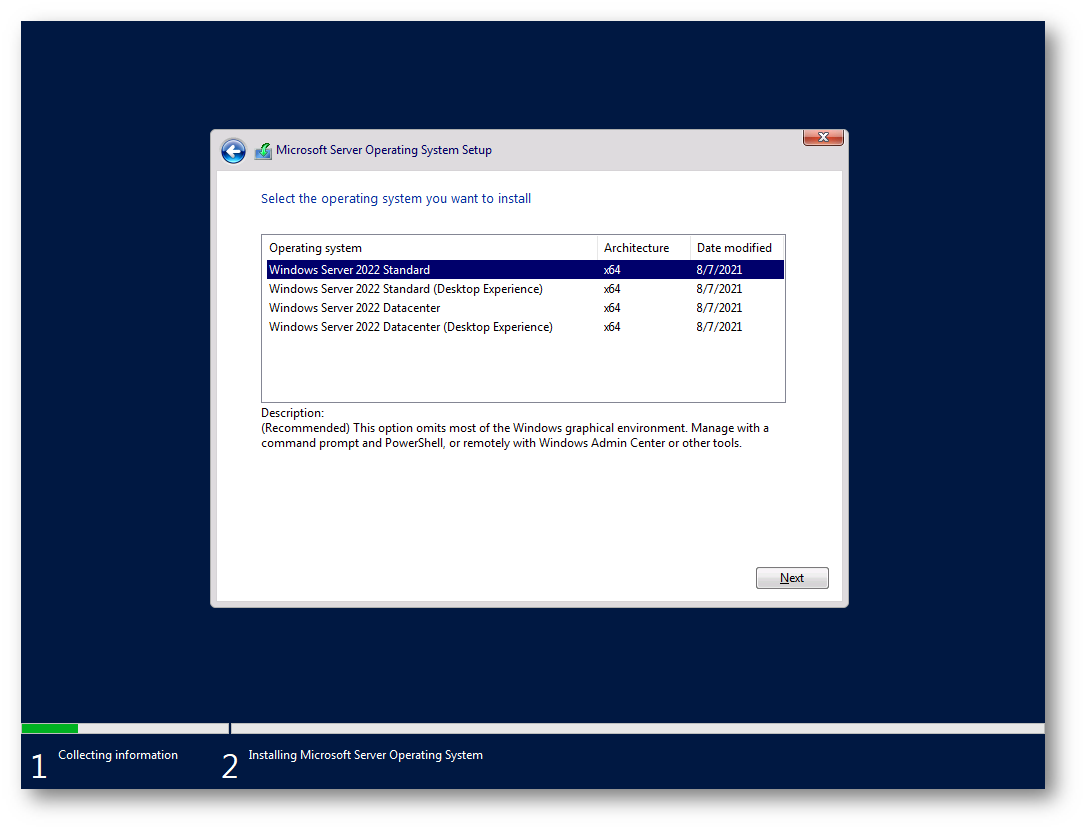

Windows Server 2022 è stato rilasciato in 3 versioni: Standard, Datacenter e Azure Edition e tutte le versioni avranno sia la modalità di installazione Core che quella Desktop Experience, come per le precedenti versioni di Windows Server.

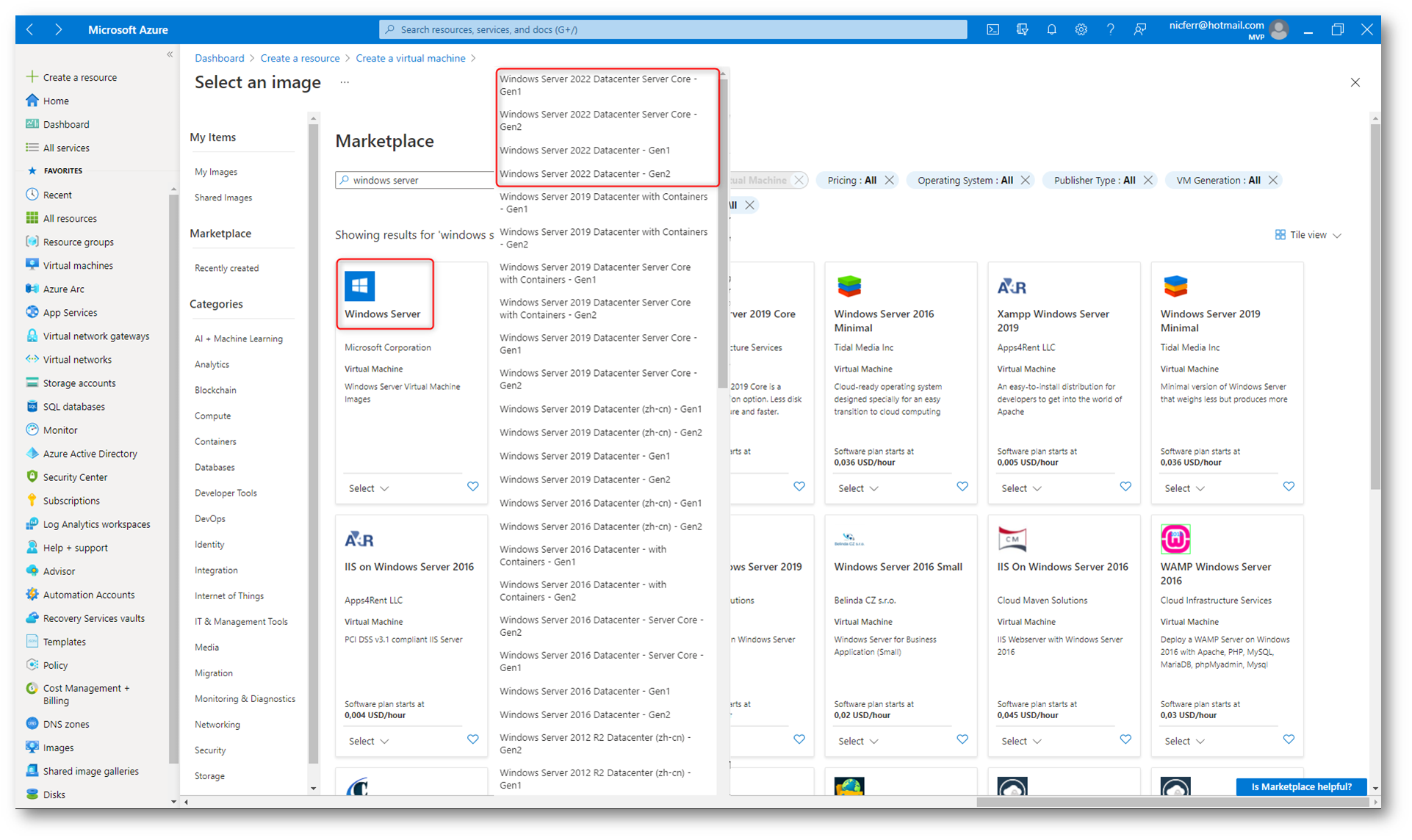

La versione Azure Edition sarà però disponibile solo online in Azure e on-premises in Azure Stack HCI. Windows Server 2022 Datacenter: Azure Edition consente di usare i vantaggi del cloud per mantenere aggiornate le macchine virtuali riducendo al minimo i tempi di inattività.

Per un confronto tra le diverse edizioni vi invito a leggere l’articolo Confronto tra le edizioni Standard, Datacenter e Datacenter: Azure Edition di Windows Server 2022

Figura 1: Download di Windows Server 2022 dal portale di Visual Studio

Figura 2: Disponibilità di Windows Server 2022 in Microsoft Azure

Figura 3: Modalità di installazione di Windows Server 2022

Funzionalità rimosse o non più sviluppate a partire da Windows Server 2022

Ogni versione di Windows Server include nuove caratteristiche e funzionalità, ma io vorrei cominciare da quelle che sono state rimosse rispetto alle versioni precedenti.

Sicuramente risalta il fatto che non verrà più sviluppata la versione semestrale di Windows Server. Ebbene sì, d’ora in poi avremo solo gli aggiornamenti disponibili nel canale LTSC (Long-Term Servicing Channel). Con il Long-Term Servicing Channel, viene rilasciata una nuova versione principale di Windows Server ogni 2-3 anni. Gli utenti hanno diritto a 5 anni di supporto Mainstream e 5 anni di supporto Extended. Il Long-Term Servicing Channel continuerà a ricevere sia aggiornamenti della sicurezza sia aggiornamenti non relativi alla sicurezza, ma non riceverà le nuove funzionalità.

Il Canale semestrale era ideale per i clienti che desideravano attuare le innovazioni rapidamente, con l’opportunità di sfruttare le nuove funzionalità del sistema operativo, sia nelle applicazioni, in particolare quelle basate su Containers e Microservices, sia nei Software-defined Hybrid Datacenter. Per i prodotti Windows Server 2016 e 2019 in Canale semestrale (Semi-annual Channel) erano disponibili nuovi rilasci due volte l’anno, in primavera e in autunno, ma l’acquisto era disponibile solo per i clienti con contratti multilicenza con Software Assurance, nonché tramite Azure Marketplace o altri provider di servizi cloud/di hosting.

Tra le funzionalità rimosse in Windows Server 2022 vi segnalo invece il Servizio iSNS server (Internet Archiviazione Name Service), già rimosso in Windows Server, versione 1709.

Novità di Windows Server 2022

Windows Server 2022 è basato sulla solida base di Windows Server 2019 e offre molte innovazioni su tre temi chiave: sicurezza, integrazione e gestione ibrida di Azure e piattaforma applicativa.

Le novità più importanti relative alla sicurezza sono:

- Secured-core server: offre protezioni utili contro attacchi sofisticati e può offrire maggiore sicurezza durante la gestione dei dati cruciali in alcuni dei settori più sensibili ai dati. Si basa su tre elementi fondamentali: sicurezza semplificata, protezione avanzata e difesa preventiva.

- Sicurezza semplificata: Quando si acquista hardware da un OEM per server secured-core, si ha la garanzia che l’OEM abbia fornito un set di hardware, firmware e driver che soddisfano la configurazione secured-core. Tramite Windows Admin Center sarà possibile abilitare la funzionalità in maniera molto semplice.

-

Protezione avanzata: Le protezioni abilitate da un server secured-core sono destinate a creare una piattaforma sicura per le applicazioni critiche e i dati usati in tale server. La funzionalità secured-core si estende nelle aree seguenti:

- Hardware root-of-trust: il chipset TPM 2.0 fornisce un archivio sicuro per chiavi e dati sensibili e può essere utilizzando con lo standard BitLocker;

- Firmware protection: poiché il firmware viene eseguito con credenziali privilegiate sono stati osservati aumenti di attacchi da parte di piattaforme malware e ransomware, specialmente verso i domain controller;

- Virtualization-based security (VBS): Grazie alla VBS è possibile proteggersi dall’intera classe di vulnerabilità usate negli attacchi di cryptocurrency mining, dato l’isolamento fornito da VBS tra le parti privilegiate del sistema operativo, ad esempio il kernel e il resto del sistema.

- Difesa preventiva: L’abilitazione delle funzionalità di base di protezione consente di difendersi e interrompere in modo proattivo molti dei percorsi che gli utenti malintenzionati possono usare per sfruttare un sistema. Questo set di difese consente anche ai team IT e SecOps di sfruttare meglio il proprio tempo nelle numerose aree che necessitano di attenzione.

- Trasporto: HTTPS e TLS 1.3 abilitati per impostazione predefinita Windows Server 2022: Transport Layer Security (TLS) 1.3 è la versione più recente del protocollo di sicurezza più distribuito di Internet, che crittografa i dati per fornire un canale di comunicazione sicuro tra due endpoint. HTTPS e TLS 1.3 sono ora abilitati per impostazione predefinita Windows Server 2022

- DNS sicuro: richieste di risoluzione dei nomi DNS crittografate con DNS su HTTPS: Il client DNS in Windows Server 2022 supporta ora DNS su HTTPS (DoH) che crittografa le query DNS usando il protocollo HTTPS. Ciò consente di mantenere il traffico il più privato possibile impedendo intercettazioni e la manipolazione dei dati DNS.

- Server Message Block (SMB): crittografia SMB AES-256: Windows Server 2022 supporta le suite di crittografia AES-256-GCM e AES-256-CCM per la crittografia e la firma SMB. Windows negozierà automaticamente questo metodo di crittografia più avanzato quando si connetterà a un altro computer che lo supporta e può anche essere reso obbligatorio tramite group policy.

- SMB su QUIC: SMB su QUIC aggiorna il protocollo SMB 3.1.1 in Windows Server 2022 Datacenter: Azure Edition e supporta i client Windows per usare il protocollo QUIC anziché TCP. Usando SMB su QUIC insieme a TLS 1.3, utenti e applicazioni possono accedere in modo sicuro e affidabile ai dati dai file server perimetrali in esecuzione in Azure. Gli utenti di dispositivi mobili e telecomunicazioni non necessitano più di una VPN per accedere ai file server tramite SMB quando si Windows. Altre informazioni sono disponibili nella documentazione di SMB over QUIC.

Maggiori informazioni sono disponibili alla pagina Protect your infrastructure with Secured-core server – Microsoft Tech Community

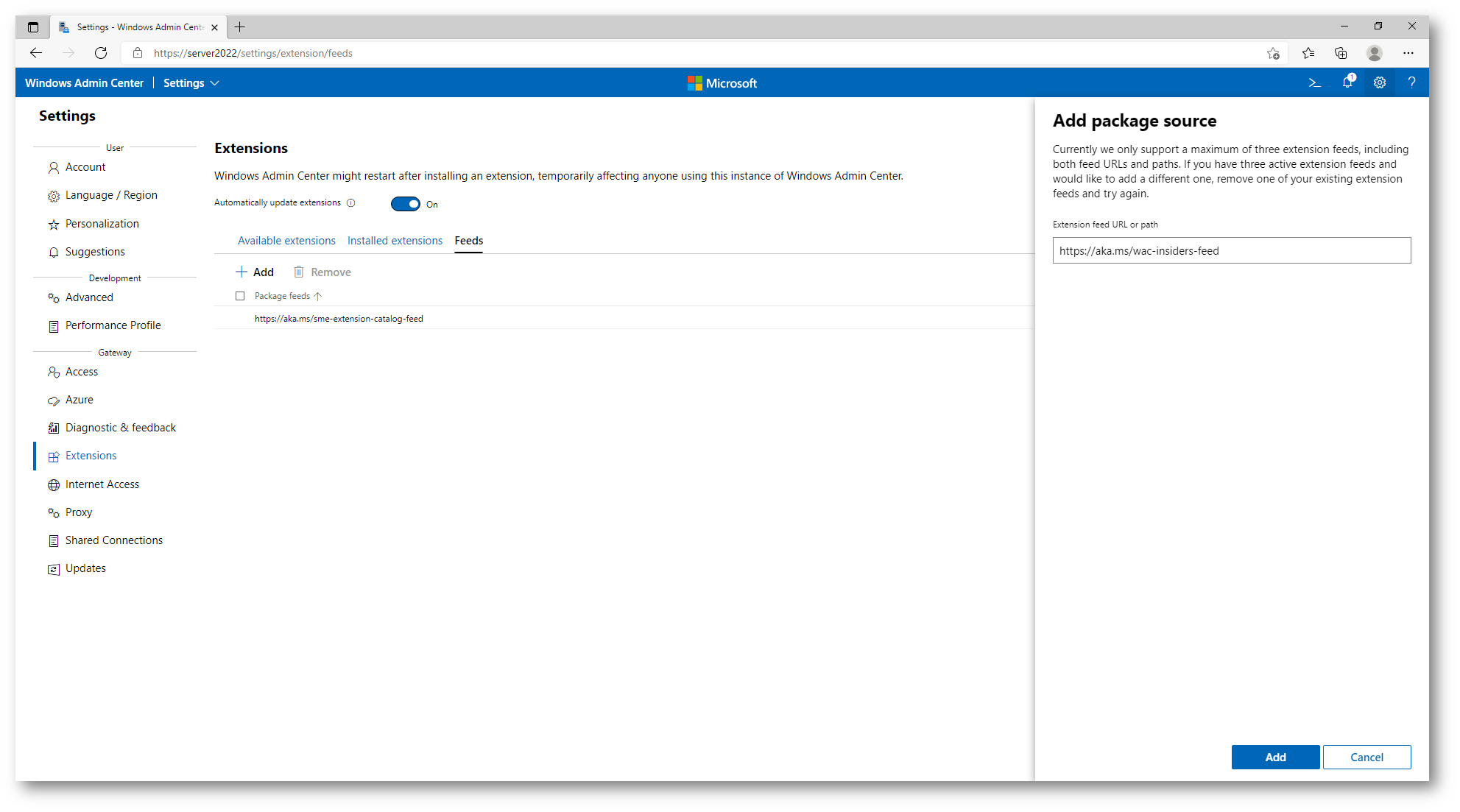

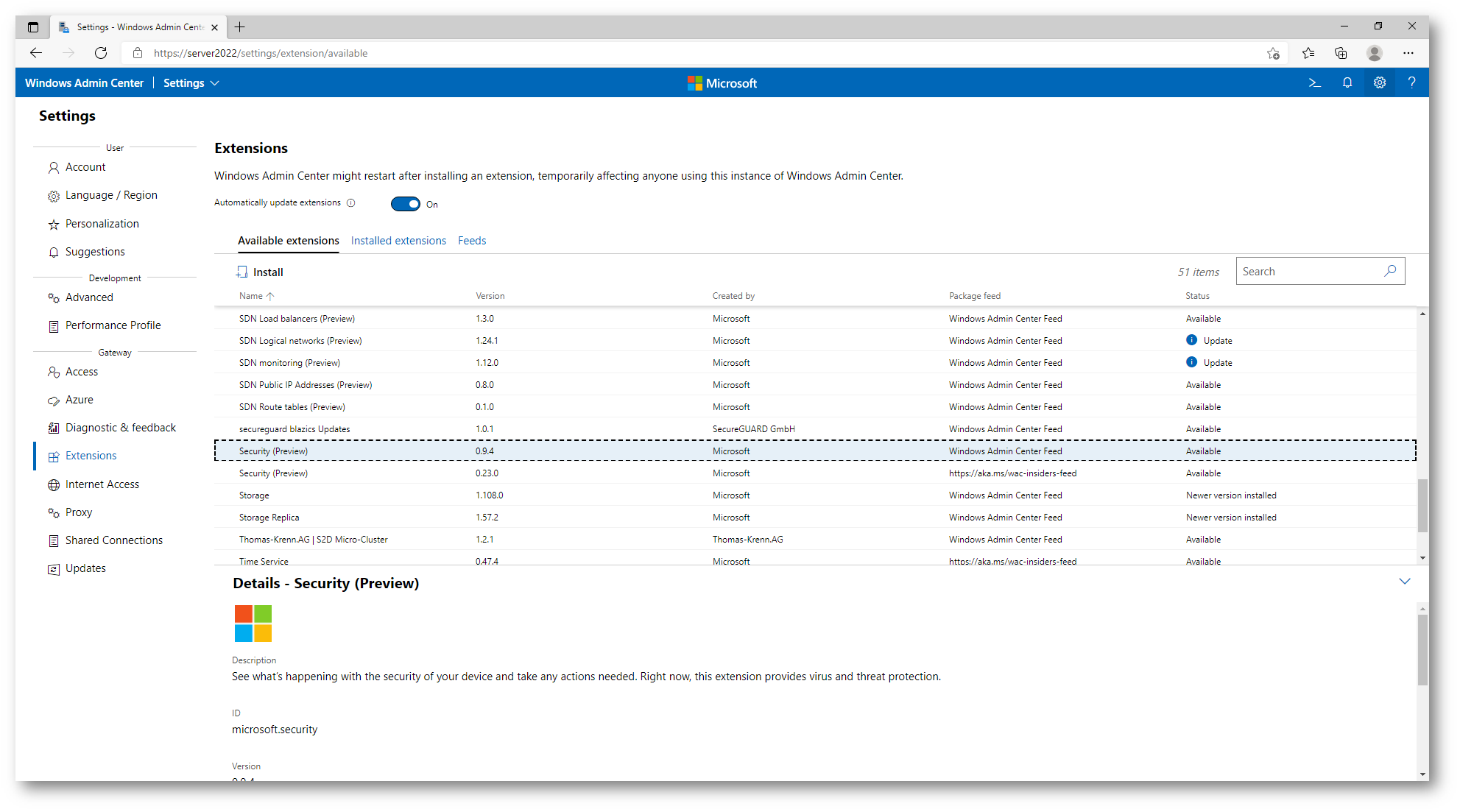

Per abilitare le funzionalità di Secured-core è necessario utilizzare Windows Admin Center. Come prima operazione aggiungete il feed delle funzionalità Insider, utilizzando il feed URL aka.ms/wac-insiders-feed nell’estension feed di Windows Admin Center, come mostrato nella figura sotto:

Figura 4: Aggiunta del feed URL per abilitare le funzionalità Insider in Windows Admin Center

A questo punto aggiungete l’estensione Security (preview). Dopo l’installazione dell’estensione, sarà necessario installare un ulteriore aggiornamento per abilitare le funzionalità di Secured-core. Noterete anche che cambierà l’icona dell’estensione Security.

Figura 5: Aggiunta dell’estensione Security (Preview) in Windows Admin Center

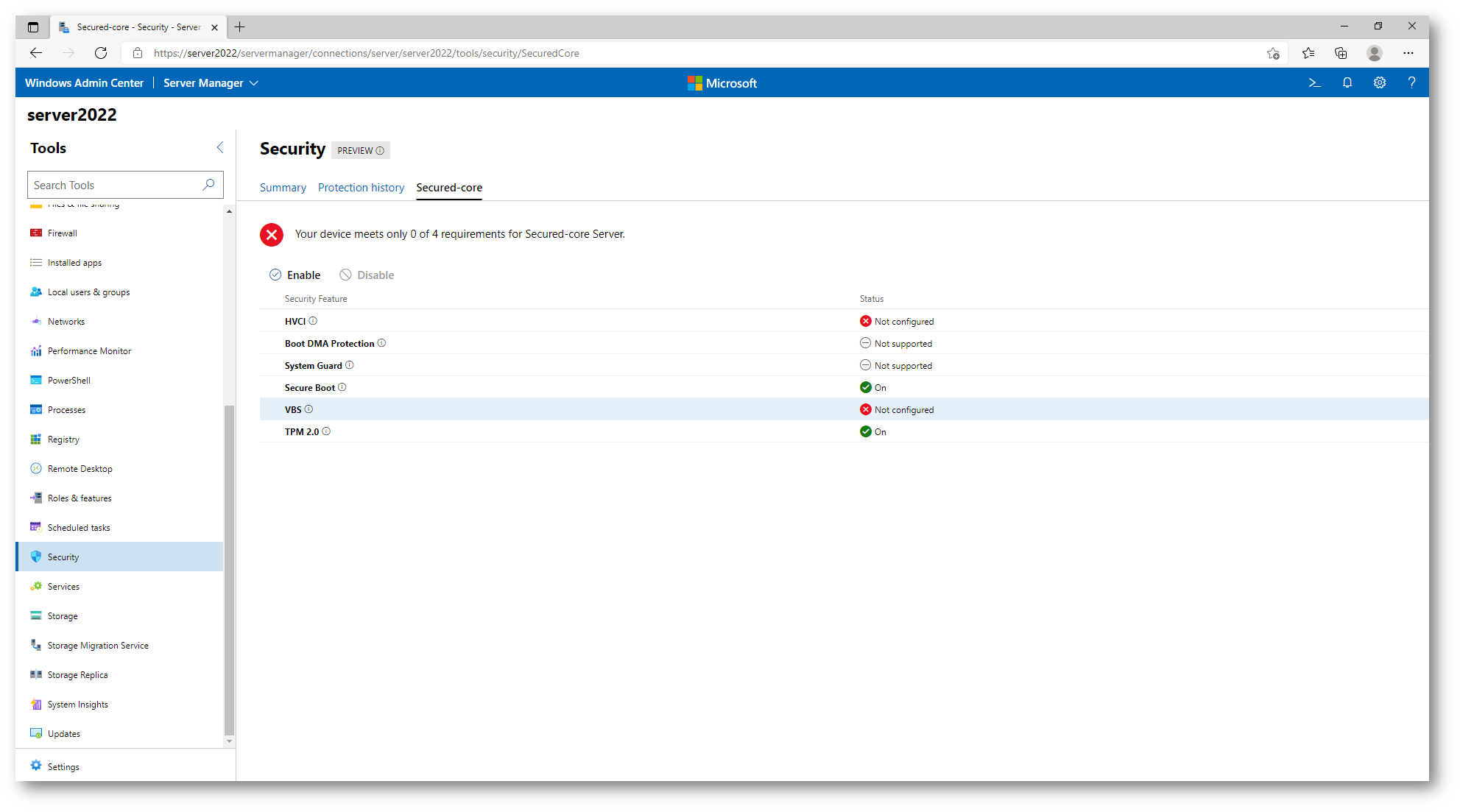

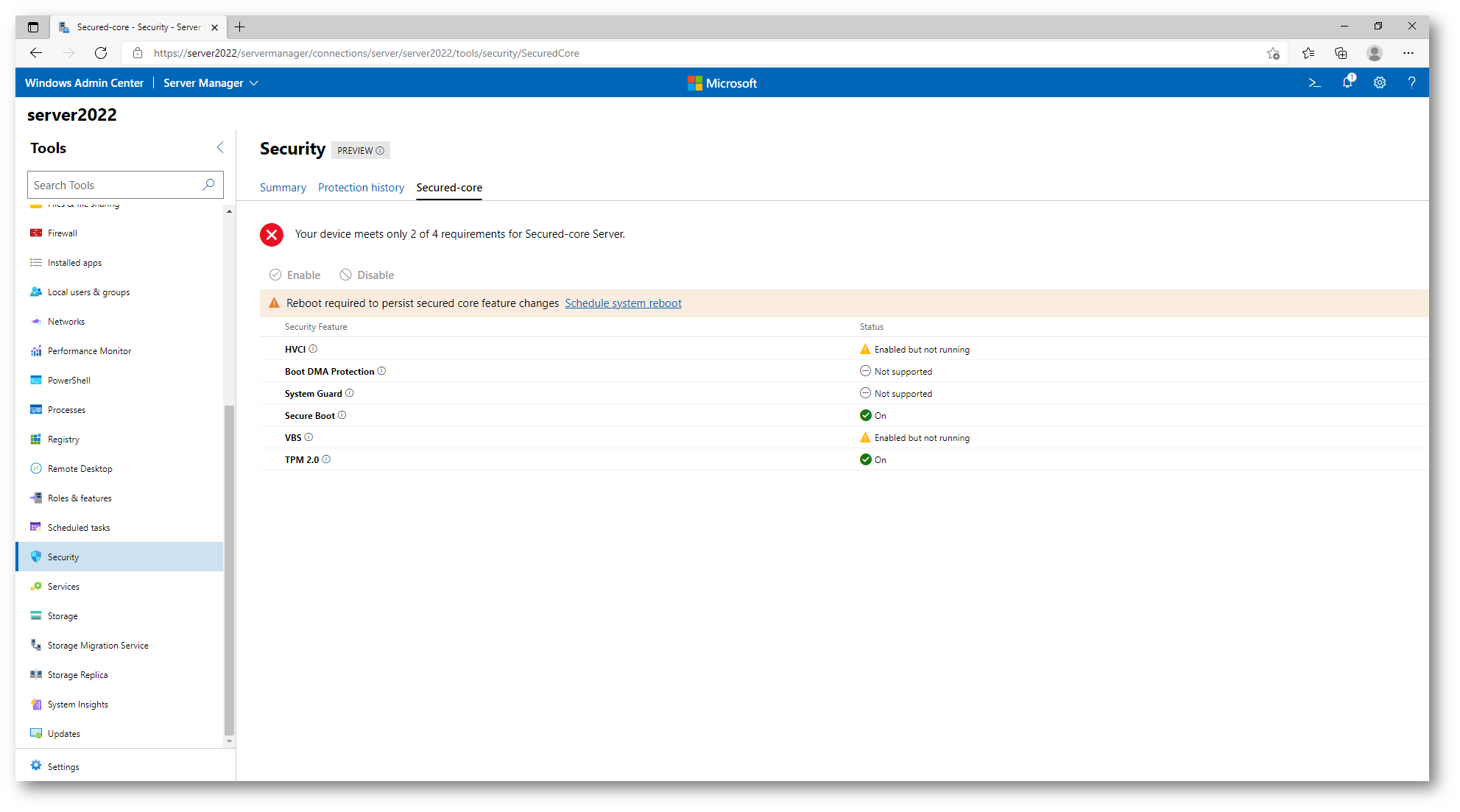

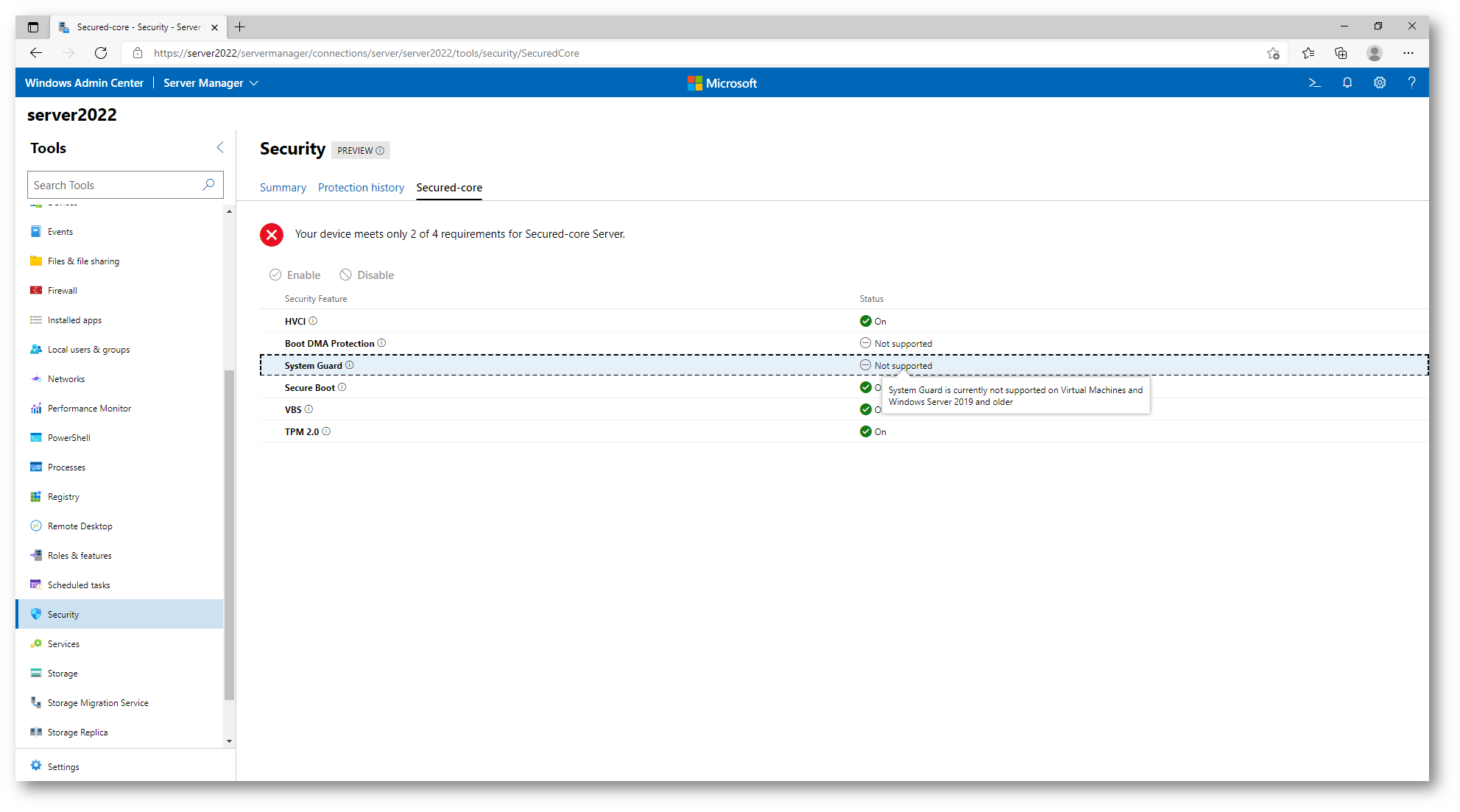

Nella scheda Secured-core della voce Security di Windows Admin Center provvedete a configurare tutte le funzionalità di sicurezza mancanti, come mostrato nelle figure sotto:

Figura 6: Funzionalità abilitate e funzionalità mancanti per la Secured-core di Windows Server 2022

Figura 7: Dopo l’abilitazione delle funzionalità di Secured-core mancanti è necessario riavviare il server

Poiché sto utilizzando una macchina virtuale, alcune funzionalità della secured-core di Windows Server 2022 non sono disponibili.

Figura 8: alcune funzionalità della secured-core di Windows Server 2022 non sono disponibili per le macchine virtuali

Funzionalità ibride di Azure

Già Windows Server 2016 aveva introdotto diverse funzionalità che gli permettevano di integrarsi con Microsoft Azure, che poi sono state migliorate in Windows Server 2019. In Windows Server 2022 è stato dato maggior rilievo alle seguenti funzionalità:

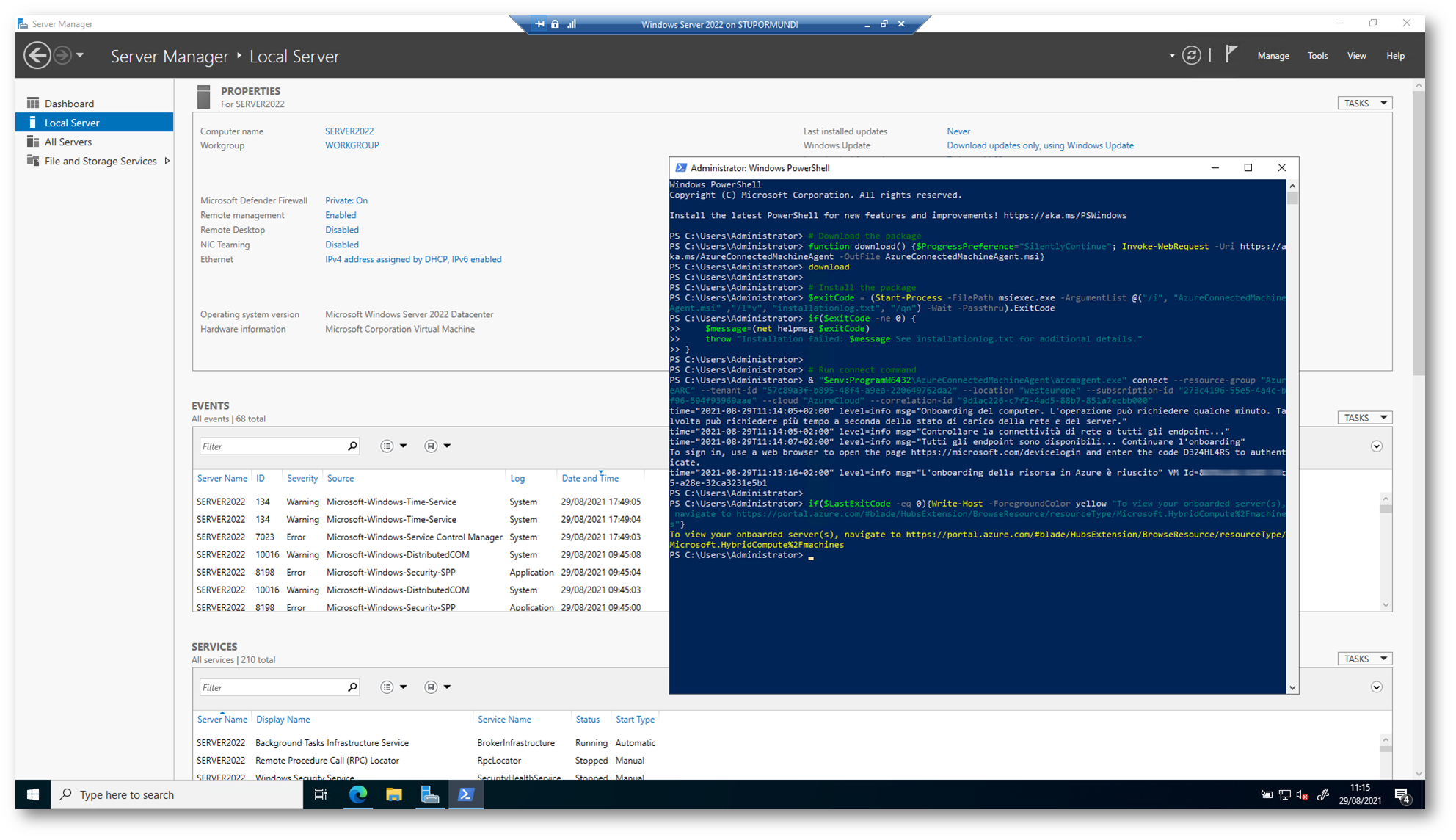

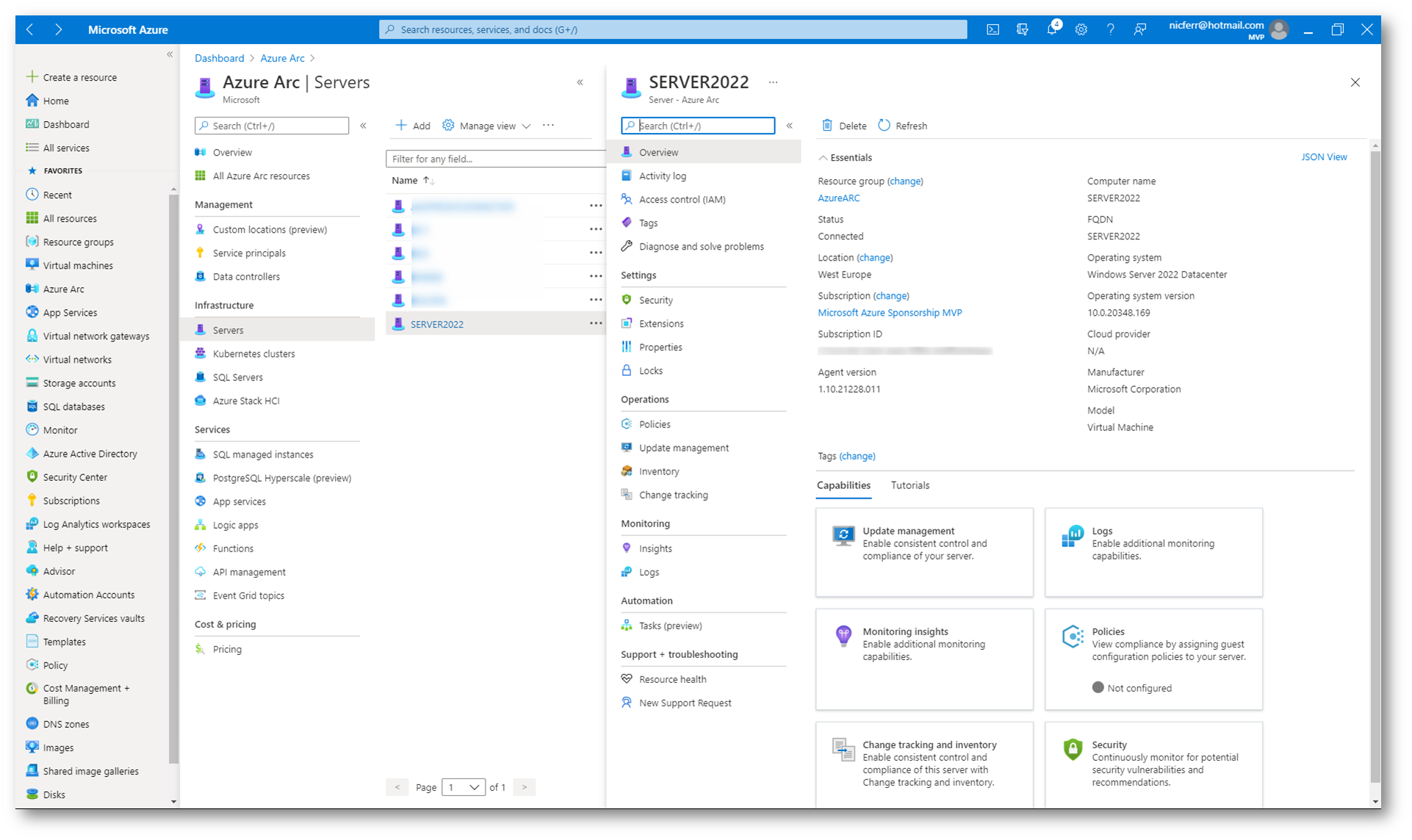

- Azure Arc enabled Windows Servers: La gestione dei server on-premises con Azure Arc è progettata per essere coerente con la modalità di gestione delle macchine virtuali native di Azure. Quando una macchina virtuale ibrida viene connessa ad Azure, diventa una macchina virtuale connessa e viene considerata come una risorsa in Azure. Per chi non conosce Azure Arc rimando alla lettura della guida Azure Arc for Servers: la soluzione Microsoft per la gestione del cloud ibrido – ICT Power;

Figura 9: Onboarding della macchina on-premises con Windows Server 2022 in Azure Arc

Figura 10: La macchina on-premises con Windows Server 2022 è stata aggiunta ed è gestibile da Microsoft Azure

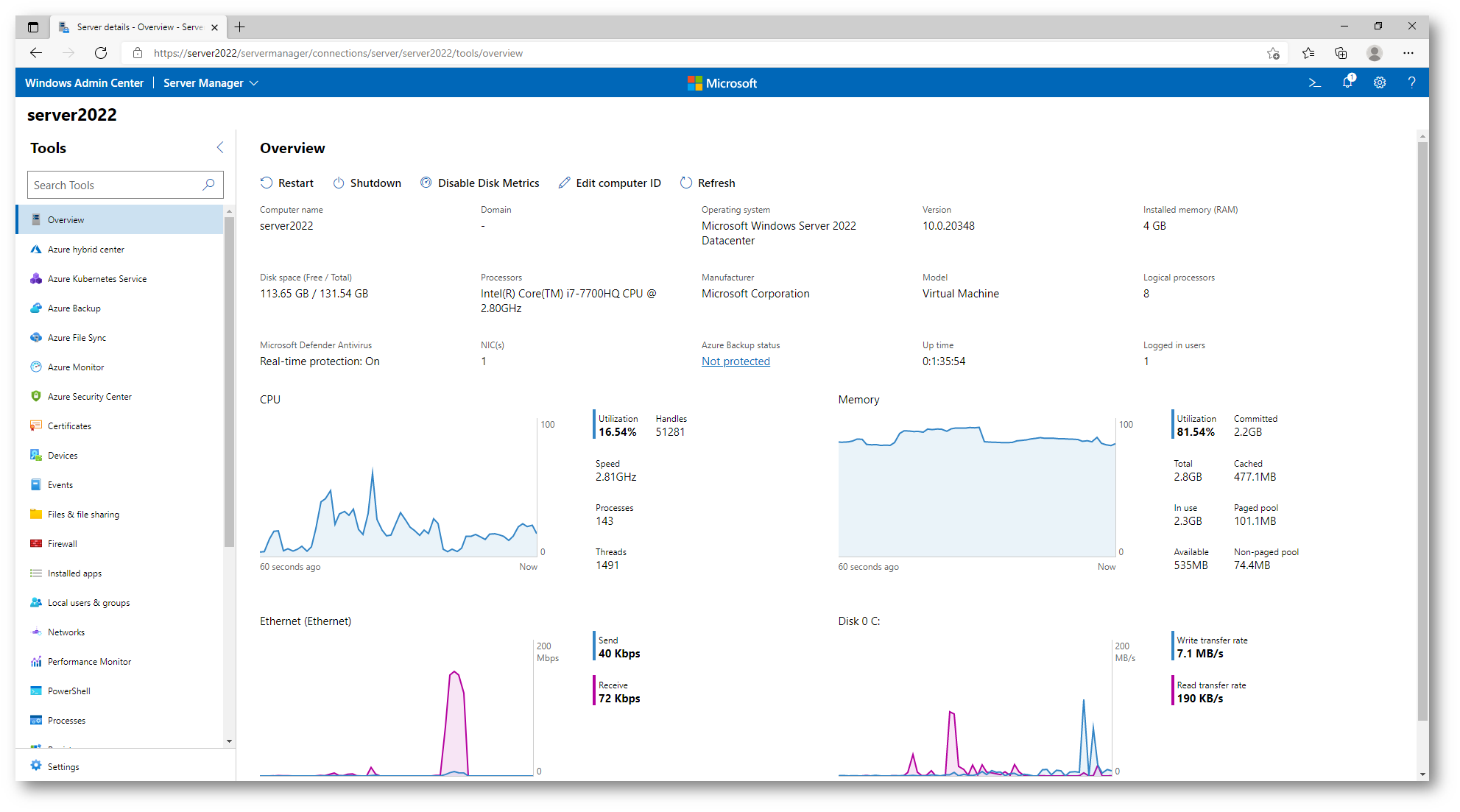

- Windows Admin Center: I miglioramenti apportati all’interfaccia di amministrazione di Windows per la gestione di Windows Server 2022 permettono di monitorare e abilitare le funzionalità di Secured-core, come ho mostrato prima;

Figura 11: Windows Server 2022 gestito da Windows Admin Center

-

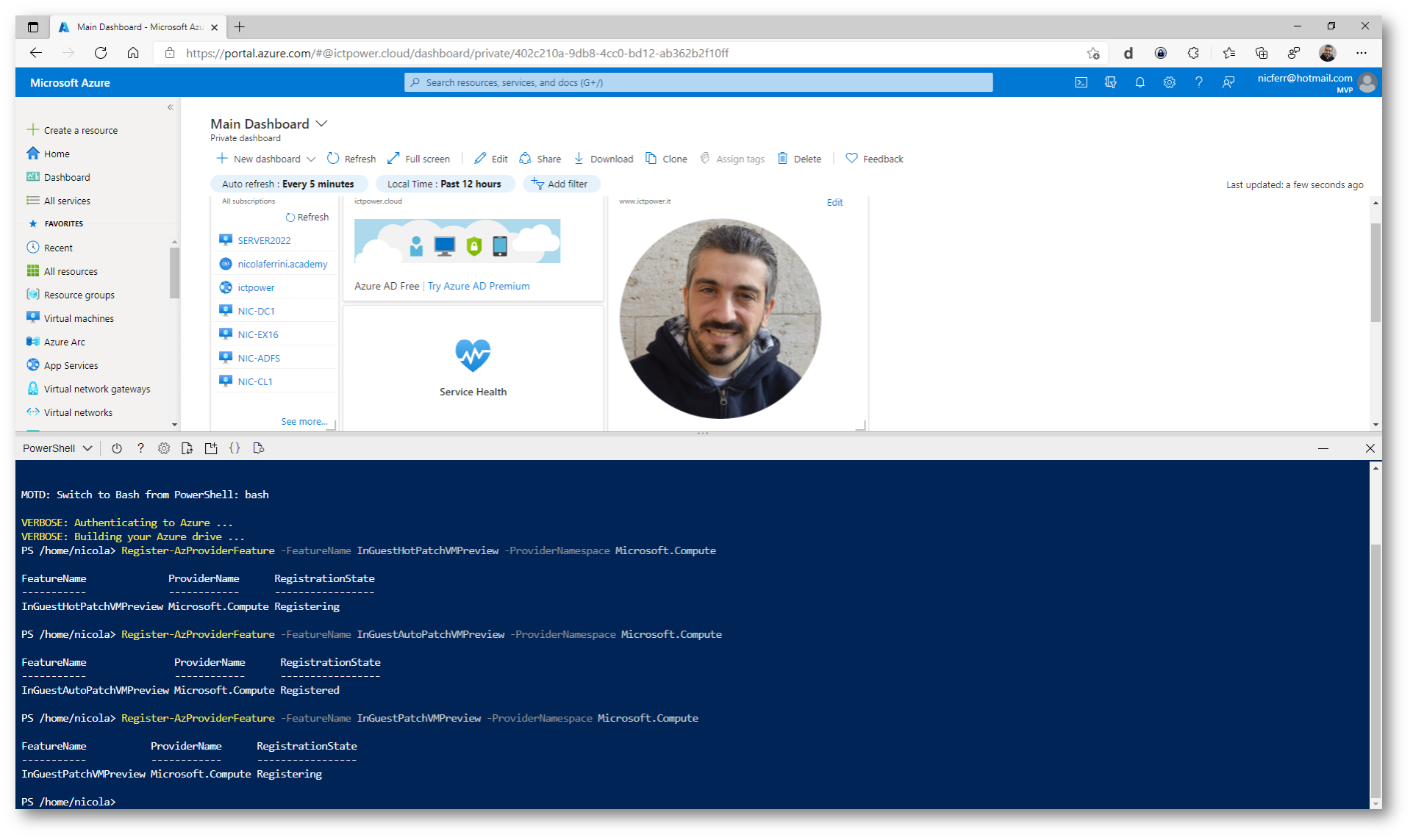

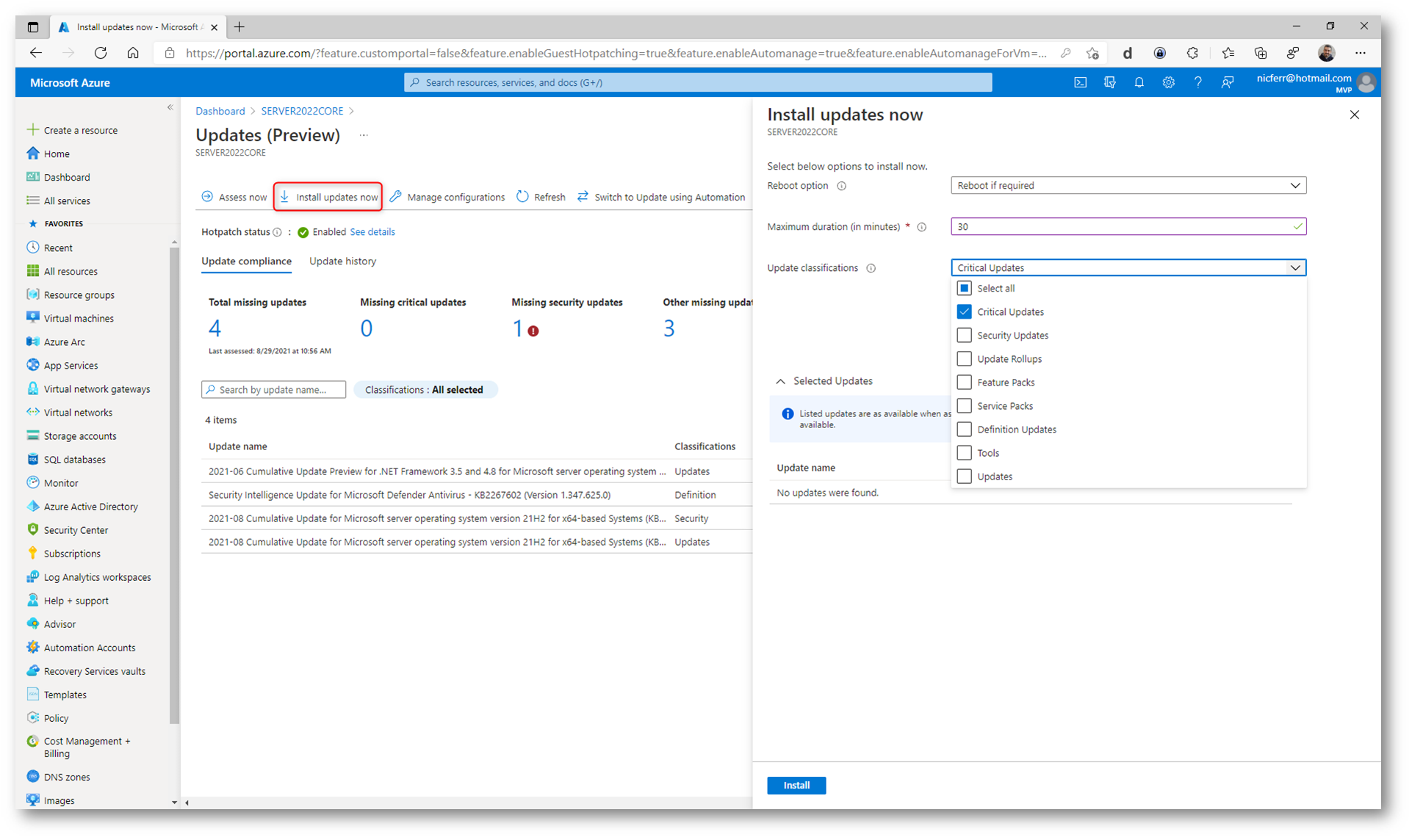

Azure Automanage – Hotpatch: Hotpatch, parte di Gestione automatica di Azure, è supportato in Windows Server 2022 Datacenter: Azure Edition. L’hotpatching è un nuovo modo per installare gli aggiornamenti nelle nuove macchine virtuali di Azure Edition di Windows Server che non richiedono un riavvio dopo l’installazione. Altre informazioni sono disponibili nella documentazione Gestione automatica di Azure . I vantaggi sono:

- Riduzione dell’impatto del carico di lavoro con un minor numero di riavvii

- Distribuzione più rapida degli aggiornamenti poiché i pacchetti sono più piccoli, l’installazione più veloce e l’orchestrazione delle patch con Gestione aggiornamenti di Azure è più semplice

- Protezione migliore, poiché l’ambito dei pacchetti di aggiornamento di Hotpatch è Windows aggiornamenti della sicurezza che vengono installati più velocemente senza riavviare

La funzionalità di Hotpatch è attualmente in Preview. Qui di seguito sono mostrati i diversi passi per la sua attivazione e per testare la funzionalità. Come prima operazione è necessario registrare l’Azure Provider ed attendere fino a 15 minuti per la sua attivazione.

Figura 12: Abilitazione della funzionalità di Hotpatch per la sottoscrizione Azure

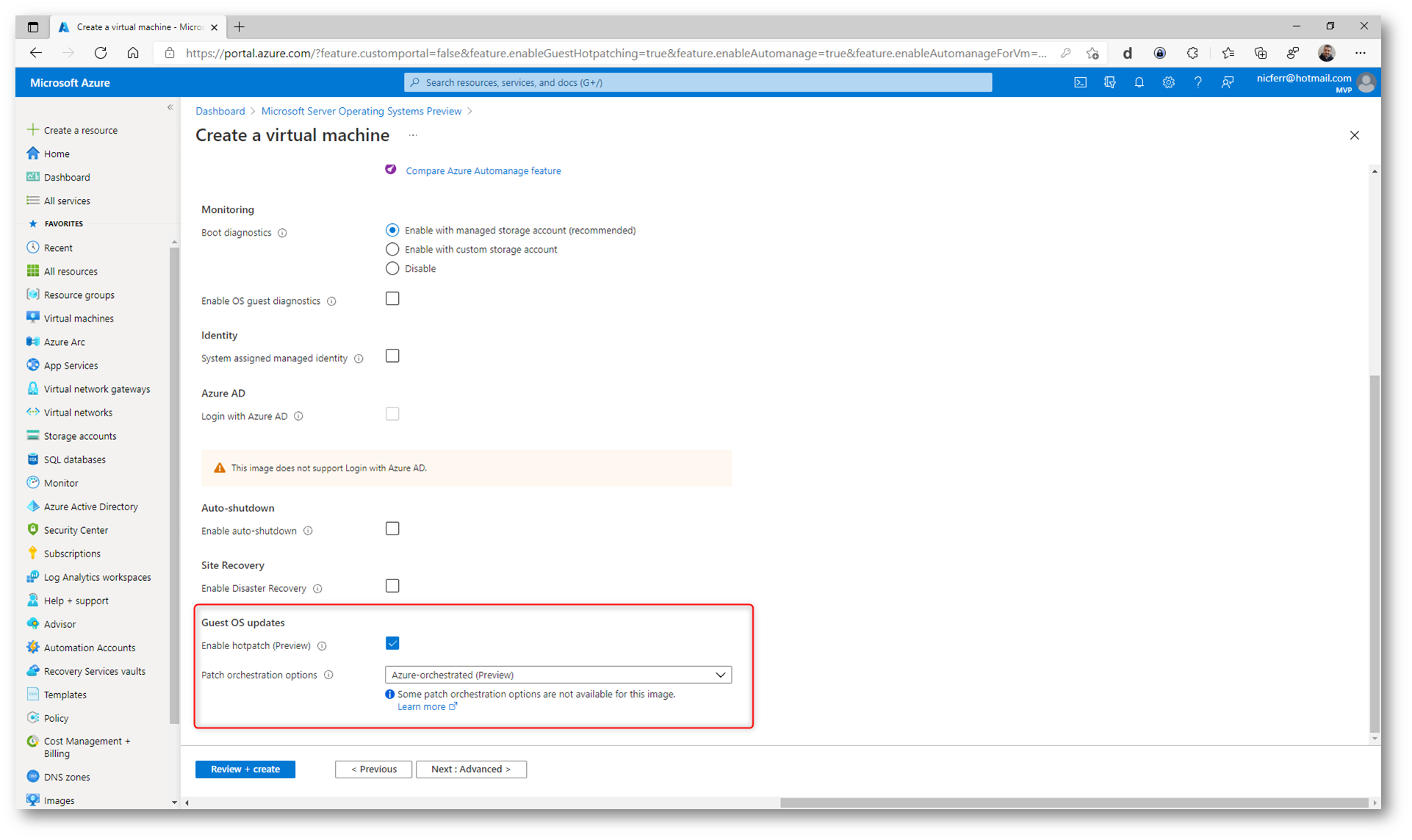

Durante l’anteprima, l’applicazione automatica delle patch guest alle macchine virtuali viene abilitata automaticamente per tutte le macchine virtuali create con un’immagine Windows Server Azure Edition. Con l’applicazione automatica delle patch guest alle macchine virtuali abilitata:

- Le patch classificate come Critiche o Sicurezza vengono scaricate e applicate automaticamente nella macchina virtuale.

- Le patch vengono applicate durante le ore di minore attività nel fuso orario della macchina virtuale.

- L’orchestrazione delle patch viene gestita da Azure e le patch vengono applicate seguendo i principi di disponibilità.

- L’integrità delle macchine virtuali, come determinato tramite i segnali di integrità della piattaforma, viene monitorata per rilevare gli errori di applicazione delle patch.

Le patch critiche e di sicurezza disponibili vengono scaricate e applicate automaticamente. Questo processo inizia automaticamente ogni mese quando vengono rilasciate nuove patch.

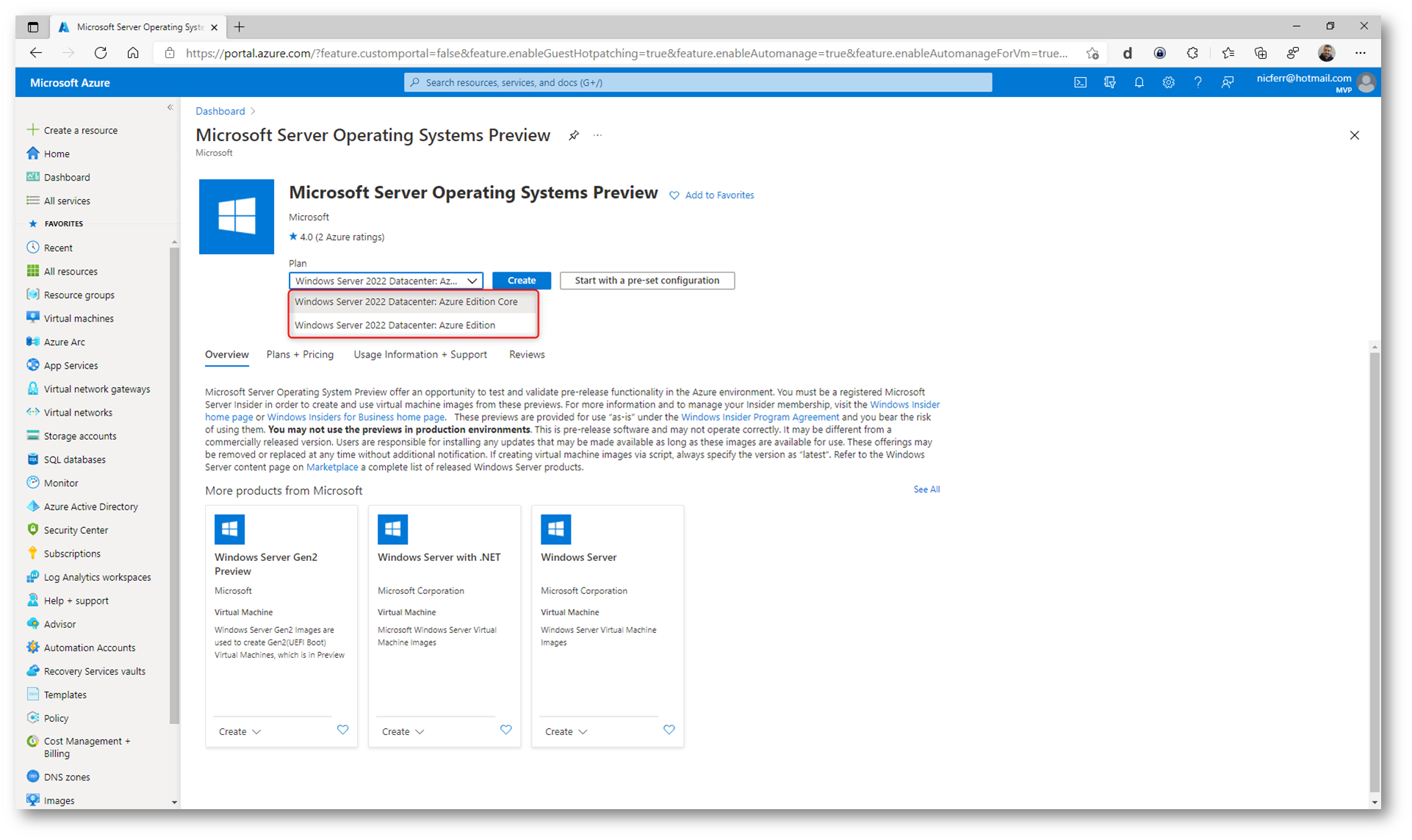

Durante l’anteprima, per creare una macchina virtuale è necessario iniziare a usare questo collegamento. Specificare i dettagli della macchina virtuale e assicurarsi che l’immagine Windows Server Azure Edition che si vuole usare sia selezionata nell’elenco a discesa.

Figura 13: Scelta dell’immagine di Windows Server 2022: Azure Edition

Figura 14: La funzionalità di Hotpatch è abilitata automaticamente

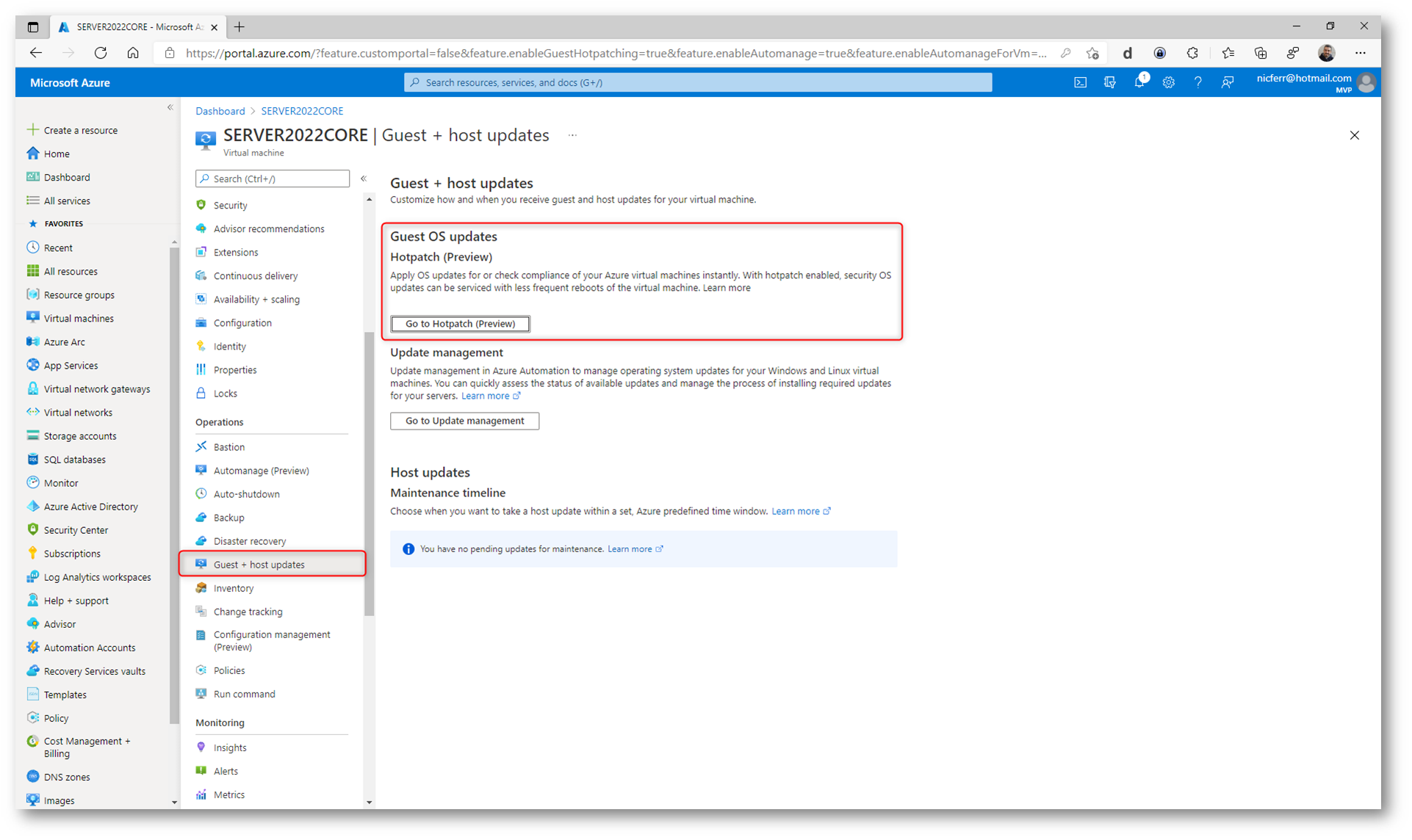

Al termine della creazione della macchina Azure sarà possibile visualizzare le configurazioni di Hotpatch dal nodo Guest + host updates della VM stessa nel portale di Azure.

Figura 15: Guest + host update della VM nel portale di Azure

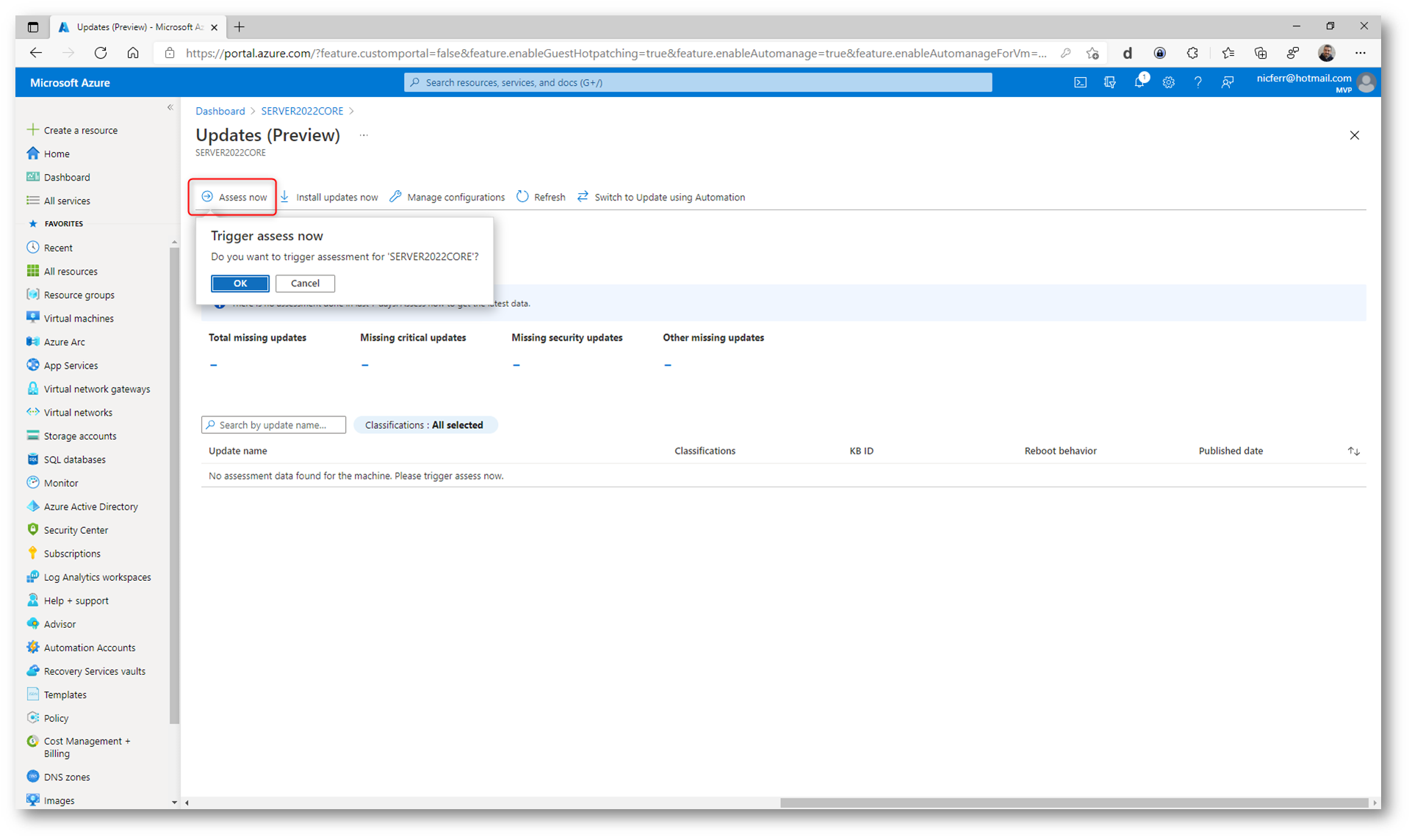

Figura 16: Assessment manuale delle patch mancanti

Figura 17: Forzatura dell’installazione delle patch dopo l’assessment manuale

Maggiori informazioni sono disponibili alla pagina Hotpatch per Windows Server Azure Edition (anteprima) | Microsoft Docs

Funzionalità particolari

Alcune funzionalità sono dei miglioramenti rispetto alla versione precedente di Windows Server:

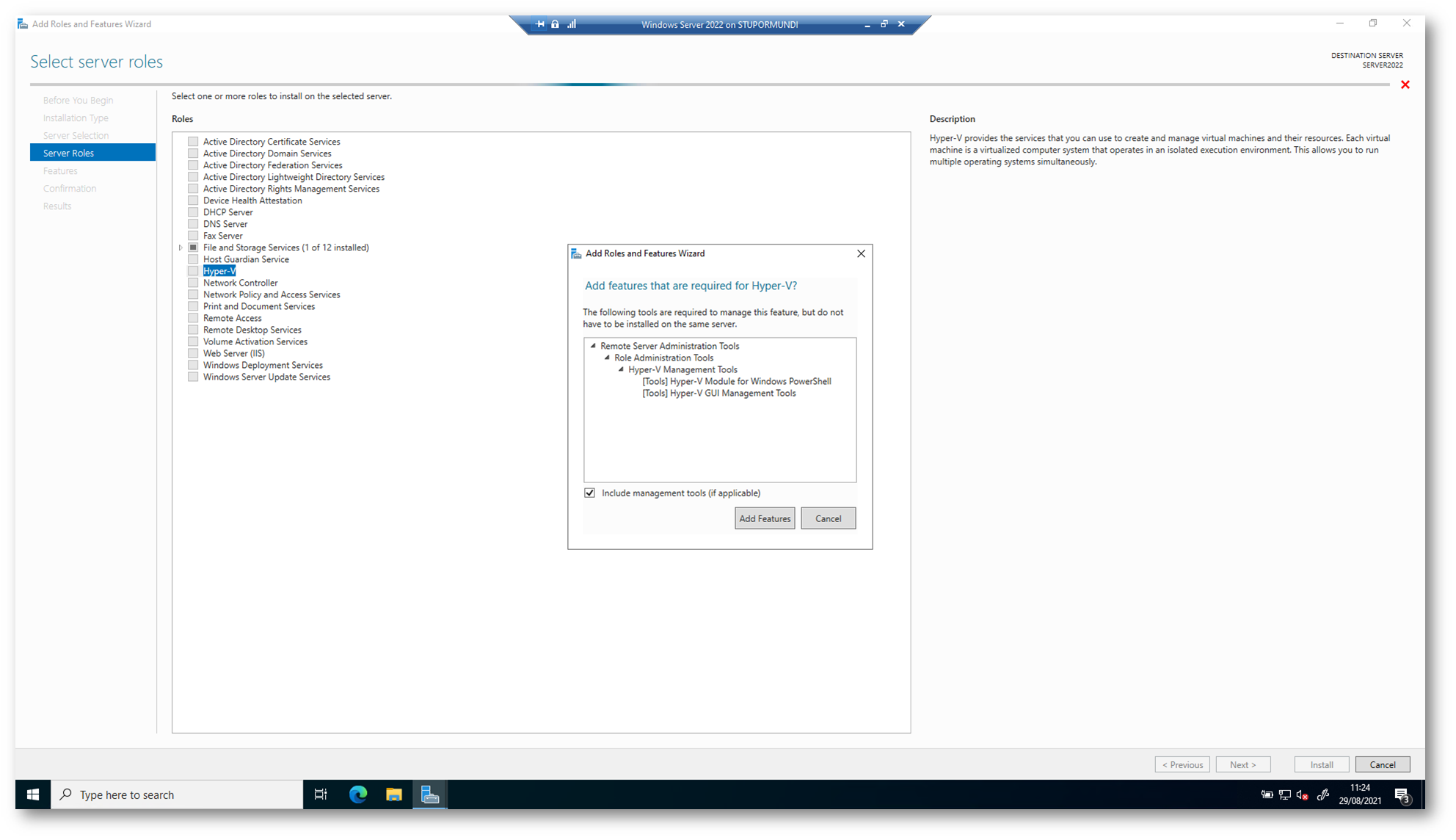

- Nested virtualization per i processori AMD: La virtualizzazione annidata è una funzionalità che consente di eseguire Hyper-V all’interno di una macchina virtuale (VM) Hyper-V. Windows Server 2022 offre il supporto per la virtualizzazione annidata tramite processori AMD, offrendo più opzioni hardware per gli ambienti.

Figura 18: Abilitazione di Hyper-V in una virtual machine con processore AMD

- Browser Microsoft Edge: Microsoft Edge è incluso in Windows Server 2022 e sostituisce Internet Explorer. Può essere usato sia nella modalità di installazione Core che in quella Desktop Experience.

Funzionalità relative allo storage

Molte funzionalità aggiuntive sono state rese disponibili per lo storage. Non dimentichiamoci che Windows Server viene utilizzato anche in Azure direttamente da Microsoft per ospitare i workload dei propri utenti e che quindi diverse funzionalità sono state sviluppate proprio perché loro per primi che hanno avuto bisogno. Vi segnalo:

-

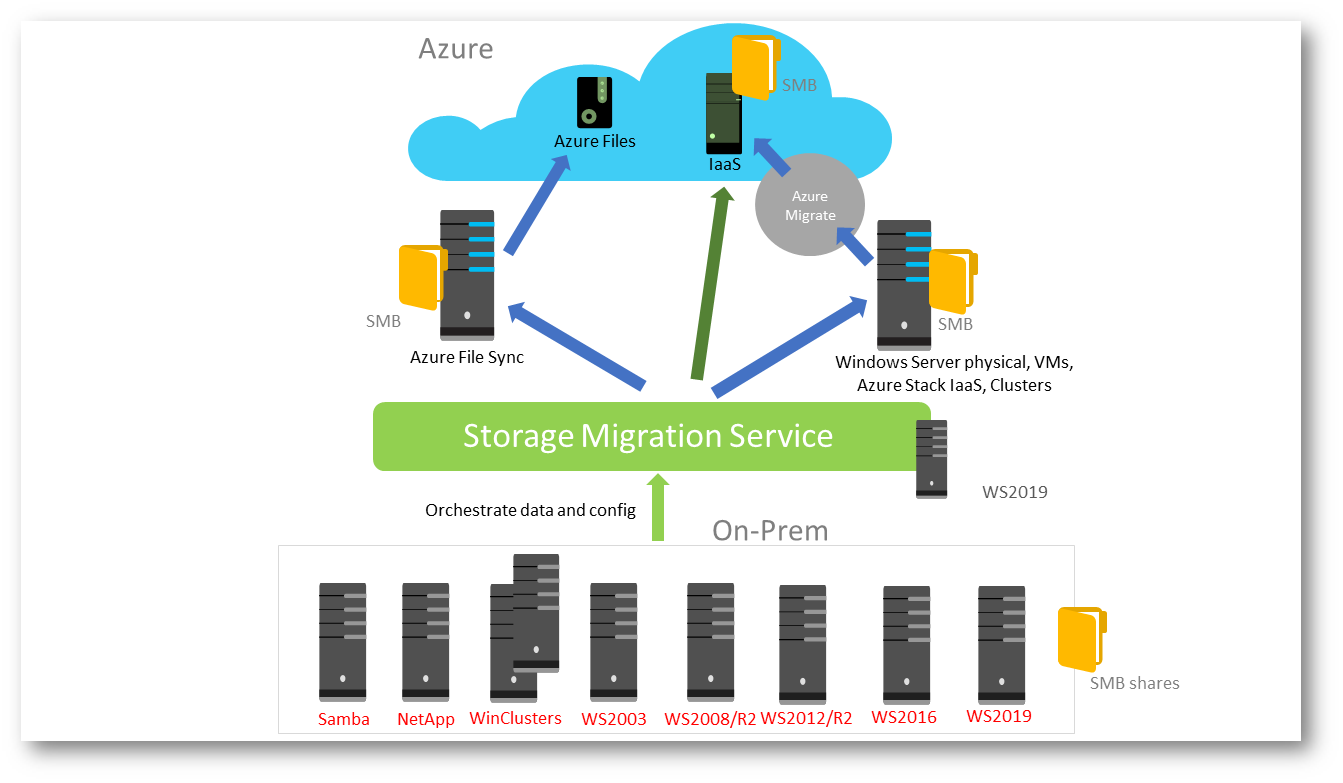

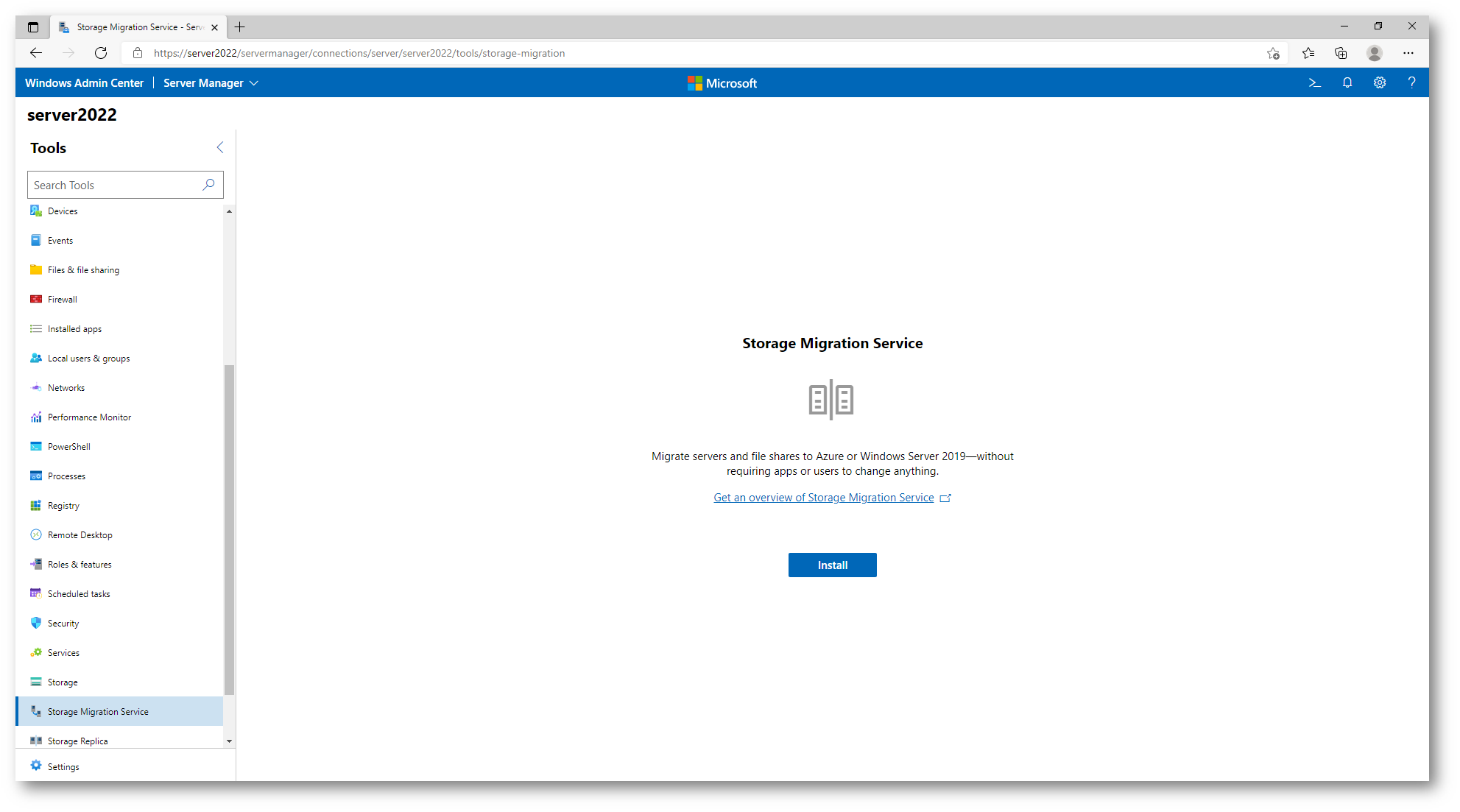

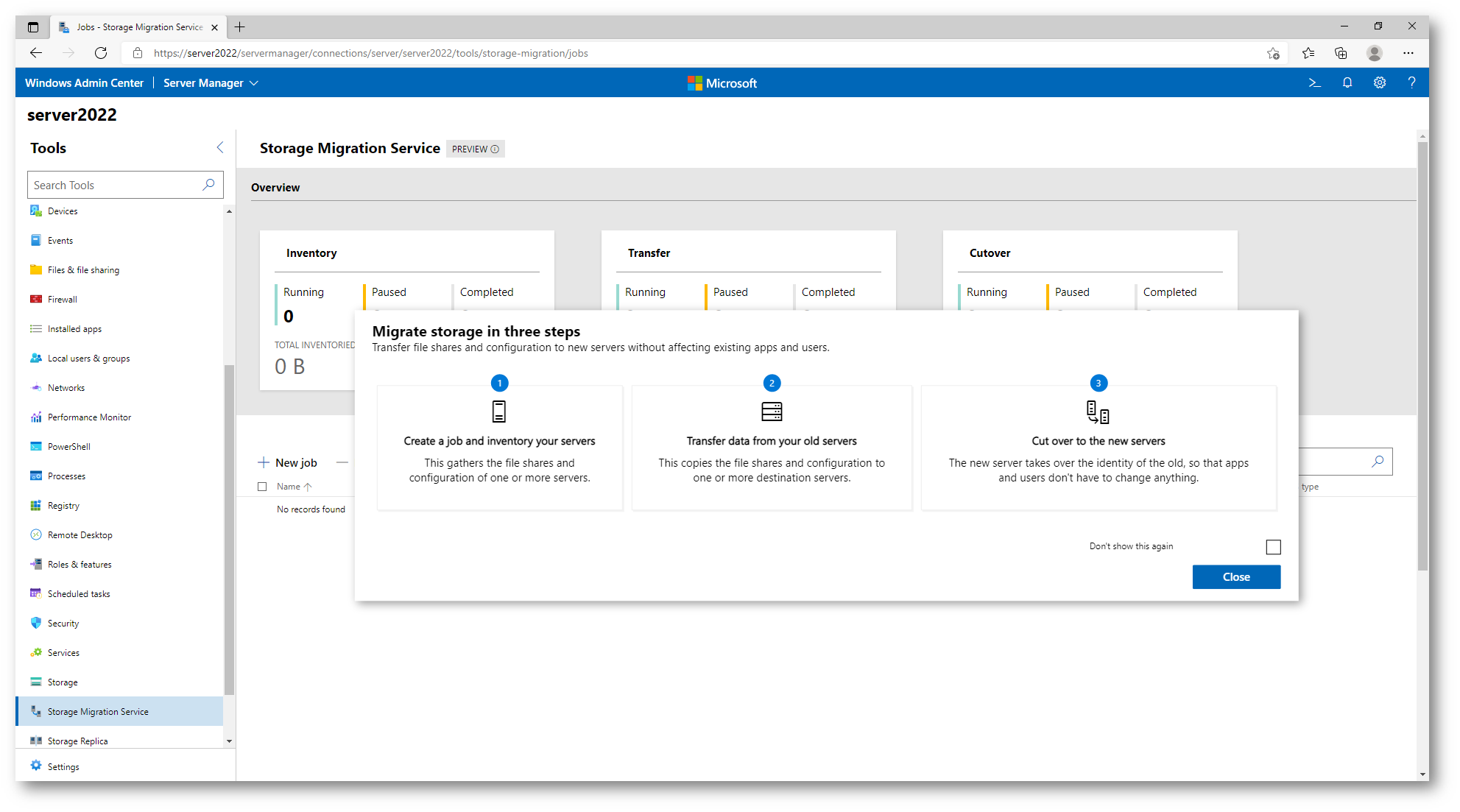

Storage Migration Service: Il miglioramento del servizio di Storage Migration permette di migrare facilmente verso altri Windows Server o verso macchine Azure. Ne avevo già parlato nella guida Migrare file server utilizzando lo Storage Migration Service di Windows Server 2019 – ICT Power. In particolare, in Windows Server 2022 è possibile:

- Eseguire la migrazione di utenti e gruppi locali al nuovo server.

- Eseguire la migrazione dell’archiviazione dai cluster di failover, la migrazione a cluster di failover e la migrazione tra server autonomi e cluster di failover.

- Eseguire la migrazione dell’archiviazione da un server Linux che usa Samba.

- Sincronizzare più facilmente le condivisioni migrate in Azure usando Sincronizzazione file di Azure.

- Eseguire la migrazione a nuove reti, ad esempio Azure.

- Eseguire la migrazione di server CIFS NetApp da array FAS NetApp Windows server e cluster

Figura 19: Funzionamento di Storage Migration Service

Figura 20:Installazione di Storage Migration Service in Windows Admin Center

Figura 21: Gestione della migrazione dei servizi di storage utilizzando Windows Admin Center

Maggiori informazioni sono disponibili alla pagina Storage Migration Service overview | Microsoft Docs

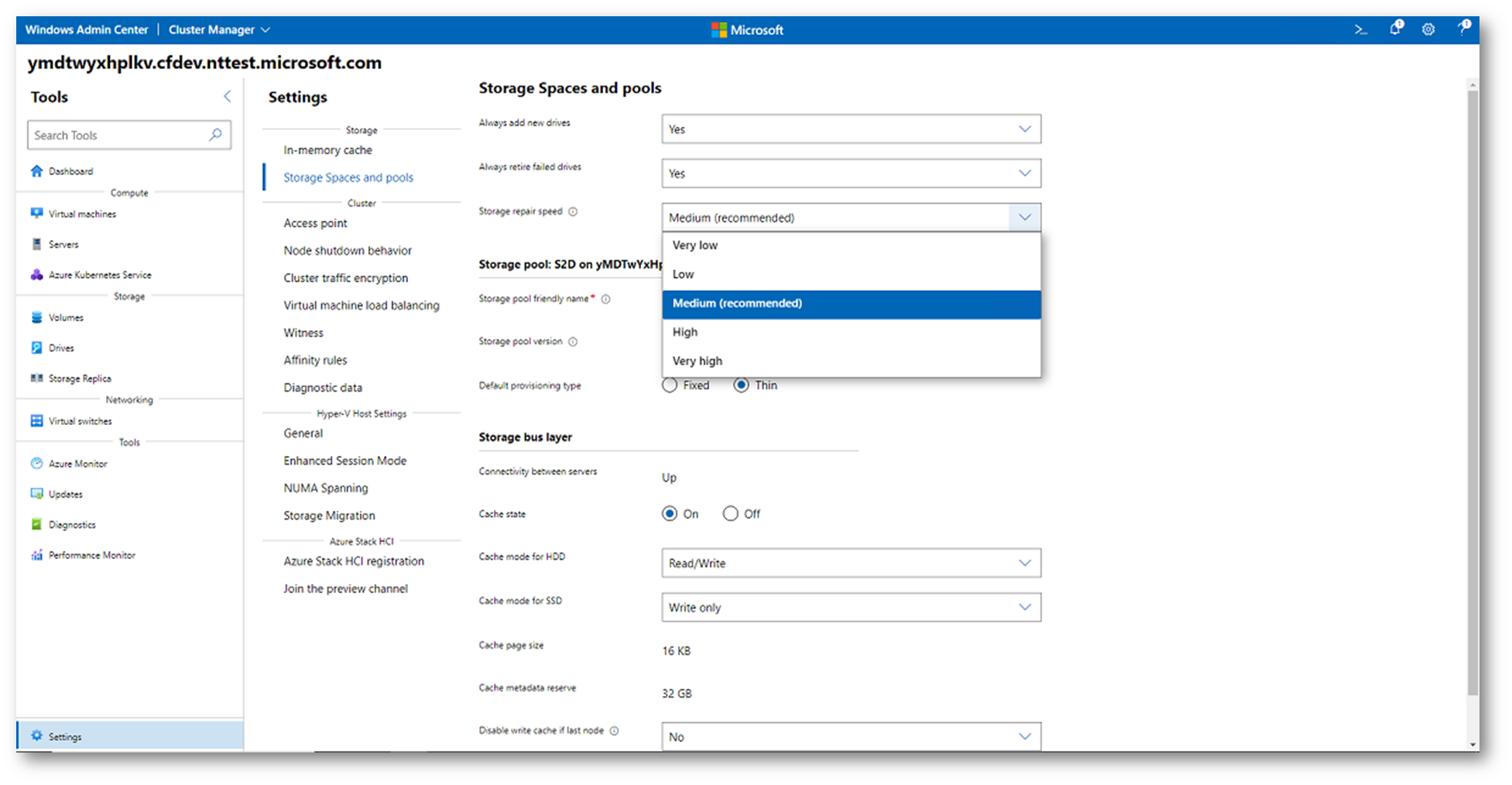

- Adjustable storage repair speed: è una nuova funzionalità di Storage Spaces Direct che offre un maggiore controllo sul processo di risincronizzazione dei dati allocando le risorse per ripristinare le copie dei dati (resilienza) o eseguire carichi di lavoro attivi (prestazioni). Ciò consente di migliorare la disponibilità e di gestire i cluster in modo più flessibile ed efficiente. Trovate maggiori informazioni visitando la pagina Adjustable storage repair speed in Azure Stack HCI and Windows Server clusters – Azure Stack HCI | Microsoft Docs

Figura 22: Modifica della Storage repair speed di un cluster utilizzando Windows Admin Center

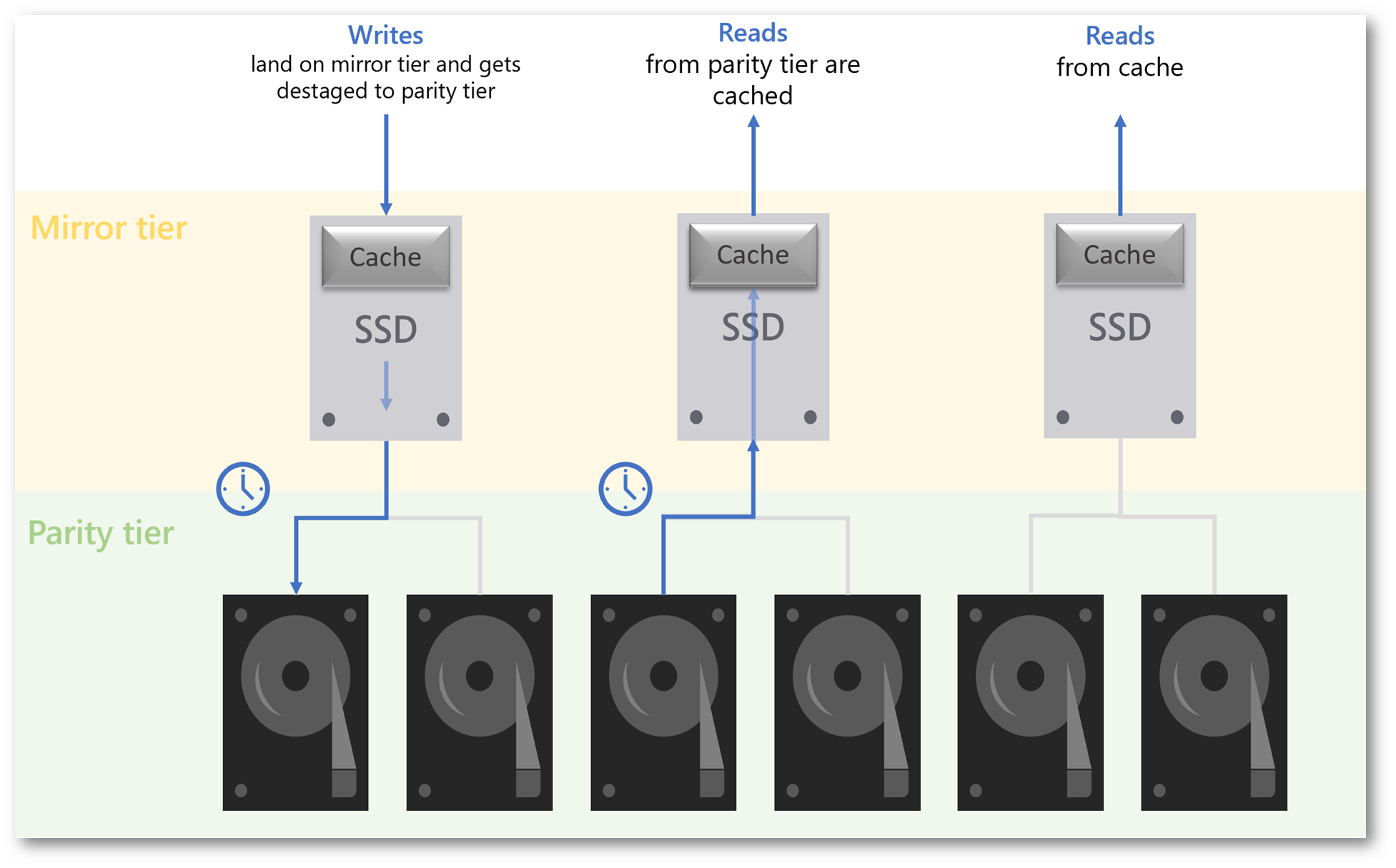

- Storage bus cache with Storage Spaces on standalone servers: La storage bus cache può migliorare significativamente le prestazioni di lettura e scrittura, mantenendo al tempo stesso l’efficienza di archiviazione e mantenendo bassi i costi operativi. Maggiori info sono disponibili alla pagina Storage bus cache on Storage Spaces | Microsoft Docs

Figura 23: Funzionamento della Storage bus cache con gli Storage Spaces sui server standalone

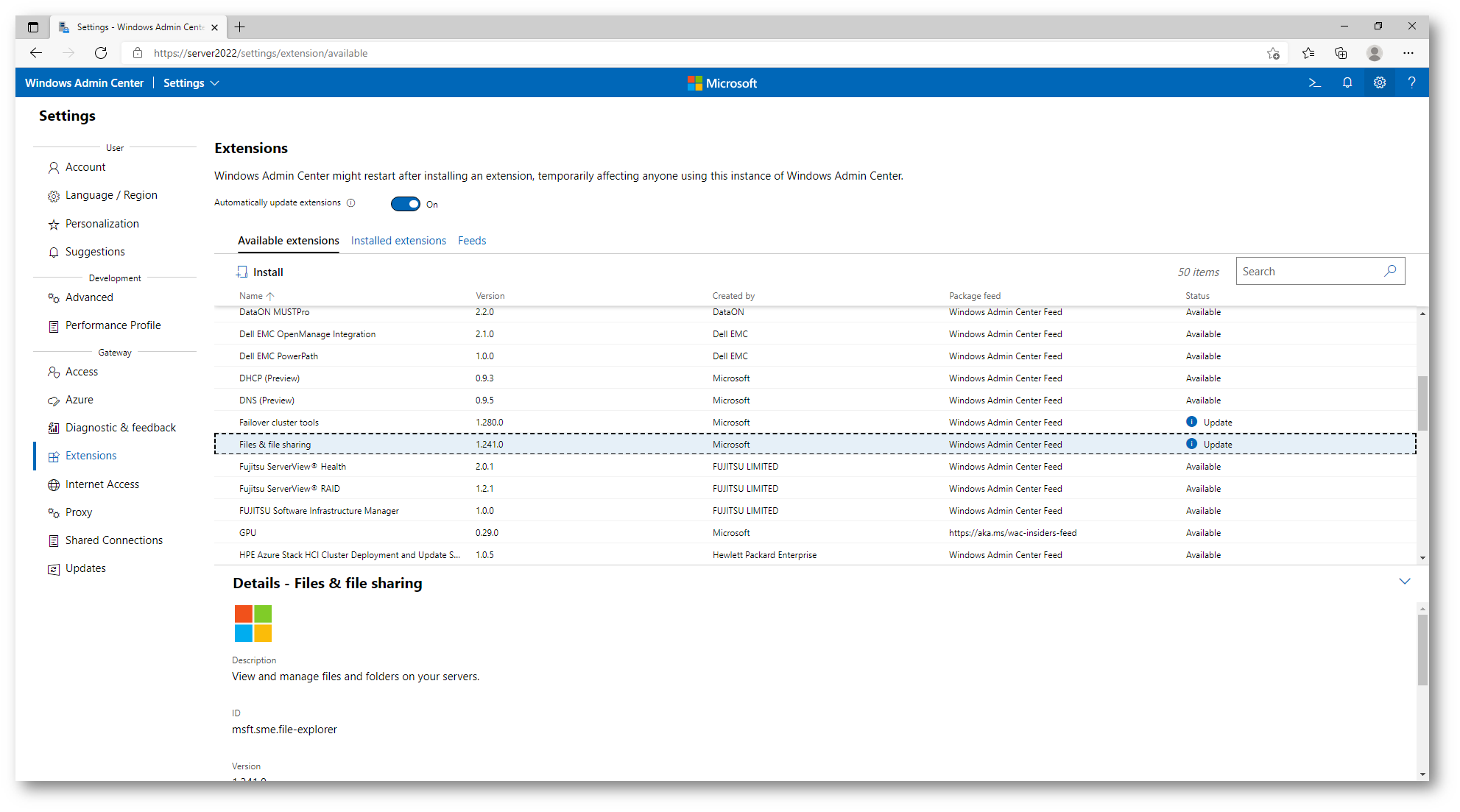

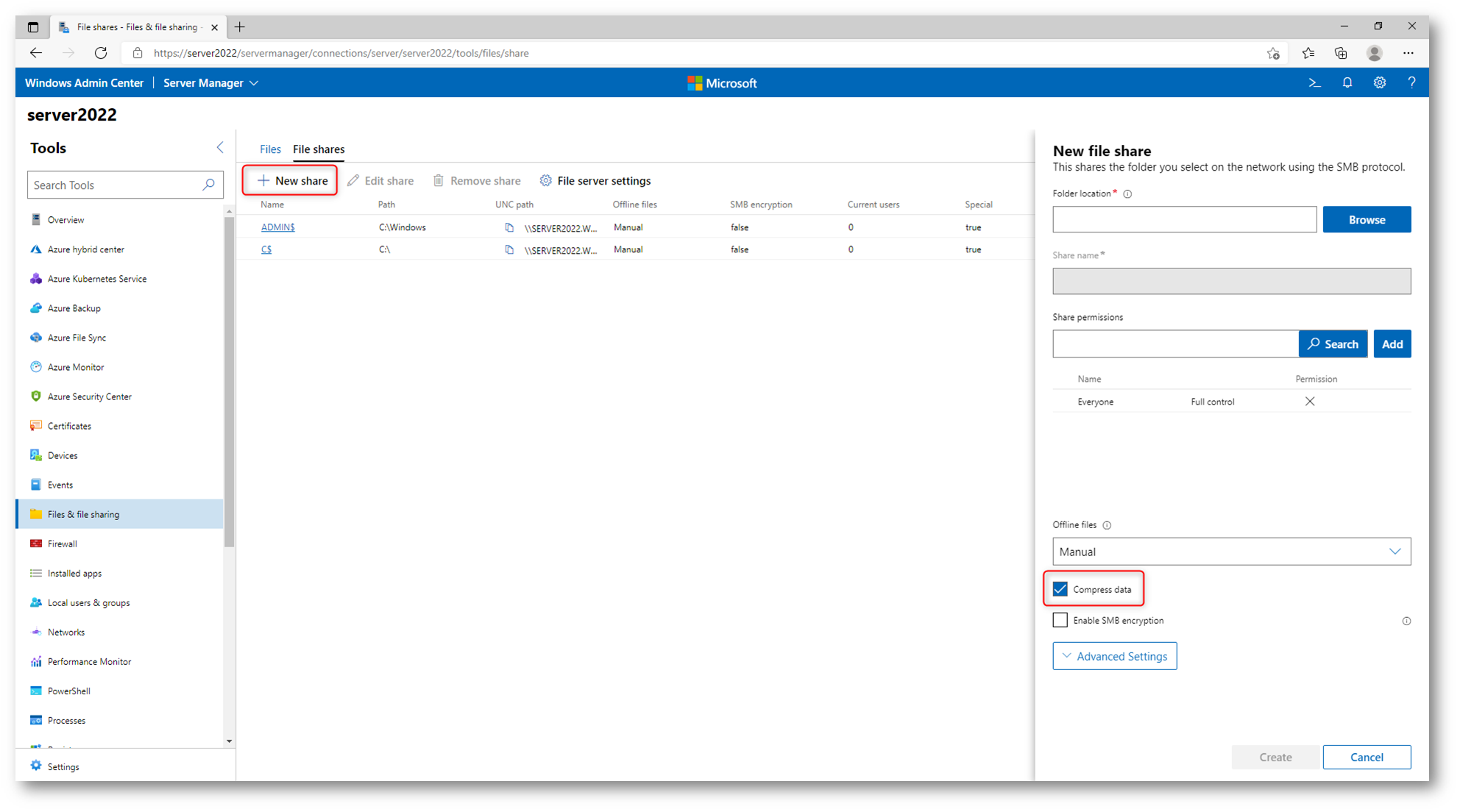

- SMB compression: Il miglioramento di SMB in Windows Server 2022 e Windows 11 consente a un utente o a un’applicazione di comprimere i file durante il trasferimento in rete. In questo modo si elimina la necessità di sgonfiare manualmente un file con un’applicazione, copiarlo e quindi gonfiarlo nel computer di destinazione. I file compressi consumeranno meno larghezza di banda di rete e richiederanno meno tempo per il trasferimento, a costo di un leggero aumento dell’utilizzo della CPU durante i trasferimenti. La compressione SMB è più efficace nelle reti con minore larghezza di banda. Trovate maggior informazioni alla pagina Compressione SMB | Microsoft Docs

Figura 24: Aggiornamento dell’estensione di Files & file sharing in Windows Admin Center

SMB Compression può essere abilitata sia per le nuove condivisioni per le cartelle condivise esistenti.

Figura 25: Abilitazione di SMB Compression per una cartella condivisa

Conclusioni

Windows Server 2022 introduce diverse novità interessanti, sia a livello applicativo che a livello di integrazione con il cloud Azure. Un serio lavoro è stato fatto per migliorare le funzionalità relative alla sicurezze e mai come in questo momento sono necessarie per evitare attacchi informatici e per assicurare un livello di protezione superiore per le aziende e per i loro workload.

Per un confronto tra le diverse edizioni di Windows Server 2022 vi invito a leggere l’articolo Confronto tra le edizioni Standard, Datacenter e Datacenter: Azure Edition di Windows Server 2022

Se invece volete conoscere meglio le differenze con le precedenti versioni di Windows Server potete scaricare la Windows Server 2022 Comparison Guide