Utilizzare un server RADIUS per autenticare le connessioni VPN Point-to-Site verso le Azure Virtual Network

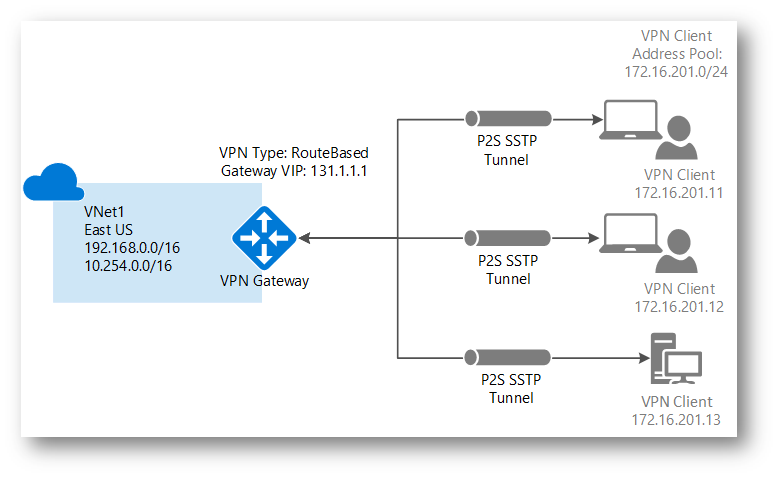

Le connessioni Point-to-Site (P2S) consentono ai computer client di potersi collegare alle reti virtuali in Azure (VNET) ed sono utili per tutti quei telelavoratori che quando sono a casa o sono in trasferta da un cliente hanno necessità di accedere alle risorse su Azure o alle risorse aziendali.

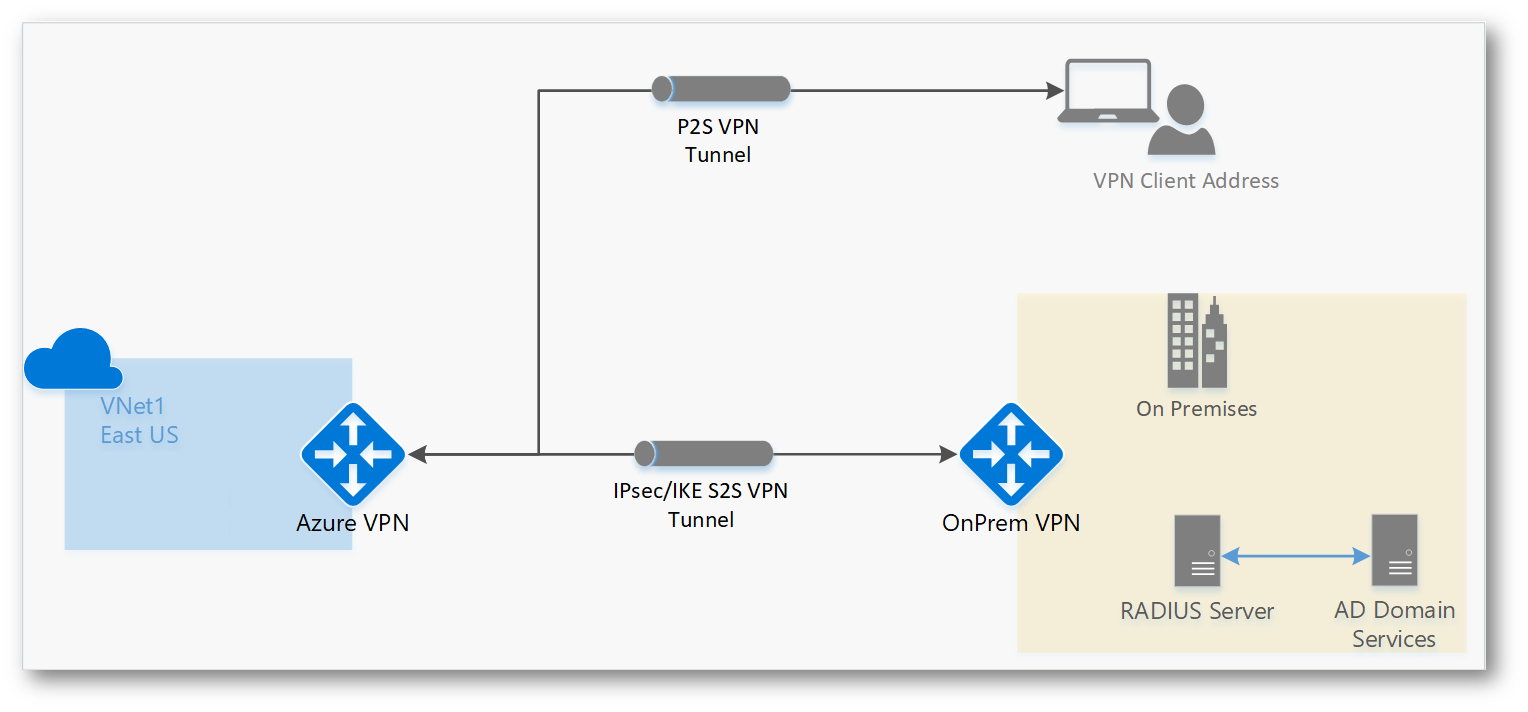

Per accedere anche alle risorse aziendali è necessario però che sia stata configurata anche una connessione Site-to-Site (S2S) tra la Azure VNet e la rete on-premises.

Figura 1: Schema di una connessione Point-to-Site

Gia in passato ho scritto la procedura per Creare una connessione Point to Site in Azure Resource Manager usando Powershell, anche se è possibile effettuare l’operazione direttamente dal portale di Azure. Per l’autenticazione del client mi sono servito dei certificati digitali, che nonostante offrano un livello di sicurezza maggiore, sono più difficili da gestire.

Da qualche mese è però possibile utilizzare anche un server RADIUS per l’autenticazione degli utenti, a patto che utilizziate un Virtual Network Gateway di tipo VpnGw1, VpnGw2 o VpnGw3.

Quali SKU del gateway supportano la connessione VPN da punto a sito?

| SKU | Connessioni P2S | Benchmark della velocità effettiva aggregata | Autenticazione RADIUS | VPN da punto a sito IKEv2 |

| VpnGw1 | 128 | 650 Mbps | Supportato | Supportato |

| VpnGw2 | 128 | 1 Gbps | Supportato | Supportato |

| VpnGw3 | 128 | 1,25 Gbps | Supportato | Supportato |

| Basic | 128 | 100 Mbps | Non supportato | Non supportato |

NOTA: Il server RADIUS potrà trovarsi nella stessa VNET di Azure, ospitato all’interno di una Azure VM, oppure potrà essere contattato tramite una connessione Site-to-Site nella rete on-premises. Ovviamente sta a voi scegliere la soluzione più comoda.

La modalità Point-to-Site (P2S) crea una connessione VPN tramite SSTP (Secure Sockets Tunneling Protocol) o IKEv2.

- SSTP è un tunnel VPN basato su SSL supportato solo nelle piattaforme client Windows. Può penetrare i firewall e per questo è l’opzione ideale per connettersi ad Azure ovunque vi troviate. Usa solo la porta 443.

- IKEv2 è una soluzione VPN IPsec basata su standard e può essere usato per connettersi da dispositivi Mac (versioni OSX 10.11 e successive). Usa la porta UDP 500 e 4500 e il protocollo IP 50. Molti proxy e firewall bloccano queste porte.

I client supportati sono:

- Windows 7 (32-bit and 64-bit)

- Windows Server 2008 R2 (64-bit only)

- Windows 8.1 (32-bit and 64-bit)

- Windows Server 2012 (64-bit only)

- Windows Server 2012 R2 (64-bit only)

- Windows Server 2016 (64-bit only)

- Windows 10

- Mac OS X version 10.11 (El Capitan)

- Mac OS X version 10.12 (Sierra)

- Linux (StrongSwan)

- iOS

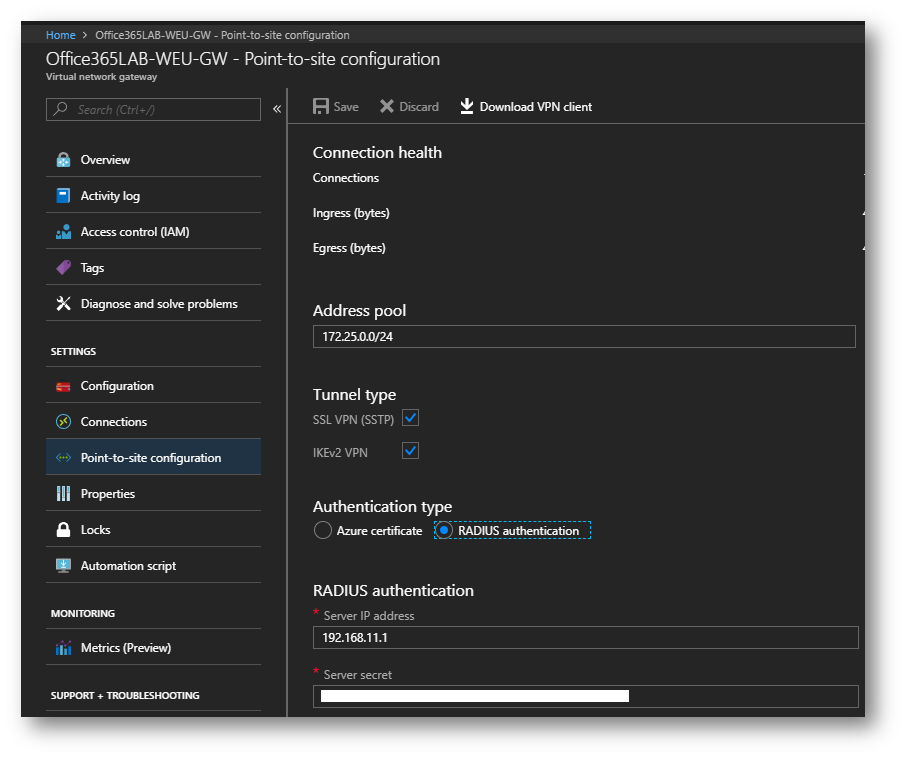

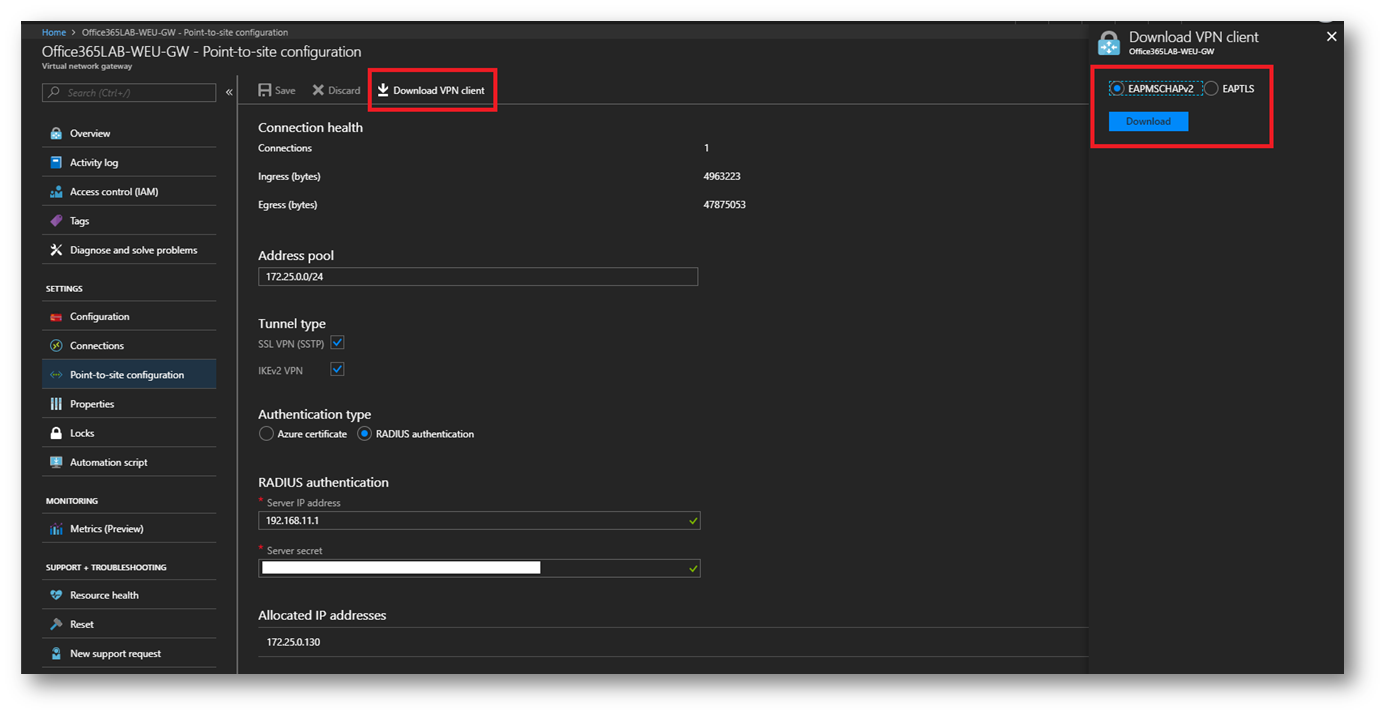

Per configurare il Virtual Network Gateway in modo che utilizzi il server RADIUS per l’autenticazione degli utenti vi basterà selezionare dal portale di Azure il Virtual Network Gateway e nel ramo Point-to-site configuration sarà possibile dichiarare, oltre all’Address Pool da utilizzare, anche quale server RADIUS dovrà essere contatatto per l’autenticazione e lo Shared Secret da utilizzare per connettersi al server RADIUS.

Il server RADIUS (con indirizzo 192.168.11.1) che utilizzerò si trova all’interno della rete on-premises e grazie ad una connessione Site-to-Site ( che ho precedentemente creato) è raggiungibile dal Virtual Network Gateway. Potete, se volete, anche installare il server RADIUS in una VM su Azure nella stessa VNET dove avete collegato il Virtual Network Gateway, in una VNET in Peering oppure potete esporre il server RADIUS direttamente cou un indirizzo IP Pubblico, avendo cura di filtrare gli accessi tramite Firewall, per aumentarne la sicurezza.

Figura 2: Configurazione della RADIUS Authentication

Per connettersi alla VNET in Azure attraverso al connessione Point-to-Site (P2S) gli utenti dovranno inserire le proprie credenziali di dominio (o credenziali di utenti locali del server RADIUS). È anche possibile integrare un server RADIUS con la Multi-facotr Authentication (MFA) in modo tale da aumentare il livello di sicurezza dell’accesso. Per la configurazione MFA vi rimando alla lettura dell’articolo Integrate your existing NPS infrastructure with Azure Multi-Factor Authentication

Figura 3: Schema di funzionamento dell’autenticazione con server RADIUS on-premises

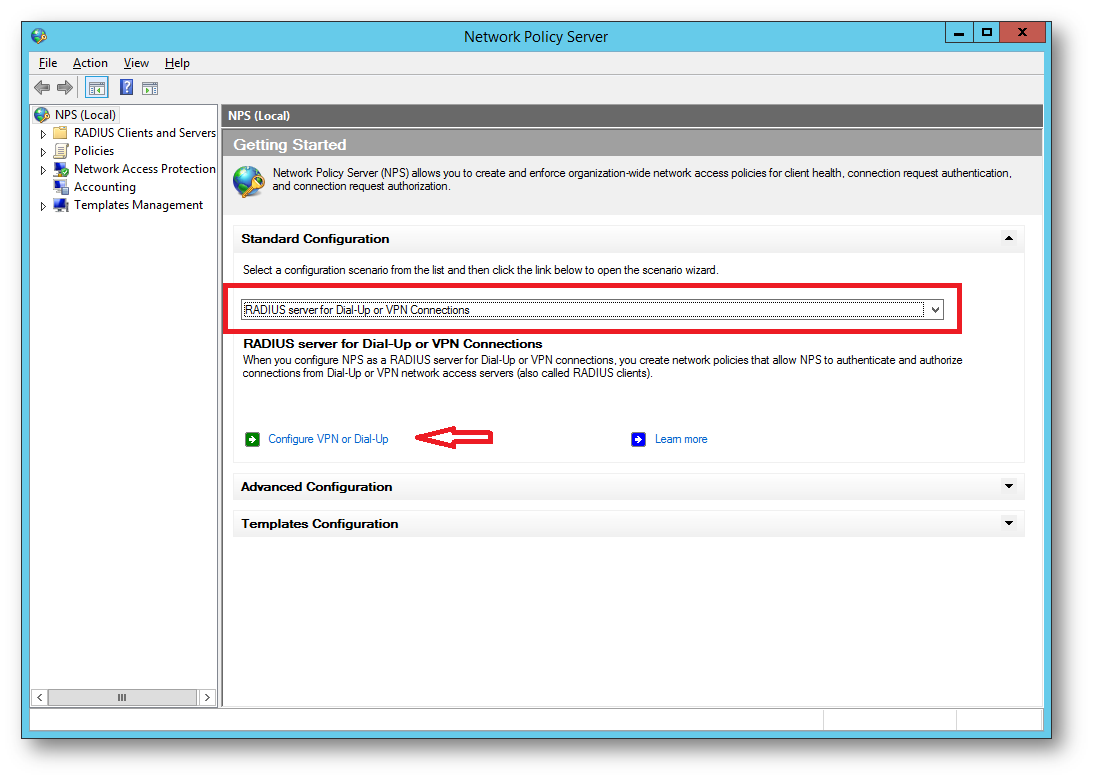

Configurazione del server RADIUS

Il server RADIUS che ho utilizzato in quest guida è il Network Policy Server di Windows Server. Ognuno di voi può scegliere il RADIUS server che preferisce, anche basato su soluzioni Linux.

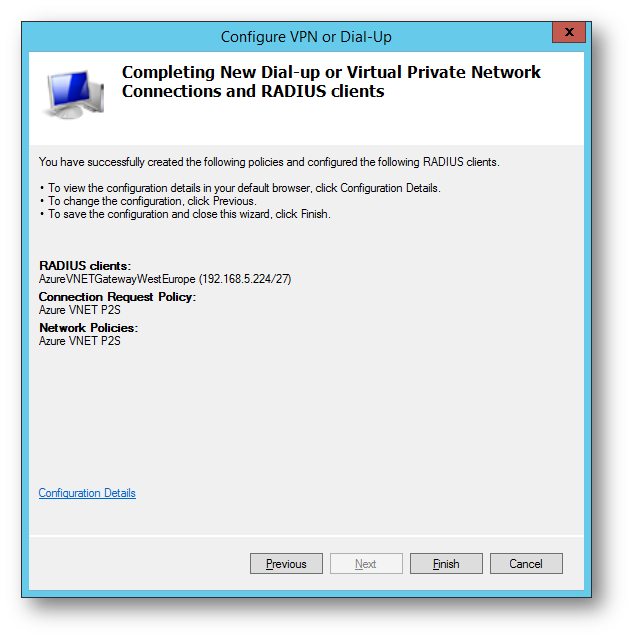

La configurazione del ruolo NPS di Windows Server è molto semplice e bastano pochi passaggi. Al termine dell’installazione sarà necessario configurare il server per accettare le connessioni VPN e per autenticarle. Dalla console del Network Policy Server potete effettuare il wizard per la creazione di una Configurazione Standard, come quella mostrata in figura:

Figura 4: Wizard per la creazione di una configurazione per una RADIUS server per le connessioni VPN

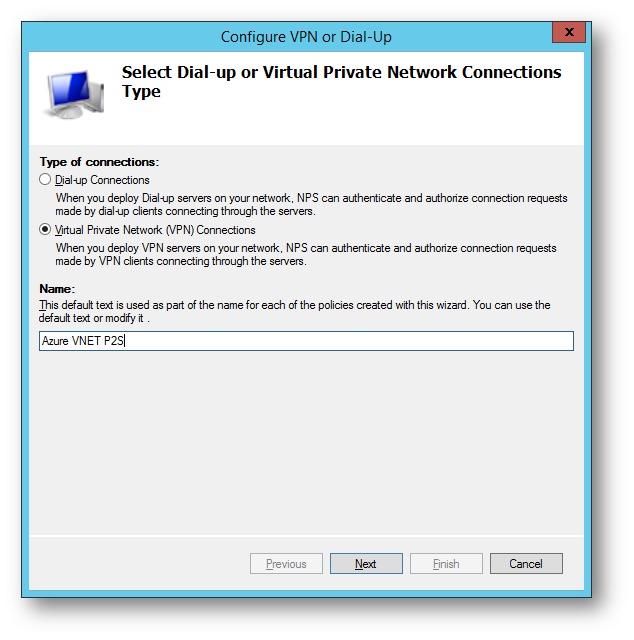

Scegliete di configurare una connessione VPN e date un nome alle policy che verranno configurate alla fine del wizard.

Figura 5: Scelta del tipo di connessione e del nome

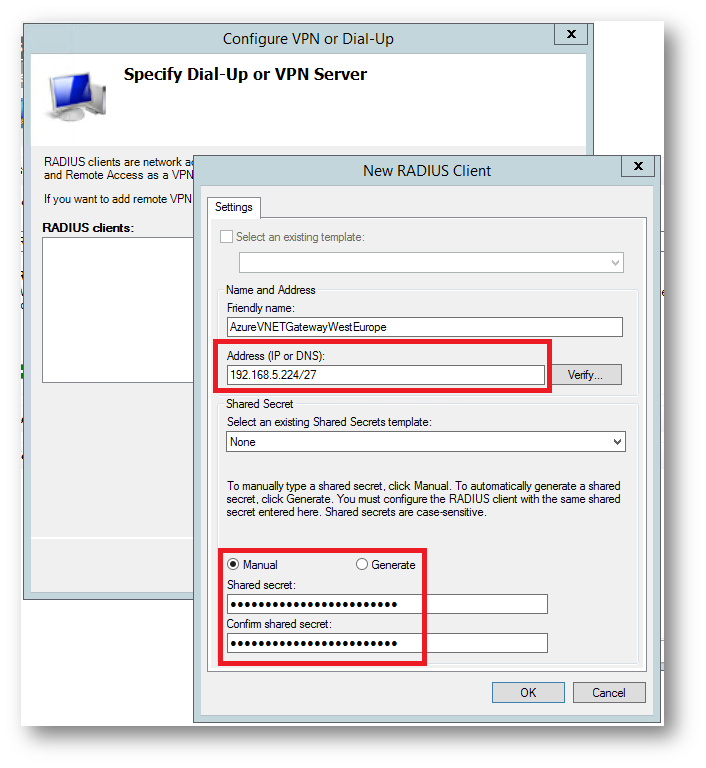

Nel passaggio successivo inserite i RADIUS Client, cioè il vostro Azure Virtual Network Gateway. Inserite la Gateway Subnet che avete associato al momento della creazione del Gateway e lo Shared Secret che avete configurato nella Point-to-Site configuration.

Figura 6: Configurazione del RADIUS Client

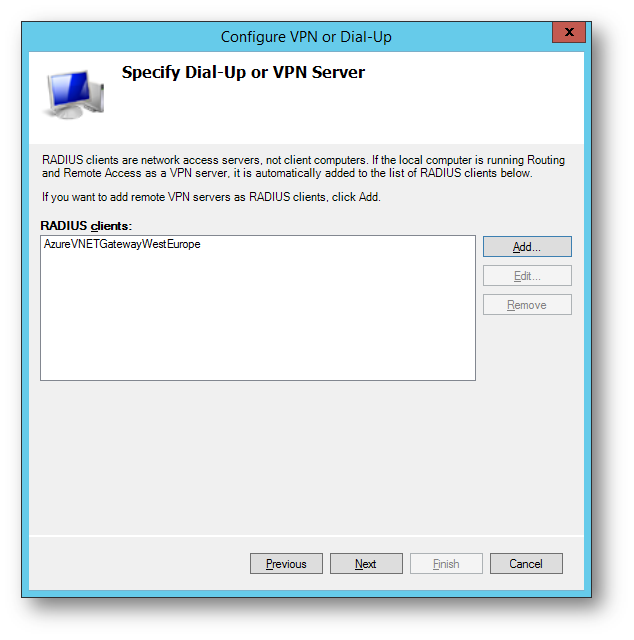

Figura 7: RADIUS Client aggiunto

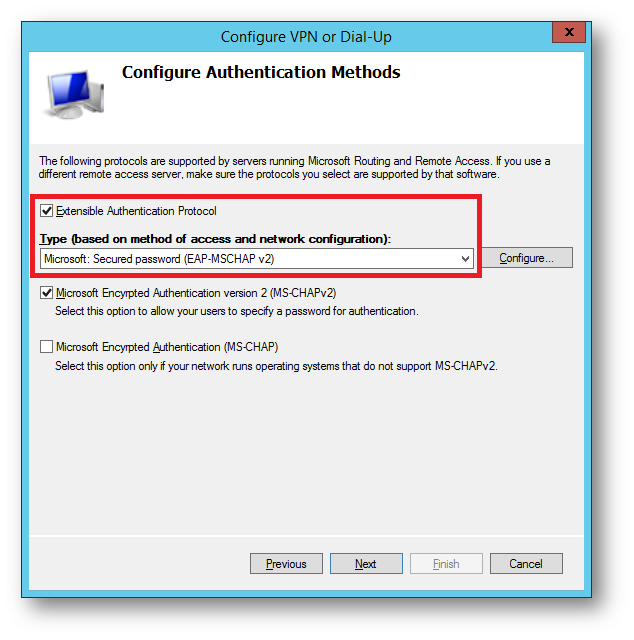

È possibile utilizzare due tipi di autenticazione con la connessione Point-to-Site (P2S): EAP-MSCHAPv2 ed EAP-TLS. In questo caso ho deciso di utilizzare EAP-MSCHAPv2 e l’ho aggiunto nella pagina degli Authentication Methods, come mostrato in figura:

Figura 8: Aggiunta di EAP-MSCHAPv2 agli Authentication Methods

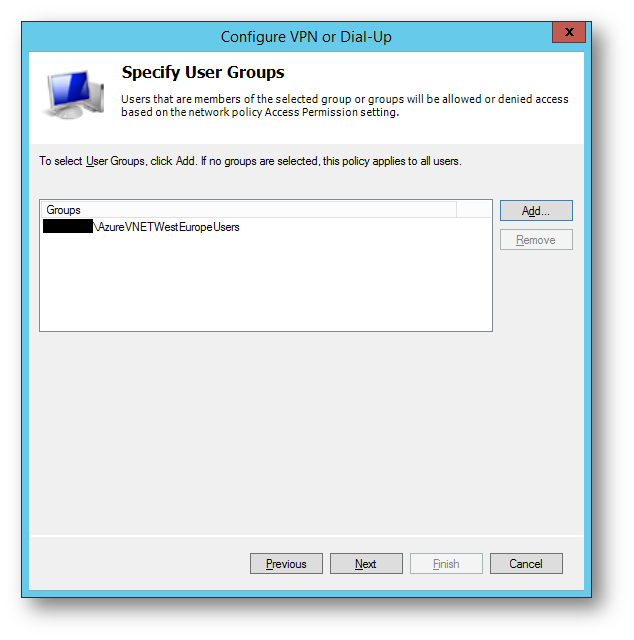

Selezionate il gruppo di utenti che potranno autenticarsi e procedete con il wizard. Io ho creato un gruppo dedicato che possa connettersi alla VNET tramite P2S.

Figura 9: Scelta del gruppo di utenti autorizzati ad autenticarsi tramite VPN

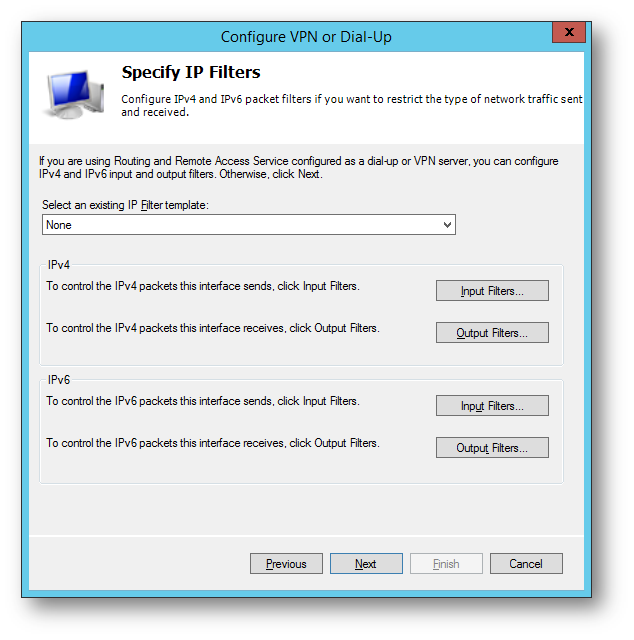

Lasciate invariate le altre configurazioni

Figura 10: Packet filtering per limitare il tipo di traffico

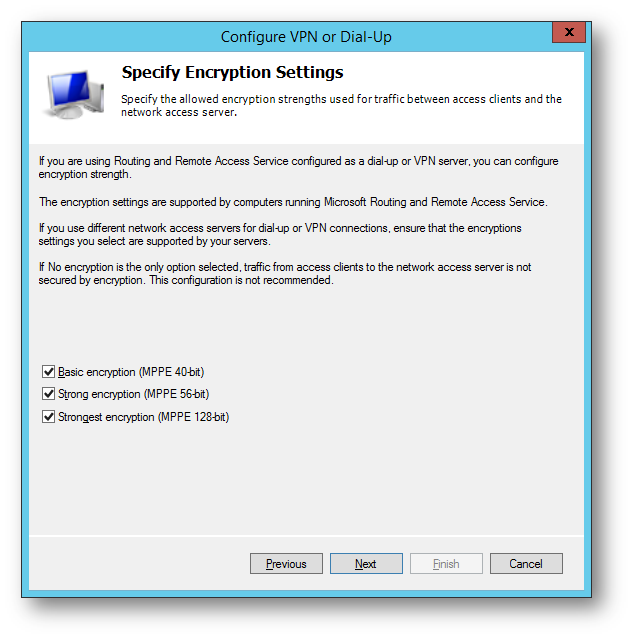

Figura 11: Encryption settings

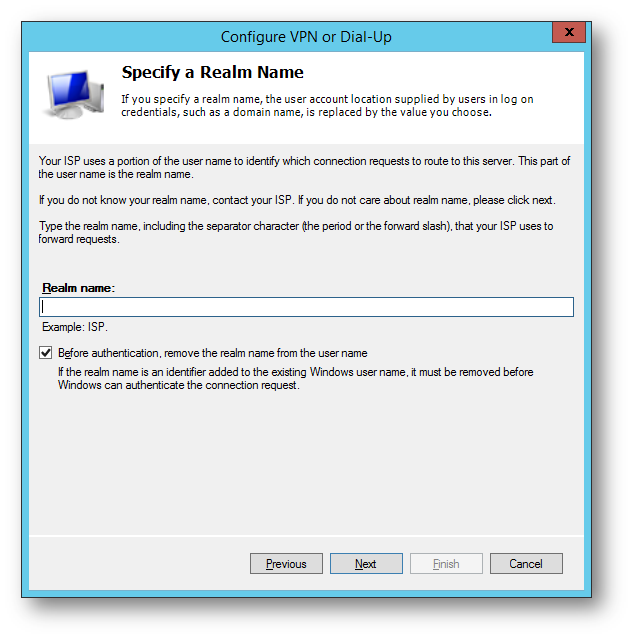

Figura 12: Realm name

Completate la configurazione facendo clic su Finish.

Figura 13: Configurazione del server RADIUS completata

Download del client di connessione Point-to-Site

Terminata la configurazione del server RADIUS potete provare a connettervi. Collegatevi al portale Azure e scaricate il client di connessione, come mostrato in figura, scegliendo anche il protocollo di autenticazione che volete utilizzare. Io ho scelto EAP-MSCHAPv2.

Figura 14: Download del client di connessione P2S

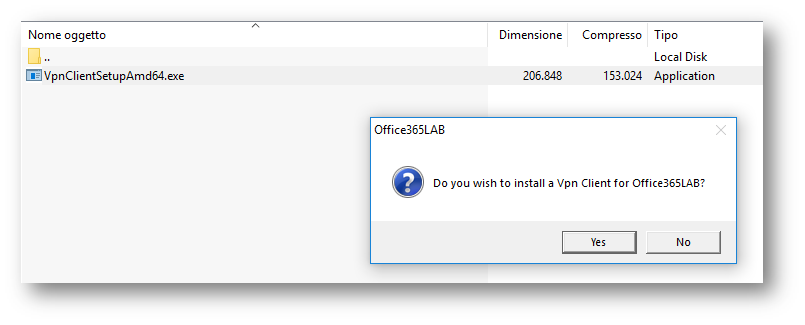

Verrà scaricato un file .zip all’interno del quale troverete gli installer per Windows 32 e 64 bit e per Mac OSx. Procedete all’installazione della connessione per il tipo di sistema operativo che state utilizzando.

Figura 15: Installazione della configurazione del client VPN per la P2S

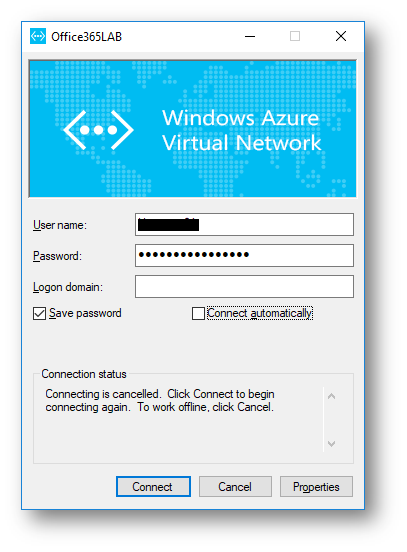

Terminata la configurazione sarà possibile lanciare la connessione VPN P2S, inserendo le credenziali di un utente che appartenga al gruppo che avete autorizzato nel server RADIUS.

Figura 16: Connessione P2S alla VNET con le credenziali di dominio o locali del server RADIUS

Se volete personalizzare la configurazione del client e se volete aggiungere delle rotte alla connessione VPN (per esempio per raggiungere anche la rete on-premises) vi invito a leggere l’articolo Personalizzare il client di una connessione Point to Site su Azure

Conclusioni

Utilizzare un server RADIUS per autenticare i nostri utenti quando effettuano una connessione Point-to-Site è decisamente facile e vantaggioso, perché sfrutta le credenziali di dominio dell’utente e si può integrare con la Multi-Factor Authentication.