Cybersecurity nelle PMI italiane: un’urgenza strategica ancora sottovalutata

Il Rapporto Cyber Index PMI, realizzato da Generali, Confindustria, il Politecnico di Milano e l’Agenzia per la Cybersicurezza Nazionale, presenta il primo strumento strutturato per misurare la maturità digitale e la consapevolezza dei rischi cyber nelle PMI italiane.

Si tratta di un’iniziativa fondamentale per capire quanto il tessuto produttivo nazionale sia preparato (o impreparato) di fronte a minacce sempre più sofisticate. I dati raccolti su mille PMI offrono uno spaccato interessante ma anche preoccupante.

I dati chiave:

- Punteggio medio: 52/100, sotto la soglia di maturità (60).

- Solo il 15% adotta un approccio strutturato alla sicurezza.

- Il 44% riconosce il rischio ma non interviene.

- Il 56% è poco consapevole o del tutto impreparato.

In un contesto di digitalizzazione crescente, questi numeri rappresentano un segnale d’allarme che non può essere ignorato. La cybersecurity non è più una prerogativa delle grandi aziende: è diventata una condizione indispensabile per la sopravvivenza delle PMI nel mercato moderno.

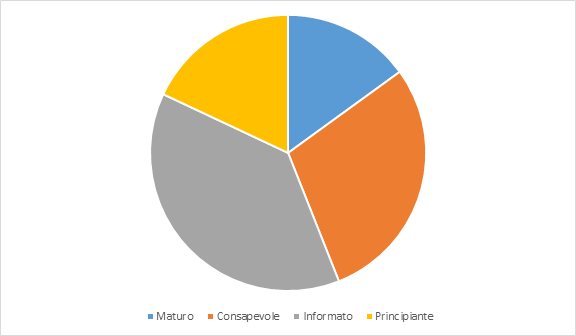

Il report classifica le PMI in quattro categorie:

- Maturo (15%) – Approccio completo e strategico.

- Consapevole (29%) – Riconoscono i rischi, ma mancano di strumenti.

- Informato (38%) – Conoscenze di base, approccio artigianale.

- Principiante (18%) – Nessuna protezione reale, bassa cultura del rischio.

Figura 1 – livelli di maturità

Il dato più allarmante è che più della metà delle PMI non ha una postura cyber adeguata. Peggio ancora, molte si dichiarano “consapevoli” ma non hanno strumenti né processi per affrontare un attacco.

Questo le colloca in una “zona grigia” in cui il rischio è noto, ma non gestito: un territorio perfetto per ransomware, phishing e compromissioni interne.

Nonostante l’iniziativa sia lodevole, a mio avviso ci sono degli aspetti da approfondire:

- Mancanza di segmentazione settoriale:

Ogni settore ha esigenze diverse. Una PMI che produce componentistica industriale ha minacce OT (Operational Technology); un’agenzia web rischia compromissioni, ad esempio, via supply chain. Non segmentare equivale a proporre soluzioni generiche che non funzionano. - Nessuna distinzione geografica:

Il divario Nord-Sud è ancora reale ma la mancanza di gap significativi non giustifica l’assenza di strategie differenziate territorialmente. - Assenza di metriche tecniche oggettive:

Le valutazioni sono auto-dichiarative. Nessuna verifica indipendente su:

- vulnerabilità effettive,

- piani di backup testati,

- strumenti di monitoraggio attivi,

- gestione delle credenziali e MFA.

Il ruolo della dimensione aziendale

Un altro fattore cruciale è la dimensione dell’impresa:

- Le micro-imprese (1–9 dipendenti) sono le più esposte: spesso prive di personale IT, con budget quasi nulli per la sicurezza.

- Le piccole imprese (10–49 dipendenti) iniziano ad acquisire consapevolezza ma raramente hanno strutture robuste.

- Le medie imprese (50–249 dipendenti) mostrano segni di maturità ma molte non hanno ancora una governance chiara o strumenti avanzati.

Il risultato è che la maggior parte delle PMI non raggiunge nemmeno i requisiti minimi richiesti dalle normative in arrivo.

Quali sono queste normative? Il cambiamento è obbligato:

Direttiva NIS2

- Impone obblighi di governance e risk management.

- Richiede la notifica di incidenti entro 24 ore.

- Estende la responsabilità a livello dirigenziale.

- Coinvolge anche aziende non strategiche ma che forniscono servizi critici o operano in supply chain sensibili.

Cyber Resilience Act

- Obbliga i produttori di software e dispositivi digitali a garantire requisiti minimi di sicurezza.

- Impatta anche le PMI che sviluppano software o che offrono soluzioni integrate a clienti B2B.

Il problema? La maggior parte delle PMI italiane non conosce queste normative.

Chi non si adeguerà rischia sanzioni, perdita di clienti ed esclusione da filiere produttive critiche.

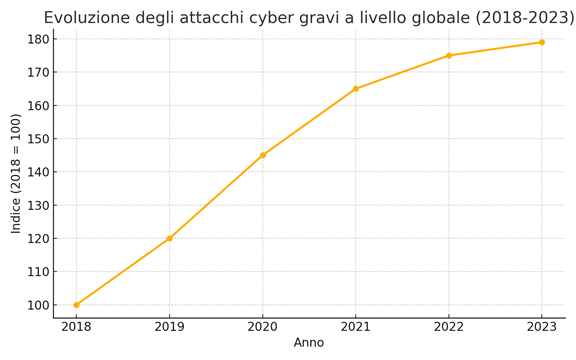

Dal 2018 al 2023, gli attacchi cyber gravi sono aumentati del 79%.

Le cause:

- Digitalizzazione accelerata senza adeguate misure di sicurezza.

- Aumento dello smart working, con dispositivi non gestiti e reti domestiche.

- Diffusione di software cloud, spesso mal configurati.

Oggi nessuna azienda è troppo piccola per essere attaccata. Le PMI sono il bersaglio ideale perché meno protette e più propense a pagare un riscatto pur di ripartire.

Figura 2 – Attacchi dal 2018 al 2023

Le vere barriere alla sicurezza nelle PMI sono ancora molte:

- Budget limitato

La sicurezza non è percepita come investimento, ma come costo. Spesso si agisce solo “dopo” l’incidente. - Mancanza di competenze

L’IT è affidato a personale non specializzato o a fornitori generici. Manca un CISO, una strategia, una governance. - Tecnologia obsoleta

Sistemi non aggiornati, reti piatte, password condivise. Molte PMI operano con infrastrutture vecchie decine di anni. - Bassa priorità aziendale

Nessun piano, nessun budget, nessun owner interno. Il rischio non viene percepito in termini di business continuity. - Scarsa consapevolezza

L’idea che “nessuno ci attaccherà perché siamo piccoli” è una delle illusioni più pericolose del nostro tempo.

Le aziende sottovalutano i rischi causati da errate convinzioni come il sentirsi al sicuro perché si ha la tecnologia come difesa. In generale le persone e le aziende sottovalutano la capacità che ha un attacco informatico di impattare e colpire al di fuori dal contesto tecnologico. Un attacco può portare a danni economici che possono arrivare a causare licenziamenti, la chiusura dell’attività colpita, uscendo fuori dal perimetro informatico e danneggiando la vita delle persone nel mondo reale.

Formazione continua: la leva culturale più potente

Nessuna tecnologia, per quanto avanzata, potrà mai compensare la mancanza di formazione e consapevolezza.

Ogni incidente informatico ha una componente umana: clic su link malevoli, uso di password deboli, condivisione di credenziali, download non autorizzati.

Formare chi?

- CEO e imprenditori: Devono capire che la cybersecurity è business, non IT.

- Dipendenti: Devono riconoscere phishing, social engineering e buone pratiche.

- Manager e team leader: Devono saper gestire incidenti e trasmettere cultura cyber.

Come formare? Qualche esempio:

- Simulazioni di phishing mensili.

- Sessioni in aula o in e-learning, interattive.

- Check periodici con micro-quiz.

- Coinvolgimento della direzione, con KPI e premi per i team più attenti.

La sicurezza è un comportamento, non una tecnologia.

Strumenti consigliati? Il kit base per le PMI

- EDR avanzato: Microsoft Defender for Endpoint, SentinelOne, CrowdStrike.

- Firewall con DPI: Fortinet, Sophos, Palo Alto.

- Backup cifrati e testati regolarmente: Veeam, Acronis.

- Autenticazione MFA ovunque: VPN, email, gestionali.

- Password manager aziendale: Bitwarden, 1Password, LastPass.

- Formazione continua: KnowBe4, Cyber Guru.

- Policy e piani d’emergenza: Incident response, BYOD, accesso remoto.

- Monitoraggio e alerting: anche con soluzioni MSP light.

Verifica questi aspetti nella tua PMI. Ogni punto “NO” è un rischio reale.

- Usi sistemi operativi aggiornati e supportati da vendor?

- Hai un piano di backup regolare, offsite e testato almeno trimestralmente?

- Applichi patch e aggiornamenti di sicurezza entro 30 giorni dalla release?

- Usi MFA su tutte le credenziali critiche (email, VPN, CRM)?

- Usi un password manager aziendale?

- I tuoi dipendenti ricevono almeno 2 sessioni di formazione all’anno?

- Hai una policy di accesso remoto? Viene rispettata?

- C’è un referente chiaro per la sicurezza informatica?

- Hai mai condotto un penetration test o un vulnerability assessment?

- Sai cosa richiede la NIS2 e se la tua PMI è soggetta?

Con 3 o più “NO”, il rischio è alto.

Conclusione

Le PMI sono il motore dell’economia italiana ma oggi sono anche il suo anello debole digitale.

La cybersecurity non è un lusso: è un requisito per fare impresa.

Senza una strategia chiara, senza cultura del rischio e senza strumenti di base, ogni PMI è vulnerabile.

Il Cyber Index PMI è un buon punto di partenza. Ma serve un piano nazionale ambizioso, che metta al centro: formazione, governance, incentivi mirati, MSP certificati e un vero ecosistema territoriale di supporto.

La sfida non è solo tecnica. È manageriale, economica e culturale.

Stay tuned!