Microsoft 365 Business Premium: Best Practices per una sicurezza ottimale per le PMI – 3 di 4: Defender for Business

Nel contesto attuale della sicurezza informatica, le piccole e medie imprese (PMI) italiane affrontano sfide sempre più complesse per proteggere i propri asset e risorse digitali. Dopo gli articoli sull’importanza della gestione delle identità con Entra ID e dei dispositivi con Microsoft Intune, è il momento di approfondire le soluzioni avanzate di protezione offerte da Microsoft Defender.

Microsoft Defender for Business e Defender for Office 365, inclusi nella suite Microsoft 365 Business Premium, prevedono una serie di strumenti di sicurezza progettati per fornire una protezione completa e integrata contro le minacce informatiche.

In questo terzo articolo della nostra serie, esploreremo le funzionalità principali e analizzeremo come queste soluzioni possano essere implementate per migliorare la sicurezza delle PMI.

Iniziamo con Microsoft Defender for Business

Dopo anni di lavoro ed investimenti della casa di Redmond, ad oggi, questa soluzione di endpoint protection copre una vasta gamma di dispositivi e sistemi operativi:

- Dispositivi desktop e laptop;

- Dispositivi mobili aziendali;

- Dispositivi personali utilizzati nell’ambito del “Bring Your Own Device” (BYOD) per accedere a risorse aziendali;

- Server.

- Windows;

- macOS;

- iOS/iPadOS;

- Android;

- Linux.

Figura 1 – Sviluppo di Defender negli anni

Considerando tutte le tipologie e sistemi operativi supportati, un’organizzazione tramite un’unica soluzione di endpoint protection come Defender for Business sarà in grado di proteggere tutti i dispositivi che gli utenti utilizzano per accedere alle risorse aziendali.

Nota bene: ogni singola licenza utente consente la copertura fino a cinque dispositivi, indipendentemente dalla piattaforma. Invece, per la protezione dei server sarà necessario acquistare il piano dedicato Defender for Business Server oppure utilizzare Defender for Cloud Server disponibile a consumo tramite Azure.

Per proteggere altre tipologie di dispositivi o risorse, Microsoft offre soluzioni come Defender for IoT e/o Defender for Cloud. Tuttavia, queste soluzioni non saranno trattate in questo articolo perchè non rientrano direttamente nella suite Business Premium.

Bene, ma quali sono le funzionalità principali di Defender for Business?

Figura 2 – Funzionalità principali Microsoft Defender for Business

Microsoft Defender for Business prevede le seguenti funzionalità principali, utili a garantire la sicurezza dei dispositivi aziendali:

-

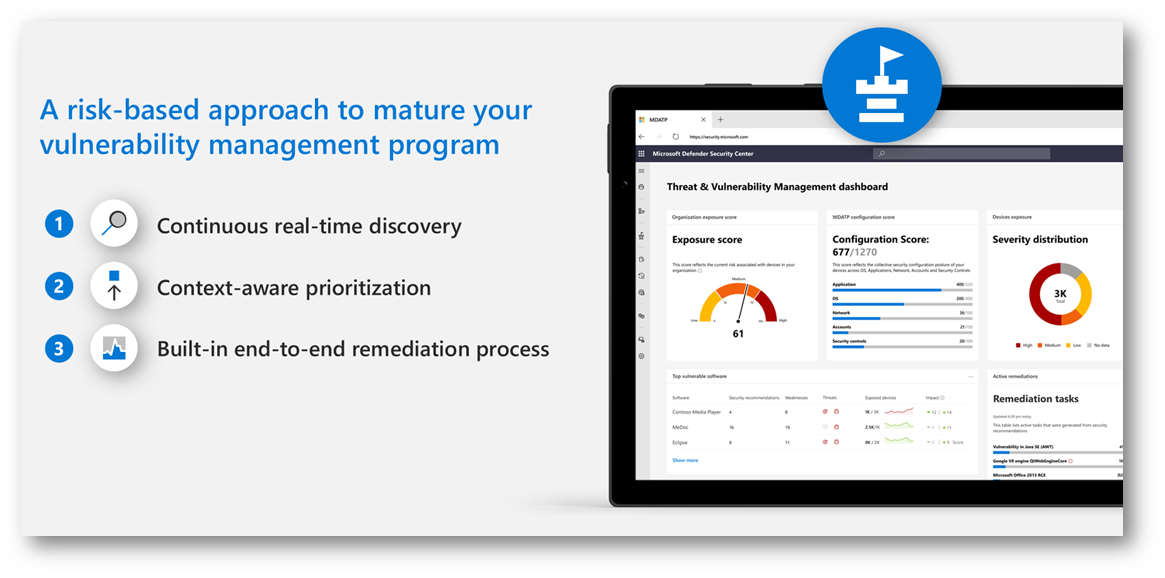

Threat & Vulnerability Management: Offre una gestione completa delle minacce e delle vulnerabilità, identificando e fornendo indicazioni su come mitigare i rischi in modo tempestivo. In base alle vulnerabilità ed al livello di rischio rilevato sui dispositivi, attraverso l’integrazione con le Conditional Access di Entra ID e le compliance policies di Intune, è possibile inibire o garantire l’accesso alle risorse aziendali.

Figura 3 – Threat & Vulnerability Management in Microsoft Defender for Business

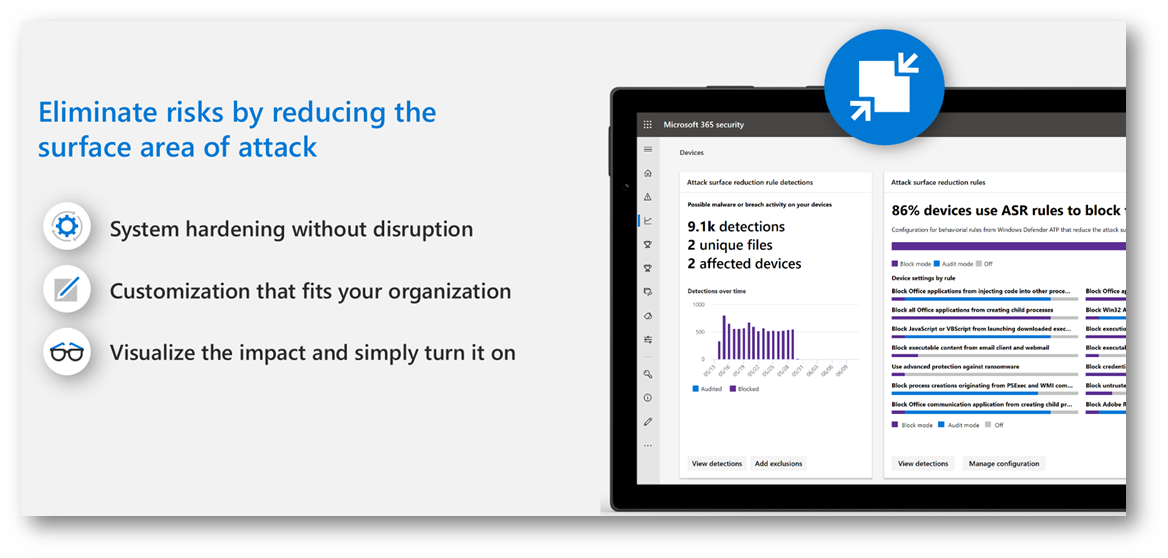

- Attack Surface Reduction: Riduce i punti di ingresso che potrebbero essere sfruttati dagli attaccanti. Ad esempio, una delle 16 regole presenti di default in ASR è il blocco delle chiamate API Win32 dalle macro di Office. È consigliato iniziare con la modalità audit per monitorare le attività ed eventuali impatti sulla produttività degli utenti, al fine di aggiungere le esclusioni necessarie. Dopo aver completato la fase di test, è possibile abilitare le regole ASR in modalità di blocco.

Figura 4 – Attack Surface Reduction in Microsoft Defender for Business

- Next Generation Protection: Offre protezione avanzata contro le minacce in continua evoluzione, utilizzando anche componenti di intelligenza artificiale.

Figura 5 – Next Generation Protection in Microsoft Defender for Business

-

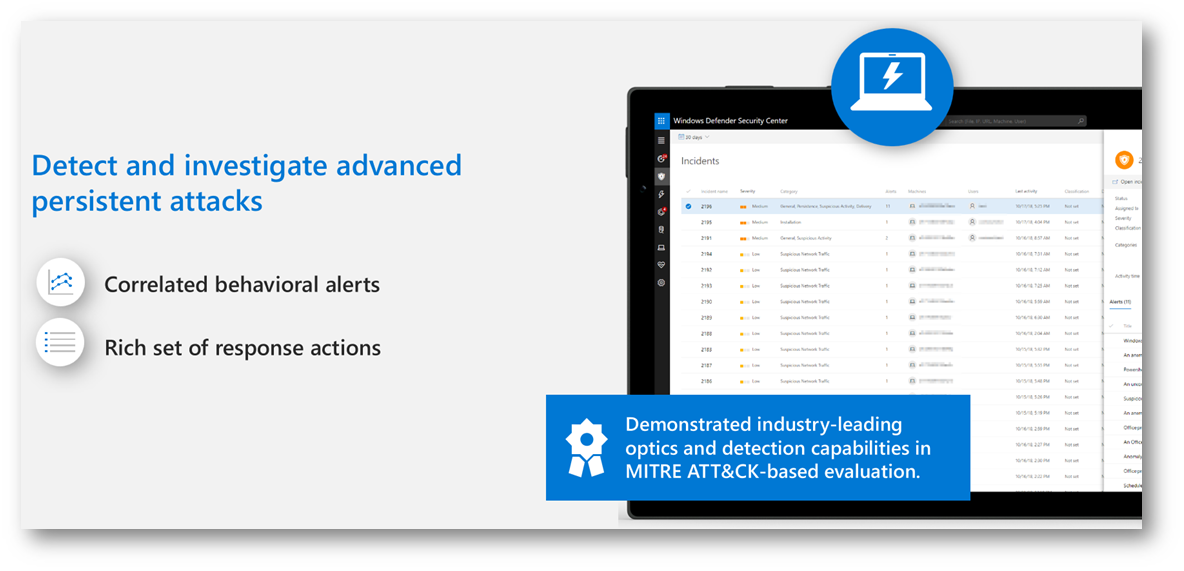

Endpoint Detection & Response: Questa funzionalità analizza e correla i log dei dispositivi e dagli altri workload d Defender per individuare e gestire tempestivamente gli incidenti di sicurezza.

Figura 6 – EDR in Microsoft Defender for Business

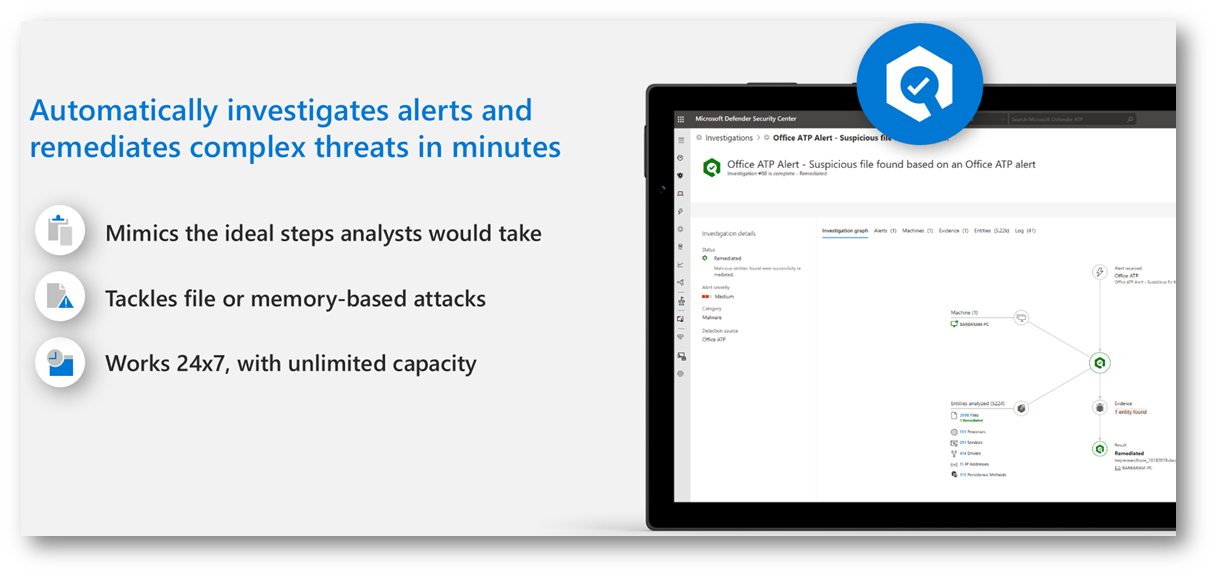

- Auto Investigation & Remediation: Automatizza le indagini sugli incidenti e le attività di remediation, migliorando così l’efficienza nella risposta alle minacce.

Figura 7 – Auto Investigation & Remediation in Microsoft Defender for Business

Come posso effettuare l’onboarding e gestire i dispositivi con Defender for Business?

Vi riporto di seguito i link ufficiali per i metodi di onboarding disponibili per rispettiva piattaforma:

| Endpoint | Deployment tool |

| Windows client devices | Microsoft Intune / Mobile Device Management (MDM) Microsoft Configuration Manager Local script (up to 10 devices) Group Policy Non-persistent virtual desktop infrastructure (VDI) devices Azure Virtual Desktop System Center Endpoint Protection and Microsoft Monitoring Agent (for previous versions of Windows) |

| Windows Server (Requires a server plan) |

Local script Integration with Microsoft Defender for Cloud Guidance for Windows Server with SAP |

| macOS | Intune JAMF Pro Local script(manual deployment) MDM tools |

| Linux server (Requires a server plan) |

Installer script based deployment Ansible Chef Puppet Saltstack Manual deployment Direct onboarding with Defender for Cloud Guidance for Linux with SAP |

| Android | Microsoft Intune |

| iOS | Microsoft Intune Mobile Application Manager |

Per garantire una gestione ottimale e la massima compatibilità, si raccomanda l’utilizzo di Microsoft Intune in modo da avere una gestione integrata e semplificata delle policies da applicare ai dispositivi.

Ora passiamo a Microsoft Defender for Office 365

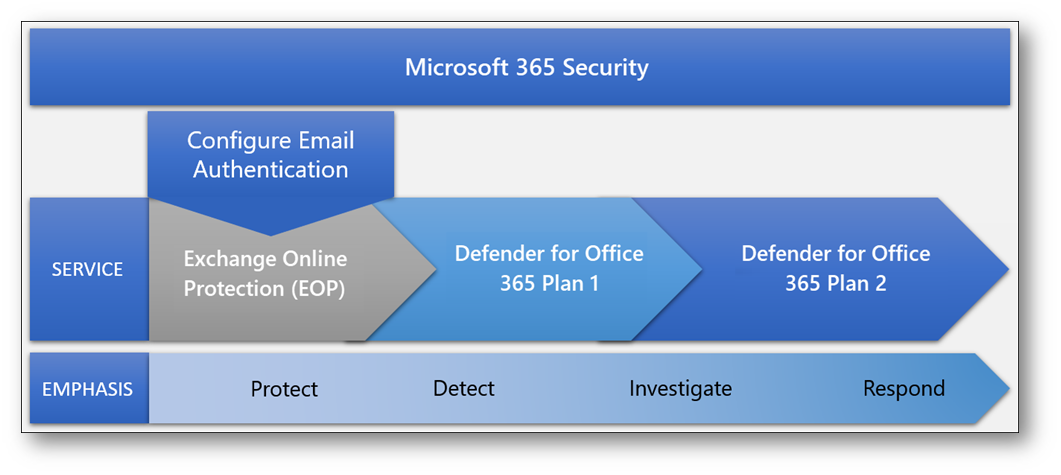

Figura 8 – Piani Defender for Office 365

Le organizzazioni che utilizzano i servizi di posta in cloud di Microsoft 365 hanno a disposizione Exchange Online Protection (EOP) che offre funzionalità per proteggere l’organizzazione da minacce email come spam, malware e phishing.

Di seguito è riportato un riepilogo delle principali funzionalità incluse:

- Controllo della reputazione del mittente: Verifica della reputazione del mittente per bloccare possibili email sospette;

- Scansione malware: Rilevamento e quarantena di email contenenti malware;

- Protezione avanzata dalle minacce: Funzionalità di sicurezza avanzate per proteggere da minacce sofisticate.

A differenza di altre soluzioni antispam, Microsoft Defender for Office 365 Plan 1 offre livelli aggiuntivi di protezione e funzionalità avanzate non solo per la posta elettronica ma anche per altri strumenti di collaborazione, tra cui:

-

Safe Attachments: Protezione contro allegati dannosi tramite analisi in tempo reale per i seguenti prodotti:

- Exchange Online;

- SharePoint Online;

- OneDrive;

- Microsoft Teams;

-

Safe Links: Protezione contro link dannosi con verifica e blocco in tempo reale per i seguenti prodotti:

- Exchange Online;

- Microsoft 365 Apps in Windows o Mac;

- Microsoft 365 per il Web;

- Canali e chat di Microsoft Teams;

- Politiche anti-phishing: Rilevamento e blocco di tentativi di phishing in Exchange Online.

- Report in tempo reale: Monitoraggio e reportistica avanzata per la sicurezza delle email.

Al link Microsoft Defender for Office 365 service description – Service Descriptions | Microsoft Learn è possibile verificare le funzionalità disponibili in base al piano di Defender for Office 365 acquistato.

Microsoft 365 E5 Security disponibile come add-on per le Microsoft 365 Business Premium

Per le organizzazioni che fossero interessate ad implementare ulteriori funzionalità di sicurezza, da pochi mesi a questa parte, c’è la possibilità di aggiungere l’add-on E5 Security alle licenze Business Premium:

Figura 9 – E5 Security Add-On per Microsoft 365 Business Premium

- Microsoft Entra ID Piano 2: offre una dashboard dedicata alla protezione delle identità e funzionalità avanzate di sicurezza. Tra queste, c’è la possibilità di utilizzare policies di conditional access basate sui criteri di user risk e sign in risk.

- Microsoft Defender per identity: soluzione ITDR (Identity Threat Detection and Response) che consente di estendere il monitoraggio e la protezione delle identità provenienti dal mondo Active Directory on-premises;

- Microsoft Defender per endpoint Piano 2: aggiunge al piano “base” le funzionalità di Advanced Hunting, la possibilità di interfacciarsi con Microsoft Threat Experts e sei mesi di conservazione dei log del dispositivo;

- Microsoft Defender per Office 365 Piano 2: aggiunge analisi e risposta automatizzate, attack simulation training, ricerca avanzata, threat Explorer e Real-time detections;

- Microsoft Defender for Cloud Apps: soluzione CASB di Microsoft che consente al reparto IT di identificare e gestire lo shadow IT e di assicurarsi che vengano usate solo applicazioni approvate.

Conclusioni

Grazie all’integrazione nativa di queste tecnologie, le aziende possono beneficiare di un approccio olistico alla sicurezza, che copre tutti gli aspetti critici della propria infrastruttura IT. Investire in queste soluzioni non solo migliora la sicurezza complessiva ma permette anche di affrontare le minacce in modo più proattivo ed efficiente.

Inoltre, la combinazione di Microsoft 365 Business Premium con l’add-on E5 Security rappresenta una scelta strategica per qualsiasi organizzazione che decide di rafforzare le proprie difese contro un panorama di minacce in continua evoluzione.