Windows Server Secured-core Server: Sicurezza avanzata dal firmware al sistema operativo

Credo che sia chiaro per tutti (o quantomeno lo spero!) che proteggere i server non è più solo una questione di firewall e antivirus. Gli attacchi si spingono sempre più in profondità, cercando vulnerabilità nel firmware, nel bootloader o nella memoria del kernel. È in questo contesto che Microsoft introduce Secured-core server, una funzionalità pensata per portare la sicurezza dei server a un nuovo livello.

Secured-core server è una configurazione di sicurezza avanzata, introdotta da Microsoft nel 2021 con Windows Server 2022, dopo una prima adozione nel mondo PC nel 2019. Con l’arrivo di Windows Server 2025, questa funzionalità viene ulteriormente migliorata, diventando uno standard per la protezione dei server critici.

L’obiettivo è offrire una difesa multilivello che parte dal chip hardware e arriva fino al kernel del sistema operativo, proteggendo l’infrastruttura da attacchi sofisticati, anche quelli in grado di operare sotto il livello del sistema operativo tradizionale. Si basa su una stretta integrazione tra hardware certificato e funzionalità di sicurezza del sistema operativo, proteggendo i vostri server dal firmware fino al sistema operativo.

Vi aiuta a proteggere il server da minacce avanzate, come malware firmware, rootkit, furto di credenziali e attacchi alla memoria kernel, rendendolo più resistente anche contro attacchi fisici o tentativi di manomissione. È pensato per scenari come data center, cloud ibridi o infrastrutture critiche, dove la sicurezza è fondamentale.

Cosa include un Secured-core server?

Un server definito “Secured-core” integra una serie di funzionalità chiave:

- UEFI Secure Boot e TPM 2.0: verificano l’integrità del firmware e impediscono l’esecuzione di codice non autorizzato all’avvio.

- DRTM (Dynamic Root of Trust for Measurement): garantisce una root of trust dinamica durante il boot, impedendo modifiche malevole.

- VBS (Virtualization-Based Security): isola aree sensibili della memoria usando la virtualizzazione hardware.

- HVCI (Hypervisor-Protected Code Integrity): impedisce l’esecuzione di driver o codice non firmato.

- Credential Guard: protegge le credenziali di accesso da furti e attacchi come “pass-the-hash”.

Figura 1: Funzionalità di Secured-core

Requisiti per l’abilitazione

Per utilizzare un server Secured-core servono:

- Hardware compatibile e certificato (con supporto a TPM 2.0, DRTM, IOMMU, etc.)

- Windows Server 2022 o Windows Server 2025

- Attivazione delle opzioni necessarie nel BIOS/UEFI

- (Facoltativo) uso di Windows Admin Center o PowerShell per configurazioni avanzate

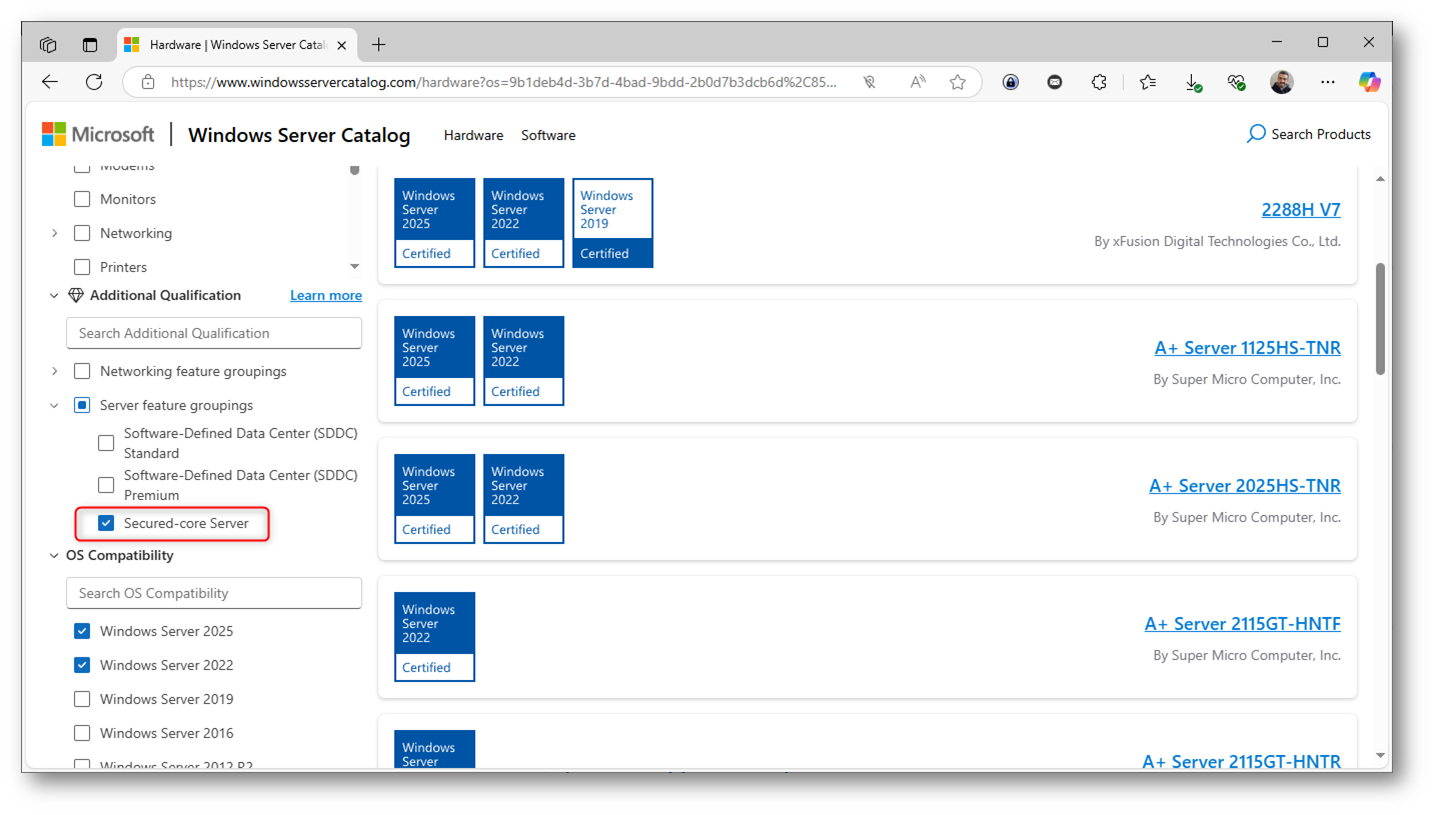

Microsoft e i partner OEM forniscono una lista di modelli certificati per l’utilizzo con Secured-core. Potete fare riferimento alla pagina https://www.windowsservercatalog.com/hardware per cercare i server supportati.

Figura 2: Nel Windows Server Catalog è possibile cercare i server certificati per la funzionalità di Secured-core server

Quali sono i vantaggi?

L’adozione di un server Secured-core porta diversi benefici tangibili:

- Maggiore protezione contro minacce firmware e kernel-level

- Riduzione della superficie di attacco complessiva

- Maggiore resistenza a malware e attacchi fisici

- Conformità facilitata con normative come GDPR, ISO 27001, HIPAA

- Minore complessità nella configurazione della sicurezza grazie alla pre-attivazione di best practice

Novità in Windows Server 2025

Con Windows Server 2025, Microsoft introduce ulteriori ottimizzazioni per i server Secured-core:

- Integrazione migliorata con Azure Arc per ambienti ibridi

- Controllo centralizzato dello stato di sicurezza da Windows Admin Center

- Compatibilità estesa con nuovi chipset e piattaforme hardware

- Performance ottimizzata per ambienti virtualizzati e containerizzati

Come implementare Secured-core server con Windows Admin Center

In questa guida vi mostro come implementare e verificare Secured-core server utilizzando Windows Admin Center (WAC), lo strumento ufficiale di Microsoft per la gestione centralizzata dei server Windows. In realtà potreste anche farlo tramite GUI oppure tramite Group Policy, ma credo che Windows Admin Center sia il miglior strumento.

Vi rimando anche alla lettura della mia guida Gestire le macchine Windows con Windows Admin Center (v2) – ICT Power per approfondimenti sulle ultime novità offerte da questo strumento ufficiale e GRATUITO!

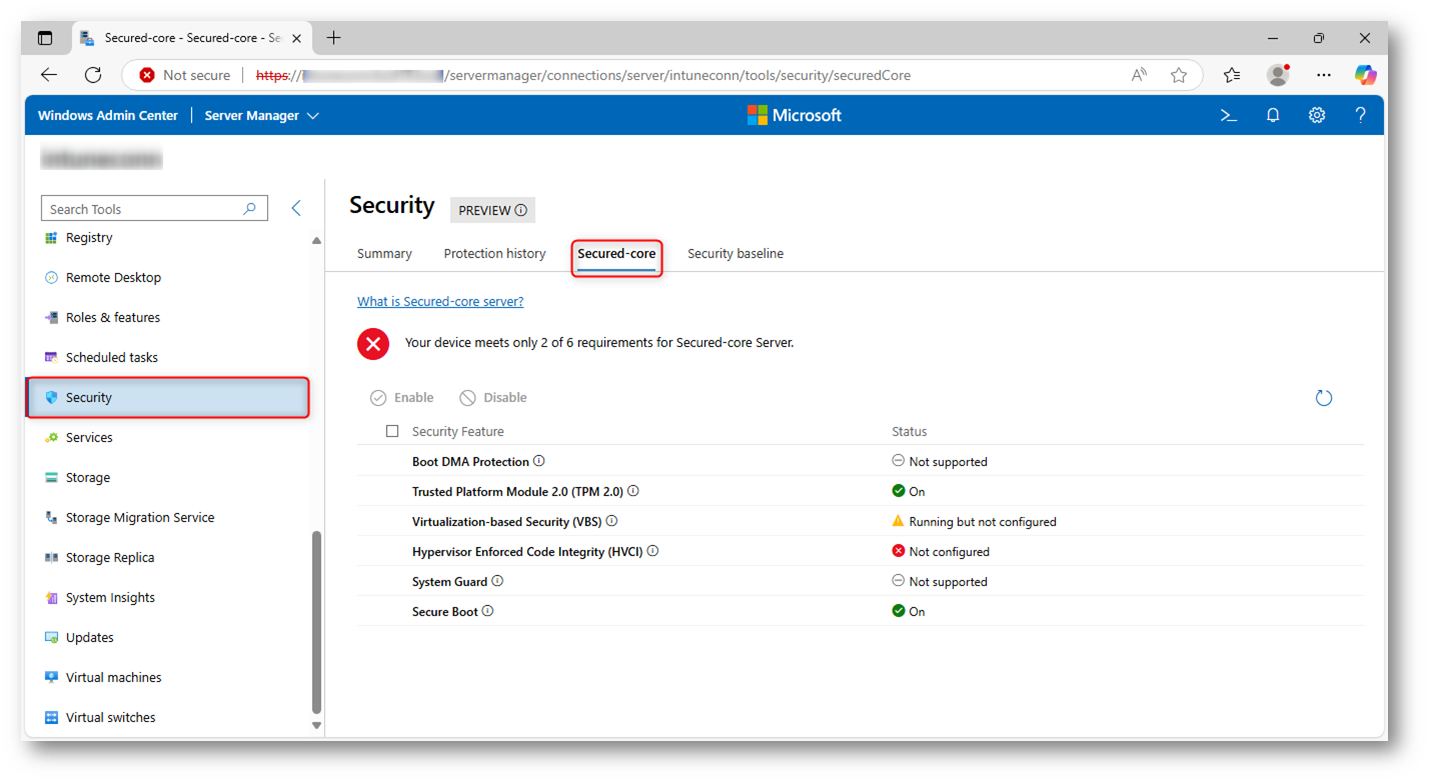

Accedete a Windows Admin Center, selezionate il server target dalla lista dei nodi,

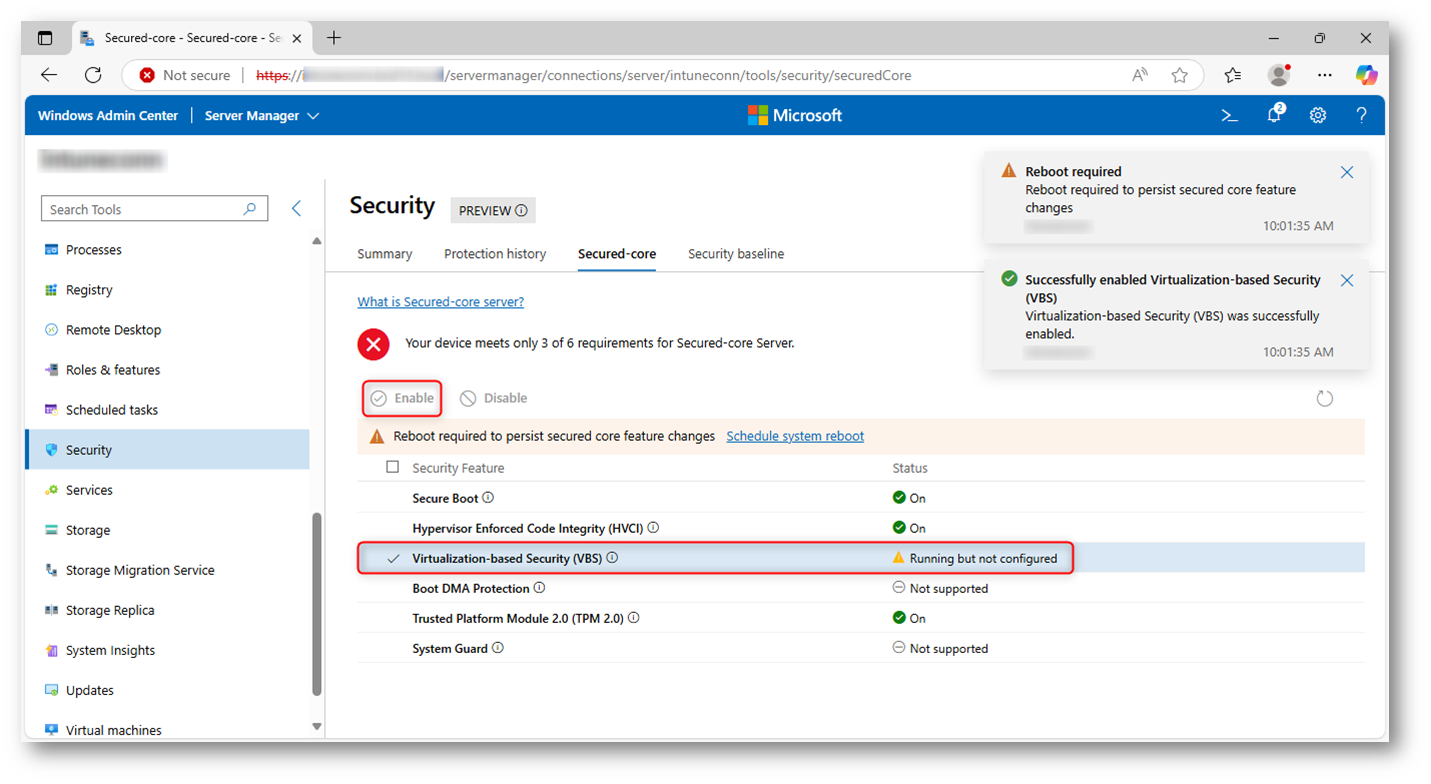

nel menu a sinistra, andate su Security > Secured-core. Verrà mostrata una panoramica con l’elenco delle funzionalità richieste e ogni funzionalità verrà indicata come Abilitata, Disabilitata o Non supportata.

Figura 3: Visualizzazione delle funzionalità abilitate per Secured-core

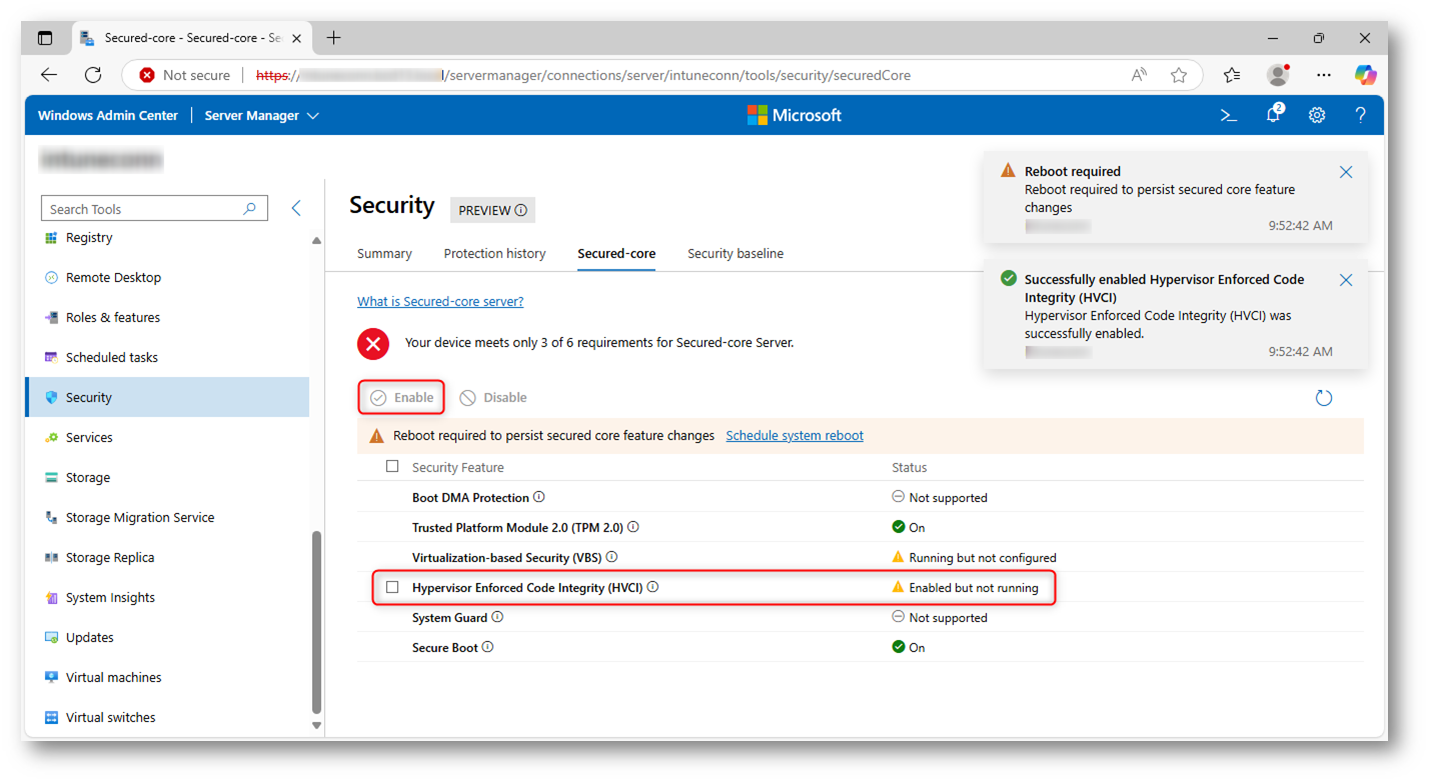

Per ogni componente supportato ma disabilitato (es. Credential Guard, HVCI, VBS) cliccate su Enable. Seguite le istruzioni a video. Alcune modifiche potrebbero richiedere un riavvio.

Figura 4: Abilitazione delle funzionalità supportate per Secured-core

Figura 5: Abilitazione delle funzionalità supportate per Secured-core

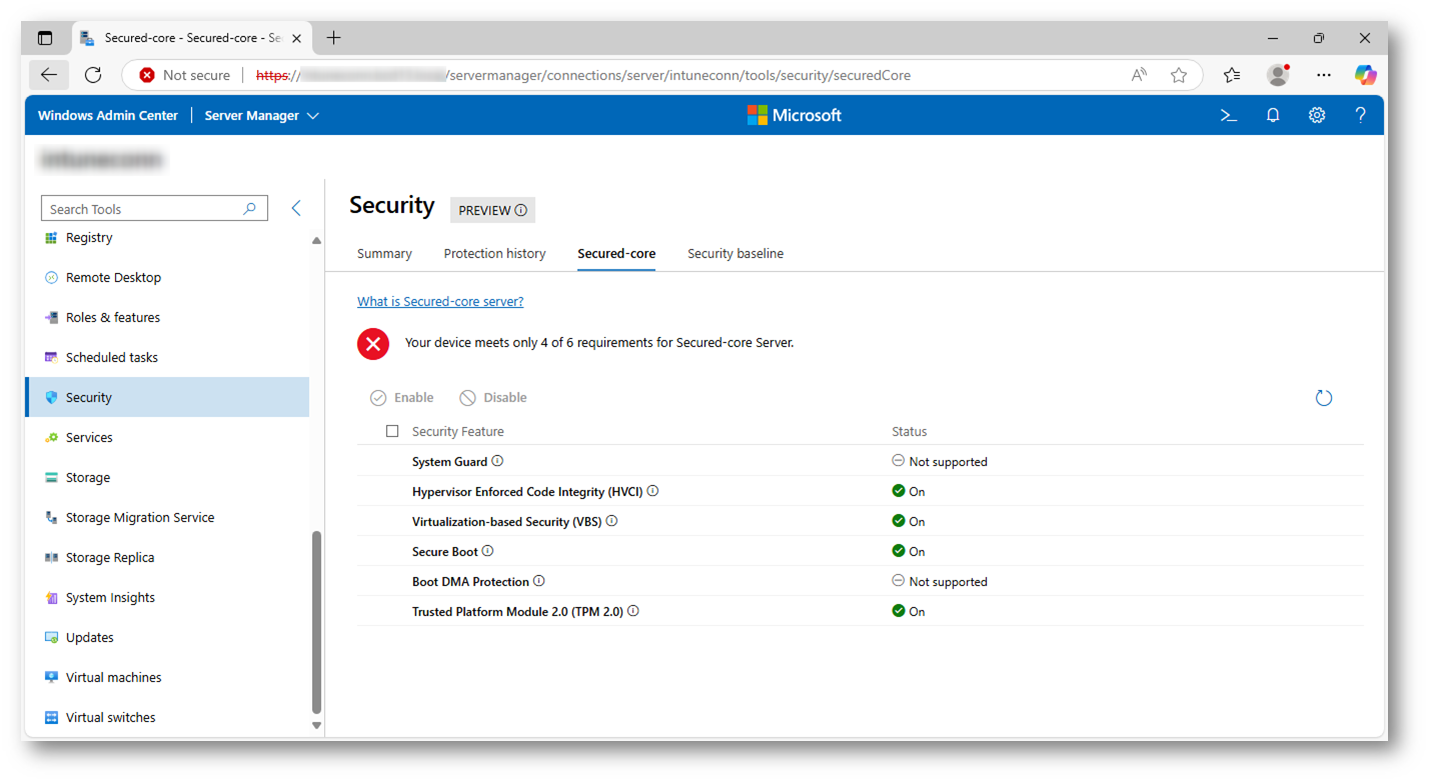

Poiché sto utilizzando una macchina virtuale, alcune funzionalità non sono supportate. Ma come avete potuto vedere l’abilitazione è stata davvero semplice!

Figura 6: Abilitazione delle funzionalità supportate per Secured-core

Conclusioni

L’implementazione di Secured-core server rappresenta un passo concreto verso una sicurezza proattiva dell’infrastruttura IT. Come abbiamo visto in questa guida, grazie a Windows Admin Center è possibile configurare e verificare in pochi passaggi una protezione avanzata che agisce dal firmware al sistema operativo, senza dover ricorrere a strumenti complessi o interventi manuali su ogni nodo.

Windows Server 2022 e 2025 offrono il supporto nativo per questa modalità, che risulta particolarmente utile in ambienti critici, infrastrutture ibride o workload sensibili.

Approfondimenti

Per approfondimento vi lascio alcune letture ed alcuni video interessanti:

- What is Secured-core server for Windows Server | Microsoft Learn

- Configure Secured-core server for Windows Server | Microsoft Learn

- Windows Server 2025 Secured-core Server | Microsoft Community Hub

- Credential Guard, Virtualization-based security (VBS) e Windows Defender Application Control (WDAC) – ICT Power

- Windows Server 2025 Security Book

- Harden security and build resiliency with Windows Server 2025