Microsoft Defender for Endpoint: Custom Data Collection (Preview)

All’interno della community ho parlato in diverse guide di Microsoft Defender for Endpoint e di come esso in modo sinergico si integra con tutto l’ecosistema di Security Microsoft per proteggere le organizzazioni dai più sofisticati attacchi informatici.

Oggi vorrei parlavi di una funzionalità, attualmente in Preview, che Microsoft ha rilasciato per la componente di Microsoft Defender for Endpoint, ovvero “Custom Data Collection”.

La Custom Data Collection consente alle organizzazioni di espandere e personalizzare la raccolta di dati di telemetria oltre alle configurazioni predefinite per supportare le esigenze specializzate di ricerca delle minacce e monitoraggio della sicurezza. Questa funzionalità consente ai reparti SOC di definire regole di raccolta dati specifiche con filtri personalizzati per le proprietà degli eventi, come ad esempio percorsi di cartelle, nomi di processi e connessioni di rete.

Questa funzionalità, quindi, permette di migliorare la visibilità della sicurezza e le operazioni di ricerca (Hunting) delle minacce all’interno dei nostri dispositivi.

Sono supportate tutte le tabelle degli eventi?

Vi riporto, come da documentazione Microsoft, le tabelle che sono attualmente supportate da questa funzionalità:

| Nome della tabella | Descrizione | Ulteriori informazioni |

| DeviceCustomProcessEvents | Archivia i dati relativi alla creazione, alla terminazione di processo e ad altre attività correlate al processo stesso. | Informazioni sullo Schema o informazioni di riferimento sulla tabella DeviceProcessEvents |

| DeviceCustomImageLoadEvents | Archivia i dati sugli eventi di caricamento delle DLL incluse origini e sorgenti delle stesse. | Informazioni sullo Schema o informazioni di riferimento sulla tabella DeviceImageLoadEvents |

| DeviceCustomFileEvents | Archivia i dati sulle attività di creazione, modifica, eliminazione e accesso ai file. | Informazioni sullo Schema o informazioni di riferimento sulla tabella DeviceFileEvents |

| DeviceCustomNetworkEvents | Archivia i dati negli eventi di connessione di rete, inclusi indirizzi IP, porte e protocolli. | Informazioni sullo Schema o informazioni di riferimento sulla tabella DeviceNetworkEvents |

| DeviceCustomScriptEvents | Archivia i dati sull’esecuzione dello script e i dettagli del processo relativi a qualsiasi richiesta esplicita del cliente per la raccolta. | Informazioni sullo Schema |

Flusso dei Dati e Integrazione

Vi riporto anche il flusso tipico della funzionalità di Custom Data Collection:

- Definire le regole per la raccolta di dati personalizzata

- Le regole create vengono trasmesse agli Endpoint soggetti della regola tra 20 minuti e un’ora

- Gli Endpoint raccolgono i dati degli eventi che corrispondono ai criteri delle regole create

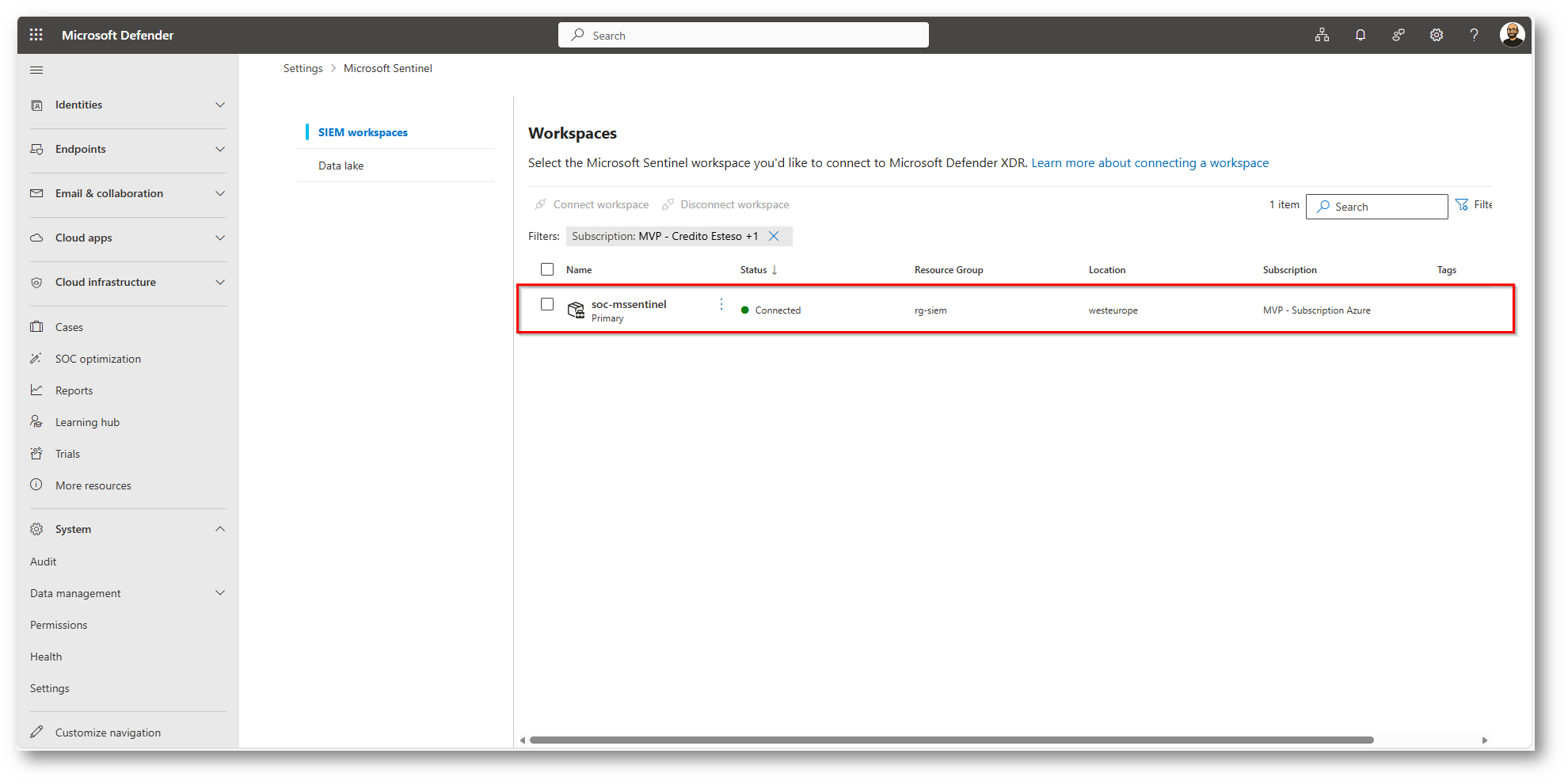

- I dati degli eventi personalizzati confluiscono verso il Workspace di Microsoft Sentinel connesso alla componente XDR

- Interrogazione dei dati utilizzando le tabelle degli eventi supportate per conoscere attività specifiche degli Endpoint

Domande frequenti sull’uso della funzionalità

- Le Custom Data Collection influiscono sulla configurazione di Defender for Endpoint?

- È necessario un Workspace di Microsoft Sentinel?

- Come posso sapere se una regola ha funzionato nel modo corretto?

- Le Custom Data Collection Comportano dei costi?

- Quali versioni Client e sistemi operativi sono attualmente supportati?

- Sono Supportati i Tag manuali?

All’interno di questo articolo risponderò a tutte queste domande, oltre al fatto di darvi evidenza di come poter utilizzare questa funzionalità.

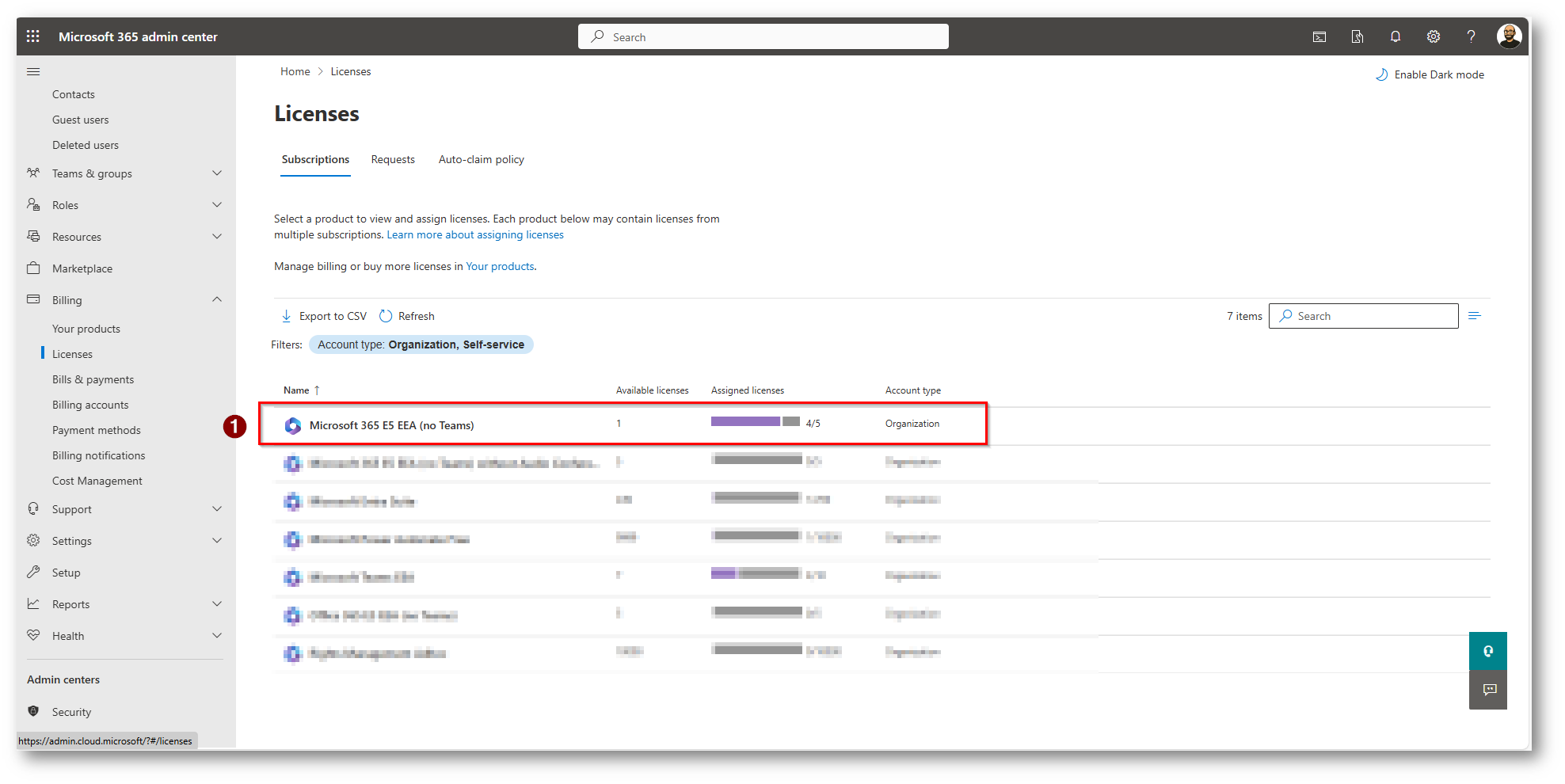

Figura 1: Licenze Microsoft 365 E5 utilizzate per la demo che mi hanno permesso di eseguire l’onboarding del mio dispositivo in Microsoft Defender for Endpoint

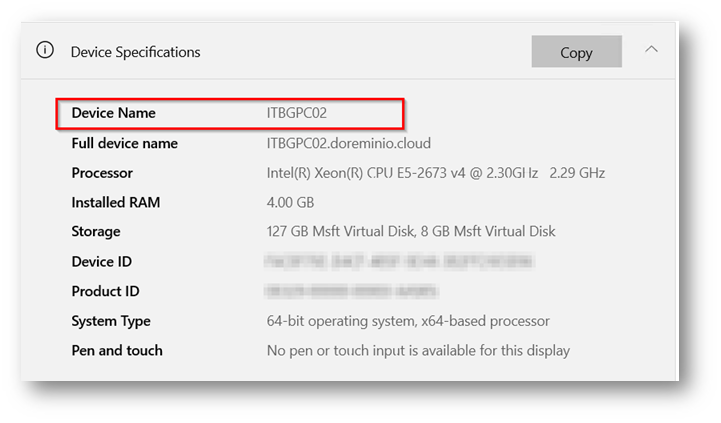

Figura 2: Nome Macchina del computer onboardato in Microsoft Defender for Endpoint

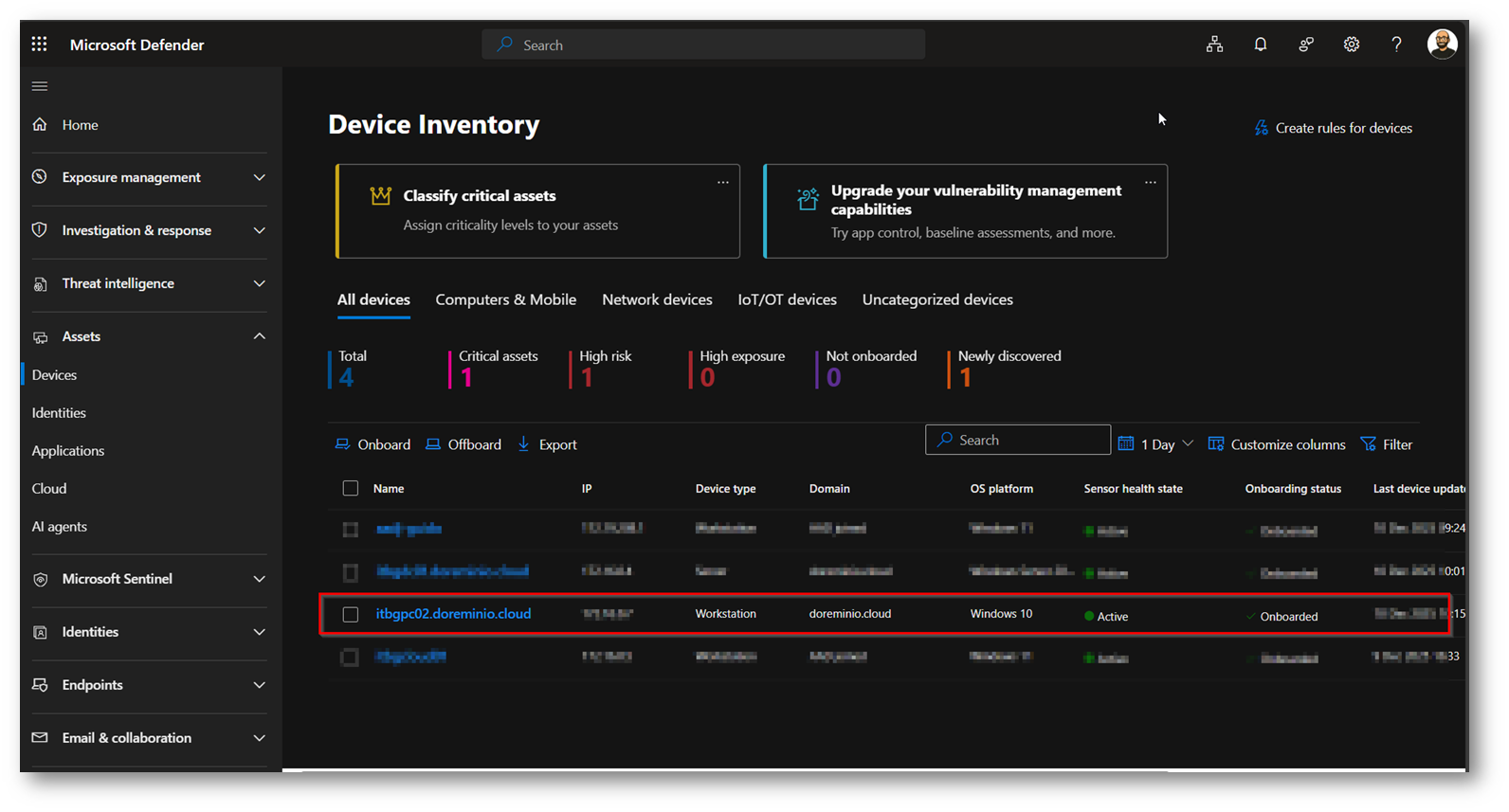

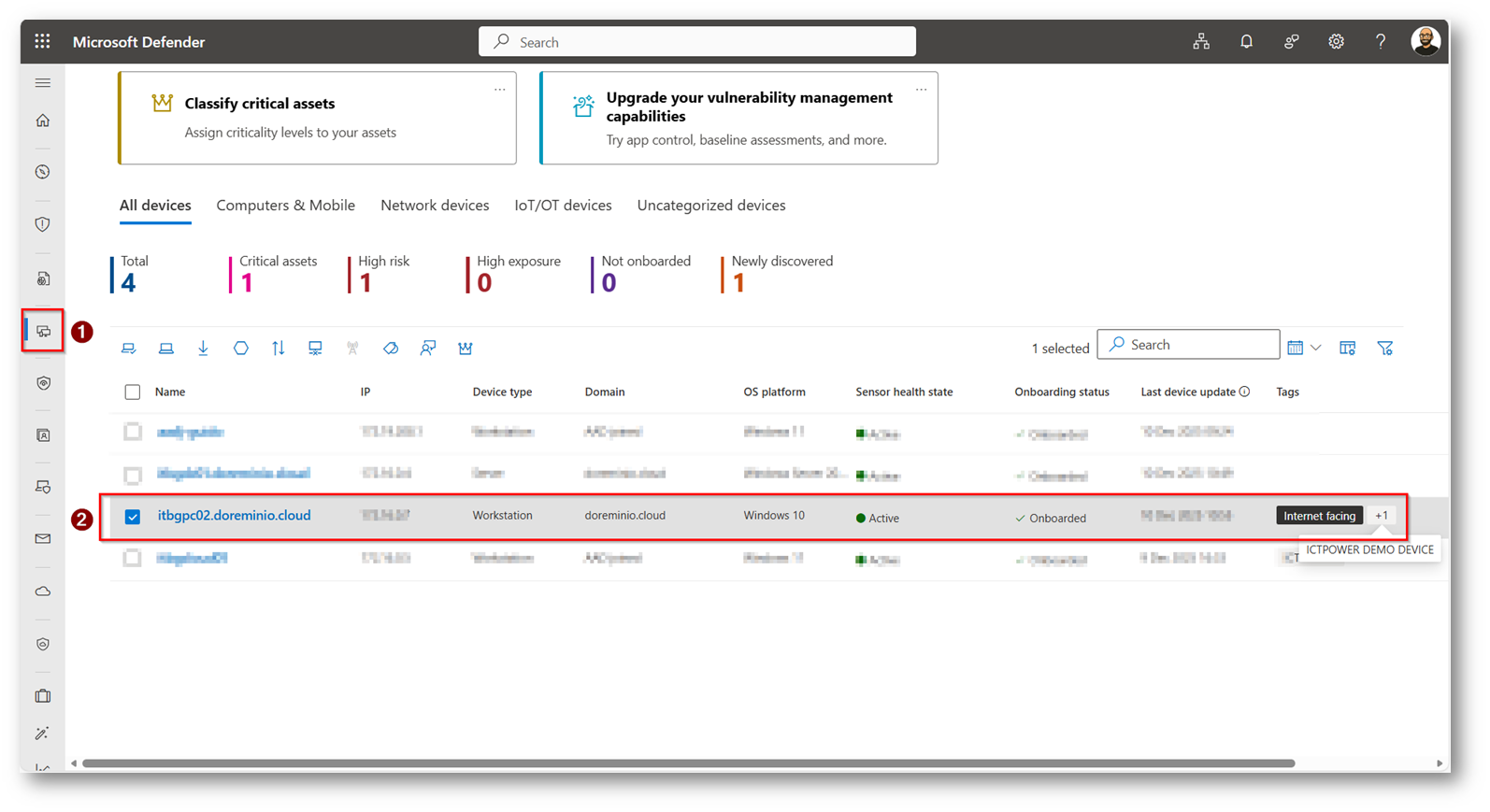

Figura 3: Device presente in Microsoft Defender for Endpoint

Figura 4: Workspace Microsoft Sentinel per l’uso della funzionalità

Come prima attività, per applicare la regola ai device e visto che sono supportate solo le “Asset Rule Managament” creiamone una per identificare questo device, che nel mio caso è “ITBGCLOUD01”

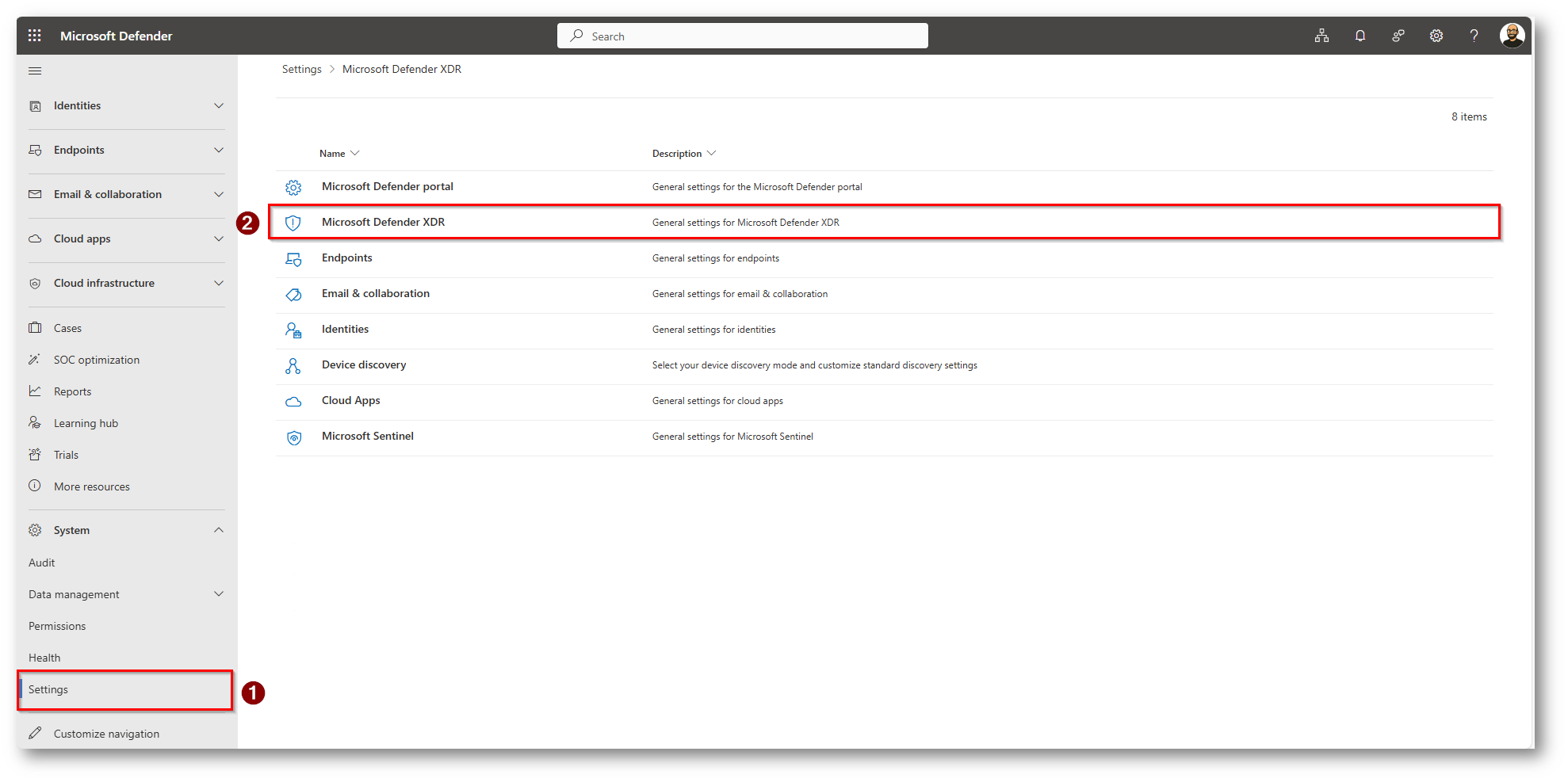

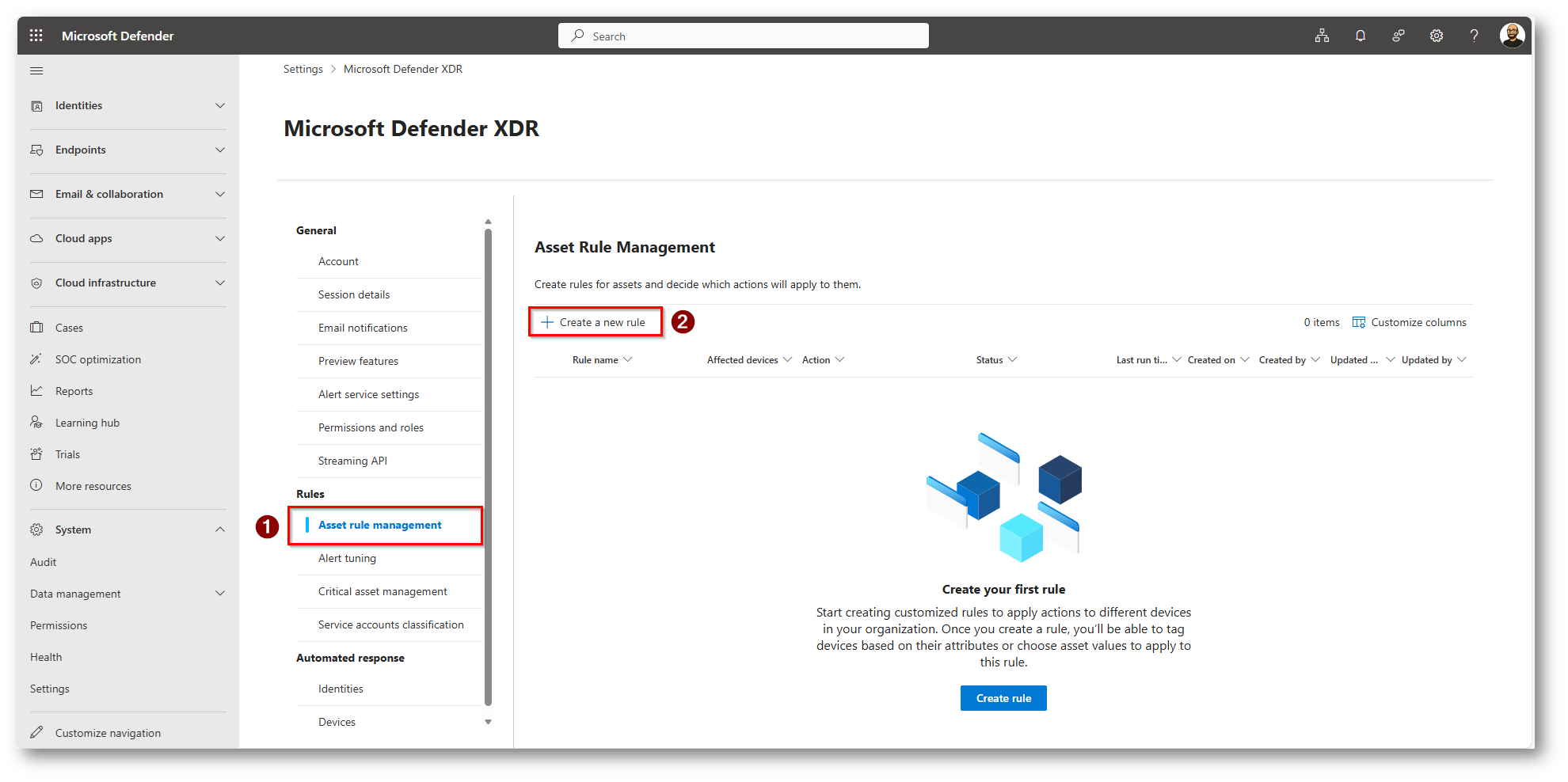

Figura 5: Sezione Microsoft Defender XDR per la creazione dei tag dinamici supportati dalla funzionalità

Figura 6: Configurazione della Regola per il Tag Dinamico del device oggetto della Demo

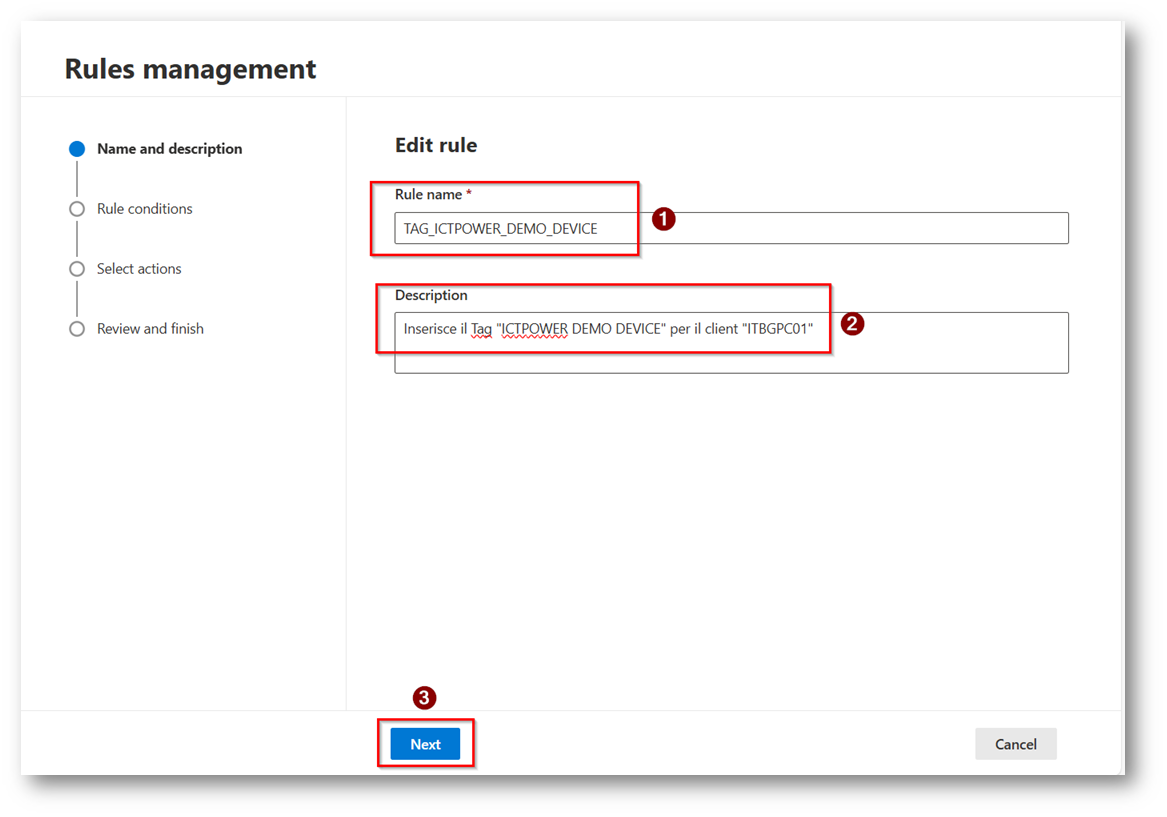

Figura 7: Assegniamo un nome alla regola ed una descrizione, come sempre vi consiglio di configurarle in modo “parlante”

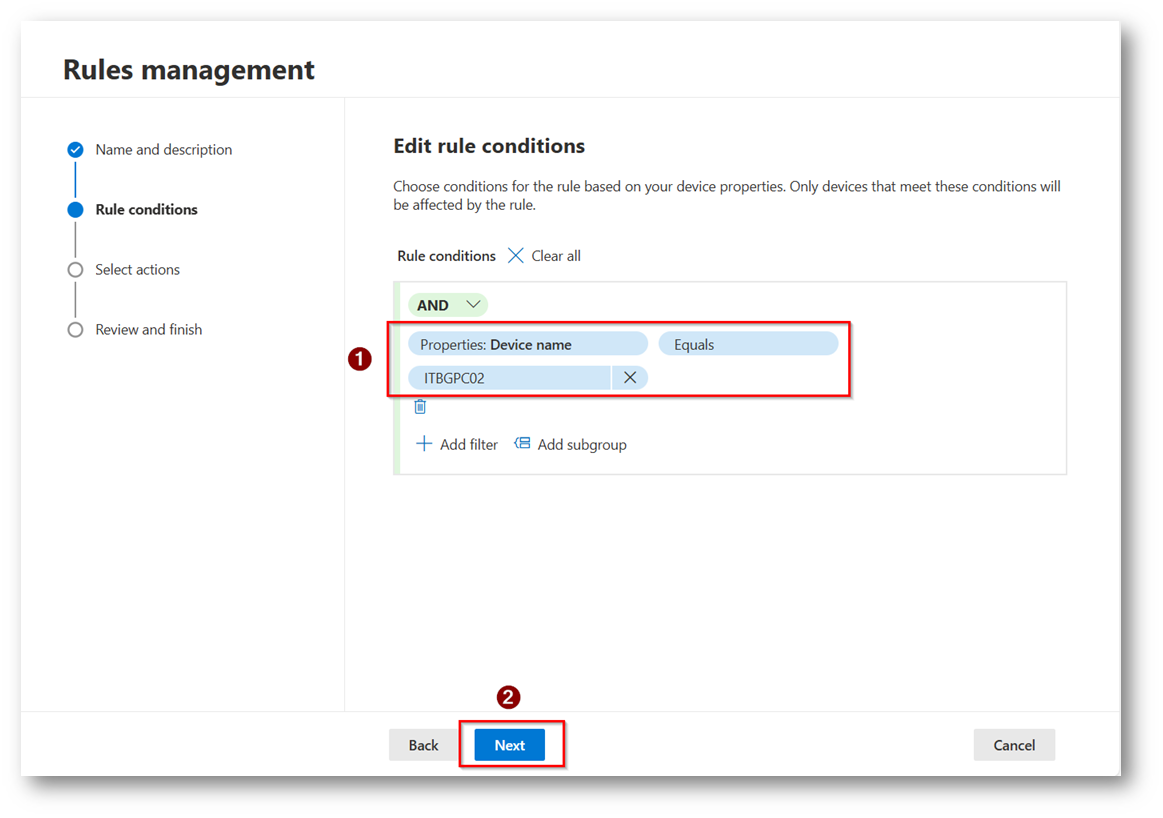

Figura 8: Nel mio caso lo identifico attraverso il nome, ma se volete applicarlo ad un gruppo di Endpoint e avete una naming convention ben strutturata potete usare quella

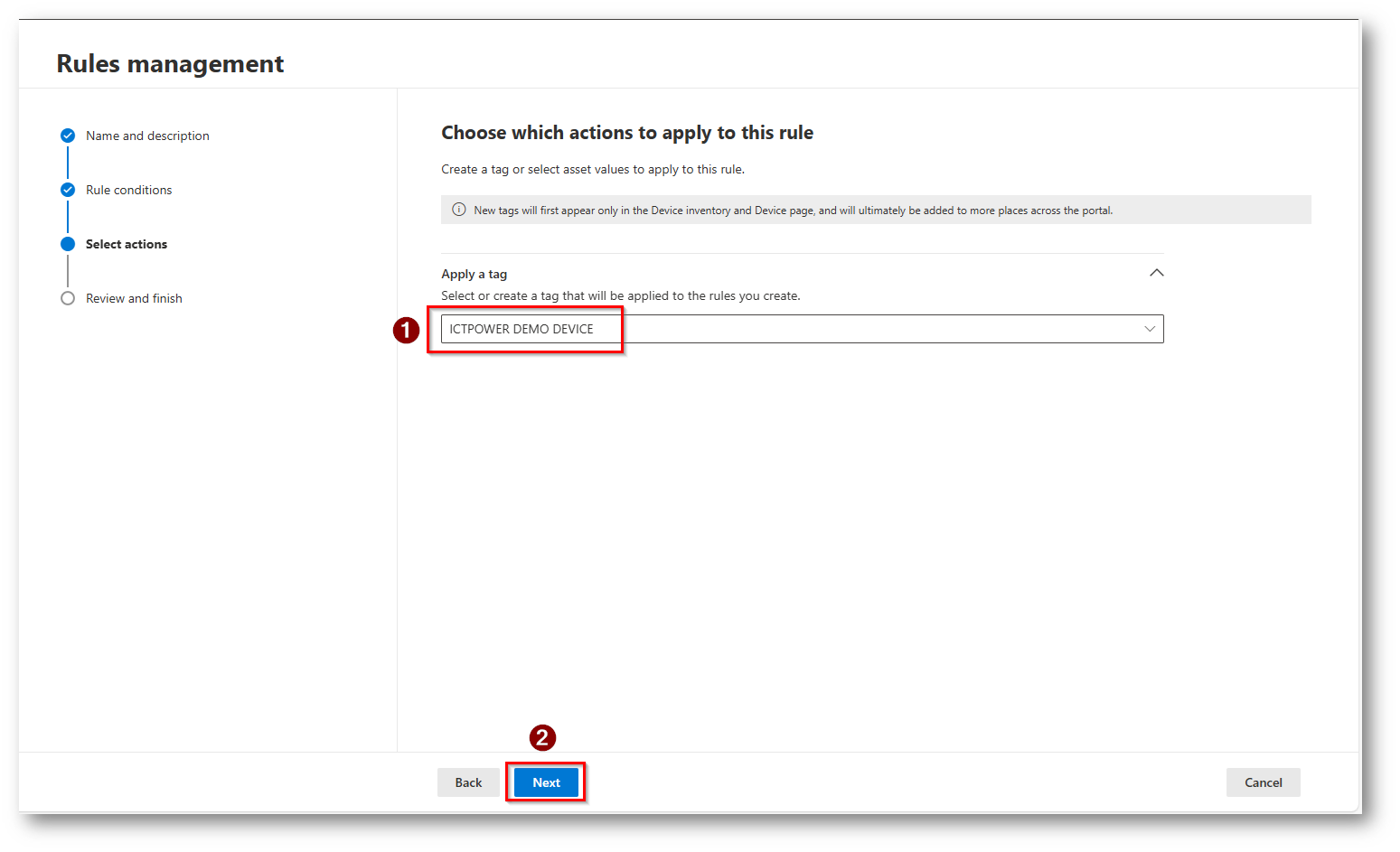

Figura 9: TAG che verrà applicato al device che rispecchia le condizioni della regola appena creata

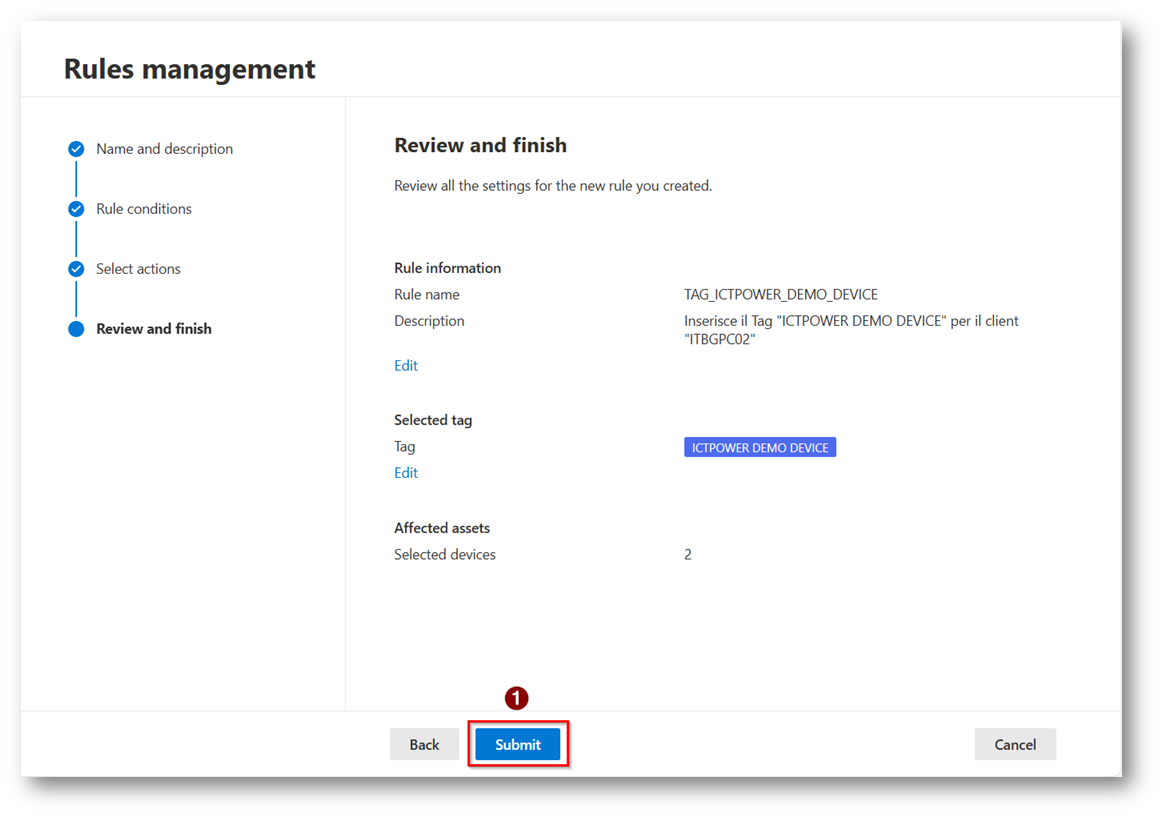

Figura 10: Review della regola e creazione

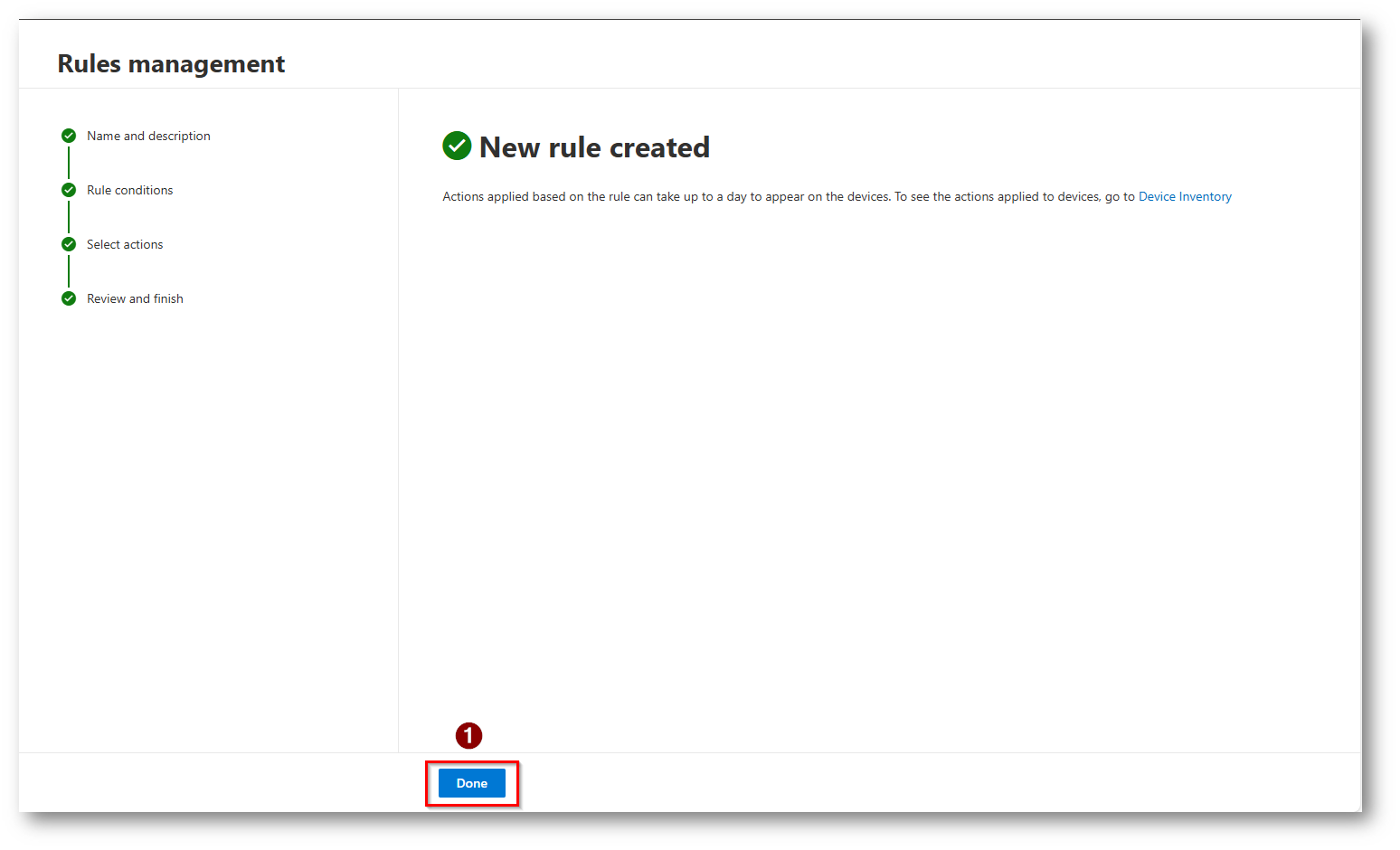

Figura 11: Regola creata correttamente

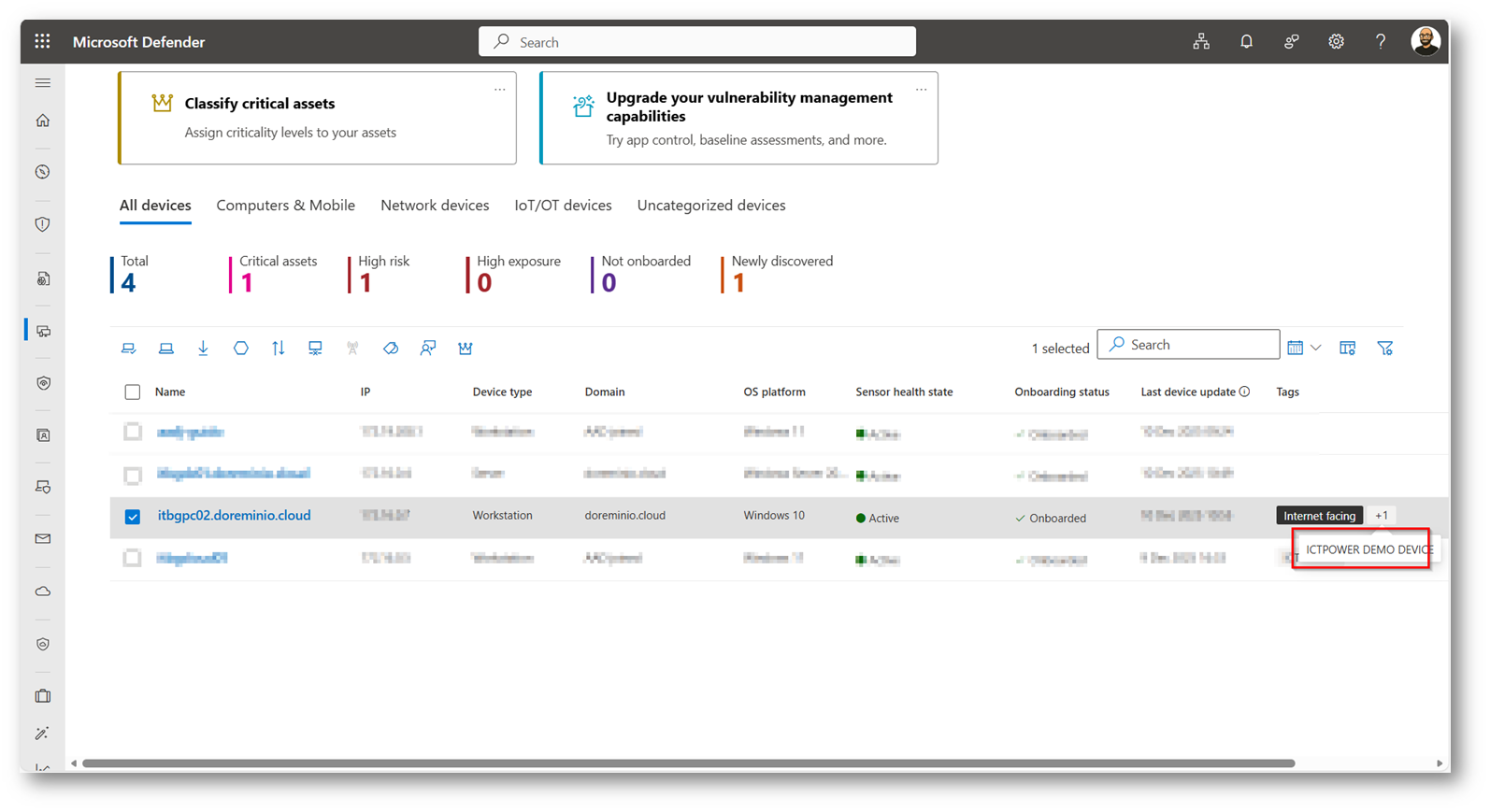

Ora attendiamo che la regola applichi il tag al device, nel mio caso il TAG sull’Endpoint è comparso dopo circa 40 minuti

Figura 12: TAG ora presente sull’Endpoint nella console di Microsoft Defender

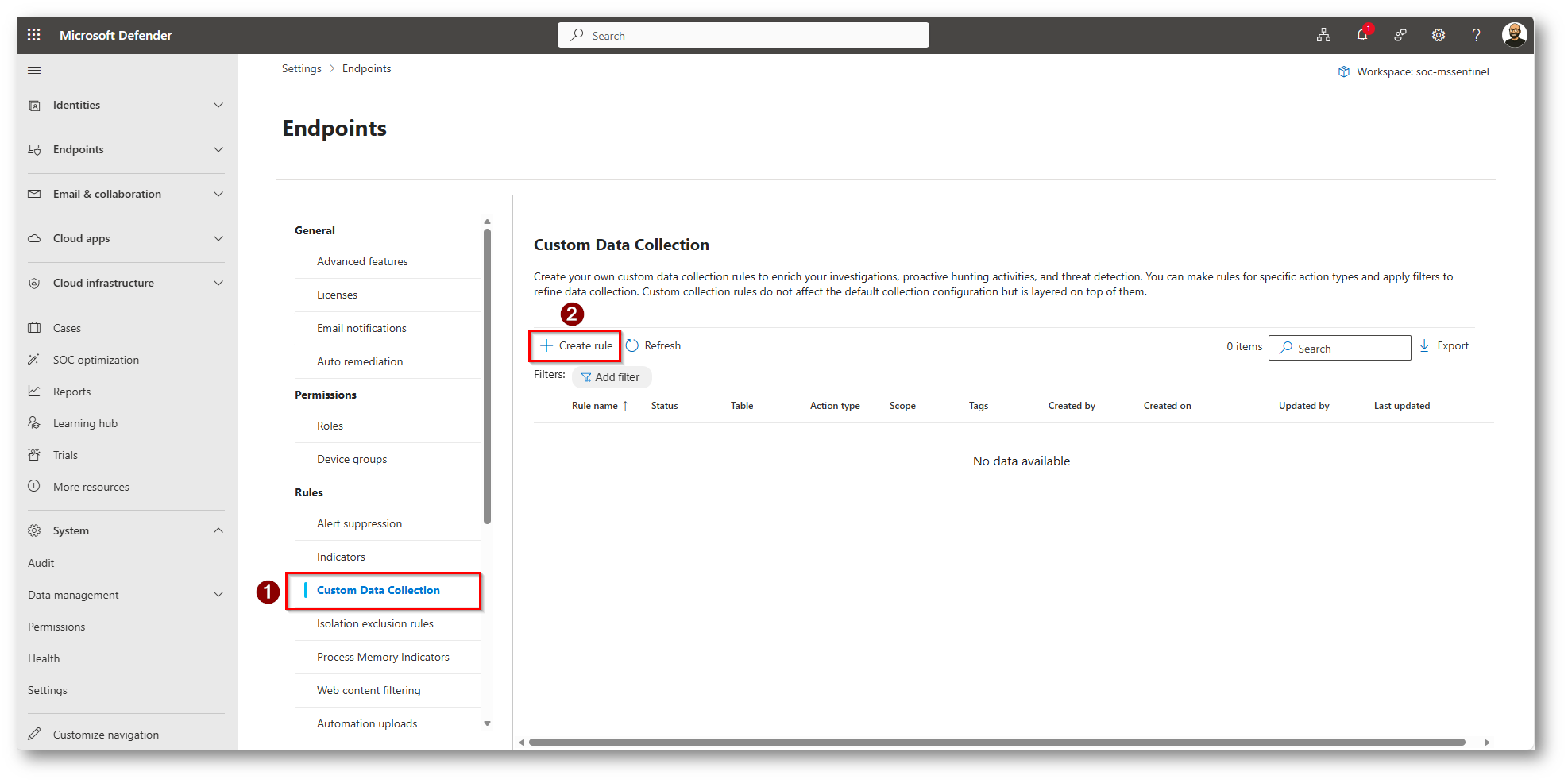

Ora procediamo alla creazione della “Custom Data Collection”

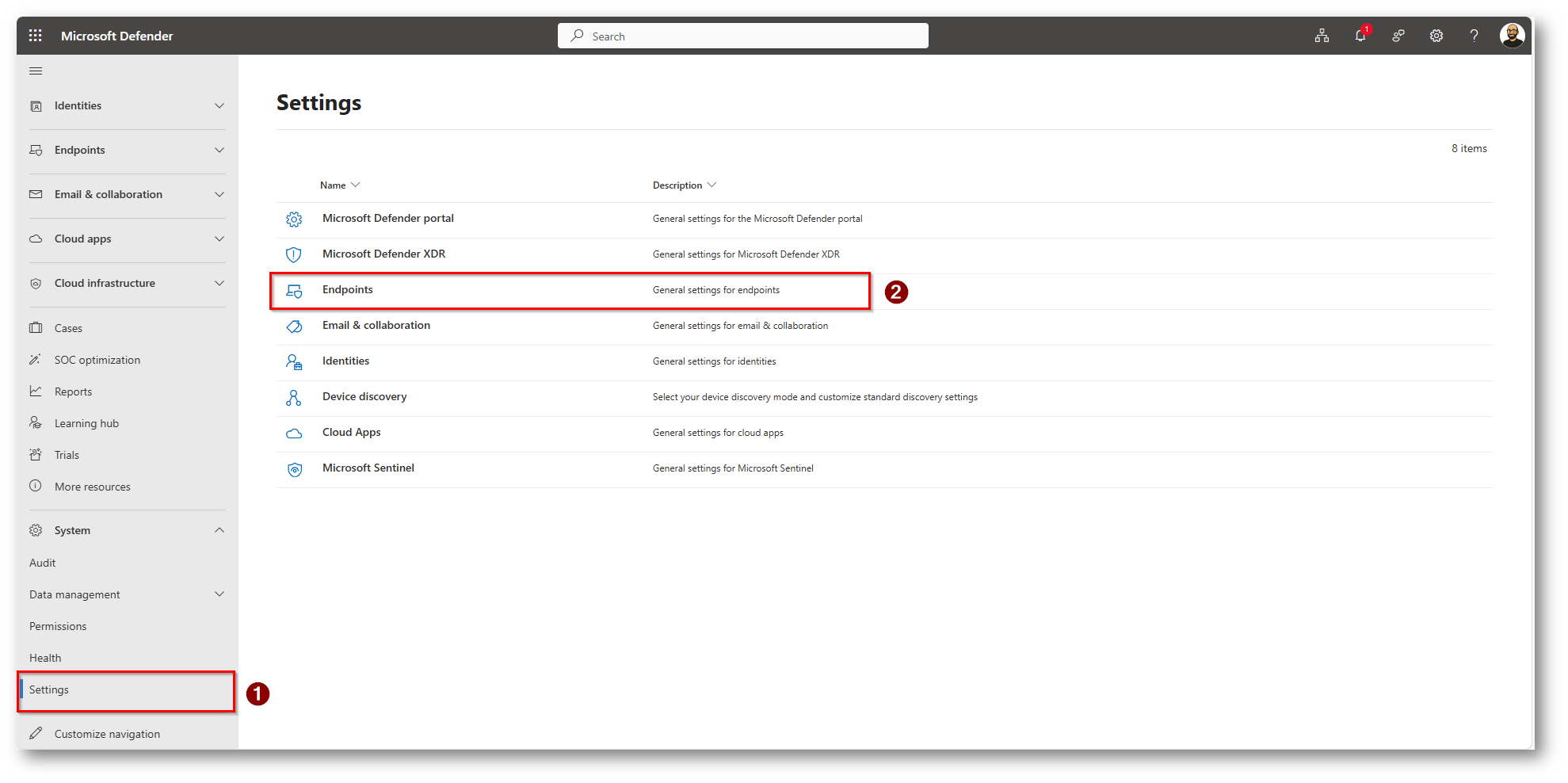

Figura 13: Creazione Data Custom Collection

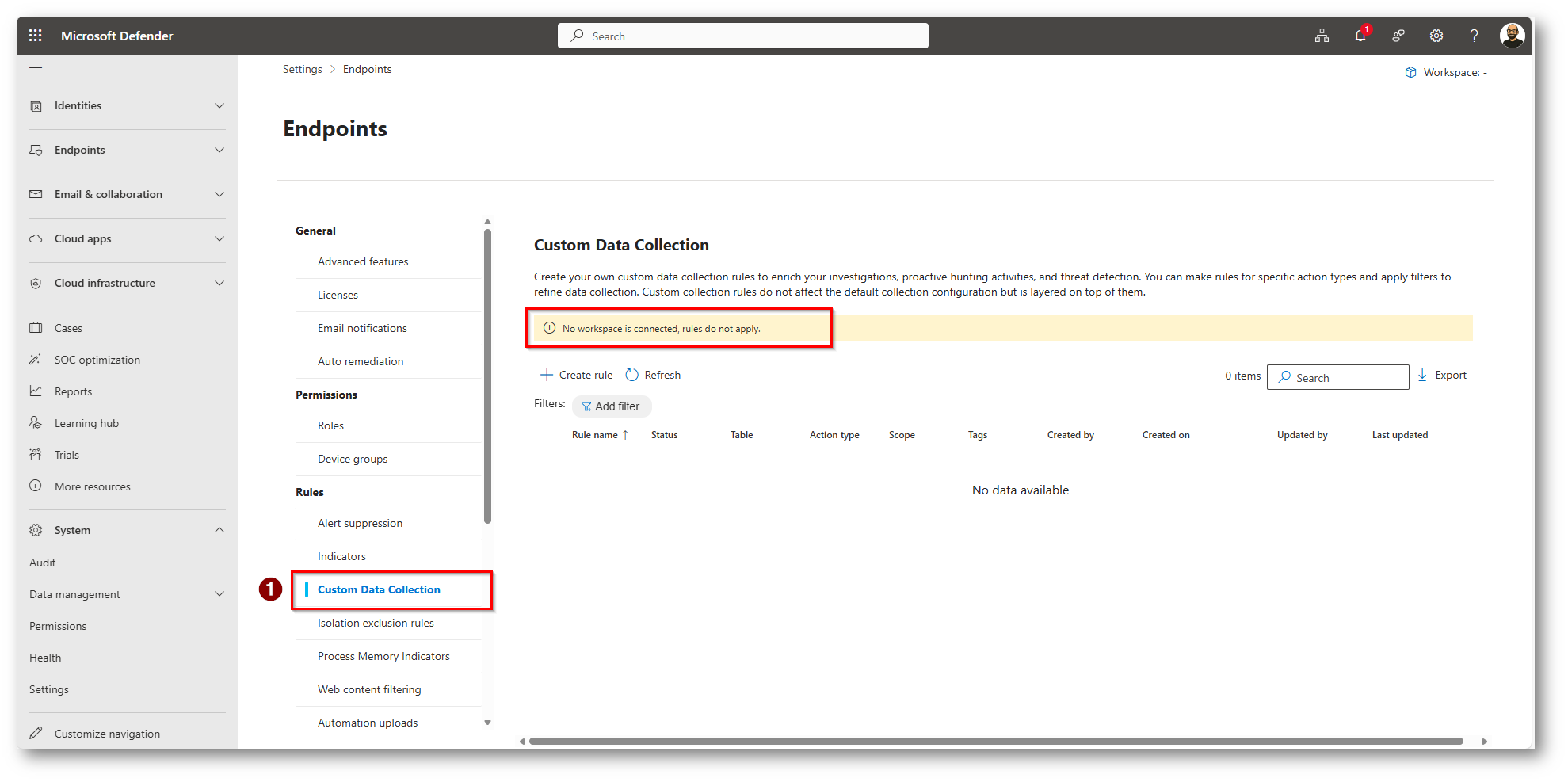

NB: Se vi viene riportato questo avviso significa che non vi è un Workspace di Microsoft Sentinel

Figura 14: Avviso che non è presente un Workspace connesso di Microsoft Sentinel

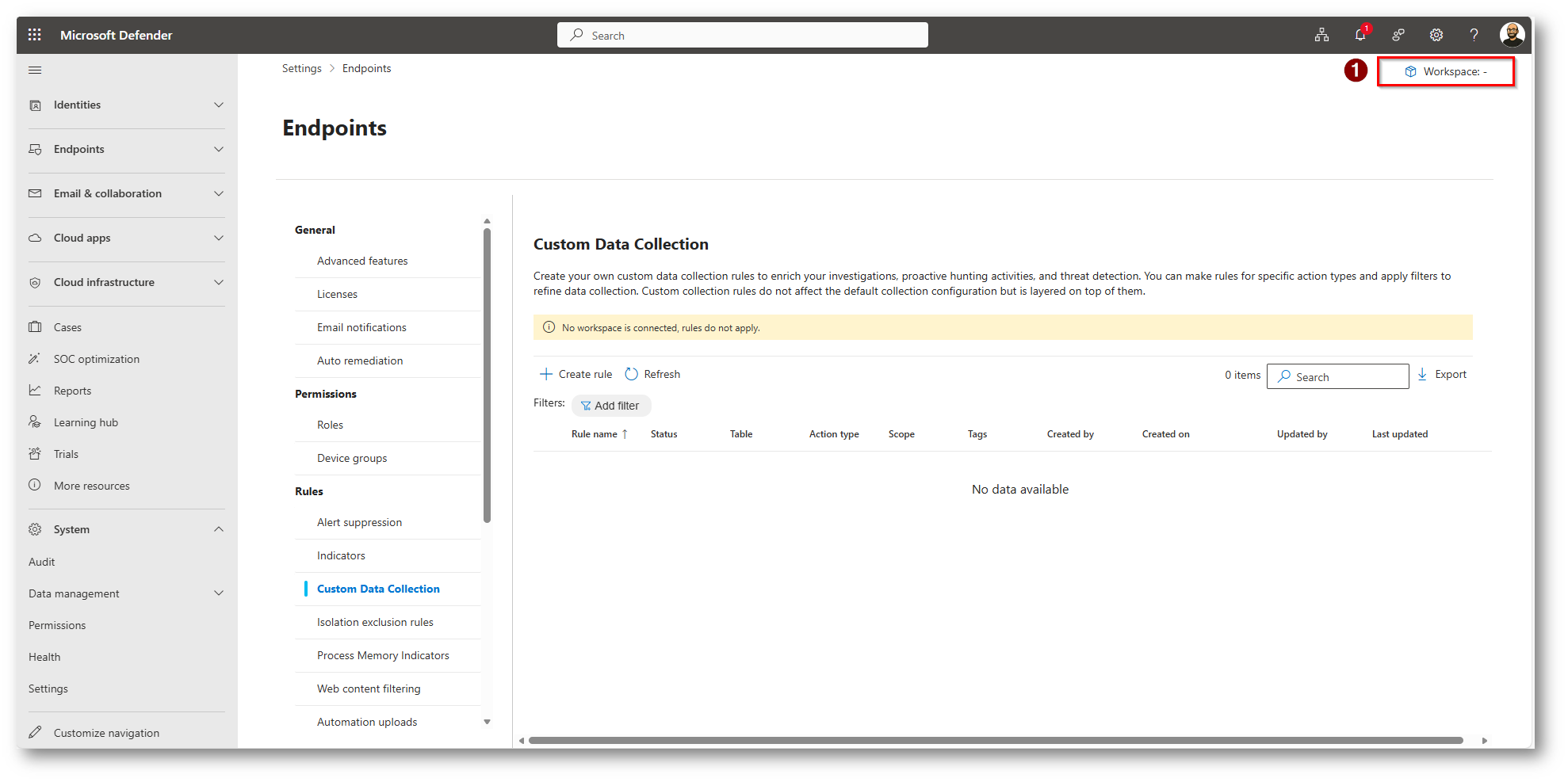

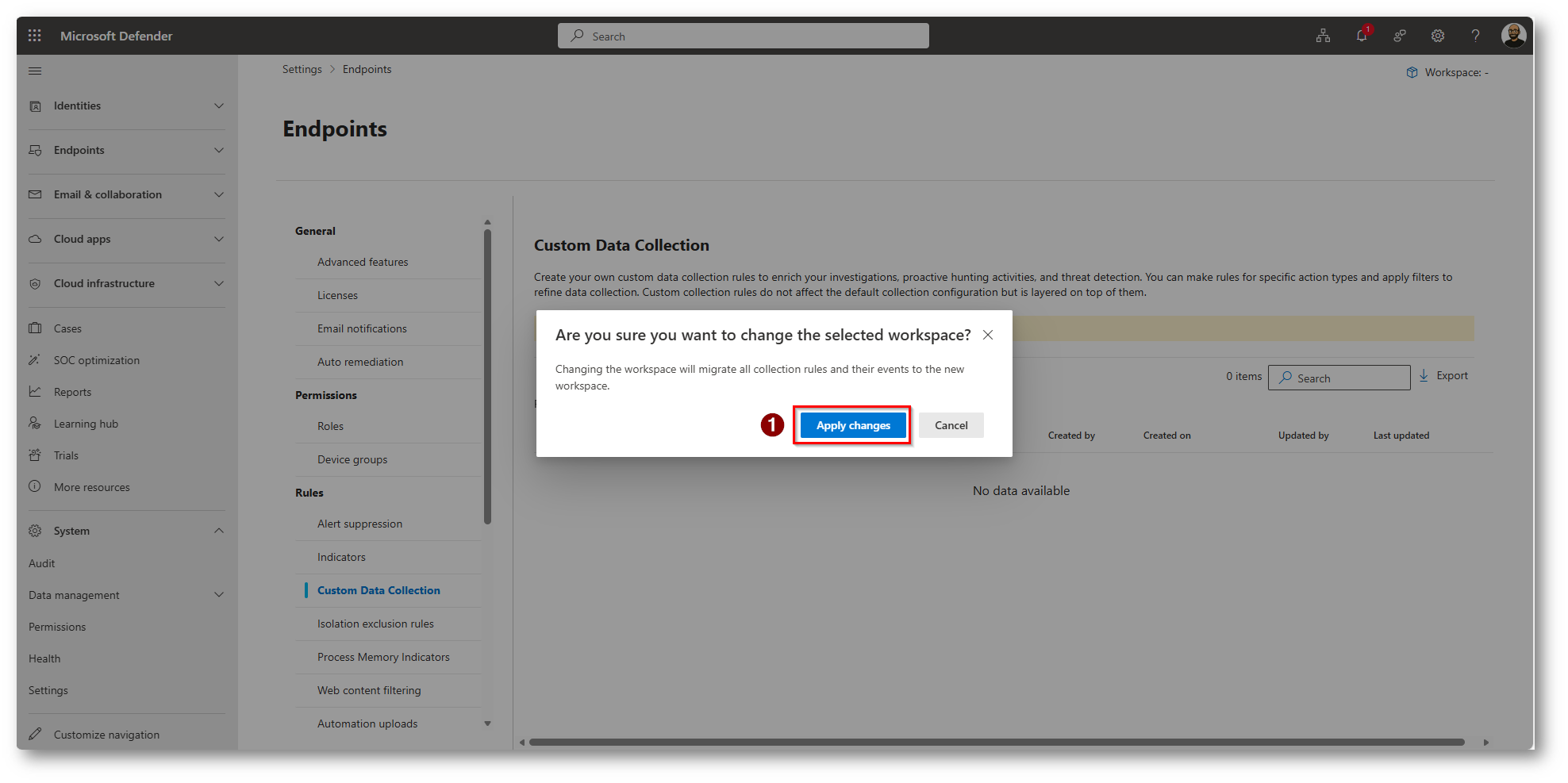

Per ovviare a questo problema click in altro a destra su Workspaces

Figura 15: Connect Workspace to “Custom Data Collection”

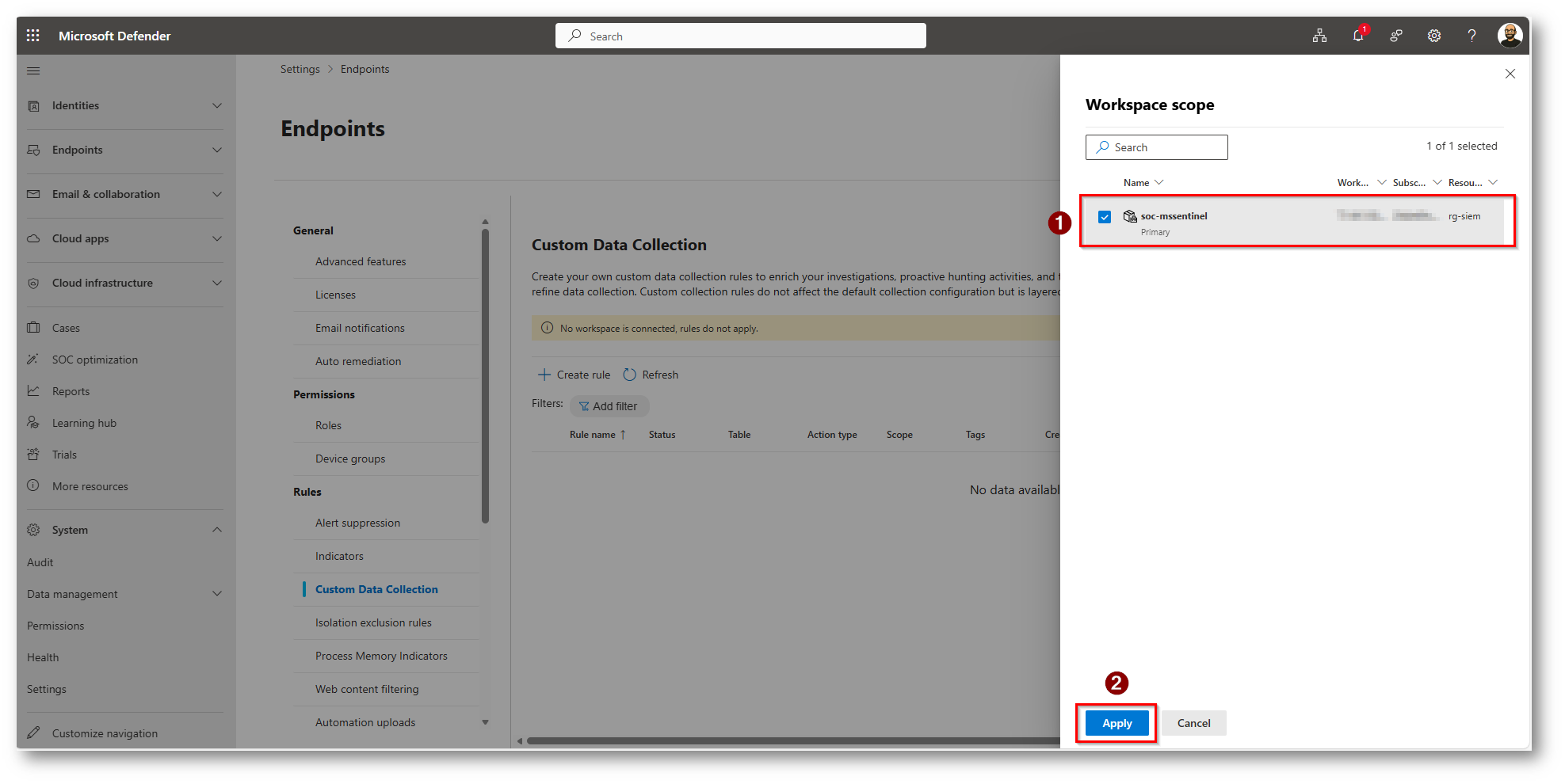

Figura 16: Collegamento del Workspace

Figura 17: Conferma della modifica

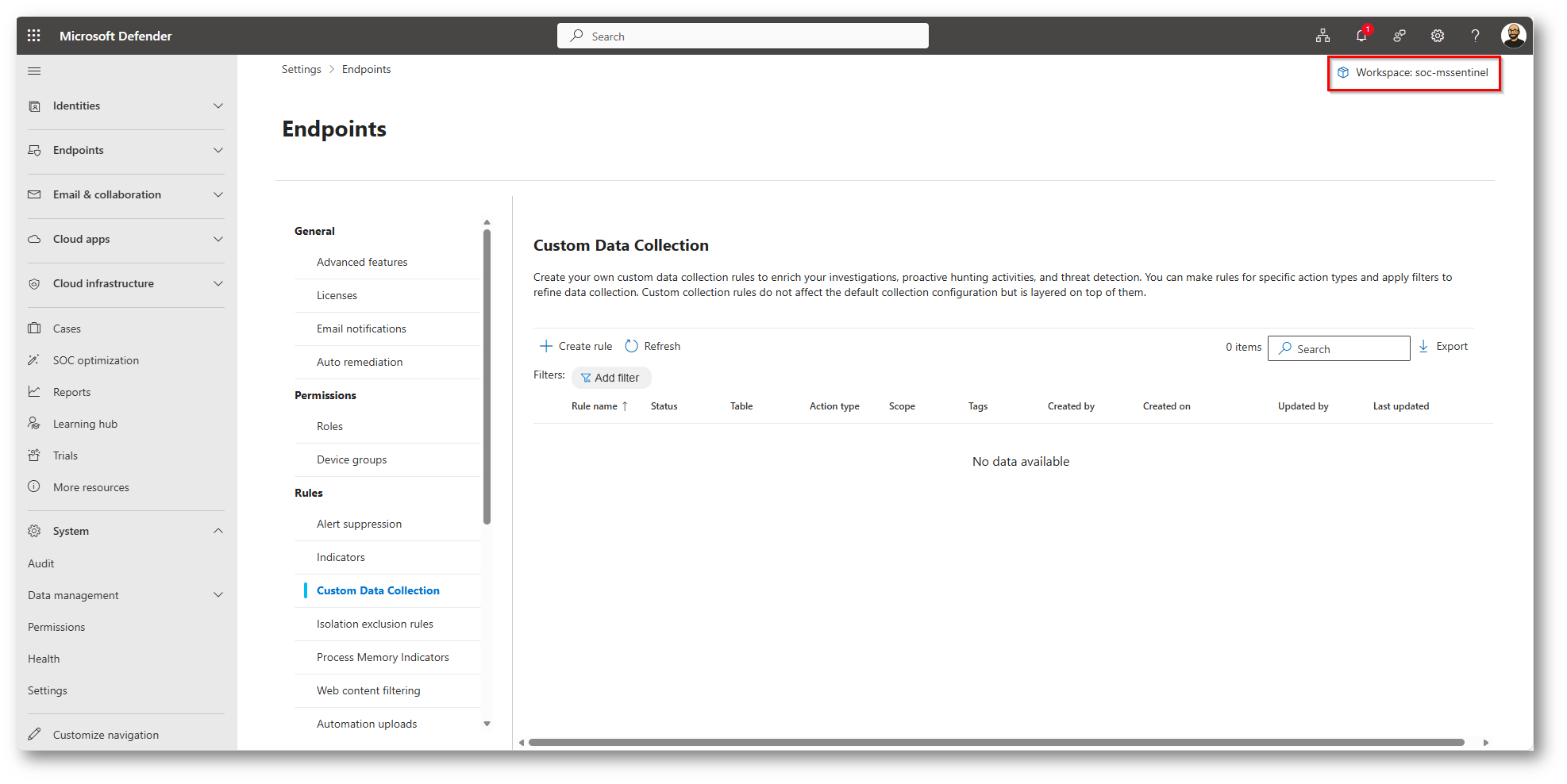

Figura 18: Collegato il Workspace e alert non più presente

Ora siamo pronti a creare la “Custom Data Collection”

Figura 19: Cominciamo la creazione della regola

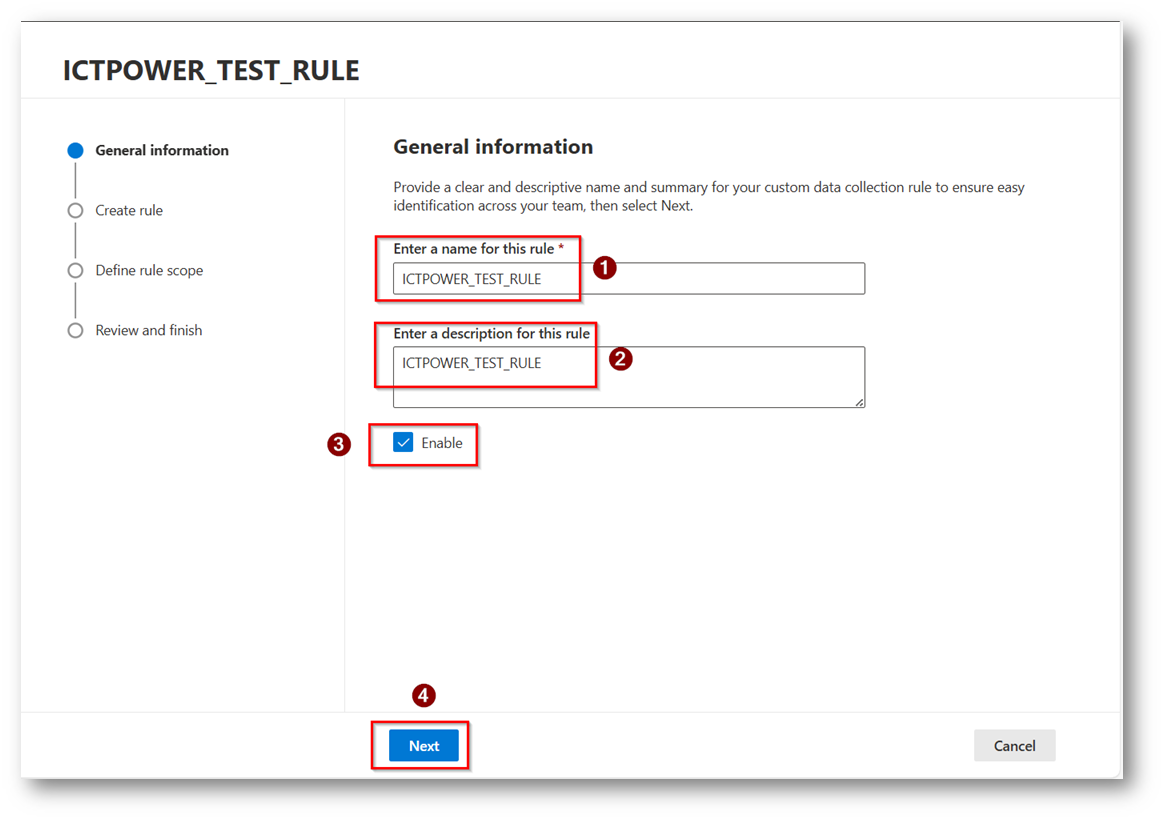

Figura 20: Assegniamo un nome alla regola ed una descrizione parlante, decidiamo di abilitare la regola e proseguiamo con la configurazione

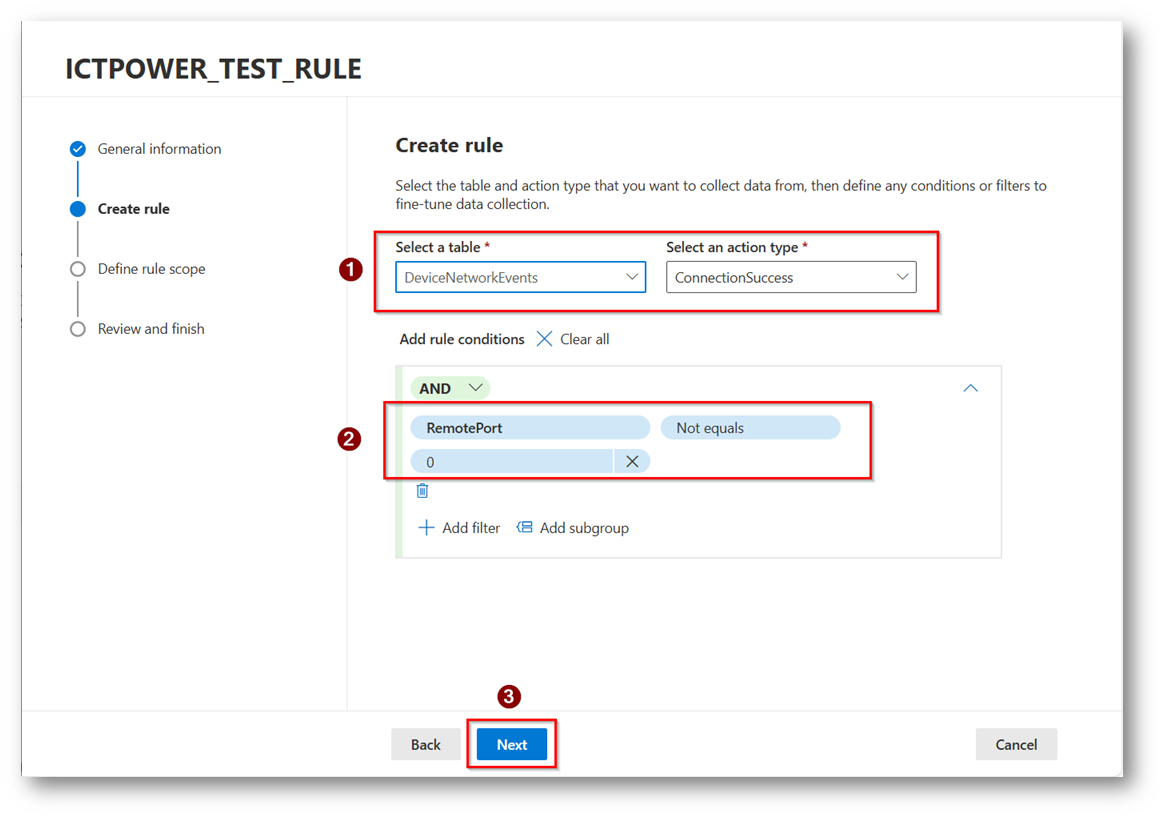

Figura 21: Nel mio caso ho creato la regola selezionando la tabella “DeviceNetworkEvents” quando la remote port è diversa da 0, solo per demo e per darvi evidenza degli eventi Network

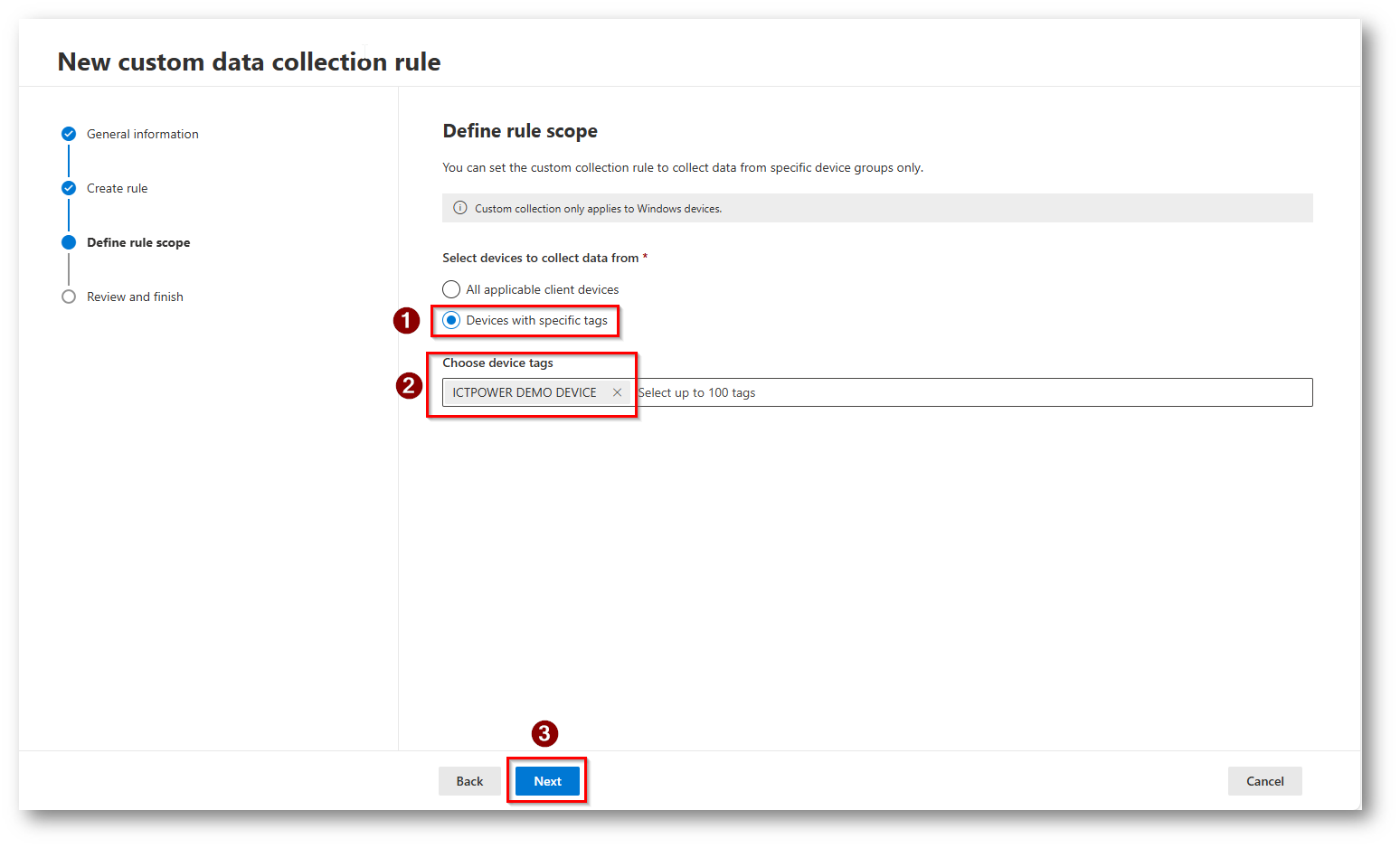

Figura 22: Selezioniamo di applicare la regola ai soli device con la tag “ICTPOWER DEMO DEVICE” che abbiamo creato in precedenza

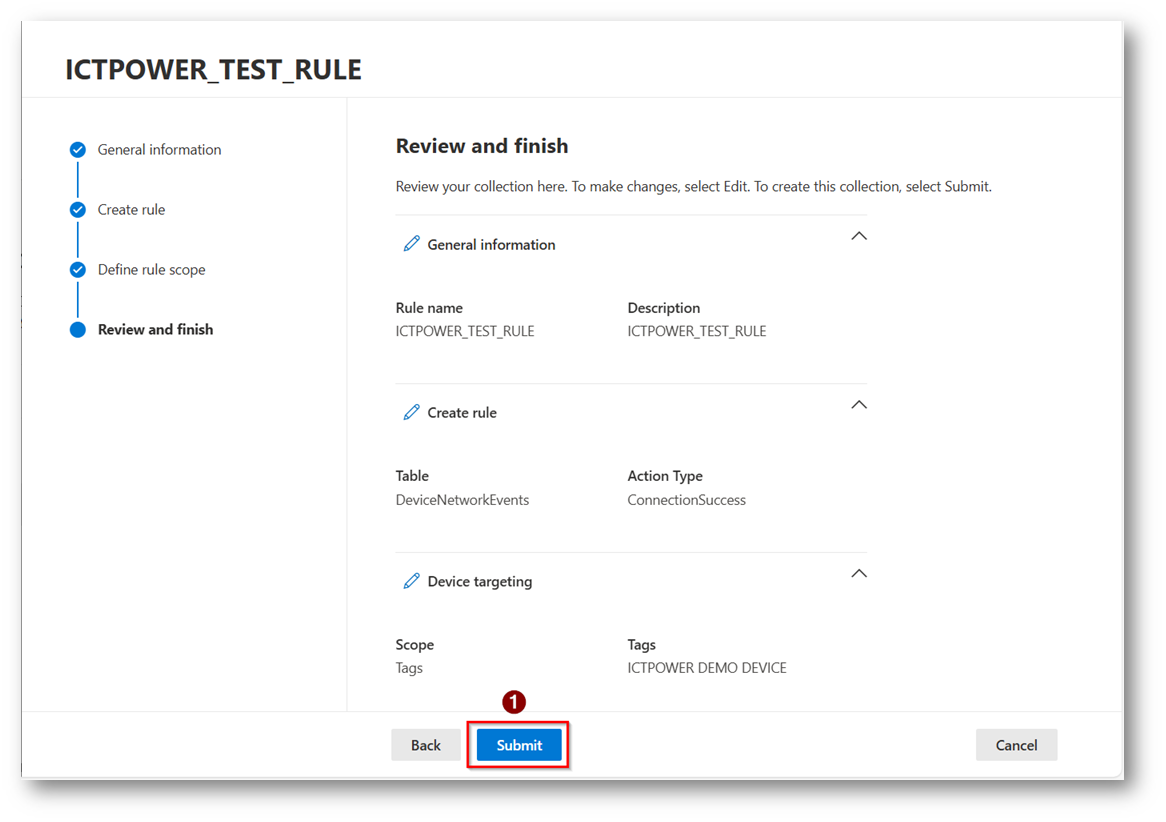

Figura 23: Review e Submit della regola

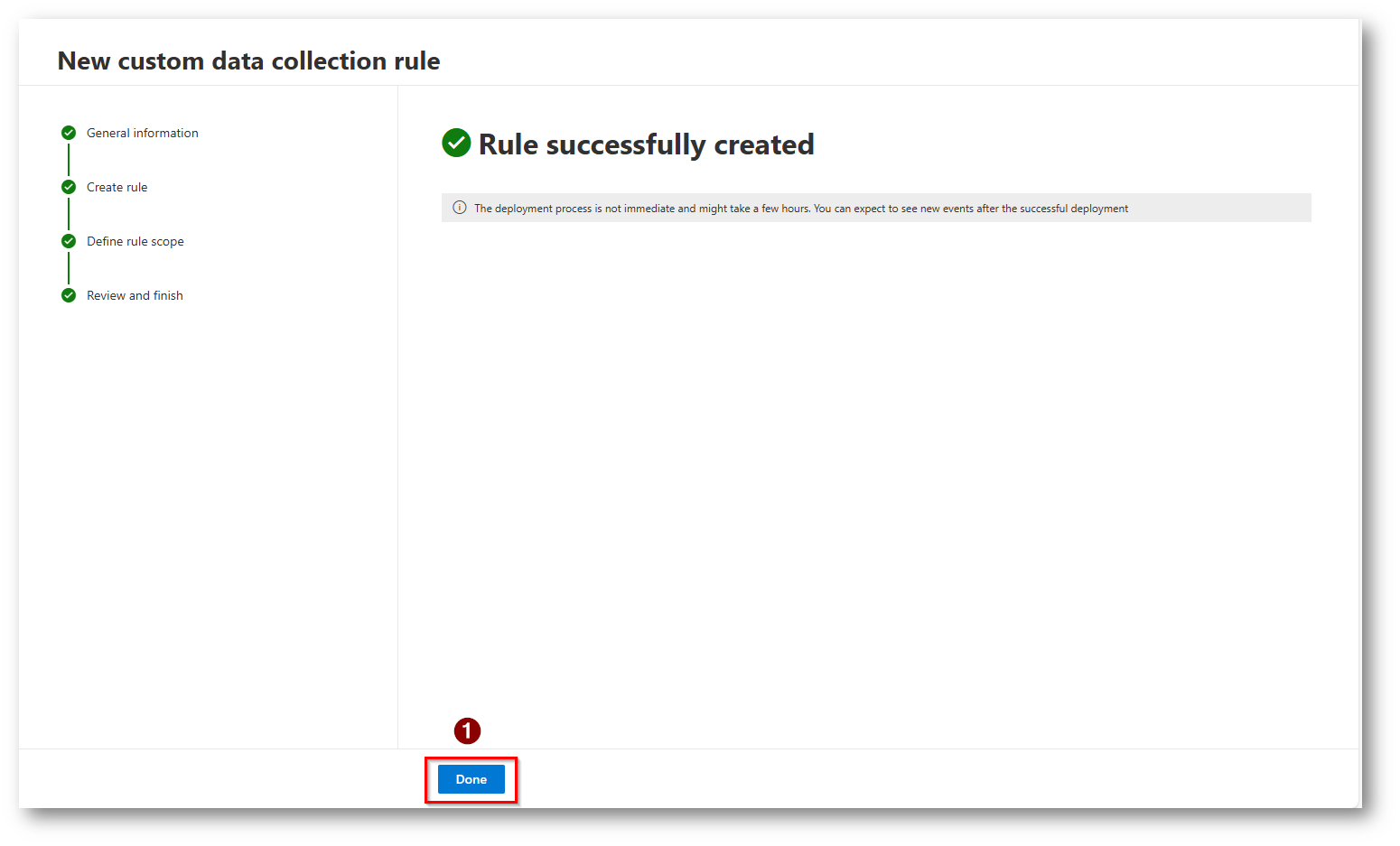

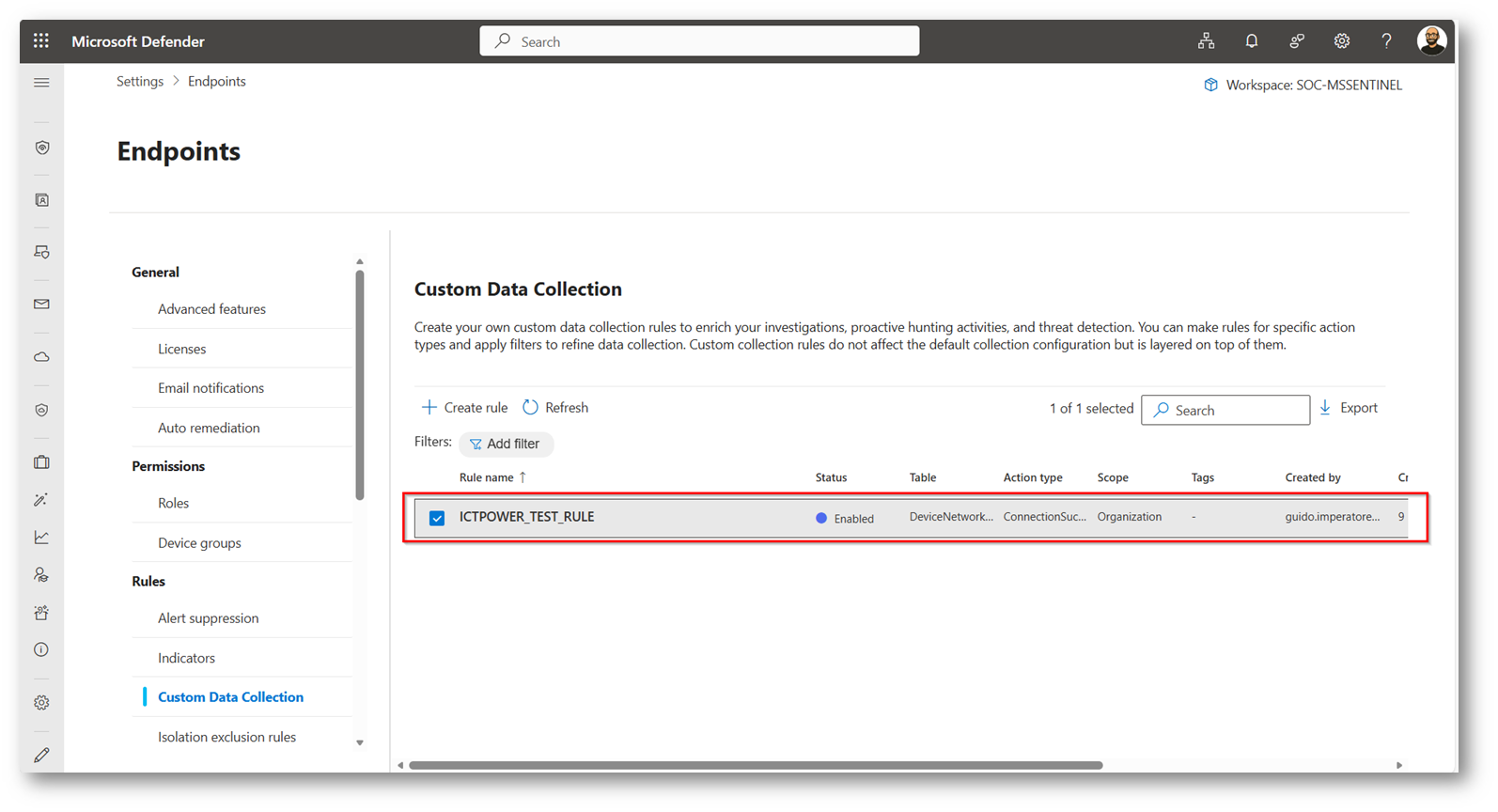

Figura 24: Regola creata correttamente

Figura 25: Regola presente all’interno del portale di Microsoft Defender XDR

La regola viene applicata, da documentazione ufficiale tra i 20 minuti ed un’ora.

Intanto che si propaga rispondo ad alcune domande presenti all’inizio di questo articolo.

Le Custom Data Collection influiscono sulla configurazione di Defender for Endpoint?

No in nessun modo le Custom Data Collection influiscono sulla configurazione di Microsoft Defender for Endpoint, in quanto esse convivono affiancate alle configurazioni presenti

Quali versioni Client e sistemi operativi sono attualmente supportati e quali licenze sono necessarie?

Si vi sono alcuni prerequisiti a livello di Sistema Operativo, che vi riporto per completezza di informazione anche per il discorso licenze.

- Microsoft Defender for Endpoint P2 o Suite che lo contenga, come sempre per il discorso licenze vi rimando al sito di Aaron Dinnage Home | M365 Maps

- Windows 10 e 11 con la versione Minima di Defender for Endpoint 10.8805

- Windows 10 richiede l’enrollment in Esu Extended Security Updates (ESU) program for Windows 10 | Microsoft Learn

Quali sono le limitazioni ed i costi?

A livello di costi per la creazione delle Custom Data Collection è necessaria, come detto in precedenza, una licenza di Microsoft Defender for Endpoint P2, invece per la data Ingestion dovete basarvi sul costo che avete di Microsoft Sentinel.

Come limitazioni invece vi riporto quelle presenti in documentazione ufficiale per eventuali approfondimenti vi rimando al link ufficiale:

-

Ogni regola di raccolta può collezionare fino a 25.000 eventi per dispositivo in una finestra di 24 ore. Quando viene raggiunta il limite, la telemetria per la regola sul dispositivo fino al reset di questa finestra temporale

- Se il dispositivo raggiunge la soglia all’inizio, può volerci fino a 24 ora prima che la telemetria riprenda

- Se il dispositivo raggiunge il limite vicino alle 24 ore il ritardo nella ripresa della telemetria è più breve

- Il deploy delle regole richiede dai 20 minuti a un’ora dalla creazione delle stesse

Come posso sapere se una regola ha funzionato nel modo corretto?

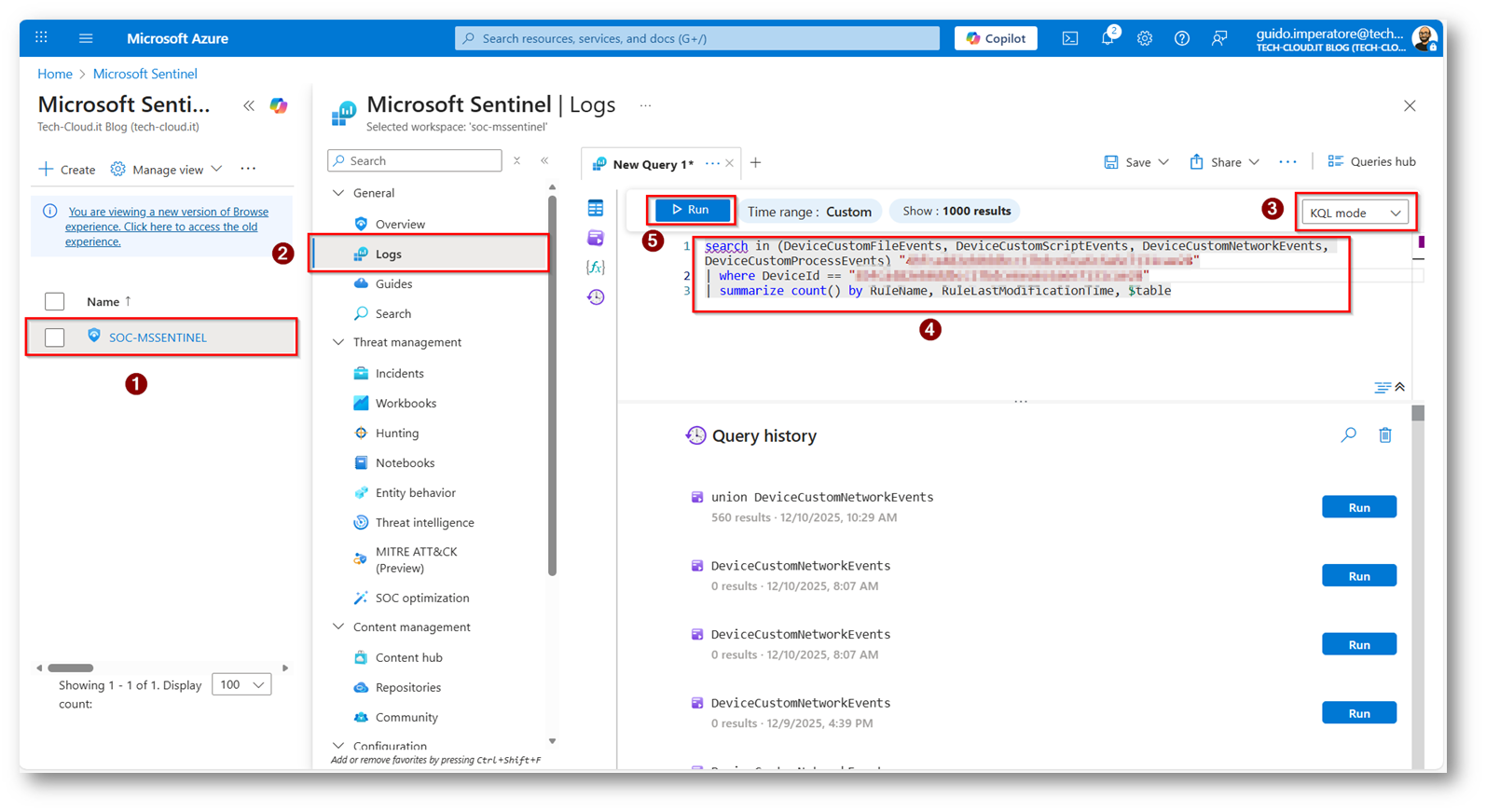

È possibile utilizzare la seguente Kusto Query (KQL) per verificare che la regoli funzioni nel modo corretto:

|

1 2 3 4 |

search in (DeviceCustomFileEvents, DeviceCustomScriptEvents, DeviceCustomNetworkEvents, DeviceCustomProcessEvents) "your_device_id" | where DeviceId == "your_device_id" | summarize count() by RuleName, RuleLastModificationTime, $table |

Oppure più semplicemente cercate all’interno della tabella Custom vista in precedenza nel mio caso “DeviceNetworkProcessEvents”.

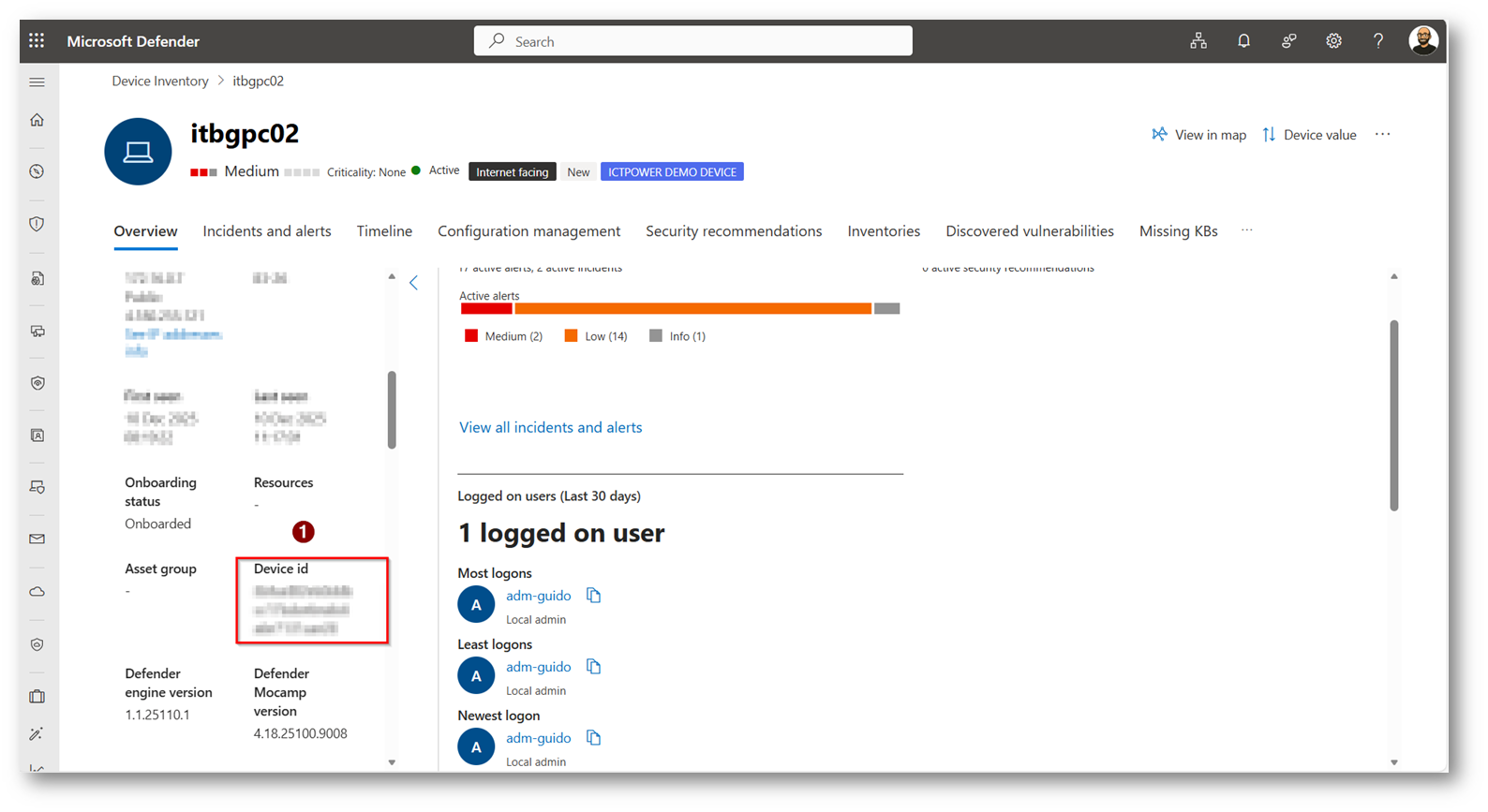

Recuperiamo ora il device ID del nostro dispositivo di Demo

Figura 26: Cerchiamo il DeviceID del nostro dispositivo

Figura 27: Copiamo il deviceID del dispositivo

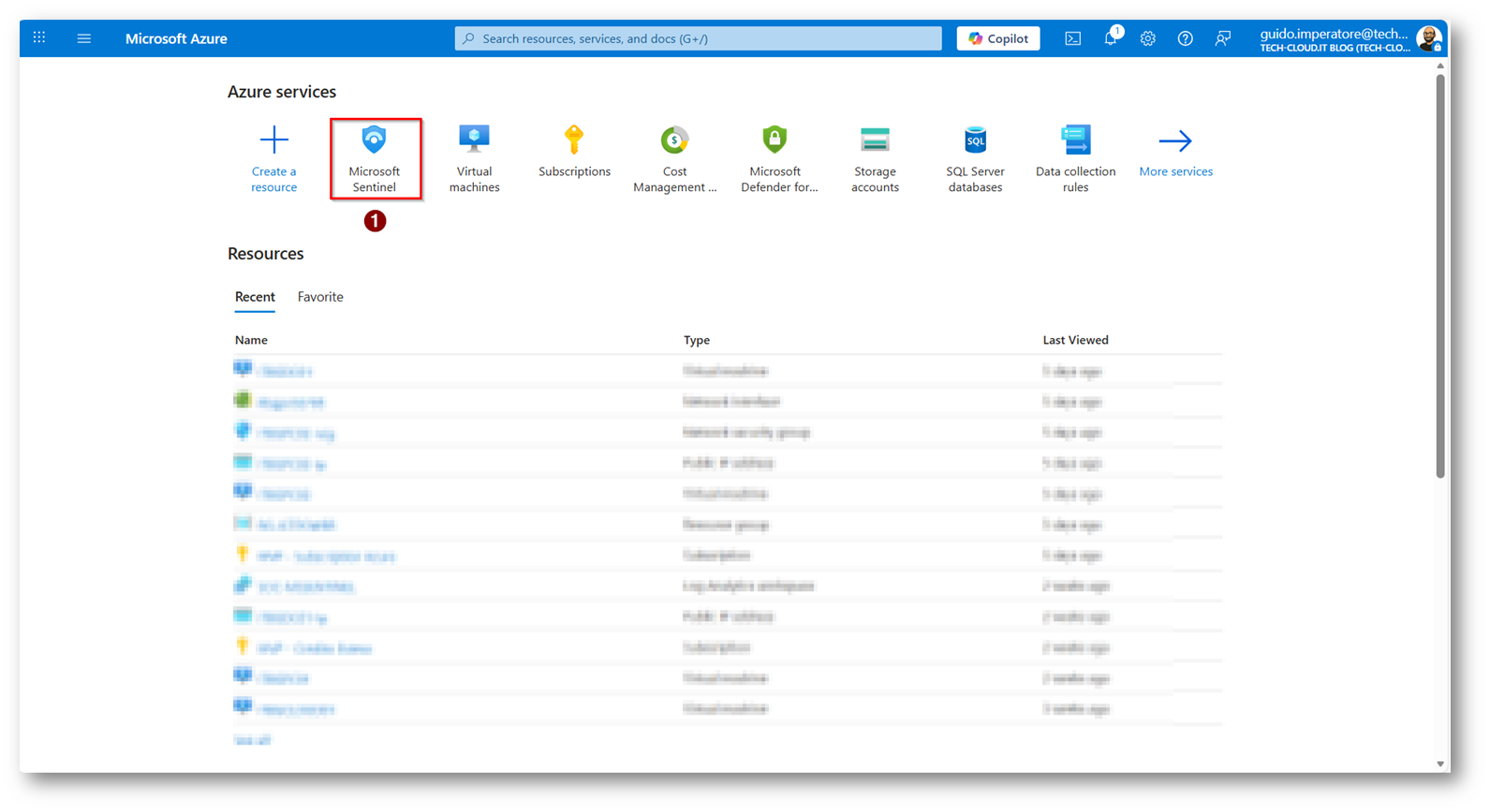

Ora che abbiamo aspettato il giusto tempo per la propagazione della regola, nel mio caso all’incirca un’ora rechiamoci all’interno di Microsoft Sentinel

Figura 28: Apertura dell’istanza di Microsoft Sentinel dal portale di Microsoft Azure

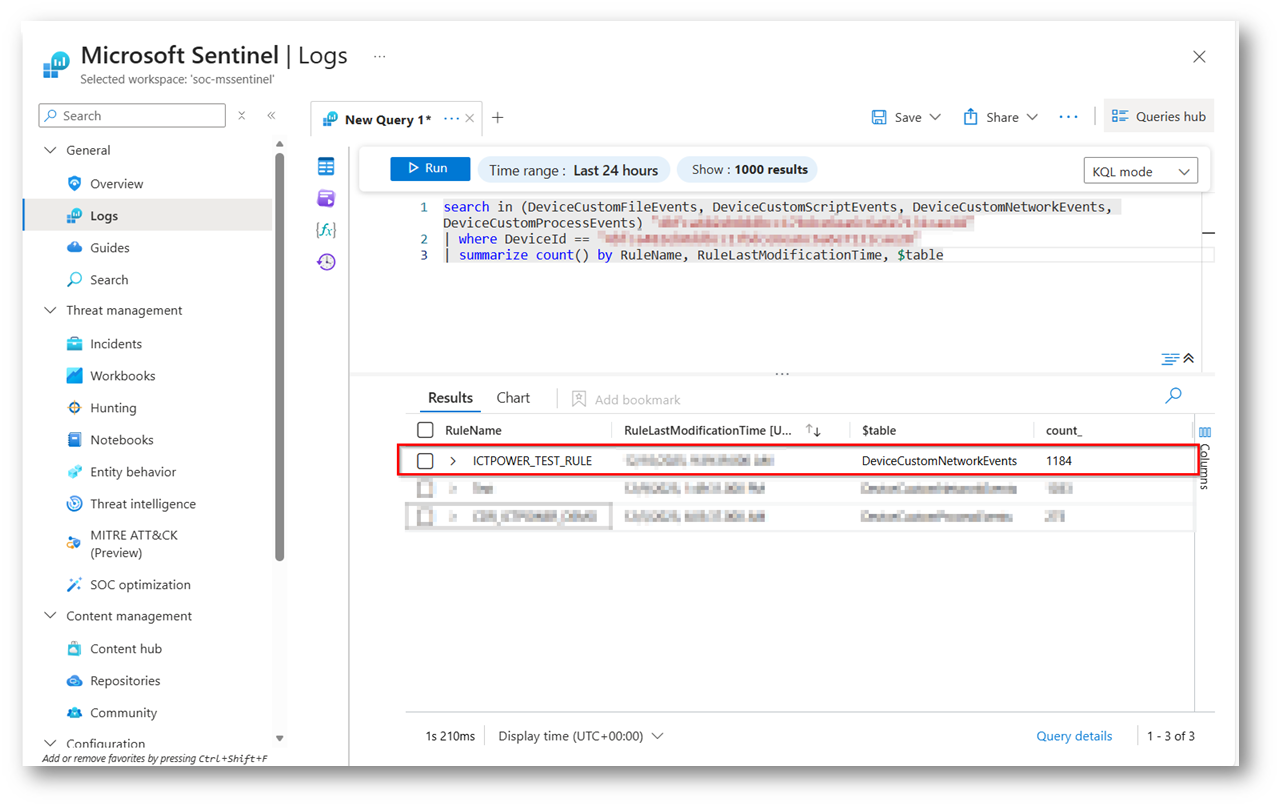

Figura 29: Esecuzioni KQL per la ricerca degli eventi custom, ho oscurato il deviceID del dispositivo

Figura 30: Risultato della KQL che mostra la regola che esegue il match ed il numero di hit della regola stessa

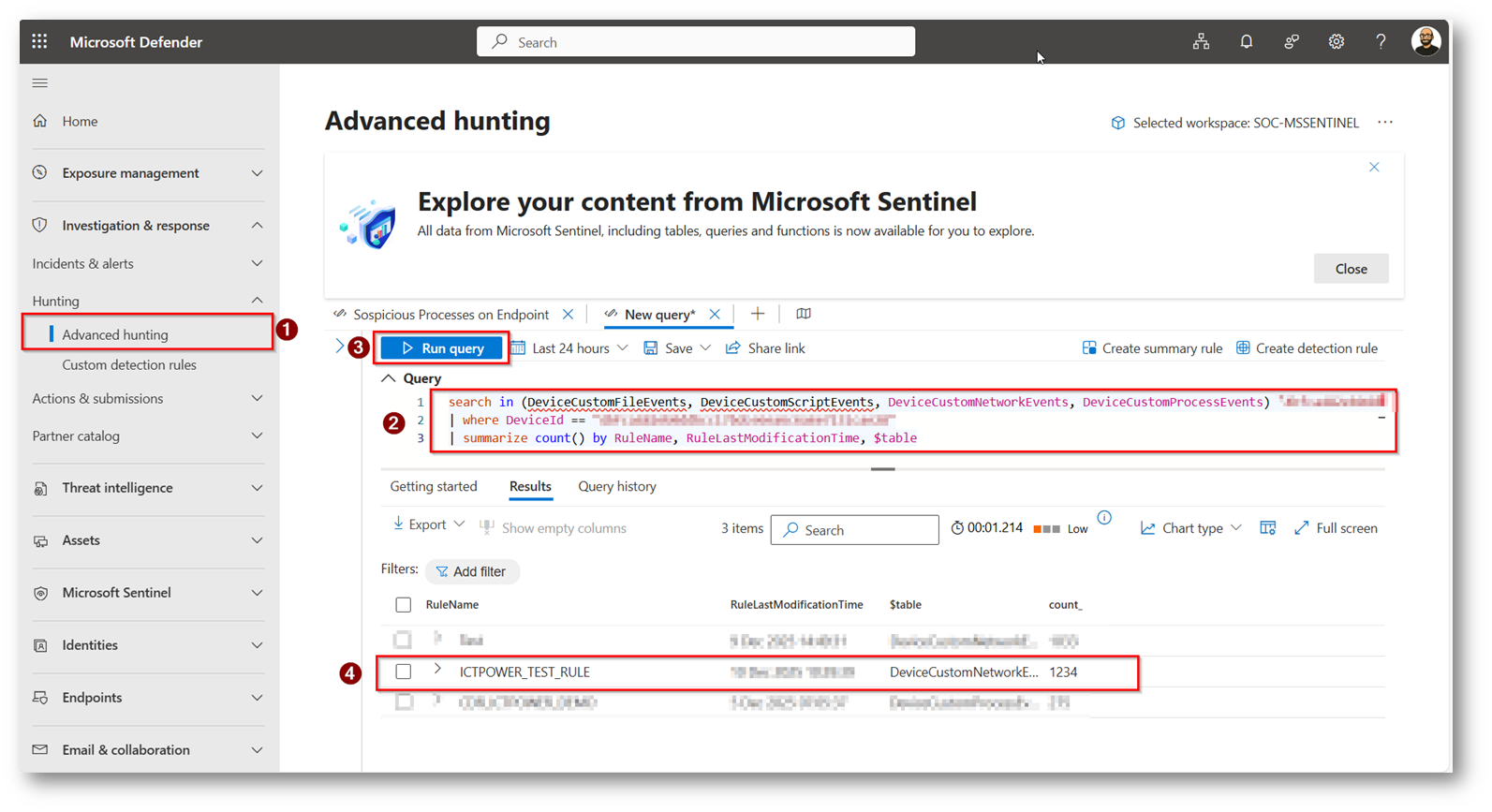

Naturalmente questo metodo di ricerca andrà prima o poi in dismissione, quindi vi farò vedere la stessa operazione direttamente dal portale di Microsoft Defender

Figura 31: KQL eseguita come Advanced Hunting nel portale di Microsoft Defender, quando si dice tutto da un unico portale è la realtà

Conclusioni

In conclusione, le Custom Data Collection di Microsoft Defender for Endpoint rappresentano uno strumento strategico per ampliare la visibilità sugli asset e arricchire i log a disposizione degli analisti a supporto delle attività di detection, analisi e risposta.

Grazie alla possibilità di acquisire dati personalizzati e contestuali provenienti dagli endpoint, le organizzazioni possono costruire Regole di correlazione più accurate, ridurre i tempi di indagine e potenziare le capacità di Threat Hunting, tutto questo da interfaccia grafica, questo dimostra anche gli investimenti che Microsoft porta in ottica sicurezza, tutte soluzioni a far risparmiare tempo ai reparti IT e migliorare la postura di sicurezza delle organizzazioni.

Avere inoltre la possibilità di eseguire operazioni di creazione e ricerca da un’unica dashboard è veramente un risparmio di tempo considerevole.