Microsoft Endpoint Manager – Configurazione di Microsoft Defender ATP sui dispositivi Android con Microsoft Intune (Public Preview)

Nella giornata di ieri Microsoft ha annunciato una grandissima novità con il rilascio in public preview di Microsoft Defender Advanced Threat Protection per i dispositivi Android.

Trovate i dettagli dell’annuncio da parte di Rob Lefferts, Corporate Vice President di Microsoft, sul blog ufficiale https://www.microsoft.com/security/blog/2020/06/23/microsoft-continues-to-extend-security-for-all-with-mobile-protection-for-android/.

Microsoft Defender ATP è una piattaforma che offre una vasta gamma di soluzioni in termini prevenzione, rilevazione ed analisi in tempo reale di eventuali minacce.

Figura 1 – Funzionalità disponibili in Microsoft Defender ATP

I sistemi operativi attualmente supportati sono i seguenti:

- Windows 7 SP1 Enterprise,Pro;

- Windows 8.1 Enterprise,Pro;

-

Windows 10, version 1607 o successive:

- Windows 10 Enterprise

- Windows 10 Enterprise LTSC

- Windows 10 Education

- Windows 10 Pro

- Windows 10 Pro Education

-

Windows server:

- Windows Server 2008 R2 SP1

- Windows Server 2012 R2

- Windows Server 2016

- Windows Server, version 1803 or later

- Windows Server 2019

- MacOS;

- Linux (Attualmente in Public Preview);

- Android (Attualmente in Public Preview).

Per quanto riguarda il mondo Android, le funzionalità principali offerte da Microsoft Defender ATP sono le seguenti:

- Protezione da phishing;

- Scansioni proattive per la protezione da malware, applicazioni e files “pericolosi”;

- Protezione ed analisi in tempo reale dei siti web visitati.

In questo articolo vedremo come implementare la soluzione sui dispositivi Android con le modalità di gestione Device Administrator e Android Enterprise utilizzando Microsoft Endpoint Manager (Microsoft Intune).

N.B. Essendo una funzionalità in Public Preview, la guida proposta potrà subire delle variazioni.

Configurazione dei portali Microsoft Endpoint Manager Admin Center e Microsoft Defender ATP

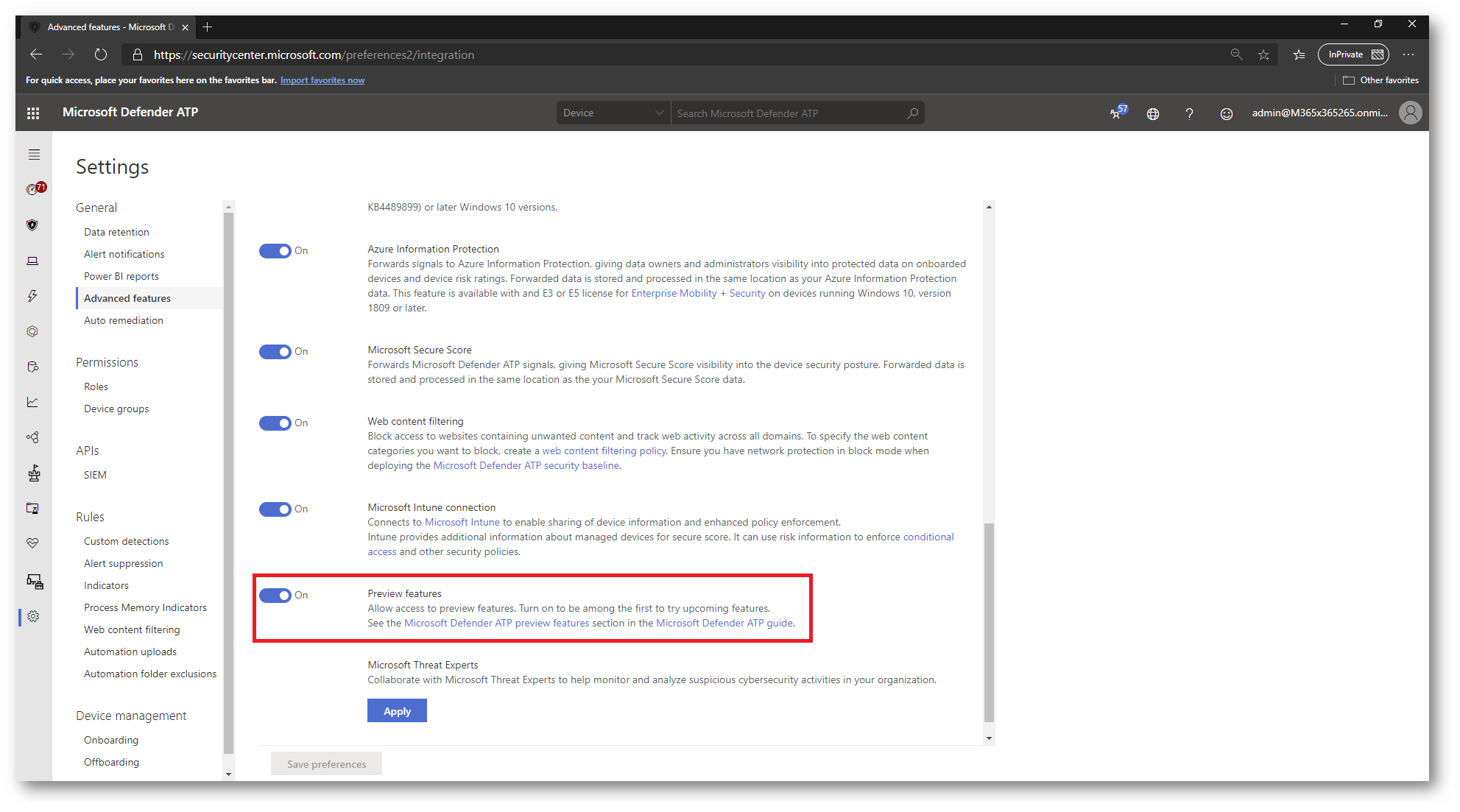

Per abilitare l’onboarding dei device Android e per ricevere tutte le altre funzionalità in preview, è necessario collegarsi al portale Microsoft Defender ATP ed abilitare l’opzione in Settings -> Advanced features -> Preview features.

Figura 2 – Abilitazione Preview features nel portale Microsoft Defender ATP

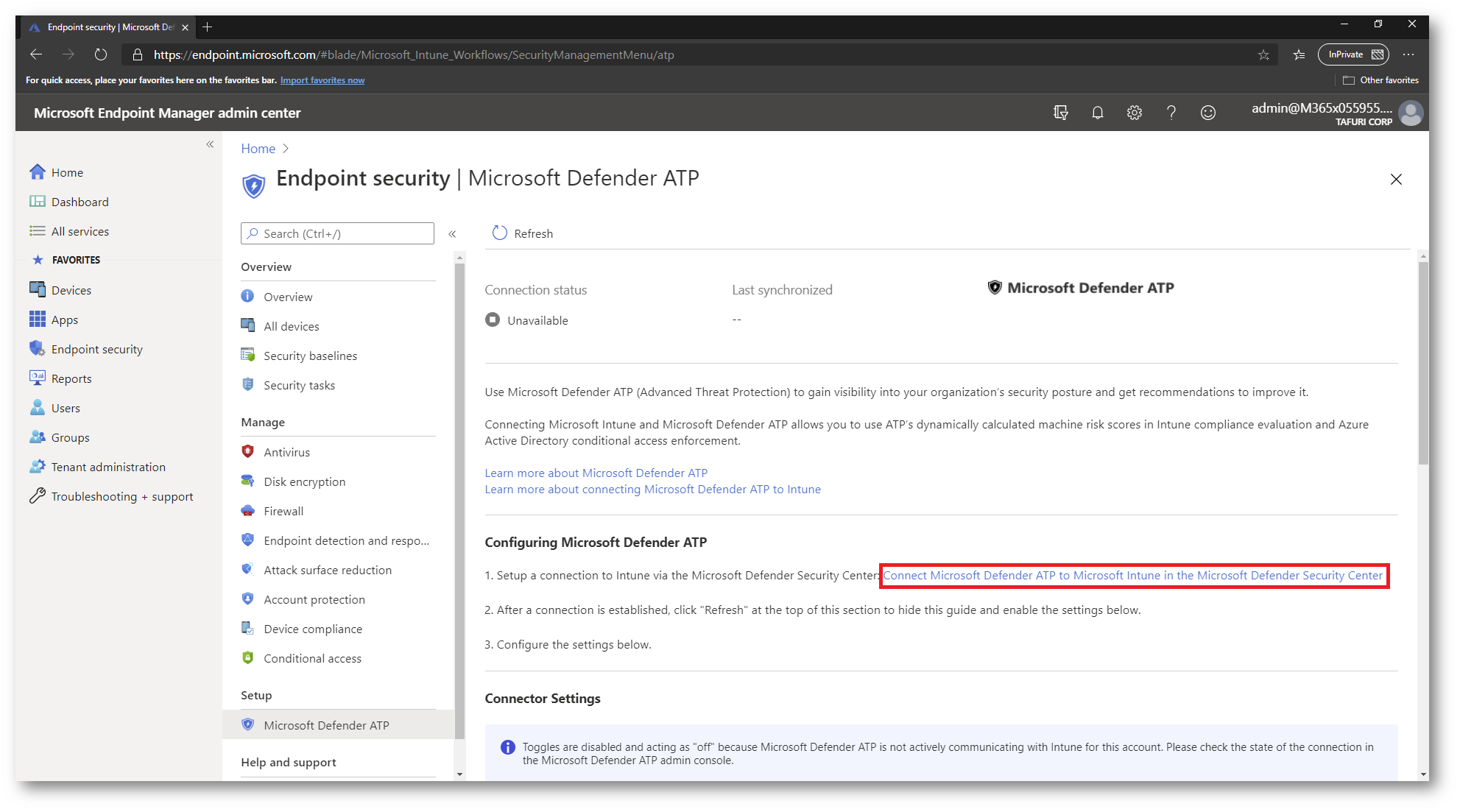

Nel portale Microsoft Endpoint Manager admin center accedete nella sezione Endpoint security -> Microsoft Defender ATP per collegare Microsoft Intune a Microsoft Defender ATP.

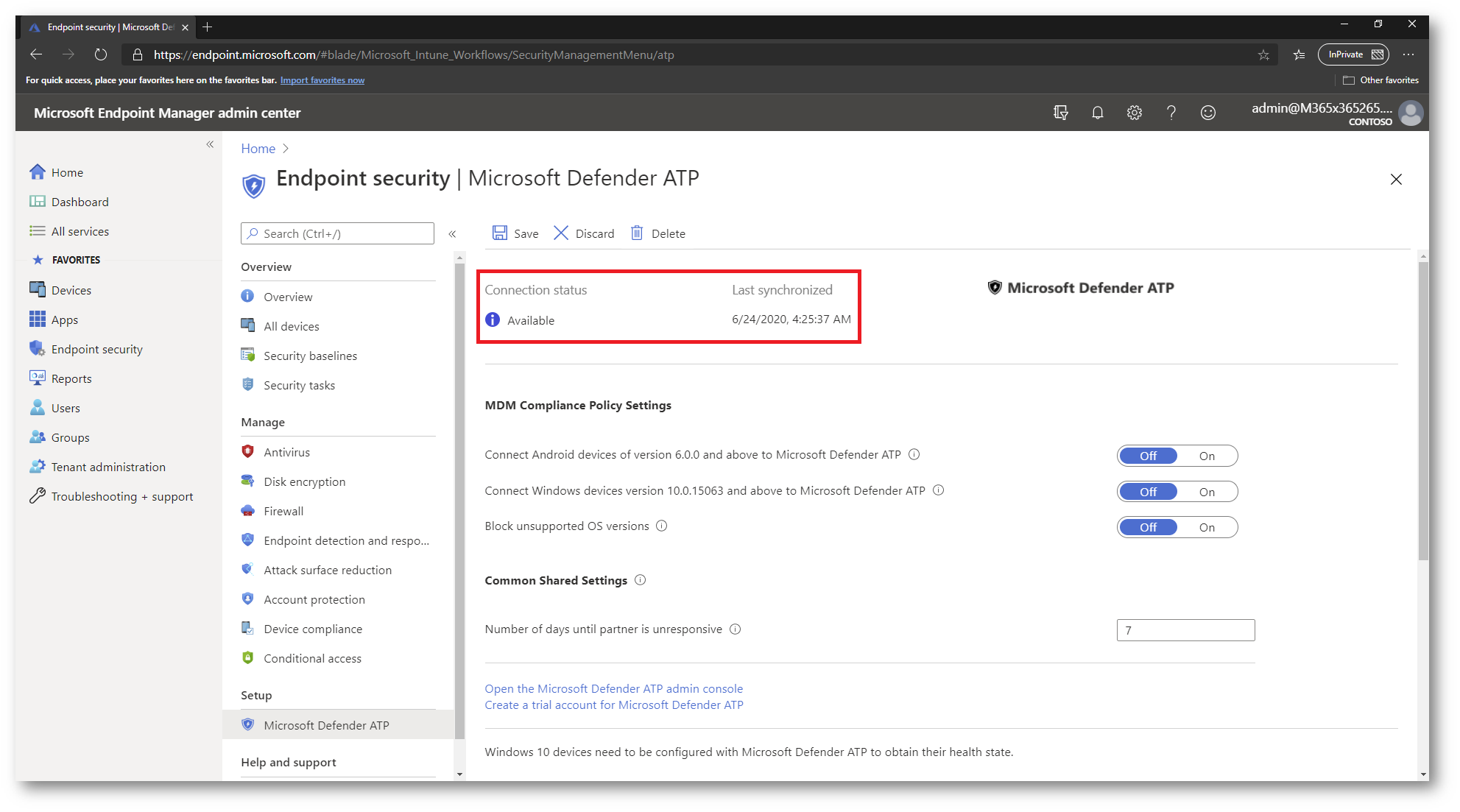

Basterà cliccare l’opzione Connect Microsoft Defender ATP to Microsoft Intune in the Microsoft Defender Security Center e seguire gli step come da seguenti immagine.

Figura 3 – Configurazione Microsoft Intune con Microsoft Defender ATP

Figura 4 – Configurazione completata con successo nel portale Microsoft Endpoint Manager

Configurazione di Microsoft Defender ATP su dispositivi Android Device Administrator

Per la gestione dei dispositivi Android con la modalità Device Administrator in Microsoft Intune, vi consiglio la lettura dell’articolo Microsoft Intune – Enroll di un dispositivo Android.

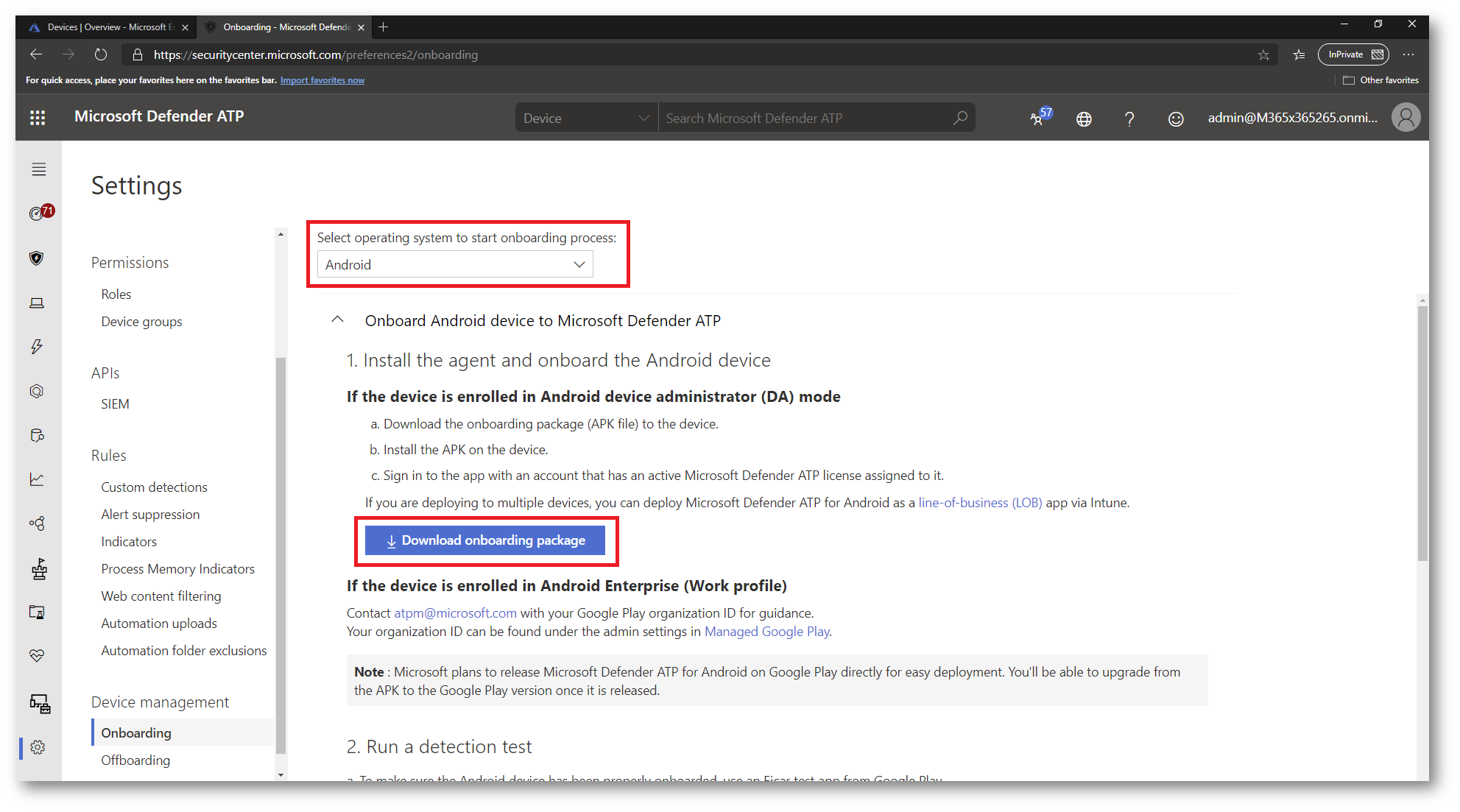

Sul portale di Microsoft Defender ATP recatevi nella sezione Settings -> Machine Management -> Onboarding per scaricare l’installer .apk da distribuire successivamente con Microsoft Intune.

Figura 5 – Download .apk di Microsoft Defender ATP

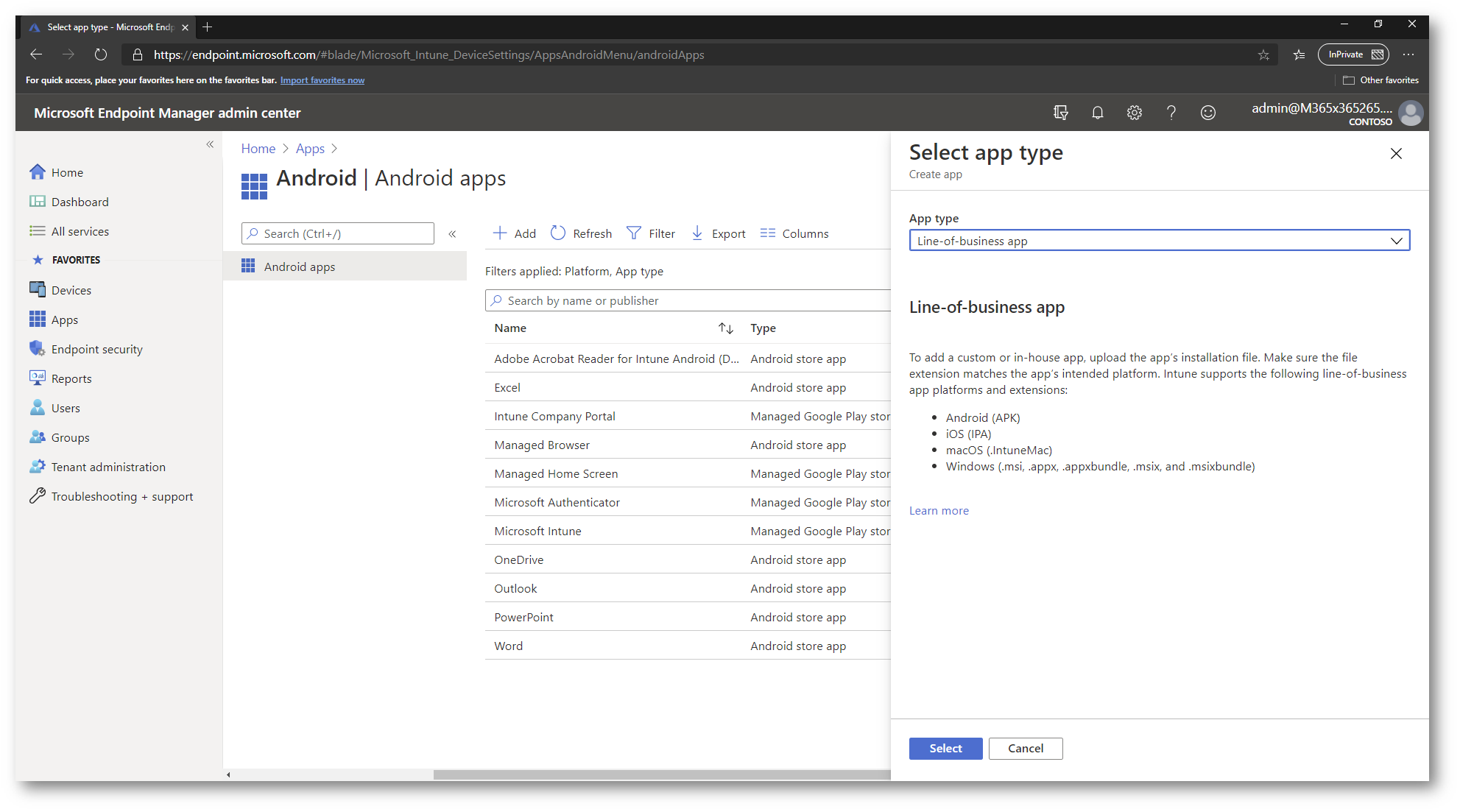

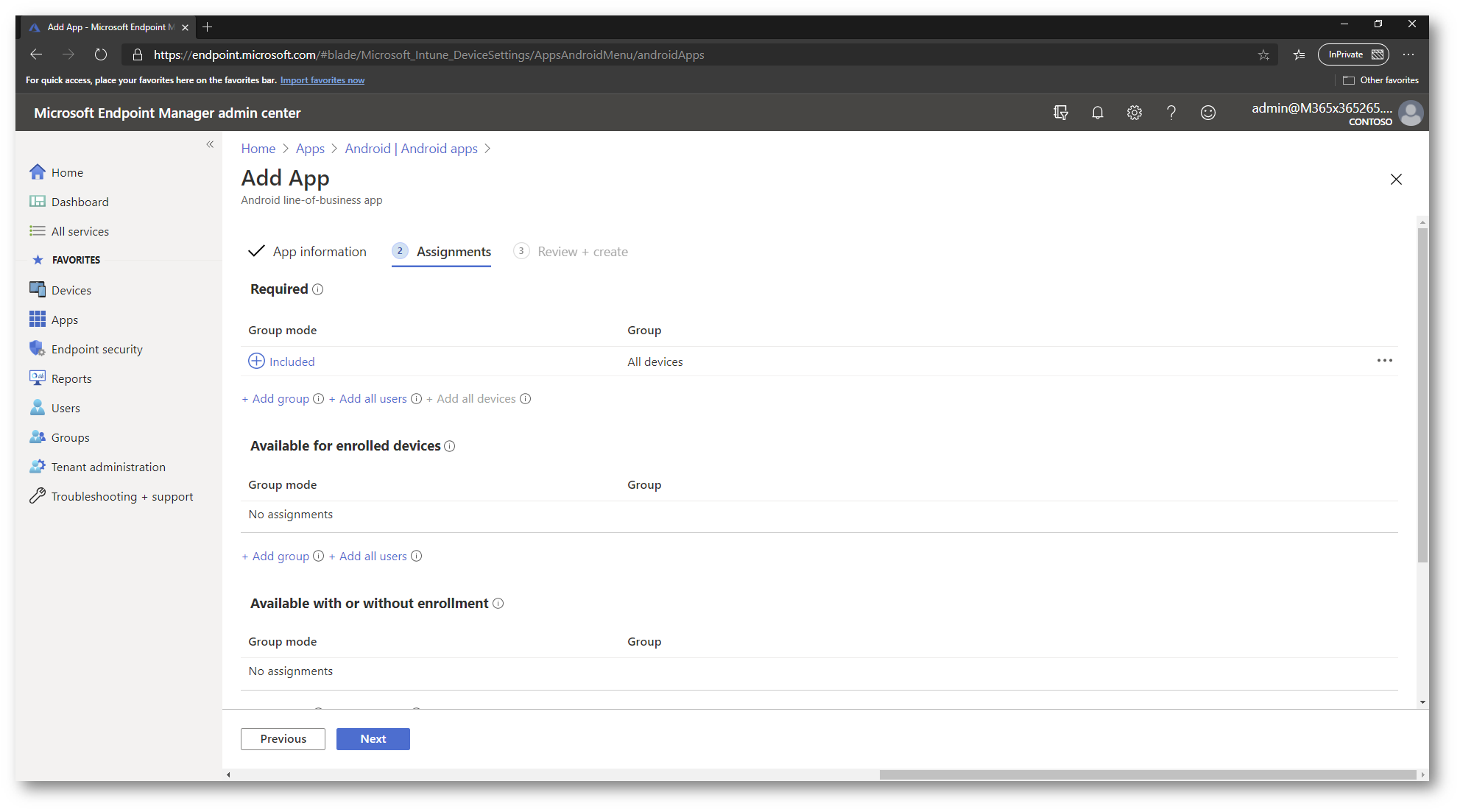

Terminato il download, recatevi sul portale Microsoft Endpoint Manager admin center per la configurazione di una Line-of-business app.

Apps -> Android apps -> Add -> Line-of-business app.

Figura 6 – Creazione line-of-business app per Microsoft Defender ATP

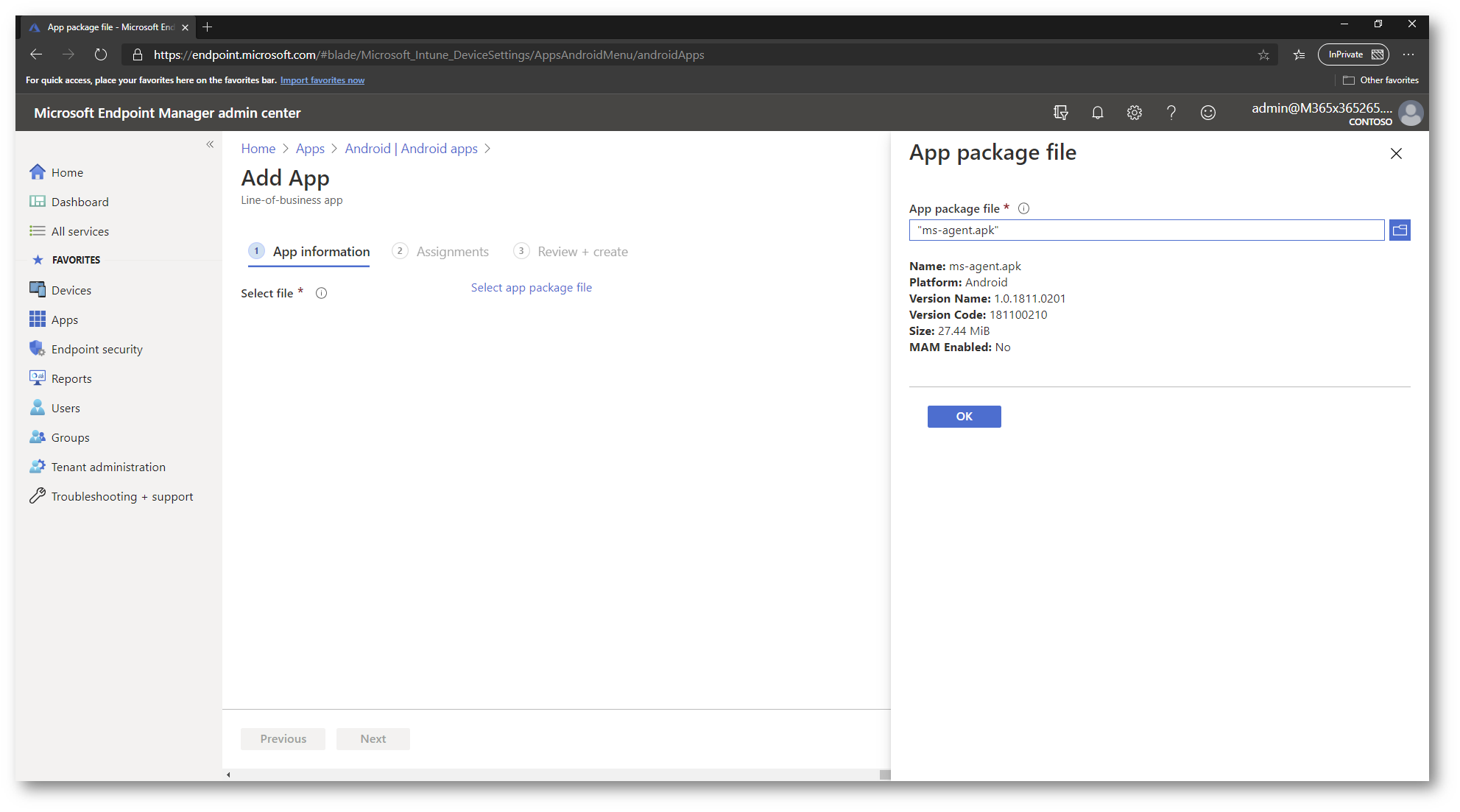

Effettuate l’upload dell’.apk scaricato in precedenza e seguite gli step come da seguente immagine.

Figura 7 – Caricamento .apk Microsoft Defender ATP

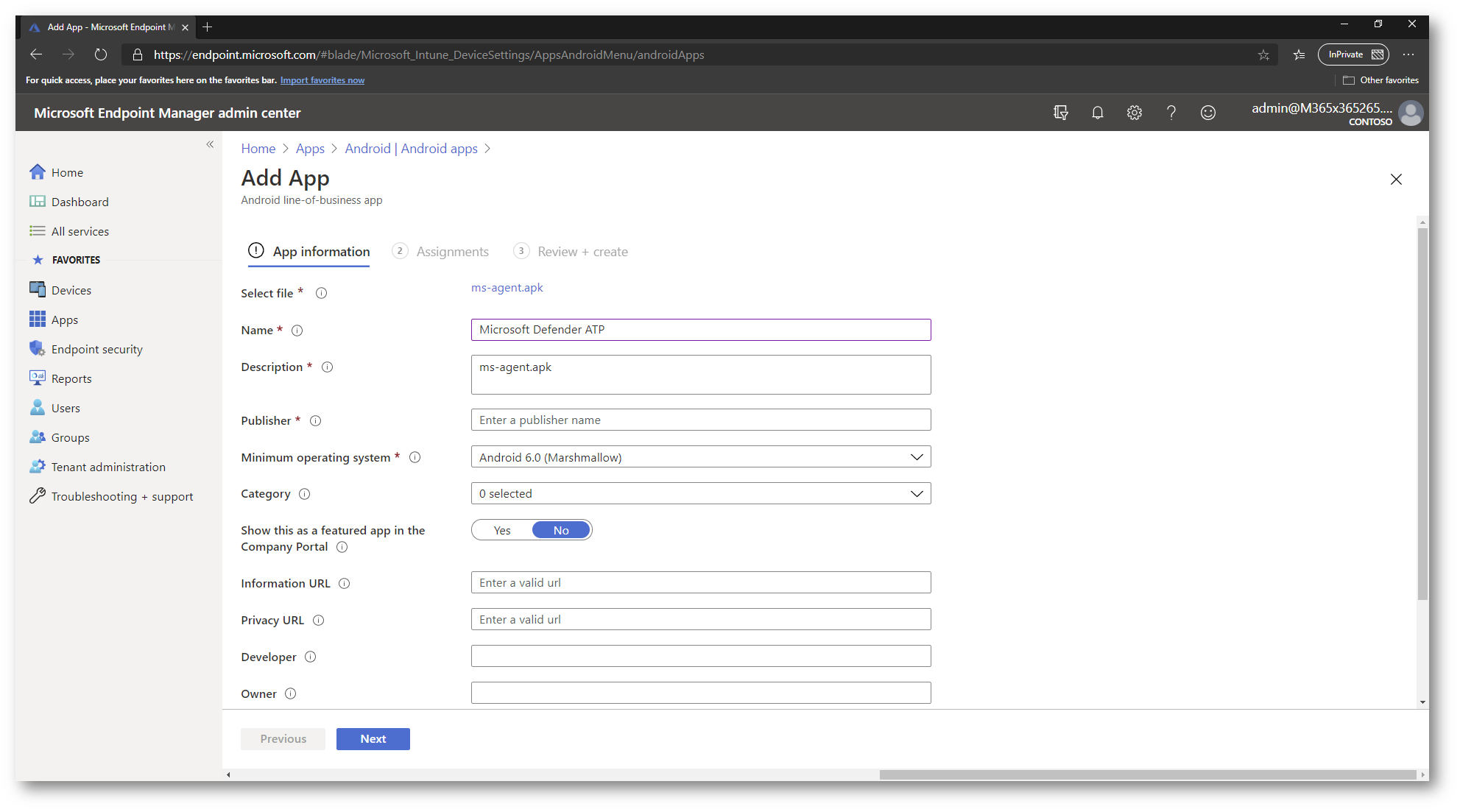

Nello step successivo, compilate i campi richiesti inerenti alle informazioni della APP da distribuire.

Figura 8 – Compilazione informazioni della app Microsoft Defender ATP da distribuire

Ed infine procedete con l’assegnazione dell’applicazione agli utenti/dispositivi desiderati.

Figura 9 – Assegnazione app Microsoft Defender ATP agli utenti/devices desiderati.

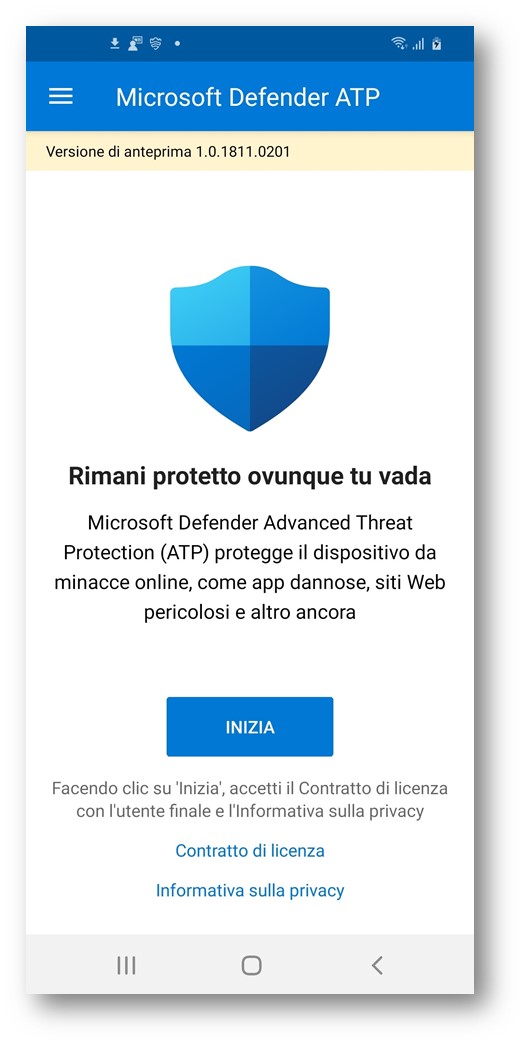

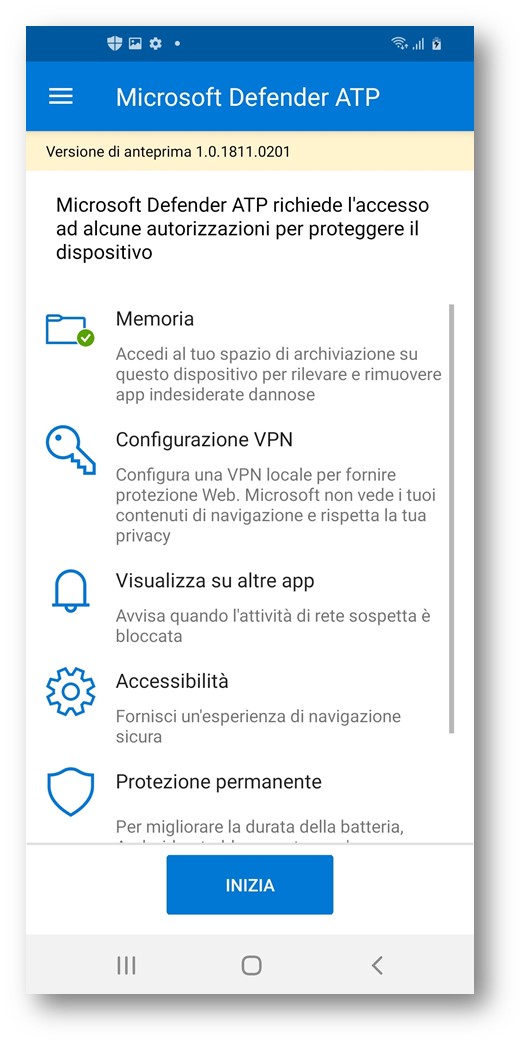

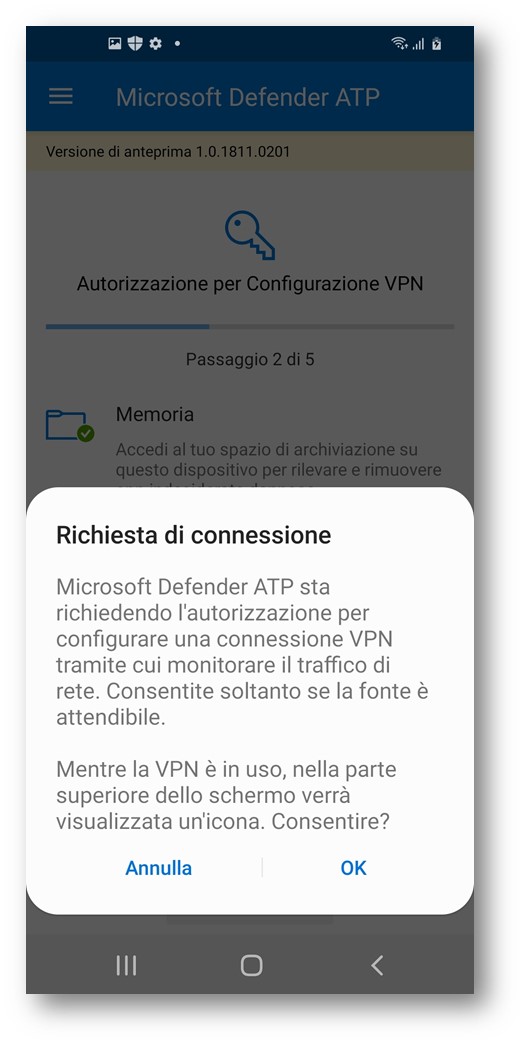

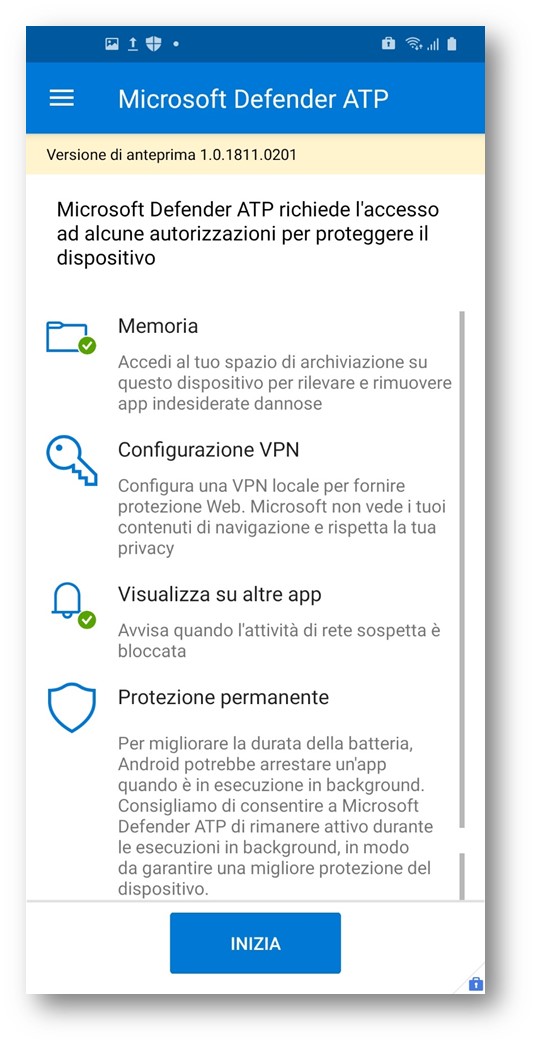

Una volta distribuita l’applicazione sul dispositivo Android gestito con la modalità Device administrator, basterà seguire il wizard iniziale per la configurazione di Microsoft Defender ATP.

Configurazione di Microsoft Defender ATP su dispositivi Android Enterprise Work Profile

Per la gestione dei dispositivi Android con la modalità Android Enterprise in Microsoft Intune, vi consiglio la lettura dell’articolo Microsoft Intune – Gestione dei dispositivi Android Enterprise.

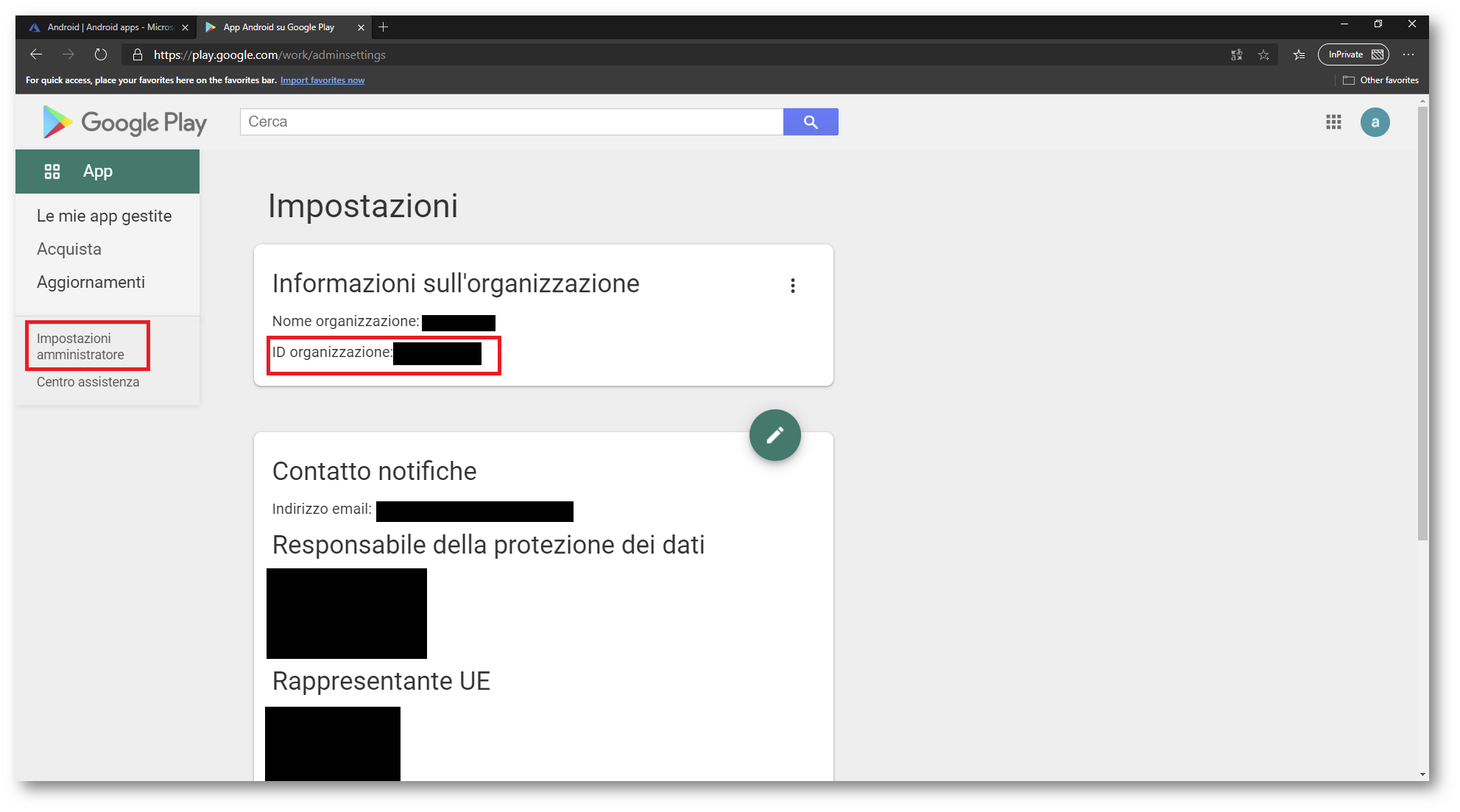

Essendo l’applicazione Microsoft Defender ATP in preview, per richiedere la pubblicazione nel proprio Managed Google Play Store è necessario inviare una mail all’indirizzo [email protected] con i riferimenti del proprio Organization ID dei Google Managed Play.

Questa informazione è possibile reperirla dal portale Managed Google Play https://play.google.com/work/adminsettings nella sezione Admin Settings o Impostazioni amministratore.

Figura 10 – Recupero Org ID Managed Google Play

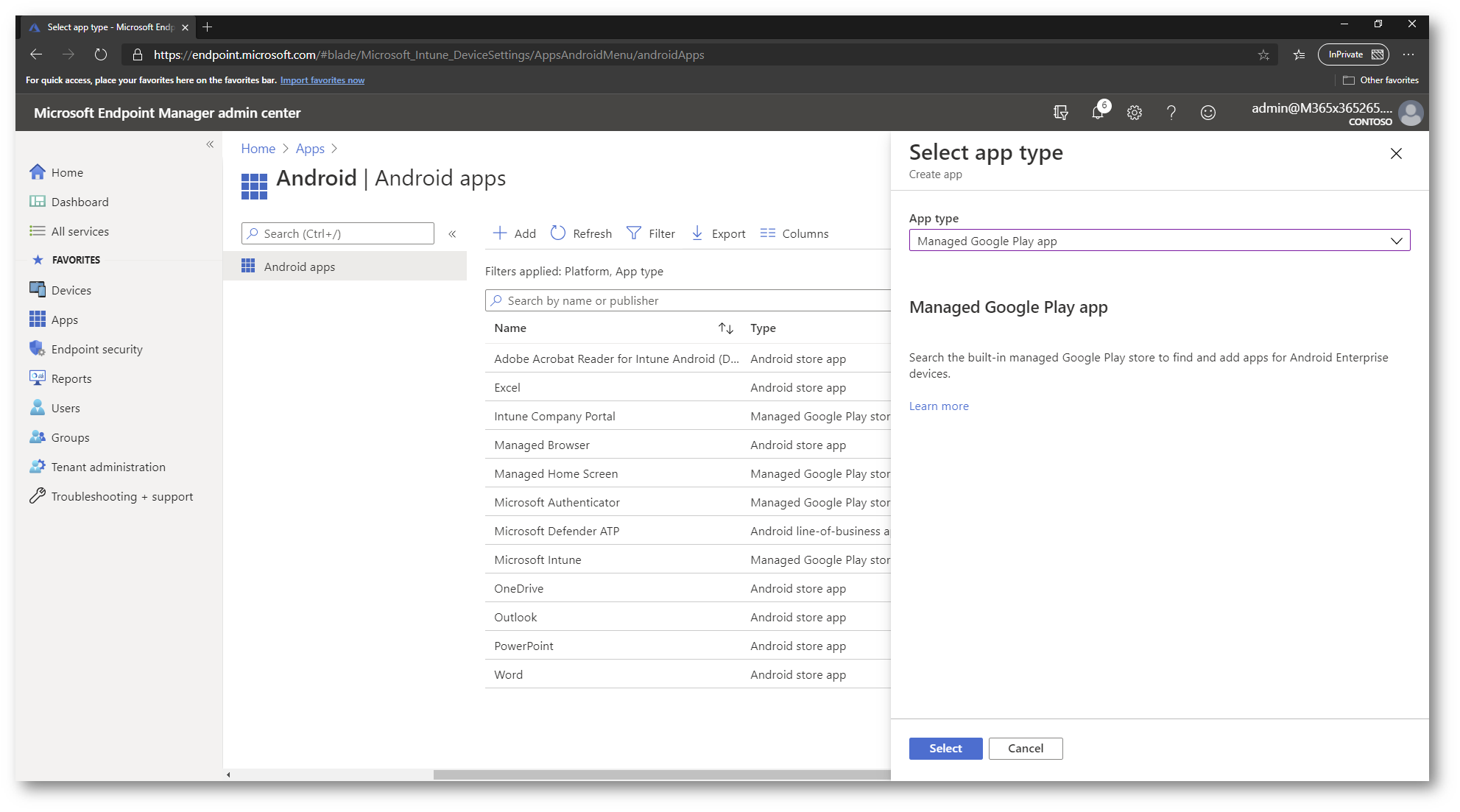

Una volta ricevuta la conferma di approvazione da parte di Microsoft, recatevi sul portale Microsoft Endpoint Manager admin center nella sezione Apps -> Android Apps per aggiungere Microsoft Defender ATP con la tipologia Managed Google Play app.

Figura 11 – Configurazione della app Microsoft Defender ATP come Managed Google Play App in Microsoft Intune

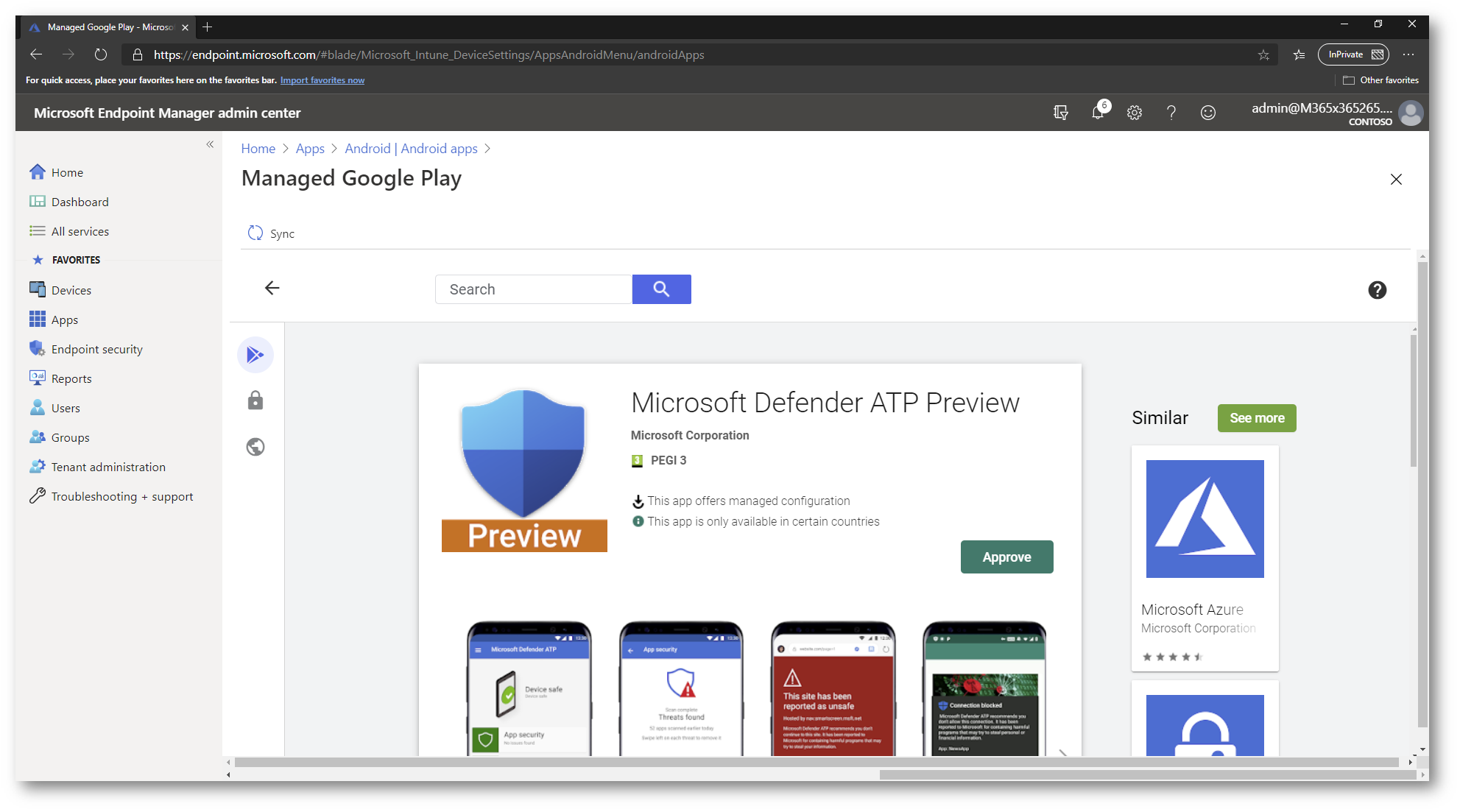

Nello step successivo cercate nel Managed Google Play l’app Microsoft Defender. Approvate l’applicazione come da seguente immagine e procedete con il Sync.

Figura 12 – Approvazione dell’app Microsoft Defender ATP nel Managed Google Play Store

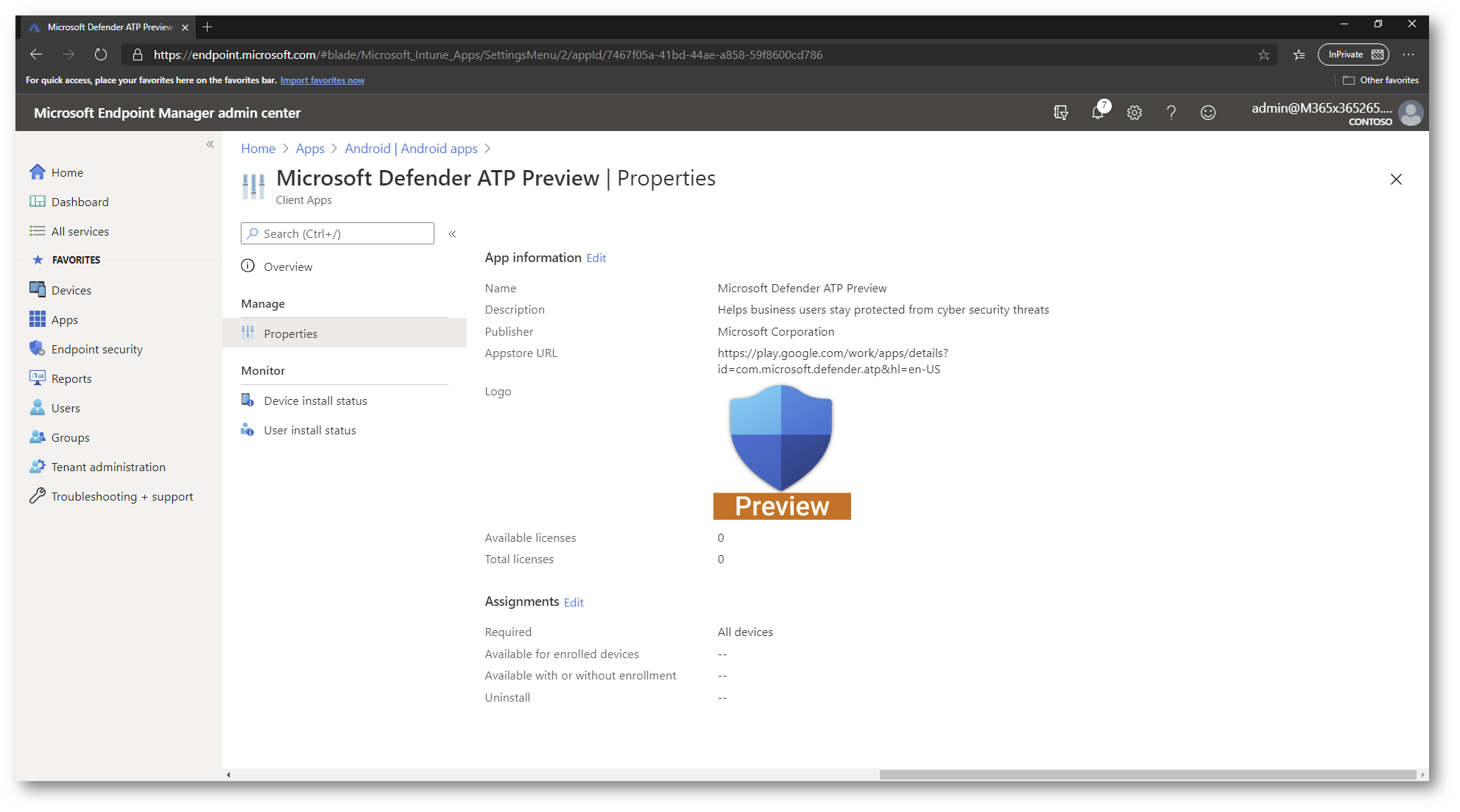

Ora potete procedere con l’assegnazione dell’applicazione agli utenti/device desiderati.

Figura 13 – Assegnazione della App Microsoft Defender ATP ai dispositivi/utenti desiderati.

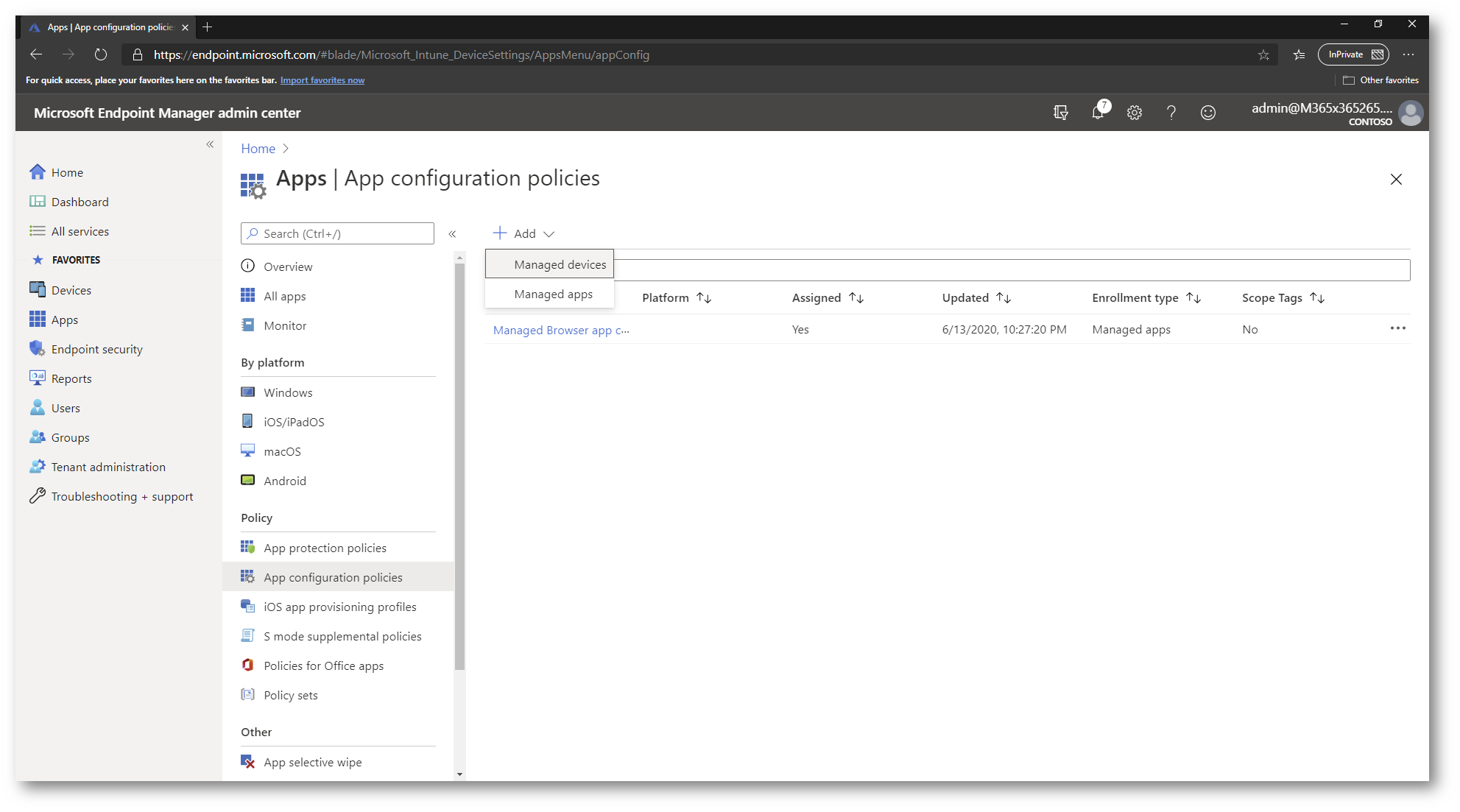

Un altro step necessario che riguarda i dispositivi gestiti con Android Enterprise con Work Profile è la configurazione dell’App configuration policy.

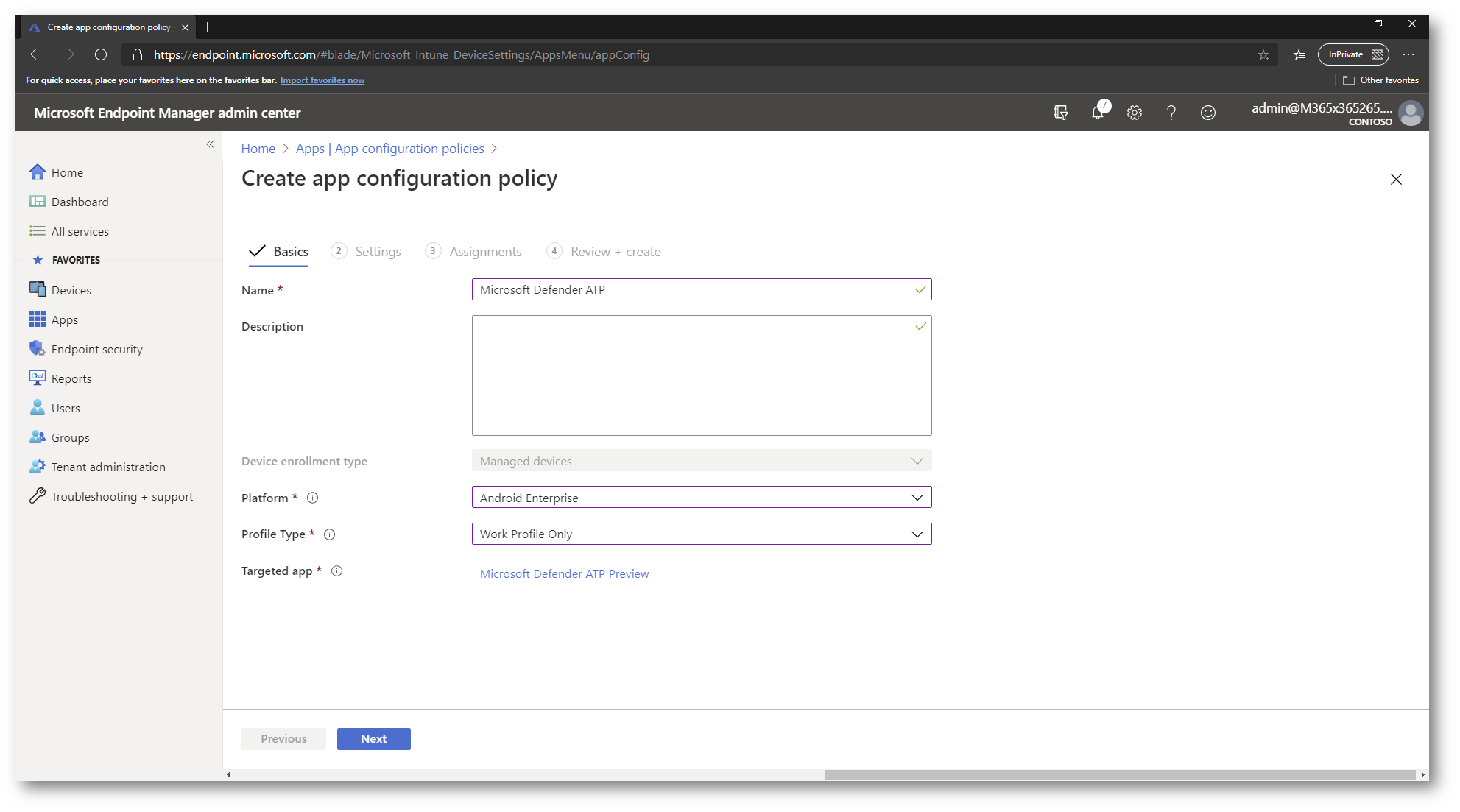

Dal portale di Microsoft Endpoint Manager admin center andate in Policy -> App configuration policies -> Add -> Managed devices.

Figura 14 – Creazione dell’app configuration policy per Microsoft Defender ATP

Nella sezione Basics, indicate i seguenti parametri:

- Name: Microsoft Defender ATP;

- Platform: Android Enterprise;

- Profile Type: Work Profile Only;

- Targeted app: Microsoft Defender ATP Preview.

Figura 15 – Configurazione App Configuration Policy per Microsoft Defender ATP

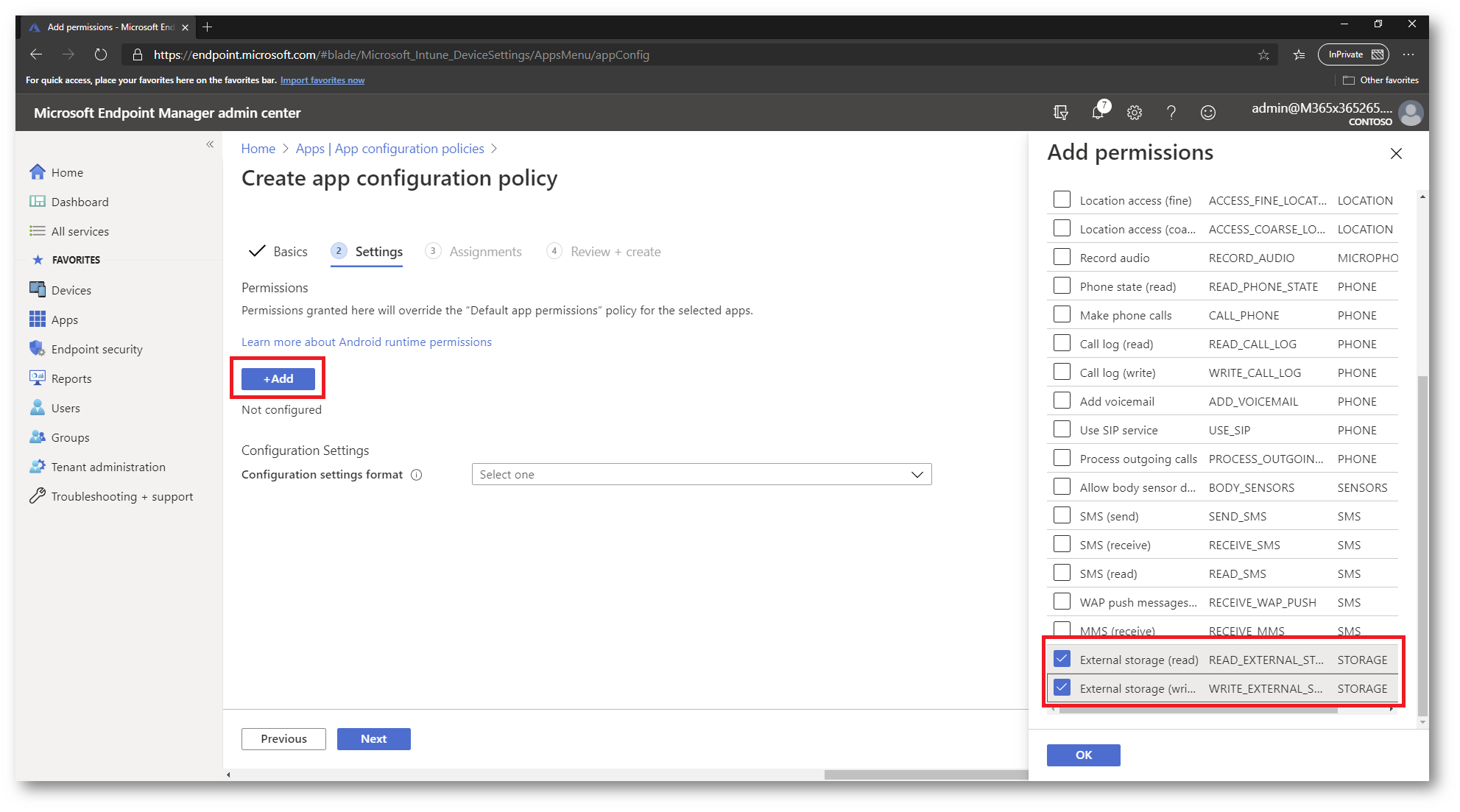

Nella sezione Settings, cliccate Add e selezionate le seguenti permissions:

- External storage (write);

- External storage (read).

Figura 16 – Selezione dei permessi dell’app Microsoft Defender ATP

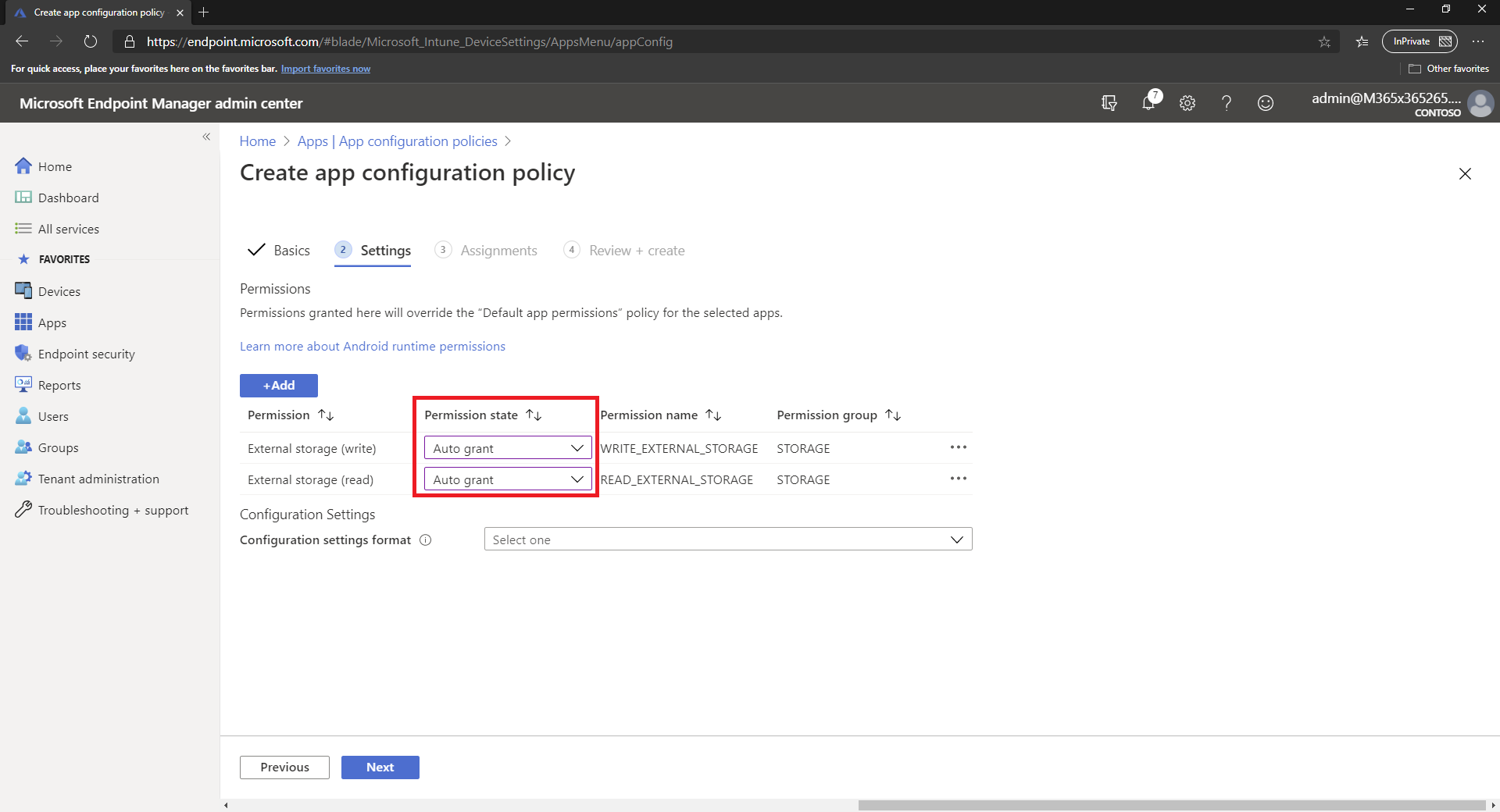

Una volta configurati i permessi, come da seguente immagine, selezionate Auto grant nell’opzione Permission state.

Figura 17 – Configurazione Auto Grant per le permissions selezionate

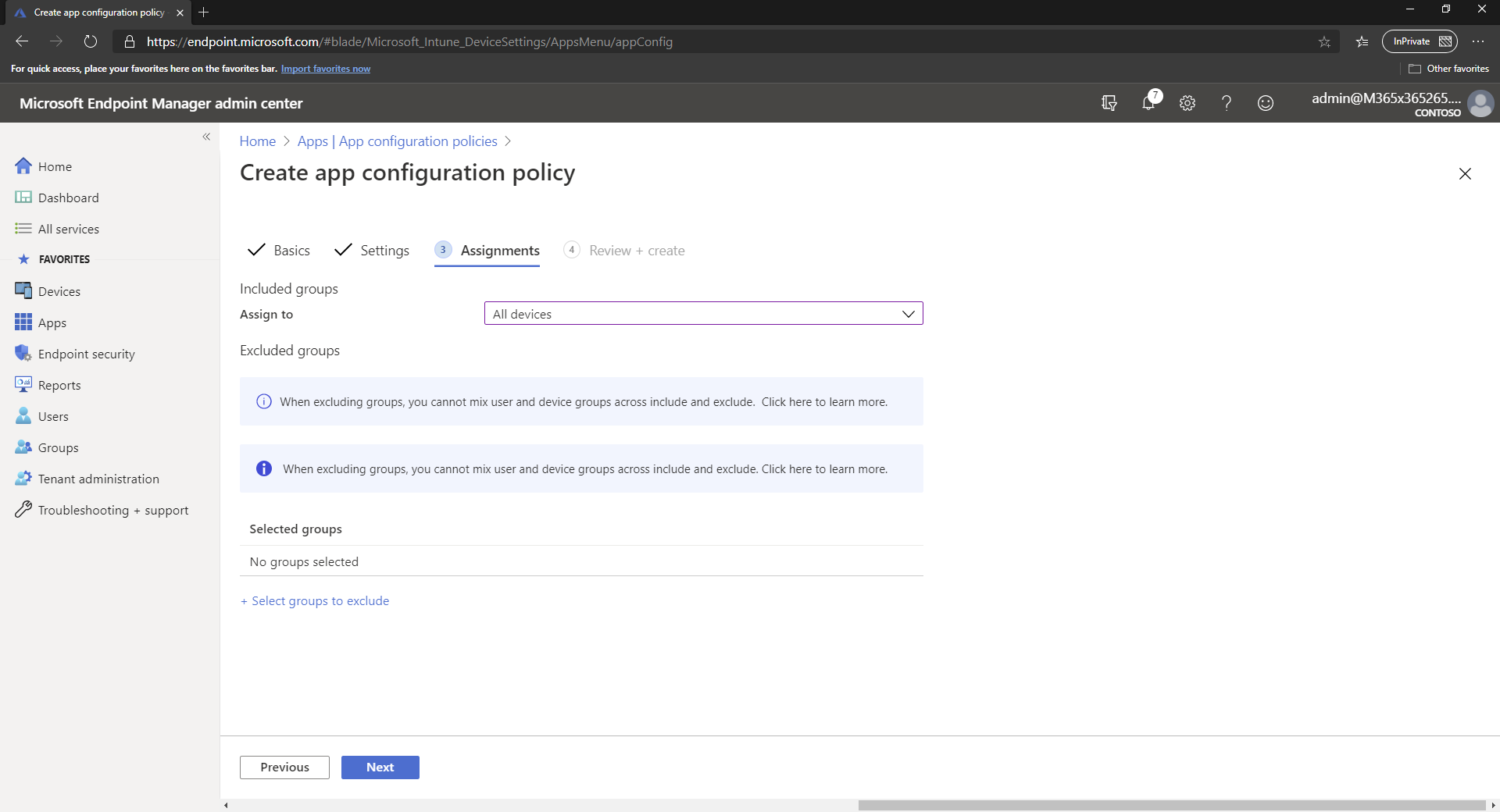

Ora potete procedere con l’assegnazione dell’app configuration policy agli utenti/device sui quali è stata distribuita l’app Microsoft Defender ATP.

Figura 18 – Assegnazione app configuration policy agli utenti/devices desiderati.

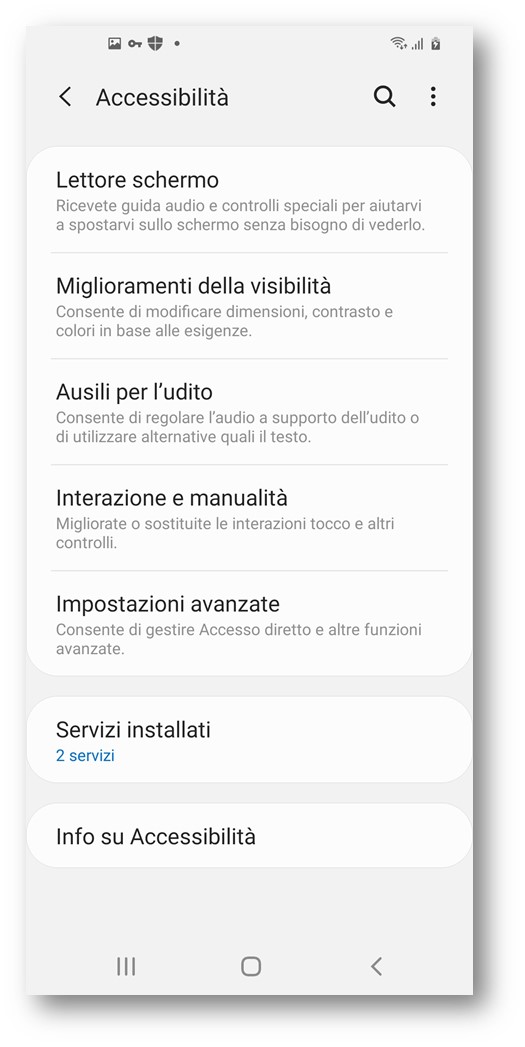

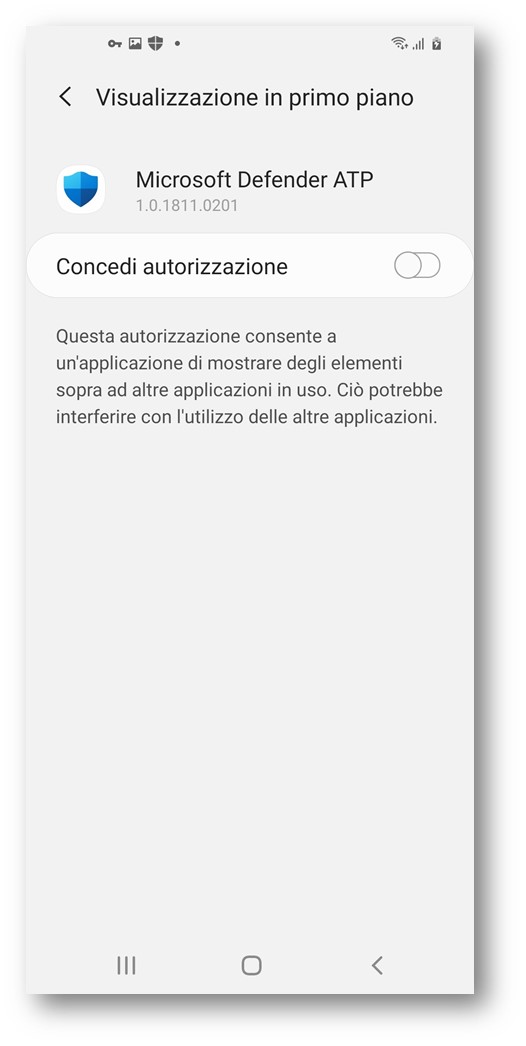

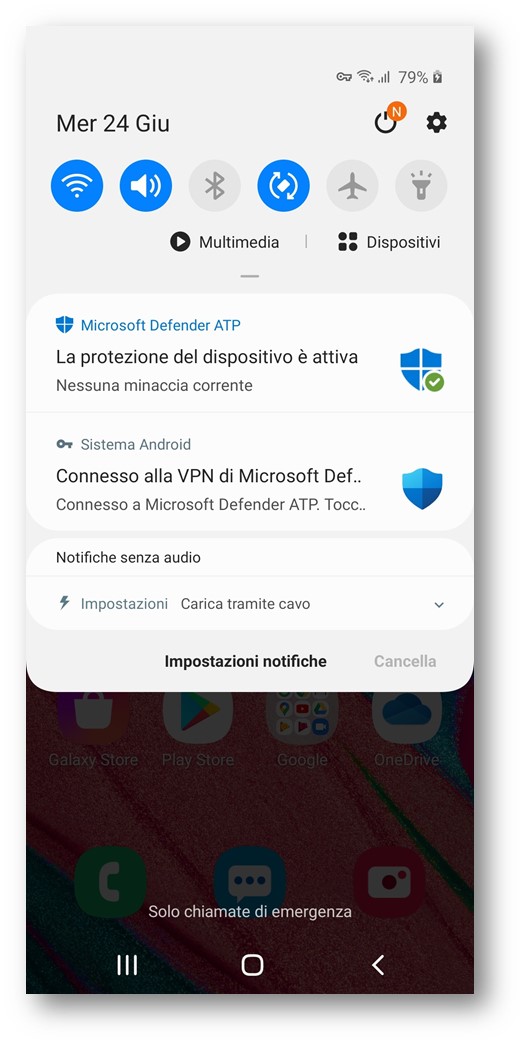

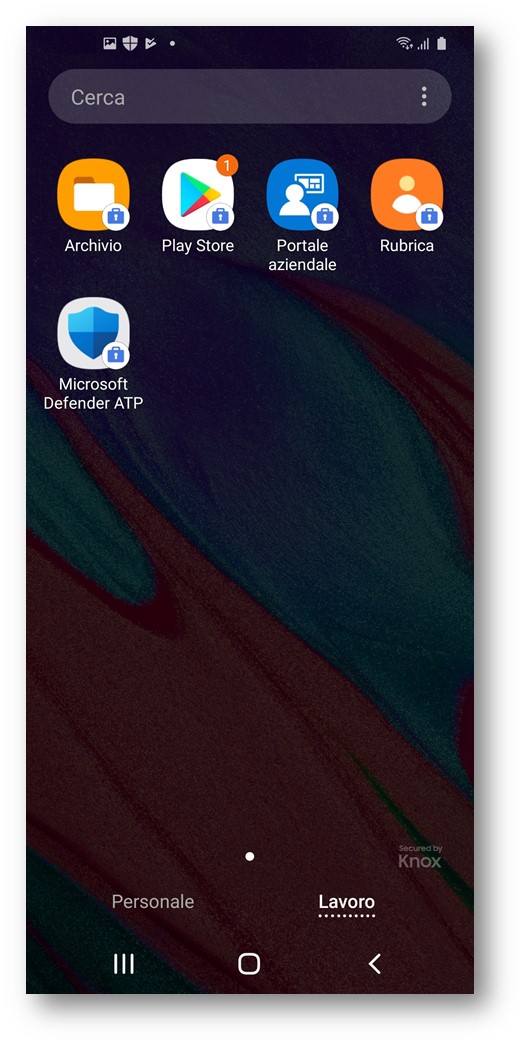

Risultato finale sul dispositivo gestito con Android Enterprise con Work Profile:

Conclusioni

Per utilizzare Microsoft Defender ATP è necessario che all’interno della vostra sottoscrizione Microsoft 365 abbiate una delle seguenti licenze:

- Windows 10 Enterprise E5

- Windows 10 Education A5

- Microsoft 365 E5 (M365 E5) che include Windows 10 Enterprise E5

- Microsoft 365 E5 Security

- Microsoft 365 A5 (M365 A5)

Come già anticipato la soluzione sui dispositivi Android in Preview e vi consiglio di non procedere con l’implementazione in ambienti di produzione.

Per ulteriori dettagli, vi invito a leggere la documentazione ufficiale https://docs.microsoft.com/en-us/windows/security/threat-protection/microsoft-defender-atp/microsoft-defender-atp-android