Distribuire le Windows security baseline con Microsoft Intune

Le baseline di sicurezza (security baseline) sono gruppi di impostazioni preconfigurate che consentono di impostazioni di sicurezza granulari consigliate dai team di sicurezza di Microsoft, dei partner e anche dei clienti. È possibile personalizzare ogni baseline distribuita per applicare solo le impostazioni e i valori necessari.

Una baseline è sostanzialmente composta da un gruppo di impostazioni di configurazione consigliate da Microsoft, rilasciate in modo da tenere in considerazione gli impatti sulla sicurezza e, come accade per tanti prodotti Microsoft, basate sul feedback dei team di progettazione della sicurezza Microsoft, gruppi di prodotti, partner e clienti.

Avevamo già affrontato il discorso qualche tempo fa, nell’articolo Microsoft Security Compliance Toolkit – Cos’è e come utilizzarlo – ICT Power, quando parlando del Security Compliance Toolkit (SCT) abbiamo mostrato come funziona un set di strumenti (script, eseguibili, template, esempi e tanto altro) GRATUITI messo a disposizione da Microsoft per supportare gli amministratori nelle attività di analisi, testing, aggiornamento delle baseline e delle configurazioni con un occhio di riguardo alla sicurezza.

Nelle organizzazioni moderne il panorama delle minacce per la sicurezza è in continua evoluzione e i professionisti IT e i responsabili tecnici devono tenere il passo e apportare le modifiche necessarie alle impostazioni di sicurezza per mitigare queste minacce. Microsoft Intune permette di poter distribuire più velocemente le raccomandazioni di sicurezza grazie alle Security Baseline.

Configurazione e distribuzione delle Security Baseline in Microsoft Intune

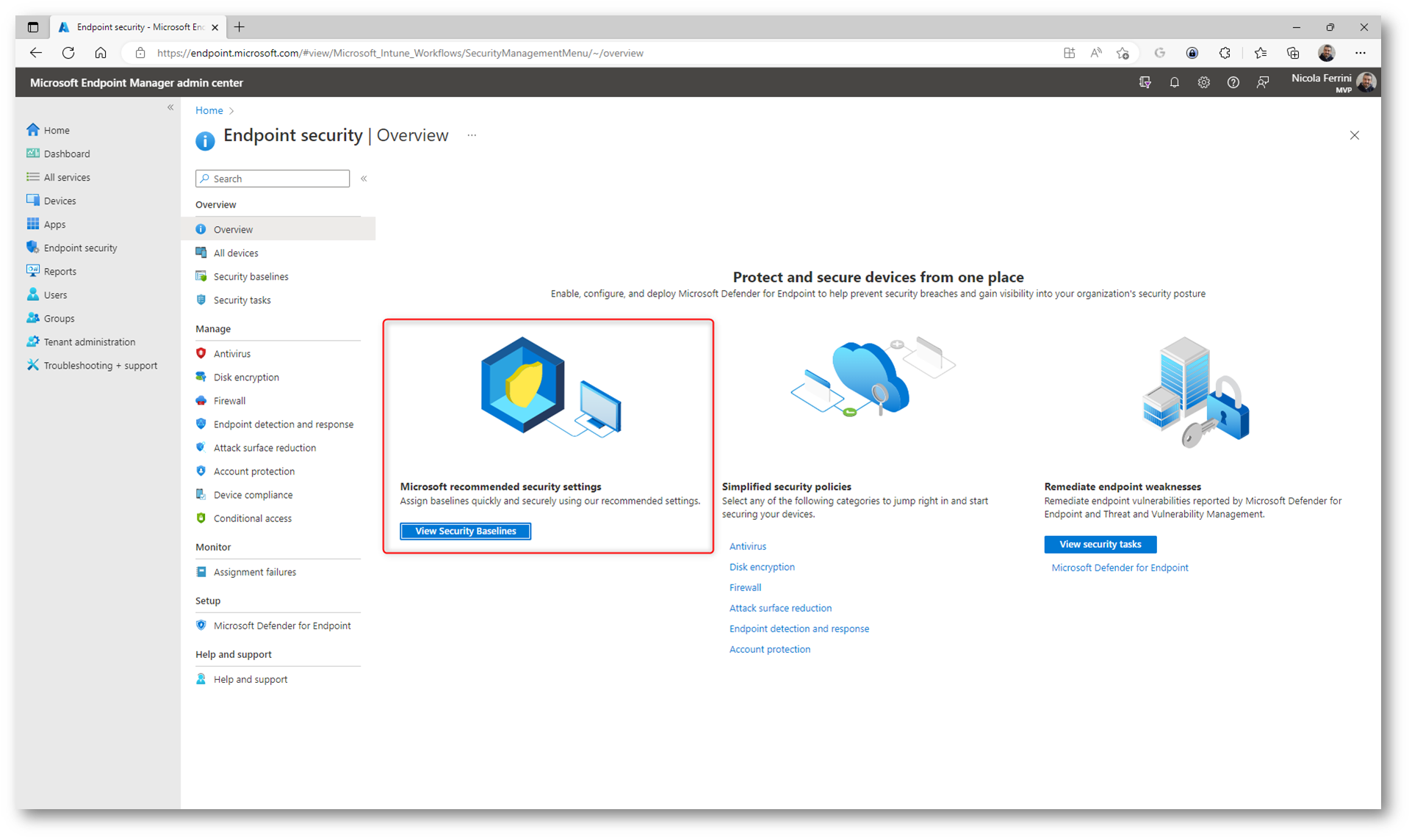

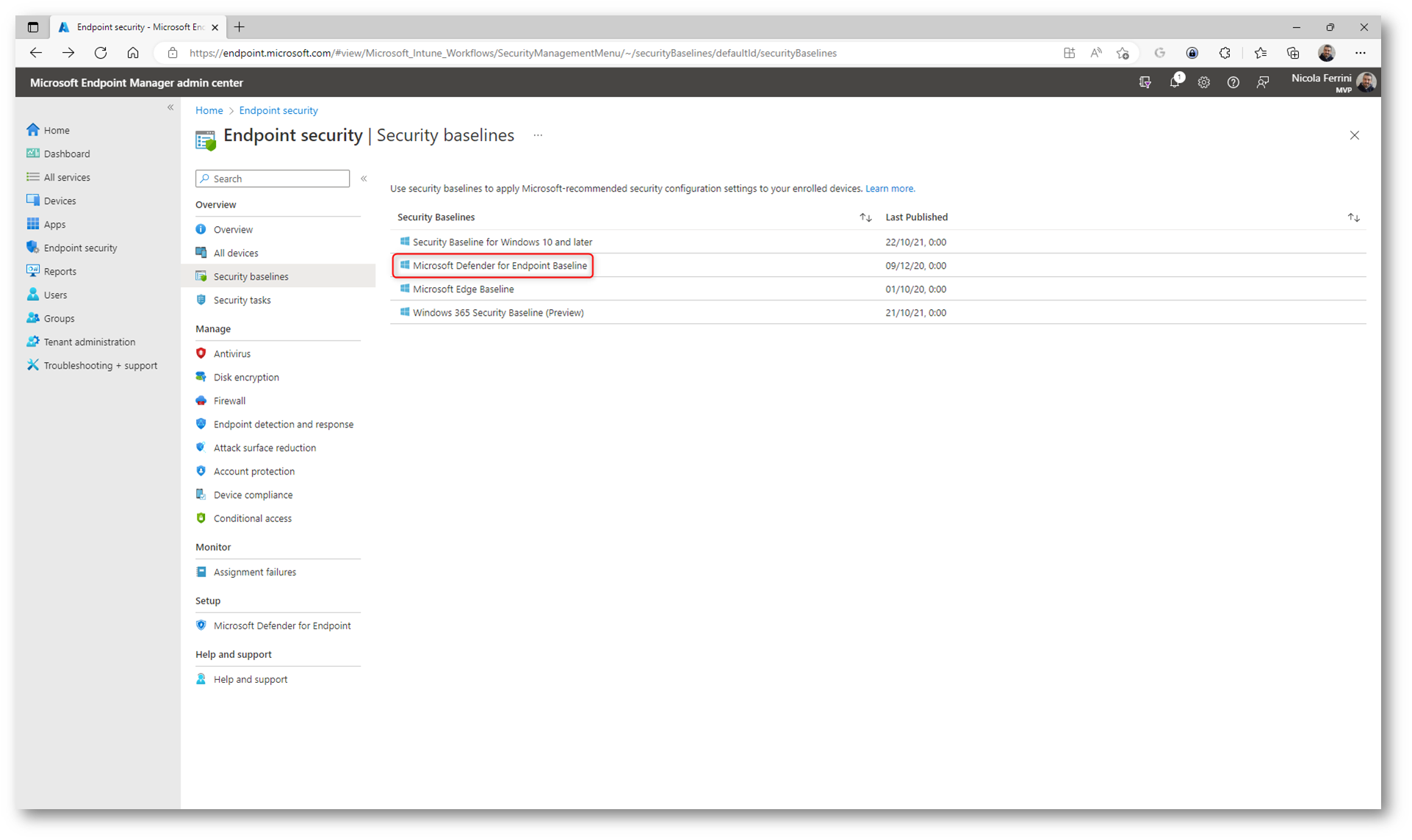

Dal portale di Microsoft Intune selezionate il nodo Endpoint Security e fate clic su View Security Baselines.

Figura 1: Endpoint Security in Microsoft Intune

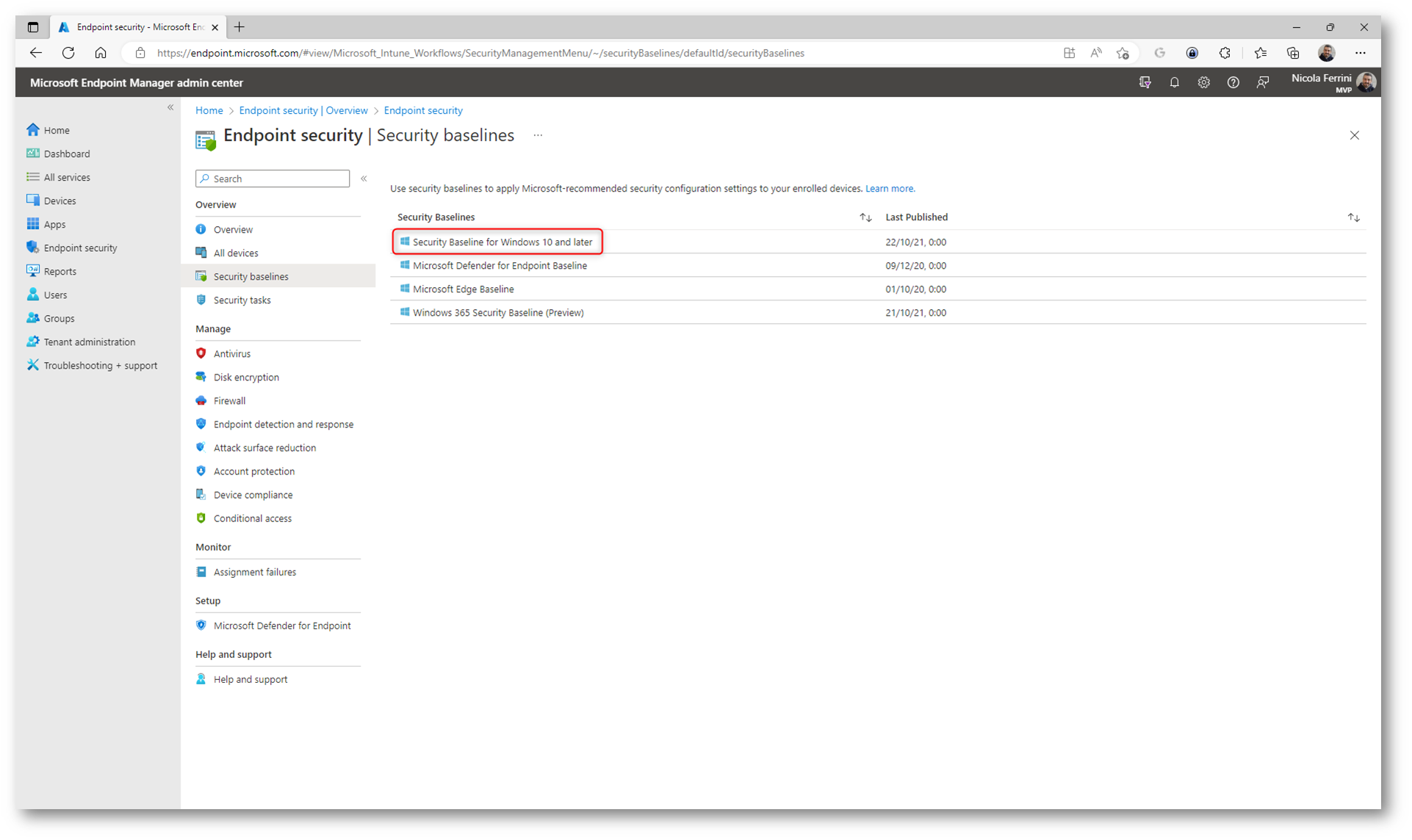

Al momento sono disponibili 4 security baseline:

- Security Baseline for Windows 10 and later. Trovate il contenuto alla pagina Settings list for the Windows 10/11 MDM security baselines in Microsoft Intune – Microsoft Intune | Microsoft Learn

- Microsoft Defender for Endpoint baseline. Trovate il contenuto alla pagina Settings list for the Microsoft Defender for Endpoint security baseline in Microsoft Intune – Microsoft Intune | Microsoft Learn

- Microsoft Edge Baseline. Trovate il contenuto alla pagina

Settings list for the Microsoft Edge security baseline in Intune – Microsoft Intune | Microsoft Learn

- Windows 365 Security Baseline. Trovate il contenuto alla pagina Settings list for the Windows 365 Cloud PC security baseline in Intune – Microsoft Intune | Microsoft Learn

NOTA: In quasi tutti gli scenari, le impostazioni predefinite nelle baseline di sicurezza sono le più restrittive. È consigliabile verificare che queste impostazioni non siano in conflitto con altre impostazioni o funzionalità nell’ambiente di produzione.

Una baseline di sicurezza include le procedure consigliate e le raccomandazioni sulle impostazioni che influiscono sulla sicurezza. Se non si ha familiarità con Microsoft Intune e non si è certi da dove iniziare per distribuire configurazioni di sicurezza e proteggere l’ambiente di produzione, le baseline di sicurezza offrono un vantaggio. È possibile creare e distribuire rapidamente un profilo sicuro, sapendo che si sta contribuendo a proteggere le risorse e i dati dell’organizzazione.

Figura 2: Security baseline disponibili in Microsoft Intune

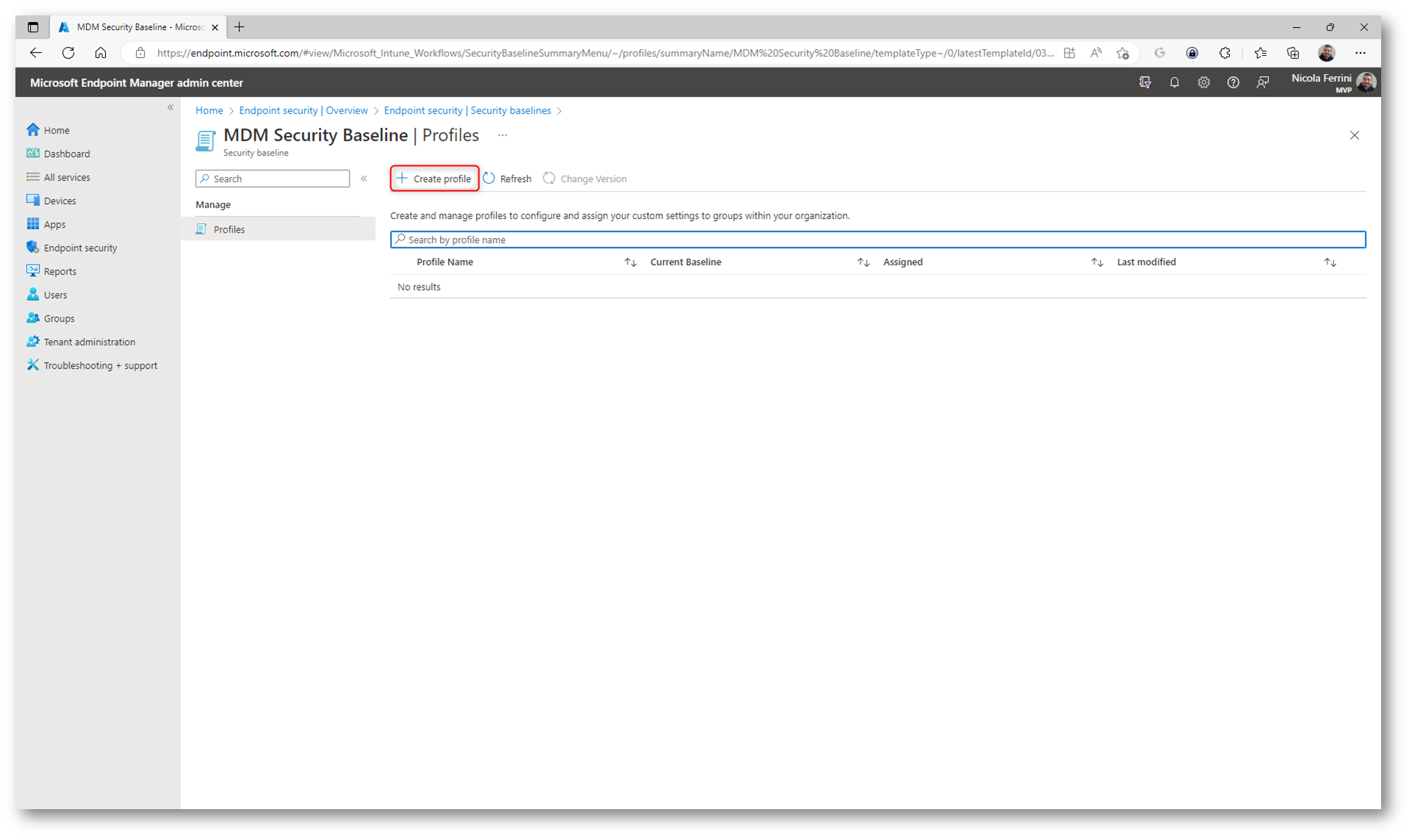

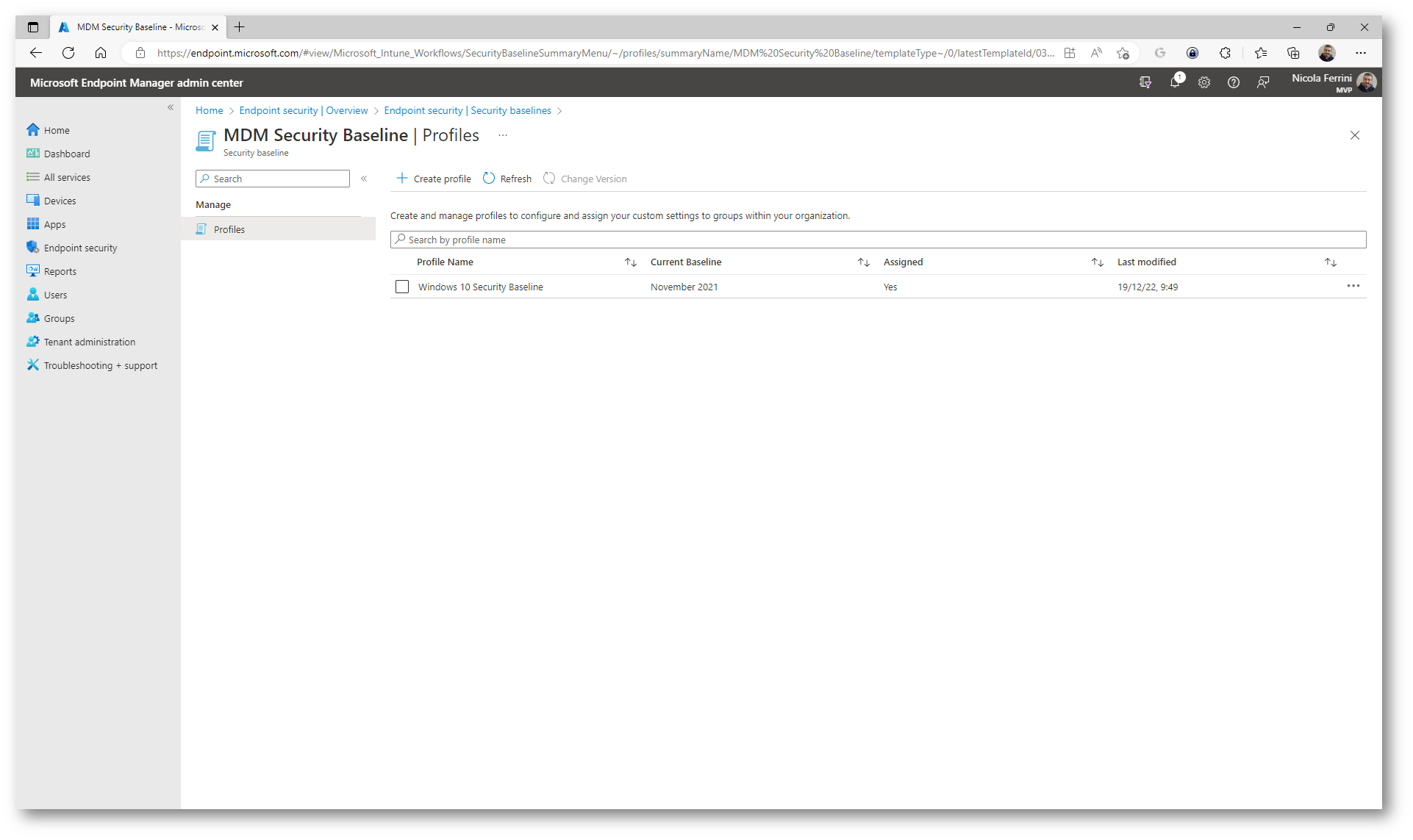

Cliccate sulla security baseline da distribuire e scegliete + Create profile. Io ho deciso di distribuire una Baseline di sicurezza per Windows 10 e versioni successive.

Figura 3: Creazione di un nuovo profilo di security baseline

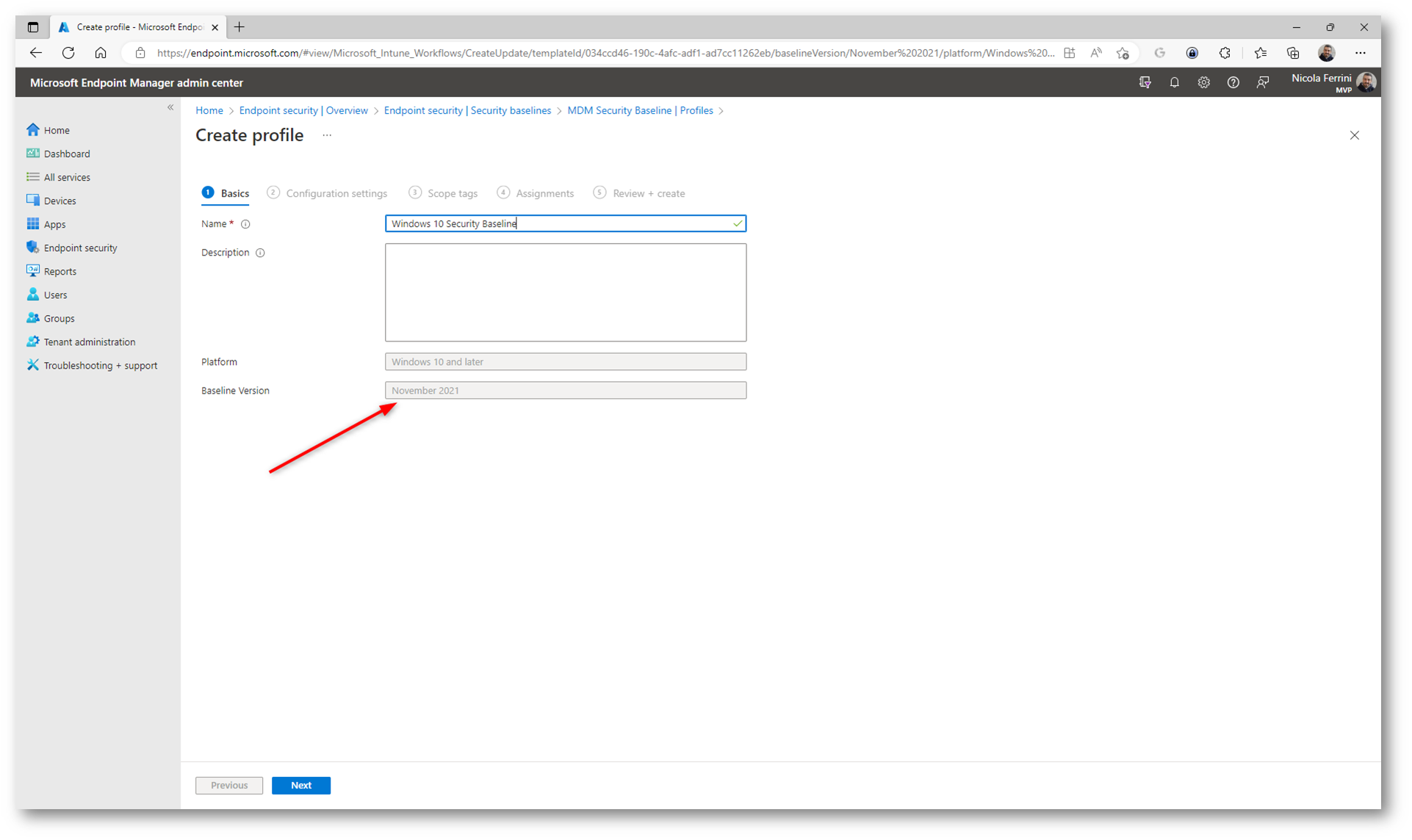

Date un nome ed una descrizione alla security baseline. Da notare la versione della baseline, che nel mio caso è Novembre 2021.

Ogni nuova istanza della versione di una baseline può aggiungere o rimuovere impostazioni o introdurre altre modifiche. Ad esempio, quando le nuove impostazioni di Windows diventano disponibili con le nuove versioni di Windows 10/11, la baseline di sicurezza MDM potrebbe ricevere una nuova istanza della versione che include le impostazioni più recenti.

Quando si è pronti per usare la versione più recente di una baseline, è possibile creare nuovi profili o aggiornare i profili esistenti alla nuova versione.

Figura 4: Nome e descrizione della security baseline

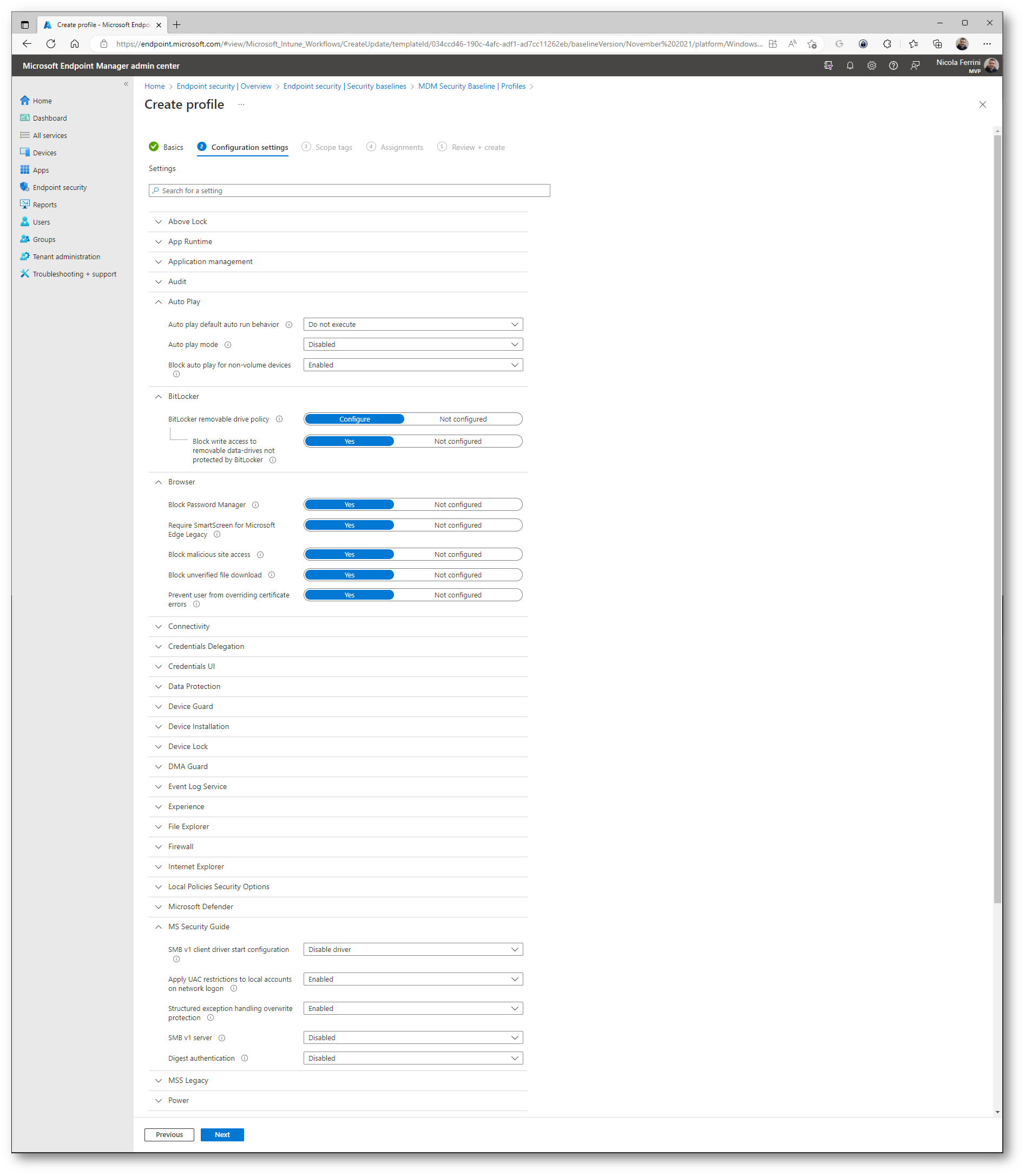

Per ogni impostazione è disponibile la configurazione predefinita della baseline, che è anche la configurazione consigliata per tale impostazione fornita dal team di sicurezza. Poiché i prodotti e il panorama della sicurezza si evolvono, le impostazioni predefinite consigliate in una versione di base potrebbero non corrispondere alle impostazioni predefinite disponibili nelle versioni successive della stessa baseline.

Selezionate una voce ed espandetela per verificare le impostazioni predefinite. Se sono troppo restrittive per la vostra organizzazione, apportate le modiche che ritenete necessarie.

Figura 5: Configurazioni di sicurezza predefinite per la gestione di Windows 10/11

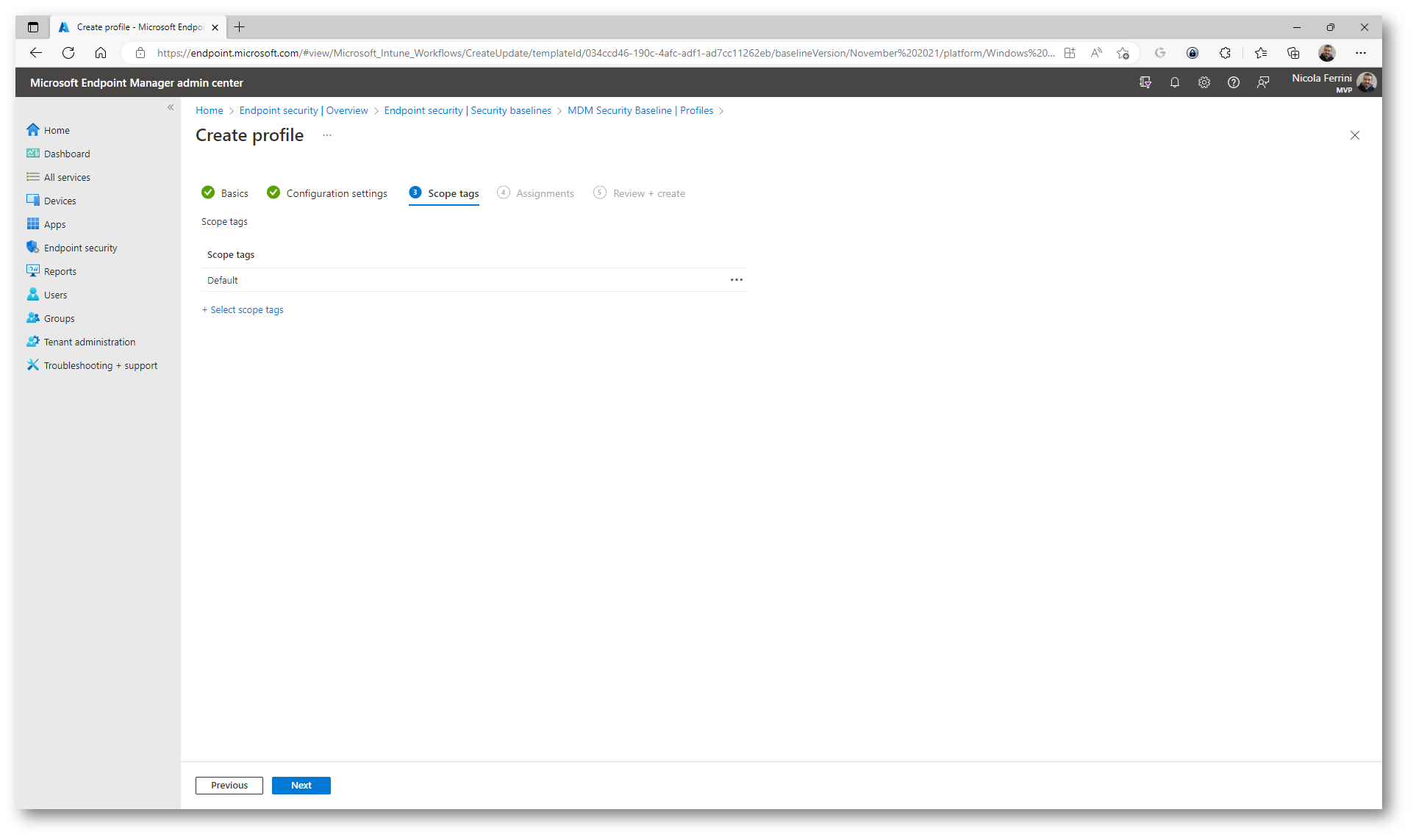

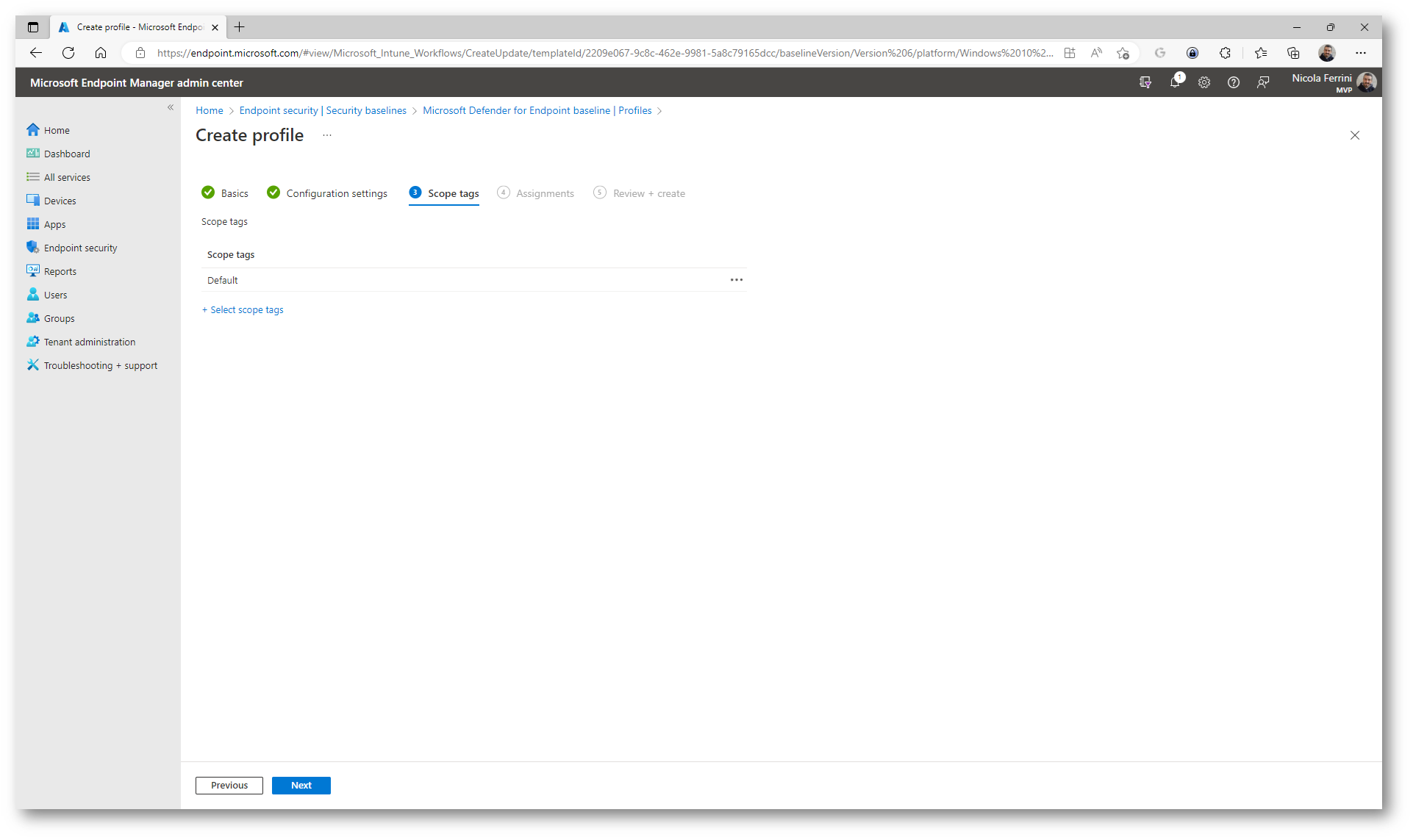

Nella scheda Scope tags aggiungete eventuali tag per applicare il profilo di security baseline ad un ambito ristretto.

Figura 6: Scheda Scope tags del profilo

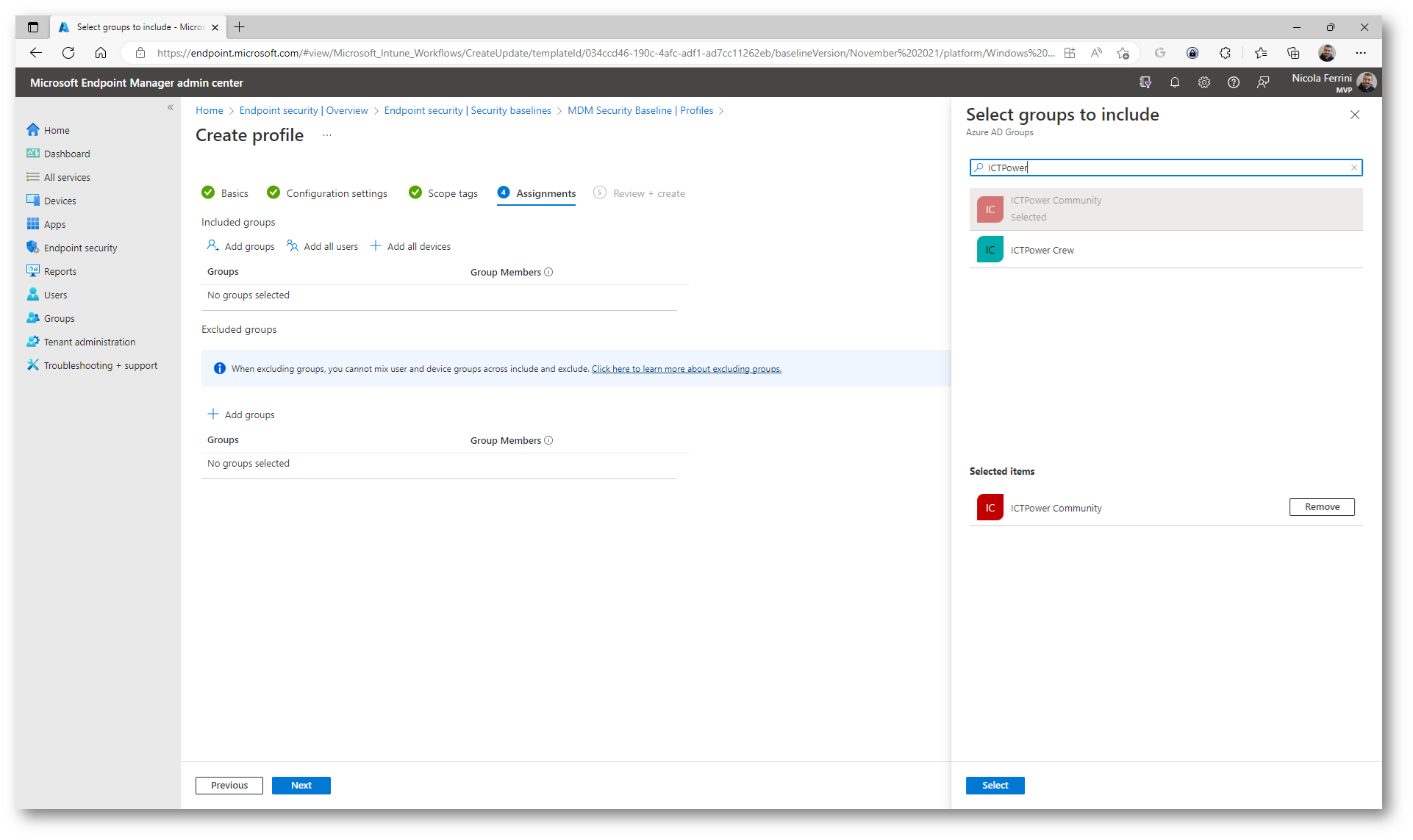

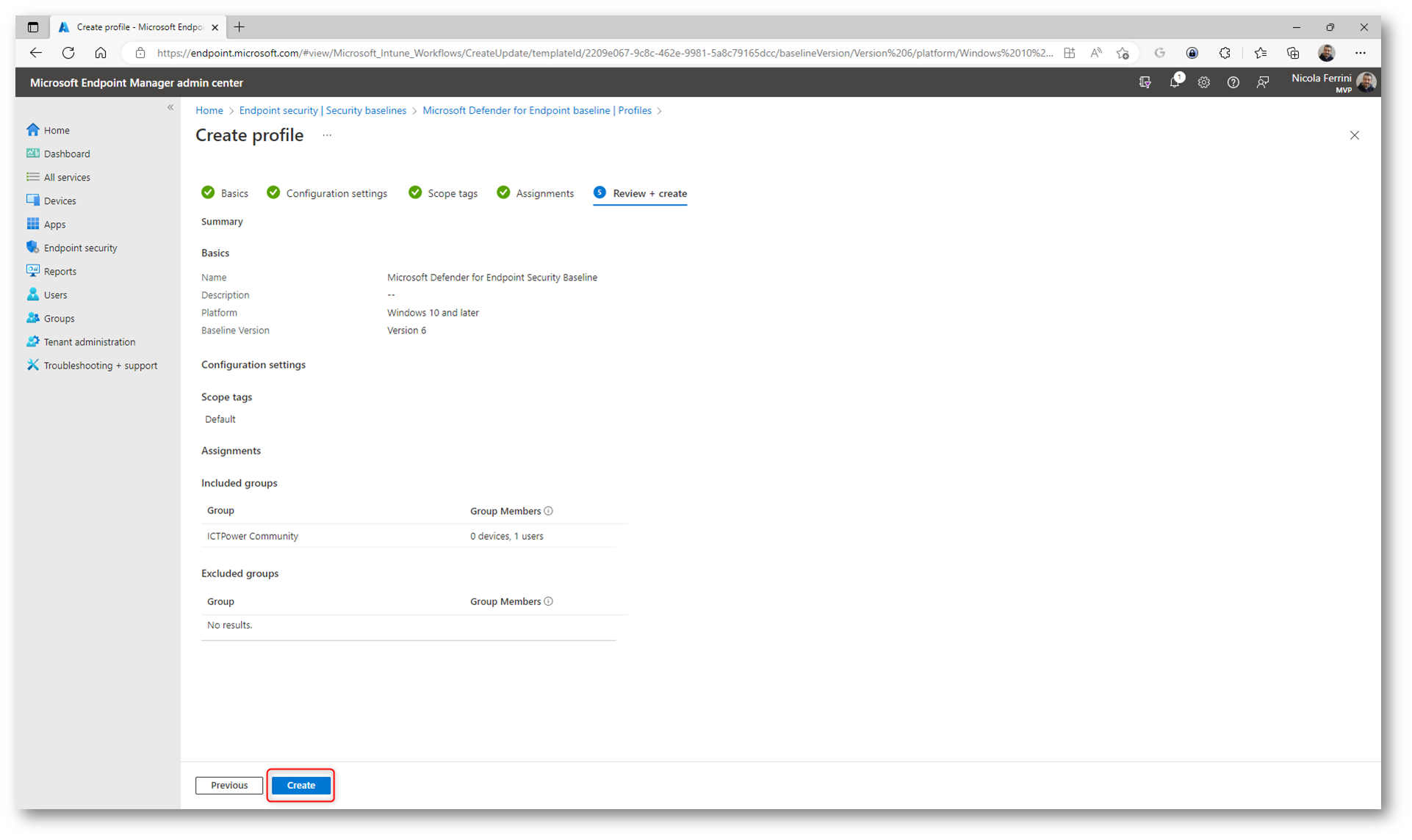

Assegnate quindi il profilo ad un gruppo di utenti o ad un gruppo di dispositivi. Come già scritto prima, le impostazioni predefinite nelle baseline di sicurezza sono le più restrittive. È consigliabile verificare che queste impostazioni non siano in conflitto con altre impostazioni o funzionalità dei criteri nell’ambiente di produzione ed è il caso di testarle su un numero ristretto di dispositivi o utenti prima di distribuirle in maniera massiva.

Figura 7: Assegnazione del profilo ad un gruppo di utenti o di dispositivi di Azure AD

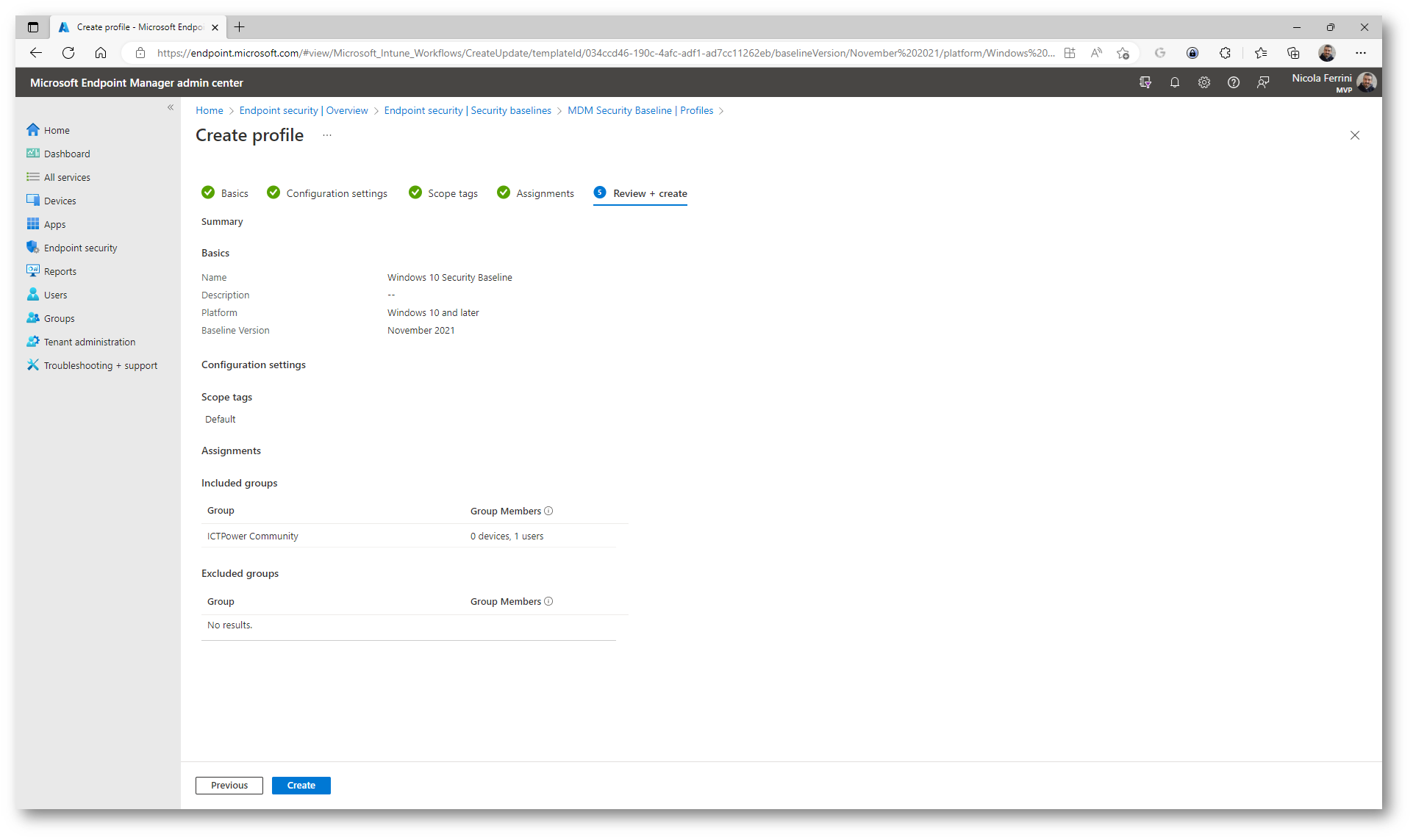

Figura 8: Schermata finale della creazione del profilo della security baseline

Figura 9: Profilo della security baseline creato

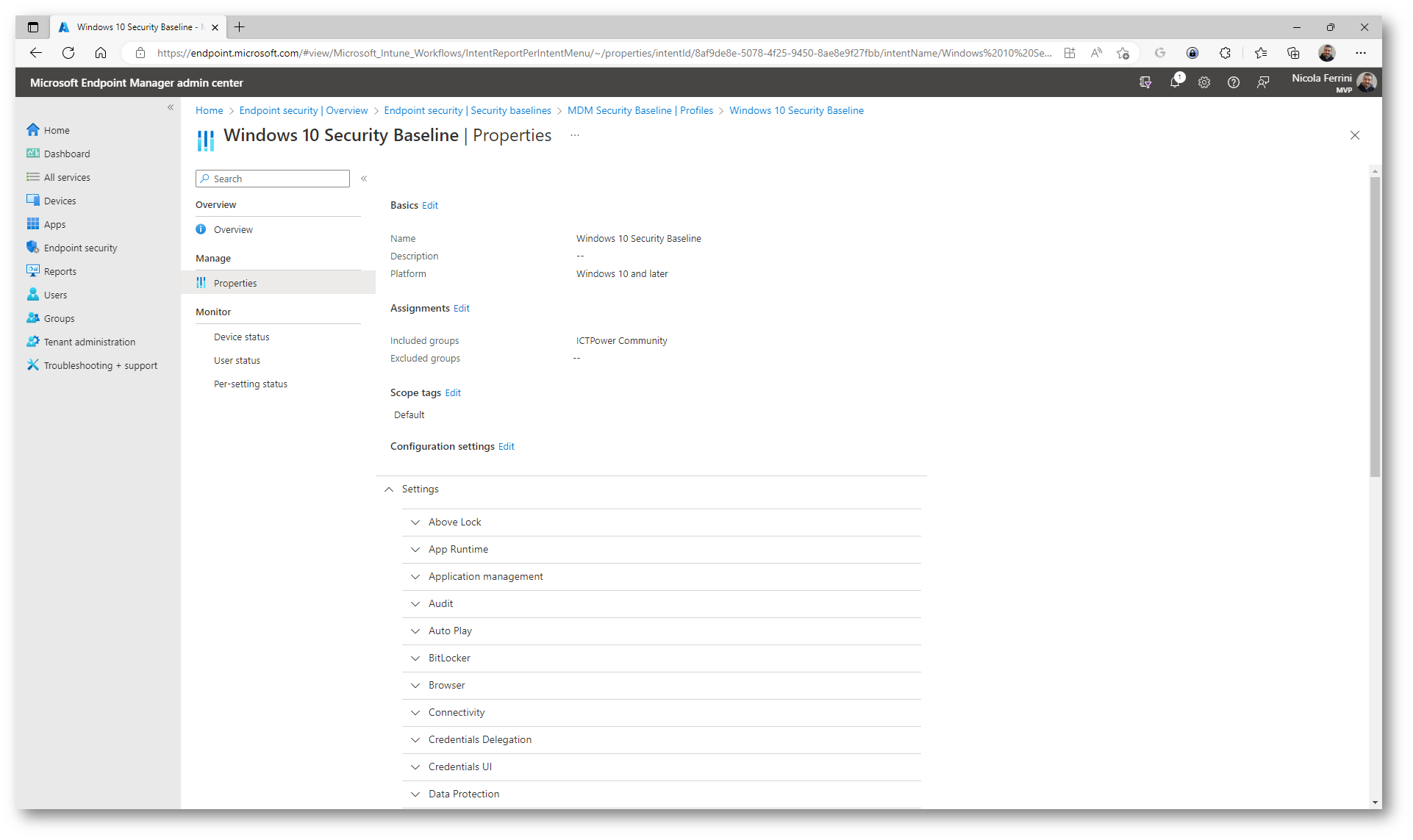

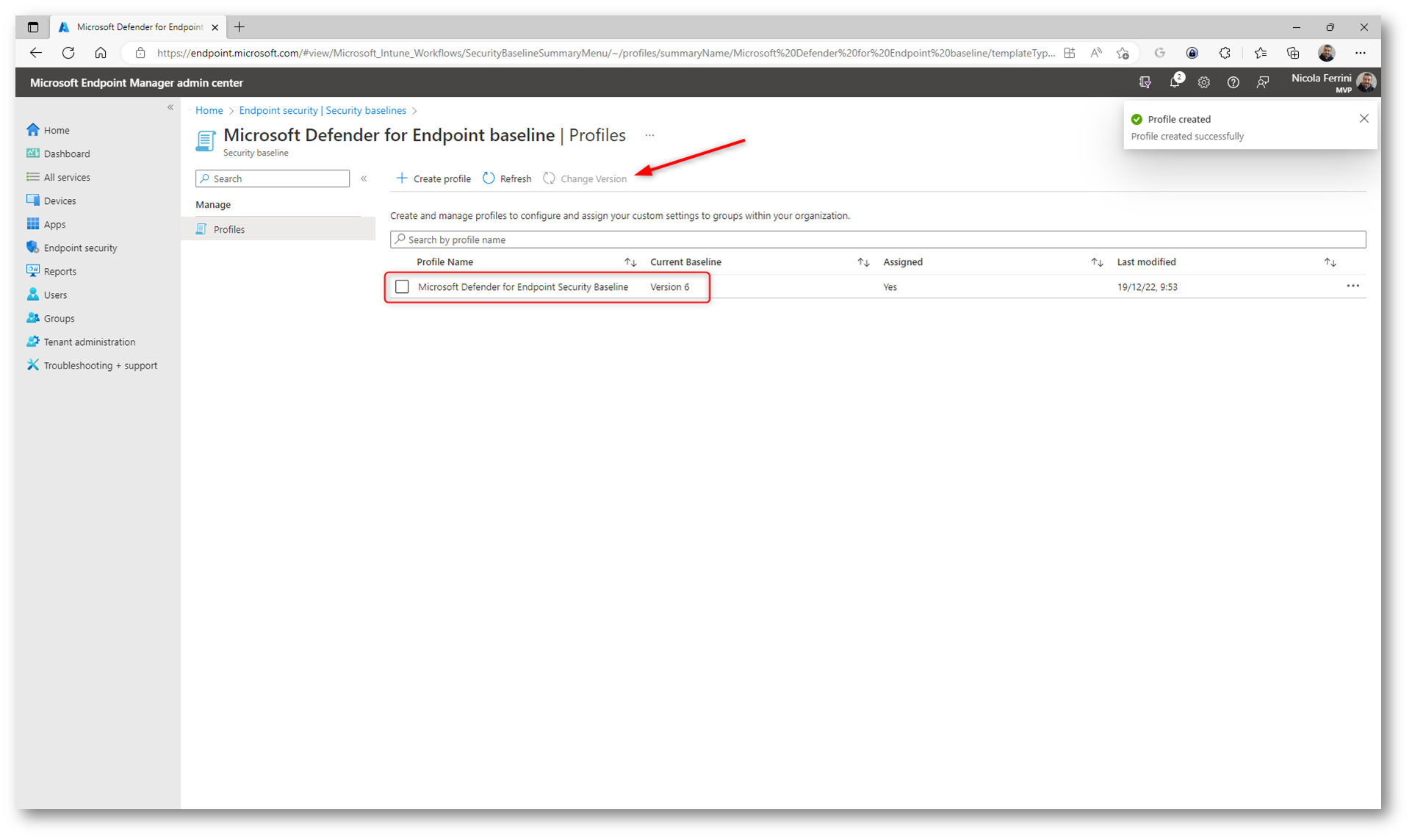

È possibile in qualsiasi momento apportare delle modifiche al profilo di configurazione della security baseline, modificandone i parametri.

Figura 10: Proprietà del profilo della security baseline

Configurazione di Microsoft Defender for Endpoint

Microsoft Defender per Endpoint è una piattaforma di sicurezza degli endpoint aziendali progettata per consentire alle reti aziendali di bloccare, rilevare, analizzare e rispondere a minacce avanzate.

Ho già parlato di Microsoft Defender per Endpoint nell’articolo Onboarding di Windows 10/11 in Microsoft Defender for Endpoint/Business utilizzando Microsoft Intune – ICT Power e di Microsoft Defender for Business nell’articolo Microsoft Defender for Business: la soluzione antimalware Microsoft per la PMI – ICT Power

Le funzionalità più importanti sono:

- Threat & vulnerability management Defender Vulnerability Management offre visibilità degli asset, valutazioni intelligenti e strumenti di correzione predefiniti per dispositivi Windows, macOS, Linux, Android, iOS e di rete. Sfruttando l’intelligence sulle minacce Microsoft, le stime della probabilità di violazione, i contesti aziendali e le valutazioni dei dispositivi, Defender Vulnerability Management assegna rapidamente e continuamente priorità alle principali vulnerabilità degli asset più critici e fornisce raccomandazioni sulla sicurezza per mitigare i rischi.

- Attack surface reduction Il set di funzionalità per la riduzione della superficie di attacco fornisce la prima linea di difesa nello stack. Garantendo la configurazione corretta delle impostazioni e l’applicazione delle tecniche di mitigazione, le funzionalità resistono agli attacchi e allo sfruttamento. Questo set di funzionalità include anche protezione di rete e protezione Web, che regolano l’accesso a indirizzi IP, domini e URL dannosi.

- Next-generation protection Per rafforzare ulteriormente il perimetro di sicurezza della rete, Microsoft Defender per endpoint usa la protezione di ultima generazione progettata per individuare tutti i tipi di minacce emergenti.

- Endpoint detection and response Le funzionalità di rilevamento e risposta dagli endpoint vengono messe in atto per rilevare, analizzare e rispondere alle minacce avanzate che potrebbero aver superato i primi due pilastri della sicurezza. La rilevazione avanzata offre uno strumento di ricerca delle minacce basato su query che consente di individuare in modo proattivo le violazioni e di creare rilevamenti personalizzati.

- Automated investigation and remediation Oltre alla possibilità di rispondere rapidamente agli attacchi avanzati, Microsoft Defender per endpoint offre funzionalità di analisi e correzione automatiche che consentono di ridurre il volume di avvisi in pochi minuti su larga scala.

Grazie a Microsoft Intune possiamo effettuare facilmente l’onboarding dei dispositivi Windows 10/11 e grazie alle baseline di sicurezza di Microsoft Defender per Endpoint possiamo distribuire le impostazioni di sicurezza consigliate.

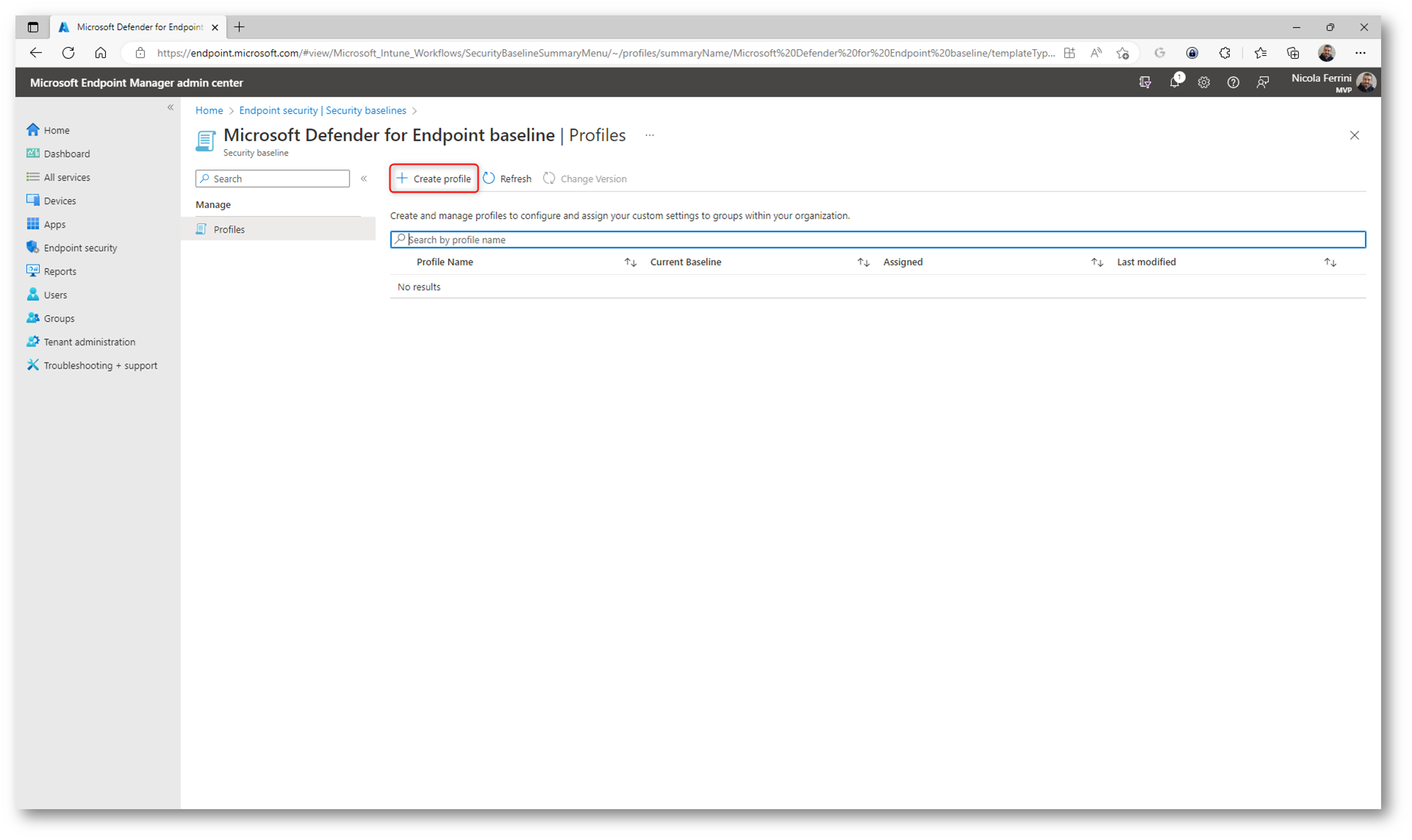

La baseline Microsoft Defender per endpoint è disponibile quando l’ambiente soddisfa i prerequisiti per l’uso di Microsoft Defender per endpoint ed è ottimizzata per i dispositivi fisici e non è consigliata per l’uso in macchine virtuali (VM) o endpoint VDI.

Figura 11: Microsoft Defender for Endpoint Baseline

Figura 12: Creazione di un nuovo profilo per Microsoft Defender for Endpoint

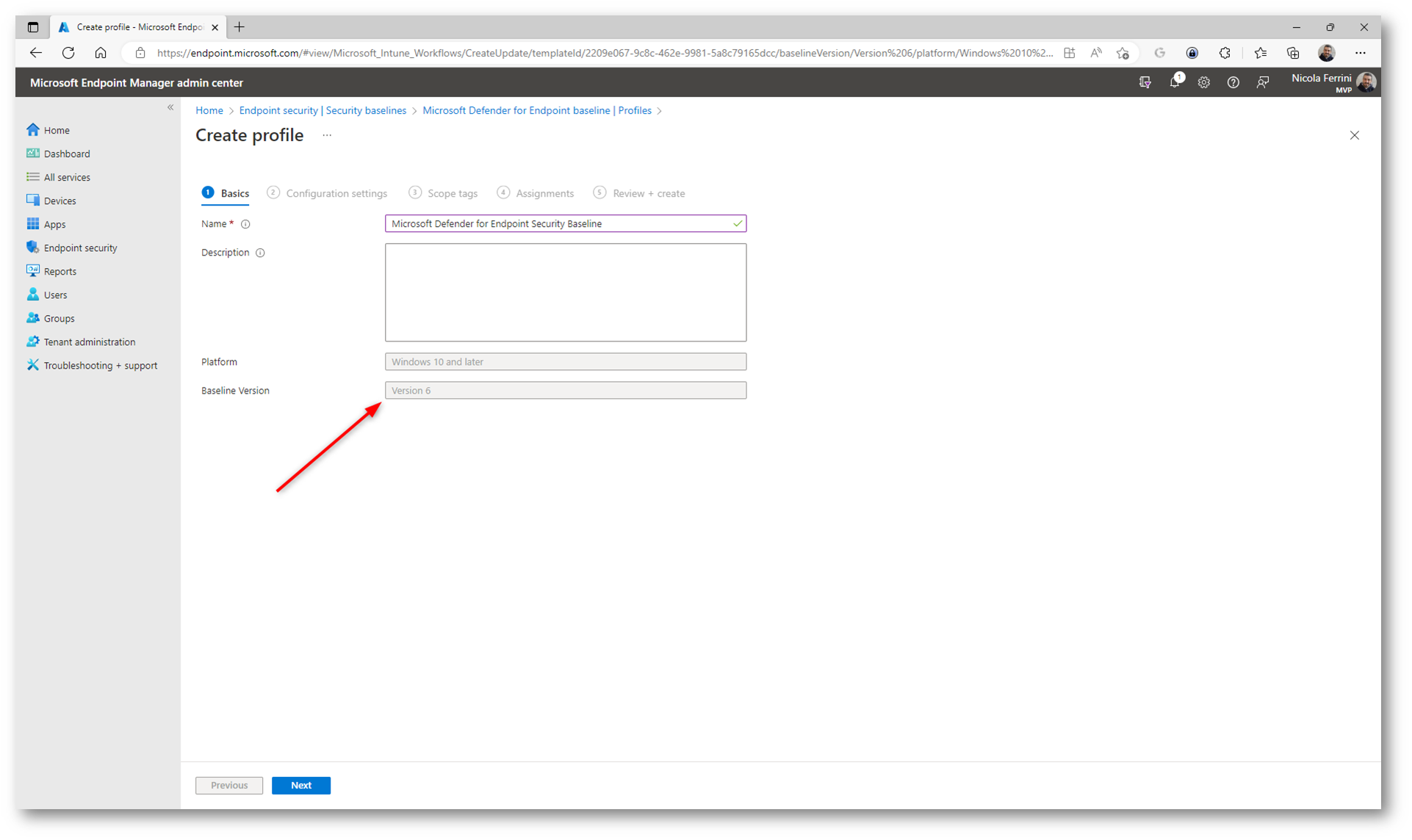

Figura 13: Nome, descrizione e versione della security baseline per Microsoft Defender for Endpoint

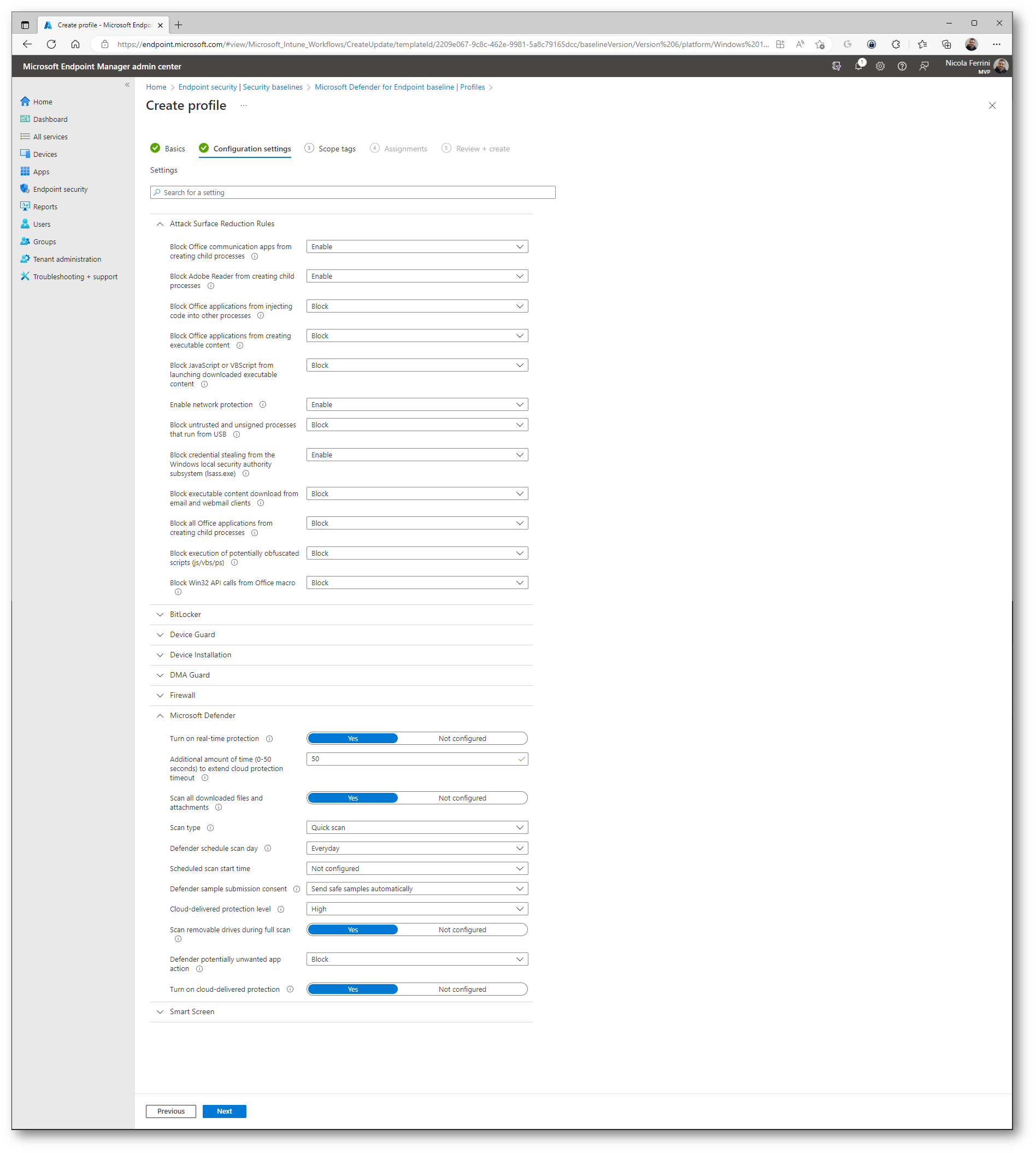

Trovate un riferimento per le impostazioni disponibili nelle diverse versioni della baseline di sicurezza Microsoft Defender per Endpoint che è possibile distribuire con Microsoft Intune visitando la pagina Settings list for the Microsoft Defender for Endpoint security baseline in Microsoft Intune – Microsoft Intune | Microsoft Learn. Per ogni impostazione è disponibile la configurazione predefinita delle baseline, che è anche la configurazione consigliata per tale impostazione fornita dal team di sicurezza.

Figura 14: Configuration settings per la gestione di Microsoft Defender for Endpoint

Figura 15: Scope del profilo di configurazione

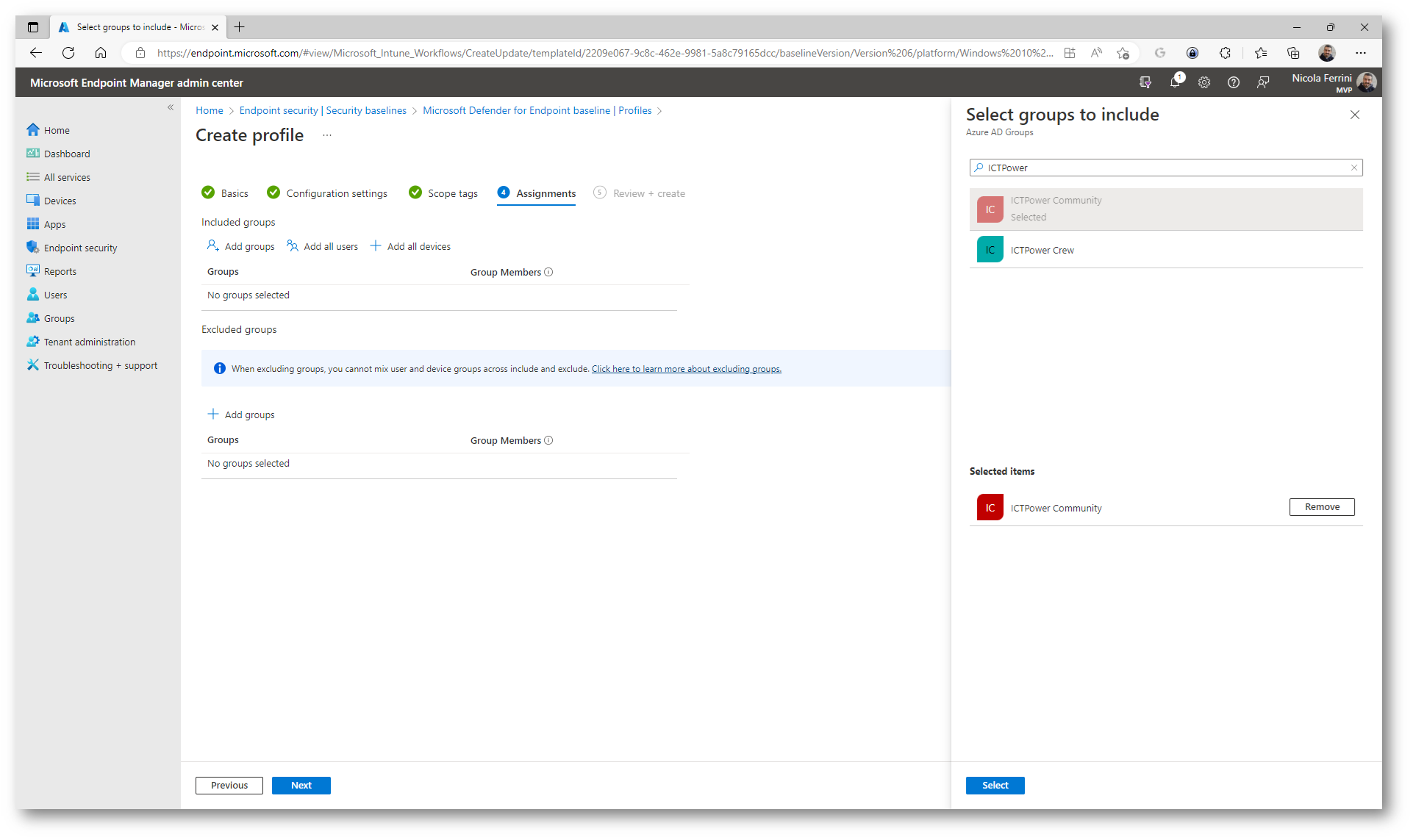

Assegnate quindi il profilo ad un gruppo di utenti o ad un gruppo di dispositivi. Come già scritto prima, le impostazioni predefinite nelle baseline di sicurezza sono le più restrittive. È consigliabile verificare che queste impostazioni non siano in conflitto con altre impostazioni o funzionalità dei criteri nell’ambiente di produzione ed è il caso di testarle su un numero ristretto di dispositivi o utenti prima di distribuirle in maniera massiva.

Figura 16: Assegnazione del profilo ad un gruppo di utenti o di dispositivi Windows 10/11

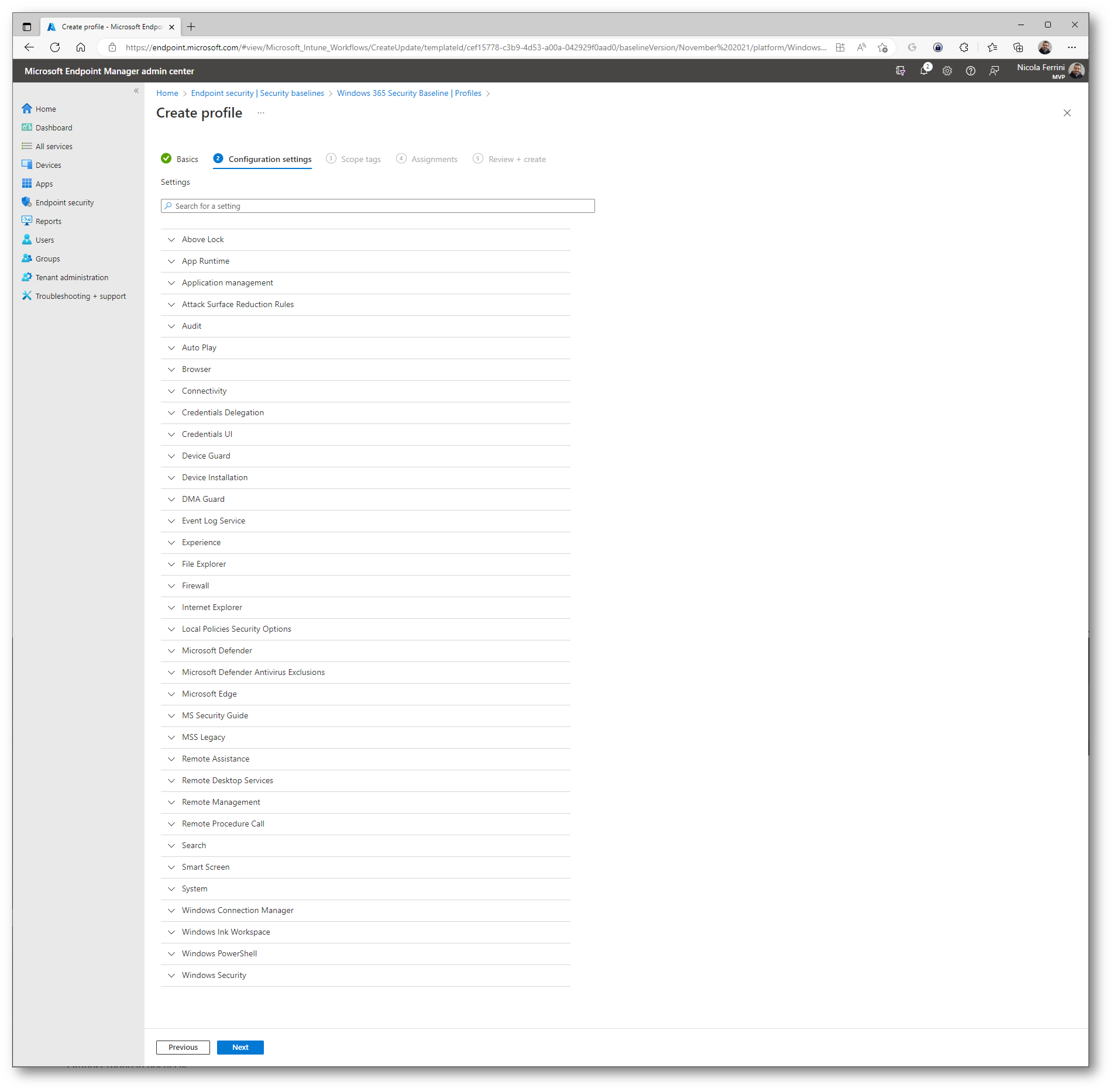

Figura 17: Schermata finale della creazione del profilo di configurazione

Dopo il rilascio di una nuova versione per un profilo, le impostazioni nei profili basate sulle versioni precedenti diventano di sola lettura. È possibile continuare a usare questi profili meno recenti, inclusa la modifica del nome, della descrizione e delle assegnazioni, ma non sarà possibile modificare le impostazioni o creare nuovi profili in base alle versioni precedenti.

Quando si è pronti per usare la versione più recente di una baseline, è possibile creare nuovi profili o aggiornare i profili esistenti alla nuova versione.

È bene considerare che I profili esistenti non vengono aggiornati automaticamente alle nuove versioni. Se si sceglie di aggiornare ad una nuova versione (utilizzando il pulsante Change version) è possibile mantenere le personalizzazioni già scelte in precedenza oppure utilizzare i valori predefiniti per tutte le impostazioni nella nuova versione, ma non è possibile modificare solo alcune impostazioni in un profilo durante l’aggiornamento.

Figura 18: Profilo creato e possibilità di aggiornamento ad una nuova versione (se disponibile)

È possibile in qualsiasi momento apportare delle modifiche al profilo di configurazione della security baseline, modificandone i parametri.

Figura 19: Proprietà del profilo di gestione di Microsoft Defender for Endpoint

Configurazione di Windows 365

Windows 365 Business è una versione di Windows 365 eseguita specificamente per l’uso in aziende piccole (fino a 300 postazioni). Offre alle organizzazioni un modo semplice e semplificato di fornire PC cloud agli utenti. Utilizzando il browser oppure client per desktop remoto si può accedere da PC, da MAC, da Android o iOS ad una macchina virtuale ospitata nel cloud, permettendo ai lavoratori di avere un PC a disposizione nel giro di pochi minuti.

A seguito della pandemia è innegabile come sia effettivamente emerso un nuovo modello di lavoro, diversificato dai processi virtuali e dalla collaborazione da remoto. In questo ambiente, più distribuito e centralizzato, le persone hanno la necessità di accedere alle informazioni aziendali da diversi luoghi e, soprattutto, da tantissimi dispositivi diversi. L’aumento delle minacce informatiche ci porta, di conseguenza, a prestare maggiore attenzione nel proteggere queste informazioni spesso critiche.

Vantaggi del Cloud PC

Possiamo riassumere i vantaggi offerti da Windows 365 e dal Cloud PC in 3 punti fondamentali:

- Potenza. Windows 365 fornisce un’esperienza completa del PC sul cloud. Con l’avvio istantaneo del proprio Cloud PC personale, gli utenti possono trasferire applicazioni, strumenti, dati e impostazioni dal cloud a qualsiasi dispositivo. Inoltre, il cloud garantisce maggiore versatilità nella potenza di elaborazione e nell’archiviazione, offrendo scalabilità ai responsabili IT, che potranno gestirle in base alle proprie esigenze. Con la possibilità di scegliere tra Windows 10 e Windows 11 (quando sarà disponibile nel corso del 2021), le aziende possono scegliere il Cloud PC più adatto alle proprie esigenze con un costo mensile per utente.

- Semplicità. Con un Cloud PC, gli utenti possono accedere e riprendere il proprio lavoro da dove lo hanno lasciato su diversi dispositivi. Per i responsabili IT, Windows 365 semplifica anche la distribuzione, l’aggiornamento e la gestione, oltre a non richiedere la virtualizzazione, a differenza di altre soluzioni. Le piccole e medie imprese possono acquistare Windows 365 direttamente o attraverso un fornitore di servizi cloud e completare l’impostazione in pochi clic.

- Sicurezza. Windows 365 è sicuro by design, poiché sfrutta la potenza del cloud e si basa sul principio Zero Trust. Le informazioni sono protette e archiviate sul cloud, non sul dispositivo. Contando su aggiornamenti costanti, sulle avanzate funzionalità di sicurezza e sulle linee guida di Microsoft, Windows 365 semplifica la cybersecurity e consiglia le migliori impostazioni di sicurezza per l’ambiente di lavoro.

Per approfondimenti vi invito a leggere la mia guida Configurare Windows 365 Business – ICT Power e la guida di Roberto Tafuri Configurare Windows 365 Enterprise – ICT Power

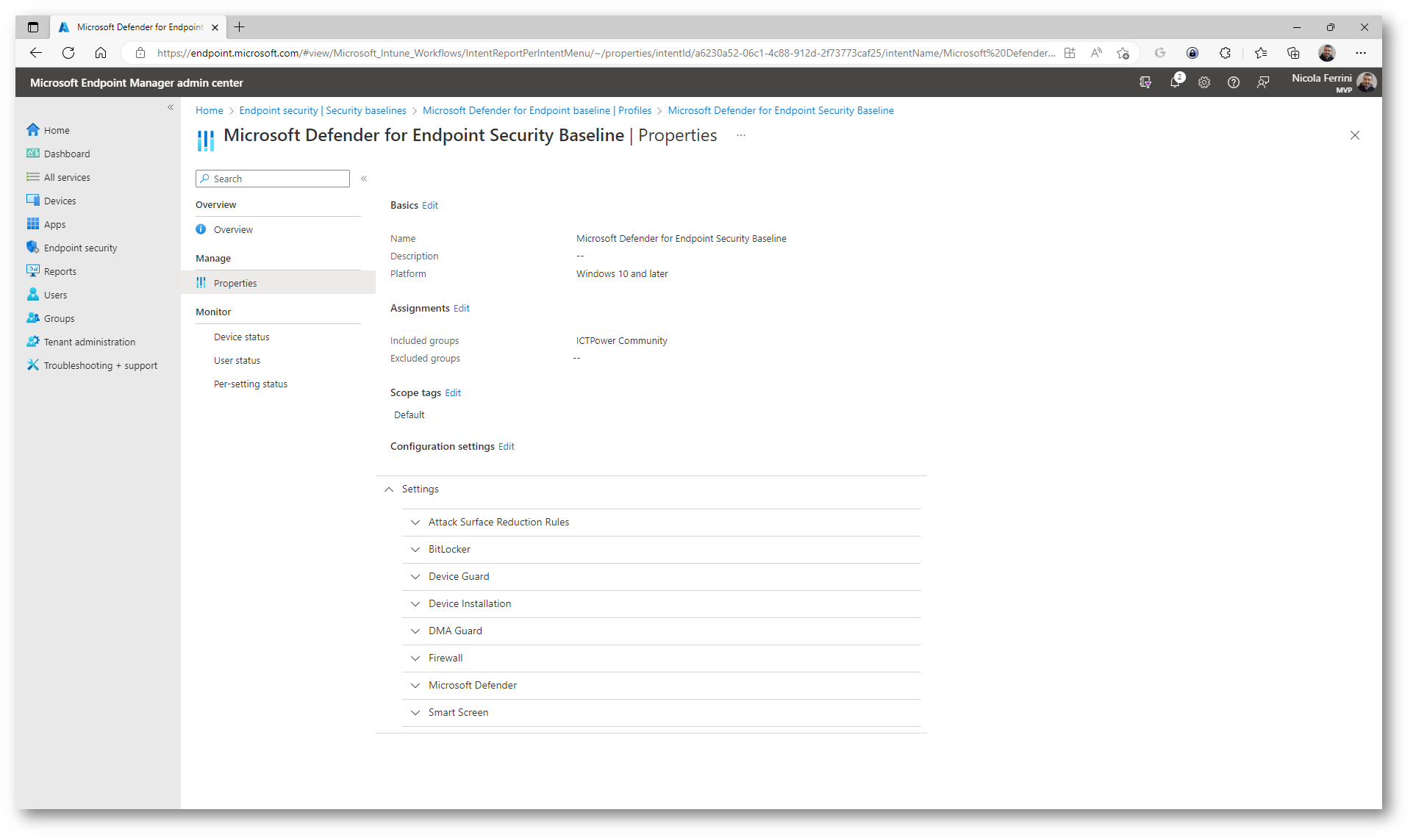

Anche nel caso del Cloud PC, Microsoft Intune offre una security baseline per poter ottimizzare alcune configurazioni. Trovate i dettagli della baseline alla pagina Settings list for the Windows 365 Cloud PC security baseline in Intune – Microsoft Intune | Microsoft Learn

Figura 20: Configuration settings della security baseline di Windows 365

Conclusioni

Utilizzare le security baseline per distribuire le ottimizzazioni di sicurezza è decisamente interessante, pratico ed efficace. Il team di sicurezza Microsoft ha anni di esperienza nel collaborare direttamente con gli sviluppatori Windows e la community della sicurezza per creare le raccomandazioni contenute nelle security baseline.

La sicurezza non va mai sottovalutata. Nonostante siano stati fatti passi da gigante nel tentativo di aumentare conoscenze e competenze, la cultura della sicurezza resta ancora il tallone d’Achille di molte organizzazioni. Il sempre più crescente numero di cyber attacchi è dovuto, nella maggior parte dei casi, a problemi legati a configurazioni superficiali, carenza di cultura ed a mancato controllo.

Se non si ha familiarità con Microsoft Intune e non si è certi da dove iniziare per distribuire configurazioni di sicurezza e proteggere l’ambiente di produzione, le baseline di sicurezza sono sicuramente utilissime.