Distribuire Microsoft Defender per Endpoint/Business per Android Enterprise con Microsoft Intune

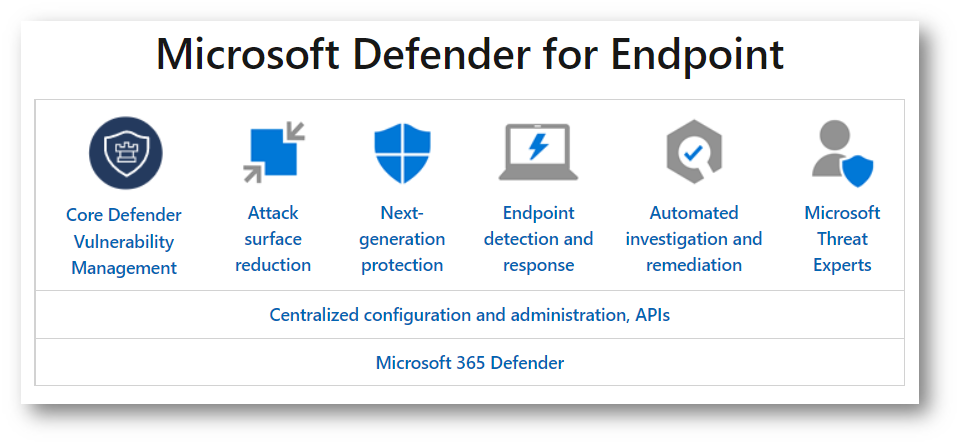

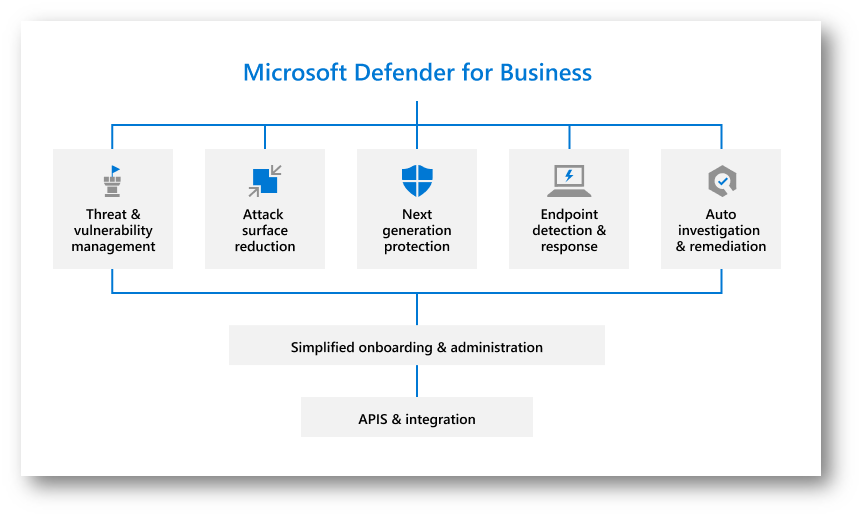

Microsoft Defender per Endpoint è una piattaforma di sicurezza degli endpoint aziendali progettata per consentire alle reti aziendali di bloccare, rilevare, analizzare e rispondere a minacce avanzate. Microsoft Defender for Business è una soluzione di sicurezza degli endpoint progettata appositamente per le piccole e medie imprese (fino a 300 dipendenti).

Microsoft Defender per Endpoint è disponibile in due piani, Defender per Endpoint Piano 1 e Piano 2. Per informazioni sulle caratteristiche e le funzionalità incluse in ciascun piano potete visitare la pagina Confrontare i piani di sicurezza degli endpoint Microsoft | Microsoft Learn, mentre per un confronto con Microsoft Defender for Business potete visitare la pagina Confrontare le funzionalità di sicurezza nei piani di Microsoft 365 per le piccole e medie imprese | Microsoft Learn

Figura 1: Funzionalità incluse in Microsoft Defender for Endpoint

Figura 2: Funzionalità include in Microsoft Defender for Business

Microsoft Defender for Business è incluso in Microsoft 365 Business Premium e può essere installato in 5 dispositivi Windows, MacOS, iOS e Android.

Le funzionalità più importanti sono:

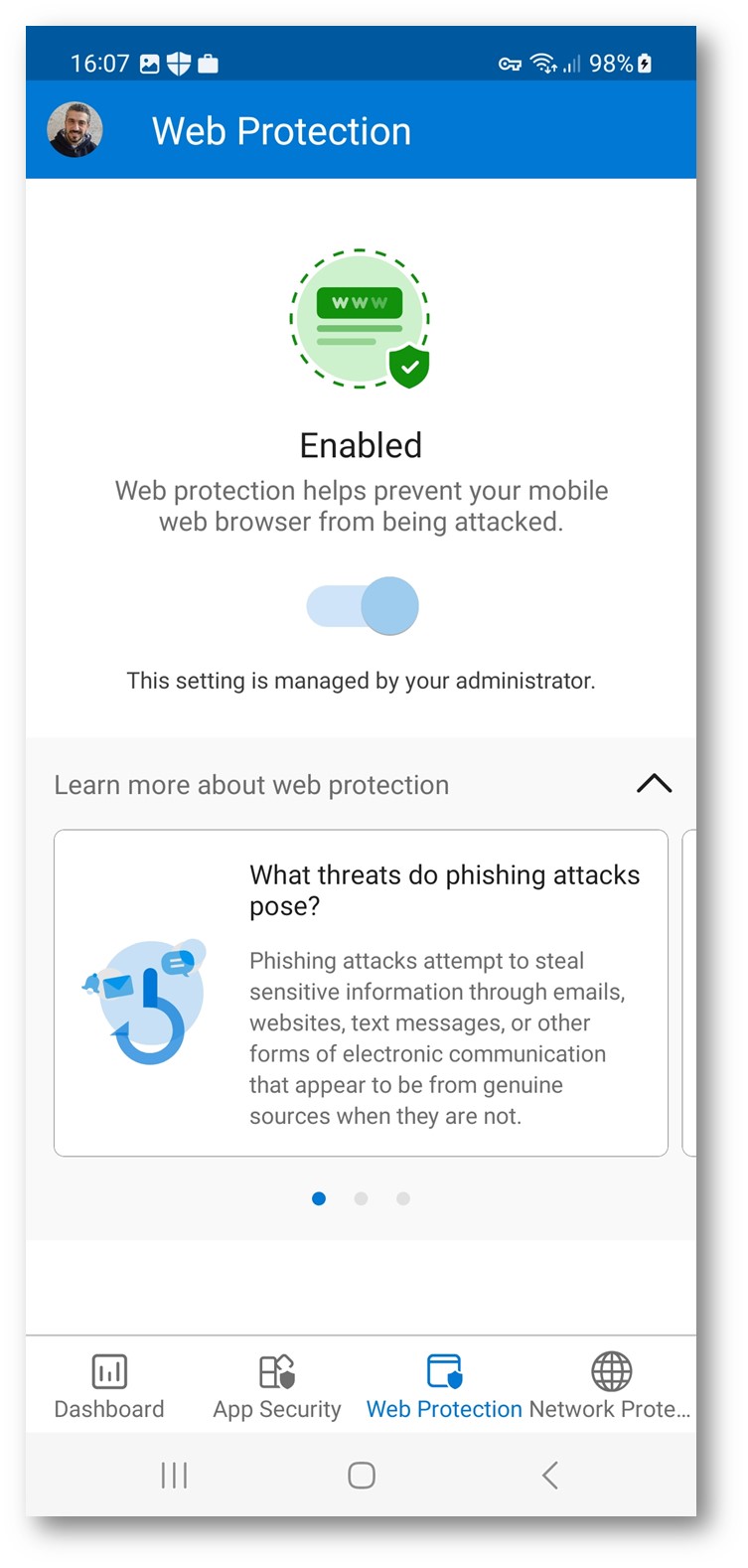

- Threat & vulnerability management

Defender Vulnerability Management offre visibilità degli asset, valutazioni intelligenti e strumenti di correzione predefiniti per dispositivi Windows, macOS, Linux, Android, iOS e di rete. Sfruttando l’intelligence sulle minacce Microsoft, le stime della probabilità di violazione, i contesti aziendali e le valutazioni dei dispositivi, Defender Vulnerability Management assegna rapidamente e continuamente priorità alle principali vulnerabilità degli asset più critici e fornisce raccomandazioni sulla sicurezza per mitigare i rischi. - Attack surface reduction Il set di funzionalità per la riduzione della superficie di attacco fornisce la prima linea di difesa nello stack. Garantendo la configurazione corretta delle impostazioni e l’applicazione delle tecniche di mitigazione, le funzionalità resistono agli attacchi e allo sfruttamento. Questo set di funzionalità include anche protezione di rete e protezione Web, che regolano l’accesso a indirizzi IP, domini e URL dannosi.

- Next-generation protection Per rafforzare ulteriormente il perimetro di sicurezza della rete, Microsoft Defender per endpoint usa la protezione di ultima generazione progettata per individuare tutti i tipi di minacce emergenti.

- Endpoint detection and response Le funzionalità di rilevamento e risposta dagli endpoint vengono messe in atto per rilevare, analizzare e rispondere alle minacce avanzate che potrebbero aver superato i primi due pilastri della sicurezza. La rilevazione avanzata offre uno strumento di ricerca delle minacce basato su query che consente di individuare in modo proattivo le violazioni e di creare rilevamenti personalizzati.

- Automated investigation and remediation Oltre alla possibilità di rispondere rapidamente agli attacchi avanzati, Microsoft Defender per endpoint offre funzionalità di analisi e correzione automatiche che consentono di ridurre il volume di avvisi in pochi minuti su larga scala.

Il lavoro di Microsoft negli ultimi anni per proteggere le aziende è stato davvero notevole. Da diversi anni Microsoft viene premiata da Gartner come leader per la Endpoint Protection. Trovate maggior informazioni alla pagina Gartner names Microsoft a Leader in the 2021 Endpoint Protection Platforms Magic Quadrant – Microsoft Security Blog

Figura 3: Endpoint Protection Platforms (EPP) Magic Quadrant by Gartner

In questa guida mi occuperò di mostrare come funziona l’onboarding dei dispositivi Android Enterprise in Microsoft Defender for Endpoint/Business utilizzando Microsoft Intune.

Utilizzo di Microsoft Intune per l’onboarding dei dispositivi Android in Microsoft Defender for Endpoint

È possibile eseguire l’onboarding dei dispositivi Android in Microsoft Intune usando l’interfaccia di amministrazione di Microsoft Endpoint Manager (https://endpoint.microsoft.com). In questa guida assumerò che il dispositivo Android Enterprise sia già gestito da Microsoft Intune.

Per sapere come effettuare l’enrollment di un dispositivo Android in Microsoft Intune potete leggere le mie guide:

- Microsoft Endpoint Manager – Microsoft Intune – Enrollment di un dispositivo Android personale (BYOD) con il profilo di lavoro – ICT Power

- Microsoft Intune – Enroll di un dispositivo Android in modalità COPE (Corporate-owned with work profile) – ICT Power

- Microsoft Intune – Enroll di un dispositivo Android in modalità Corporate-owned dedicated profile – ICT Power

- Microsoft Intune – Enroll di un dispositivo Android dedicato con Azure AD Shared mode – ICT Power

- Microsoft Intune – Enroll di un dispositivo Android utilizzando Samsung Knox Mobile Enrollment (KME) – ICT Power

NOTA: Al momento della scrittura di questa guida solo i dispositivi Personally-owned devices with work profile, Corporate-owned, personally enabled e Corporate-owned fully managed user device enrollments sono supportati in Android Enterprise.

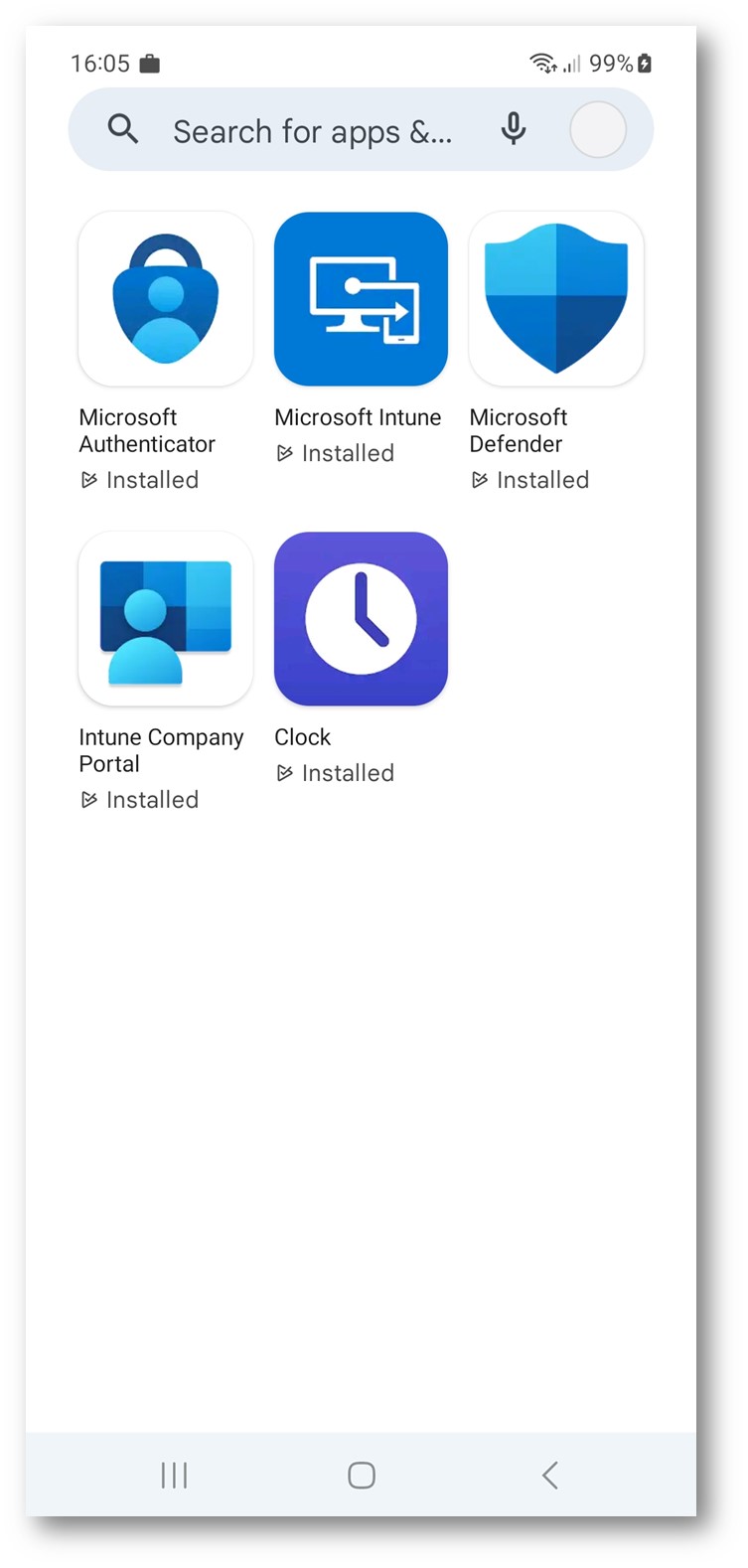

Aggiungere Microsoft Defender per endpoint in Android come app Google Play gestita

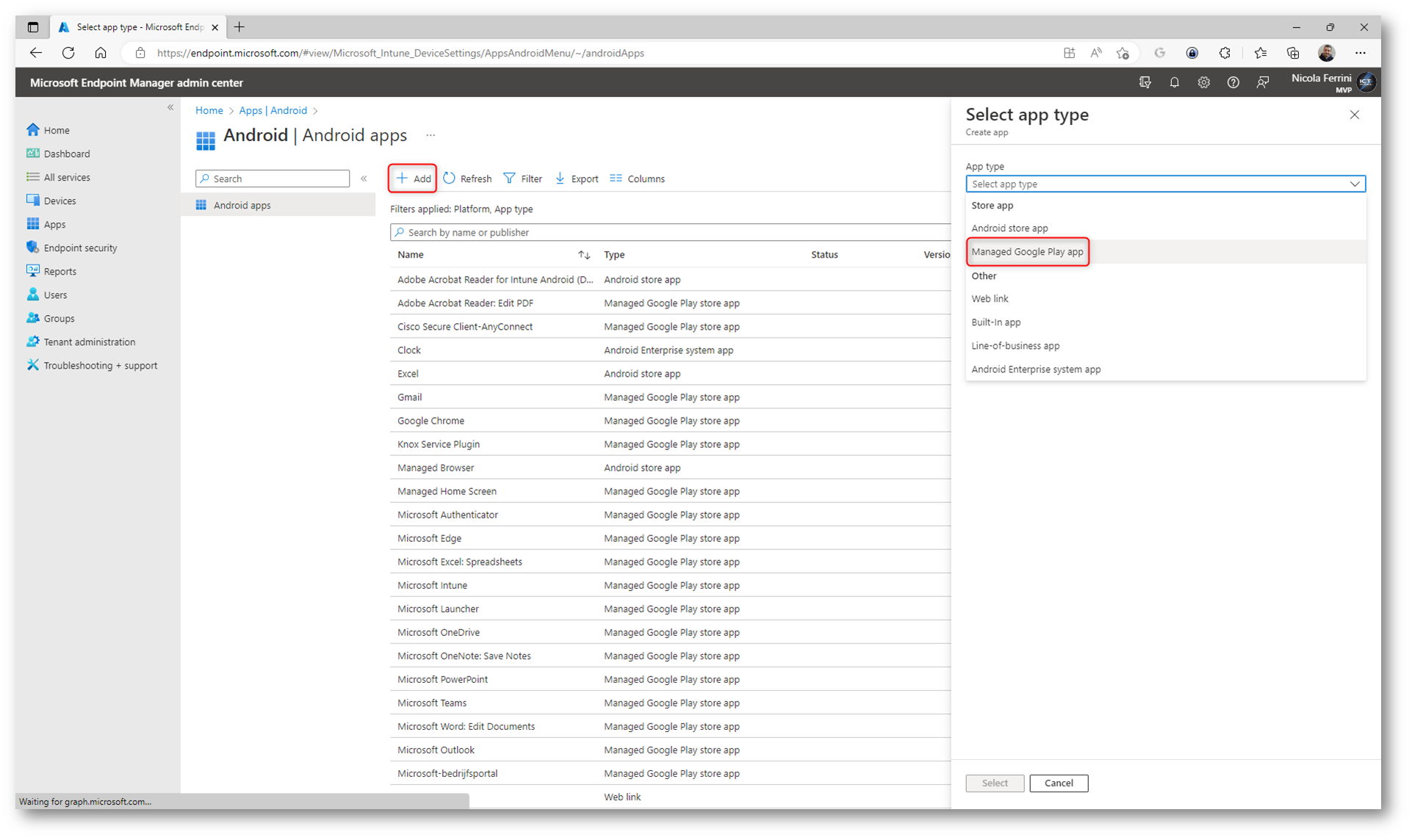

Dall’interfaccia di amministrazione di Microsoft Endpoint Manager (https://endpoint.microsoft.com) selezionate Apps à Android e aggiungete una nuova app di tipo Managed Google Play

Figura 4: Aggiunta di una nuova app di tipo Managed Google Play

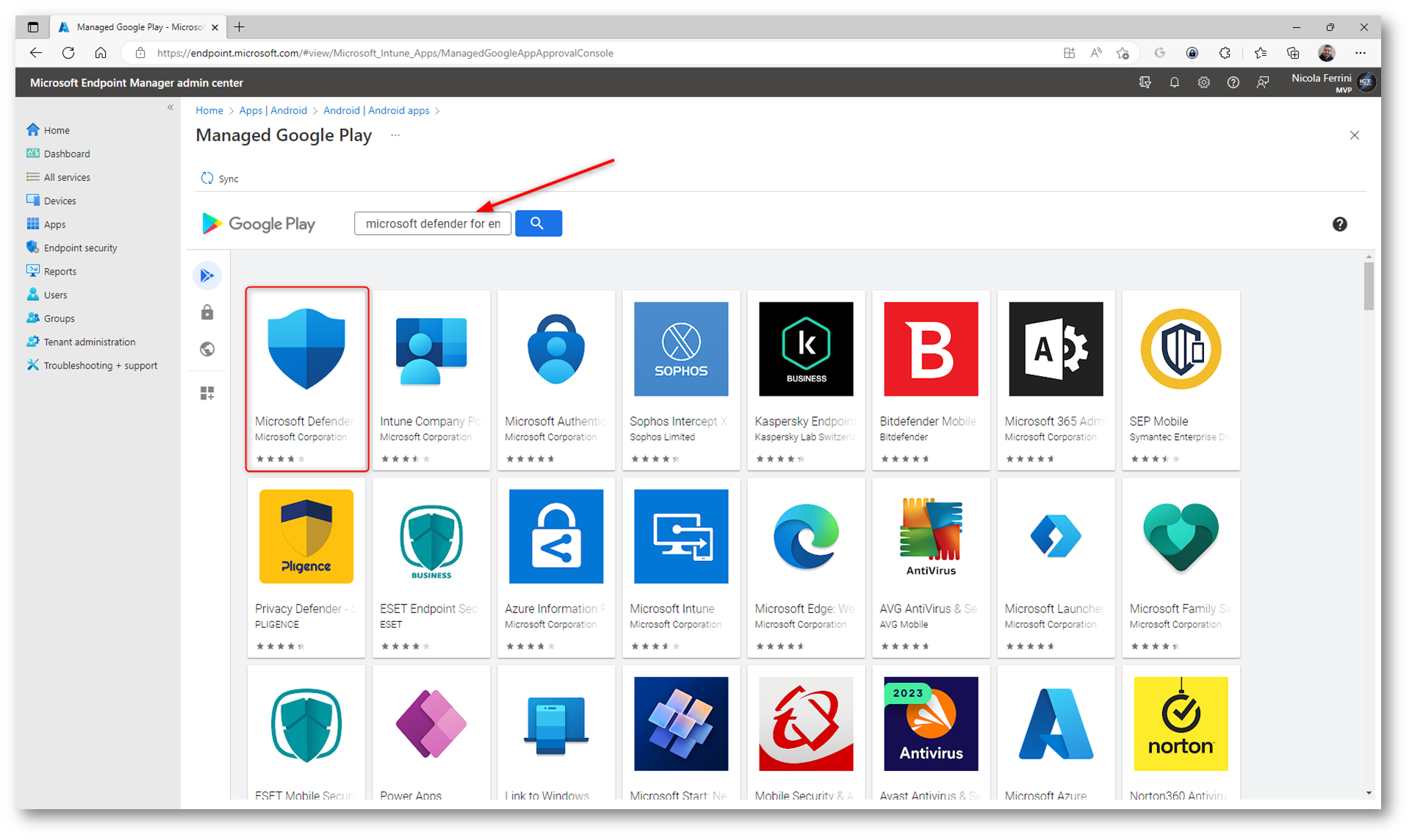

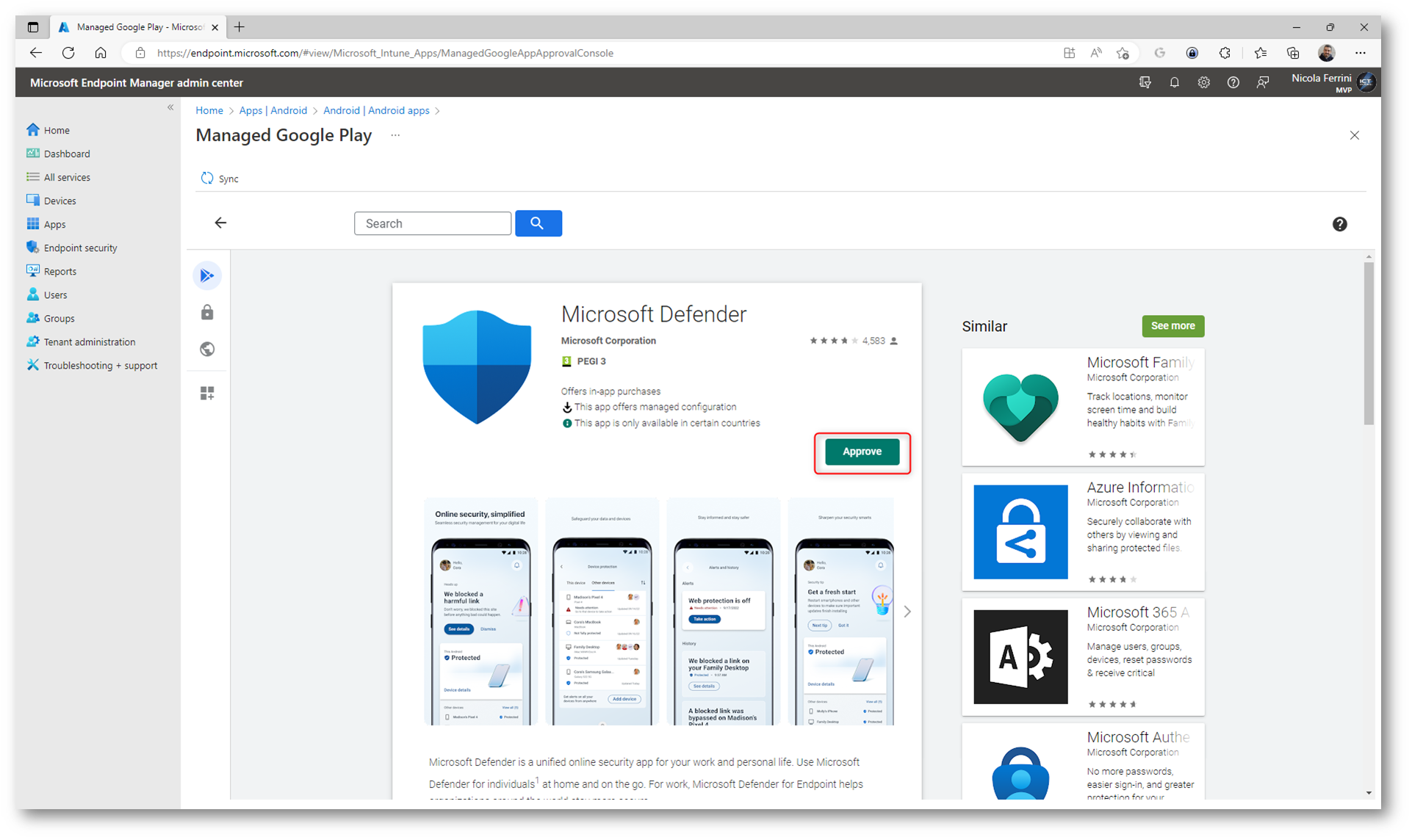

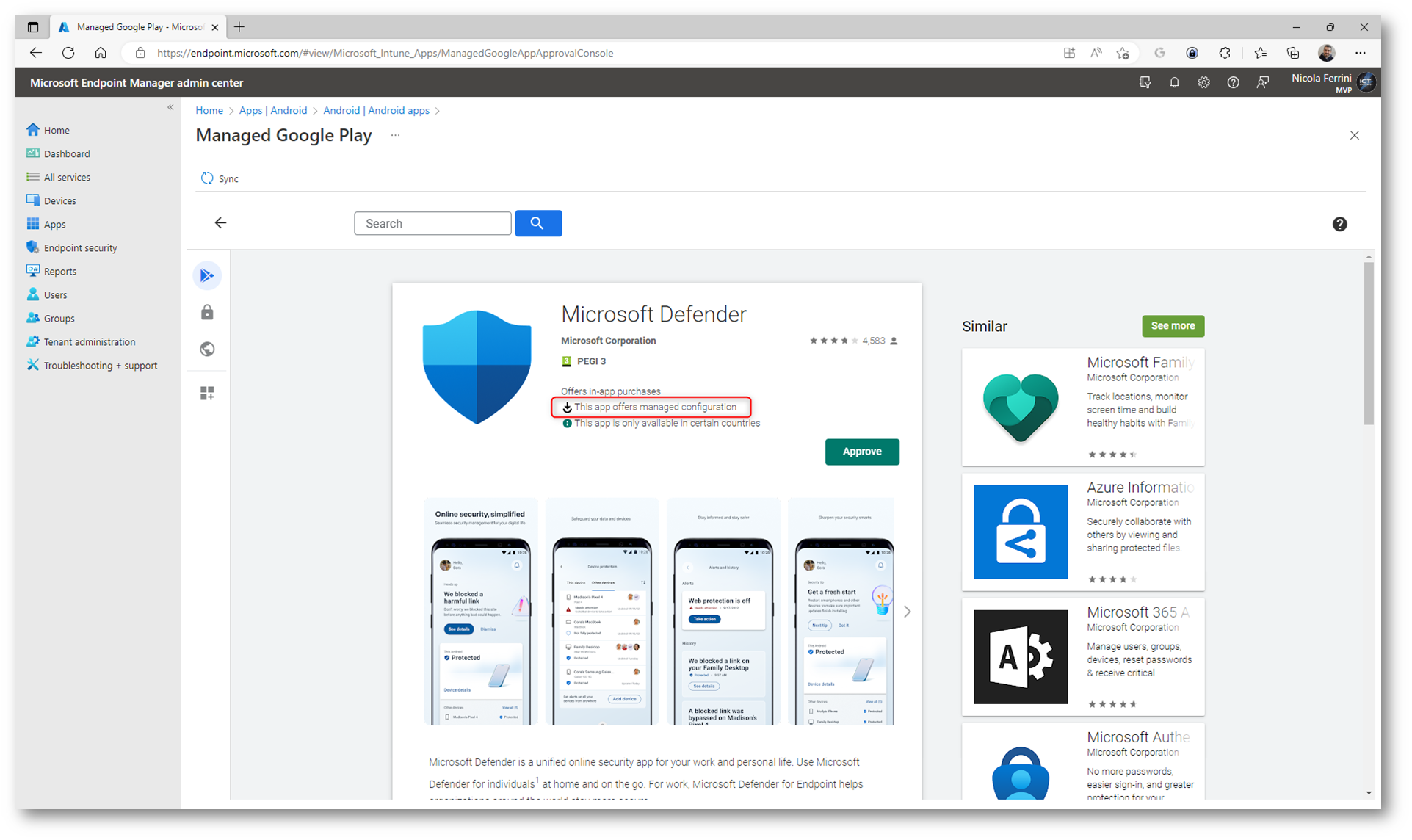

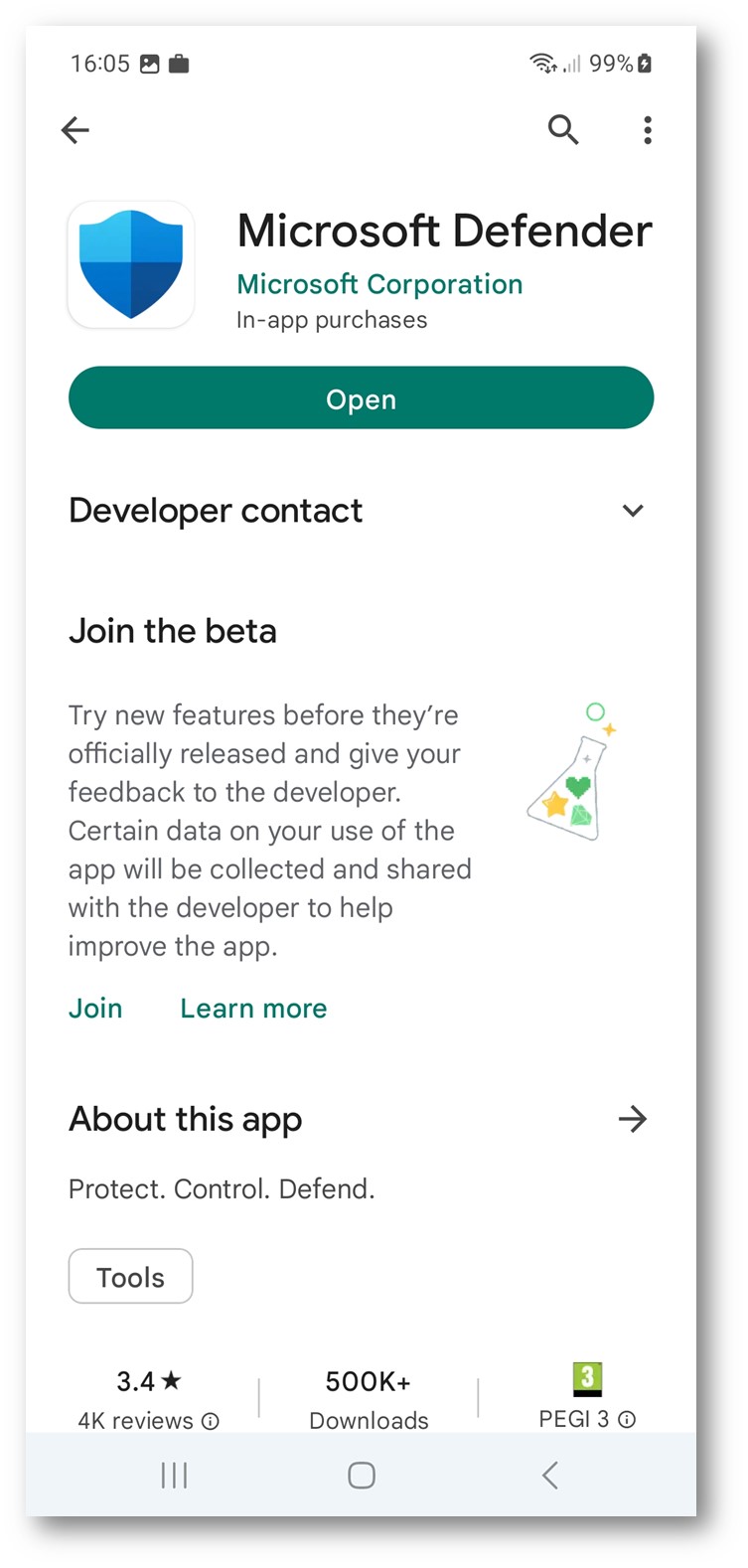

Nella pagina Managed Google Play cercate Microsoft Defender per visualizzare l’app corretta.

Figura 5: Ricerca dell’app Microsoft Defender nel Managed Google Play

Approvate l’app e accettate le autorizzazioni richieste. Verrà visualizzata la pagina Impostazioni approvazione. La pagina conferma la preferenza per gestire le nuove autorizzazioni per le app che potrebbero essere richieste da Microsoft Defender in Android. Esaminare le opzioni e selezionare l’opzione preferita.

Figura 6: Approvazione dell’app Microsoft Defender

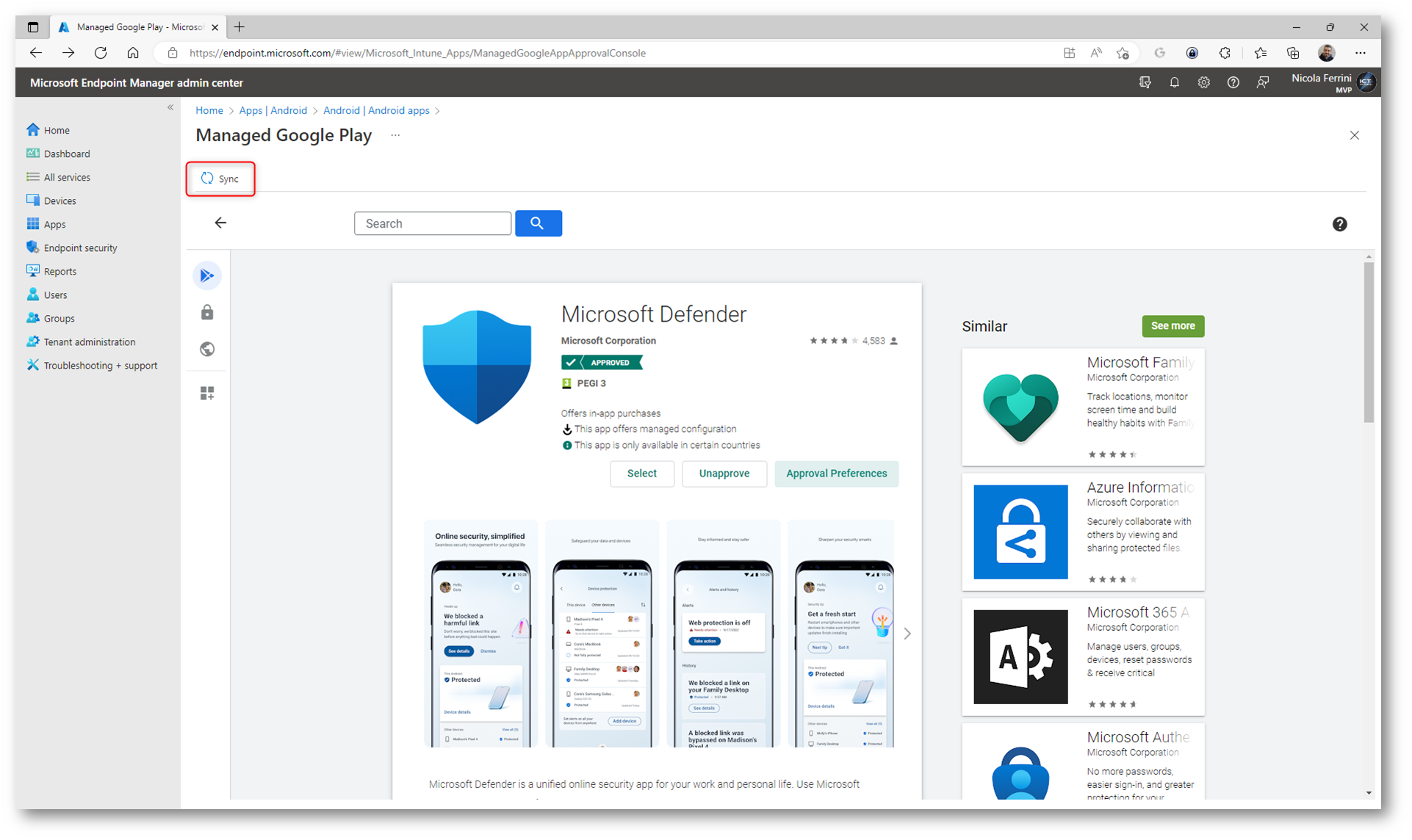

Dopo aver selezionato la gestione delle autorizzazioni, selezionare Sincronizza per sincronizzare Microsoft Defender con l’elenco delle app che sarà possibile distribuire.

Figura 7: Sincronizzazione delle app di Managed Google Play

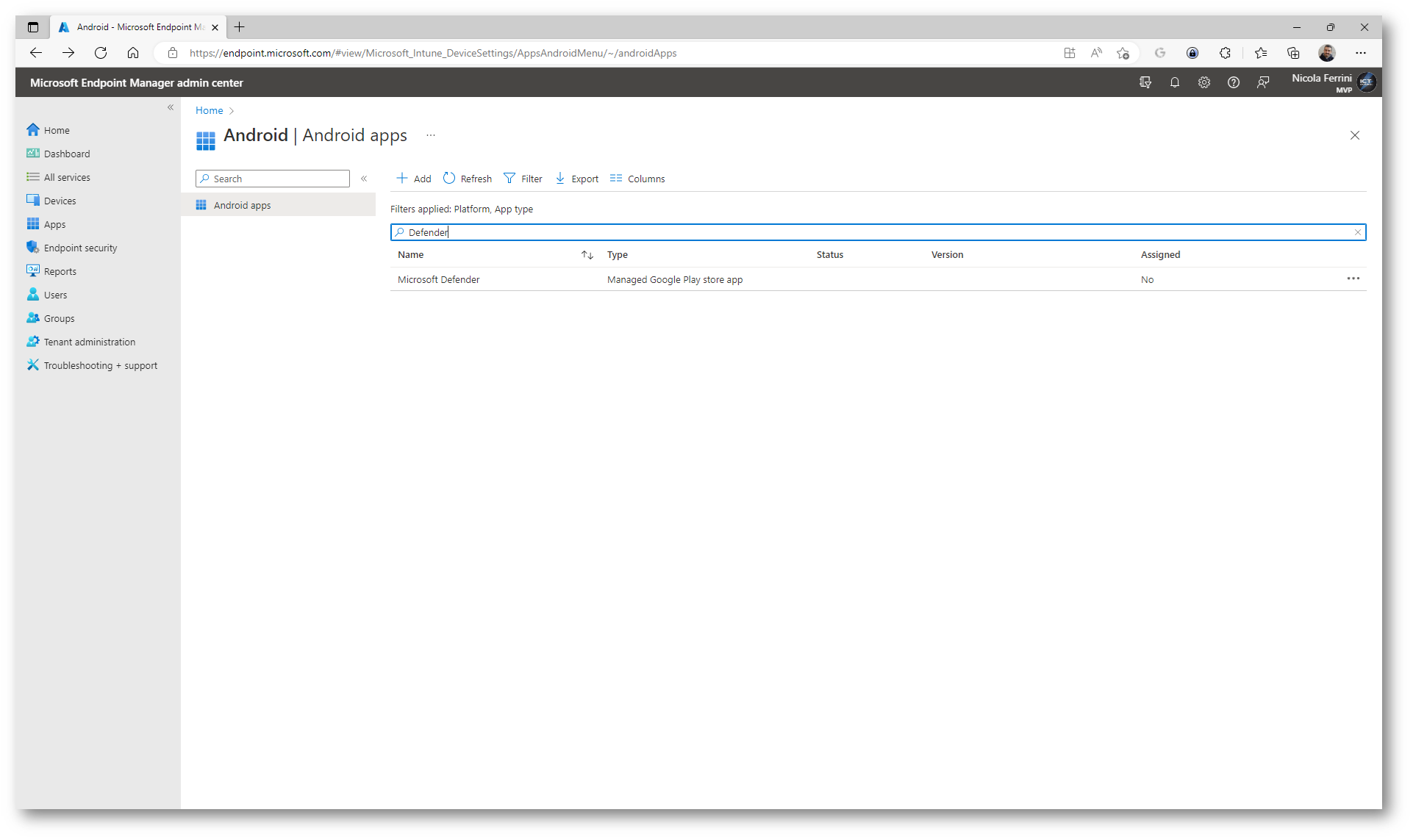

Nel giro di un minuto l’app sarà disponibile e potrà essere distribuita tramite Microsoft Intune.

Figura 8: L’app è disponibile e può essere distribuita tramite Microsoft Intune

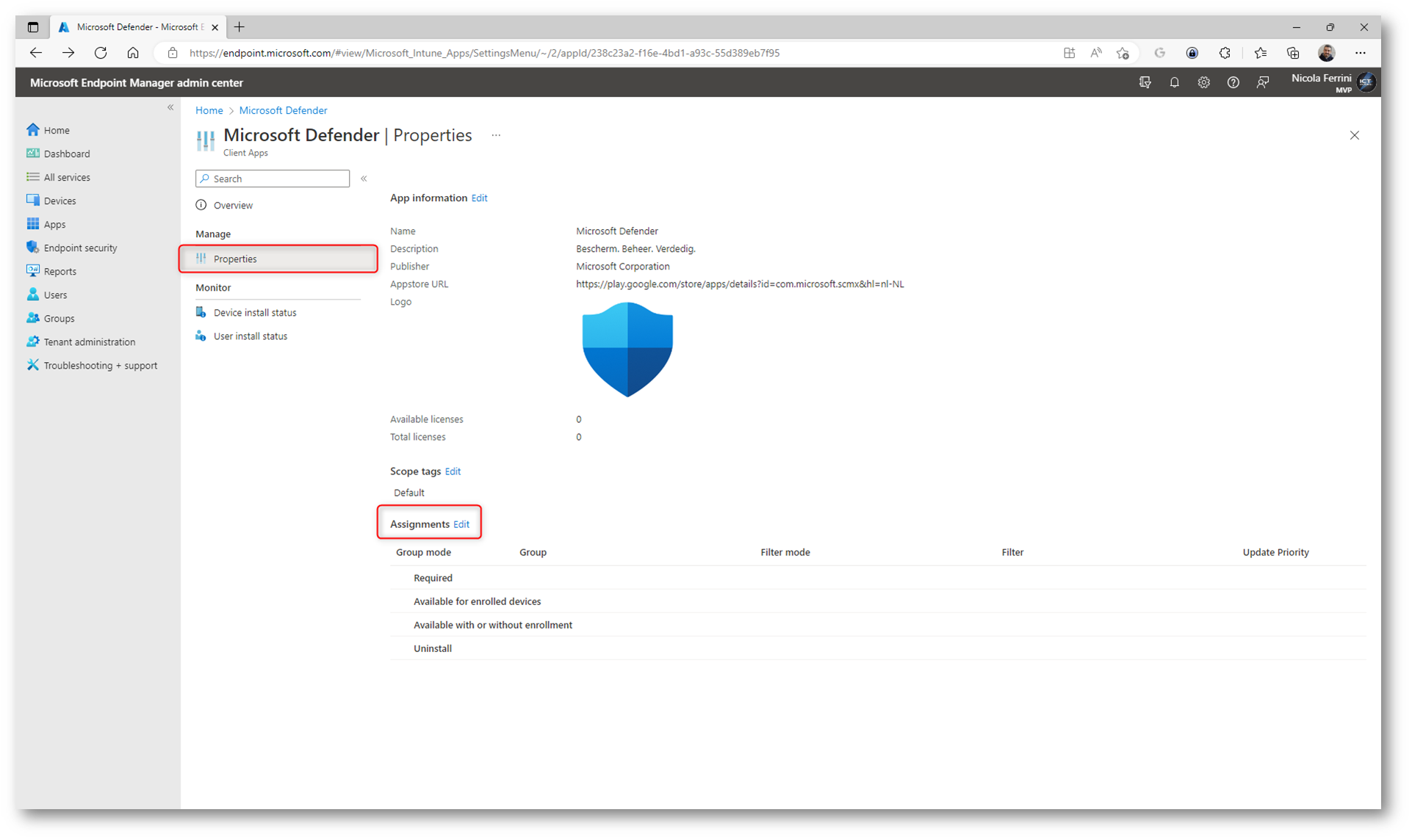

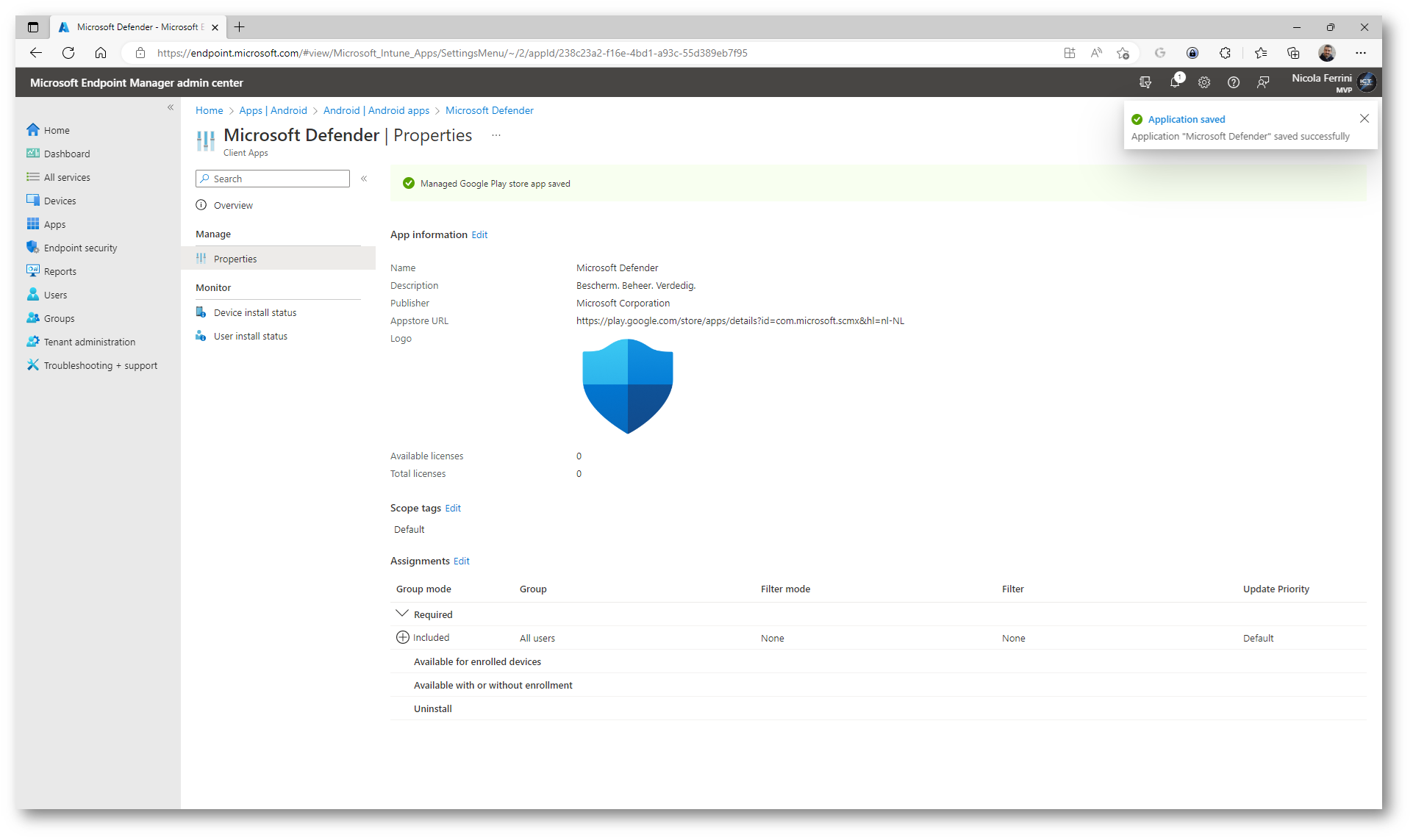

Selezionate l’app Microsoft Defender e dalle sue proprietà modificate l’assegnazione.

Figura 9: Modifica delle proprietà dell’app Microsoft Defender

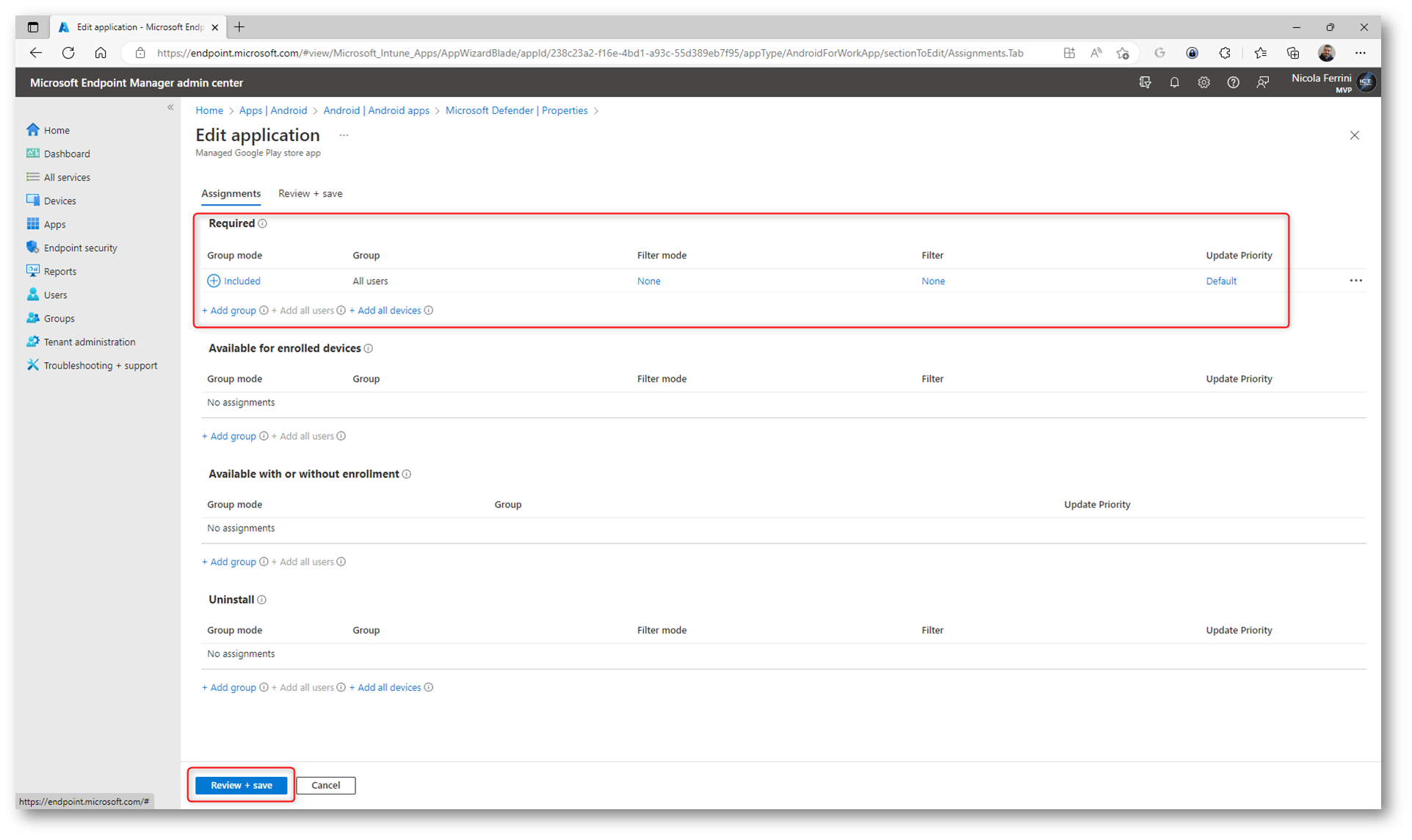

Assegnate l’app ad un gruppo di utenti. Nel mio caso ho deciso di distribuirla per tutti gli utenti.

Figura 10: Distribuzione dell’app ad un gruppo di utenti di Azure AD

Figura 11: Proprietà dell’app Microsoft Defender modificate

Configurazione dell’app Microsoft Defender

L’app Microsoft Defender supporta i criteri di configurazione delle app (app configuration policy) per i dispositivi gestiti tramite Microsoft Intune. I criteri di configurazione delle app permettono di eliminare i problemi di configurazione delle app consentendo di assegnare le impostazioni di configurazione a un criterio assegnato agli utenti finali prima di eseguire l’app. Le impostazioni vengono quindi fornite automaticamente quando l’app è configurata nel dispositivo degli utenti finali e gli utenti finali non devono intervenire.

È possibile creare e usare i criteri di configurazione delle app per fornire le impostazioni di configurazione per le app iOS/iPadOS o Android.

I parametri di configurazione disponibili e la loro implementazione vengono definiti dagli sviluppatori dell’applicazione. È necessario esaminare la documentazione del fornitore per vedere quali configurazioni sono disponibili e in che modo influenzano il comportamento dell’applicazione. Per alcune applicazioni, Intune compilerà le impostazioni di configurazione disponibili.

Nel Managed Google Play le app che supportano la configurazione saranno contrassegnate come tali, come si può vedere dalla figura sotto:

Figura 12: Microsoft Defender supporta i criteri di configurazione dell’app

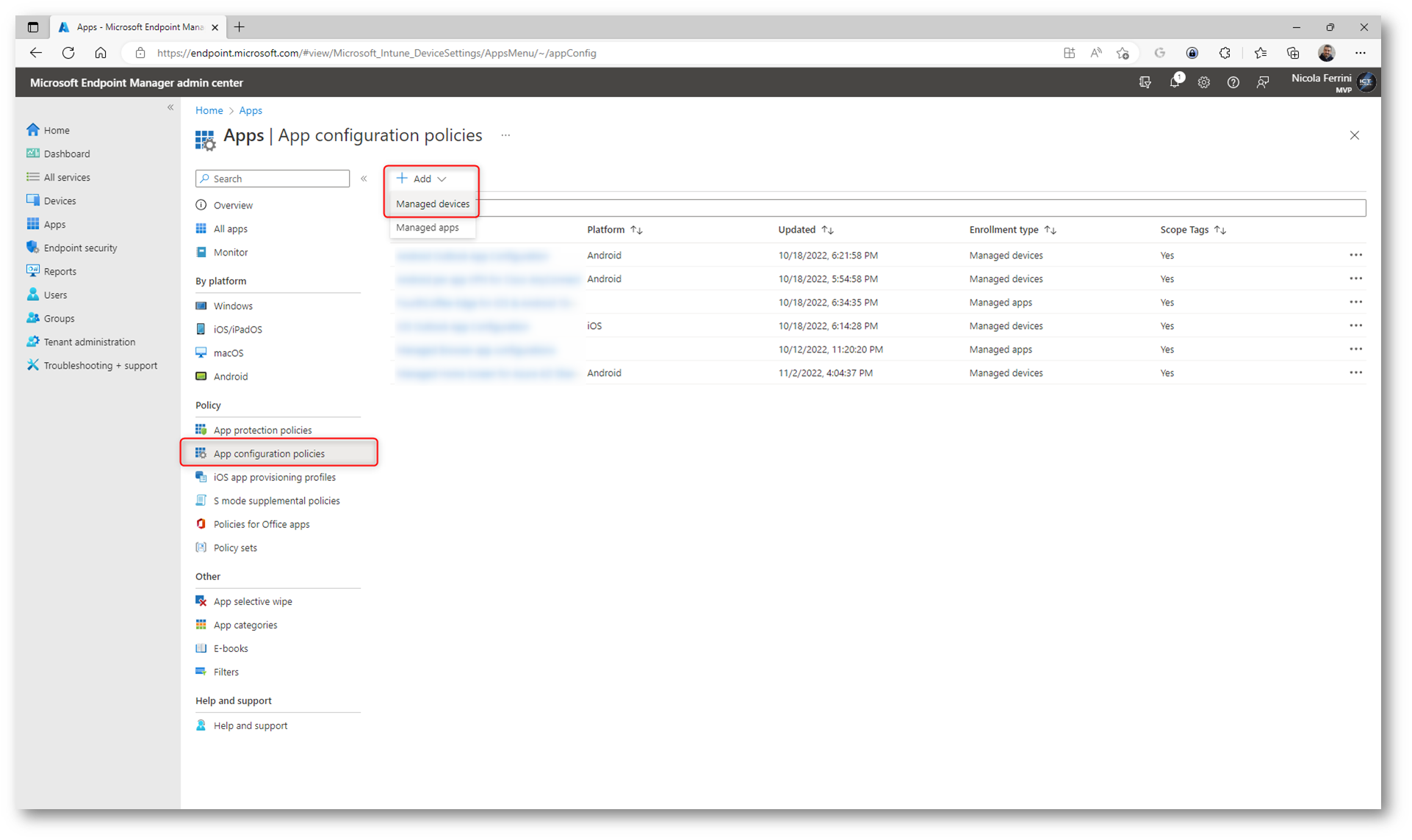

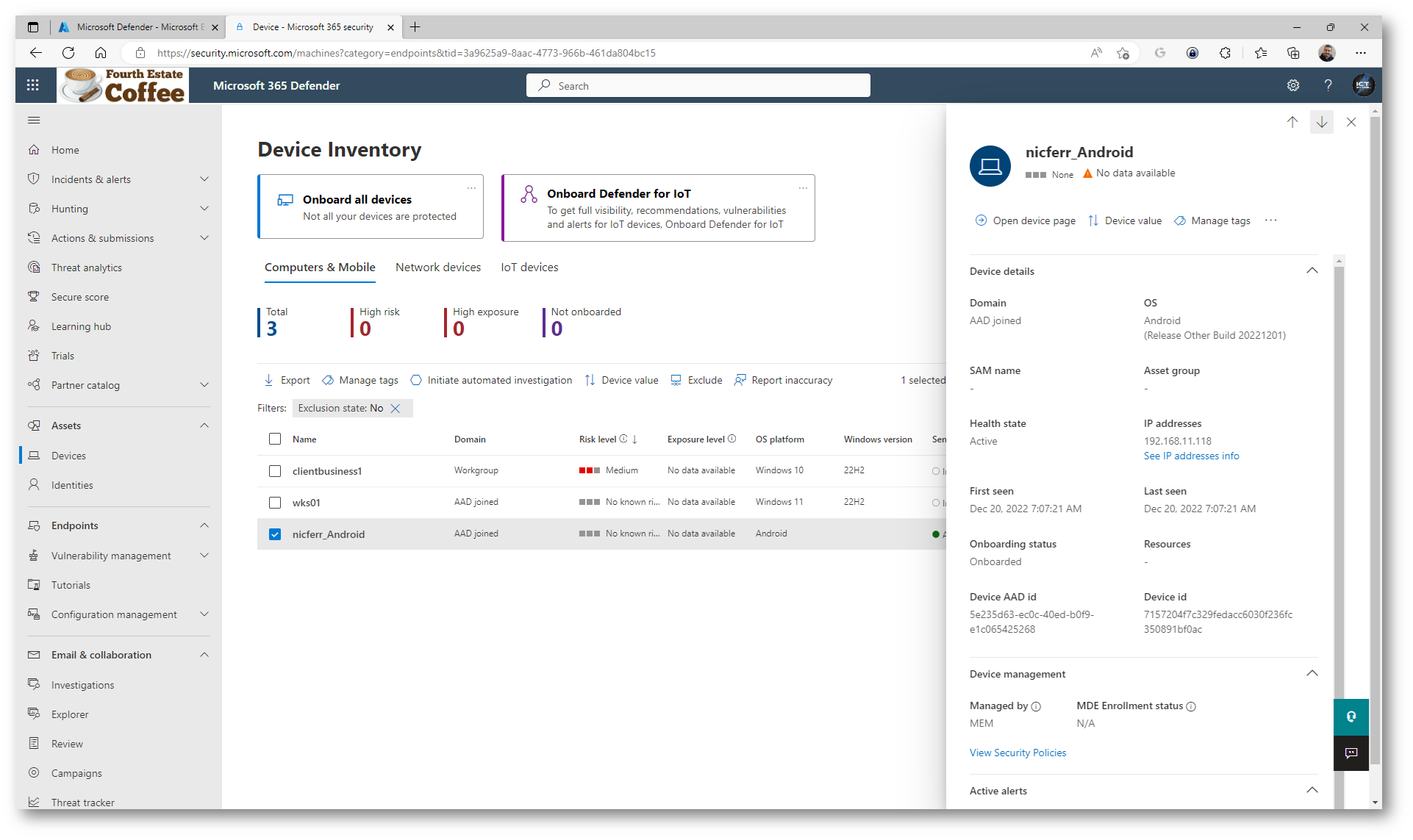

Dal portale di Microsoft Intune selezionate Apps à Apps configuration policies à +Add e quindi dal menu a tendina Managed devices.

Figura 13: Creazione di una app configuration policy per i Managed devices

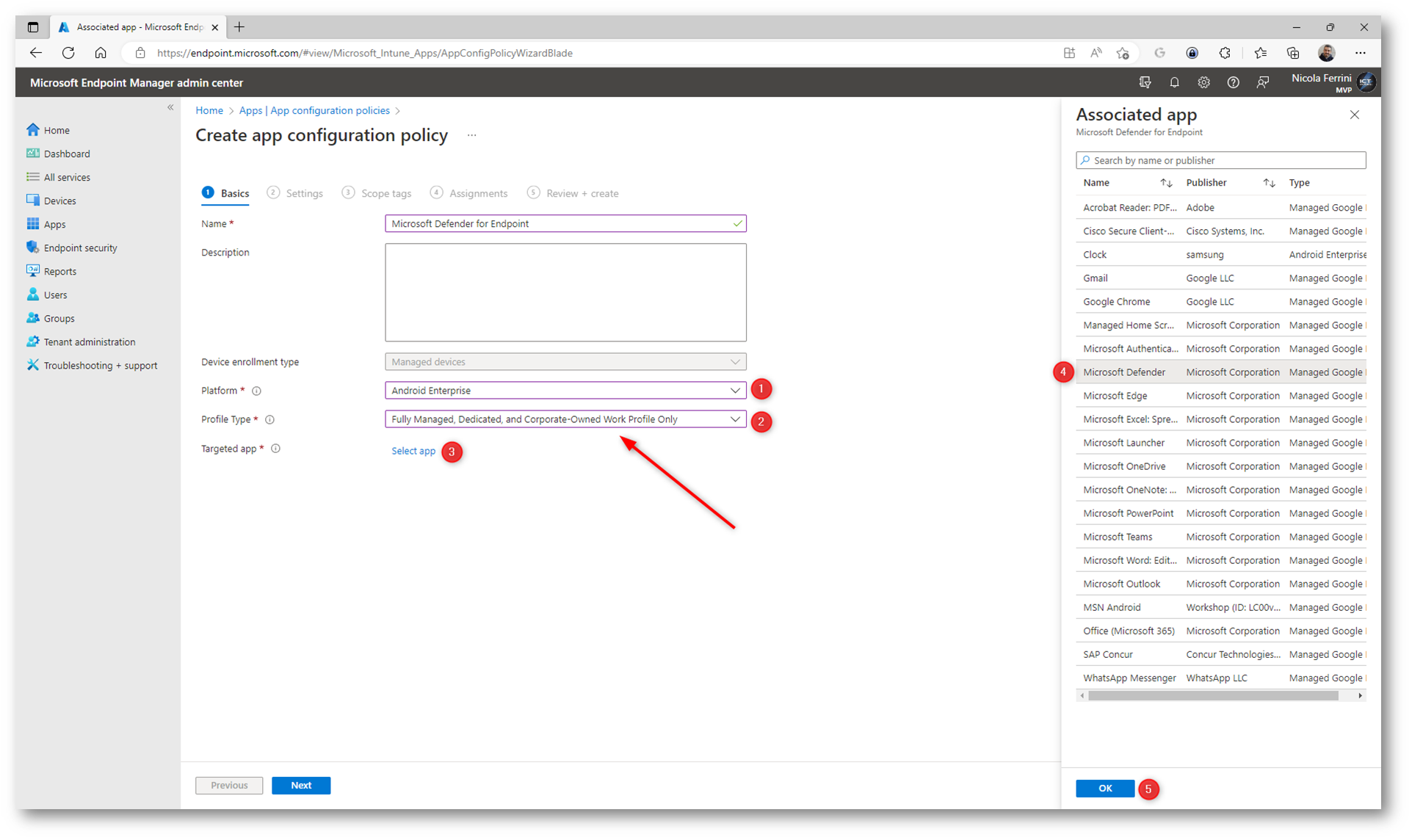

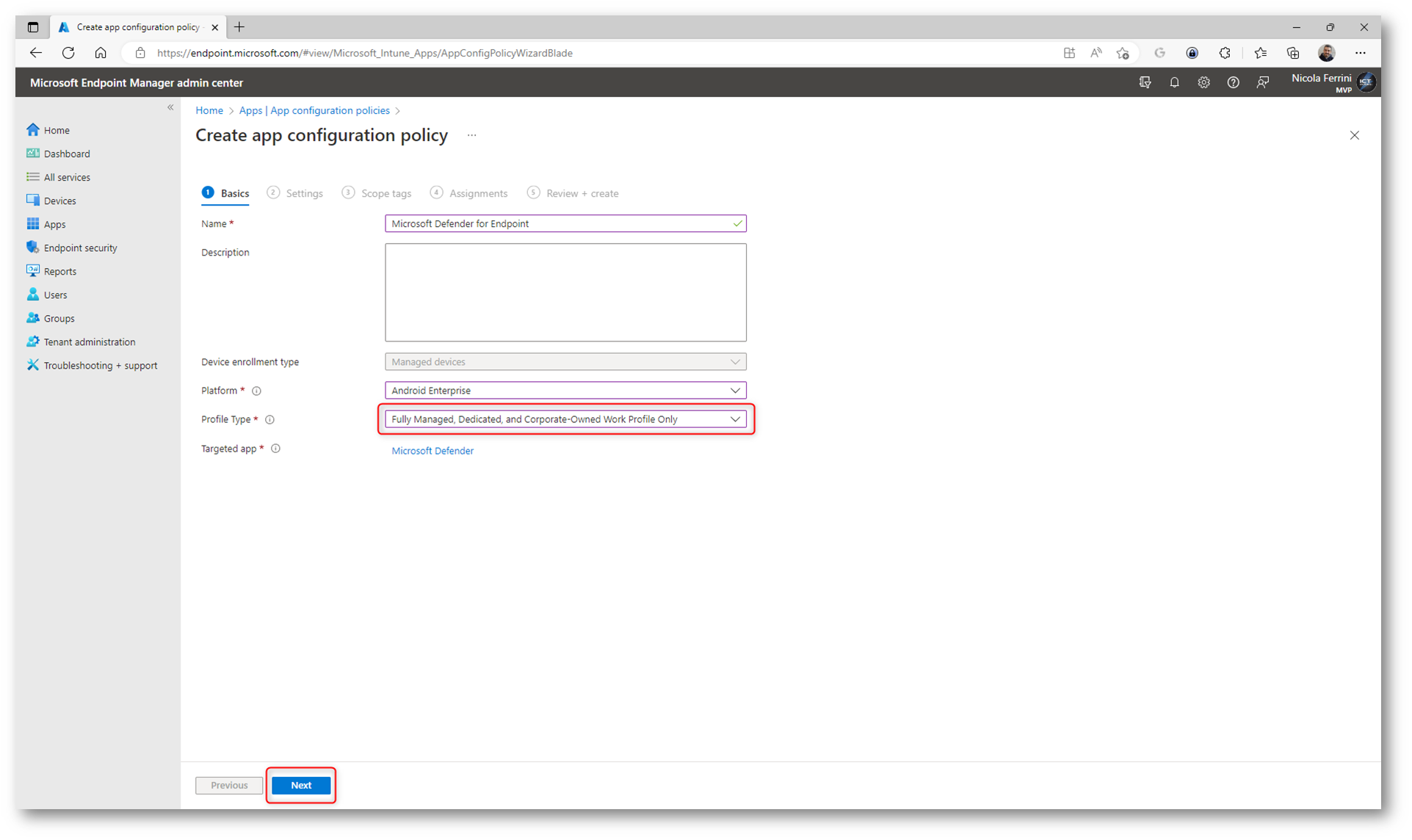

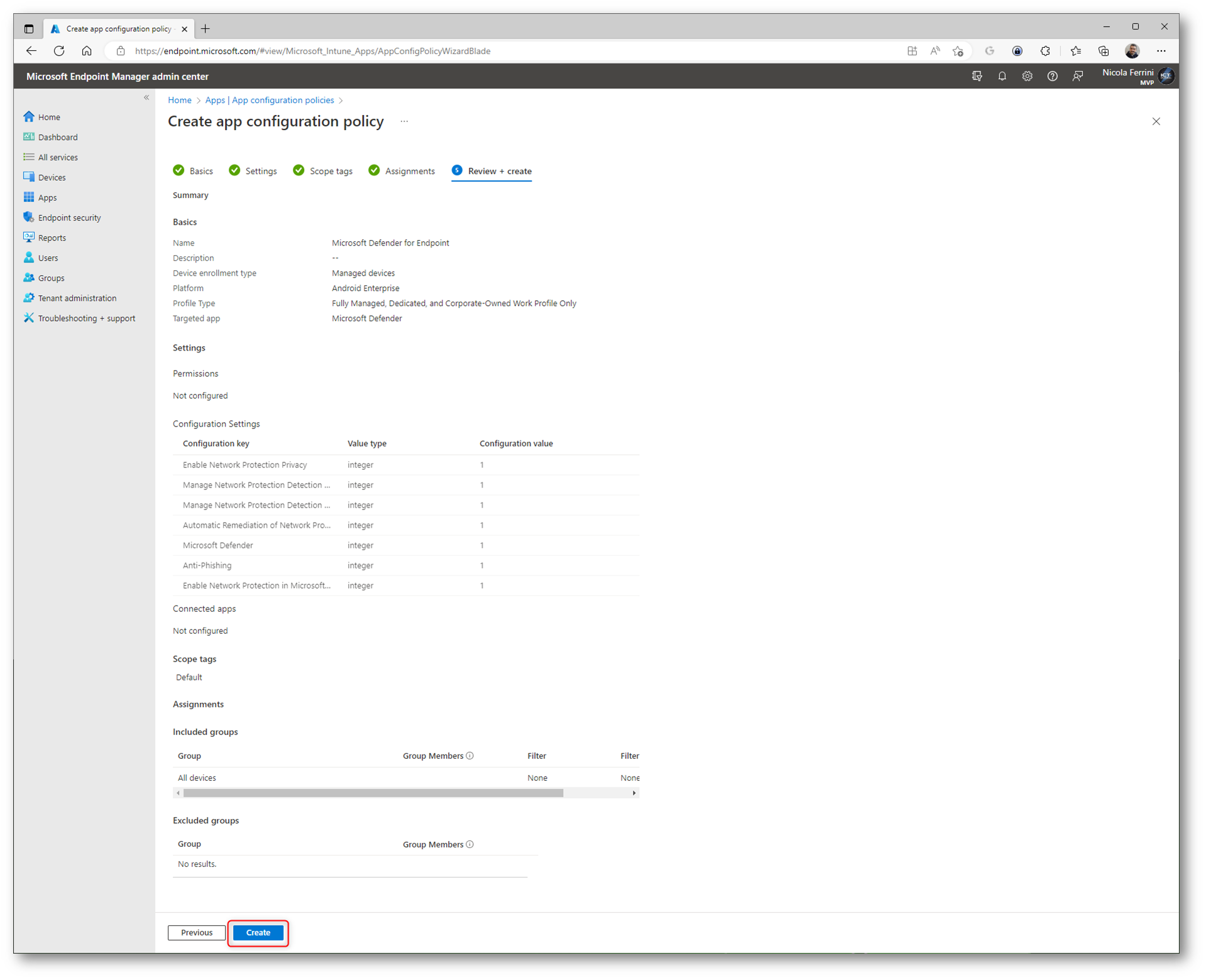

Inserite il nome del criterio di configurazione, una sua descrizione e scegliete Android Enterprise come piattaforma. Scegliete come profilo Fully managed, Dedicated and Corporate-owned work profile only. Selezionate quindi l’app Microsoft Defender.

Figura 14: Configurazione del profilo

Figura 15: Impostazioni di base del profilo scelte

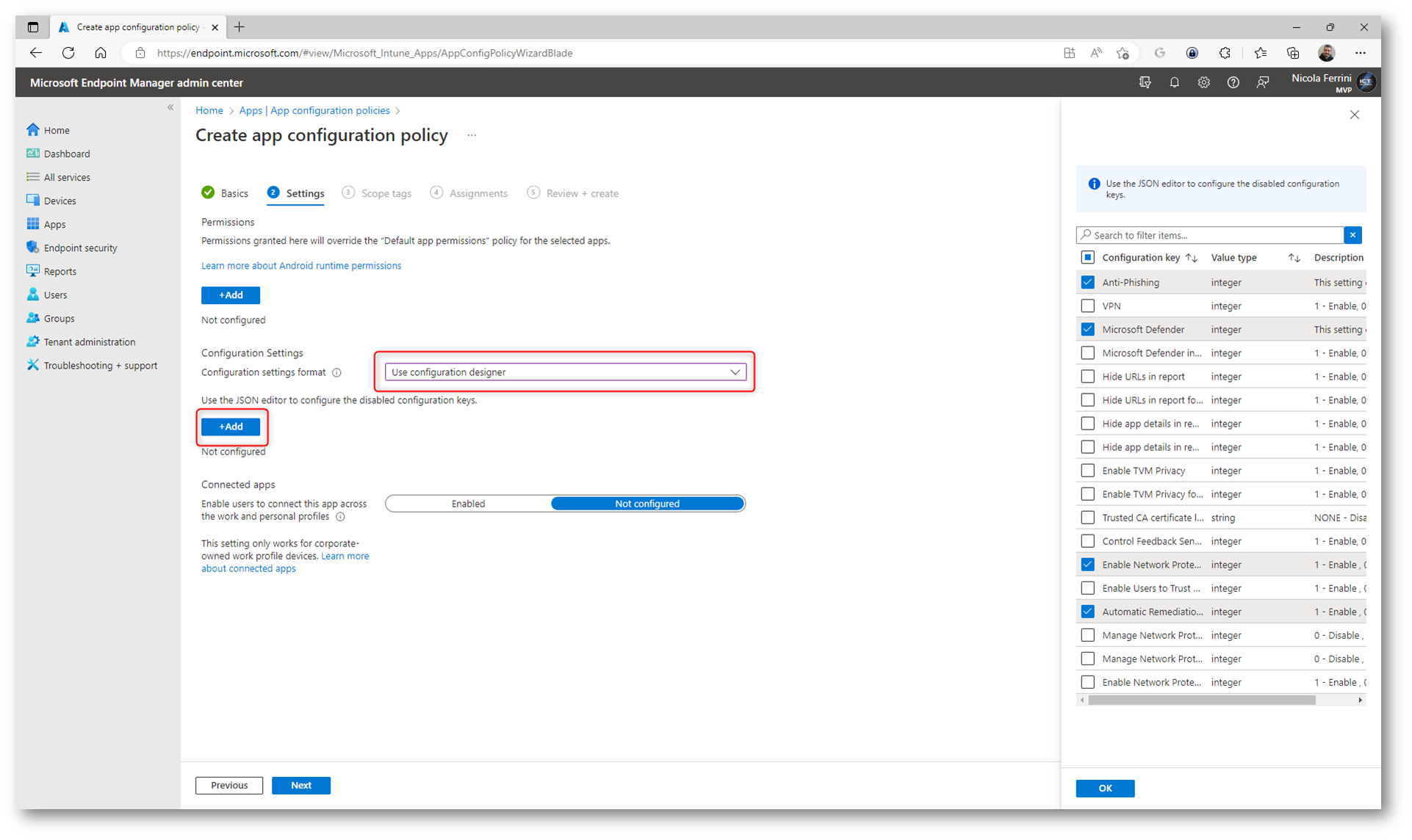

Nella scheda Settings scegliete Configuration Designer e facendo clic su +Add selezionate la configurazione necessaria e fate clic su OK.

Figura 16: Aggiunta della configurazione dell’applicazione tramite Configuration Designer

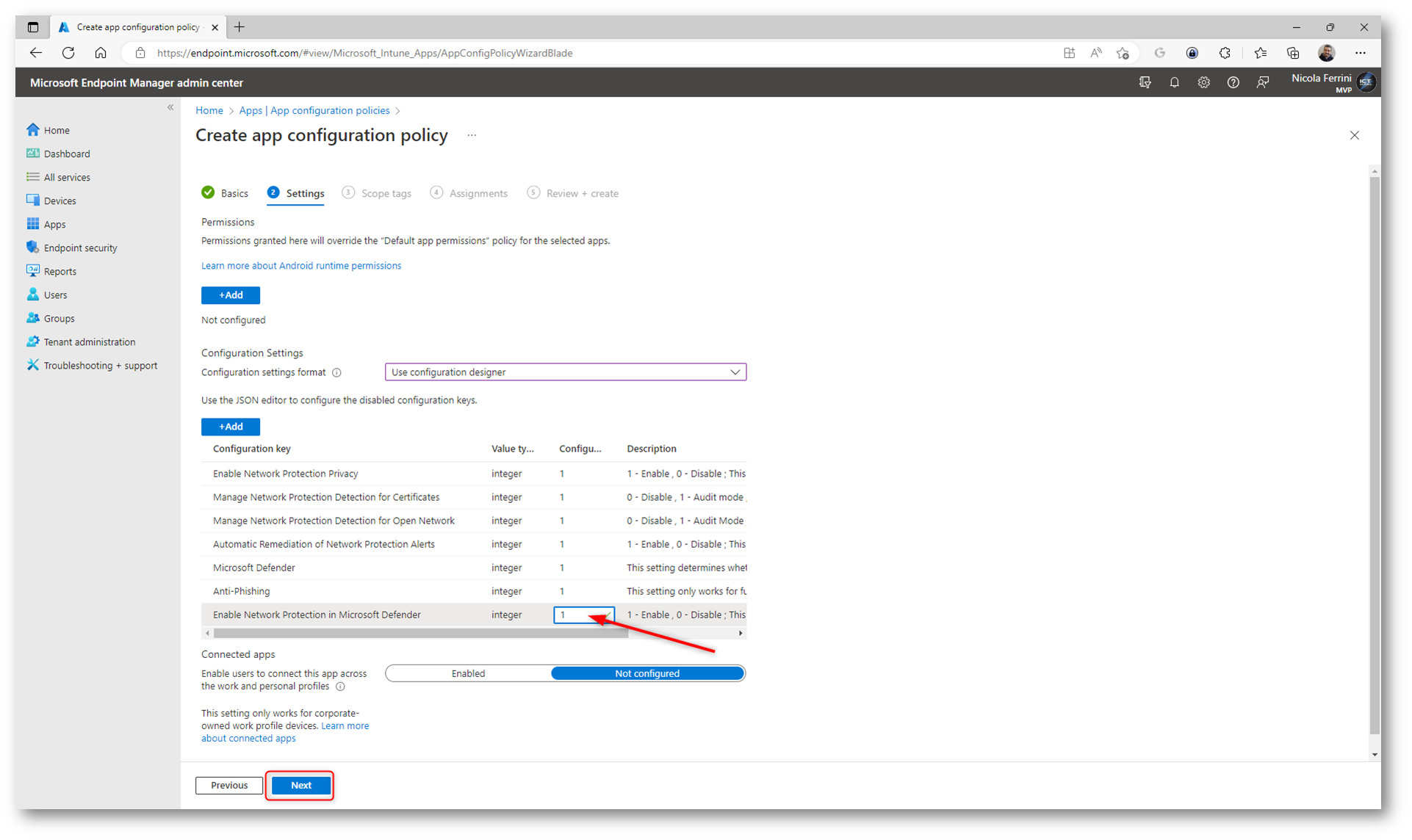

È possibile modificare il valore di configurazione in base alle esigenze. Terminata la configurazione fate clic su Next.

Figura 17: Scelta delle chiavi di configurazione e relative modifiche

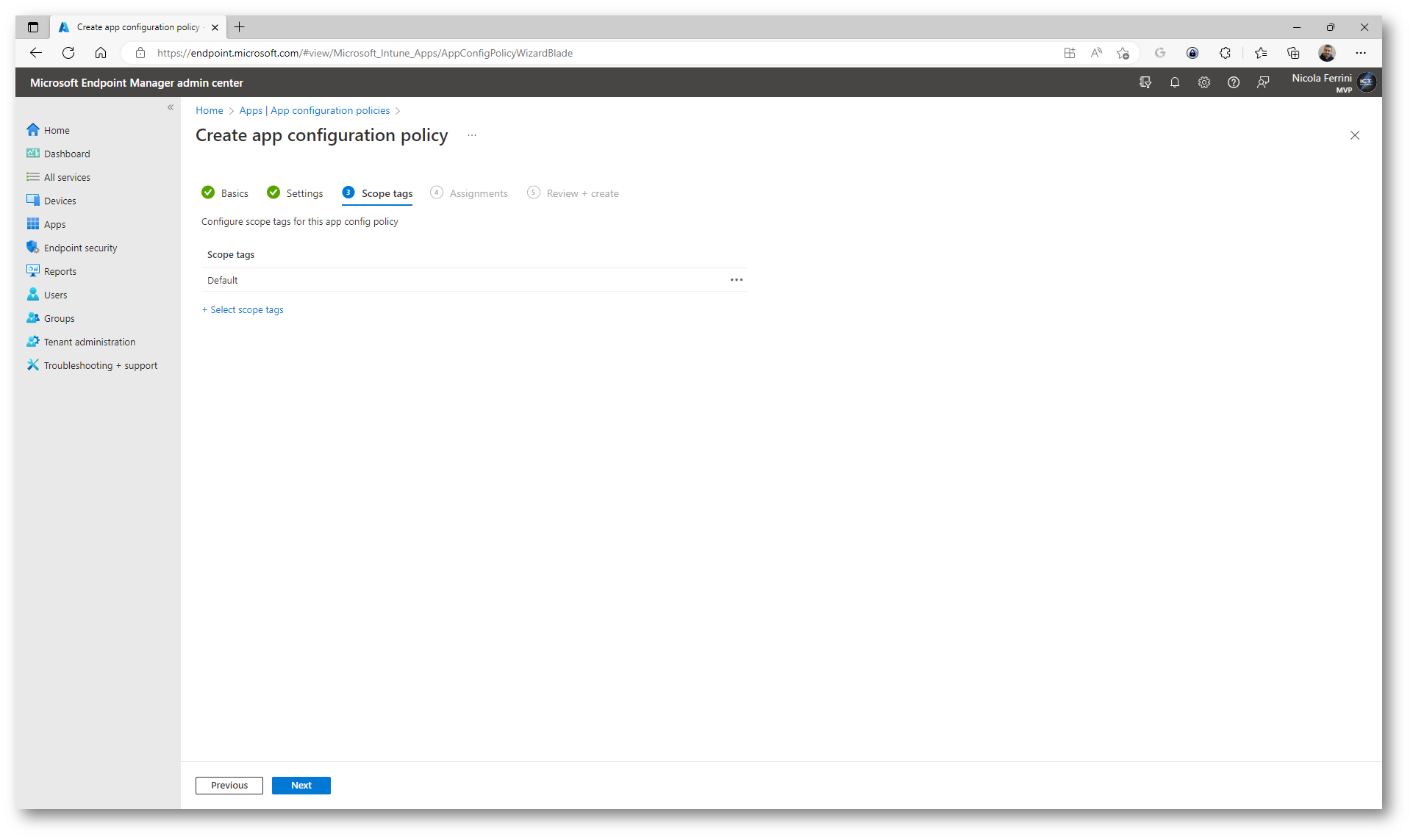

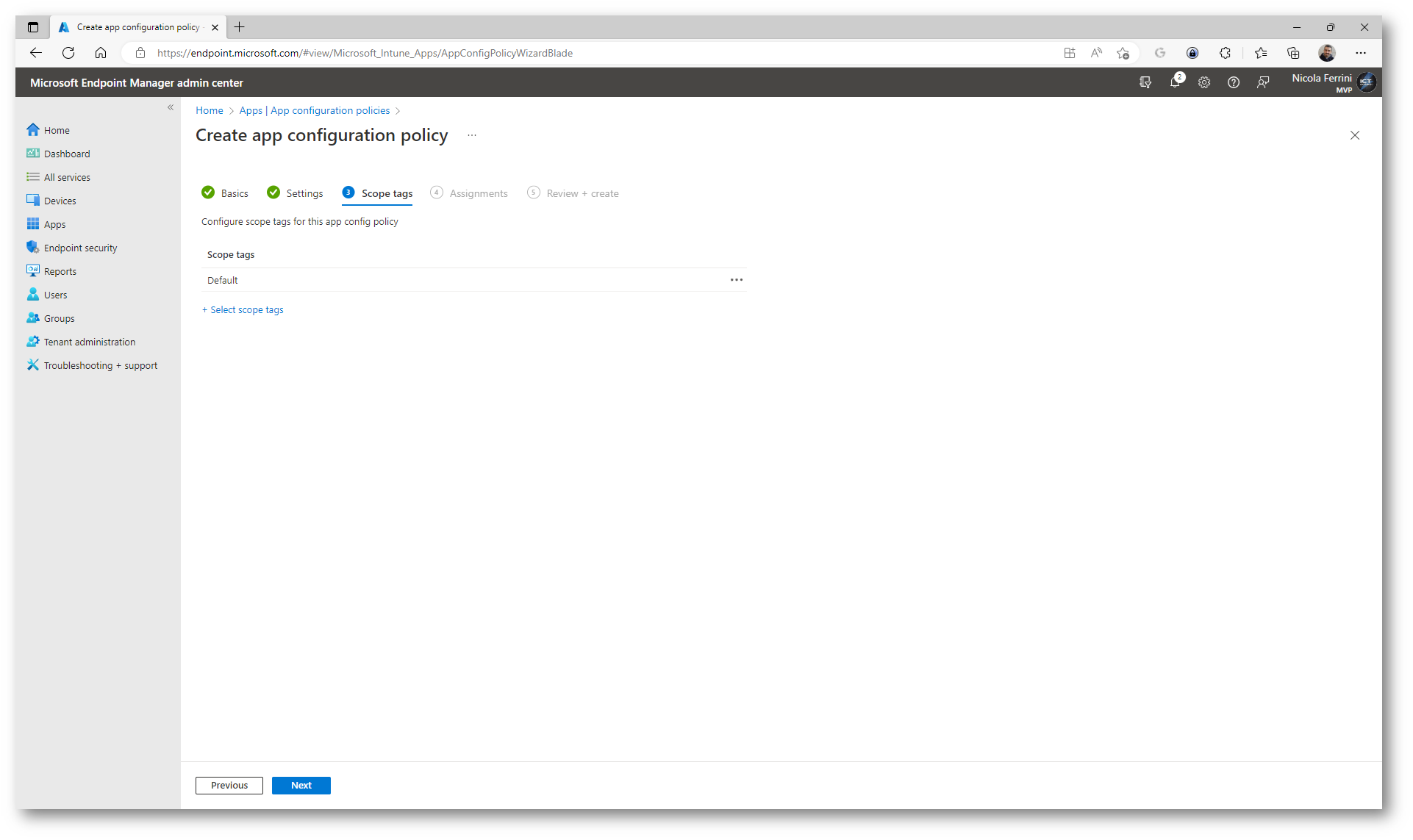

Figura 18: Scope tag del criterio di configurazione

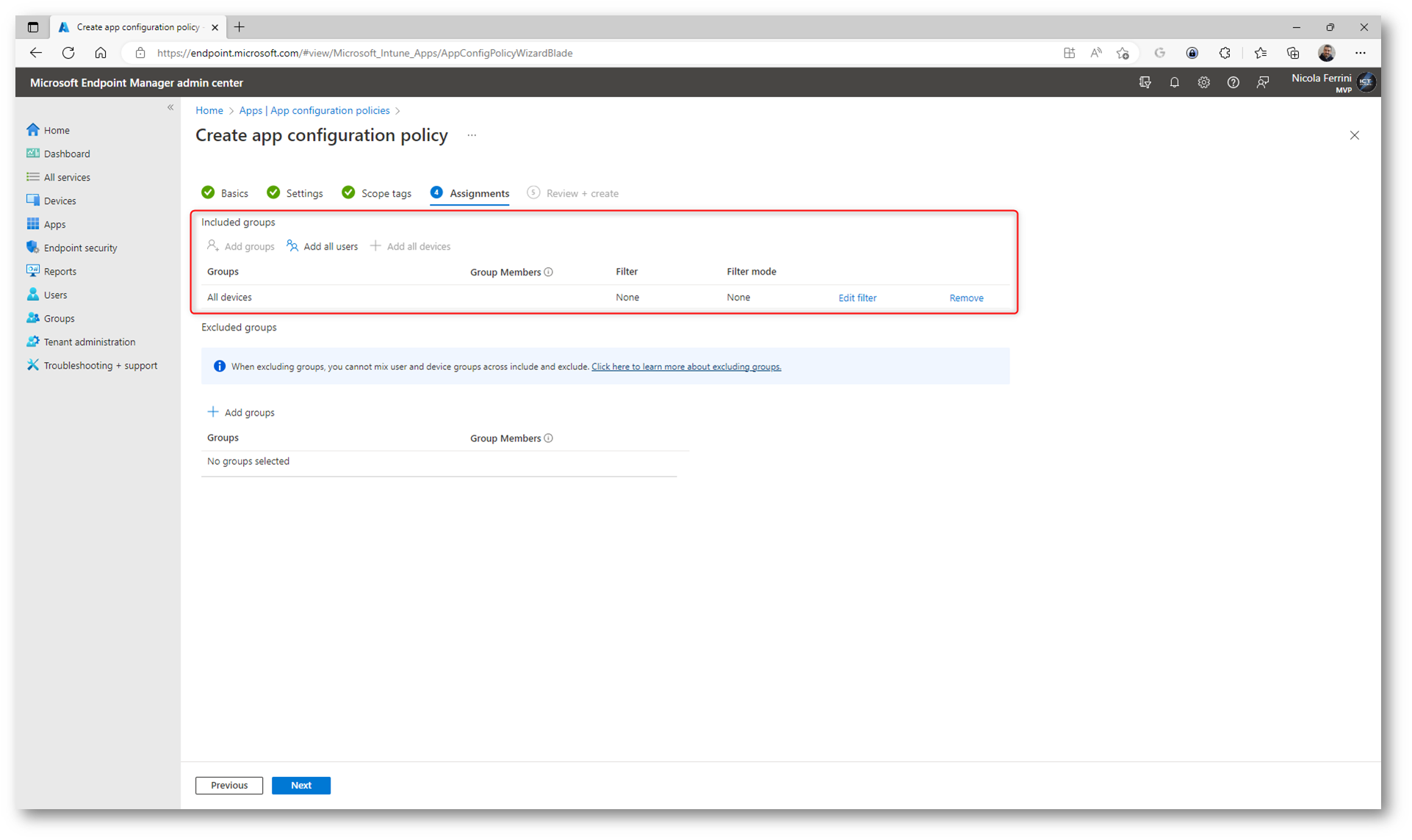

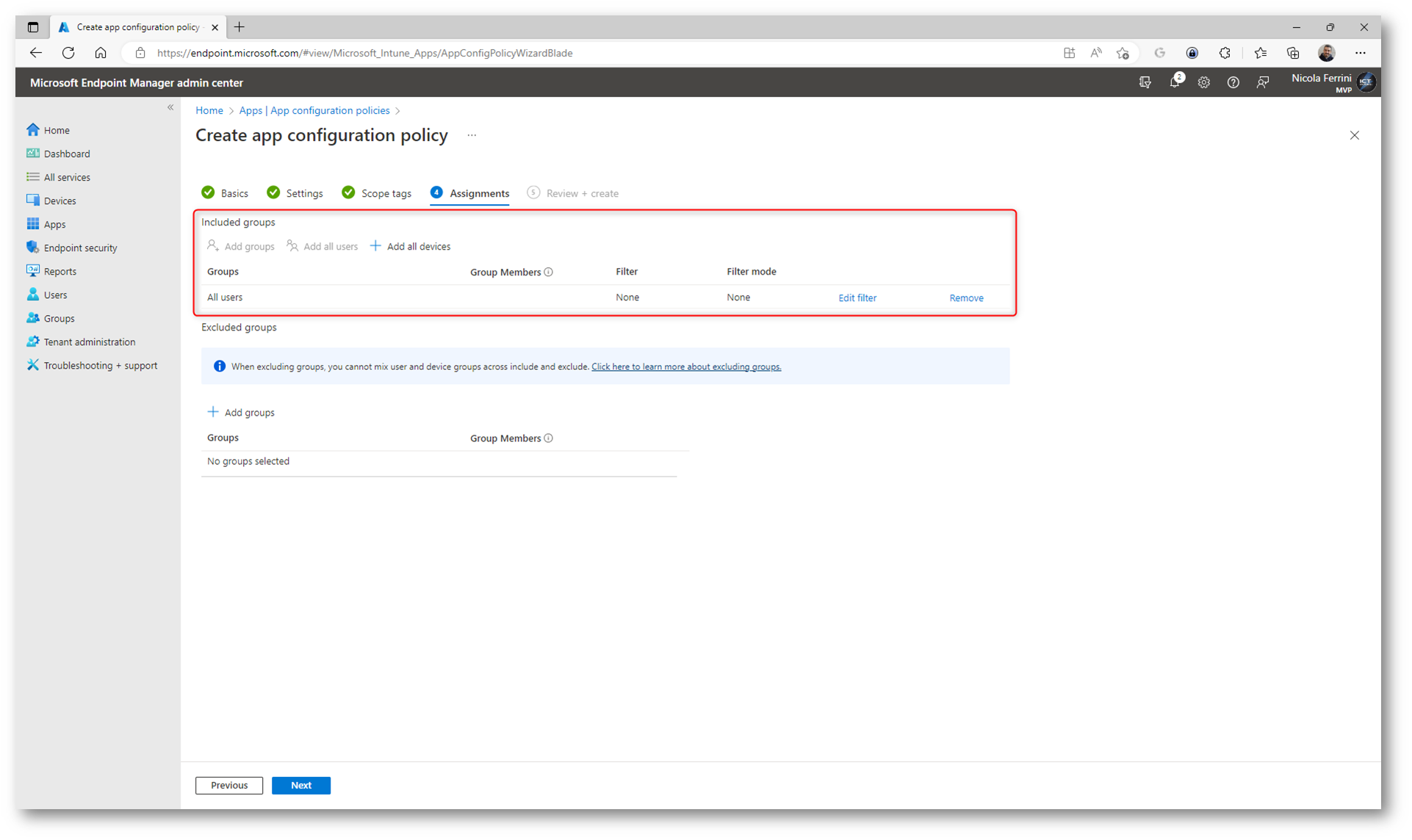

Nella pagina Assigments selezionate il gruppo di utenti a cui verranno assegnati i criteri di configurazione dell’app. Fate clic su Included groups , selezionate il gruppo applicabile e quindi selezionate Next. Il gruppo selezionato qui è in genere lo stesso gruppo a cui assegnate l’app Microsoft Defender. Anche in questo caso ho deciso di assegnarlo a tutti gli utenti.

Figura 19: Assegnazione del criterio di configurazione ad un gruppo di Azure AD

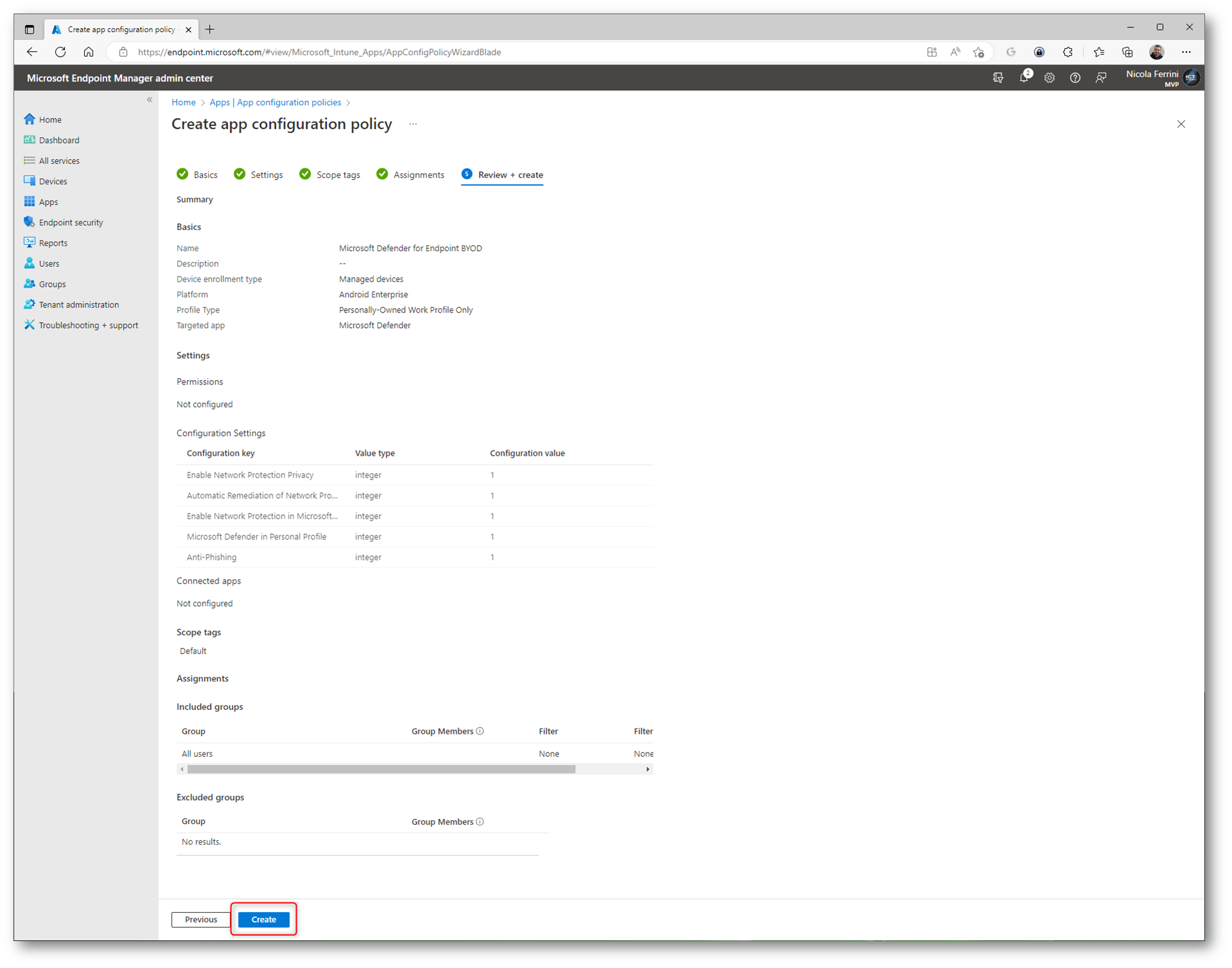

Figura 20: Conferma e creazione del criterio di configurazione dell’app

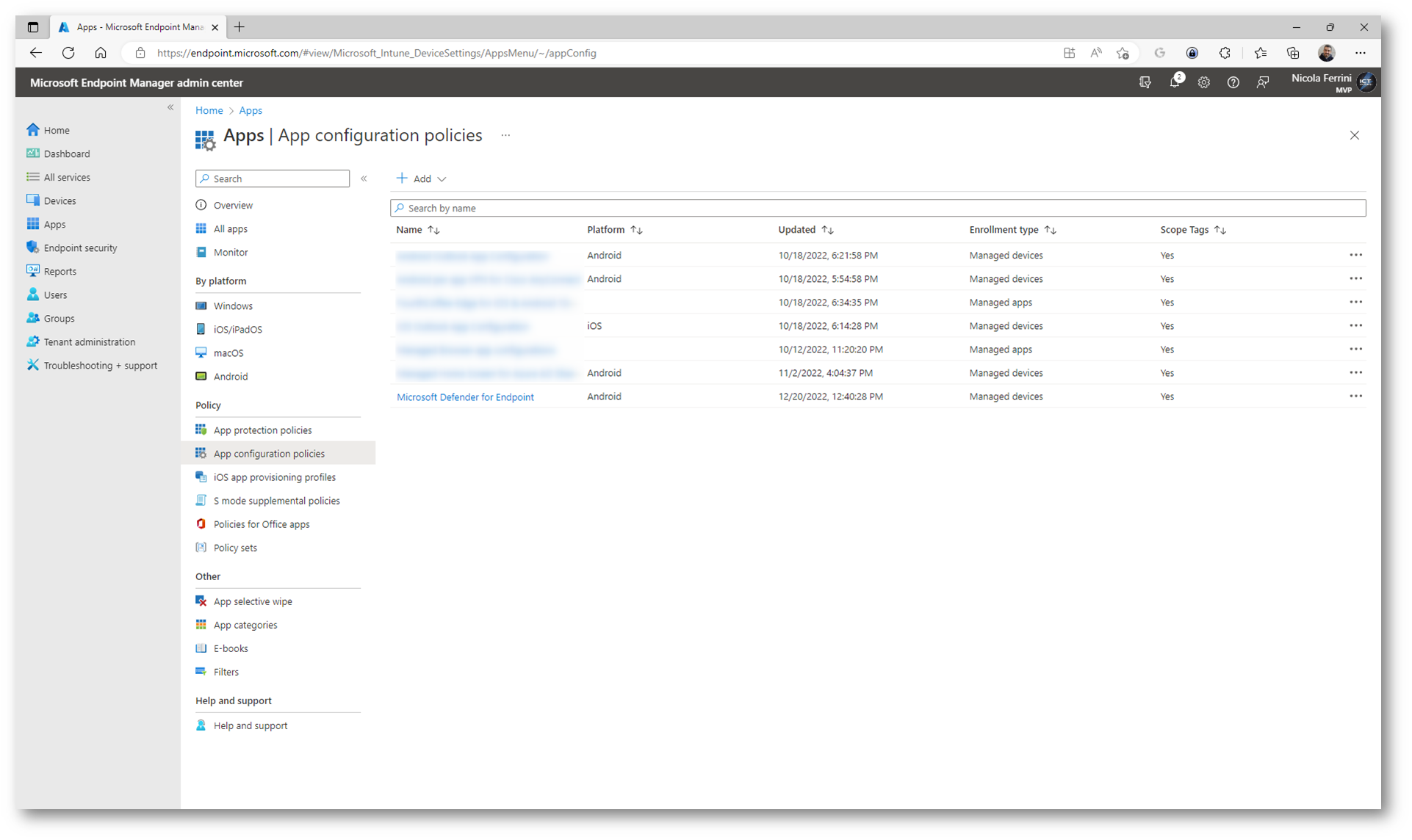

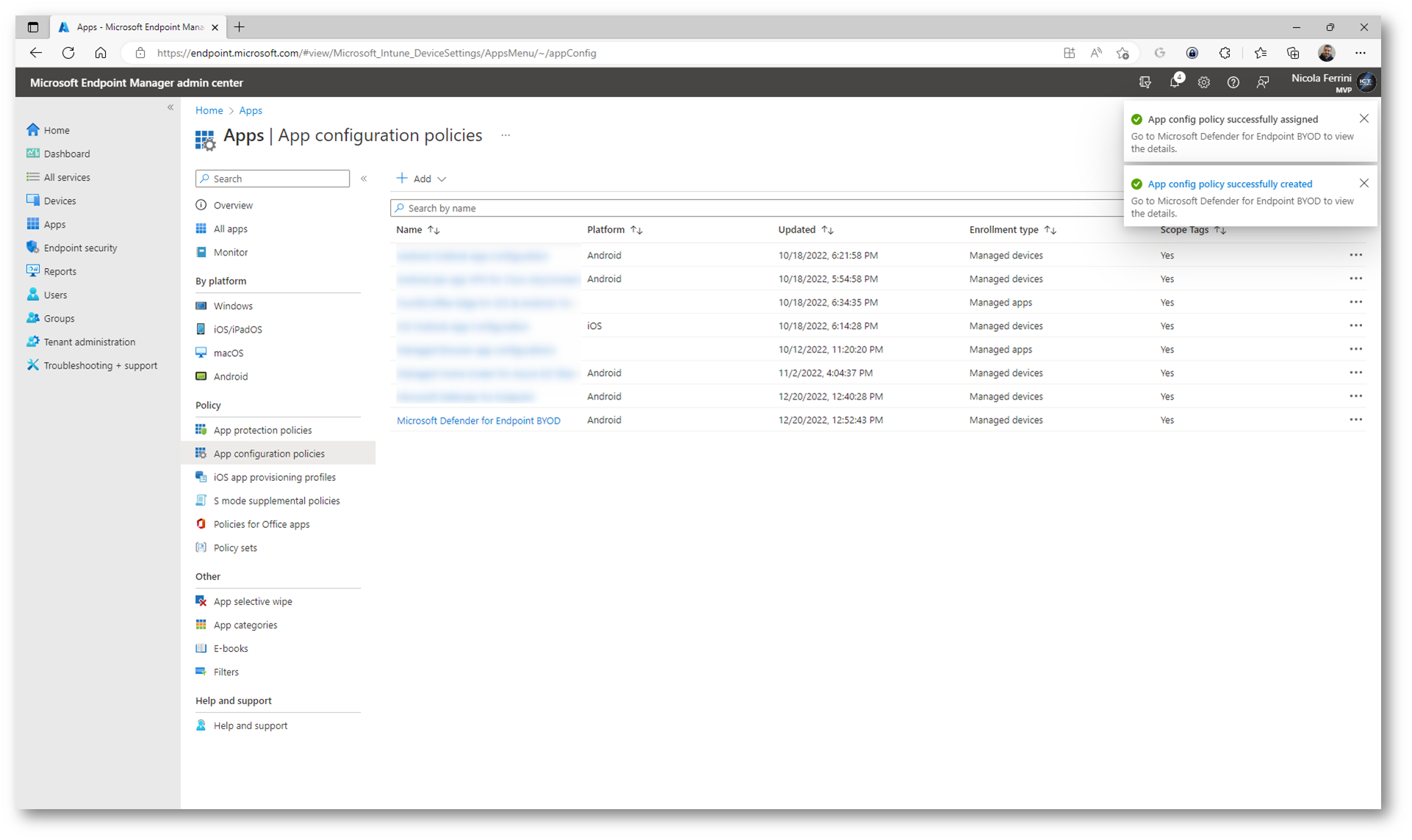

Figura 21: Criterio di configurazione di Microsoft Defender per Endpoint creato

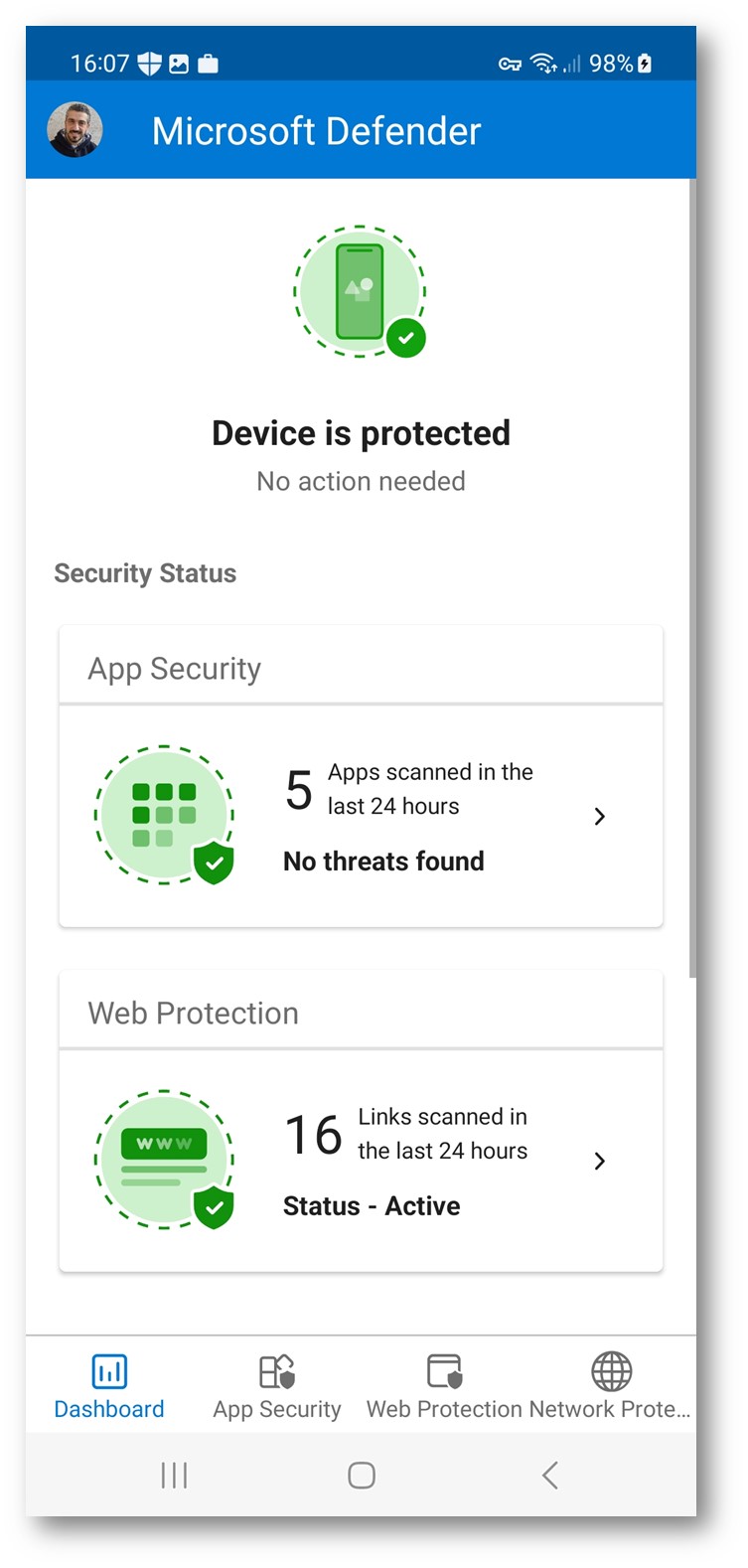

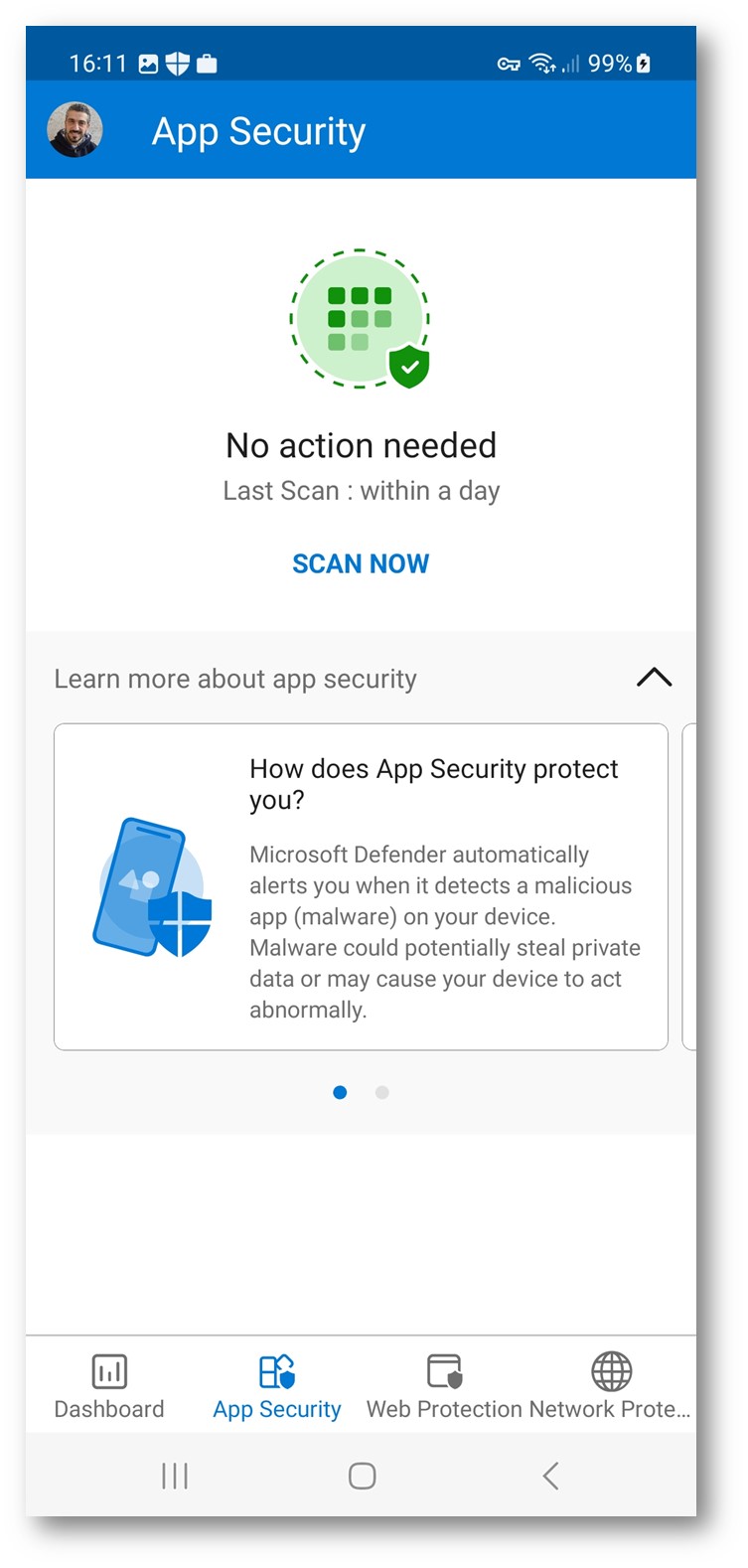

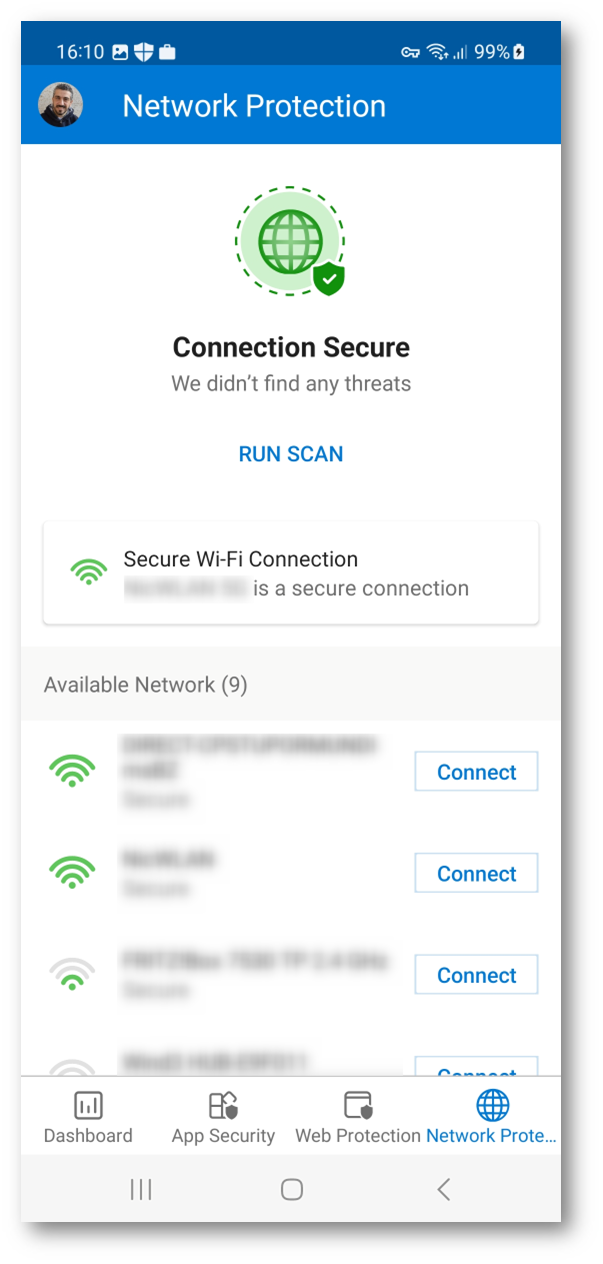

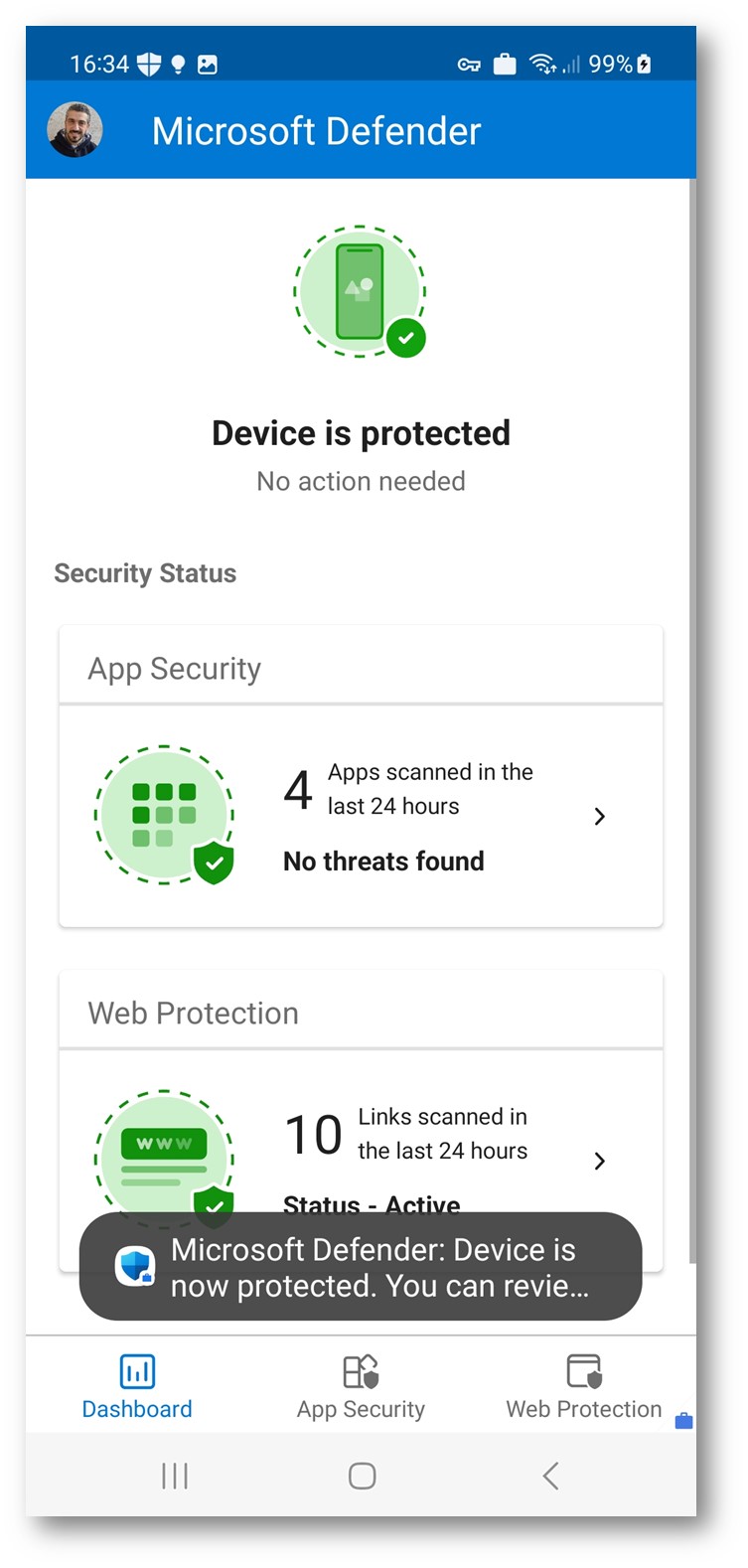

Dal portale di Microsoft Intune sarà quindi possibile visualizzare lo stato di installazione dell’applicazione.

Figura 22: Installazione dell’applicazione Microsoft Defender avvenuta con successo

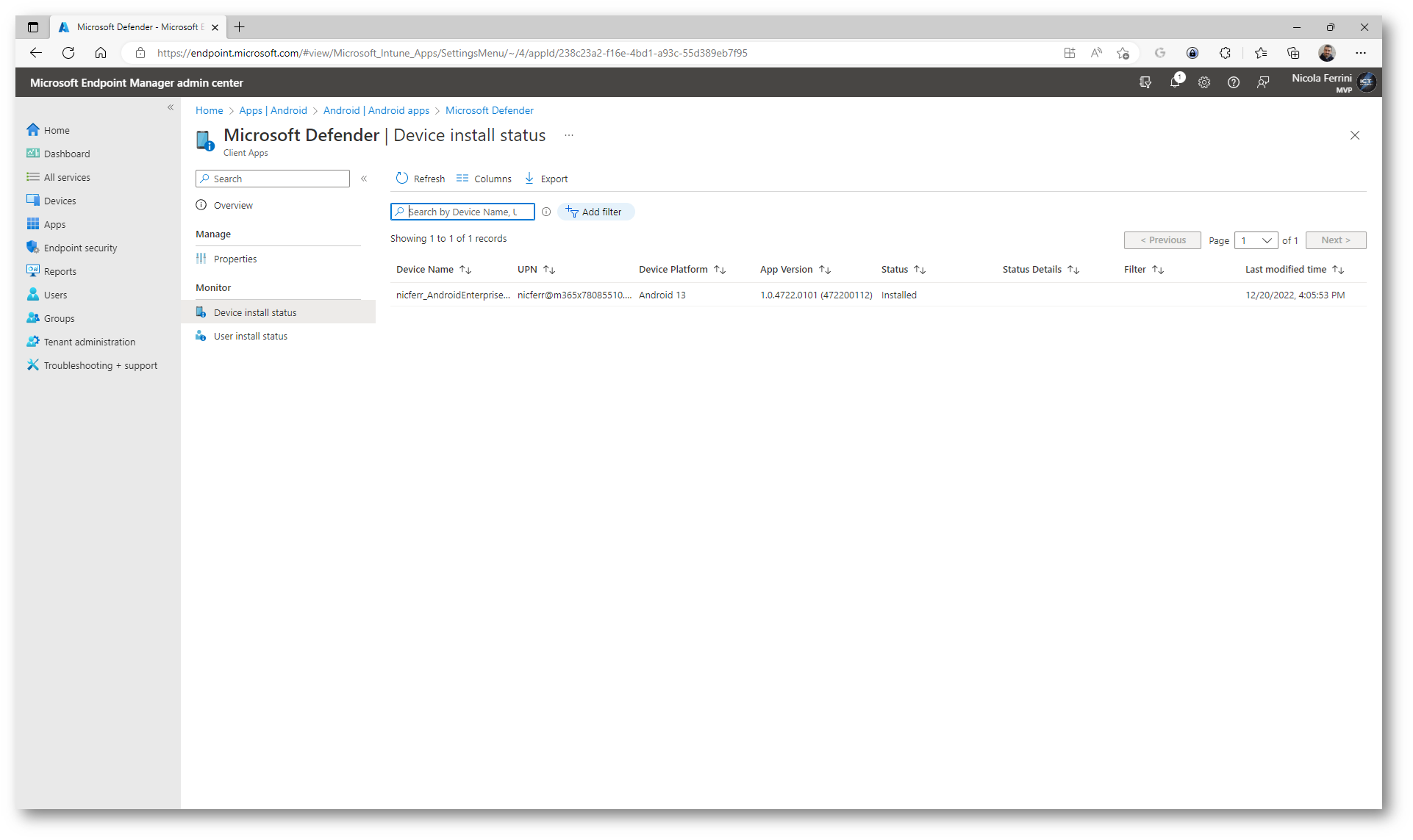

Il dispositivo è anche visibile nel portale di Microsoft 365 Defender, raggiungibile all’indirizzo https://security.microsoft.com, nel nodo Devices.

Figura 23: Il dispositivo è anche visibile nel portale di Microsoft 365 Defender

Configurare Microsoft Defender nel profilo personale in Android Enterprise in modalità BYOD

Prerequisito: Microsoft Defender deve essere già installato e attivo nel profilo di lavoro per abilitare Microsoft Defender nel profilo personale.

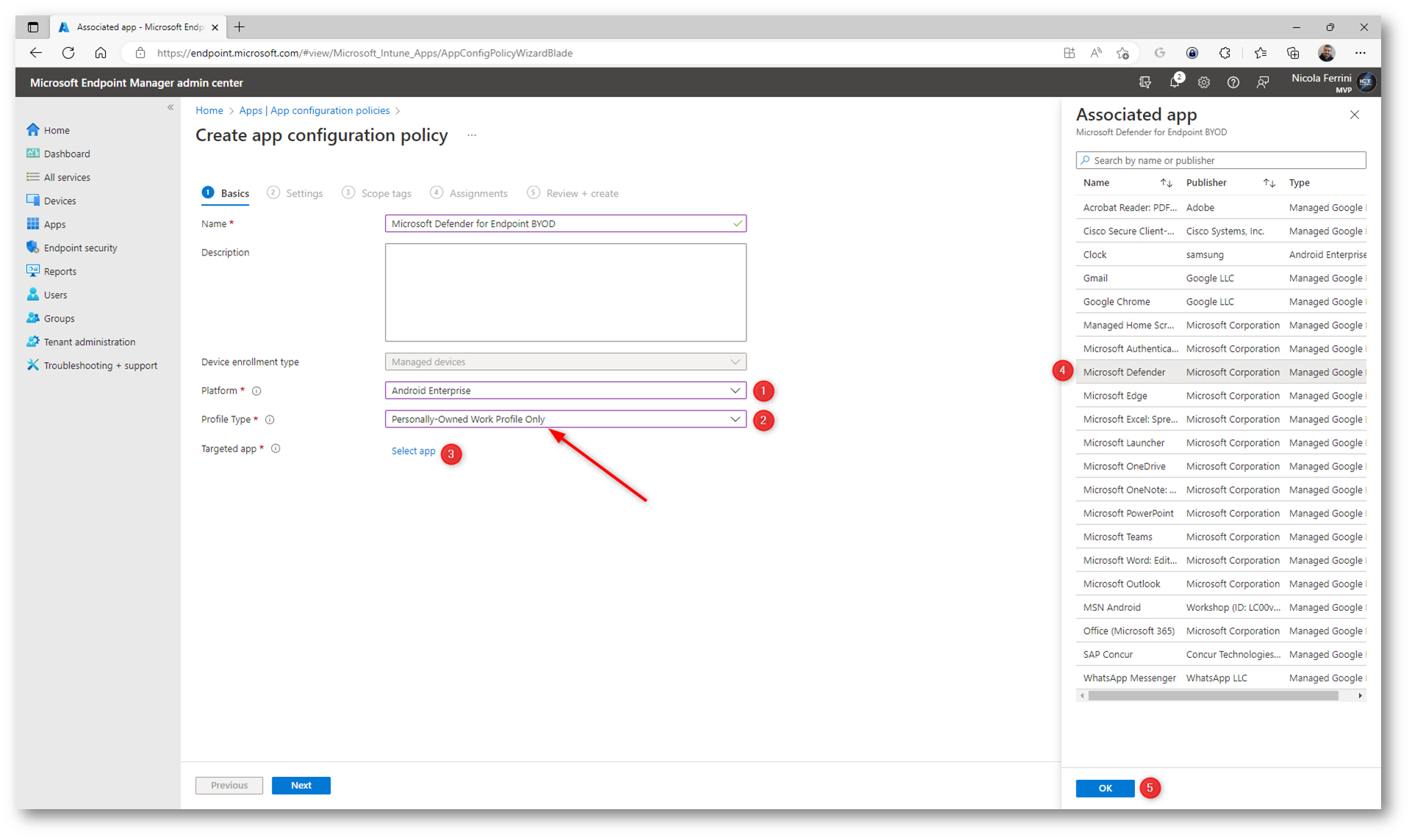

Dal portale di Microsoft Intune selezionate Apps à Apps configuration policies à +Add e quindi dal menu a tendina Managed devices.

Figura 24: Distribuzione di una app configuration policy per i dispositivi gestiti

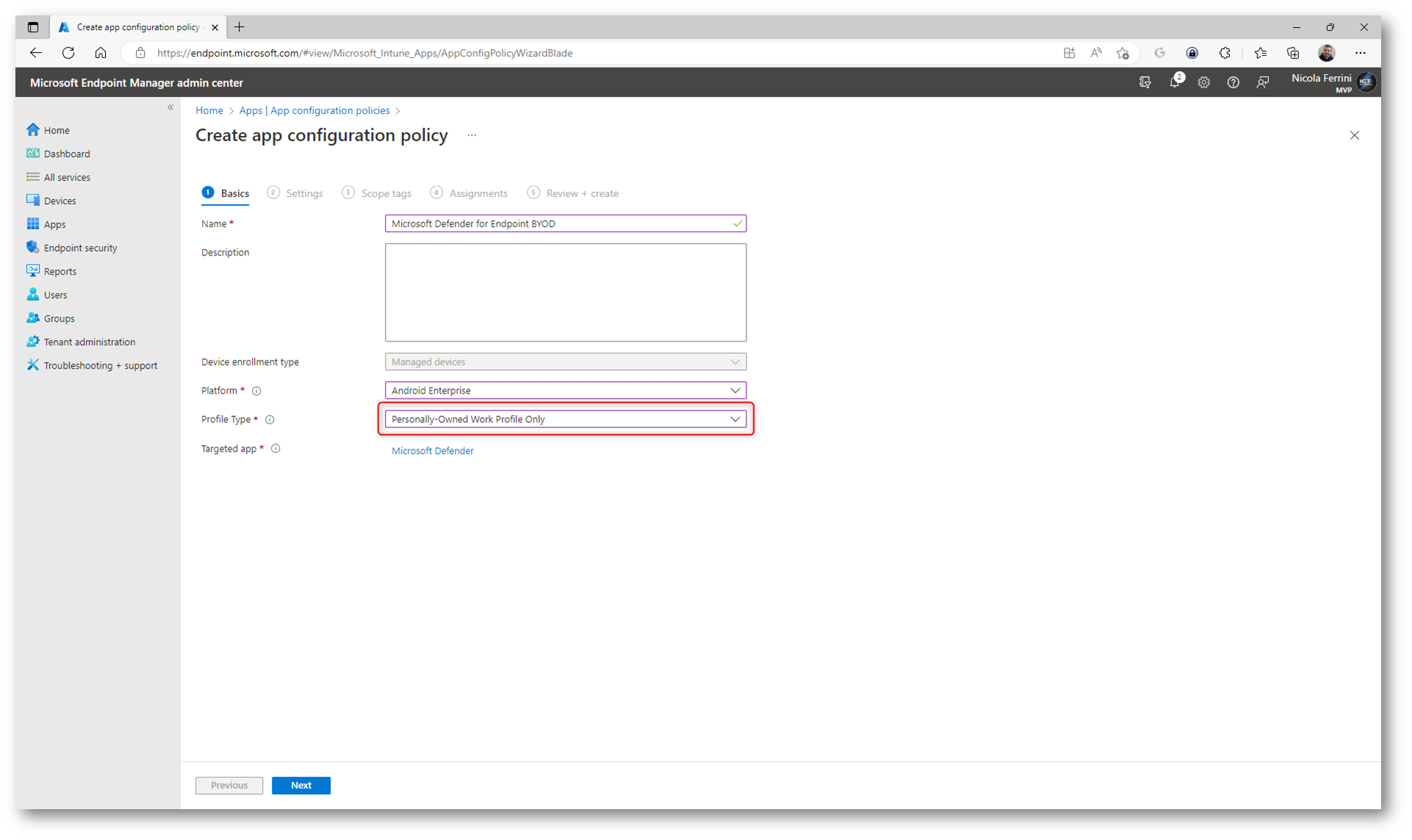

Inserite Nome e Descrizione per identificare in modo univoco il criterio di configurazione. Selezionate come piattaforma Android Enterprise, come Tipo di profilo Personally-owned work profile e come App di destinazione Microsoft Defender.

Figura 25: Scelta del tipo di profilo di configurazione da distribuire

Figura 26: Profilo di configurazione scelto

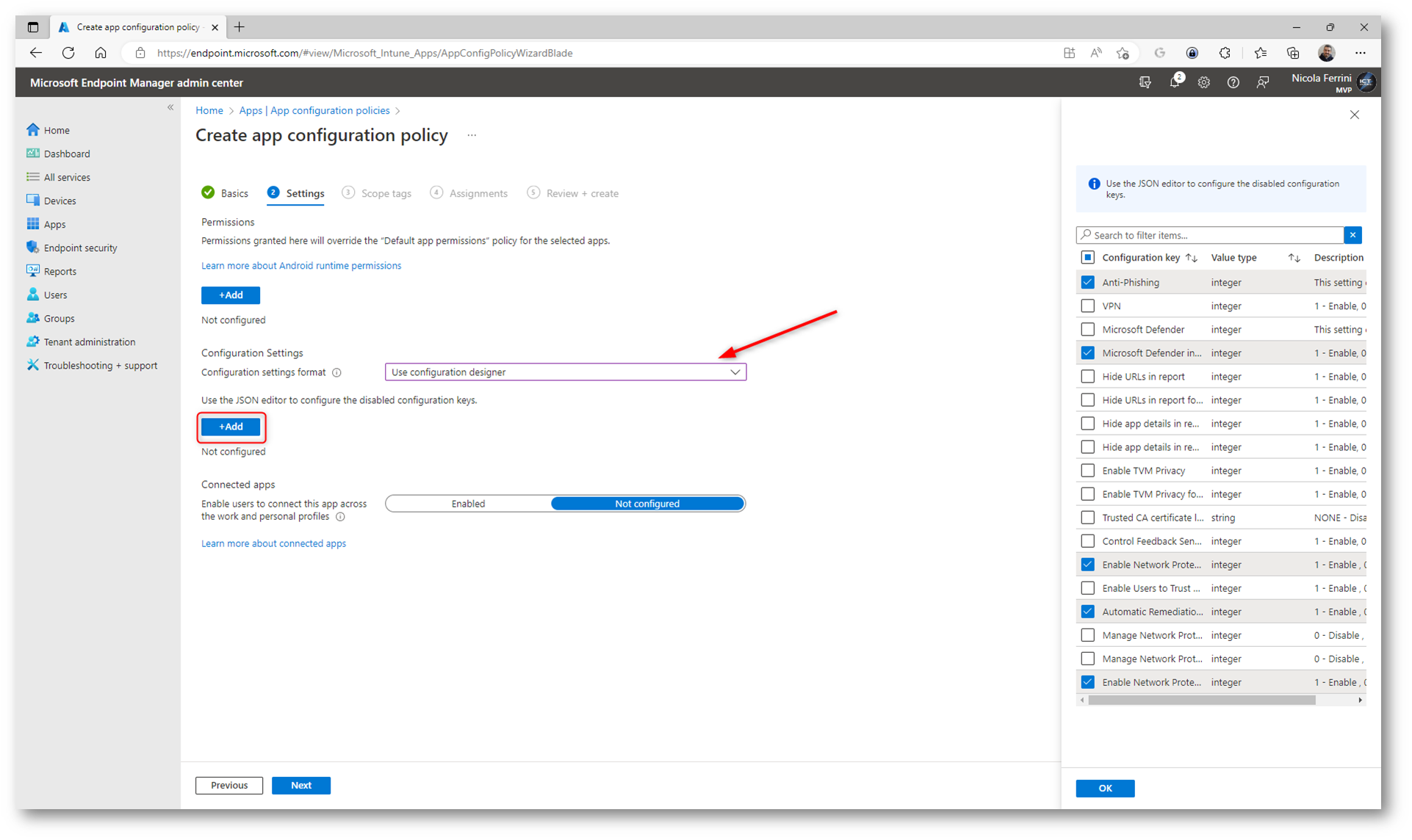

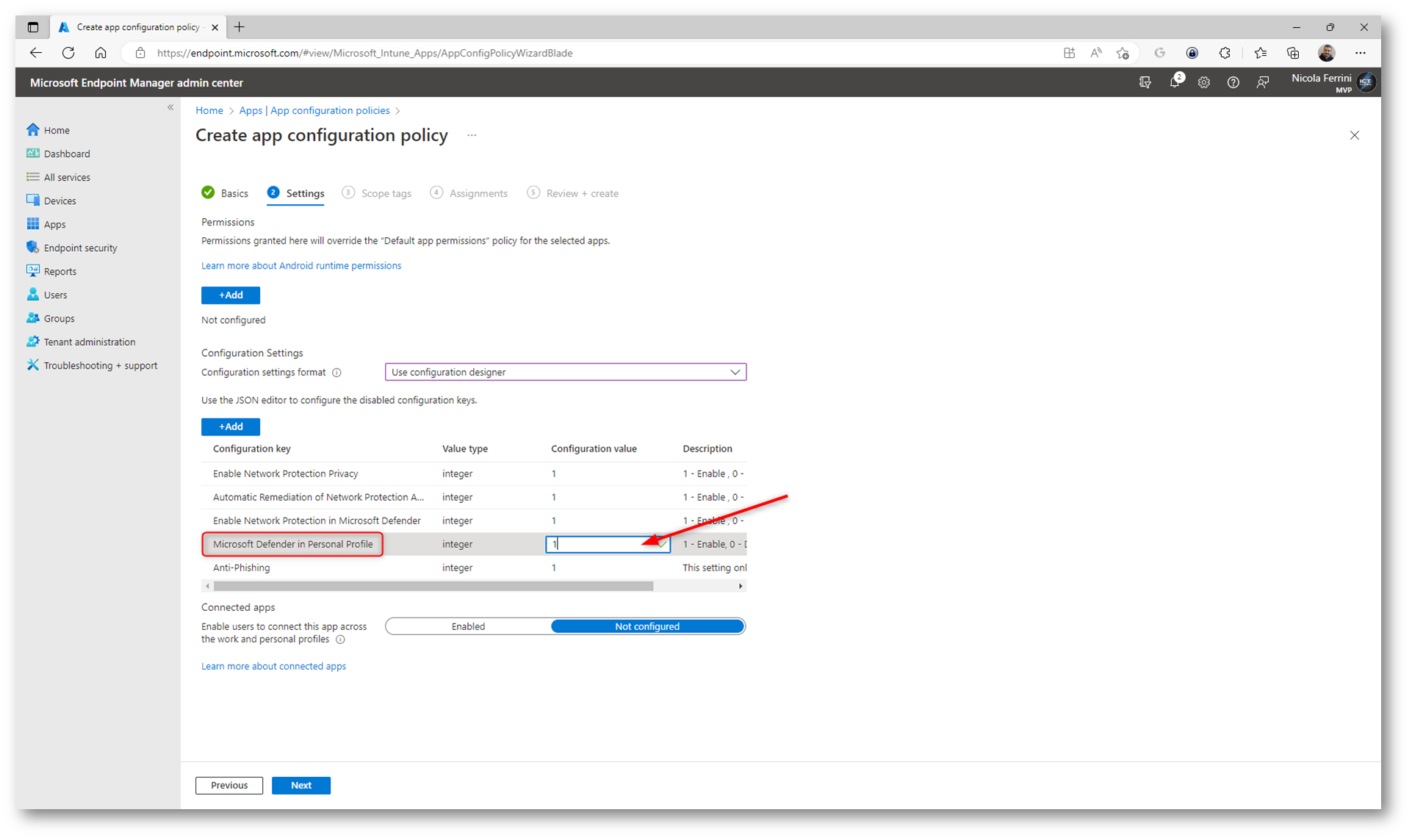

Nela scheda Settings scegliete Use configuration designer e fate clic su +Add per aggiungere le configurazioni da distribuire.

Figura 27: Scelta delle configurazioni da distribuire

Scegliete di distribuire Microsoft Defender in Personal profile, in modo tale di proteggere il dispositivo anche quando non viene utilizzato il profilo di lavoro e l’utente utilizza lo smartphone con il profilo personale.

Figura 28: Scelta della configurazione Microsoft Defender in Personal profile

Figura 29: Scope Tags del profilo di configurazione

Assegnate quindi il criterio di configurazione a un gruppo di utenti. Il gruppo selezionato qui è in genere lo stesso gruppo a cui assegnate l’app Microsoft Defender. Anche in questo caso ho deciso di assegnarlo a tutti gli utenti.

Figura 30: Assegnazione del criterio ad un gruppo di utenti

Figura 31: Schermata di riepilogo del criterio di configurazione di Microsoft Defender

Figura 32: criterio di configurazione creato correttamente

Completamento dell’onboarding di un dispositivo personale (BYOD)

- Installare l’applicazione Microsoft Defender in un profilo personale con un account Google Play Store personale.

- Installare l’applicazione Portale aziendale nel profilo personale. Non è richiesto alcun accesso.

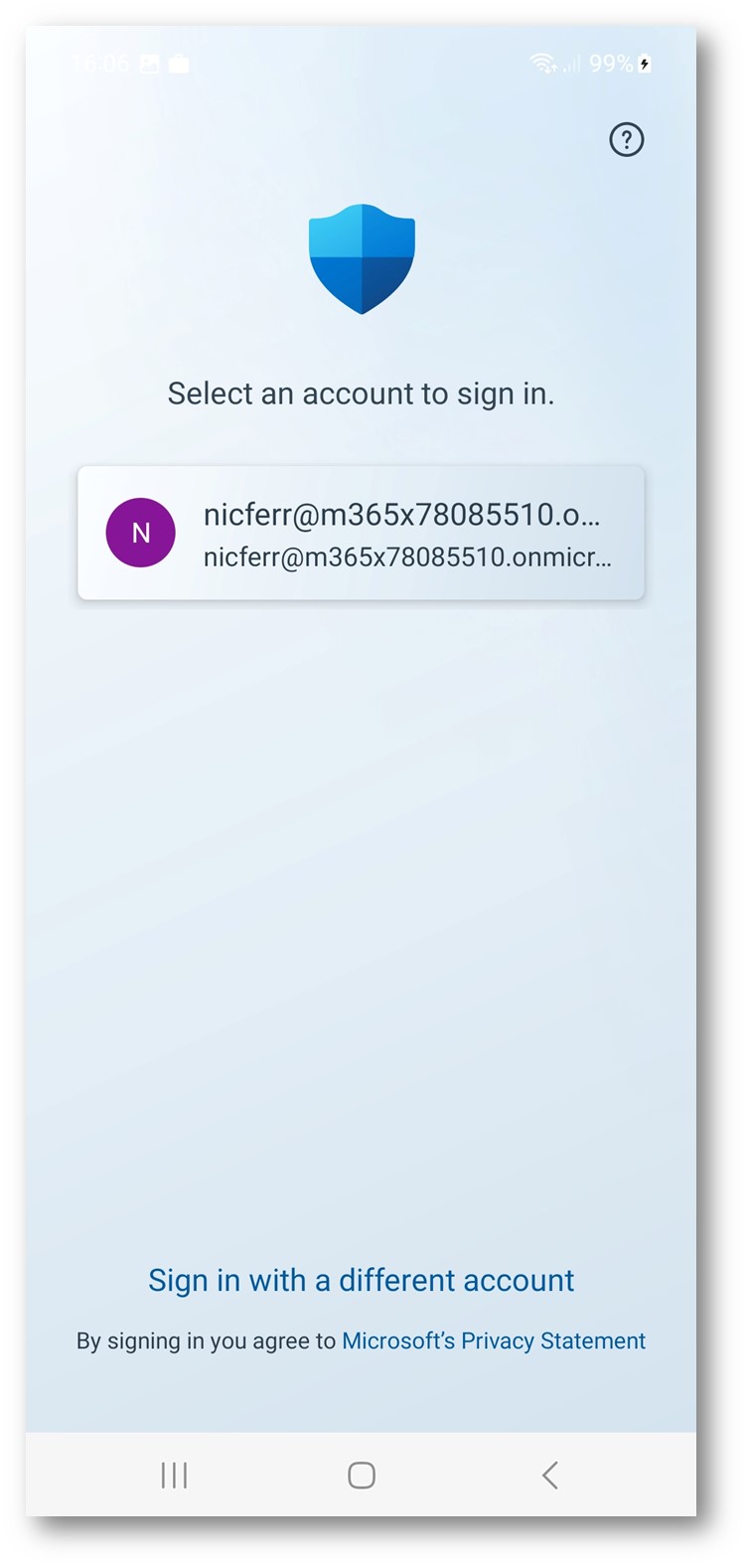

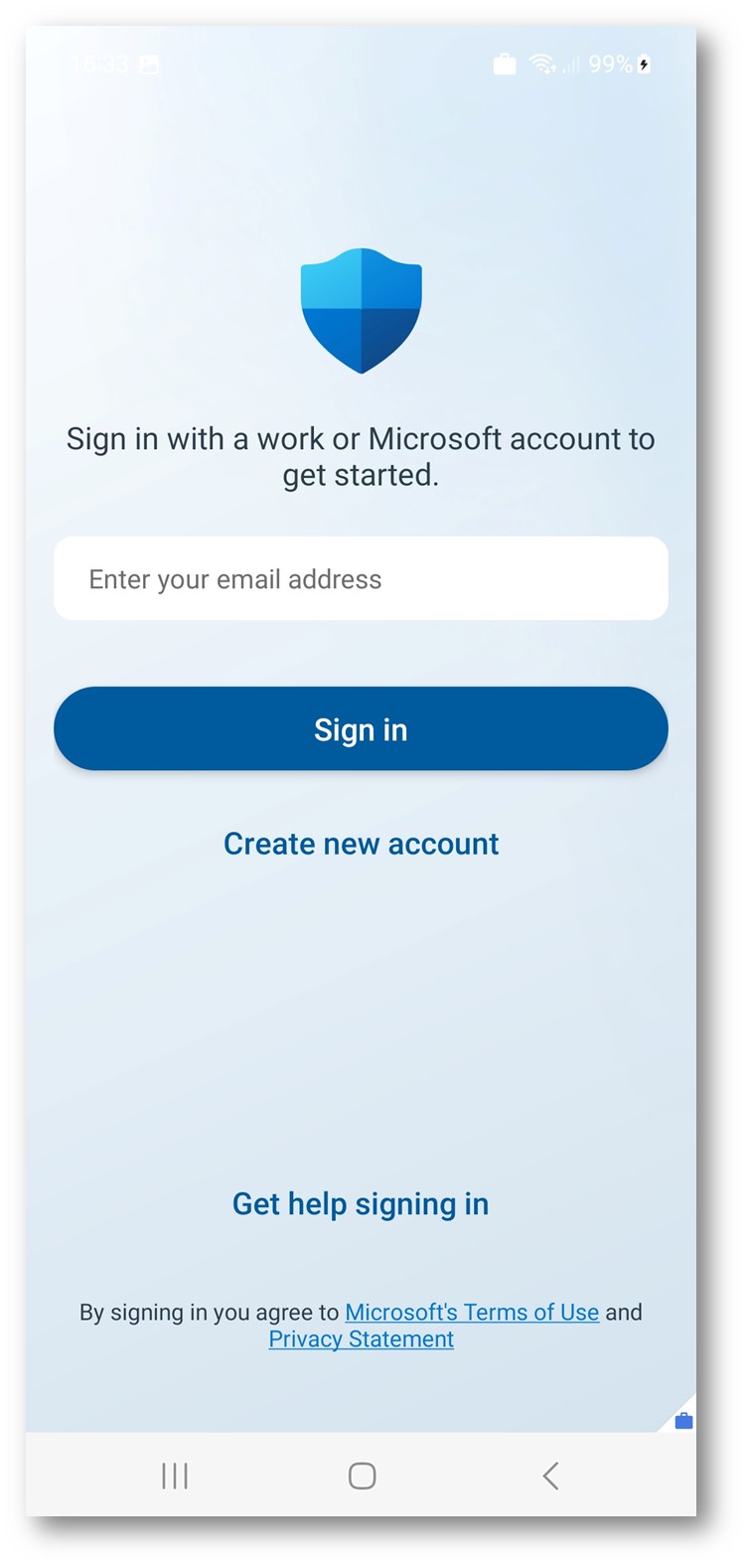

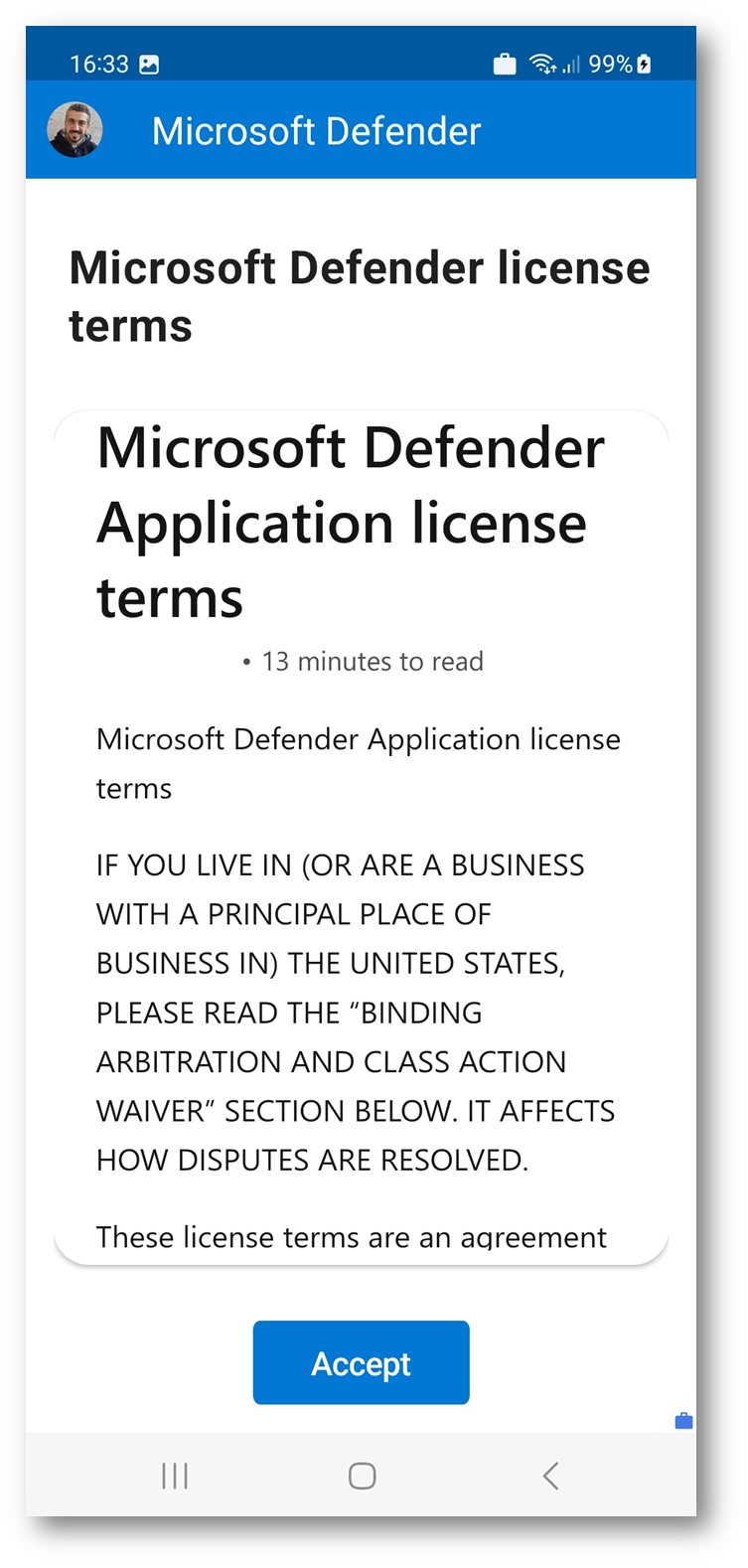

- Quando un utente avvia l’applicazione, visualizza la schermata di accesso. Accedere usando solo l’account aziendale.

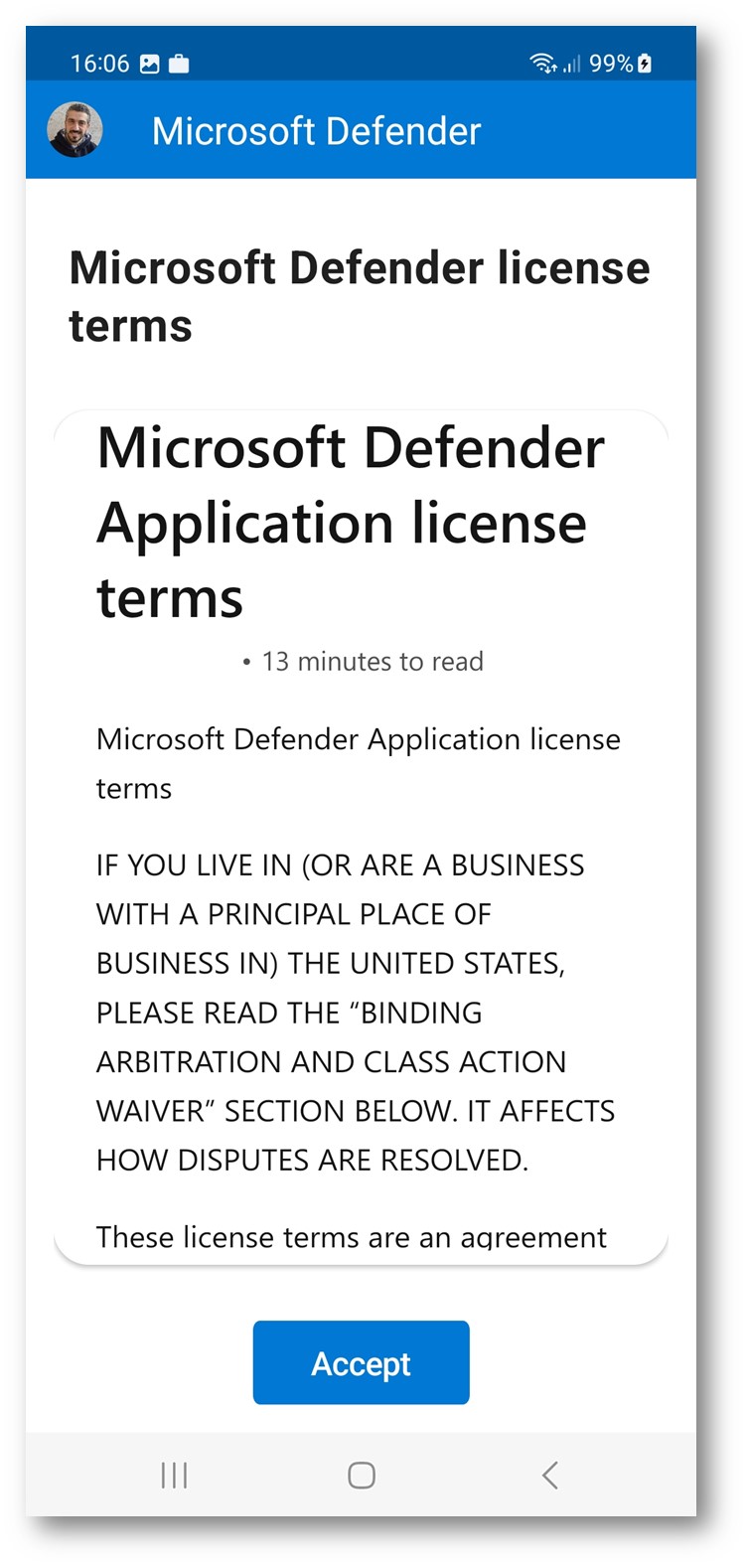

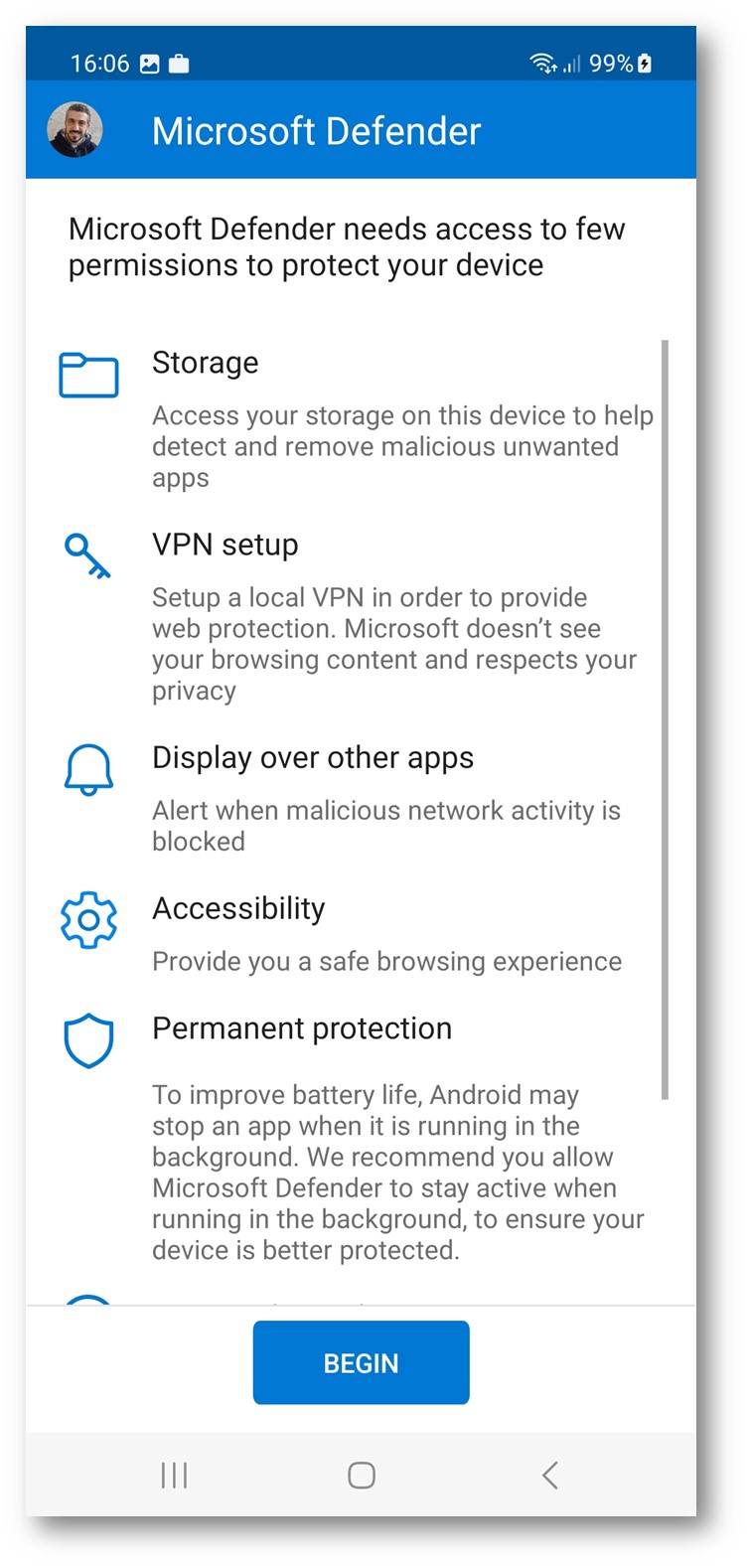

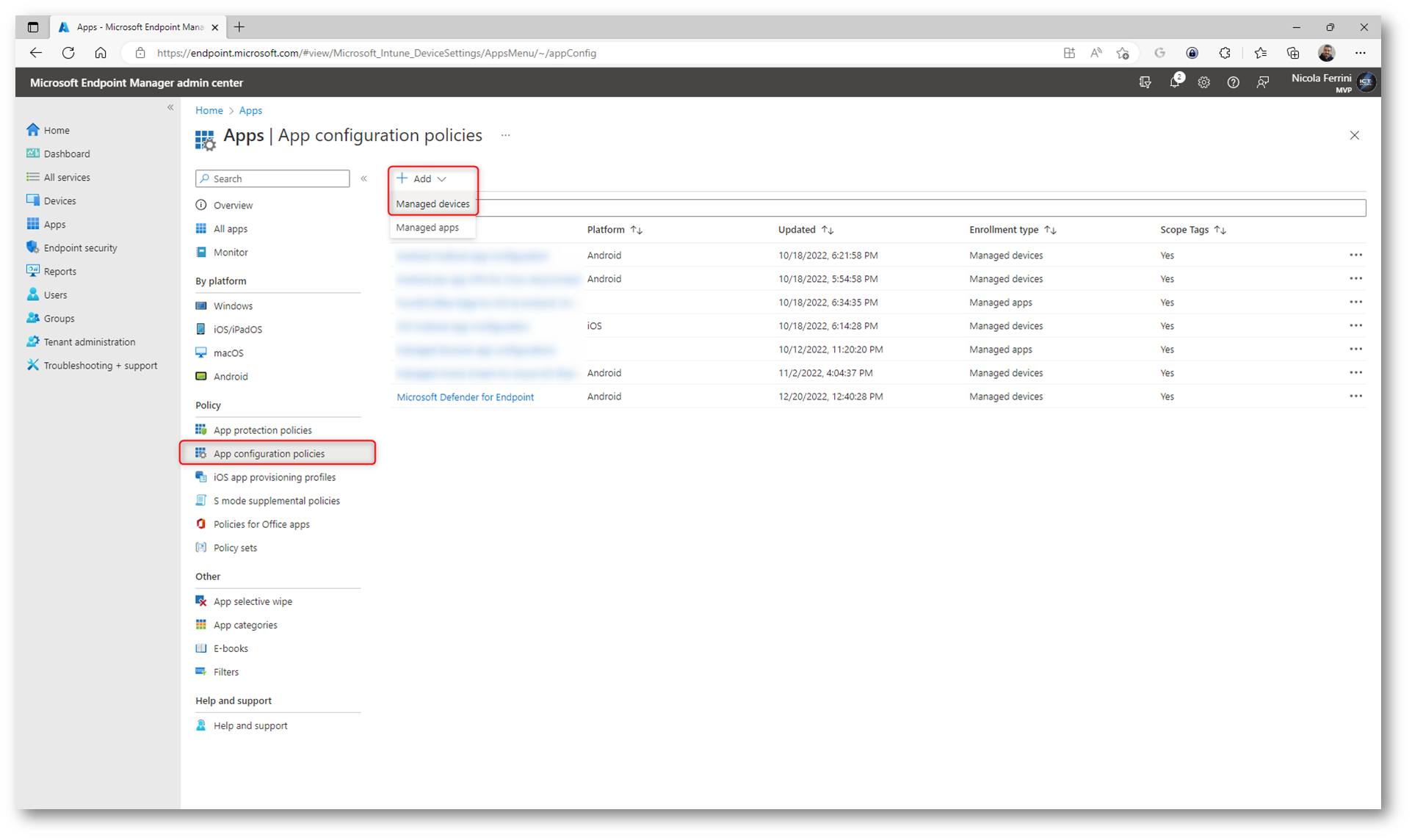

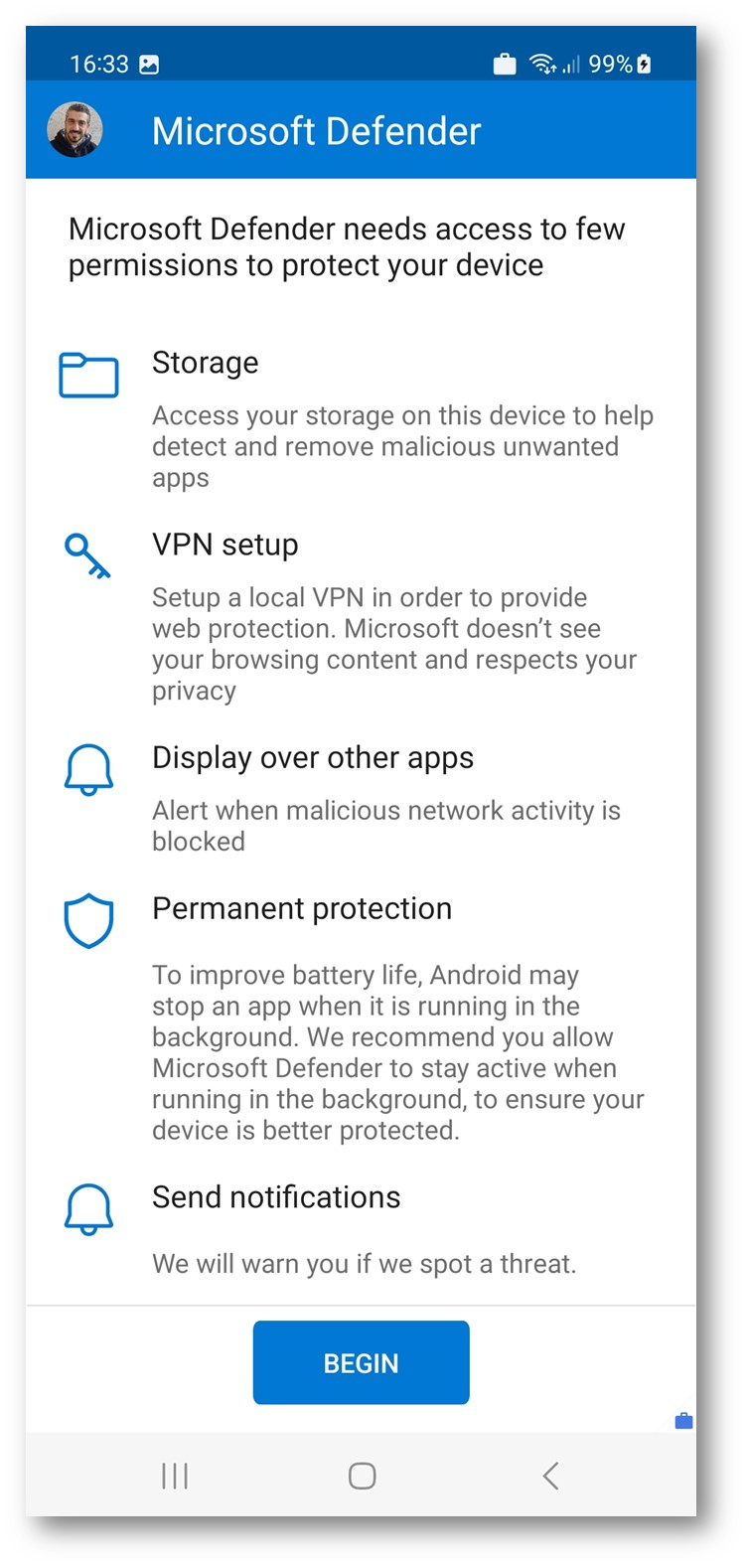

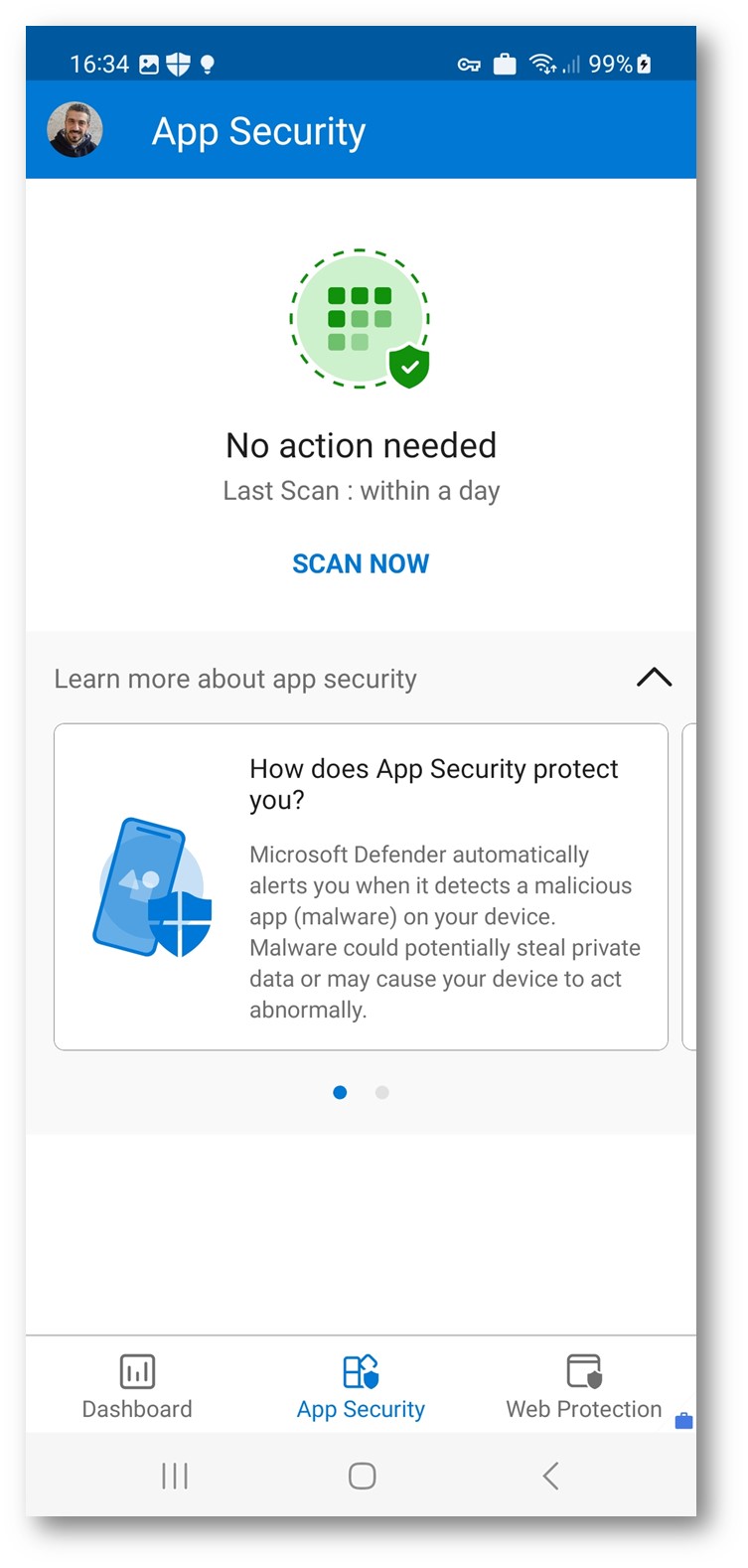

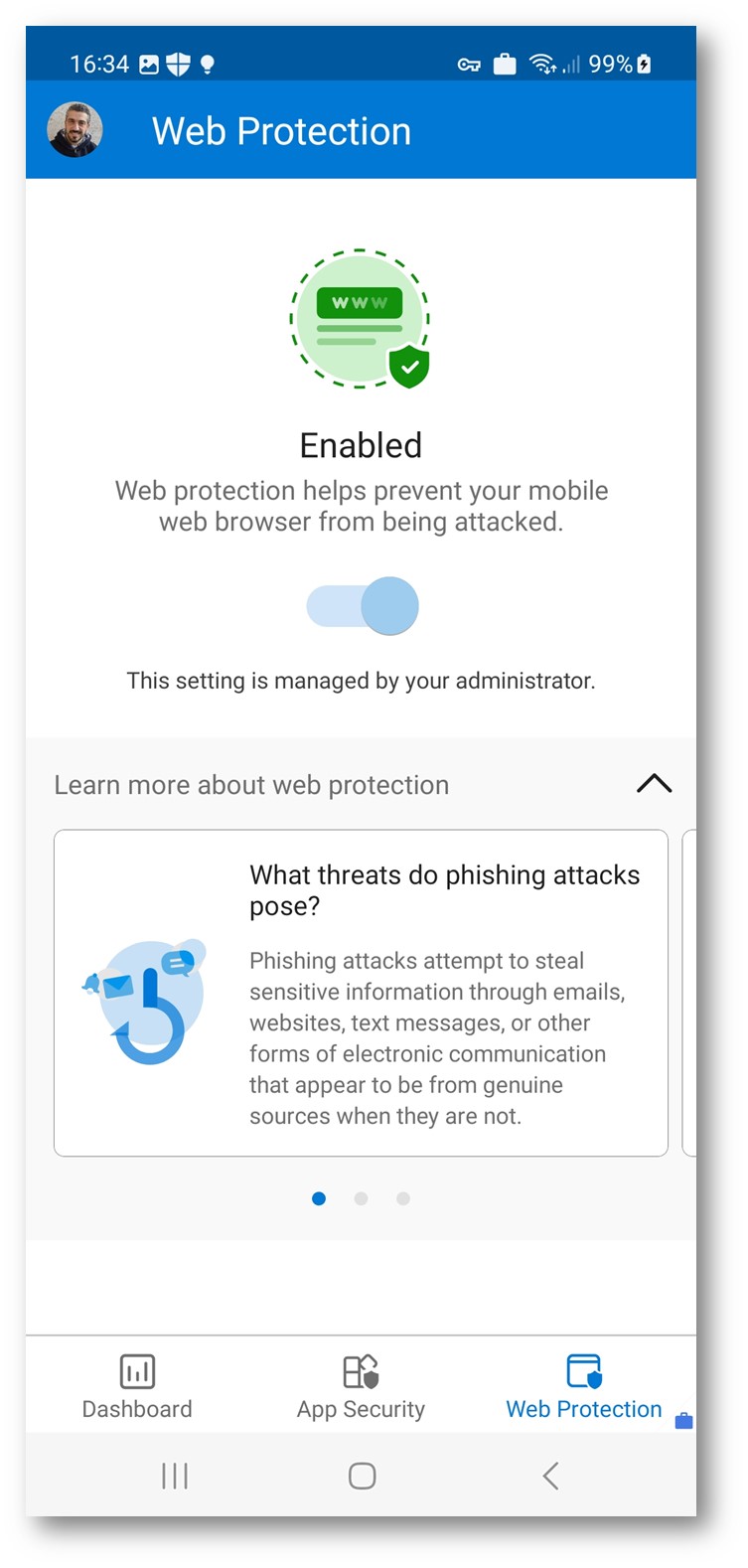

- In un account di accesso riuscito, gli utenti visualizzeranno le schermate seguenti:

- Schermata EULA: visualizzata solo se l’utente non ha già acconsentito nel profilo di lavoro.

- Schermata di avviso: gli utenti devono fornire il consenso su questa schermata per procedere con l’onboarding dell’applicazione. Questa operazione è necessaria solo durante la prima esecuzione dell’app.

- Specificare le autorizzazioni necessarie per completare l’onboarding.

Prerequisiti:

- Il portale aziendale deve essere abilitato nel profilo personale.

- Microsoft Defender deve essere già installato e attivo nel profilo di lavoro.

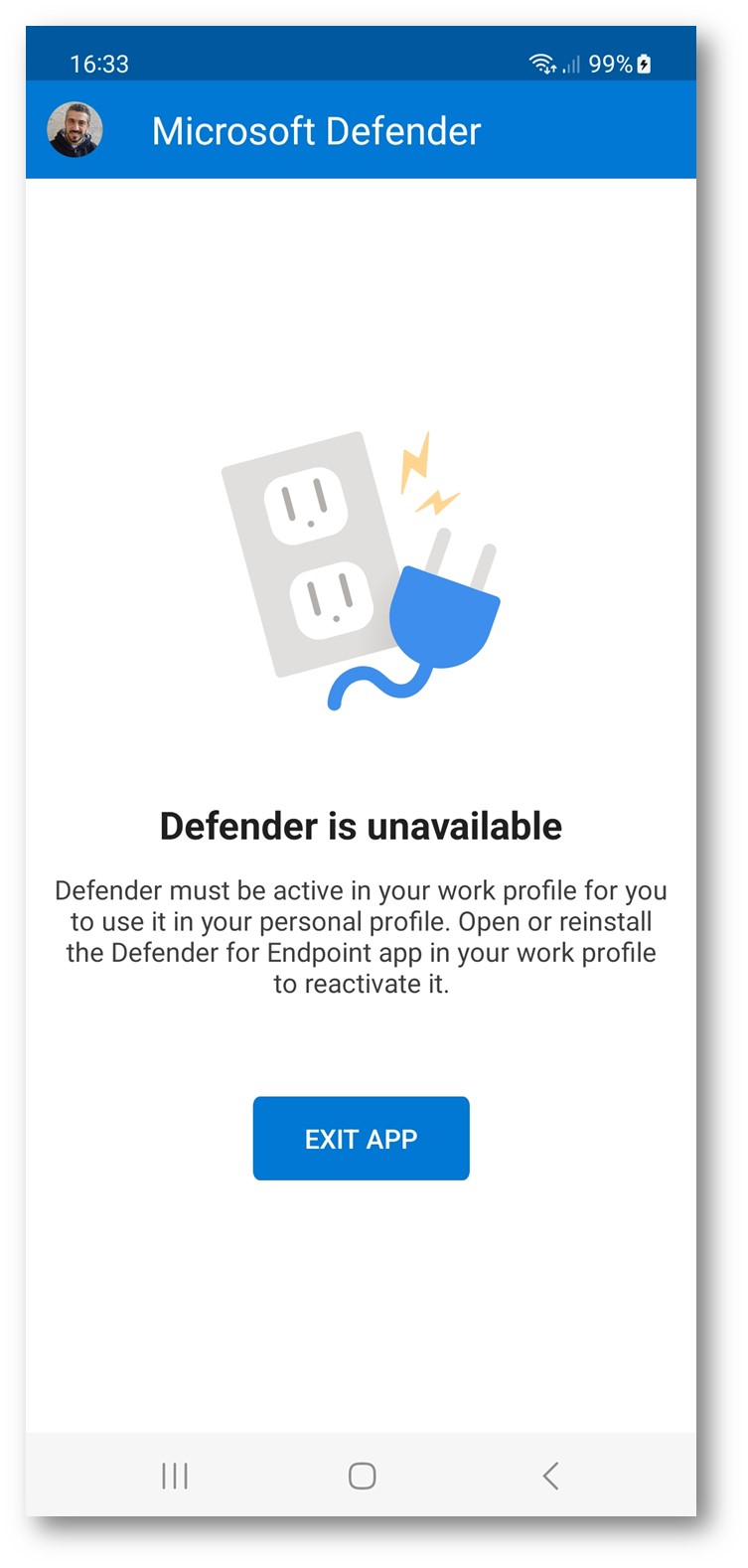

Se non avete attivato il Microsoft Defender nel profilo di lavoro e provate a configurarlo nel profilo personale ricevete il messaggio di errore mostrato sotto:

Conclusioni

Grazie a Microsoft Defender for Endpoint/Business, i dispositivi aziendali sono meglio protetti da ransomware, malware, phishing e altre minacce. La soluzione analizza automaticamente gli avvisi per far fronte alle minacce complesse, difende le aziende dalle minacce in modo proattivo attraverso l’analisi di trilioni di segnali da parte dell’operatore e dell’intelligenza artificiale e protegge i dispositivi Windows, macOS, iOS e Android. L’onboarding dei dispositivi Android in Microsoft Defender for Endpoint è decisamente semplificato se viene effettuato tramite Microsoft Intune e permette in maniera rapidissima di proteggere la nostra infrastruttura mobile.

A proposito, avete già letto i miei articoli Microsoft Defender for Business: la soluzione antimalware Microsoft per la PMI – ICT Power e Onboarding di Windows 10/11 in Microsoft Defender for Endpoint/Business utilizzando Microsoft Intune – ICT Power?