Novità introdotte in Active Directory in Windows Server 2025

Windows Server 2025 introduce una serie di miglioramenti significativi in Active Directory (AD), focalizzati su sicurezza, prestazioni e scalabilità. Qui di seguito ho raccolto una panoramica dettagliata delle principali novità:

Nuovo livello funzionale

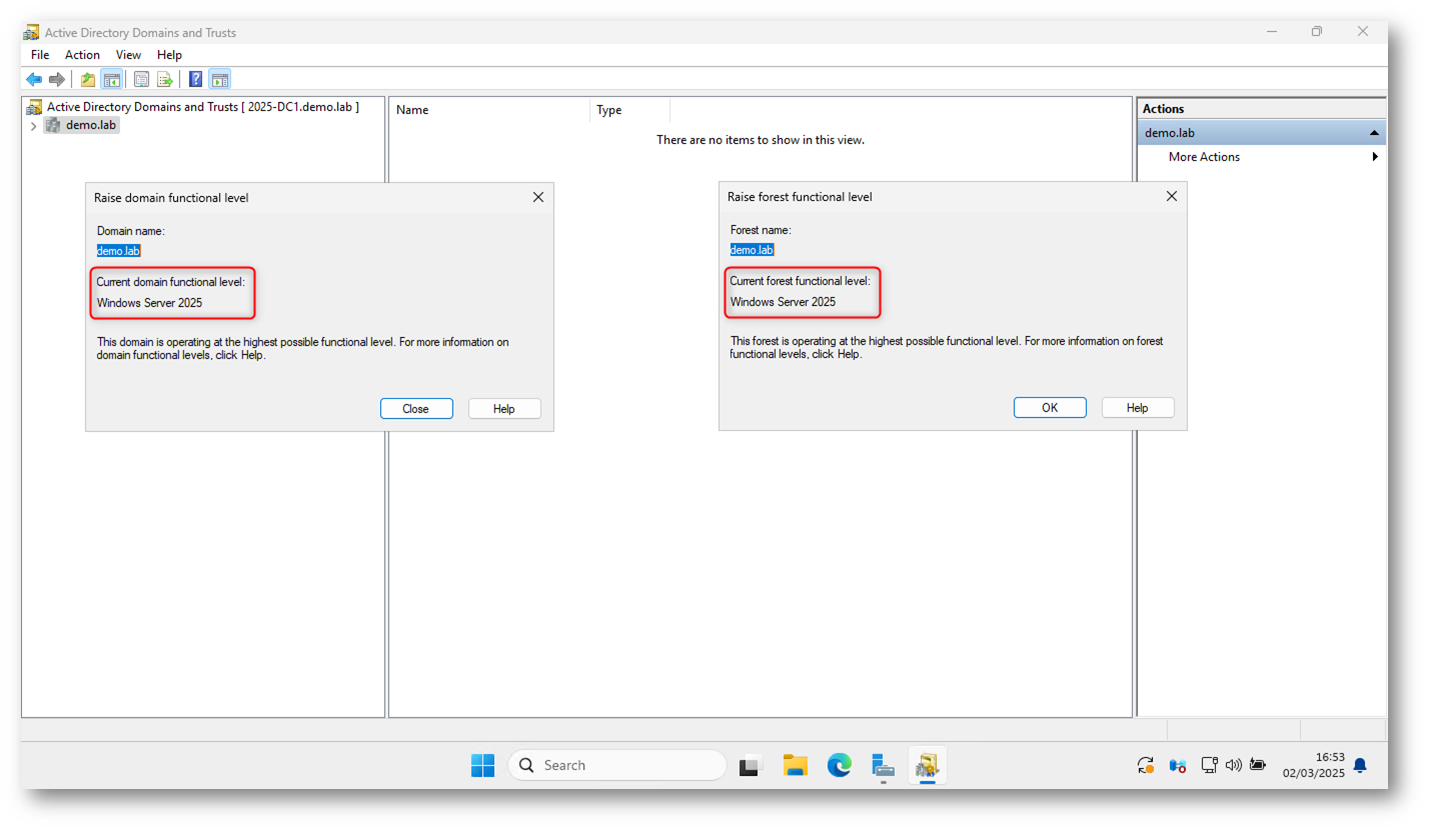

Con Windows Server 2025, Microsoft ha introdotto un nuovo livello funzionale per domini e foreste. Questo aggiornamento è necessario per sfruttare appieno le nuove funzionalità offerte, come l’aumento della dimensione delle pagine del database a 32 KB. È importante notare che questo nuovo livello funzionale è disponibile esclusivamente con Windows Server 2025; non è previsto il suo retrofitting per versioni precedenti come Windows Server 2019 e 2022.

Figura 1: Livello funzionale di dominio e di foresta

Supporto esteso per NUMA

Una delle principali limitazioni delle versioni precedenti di Active Directory era l’incapacità di utilizzare CPU con più di 64 core, poiché AD poteva sfruttare solo i processori associati al gruppo NUMA 0. In Windows Server 2025, questa restrizione è stata eliminata, consentendo ad Active Directory di utilizzare tutte le CPU attraverso più gruppi NUMA. Questo miglioramento è particolarmente vantaggioso per le aziende con grandi distribuzioni di Active Directory, poiché offre un significativo incremento delle prestazioni. Maggiori informazioni su NUMA.

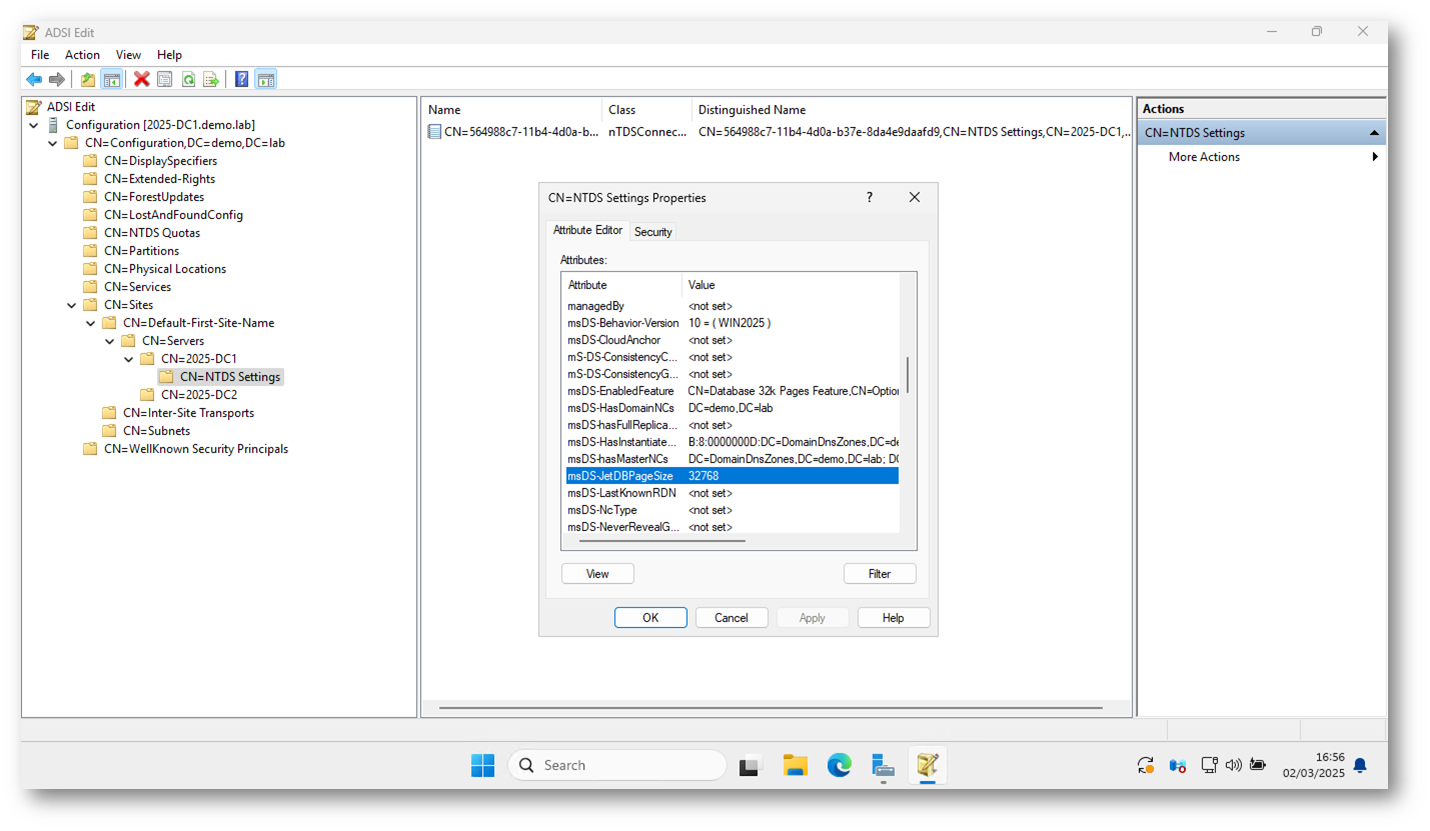

Aumento della dimensione delle pagine del database a 32 KB

Tradizionalmente, Active Directory si basava sul motore di archiviazione estensibile (Extensible Storage Engine), con una dimensione delle pagine del database limitata a 8 KB. Questa limitazione poteva influire sulle prestazioni, specialmente quando si gestivano attributi multivalore complessi. Con Windows Server 2025, la dimensione delle pagine è stata aumentata a 32 KB, permettendo una gestione più efficiente degli attributi multivalore e migliorando le prestazioni complessive del sistema. Tuttavia, per beneficiare di questa modifica, è necessario eseguire un’operazione a livello di foresta che coinvolga tutti i controller di dominio. Ne ho parlato nella guida Database 32k Pages: scalabilità e prestazioni migliorate in Active Directory su Windows Server 2025

Figura 2: Supporto di Windows Server 2025 alla dimensione delle pagine del database a 32 KB

Miglioramenti nella sicurezza degli Account Computer

Windows Server 2025 introduce miglioramenti significativi nella sicurezza degli account computer, aumentando la protezione delle credenziali e riducendo il rischio di compromissione. Una delle novità più importanti è la generazione automatica di password casuali per gli account macchina, evitando così l’uso di password prevedibili o deboli. Questo meccanismo aiuta a prevenire attacchi come il brute force e il password guessing, migliorando la sicurezza complessiva del sistema.

Inoltre, i controller di dominio (DC) impediscono che la password di un account macchina sia uguale al nome dell’account stesso, eliminando una vulnerabilità che potrebbe facilitare l’accesso non autorizzato. Questa misura, applicata automaticamente, riduce il rischio di configurazioni errate e protegge gli ambienti aziendali da possibili attacchi.

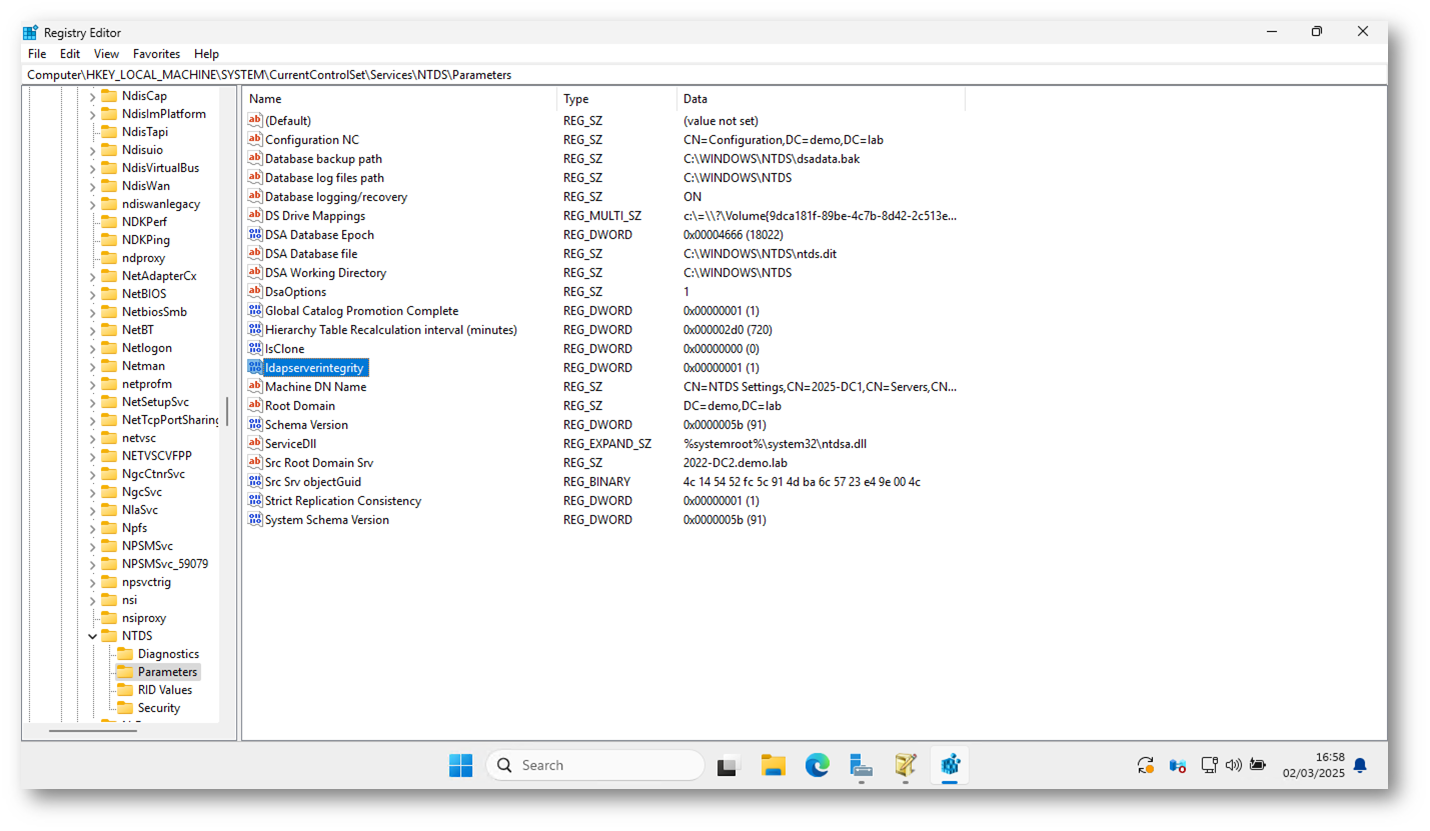

Supporto per TLS 1.3 in LDAP

In Windows Server 2025, LDAP utilizza l’implementazione aggiornata di SCHANNEL e introduce il supporto per TLS 1.3 nelle connessioni LDAP su TLS. Questa evoluzione rappresenta un importante passo avanti nella sicurezza delle comunicazioni, eliminando algoritmi crittografici obsoleti e garantendo una protezione superiore rispetto alle versioni precedenti.

Grazie a TLS 1.3, le connessioni LDAP beneficiano di una maggiore sicurezza e prestazioni ottimizzate, riducendo i tempi di handshake e migliorando l’efficienza complessiva. Questa innovazione rafforza la protezione dei dati trasmessi, mitigando il rischio di attacchi e migliorando la conformità agli standard di sicurezza più recenti.

TLS 1.3 è abilitato per impostazione predefinita. Per forzare LDAP a utilizzare TLS 1.3 aprite l’Editor del Registro di sistema (regedit), navigate fino a HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Parameters, aggiungete un nuovo valore DWORD chiamato LDAPServerIntegrity e impostatelo su 1.

Figura 3: TLS 1.3 è abilitato per impostazione predefinita in Windows Server 2025

Miglioramenti nell’algoritmo di individuazione dei DC

In Windows Server 2025, l’algoritmo di individuazione dei controller di dominio (DC) è stato ottimizzato per migliorare la mappatura dei nomi di dominio in stile NetBIOS a quelli in stile DNS. Questa evoluzione consente una localizzazione più efficiente e affidabile dei DC all’interno della rete, riducendo i tempi di risoluzione e migliorando la gestione delle risorse.

Grazie a questa ottimizzazione, il processo di individuazione dei controller di dominio diventa più rapido e preciso, contribuendo a una maggiore stabilità dell’infrastruttura di rete e facilitando la configurazione e il mantenimento degli ambienti Active Directory.

Supporto per Kerberos AES-SHA256 e SHA384

In Windows Server 2025, il protocollo Kerberos è stato aggiornato per supportare meccanismi di crittografia e firma più robusti, introducendo SHA-256 e SHA-384. Questa evoluzione garantisce una maggiore sicurezza nelle autenticazioni, proteggendo meglio le comunicazioni tra client e server.

Un altro importante cambiamento riguarda la deprecazione dell’algoritmo RC4, che è stato spostato nell’elenco delle cifrature da non utilizzare. Questo aggiornamento riduce significativamente la vulnerabilità a potenziali attacchi crittografici, rafforzando la protezione delle identità e migliorando la conformità agli standard di sicurezza più recenti.

Per ulteriori dettagli e best practices sulla configurazione e la verifica delle impostazioni di crittografia Kerberos, potete consultare la guida ufficiale di Microsoft: Active Directory Hardening Series – Part 4 – Enforcing AES for Kerberos

Questa risorsa fornisce indicazioni approfondite su come migliorare la sicurezza di Kerberos attraverso l’uso di crittografia AES avanzata, garantendo una protezione ottimale delle autenticazioni all’interno dell’infrastruttura Active Directory.

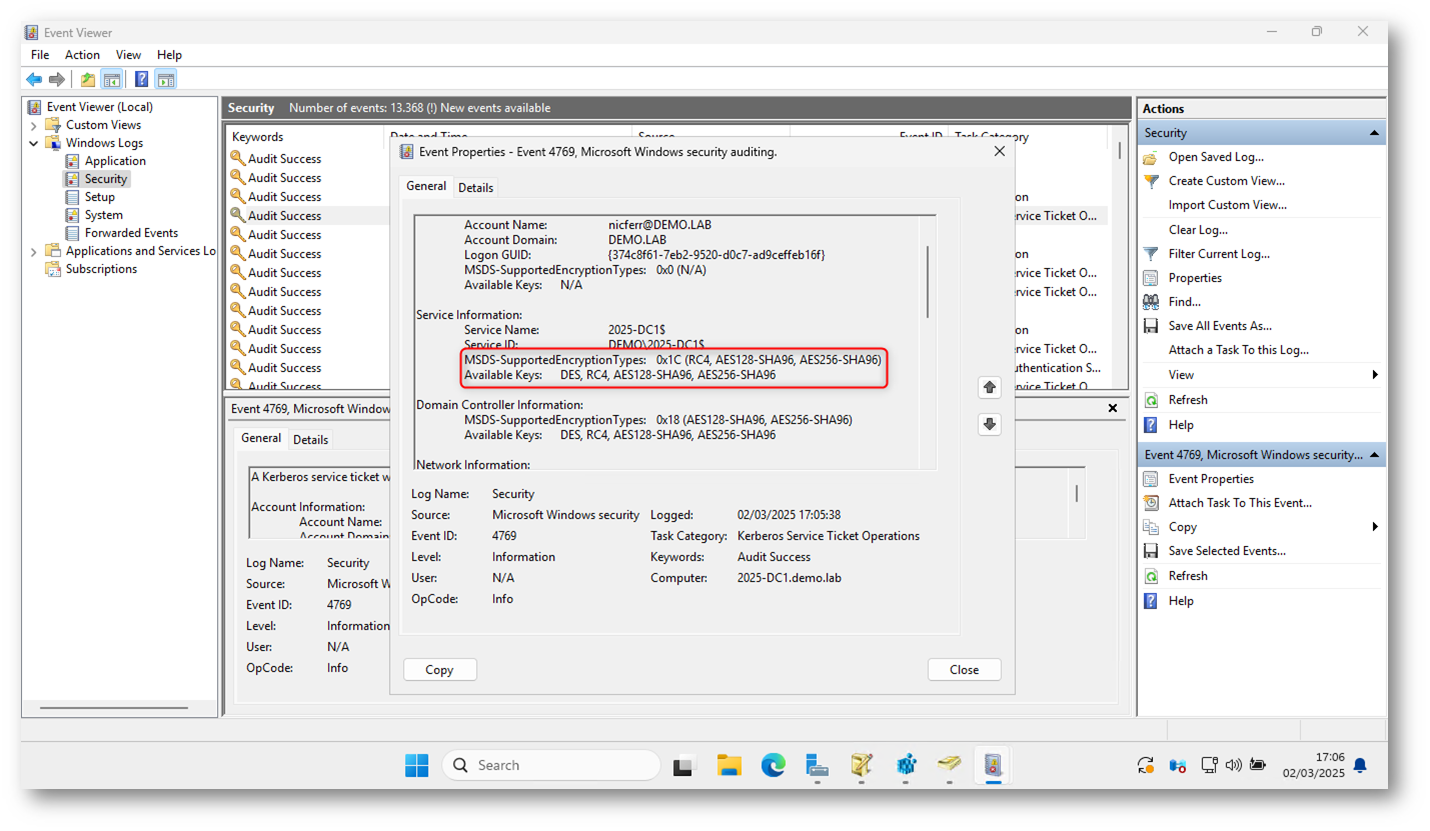

La figura sotto mostra Event Viewer con un evento 4769 – Kerberos Service Ticket Operations, relativo alla sicurezza di Kerberos.

Dai dettagli dell’evento, si possono osservare le informazioni chiave sull’algoritmo di crittografia supportato per l’autenticazione Kerberos:

- MSDS-SupportedEncryptionTypes: Indica i tipi di crittografia supportati, tra cui RC4, AES128-SHA96 e AES256-SHA96.

- Available Keys: Elenca le chiavi disponibili per l’autenticazione, che includono DES, RC4, AES128-SHA96 e AES256-SHA96.

Inoltre, si nota che l’algoritmo RC4 è ancora presente, nonostante sia stato deprecato in Windows Server 2025. Per una maggiore sicurezza, sarebbe opportuno rimuovere RC4 e DES dall’elenco delle cifrature supportate e forzare l’uso di AES-SHA256 o AES-SHA384, come consigliato nelle best practices di Microsoft.

Figura 4: Verifica del tipo di crittografia utilizzata da Kerberos (Event ID 4768 e 4769)

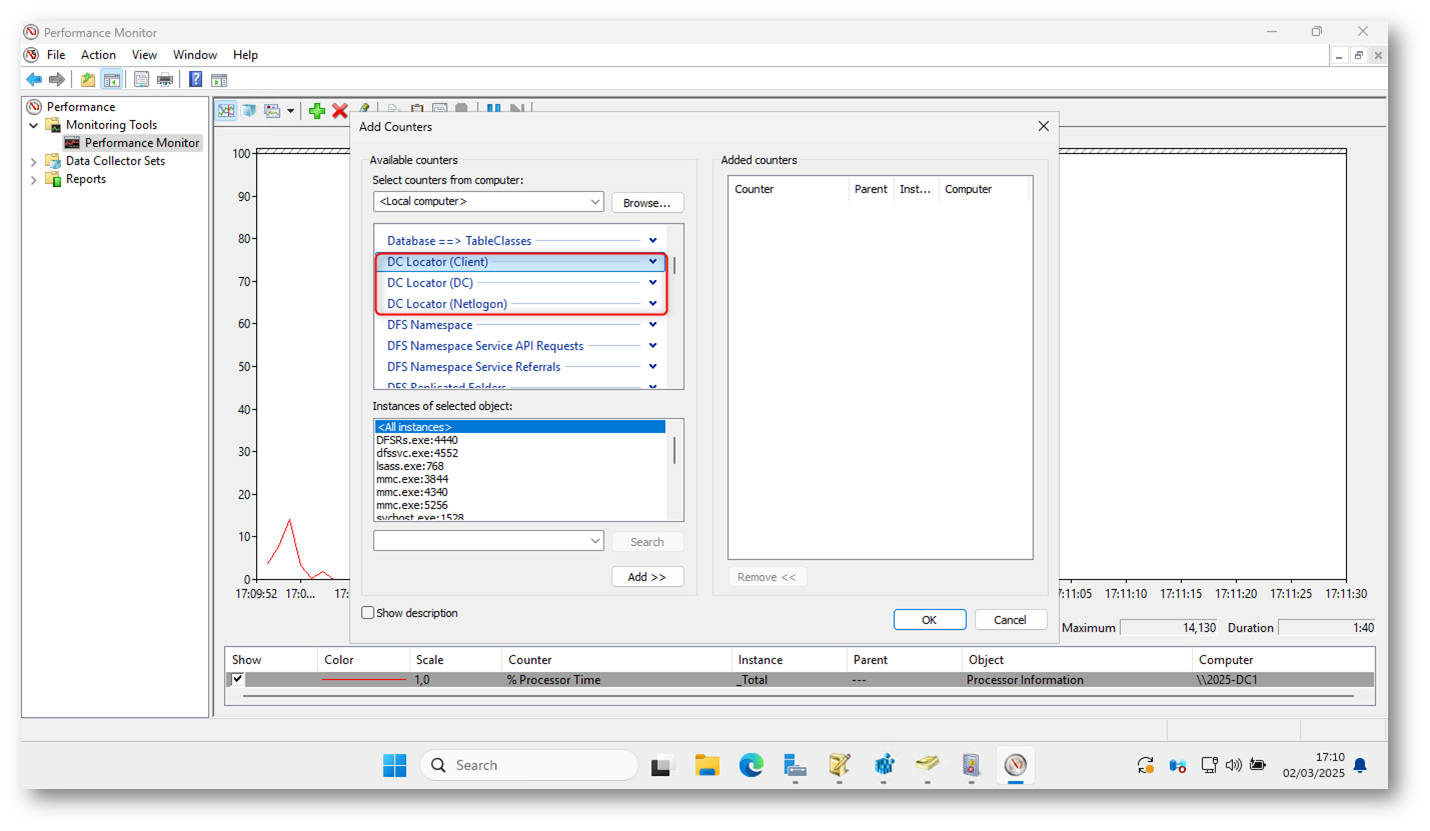

Contatori di performance aggiuntivi

In Windows Server 2025 sono stati introdotti nuovi contatori di performance per migliorare il monitoraggio e la manutenzione di Active Directory. Questi strumenti consentono agli amministratori di analizzare in dettaglio il comportamento del sistema e di ottimizzarne le prestazioni.

Un’importante novità riguarda il contatore delle prestazioni del client LDAP, che permette di rilevare quali applicazioni inviano un numero elevato di richieste LDAP ai controller di dominio. Questo aiuta a identificare potenziali colli di bottiglia e a migliorare l’efficienza delle comunicazioni tra client e DC.

Un altro miglioramento significativo riguarda il DC Locator, che ora dispone di tre categorie di contatori: client, DC e Netlogon. Il DC Locator client misura il numero di richieste al secondo effettuate per individuare un controller di dominio, fornendo dettagli sulla latenza media, il numero di successi e fallimenti al secondo e il totale delle richieste attive. Sul lato server, il DC Locator sul controller di dominio monitora il numero di ping LDAP e mailslot ricevuti, con informazioni sulla latenza media delle operazioni. Infine, il DC Locator Netlogon organizza i dati in base al tipo di lookup e aiuta a valutare l’efficacia della cache nelle operazioni di individuazione dei DC.

Con questi nuovi strumenti di monitoraggio gli amministratori possono ottenere una visione più chiara delle prestazioni di Active Directory, rilevando tempestivamente eventuali problemi e ottimizzando il comportamento della rete.

Figura 5: Contatori di performance aggiuntivi in Active Directory per Windows Server 2025

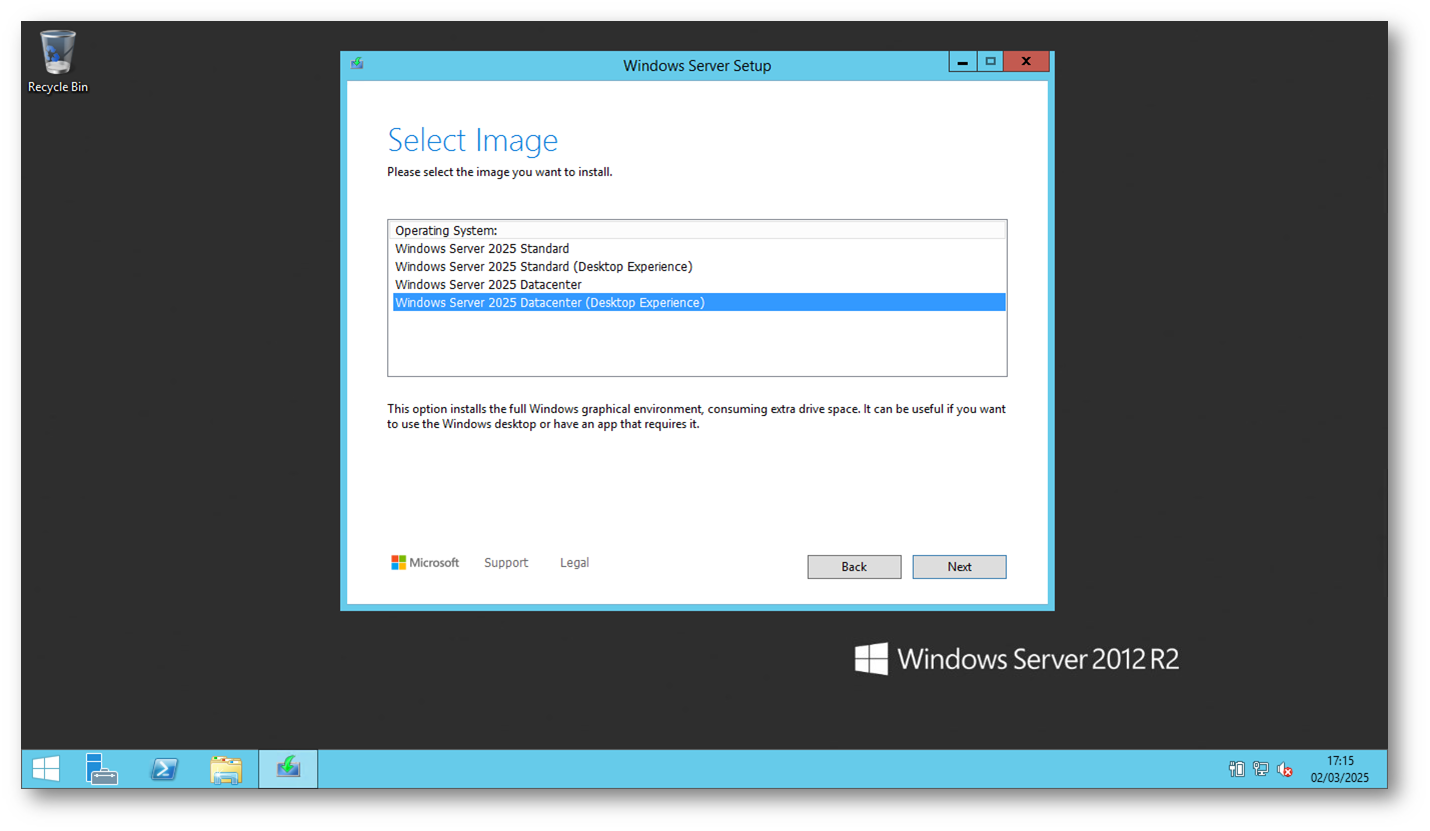

Semplificazione del deployment dei controller di dominio (DC)

In Windows Server 2025, il deployment dei controller di dominio (DC) e di qualsiasi nuovo server Windows è stato notevolmente semplificato, adottando un approccio simile a quello utilizzato in Windows 11. Ora gli amministratori possono eseguire aggiornamenti “in-place” direttamente tramite Windows Update, senza dover ricorrere a supporti di installazione come le ISO.

Questa innovazione consente un processo di aggiornamento più rapido ed efficiente, riducendo il tempo e lo sforzo necessari per implementare nuovi controller di dominio o aggiornare quelli esistenti. Tuttavia, le aziende mantengono pieno controllo sulla gestione degli aggiornamenti, potendo bloccare o personalizzare questo processo tramite Group Policy, garantendo così la massima flessibilità. Date un’occhiata a questo video per maggiori informazioni Windows Server 2025: The upgrade and update experience

Alla pagina Overview of Windows Server upgrades | Microsoft Learn trovate una matrice di compatibilità che spiega quali sono i percorsi di aggiornamento supportati. Si può aggiornare direttamente da Windows Server 2012 R2!

Figura 6: Aggiornamento in-place di un domain controller Windows Server 2012 R2 a Windows Server 2025

Conclusioni

Windows Server 2025 introduce miglioramenti significativi nella gestione e nella sicurezza di Active Directory, fornendo agli amministratori strumenti più avanzati per il monitoraggio, la protezione e il deployment dei controller di dominio.

Questi miglioramenti rappresentano un passo avanti fondamentale nella gestione delle identità e delle risorse IT, offrendo un’infrastruttura più robusta, sicura ed efficiente. Con queste nuove funzionalità, Windows Server 2025 continua a essere una scelta strategica per le aziende che vogliono rafforzare la sicurezza, migliorare le prestazioni e semplificare l’amministrazione della propria rete.