Microsoft Sentinel: Ricerca delle minacce con Hunts (Preview)

Gli analisti di security vogliono essere proattivi per la ricerca delle minacce relative alle infrastrutture, ma di solito i vari sistemi generano una quantità di dati che possono essere difficili da analizzare e filtrare in eventi significativi.

Microsoft Sentinel dispone di potenti strumenti di ricerca e query per “ricercare” minacce alla sicurezza nelle origini dei dati dell’organizzazione. Per aiutare gli analisti di Cybersecurity e cercare in modo proattivo nuove anomalie che non vengono rilevate dalle app di sicurezza o anche dalle regole di analitica pianificate, le query di ricerca consentono di porre le “domande” giuste per individuare i problemi nei dati già presenti in rete.

Ad esempio, una query predefinita fornisce dati sui processi meno comuni in esecuzione nell’infrastruttura. Non si desidera ricevere un avviso ogni volta che vengono eseguiti. Potrebbero essere sostanzialmente dei falsi positivi.

È tuttavia consigliabile esaminare la query di tanto in tanto per verificare se effettivamente risulta qualcosa di insolito.

Hunts in Microsoft Sentinel (Preview)

Con le ricerche in Microsoft Sentinel, vengono ricercate minacce e comportamenti dannosi non rilevati, creando di fatto un’ipotesi, cercando dati, convalidando tale ipotesi e agendo quando necessario. Creare nuove regole di analisi, intelligence sulle minacce ed eventi imprevisti in base ai risultati. Vi riporto all’interno di una tabella la funzionalità con relativa descrizione:

| Funzionalità | Descrizione |

| Definire un’ipotesi | Per definire un’ipotesi, trovare ispirazione dalla mappa MITRE, dai risultati delle query di ricerca recenti, dalle soluzioni hub del contenuto o generare ricerche personalizzate. |

| Analizzare le query e i risultati dei contrassegni | Dopo aver definito un’ipotesi, passare alla scheda Query della pagina di Ricerca. Selezionare le query correlate all’ipotesi e Nuova ricerca per iniziare. Eseguire query correlate alla ricerca e analizzare i risultati usando l’esperienza dei log. Contrassegnare i risultati direttamente alla ricerca per annotare i risultati, estrarre gli identificatori di entità e conservare le query pertinenti. |

| Analizzare e intervenire | Analizzare ancora più a fondo usando le pagine di entità UEBA. Eseguire playbook specifici dell’entità nelle entità contrassegnate. Usare le azioni predefinite per creare nuove regole analitiche, indicatori di minaccia ed eventi imprevisti in base ai risultati. |

| Tenere traccia dei risultati | Registrare i risultati della ricerca. Tenere traccia se l’ipotesi viene convalidata o meno. Lasciare note dettagliate nei commenti. La ricerca collega automaticamente nuove regole analitiche ed eventi imprevisti. Tenere traccia dell’impatto complessivo del programma di ricerca con la barra delle metriche. |

Per eventuali approfondimenti vi rimando al link ufficiale Microsoft Conduct end-to-end threat hunting with Hunts – Microsoft Sentinel | Microsoft Learn

La ricerca proattiva delle minacce è un processo in cui gli analisti dei reparti di SOC cercano minacce e comportamenti dannosi non rilevati creando appunto un’ipotesi, che in base ai risultati poi è possibile confermare o meno.

Ecco alcuni punti essenziali per utilizzare questa nuova funzionalità:

- Ricerca proattiva basata su tecniche MITRE specifiche, attività potenzialmente dannose, minacce recenti o ipotesi personalizzate

- Usare query di ricerca dal ricercatore di security o query di ricerca personalizzate per analizzare il comportamento dannoso

- Eseguire le ricerche usando più schede di query persistenti che consentono di mantenere il contesto nel tempo

- Raccogliere prove, analizzare le origini UEBA e annotare i risultati usando contrassegni specifici per la ricerca

- Collaborare e documentare i risultati con i commenti

- Agire sui risultati creando nuove regole analitiche, nuovi eventi imprevisti, nuovi indicatori di minaccia ed esecuzione di Playbook

- Tenere traccia delle tue ricerche nuove, attive e chiuse in un’unica posizione

- Visualizzare le metriche in base a ipotesi convalidate e risultati tangibili

Prerequisiti

Per usare la funzionalità di ricerca, è necessario assegnare un ruolo predefiniti in Microsoft Sentinel o un ruolo personalizzato di controllo degli accessi in base al ruolo di Azure.

Vi riporto alcune possibili soluzioni:

- Contributor di Microsoft Sentinel

- Microsoft.SecurityInsights/hunts. Azure permissions – Azure RBAC | Microsoft Learn

Per approfondimenti sui ruoli vi rimango al link Microsoft Roles and permissions in the Microsoft Sentinel platform | Microsoft Learn

Definire l’ipotesi

La definizione di un’ipotesi è un processo aperto e flessibile e può includere qualsiasi idea da convalidare. Le ipotesi comuni includono:

- Comportamento Sospetto: analizzare attività potenzialmente dannose visibili nell’ambiente per determinare se si verifica un attacco

- Nuova Campagna di minacce: cercare tipi di attività dannose in base a nuovi attori di minacce, tecniche o vulnerabilità individuate. Questo potrebbe essere qualcosa di cui hai sentito parlare in un articolo delle notizie inerenti a sicurezza informatica

- Gap di rilevamento: aumentare la copertura di rilevamento usando la mappa MITRE ATT&CK per identificare le “lacune”

Microsoft Sentinel offre flessibilità pari a zero nel set corretto di un aquery di ricerca per analizzare l’ipotesi. Quando si crea una ricerca, avviarla con query di ricerca preselezionate o aggiungere query durante lo stato di avanzamento. Ecco le raccomandazioni per le query preselezionato in base alle ipotesi più comuni.

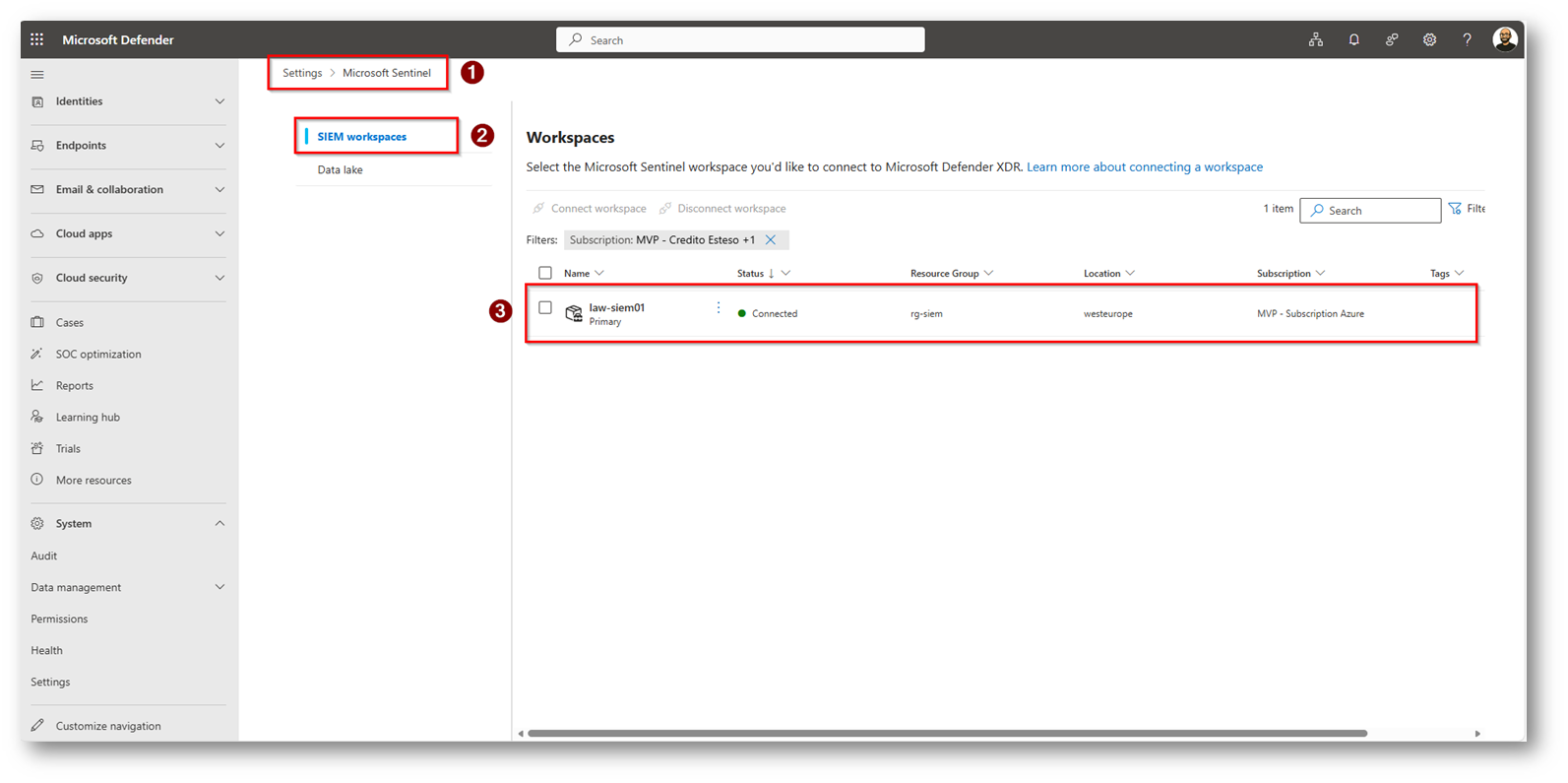

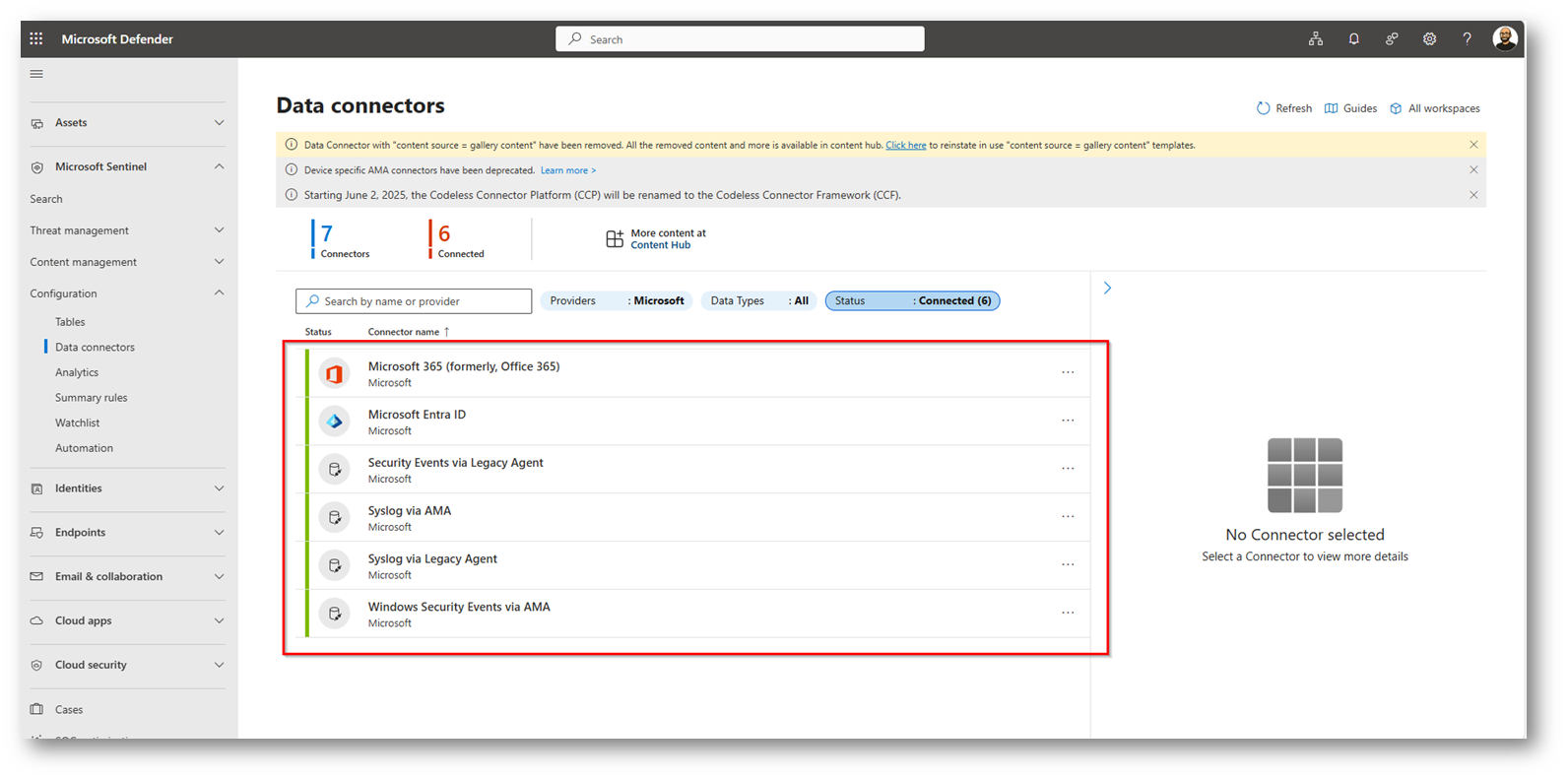

Figura 1: Workspace di Microsoft Sentinel che ho per darvi evidenza della funzionalità

Figura 2: Connettori di Microsoft Sentinel che risultano attivi sul mio Workspace per la Log Collection

Ora vi fornisco evidenza delle varie Ipotesi e di come eventualmente implementarla.

Ipotesi: comportamento sospetto

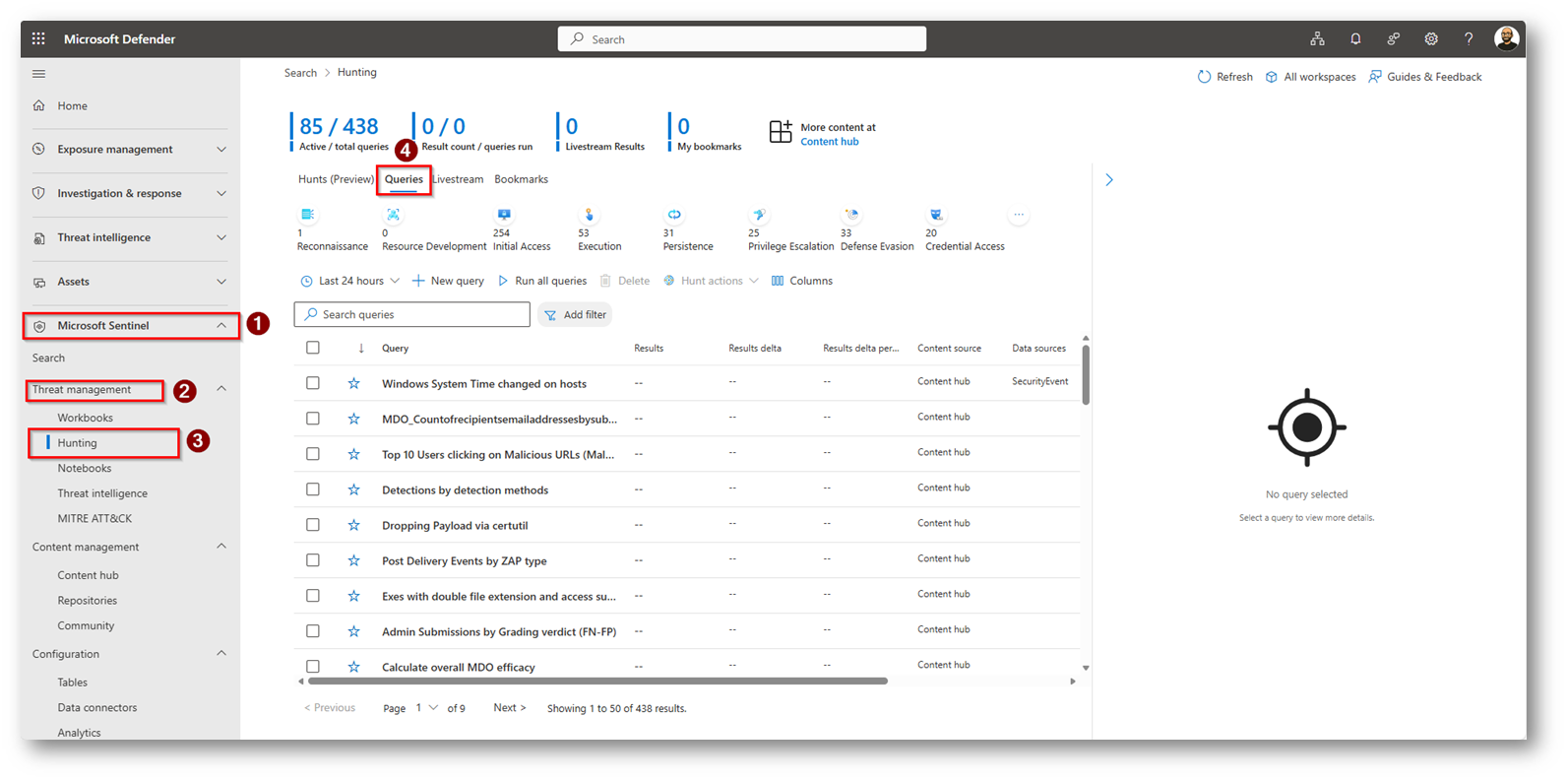

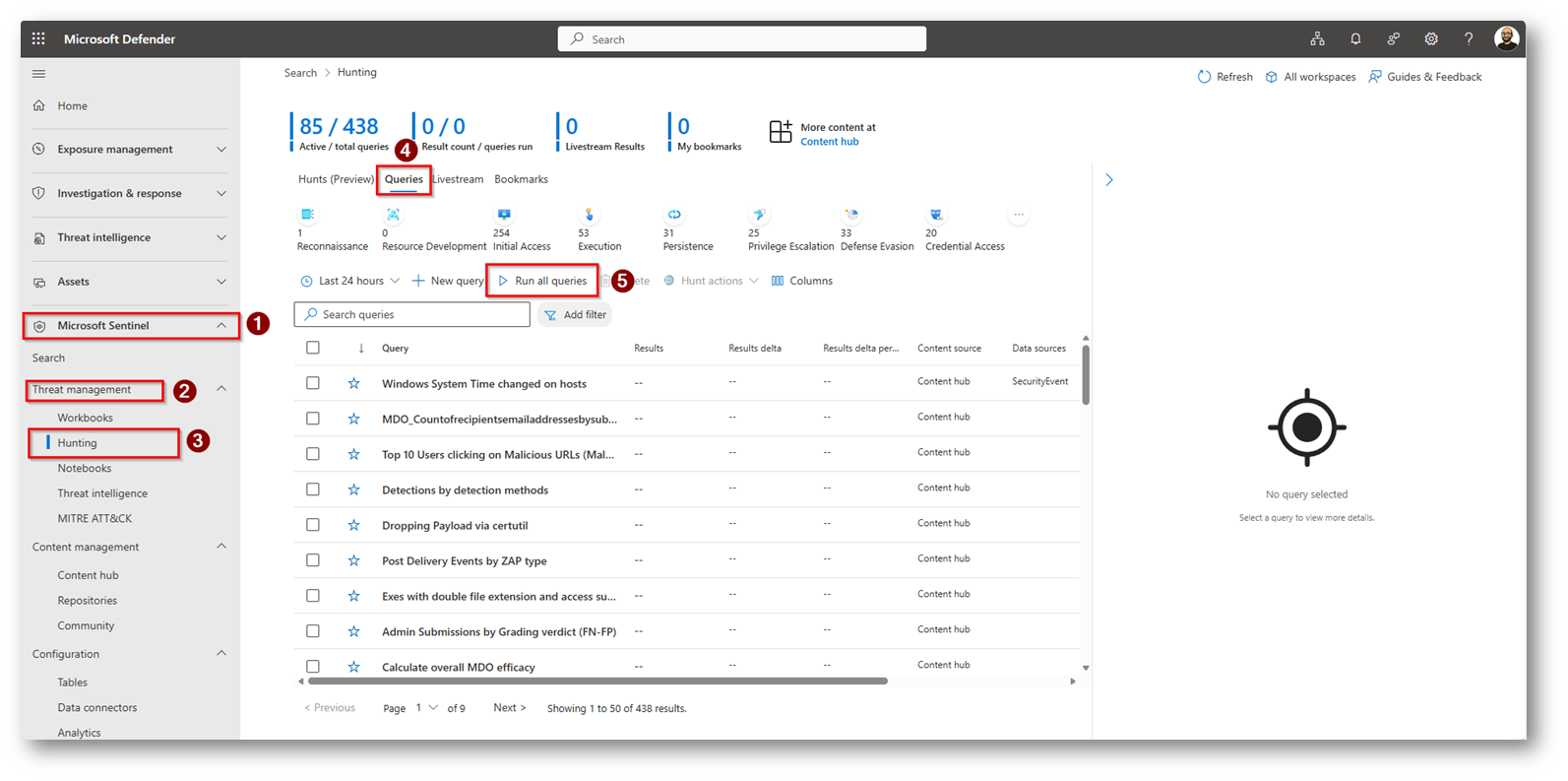

Recarsi all’interno del portale di Microsoft Defender

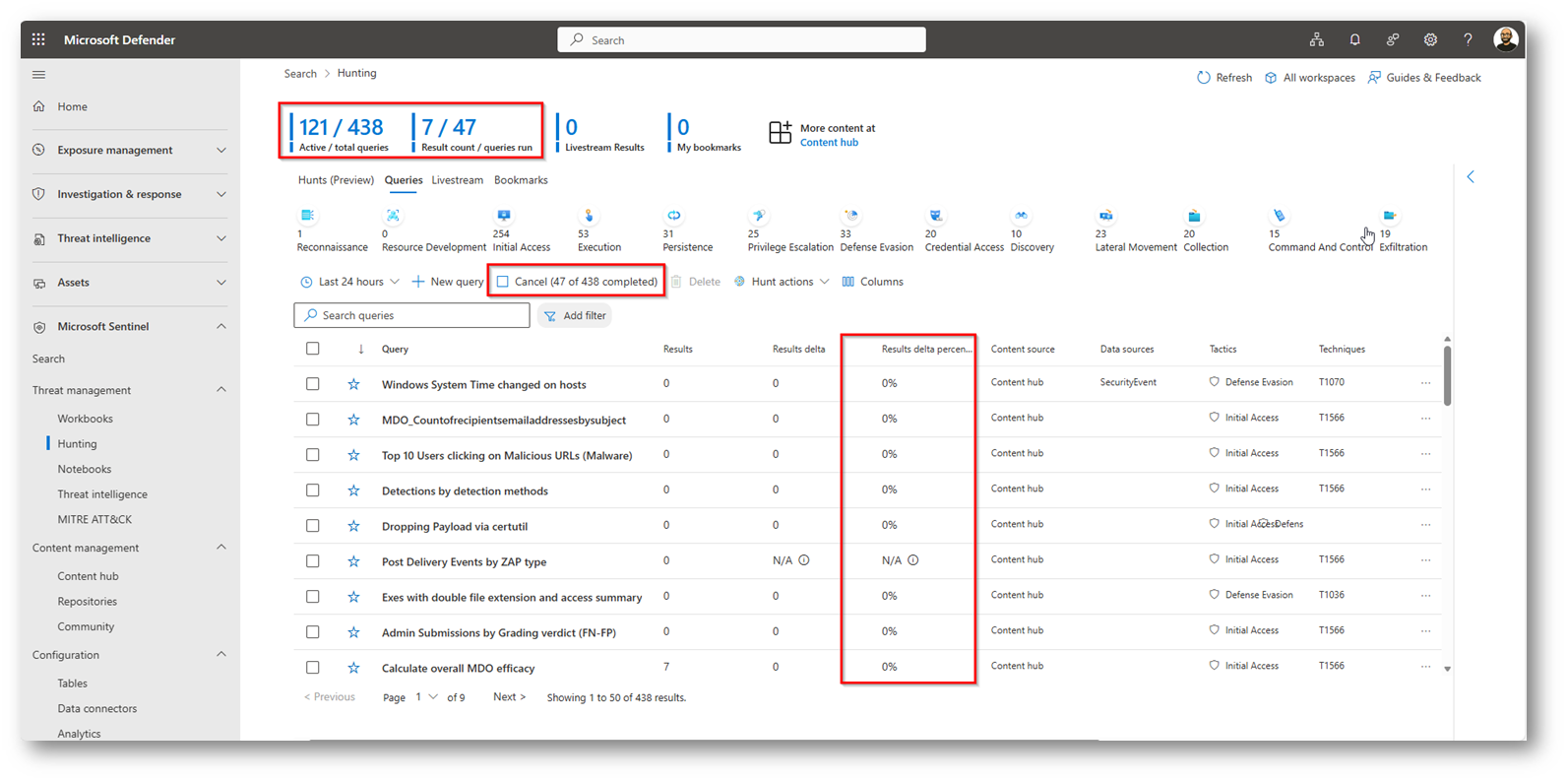

Figura 3: Query di Microsoft Sentinel nel portale di Microsoft Defender

Figura 4: Eseguiamo tutte le query presenti all’interno del portale

Figura 5: Query che stanno eseguendo la ricerca all’interno dell’ambiente di Demo

Figura 6: Risultati che cominciano a popolarsi dopo esecuzione della Query

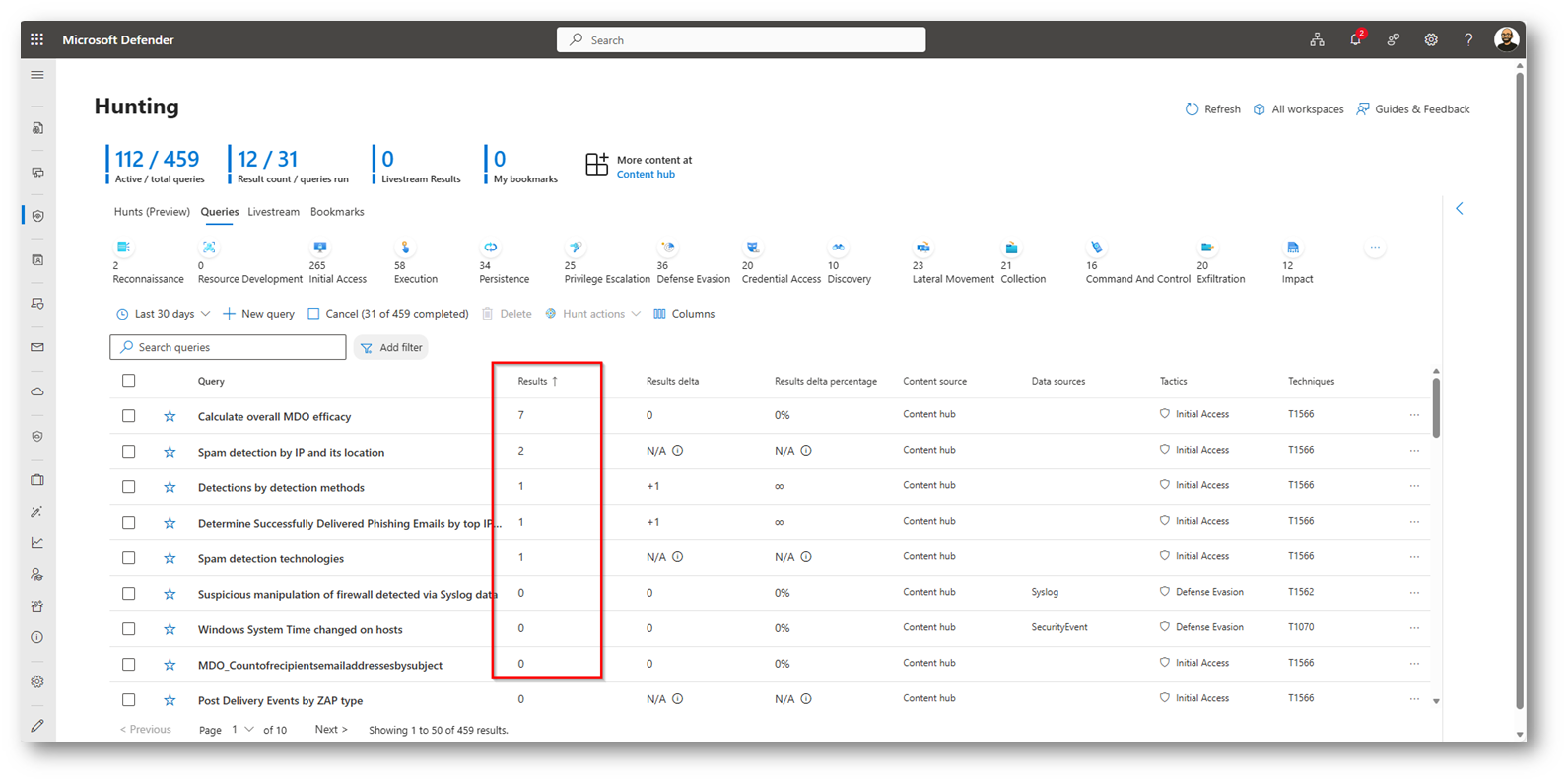

Figura 7: Selezioniamo solo i risultati con il valore 2

Ora si rende necessario ordinare i risultati in base alla colonna Result Data per visualizzare le modifiche apportate più di recente, questi risultati forniscono indicazioni iniziali sulla ricerca

Ipotesi: Nuova Threat Campaign

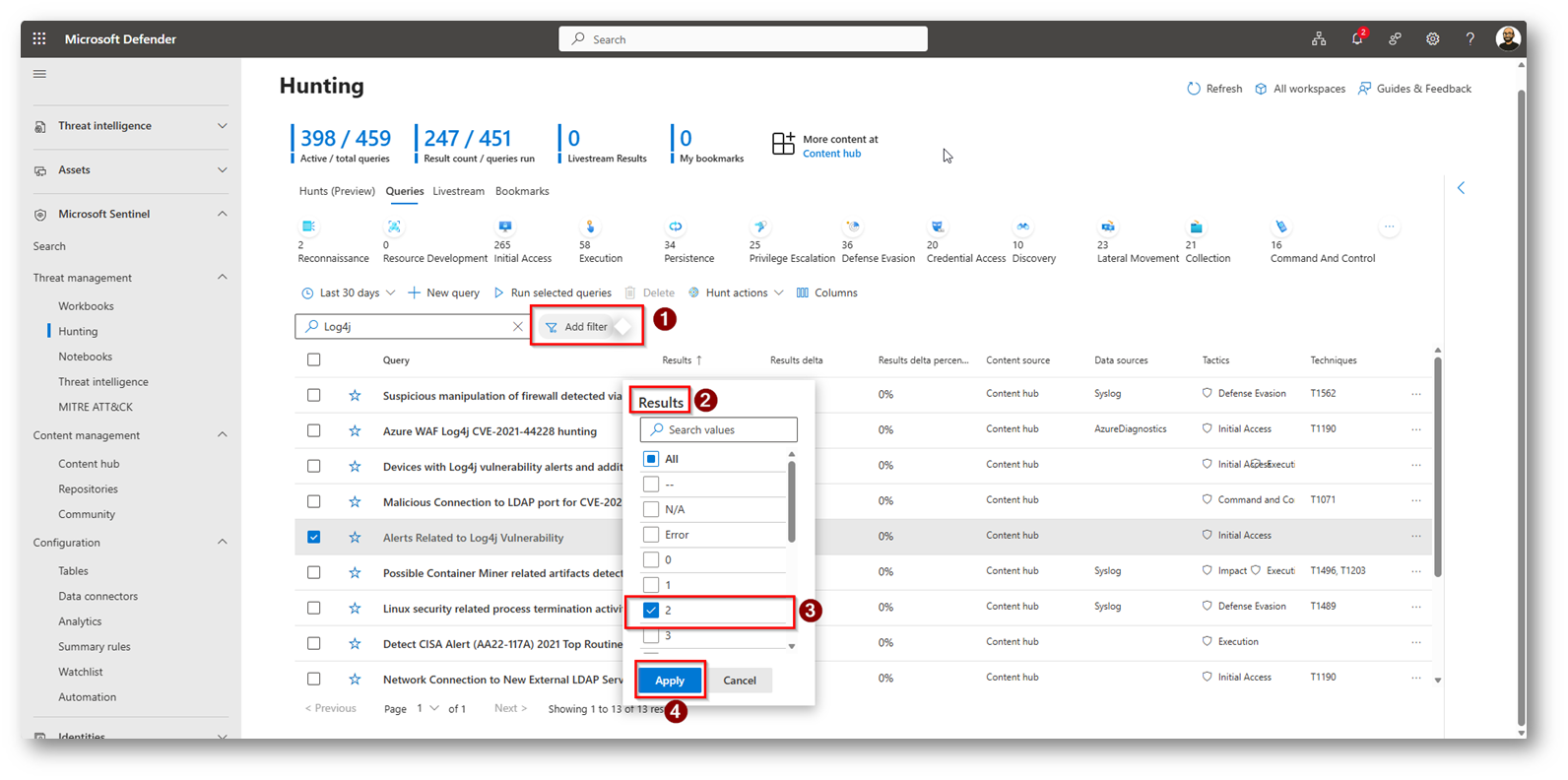

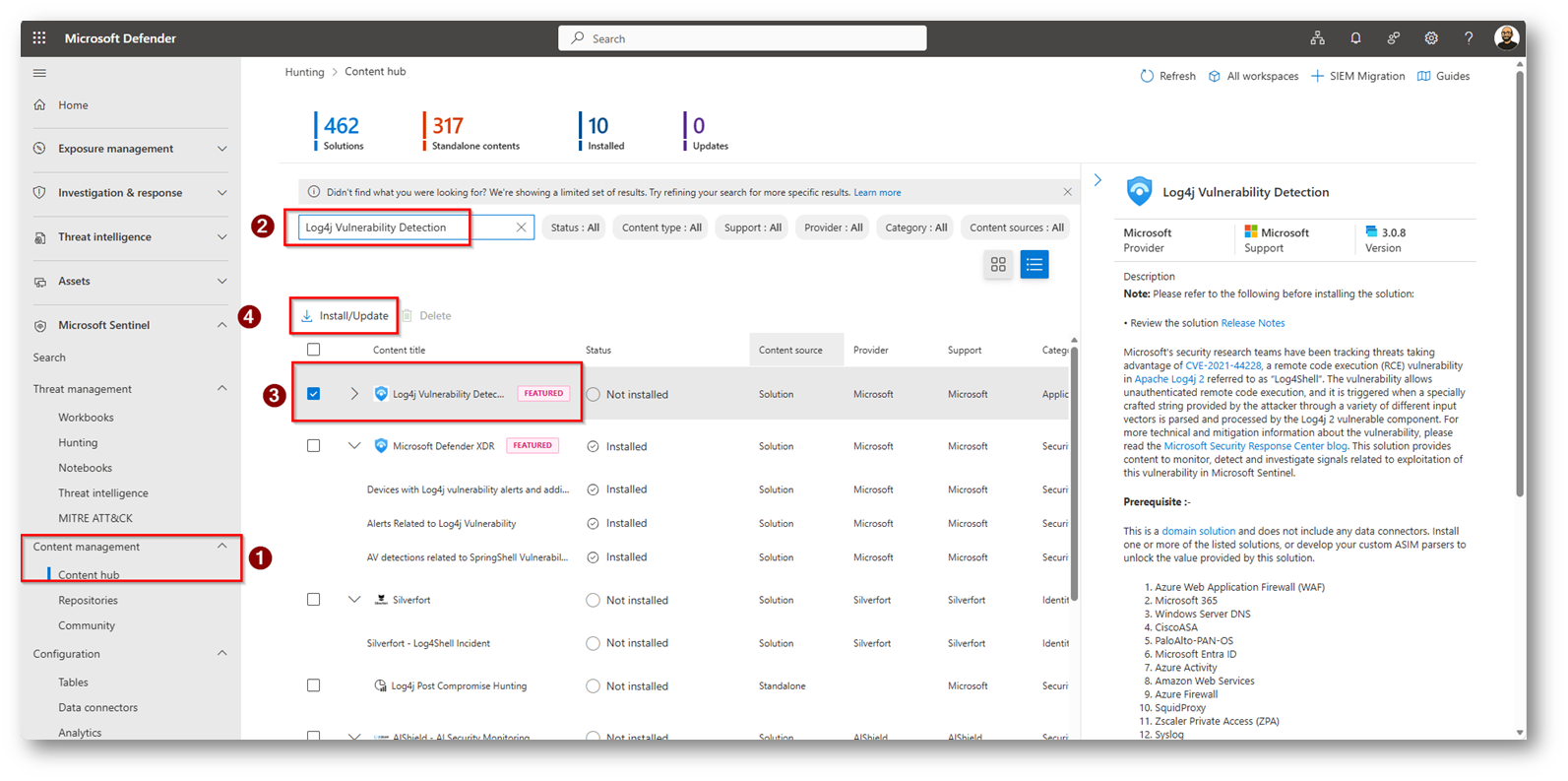

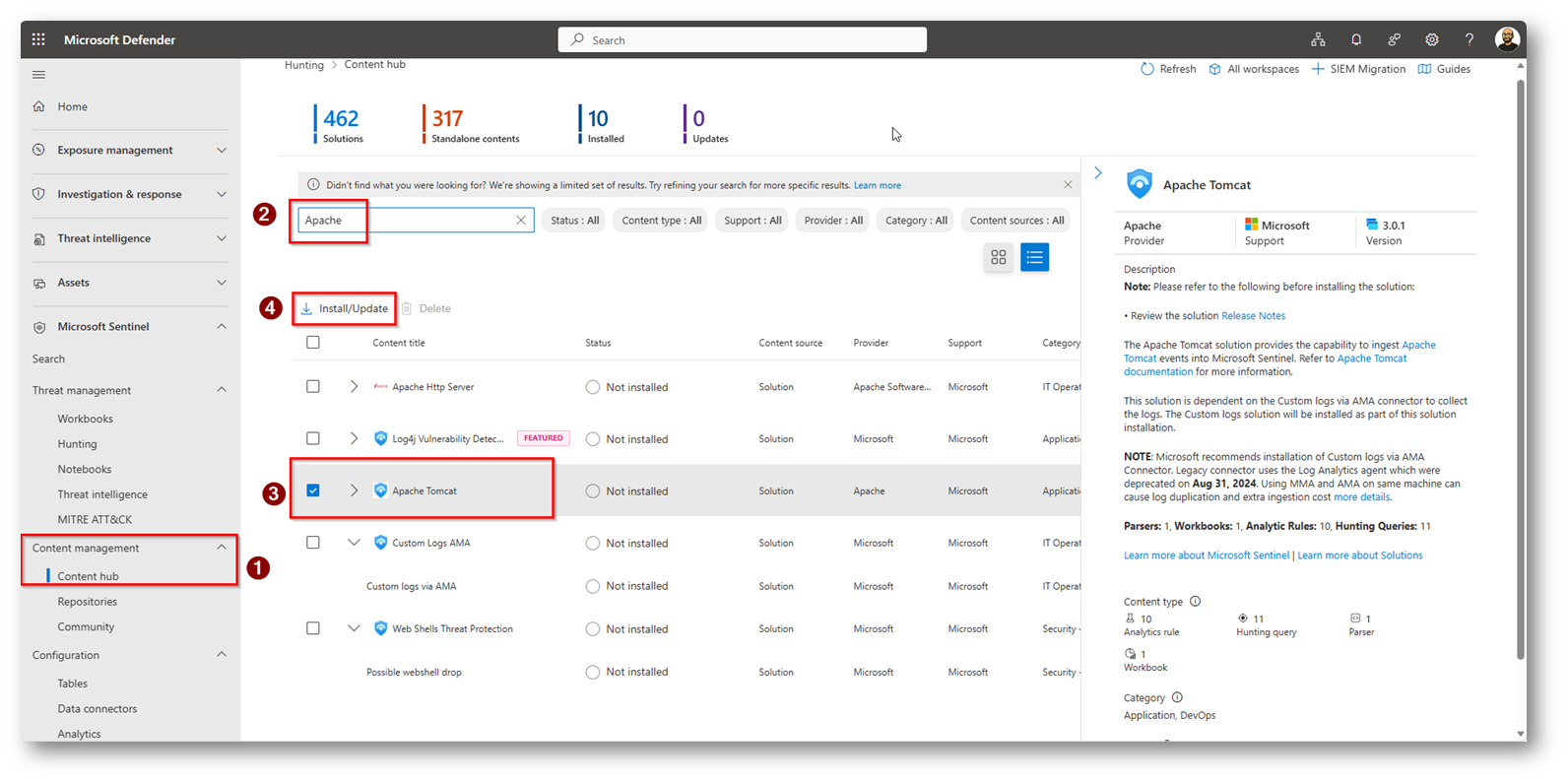

L’HUB del contenuto di Microsoft Sentinel offre soluzioni basate su dominio e campagna di minacce per cercare attacchi specifici. Nei seguenti passaggi di darò evidenza di come installare la soluzione.

Figura 8: Installazione connettore per vulnerabilità Log4j

Figura 9: Installazione connettore Apache

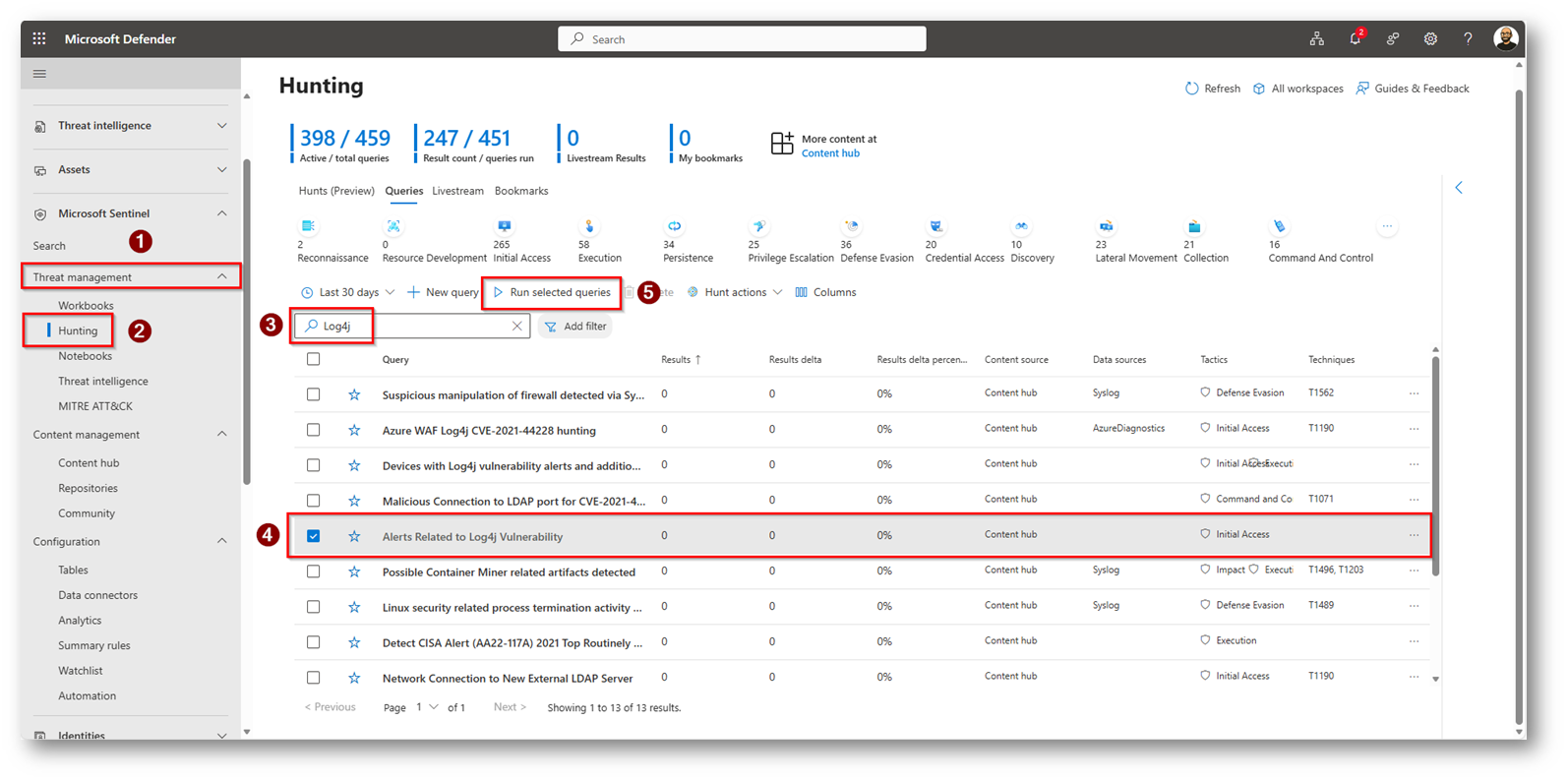

Ora rechiamoci nella sezione Hunting di Microsoft Sentinel e selezioniamo la scheda query, cercando quella relativa alla vulnerabilità del connettore installato, nel mio caso Log4j:

Figura 10: Esecuzione della singola query per la vulnerabilità di cui abbiamo installato il connettore in precedenza

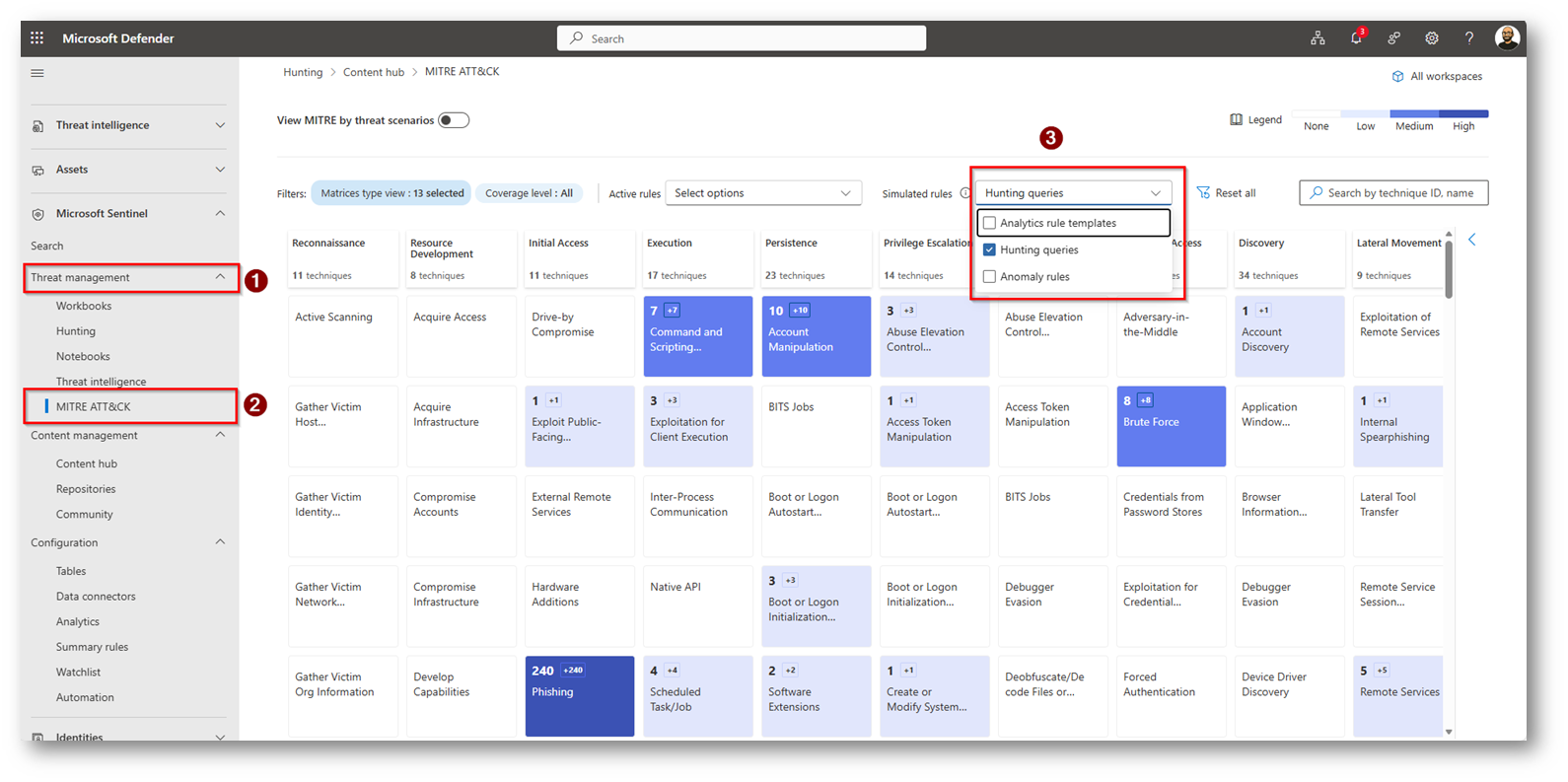

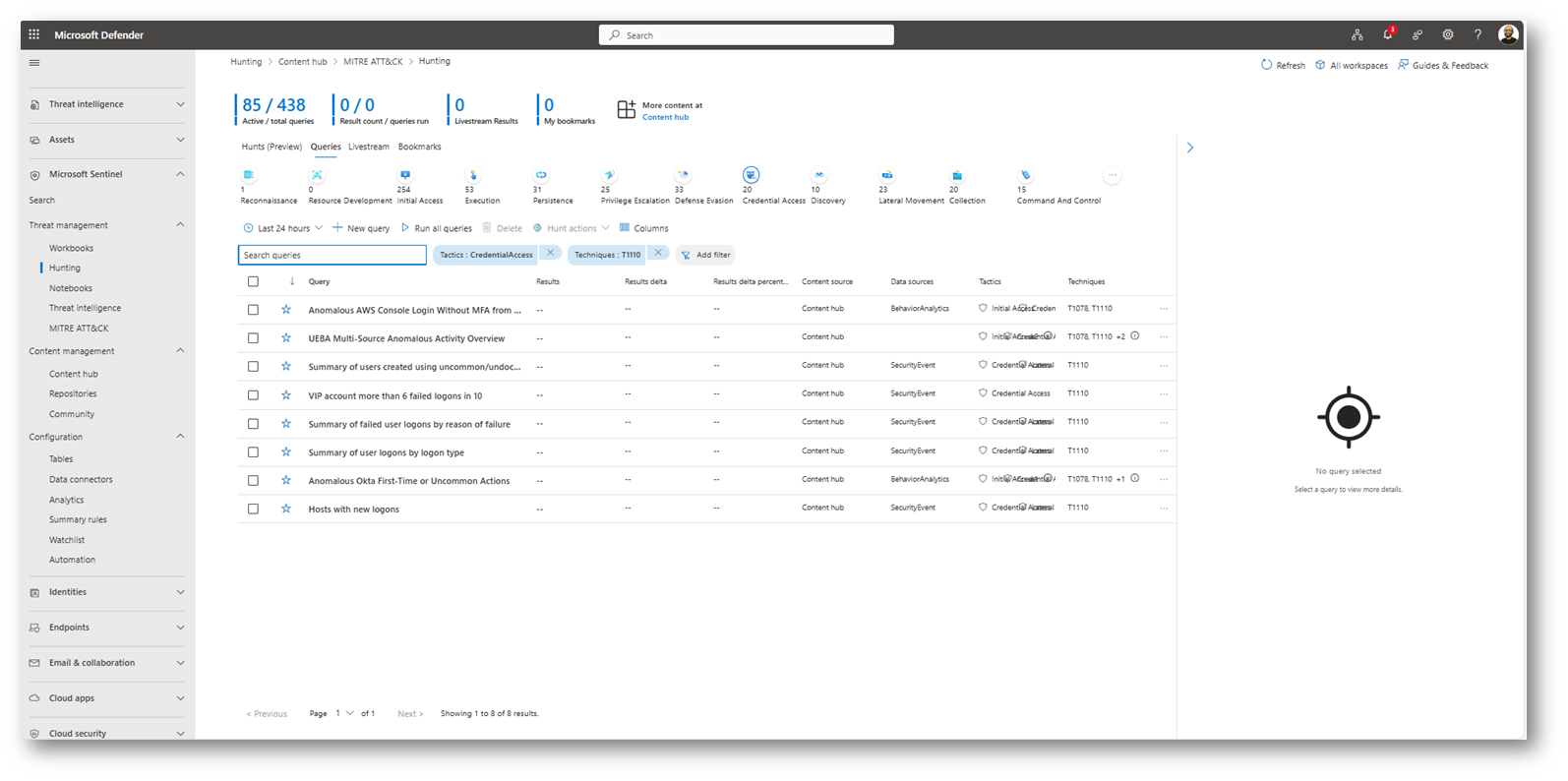

Ipotesi: gap di Rilevamento

La mappa MITRE ATTA&CK consente di identificare lacune specifiche nella copertura del rilevamento. Usare query di ricerca predefinite per specifiche tecniche MITRE come pinto di partenza per sviluppare una nuova logica di rilevamento.

Figura 11: Sezione relativa alle tecniche MITRE

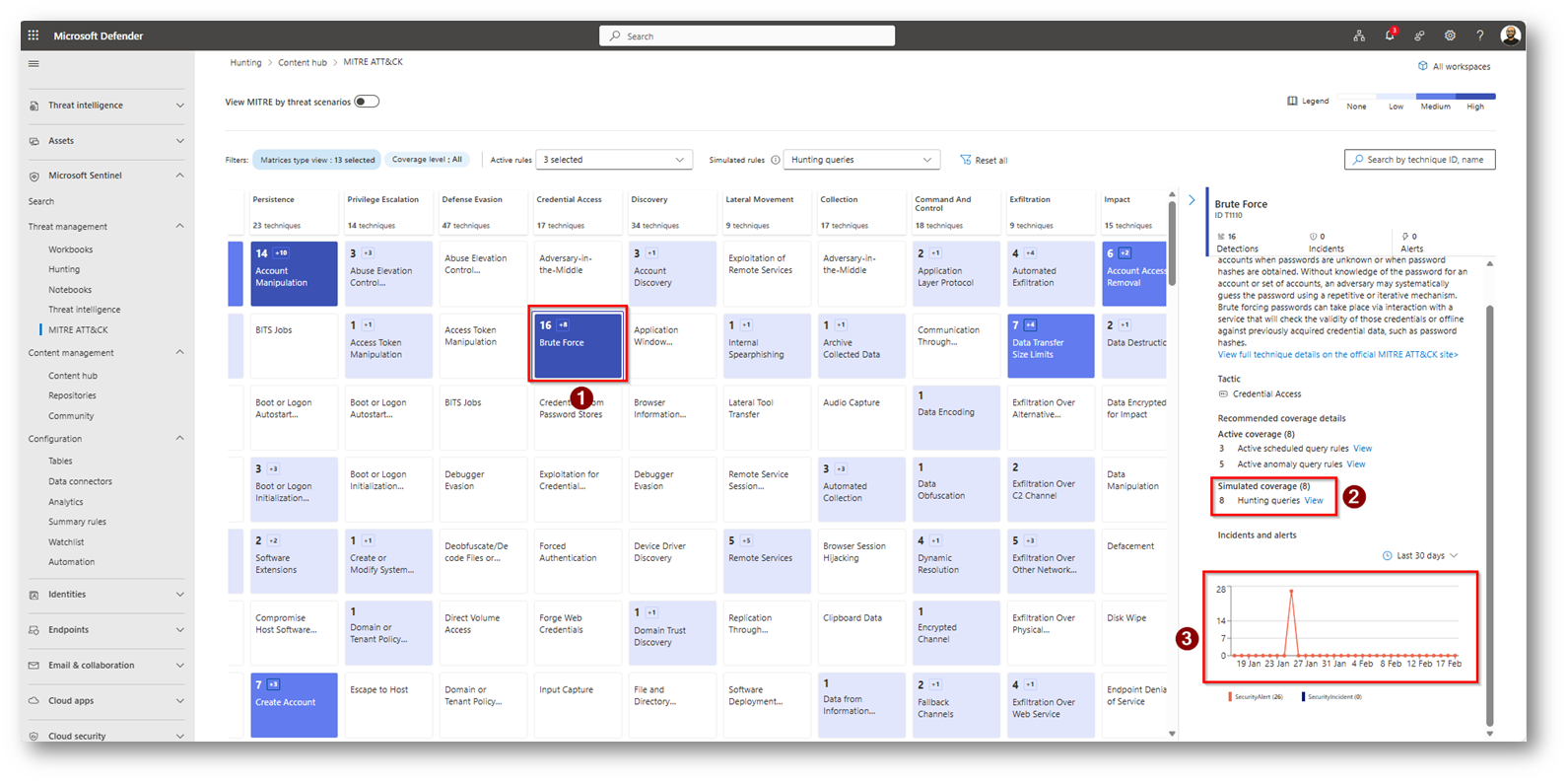

Ora selezionare la scheda con la tecnica desiderata, nel mio caso “Brute Force”

Figura 12: Visibilità degli attacchi di Brute Force negli ultimi 30 giorni e visibilità delle Hunting Query Usate

Figura 13: Visibilità delle query utilizzate per rilevare tentativi di Brute Force

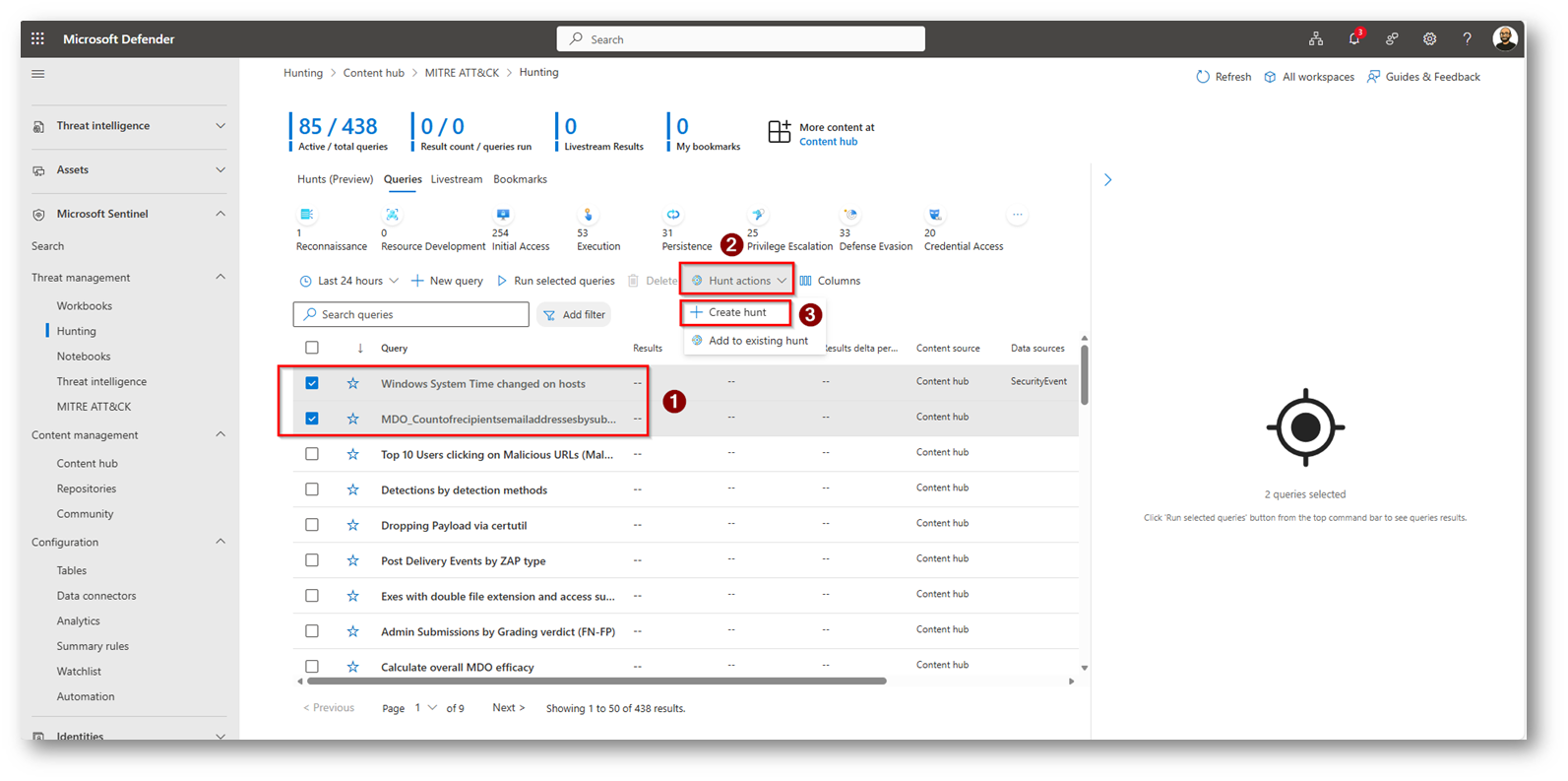

Creare una Query

Esistono sostanzialmente due modi per creare una query, se si ha iniziato con un’ipotesi in base alla quale sono state selezionate query

Figura 14: Query a partire da un’ipotesi

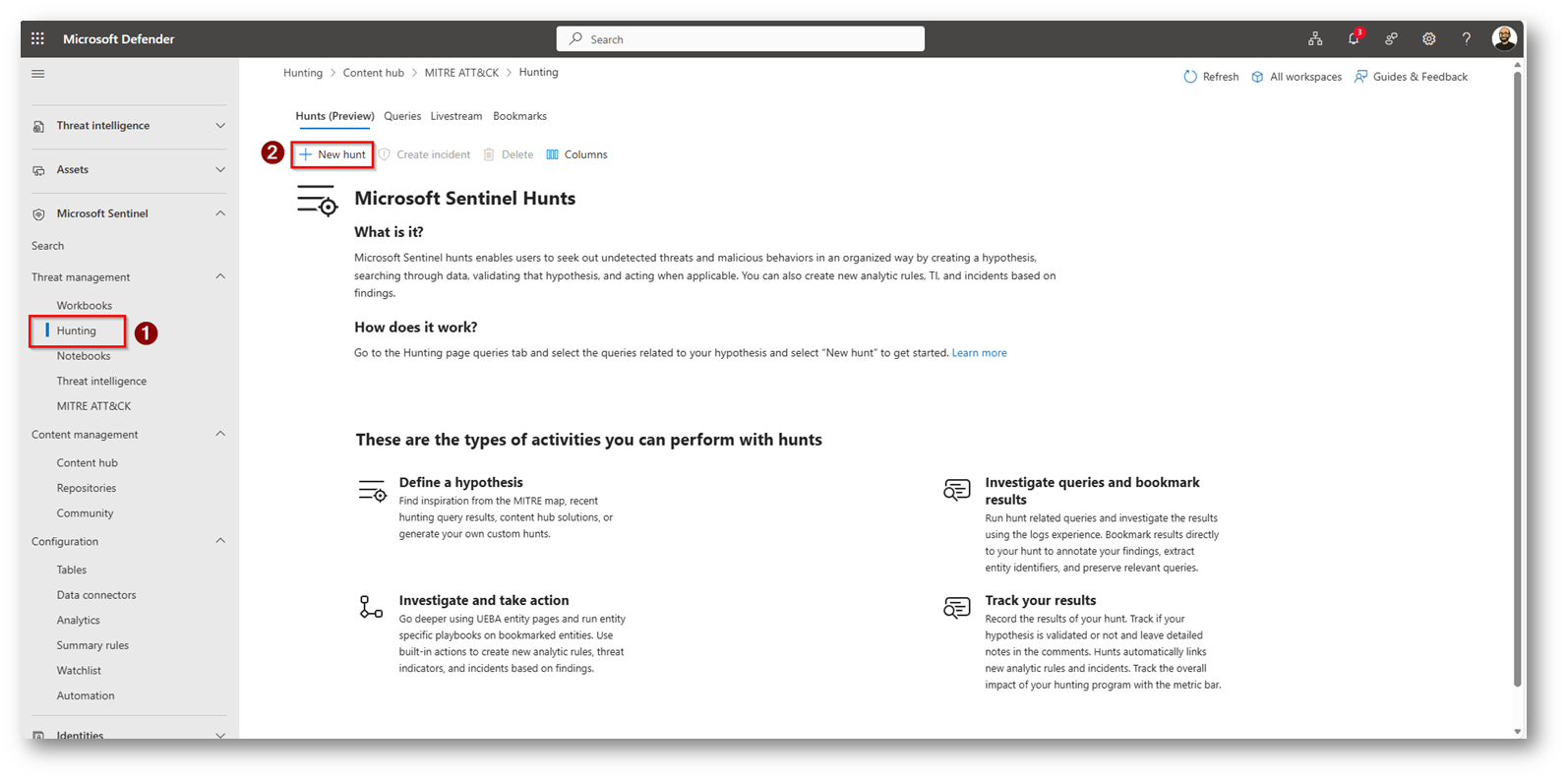

Nel mio caso procederò con il secondo metodo che vi mostrerò di seguito

Figura 15: Metodo con Hunting di Microsoft Sentinel

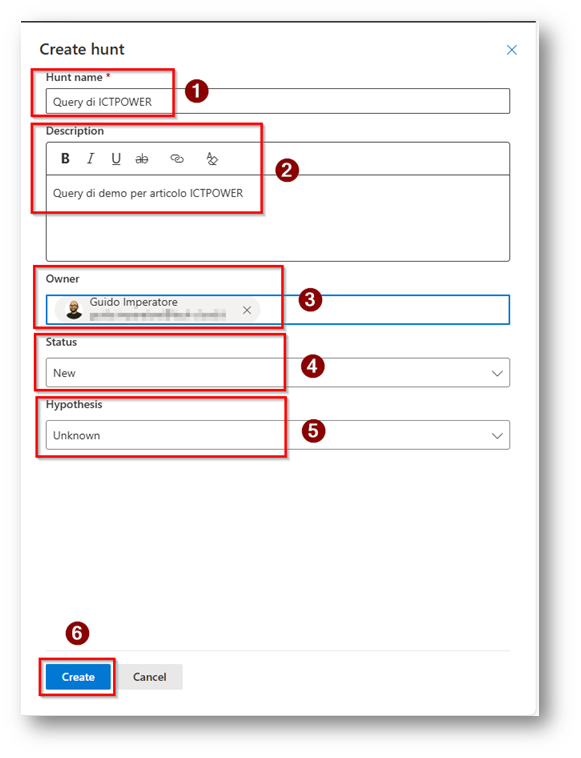

Figura 16: Compilare i campi evidenziati

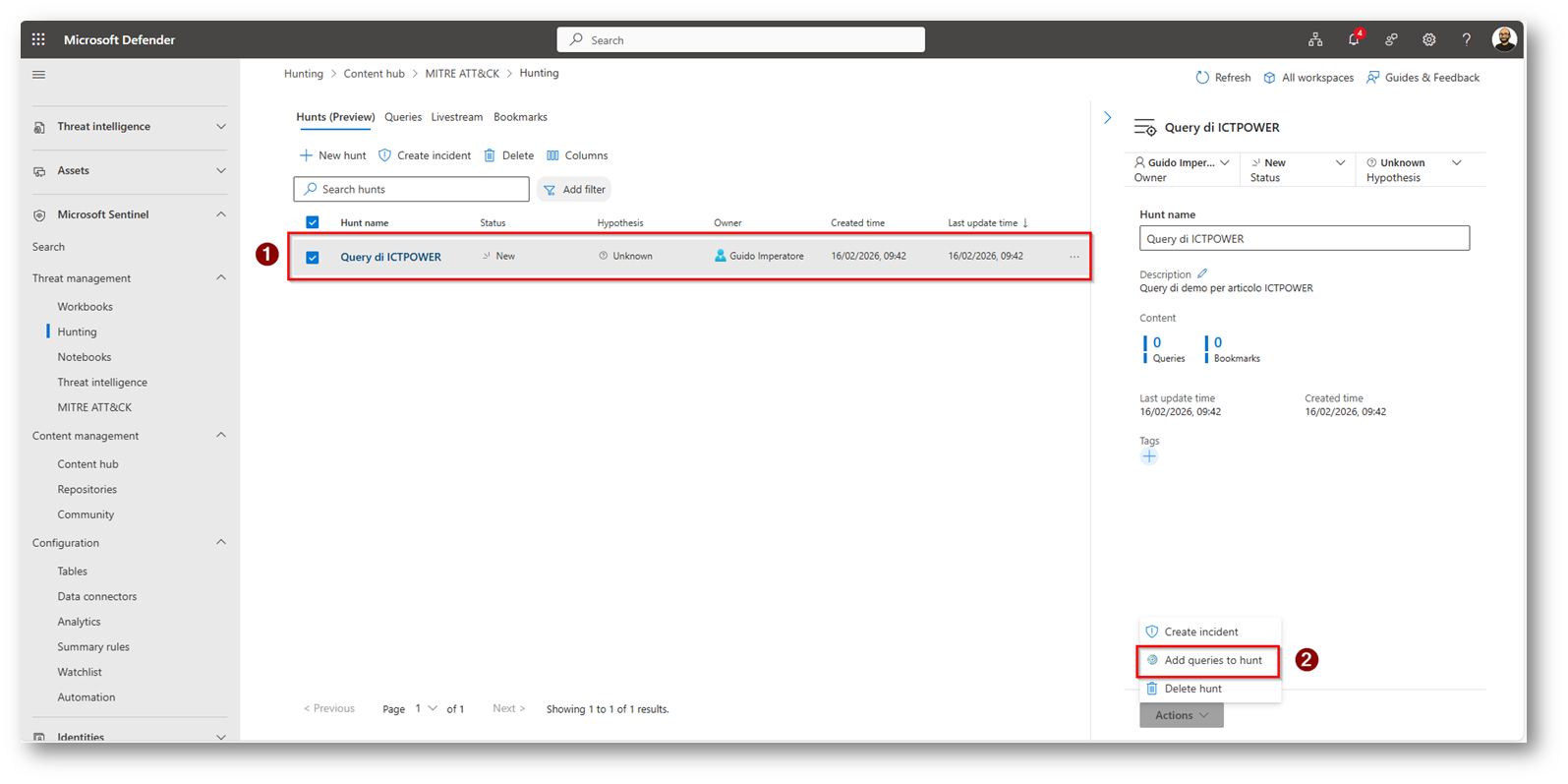

Figura 17: Aggiungere delle query già esistenti a questo Hunt

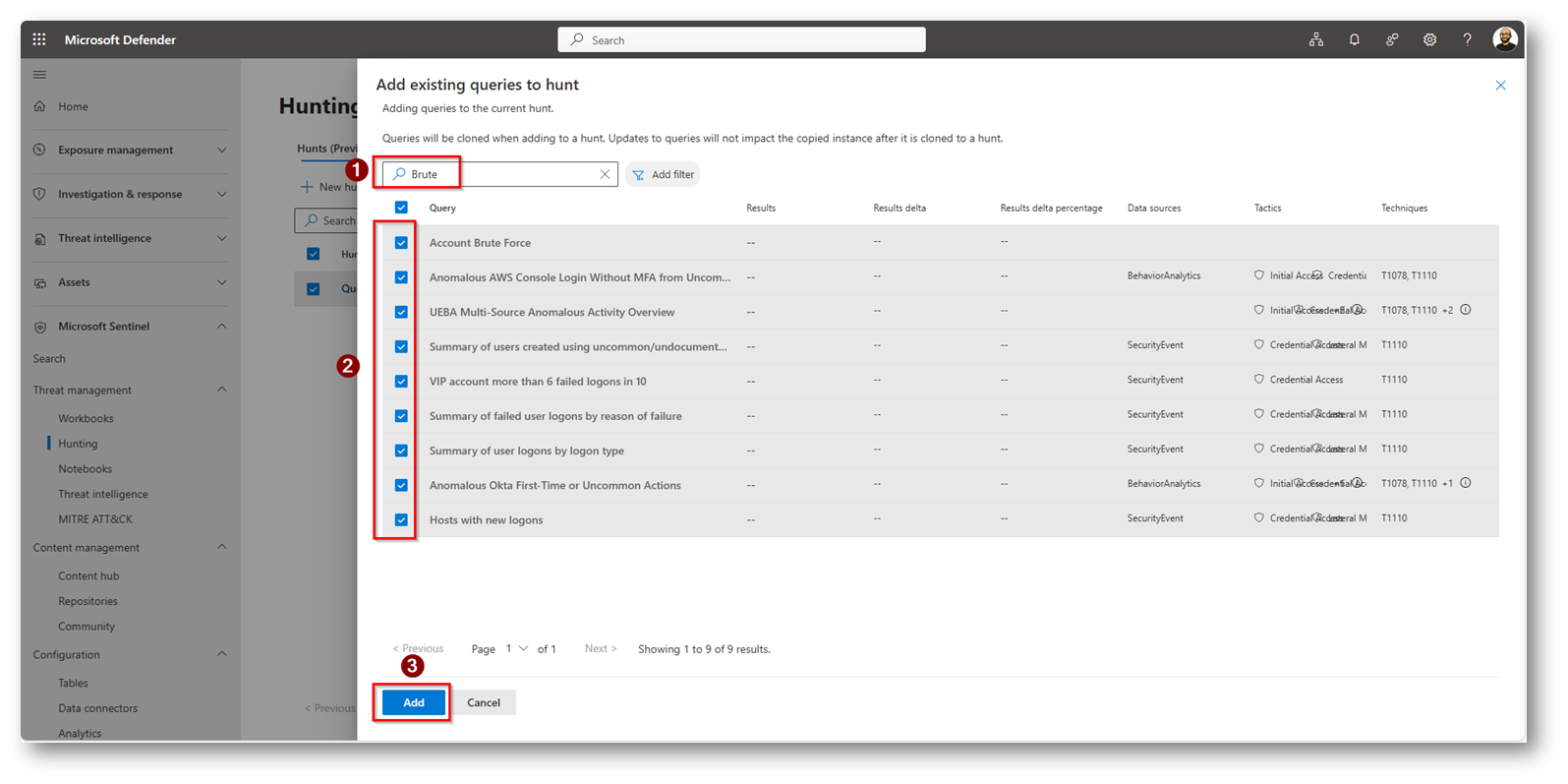

Io selezionerò un tentativo di Brute Force verso il mio Domain Controller

Figura 18: Aggiungiamo le query relative a tutti gli attacchi di Brute Force

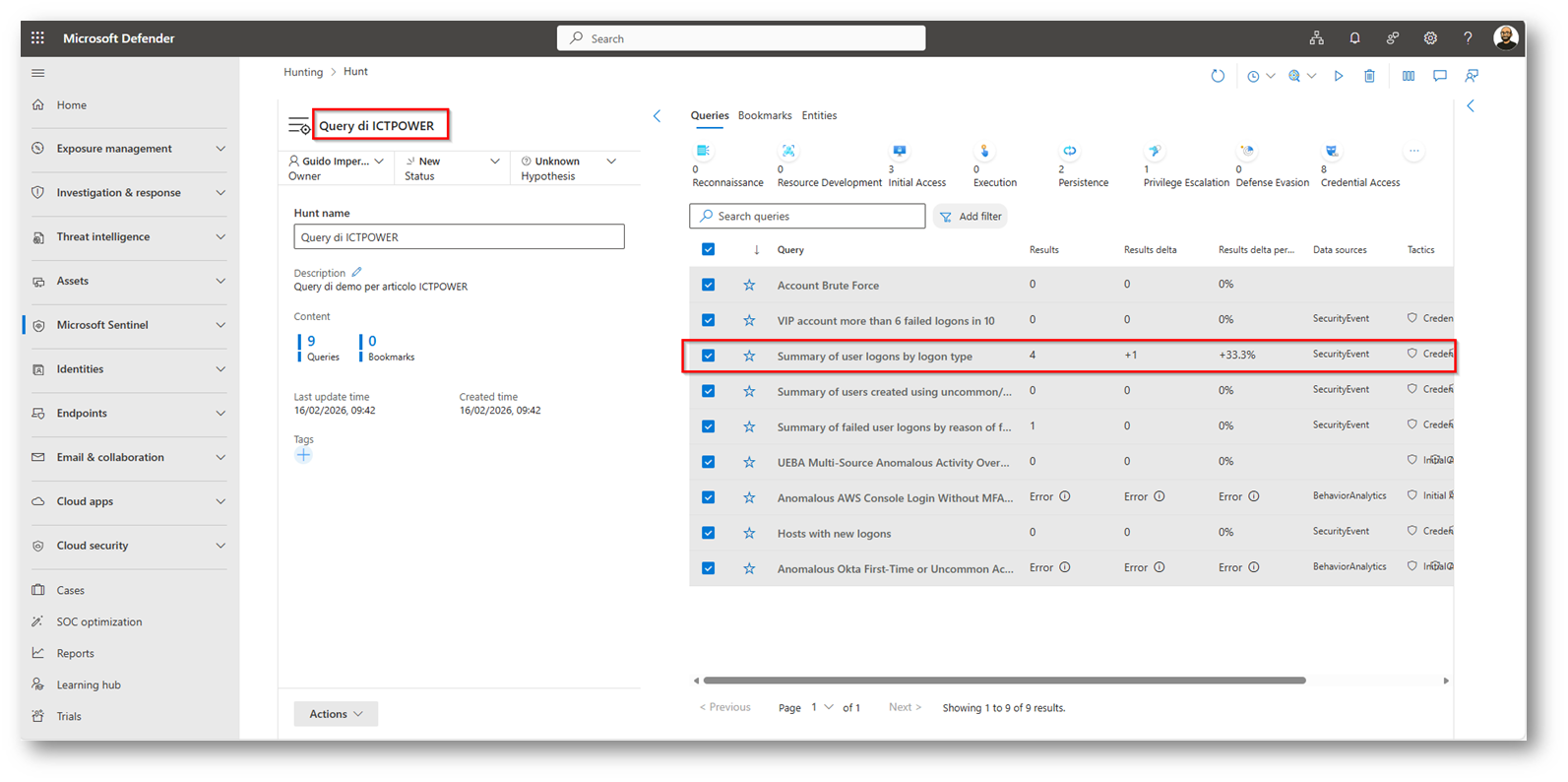

Figura 19: Risultati delle query nel processo di Hunt, alcune risultano in errore in quanto al momento non stò collezionando tutti i log delle fonti relativi alle query

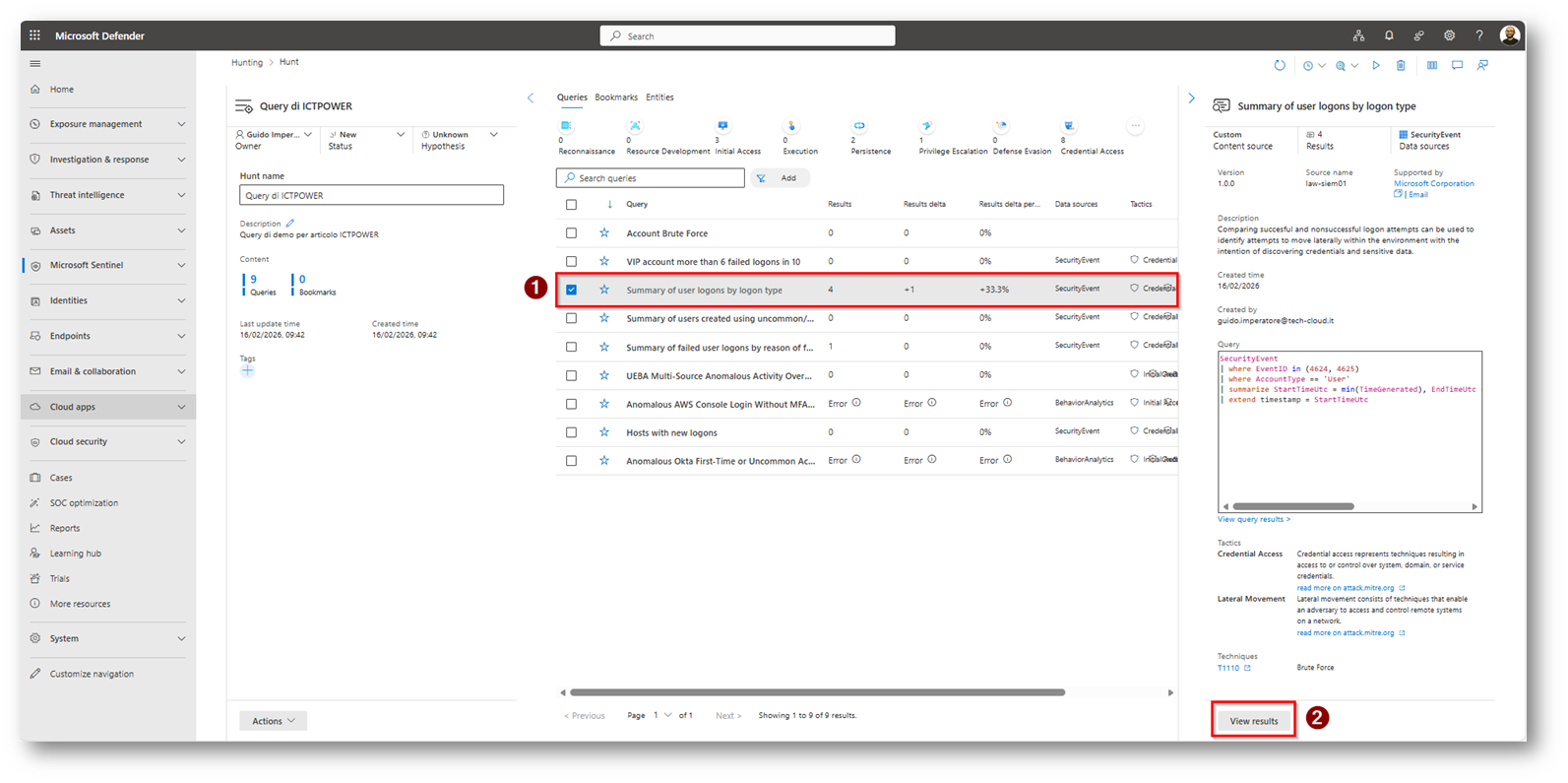

Figura 20: Selezionare Query con risultati

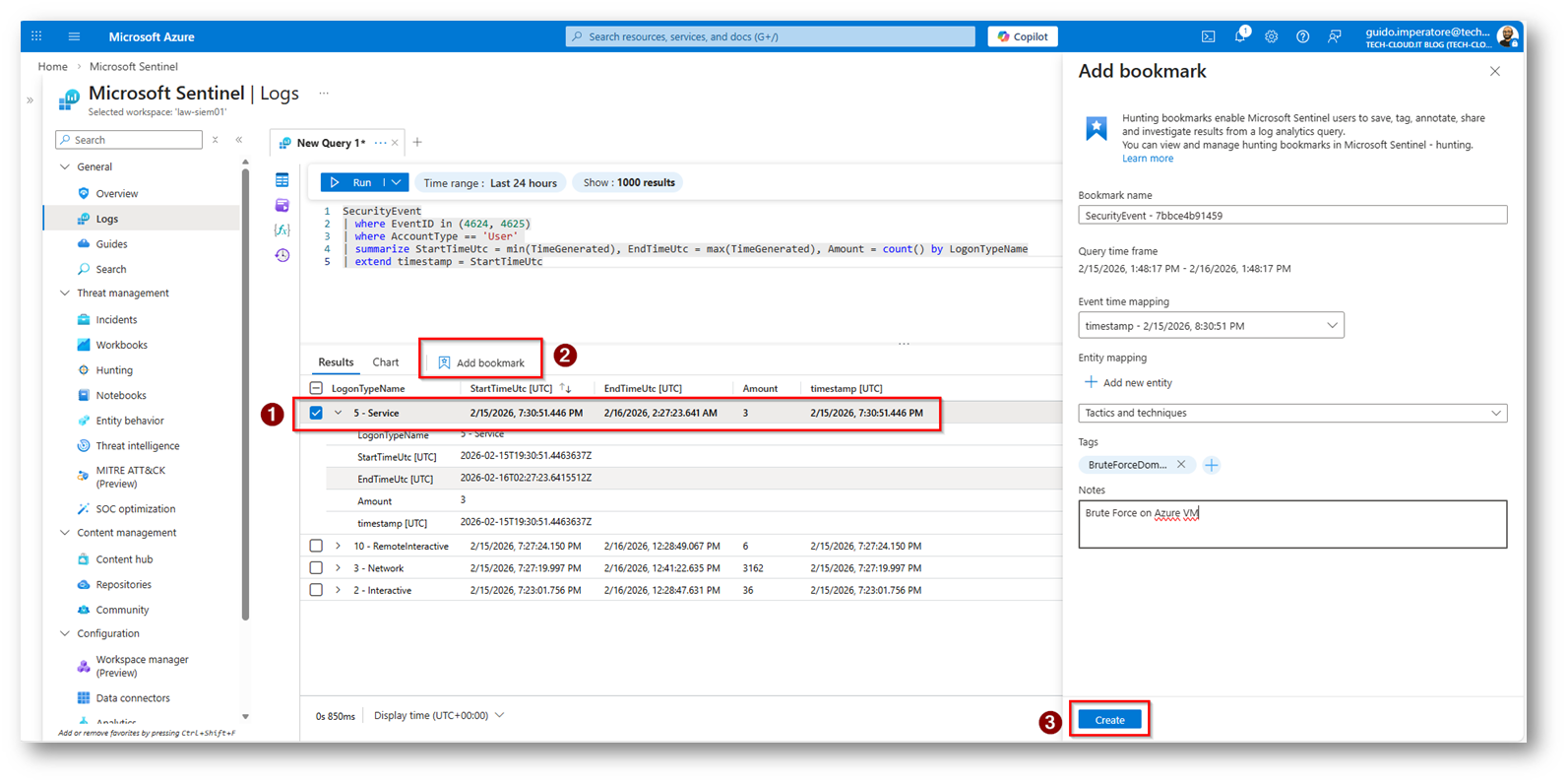

Ora possiamo inserire dei Bookmark, questa funzionalità è molto utile in quanto quando vengono trovati risultati importanti è possibile aggiungere tali risultati alla ricerca creando un “contrassegno” per una corretta identificazione in futuro e migliorare di fatto la correlazione degli eventi.

Figura 21: Aggiunta di un bookmark ai log che sono risultati all’interno dell’Hunt

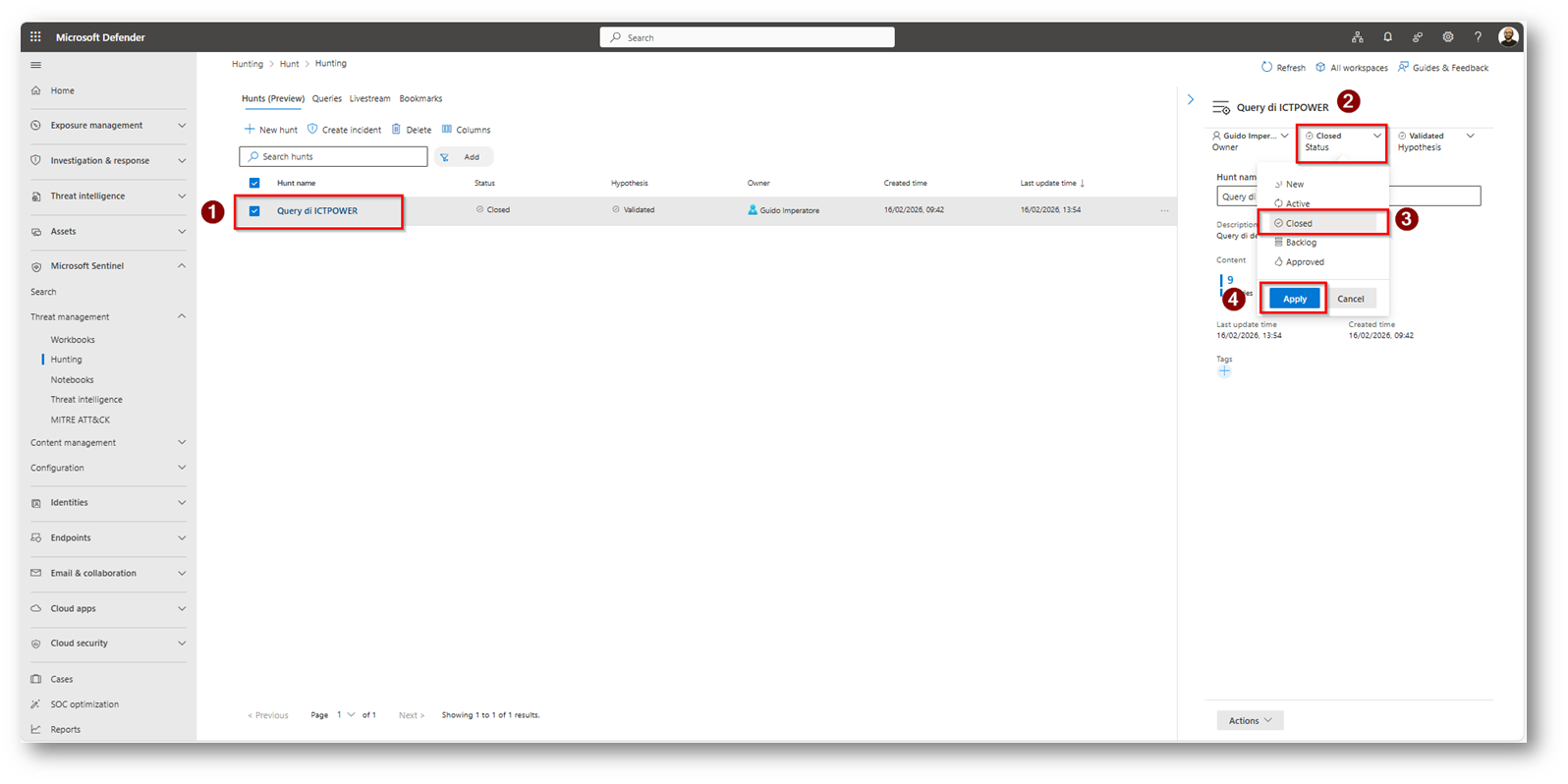

Una volta che gli analisti hanno completato l’eventuale verifica dei risultati è possibile chiudere l’attività di Hunt, l’attività verrà comunque loggata e si ha la piena visibilità di quanto fatto, è possibile inoltre creare un Incident di sicurezza basato su queste regole

Figura 22: Chiusura dell’attività di Hunt in Microsoft Sentinel

Conclusioni

La funzionalità di Hunting in Microsoft Sentinel consente ai team di sicurezza di adottare un approccio proattivo all’individuazione delle minacce, andando oltre il tradizionale modello basato sugli alert. Attraverso query avanzate in KQL è possibile analizzare grandi volumi di log, correlare eventi eterogenei e identificare comportamenti sospetti non ancora coperti da regole di rilevazione automatiche. Le attività di hunting permettono inoltre di trasformare le evidenze raccolte in nuove Analytics Rules o automazioni, contribuendo al miglioramento continuo delle capacità di detection e response del SOC. Hunts in Microsoft Sentinel è utile perché abilita investigazioni mirate, accelera l’individuazione delle minacce avanzate e rafforza la postura di sicurezza complessiva dell’organizzazione.