Microsoft Entra ID Account Recovery (SSAR)

Quando gestite le identità in ambienti moderni, dovete considerare uno scenario sempre più frequente: l’utente non ha semplicemente dimenticato la password, ma ha perso accesso a tutti i metodi di autenticazione.

Con Microsoft Entra ID Account Recovery Microsoft introduce un approccio completamente diverso rispetto al classico Self-Service Password Reset. Non si tratta più di dimostrare di conoscere qualcosa, come una password, o di possedere un dispositivo, ma di dimostrare la propria identità reale.

Cos’è Microsoft Entra ID Account Recovery e perché è diverso dal reset password tradizionale

Nel modello tradizionale di reset password, il processo si basa su elementi già registrati, come email secondaria, SMS o app di autenticazione. Questo funziona finché almeno uno di questi metodi è disponibile. Quando però l’utente perde tutto, il flusso si interrompe e l’unica strada rimane l’intervento dell’helpdesk.

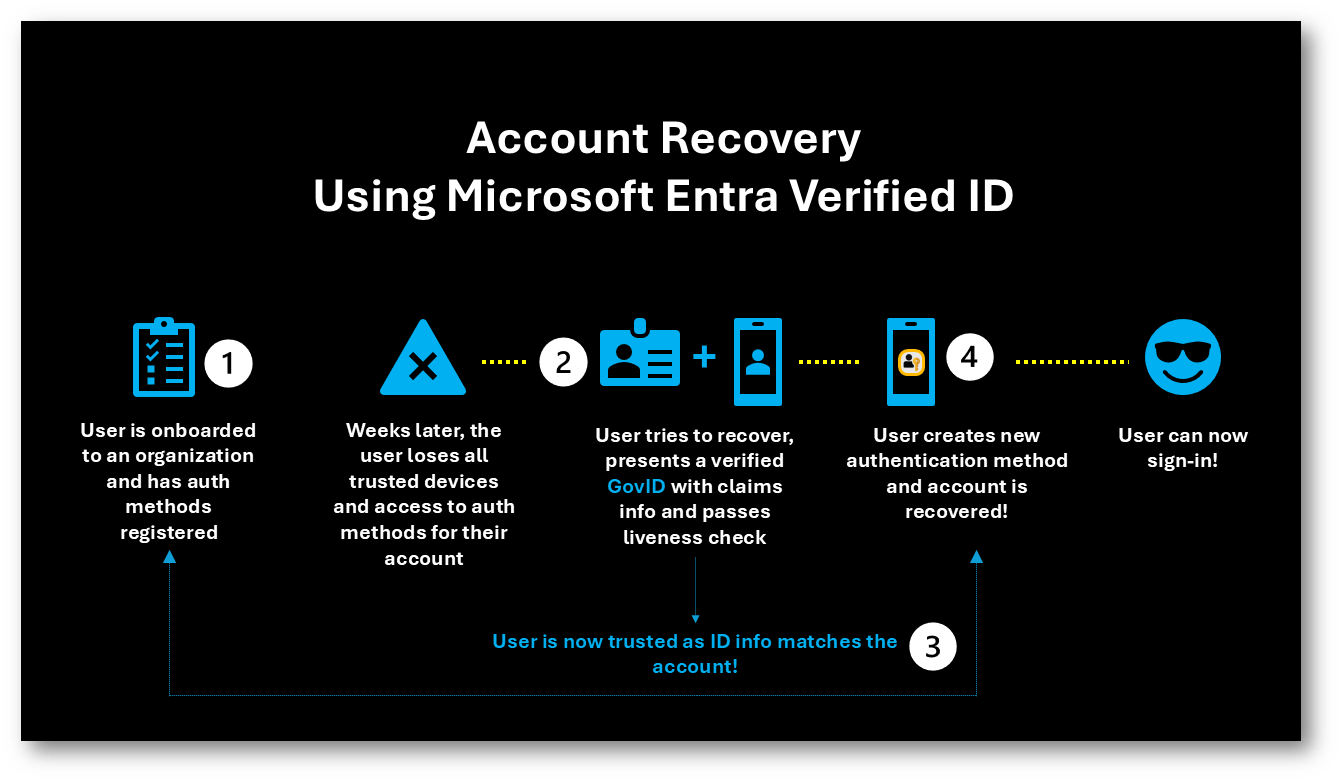

Con Account Recovery, invece, il paradigma cambia. Il sistema utilizza meccanismi di Identity Verification per ristabilire la fiducia sull’identità dell’utente, anche in assenza totale di metodi MFA. In pratica, invece di recuperare l’accesso tramite credenziali esistenti, si esegue una vera e propria ri-validazione dell’identità.

Questo significa passare da un modello basato su fattori di autenticazione a un modello basato su identity proofing, dove entrano in gioco elementi come documenti ufficiali (passaporti, carte d’identità, ecc.) e verifiche biometriche come il Face Check.

Il risultato è un processo molto più robusto dal punto di vista della sicurezza e decisamente più scalabile, perché riduce la dipendenza dall’IT e limita i rischi legati al social engineering.

| Self-Service Password Reset (SSPR) | Self-Service Account Recovery (SSAR) | |

| Caso d’uso principale | L’utente ha dimenticato la password, ma mantiene l’accesso ai metodi di autenticazione | L’utente ha perso l’accesso a tutti i metodi di autenticazione |

| Requisito di autenticazione | Almeno un metodo di autenticazione registrato (i controlli dei criteri possono richiedere fino a 2 metodi) | Verifica dell’identità tramite un partner certificato |

| Presupposto di attendibilità | L’identità dell’utente viene verificata tramite metodi esistenti | L’identità dell’utente deve essere ristabilita |

| Ambito di ripristino | Solo password | Reimpostare il metodo di autenticazione completo |

| Dipendenza della tecnologia | Metodi di autenticazione a più fattori esistenti, domande di sicurezza | Servizi di verifica delle identità, ID verificato |

| Livello di sicurezza | Medio – si basa su metodi preregistrati | Elevata: richiede un’analisi completa delle identità |

Scenario tipico: utente bloccato senza metodi MFA disponibili

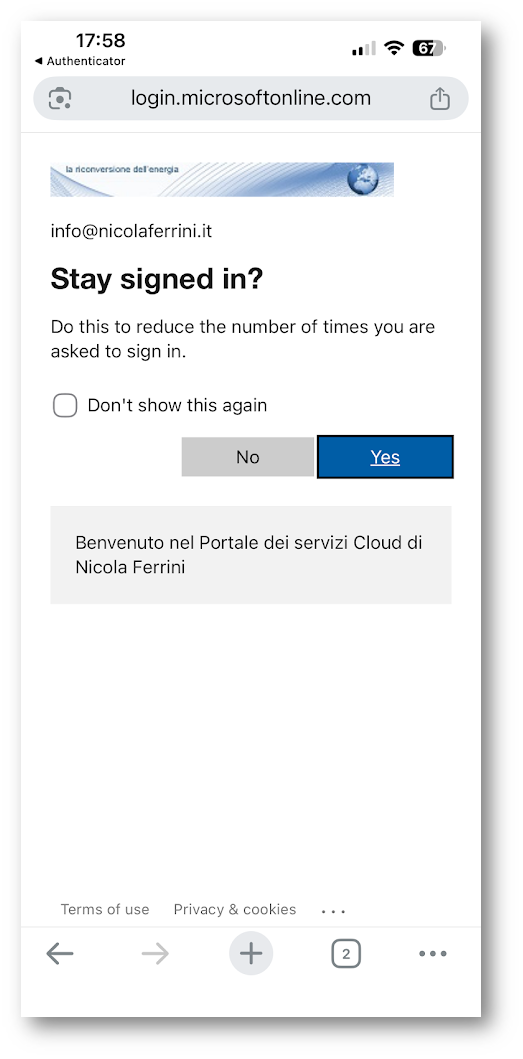

Immaginate questo scenario reale: l’utente cambia telefono, perde l’accesso all’app Authenticator e non ha più disponibili SMS o altri metodi MFA.

Oggi questo scenario è ancora più frequente perché si utilizzano sempre di più le passkey, che semplificano l’accesso ma sono spesso legate a uno specifico dispositivo. Se perdete quel dispositivo e non avete alternative, l’account diventa immediatamente inaccessibile.

In questo momento l’account non è solo “da resettare”, è completamente bloccato.

Con i metodi tradizionali, non potete completare il reset password perché manca qualsiasi fattore di verifica. L’unica strada diventa l’helpdesk, con tempi più lunghi e un rischio concreto di social engineering.

È esattamente questo il problema che Microsoft Entra ID Account Recovery risolve.

Invece di basarsi su metodi non più disponibili, il sistema vi permette di dimostrare la vostra identità tramite documento e Face Check, sbloccando l’account anche in condizioni di lockout totale.

Componenti chiave di Microsoft Entra ID Account Recovery

Per capire come funziona davvero Account Recovery, dovete concentrarvi su tre elementi fondamentali che lavorano insieme per garantire una verifica dell’identità affidabile.

Il primo elemento sono gli Identity Verification Providers (IDV). Si tratta di servizi di terze parti che verificano l’identità degli utenti utilizzando documenti ufficiali, controlli biometrici come il Face Check e altri metodi ad alta affidabilità. Una volta completata la verifica, rilasciano delle credenziali che attestano che l’identità è stata validata.

Il secondo elemento è Microsoft Entra Verified ID, il servizio di identità decentralizzata di Microsoft. Qui entra in gioco il concetto di credenziali verificabili, protette crittograficamente. In pratica potete dimostrare la vostra identità senza dover esporre direttamente i dati sensibili, mantenendo un livello elevato di sicurezza e privacy. Ve ne ho parlato nella mia guida Microsoft Entra Verified ID: come implementare le credenziali verificabili – ICT Power

Il terzo elemento è la configurazione in Microsoft Entra ID, dove definite le regole del processo. Tramite un wizard dedicato potete stabilire chi può utilizzare il recupero account, quali provider sono considerati trusted e quali requisiti devono essere soddisfatti.

Figura 1: Recovery Workflow

Configurazione di Microsoft Entra ID Account Recovery

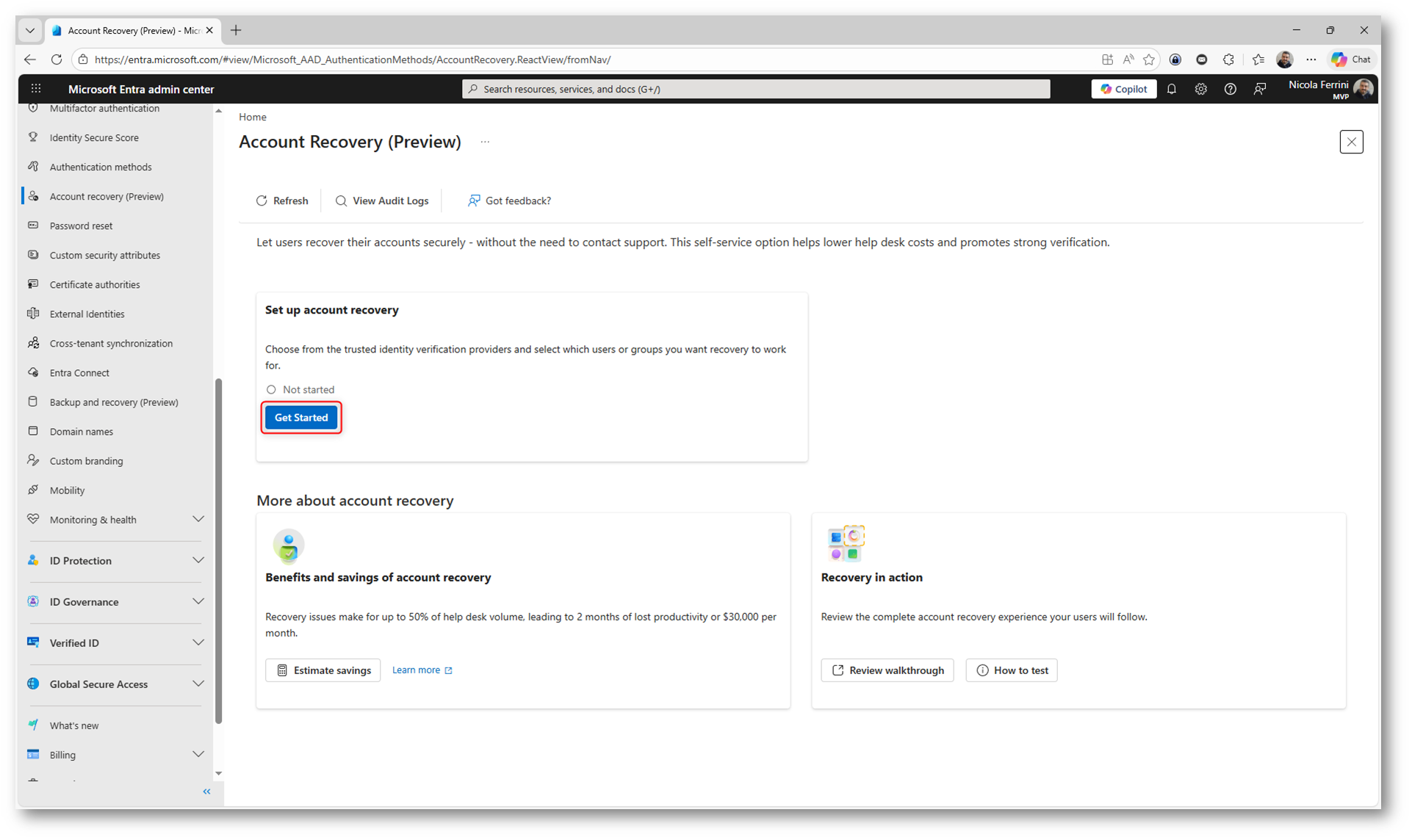

Per iniziare la configurazione di Account Recovery dovete accedere al portale di Microsoft Entra ID e aprire la sezione dedicata alla funzionalità, attualmente in preview.

Da qui avviate il wizard cliccando su Get Started, che vi guiderà nella definizione delle impostazioni principali.

Prima di procedere, assicuratevi di avere tutti i prerequisiti: licenza Entra ID P1, configurazione di Verified ID con Face Check e una subscription Azure per gestire i costi del provider di Identity Verification.

Figura 2: Avvio della configurazione di Account Recovery dal portale Microsoft Entra ID tramite il wizard “Get Started”

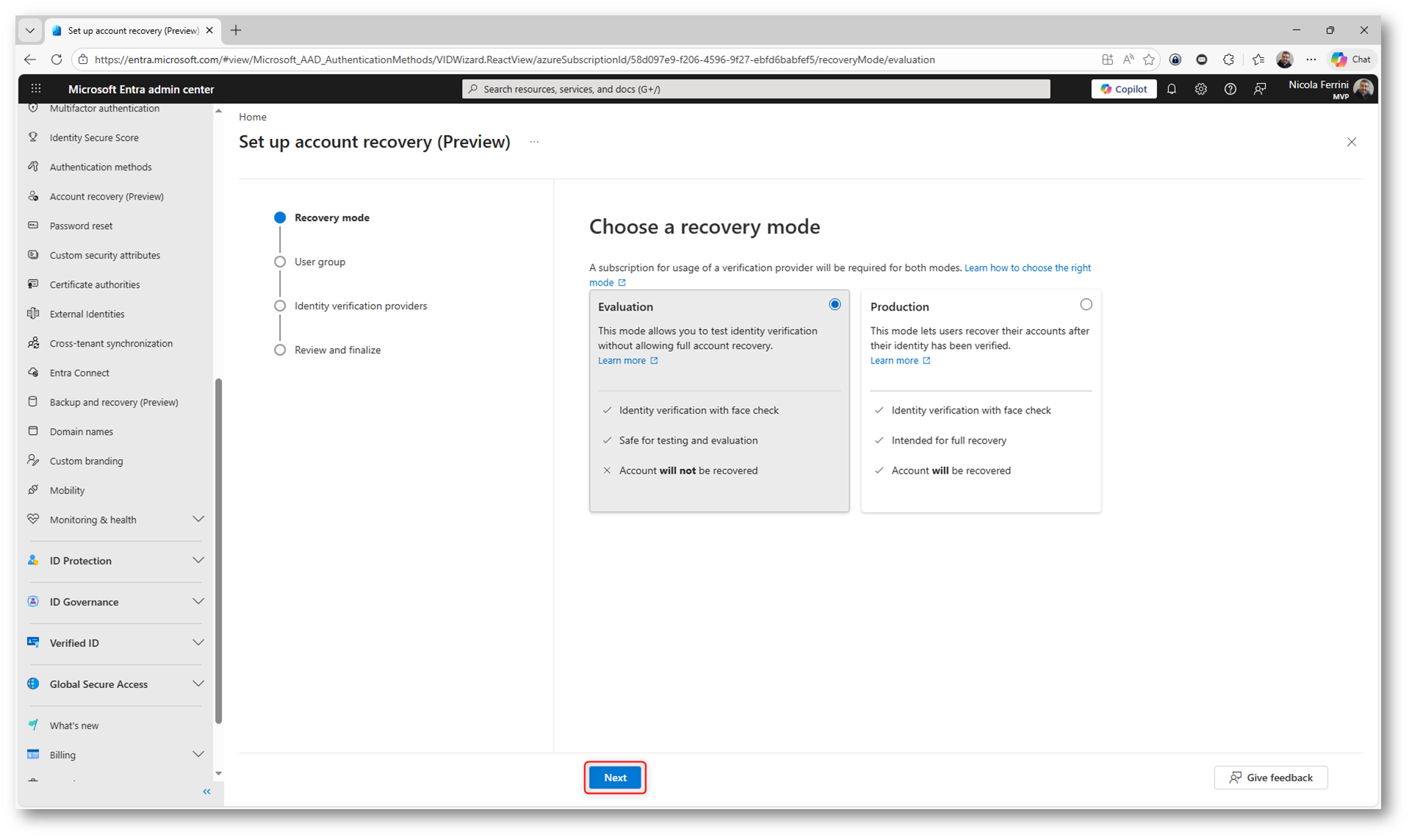

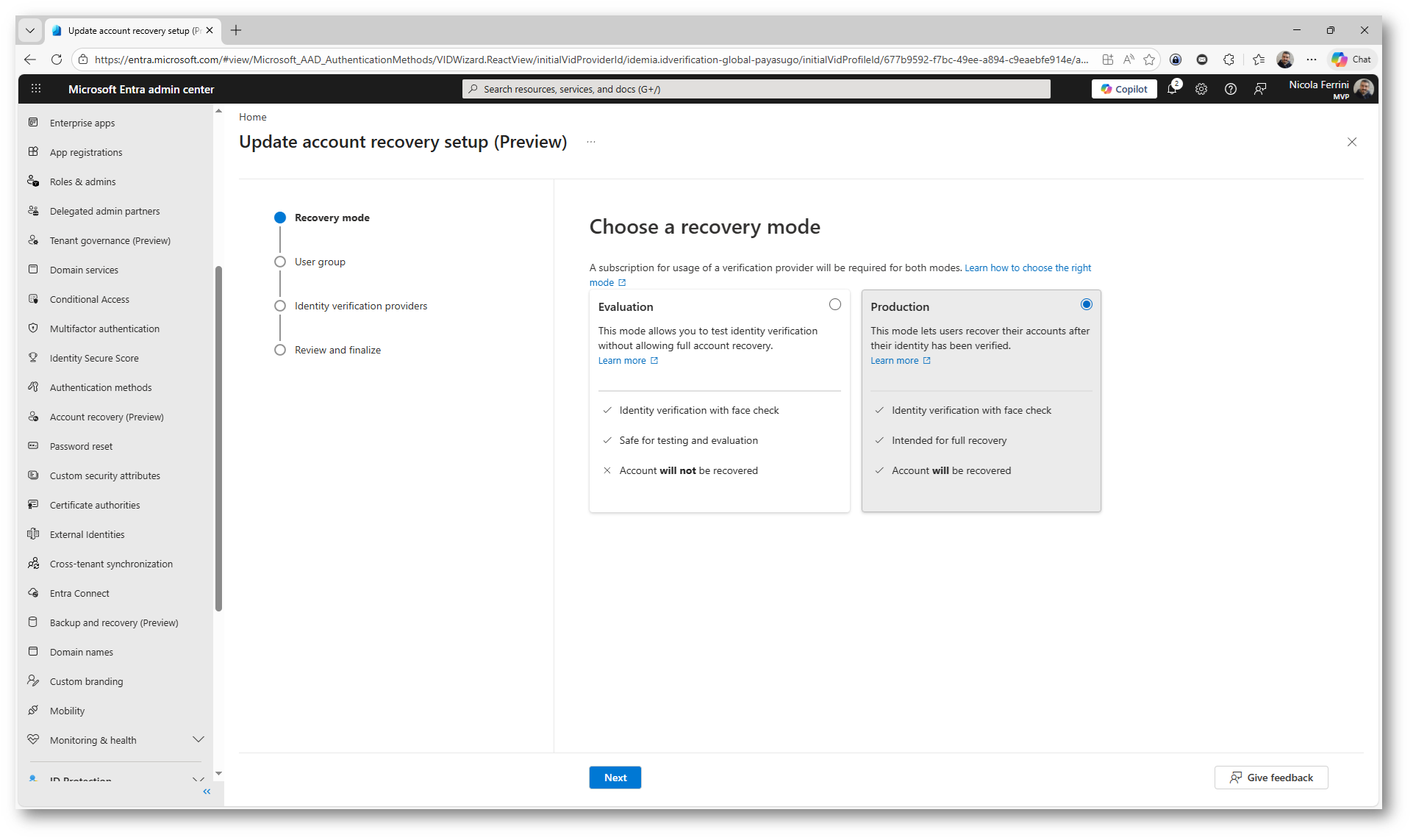

Durante il setup vi viene chiesto di scegliere tra modalità Evaluation e Production. La modalità Evaluation vi permette di testare tutto il flusso di Identity Verification con Face Check, senza però consentire il reale recupero dell’account. È la scelta corretta per validare il processo, verificare l’esperienza utente e capire eventuali criticità.

La modalità Production, invece, abilita il recupero completo: una volta verificata l’identità, l’utente potrà effettivamente riottenere l’accesso.

Il consiglio è partire sempre con Evaluation, testare con un gruppo ristretto e passare a Production solo quando siete sicuri che tutto funzioni come previsto.

Figura 3: Selezione della modalità Evaluation o Production per il flusso di Account Recovery con Face Check

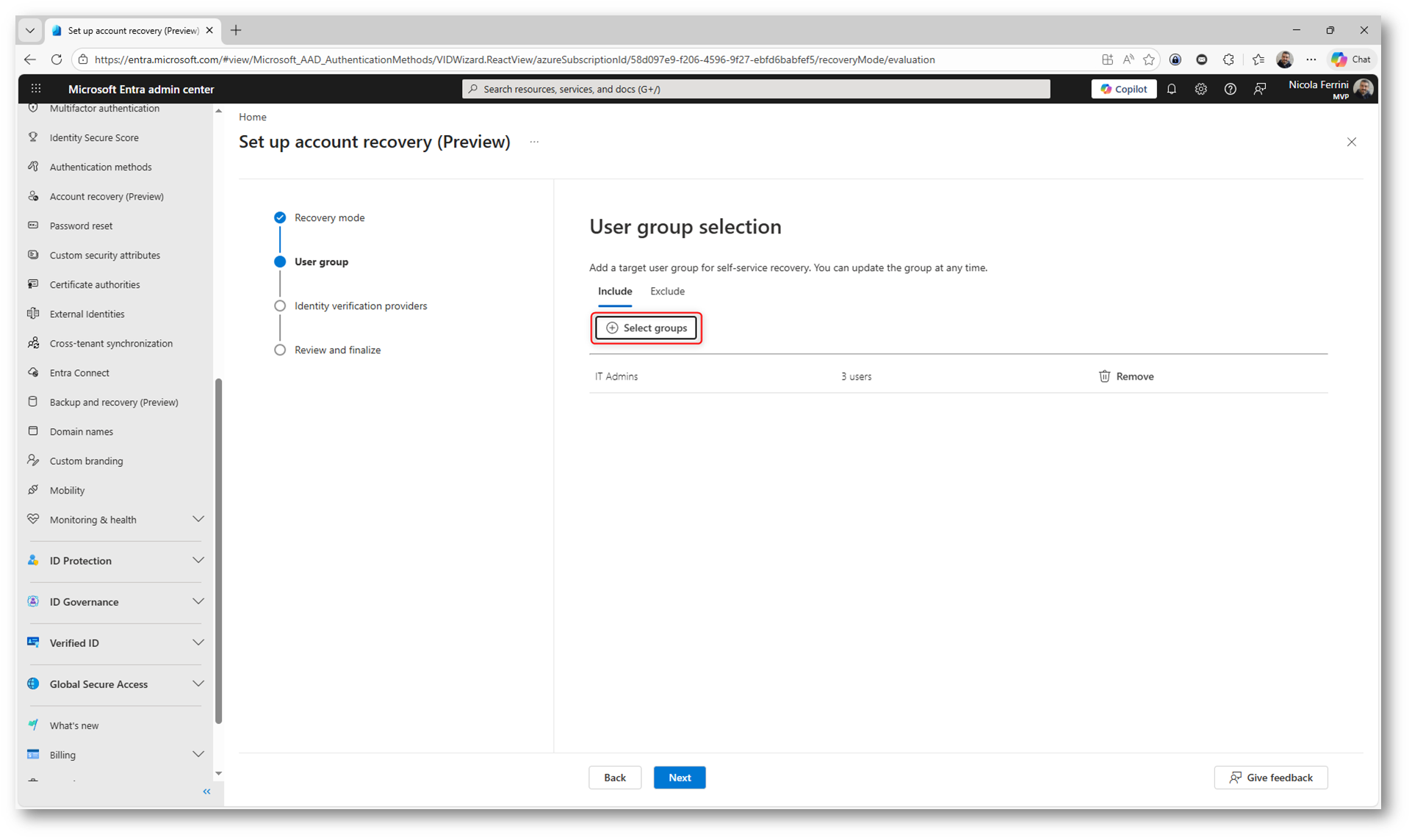

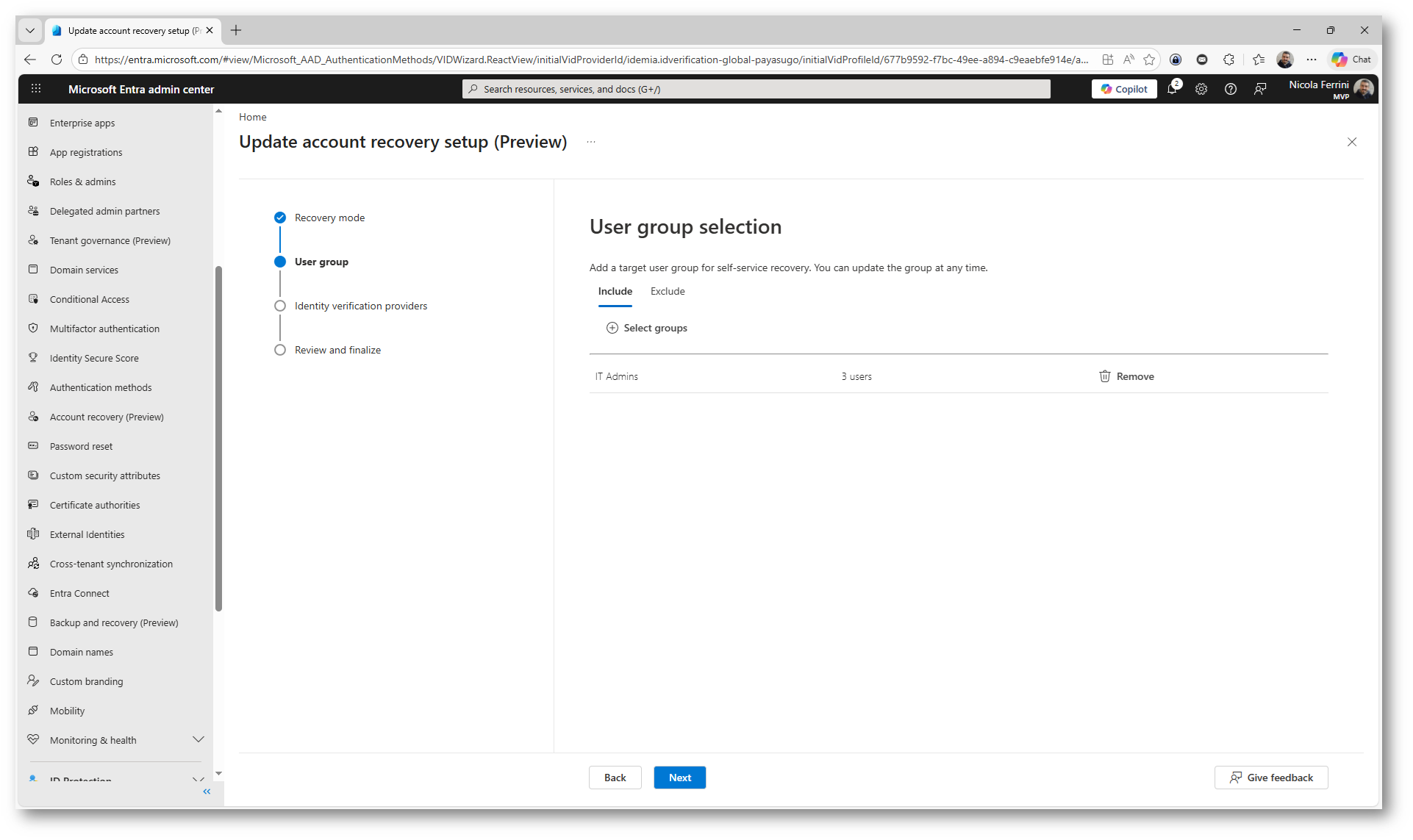

Nel passagio successivo definite chi può utilizzare il flusso di Account Recovery.

Non state abilitando la funzionalità a tutto il tenant, ma la assegnate in modo controllato tramite gruppi di sicurezza. Cliccando su Select groups potete scegliere uno o più gruppi da includere.

Potete anche gestire inclusioni ed esclusioni per avere un controllo più preciso sugli utenti coinvolti.

Figura 4: Selezione dei gruppi di sicurezza per abilitare il Self-Service Account Recovery agli utenti target

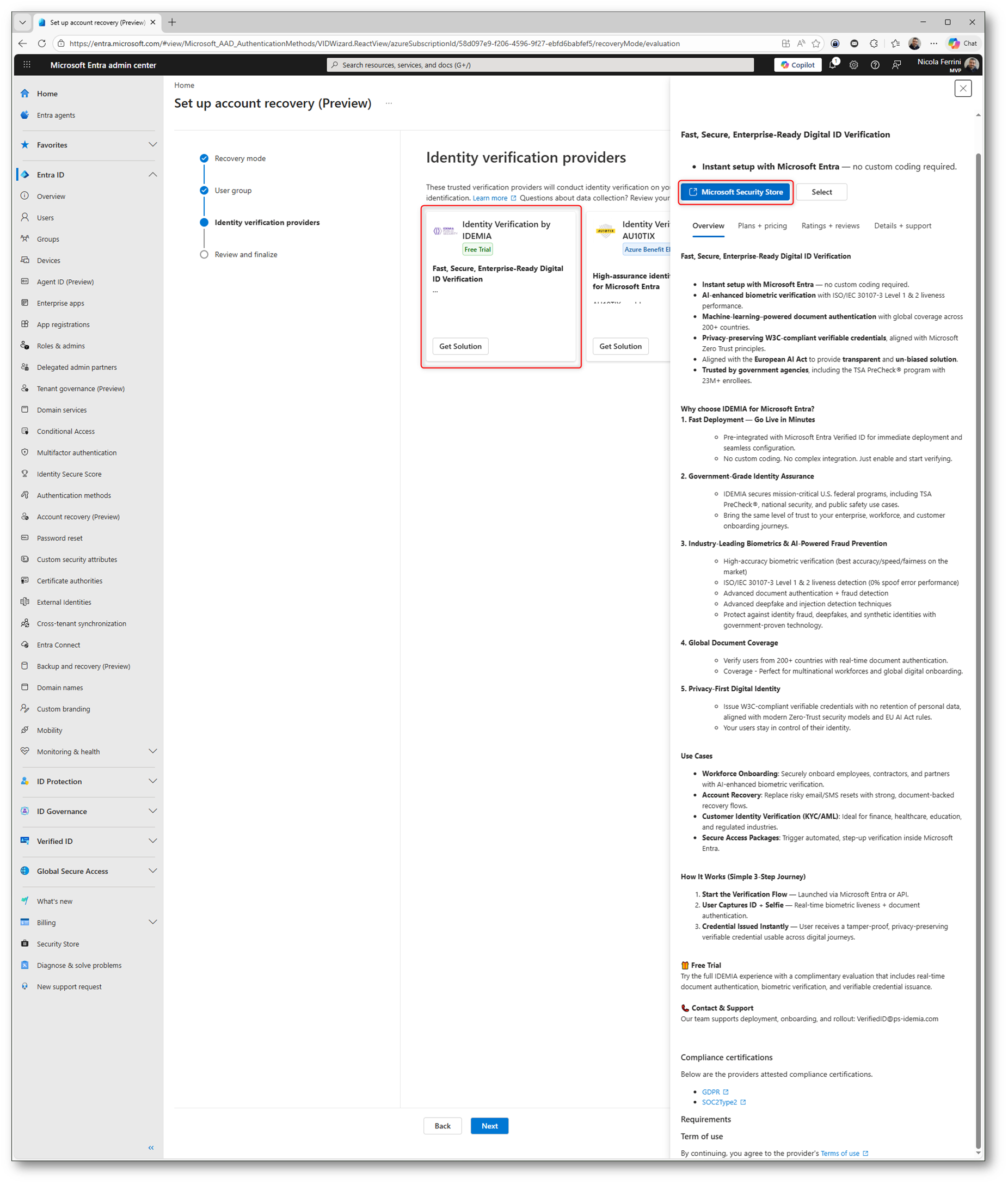

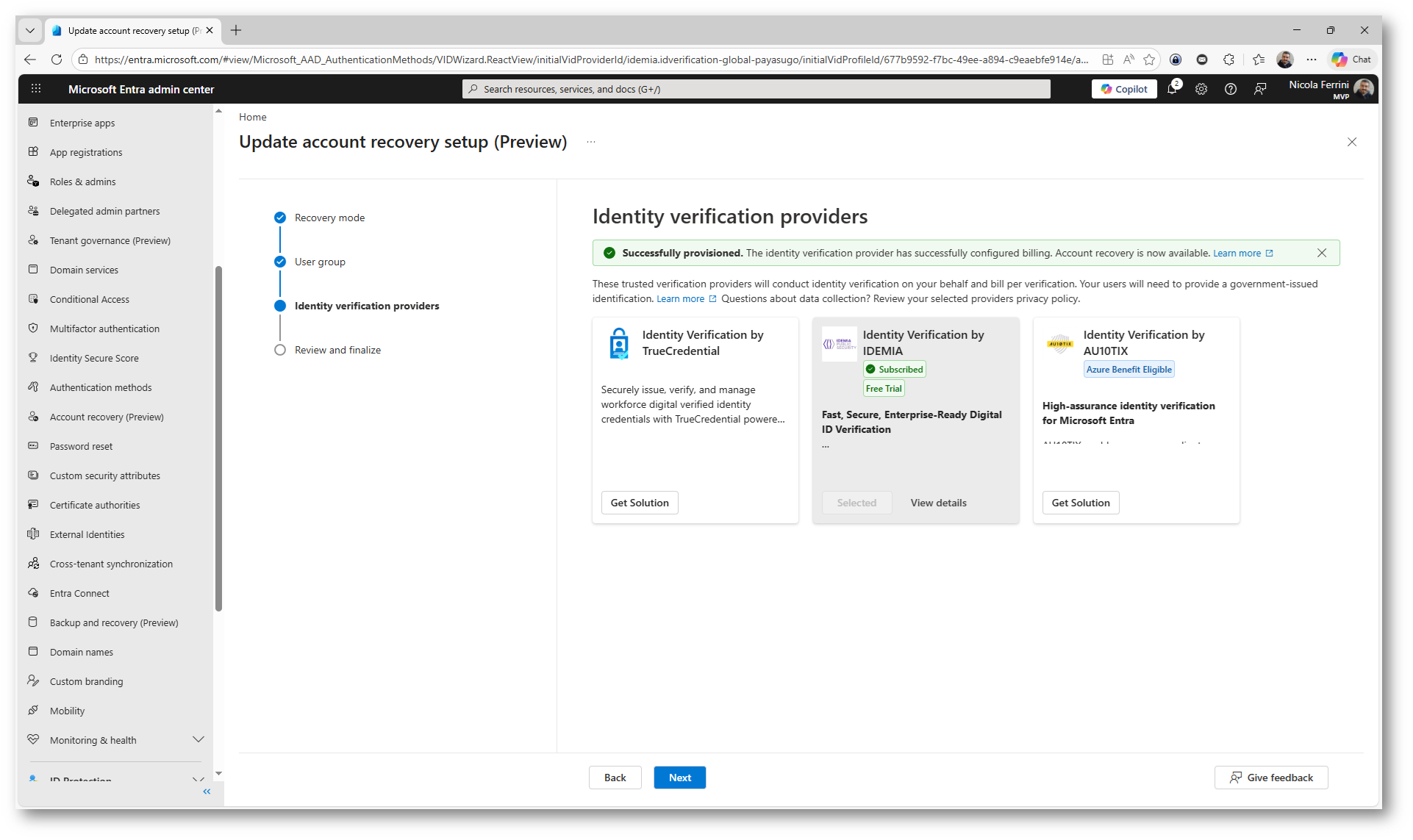

Per verificare l’identità degli utenti, Microsoft Entra ID si appoggia a provider esterni di Identity Verification che validano documenti ufficiali come passaporto, carta d’identità o patente, combinandoli con controlli biometrici come il Face Check.

Questo processo non è gratuito: pagate una fee per ogni verifica e, in alcuni casi, anche per ogni utilizzo delle credenziali di Verified ID.

Potete scegliere tra diversi provider, ognuno con caratteristiche e modelli di costo differenti. Ad esempio, TrueCredential ha un costo per emissione e presentazione, AU10TIX include un pacchetto di utilizzi già nel prezzo, mentre IDEMIA applica un costo per ogni verifica eseguita.

Un aspetto da considerare è l’utilizzo delle Verified ID: se l’utente perde il dispositivo dove sono salvate (ad esempio insieme alle passkey), potrebbe non riuscire a riutilizzarle, rendendo necessario un nuovo processo di verifica.

La scelta del provider quindi non è solo economica, ma anche legata a user experience, scenario di utilizzo e gestione del ciclo di vita delle identità.

Qui di seguito una tabella riassuntiva degli Identity verification provider attualmente disponibili

| Provider | Prezzo | Location | Trial |

| IDEMIA | $1 per ogni verifica ID (successo o fallimento), $1 per ogni verifica | Francia | 100 transazioni |

| TrueCredential | $1 per emissione di Verified ID, $1 per ogni verifica | USA | 100 transazioni |

| AU10TIX | $2 per utente (inclusi 10 utilizzi di Verified ID) | Israele | 100 transazioni |

Io ho scelto di utilizzare IDEMIA come provider di Identity Verification, che verrà utilizzato per validare l’identità degli utenti durante il processo di Account Recovery.

Nota: È possibile configurare più Identity verification provider all’interno del tenant, ma il processo di Account Recovery utilizza un solo provider alla volta. Questo significa che, pur potendo cambiare o valutare diversi provider in fase di configurazione, durante l’esperienza utente viene sempre impiegato quello attualmente selezionato. Non è previsto un meccanismo di fallback automatico o di selezione dinamica tra più provider nello stesso flusso di recupero.

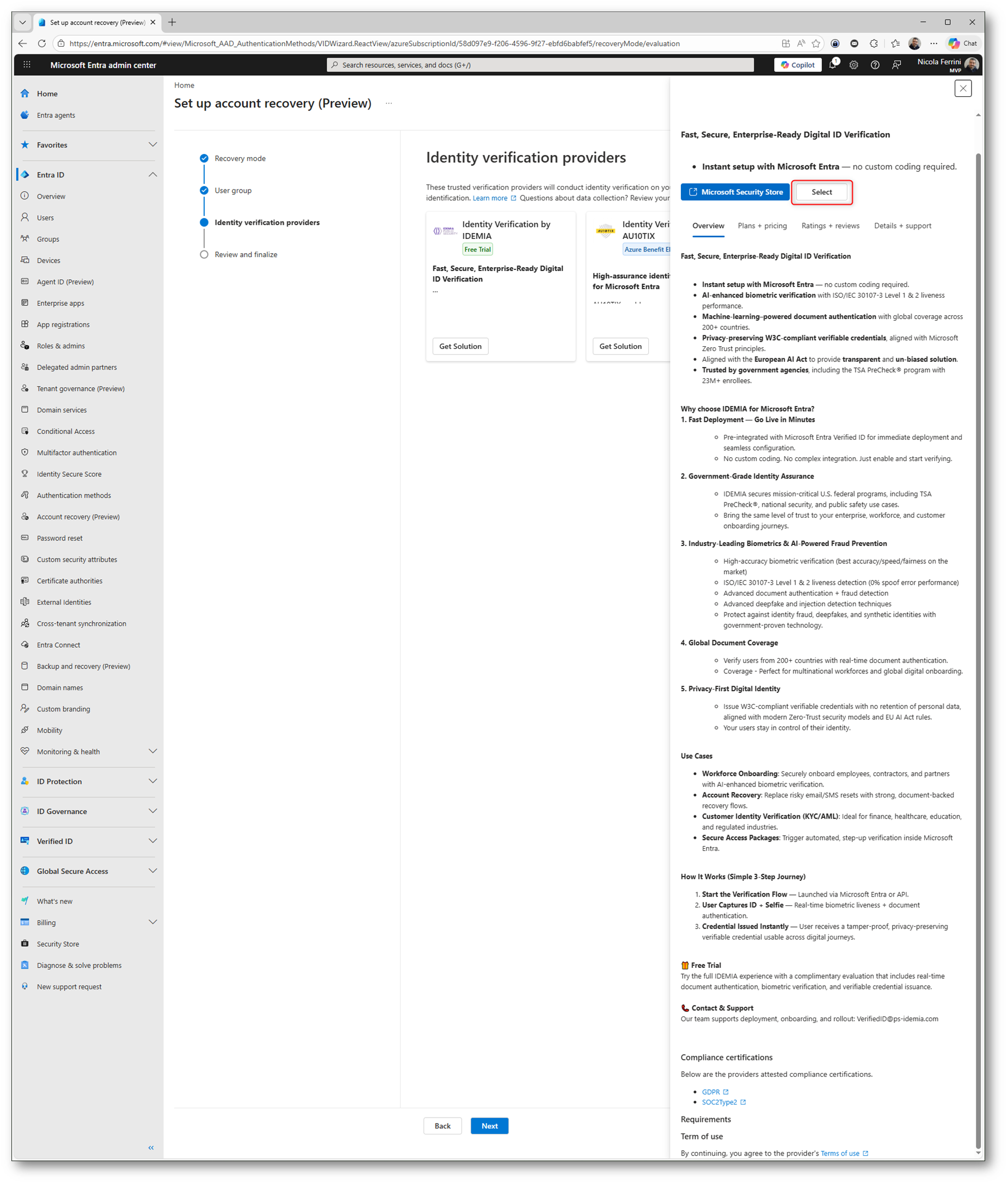

Dopo aver selezionato il provider, potete visualizzare i dettagli direttamente dal Microsoft Security Store, dove trovate informazioni su funzionalità, compliance e modalità di integrazione con Microsoft Entra ID.

IDEMIA offre un processo completo basato su verifica di documenti ufficiali e controlli biometrici come il Face Check, con un modello a consumo per ogni verifica eseguita.

Figura 5: Scelta del provider di Identity Verification considerando costi, modalità di verifica e utilizzo delle Verified ID

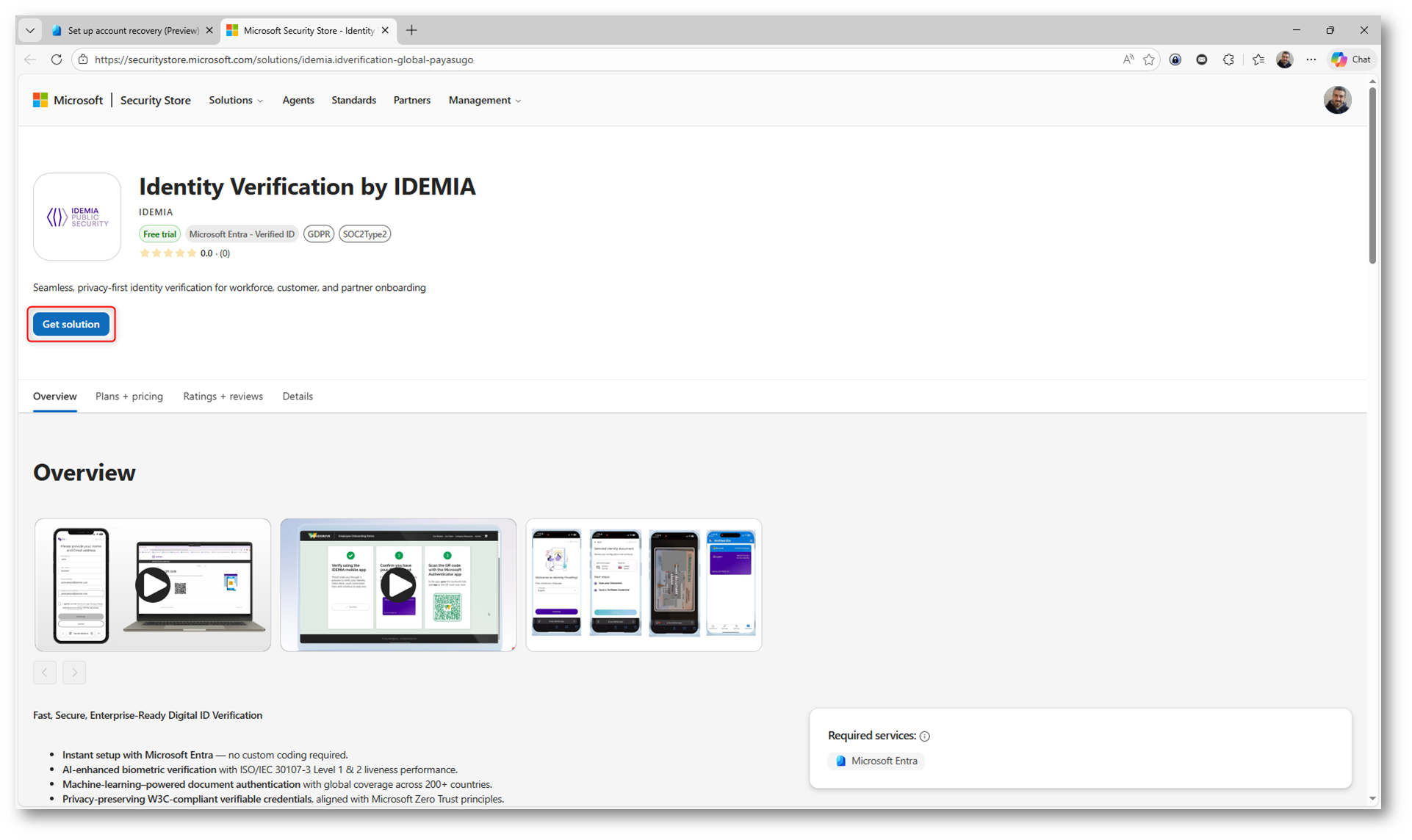

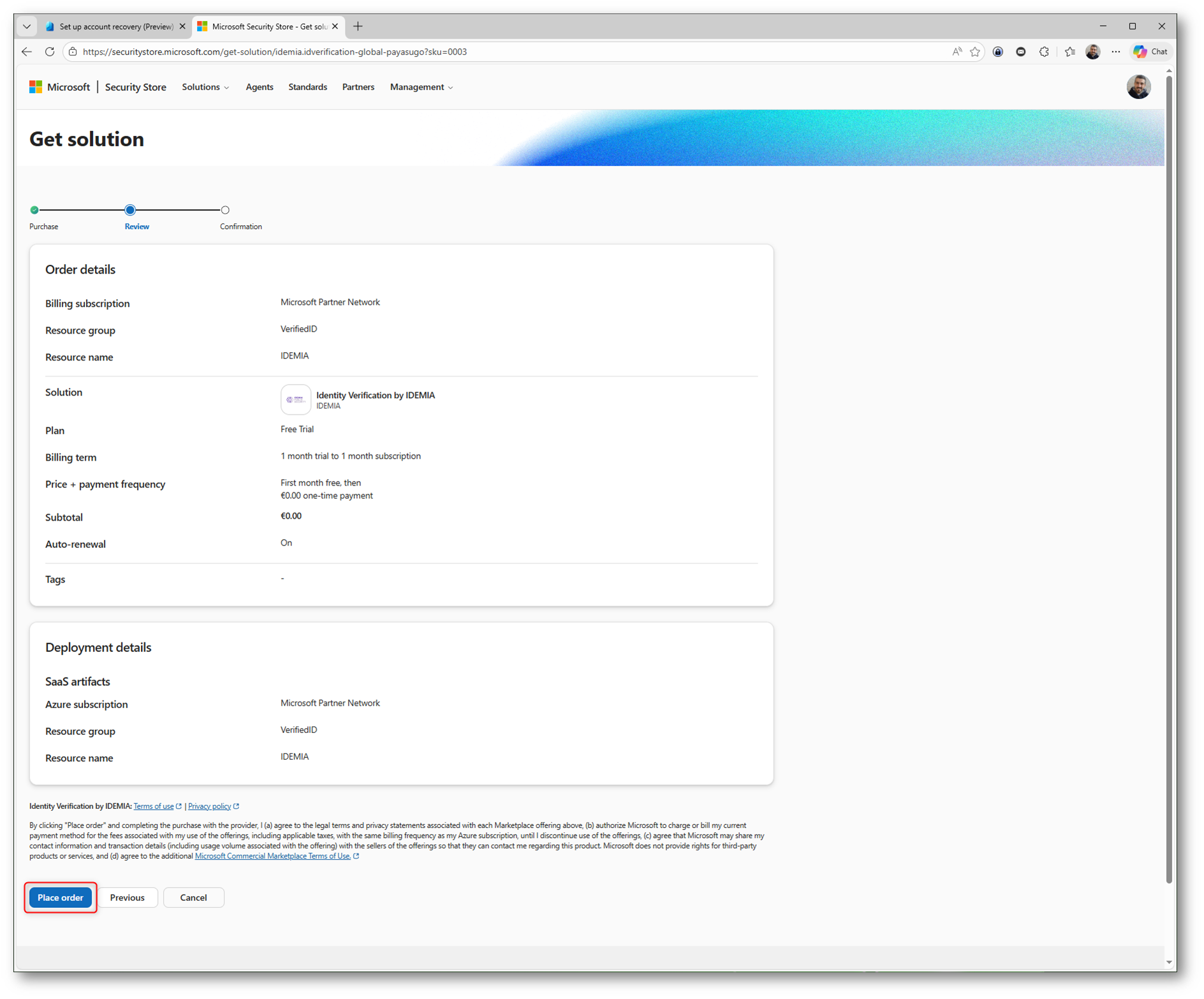

Dopo aver selezionato il provider, venite reindirizzati al Microsoft Security Store, dove potete attivare il servizio. Da qui dovete cliccare su Get solution per iniziare l’integrazione con il vostro tenant di Microsoft Entra ID.

Figura 6: Attivazione del provider IDEMIA dal Microsoft Security Store

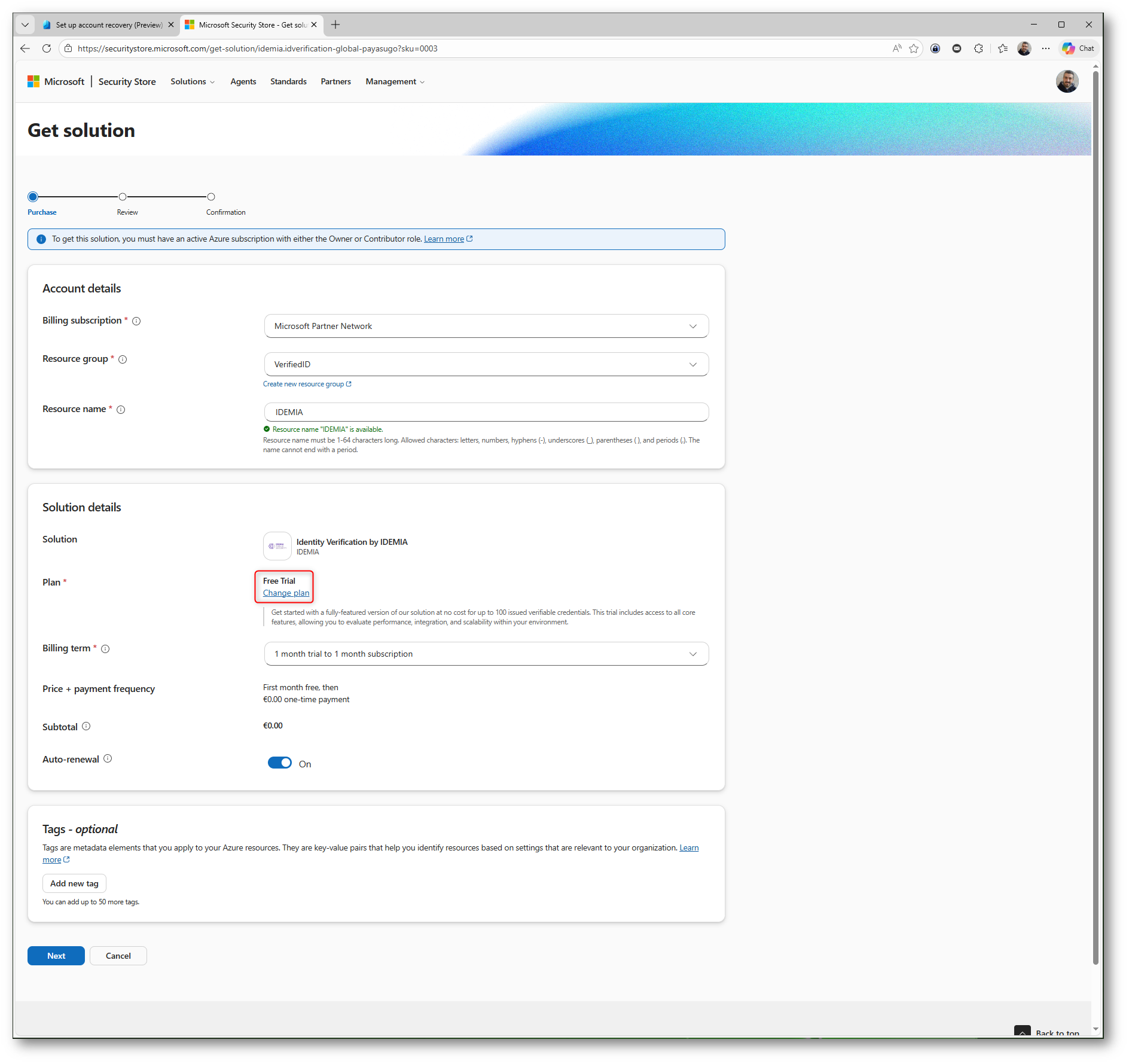

Durante l’attivazione del provider IDEMIA, dovete configurare i dettagli della sottoscrizione Azure che verrà utilizzata per la fatturazione del servizio. In questa schermata definite la subscription, il resource group e il nome della risorsa che verrà creata per l’integrazione con Microsoft Entra ID.

Potete anche selezionare il piano Free Trial, che vi permette di testare il servizio con un numero limitato di verifiche senza costi iniziali. Questo è particolarmente utile per validare il funzionamento del Face Check prima di passare in produzione.

Figura 7: Configurazione della sottoscrizione Azure e attivazione del Free Trial per il provider IDEMIA nel Microsoft Security Store

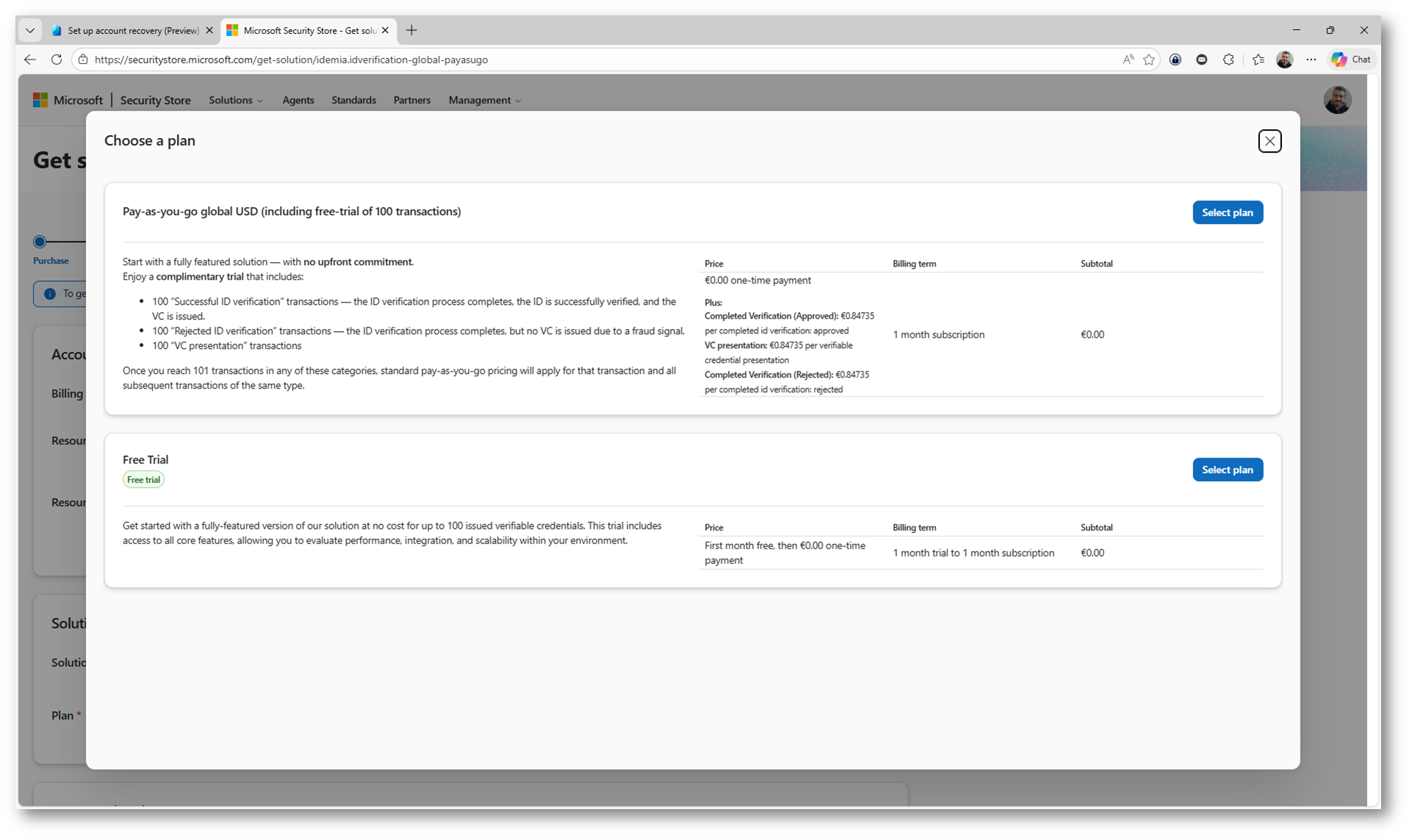

Durante l’attivazione del provider IDEMIA, dovete scegliere il piano di utilizzo del servizio di Identity Verification. Avete due opzioni principali: il modello Pay-as-you-go e il Free Trial.

Il piano Pay-as-you-go vi permette di partire senza costi iniziali, ma prevede un consumo a pagamento per ogni operazione, come la verifica del documento o l’utilizzo delle Verified ID. È la scelta naturale quando portate la soluzione in produzione.

Il Free Trial, invece, vi consente di testare gratuitamente il servizio con un numero limitato di transazioni. È ideale per validare il flusso di Face Check, verificare l’integrazione con Microsoft Entra ID e fare prove senza impatto economico.

Una volta terminata la trial o superate le soglie incluse, il sistema passa automaticamente al modello a consumo.

Figura 8: Selezione del piano Free Trial o Pay-as-you-go per il provider IDEMIA durante l’attivazione dal Microsoft Security Store

Per completare l’operazione dovete cliccare su Place order, che avvia il provisioning del servizio e l’integrazione con Microsoft Entra ID. Da questo momento il provider IDEMIA sarà disponibile per essere utilizzato nel flusso di Account Recovery.

Figura 9: Conferma dell’attivazione del provider IDEMIA e avvio del provisioning

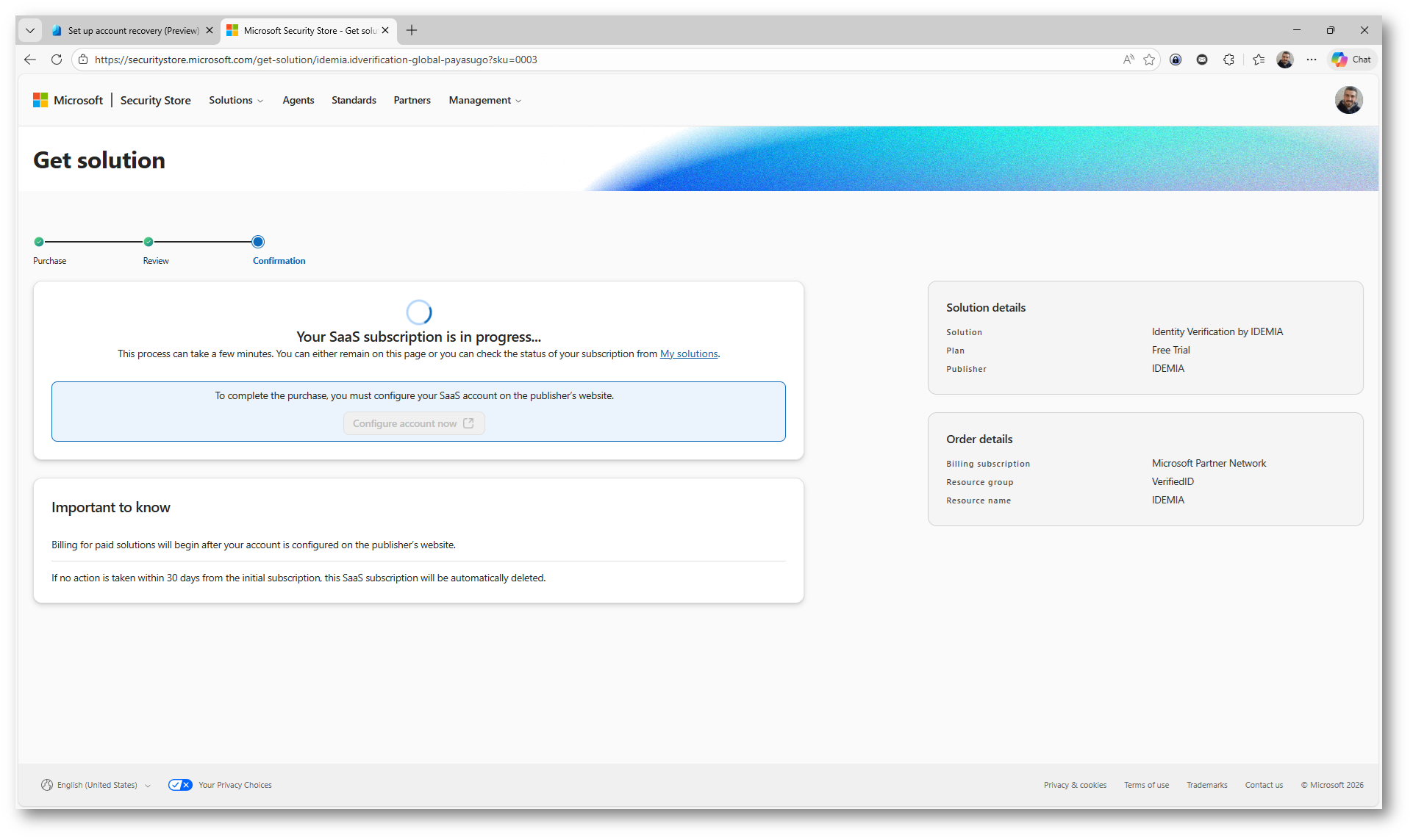

Figura 10: Provisioning del servizio IDEMIA

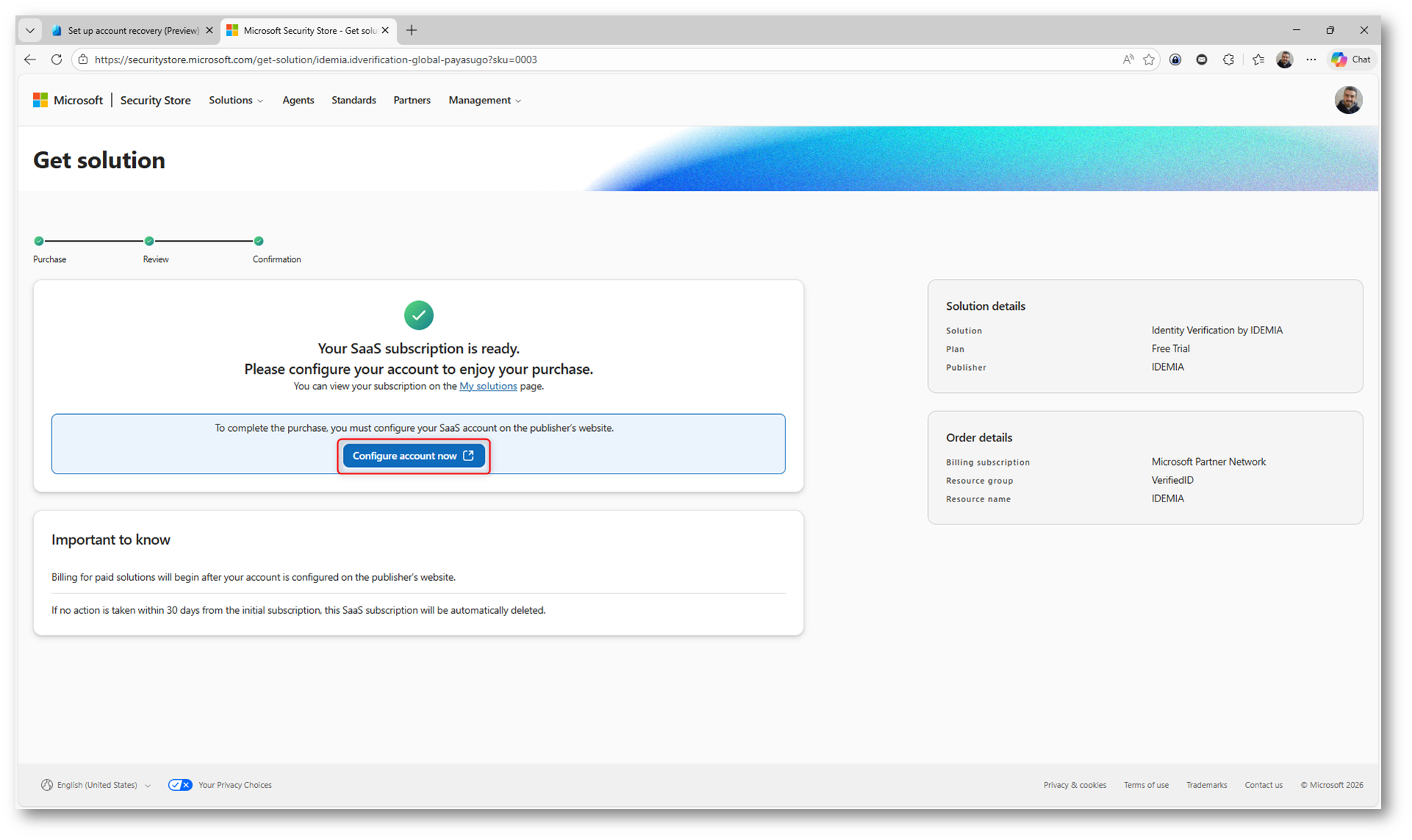

Dopo qualche minuto il provisioning del servizio viene completato e la sottoscrizione SaaS risulta attiva.

A questo punto vedete lo stato ready, ma il processo non è ancora terminato. Per rendere operativo il provider dovete cliccare su Configure account now e completare la configurazione lato IDEMIA.

Questo passaggio finale è necessario per collegare definitivamente il servizio al vostro tenant di Microsoft Entra ID.

Figura 11: Servizio IDEMIA pronto dopo il provisioning e accesso alla configurazione finale

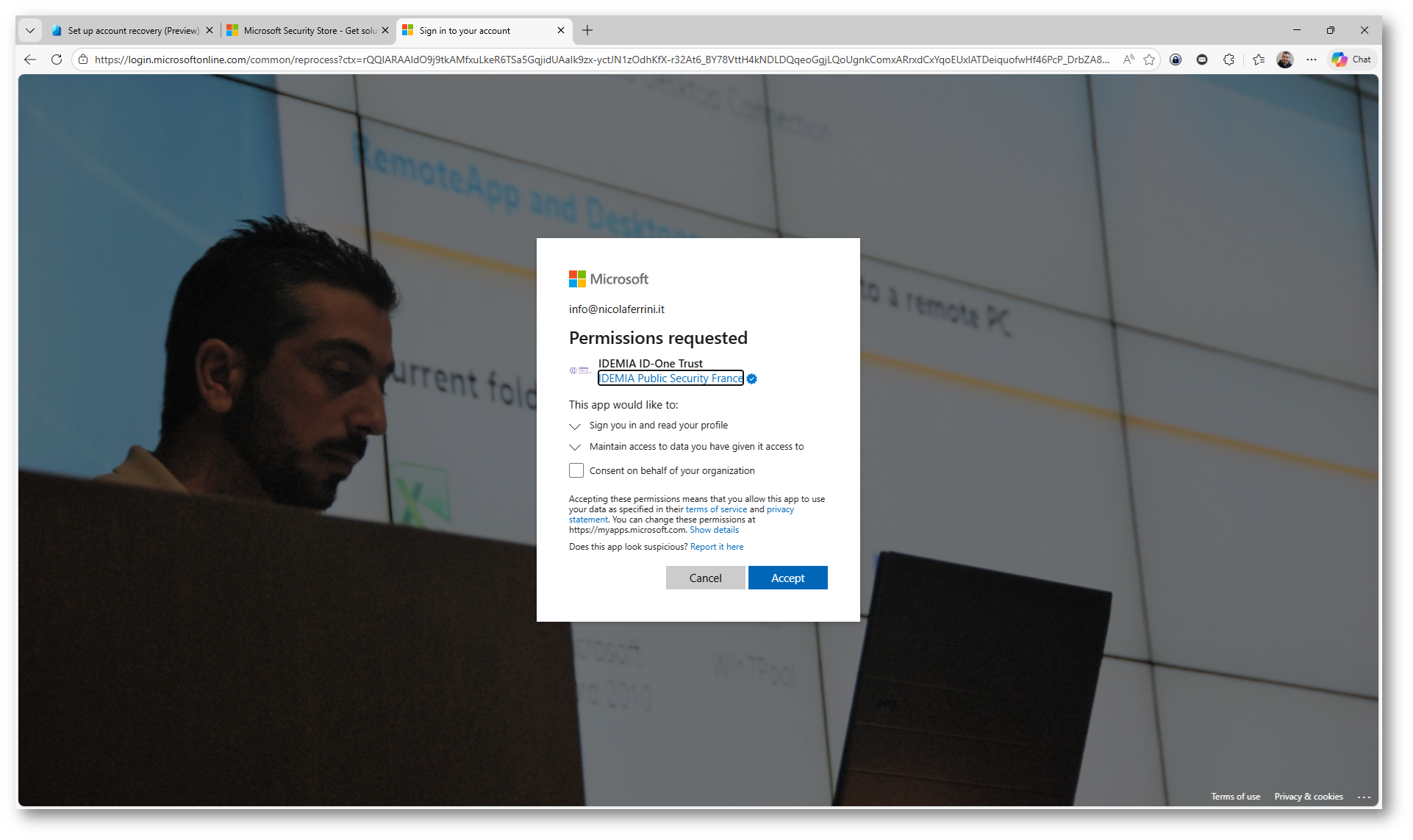

Durante la configurazione finale viene richiesto di concedere le autorizzazioni all’applicazione del provider IDEMIA. In questa fase state autorizzando l’integrazione tra il servizio di Identity Verification e il vostro tenant di Microsoft Entra ID.

L’app richiede accesso per effettuare il sign-in e leggere le informazioni di base necessarie al processo. Dovete quindi confermare cliccando su Accept, autorizzando il provider a operare nel contesto della vostra organizzazione (è un passaggio standard nelle integrazioni SaaS).

Figura 12: Concessione delle autorizzazioni all’app IDEMIA per integrare il servizio di Identity Verification con Microsoft Entra ID

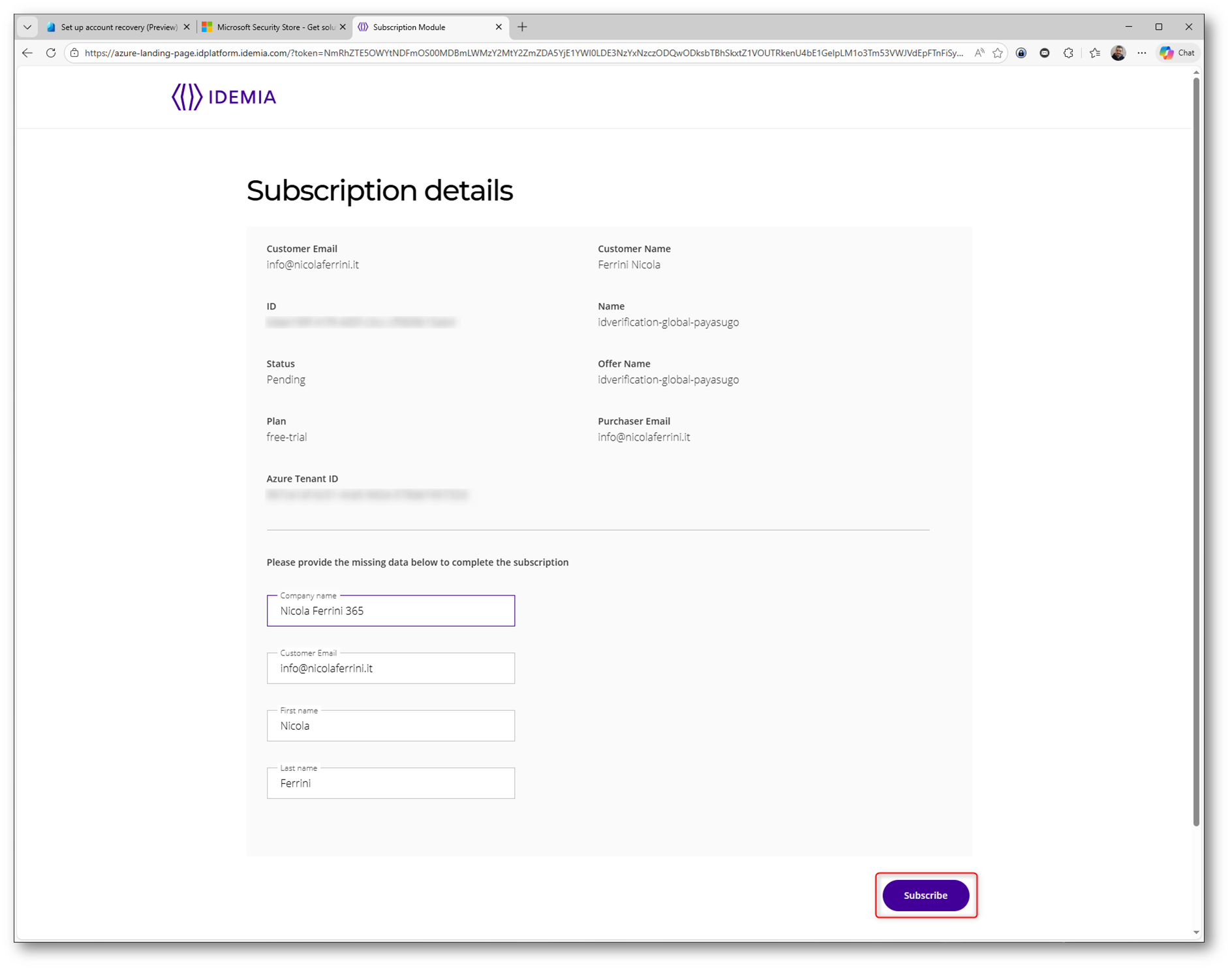

Dopo aver concesso le autorizzazioni verrete reindirizzati al portale di IDEMIA per completare la configurazione del servizio.

In questa schermata dovete verificare e inserire i dettagli richiesti, come azienda, email e informazioni dell’account. Questi dati servono per completare la creazione della sottoscrizione lato provider.

Una volta compilati i campi, potete confermare cliccando su Subscribe, finalizzando l’attivazione del servizio di Identity Verification.

Da questo momento il provider è completamente configurato.

Figura 13: Completamento della configurazione sul portale IDEMIA e attivazione del servizio tramite “Subscribe”

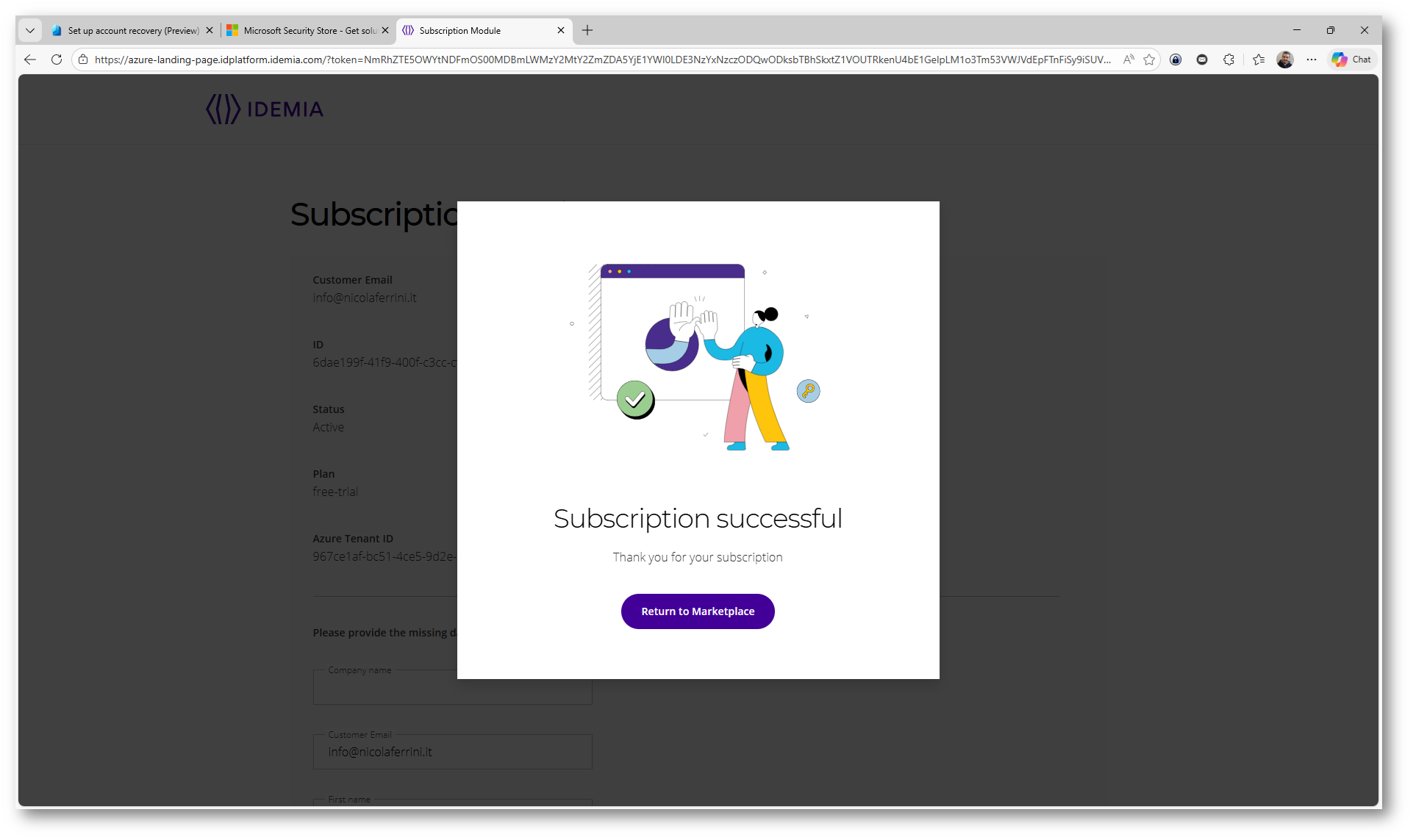

Figura 14: Conferma di attivazione del provider IDEMIA con stato “Subscription successful” e integrazione completata con Microsoft Entra ID

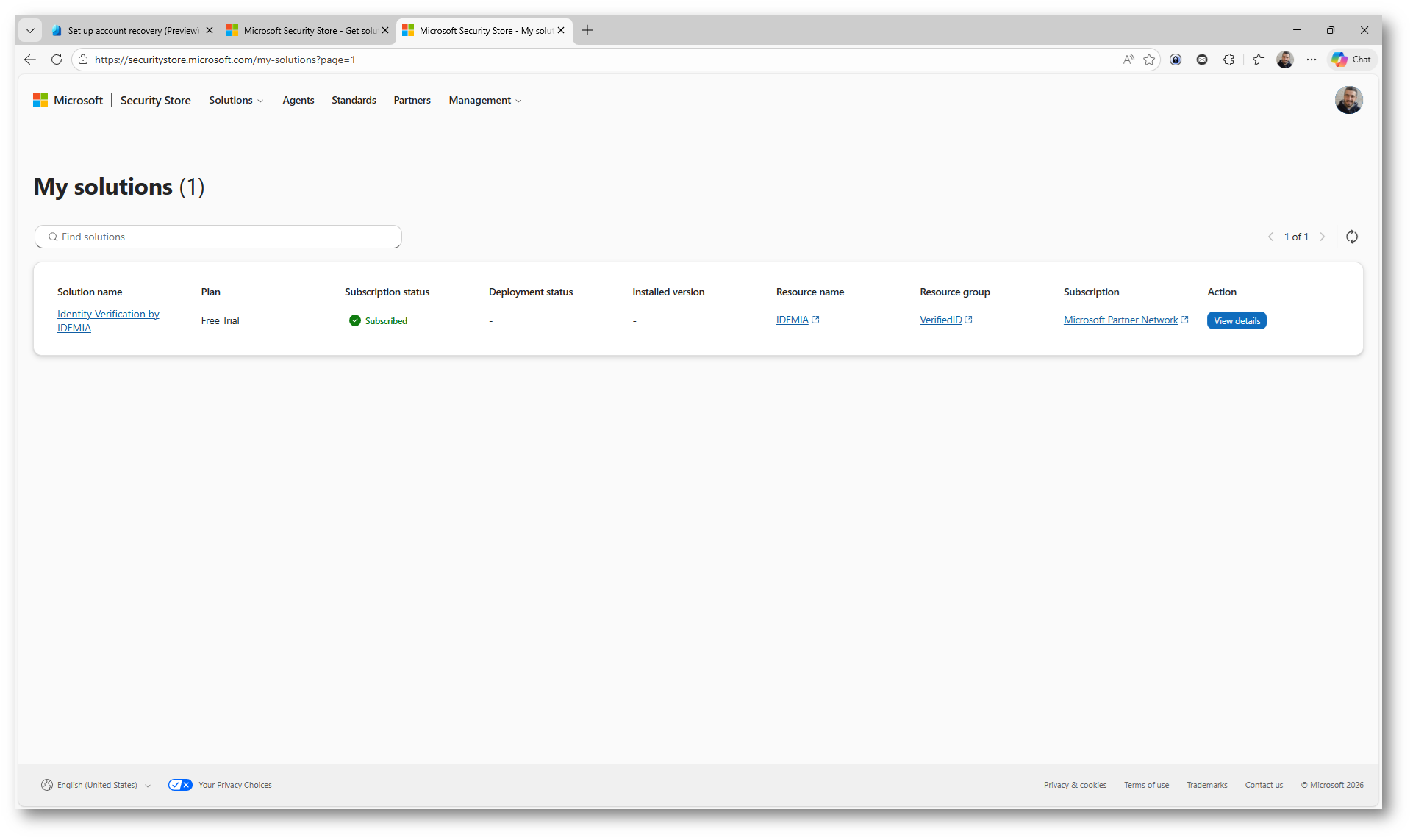

Dopo aver completato tutta la configurazione, potete verificare lo stato del servizio nella sezione My solutions del Microsoft Security Store.

Qui vedete il provider IDEMIA con stato Subscribed, che conferma che la sottoscrizione è attiva e correttamente associata alla vostra subscription Azure.

Questo è il punto di controllo finale: se vedete lo stato attivo, significa che il servizio è pronto per essere utilizzato all’interno di Microsoft Entra ID per il flusso di Account Recovery.

Figura 15: Verifica dello stato “Subscribed” del provider IDEMIA nella sezione My solutions del Microsoft Security Store

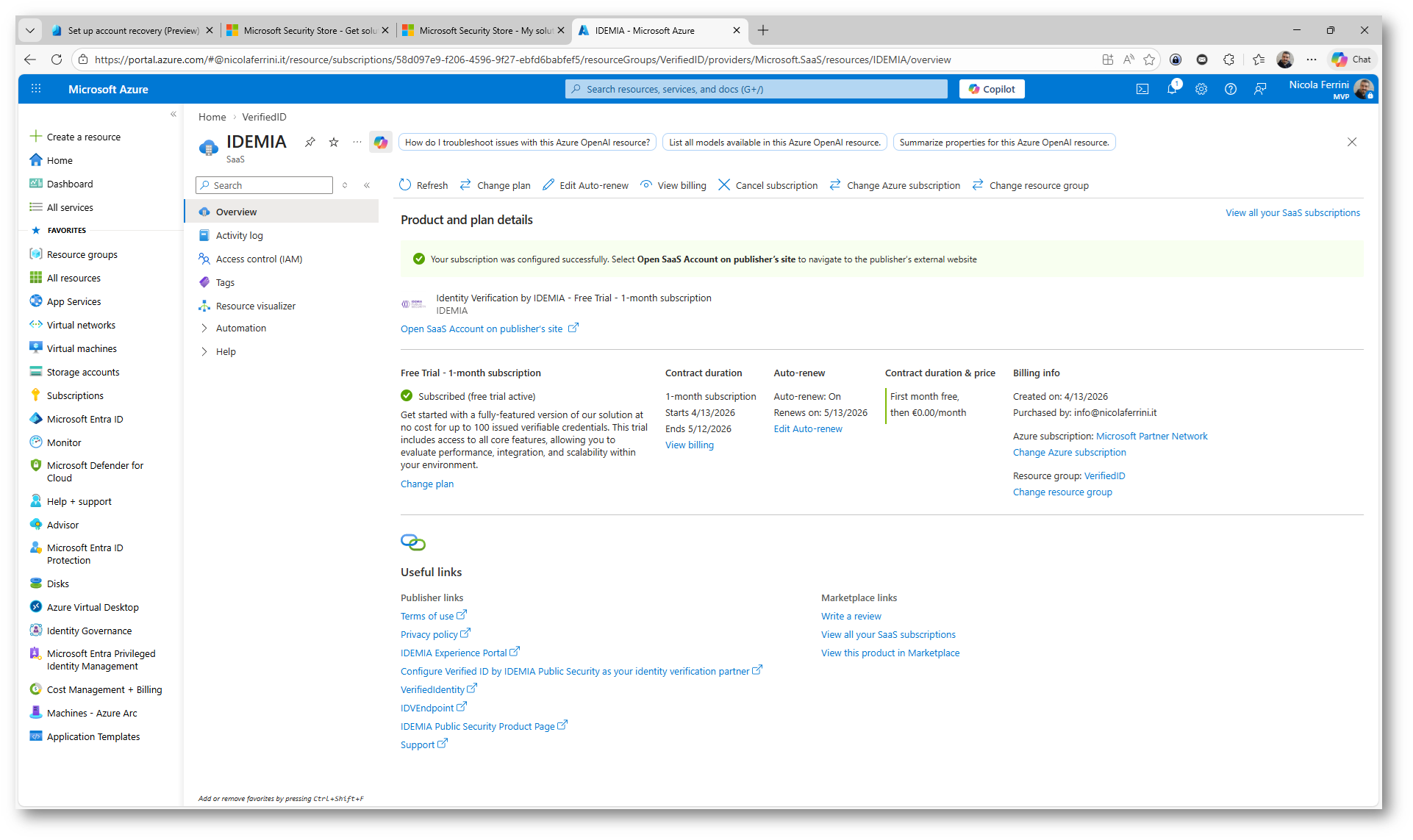

Una volta completata l’attivazione, viene creata automaticamente una risorsa SaaS all’interno di Microsoft Azure.

Accedendo al portale di Microsoft Azure potete verificare che la soluzione IDEMIA sia presente e con stato Subscribed, confermando che il servizio è attivo e correttamente associato alla vostra subscription.

Qui trovate anche informazioni utili come il piano attivo, la durata della sottoscrizione e i dettagli di billing. Inoltre, avete accesso diretto ai link del provider per eventuali configurazioni aggiuntive.

Figura 16: Risorsa SaaS IDEMIA creata in Azure

Dopo aver completato la configurazione lato provider, tornate nel portale di Microsoft Entra ID per proseguire con il wizard.

A questo punto il provider IDEMIA è disponibile e potete selezionarlo cliccando su Select.

Figura 17: Selezione del provider IDEMIA dal wizard di Account Recovery

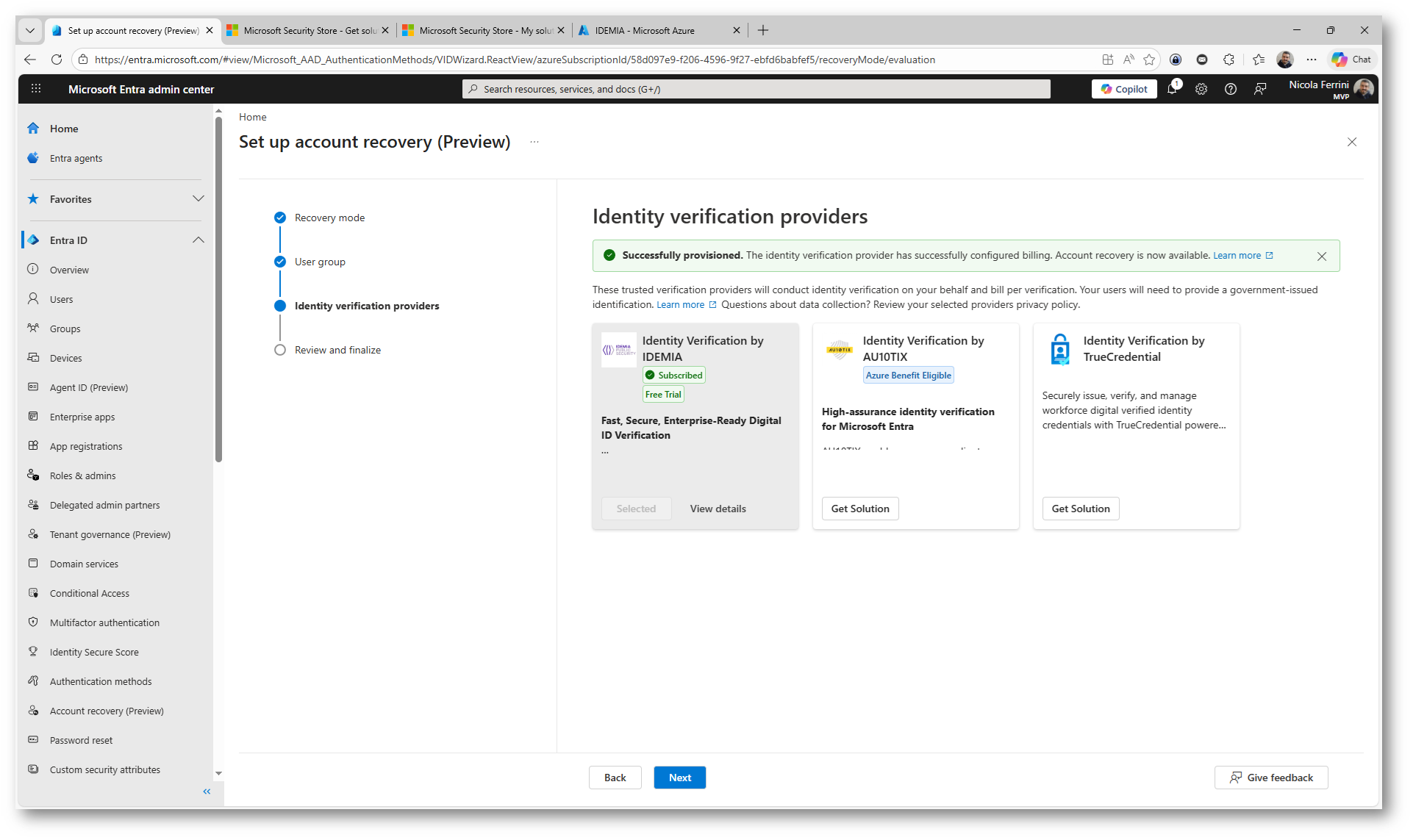

Dopo la selezione, il provider IDEMIA risulta Successfully provisioned e con stato Subscribed. Questo significa che la configurazione è completata e il servizio di Identity Verification è ora disponibile nel vostro tenant di Microsoft Entra ID.

Figura 18: Provider IDEMIA configurato e selezionato con stato “Successfully provisioned” nel wizard di Account Recovery

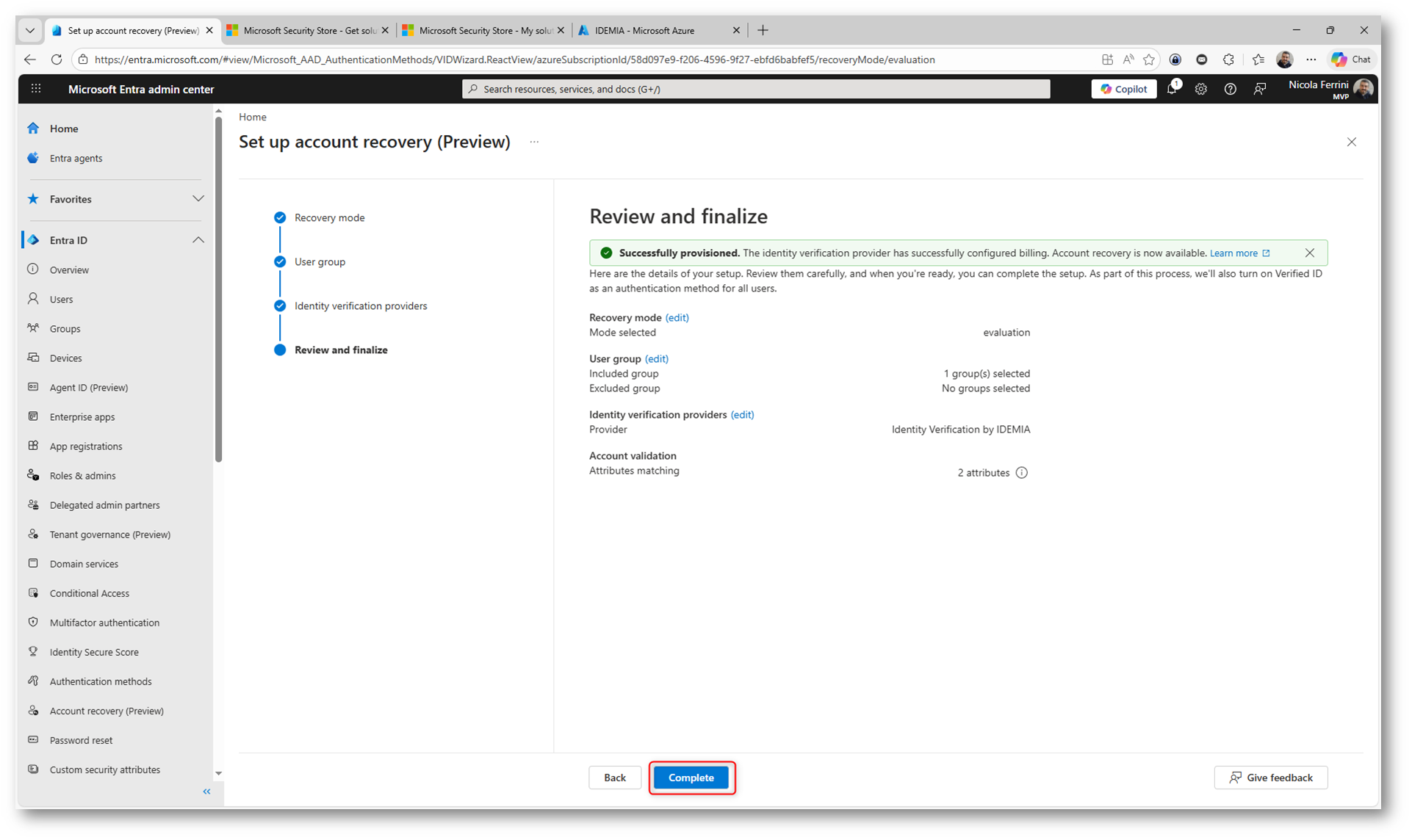

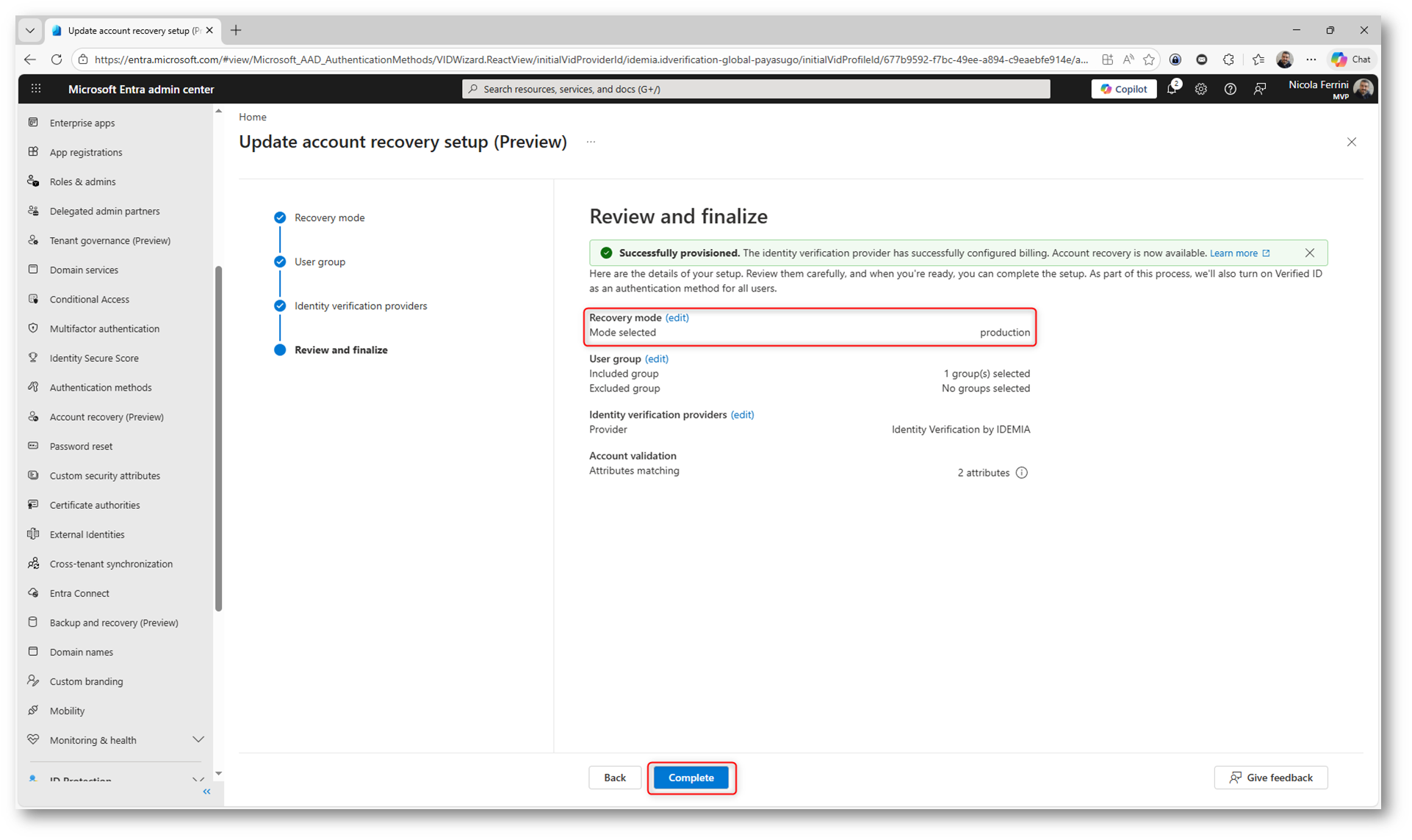

Nell’ultimo step del wizard verificate il riepilogo della configurazione di Account Recovery. È il momento di controllare che tutto sia corretto prima di attivare definitivamente la funzionalità. Una volta verificato, potete completare la configurazione cliccando su Complete.

Da questo momento il flusso di Account Recovery è attivo e pronto per essere utilizzato dagli utenti abilitati.

Figura 19: Revisione finale della configurazione e attivazione di Account Recovery

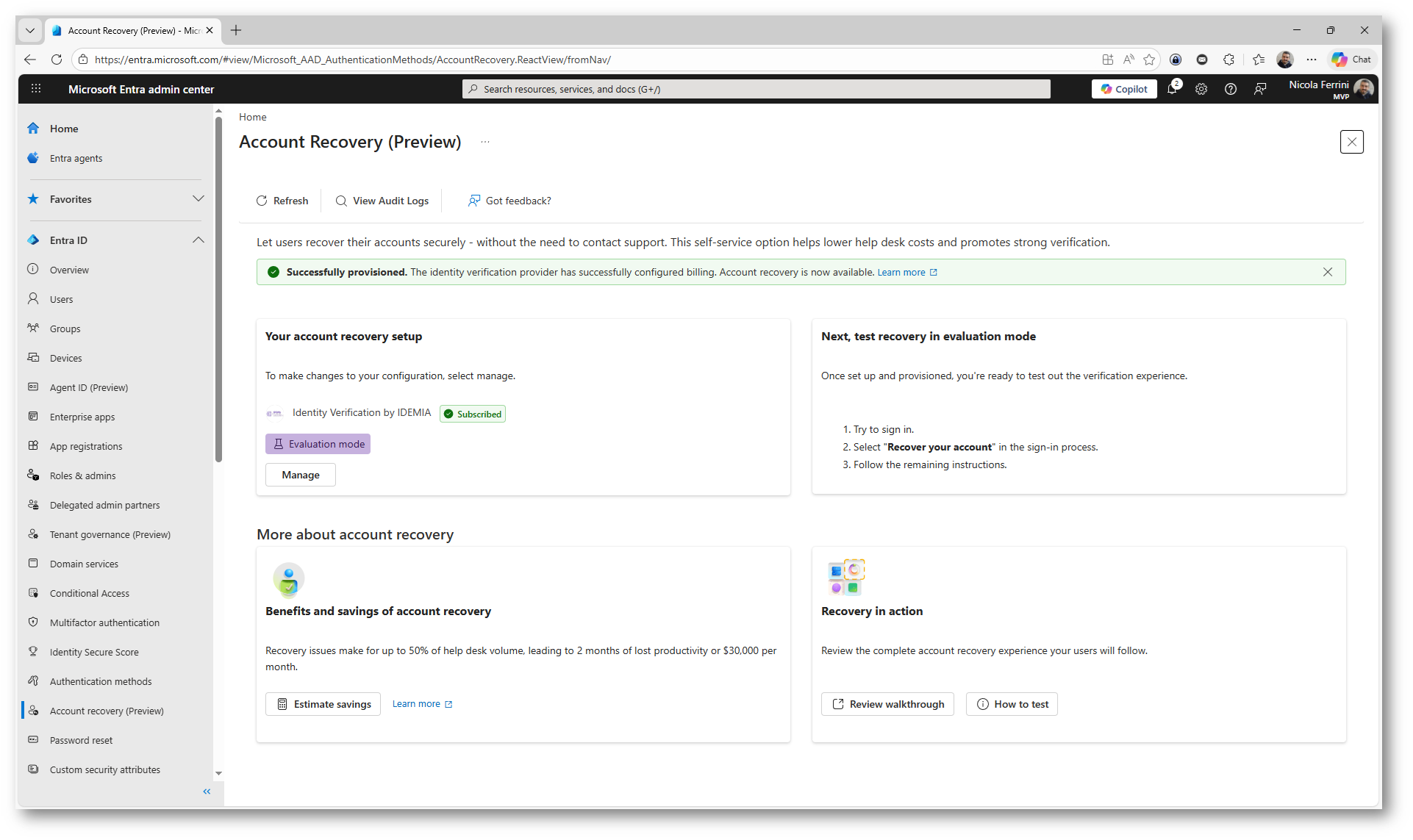

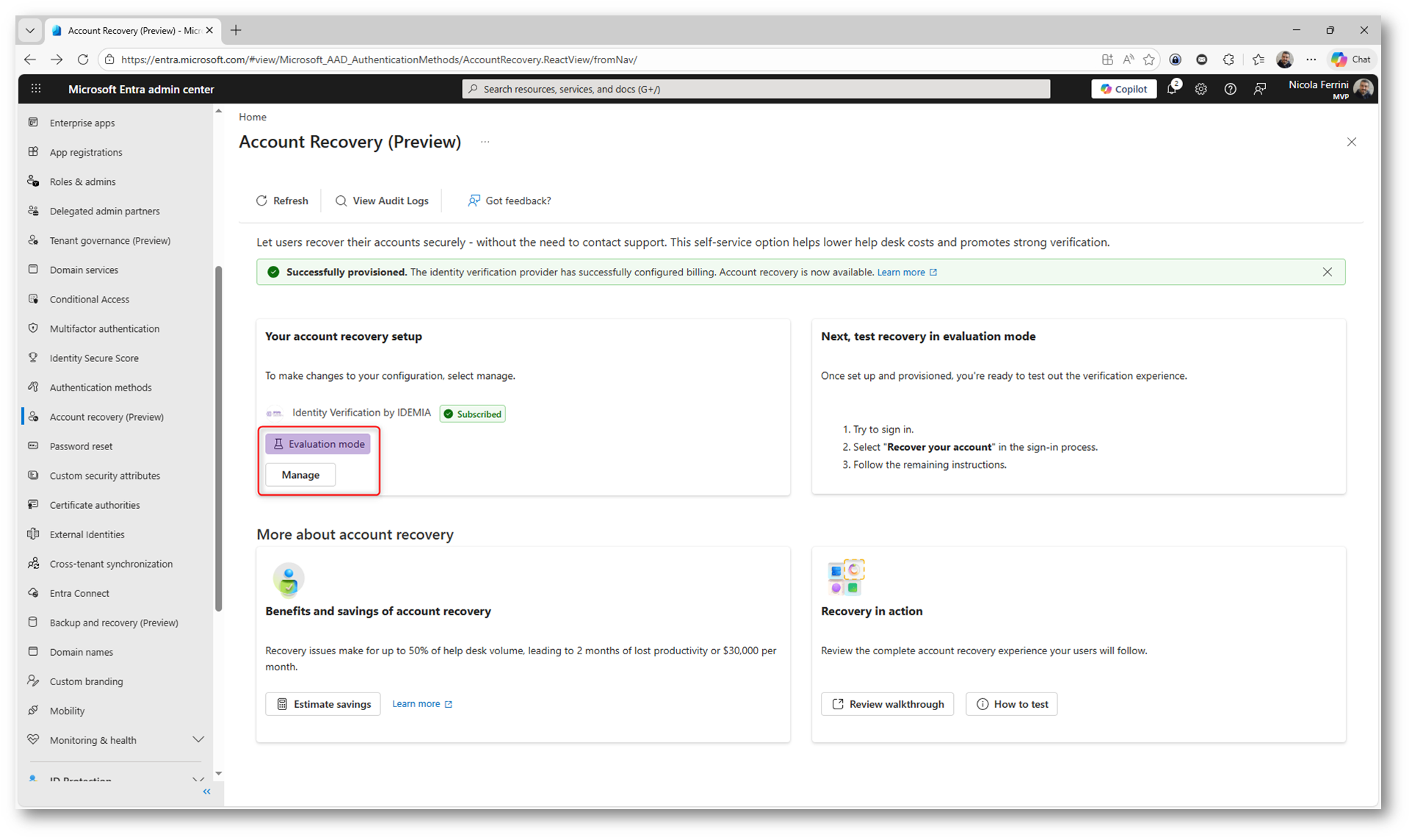

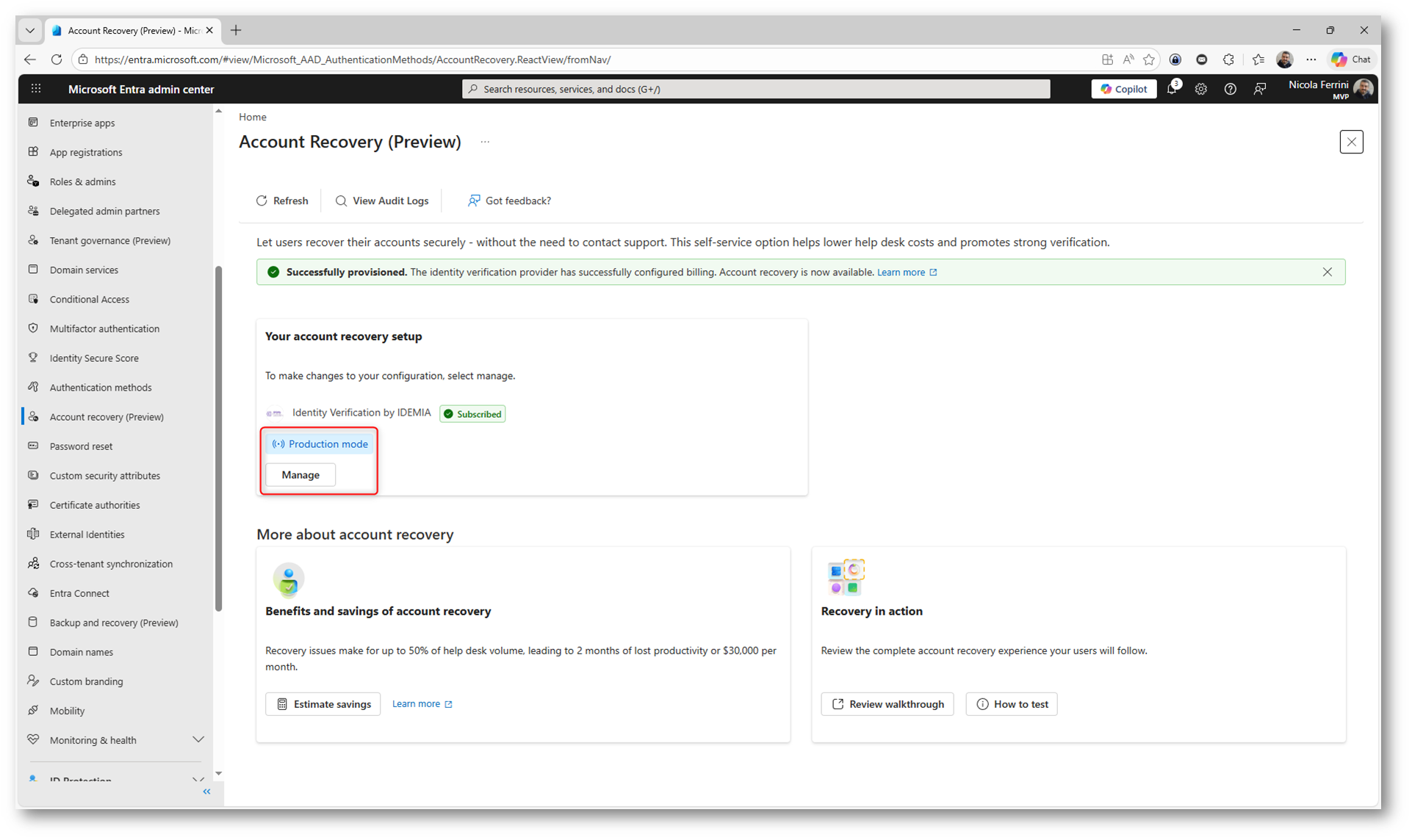

Una volta completato il wizard, la funzionalità di Account Recovery risulta attiva nel portale di Microsoft Entra ID. Potete verificare subito lo stato della configurazione: il provider IDEMIA è Subscribed e la modalità è impostata su Evaluation, pronta per essere testata.

Figura 20: Configurazione di Account Recovery completata con provider IDEMIA attivo e modalità Evaluation pronta per i test

Esperienza utente: avvio del recupero account

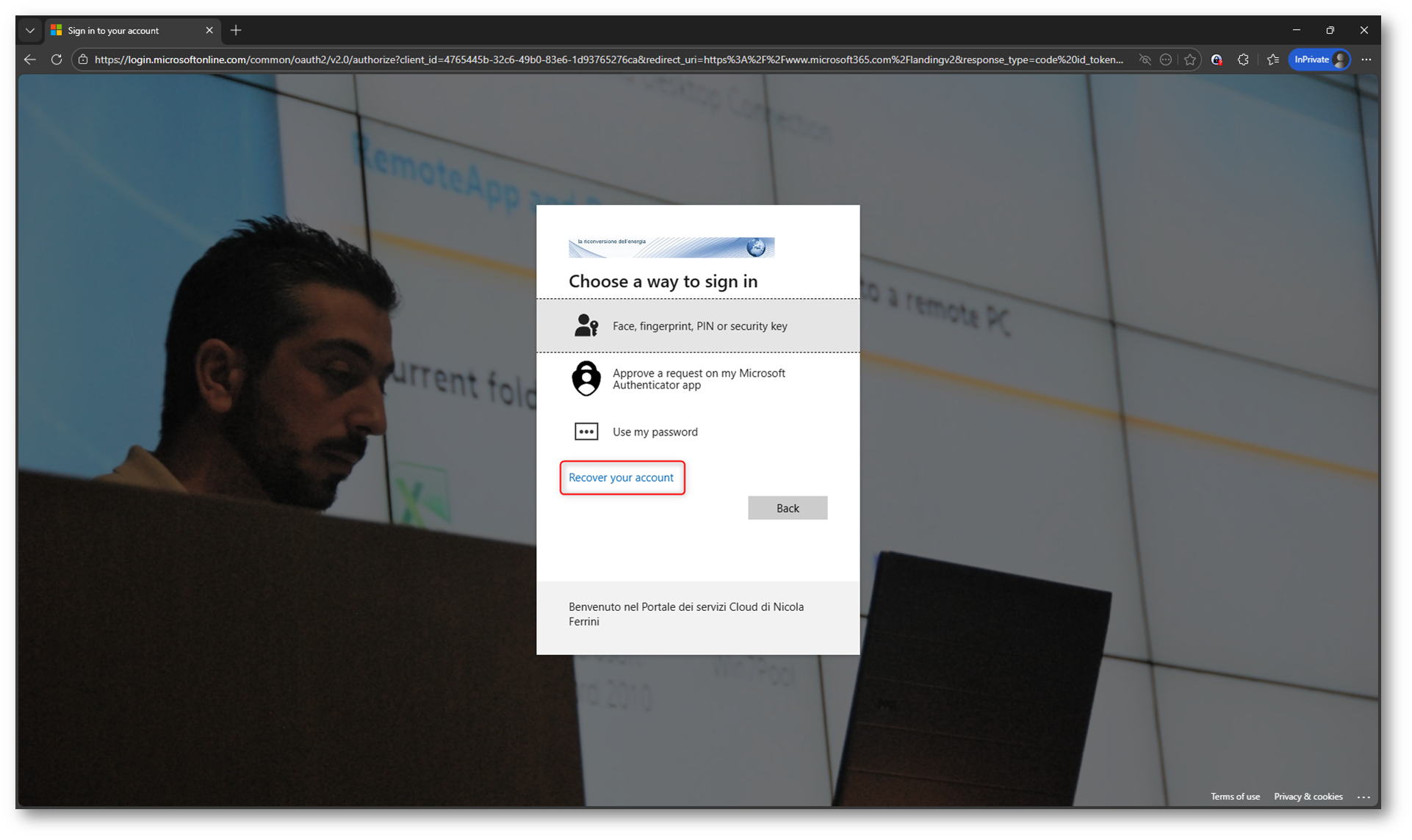

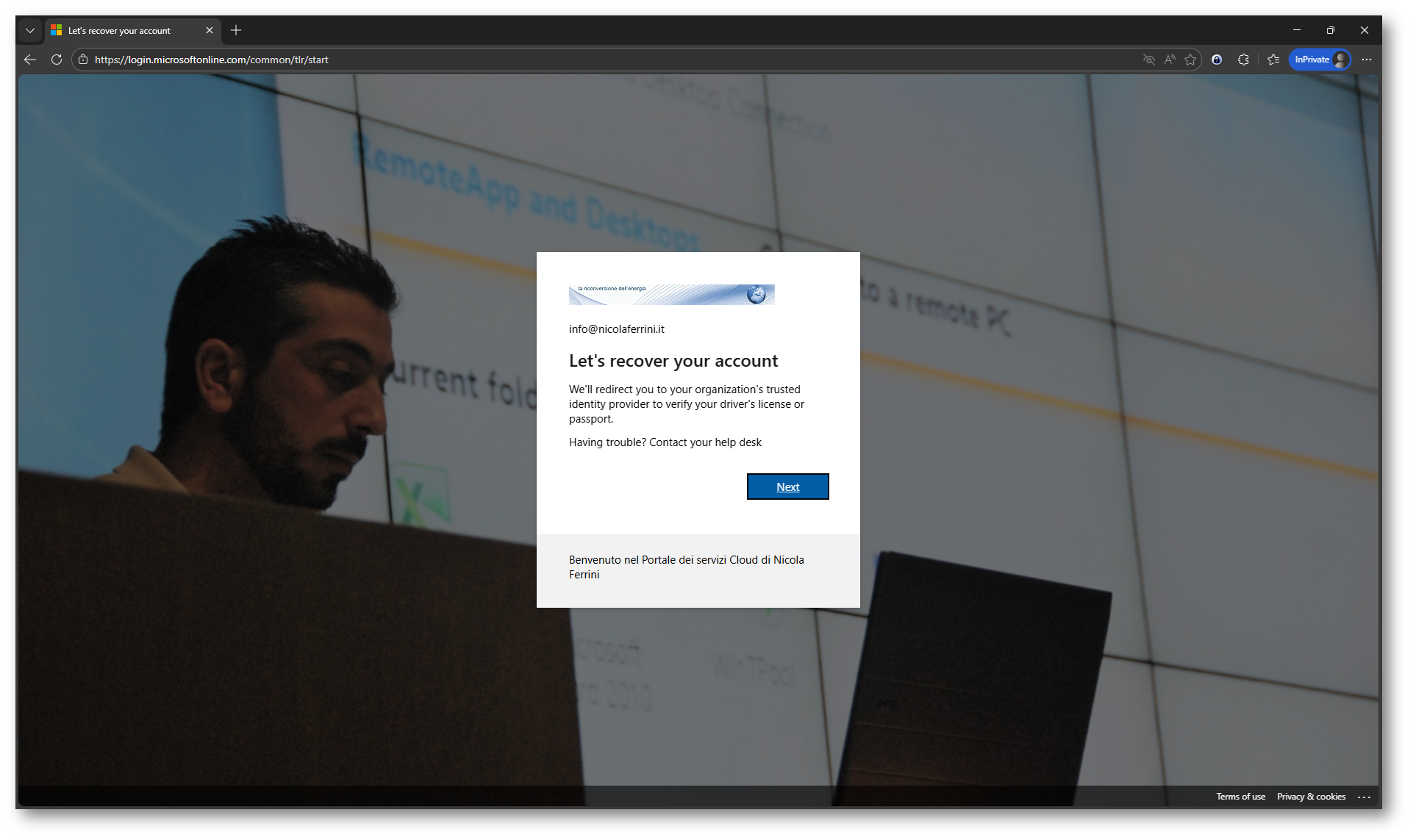

Dal punto di vista utente, il flusso è completamente integrato nella normale esperienza di sign-in.

Quando l’utente non riesce ad accedere, può selezionare Recover your account direttamente dalla schermata di autenticazione, senza dover contattare l’helpdesk.

Questo è il punto di ingresso del processo di Account Recovery, che avvia la procedura di verifica dell’identità tramite documento e Face Check.

NOTA: dopo la configurazione, potrebbero essere necessari alcuni minuti prima che l’opzione Recover your account sia visibile. È il tempo necessario per la propagazione delle impostazioni nel tenant.

Figura 21: Avvio del flusso di Account Recovery dalla schermata di login tramite l’opzione “Recover your account”

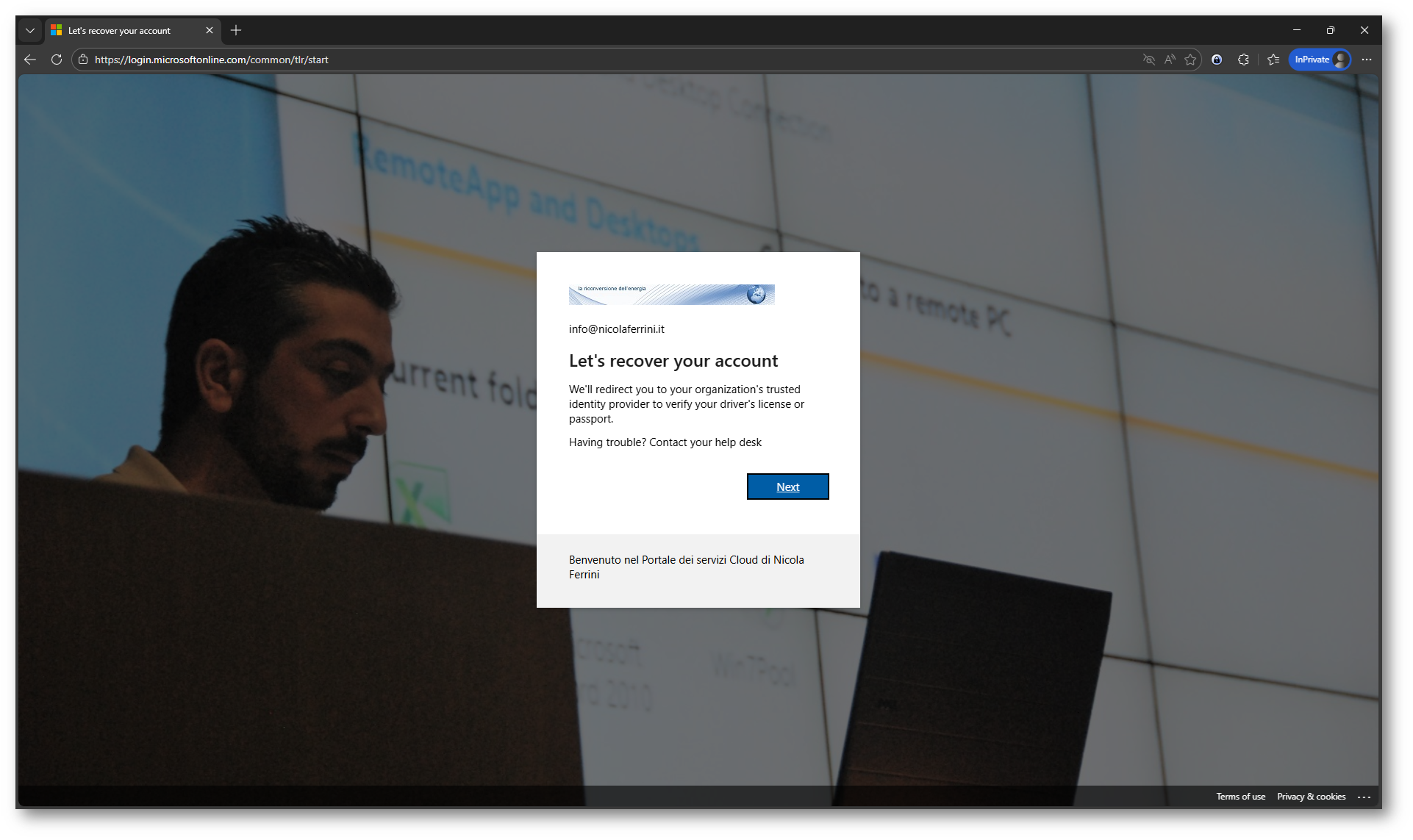

Figura 22: Avvio del processo di Account Recovery e reindirizzamento al provider per la verifica tramite documento e Face Check

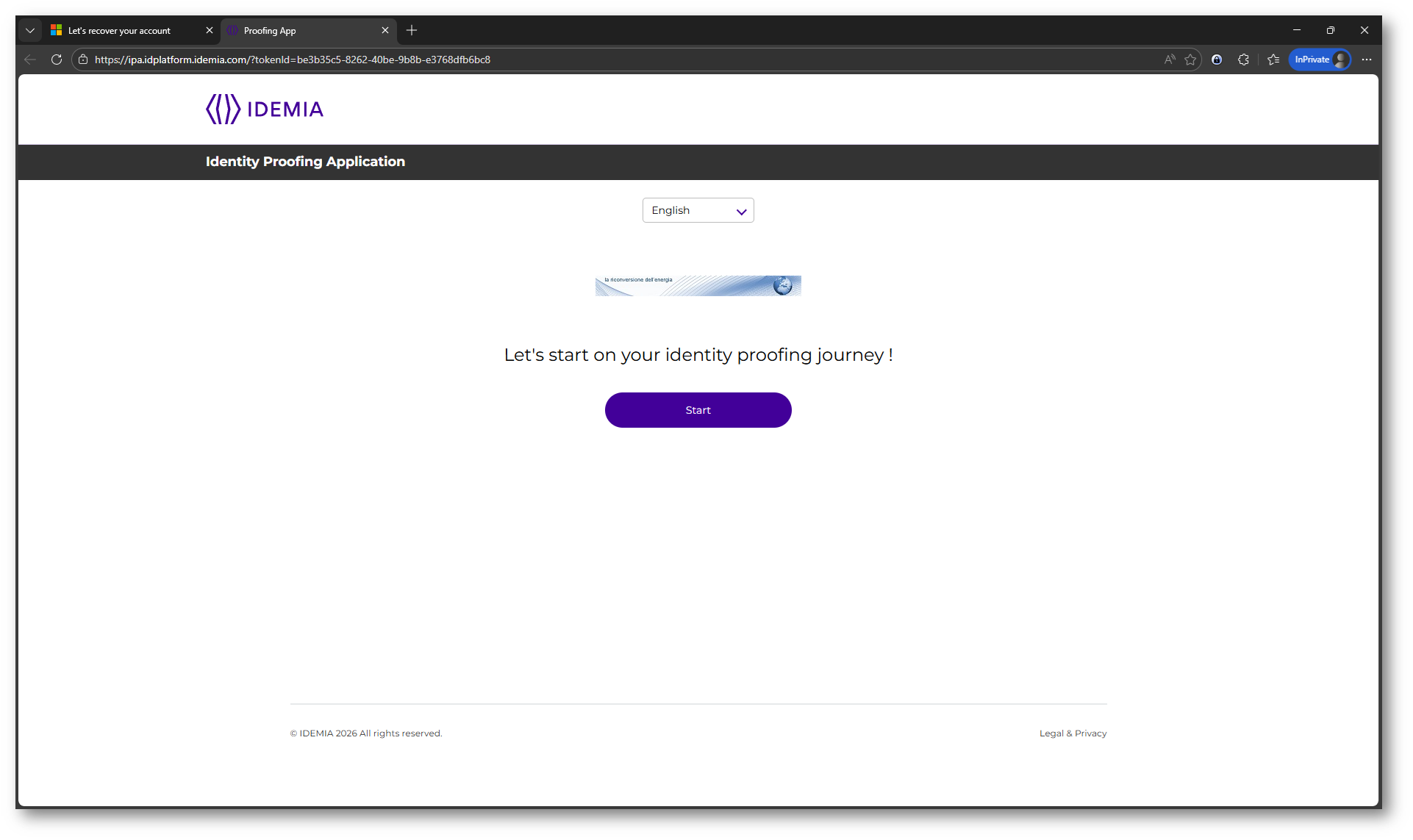

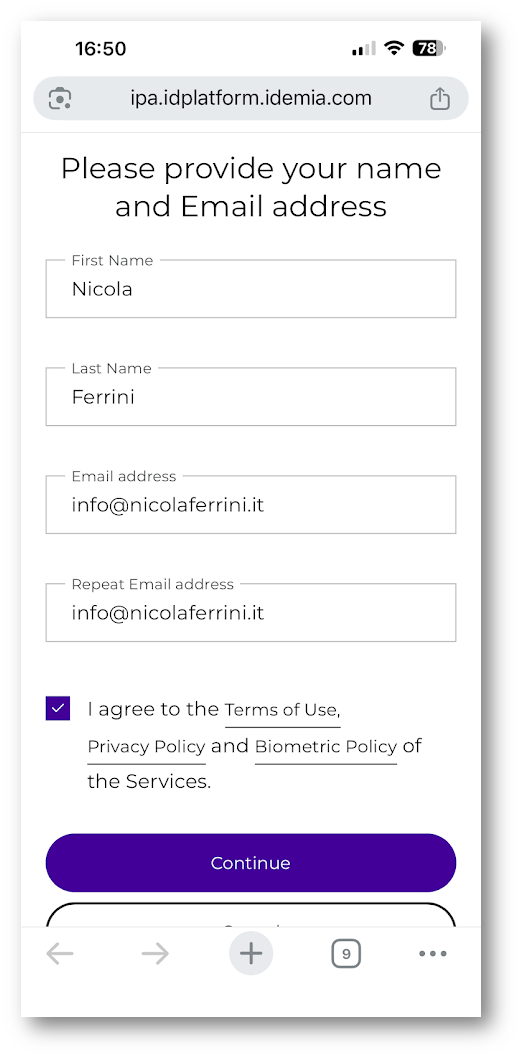

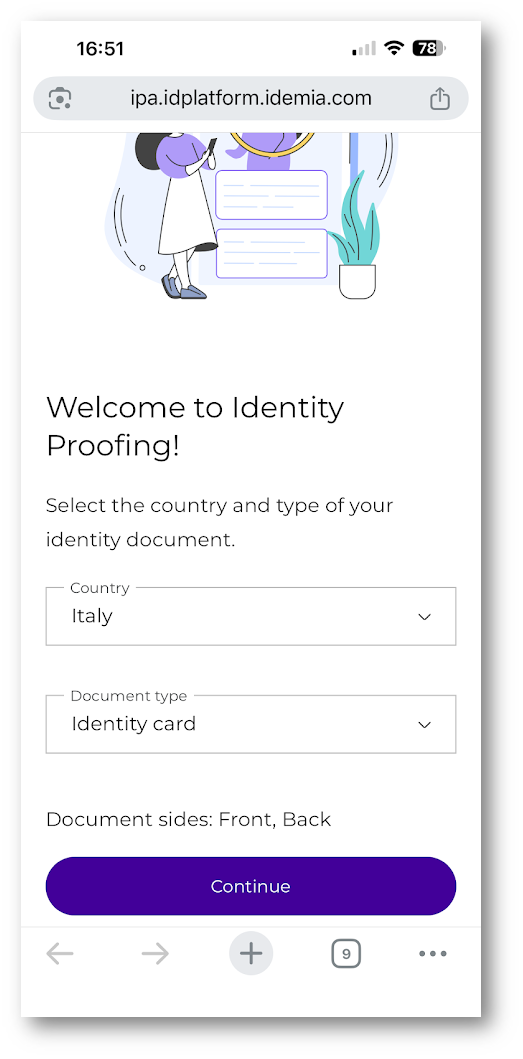

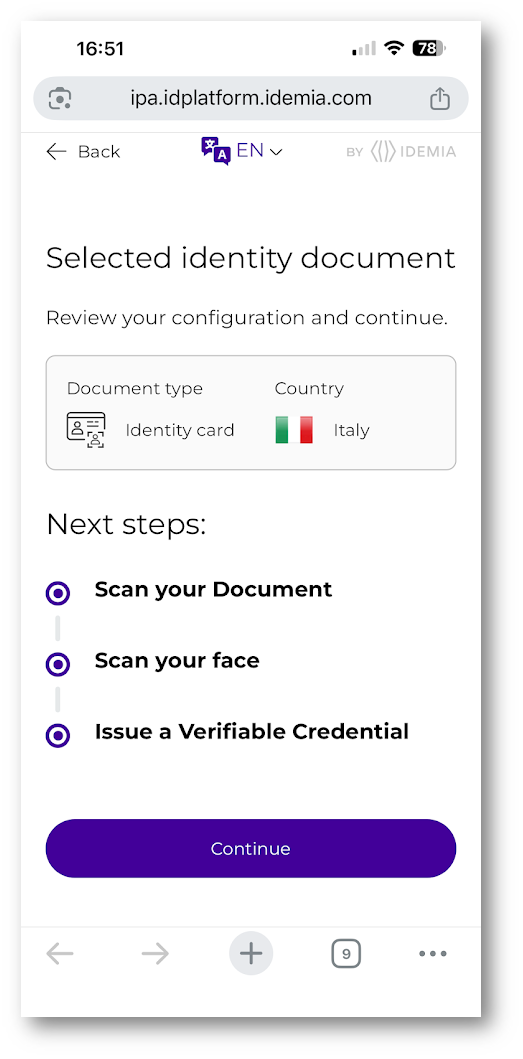

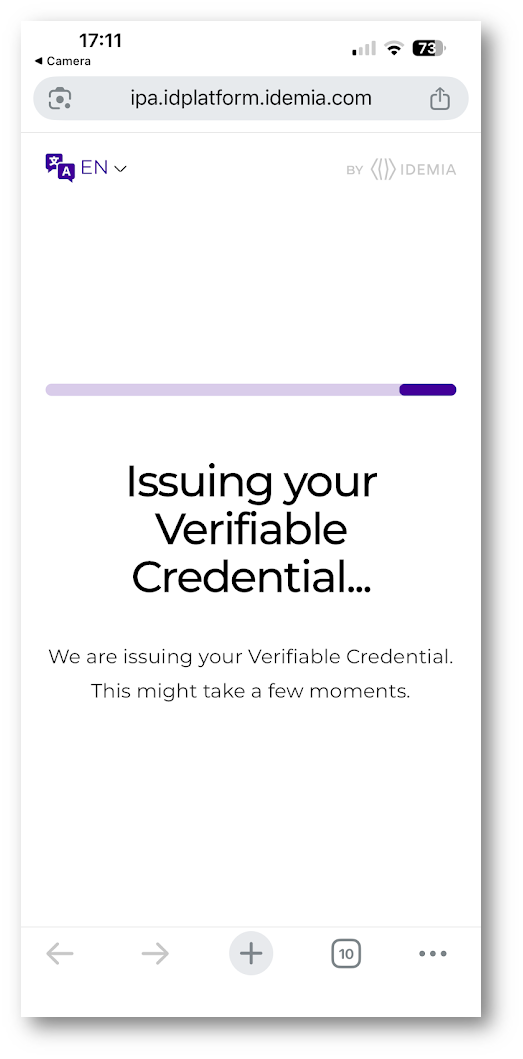

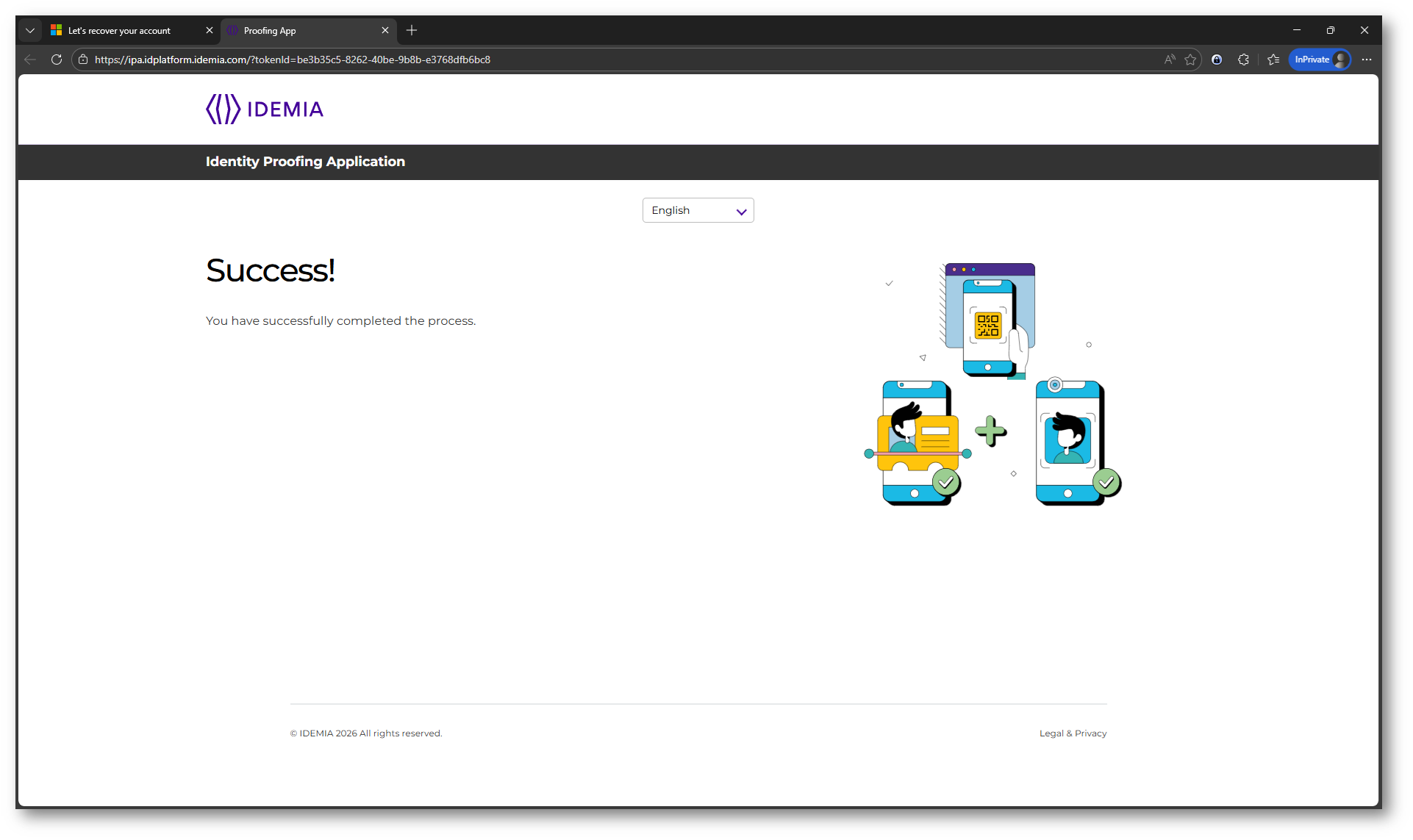

Dopo il reindirizzamento, l’utente entra nel portale del provider IDEMIA, dove inizia il processo di identity proofing.

Qui l’esperienza è completamente esterna a Microsoft Entra ID e gestita dal provider selezionato. L’utente deve semplicemente avviare la procedura cliccando su Start.

Da questo punto in poi, verrà guidato passo dopo passo nella verifica dell’identità.

Figura 23: Avvio del processo di verifica identità nel portale IDEMIA

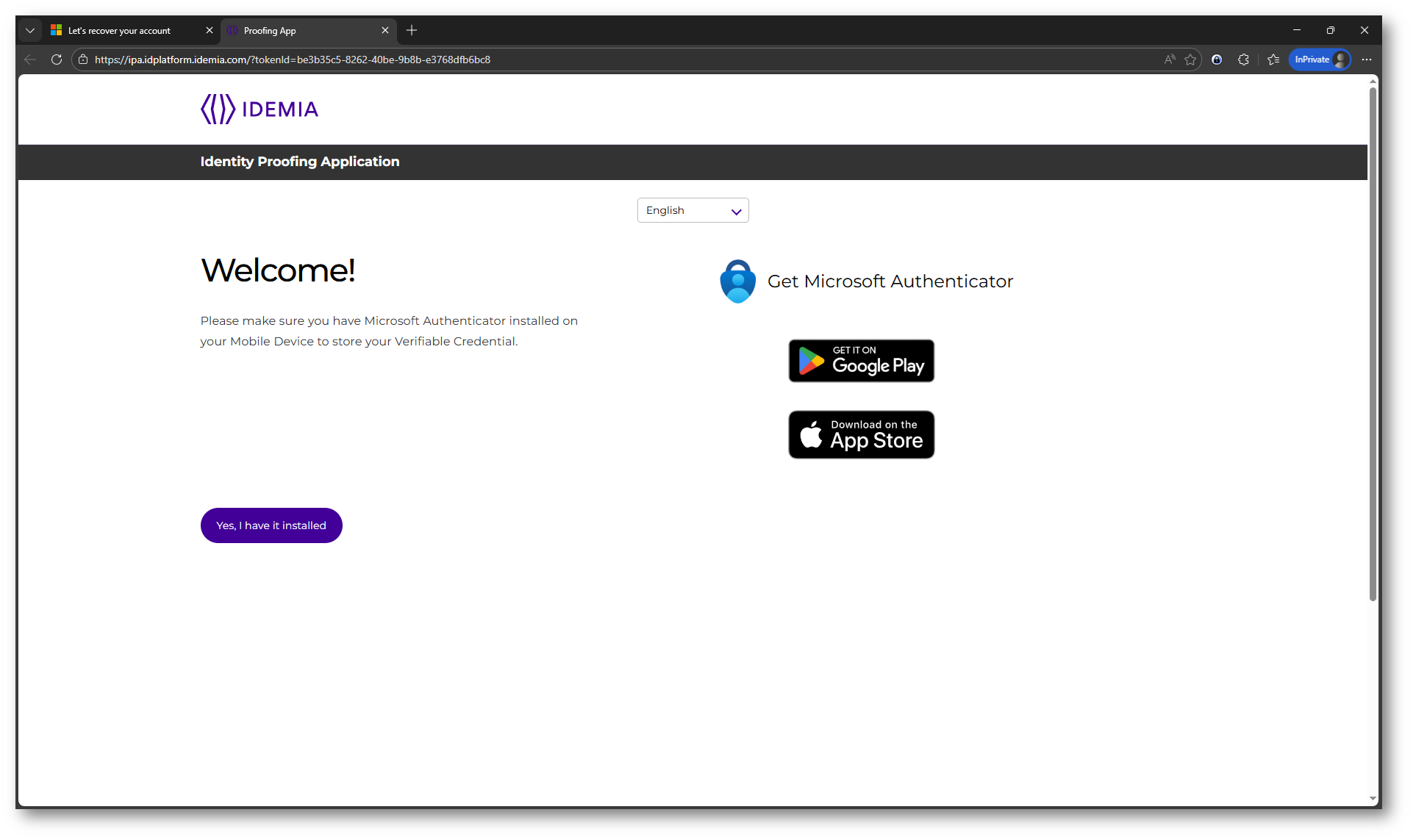

Nel passo successivo, il flusso di IDEMIA introduce un requisito fondamentale: l’utente deve avere installata l’app Microsoft Authenticator sul proprio dispositivo mobile.

Questa app è necessaria perché memorizza la Verifiable Credential (VC) emessa dopo la verifica, consente all’utente di riutilizzare l’identità verificata in futuro e abilita scenari passwordless e recovery sicuro.

Figura 24: Richiesta di installazione dell’app Microsoft Authenticator

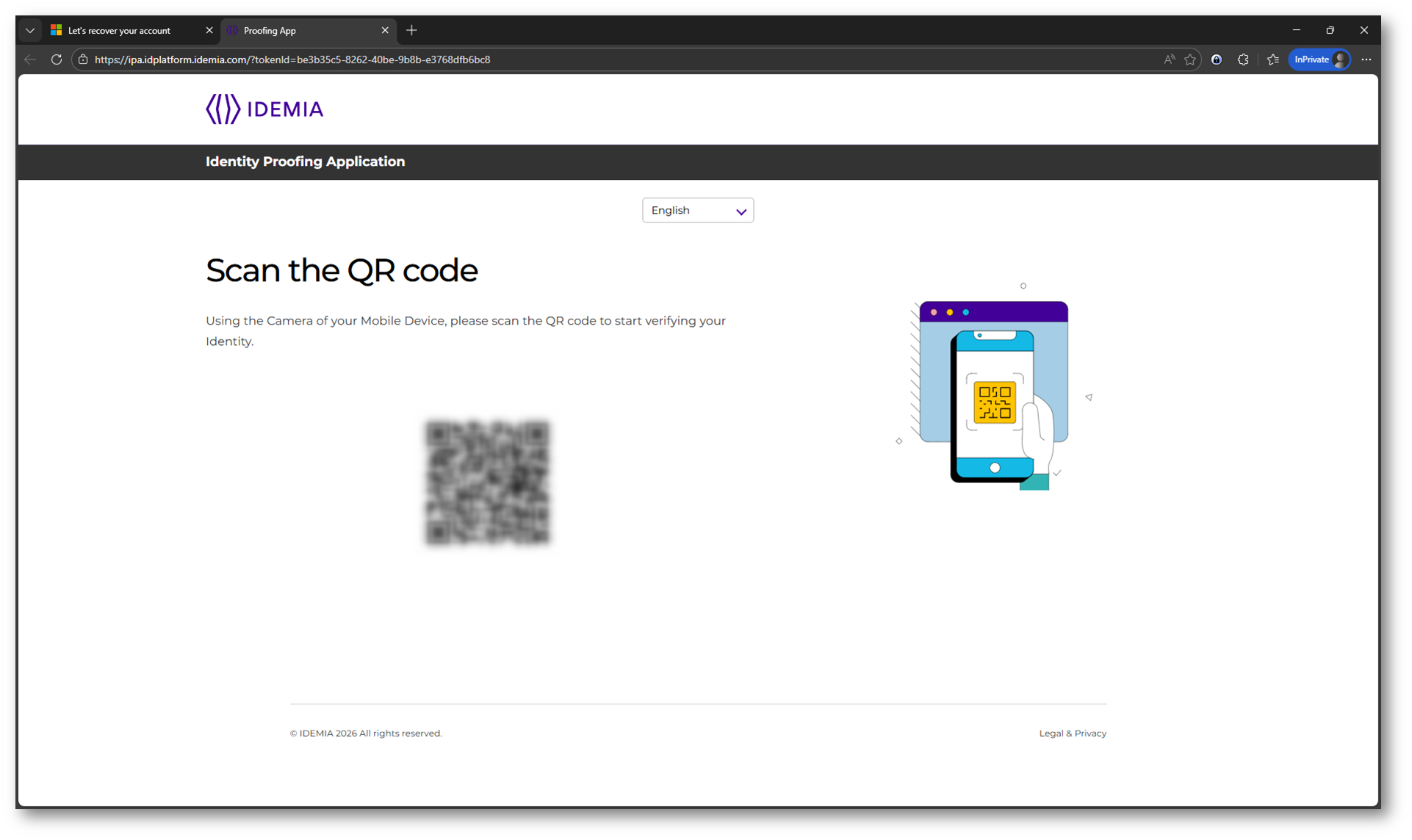

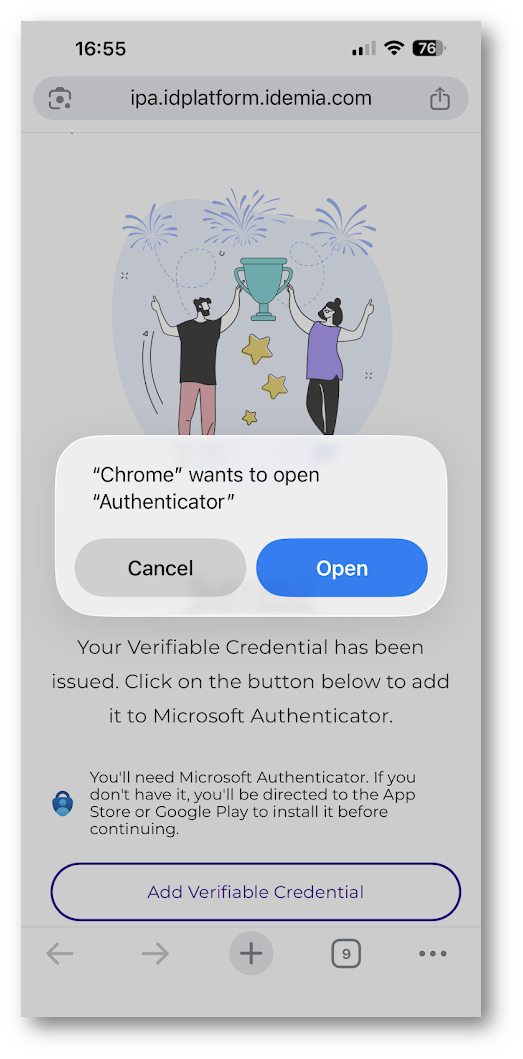

L’utente deve scansionare il QR code con il proprio dispositivo mobile per trasferire il flusso di verifica sull’app e avviare il processo di identity proofing (acquisizione documento e verifica biometrica).

Figura 25: Scansione del QR code per iniziare il processo di verifica

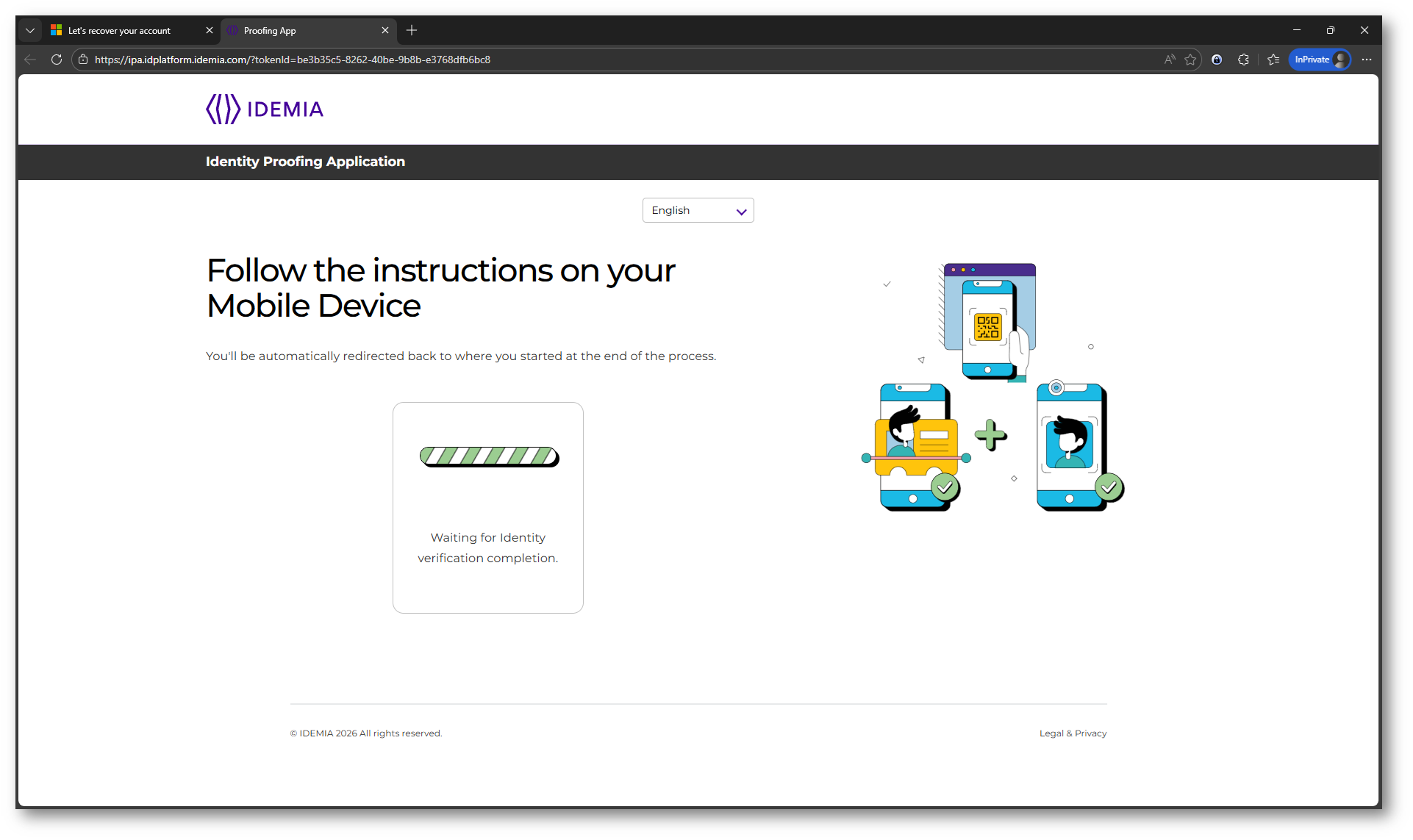

Figura 26: L’utente prosegue la verifica sul dispositivo mobile seguendo le istruzioni per l’acquisizione del documento e la verifica biometrica, mentre il browser resta in attesa del completamento del processo

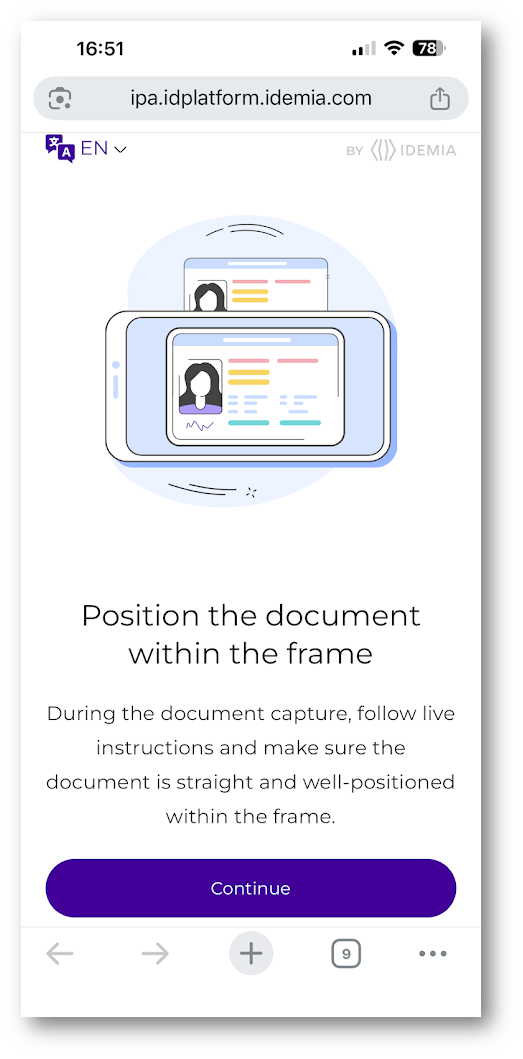

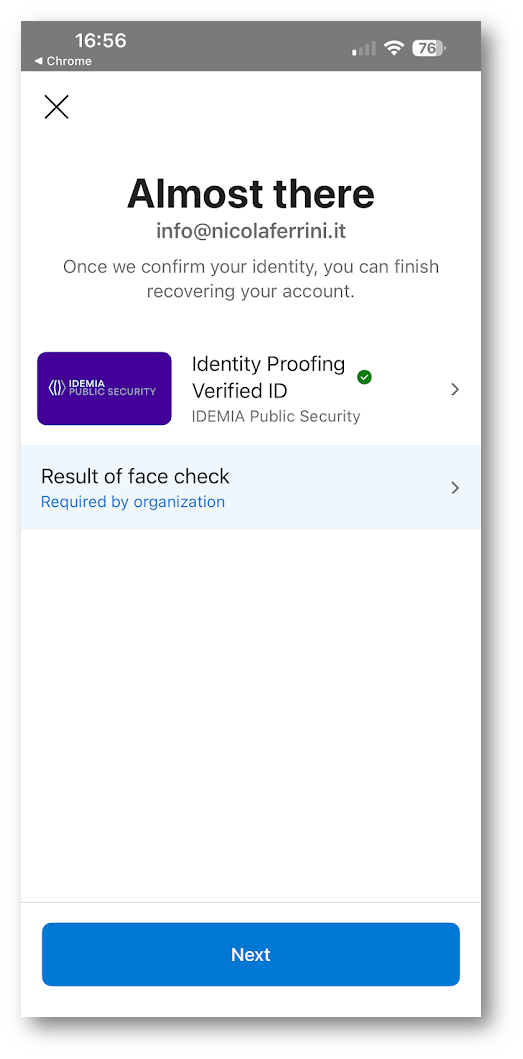

Sul dispositivo mobile avviene l’intero processo di verifica dell’identità, che è la parte più sensibile e critica del flusso. Dopo la scansione del QR code, il telefono apre una sessione sicura collegata a quella avviata nel browser e prende in carico la procedura. L’utente viene guidato passo dopo passo dall’applicazione di IDEMIA, che utilizza la fotocamera del dispositivo per acquisire il documento di identità, come carta d’identità, patente o passaporto.

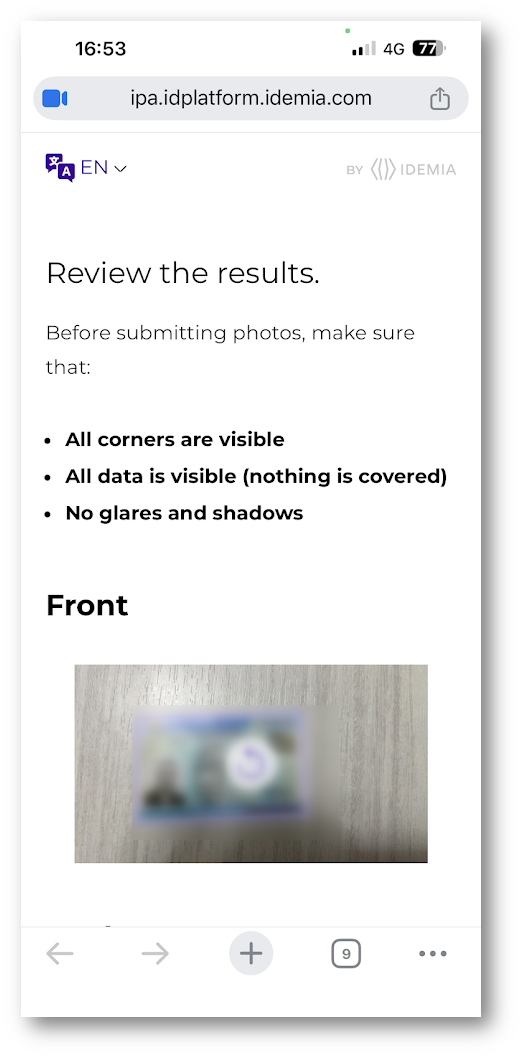

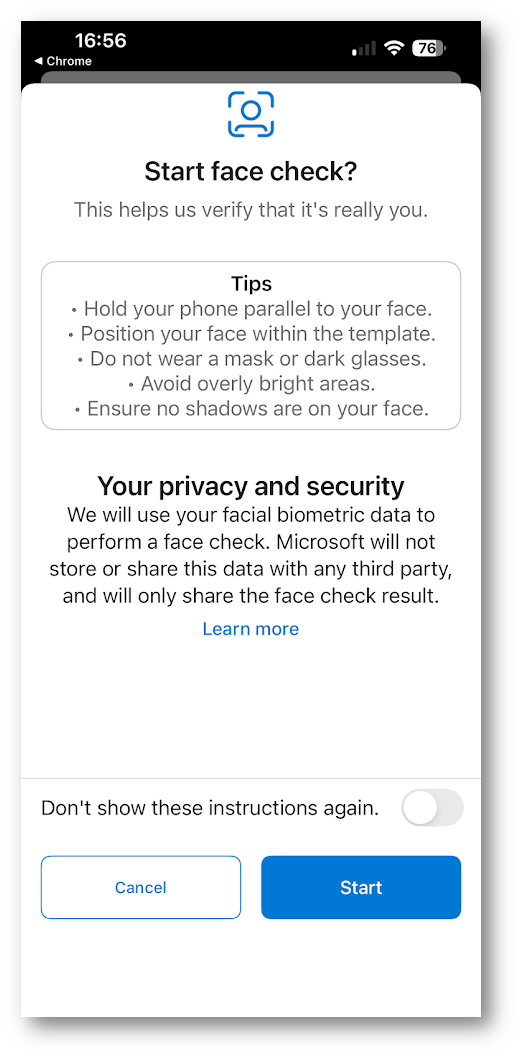

Durante questa fase il documento viene analizzato automaticamente: il sistema esegue OCR, estrae i dati, controlla la presenza di elementi di sicurezza e verifica che il documento sia autentico. Subito dopo viene richiesta una prova biometrica, tipicamente un selfie o un breve video, durante il quale vengono eseguiti controlli di liveness detection per assicurarsi che si tratti di una persona reale e non di una foto o di una registrazione. Il volto acquisito viene poi confrontato con quello presente nel documento tramite face match.

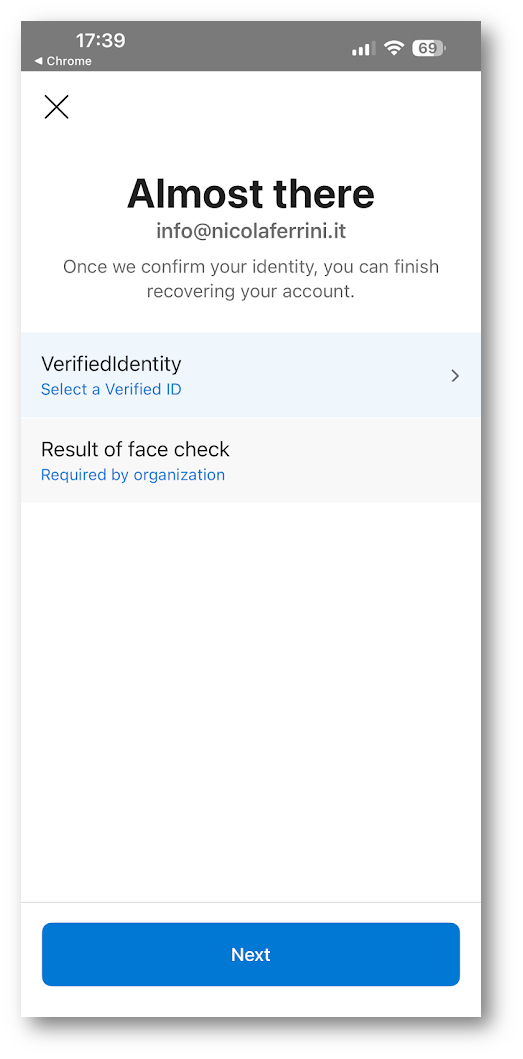

Se tutti i controlli hanno esito positivo, il sistema considera l’identità verificata e genera una Verified ID, che viene salvata direttamente sul dispositivo dell’utente all’interno di Microsoft Authenticator. In caso contrario, la verifica viene rifiutata e l’utente deve ripetere il processo. Nel frattempo, il browser resta in attesa senza gestire dati sensibili, finché non riceve l’esito finale della verifica dal servizio.

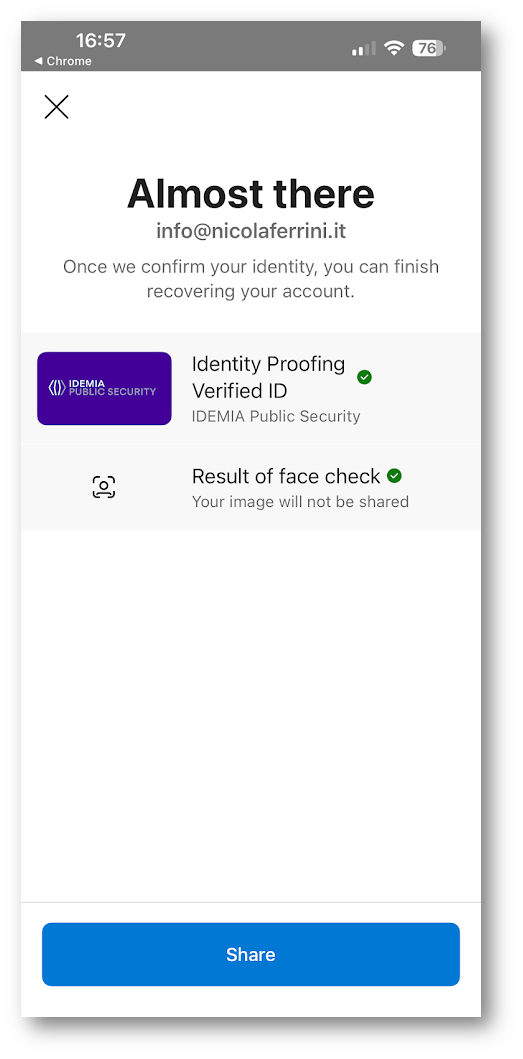

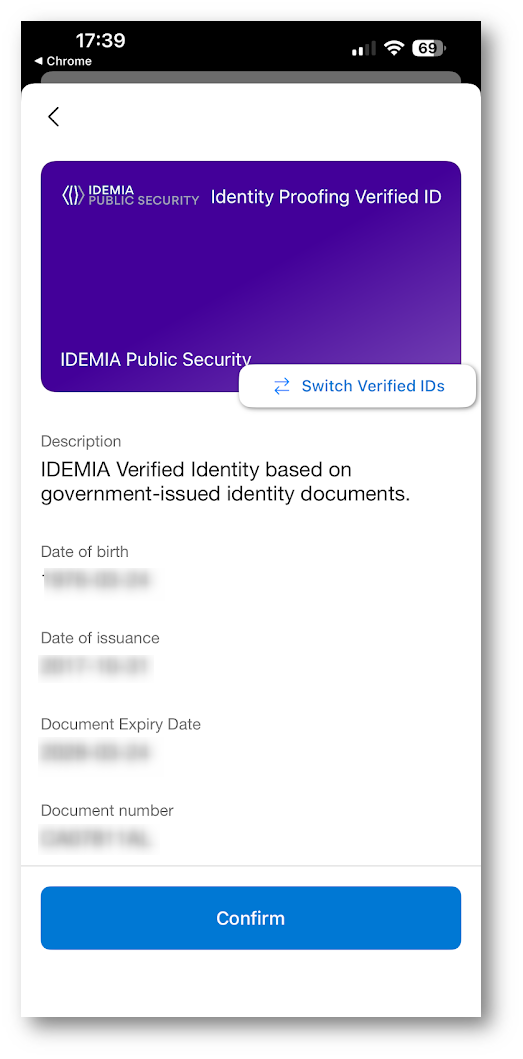

Nelle figure sotto sono mostrate tutte le schermate presentate all’utente:

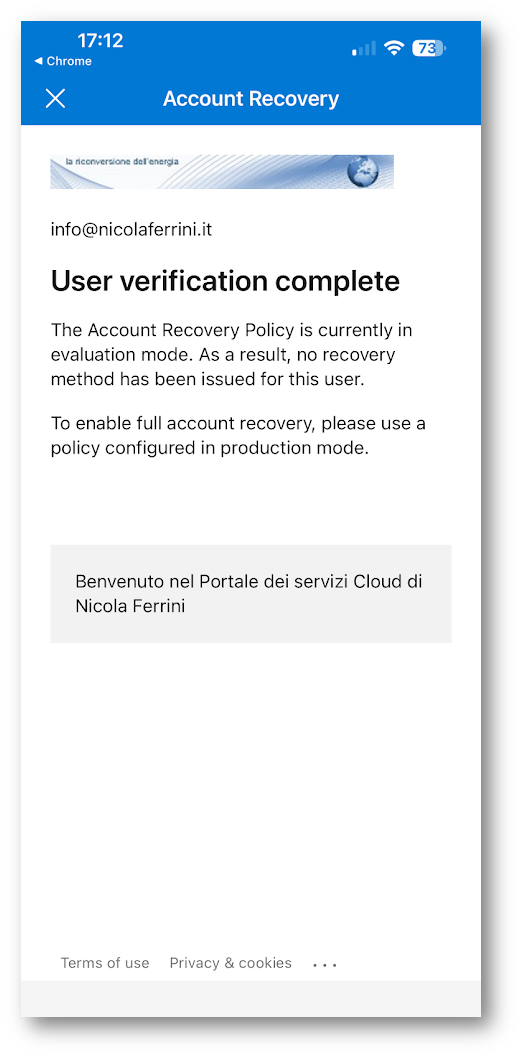

Nell’ultima schermata del dispositivo mobile si vede chiaramente il comportamento della evaluation mode: l’utente ha completato con successo tutta la verifica (documento + biometria), quindi l’identità è validata, ma il sistema non rilascia ancora un vero metodo di account recovery.

In pratica, Microsoft Entra accetta il risultato della verifica, ma non lo usa per sbloccare realmente l’account. È una modalità pensata solo per testare il flusso end-to-end senza impatti reali sugli utenti.

Per avere il comportamento completo, cioè permettere davvero il recupero dell’account tramite Verified ID, è necessario passare alla production mode. Solo in quel caso la credenziale verificata viene utilizzata come metodo di autenticazione valido.

Figura 27: La verifica dell’identità è stata completata con successo

Passaggio alla modalità Production

Dopo aver verificato il corretto funzionamento del flusso in evaluation mode, il passo successivo è abilitare la modalità production. In questa fase si accede alla configurazione del provider di verifica per rendere operativo il servizio e consentire agli utenti di utilizzare realmente la Verified ID per il recupero dell’account.

Figura 28: Microsoft Entra ID Account Recovery è in modalità Evaluation

Dopo aver fatto clic su Manage, viene avviato il wizard di configurazione per aggiornare il setup dell’account recovery. Il primo step richiede di scegliere la modalità operativa: qui selezionate Production, che abilita il recupero reale dell’account dopo la verifica dell’identità.

Figura 29: Avvio del wizard e selezione della modalità Production per abilitare il recupero reale degli account

Configurate il target degli utenti che potranno utilizzare il flusso di account recovery.

Figura 30: Selezione del gruppo utenti su cui abilitare il recupero account in modalità Production.

Configurate il provider di verifica dell’identità che verrà utilizzato nel processo di account recovery. Ho selezionato IDEMIA, già provvisionato e attivo, come servizio responsabile della verifica dell’identità degli utenti tramite documenti e controlli biometrici.

Figura 31: Selezione del provider IDEMIA per la verifica dell’identità nel flusso di recupero account

Una volta confermati tutti i parametri, si procede con Complete per rendere effettiva la configurazione e abilitare il flusso di account recovery per gli utenti selezionati.

Figura 32: Revisione finale della configurazione e conferma della modalità Production

A questo punto la configurazione è stata completata e la soluzione risulta attiva in modalità Production. Nella dashboard si può verificare che il provider sia correttamente configurato e che il sistema sia pronto per essere utilizzato dagli utenti. Il passaggio da evaluation a production rende il flusso di account recovery pienamente operativo, consentendo il recupero reale degli account dopo la verifica dell’identità.

Figura 33: Configurazione completata. Il servizio è attivo in modalità Production ed è pronto per l’utilizzo

Esperienza utente in modalità Production

Una volta completata la configurazione, il flusso di account recovery entra in modalità Production e diventa effettivamente disponibile agli utenti finali. A differenza della fase di evaluation, in questo scenario il processo non è più solo dimostrativo: dopo la verifica dell’identità, l’utente può realmente recuperare l’accesso al proprio account.

Figura 34: Avvio del recupero account

La verifica dell’identità avviene esattamente come mostrato in precedenza in evaluation mode, senza variazioni nel flusso: l’utente viene reindirizzato al provider esterno e guidato nel processo di identificazione.

In questa fase, come ho già scritto prima, viene richiesta la scansione di un documento di identità valido (ad esempio carta d’identità o passaporto), seguita dal face check, ovvero una verifica biometrica che confronta il volto dell’utente con quello presente nel documento.

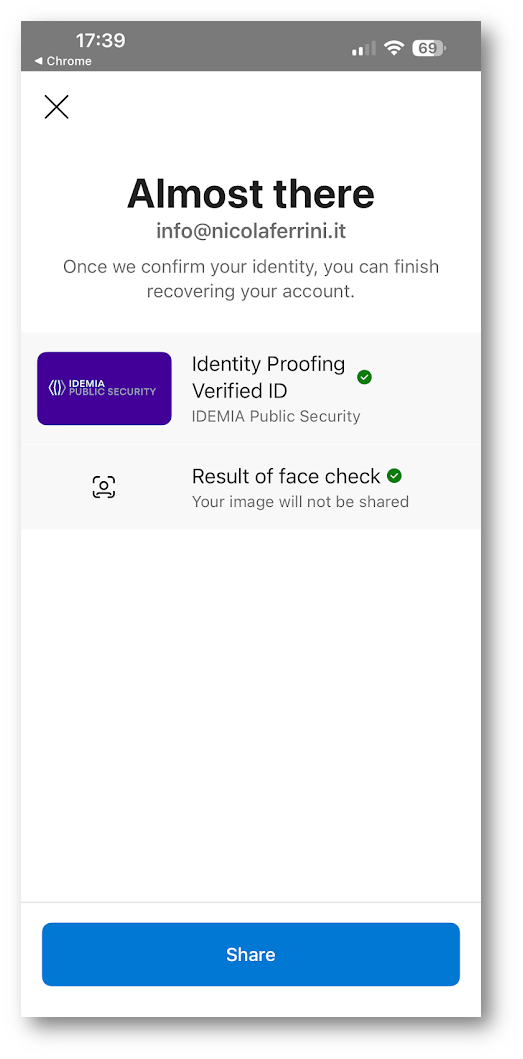

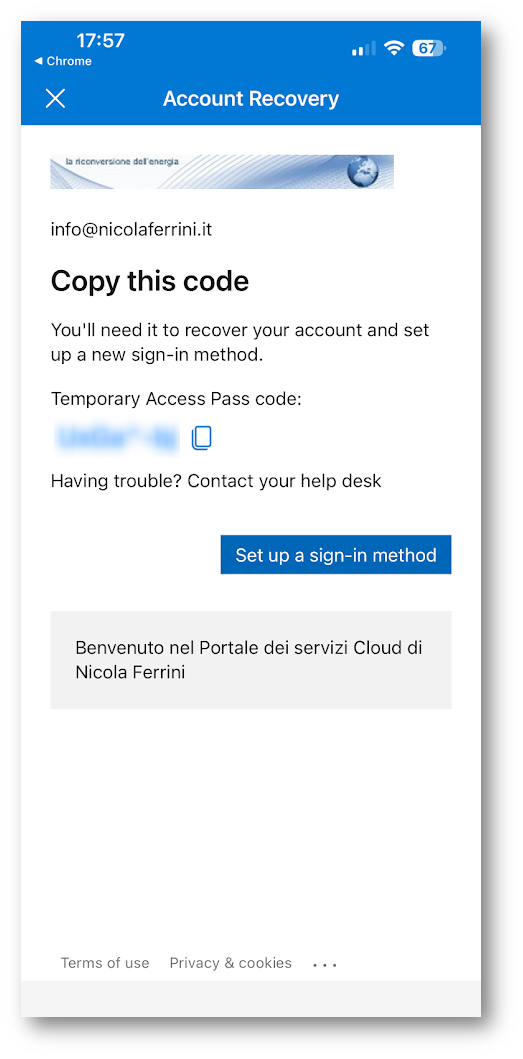

Dopo la verifica dell’identità, l’utente visualizza un Temporary Access Pass, che rappresenta una credenziale temporanea necessaria per riprendere il controllo dell’account. Questo codice viene copiato o utilizzato immediatamente per autenticarsi e avviare la fase successiva.

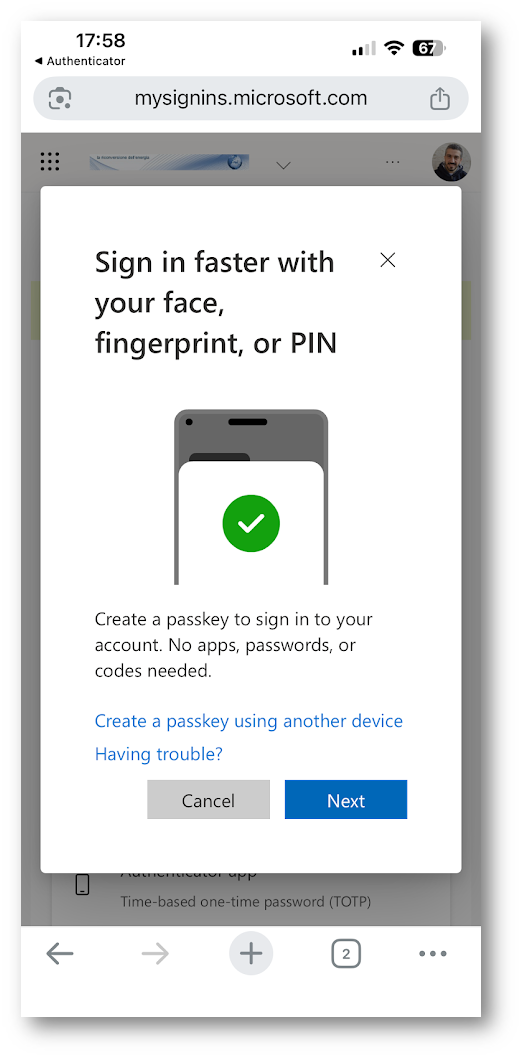

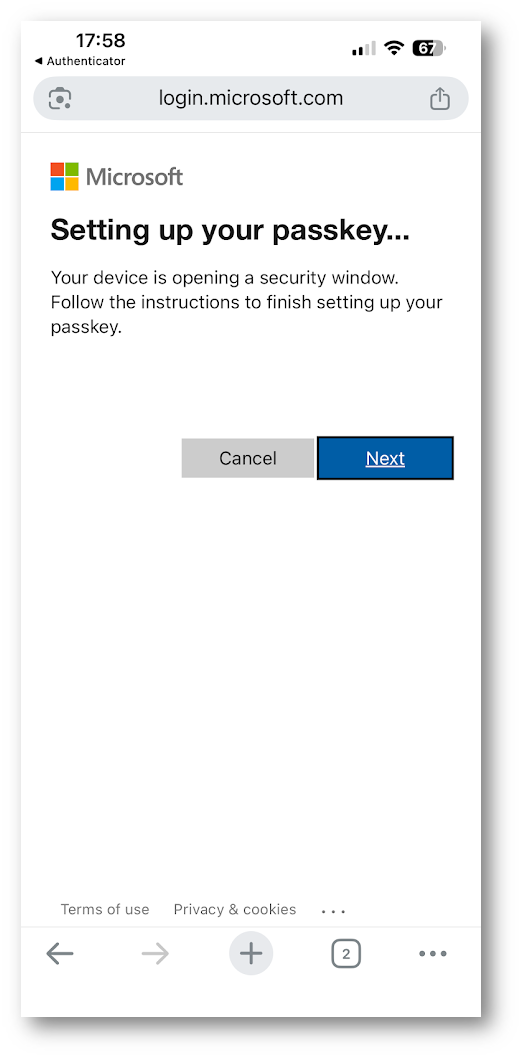

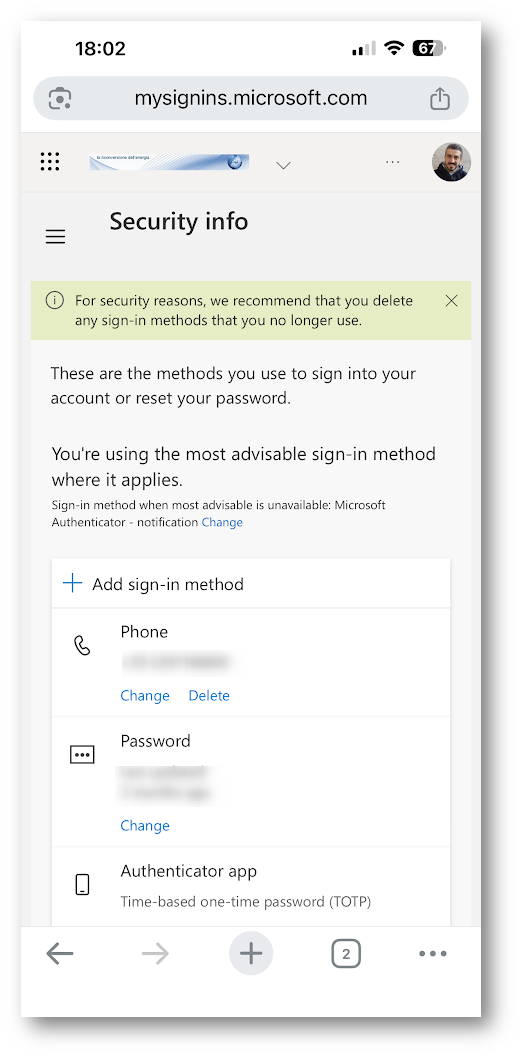

A questo punto il sistema guida l’utente nella configurazione di un nuovo metodo di accesso. Viene quindi proposta la creazione di una passkey, sfruttando i meccanismi nativi del dispositivo come biometria (volto o impronta) oppure PIN. L’utente conferma l’operazione direttamente sullo smartphone, senza necessità di password tradizionali.

Una volta completata questa configurazione, il nuovo metodo di autenticazione viene associato all’account e diventa il riferimento principale per gli accessi futuri. In questo modo il processo non si limita al recupero, ma porta anche a un rafforzamento della sicurezza, trasformando un evento critico in un’opportunità per abilitare un’esperienza di accesso più sicura, moderna e passwordless.

Nelle schermate sotto viene mostrata l’esperienza utente:

Non è obbligatorio, ma se volete potete generare una passkey

Monitoraggio e audit del processo di recupero

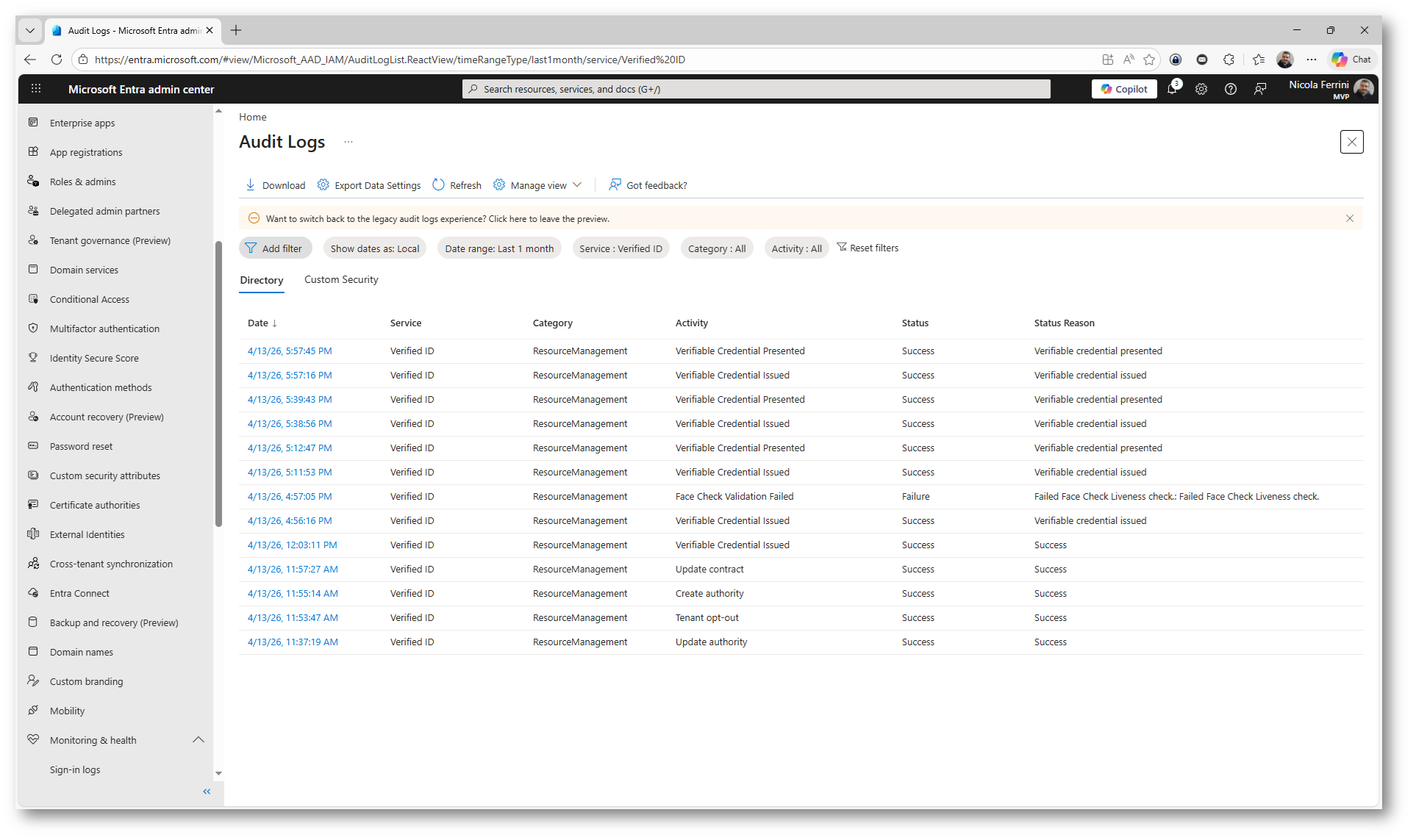

Dal portale è possibile tracciare in modo puntuale tutte le operazioni legate al recupero account accedendo ai log di audit. Dalla home di Account Recovery, selezionando View Audit Logs, si viene reindirizzati alla sezione dedicata del Microsoft Entra admin center.

Qui sono visibili tutti gli eventi associati al servizio Verified ID, inclusi i passaggi chiave del processo come l’emissione della verifiable credential, la sua presentazione e l’esito dei controlli di sicurezza, come il face check. Ogni evento è corredato da informazioni dettagliate, tra cui timestamp, attività eseguita, stato (successo o fallimento) e relativa motivazione.

Questa vista consente agli amministratori di avere piena visibilità sul comportamento del sistema, facilitando attività di troubleshooting, audit di sicurezza e verifica del corretto funzionamento del flusso di recupero.

Figura 35: Consultazione dei log di audit del servizio Verified ID per monitorare le operazioni di recupero account

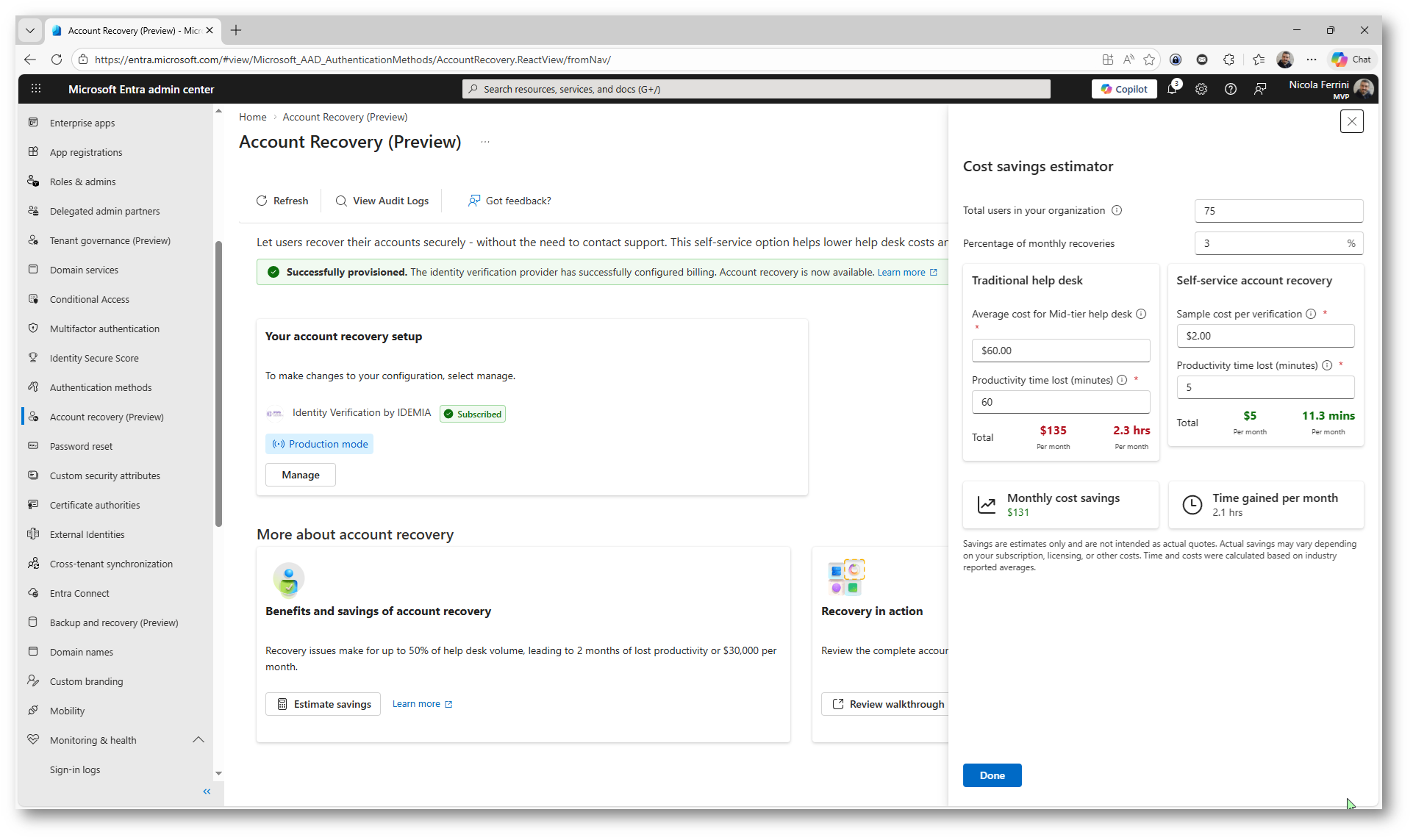

Valutazione dei benefici del self-service account recovery

Dal portale è possibile anche stimare l’impatto economico dell’introduzione del self-service account recovery rispetto ai processi tradizionali di help desk. Attraverso il pannello Cost savings estimator, l’amministratore può configurare parametri come il numero di utenti, la percentuale di richieste di recupero e i costi medi associati al supporto.

Il sistema calcola automaticamente il confronto tra il modello tradizionale e quello automatizzato, evidenziando il risparmio in termini di costi operativi e tempo recuperato. Nell’esempio mostrato nella figura sotto emerge chiaramente come l’adozione del recupero self-service consenta di ridurre drasticamente sia i costi per richiesta sia il tempo necessario per la risoluzione, migliorando l’efficienza complessiva del servizio IT.

Figura 36: Stima dei risparmi ottenibili con il self-service account recovery rispetto al supporto help desk tradizionale

Conclusioni

La funzionalità di Account Recovery basata su Verified ID introduce un approccio moderno e sicuro al recupero delle credenziali, spostando il processo da attività manuali e costose verso un modello self-service guidato e automatizzato. L’integrazione con provider di identity verification garantisce un elevato livello di affidabilità grazie a controlli come document verification e face check, mantenendo al contempo un’esperienza utente semplice e fluida.

Dal punto di vista operativo, la soluzione consente di ridurre significativamente il carico sull’help desk, migliorando i tempi di risoluzione e abbattendo i costi. Inoltre, la possibilità di monitorare tutte le operazioni tramite audit logs offre piena visibilità e controllo, elementi fondamentali in ottica di sicurezza e compliance.

Questa funzionalità rappresenta un passo concreto verso un modello di autenticazione più sicuro, scalabile e orientato al paradigma passwordless, trasformando il recupero account da criticità operativa a processo efficiente e governato.