Microsoft Entra Verified ID: come implementare le credenziali verificabili

Quando si parla di identità digitale sapete bene quanto sia difficile bilanciare sicurezza, semplicità e controllo dei dati. Nella maggior parte dei progetti vi trovate ancora a gestire credenziali centralizzate e processi di verifica poco scalabili.

È qui che entra in gioco Microsoft Entra Verified ID. Non è una semplice funzionalità, ma un cambio di paradigma: le credenziali verificabili non sono più gestite centralmente, ma diventano distribuite e sotto il controllo diretto degli utenti.

Questo approccio vi permette di aumentare la fiducia, ridurre le frodi e semplificare scenari concreti come onboarding, accesso alle risorse e recupero degli account.

Credenziali verificabili: cosa cambia davvero

Le Verified Credentials sono attestazioni digitali emesse da un’organizzazione, conservate dall’utente e condivise solo quando necessario. Questo significa meno dati esposti e più controllo per l’utente.

Il modello si basa su tre ruoli: issuer, holder e verifier. Voi potete emettere e verificare le credenziali, mentre l’utente le gestisce nel proprio wallet e decide quando utilizzarle.

Il risultato è un flusso semplice: emettete la credenziale, l’utente la conserva e la presenta quando serve, e voi la verificate in modo automatico e sicuro, senza dipendere da sistemi centralizzati.

Prerequisiti per usare Microsoft Entra Verified ID

Prima di partire con Microsoft Entra Verified ID, dovete avere chiara una cosa: non è un servizio completamente isolato, ma si appoggia al vostro ecosistema Microsoft Entra e Azure.

Il prerequisito base è avere un tenant Microsoft Entra ID attivo. La buona notizia è che non serve partire subito con licenze avanzate: il servizio è disponibile anche con il livello Free, quindi potete iniziare senza costi aggiuntivi .

Detto questo, appena iniziate a costruire scenari più evoluti, entrano in gioco altri elementi. Se volete integrare Verified ID con processi di identity governance o scenari più strutturati, vi serviranno licenze come Entra ID P1 o P2 oppure direttamente la Microsoft Entra Suite .

Dal punto di vista tecnico dovete anche avere una subscription Azure collegata, soprattutto se volete usare funzionalità avanzate come il Face Check, perché è lì che viene gestita la fatturazione.

Prezzi di Microsoft Entra Verified ID

Qui il modello è abbastanza semplice, ma va capito bene perché è a consumo.

La parte core di Microsoft Entra Verified ID è estremamente accessibile: potete arrivare fino a circa 50.000 transazioni al mese gratuite (emissioni, verifiche o revoche di credenziali) . Questo lo rende perfetto per test, PoC e anche alcuni scenari produttivi iniziali.

Quando superate questa soglia, entrate in una logica più strutturata: vi serve almeno una licenza Entra ID P1 o P2 per continuare a utilizzare il servizio.

Per le funzionalità avanzate, come il Face Check, il modello cambia completamente: si va a consumo, con un costo indicativo di circa $0,25 per verifica oppure incluso in bundle nella Entra Suite con un numero di verifiche mensili per utente.

Trovate maggiori informazioni alla pagina Microsoft Entra Verified ID – Pricing | Microsoft Azure

Configurare il custom domain in Microsoft Entra

Prima di utilizzare Microsoft Entra Verified ID, dovete assicurarvi che il vostro tenant abbia almeno un custom domain verificato. Questo passaggio è fondamentale perché le credenziali verificabili devono essere emesse da un dominio che rappresenti realmente la vostra organizzazione, aumentando così il livello di fiducia.

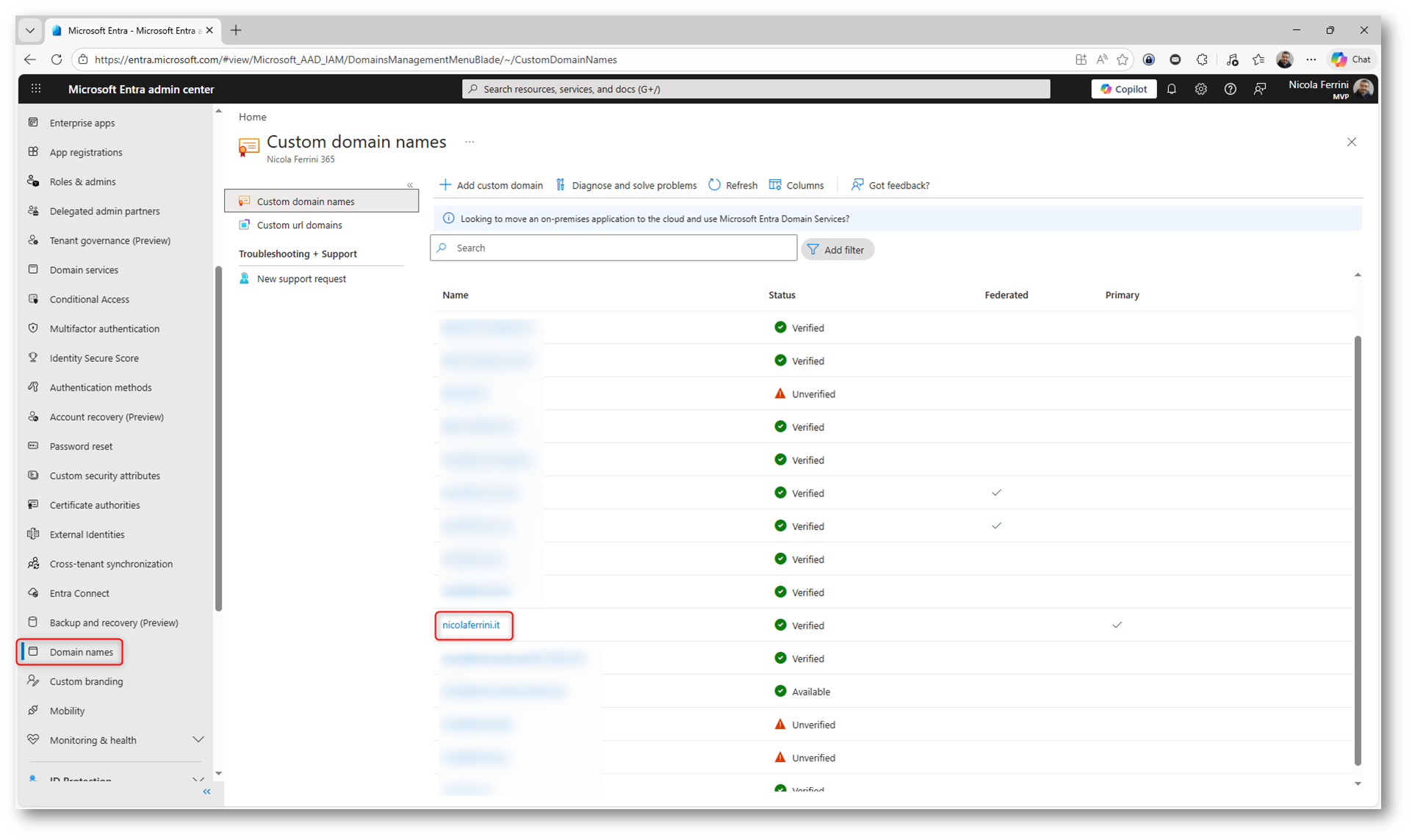

Dal portale di Microsoft Entra admin center accedete alla sezione Domain names e verificate che il dominio che volete utilizzare sia presente e con stato Verified. Se non lo è, dovete aggiungerlo e completare la verifica tramite DNS prima di procedere.

Figura 1: Verifica della configurazione del custom domain nel tenant Microsoft Entra, con stato Verified necessario per utilizzare Microsoft Entra Verified ID

Attivare Microsoft Entra Verified ID

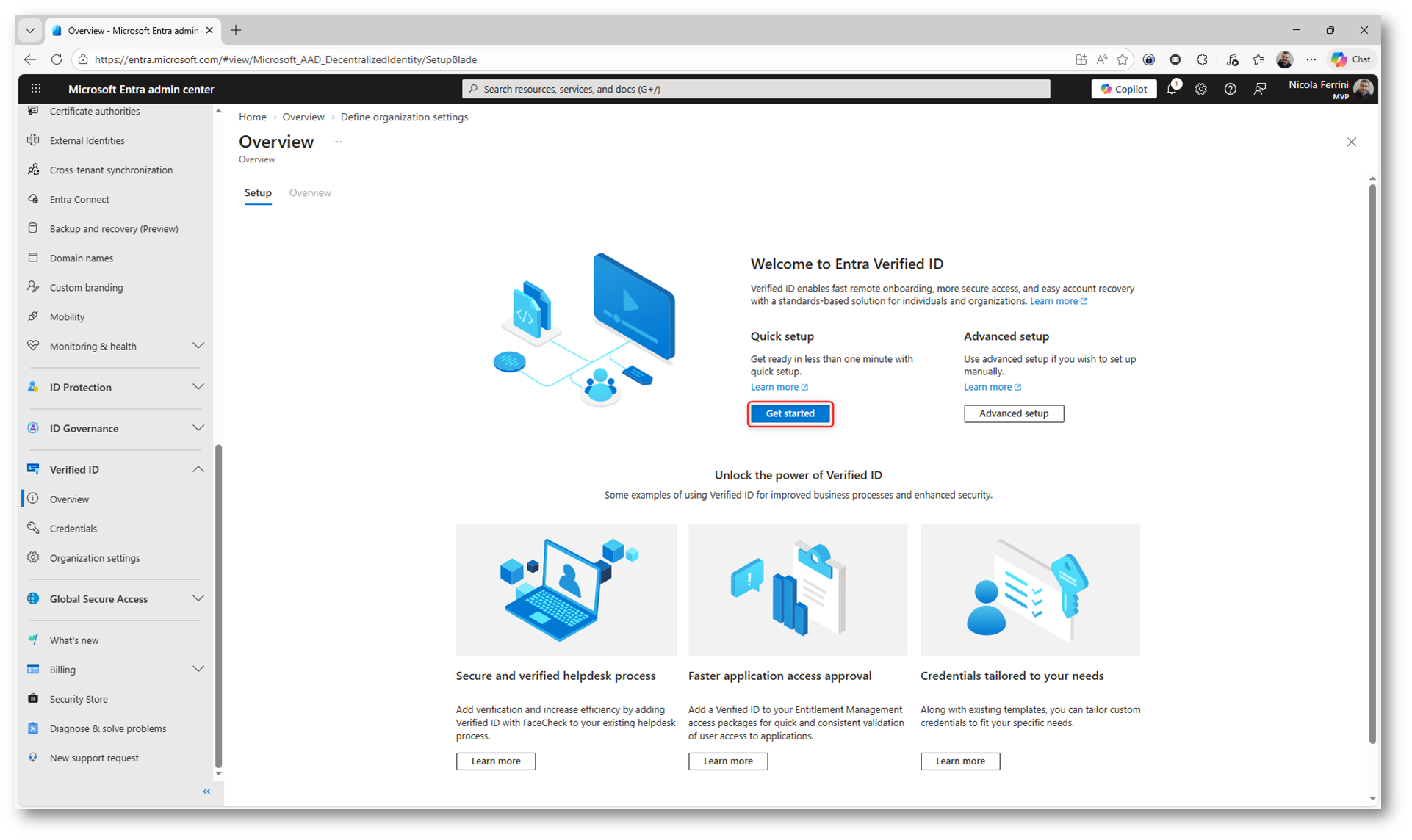

Dopo aver verificato il custom domain, possiamo iniziare con l’attivazione di Microsoft Entra Verified ID. Dal portale di Microsoft Entra admin center accedete alla sezione Verified ID e vi trovate nella schermata iniziale del servizio.

Qui state semplicemente inizializzando l’ambiente. Il primo passo è avviare la configurazione guidata selezionando Get started, che vi permette di predisporre automaticamente i componenti necessari.

La modalità Quick setup è quella più rapida. Microsoft crea automaticamente la configurazione base, inclusa una credenziale predefinita come la Verified Employee. È la scelta giusta se volete iniziare subito, fare test o costruire una PoC senza perdere tempo su dettagli avanzati.

La modalità Advanced setup, invece, vi dà un controllo completo. Potete definire manualmente ogni aspetto: authority, configurazione delle credenziali, integrazione con le API e personalizzazione dei flussi. È la scelta ideale quando avete già chiaro lo scenario e dovete integrare Verified ID in un’architettura esistente.

Io ho deciso di utilizzare il Quick setup.

Figura 2: Schermata iniziale di Microsoft Entra Verified ID con avvio della configurazione tramite pulsante Get started

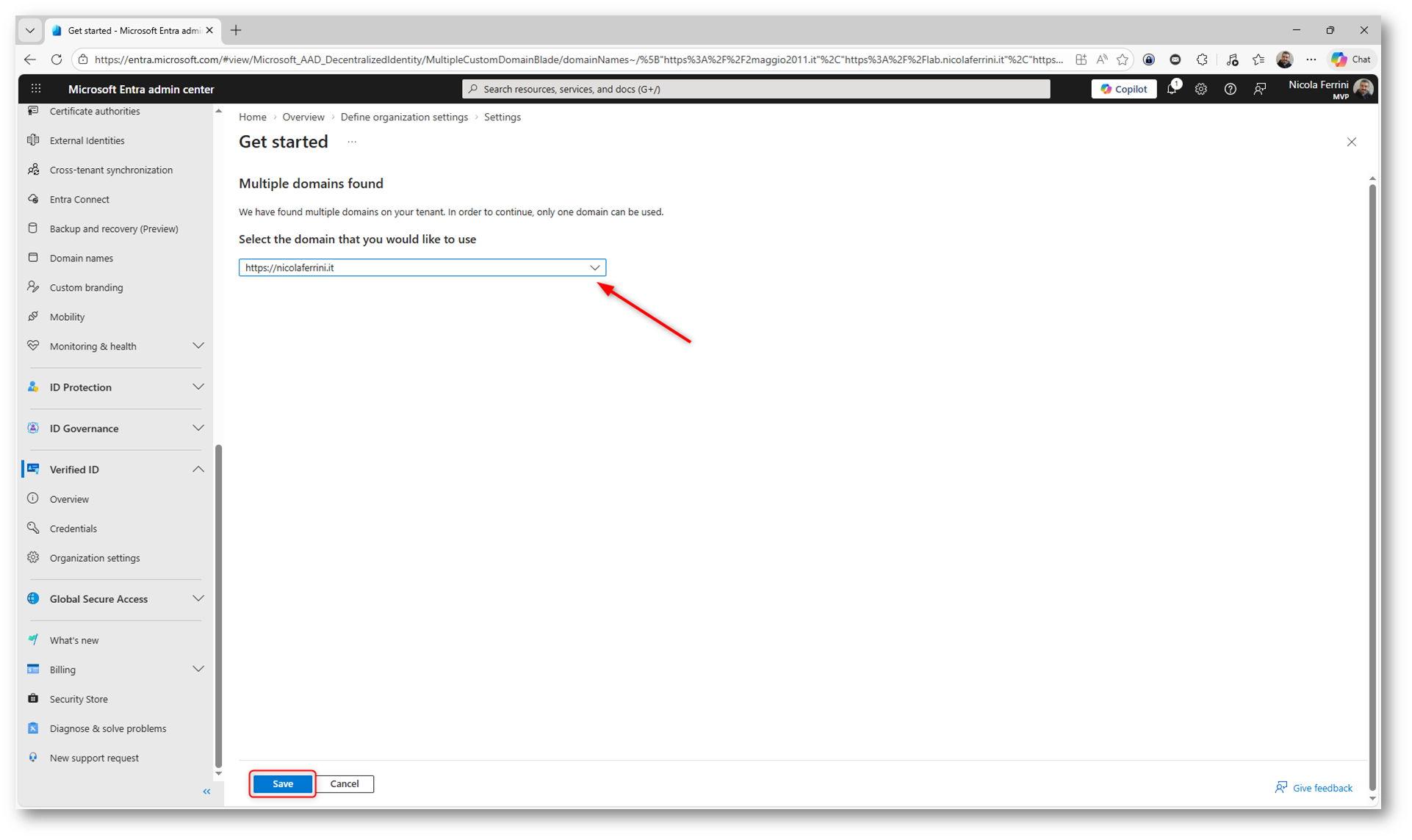

Durante la configurazione guidata di Microsoft Entra Verified ID con il Quick setup il sistema rileva automaticamente i custom domain presenti nel tenant. In presenza di più domini, dovete scegliere quello che rappresenterà la vostra organizzazione come issuer delle credenziali.

In questo passaggio state definendo un elemento chiave: il dominio selezionato sarà associato alle credenziali verificabili emesse e contribuirà a stabilire il livello di fiducia verso chi le riceve.

Selezionate quindi il dominio corretto e confermate la scelta per proseguire con la configurazione.

Figura 3: Selezione del custom domain da utilizzare per Microsoft Entra Verified ID tra quelli disponibili nel tenant

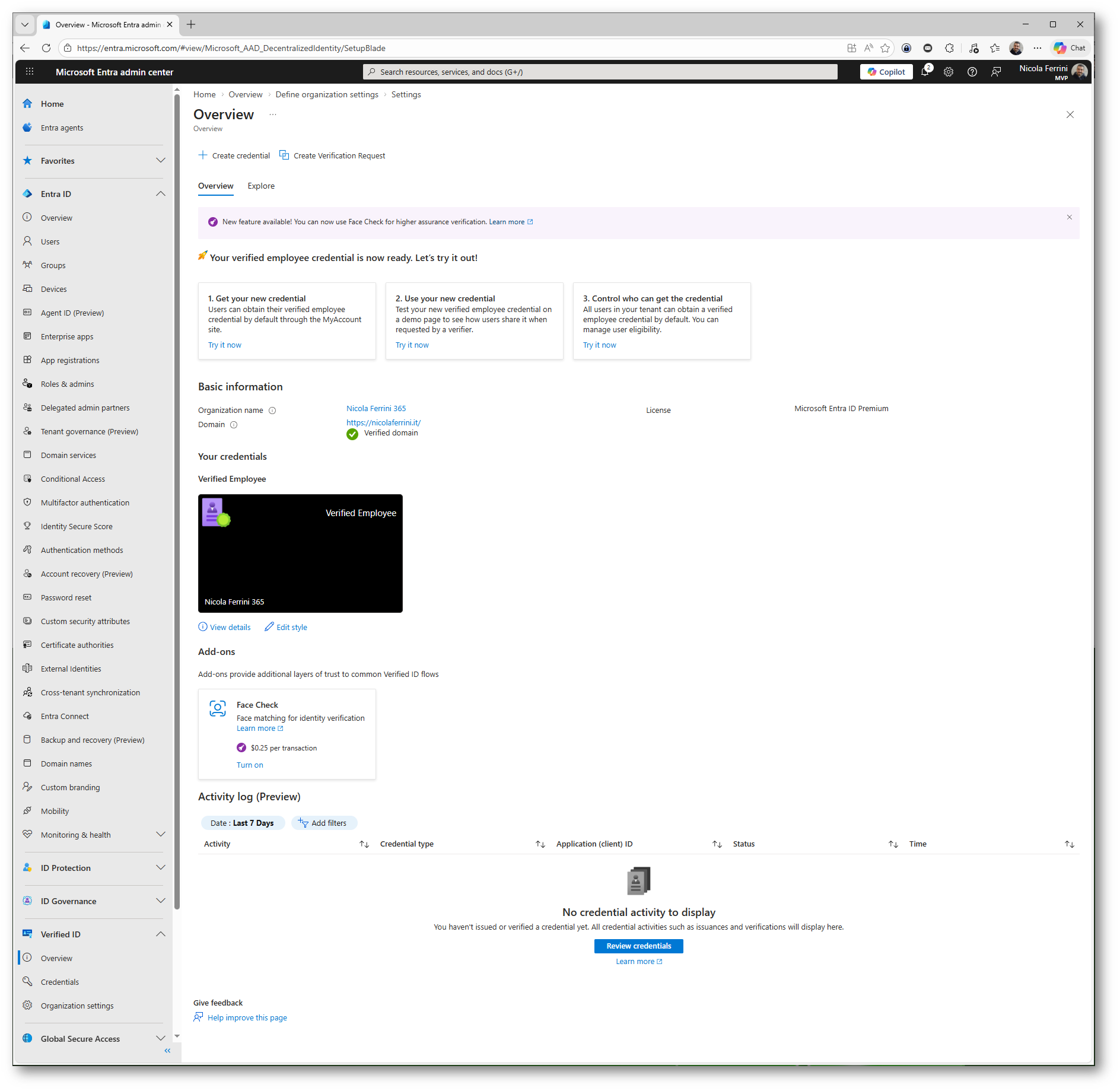

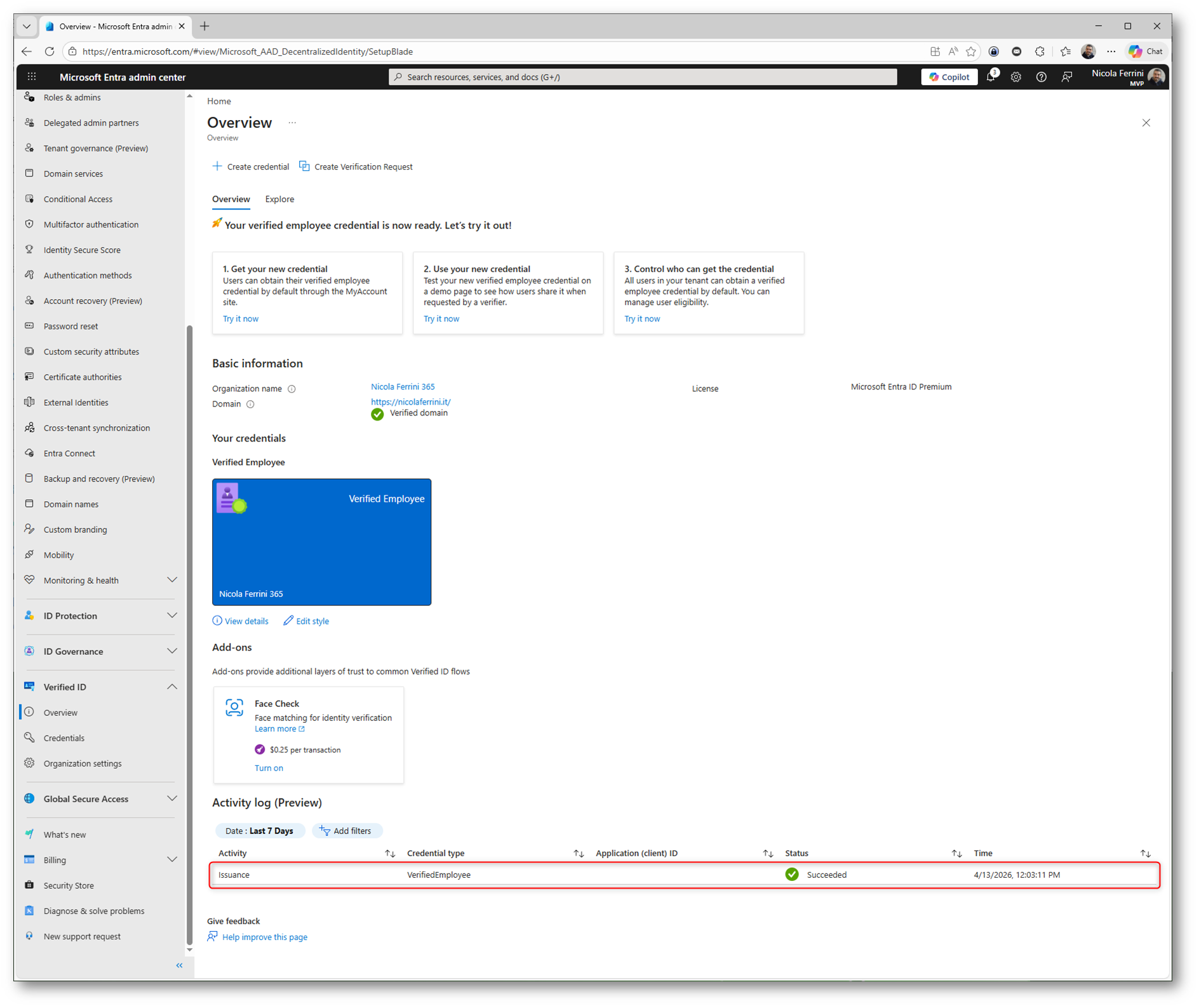

Completata la configurazione guidata, vi trovate nella schermata principale di Microsoft Entra Verified ID. Questo significa che il servizio è attivo e il vostro tenant è pronto per iniziare a lavorare con le credenziali verificabili.

Da qui potete già vedere un primo esempio di credenziale, come la Verified Employee, utile per comprendere rapidamente come funziona il modello. È anche il punto da cui iniziate a creare nuove credenziali o configurare le richieste di verifica.

Figura 4: Schermata di overview di Microsoft Entra Verified ID con ambiente configurato e prima credenziale disponibile per l’utilizzo

Personalizzare la credenziale verificabile

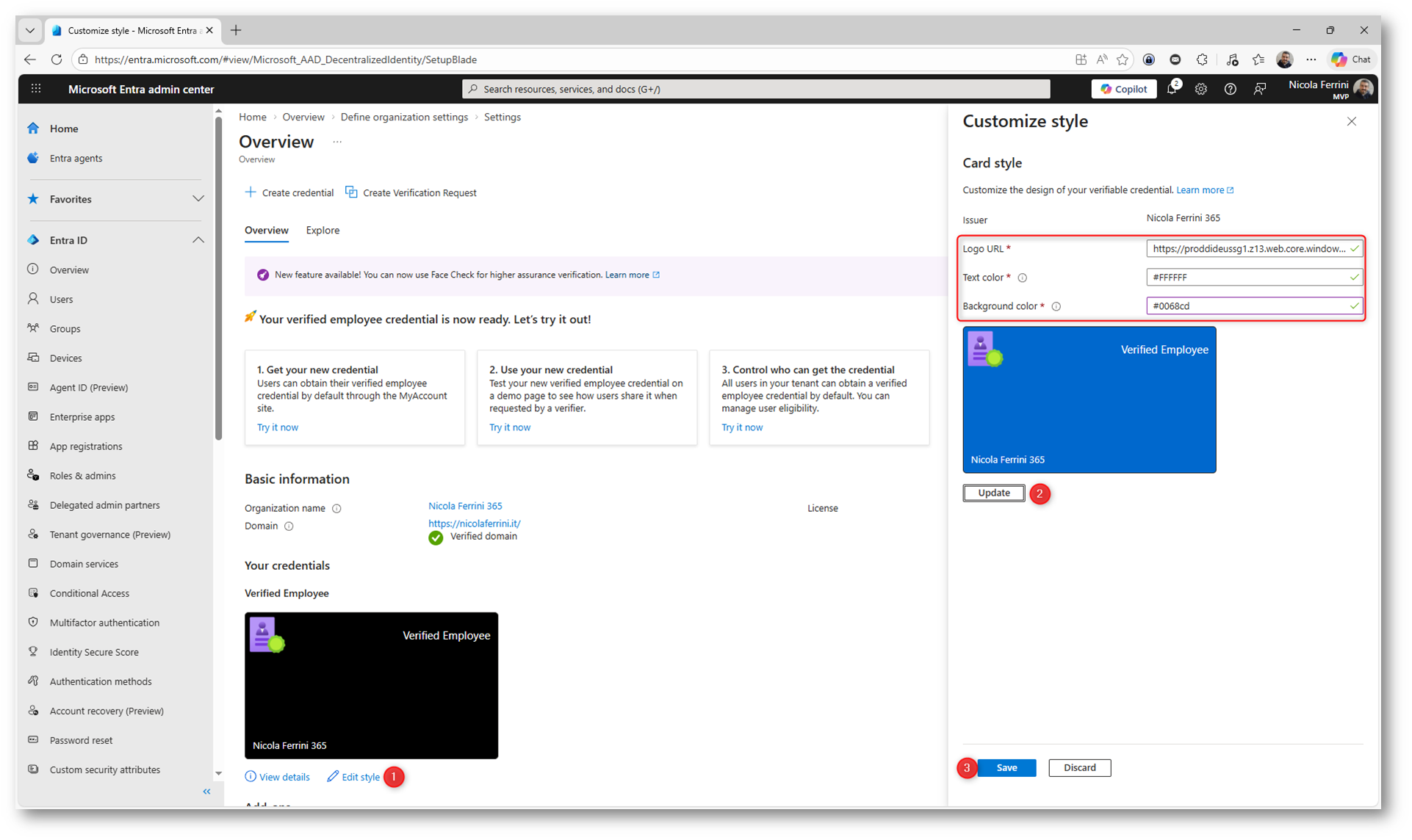

A questo punto potete iniziare a personalizzare l’aspetto delle vostre credenziali verificabili, rendendole coerenti con l’identità della vostra organizzazione. Dalla sezione della credenziale selezionate Edit style per accedere alle opzioni di configurazione grafica.

Qui state definendo elementi come il logo, il colore del testo e lo sfondo della credenziale. Non è solo una questione estetica: una credenziale riconoscibile aumenta il livello di fiducia per chi la riceve e la utilizza.

Dopo aver configurato i parametri, potete visualizzare in tempo reale l’anteprima della credenziale e salvare le modifiche.

Figura 5: Configurazione dello stile della credenziale verificabile con personalizzazione di logo, colori e anteprima della card

Verificare la credenziale predefinita

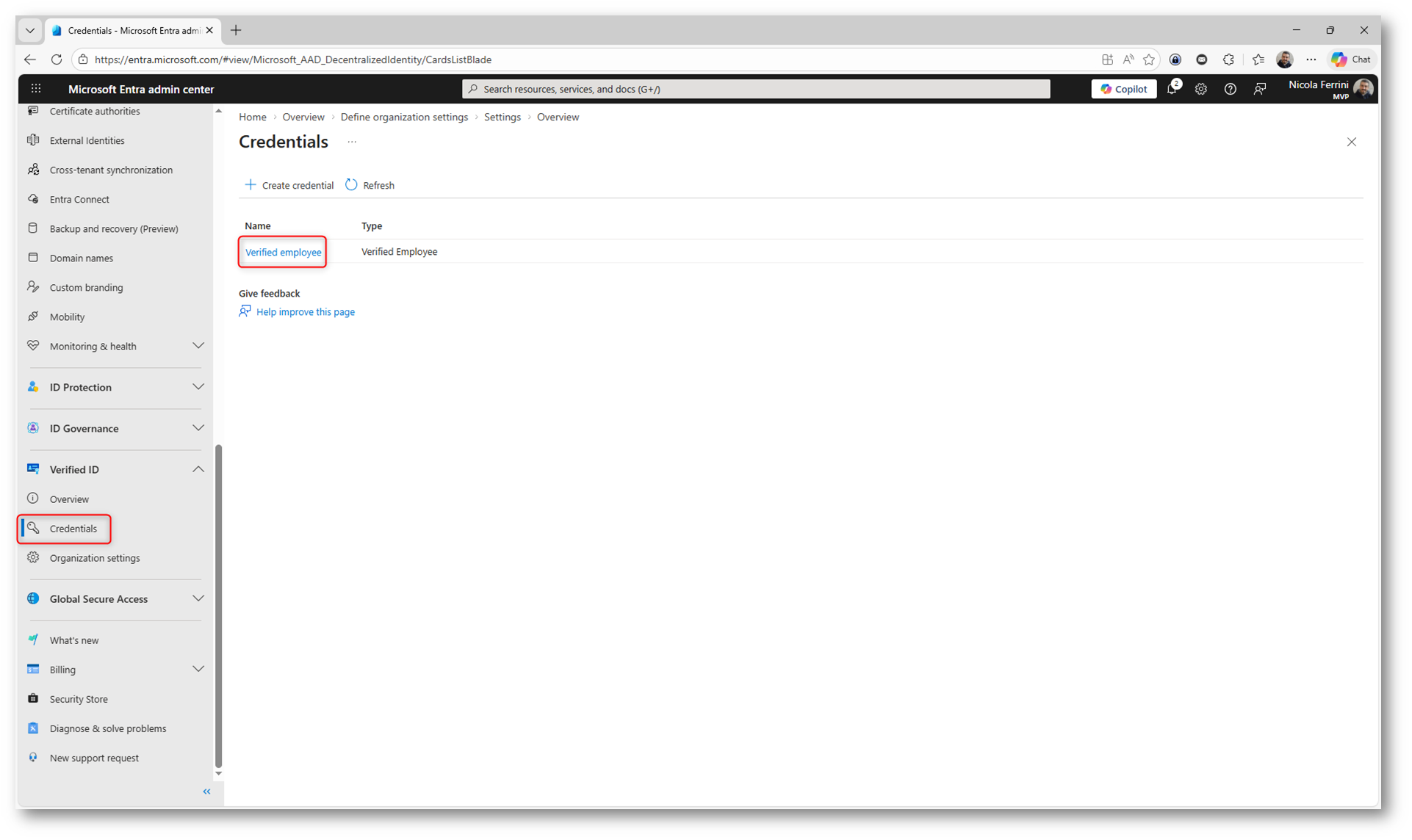

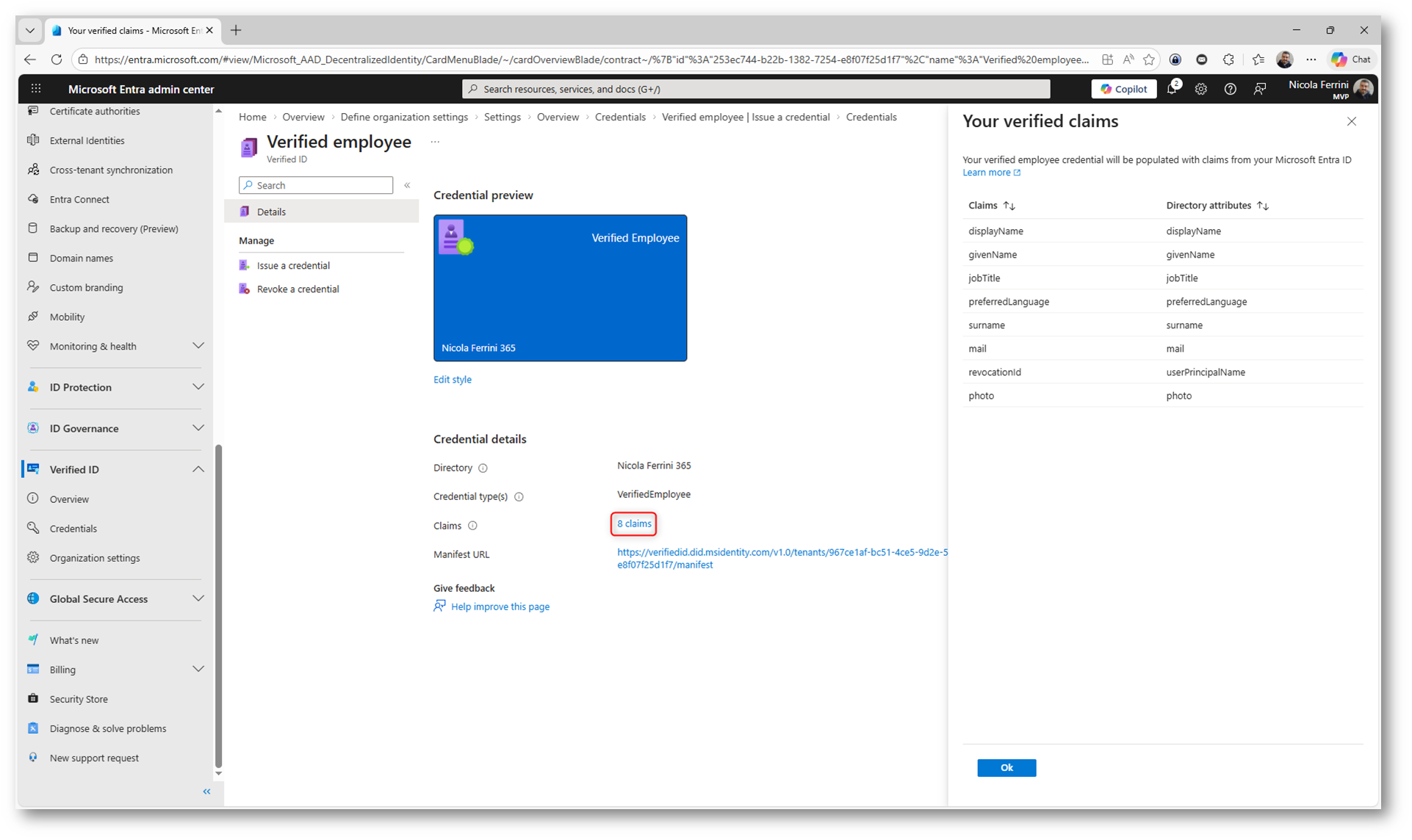

Dalla sezione Credentials potete accedere alla credenziale creata automaticamente da Microsoft Entra Verified ID, in questo caso la Verified Employee. Entrando nel dettaglio, avete una vista completa della configurazione.

Qui verificate le informazioni incluse nella credenziale, con particolare attenzione alle claims, ovvero gli attributi che verranno condivisi durante i processi di emissione e verifica. Questi dati provengono direttamente da Microsoft Entra ID e rappresentano ciò che l’utente potrà dimostrare.

È un passaggio utile per assicurarvi che i dati siano corretti e allineati ai vostri scenari, oltre che per capire come strutturare eventuali credenziali personalizzate.

Figura 6: Sezione Credentials con elenco delle credenziali disponibili e accesso alla Verified Employee

Figura 7: Dettaglio della credenziale con visualizzazione delle claims e degli attributi associati provenienti da Microsoft Entra ID

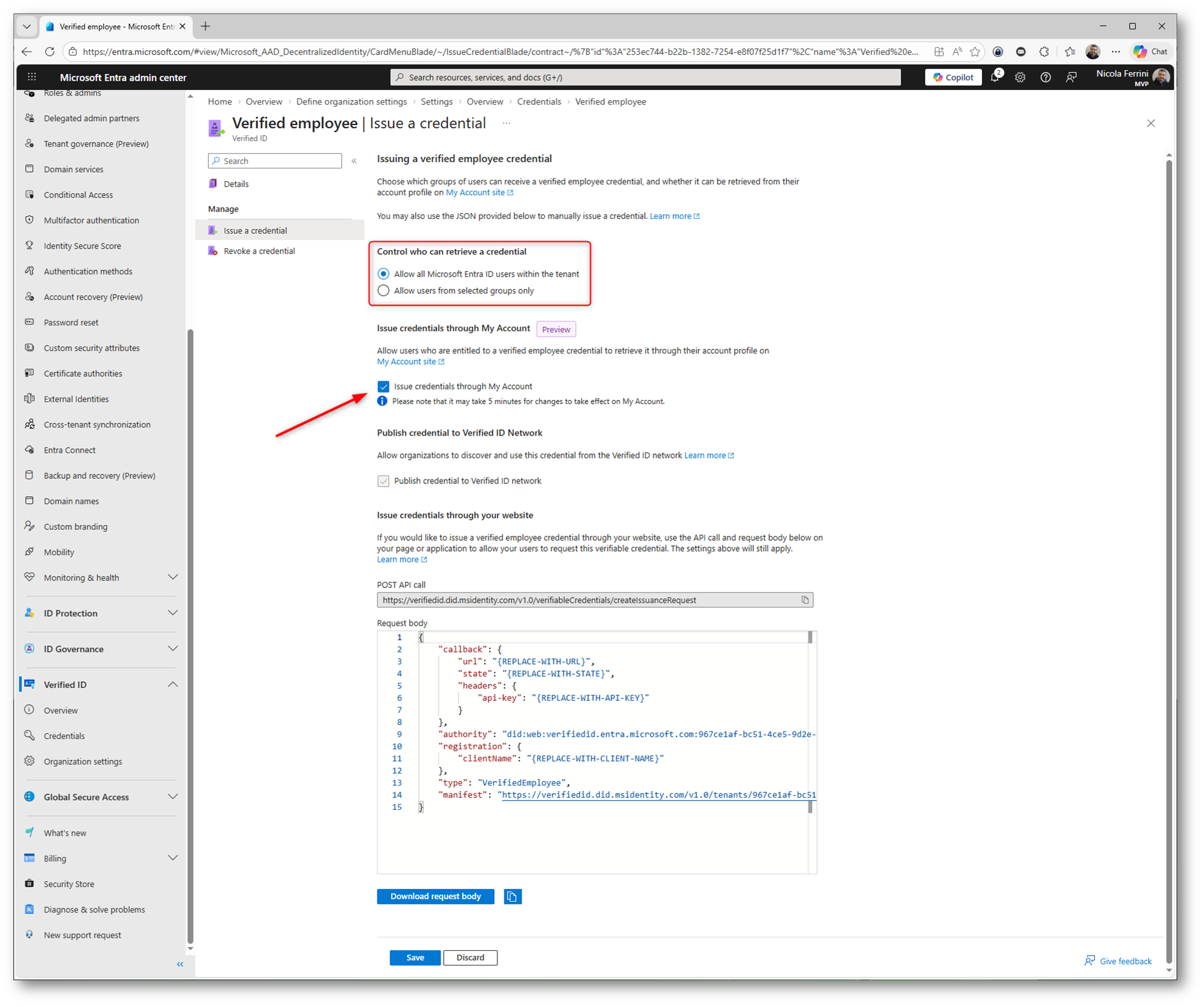

Potete decidere chi può ottenere la credenziale: di default è disponibile per tutti gli utenti, ma potete limitarla a specifici gruppi, in base ai vostri scenari. Questo vi permette di avere un controllo più preciso su chi può utilizzare le credenziali verificabili.

Avete anche la possibilità di permettere agli utenti di richiedere la credenziale direttamente dal portale My Account. È l’opzione più semplice per iniziare, soprattutto se non avete ancora sviluppato integrazioni custom. Se invece prevedete di usare le API per gestire il flusso tramite una vostra applicazione, potete disabilitare questa modalità.

Un aspetto importante da tenere presente è che ogni modifica si applica solo alle nuove credenziali emesse. Quelle già rilasciate non vengono aggiornate automaticamente, quindi dovete considerarlo quando cambiate le configurazioni.

Figura 8: Configurazione delle opzioni di emissione della credenziale con scelta degli utenti abilitati e possibilità di utilizzo del portale My Account

Esperienza utente ed emissione della credenziale

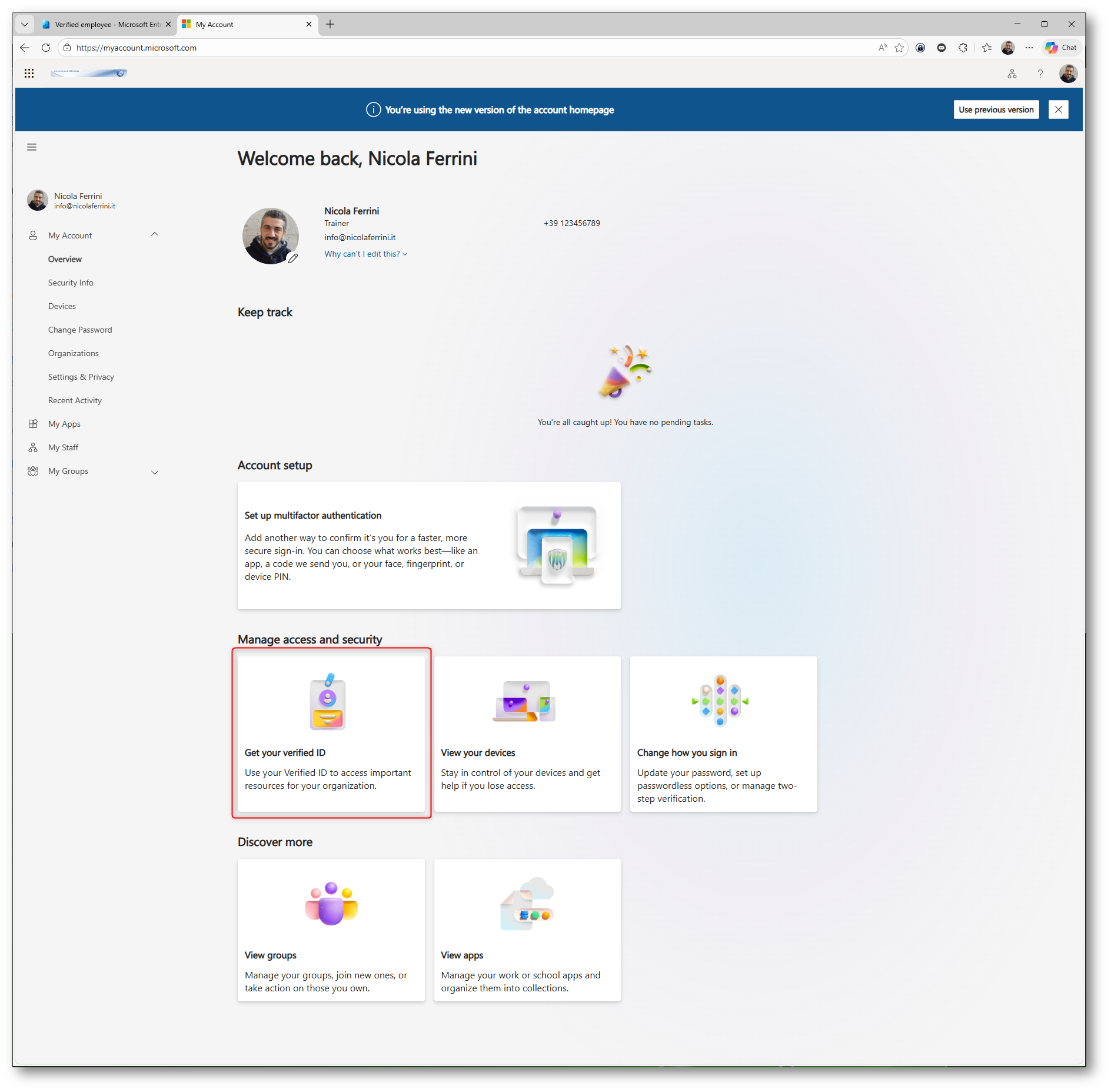

Gli utenti del vostro tenant, dopo aver completato l’accesso con MFA, possono utilizzare il portale My Account per richiedere una credenziale di dipendente verificato.

All’interno della pagina trovano l’opzione per ottenere il proprio Verified ID. Qui entra in gioco anche un elemento spesso sottovalutato: la foto profilo. Questa informazione viene inclusa nella credenziale e può essere utilizzata per funzionalità come il Face Check, quindi è importante che sia aggiornata e di buona qualità.

NOTA: Potrebbero volerci fino a 5 minuti dal momento della configurazione di Entra Verified ID prima che appaia il pulsante per richiedere la credenziale nel portale My Account

Figura 9: Portale My Account con opzione per ottenere il Verified ID da parte dell’utente

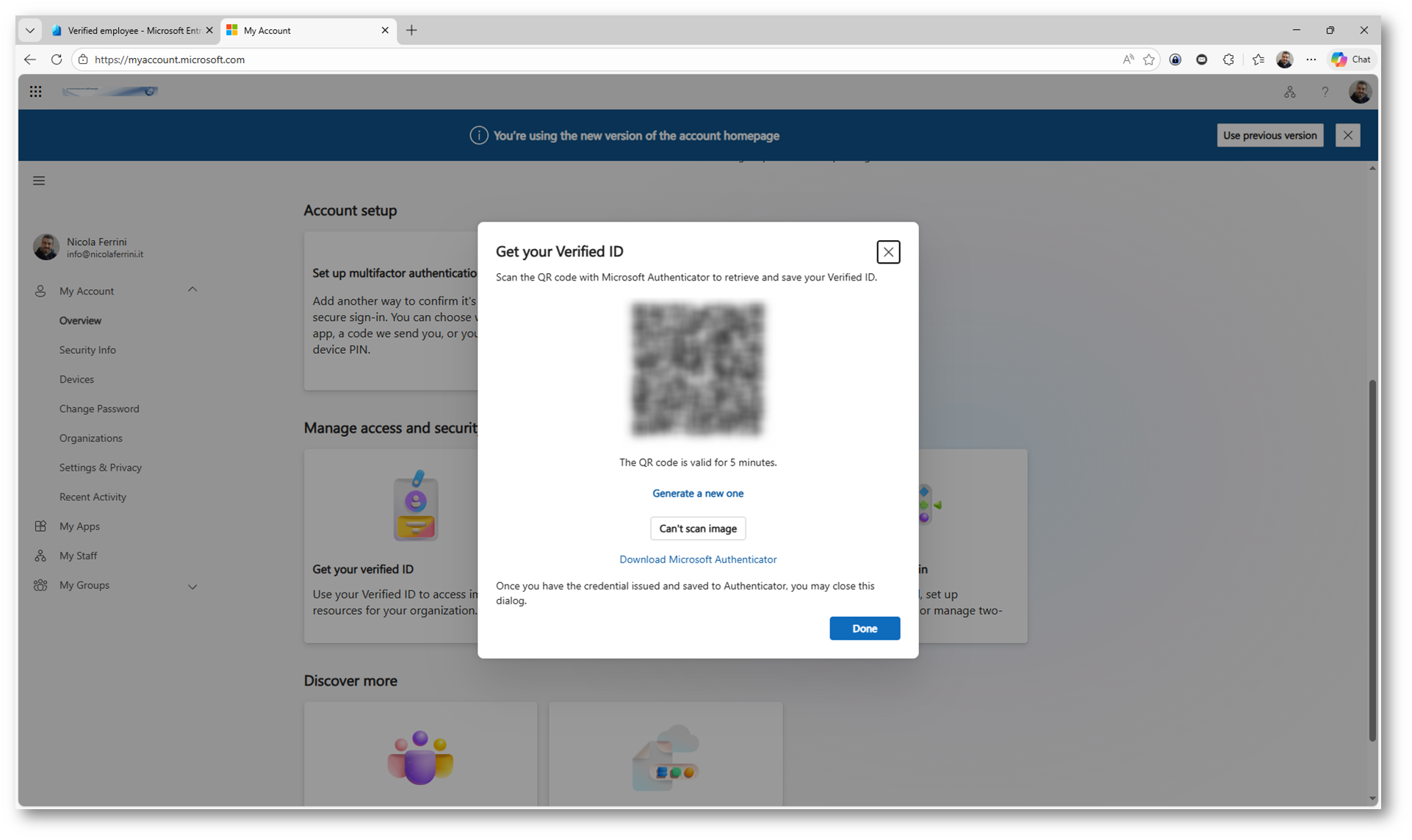

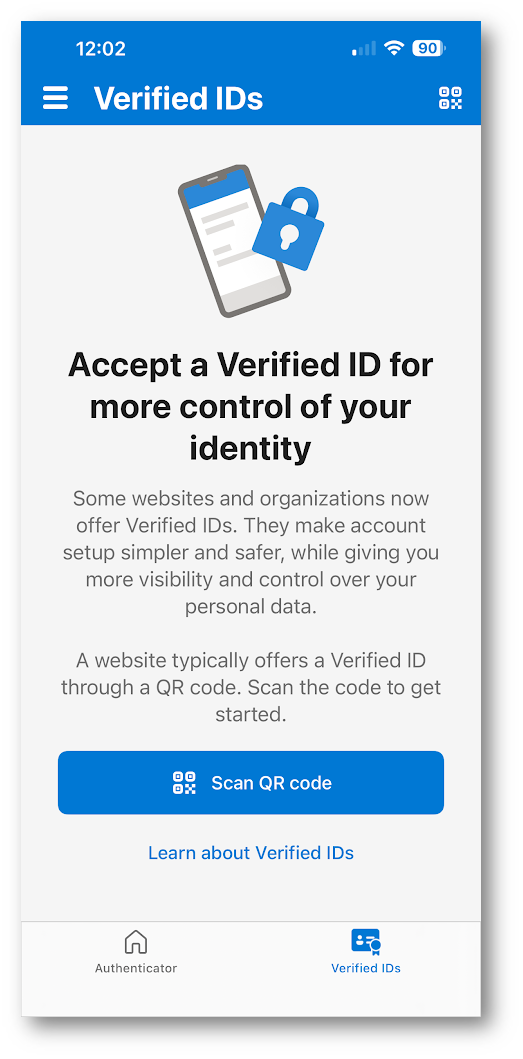

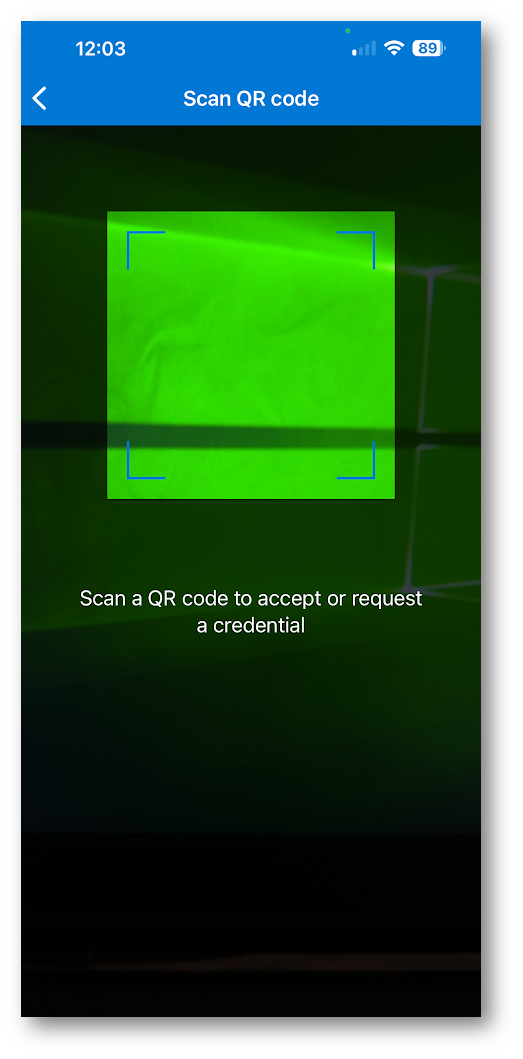

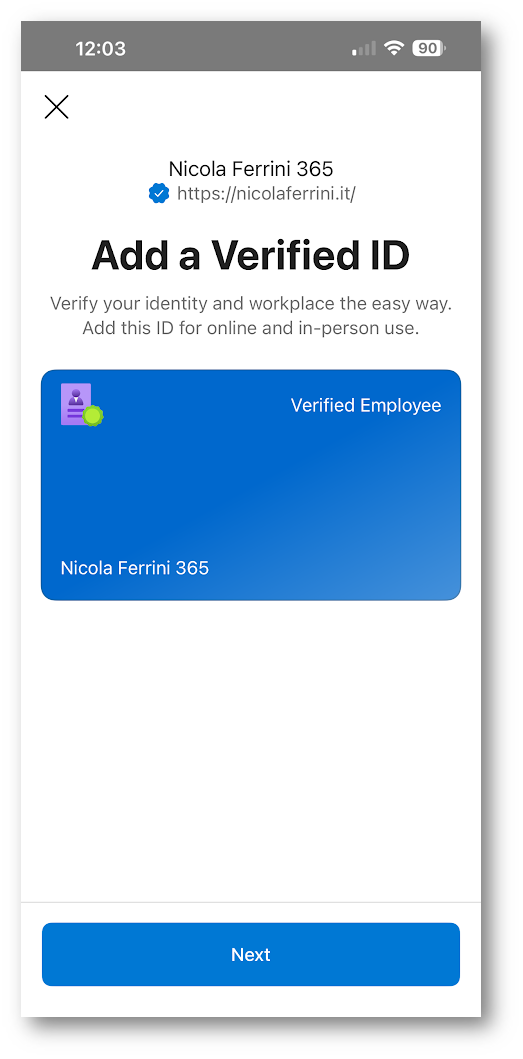

Cliccando l’opzione per ottenere la credenziale viene generato un QR code. A questo punto l’utente deve utilizzare l’app Microsoft Authenticator, accedere alla sezione degli ID verificati e scansionare il codice.

Figura 10: Generazione del QR code per il rilascio della credenziale da scansionare tramite Microsoft Authenticator

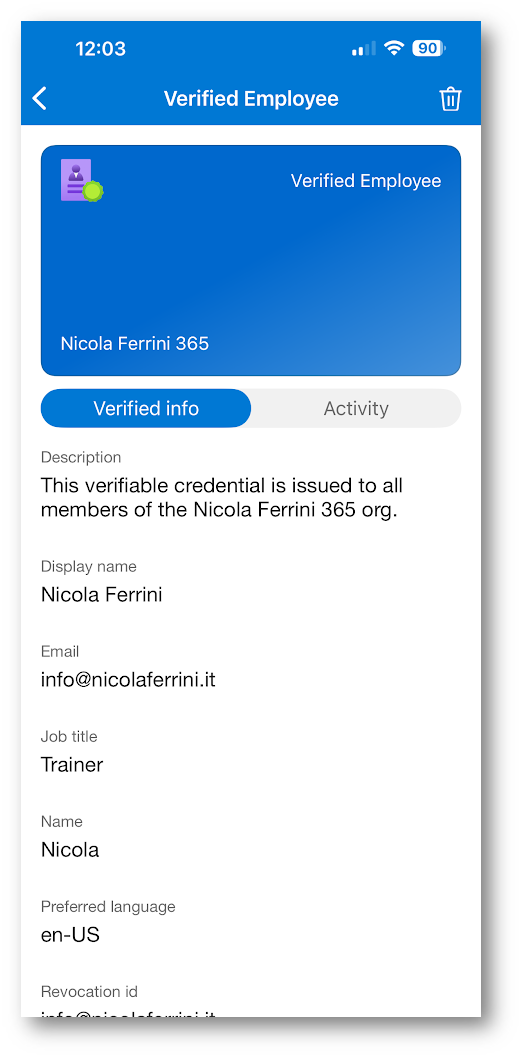

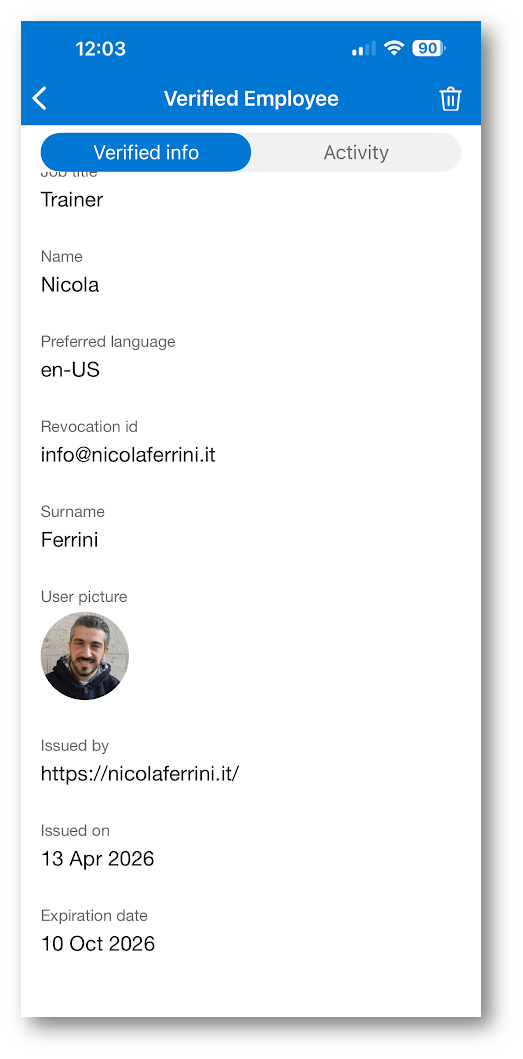

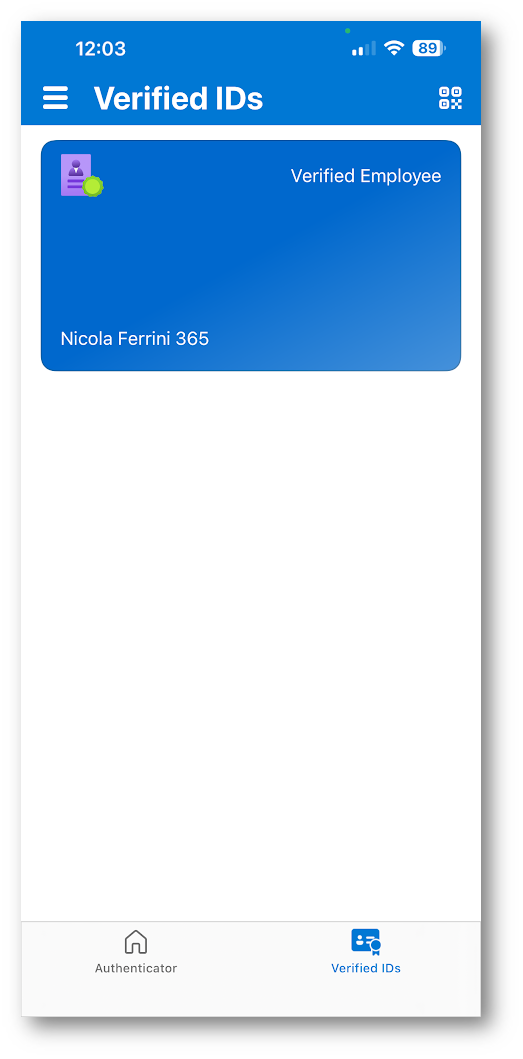

Durante il processo vengono mostrati il nome dell’organizzazione e il dominio verificato, elementi fondamentali per garantire la fiducia nella fonte. Dopo la conferma, la credenziale viene emessa e salvata nel wallet digitale dell’utente, pronta per essere utilizzata nei processi di verifica.

Nelle figure sotto sono mostrate tutte le schermate visualizzate dall’utente. Si notino anche i claim che sono stati rilasciati.

Dopo aver completato il processo di emissione potete tornare nel portale di Microsoft Entra Verified ID per verificare che tutto sia andato a buon fine.

Nel giro di pochi minuti, nella sezione Activity log, compare l’evento relativo all’emissione della credenziale. Qui potete controllare informazioni come il tipo di credenziale, lo stato dell’operazione e il timestamp.

Figura 11: Visualizzazione del log di emissione della credenziale nella sezione Activity log

Creare una nuova credenziale verificabile

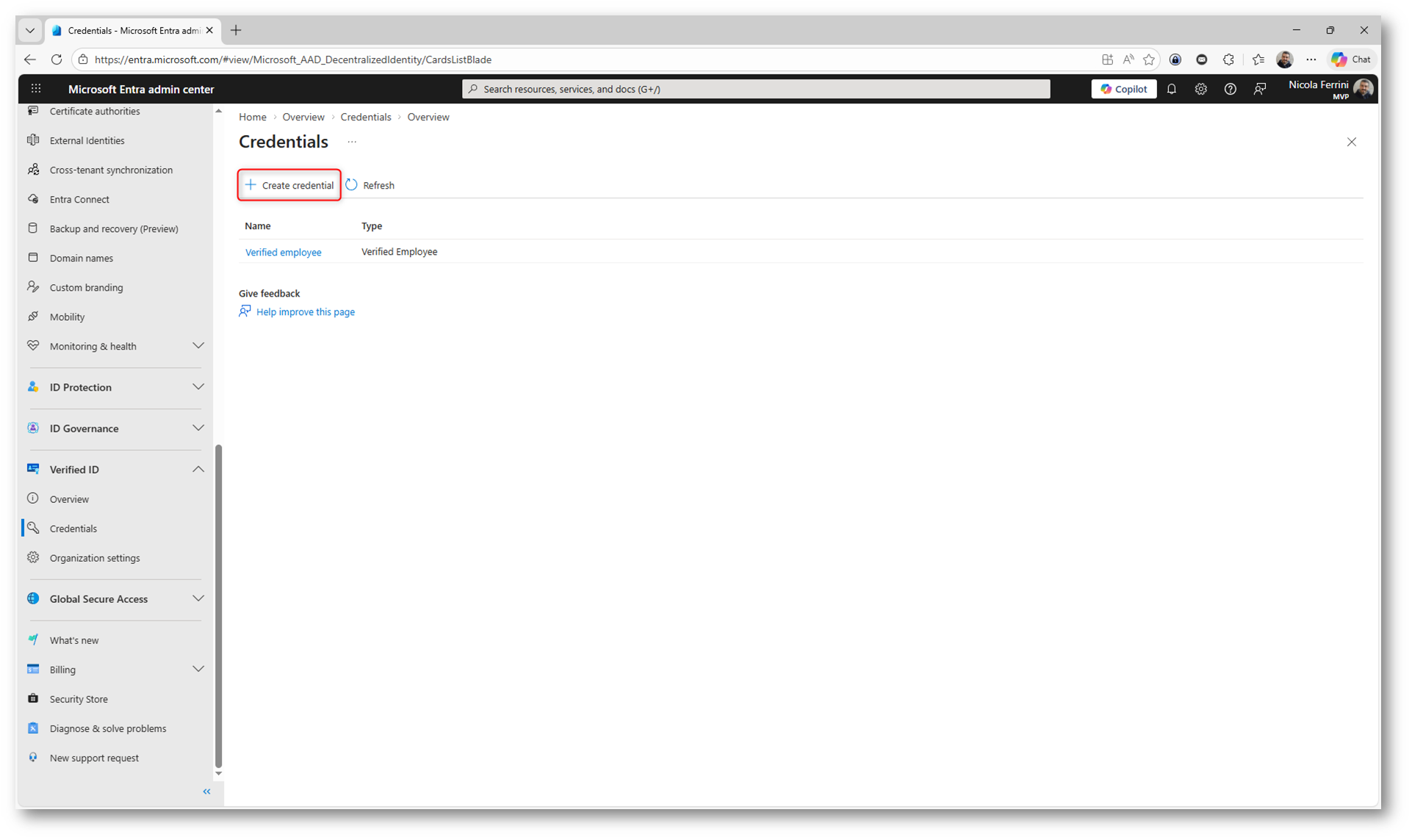

Dal portale di Microsoft Entra, accedete alla sezione Verified ID e poi entrate in Credentials. Qui trovate l’elenco delle credenziali disponibili.

Per crearne una nuova, selezionate Create credential. Questo è il punto in cui iniziate a definire una credenziale completamente personalizzata per i vostri scenari.

Figura 12: Avvio della creazione di una nuova credenziale verificabile tramite il pulsante Create credential

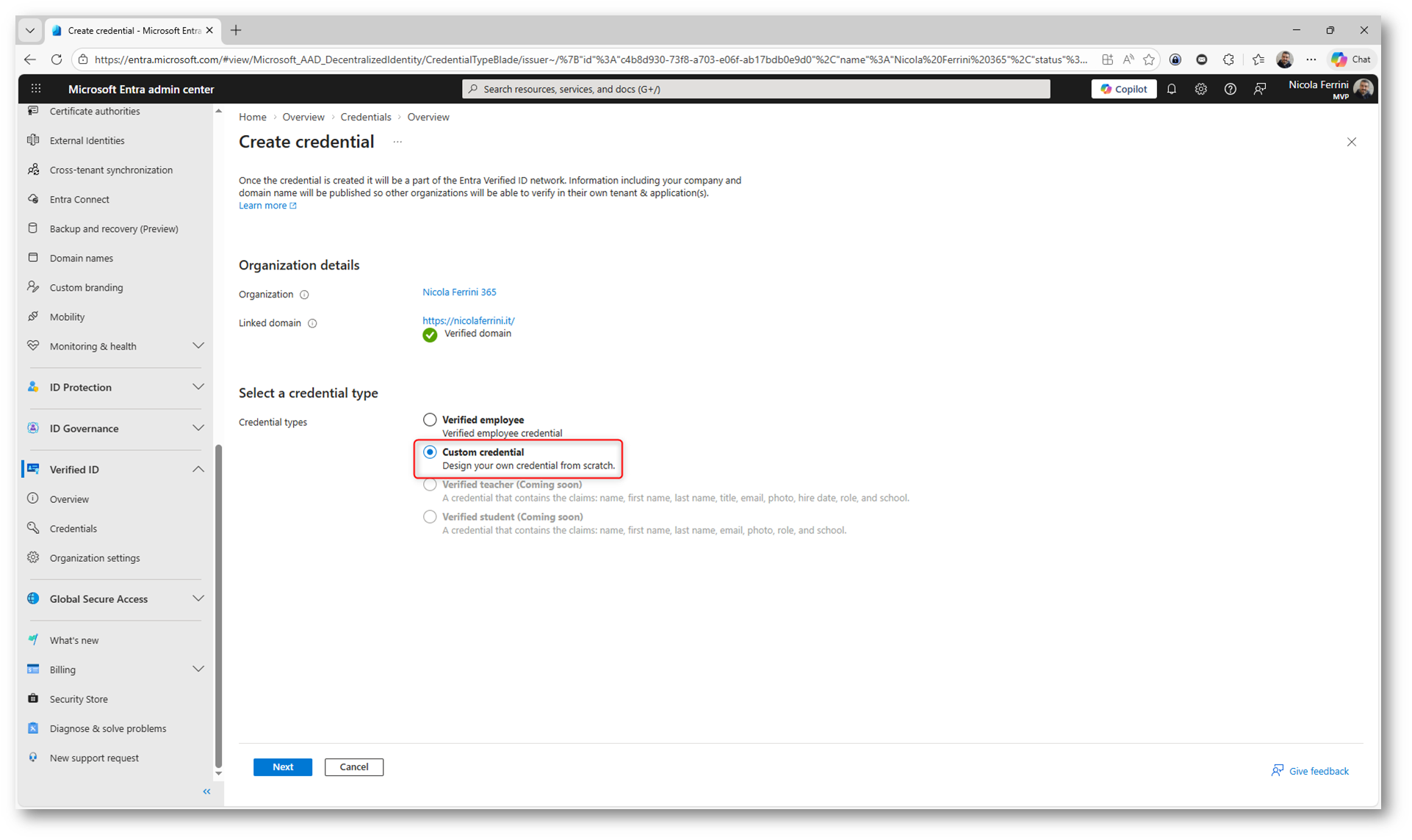

Dopo aver avviato la creazione, dovete scegliere il tipo di credenziale. Qui potete decidere se utilizzare un modello predefinito oppure creare una credenziale completamente personalizzata.

Se selezionate Custom credential, potete definire da zero le claims e adattare la credenziale ai vostri scenari specifici. È l’opzione più flessibile e quella che userete nella maggior parte dei casi reali.

In alternativa, potete partire da una credenziale come Verified Employee, utile se volete riutilizzare un modello già pronto.

Una volta fatta la scelta, potete proseguire con la configurazione selezionando Next.

Figura 13: Selezione del tipo di credenziale verificabile con opzione Custom credential per una configurazione personalizzata

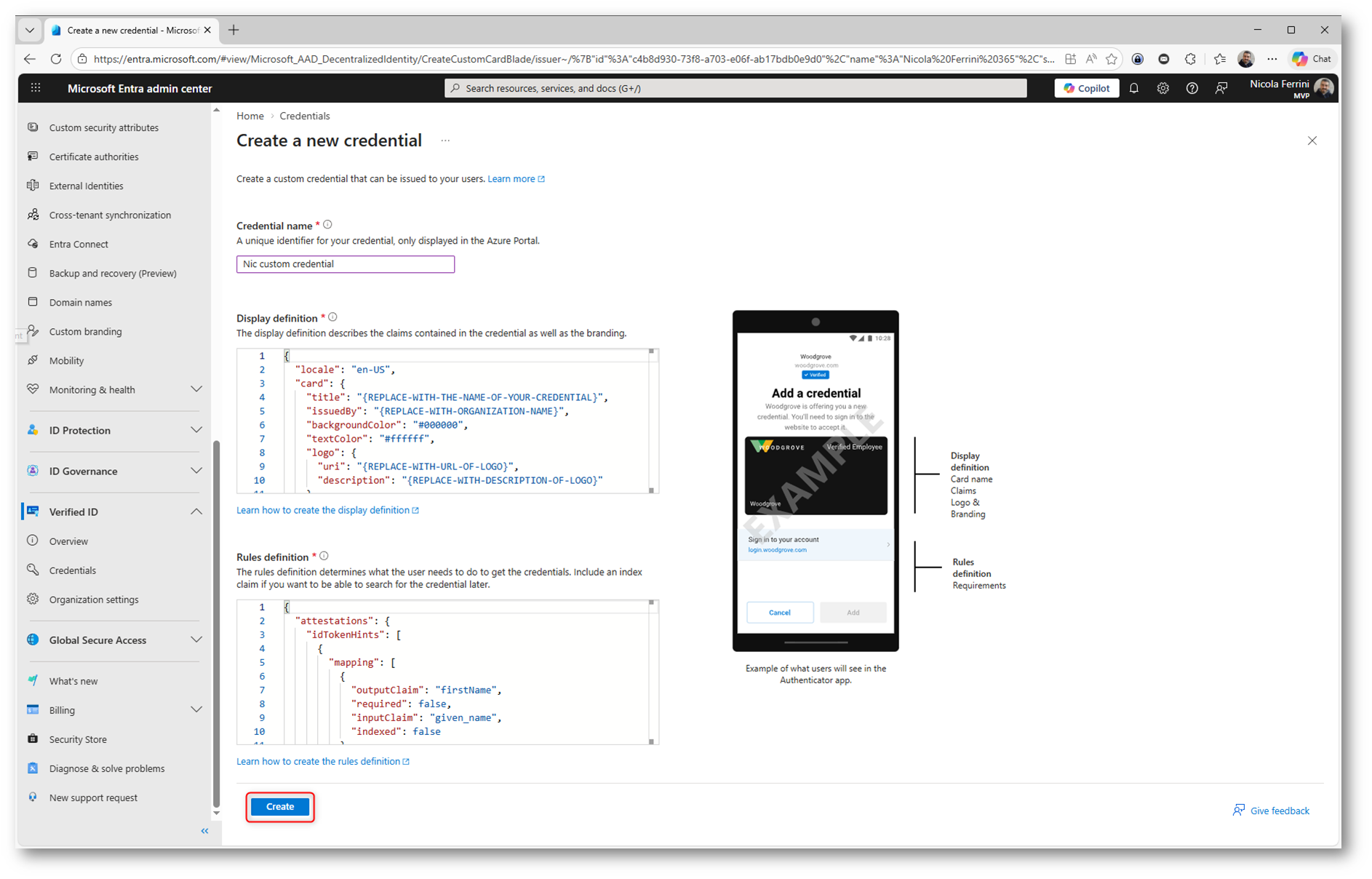

Quando create una Custom credential, i dati che inserite non sono inventati: arrivano principalmente da Microsoft Entra ID oppure dai vostri sistemi applicativi.

Nel blocco Display definition state definendo solo come la credenziale verrà visualizzata (nome, logo, colori). Qui quindi inserite informazioni della vostra organizzazione.

La parte più importante è nel blocco Rules definition, dove definite i claims. Qui dovete mappare gli attributi reali degli utenti.

Questi attributi li trovate in Microsoft Entra ID → Users → selezionate un utente → Properties.

Esempi tipici:

- givenName → nome

- surname → cognome

- userPrincipalName → email

- jobTitle → ruolo

- department → reparto

Trovate maggiori informazioni alla pagina Customize your Microsoft Entra Verified ID – Microsoft Entra Verified ID | Microsoft Learn

Figura 14: Avvio della creazione di una nuova credenziale verificabile tramite il pulsante Create credential

Abilitare il Face Check

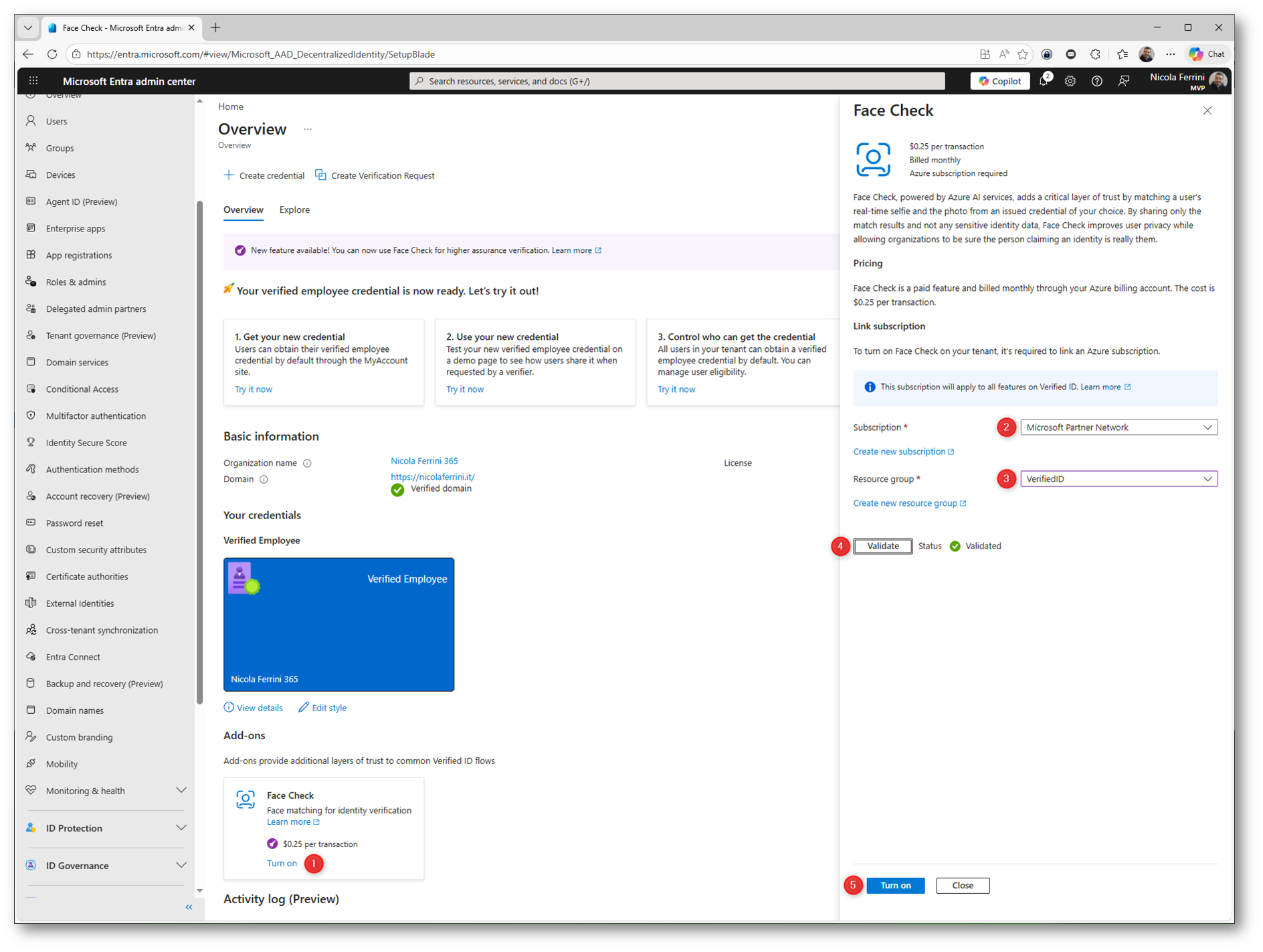

Per aumentare il livello di sicurezza e ottenere una verifica ad alta affidabilità, potete abilitare la funzionalità di Face Check. Questa tecnologia permette di confrontare un selfie in tempo reale con la foto presente nella credenziale verificabile, riducendo il rischio di utilizzo da parte di utenti non autorizzati.

Per utilizzare il Face Check è necessario collegare una subscription Azure al tenant. Inoltre, l’account che esegue la configurazione deve avere i permessi adeguati, come il ruolo di Collaboratore sulla subscription.

Dalla sezione Add-ons di Verified ID selezionate Turn on. A questo punto dovete scegliere la subscription, indicare un resource group e completare la validazione. Una volta validato, potete attivare definitivamente la funzionalità.

Tenete presente che, come ho scritto prima, il Face Check è una funzionalità a consumo, quindi va utilizzata in base ai vostri scenari. È particolarmente utile quando dovete garantire un livello elevato di affidabilità nella verifica dell’identità.

Figura 15: Configurazione del Face Check con selezione della subscription Azure, resource group e validazione prima dell’attivazione

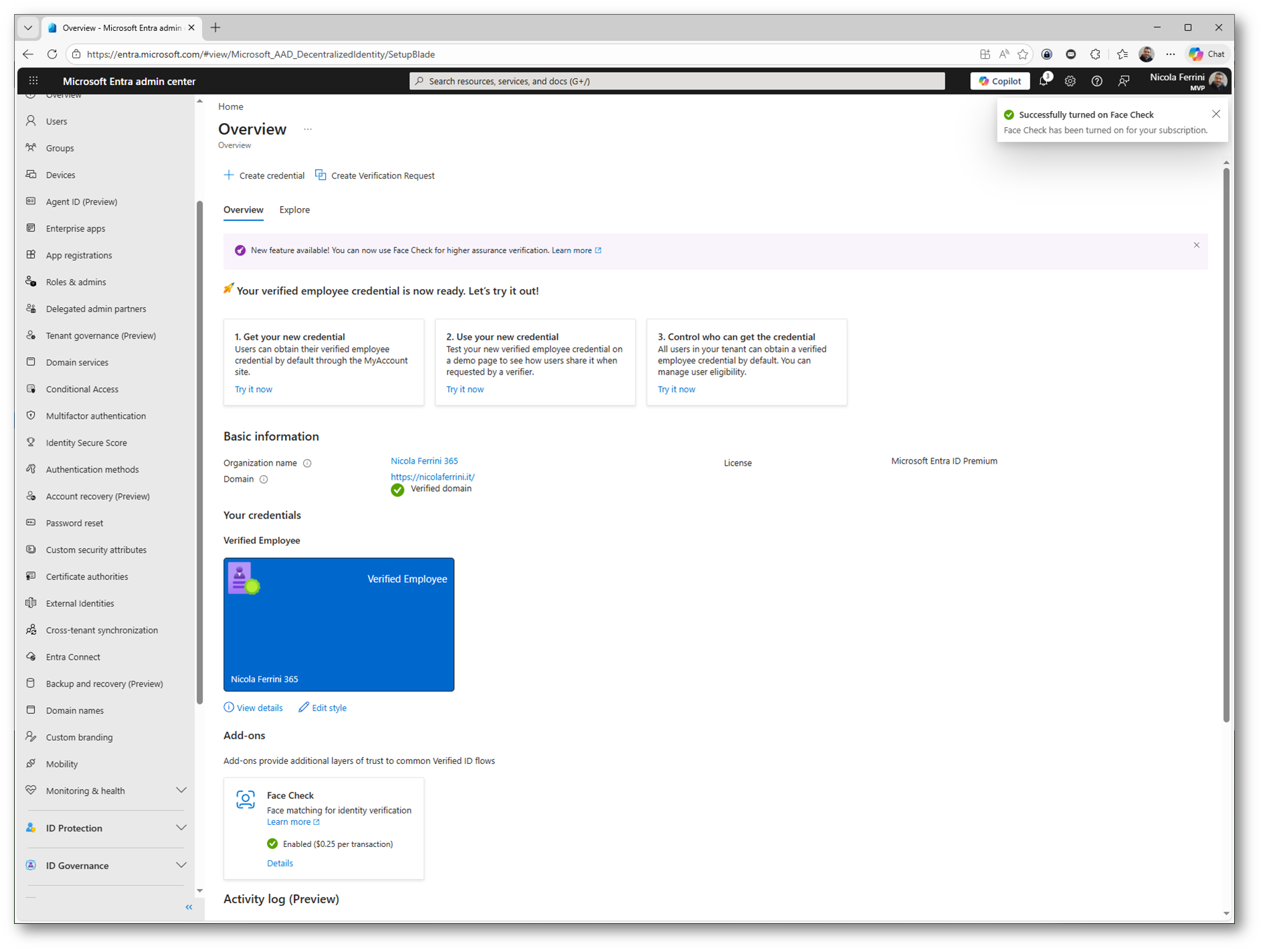

Figura 16: Face Check abilitato

User experience con Face Check

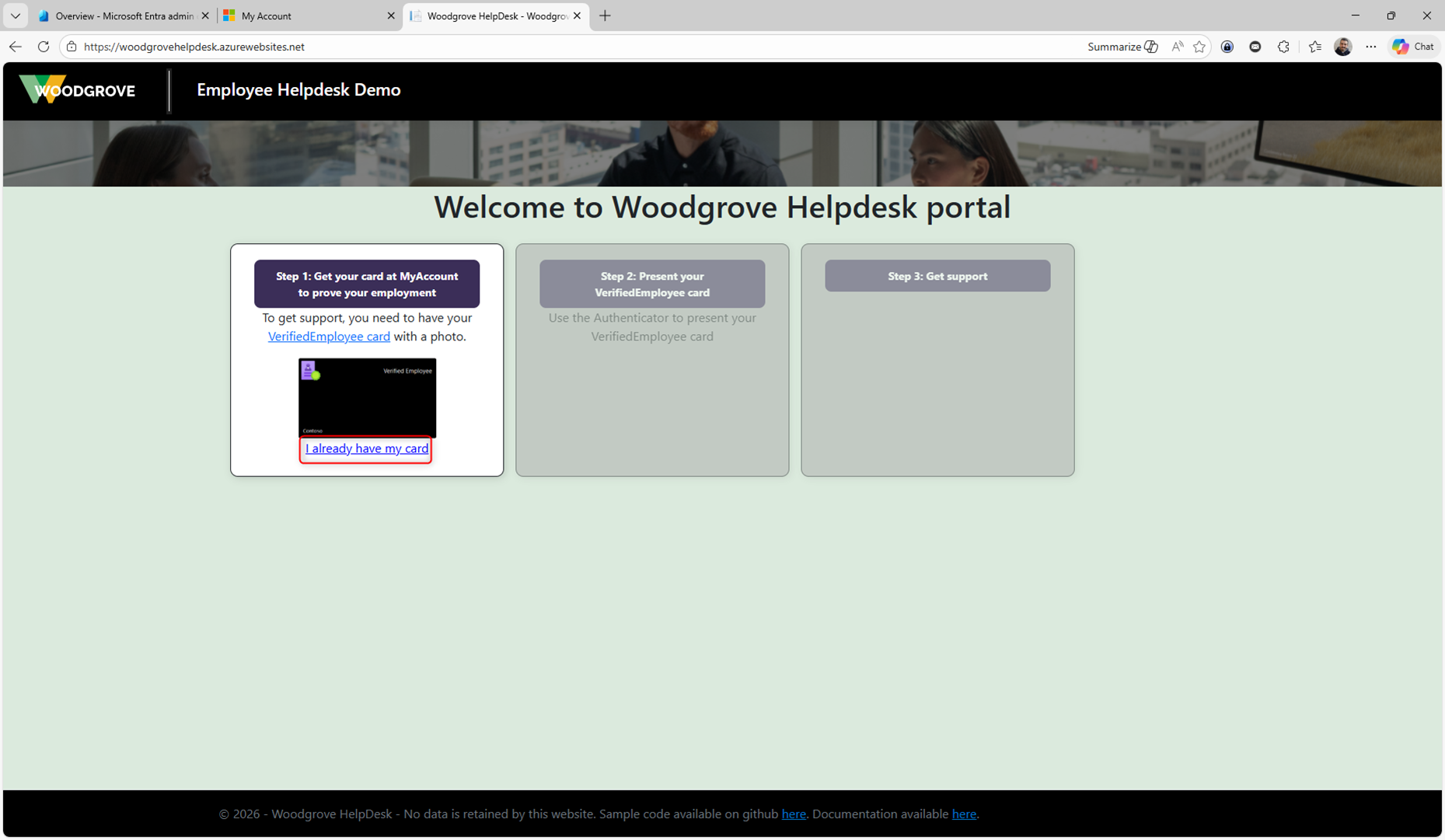

Per testare completamente lo scenario, potete utilizzare la public test app per simulare la presentazione della credenziale con Face Check. In questo modo vedete esattamente cosa succede lato utente durante una verifica reale.

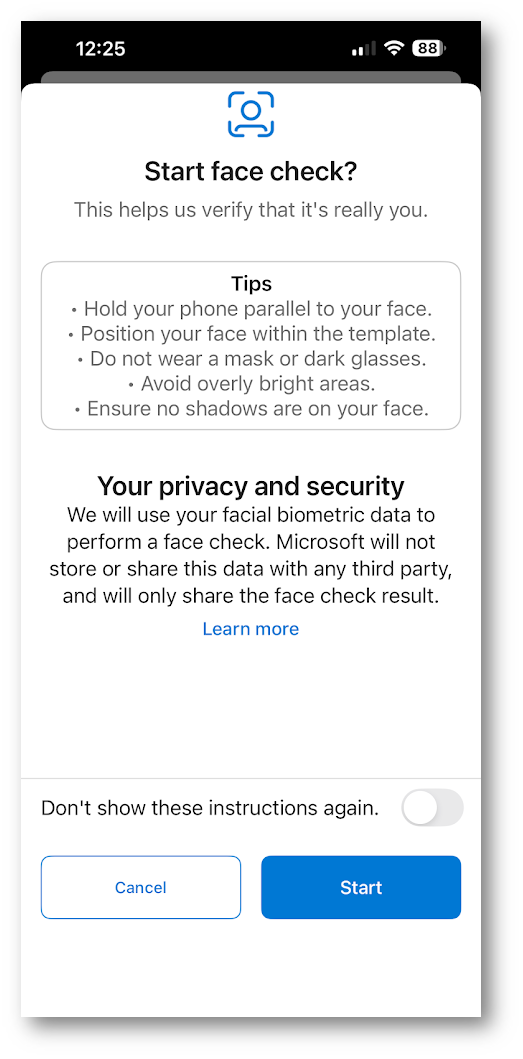

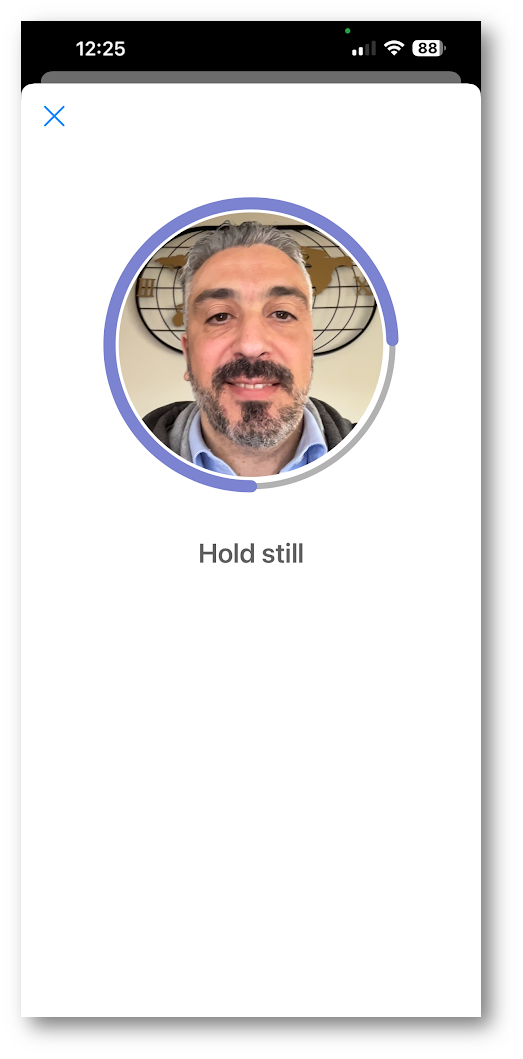

L’utente apre la test app e avvia il processo di presentazione della Verified Employee. Dopo aver selezionato la credenziale dal proprio wallet, viene richiesto di eseguire il Face Check, scattando un selfie in tempo reale.

Il sistema confronta il volto con la foto presente nella credenziale e restituisce un risultato immediato. Questo passaggio aggiunge un livello di sicurezza elevato, perché non si limita a verificare la credenziale, ma anche l’identità della persona che la presenta.

Figura 17: Portale di test Woodgrove Helpdesk con avvio della presentazione della credenziale

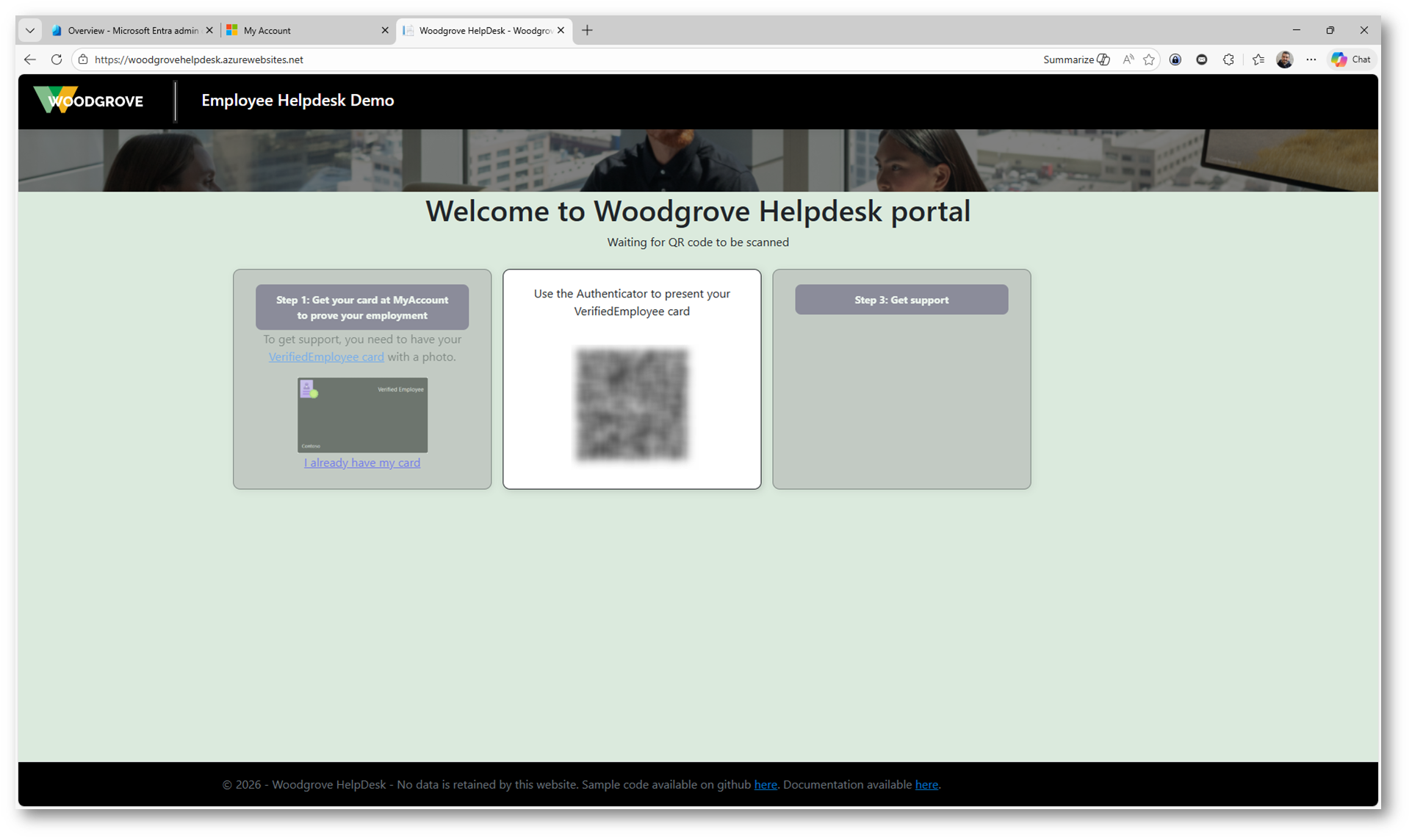

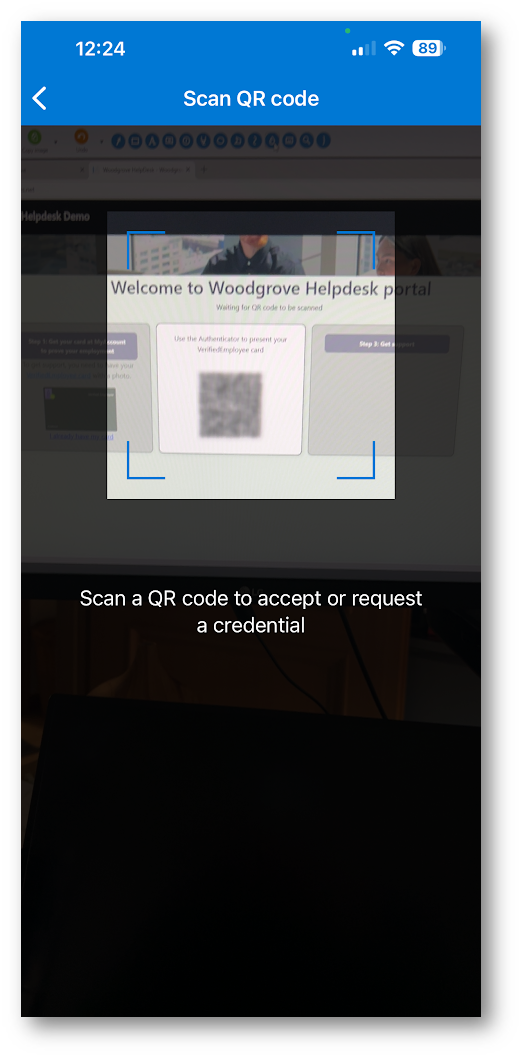

Dopo aver avviato la richiesta, il portale genera un QR code che rappresenta la richiesta di presentazione della credenziale. A questo punto l’utente deve utilizzare l’app Microsoft Authenticator per completare l’operazione.

Figura 18: Generazione del QR code nel portale Woodgrove per la presentazione della credenziale tramite Microsoft Authenticator

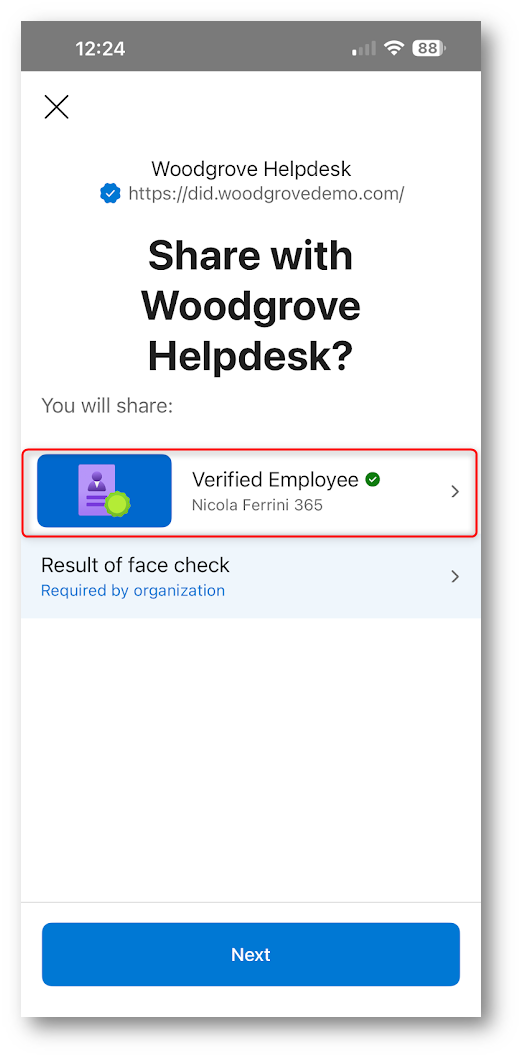

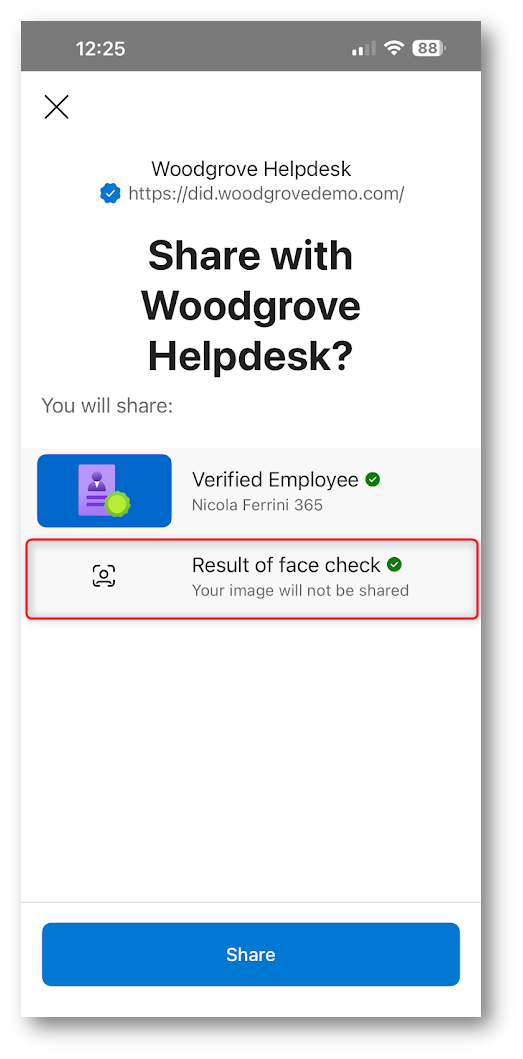

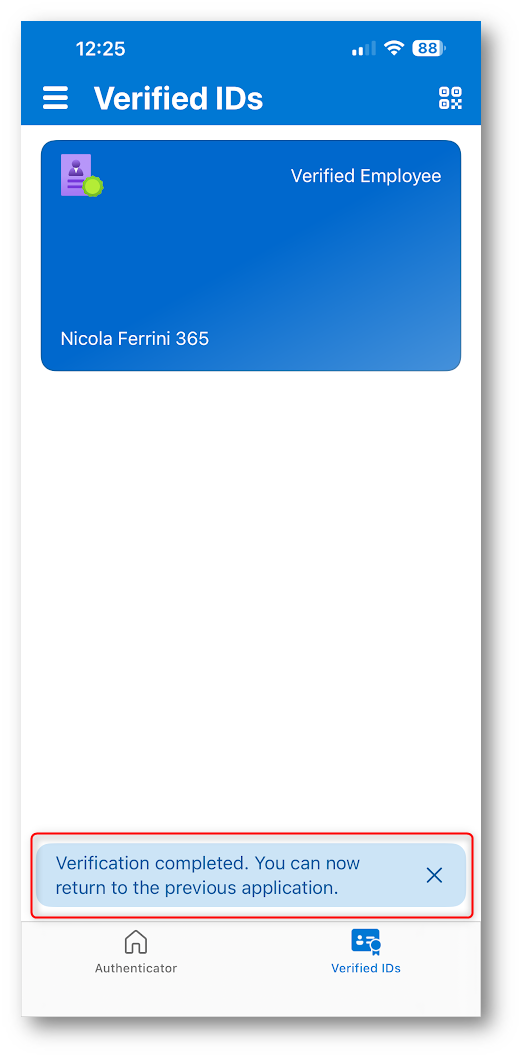

Dall’app Microsoft Authenticator, nella sezione degli ID verificati, l’utente scansiona il QR code e seleziona la Verified Employee da condividere. Se è stato abilitato, viene eseguito anche il Face Check per confermare l’identità.

Una volta completato il processo, la credenziale viene inviata all’applicazione che può validarla e proseguire con lo scenario, ad esempio consentendo l’accesso al servizio di helpdesk.

Nelle figure sotto sono mostrate tutte le schermate presentate all’utente.

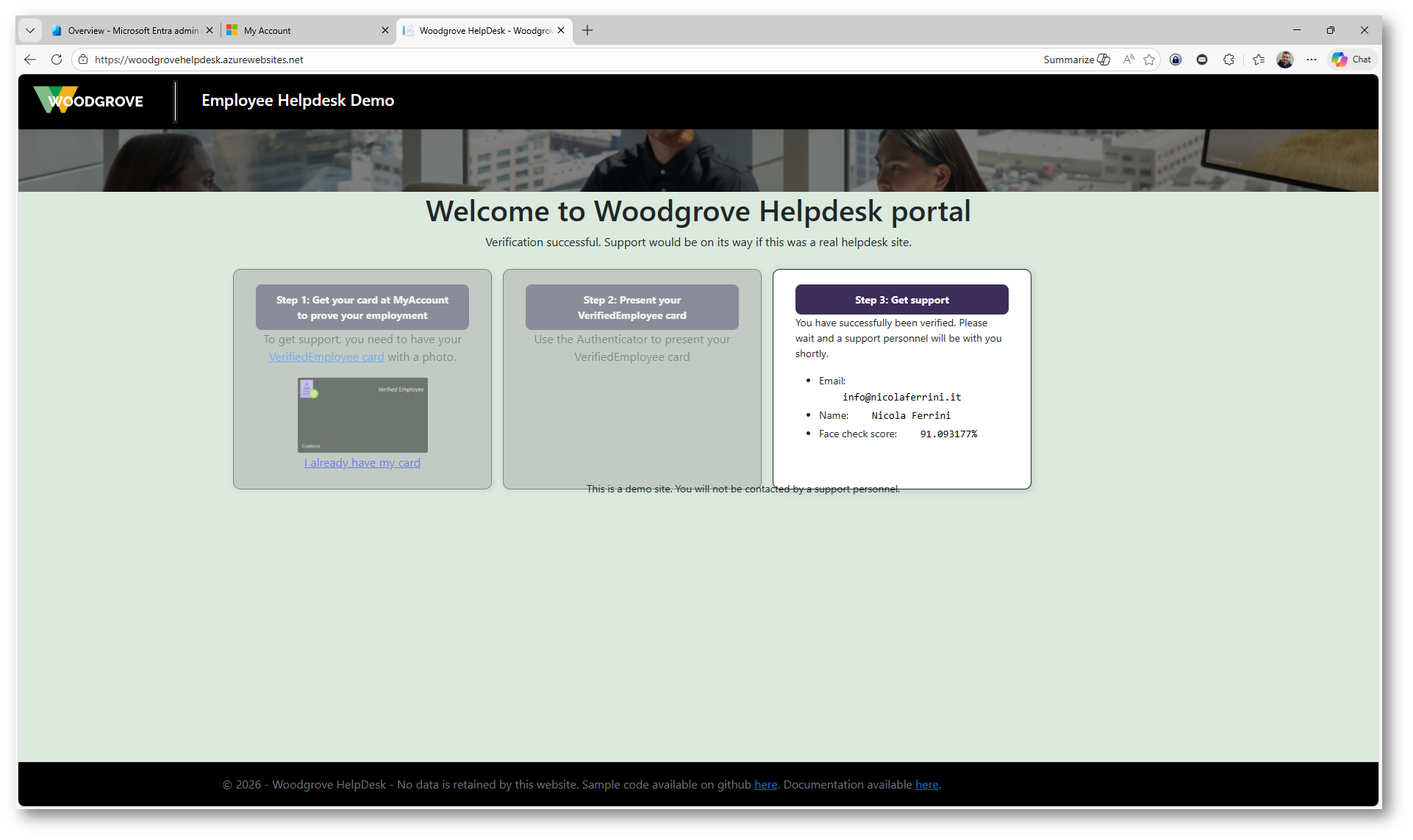

Una volta completata la presentazione della credenziale verificabile e il Face Check, il portale restituisce l’esito della verifica.

L’applicazione riceve i dati validati (come nome, email e punteggio del Face Check) e può quindi autorizzare l’utente ad accedere al servizio, in questo caso il portale di helpdesk.

Questo passaggio dimostra il valore reale di Microsoft Entra Verified ID: non solo verificate una credenziale, ma confermate anche che la persona che la presenta è effettivamente chi dichiara di essere, con un livello elevato di affidabilità.

Figura 19: Esito della verifica della credenziale con accesso al servizio e visualizzazione dei dati validati e del risultato del Face Check

Conclusioni

Con Microsoft Entra Verified ID potete emettere e verificare credenziali digitali in modo sicuro e affidabile, senza dover gestire direttamente i dati sensibili degli utenti. Le informazioni vengono condivise solo quando serve e sotto il controllo dell’utente, migliorando il modo in cui gestite l’identità digitale nei vostri sistemi.

Il primo vantaggio è l’aumento della sicurezza, perché riducete il rischio di frodi e potete verificare non solo la credenziale, ma anche l’identità della persona tramite funzionalità come il Face Check.

Un altro aspetto chiave è il controllo dei dati: non dovete più archiviare grandi quantità di informazioni sensibili, perché sono gli utenti a gestirle e condividerle solo quando necessario.

In più, secondo me, migliorate l’esperienza utente, rendendo processi come onboarding, accesso o verifica molto più rapidi e semplici, eliminando passaggi manuali e riducendo il carico su sistemi come l’helpdesk.