Gestire ambienti multi-tenant con Microsoft Entra Tenant Governance

Microsoft Entra Tenant Governance (attualmente in preview) nasce per risolvere un problema strutturale delle organizzazioni moderne: la perdita di controllo sugli ambienti multi-tenant, che introduce rischi di sicurezza e compliance difficili da individuare e gestire in modo centralizzato.

Molte aziende si trovano oggi a gestire non uno, ma diversi tenant. Questo scenario, spesso legato a fusioni, ambienti separati o iniziative non governate, porta rapidamente a una situazione di tenant sprawl, dove la visibilità e il controllo diventano limitati.

Il vero problema non è solo organizzativo, ma soprattutto di sicurezza. Ogni tenant rappresenta un dominio indipendente di identità e configurazioni che, se non gestito correttamente, può introdurre rischi, incoerenze e veri e propri punti ciechi per l’IT.

Microsoft Entra Tenant Governance nasce proprio per affrontare questo scenario, offrendo un modello di governance centralizzata per ambienti multi-tenant. L’obiettivo è fornire visibilità, abilitare una gestione controllata delle relazioni tra tenant e garantire un monitoraggio continuo della configurazione, senza la necessità di consolidare gli ambienti.

Il cambio di approccio è chiaro: non si gestiscono più tenant isolati, ma un ecosistema distribuito che deve essere governato in modo coerente e sicuro.

Come funziona

Il funzionamento di Microsoft Entra Tenant Governance si basa su un approccio progressivo che parte dalla visibilità e arriva al controllo continuo. Il primo passo è rappresentato dalla fase di discovery, durante la quale la piattaforma identifica automaticamente i tenant correlati utilizzando diversi segnali, come relazioni B2B, applicazioni multi-tenant o informazioni di billing.

Una volta ottenuta la visibilità, è possibile definire delle relazioni di governance tra tenant. Queste relazioni permettono di stabilire come gli ambienti interagiscono tra loro e di abilitare scenari di amministrazione delegata attraverso modelli più sicuri e granulari rispetto al passato.

A questo punto entra in gioco il monitoraggio della configurazione, che consente di verificare in modo continuo lo stato dei tenant e individuare eventuali deviazioni rispetto alle baseline definite. Questo approccio introduce un modello dinamico, in cui la governance non è un’attività una tantum ma un processo continuo basato su controllo, verifica e correzione.

Licensing

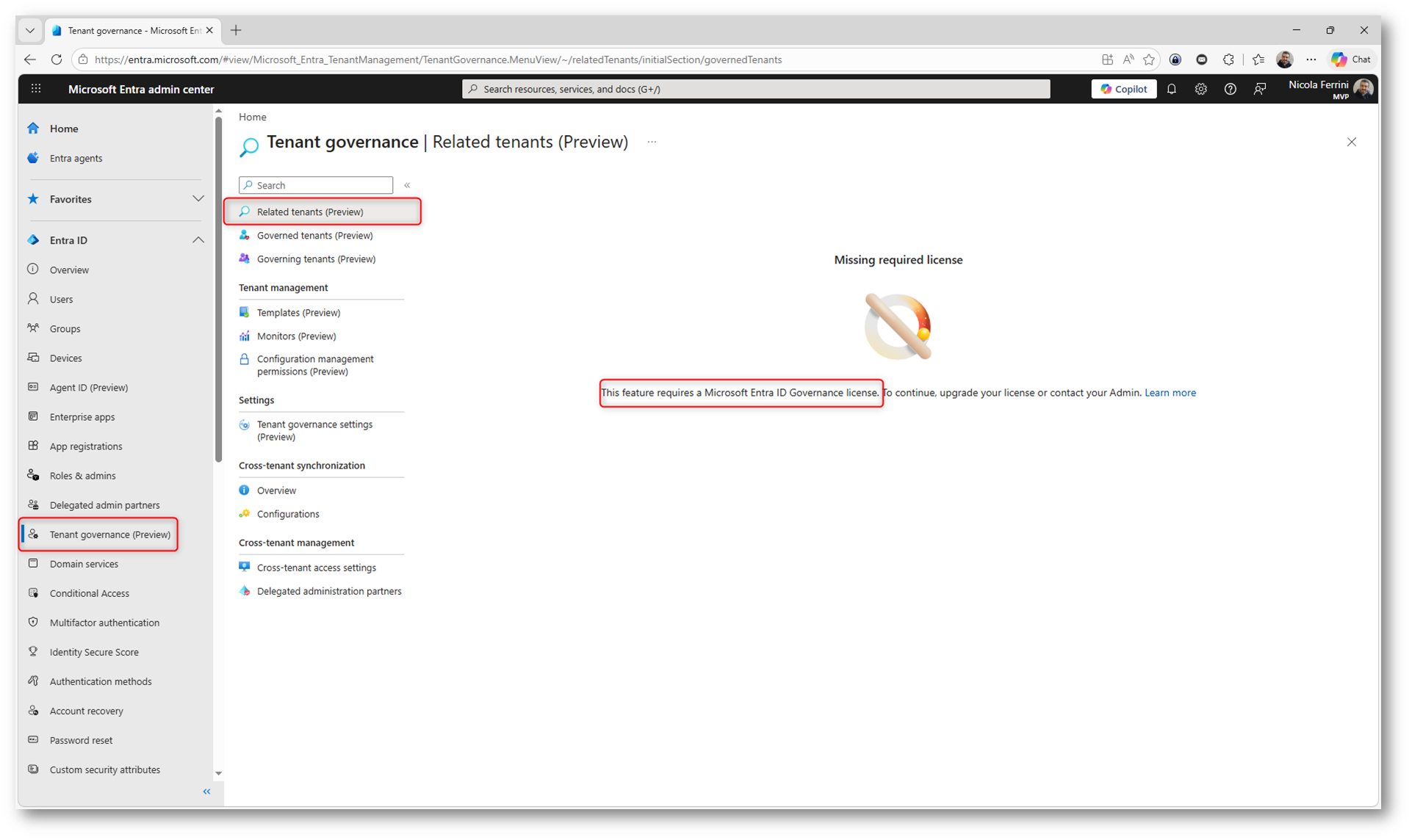

Dal punto di vista del licensing, le funzionalità di Tenant Governance sono integrate all’interno delle licenze Microsoft Entra ID P1, Microsoft Entra ID P2 e Microsoft Entra ID Governance, con differenze legate principalmente alle capacità avanzate.

Le funzionalità di base, come la gestione delle relazioni tra tenant e alcune componenti di monitoraggio, sono disponibili già a partire dal livello P1, mentre le funzionalità più evolute, come la gestione avanzata delle applicazioni multi-tenant o scenari di governance più complessi, richiedono licenze superiori.

È importante considerare che Microsoft Entra Tenant Governance non è una funzionalità isolata, ma si integra con altre componenti della piattaforma Entra. Per questo motivo, la scelta della licenza deve essere valutata in funzione dell’intero modello di identity governance e non solo della singola funzionalità.

Figura 1: Messaggio di errore relativo al licensing: la funzionalità Tenant Governance richiede una licenza Microsoft Entra ID Governance

Implementazione

L’implementazione di Microsoft Entra Tenant Governance segue un percorso ben definito che parte dalla verifica dei prerequisiti e arriva alla configurazione completa del modello di governance. È necessario disporre dei ruoli amministrativi adeguati e di un tenant che fungerà da punto centrale per la gestione.

Il primo passo operativo è l’attivazione della tenant discovery, che rappresenta la base di tutto il processo. Questa operazione è irreversibile e consente di costruire l’inventario dei tenant correlati, elemento fondamentale per qualsiasi attività successiva.

Successivamente si passa alla definizione delle relazioni di governance, che permettono di stabilire i collegamenti tra tenant e di abilitare l’accesso amministrativo delegato in modo controllato. Questo passaggio è cruciale perché definisce il modello operativo dell’intero ecosistema.

Una volta definite le relazioni, si procede con la configurazione della delegated administration, che consente di assegnare privilegi in modo granulare e coerente con il principio del least privilege. Infine, viene attivato il monitoraggio continuo, che permette di mantenere sotto controllo lo stato dei tenant e di intervenire rapidamente in caso di deviazioni.

L’intero processo deve essere visto come un percorso evolutivo: la vera efficacia di Tenant Governance non sta solo nella configurazione iniziale, ma nella capacità di mantenere nel tempo un livello costante di controllo e coerenza su tutti i tenant.

Tenant discovery

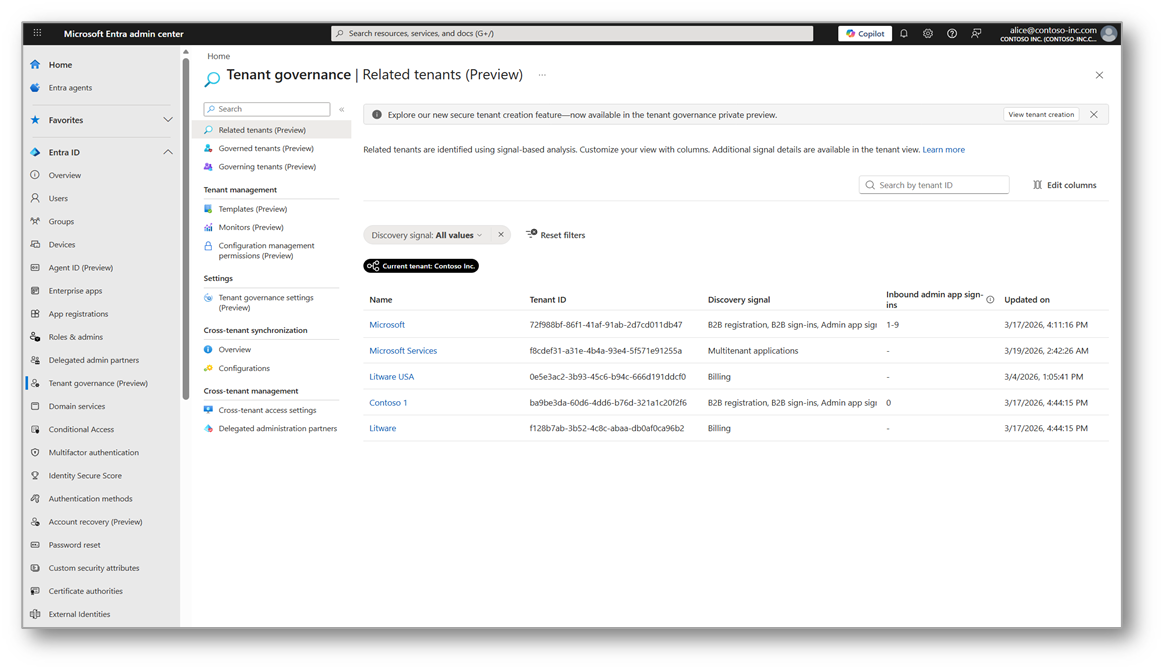

Una volta configurato correttamente il licensing, la funzionalità di tenant discovery entra in azione automaticamente e inizia a mostrarvi i tenant correlati al vostro ambiente.

Come potete vedere nella figura sotto, se disponete della licenza corretta, il sistema popola la sezione Related tenants con un elenco di tenant identificati tramite diversi discovery signal. Nel caso mostrato, sono già visibili tenant collegati tramite B2B, applicazioni multi-tenant e relazioni di billing.

Questa vista rappresenta il vero punto di partenza della vostra attività. Non si tratta semplicemente di un elenco, ma di una mappa delle relazioni tra il vostro tenant e altri ambienti. Da qui potete iniziare a comprendere il livello di esposizione e decidere quali tenant devono essere portati sotto governance.

È importante sottolineare che questa fase non richiede configurazioni manuali complesse: la piattaforma utilizza segnali già presenti per costruire automaticamente questa visibilità. Proprio per questo motivo, spesso emergono tenant che non erano stati considerati in precedenza.

Figura 2: Elenco dei tenant correlati popolato automaticamente dopo l’attivazione della tenant discovery (Credits: Microsoft)

Analisi dei Discovery Signals

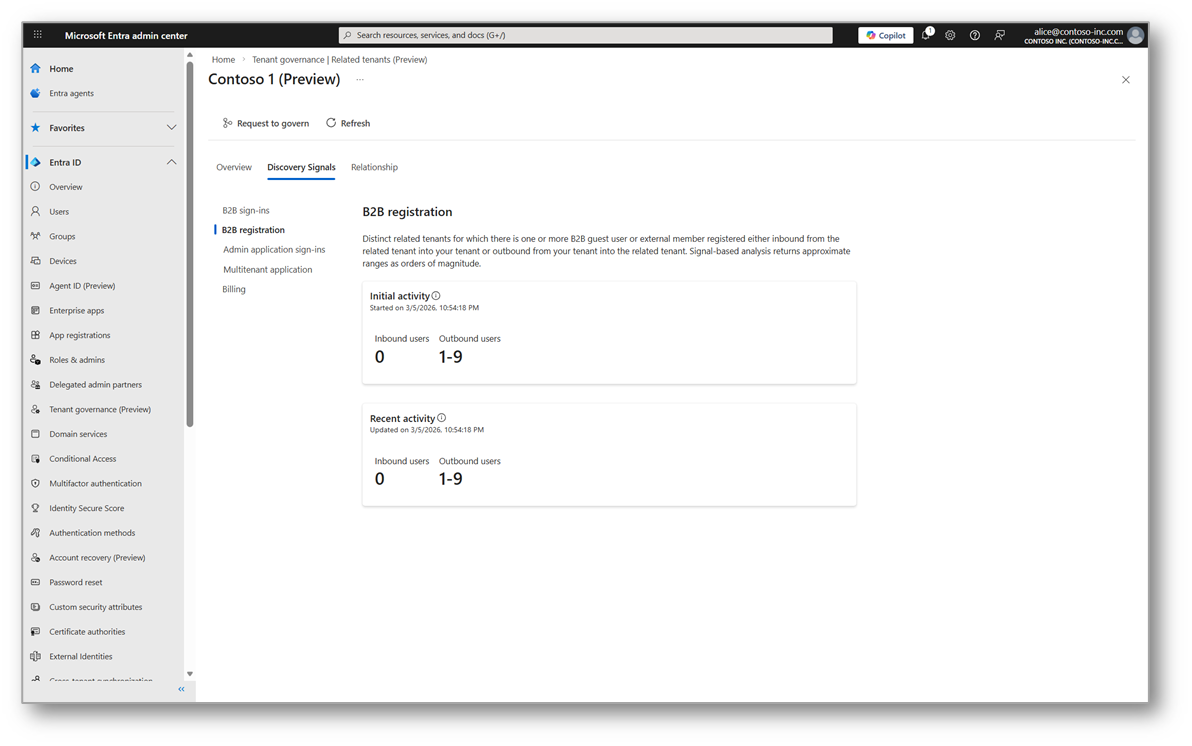

Una volta identificati i tenant correlati, il passo successivo è analizzare nel dettaglio i discovery signals associati a ciascun tenant. Questa fase è fondamentale perché vi permette di passare da una semplice visibilità a una valutazione concreta del rischio.

Se fate clic su uno dei tenant presenti nella lista, accedete a una vista di dettaglio che consolida tutte le informazioni disponibili. Nel caso proposto e visibile nella figura sotto, viene analizzato il tenant Contoso 1, dove posso vedere chiaramente i dati relativi al segnale B2B registration.

Questa schermata è estremamente utile perché mostra informazioni come attività iniziale e recente, numero di utenti in ingresso e in uscita e tipologia di relazione tra i tenant.

Questi dati vi consentono di capire non solo se esiste una relazione, ma anche quanto è attiva e quanto è rilevante.

Dal punto di vista operativo, è qui che dovete iniziare a fare triage. Dovete cioè valutare quali tenant sono effettivamente parte del vostro ecosistema, presentano un’esposizione significativa e richiedono un intervento immediato.

Ad esempio, la presenza di utenti che accedono tramite B2B o di relazioni legate al billing può indicare un legame forte tra i tenant. Se a questo si aggiunge la presenza di applicazioni multi-tenant, il livello di attenzione deve aumentare ulteriormente, perché potrebbe esserci accesso a dati sensibili.

Figura 3: Vista di dettaglio dei discovery signals per un tenant correlato, con metriche di attività B2B e indicazione degli utenti coinvolti (Credits: Microsoft)

Creazione delle Governance Relationships

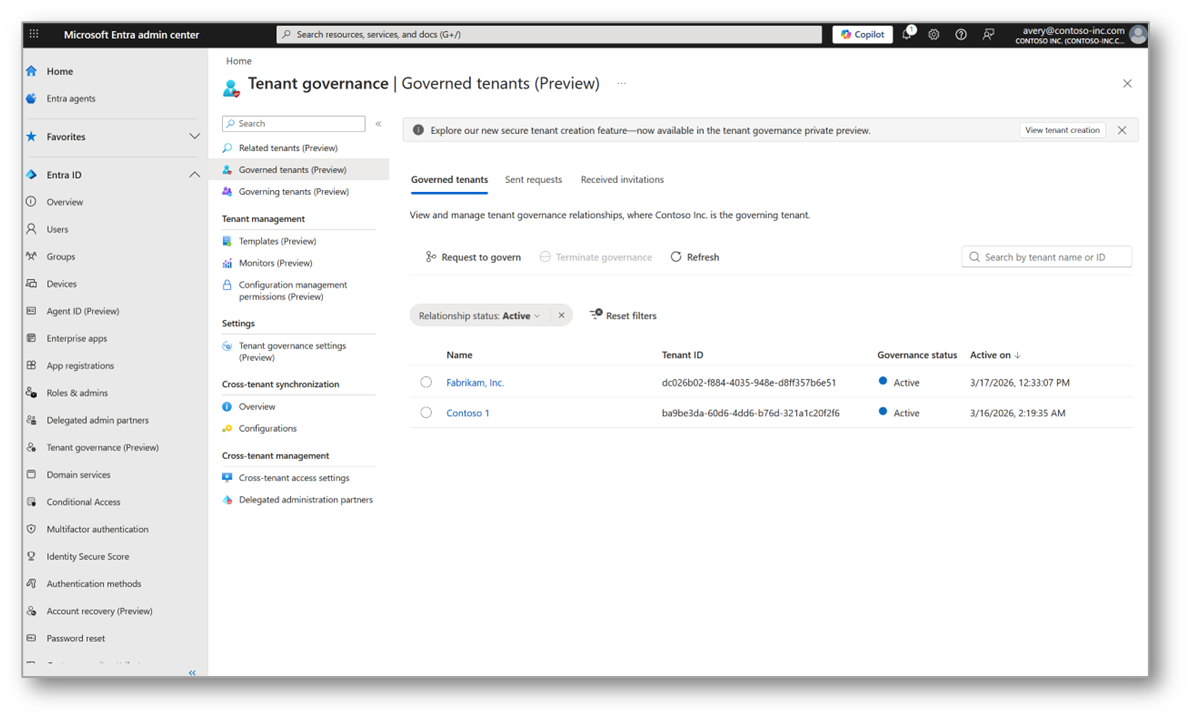

Dopo aver identificato i tenant che devono essere governati, il passo successivo è stabilire delle governance relationships. Questa fase è fondamentale perché consente di ottenere un accesso amministrativo centralizzato senza dover gestire account separati o configurazioni manuali per ogni tenant.

Accedete alla sezione Tenant governance → Governed tenants e avviate una nuova richiesta tramite Request to govern. Questo avvia un workflow strutturato che prevede richiesta e approvazione tra tenant, definendo in modo chiaro quale tenant è il governing tenant, quale è il governed tenant e quali privilegi vengono concessi.

Nel caso proposto, come potete vedere dalla figura sotto, sono state configurate alcune relazioni attive. I tenant Fabrikam, Inc. e Contoso 1 risultano nello stato Active, a indicare che la relazione è stata completata correttamente e che possono essere gestiti direttamente dal tenant centrale.

Questo approccio elimina la necessità di creare account amministrativi locali in ogni tenant o di gestire accessi B2B complessi. Tutto viene centralizzato, migliorando la sicurezza, la gestione degli accessi e la tracciabilità delle operazioni.

Un aspetto particolarmente rilevante è la scalabilità del modello. All’aumentare del numero di tenant, è possibile continuare ad aggiungere relazioni mantenendo un controllo coerente e adattando i livelli di accesso in base ai requisiti di sicurezza e compliance.

Figura 4: Elenco dei tenant governati con relazioni attive, gestite centralmente dal tenant principale (Credits: Microsoft)

Definizione dei Policy Template

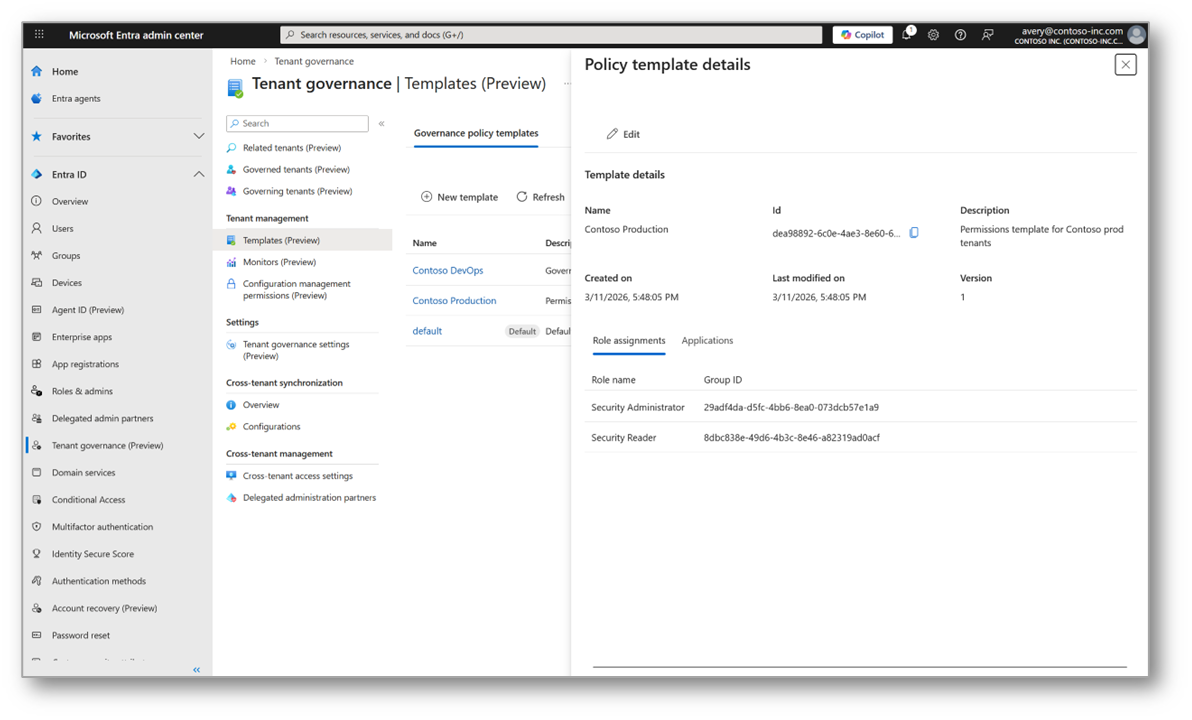

Prima di creare una governance relationship efficace, è necessario definire i policy template, che rappresentano il modello di delega amministrativa tra tenant. Questo passaggio è essenziale perché stabilisce quali privilegi verranno assegnati e come verranno gestiti.

Accedete alla sezione Tenant governance → Templates e create un nuovo template oppure modificate uno esistente. All’interno del template potete configurare l’associazione tra gruppi di sicurezza del tenant centrale e i ruoli Entra nei tenant governati.

Come si può vedere dalla figura sotto, è stato configurato un template chiamato Contoso Production. All’interno sono stati mappati due ruoli fondamentali, Security Administrator e Security Reader, ciascuno associato a un gruppo specifico.

Questo modello consente di implementare un approccio basato sul least privilege, dove ogni gruppo riceve solo i permessi strettamente necessari. Una volta applicato il template a una governance relationship, gli amministratori possono accedere ai tenant governati direttamente dal tenant centrale, senza bisogno di account locali o accessi B2B.

Un ulteriore vantaggio è la centralizzazione della gestione degli accessi. Le modifiche ai privilegi non vengono fatte nei singoli tenant, ma semplicemente aggiornando i gruppi nel tenant principale. Questo rende molto più semplice mantenere allineate le autorizzazioni rispetto ai cambiamenti organizzativi e migliorare le attività di audit e controllo.

Figura 5: Dettaglio di un policy template con assegnazione dei ruoli Entra ai gruppi di sicurezza del tenant centrale (Credits: Microsoft)

Configuration Management e Baseline

Una volta stabilite le governance relationships e configurata la delega amministrativa, il passo successivo è garantire che tutti i tenant rimangano allineati nel tempo. Il problema principale, in questi scenari, è il cosiddetto configuration drift, cioè la deviazione delle configurazioni rispetto allo stato desiderato.

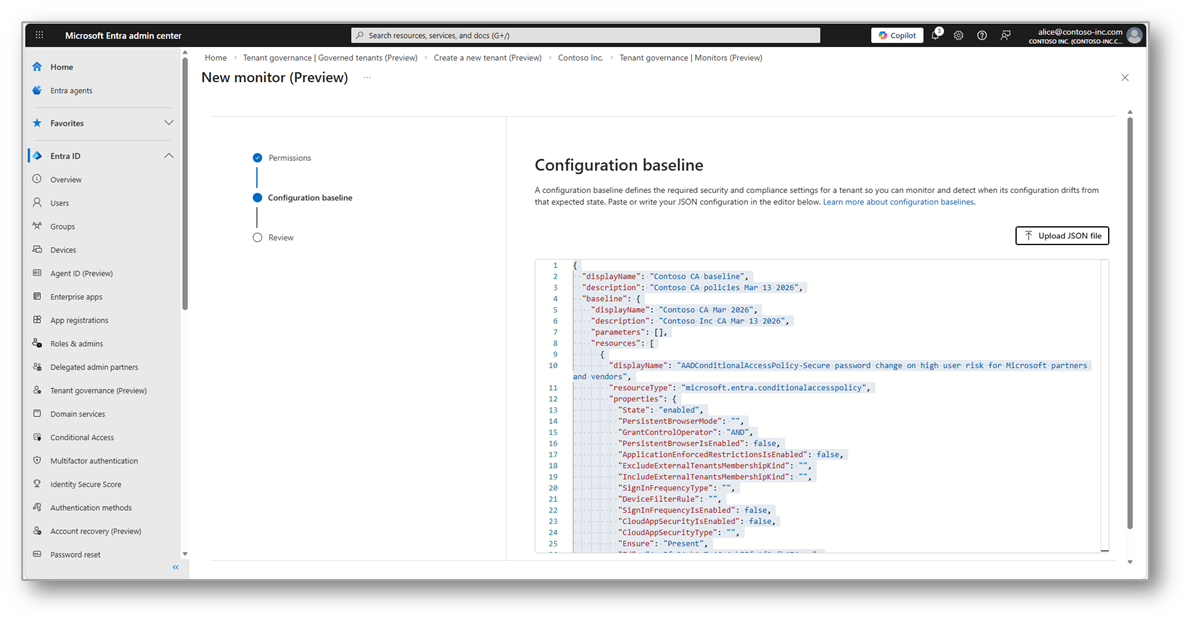

Per gestire questo aspetto, si utilizza la funzionalità di Tenant Configuration Management, che consente di definire una configuration baseline. Questa baseline rappresenta lo stato “corretto” delle configurazioni che volete mantenere nei tenant governati.

Accedete alla sezione Tenant governance → Monitors e create un nuovo monitor. Durante la configurazione, vi viene richiesto di definire la baseline utilizzando un file in formato JSON, che descrive in modo preciso le impostazioni da controllare.

Nell’immagine è visibile un esempio di baseline che include, ad esempio, una policy di Conditional Access. Questo significa che il sistema sarà in grado di verificare automaticamente se quella configurazione è presente e correttamente impostata nei tenant governati.

Uno degli aspetti più interessanti è la flessibilità. Potete definire baseline diverse in base al tipo di tenant o ai requisiti specifici, includendo configurazioni provenienti da diversi servizi Microsoft, come Entra ID, Exchange, Intune o Defender.

Questo approccio consente di trasformare la governance in un processo continuo: non vi limitate a configurare i tenant, ma verificate costantemente che rimangano allineati alle vostre policy di sicurezza e compliance.

Figura 6: Definizione di una configuration baseline tramite file JSON per il monitoraggio delle configurazioni nei tenant governati (Credits: Microsoft)

Monitoraggio e Configuration Drift

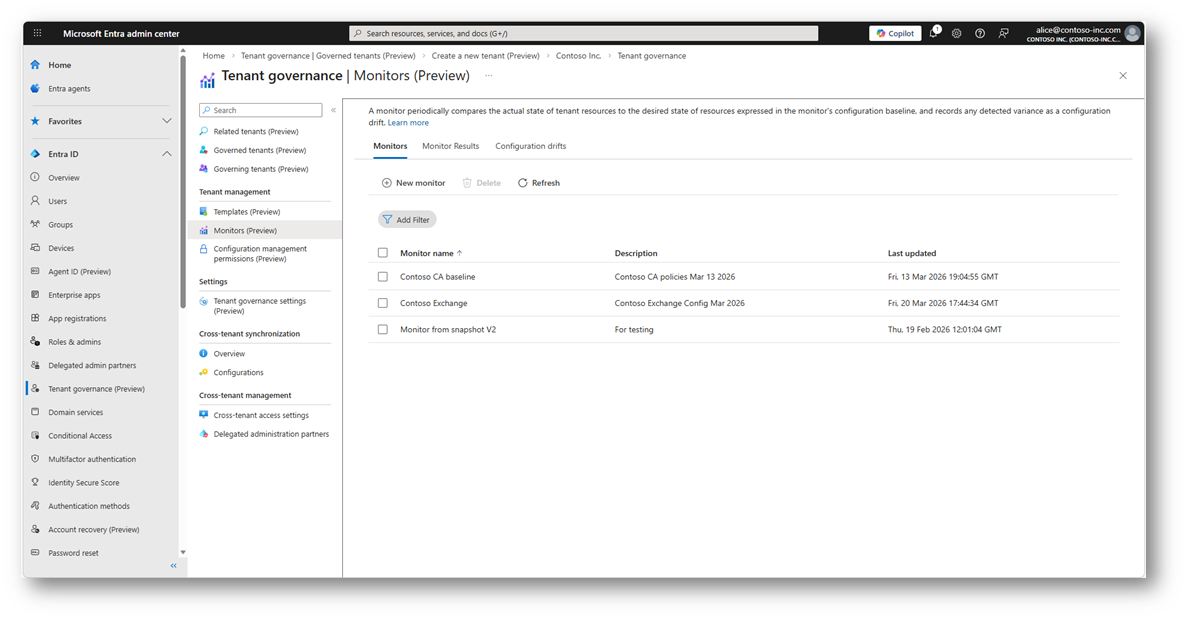

Dopo aver definito le configuration baseline, è possibile attivare il monitoraggio continuo delle configurazioni nei tenant governati. Questa fase è fondamentale per individuare tempestivamente eventuali deviazioni rispetto allo stato desiderato.

Accedete alla sezione Tenant governance → Monitors per visualizzare l’elenco dei monitor configurati. Ogni monitor rappresenta un controllo attivo che confronta periodicamente lo stato reale delle configurazioni con la baseline definita.

Nell’esempio mostrato, sono presenti diversi monitor associati a specifiche baseline, come quelle relative alle policy di Conditional Access o ad altre configurazioni di sicurezza. Questo consente di avere una visione centralizzata dello stato di conformità dei tenant.

Un approccio particolarmente efficace consiste nell’utilizzare i configuration snapshot. Invece di creare una baseline da zero, è possibile acquisire la configurazione di un tenant considerato “golden” e utilizzarla come punto di partenza. Questo accelera notevolmente l’adozione e riduce il rischio di errori.

Grazie a questo meccanismo, ogni variazione rispetto alla baseline viene rilevata automaticamente e registrata come configuration drift. In questo modo potete intervenire rapidamente, mantenendo allineati tutti i tenant alle policy di sicurezza e compliance definite.

Figura 7: Elenco dei monitor configurati per il controllo continuo delle configuration baseline e la rilevazione del configuration drift (Credits: Microsoft)

Analisi del Configuration Drift

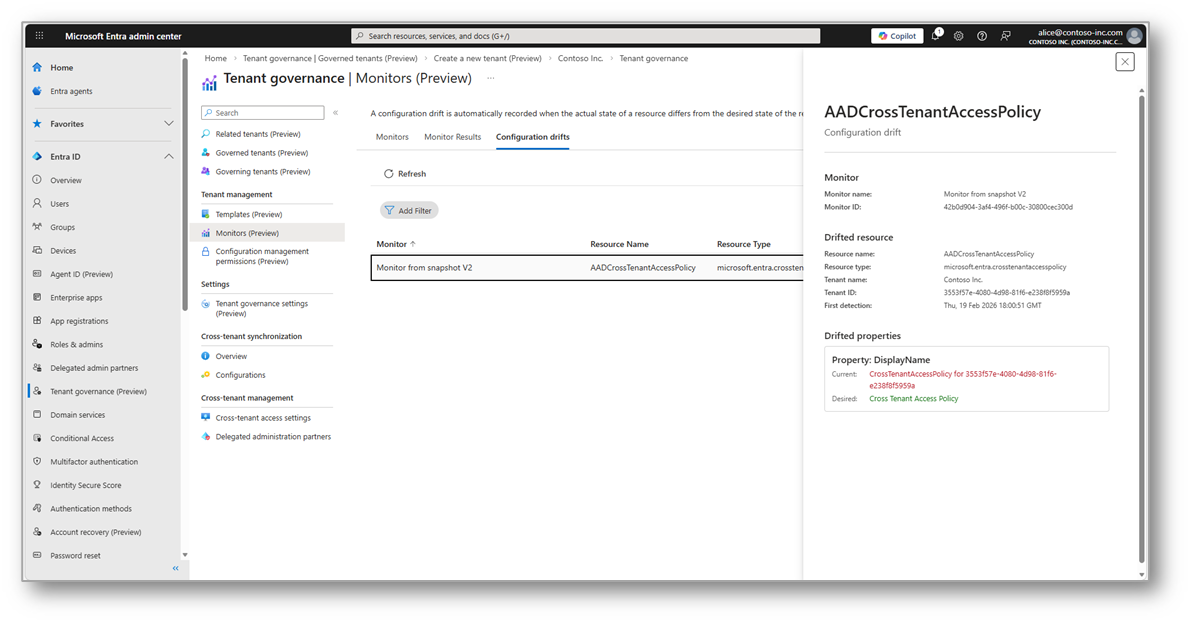

Una volta configurati i monitor, potete entrare nel vivo della governance analizzando il configuration drift, ovvero tutte quelle situazioni in cui un tenant si discosta dalla baseline definita.

Accedete alla sezione Tenant governance → Monitors → Configuration drifts per visualizzare l’elenco delle deviazioni rilevate. Ogni voce rappresenta una differenza tra lo stato attuale e quello definito nella baseline.

Nel caso mostrato, viene evidenziato un drift relativo alla risorsa AADCrossTenantAccessPolicy. Il pannello di dettaglio consente di confrontare in modo immediato il valore corrente con quello previsto. In questo modo è possibile capire esattamente cosa è cambiato e valutare l’impatto sulla sicurezza.

Questo tipo di analisi è particolarmente utile perché consente di passare da un controllo statico a un modello dinamico. Non vi limitate a definire le configurazioni corrette, ma potete verificare continuamente che vengano rispettate.

I risultati dei monitor forniscono una sintesi delle esecuzioni più recenti e permettono di individuare rapidamente le aree critiche. Le informazioni raccolte possono quindi essere utilizzate per prioritizzare le attività di remediation e riportare i tenant allo stato desiderato.

Figura 8: Report di configuration drift con dettaglio delle differenze tra configurazione attuale e baseline per una specifica risorsa (Credits: Microsoft)

Organizzazione dei monitor e best practices

Una volta che iniziate a utilizzare i monitor, è importante organizzarli in modo coerente con il vostro modello operativo. L’obiettivo non è solo controllare le configurazioni, ma farlo in modo strutturato, allineando i monitor alle diverse aree di responsabilità.

Nella pratica potete creare fino a 30 monitor e il modo più efficace per gestirli è suddividerli per servizio. Questo significa, ad esempio, separare i controlli relativi a Entra ID da quelli di Exchange o di altri workload, rendendo più semplice sia l’analisi sia la gestione operativa.

Ogni monitor può includere un numero elevato di risorse, in funzione del licensing, permettendo di costruire baseline molto dettagliate senza perdere in chiarezza. In questo modo riuscite a mantenere un buon equilibrio tra granularità e governabilità.

Se avete già utilizzato strumenti come Microsoft365DSC, il passaggio a Tenant Governance risulta piuttosto naturale. La differenza è che qui vi trovate di fronte a una soluzione nativa, completamente integrata in Microsoft Entra e supportata da Microsoft, che semplifica notevolmente la gestione delle configurazioni dichiarative. Date un’occhiata alla guida Monitorare e gestire la configurazione del vostro Tenant? Microsoft365DSC è la vostra soluzione! – ICT Power

Secure Tenant Creation

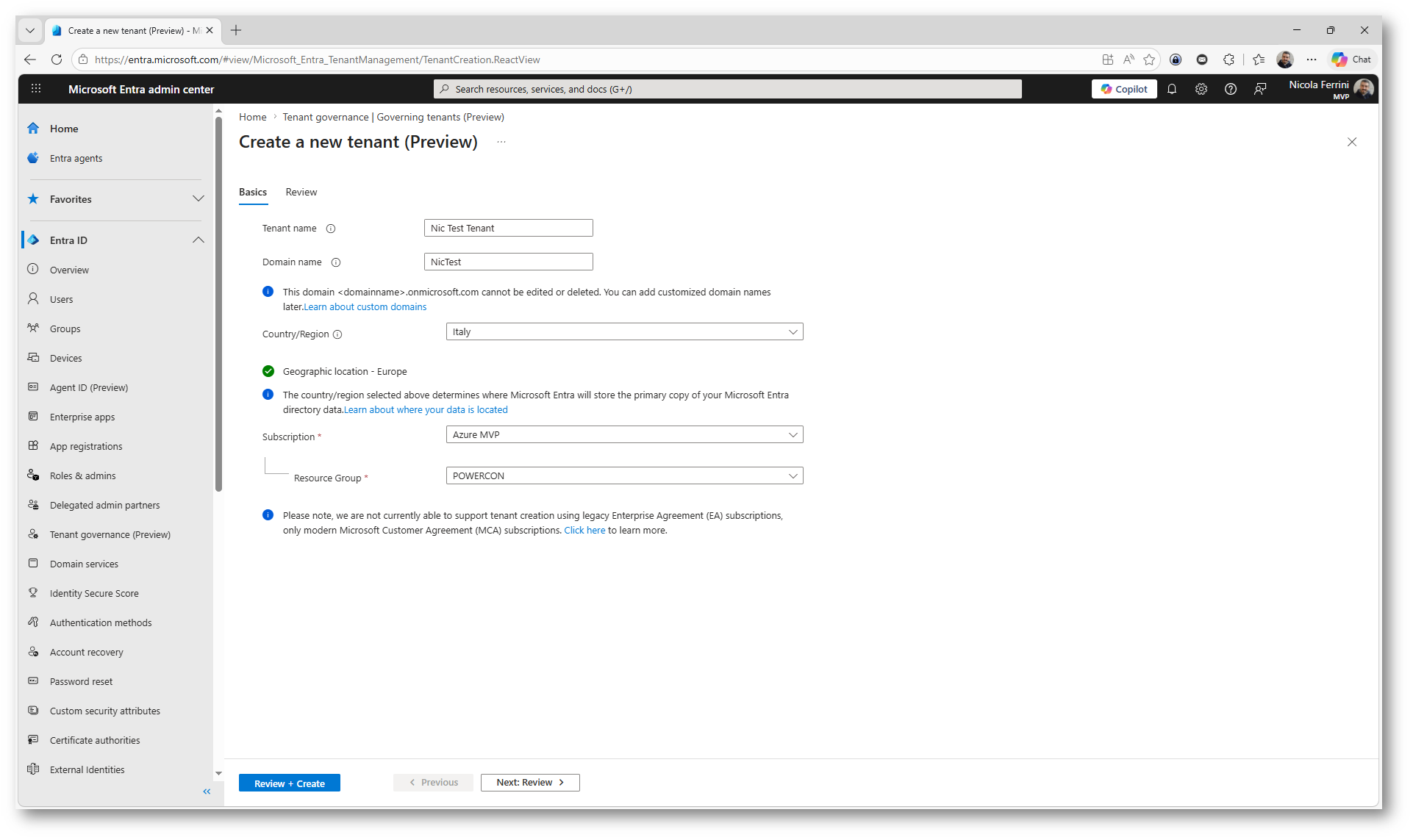

Dopo aver scoperto i tenant e averli portati sotto governance, il passo successivo è evitare che il problema si ripresenti in futuro. È qui che entra in gioco la funzionalità di secure tenant creation, che consente di controllare la creazione di nuovi tenant fin dall’inizio.

Accedete al processo di creazione di un nuovo tenant direttamente dal portale di Microsoft Entra. Qui potete definire le informazioni di base, come nome del tenant, dominio, area geografica e sottoscrizione Azure associata.

La differenza rispetto al passato è sostanziale. Il tenant non viene più creato come entità isolata, ma nasce già integrato nel modello di governance. Questo significa che viene automaticamente stabilita una relazione con il tenant principale, permettendo di applicare fin da subito controlli e accessi amministrativi centralizzati.

Nel caso mostrato, è evidente come la creazione del tenant sia guidata e strutturata. Questo approccio consente di limitare la creazione ai soli utenti autorizzati e di garantire che ogni nuovo ambiente rispetti le policy aziendali.

Un ulteriore vantaggio è l’integrazione con il billing Microsoft. Il tenant viene associato fin da subito all’account commerciale dell’organizzazione, creando un legame che facilita la gestione e riduce il rischio di tenant “orfani”. In caso di perdita di accesso amministrativo, questa relazione diventa un elemento chiave per il recupero.

Questo modello rappresenta un’evoluzione importante: non vi limitate più a governare ciò che esiste, ma assicurate che tutto ciò che viene creato sia governato by design.

Figura 9: Processo di creazione di un nuovo tenant con configurazione guidata e integrazione nativa nel modello di governance

Cross-tenant synchronization

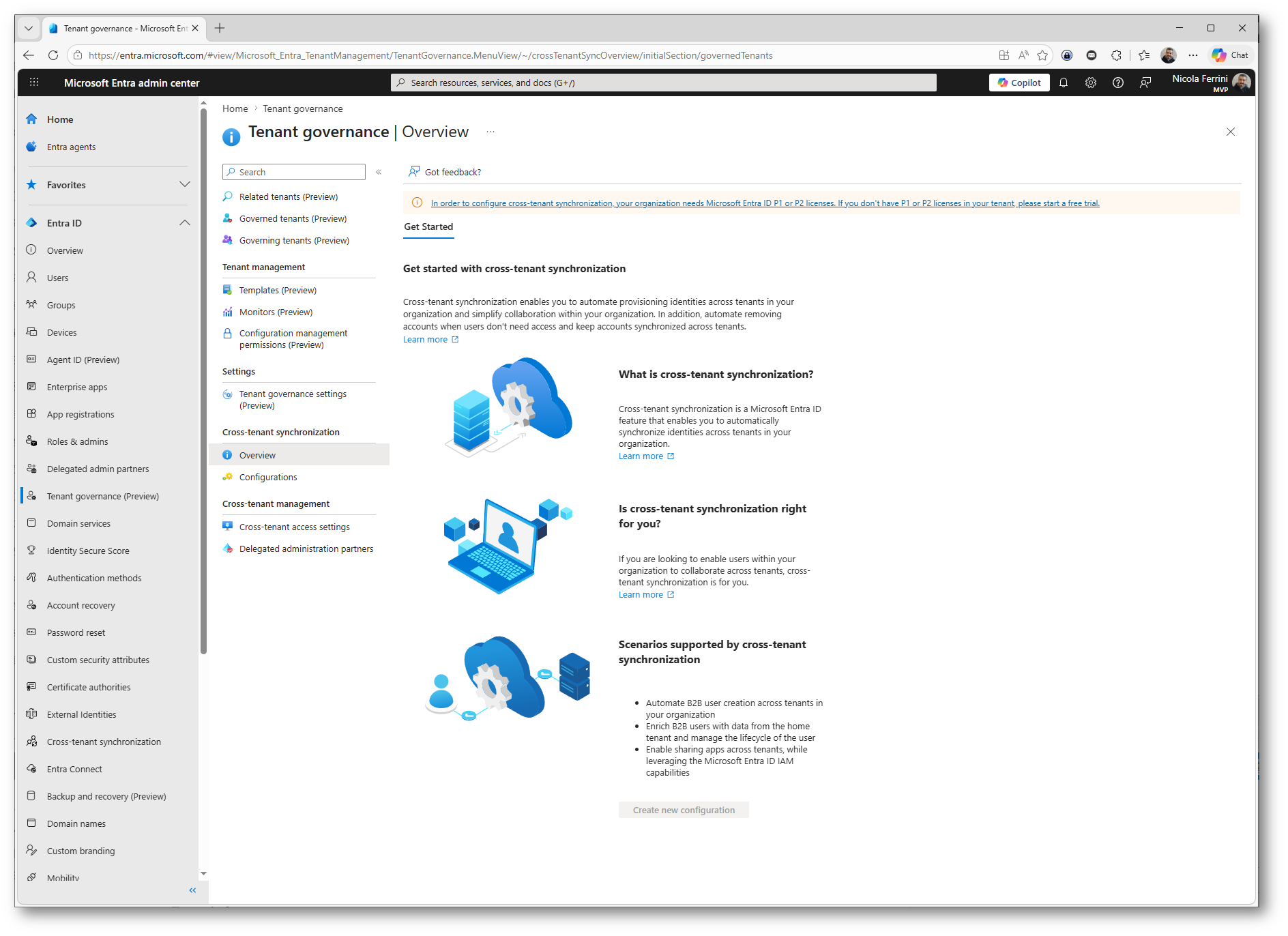

Un aspetto che spesso si affianca a Microsoft Entra Tenant Governance è la funzionalità di cross-tenant synchronization, che consente di automatizzare la gestione delle identità tra tenant.

Dalla sezione Tenant governance → Overview, potete accedere a questa funzionalità, che permette di sincronizzare automaticamente gli utenti tra tenant diversi, semplificando scenari di collaborazione e riducendo la gestione manuale degli account.

Questa componente non fa parte direttamente del modello di tenant governance, ma lo completa. Se la governance vi consente di controllare accessi e configurazioni, la sincronizzazione vi aiuta a gestire in modo coerente il ciclo di vita delle identità tra tenant.

Nel mio ambiente è visibile la schermata introduttiva, che evidenzia come questa funzionalità richieda licenze specifiche e permetta di automatizzare la creazione e la gestione degli utenti in scenari multi-tenant.

Il risultato è un modello più integrato, dove governance e identity lifecycle management lavorano insieme per ridurre complessità e migliorare il controllo complessivo.

Figura 10: Panoramica della funzionalità di cross-tenant synchronization, utile per automatizzare la gestione delle identità tra tenant

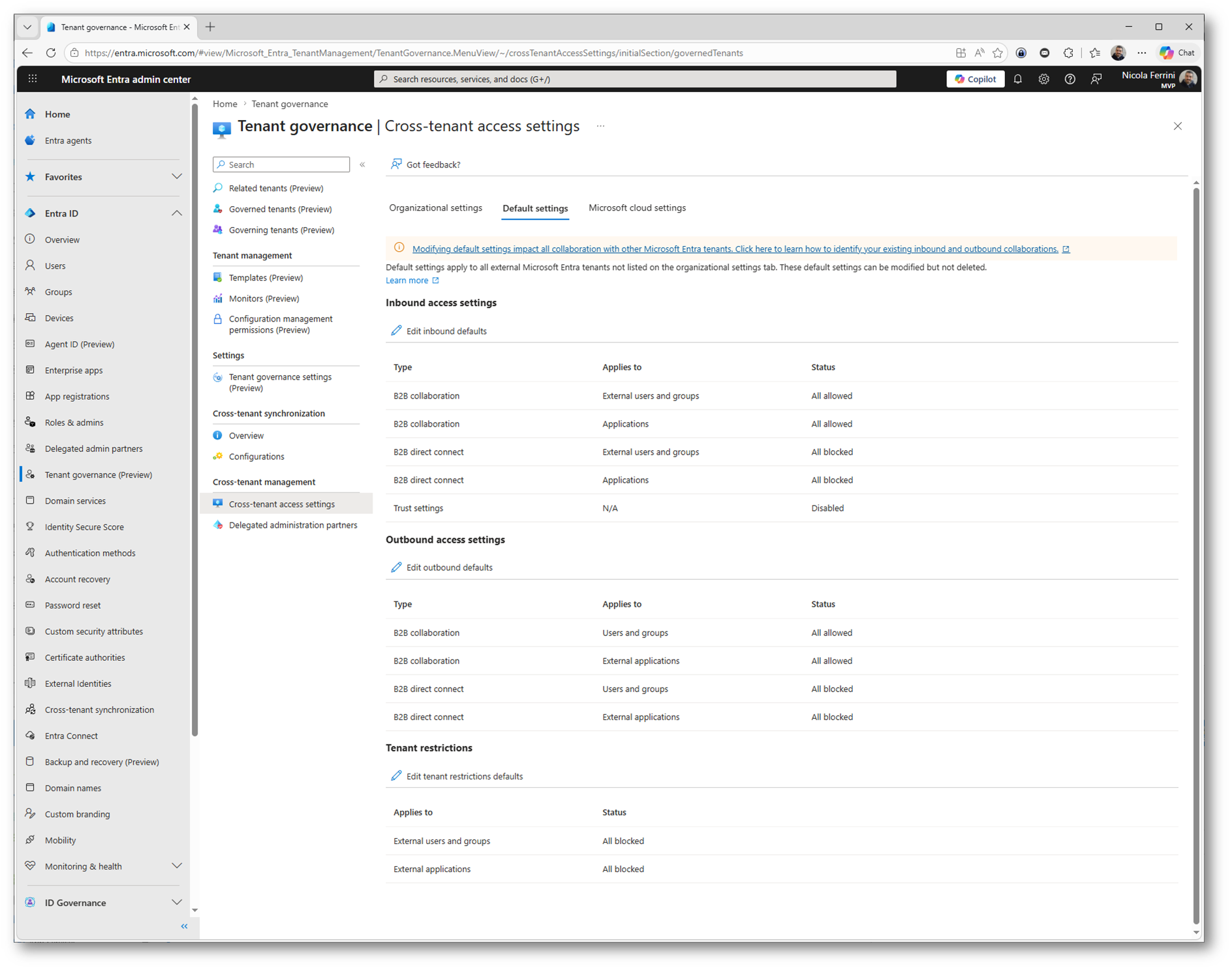

Cross-tenant access settings

Un aspetto fondamentale, spesso sottovalutato, riguarda la configurazione dei cross-tenant access settings. Questa componente definisce come i tenant comunicano tra loro e rappresenta la base tecnica su cui si appoggiano molte delle funzionalità di Tenant Governance.

Accedete alla sezione Tenant governance → Cross-tenant access settings per visualizzare e configurare le impostazioni di accesso tra tenant. Qui potete definire in modo preciso le regole per l’accesso inbound e outbound, distinguendo tra collaborazione B2B, applicazioni e connessioni dirette.

Dalla schermata si nota chiaramente come sia possibile controllare il comportamento predefinito per tutti i tenant esterni, stabilendo cosa è consentito e cosa è bloccato. Questo vi permette di impostare una baseline di sicurezza coerente, evitando configurazioni troppo permissive.

Un elemento particolarmente importante è rappresentato dalle trust settings, che consentono di gestire aspetti come l’ereditarietà delle policy di autenticazione o dei controlli di sicurezza tra tenant. Se non configurate correttamente, queste impostazioni possono introdurre rischi significativi.

Nel mio ambiente, ad esempio, è evidente come alcune funzionalità siano consentite per la collaborazione B2B, mentre altre, come il B2B direct connect, risultano bloccate. Questo tipo di configurazione consente di bilanciare apertura e controllo, mantenendo un buon livello di sicurezza.

Questo livello di configurazione è essenziale perché, anche se avete definito correttamente le governance relationships, il comportamento effettivo degli accessi tra tenant dipende da queste impostazioni. In altre parole, la governance definisce “chi può fare cosa”, mentre i cross-tenant settings definiscono “come” questo avviene.

Ne ho parlato qualche tempo fa nella guida Configurare il Cross-tenant access con Azure AD External Identities per i Microsoft Teams shared channels – ICT Power

Figura 11: Configurazione delle impostazioni di accesso cross-tenant, con controllo dettagliato delle regole inbound e outbound tra tenant

Approfondimenti

Per iniziare a utilizzare al meglio Microsoft Entra Tenant Governance, il consiglio è quello di approfondire la documentazione ufficiale, che descrive in modo dettagliato tutte le funzionalità e i possibili scenari di utilizzo. Microsoft Entra tenant governance documentation (preview) – Microsoft Entra ID Governance | Microsoft Learn

Conclusioni

Microsoft Entra Tenant Governance introduce un approccio moderno alla gestione degli ambienti multi-tenant, spostando il focus dalla semplice amministrazione alla governance strutturata e continua. Il valore principale non è solo nella visibilità iniziale, ma nella capacità di mantenere nel tempo controllo, coerenza e sicurezza su tutto l’ecosistema.

Attraverso la tenant discovery, le governance relationships e il configuration management, è possibile costruire un modello centralizzato che semplifica l’operatività e riduce i rischi. La possibilità di definire baseline e monitorare il configuration drift consente di trasformare la governance in un processo dinamico, sempre allineato alle esigenze di sicurezza e compliance.

Infine, con la secure tenant creation, si chiude il cerchio: non solo si governa ciò che esiste, ma si garantisce che ogni nuovo tenant nasca già conforme al modello definito. Questo consente di evitare nel tempo la ricomparsa di ambienti non controllati.