External MFA in Microsoft Entra ID con Cisco Duo

Il 24 marzo Microsoft ha annunciato la general availability della External MFA in Microsoft Entra ID, segnando un passaggio importante nell’evoluzione dei modelli di autenticazione aziendale. Questa funzionalità, precedentemente nota come External Authentication Methods, consente finalmente di utilizzare in modo nativo provider MFA di terze parti all’interno del tenant, senza dover ricorrere a soluzioni ibride o federazioni complesse. Date un’occhiata all’annuncio ufficiale alla pagina External MFA in Microsoft Entra ID is now generally available | Microsoft Community Hub

Con questa novità, Entra ID rimane il punto centrale di controllo delle identità, continuando a gestire la valutazione delle policy, la Conditional Access e il risk assessment in tempo reale, mentre delega il secondo fattore a un sistema. In altre parole, mantenete il pieno governo delle decisioni di accesso, ma potete standardizzare l’esperienza MFA su strumenti già adottati in azienda.

Questo approccio risolve uno dei limiti storici: la difficoltà di integrare provider MFA esterni in scenari cloud-only. Oggi potete implementare una strategia coerente, semplificando l’esperienza utente e migliorando la sicurezza complessiva, senza rinunciare agli investimenti già fatti su piattaforme.

In questa guida mostrerò come integrare Cisco DUO.

Perché integrare Cisco Duo come provider MFA esterno

Integrare Cisco Duo come provider MFA esterno in Microsoft Entra ID vi permette di coniugare controllo e flessibilità, mantenendo Entra ID come punto centrale per le decisioni di accesso e sfruttando al tempo stesso le capacità avanzate di autenticazione di Duo.

In questo modo potete standardizzare la MFA su una piattaforma già diffusa in azienda, evitando di introdurre nuovi strumenti e semplificando la user experience. Allo stesso tempo, continuate a beneficiare delle policy di Conditional Access, del risk assessment e della governance centralizzata offerte da Entra ID, senza compromessi architetturali.

Un altro aspetto chiave riguarda la sicurezza avanzata: Duo offre funzionalità evolute come il device trust, le verifiche sullo stato del dispositivo e metodi di autenticazione moderni, che potete integrare direttamente nei vostri flussi di accesso. Questo vi consente di elevare il livello di protezione senza aumentare la complessità operativa.

Requisiti e configurazioni preliminari

Per integrare Cisco Duo come metodo di External MFA in Microsoft Entra ID, è fondamentale partire da alcuni requisiti e da una corretta configurazione iniziale, così da evitare problemi nelle fasi successive.

Prima di tutto dovete verificare le licenze: la funzionalità di External Authentication Methods richiede piani Entra ID Premium P1 o P2, in quanto si basa su Conditional Access e sulle funzionalità avanzate di gestione delle identità. Senza questi prerequisiti, l’integrazione non può essere completata.

Dal punto di vista architetturale, è importante che il tenant sia configurato in modalità cloud-first, senza dipendenze da federazioni legacy per la MFA. Questo perché l’External MFA lavora direttamente nel flusso di autenticazione di Entra ID, che rimane il punto centrale per la valutazione delle policy.

Dovete poi predisporre l’ambiente Duo, assicurandovi di avere accesso amministrativo alla console e di poter configurare un’integrazione di tipo OIDC/OAuth o equivalente supportata. In questa fase è essenziale raccogliere le informazioni di integrazione (client ID, secret, endpoint), che verranno utilizzate in Entra ID.

Un altro elemento chiave riguarda i permessi amministrativi: per configurare l’External MFA servono ruoli con privilegi elevati, come Authentication Policy Administrator o Global Administrator, necessari per creare e assegnare il nuovo metodo di autenticazione.

È buona pratica definire fin da subito un perimetro di test, selezionando un gruppo pilota di utenti. Questo vi consente di validare l’integrazione, verificare l’esperienza di autenticazione e intercettare eventuali criticità prima di un rollout più ampio.

Creazione di una nuova applicazione in Cisco Duo

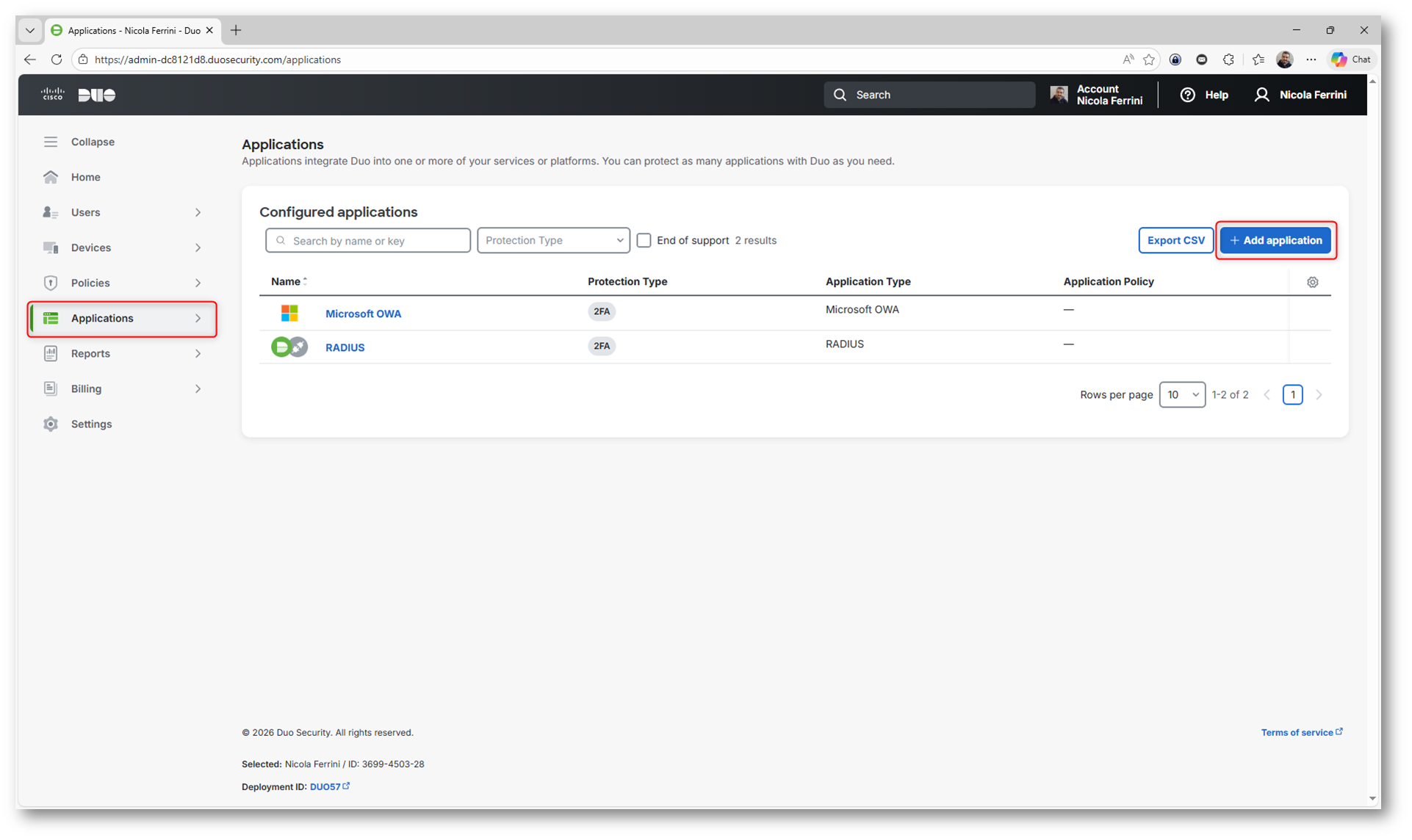

Per iniziare la configurazione in Cisco Duo, dovete accedere alla sezione Applications dalla console di amministrazione. Da qui potete gestire tutte le integrazioni MFA e aggiungere un nuovo servizio da proteggere. Selezionate l’opzione per aggiungere una nuova applicazione.

Figura 1: Accesso alla sezione Applications e selezione di Add application per creare una nuova integrazione MFA

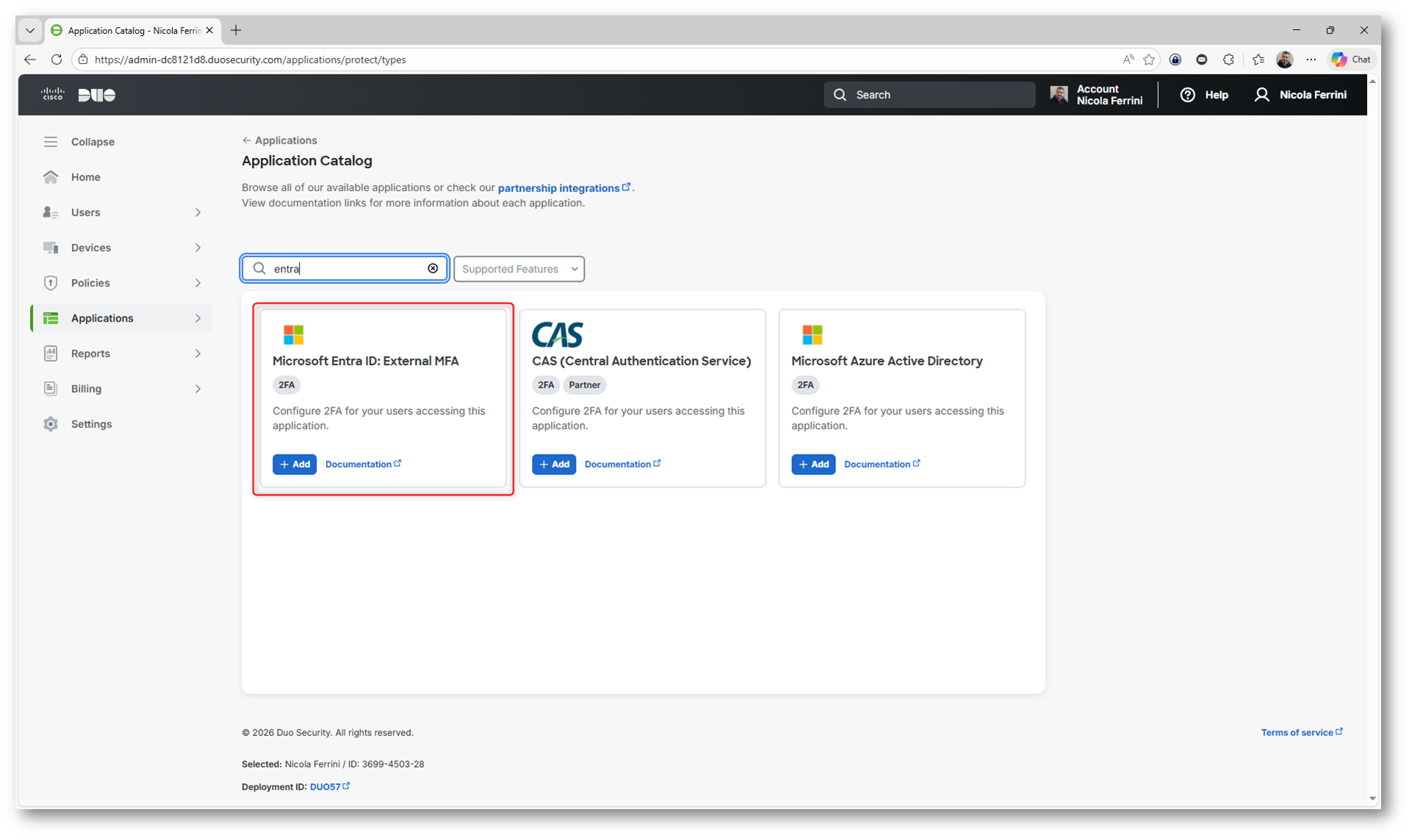

Selezionate il tipo di integrazione da configurare. All’interno dell’Application Catalog potete cercare rapidamente la soluzione desiderata. Cercate Entra e selezionate l’integrazione Microsoft Entra ID: External MFA, che rappresenta il componente specifico per abilitare l’autenticazione a più fattori esterna con Microsoft Entra ID.

Figura 2: Ricerca e selezione dell’applicazione Microsoft Entra ID: External MFA dal catalogo di Duo

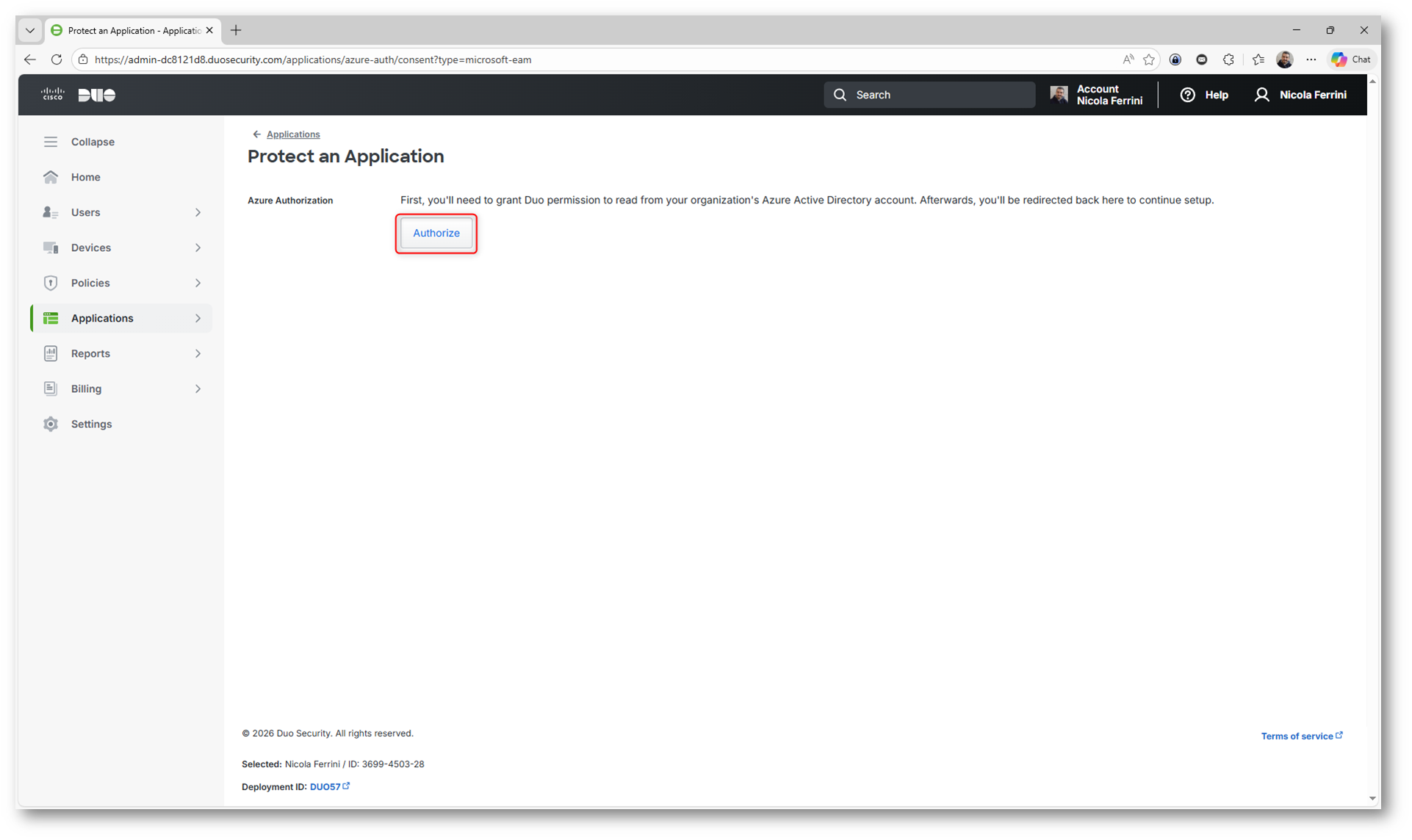

Per proseguire con la configurazione dovete autorizzare Cisco Duo ad accedere al tenant di Microsoft Entra ID. Questo passaggio è necessario per permettere l’integrazione tra i due sistemi. Selezionate Authorize per avviare il processo di consenso.

Figura 3: Autorizzazione di Duo per l’accesso a Microsoft Entra ID

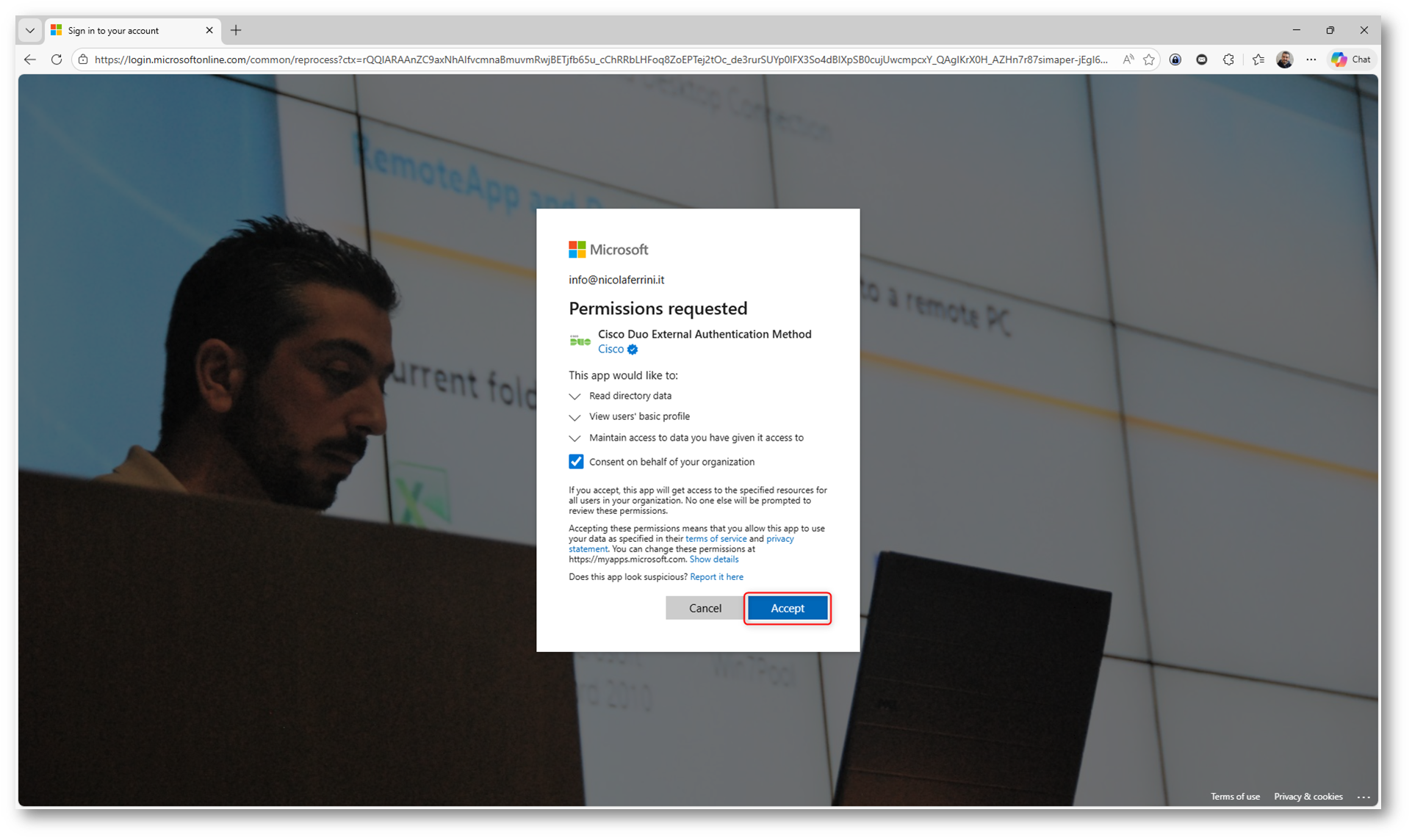

Durante il processo di autorizzazione verrete reindirizzati al portale di Microsoft Entra ID, dove dovrete concedere i permessi richiesti dall’integrazione. Verificate le autorizzazioni richieste e selezionate Accept per completare il consenso.

Figura 4: Schermata di consenso in Microsoft Entra ID con conferma dei permessi

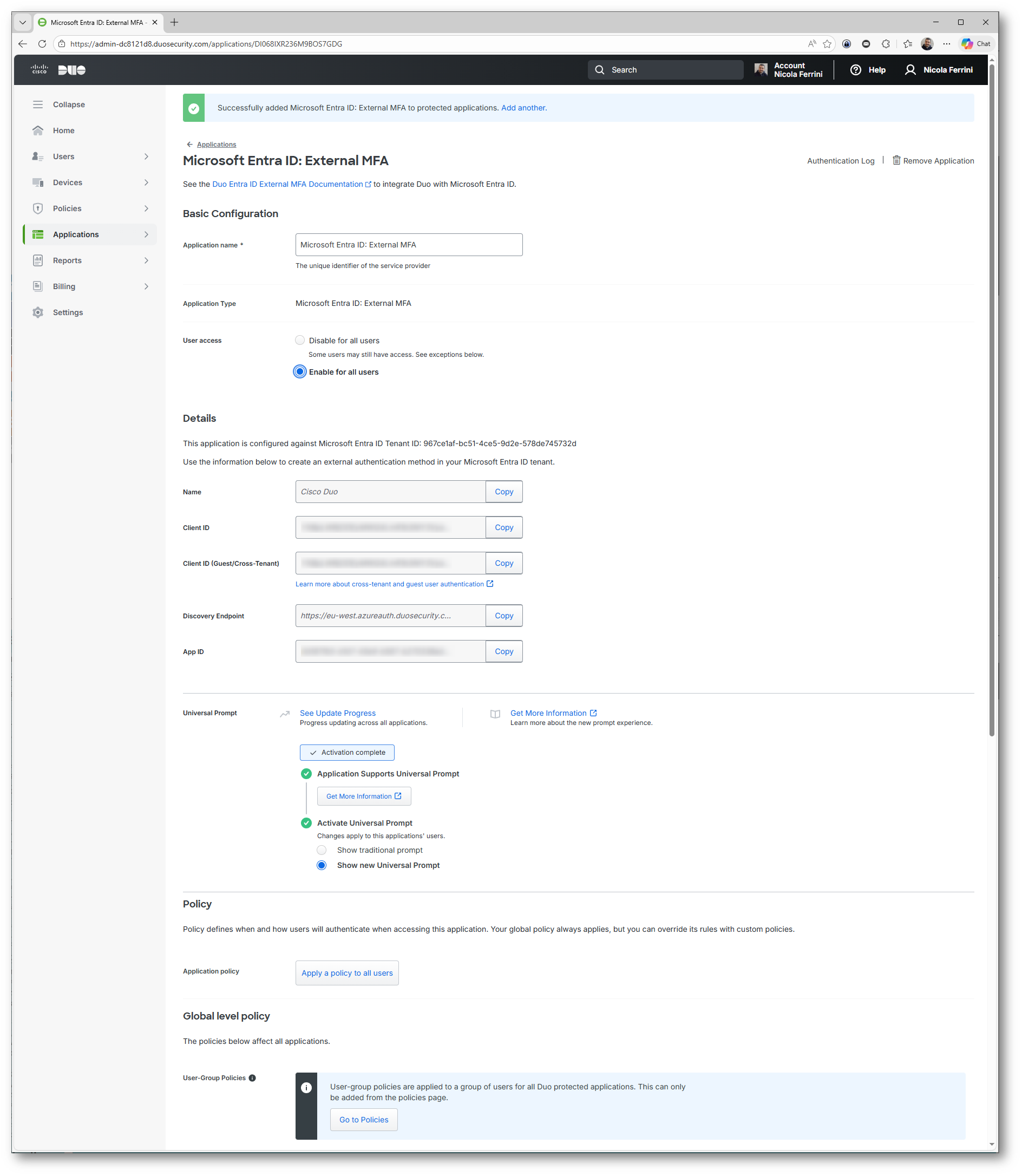

Una volta completata l’autorizzazione, l’applicazione viene creata in Cisco Duo e potete accedere alla configurazione dettagliata. In questa sezione trovate tutti i parametri necessari per completare l’integrazione con Microsoft Entra ID.

Verificate che l’applicazione sia abilitata per gli utenti e prendete nota dei valori principali come Client ID, Discovery Endpoint e App ID. In questa fase io ho raccolto queste informazioni, che verranno utilizzate successivamente per configurare l’External Authentication Method in Entra ID. Ricordatevi di fare clic su Save.

Figura 5: Parametri dell’applicazione creata

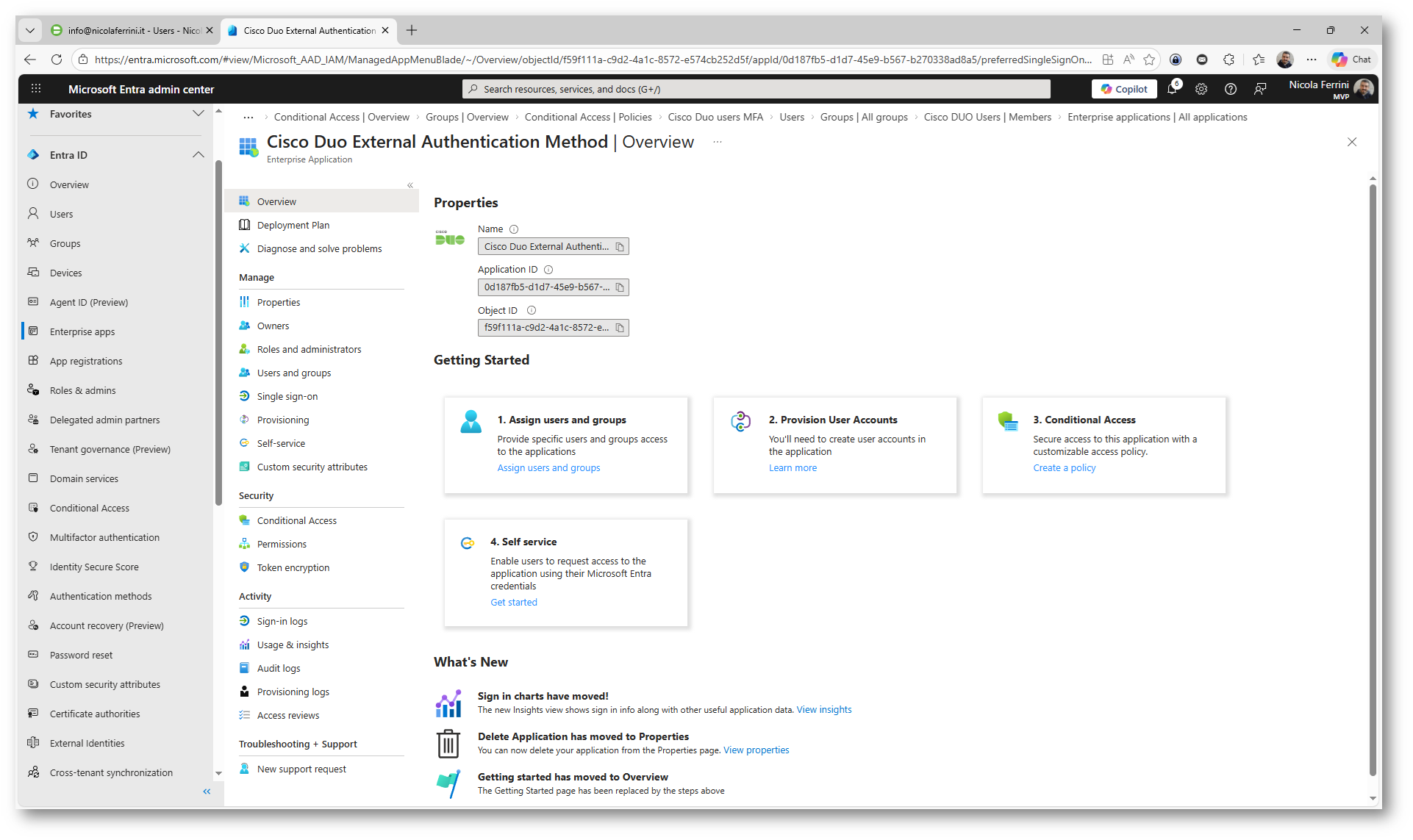

Dopo aver completato la configurazione lato Cisco Duo, potete verificare che l’applicazione sia stata correttamente registrata in Microsoft Entra ID.

Accedete alla sezione Enterprise applications e controllate la presenza dell’applicazione Cisco Duo External Authentication Method. In questa fase io ho verificato che l’applicazione fosse disponibile e correttamente configurata, confermando il corretto collegamento tra Duo ed Entra ID

Figura 6: Verifica dell’applicazione Cisco Duo External Authentication Method nel portale di Microsoft Entra ID

Aggiunta di un metodo di autenticazione esterno

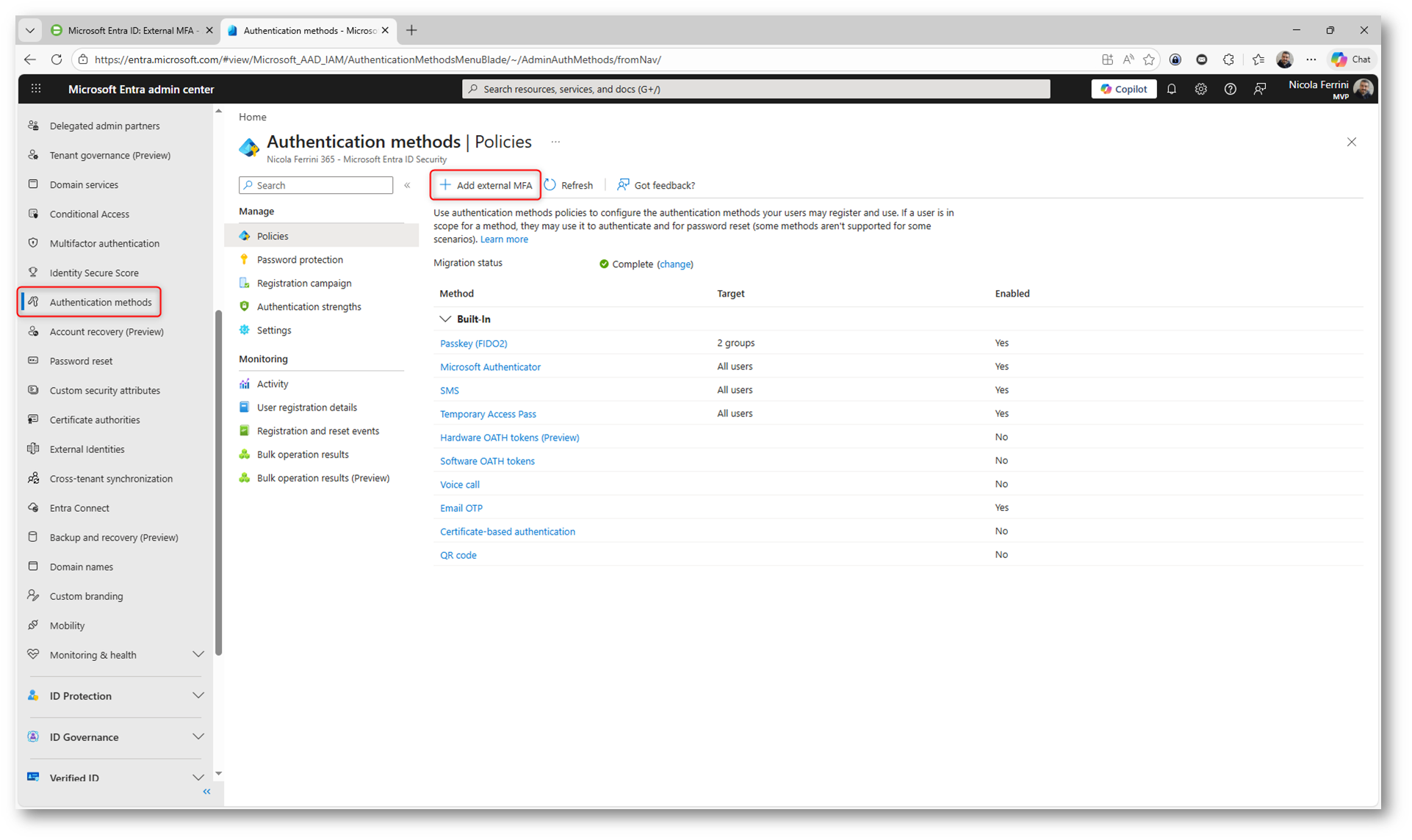

Accedete alla sezione Authentication methods nel portale di Microsoft Entra ID, dove potete gestire tutti i metodi di autenticazione disponibili per gli utenti.

Selezionate Add external MFA per iniziare la configurazione di un nuovo provider MFA esterno.

Figura 7: Avvio della configurazione di un nuovo metodo External MFA

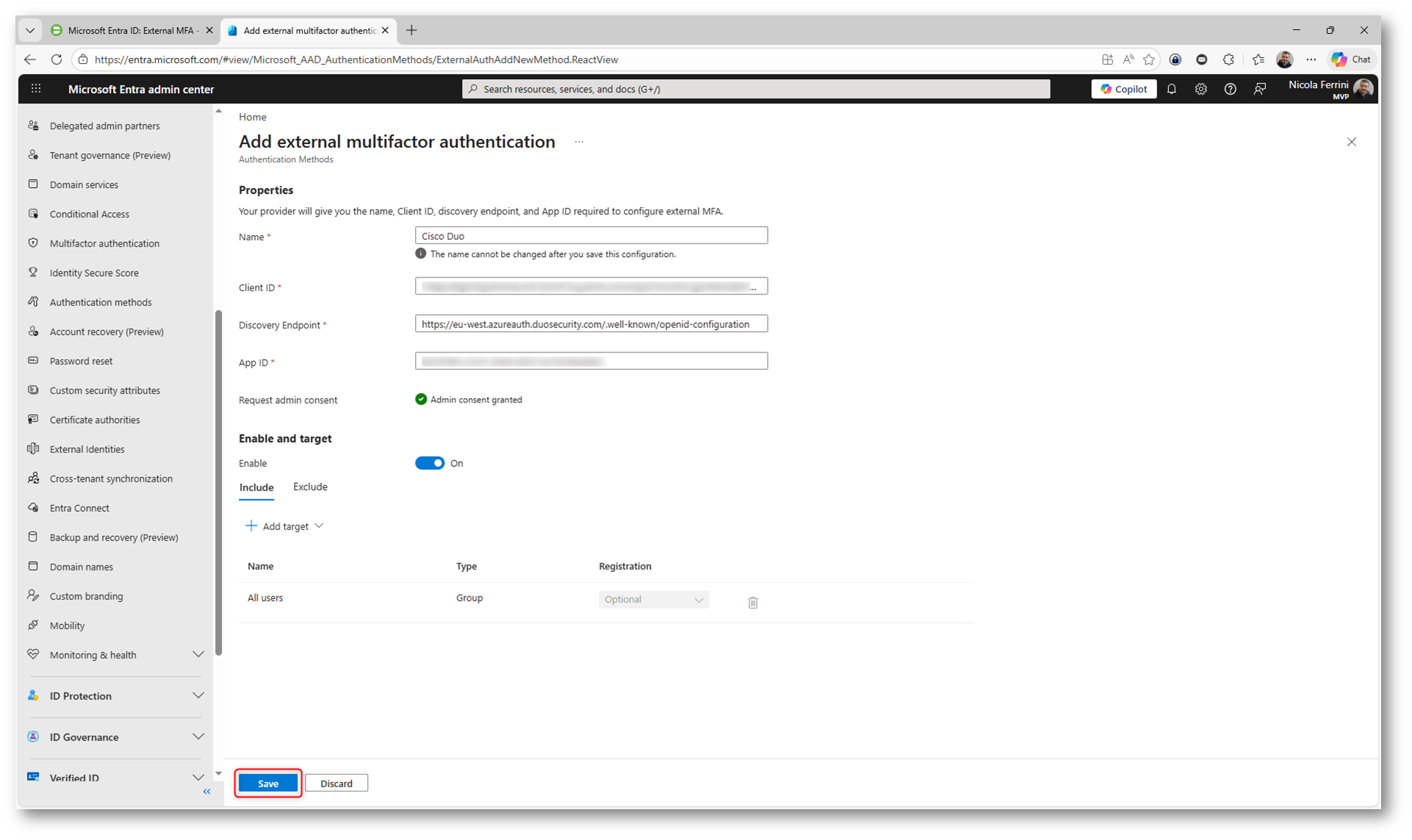

Inserite i parametri richiesti utilizzando le informazioni raccolte dal portale di Cisco Duo. In particolare, dovete compilare i campi Name, Client ID, Discovery Endpoint e App ID, necessari per completare l’integrazione con Microsoft Entra ID.

Abilitate il metodo impostando l’opzione su On e definite il target degli utenti. Completate la configurazione con Save.

Figura 8: Configurazione del metodo External MFA con i parametri di Cisco Duo

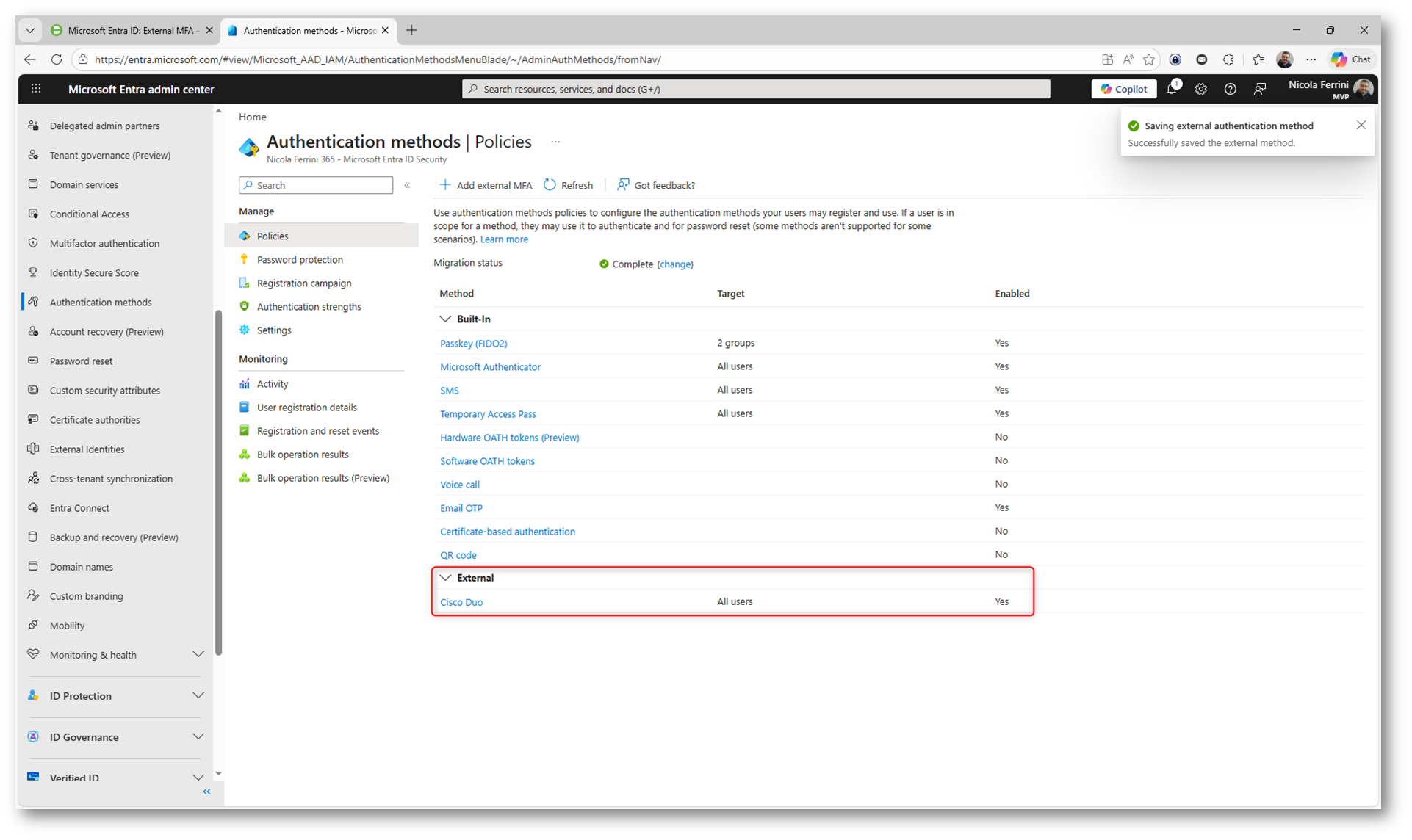

Dopo aver salvato la configurazione, potete verificare che il metodo di External MFA sia stato correttamente aggiunto in Microsoft Entra ID. Controllate che il provider Cisco Duo sia presente nella sezione External, con stato Enabled e assegnato agli utenti previsti

Figura 9: Verifica del metodo Cisco Duo configurato come External MFA

Creazione di una policy di Conditional Access con MFA

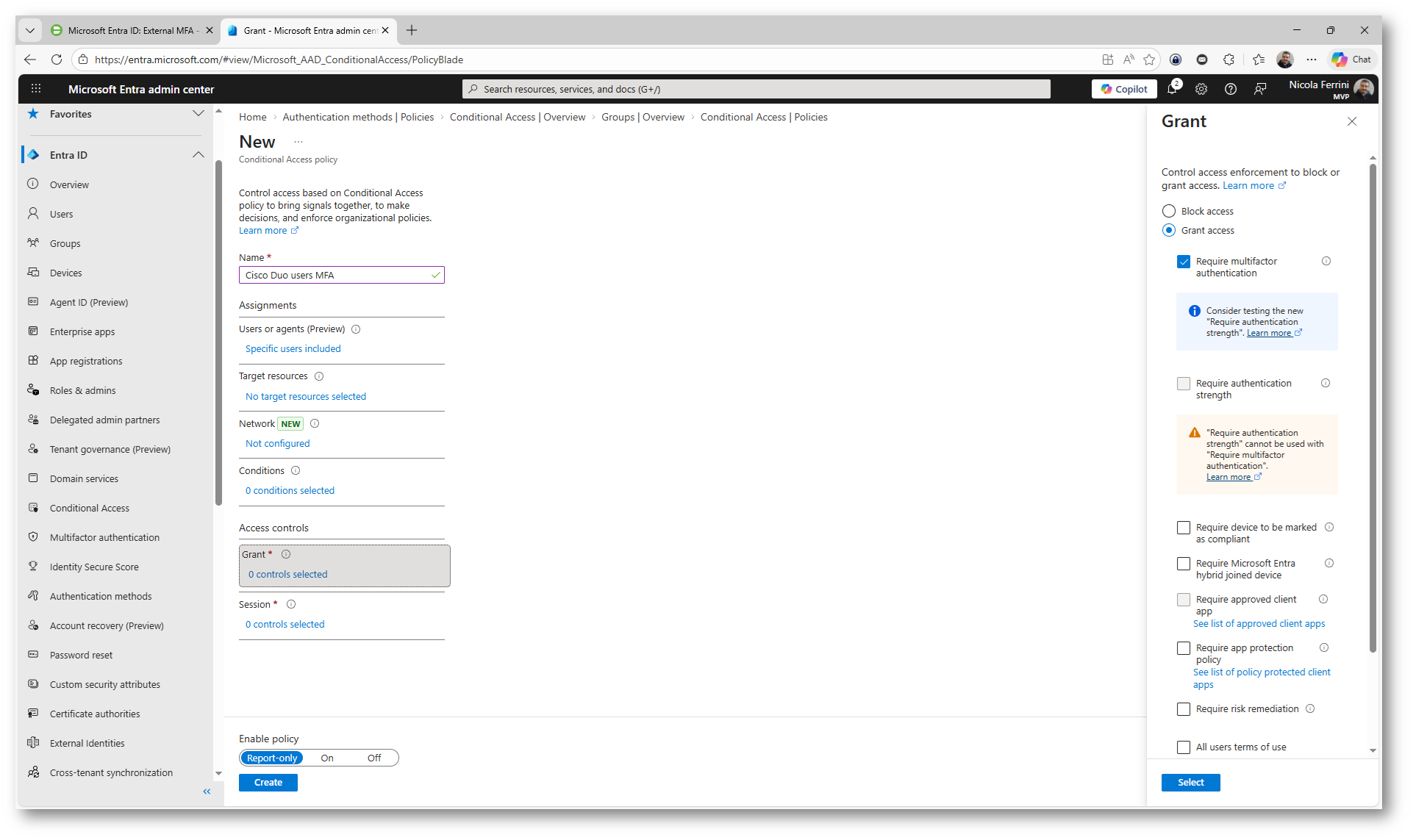

Per applicare il metodo di External MFA, dovete creare una policy di Conditional Access in Microsoft Entra ID. Questo passaggio è fondamentale per controllare quando e come viene richiesta l’autenticazione a più fattori.

Accedete alla sezione Conditional Access e create una nuova policy, definendo gli utenti, le applicazioni e le condizioni di accesso. A questo punto configurate il controllo di accesso impostando Require multifactor authentication, così da attivare la MFA.

Figura 10: Configurazione di una policy di Conditional Access con richiesta MFA in base alle condizioni definite

Esperienza utente e registrazione MFA

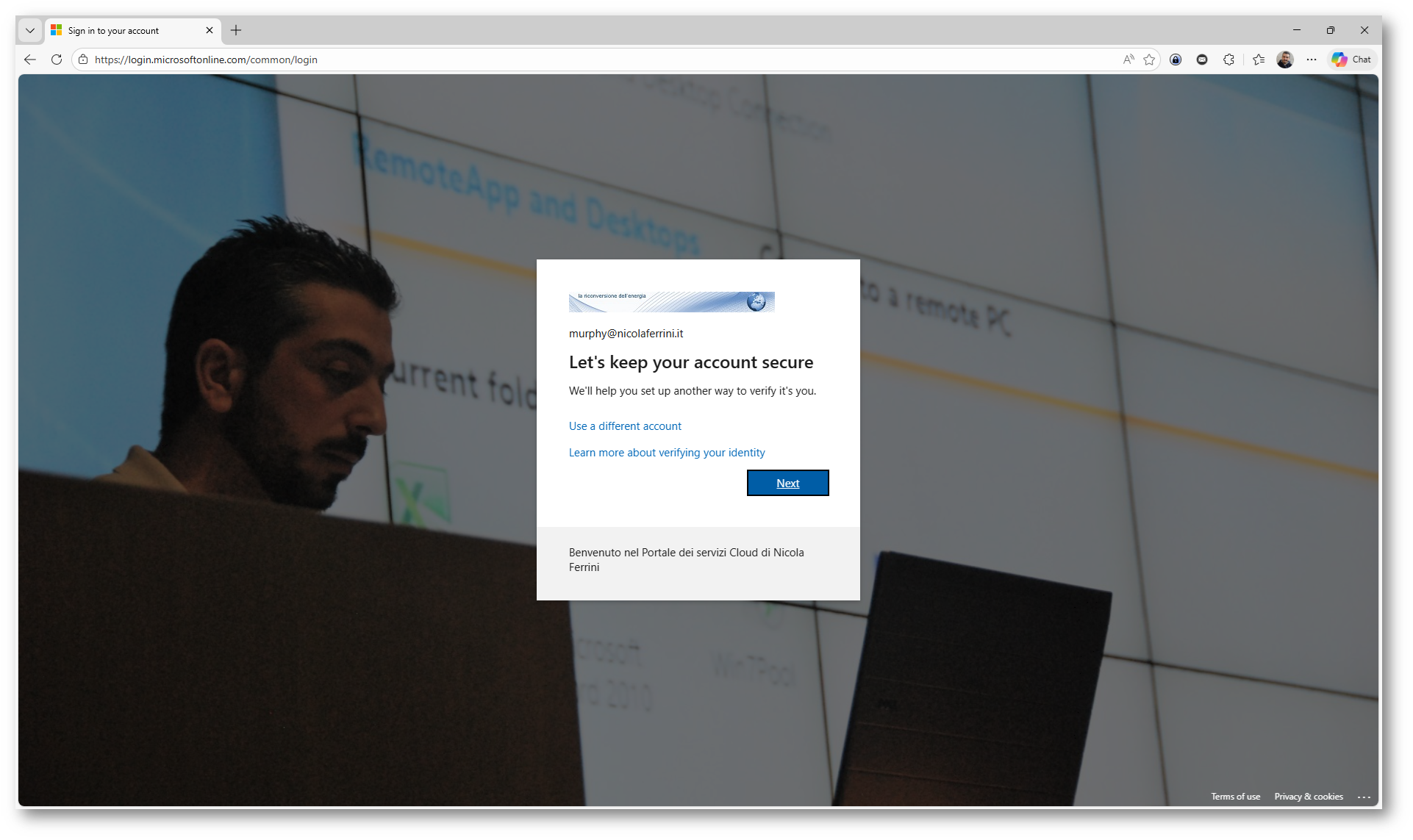

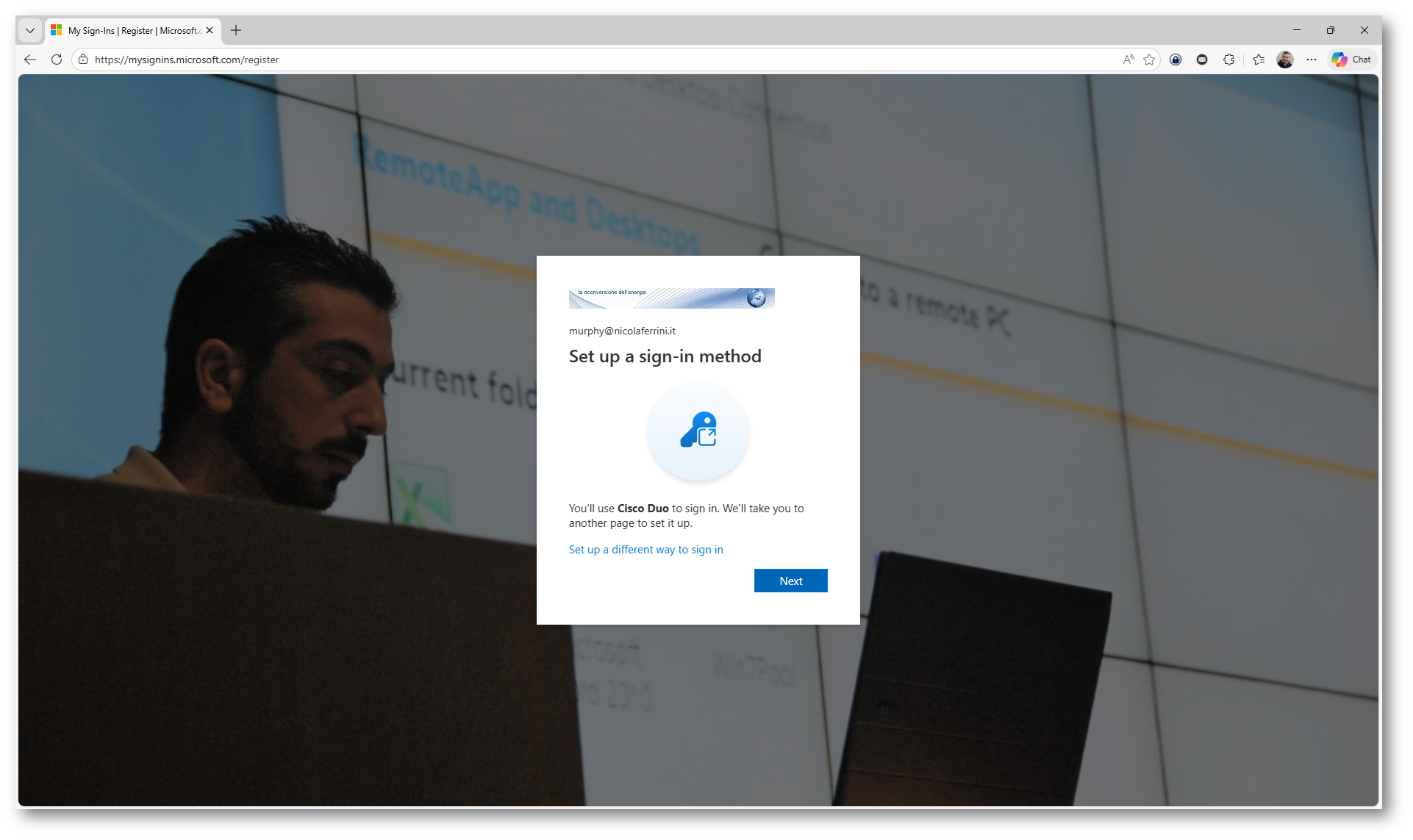

Durante il primo accesso, all’utente viene richiesto di configurare un metodo di verifica aggiuntivo per proteggere il proprio account in Microsoft Entra ID.

Viene quindi avviato il processo di registrazione della MFA, che consentirà di utilizzare Cisco Duo come metodo di autenticazione esterno. In questa fase l’utente deve completare la configurazione seguendo le istruzioni mostrate a schermo.

Figura 11: Primo accesso utente con richiesta di configurazione della MFA per la protezione dell’account

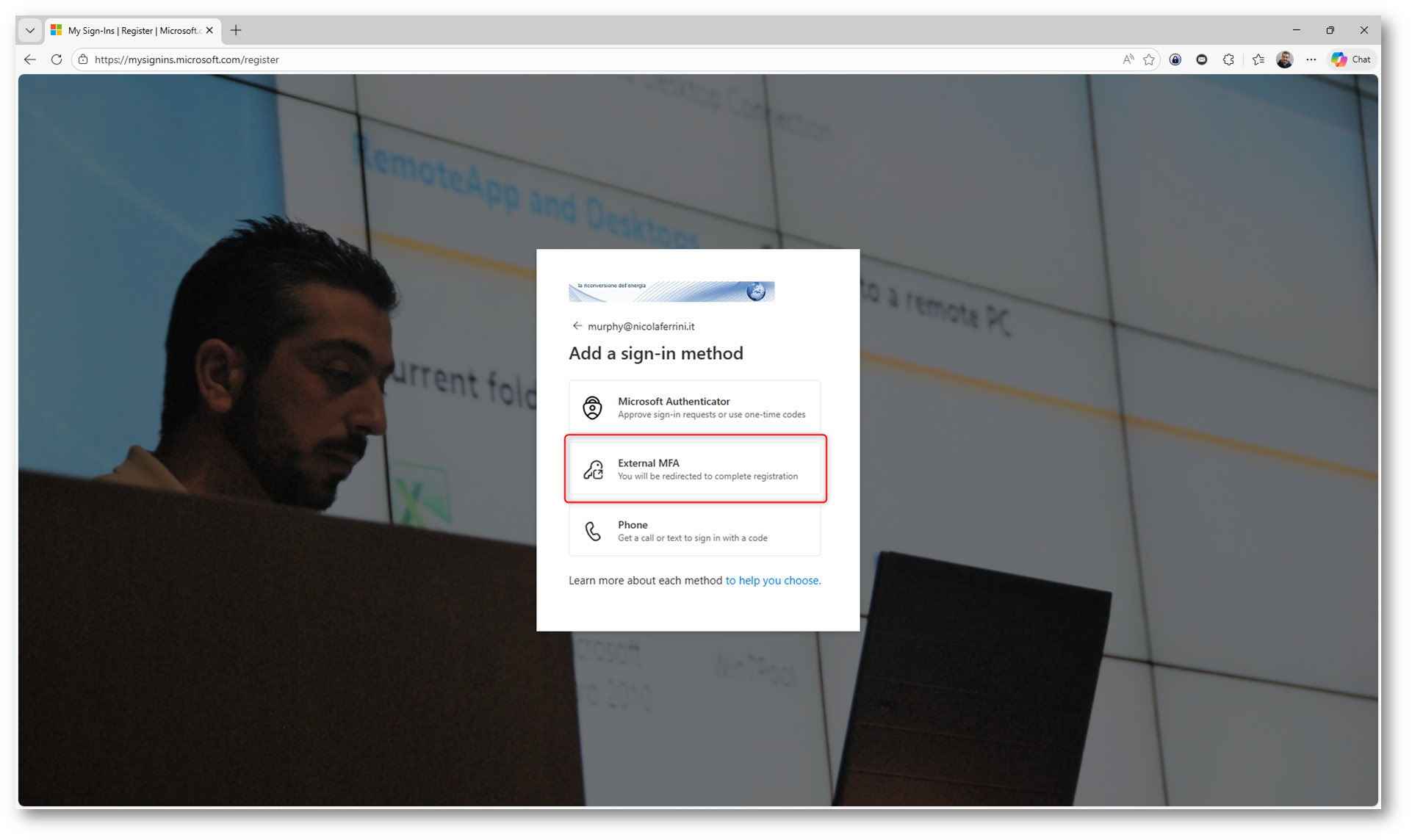

Durante la registrazione, all’utente viene richiesto di scegliere il metodo di accesso da configurare. Tra le opzioni disponibili è presente anche il metodo External MFA.

Selezionate External MFA per proseguire con la configurazione del provider esterno.

Figura 12: Selezione del metodo External MFA durante la registrazione dell’autenticazione utente

Dopo aver selezionato il metodo, all’utente viene mostrato il riepilogo della configurazione. In questa fase viene indicato chiaramente che l’autenticazione verrà gestita tramite Cisco Duo.

Selezionate Next per proseguire. A questo punto l’utente viene reindirizzato al flusso di configurazione di Duo.

Figura 13: Conferma del metodo Cisco Duo e reindirizzamento al provider esterno per completare la configurazione

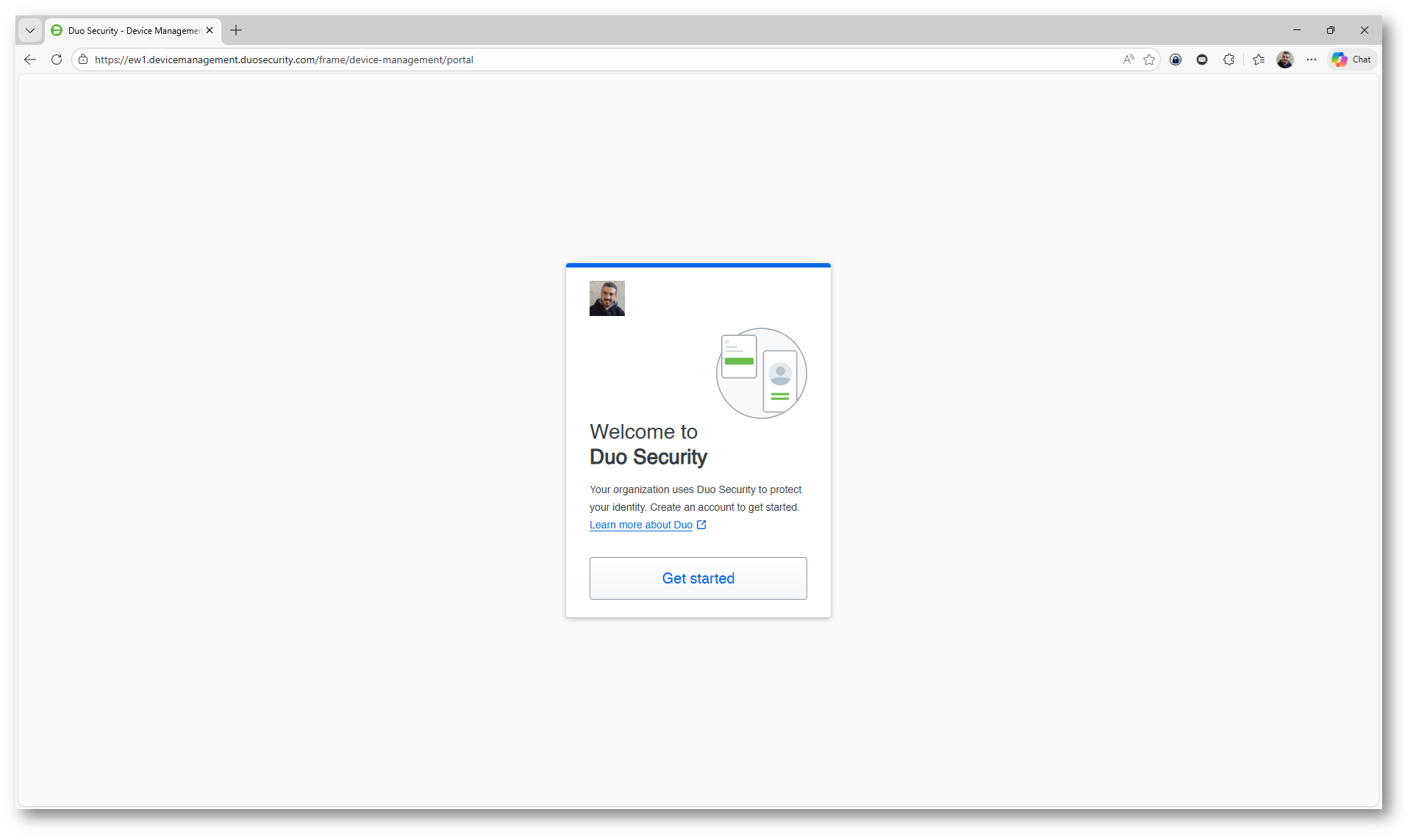

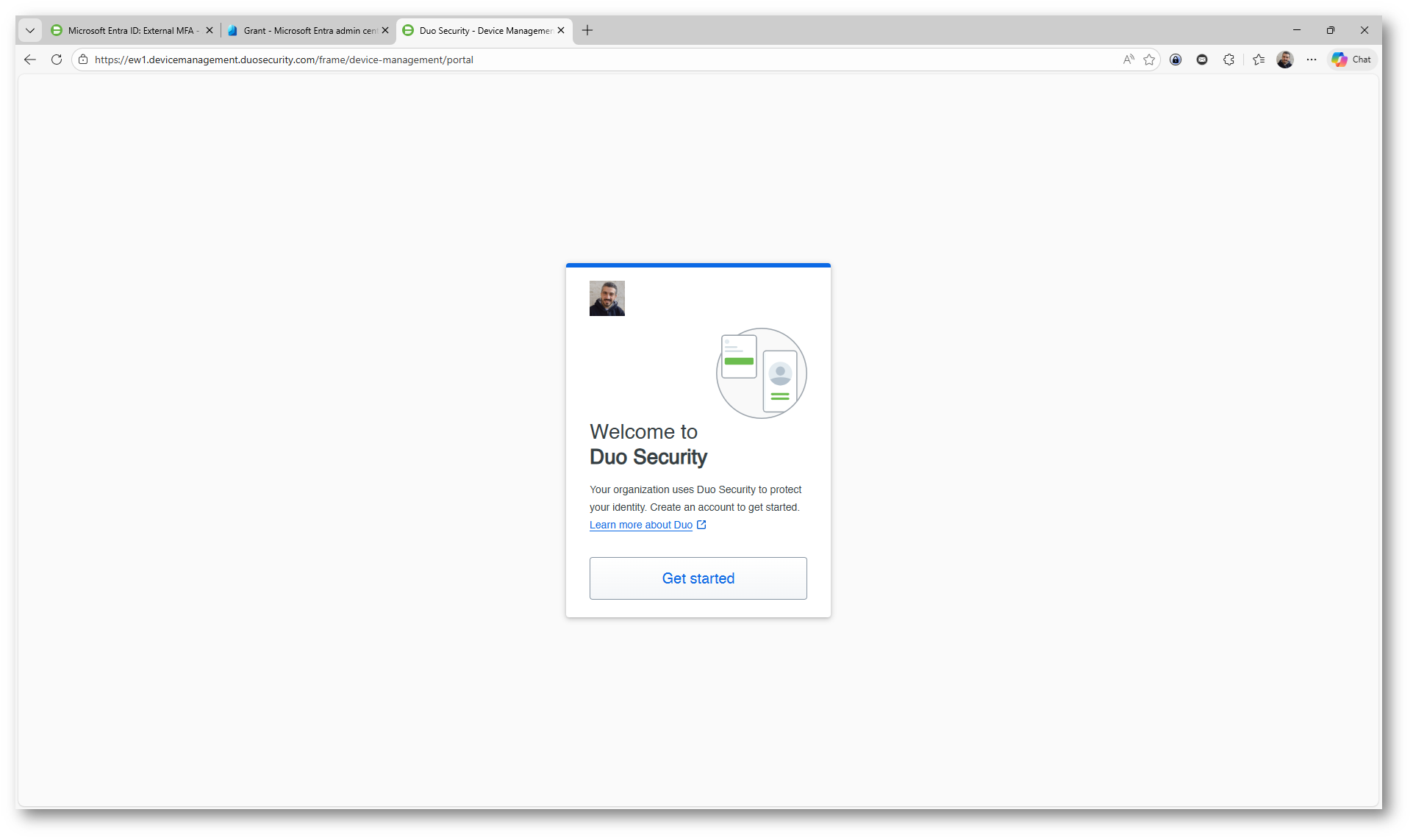

Dopo il reindirizzamento, l’utente accede alla procedura di registrazione su Cisco Duo, dove deve completare la configurazione del proprio metodo di autenticazione.

Selezionate Get started per avviare il processo di enrollment. In questa fase l’utente configura il proprio dispositivo (ad esempio uno smartphone) e associa il metodo MFA, completando l’integrazione con Microsoft Entra ID.

Figura 14: Avvio della registrazione utente su Cisco Duo tramite il pulsante Get started

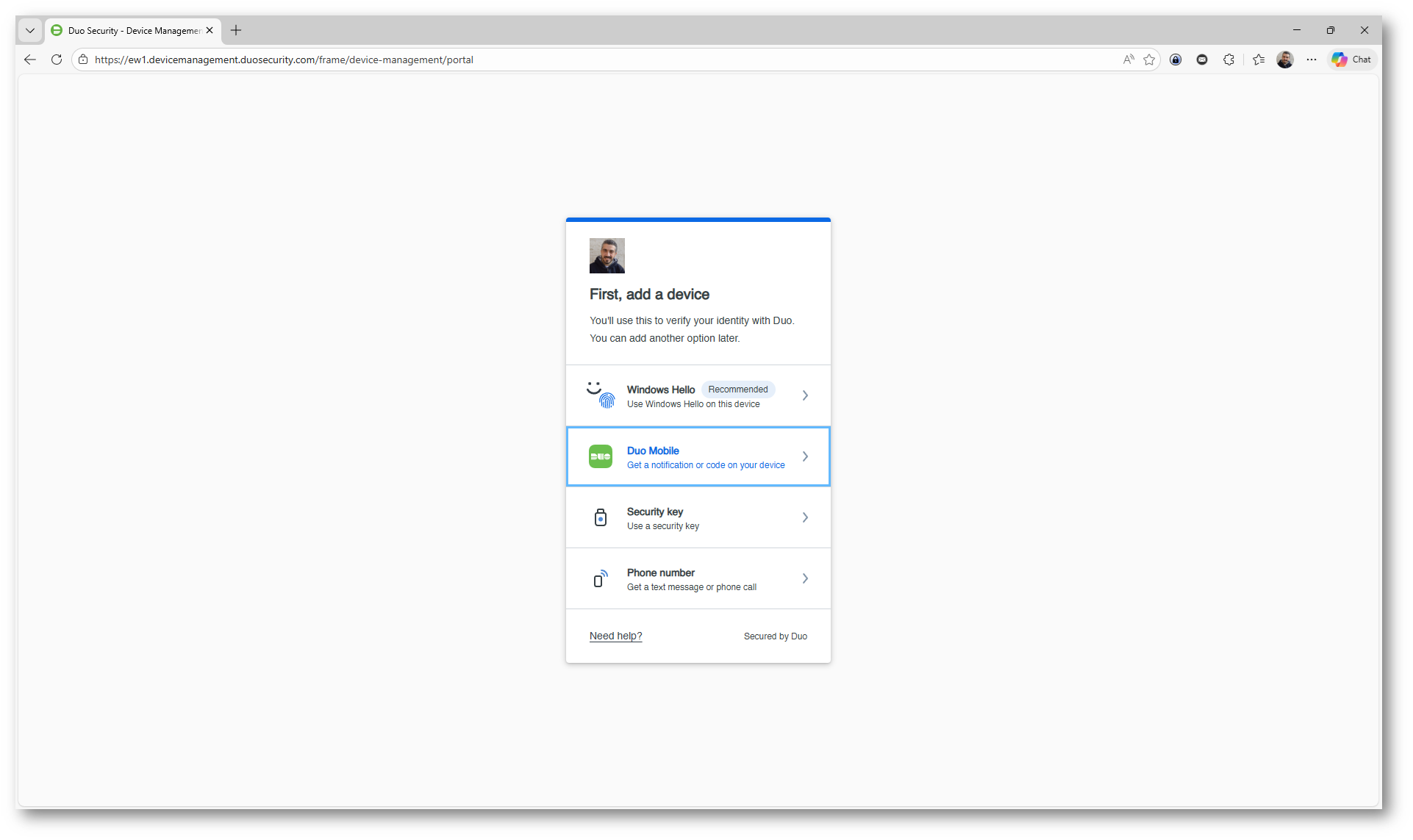

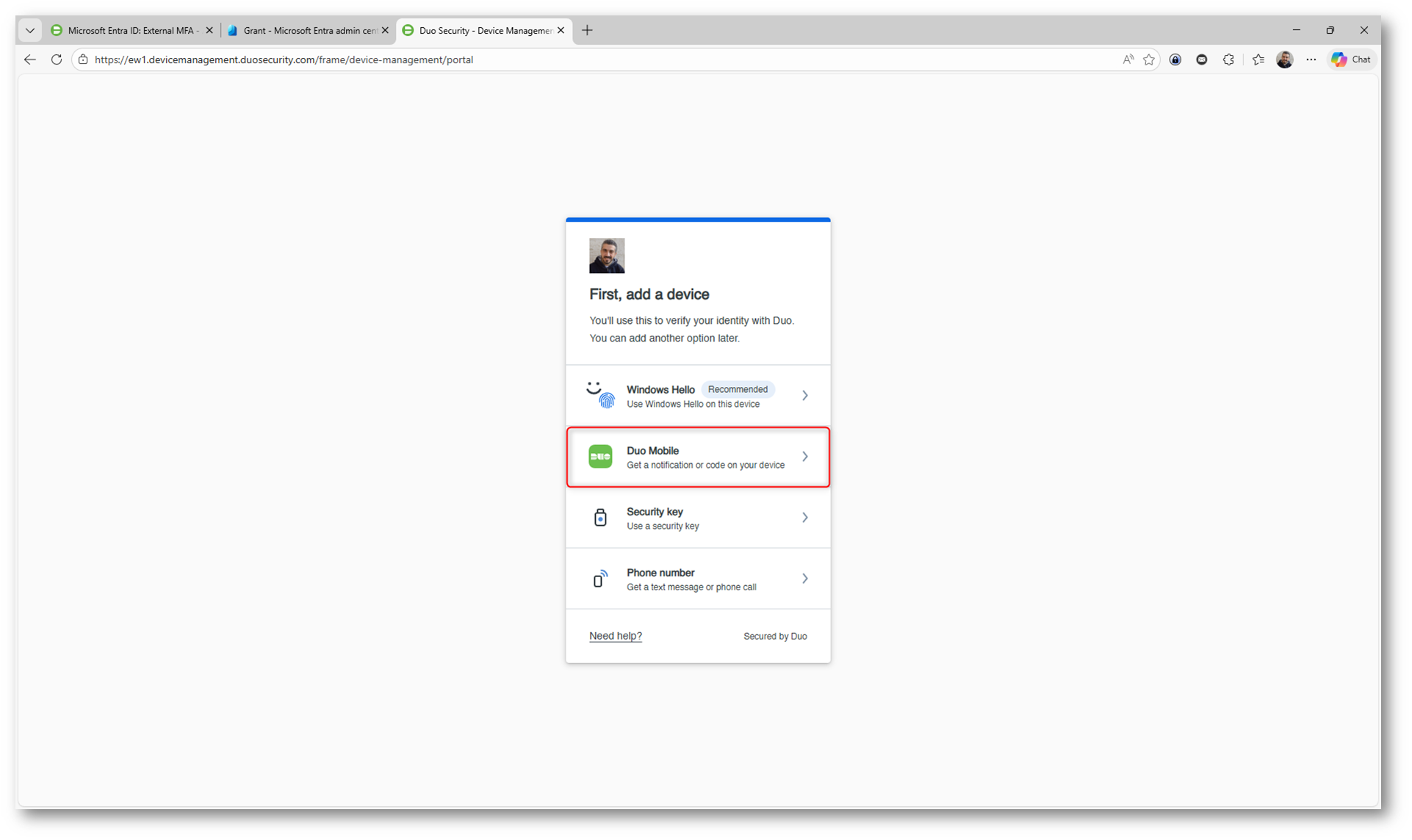

Durante la procedura di registrazione su Cisco Duo, dovete configurare la modalità che verrà utilizzata per l’autenticazione.

Selezionate il metodo preferito tra quelli disponibili. In questo caso io ho scelto Duo Mobile, che consente di ricevere notifiche push o generare codici di verifica direttamente sullo smartphone.

Figura 15: Selezione del metodo Duo Mobile per la configurazione della MFA

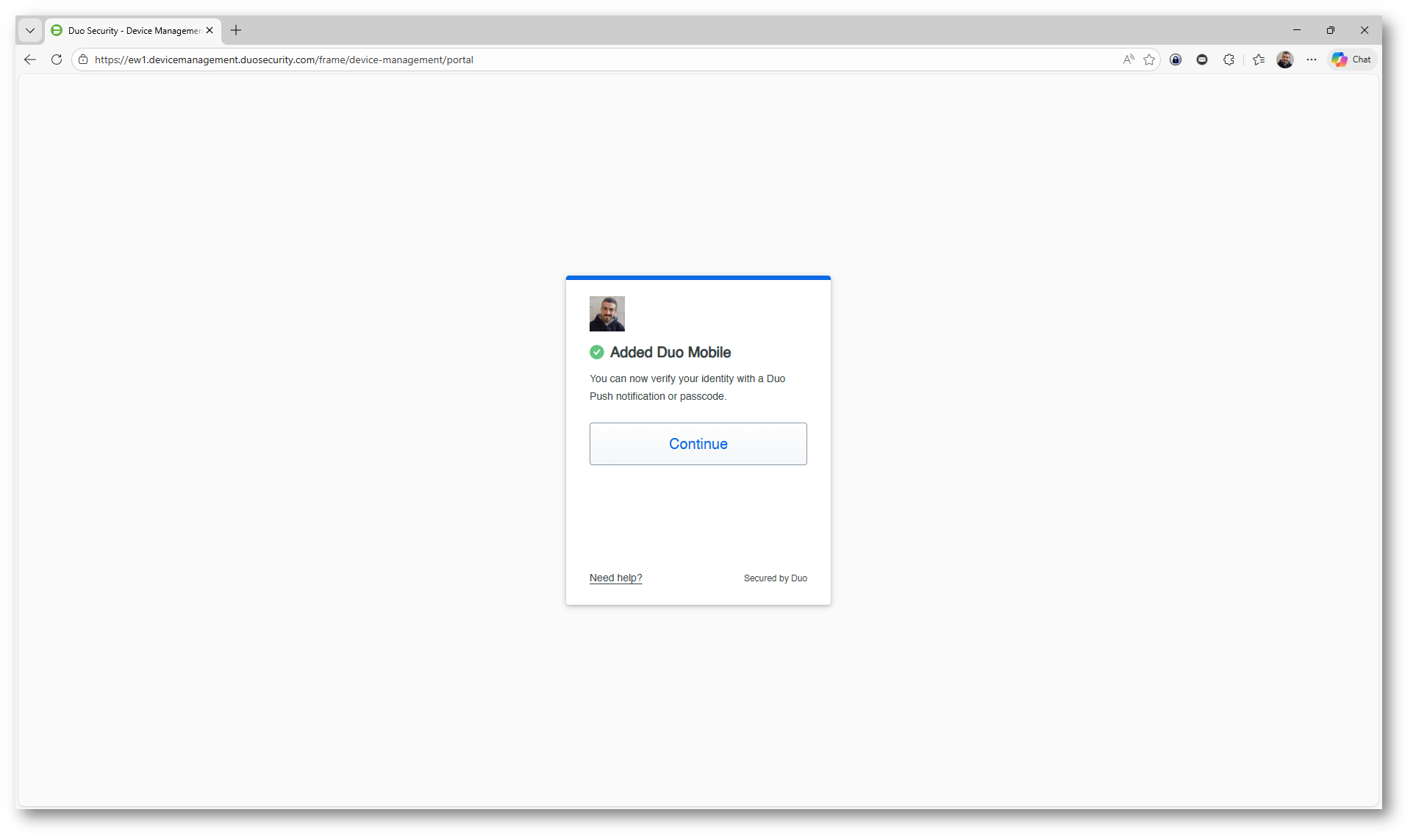

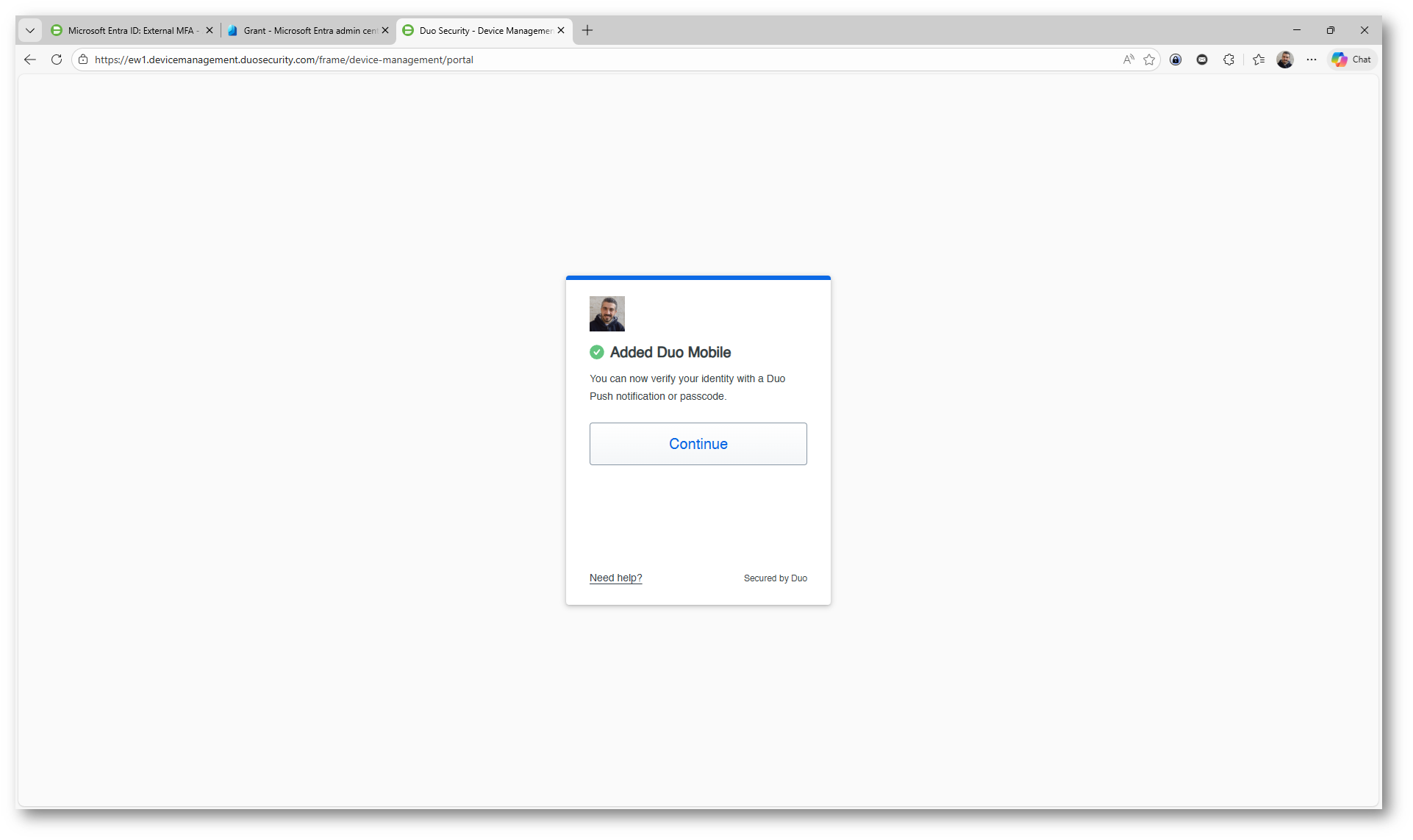

Al termine della configurazione il dispositivo viene correttamente associato all’account su Cisco Duo. Verificate la conferma dell’avvenuta registrazione e selezionate Continue per proseguire.

Figura 16: Conferma della registrazione del dispositivo Duo Mobile e completamento della configurazione MFA

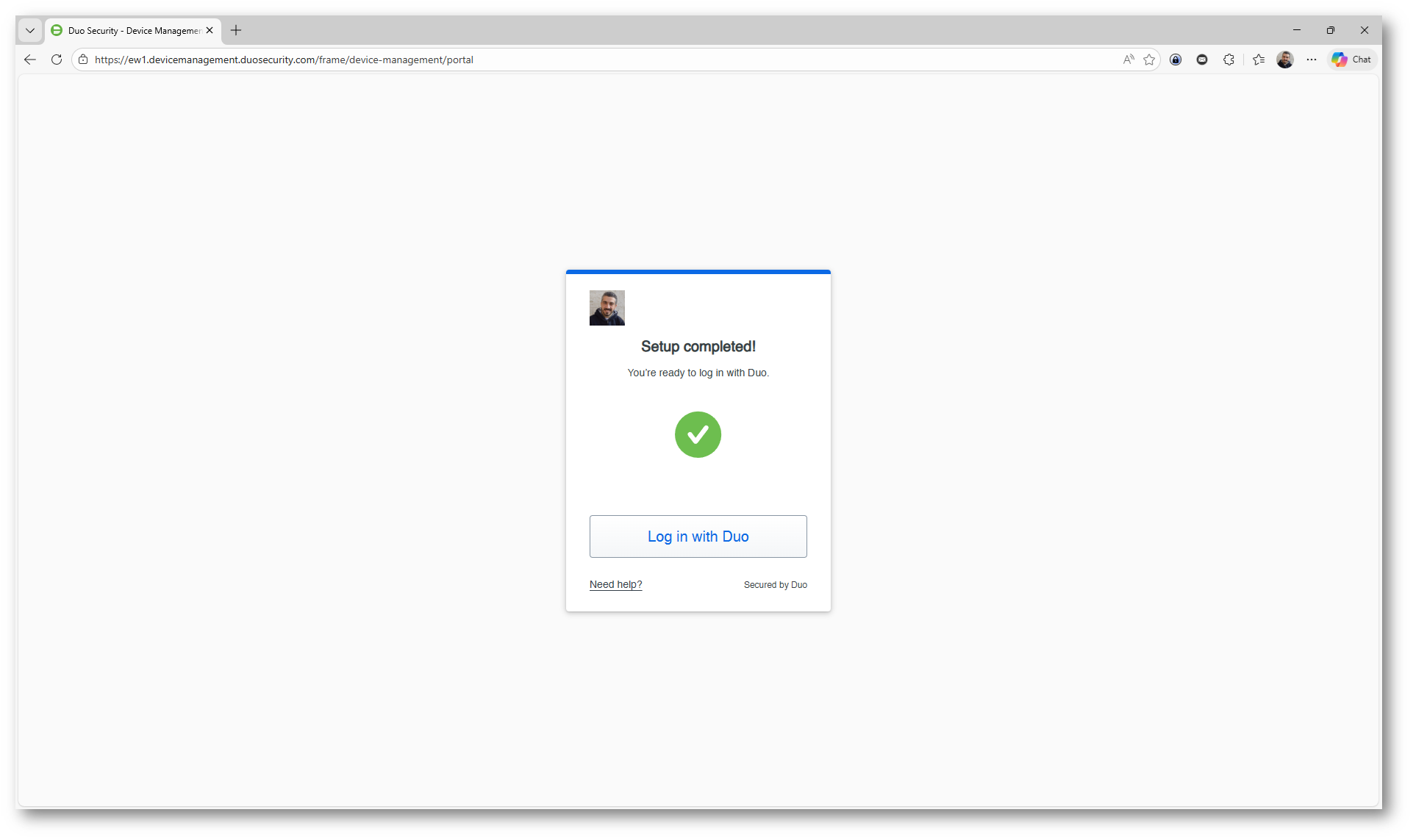

Figura 17: Conferma di setup completato e possibilità di accedere tramite Cisco Duo

Verifica del metodo MFA configurato

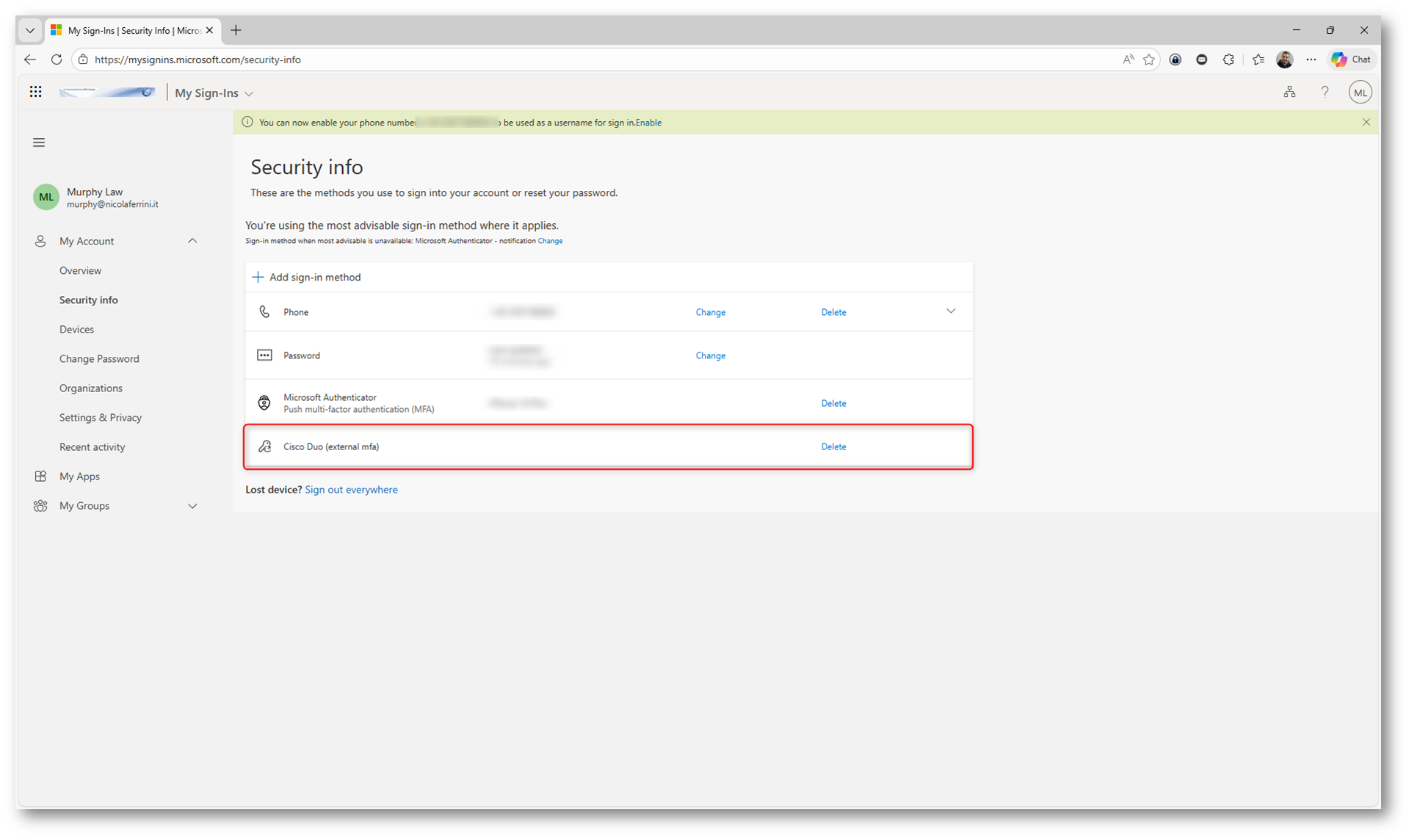

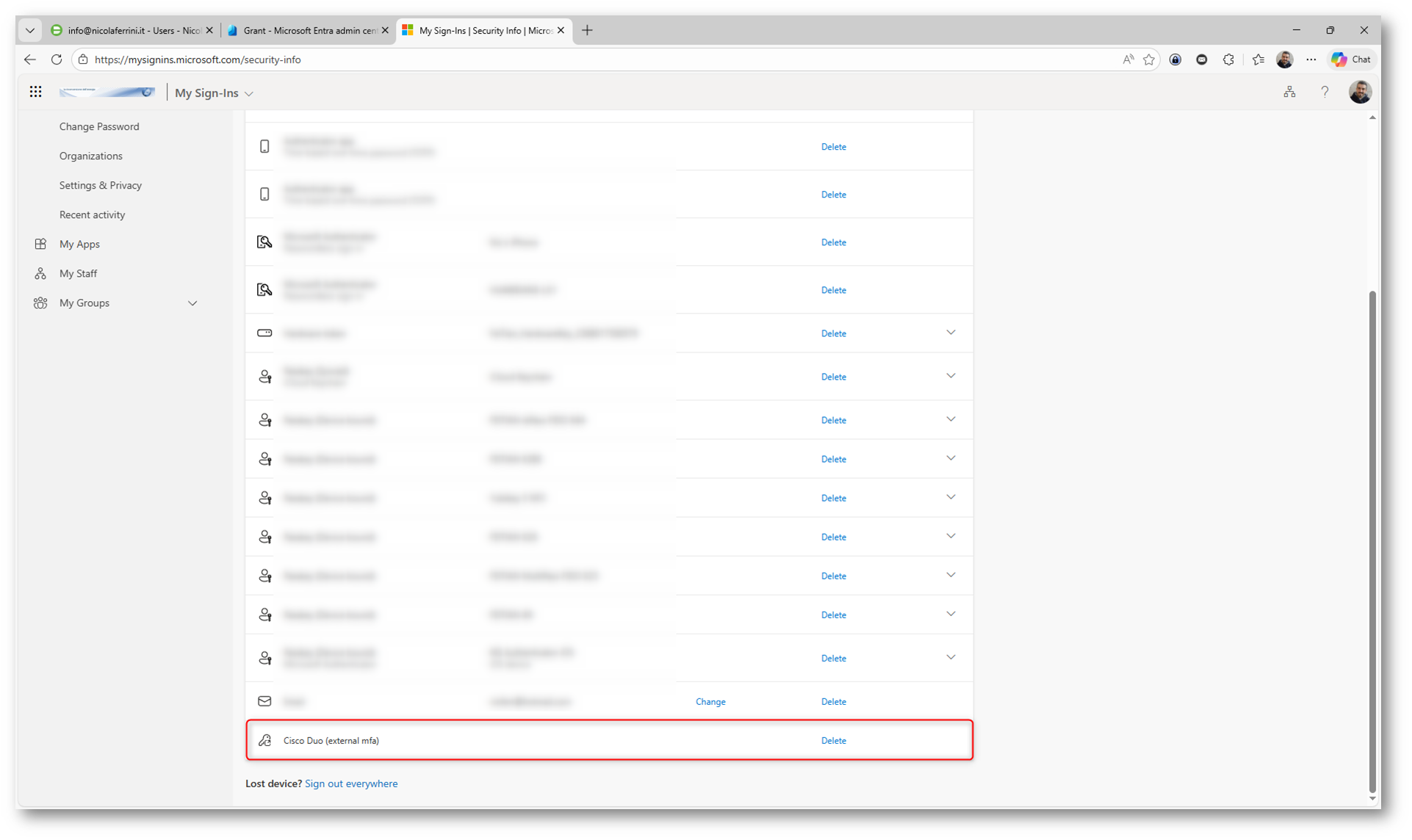

Al termine della registrazione, potete verificare che il metodo di autenticazione sia correttamente associato all’account utente in Microsoft Entra ID.

Accedete alla sezione Security info e controllate la presenza del metodo Cisco Duo (external mfa) tra quelli disponibili.

Figura 18: Verifica della presenza del metodo Cisco Duo (external MFA) nella sezione Security info dell’utente

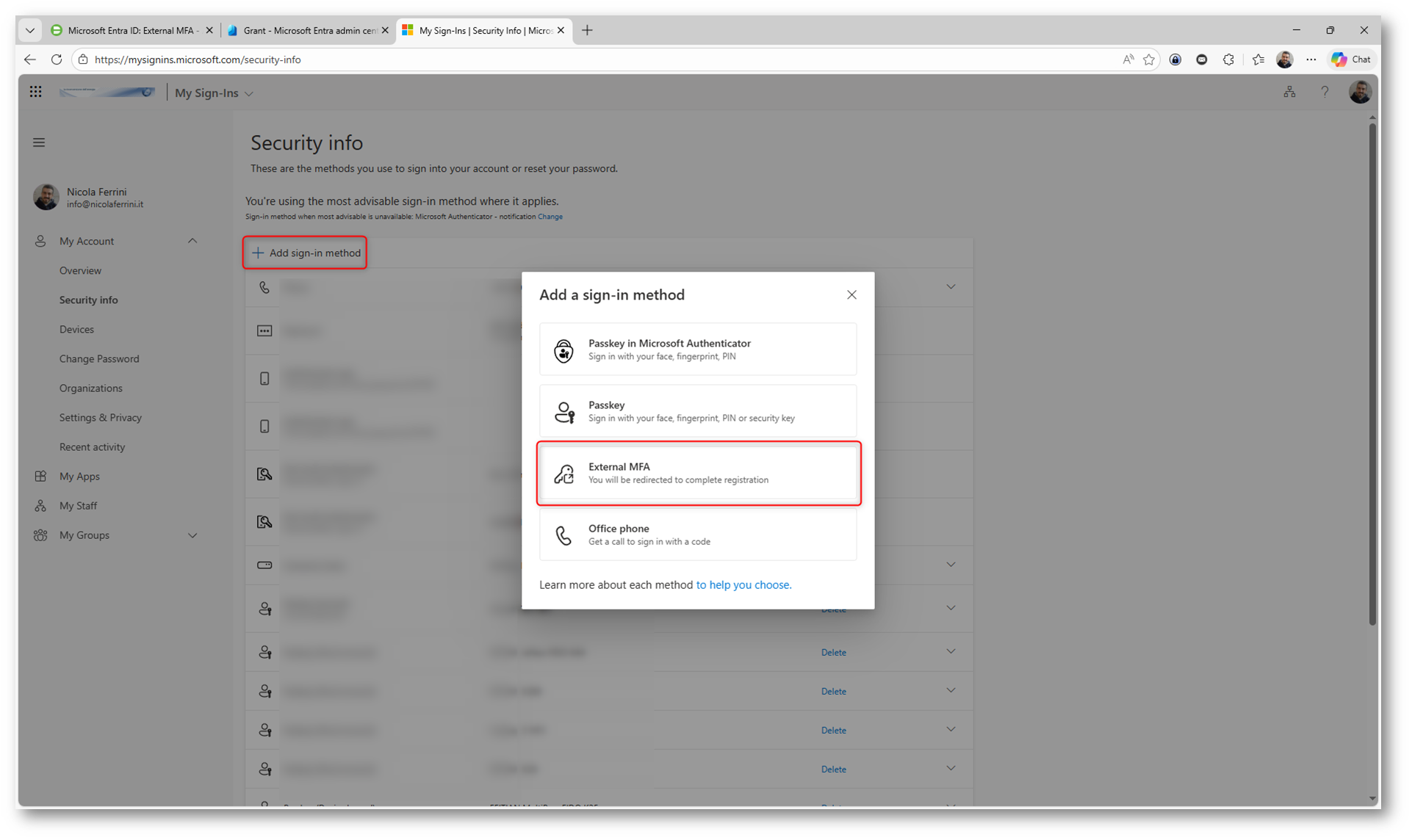

Aggiunta manuale del metodo di autenticazione

Volendo è anche possibile aggiungere manualmente un metodo di autenticazione. Accedete alla sezione Security info del vostro profilo in Microsoft Entra ID e selezionate Add sign-in method per aggiungere un nuovo metodo. Dall’elenco disponibile scegliete External MFA.

Figura 19: Aggiunta manuale del metodo External MFA dalla sezione Security info dell’utente

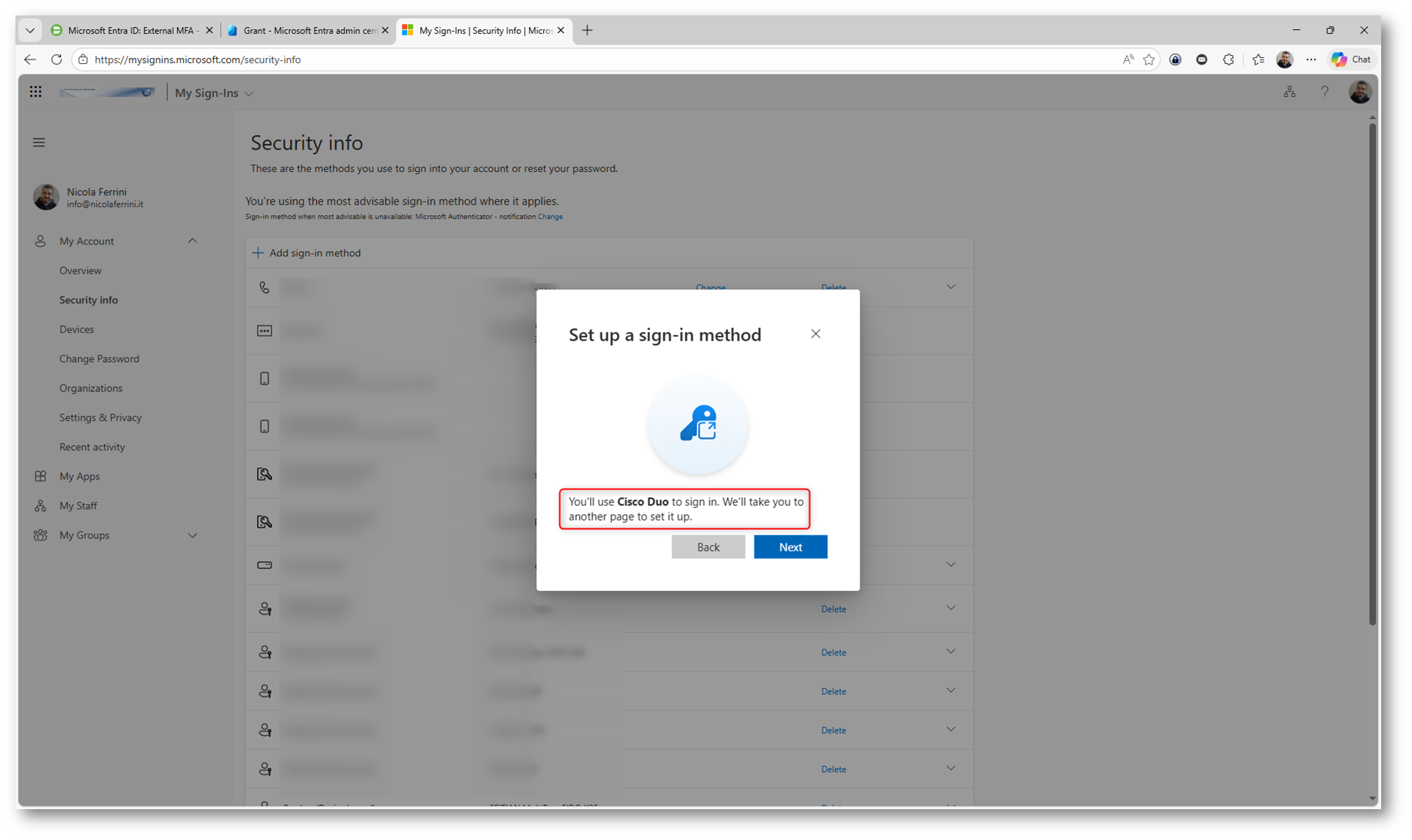

Dopo aver selezionato il metodo, viene mostrata una schermata di conferma che indica l’utilizzo di Cisco Duo per l’autenticazione. Selezionate Next per proseguire.

Figura 20: Conferma dell’utilizzo di Cisco Duo e avvio del reindirizzamento per la configurazione MFA

Il processo di registrazione è identico a quello visto in precedenza. Dopo il reindirizzamento verso Cisco Duo, dovete semplicemente seguire gli stessi passaggi per configurare il dispositivo e completare l’enrollment.

Figura 21: Avvio manuale della registrazione MFA su Cisco Duo tramite Get started

Figura 22: Selezione della modalità Duo Mobile durante la registrazione manuale del metodo MFA

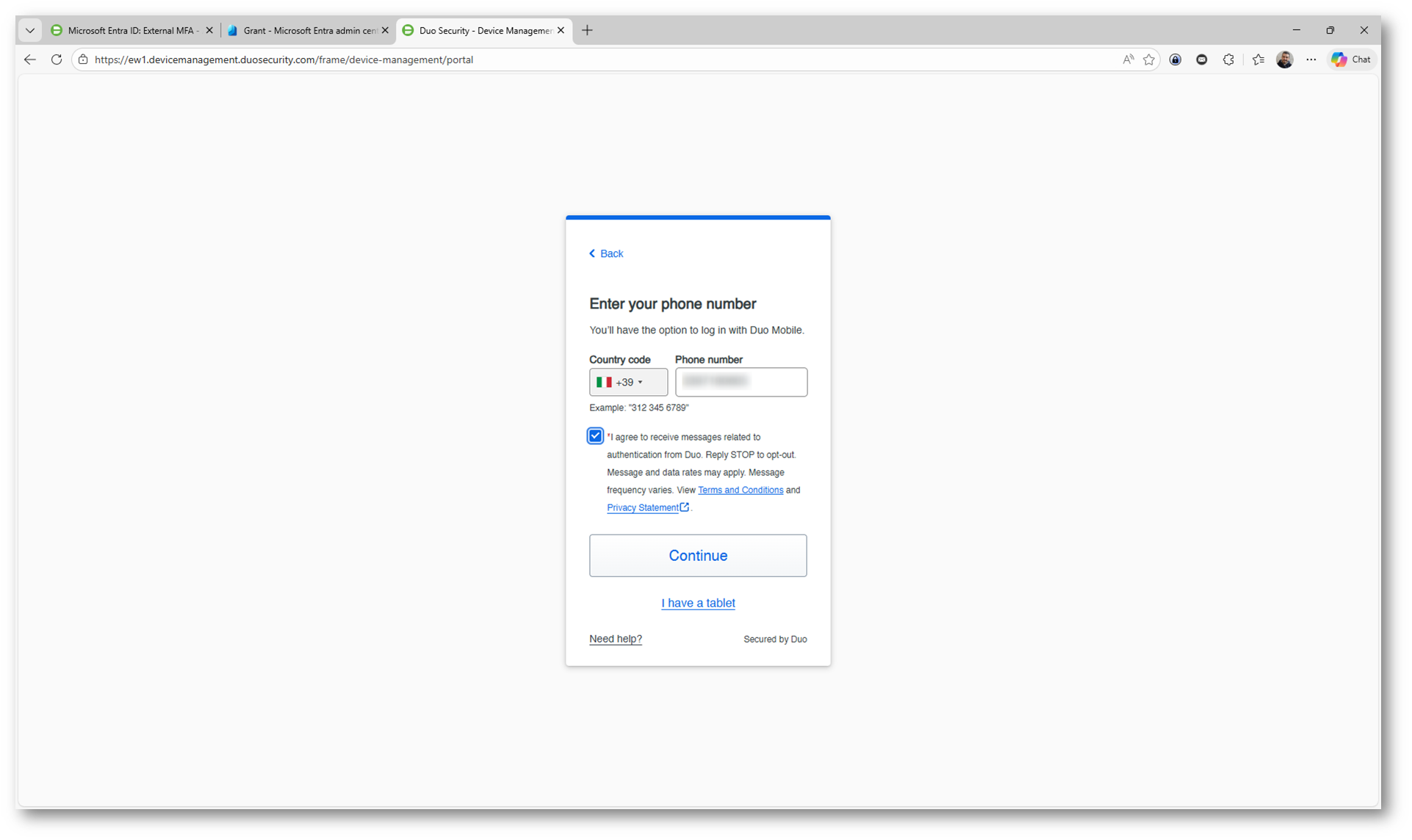

Durante la configurazione del dispositivo su Cisco Duo, dovete inserire il numero di telefono che verrà utilizzato per l’autenticazione. Compilate il campo con il vostro numero, selezionate il prefisso corretto e confermate le condizioni richieste.

In alternativa, potete indicare di avere un tablet e procedere con la registrazione tramite QR code, inquadrandolo direttamente dall’app Duo Mobile per configurare rapidamente il dispositivo.

Figura 23: Inserimento del numero di telefono per la configurazione del dispositivo MFA su Cisco Duo

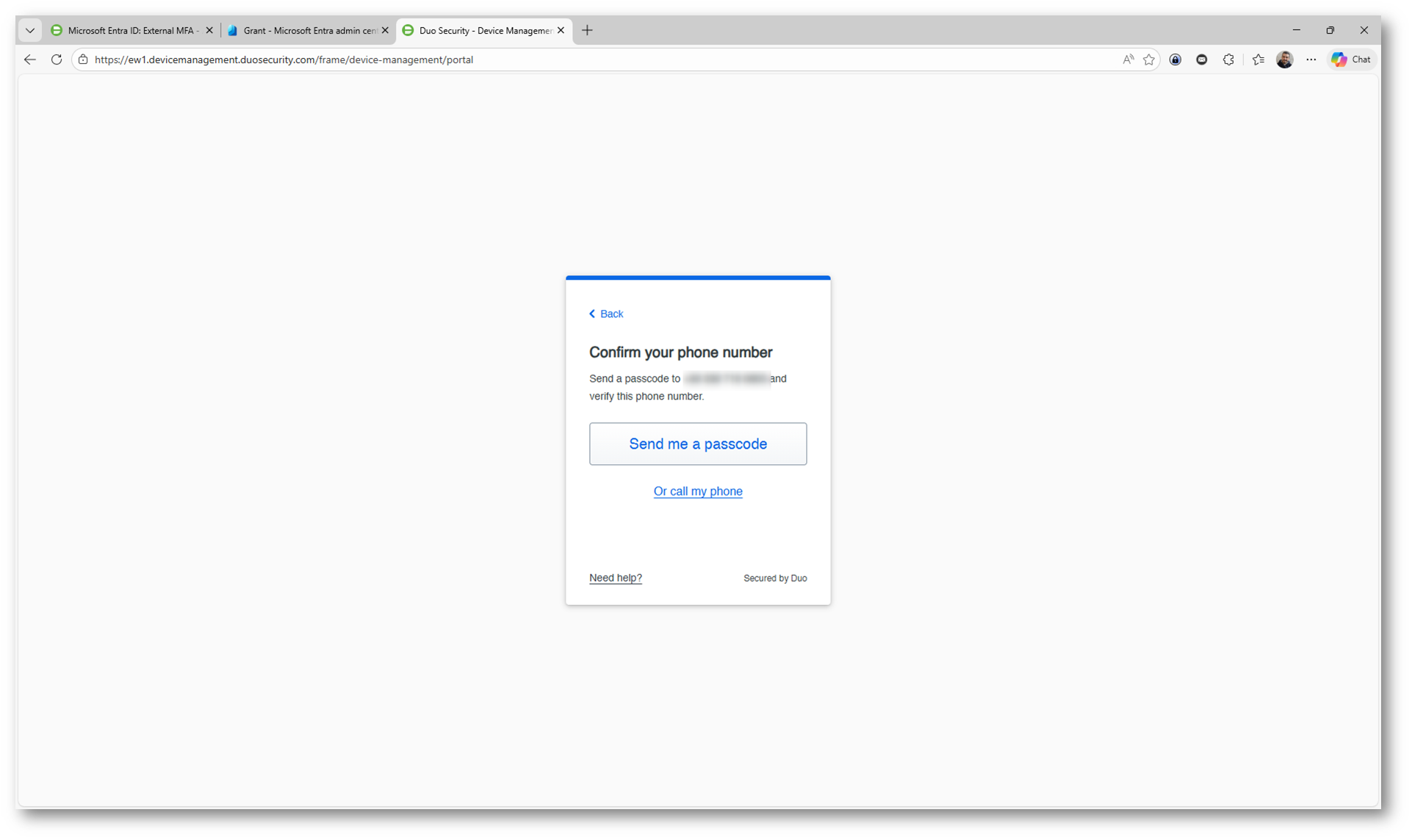

Cisco Duo richiede la verifica del numero inserito per completare la registrazione del dispositivo.

Figura 24: Richiesta di conferma del numero telefonico inserito

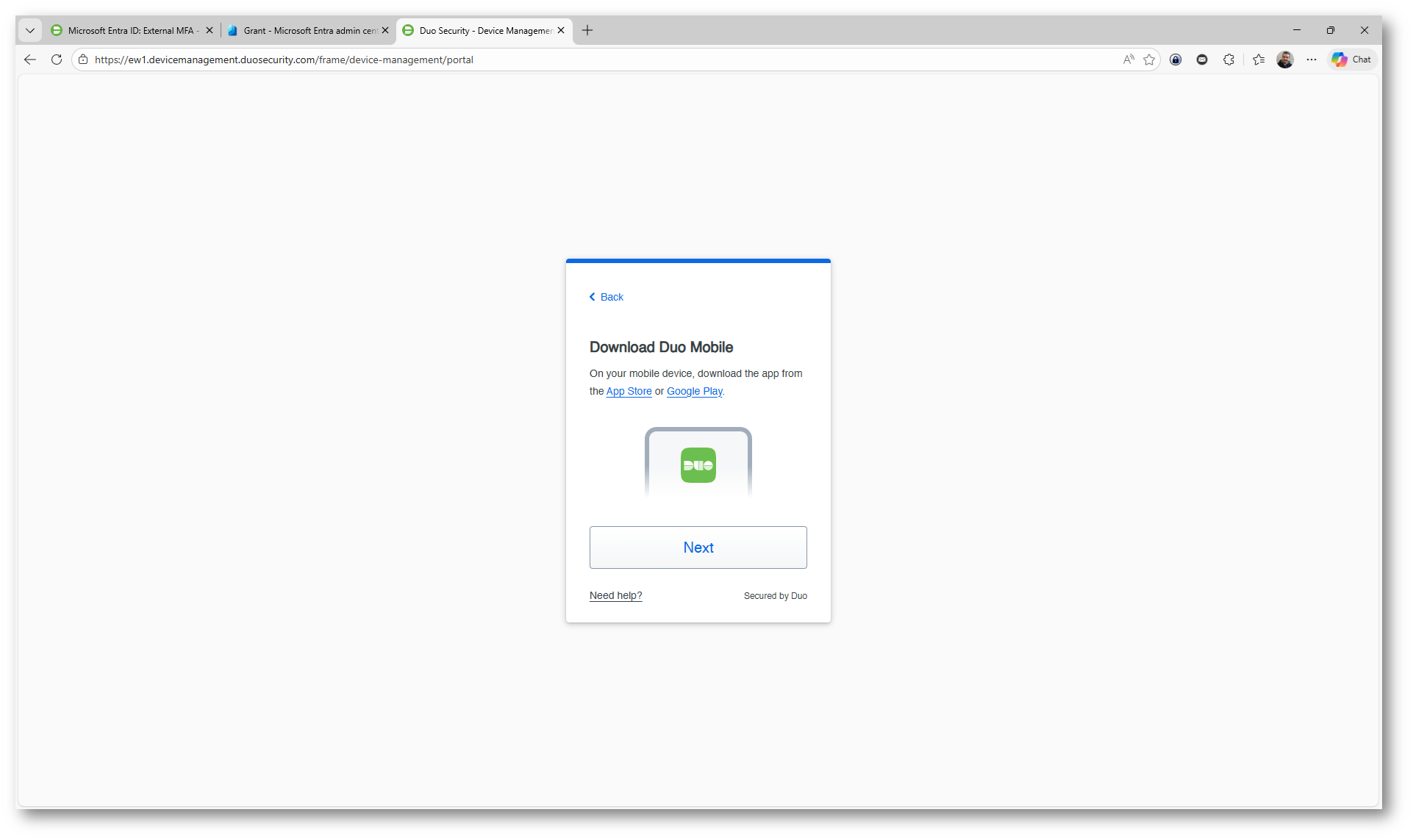

Successivamente viene richiesto all’utente di installare l’app Duo Mobile, necessaria per completare la configurazione della MFA.

Figura 25: Download dell’app Duo Mobile necessaria per completare la configurazione dell’autenticazione multifattore

Terminate le operazioni di installazione e configurazione dell’app sullo smartphone, viene confermato che l’app Duo Mobile è stata correttamente configurata e associata all’account dell’utente. Il dispositivo è ora registrato come metodo di autenticazione multifattore e potrà essere utilizzato per verificare l’identità, ad esempio tramite notifiche push o codici OTP. Proseguendo con Continue, l’utente conclude la procedura di configurazione ed è pronto ad accedere ai servizi protetti con un livello di sicurezza aggiuntivo.

Figura 26: Configurazione completata dell’app Duo Mobile. L’utente può ora autenticarsi utilizzando notifiche push o codici OTP e proseguire selezionando Continue

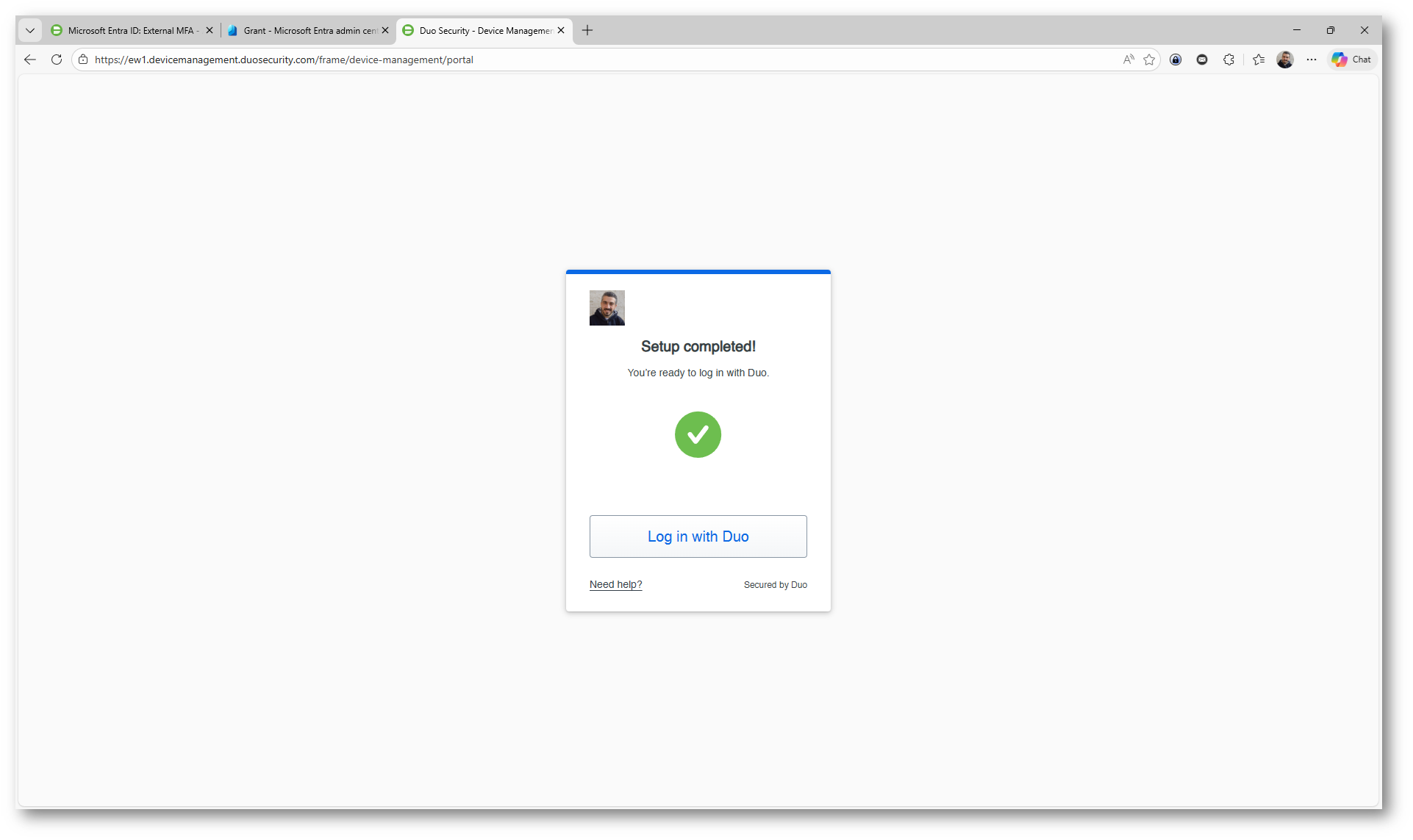

La procedura di configurazione si conclude con la conferma che il dispositivo è stato correttamente registrato e associato all’account utente. A partire da questo momento, l’accesso ai servizi protetti richiederà un secondo fattore di autenticazione tramite Duo, come una notifica push o un codice OTP. L’utente può quindi proseguire selezionando Log in with Duo per effettuare un accesso sicuro utilizzando il metodo appena configurato.

Figura 27: Completamento della configurazione di Cisco Duo come metodo di autenticazione multifattore

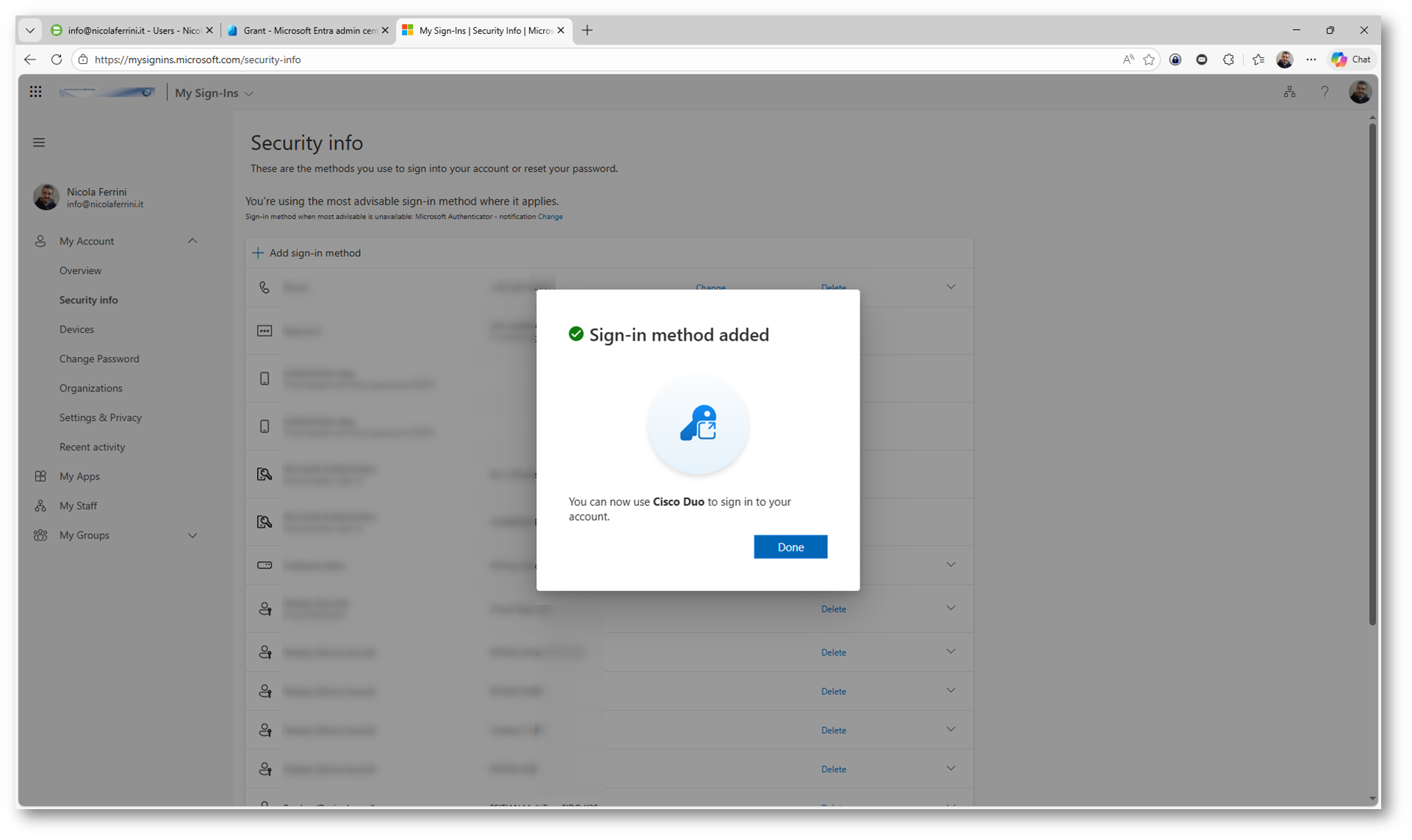

Al termine della procedura, il sistema conferma che il metodo di autenticazione è stato correttamente aggiunto all’account dell’utente. Da questo momento è possibile utilizzare Cisco Duo come secondo fattore di verifica durante l’accesso. Selezionando Done, l’utente conclude l’operazione e torna alla schermata di gestione dei metodi di autenticazione, dove il nuovo metodo risulta disponibile e attivo.

Figura 28: Aggiunta del metodo di autenticazione esterno Cisco Duo completata con successo

Una volta completata la configurazione, il metodo di autenticazione esterno Cisco Duo risulta correttamente registrato all’interno della sezione Security info dell’account utente.

Figura 29: Visualizzazione del metodo Cisco Duo tra le informazioni di sicurezza dell’account

Esperienza utente

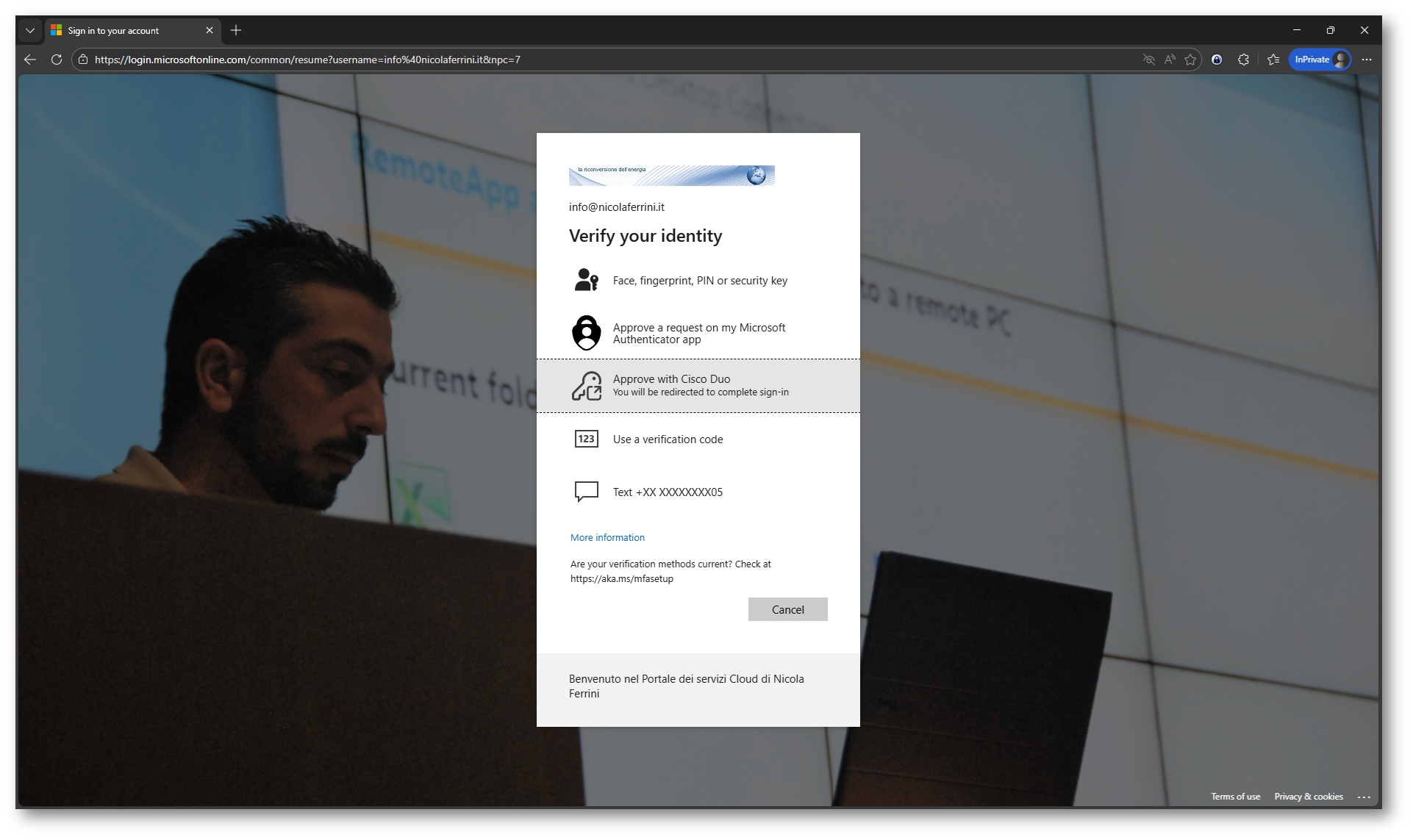

Durante il processo di accesso, dopo l’inserimento delle credenziali, all’utente viene richiesto di verificare la propria identità scegliendo tra i metodi di autenticazione disponibili. Tra questi è presente anche Cisco Duo, configurato come metodo MFA esterno. Selezionando questa opzione, l’utente viene reindirizzato al sistema Duo per completare la verifica tramite notifica push, codice OTP o altro metodo configurato

Figura 30: Selezione del metodo di verifica tramite Cisco Duo durante il processo di accesso

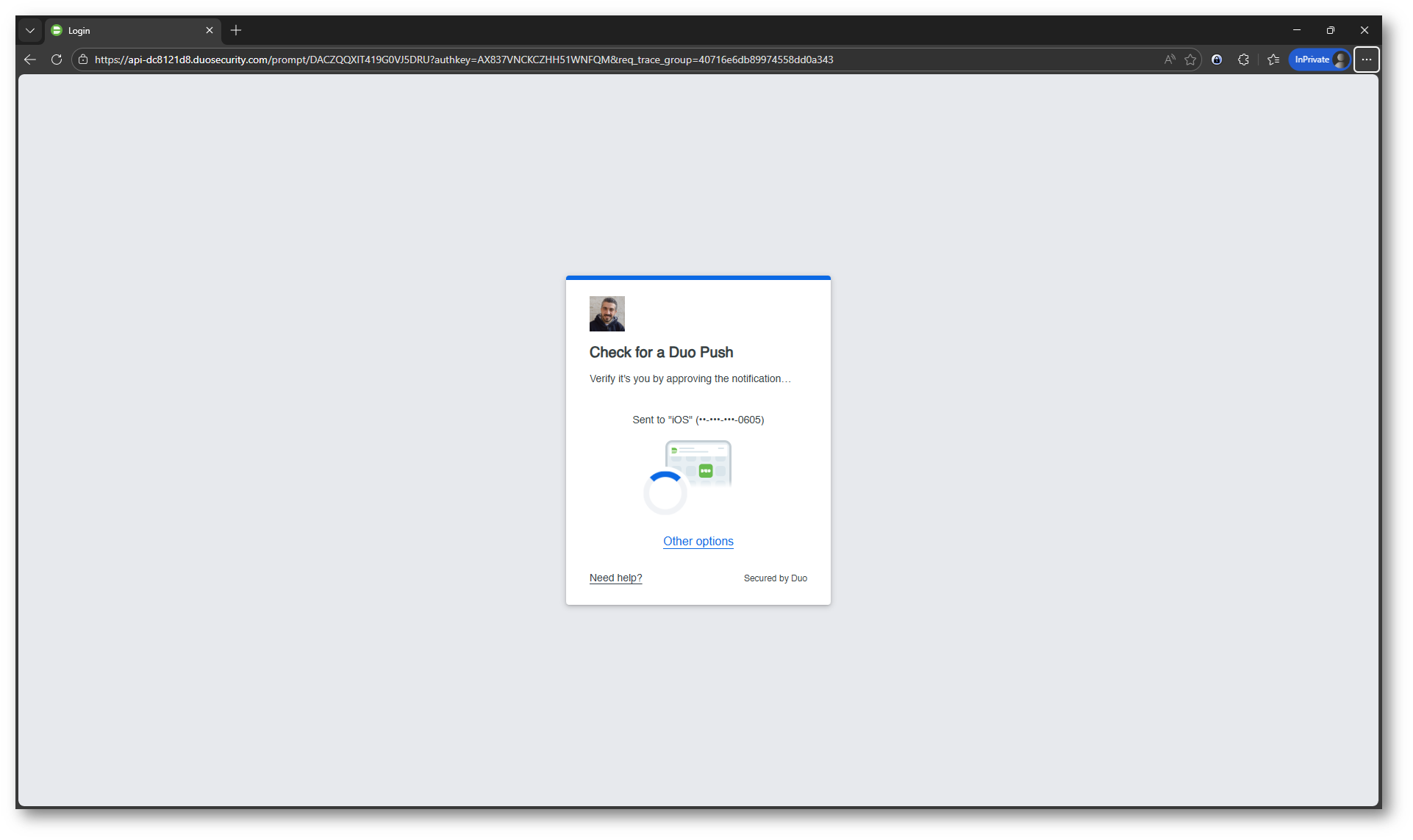

L’utente viene reindirizzato alla schermata di verifica, dove gli viene richiesto di approvare una notifica push inviata al proprio dispositivo registrato. In questa fase non è necessario inserire manualmente codici: è sufficiente aprire l’app Duo Mobile sullo smartphone e approvare la richiesta di accesso. In alternativa, l’utente può scegliere metodi diversi tramite Other options, come l’inserimento di un codice OTP. Una volta approvata la richiesta, l’accesso viene completato in modo sicuro.

Figura 31: Verifica dell’identità tramite notifica push di Cisco Duo

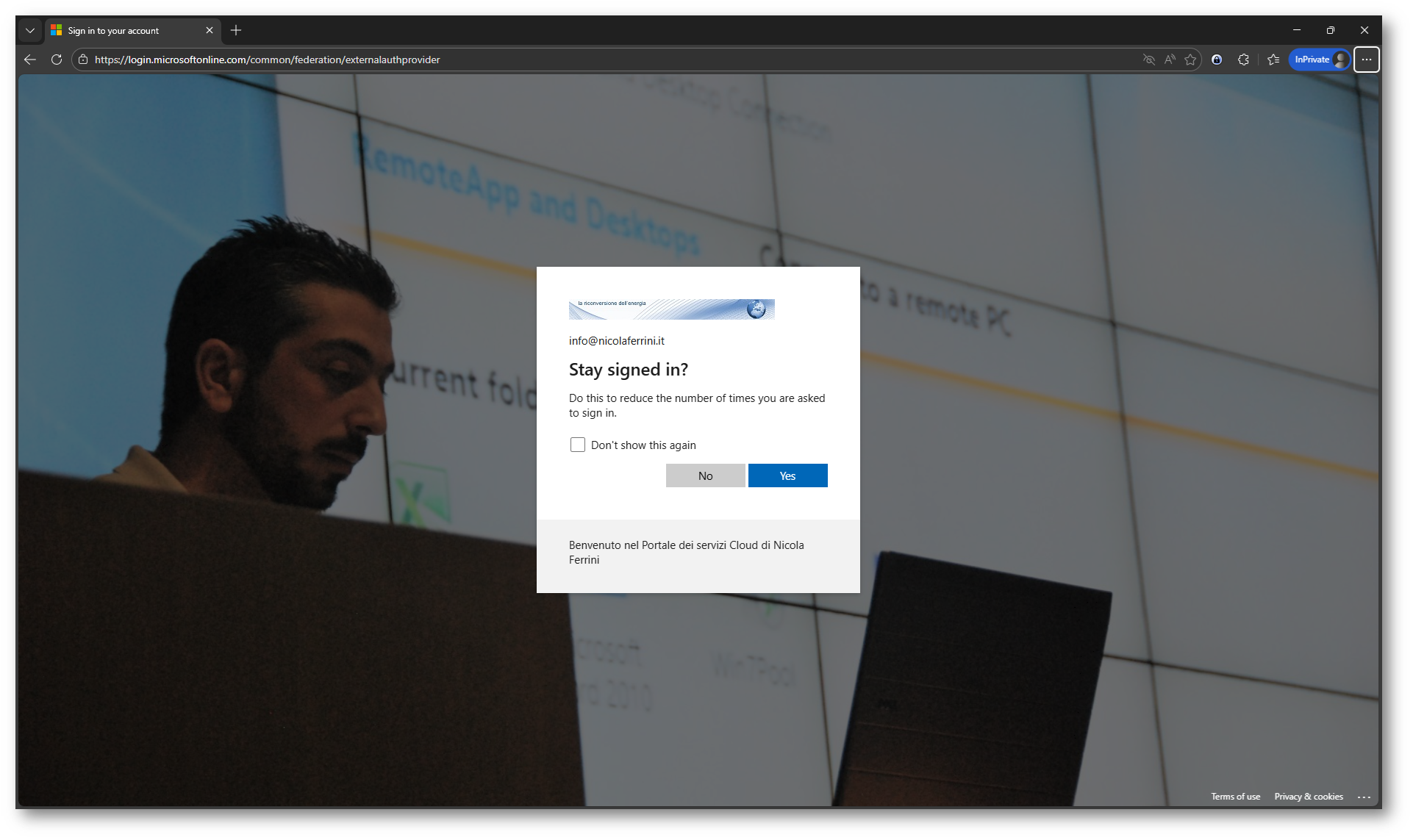

Dopo aver approvato la richiesta di verifica tramite Cisco Duo, il processo di autenticazione multifattore si conclude correttamente e l’identità dell’utente viene confermata. A questo punto, il sistema consente l’accesso alle risorse protette senza ulteriori interruzioni, riportando l’utente all’applicazione o al portale inizialmente richiesto.

Figura 32: Autenticazione completata con successo e accesso al sistema consentito

Monitoraggio e troubleshooting

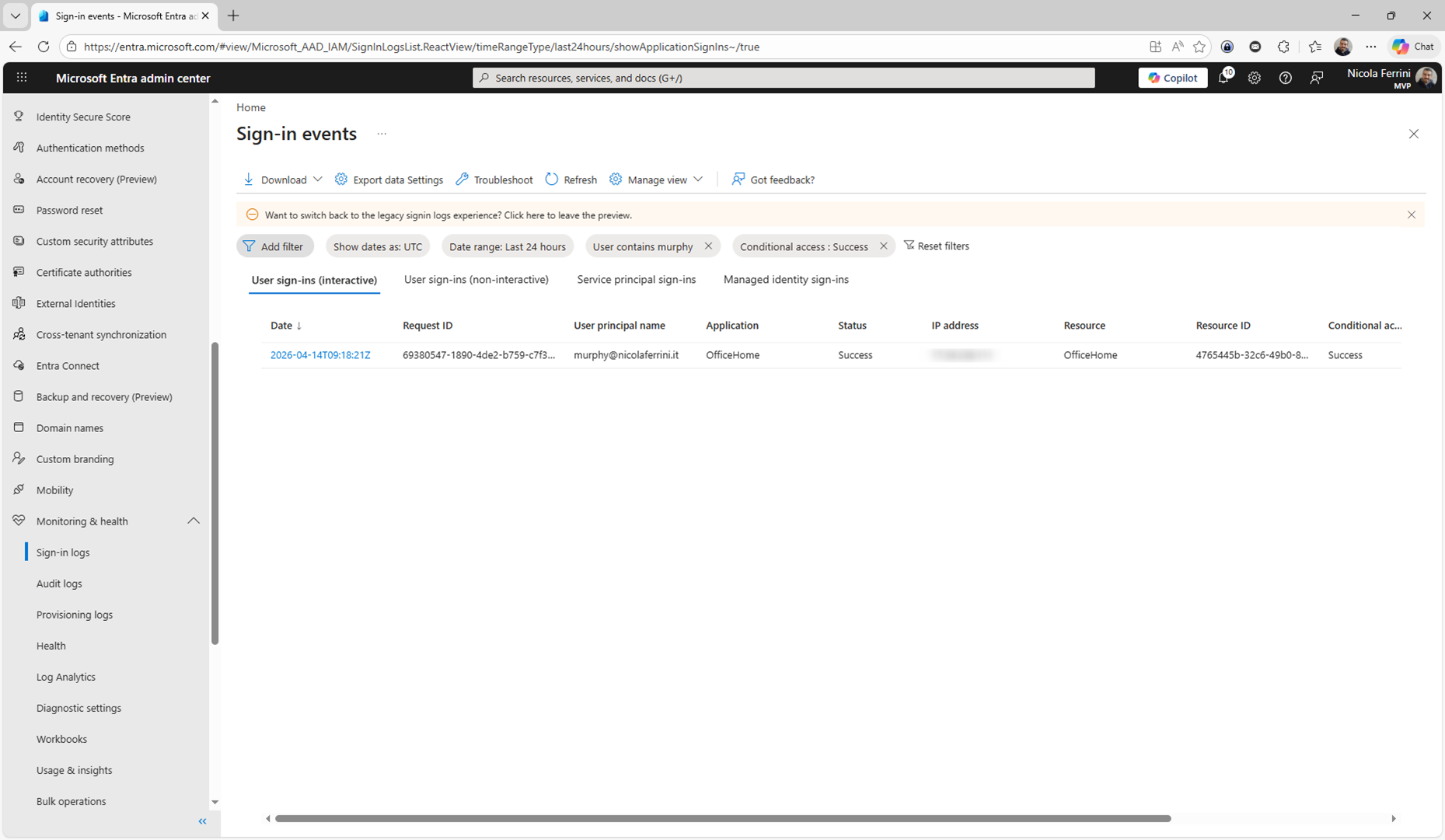

Le attività di monitoraggio e troubleshooting consentono di verificare il corretto funzionamento dei flussi di autenticazione e di individuare tempestivamente eventuali anomalie. Attraverso i log di accesso e gli strumenti di diagnostica messi a disposizione da Microsoft Entra ID e Cisco Duo, è possibile analizzare i tentativi di accesso, lo stato delle richieste MFA, eventuali errori di configurazione o problemi lato utente (ad esempio dispositivi non registrati o notifiche non ricevute).

L’analisi di questi log rappresenta uno strumento fondamentale per attività di troubleshooting, consentendo di individuare rapidamente errori, tentativi di accesso falliti o comportamenti anomali, oltre a fornire evidenze utili per audit e sicurezza.

Figura 33: Visualizzazione dei log di accesso (Sign-in logs) nel portale Microsoft Entra ID

Conclusioni

L’adozione di External MFA rappresenta una soluzione efficace per integrare sistemi di autenticazione avanzati all’interno di Microsoft Entra ID, mantenendo al contempo flessibilità nella scelta del provider, come ad esempio Cisco Duo. Questo approccio consente di rafforzare la sicurezza degli accessi senza rinunciare a strumenti già consolidati in azienda, migliorando l’esperienza utente grazie a metodi di verifica moderni e intuitivi.

Se correttamente configurato e monitorato, External MFA garantisce un buon equilibrio tra sicurezza, usabilità e controllo amministrativo, risultando particolarmente adatto in contesti enterprise dove è necessario integrare più sistemi e mantenere elevati standard di protezione degli accessi.