Guida all’implementazione e all’utilizzo delle Virtual Smart Card basate su TPM in ambiente Active Directory

Le Virtual Smart Card permettono di implementare un meccanismo di autenticazione forte senza dover distribuire smart card fisiche agli utenti. Utilizzando il TPM del dispositivo, le chiavi crittografiche vengono archiviate in modo sicuro e non esportabile, replicando il comportamento di una smart card tradizionale ma senza la necessità di hardware esterno. In questo modo potete introdurre un modello basato su certificato e PIN, mantenendo un elevato livello di protezione delle credenziali.

Uno dei principali vantaggi consiste nella semplificazione operativa. Non dovete gestire lettori, supporti fisici o procedure di sostituzione in caso di smarrimento. La smart card virtuale è sempre disponibile sul dispositivo e l’esperienza utente risulta più fluida, pur mantenendo un’autenticazione a due fattori. Inoltre, le chiavi restano protette all’interno del TPM, garantendo non esportabilità, isolamento crittografico e protezione contro attacchi brute force.

Le Virtual Smart Card si integrano facilmente con ambienti Active Directory e con infrastrutture PKI esistenti, risultando particolarmente utili quando volete introdurre autenticazione basata su certificati senza modificare radicalmente l’architettura. Questo le rende adatte soprattutto in contesti on-premises tradizionali o dove sono presenti applicazioni che richiedono esplicitamente un modello smart card.

È però importante evidenziare che oggi l’approccio più moderno è rappresentato da Windows Hello for Business. Questa tecnologia introduce un modello passwordless, supporta biometria e PIN locali e riduce la dipendenza da infrastrutture PKI complesse. L’esperienza utente risulta più immediata e l’integrazione con scenari cloud e hybrid è nativa, rendendo la gestione complessiva più semplice e scalabile.

Per questo motivo dovreste considerare le Virtual Smart Card come una soluzione ancora valida in ambienti specifici, soprattutto quando dovete mantenere compatibilità con modelli di autenticazione basati su certificato. Tuttavia, per nuove implementazioni, è generalmente preferibile orientarsi verso Windows Hello for Business, che rappresenta l’evoluzione naturale delle tecnologie di autenticazione su piattaforma Windows.

Prerequisiti

Prima di procedere con la configurazione delle Virtual Smart Card è fondamentale verificare che l’infrastruttura soddisfi alcuni requisiti tecnici minimi. Senza questi elementi, l’implementazione non potrà funzionare correttamente o risulterà instabile.

Hardware richiesto

Il requisito principale è la presenza di un Trusted Platform Module (TPM). Le Virtual Smart Card utilizzano infatti il TPM per archiviare in modo sicuro le chiavi crittografiche, replicando il comportamento delle smart card fisiche.

- È necessario un TPM versione 1.2 o superiore sul dispositivo.

- Il TPM deve essere installato, attivo e inizializzato nel BIOS/UEFI.

- Se il TPM non è configurato correttamente, la creazione della smart card virtuale fallirà.

Questo requisito è fondamentale perché la sicurezza delle Virtual Smart Card si basa sulle capacità hardware del TPM, che garantisce non esportabilità delle chiavi, crittografia isolata e protezione contro tentativi ripetuti (anti-hammering).

Sistema operativo supportato

Dovete utilizzare un sistema operativo Windows compatibile con le Virtual Smart Card. In generale:

- Windows 10 o versioni successive

- Edizioni professionali o enterprise consigliate

- Supporto completo alle funzionalità di sicurezza basate su TPM

Infrastruttura Active Directory

Per un utilizzo in ambito aziendale, è necessario disporre di:

- Un dominio Active Directory

- Un controller di dominio

- Una Certification Authority (CA) per il rilascio dei certificati

Un esempio di configurazione di base richiede infatti un computer con TPM funzionante, un dominio di test e un server con CA attiva per l’emissione dei certificati necessari alla smart card virtuale.

Permessi amministrativi

Per creare e gestire le Virtual Smart Card dovete avere:

- Credenziali amministrative locali

- Accesso alla configurazione del TPM

- Permessi per la gestione dei certificati

Gli strumenti di gestione, come tpmvscmgr.exe, richiedono privilegi amministrativi per creare o eliminare le smart card virtuali sul sistema.

Considerazioni operative

Prima di iniziare, tenete presenti alcuni aspetti importanti:

- Le Virtual Smart Card sono viste dal sistema come sempre inserite

- Ogni dispositivo richiede una smart card virtuale dedicata

- La sicurezza dipende dal PIN associato alla smart card

Questo comportamento le rende particolarmente adatte per autenticazione a due fattori, accesso al dominio e firma digitale.

Nota: Una singola TPM Virtual Smart Card può contenere fino a 30 certificati con le relative chiavi private.

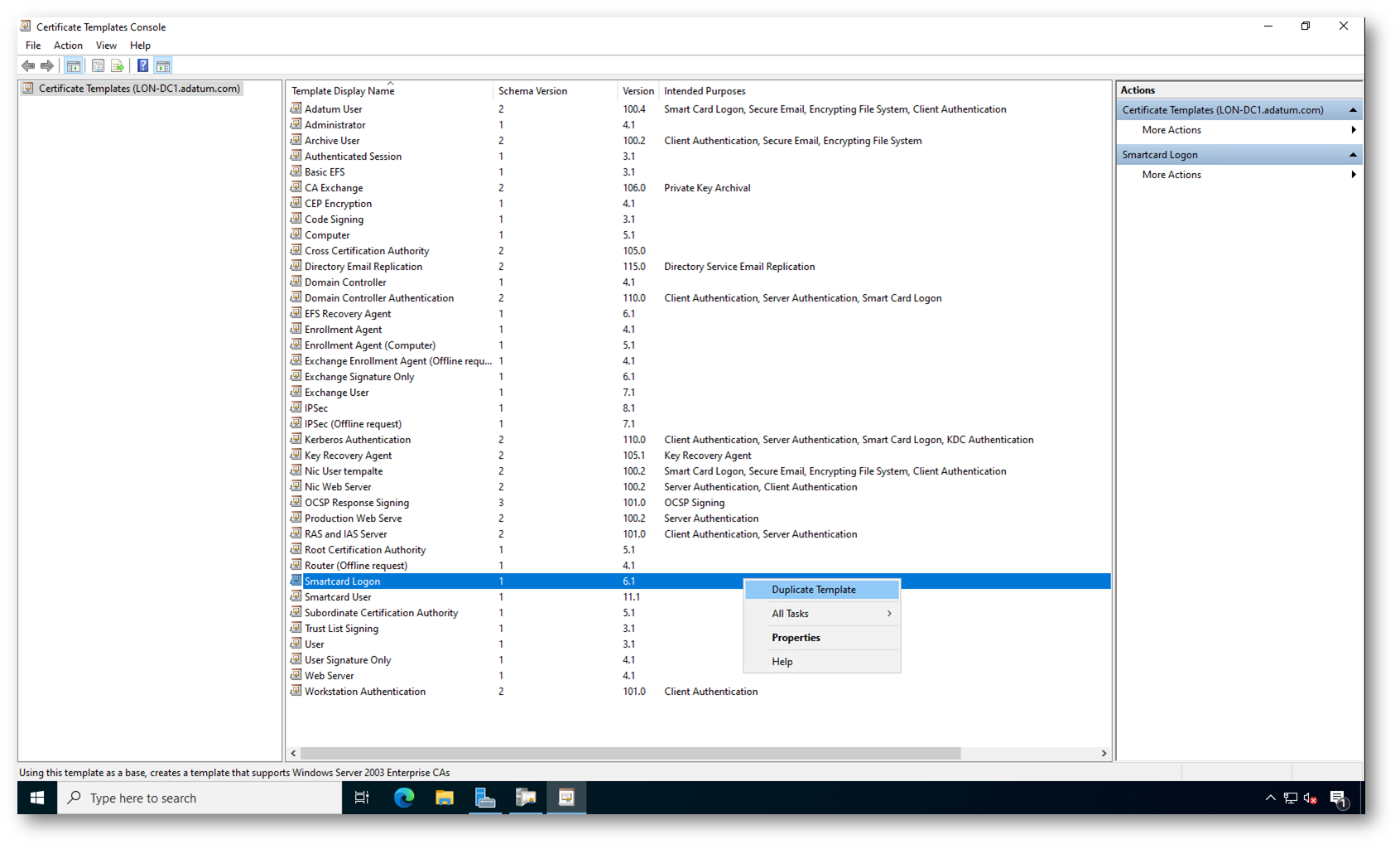

Creazione del template certificato

Aprite la console dei Certificate Templates e individuate il template Smartcard Logon, che rappresenta il modello predefinito utilizzato per l’autenticazione tramite smart card, e procedete con la sua duplicazione per creare un template personalizzato da utilizzare con le Virtual Smart Card.

La duplicazione è un passaggio importante perché vi consente di modificare le impostazioni senza alterare il template originale fornito da Active Directory Certificate Services. In questo modo potete adattare il modello alle vostre esigenze, ad esempio per la compatibilità con il TPM, le impostazioni crittografiche o i permessi di enrollment.

Fate quindi clic con il tasto destro su Smartcard Logon e selezionate Duplicate Template. Questa operazione apre la finestra di configurazione del nuovo template, che personalizzerete nei passaggi successivi.

Figura 1: Duplicazione del template Smartcard Logon per creare un modello personalizzato per Virtual Smart Card

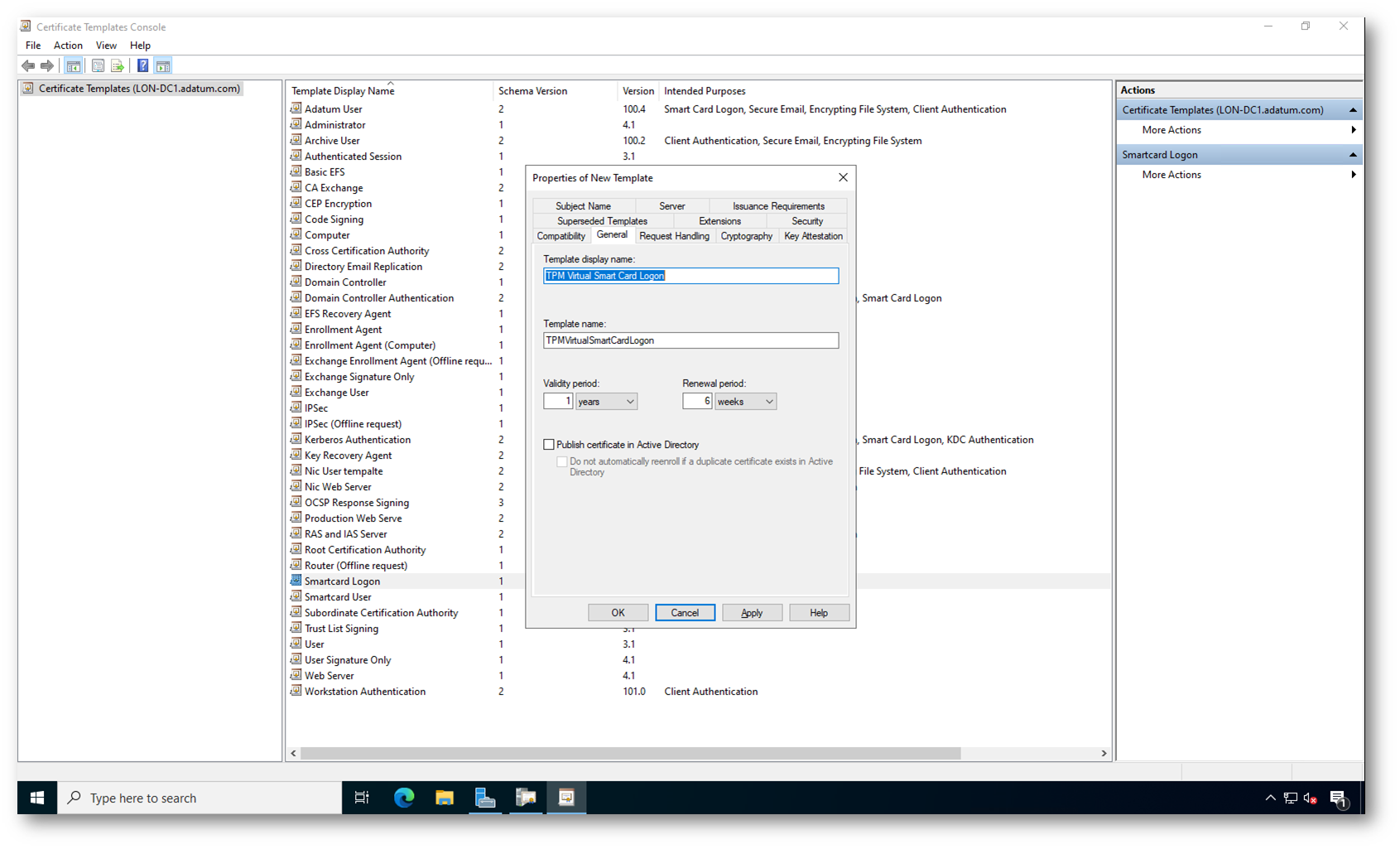

Dopo la duplicazione del template, accedete alla finestra Properties of New Template. Nella scheda General definite il nome del template che verrà utilizzato per identificare il certificato destinato alle Virtual Smart Card.

Inserite un Template display name descrittivo, ad esempio TPM Virtual Smart Card Logon, così da rendere immediatamente riconoscibile il modello durante la fase di enrollment. Il campo Template name viene compilato automaticamente e rappresenta l’identificativo interno utilizzato dalla Certification Authority.

In questa schermata potete anche configurare il periodo di validità del certificato e l’intervallo di rinnovo, che determinano rispettivamente la durata del certificato e quando verrà richiesto il rinnovo automatico. Questi valori vanno definiti in base alle vostre policy di sicurezza e al ciclo di vita delle credenziali.

Figura 2: Configurazione del nome e della validità del template per Virtual Smart Card

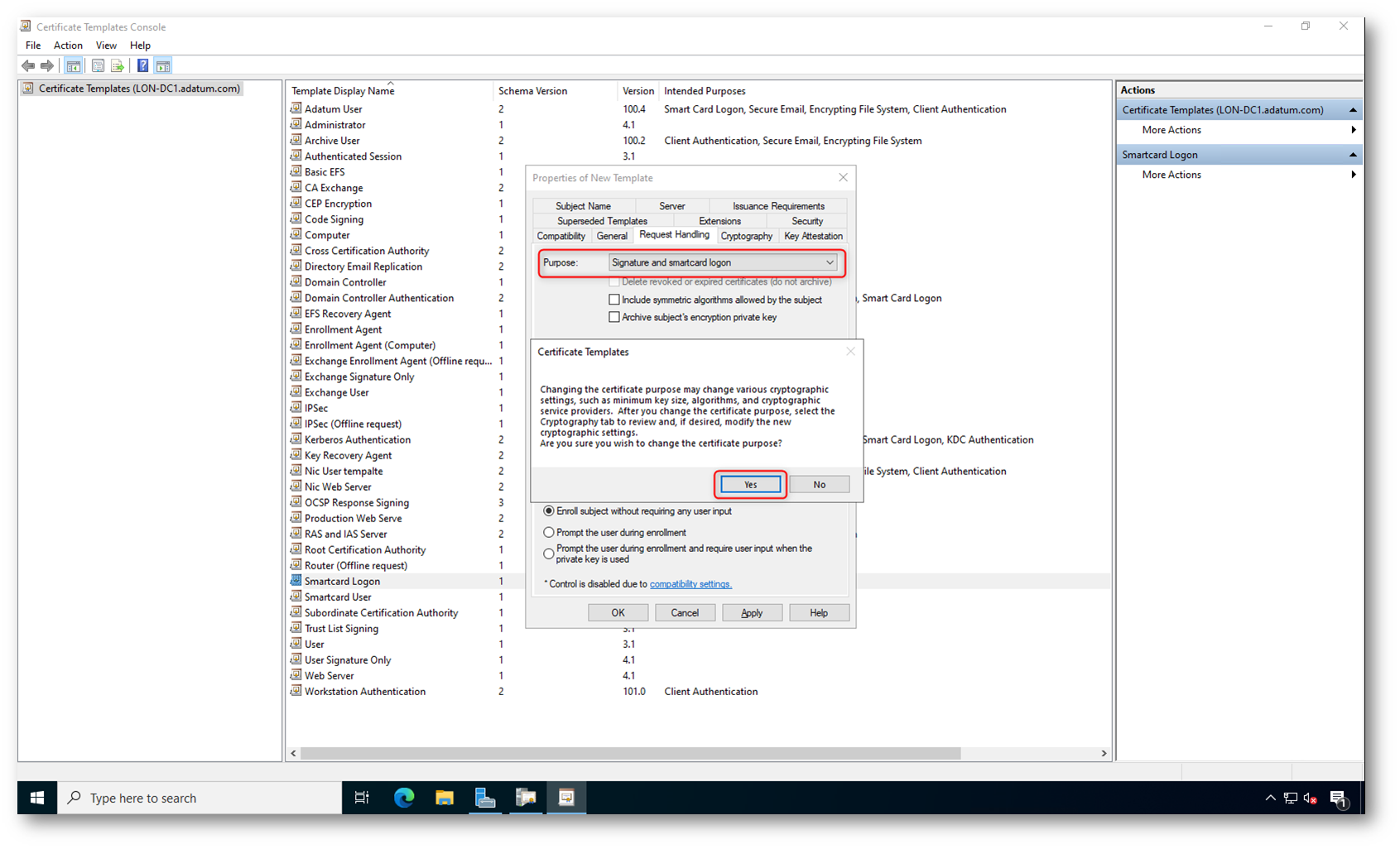

Passate alla scheda Request Handling e configurate il campo Purpose impostandolo su Signature and smartcard logon. Questa impostazione abilita l’utilizzo del certificato sia per la firma sia per l’autenticazione tramite smart card, requisito necessario per le Virtual Smart Card.

Quando modificate lo scopo del certificato, il sistema visualizza un messaggio di avviso che indica che le impostazioni crittografiche potrebbero essere aggiornate automaticamente. Confermate l’operazione selezionando Yes per applicare le modifiche e proseguire con la configurazione.

Questo passaggio è importante perché definisce l’utilizzo del certificato per il logon interattivo tramite smart card, assicurando la compatibilità con il meccanismo di autenticazione basato su certificato.

Figura 3: Impostazione dello scopo del certificato su Signature and smartcard logon e conferma della modifica

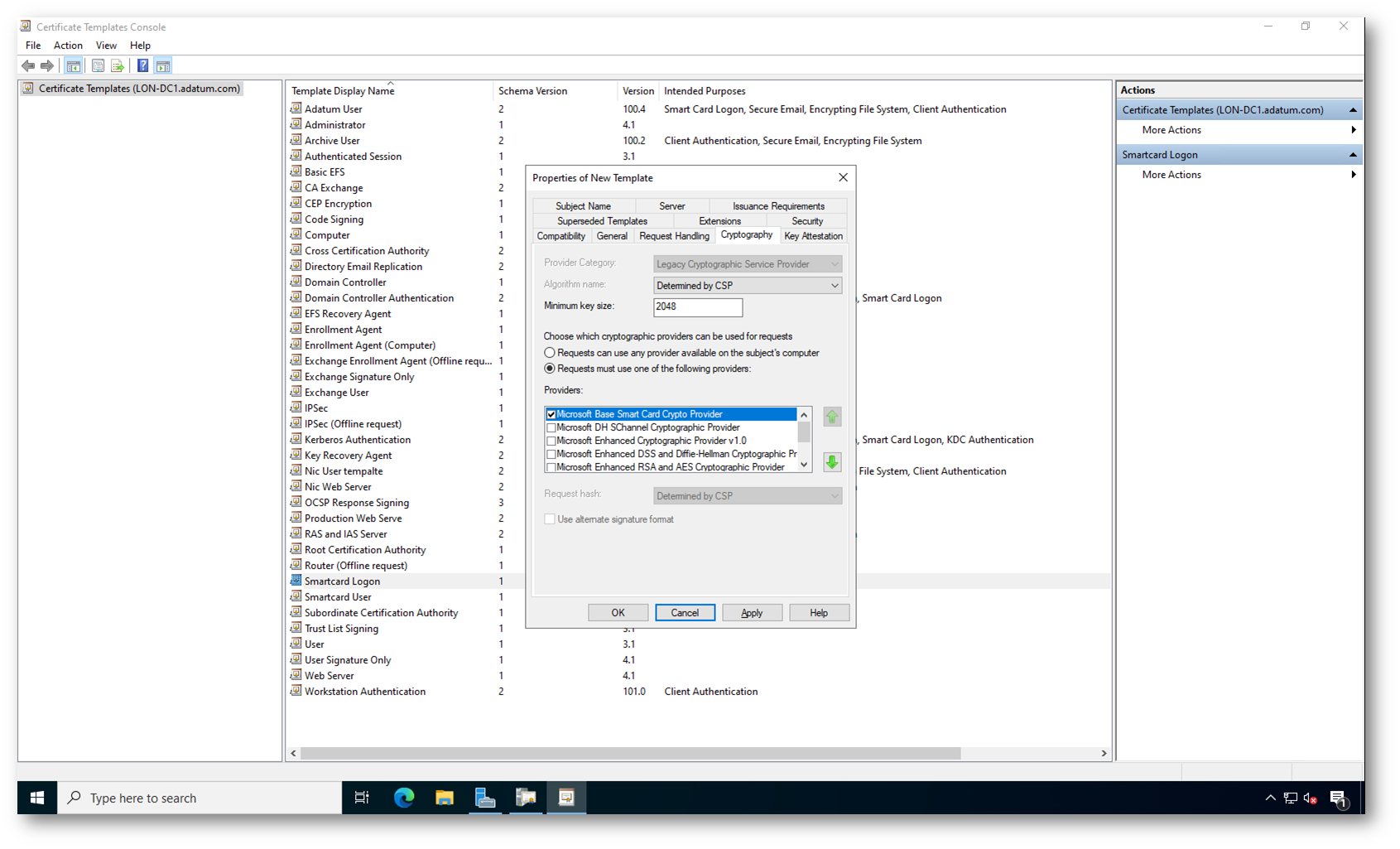

Spostatevi nella scheda Cryptography e verificate le impostazioni del provider crittografico. Configurate la dimensione minima della chiave impostandola a 2048 bit, valore consigliato per garantire un adeguato livello di sicurezza.

Selezionate quindi l’opzione che limita la richiesta ai provider specifici e individuate Microsoft Base Smart Card Crypto Provider. Questa scelta è fondamentale perché assicura che il certificato venga generato utilizzando un provider compatibile con le Virtual Smart Card basate su TPM.

Questa configurazione consente al sistema di creare la chiave privata direttamente all’interno del TPM, mantenendola non esportabile e protetta dall’hardware. In questo modo garantite che il certificato venga utilizzato correttamente per l’autenticazione tramite smart card virtuale.

Figura 4: Configurazione del provider crittografico e selezione di Microsoft Base Smart Card Crypto Provider con chiave minima a 2048 bit

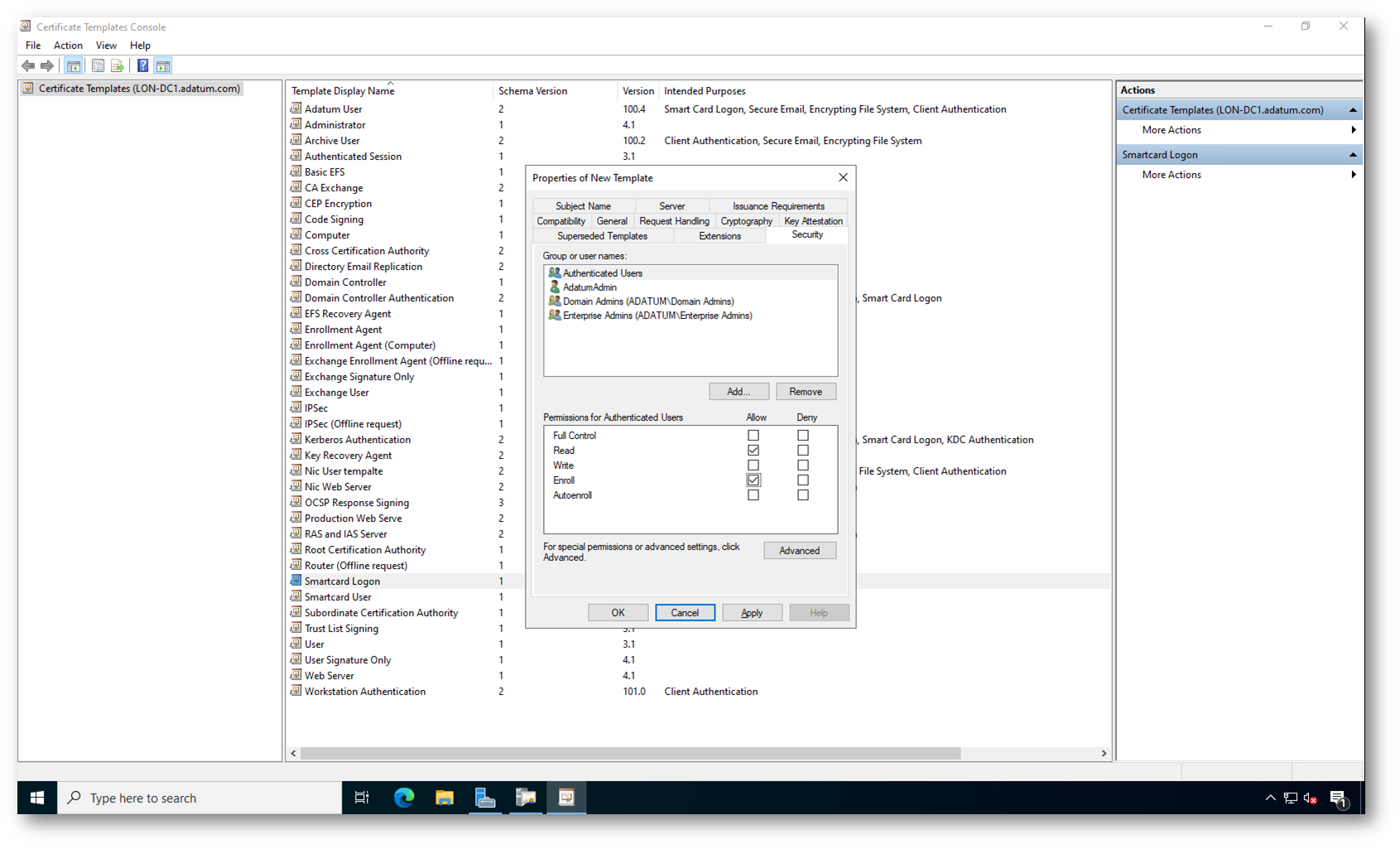

Spostatevi nella scheda Security e configurate i permessi per i gruppi che dovranno richiedere il certificato. Individuate il gruppo Authenticated Users e verificate che siano abilitati i permessi Read e Enroll.

Questa configurazione consente agli utenti autorizzati di richiedere il certificato necessario alla creazione della Virtual Smart Card. Senza il permesso Enroll, il template non sarà disponibile durante la fase di richiesta del certificato.

Potete naturalmente limitare l’accesso a gruppi specifici, ad esempio utenti pilota o gruppi dedicati, in base alle vostre policy di sicurezza. Questo vi permette di controllare in modo preciso chi può utilizzare il template.

Figura 5: Configurazione dei permessi Read ed Enroll per il gruppo autorizzato all’emissione del certificato

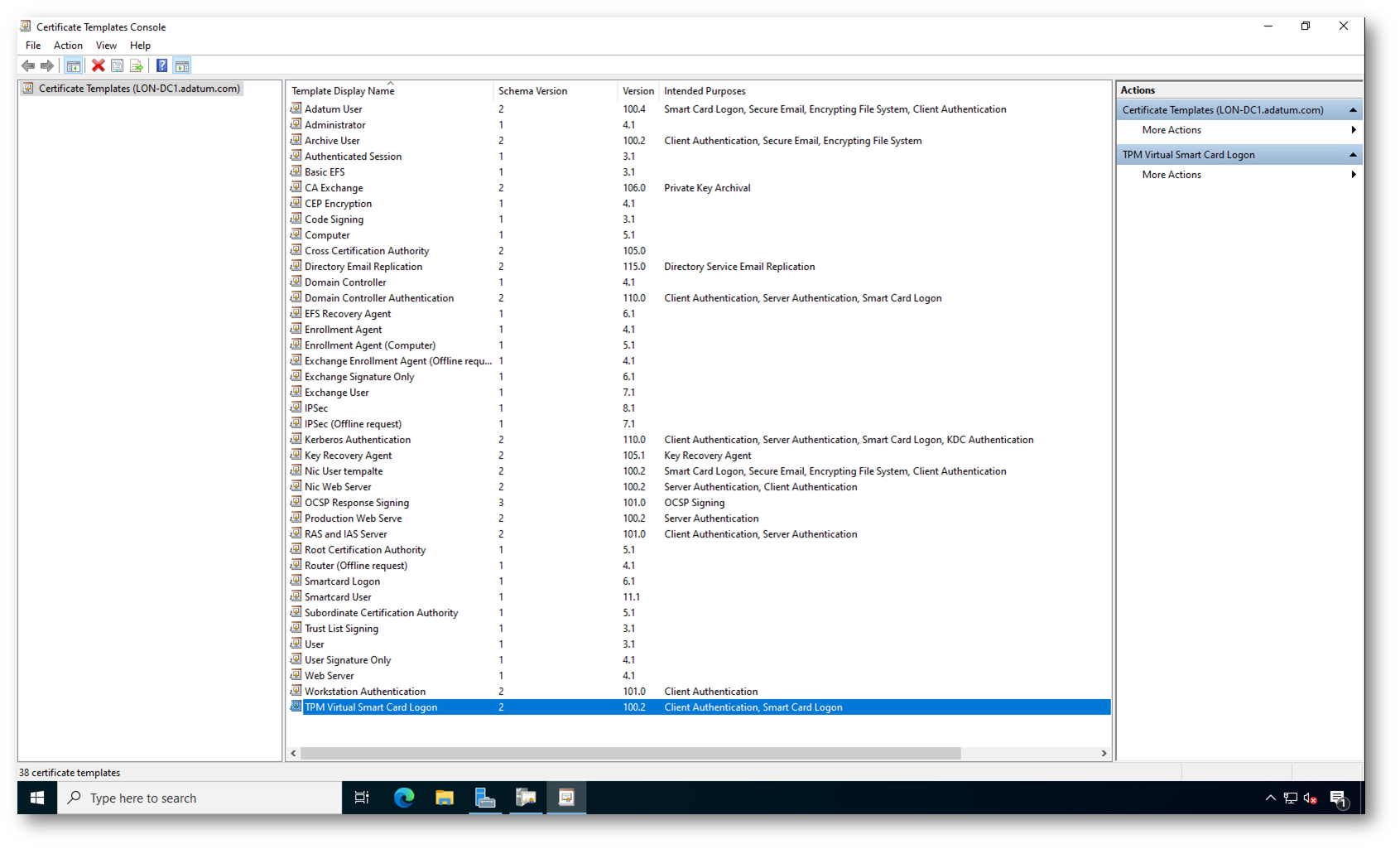

Dopo aver completato la configurazione, confermate le impostazioni selezionando OK. Il nuovo template viene creato e compare nell’elenco dei Certificate Templates con il nome che avete definito, in questo caso TPM Virtual Smart Card Logon.

A questo punto il modello è stato configurato correttamente, ma non è ancora disponibile per l’emissione dei certificati. Il template deve essere pubblicato sulla Certification Authority per poter essere utilizzato durante la richiesta del certificato.

Figura 6: Template TPM Virtual Smart Card Logon creato e visibile nell’elenco dei Certificate Templates

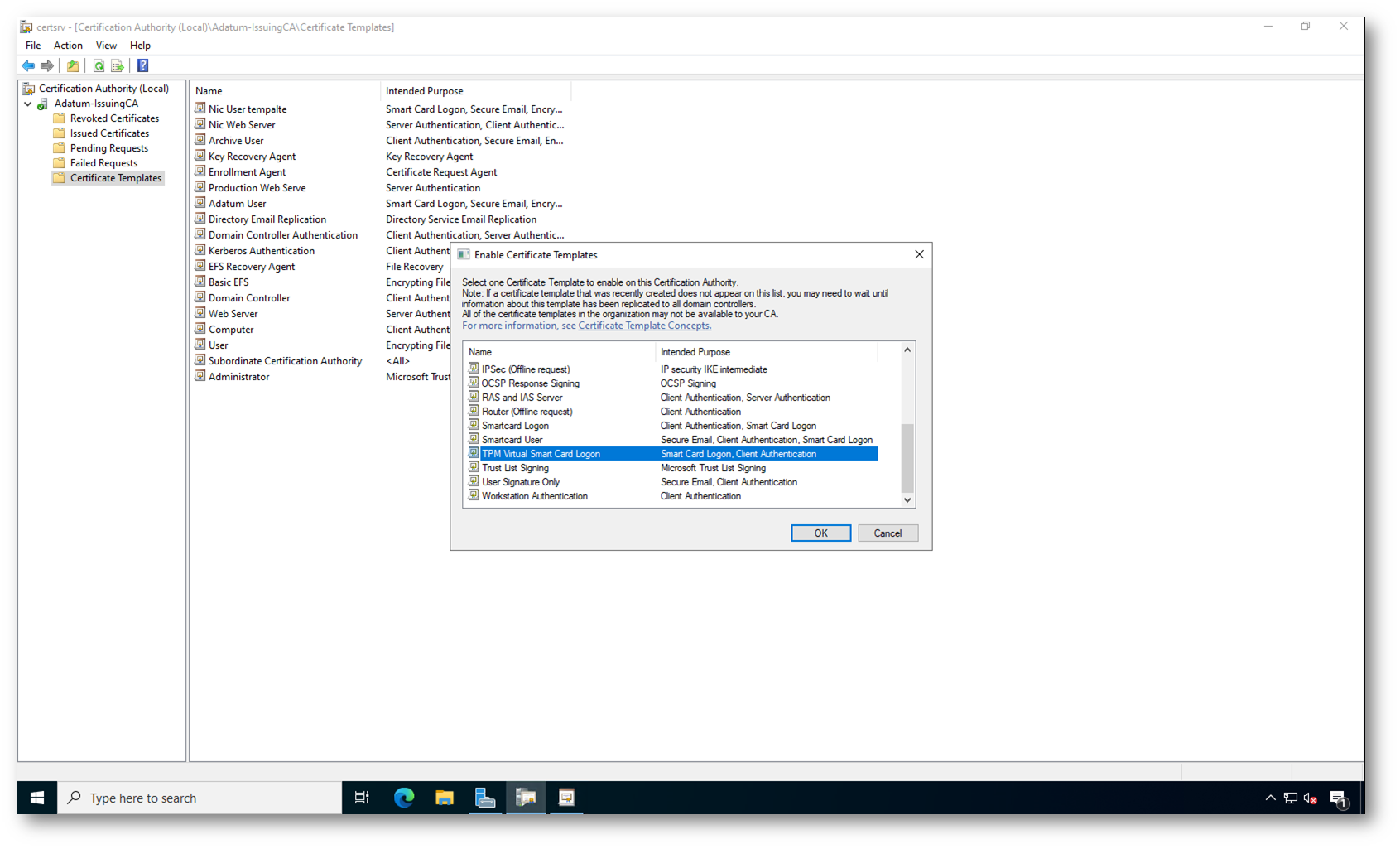

Passate alla console della Certification Authority e selezionate il nodo Certificate Templates. Fate clic con il tasto destro e scegliete New → Certificate Template to Issue per pubblicare il template appena creato.

Nella finestra Enable Certificate Templates individuate il template TPM Virtual Smart Card Logon, selezionatelo e confermate con OK. Con questa operazione rendete il template disponibile per l’emissione dei certificati da parte della Certification Authority.

Questo passaggio è fondamentale perché, finché il template non viene pubblicato, non sarà possibile richiedere il certificato durante la configurazione della Virtual Smart Card.

Figura 7: Pubblicazione del template TPM Virtual Smart Card Logon nella Certification Authority

Creazione della Virtual Smart Card

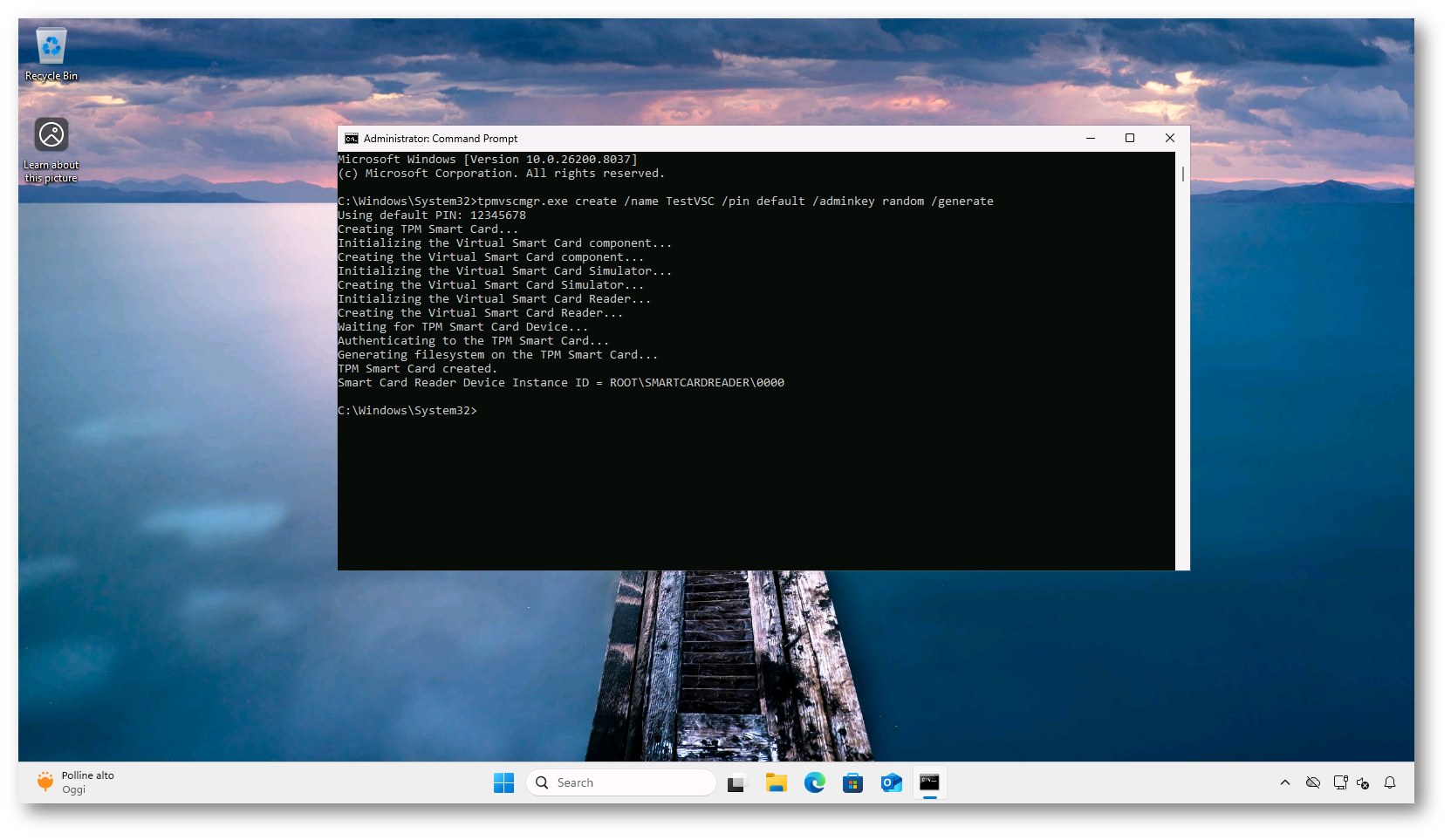

Questo passaggio deve essere eseguito direttamente sui client sui quali volete utilizzare la Virtual Smart Card. La smart card virtuale viene infatti creata nel TPM locale del dispositivo e non può essere generata centralmente su un server.

Accedete quindi al client Windows, aprite un Prompt dei comandi con privilegi elevati ed eseguite lo strumento tpmvscmgr.exe per creare la smart card virtuale.

Assicuratevi di essere amministratori locali della macchina, poiché la creazione della Virtual Smart Card richiede privilegi amministrativi.

Eseguite quindi il comando:

|

1 2 |

tpmvscmgr.exe create /name TestVSC /pin default /adminkey random /generate |

Con questo comando create una nuova Virtual Smart Card denominata TestVSC. Il parametro /pin default imposta un PIN iniziale che verrà poi modificato, mentre /adminkey random genera automaticamente la chiave amministrativa. L’opzione /generate crea il filesystem interno della smart card virtuale.

Al termine dell’operazione il sistema inizializza il TPM, crea il lettore smart card virtuale e registra il dispositivo nel sistema operativo.

Nota: Nel comando di creazione della Virtual Smart Card è stato utilizzato il parametro /pin default, che imposta il PIN predefinito 12345678. Durante la fase di provisioning o al primo utilizzo, è consigliabile richiedere all’utente la modifica del PIN, così da sostituire quello di default con un valore personale e più sicuro.

Figura 8: Creazione della TPM Virtual Smart Card sul client tramite tpmvscmgr.exe eseguito con privilegi amministrativi

Per maggiori informazioni sul tool Tpmvscmgr vi rimando alla lettura della pagina Tpmvscmgr | Microsoft Learn

Verifica della Virtual Smart Card installata

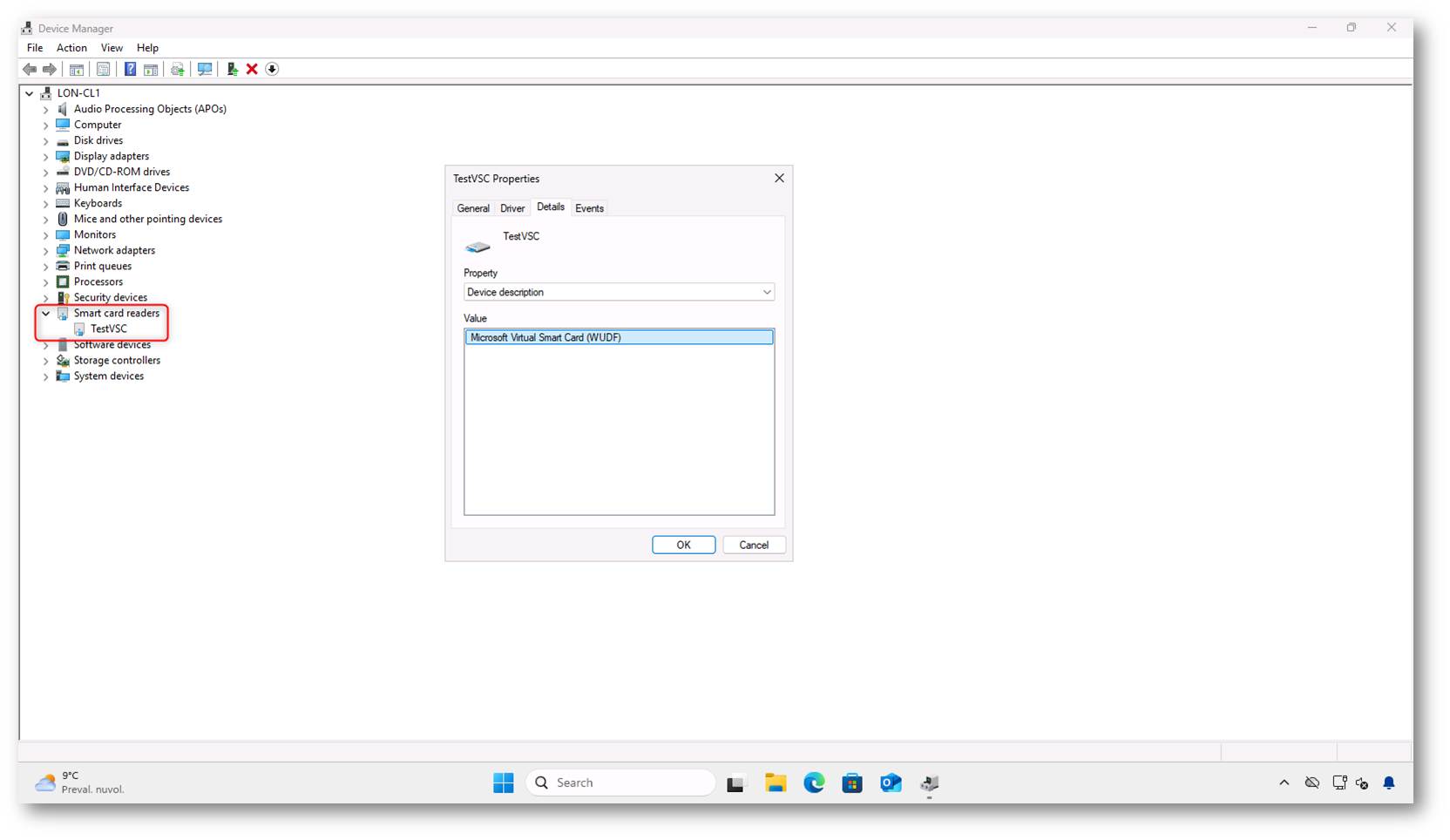

Potete verificare la presenza della Virtual Smart Card direttamente da Gestione dispositivi. Aprite Device Manager (devmgmt.msc) e individuate la sezione Smart card readers. In questo caso visualizzate il dispositivo TestVSC, che rappresenta la Virtual Smart Card creata in precedenza.

Aprendo le proprietà del dispositivo e selezionando la scheda Details, potete osservare che il valore riportato è Microsoft Virtual Smart Card (WUDF). Questo conferma che il dispositivo è una Virtual Smart Card basata su TPM e non una smart card fisica.

Il nome TestVSC corrisponde al parametro /name utilizzato durante la creazione con tpmvscmgr.exe, e consente quindi di identificare facilmente più Virtual Smart Card presenti sullo stesso client.

Figura 9: Visualizzazione della Virtual Smart Card TestVSC in Gestione dispositivi nella sezione Smart card readers

Automatizzare la creazione della Virtual Smart Card sui client

La creazione della Virtual Smart Card può essere automatizzata per evitare l’esecuzione manuale su ogni dispositivo. È comunque importante ricordare che l’operazione viene eseguita localmente sui client, perché la smart card viene creata nel TPM del singolo computer. L’automazione consiste quindi nel distribuire il comando in modo centralizzato, ma eseguito direttamente su ogni endpoint.

Un approccio semplice consiste nell’utilizzare uno script distribuito tramite Group Policy, strumenti di software distribution o piattaforme di endpoint management. In questo modo potete eseguire automaticamente il comando durante l’avvio del computer o al primo accesso dell’utente.

Ad esempio, potete creare uno script PowerShell o batch contenente il comando:

|

1 2 |

tpmvscmgr.exe create /name VSC-Corporate /pin default /adminkey random /generate |

Distribuendo questo script tramite GPO Startup Script (quindi lato Client), la Virtual Smart Card verrà creata automaticamente su tutti i client target senza intervento manuale. È fondamentale che lo script venga eseguito con privilegi amministrativi, requisito necessario per accedere al TPM e creare la smart card virtuale.

Per evitare duplicazioni, potete aggiungere un controllo preliminare che verifichi la presenza di una Virtual Smart Card esistente prima di procedere con la creazione. Questo approccio rende la distribuzione idempotente e sicura anche su macchine già configurate.

L’automazione permette quindi di:

- distribuire la configurazione su larga scala

- ridurre errori manuali

- uniformare la configurazione

- velocizzare il rollout

Nota: anche se l’operazione è automatizzata, la Virtual Smart Card viene sempre creata localmente sul client, poiché il TPM non è accessibile da remoto.

Enrollment del certificato nella Virtual Smart Card

Dopo aver creato la Virtual Smart Card sul client e pubblicato il template sulla Certification Authority, procedete con la richiesta del certificato utente.

Aprite la console Certificati utente eseguendo certmgr.msc dal menu Start oppure da Esegui. Questa console consente di gestire il Personal store dell’utente corrente, dove verranno richiesti i certificati.

Nella console espandete Personal → Certificates, quindi fate clic con il tasto destro su Certificates e selezionate All Tasks → Request New Certificate. Si avvia la procedura guidata di Certificate Enrollment.

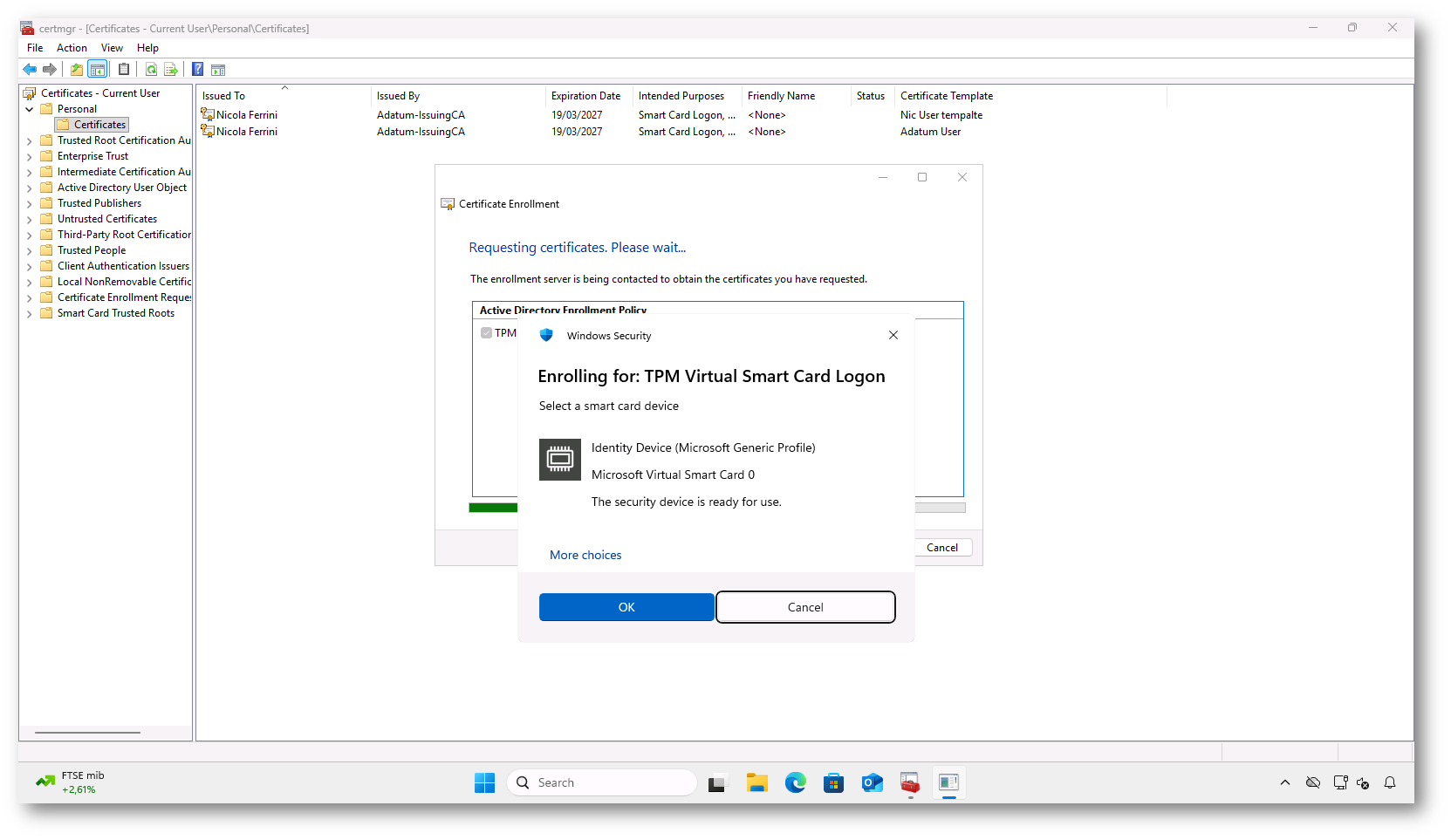

Proseguite nella procedura guidata utilizzando la Active Directory Enrollment Policy e, quando viene mostrato l’elenco dei template disponibili, selezionate il template creato in precedenza, ad esempio TPM Virtual Smart Card Logon. Confermate la richiesta per avviare l’enrollment.

Durante il processo, il sistema visualizza la finestra Windows Security che chiede di selezionare il dispositivo smart card. Selezionate Microsoft Virtual Smart Card 0, che corrisponde alla smart card virtuale creata nel TPM del client, e confermate con OK.

Il sistema genera quindi la chiave privata all’interno della Virtual Smart Card, contatta la Certification Authority ed emette il certificato associandolo alla smart card virtuale. Al termine, il certificato sarà disponibile per l’autenticazione smart card.

Figura 10: Richiesta del certificato tramite certmgr.msc e selezione della Microsoft Virtual Smart Card durante l’enrollment

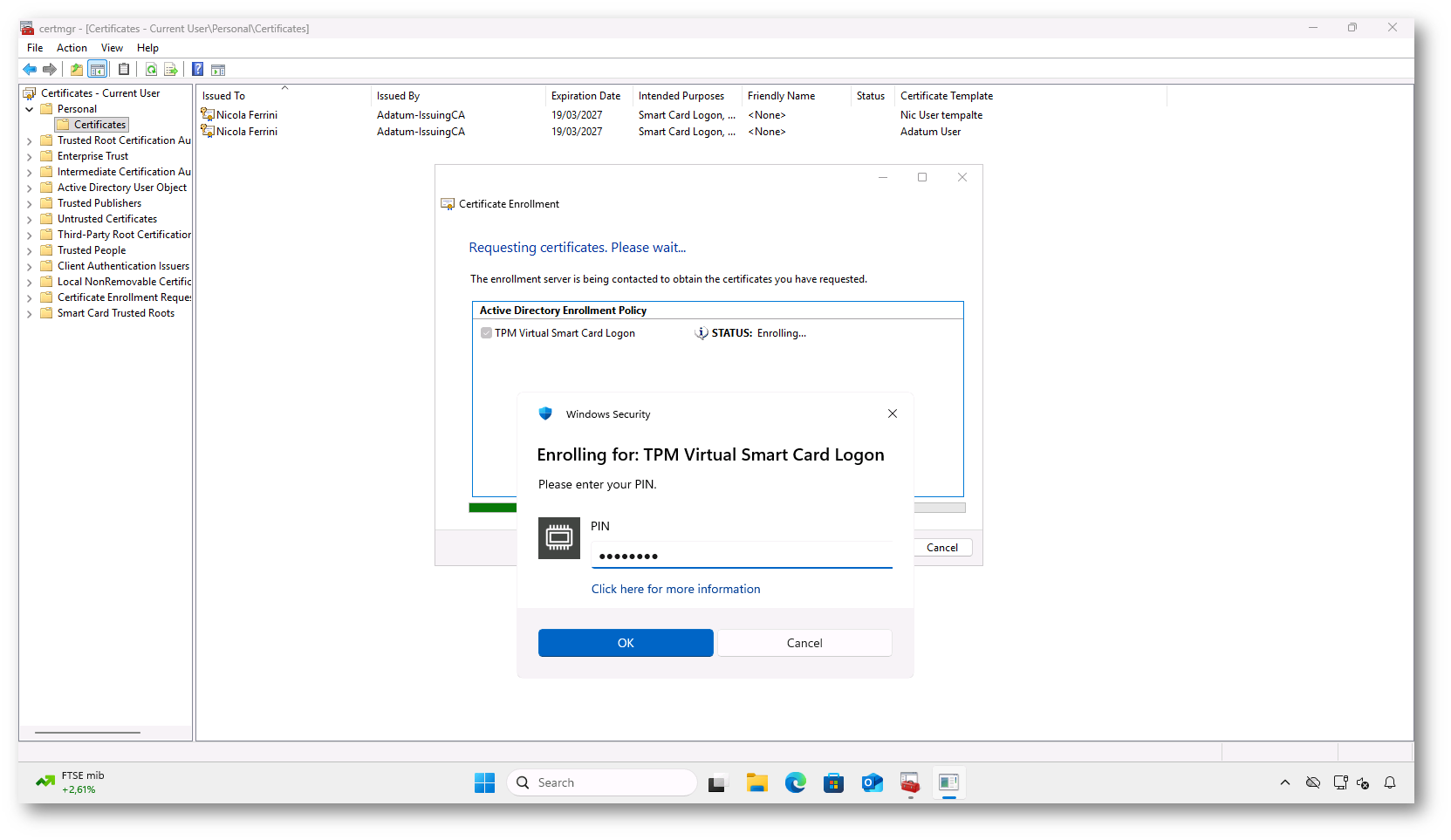

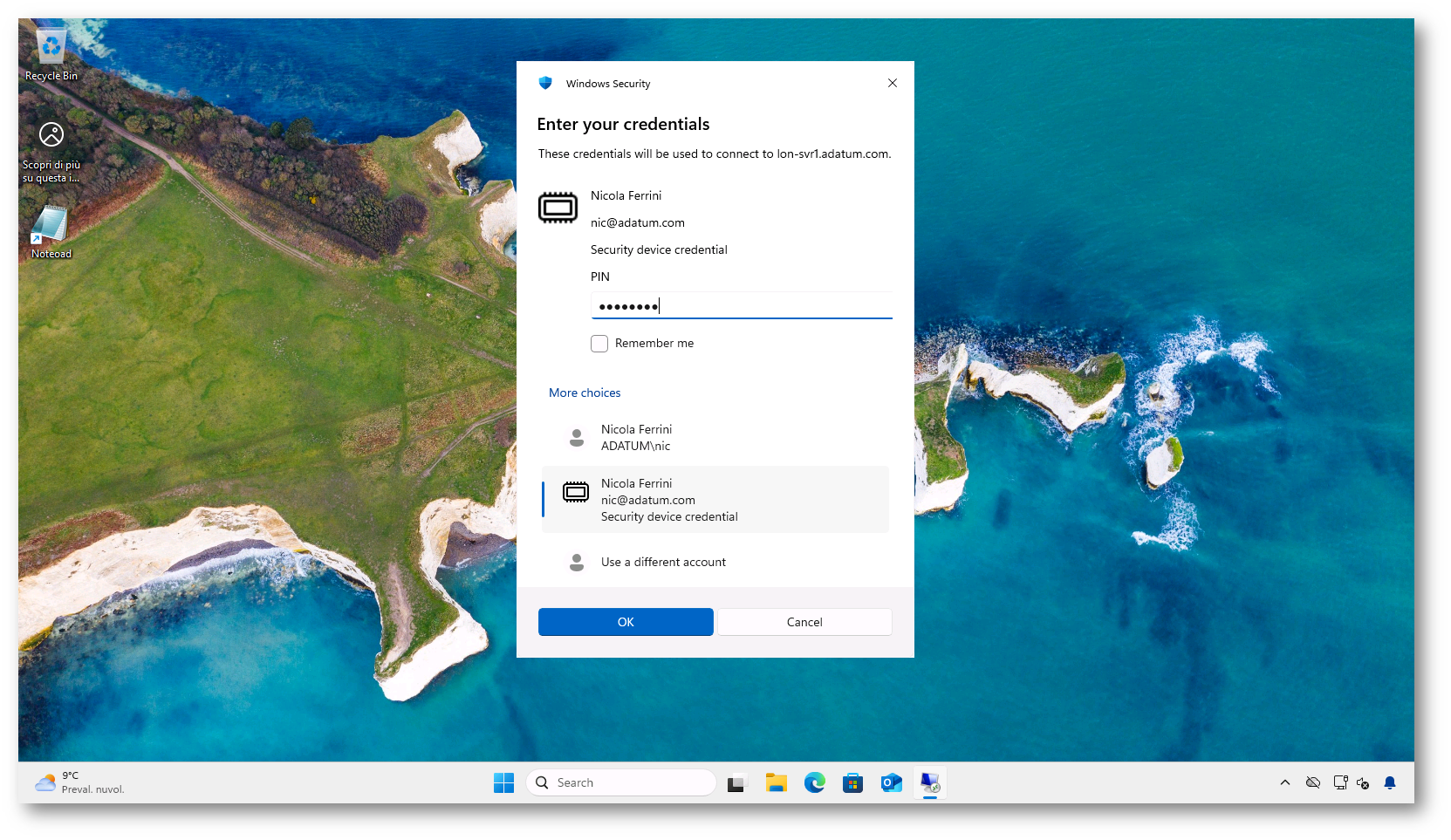

Durante la procedura di enrollment, dopo aver selezionato la Microsoft Virtual Smart Card, il sistema richiede l’inserimento del PIN associato alla smart card virtuale.

Inserite il PIN definito durante la fase di creazione della Virtual Smart Card con tpmvscmgr.exe. Questo passaggio consente al sistema di autorizzare la generazione della chiave privata all’interno del TPM e completare la richiesta del certificato.

L’autenticazione tramite PIN protegge l’accesso alla Virtual Smart Card e garantisce che solo l’utente autorizzato possa utilizzare il certificato per il logon smart card.

Dopo aver inserito il PIN, confermate con OK per proseguire con l’emissione del certificato da parte della Certification Authority.

Figura 11: Inserimento del PIN della Virtual Smart Card durante l’enrollment del certificato

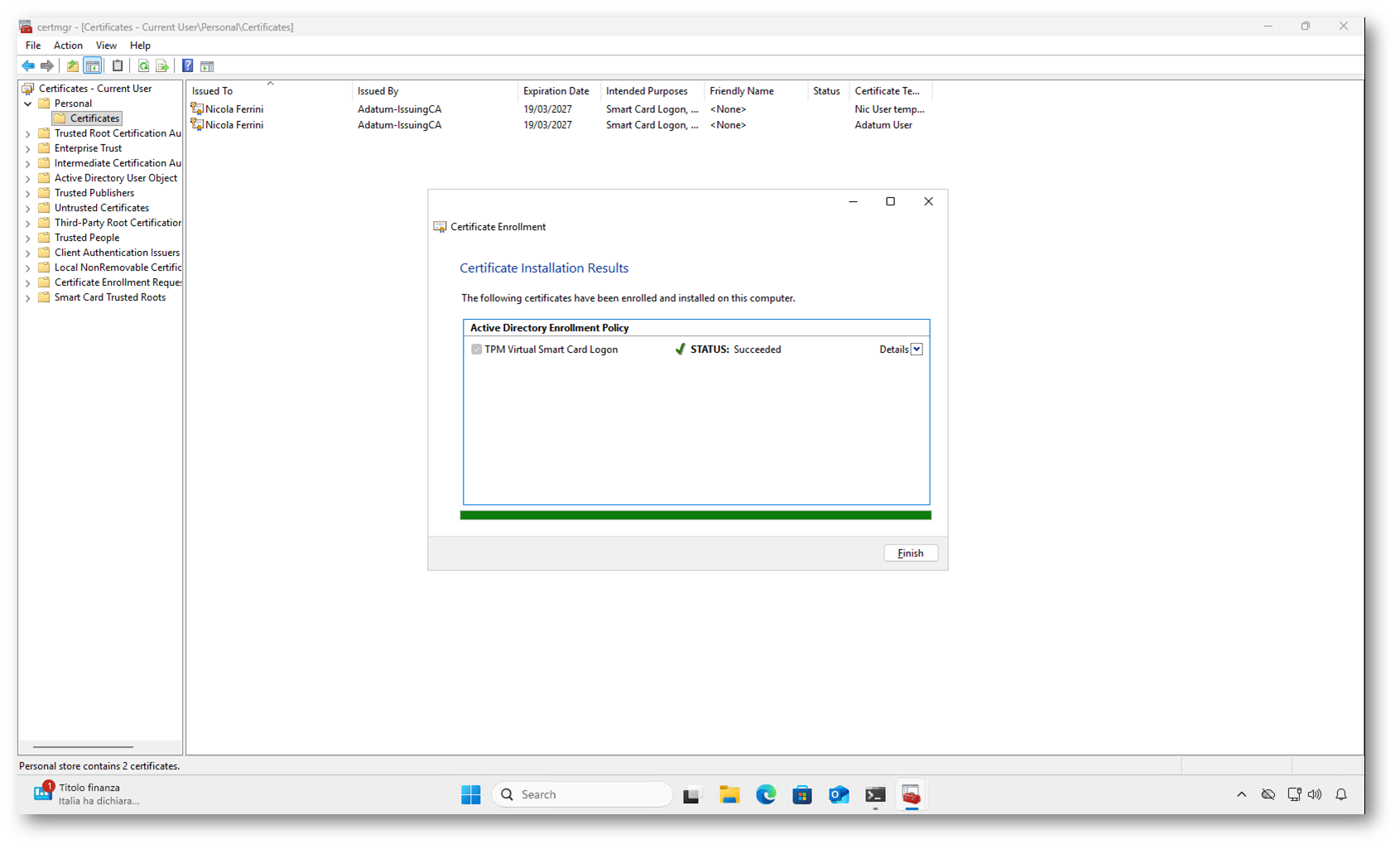

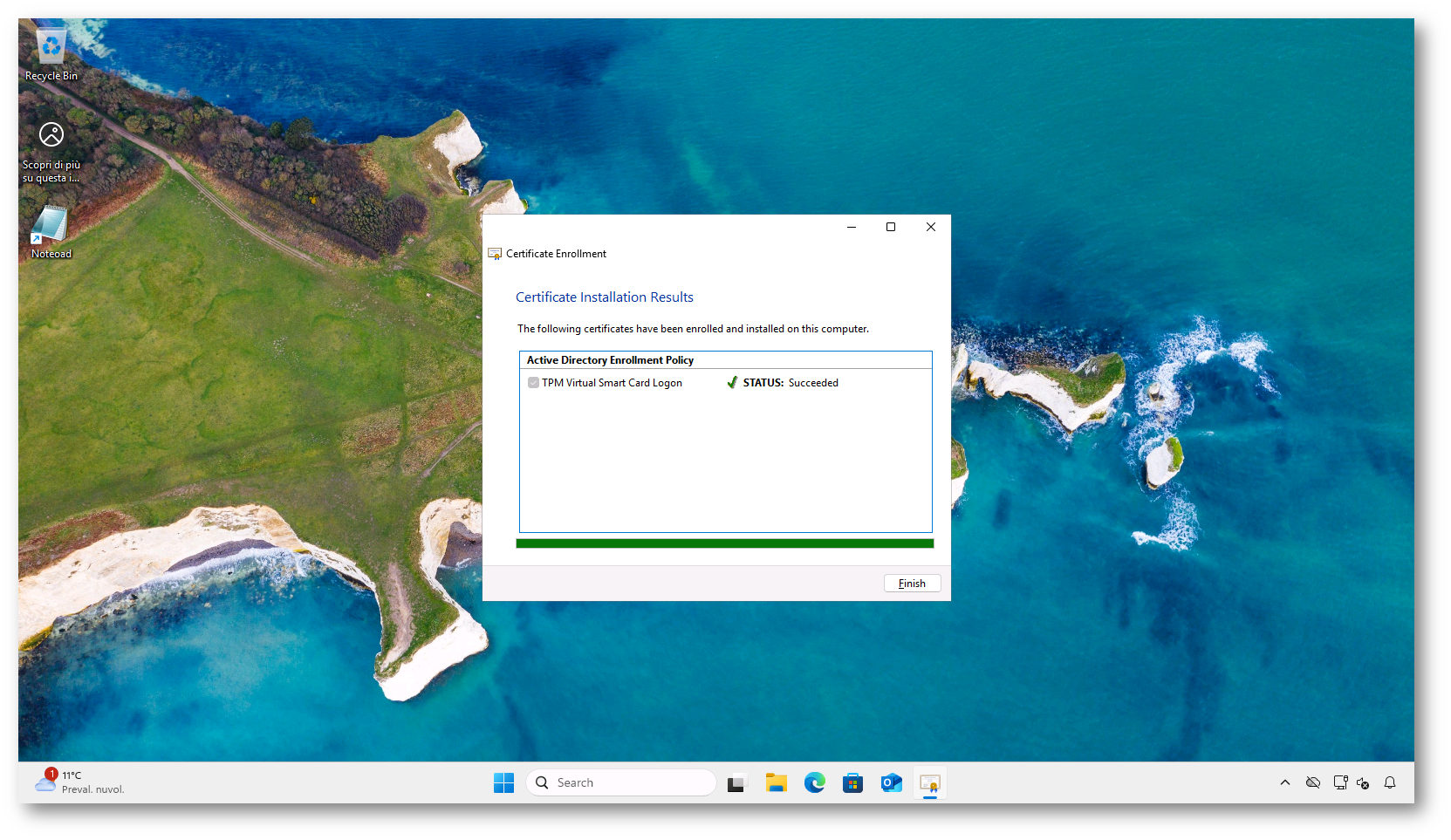

Dopo l’inserimento del PIN, la procedura di Certificate Enrollment contatta la Certification Authority e completa la richiesta del certificato. Al termine viene visualizzata la schermata Certificate Installation Results con stato Succeeded, che conferma l’emissione corretta del certificato per la Virtual Smart Card.

Il certificato viene generato utilizzando la chiave privata creata all’interno del TPM e associato alla Microsoft Virtual Smart Card. Da questo momento la smart card virtuale è pronta per essere utilizzata per il logon tramite smart card e per gli altri scenari previsti dal template.

Selezionate Finish per chiudere la procedura guidata e completare l’operazione.

Figura 12: Completamento dell’enrollment con stato Succeeded del certificato per la Virtual Smart Card

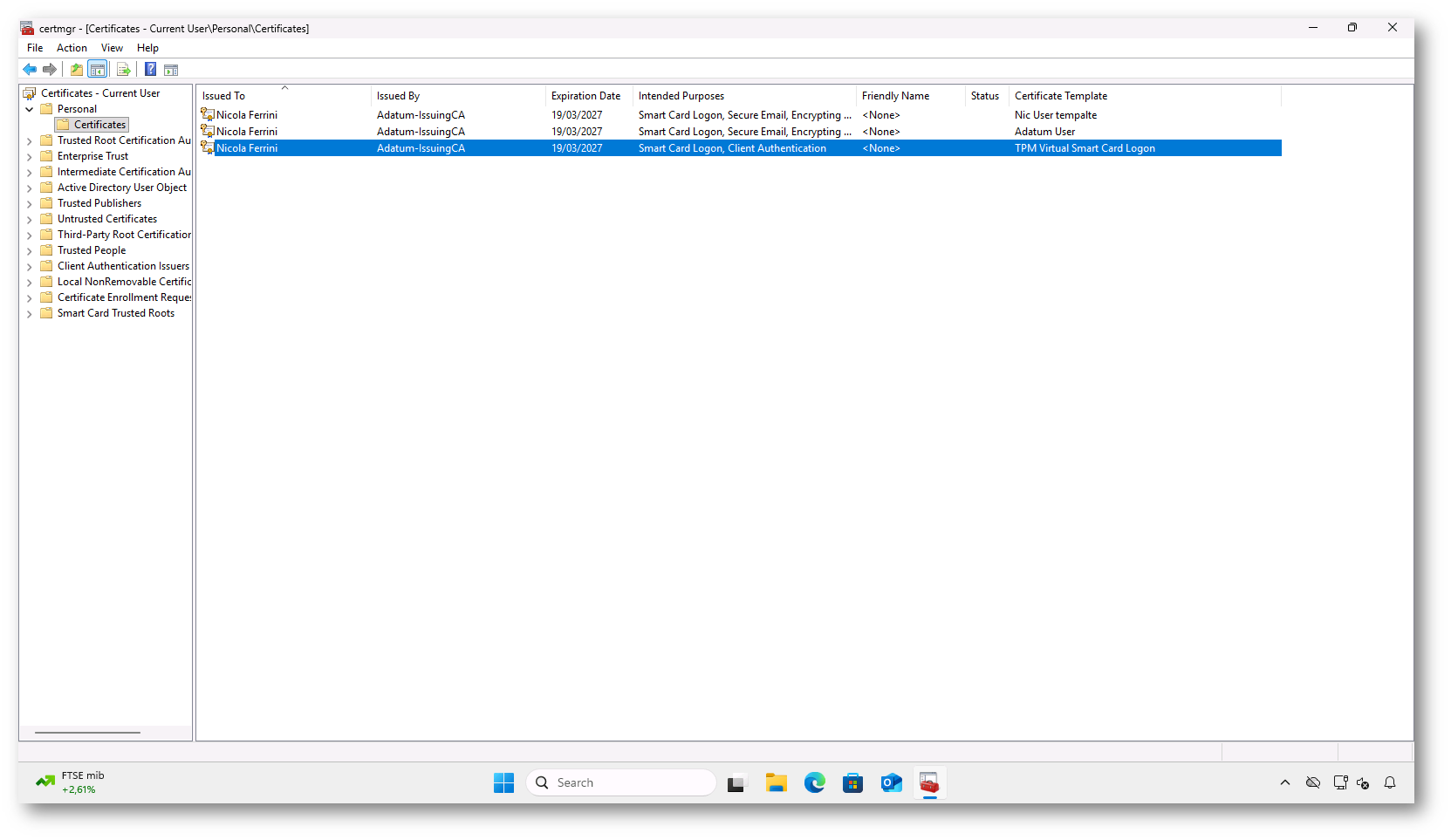

Al termine dell’enrollment, verificate la presenza del certificato nella console certmgr.msc. Aprite Certificates – Current User, espandete Personal → Certificates e controllate l’elenco dei certificati disponibili.

Dovreste visualizzare un nuovo certificato emesso dalla Certification Authority con Certificate Template impostato su TPM Virtual Smart Card Logon. Questo certificato è associato alla Virtual Smart Card e contiene gli utilizzi previsti per Smart Card Logon e Client Authentication.

La presenza del certificato in questo store conferma che l’enrollment è stato completato correttamente e che la Virtual Smart Card è pronta per essere utilizzata per l’autenticazione.

Figura 13: Verifica del certificato emesso tramite template TPM Virtual Smart Card Logon nella console certmgr.msc

Autoenrollment e richiesta completamento certificato

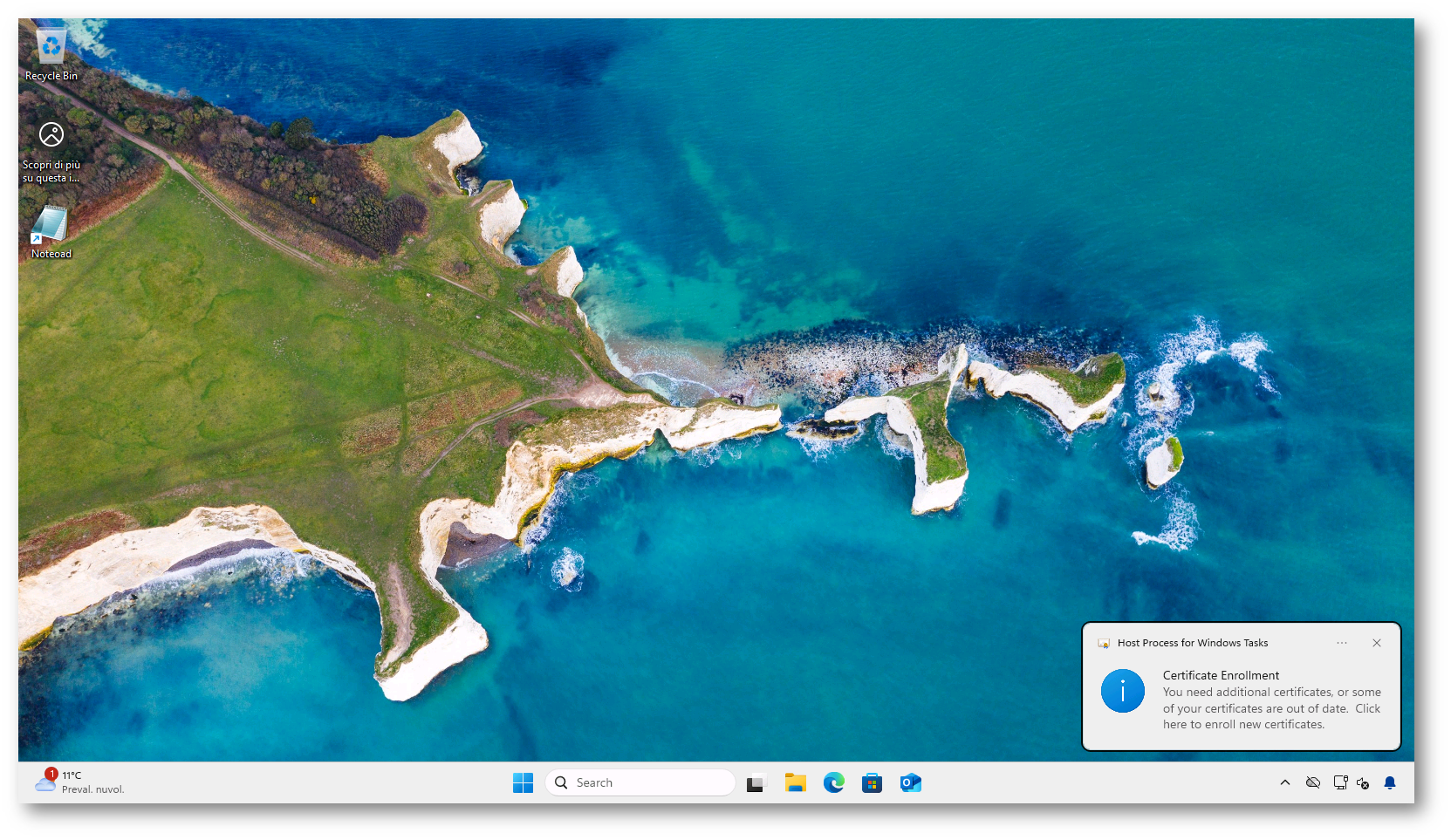

Se decidete di utilizzare l’autoenrollment tramite GPO, all’utente viene mostrata una toast notification che richiede di completare il deployment del certificato. Questo comportamento è normale perché, nel caso delle Virtual Smart Card, è necessario l’intervento dell’utente per selezionare il dispositivo e inserire il PIN.

Cliccando sulla notifica, Windows apre automaticamente la procedura di Certificate Enrollment, mostrando il template TPM Virtual Smart Card Logon con stato Enrollment required. A questo punto procedete con Enroll per avviare la richiesta del certificato.

Il sistema vi chiede quindi di selezionare la Virtual Smart Card e successivamente di inserire il PIN, completando l’emissione del certificato sulla smart card virtuale.

Figura 14: Toast notification di Windows che richiede il completamento dell’enrollment del certificato per la Virtual Smart Card

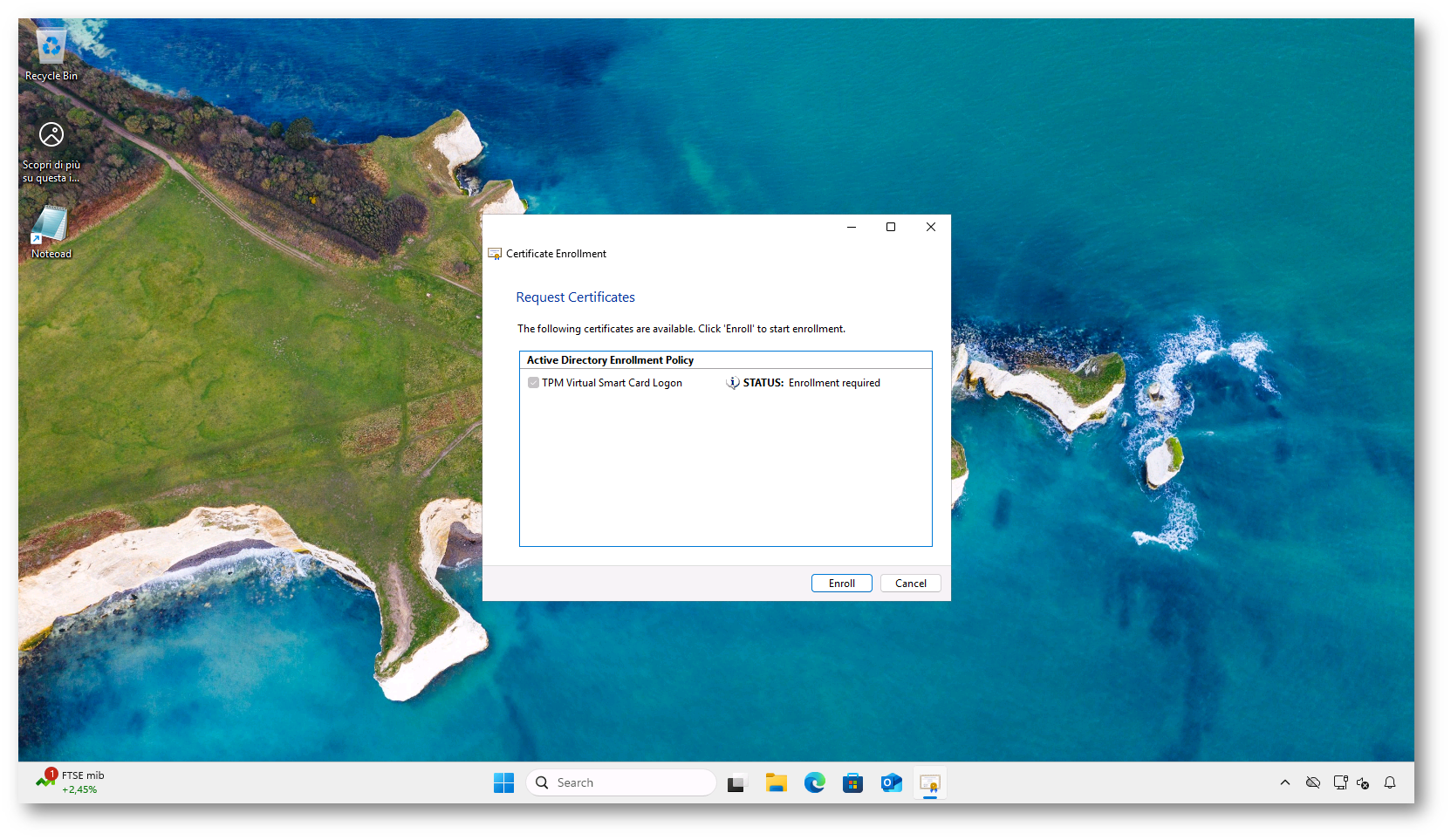

Selezionate Enroll per avviare la procedura di richiesta del certificato sulla Virtual Smart Card. Il sistema procederà quindi con il contatto della Certification Authority e la richiesta del PIN per completare l’operazione.

Figura 15: Finestra Request Certificates con template TPM Virtual Smart Card Logon in stato Enrollment require

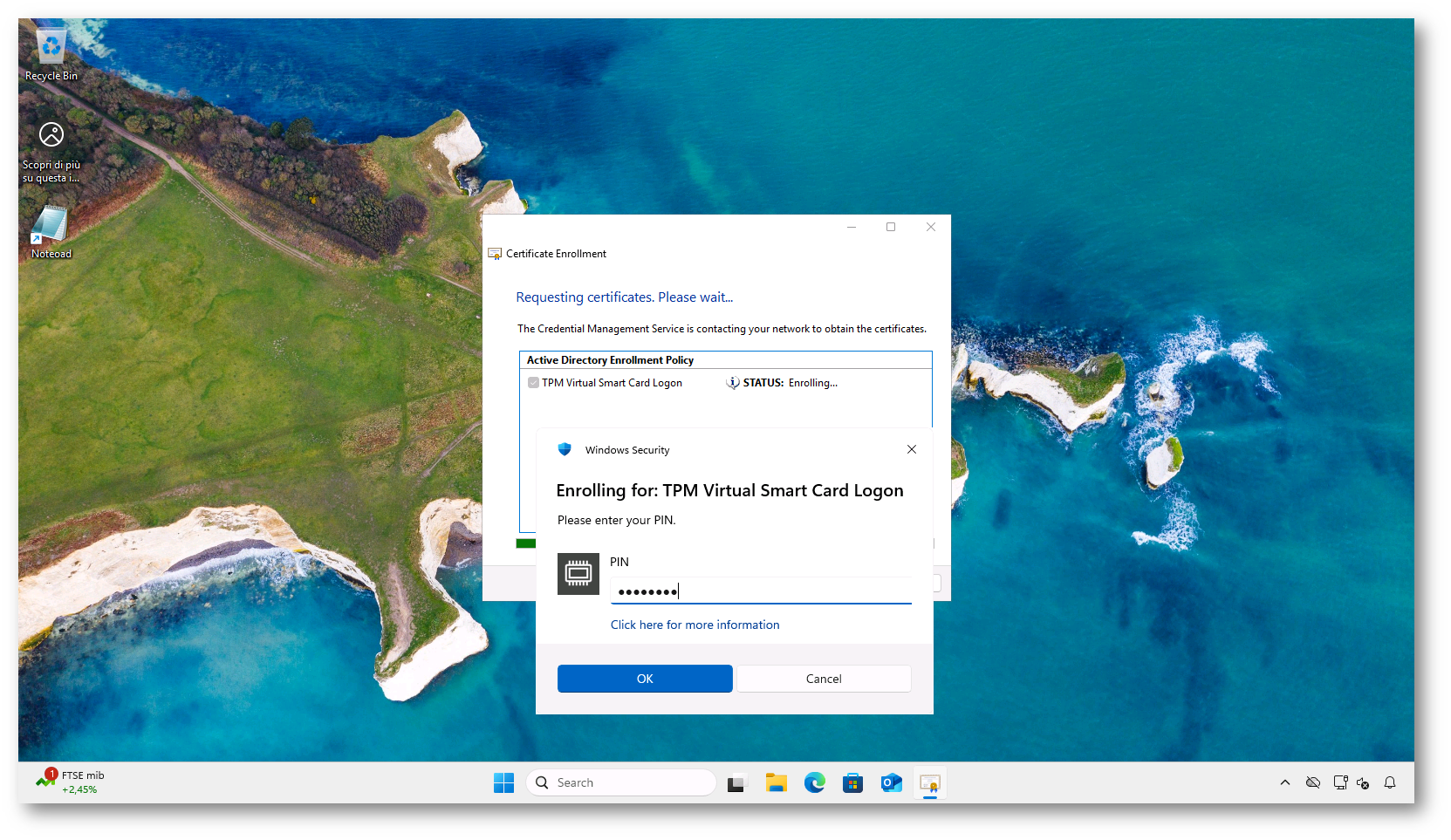

Inserite il PIN configurato durante la creazione della Virtual Smart Card e selezionate OK. Windows utilizza il TPM del dispositivo per generare la chiave privata e completare l’emissione del certificato direttamente sulla Virtual Smart Card.

Figura 16: Inserimento del PIN della Virtual Smart Card durante l’enrollment del certificato TPM Virtual Smart Card Logon

La finestra Certificate Installation Results conferma che l’operazione è stata eseguita correttamente, mostrando lo stato Succeeded per il template TPM Virtual Smart Card Logon.

A questo punto il certificato è stato generato con la chiave privata protetta dal TPM e associato alla Virtual Smart Card. Potete selezionare Finish per chiudere la procedura.

Figura 17: Conferma dell’avvenuta installazione del certificato TPM Virtual Smart Card Logon con stato Succeeded

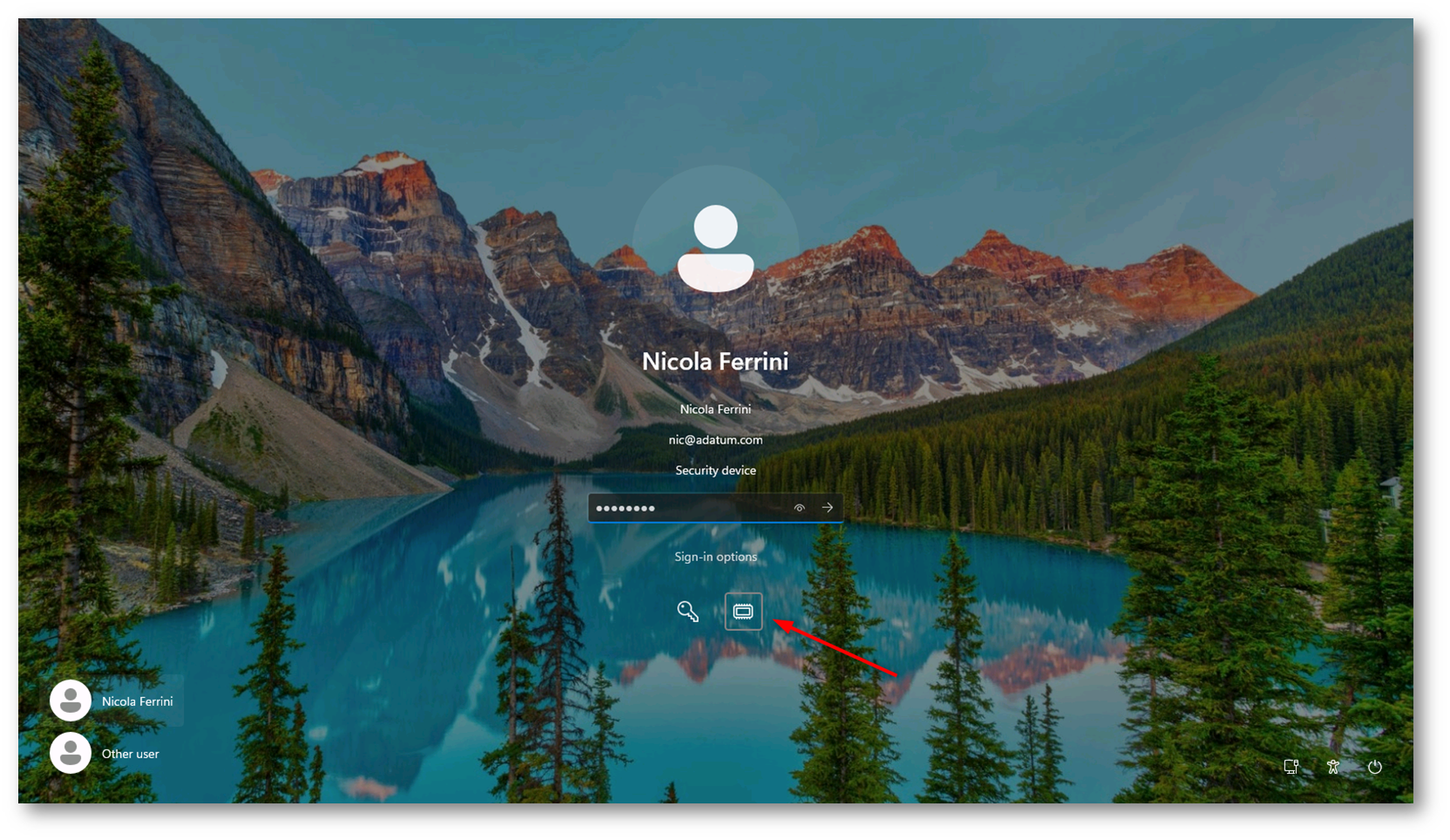

Accesso a Windows con Smart Card

Dopo aver completato l’enrollment del certificato, potete procedere con il test di accesso utilizzando la Virtual Smart Card. Disconnettetevi dal sistema per visualizzare la schermata di logon di Windows.

Nella schermata di accesso selezionate Sign-in options e scegliete l’icona della smart card, che rappresenta il dispositivo di sicurezza associato alla Virtual Smart Card. Questa opzione diventa disponibile solo dopo che il certificato è stato correttamente installato.

Una volta selezionata l’autenticazione tramite smart card, il sistema richiede l’inserimento del PIN definito durante la creazione della Virtual Smart Card. Dopo aver inserito il PIN corretto, Windows utilizza il certificato presente nella Virtual Smart Card per eseguire l’autenticazione al dominio.

Se la configurazione è corretta, l’accesso avviene senza utilizzare la password utente, dimostrando il funzionamento dell’autenticazione basata su smart card virtuale.

Figura 18: Selezione dell’autenticazione tramite Virtual Smart Card dalla schermata di logon di Windows

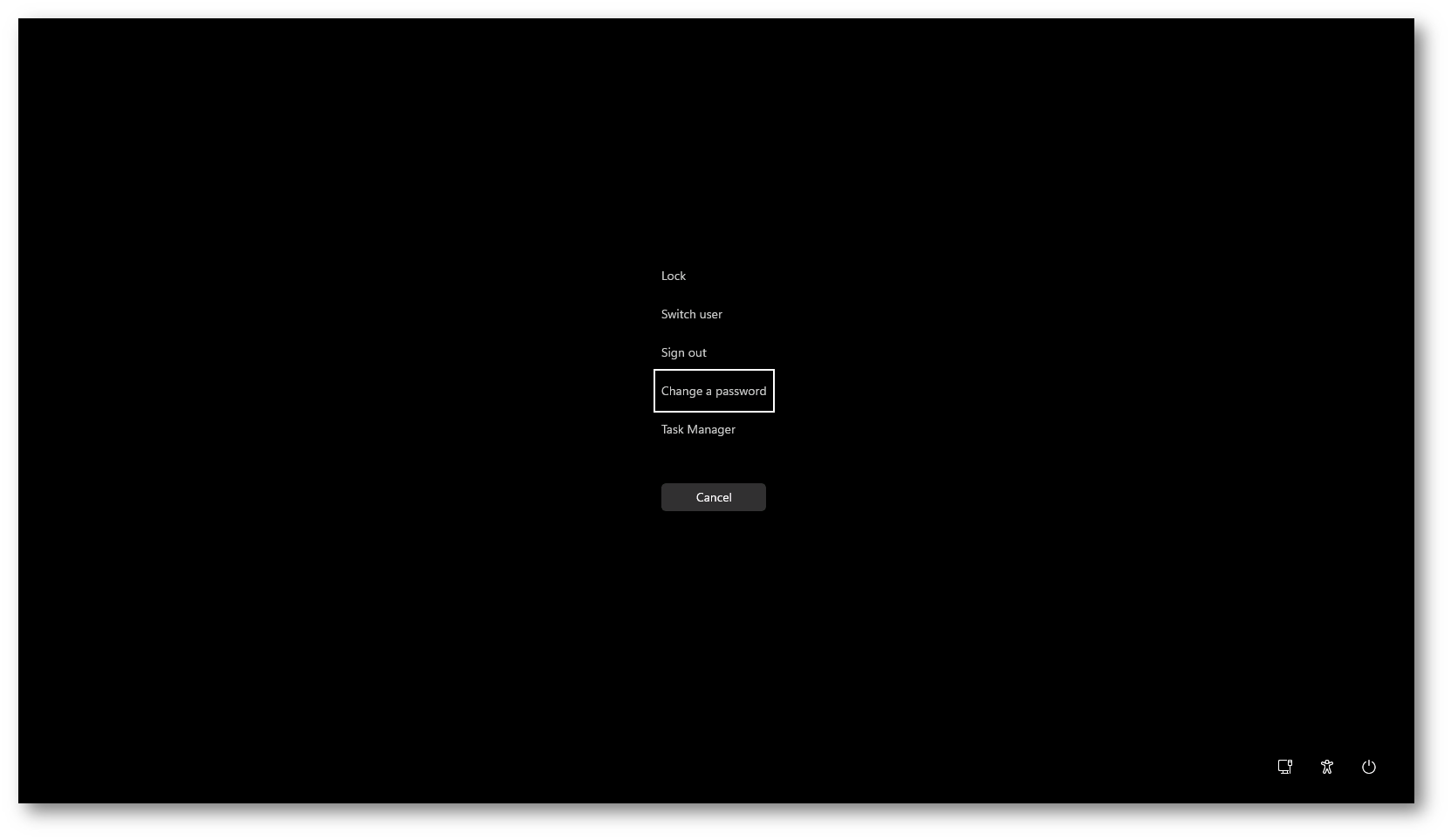

Modifica del PIN della Virtual Smart Card

Dopo la configurazione iniziale è fortemente consigliato modificare il PIN di default, soprattutto se durante la creazione della Virtual Smart Card avete utilizzato il valore predefinito 12345678. La modifica del PIN consente di migliorare la sicurezza e ridurre il rischio di utilizzi non autorizzati.

Accedete al sistema utilizzando la Virtual Smart Card oppure con le credenziali standard. Premete quindi Ctrl+Alt+Del e selezionate Change a password.

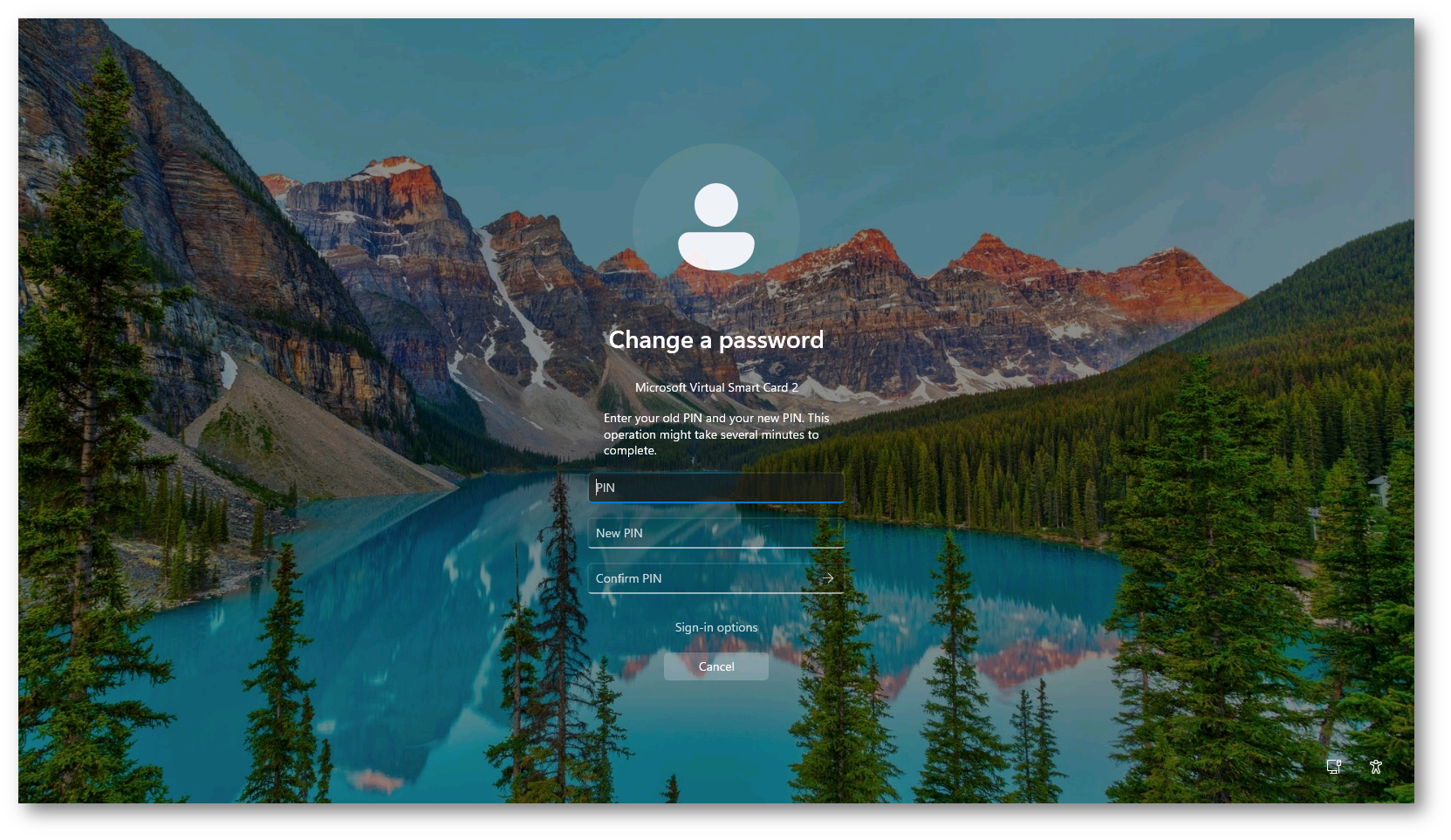

Nella schermata successiva selezionate Sign-in options e scegliete l’icona della Virtual Smart Card. Il sistema richiede l’inserimento del PIN attuale e la definizione del nuovo PIN. Inserite il nuovo valore e confermate l’operazione.

Dopo la modifica, il nuovo PIN verrà utilizzato per tutte le successive operazioni di autenticazione tramite Virtual Smart Card.

Figura 19: Modifica del PIN della Virtual Smart Card dalla schermata Ctrl+Alt+Del → Change a password

Il sistema aggiorna il PIN associato alla Virtual Smart Card memorizzata nel TPM. Questa operazione sostituisce definitivamente il valore precedente, inclusi eventuali PIN di default utilizzati durante la fase di creazione.

Al termine della procedura, il nuovo PIN sarà richiesto per tutte le successive operazioni di logon tramite smart card e per l’utilizzo del certificato associato.

Figura 20: Inserimento del nuovo PIN e conferma per la Virtual Smart Card

Accesso RDP con Virtual Smart Card

Un utilizzo pratico del certificato associato alla Virtual Smart Card è l’accesso a un server tramite Remote Desktop (RDP) senza utilizzare la password.

Aprite Connessione Desktop Remoto eseguendo mstsc.exe, quindi inserite il nome del server nel campo Computer. Non è necessario specificare manualmente l’utente, poiché l’autenticazione avverrà tramite il certificato presente nella Virtual Smart Card.

Selezionate Connect per avviare la connessione. Quando viene richiesto il metodo di autenticazione, scegliete l’opzione Smart card oppure selezionate More choices e scegliete la Virtual Smart Card disponibile.

Il sistema richiede quindi l’inserimento del PIN della Virtual Smart Card. Dopo aver inserito il PIN, Windows utilizza il certificato per autenticarsi al server tramite Kerberos e completare la connessione RDP.

Questo scenario consente di utilizzare l’accesso remoto con autenticazione forte, eliminando l’utilizzo della password e sfruttando il certificato memorizzato nel TPM del client.

Figura 21: Connessione RDP utilizzando il certificato della Virtual Smart Card per l’autenticazione

Accesso Wi-Fi 802.1X con Virtual Smart Card

In questo scenario configurate la rete wireless aziendale con WPA2/WPA3-Enterprise e autenticazione EAP-TLS. Il client Windows utilizza automaticamente il certificato memorizzato nella Virtual Smart Card per autenticarsi alla rete.

Quando l’utente si connette alla rete Wi-Fi, Windows richiede il PIN della Virtual Smart Card. Dopo l’inserimento del PIN, il sistema utilizza il certificato per completare l’autenticazione tramite RADIUS/NPS, consentendo l’accesso alla rete senza utilizzare password.

Questo approccio offre diversi vantaggi: eliminate le password Wi-Fi condivise, abilitate un’autenticazione forte basata su certificato e potete revocare l’accesso semplicemente invalidando il certificato.

Date un’occhiata alla mia guida Implementare reti wireless sicure con 802.1x ed EAP-TLS con Windows Server 2016 e Windows Server 2019 – ICT Power

Conclusioni

Le Virtual Smart Card consentono di implementare un meccanismo di autenticazione forte sfruttando il TPM del dispositivo, senza la necessità di smart card fisiche o lettori dedicati. Nel corso della configurazione avete creato il template certificato, pubblicato il modello sulla Certification Authority, generato la Virtual Smart Card sui client ed eseguito l’enrollment del certificato associato all’utente.

Questo approccio permette di distribuire un’autenticazione basata su certificato, integrata con Active Directory, mantenendo una gestione centralizzata dell’infrastruttura PKI. La creazione della Virtual Smart Card avviene sempre localmente sui client, ma può essere automatizzata tramite strumenti di deployment per semplificare la distribuzione su larga scala.

Pur essendo una soluzione ancora valida in scenari on-premises o legacy, è opportuno ricordare che l’approccio più moderno per l’autenticazione su piattaforma Windows resta Windows Hello for Business, che offre un’esperienza passwordless e una gestione più flessibile.