Sostituzione dei certificati ADFS con Microsoft Entra Connect Sync

Nel corso delle attività di gestione delle infrastrutture di identità ibride può rendersi necessario sostituire i certificati digitali utilizzati da Active Directory Federation Services (ADFS), in particolare i certificati Service Communications, Token-Signing e Token-Decrypting. Questa operazione, se non eseguita correttamente, può causare interruzioni dell’autenticazione federata verso Microsoft Entra ID e conseguenti disservizi per gli utenti.

In questa guida descrivo la procedura operativa per effettuare la sostituzione dei certificati ADFS utilizzando Microsoft Entra Connect Sync, mantenendo la continuità del servizio e verificando la corretta propagazione delle modifiche.

Avvio del wizard di Microsoft Entra Connect Sync

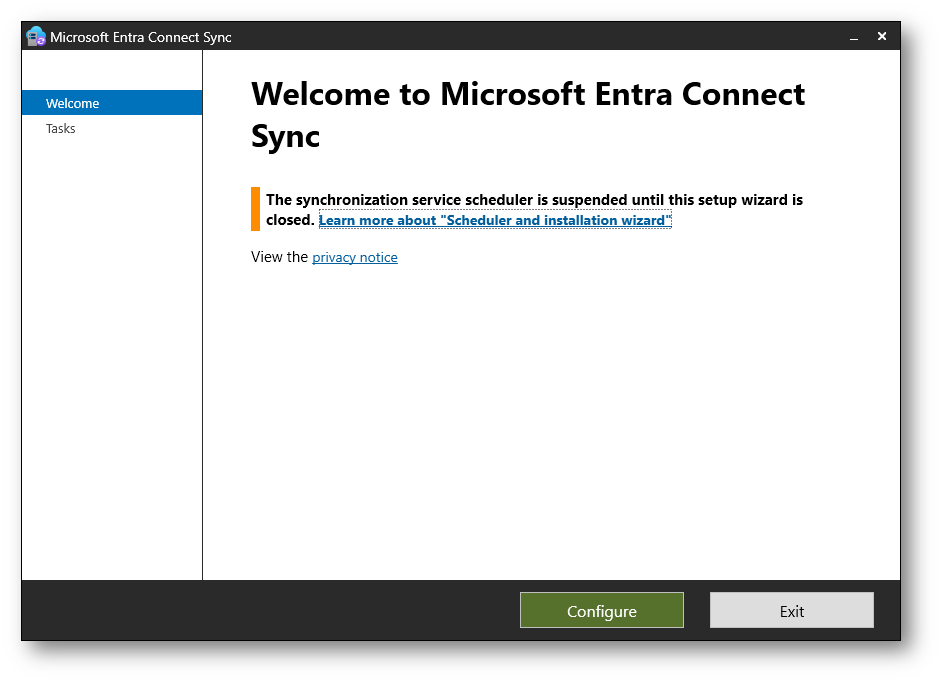

Il primo passo consiste nell’avviare il wizard di configurazione di Microsoft Entra Connect Sync direttamente dal server su cui è installato il servizio. Questa operazione permette di aggiornare la configurazione della federazione e propagare i nuovi certificati verso Active Directory Federation Services e Microsoft Entra ID.

Accedete quindi al server Entra Connect con un account amministrativo e aprite Microsoft Entra Connect dal menu Start. Una volta avviato, selezionate l’opzione Configure

Figura 1: Avvio del wizard di Microsoft Entra Connect

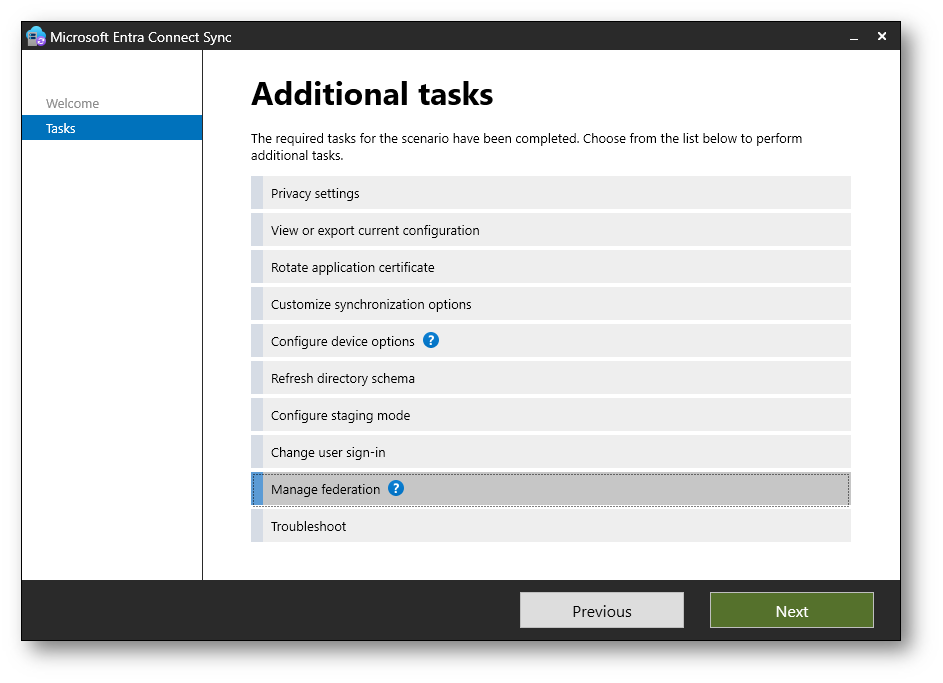

Per procedere con la gestione dei certificati ADFS, selezionate l’opzione Manage federation e fate clic su Next.

Figura 2: Selezione dell’opzione “Manage federation”

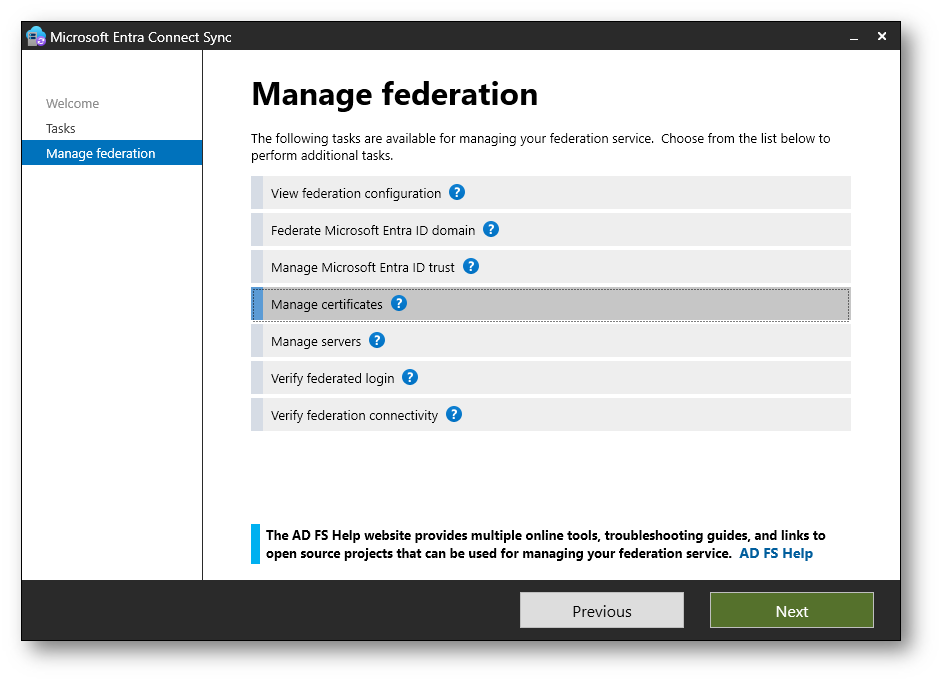

Nella schermata di gestione della federazione selezionate l’opzione Manage certificates per avviare la procedura di aggiornamento dei certificati utilizzati da Active Directory Federation Services. Proseguite quindi facendo clic su Next.

Figura 3: Selezione dell’opzione Manage certificates per la gestione dei certificati ADFS

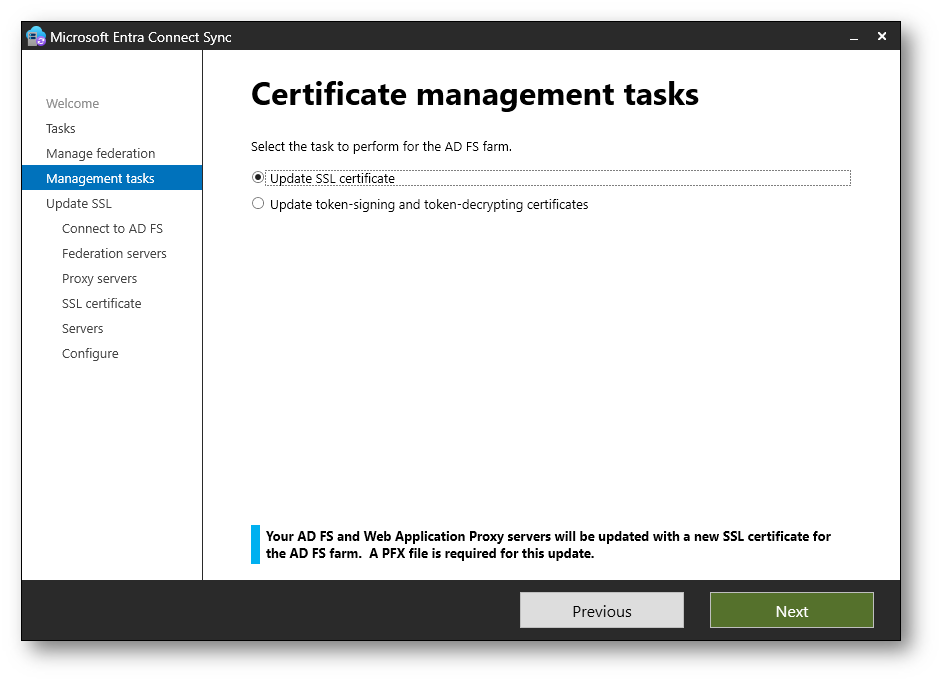

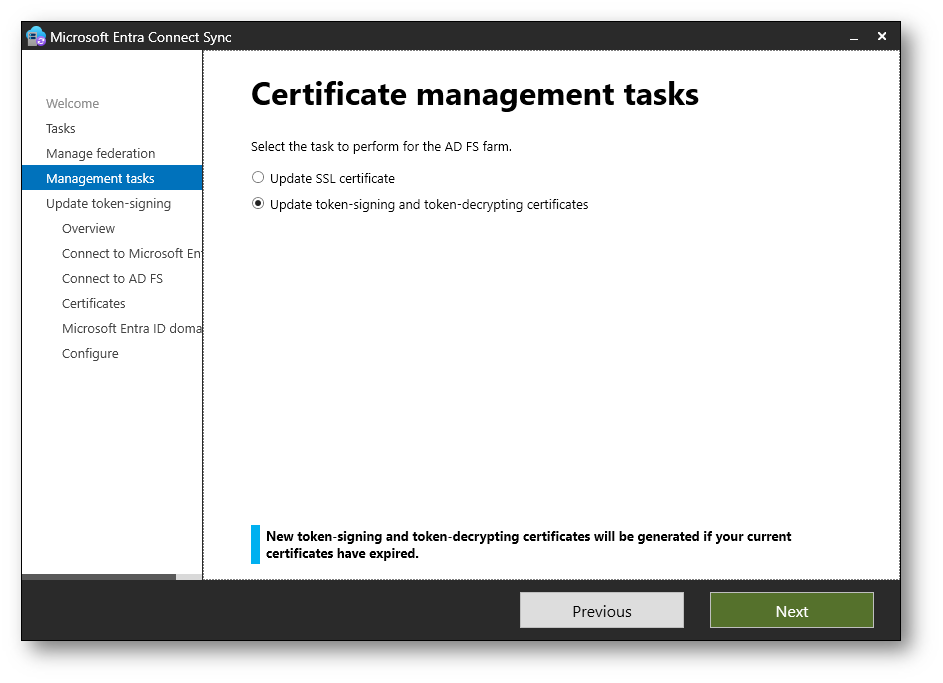

Scegliete il tipo di certificato da aggiornare. L’opzione Update SSL certificate consente di sostituire il certificato di comunicazione del servizio (Service Communications), utilizzato per le connessioni HTTPS verso Active Directory Federation Services e pubblicato anche sui server proxy.

L’opzione Update token-signing and token-decrypting certificates, invece, permette di aggiornare i certificati utilizzati da ADFS per firmare e decifrare i token di autenticazione scambiati con Microsoft Entra ID.

Se dovete aggiornare il certificato pubblico del servizio federato selezionate Update SSL certificate, quindi fate clic su Next.

Figura 4: Selezione del tipo di certificato da aggiornare: SSL oppure token-signing e token-decrypting

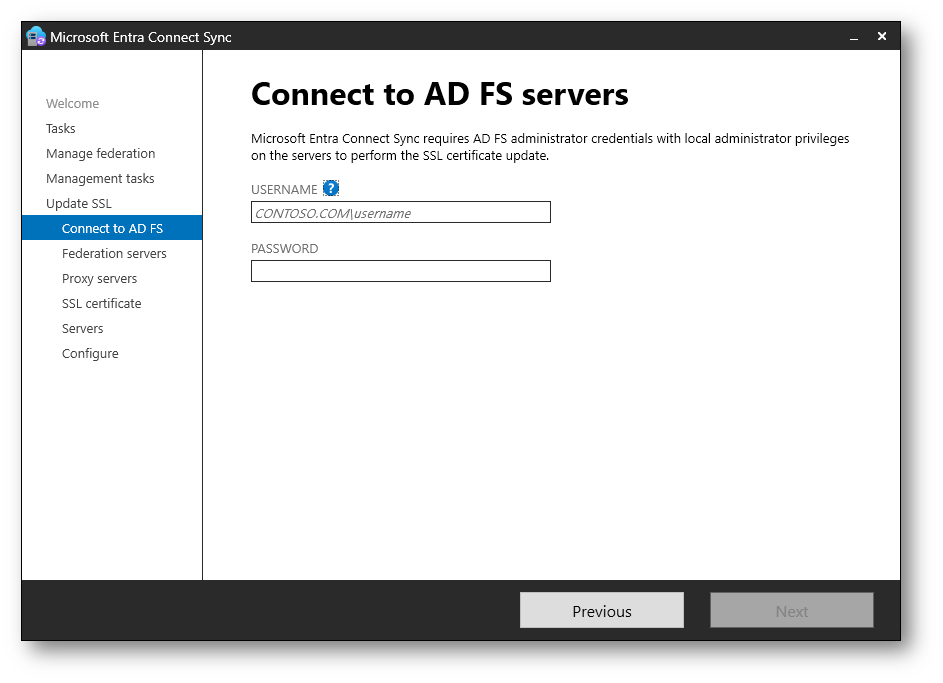

Inserite le credenziali di un account con privilegi amministrativi sui server Active Directory Federation Services. L’account deve disporre dei diritti necessari per aggiornare il certificato SSL sulla farm ADFS. Dopo aver compilato Username e Password, fate clic su Next.

Figura 5: Inserimento delle credenziali amministrative per la connessione ai server ADFS

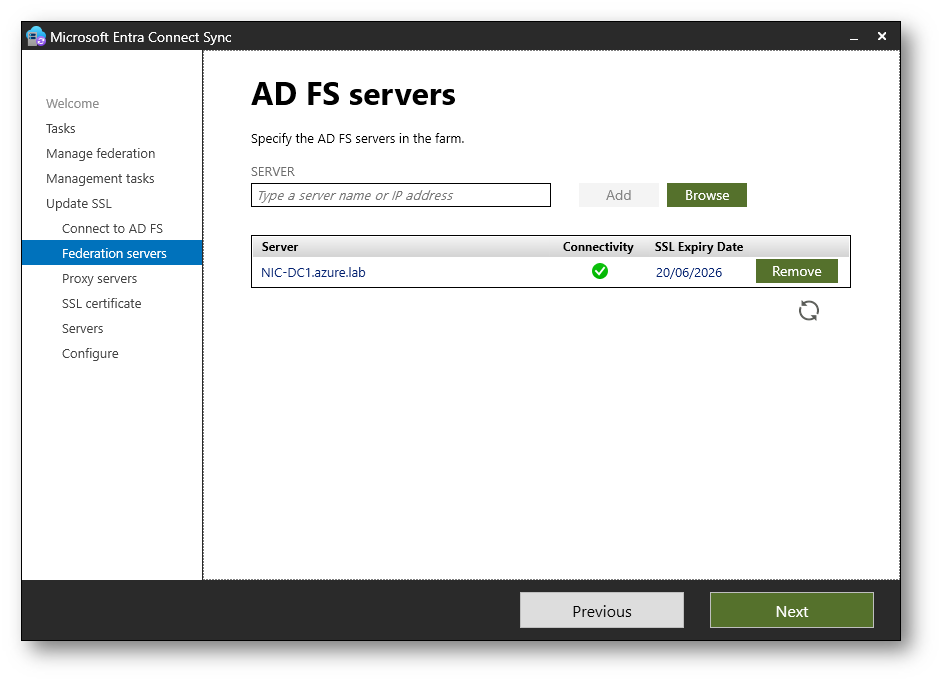

Nella schermata AD FS servers viene mostrato l’elenco dei server della farm Active Directory Federation Services. Verificate che tutti i federation server siano presenti e che lo stato di Connectivity sia positivo. Se necessario potete aggiungere ulteriori server utilizzando Add o Browse, quindi proseguite con Next.

Figura 6: erifica dei server ADFS presenti nella farm e dello stato di connettività

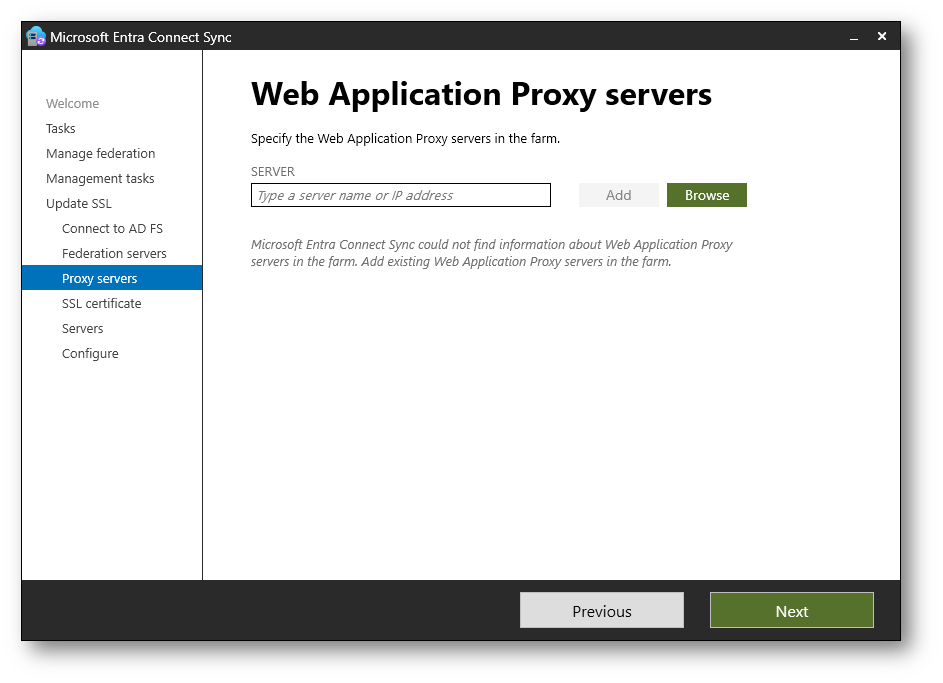

Nella schermata Web Application Proxy servers potete specificare eventuali server Web Application Proxy pubblicati davanti alla farm Active Directory Federation Services. Se presenti, aggiungeteli manualmente utilizzando Add o Browse in modo che il certificato venga aggiornato anche su questi sistemi.

NOTA: Ricordatevi di abilitare Windows Remote Management sui server Web Application Proxy prima di procedere, come indicato nella documentazione Microsoft: https://learn.microsoft.com/en-us/previous-versions/azure/dn832696(v=azure.100)?redirectedfrom=MSDN

Figura 7: Configurazione dei server Web Application Proxy della farm ADFS

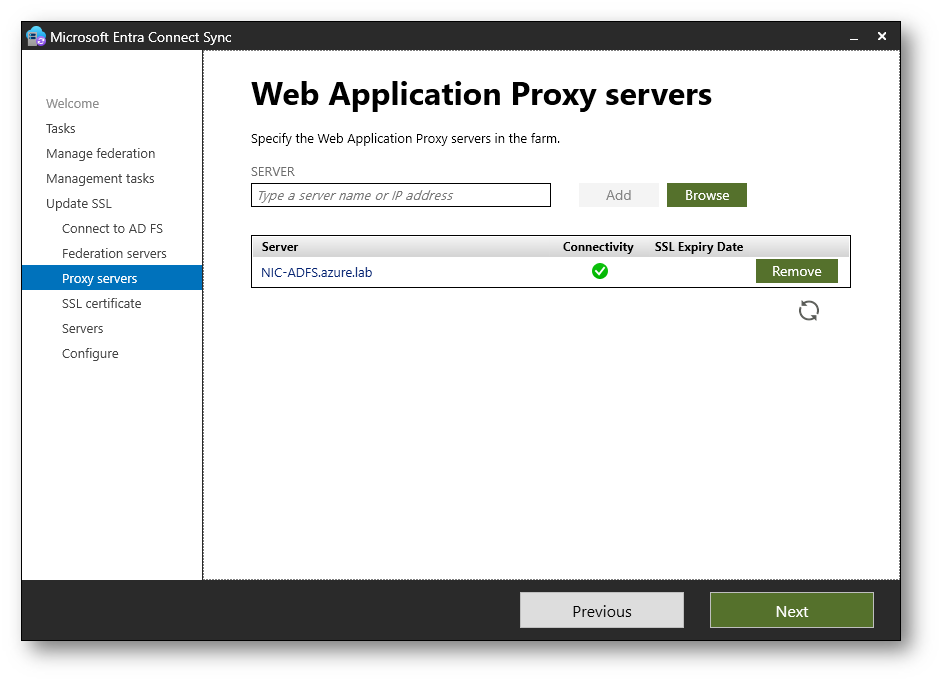

Inserite le credenziali per poter accedere ai server Web Application Proxy associati alla farm Active Directory Federation Services. Verificate che la connettività sia corretta; in caso contrario assicuratevi che Windows Remote Management sia abilitato sui server proxy. Dopo la verifica proseguite con Next.

Figura 8: Verifica dei server Web Application Proxy e dello stato di connettività

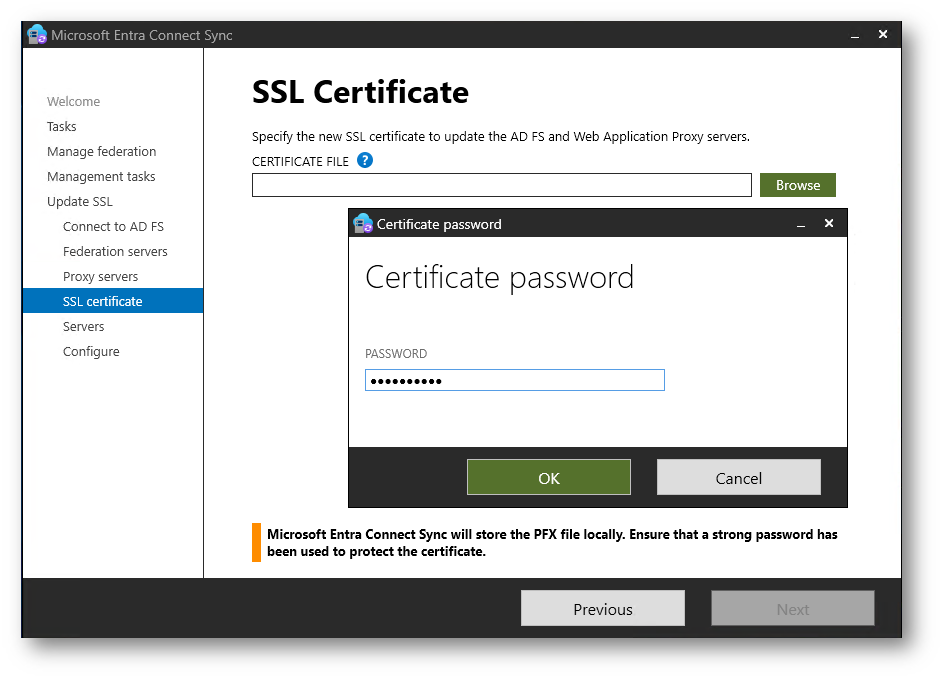

Nella schermata SSL Certificate selezionate il nuovo certificato da installare in formato PFX tramite Browse. Dopo aver indicato il file, inserite la password di protezione quando richiesto. Il certificato verrà distribuito automaticamente ai server Active Directory Federation Services e ai Web Application Proxy configurati.

Figura 9: Selezione del file PFX e inserimento della password del certificato SSL

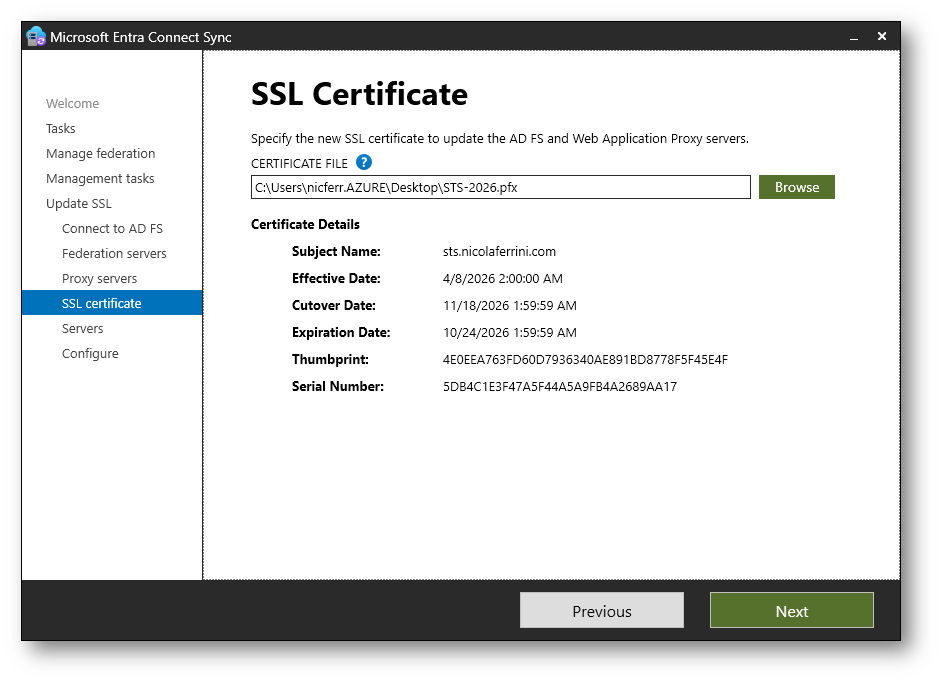

Nella schermata SSL Certificate verificate i dettagli del certificato caricato, in particolare Subject Name, date di validità e Thumbprint, per assicurarvi che corrispondano al certificato corretto da assegnare alla farm Active Directory Federation Services. Dopo la verifica proseguite con Next.

Figura 10: Verifica dei dettagli del certificato SSL selezionato

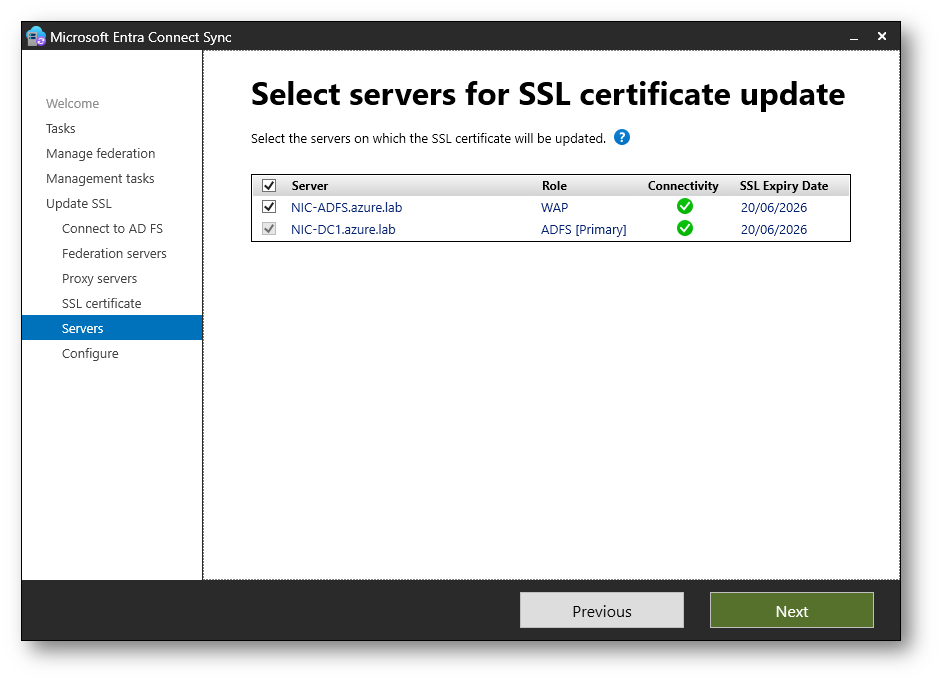

Nella schermata Select servers for SSL certificate update verificate che siano selezionati tutti i server ADFS e i Web Application Proxy su cui deve essere distribuito il nuovo certificato. Controllate lo stato di connettività e proseguite con Next.

Figura 11_ Selezione dei server su cui applicare il nuovo certificato SSL

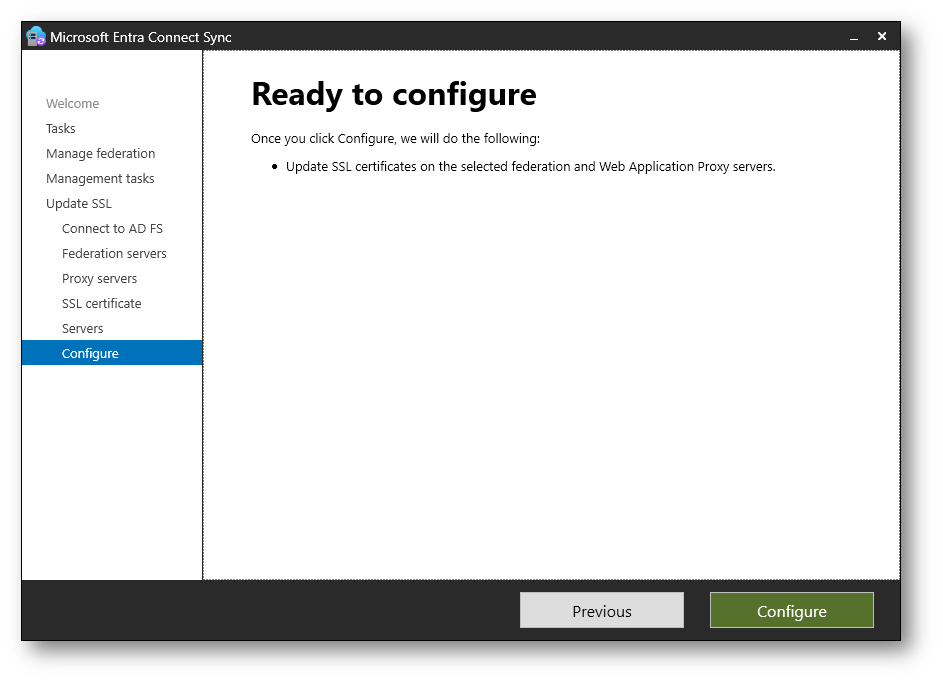

Nella schermata Ready to configure Microsoft Entra Connect esegue i controlli preliminari. Se tutte le verifiche vengono superate, potete avviare l’aggiornamento del certificato facendo clic su Configure.

Figura 12: Schermata Ready to configure dopo il superamento dei controlli preliminari

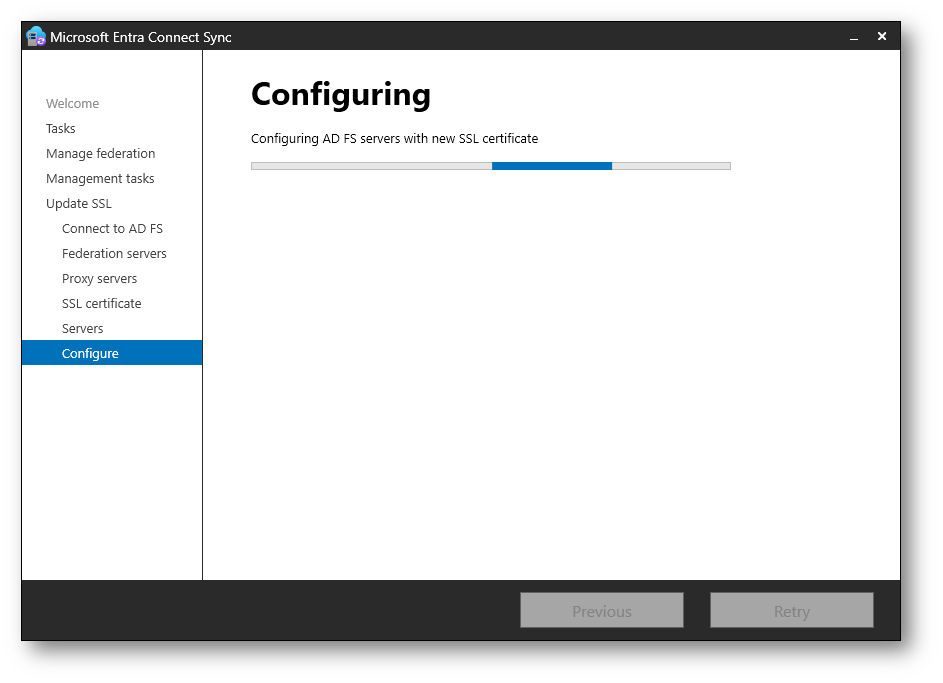

Nella schermata Configuring Microsoft Entra Connect Sync avvia la distribuzione del nuovo certificato SSL sui server Active Directory Federation Services e sui Web Application Proxy. Attendete il completamento della procedura senza interrompere il wizard.

Figura 13: Fase di distribuzione del certificato SSL sui server ADFS e WAP

Nella schermata Configuration complete viene confermato che l’aggiornamento del certificato SSL è stato completato correttamente su tutti i server selezionati. Fate clic su Exit per chiudere il wizard di Microsoft Entra Connect Sync.

Figura 14: Completamento dell’aggiornamento del certificato SSL sui server ADFS e WAP

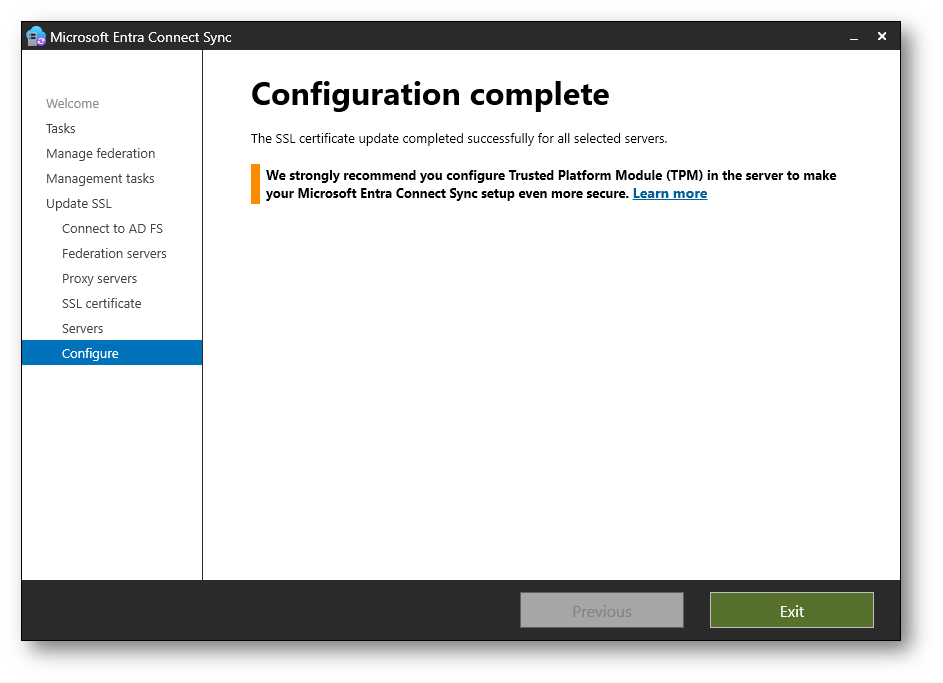

Dalla console di gestione di Active Directory Federation Services verificate che il certificato Service communications sia stato aggiornato correttamente e che le date di validità corrispondano al nuovo certificato distribuito.

Figura 15: Verifica del certificato Service Communications dalla console ADFS

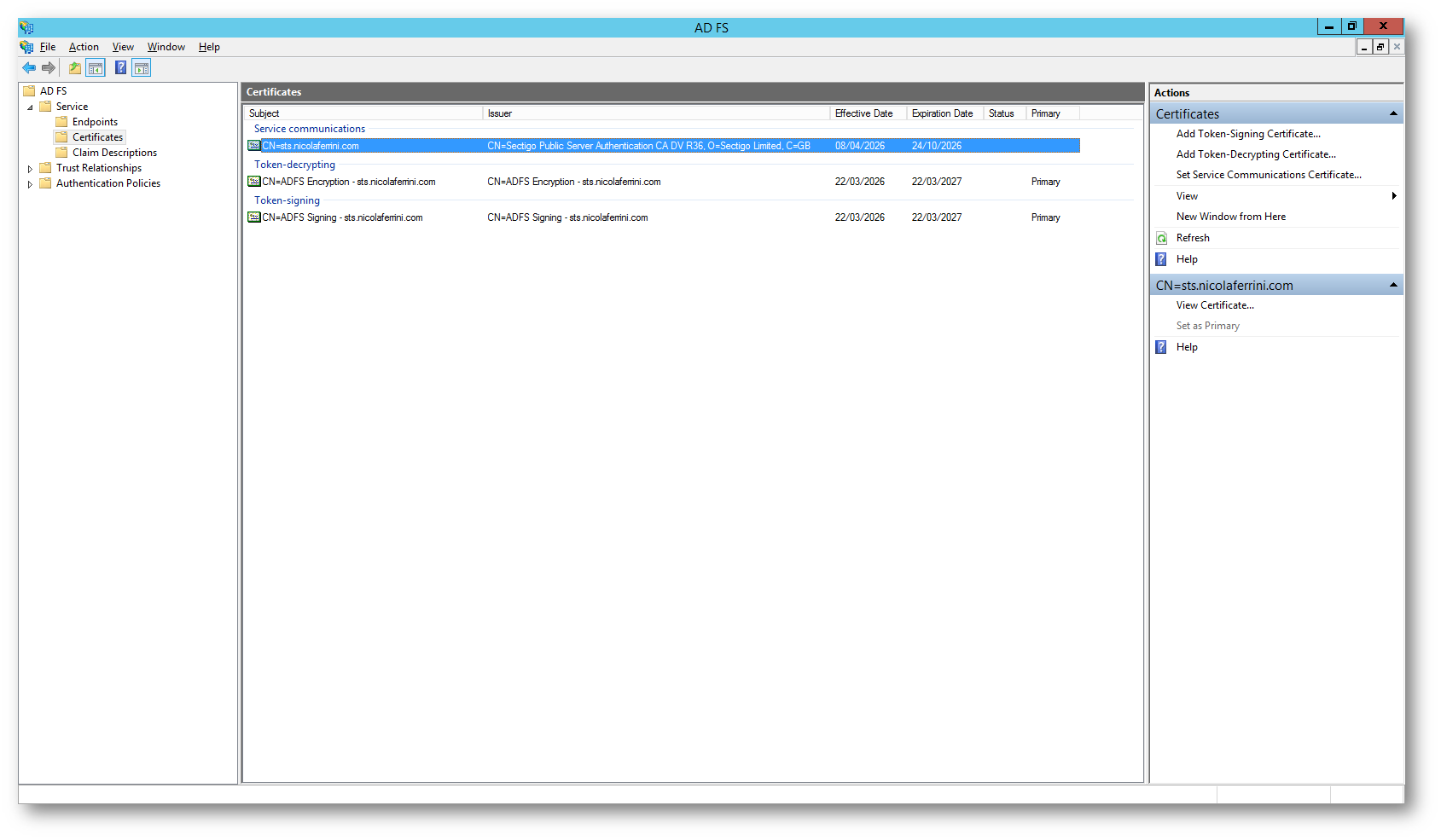

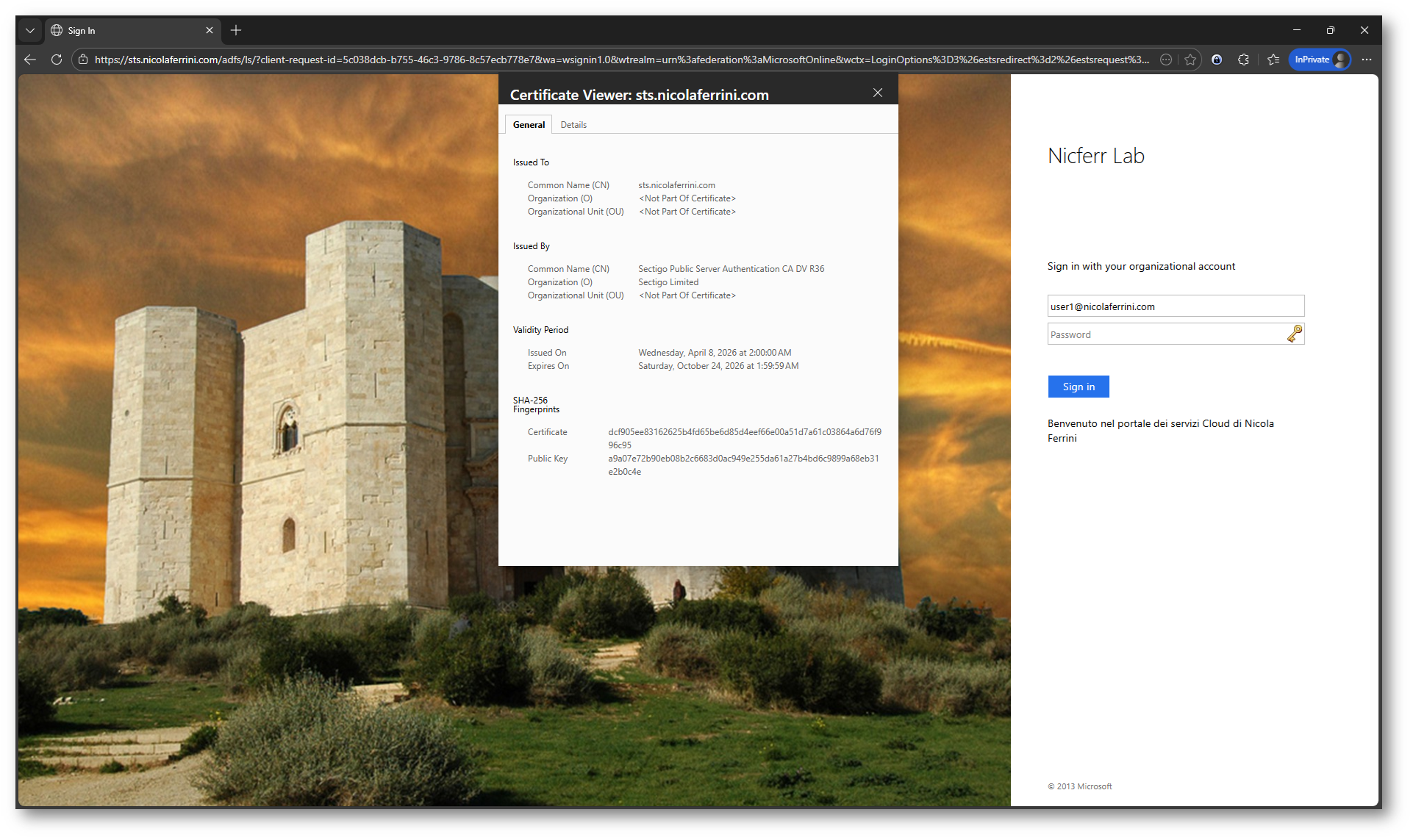

Da una macchina esterna al dominio verificate l’accesso al portale federato e controllate il certificato pubblicato sul servizio HTTPS. Aprite l’URL del servizio ADFS e visualizzate i dettagli del certificato per confermare che sia quello appena distribuito.

Figura 16: Verifica del certificato ADFS dal portale federato da client esterno al dominio

Risoluzione errore PS0025: certificato CNG non supportato da ADFS su Windows Server 2012 R2

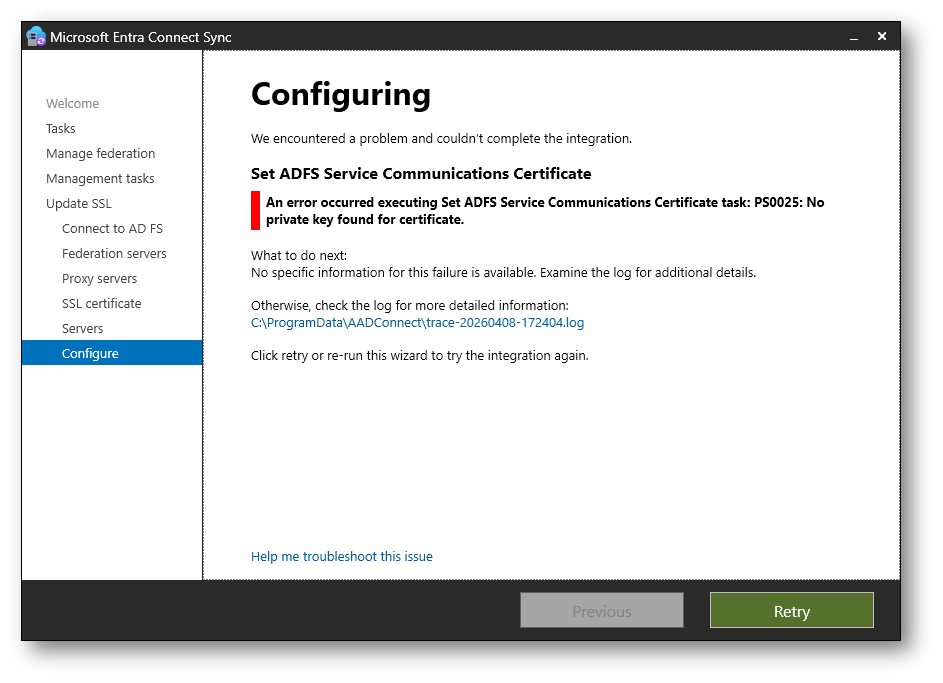

Durante la configurazione potrebbe essere restituito il seguente errore:

An error occurred executing Set ADFS Service Communications Certificate task: PS0025: No private key found for certificate.

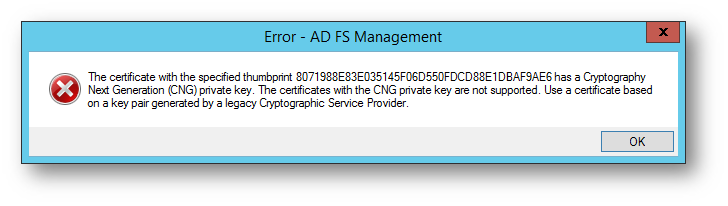

In questo caso il log di Microsoft Entra Connect Sync non fornisce indicazioni utili. Provando invece ad assegnare manualmente il certificato dalla console di Active Directory Federation Services su Windows Server 2012 R2 viene mostrato un errore più esplicito:

The certificate with the specified thumbprint … has a Cryptography Next Generation (CNG) private key. The certificates with the CNG private key are not supported. Use a certificate based on a key pair generated by a legacy Cryptographic Service Provider.

Il problema è dovuto al fatto che ADFS su Windows Server 2012 R2 non supporta certificati con chiave privata di tipo CNG (Key Storage Provider). È quindi necessario richiedere o rigenerare il certificato utilizzando un Cryptographic Service Provider (CSP) legacy, ad esempio Microsoft RSA SChannel Cryptographic Provider, assicurandosi che la chiave privata sia esportabile e inclusa nel file PFX. Una volta generato il certificato con provider CSP, l’aggiornamento tramite Microsoft Entra Connect viene completato correttamente.

Figura 17: Errore dovuto a certificato con chiave privata CNG non supportata da ADFS su Windows Server 2012 R2

Figura 18: Errore dovuto a certificato con chiave privata CNG non supportata da ADFS su Windows Server 2012 R2

Dopo aver identificato la causa del problema, ho provveduto a rigenerare il certificato utilizzando un Cryptographic Service Provider (CSP) compatibile con Active Directory Federation Services su Windows Server 2012 R2.

Il metodo che ho utilizzato per evitare problemi di compatibilità è stato generare la richiesta del certificato tramite certreq utilizzando un file .inf, in modo da specificare esplicitamente l’uso di un provider CSP legacy compatibile con Active Directory Federation Services su Windows Server 2012 R2.

Ho quindi creato un file .inf con i seguenti parametri, impostando il provider Microsoft RSA SChannel Cryptographic Provider:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 |

[Version] Signature="$Windows NT$" [NewRequest] Subject = "CN=sts.vostrodominio.com" KeySpec = 1 KeyLength = 2048 Exportable = TRUE MachineKeySet = TRUE SMIME = FALSE PrivateKeyArchive = FALSE UserProtected = FALSE UseExistingKeySet = FALSE ProviderName = "Microsoft RSA SChannel Cryptographic Provider" ProviderType = 12 RequestType = PKCS10 HashAlgorithm = sha256 KeyUsage = 0xa0 [Extensions] 2.5.29.17 = "{text}" _continue_ = "dns=sts.vostrodominio.com" [RequestAttributes] CertificateTemplate = WebServer |

Ho quindi generato la richiesta con il comando:

|

1 2 |

certreq -new richiesta.inf richiesta.req |

Dopo aver ottenuto il certificato dalla CA, l’ho importato nel computer verificando che il provider della chiave privata fosse di tipo CSP e non CNG. A questo punto ho esportato il certificato in formato PFX con chiave privata ed ho ripetuto la procedura tramite Microsoft Entra Connect con esito positivo.

Nota — Differenza tra CSP e CNG

- CSP (Cryptographic Service Provider) è il modello crittografico legacy utilizzato dalle versioni più datate di Windows e da Active Directory Federation Services nelle implementazioni meno recenti. I certificati generati con CSP utilizzano provider come Microsoft RSA SChannel Cryptographic Provider e sono pienamente compatibili con ADFS legacy

- CNG (Cryptography Next Generation) è il modello crittografico più moderno introdotto da Microsoft. Utilizza Key Storage Provider (KSP) e supporta algoritmi più avanzati. Tuttavia alcune versioni di ADFS non supportano certificati con chiave privata CNG per il certificato Service Communications

Questo problema è tipico delle installazioni di ADFS su Windows Server 2012 R2 e versioni precedenti. A partire da ADFS su Windows Server 2016 e successivi, il supporto ai certificati CNG è stato migliorato e generalmente non si verifica questa limitazione.

Aggiornamento dei certificati Token-Signing e Token-Decrypting con Microsoft Entra Connect Sync

Lo stesso procedimento che abbiamo visto può essere utilizzato anche per aggiornare i certificati token-signing e token-decrypting. Questi certificati sono utilizzati da Active Directory Federation Services rispettivamente per firmare i token di autenticazione emessi e per decifrare quelli ricevuti, garantendo l’integrità e la riservatezza delle richieste di autenticazione verso Microsoft Entra ID.

Per eseguire l’aggiornamento è sufficiente riavviare il wizard di Microsoft Entra Connect e selezionare l’opzione Update token-signing and token-decrypting certificates, quindi proseguire con la stessa procedura guidata vista per il certificato SSL.

Figura 19: Selezione dell’opzione per aggiornare i certificati token-signing e token-decrypting

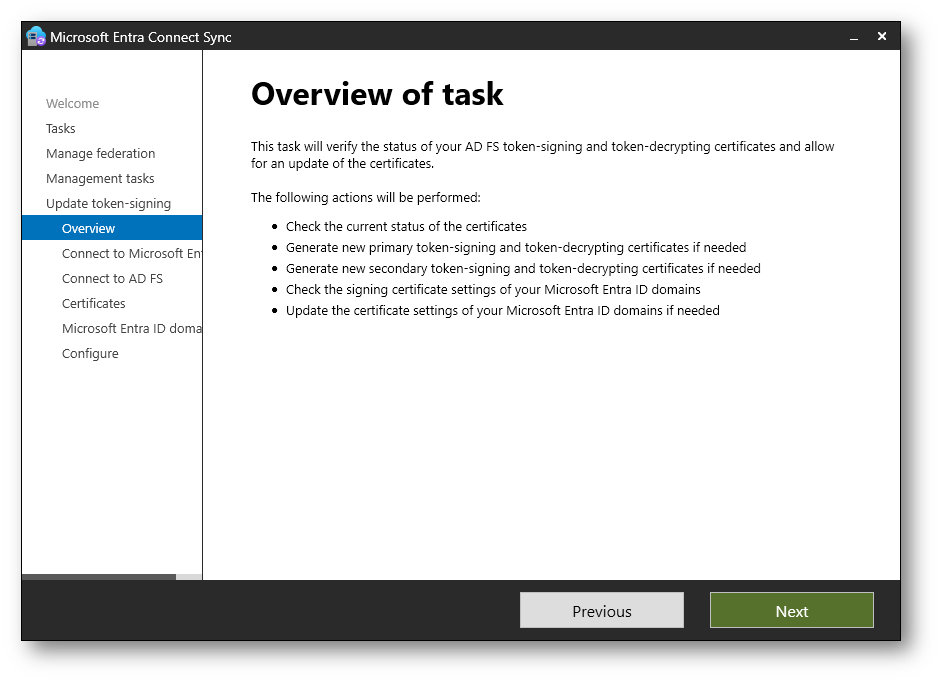

Nella schermata Overview of task viene mostrato il riepilogo delle operazioni che verranno eseguite dal wizard, tra cui la verifica dello stato dei certificati token-signing e token-decrypting, l’eventuale generazione dei nuovi certificati e l’aggiornamento della configurazione verso Microsoft Entra ID.

Figura 20: Panoramica delle operazioni per l’aggiornamento dei certificati token-signing e token-decrypting

Durante il wizard vi verrà richiesto di stabilire la connessione sia a Microsoft Entra ID sia ai server Active Directory Federation Services.

Inserite prima le credenziali di un account amministrativo di Microsoft Entra ID (Global Administrator o ruolo equivalente) per consentire al tool di verificare e aggiornare la configurazione federata. Successivamente fornite le credenziali amministrative della farm ADFS, che devono avere privilegi locali sui server federati per poter leggere e, se necessario, aggiornare i certificati token-signing e token-decrypting.

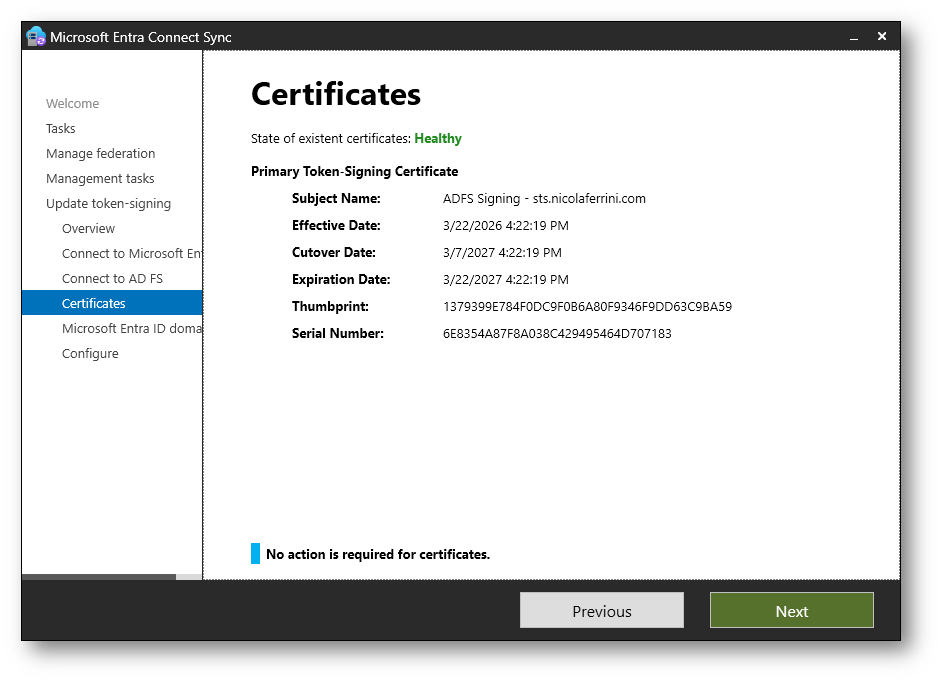

Una volta stabilite entrambe le connessioni, il wizard esegue automaticamente il controllo dello stato dei certificati e propone l’eventuale rinnovo. Se i certificati risultano ancora validi, come nel mio caso, non viene effettuata alcuna modifica e si può proseguire fino al completamento della procedura.

Figura 21: Verifica dello stato dei certificati token-signing e token-decrypting tramite wizard

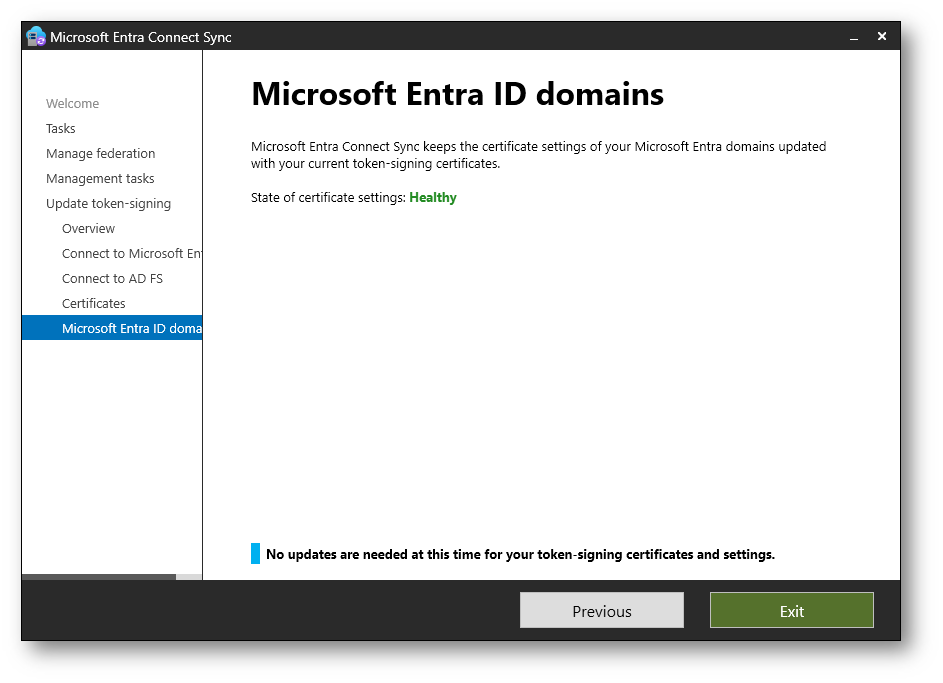

Nella schermata Microsoft Entra ID domains viene verificata la configurazione dei domini federati in Microsoft Entra ID e la corrispondenza con i certificati token-signing configurati in Active Directory Federation Services. Se lo stato risulta Healthy, non è necessario alcun intervento e potete concludere la procedura.

Figura 22: Verifica dello stato dei domini federati Microsoft Entra ID

Conclusioni

La sostituzione dei certificati ADFS tramite Microsoft Entra Connect Sync consente di aggiornare in modo guidato sia il certificato SSL sia i certificati token-signing e token-decrypting, mantenendo allineata la configurazione con Microsoft Entra ID.