Secure DNS Client e DNS over HTTPS (DoH) in Windows Server 2025

Il DNS è uno dei servizi fondamentali della rete, ma per impostazione predefinita le query vengono inviate in chiaro, rendendo possibile l’intercettazione o la manipolazione del traffico. Questo espone i client a rischi come DNS spoofing, intercettazione e profilazione delle richieste.

Con DNS over HTTPS (DoH) le query DNS vengono trasmesse tramite HTTPS cifrato, migliorando sicurezza e privacy. Il traffico DNS non è più visibile in chiaro e viene protetto allo stesso modo delle normali connessioni web.

Microsoft ha introdotto il Secure DNS Client nelle versioni recenti di Windows (sia server che client), permettendo ai sistemi di utilizzare resolver compatibili con DoH e di gestirli tramite PowerShell, Group Policy e strumenti di amministrazione centralizzata.

In questa guida vi mostrerò come configurare il Secure DNS Client e abilitare DNS over HTTPS in ambienti basati su Windows 11 e Windows Server 2025.

Secure DNS Client e DNS over HTTPS (DoH)

Il Secure DNS Client è il componente integrato in Windows che consente di utilizzare DNS over HTTPS (DoH) per la risoluzione dei nomi. Quando configurate un resolver compatibile, il sistema operativo invia automaticamente le query DNS tramite connessioni HTTPS cifrate.

Gestione e configurazione centralizzata

Il client supporta la configurazione tramite PowerShell, Group Policy e MDM, permettendo una gestione centralizzata in ambienti Enterprise. È possibile definire quali server DNS devono utilizzare DoH, stabilire il comportamento di fallback verso il DNS tradizionale e controllare la modalità operativa del resolver.

DoH template e funzionamento

Windows utilizza il concetto di DoH template, ovvero modelli che associano un indirizzo DNS a un endpoint HTTPS. Quando configurate un server DNS con un template valido, il Secure DNS Client tenta automaticamente la risoluzione tramite DoH, mantenendo la compatibilità con infrastrutture esistenti.

I DoH template servono ad associare un indirizzo IP DNS a un endpoint HTTPS utilizzato per la risoluzione cifrata. Il Secure DNS Client non può infatti dedurre automaticamente quale URL DoH utilizzare partendo solo dall’indirizzo IP del resolver. Il template fornisce quindi al sistema il percorso corretto, ad esempio https://dns.google/dns-query, permettendo di incapsulare le query DNS all’interno di richieste HTTPS.

Windows include già alcuni template predefiniti per resolver pubblici comuni, ma in molti scenari è necessario configurarli manualmente. Questo accade quando utilizzate resolver interni, servizi personalizzati o endpoint DoH non presenti nella lista predefinita. Inserendo manualmente il template, consentite al client di riconoscere il server come compatibile con DNS over HTTPS e di utilizzare la risoluzione cifrata invece del DNS tradizionale.

Requisiti per l’utilizzo di DNS over HTTPS

Per utilizzare il Secure DNS Client è necessario disporre di sistemi operativi che supportano nativamente DNS over HTTPS (DoH). Il supporto è disponibile in Windows 11 e nelle versioni più recenti di Windows Server 2025, dove la funzionalità è integrata nello stack DNS del sistema.

È inoltre necessario configurare resolver DNS compatibili con DoH. Potete utilizzare servizi pubblici oppure configurare un DNS server interno che esponga un endpoint HTTPS dedicato alla risoluzione delle query. Il client Windows utilizza questi endpoint per stabilire connessioni cifrate e inviare le richieste DNS.

Ecco alcuni resolver pubblici compatibili con DNS over HTTPS (DoH) che potete utilizzare con il Secure DNS Client:

- Cloudflare — DNS: 1.1.1.1 / 1.0.0.1 — DoH: https://cloudflare-dns.com/dns-query

- Google Public DNS — DNS: 8.8.8.8 / 8.8.4.4 — DoH: https://dns.google/dns-query

- Quad9 — DNS: 9.9.9.9 / 149.112.112.112 — DoH: https://dns.quad9.net/dns-query

- OpenDNS (Cisco) — DNS: 208.67.222.222 / 208.67.220.220 — DoH: https://doh.opendns.com/dns-query

- CleanBrowsing — DNS: 185.228.168.9 / 185.228.169.9 — DoH: https://doh.cleanbrowsing.org/doh/family-filter/

- AdGuard DNS — DNS: 94.140.14.14 / 94.140.15.15 — DoH: https://dns.adguard-dns.com/dns-query

Dal punto di vista della rete, è importante consentire il traffico HTTPS verso i resolver configurati. Poiché DoH utilizza la porta 443, il traffico DNS cifrato viene incapsulato nel normale traffico web, semplificando l’attraversamento di firewall e dispositivi di sicurezza.

Configurazione dei client DoH in Windows

Per utilizzare DNS over HTTPS è necessario che sia il client sia il resolver supportino il protocollo. In Windows Server 2025 e Windows 11 potete configurare il Secure DNS Client direttamente dalle impostazioni di rete, specificando un resolver compatibile e abilitando la cifratura DNS.

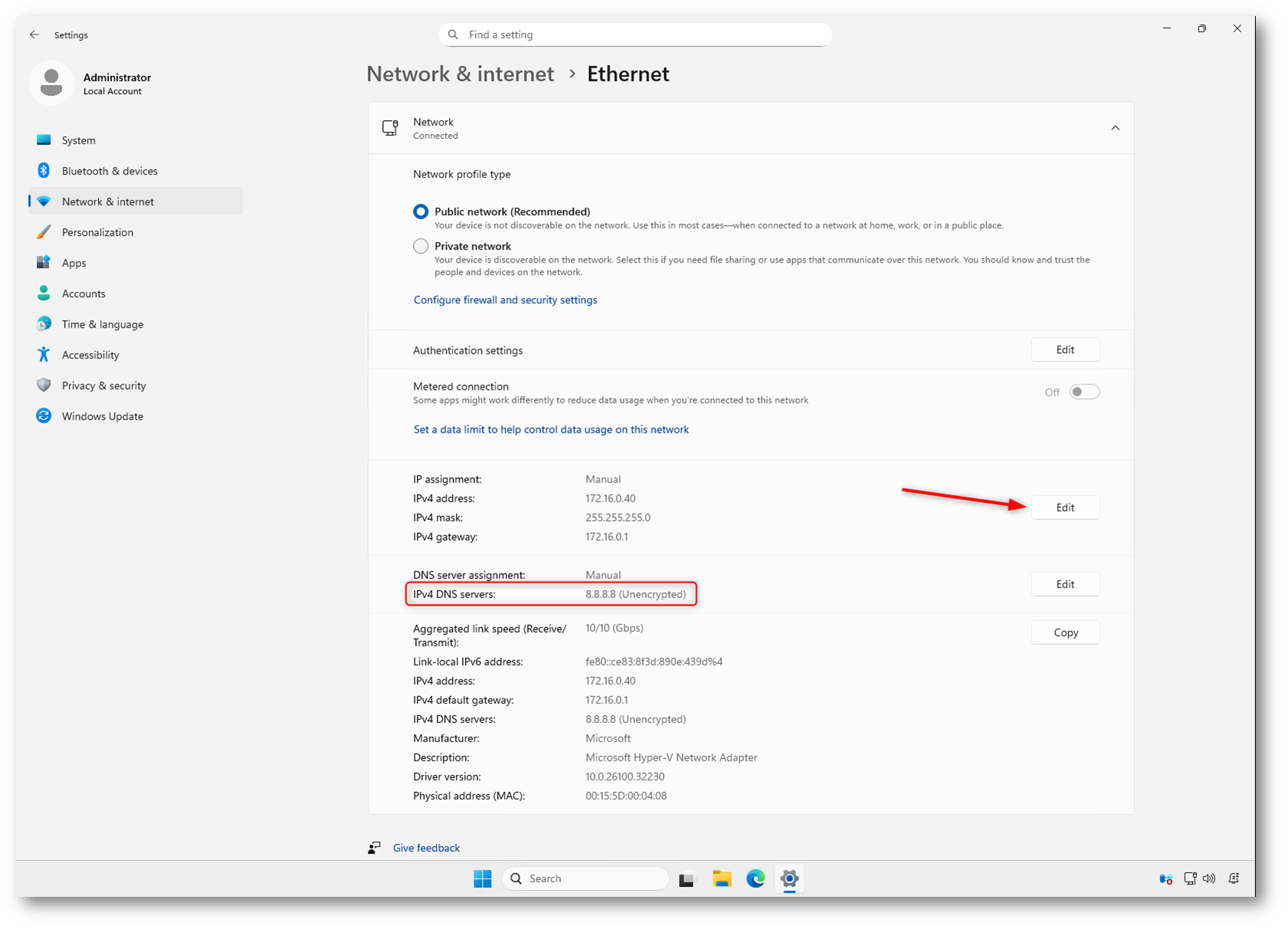

Accedendo alle impostazioni di Network & Internet, potete definire manualmente il server DNS e impostare la modalità di DNS encryption. Windows consente di scegliere tra configurazione automatica tramite template predefiniti oppure manuale, dove inserite direttamente l’endpoint DoH.

Figura 1: Configurazione DNS dell’interfaccia Ethernet con resolver 8.8.8.8 impostato in modalità non cifrata prima dell’abilitazione di DNS over HTTPS (DoH)

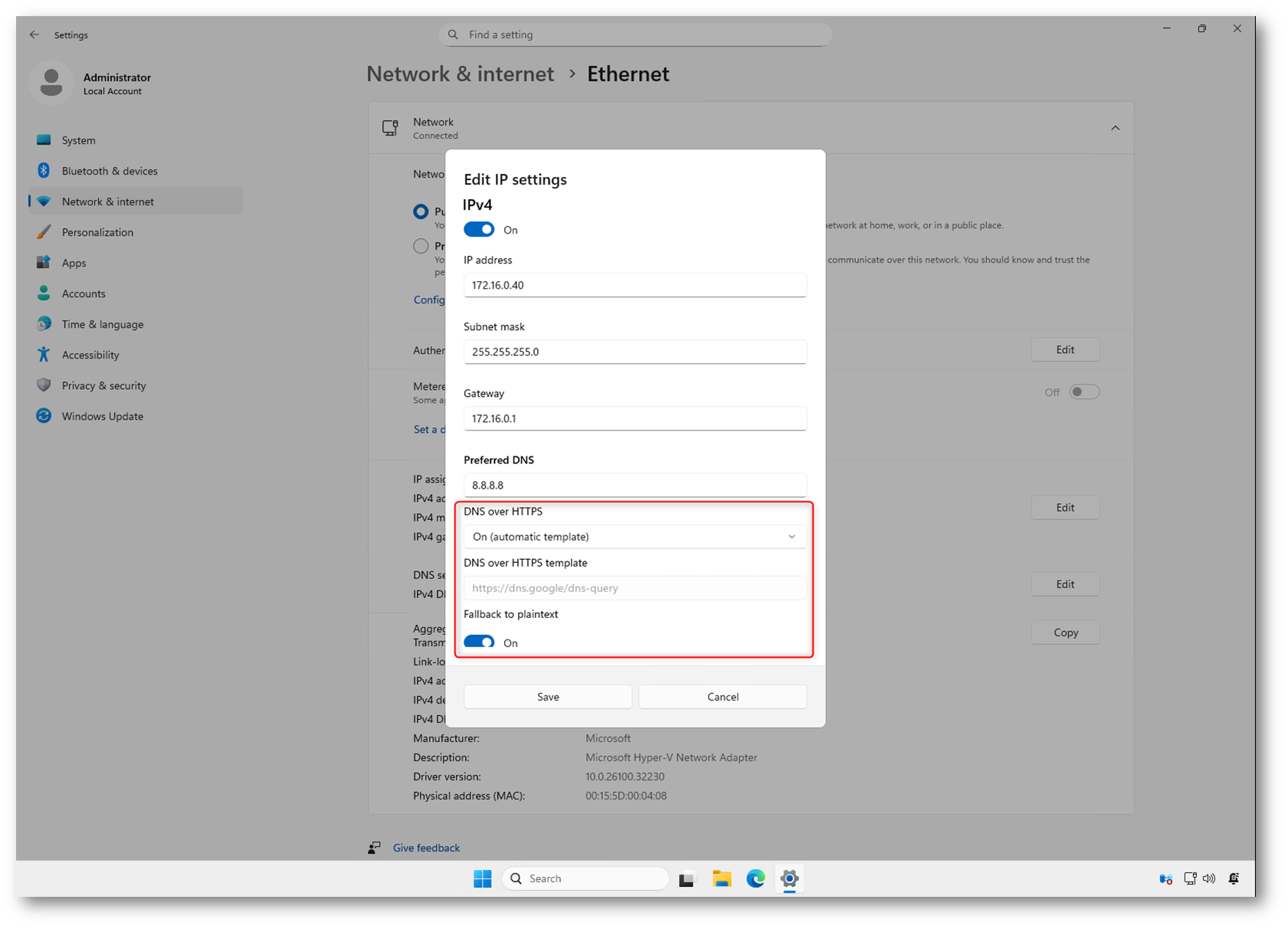

Configurate il resolver DNS e abilitate DNS over HTTPS direttamente dalle impostazioni della scheda di rete. Dopo aver inserito il server Preferred DNS, potete attivare la cifratura selezionando DNS over HTTPS e scegliendo l’opzione On (automatic template).

Windows associa automaticamente il resolver configurato al relativo DoH template. Nell’esempio viene utilizzato il template https://dns.google/dns-query, che consente di inviare le query DNS tramite connessioni HTTPS cifrate.

È inoltre disponibile l’opzione Fallback to plaintext, che permette al sistema di utilizzare temporaneamente il DNS tradizionale se il resolver DoH non è raggiungibile. Questa impostazione garantisce la continuità operativa mantenendo comunque la priorità sulla risoluzione cifrata.

Figura 2: Abilitazione di DNS over HTTPS (DoH) con template automatico per il resolver 8.8.8.8 e fallback al DNS in chiaro attivo

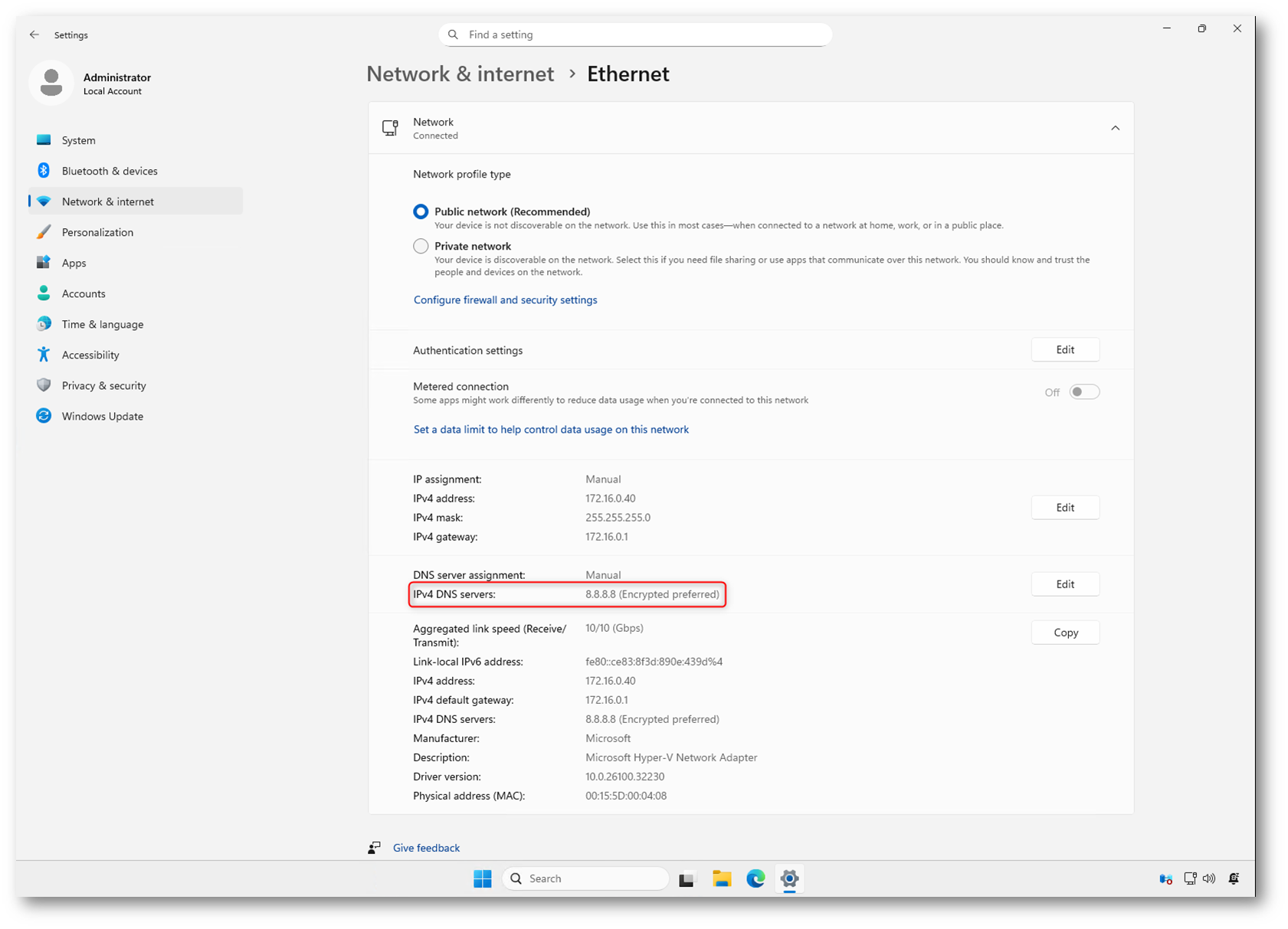

Dopo aver salvato la configurazione, potete verificare che DNS over HTTPS sia attivo direttamente nella schermata della scheda di rete. Windows mostra lo stato del resolver DNS indicando Encrypted preferred, confermando che le query vengono inviate tramite HTTPS cifrato come metodo principale, ma mantiene la possibilità di eseguire il fallback al DNS in chiaro se la connessione cifrata non è disponibile.

Figura 3: Resolver 8.8.8.8 configurato in modalità Encrypted preferred, con utilizzo prioritario di DNS over HTTPS e fallback al DNS tradizionale.

Configurazione DNS over HTTPS tramite Group Policy

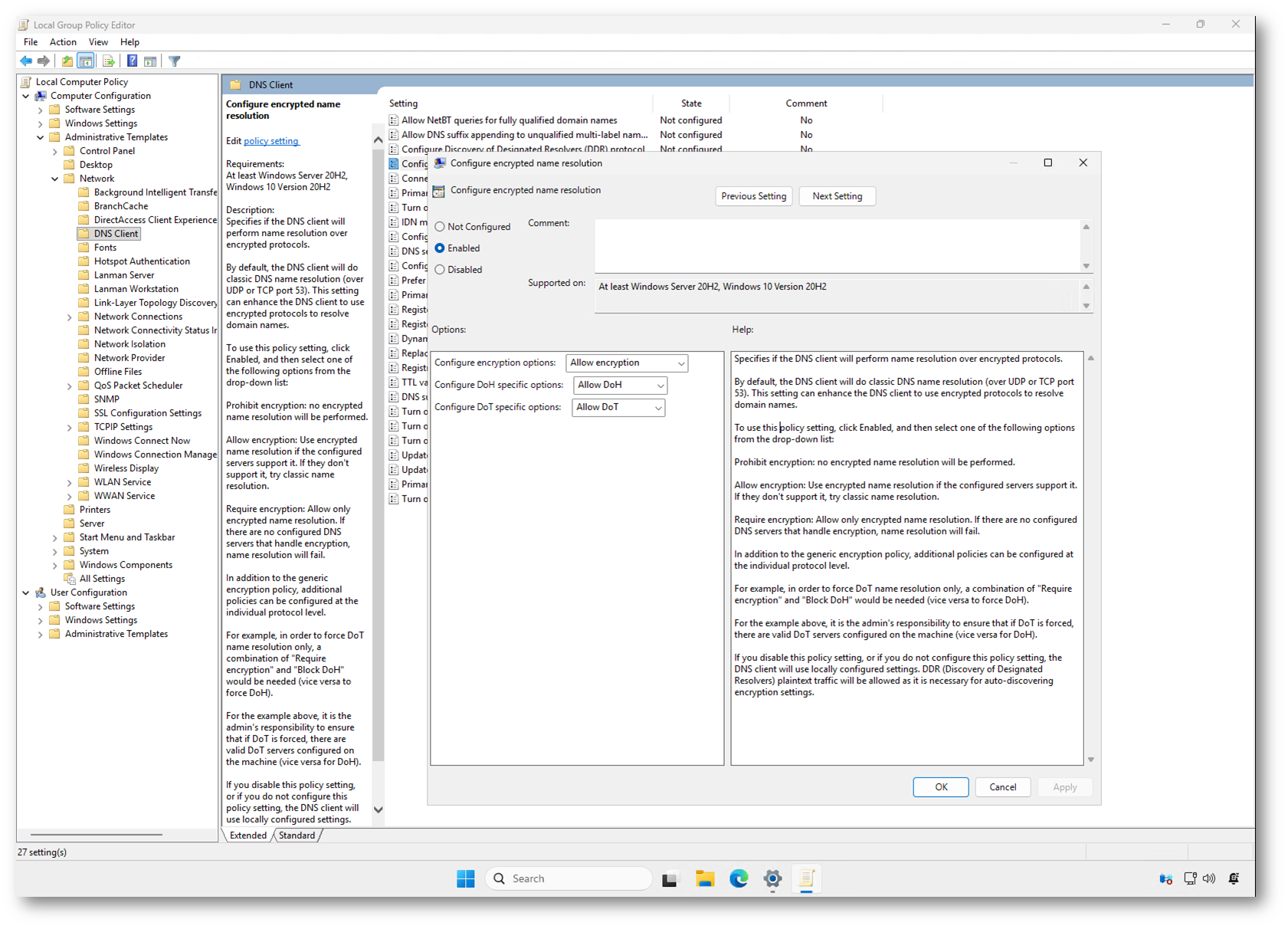

In ambienti Enterprise potete gestire DNS over HTTPS centralmente utilizzando le Group Policy. Dall’editor della policy accedete al percorso Computer Configuration > Administrative Templates > Network > DNS Client e aprite la policy Configure encrypted name resolution.

Abilitando la policy potete definire il comportamento del DNS Client e scegliere le opzioni di cifratura. Nell’esempio mostrato nella figura sotto viene selezionato Allow encryption, che consente al sistema di utilizzare DoH o DoT quando disponibili, mantenendo il fallback al DNS tradizionale se necessario.

Sono inoltre disponibili impostazioni specifiche per DoH e DoT, che permettono di controllare quali protocolli cifrati sono consentiti. Questo approccio consente di standardizzare la configurazione su tutti i sistemi gestiti tramite Active Directory.

Microsoft sconsiglia di utilizzare la modalità Require DoH sui sistemi domain joined, poiché Active Directory dipende fortemente dal DNS e non tutte le infrastrutture interne supportano ancora resolver DoH. In questi scenari è preferibile utilizzare la modalità che consente il fallback al DNS tradizionale.

Figura 4: Configurazione della policy Configure encrypted name resolution per abilitare la risoluzione DNS cifrata

Cos’è DNS over TLS (DoT)

DNS over TLS (DoT) è un protocollo che cifra le query DNS utilizzando il protocollo TLS, in modo simile a quanto avviene con DNS over HTTPS (DoH).

La differenza principale rispetto a DoH è che DoT utilizza una porta dedicata, la 853, e opera a livello Transport Layer. Questo rende il traffico DNS cifrato facilmente identificabile come traffico DNS, a differenza di DoH che utilizza la porta 443 e si integra nel traffico HTTPS standard.

Dal punto di vista operativo, DoT è più semplice da gestire in ambienti aziendali perché consente maggiore visibilità e controllo del traffico DNS. Tuttavia, essendo facilmente riconoscibile, può essere più semplice da bloccare o filtrare rispetto a DoH.

Windows supporta sia DoH sia DoT, e tramite Group Policy potete decidere quali protocolli consentire o forzare per la risoluzione DNS cifrata.

Comandi PowerShell per configurare DNS over HTTPS

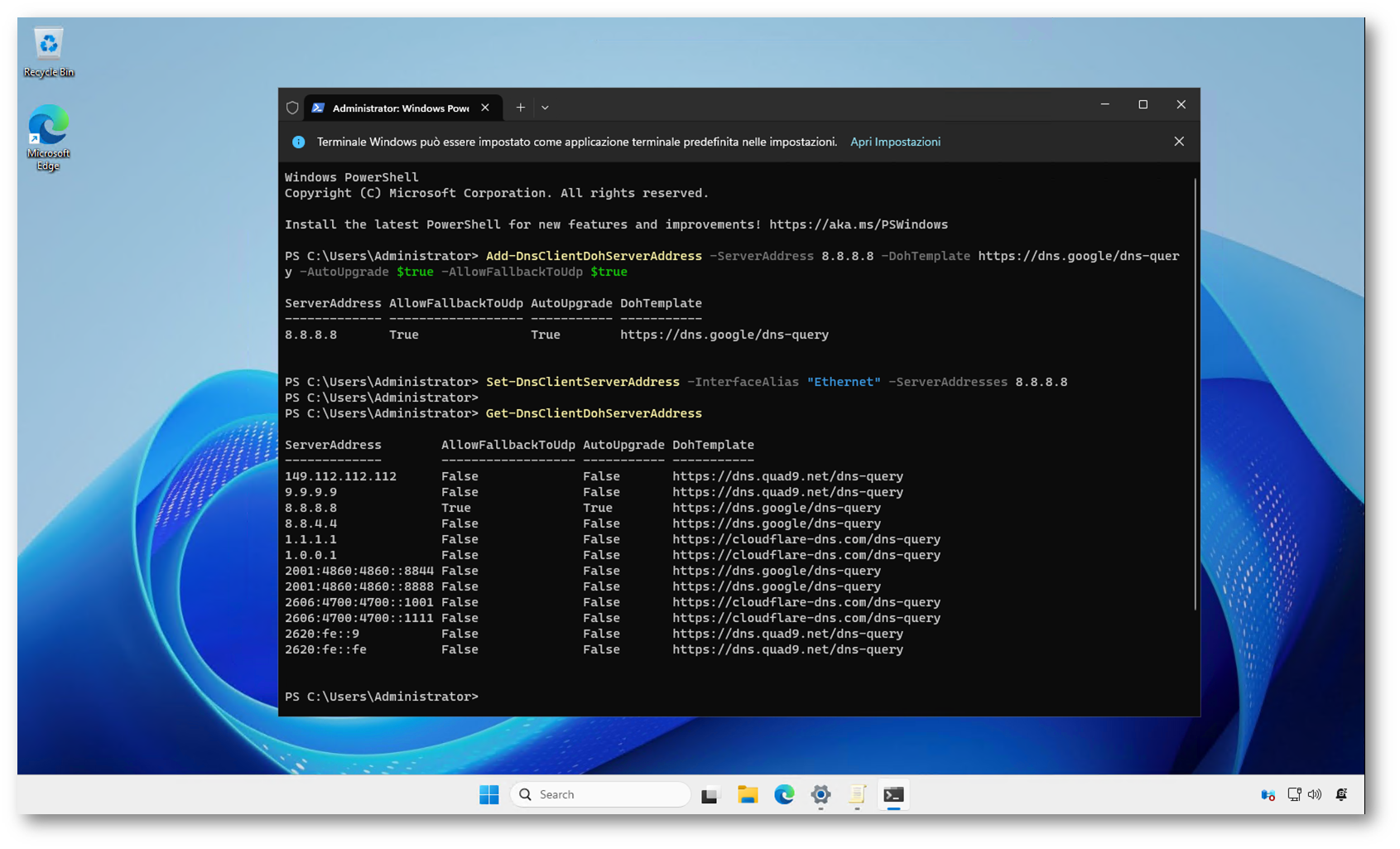

Per configurare DNS over HTTPS tramite PowerShell dovete prima registrare il resolver DoH, quindi impostarlo sull’interfaccia di rete.

Per aggiungere il resolver Google (8.8.8.8) utilizzate il comando:

|

1 2 |

Add-DnsClientDohServerAddress -ServerAddress 8.8.8.8 -DohTemplate https://dns.google/dns-query -AutoUpgrade $true -AllowFallbackToUdp $true |

Successivamente impostate il server DNS sull’interfaccia di rete:

|

1 2 |

Set-DnsClientServerAddress -InterfaceAlias "Ethernet" -ServerAddresses 8.8.8.8 |

Potete verificare la configurazione con:

|

1 2 |

Get-DnsClientDohServerAddress |

Figura 5: Configurazione di DNS over HTTPS tramite PowerShell con registrazione manuale del resolver DoH

Limitazioni da considerare

Anche se DoH migliora sensibilmente privacy e sicurezza, non elimina ogni criticità. La cifratura protegge il tratto tra client e resolver, ma non necessariamente il traffico tra il resolver e i server authoritative o eventuali server upstream. In pratica, la protezione riguarda soprattutto l’ultimo miglio della risoluzione DNS.

In ambienti aziendali dovete anche considerare la perdita di visibilità sul traffico DNS. Poiché le query vengono incapsulate nel traffico HTTPS, strumenti di monitoraggio e sistemi di content filtering basati sull’ispezione DNS possono diventare meno efficaci. Per questo motivo è importante pianificare attentamente l’adozione di DoH nelle infrastrutture Enterprise.

Considerazioni per ambienti Active Directory

Nei sistemi integrati con Active Directory è consigliabile prestare particolare attenzione alla modalità di configurazione del Secure DNS Client. Se imponeste l’uso esclusivo della risoluzione cifrata, potreste introdurre problemi di compatibilità con servizi interni che dipendono ancora dal DNS tradizionale. In questi scenari conviene adottare una modalità Encrypted preferred, che consente di privilegiare DoH mantenendo il fallback quando necessario.

Questo approccio permette di migliorare la protezione del traffico senza compromettere il corretto funzionamento di servizi fondamentali come domain join, autenticazione e localizzazione dei controller di dominio.

Quando conviene usare DNS over HTTPS

L’utilizzo di DoH è particolarmente utile quando i client si collegano a reti non fidate, come Wi-Fi pubblici, sedi remote o connessioni condivise. In questi scenari la cifratura delle query DNS riduce il rischio di intercettazione e manipolazione del traffico.

Anche in contesti aziendali moderni, soprattutto in architetture orientate al modello Zero Trust, DNS over HTTPS rappresenta un ulteriore livello di protezione. La possibilità di cifrare le richieste DNS direttamente sul client consente di ridurre l’esposizione delle informazioni di navigazione e di rafforzare la postura di sicurezza complessiva.

Conclusioni

Il Secure DNS Client over HTTPS rappresenta un’evoluzione concreta nella protezione della risoluzione dei nomi in ambiente Windows. Con Windows 11 potete configurare facilmente DoH sia tramite interfaccia grafica sia tramite PowerShell, mentre con Windows Server 2025 Microsoft ha iniziato a portare il supporto anche lato resolver.

L’adozione di DNS over HTTPS consente di aumentare privacy, integrità e protezione del traffico DNS, ma richiede una valutazione attenta degli impatti operativi, soprattutto negli ambienti gestiti con Active Directory. Se configurato correttamente, DoH può diventare un elemento importante nelle strategie di hardening e modernizzazione dell’infrastruttura di rete Windows.