Microsoft Purview: Utilizzare le Sensitivity Label applicate alle e-mail

All’interno della community abbiamo già trattato l’argomento di Sensitivity Label per la componente email, spiegando come questa funzionalità di Microsoft Purview, possa permettere alle organizzazioni di proteggere, attraverso l’Encryption il Forward di una mail, se volete approfondire vi lascio l’articolo citato Microsoft Purview: Information Protection e Sensitivity Labels – ICT Power

Molte persone della community in alcuni eventi mi hanno chiesto: ma se invio una mail con Encryption per non permettere il forward ad un account che non sia Microsoft 365 cosa succede?

Questo articolo servirà a dare evidenza proprio del comportamento di questa funzionalità verso un dominio non Microsoft 365.

Perché le aziende dovrebbero usare questa funzionalità?

Le aziende dovrebbero utilizzare Encrpytion e non permettere il forward di determinate email sensibili per differenti motivi:

-

Protezione dei dati sensibili:

- Documenti finanziari

- Dati personali

- Contratti

Possono essere inoltrati a indirizzi che non dovrebbero aver accesso a queste informazioni, in questo modo solo i destinatari autorizzati possono leggere la mail

-

Riduzione del rischio umano:

- Inoltro a destinatari errati

- Uso di indirizzi personali

- Download di allegati su dispositivi non sicuri

Impedire il forward elimina alla radice uno dei comportamenti più rischiosi, senza affidarsi solo ed esclusivamente alle formazioni degli utenti stessi

-

Conformità normativa:

- Controllo sugli accessi

- Protezione dei dati in transito

- Limitazione della diffusione non autorizzata

Encryption e no-forward aiutano in modo concreto a dimostrare: privacy by design, data minimization e accountability

-

Protezione anche verso domini esterni in quanto le informazioni spesso vengono condivide con:

- Consulenti

- Fornitori

- Partner

- Clienti

Con la crittografia, il destinatario può leggere la mail ma non inoltrarla copiarla o stamparla, inoltre l’accesso puà essere revocato

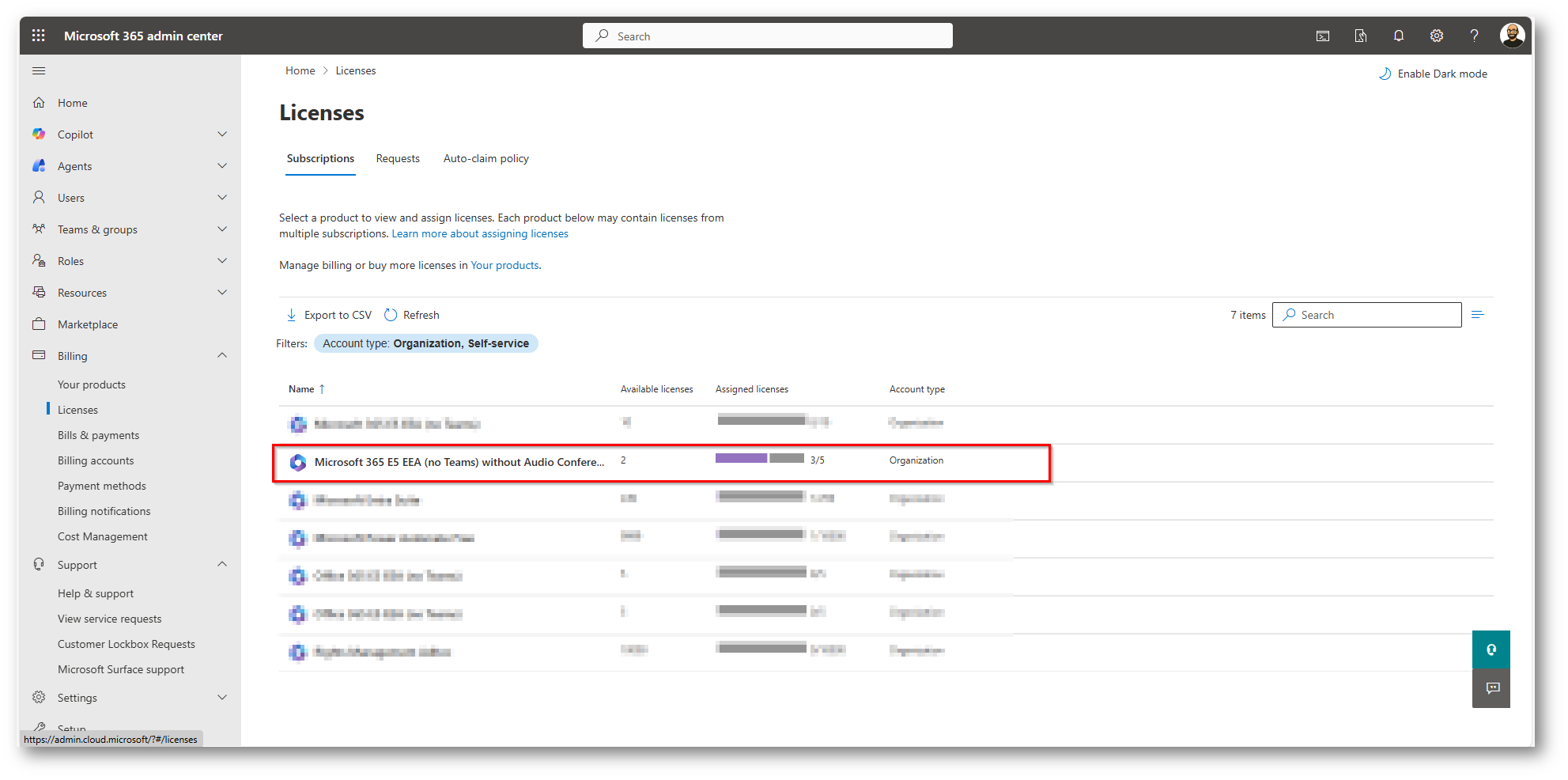

Quali licenze sono necessarie per Information Protection?

Quando parliamo di licenze Microsoft non possiamo non citare Aaron Dinnage ed il suo sito https://m365maps.com/

- Microsoft 365 E5 (With Autolabeling)

- Microsoft 365 E3 (Without Autolabeling)

- Office 365 E3 (Without Autolabeling)

- Microsoft 365 Business Premium (Without Autolabeling)

- Microsoft 365 E3 with the Purview Suite (With Autolabeling)

- Microsoft 365 E5 Information Protection and Governance (With Autolabeling)

Figure 1: Licenze Utilizzate per la Demo

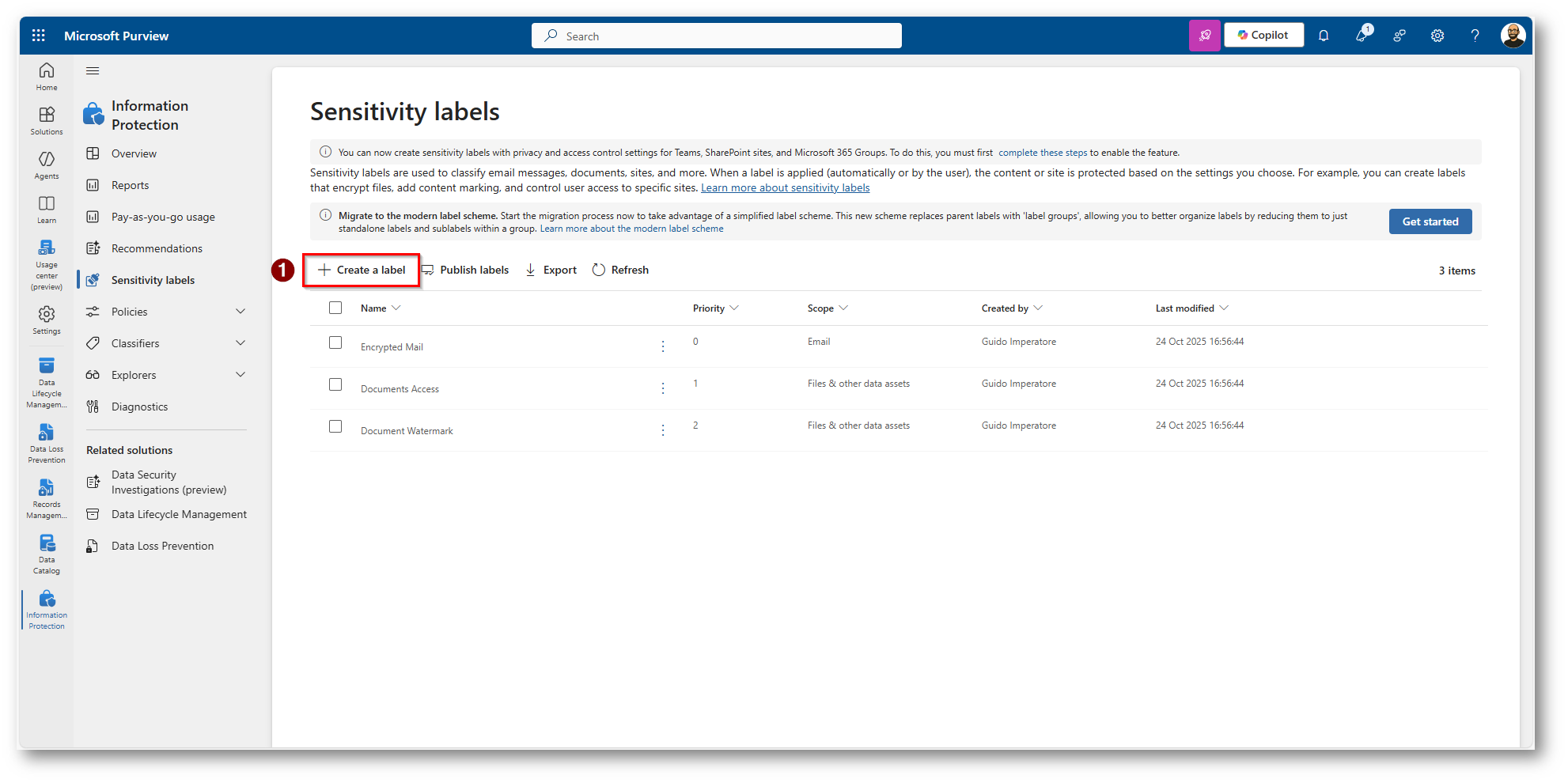

Come creo la Sensitivity Label?

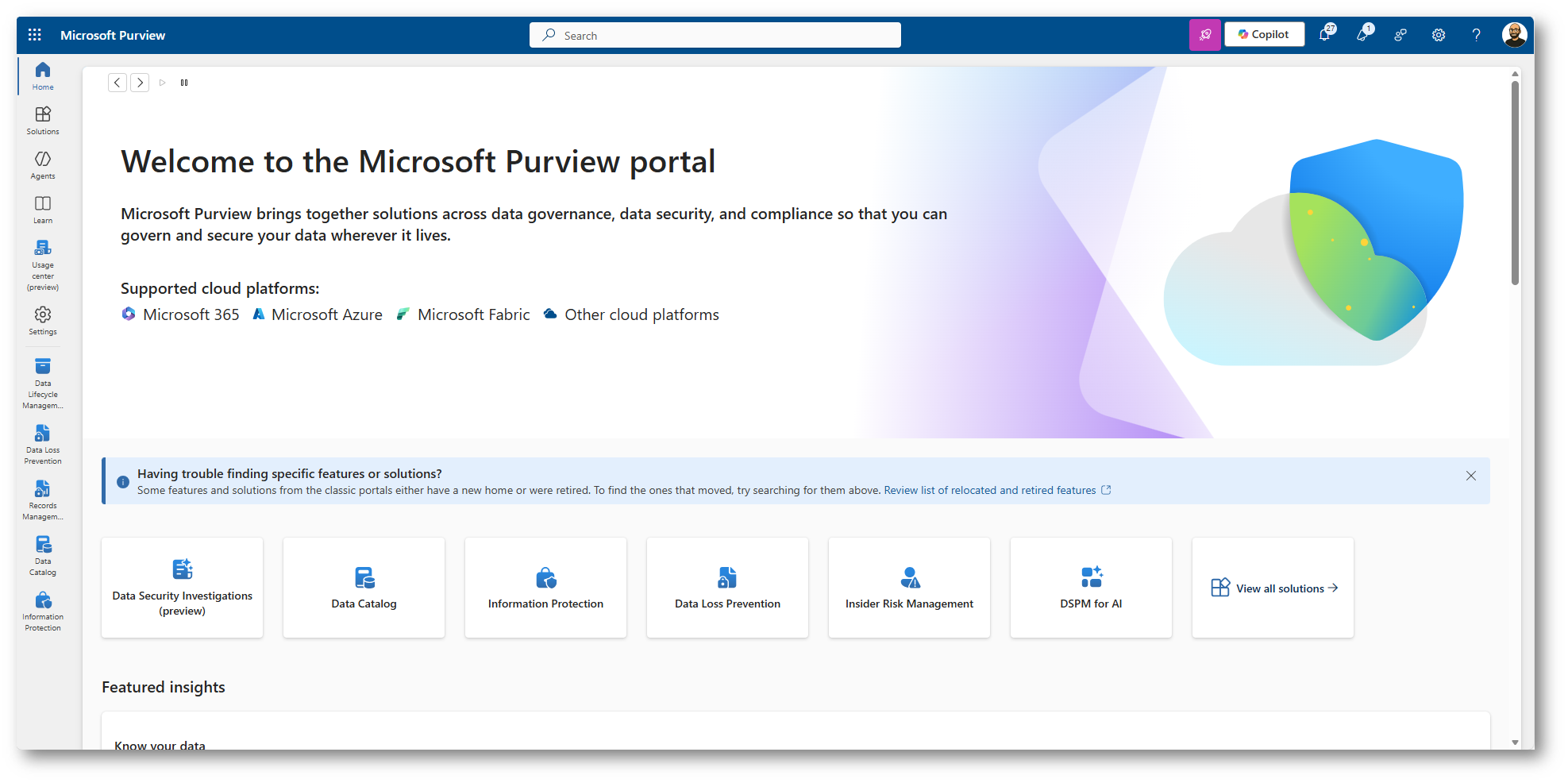

Come primo passaggio dovremo recarci all’interno del portale di Microsoft Purview

Figura 1: Portale di Microsoft Purview

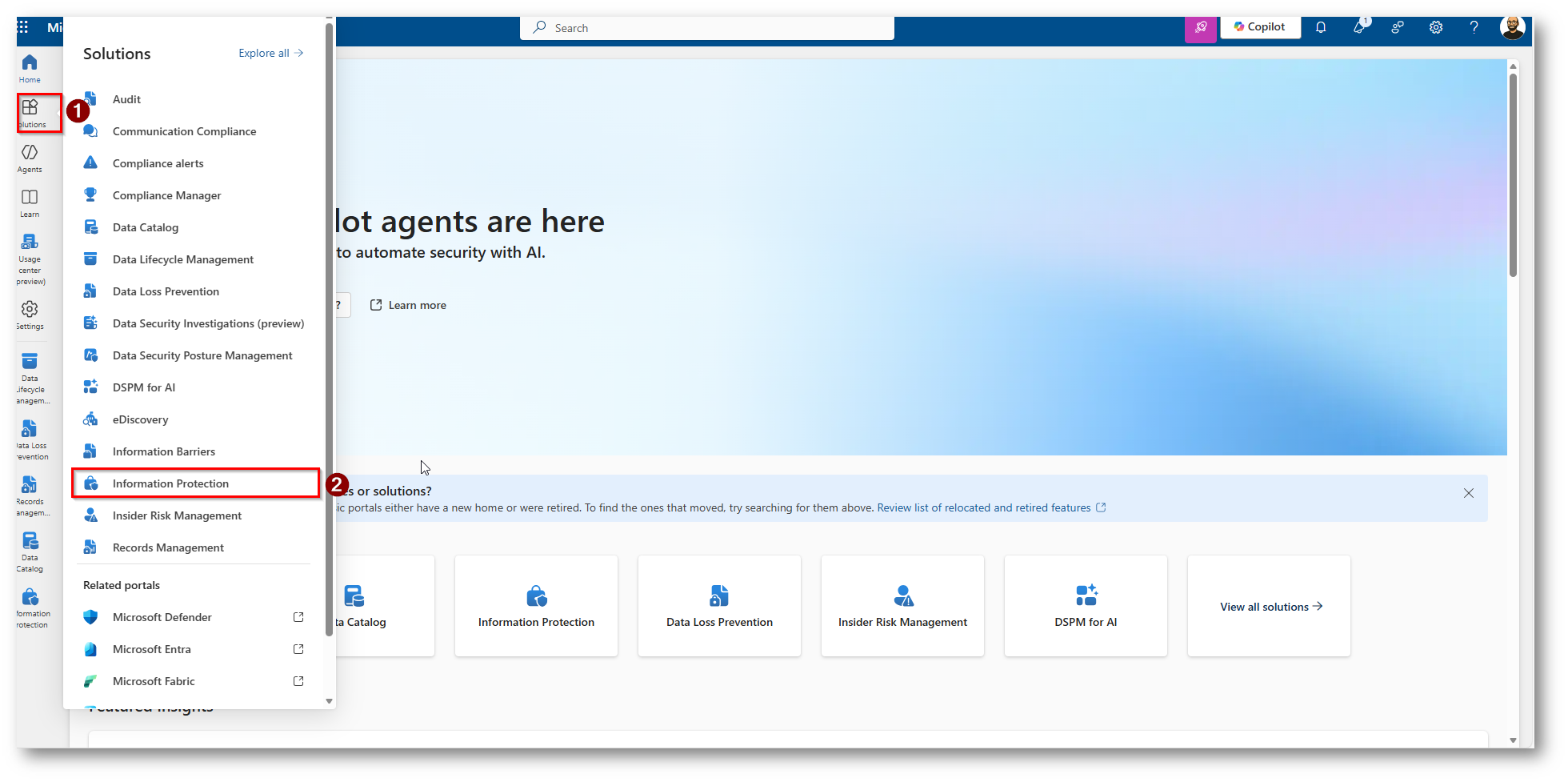

Figura 2: Selezioniamo la componente di Microsoft Purview Information Protection

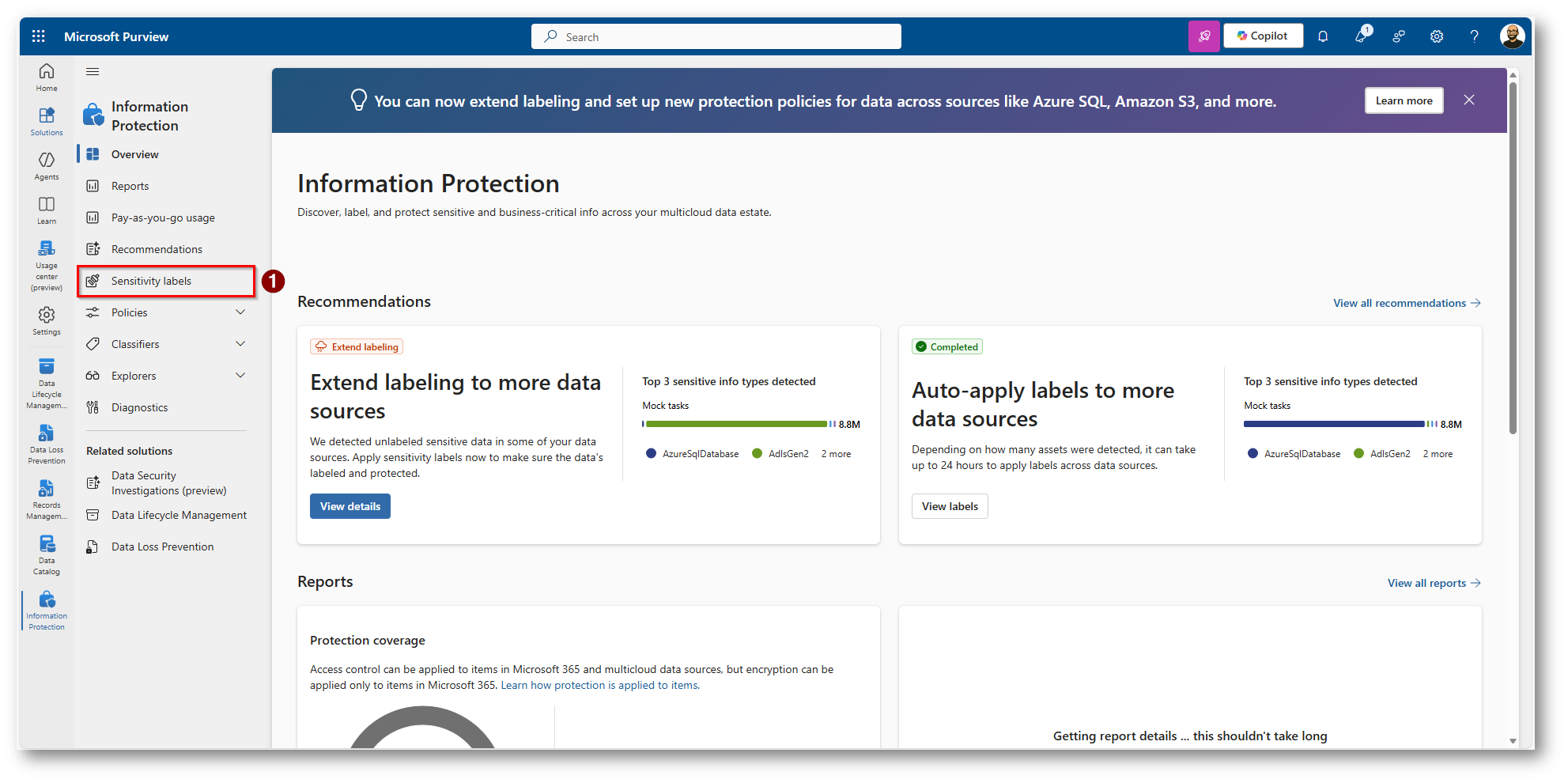

Figura 3: Click su “Sensitivity Labels” per la creazione di una Label

Figura 4: Procediamo a creare una nuova Label

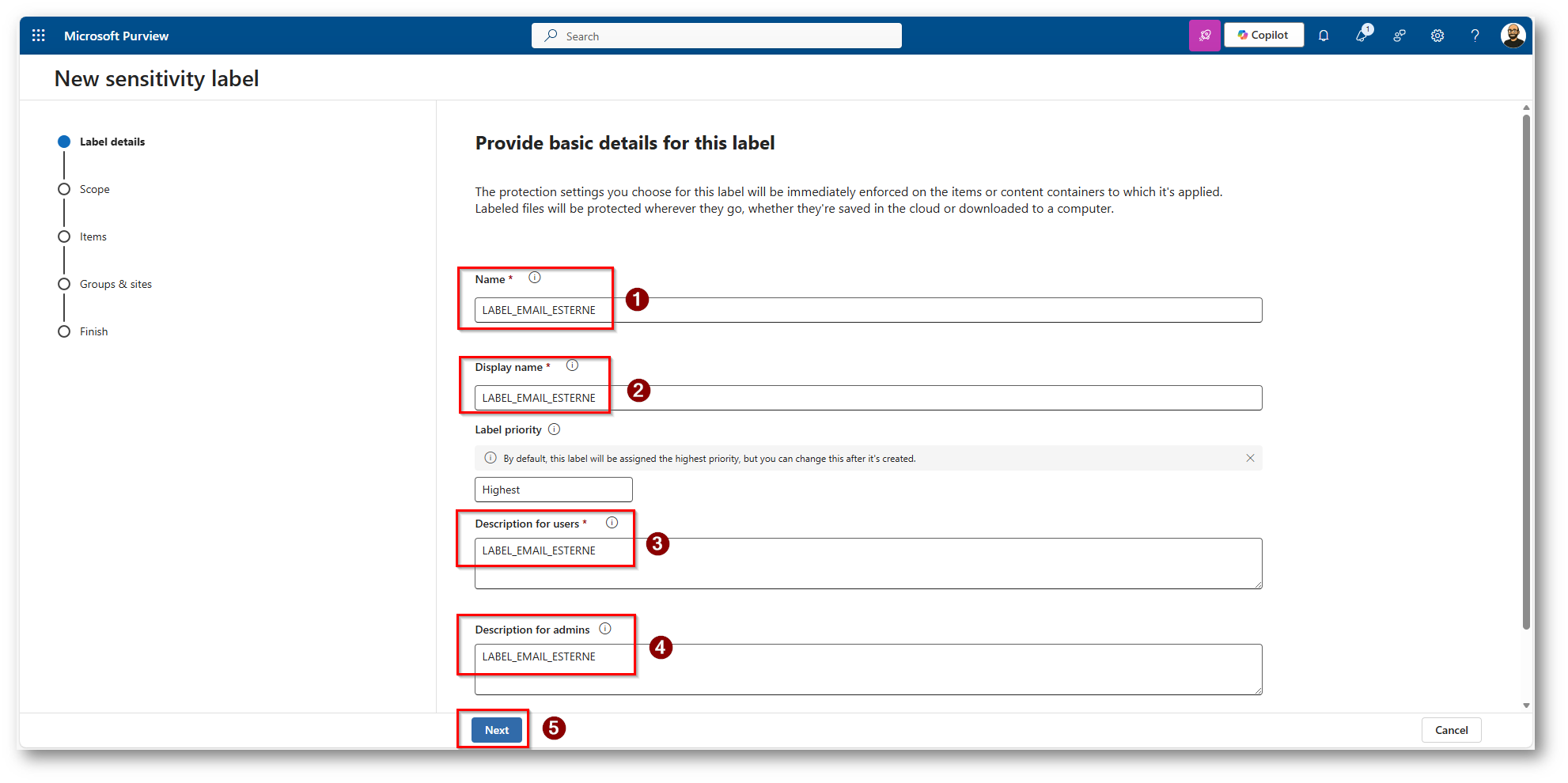

Figura 5: Scegliamo un nome ed un display name della policy così come una descrizione, mi raccomando sempre “parlante” per identificarle velocemente in futuro

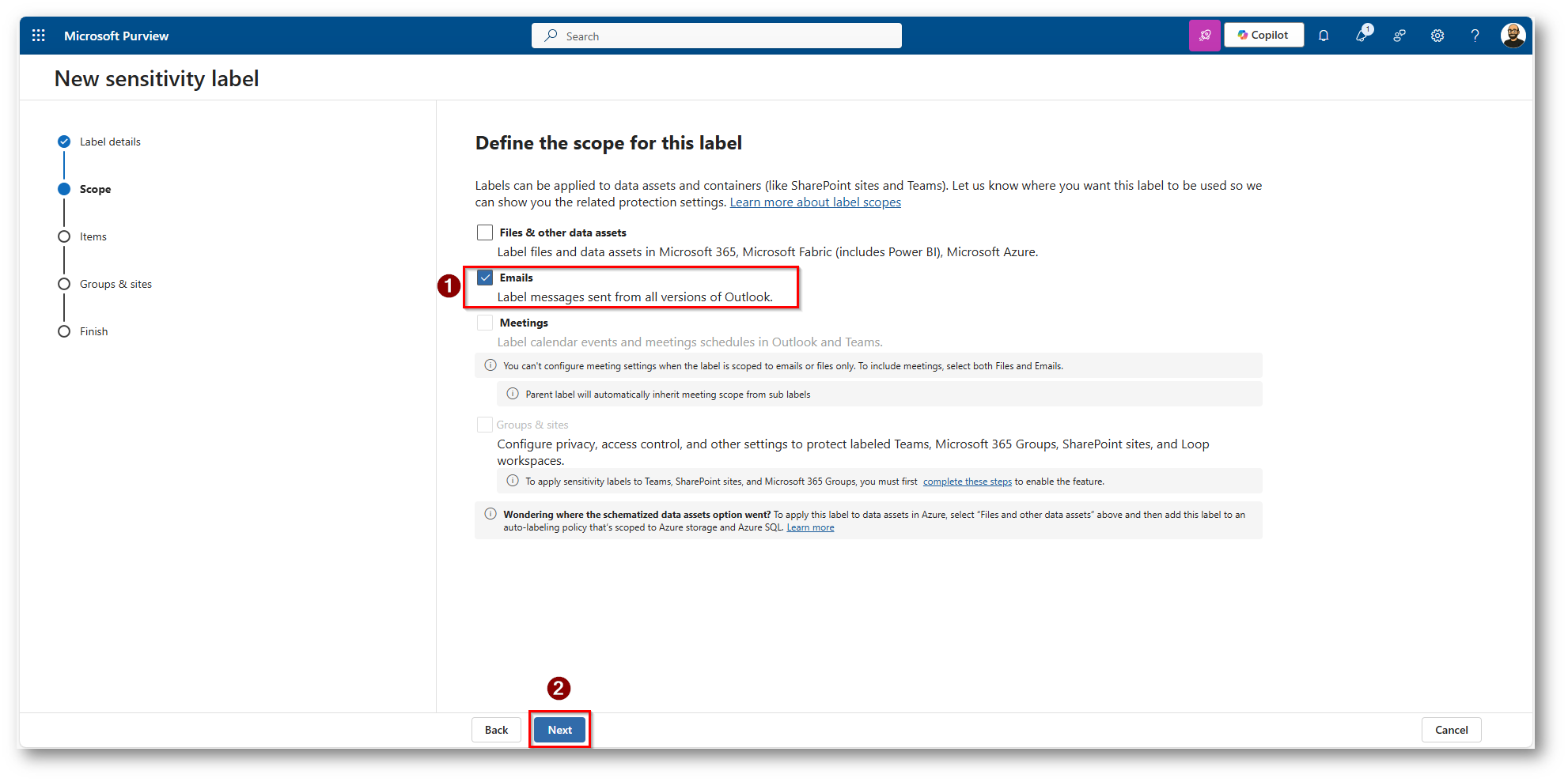

Figura 6: Scegliamo di applicare la Label al solo contenuto Email

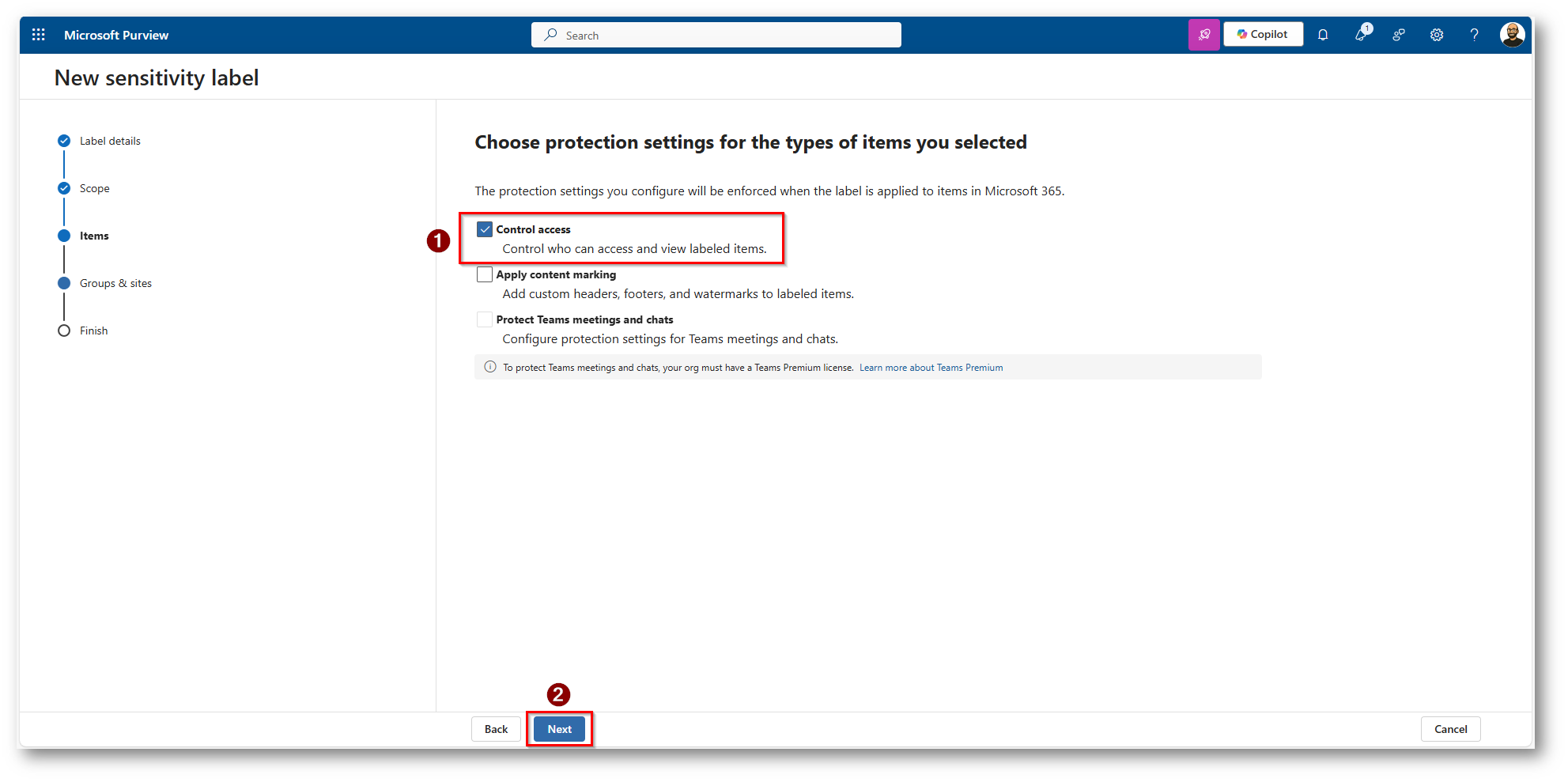

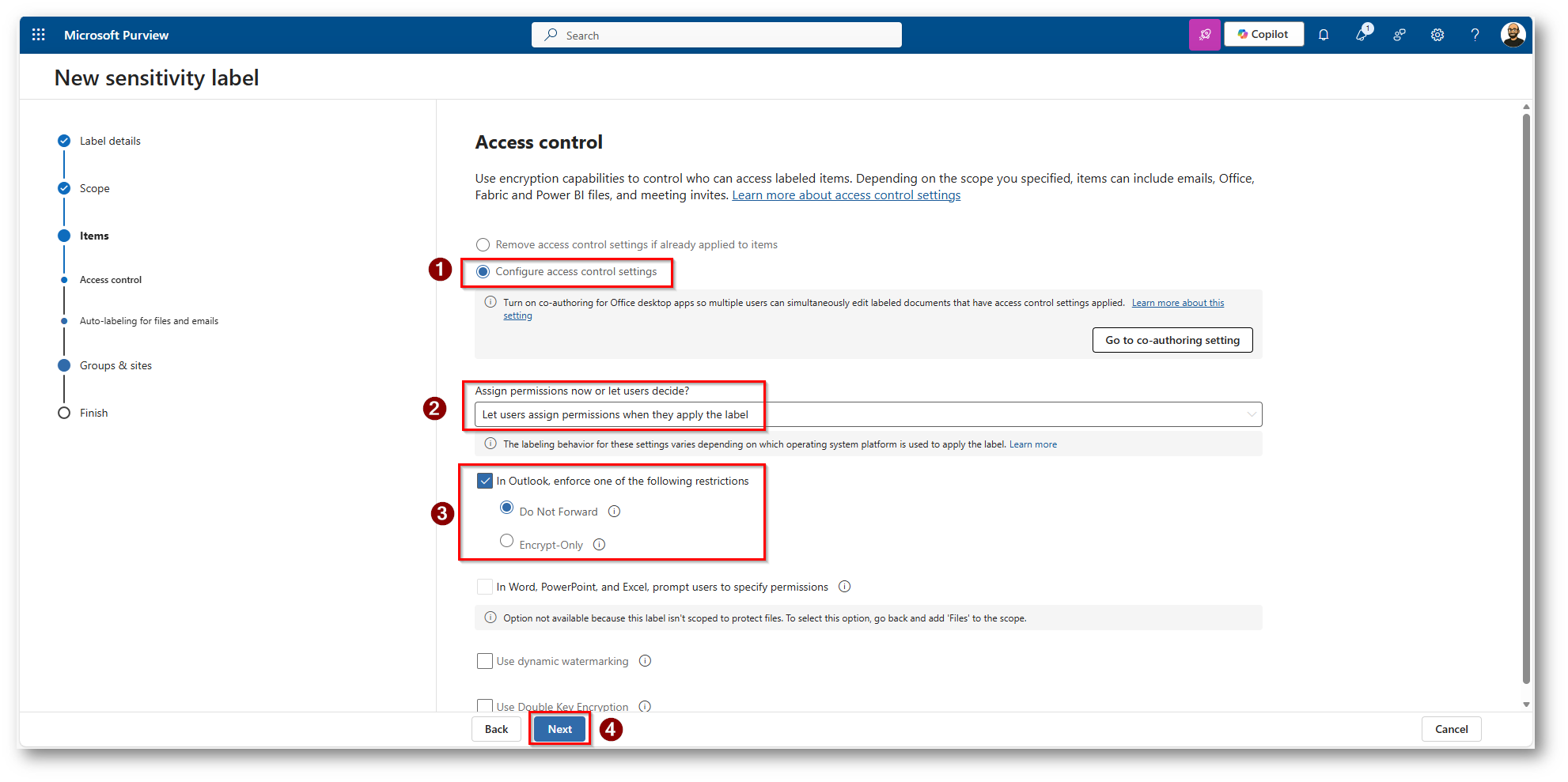

Figura 7: Scegliamo la protezione “Control Access” e proseguiamo con la configurazione

Figura 8: Le seguenti impostazioni permettono alle email di non poter eseguire il Forward della stessa

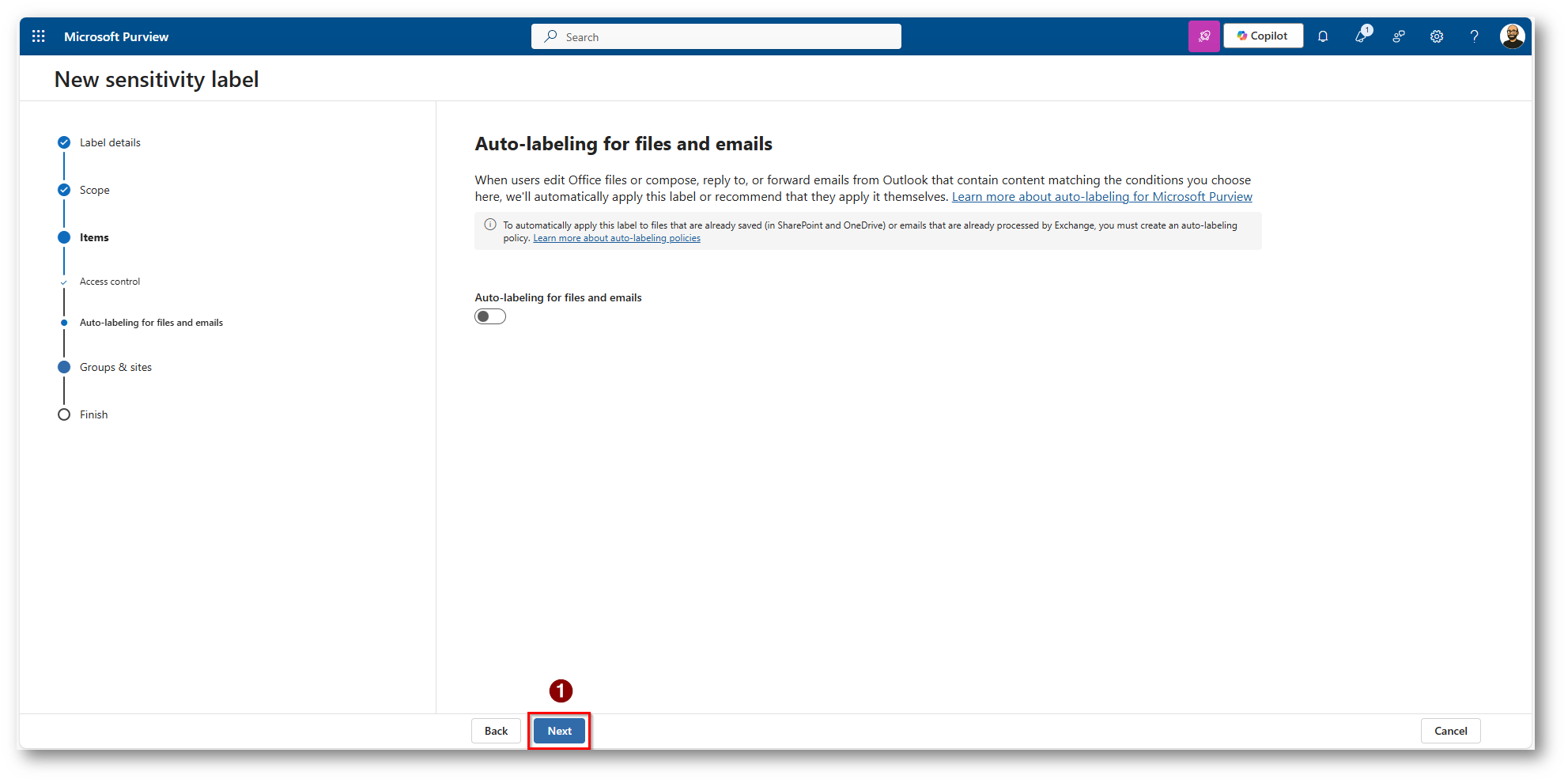

Figura 9: Scegliamo, al momento, di non applicare una label in modo automatizzato

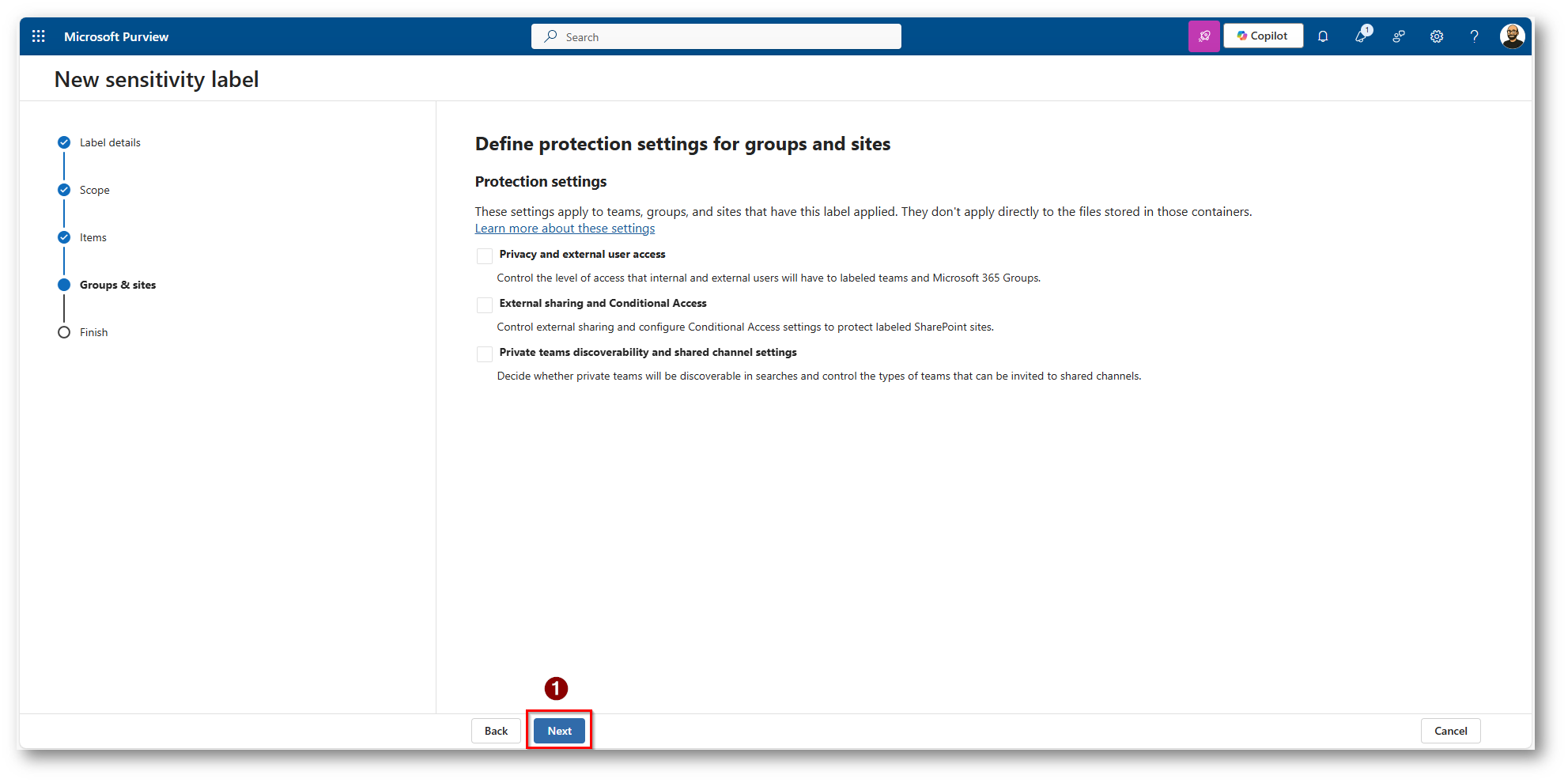

Figura 10: Nel caso specifico scegliamo di non applicare impostazioni aggiuntive

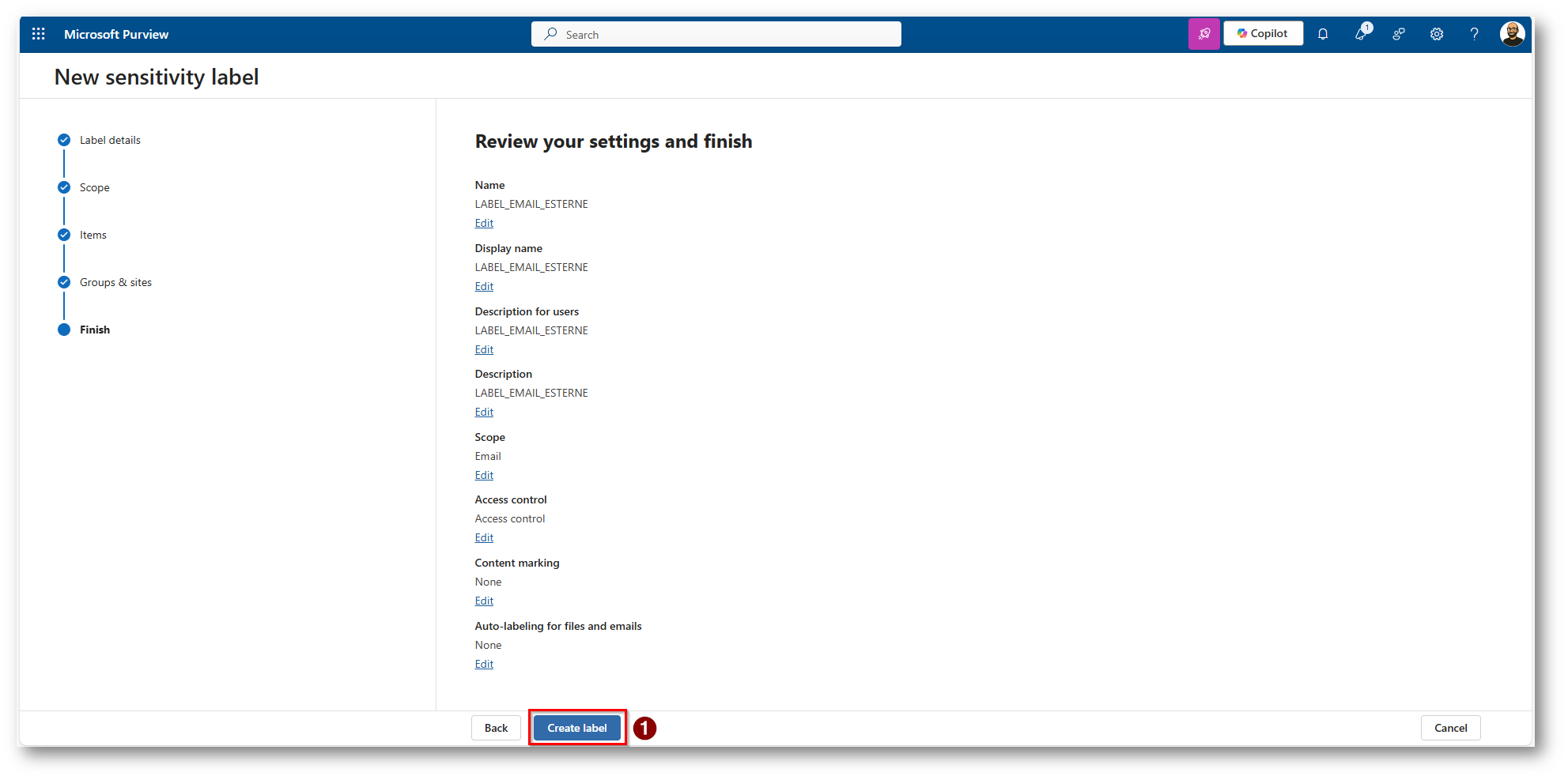

Figura 11: Review delle configurazioni attuate e creazione della Label

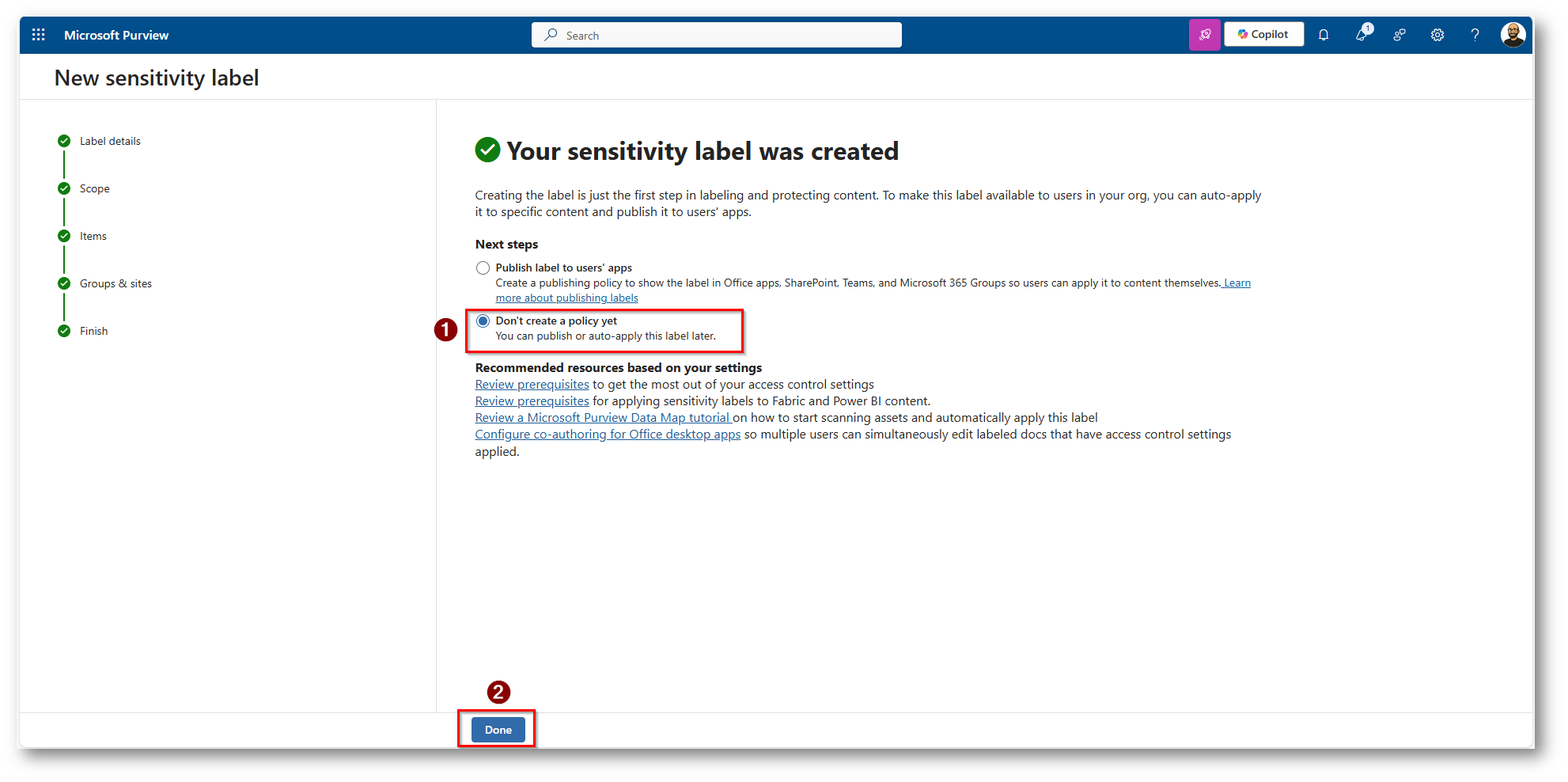

Figura 12: Decidiamo di non “pubblicare” subito una Label

Figura 13: Label creata correttamente

Una volta creata la Label, dovrete procedere a “Pubblicarla” per renderla disponibile agli utenti, nel mio caso la renderò disponibile al mio account

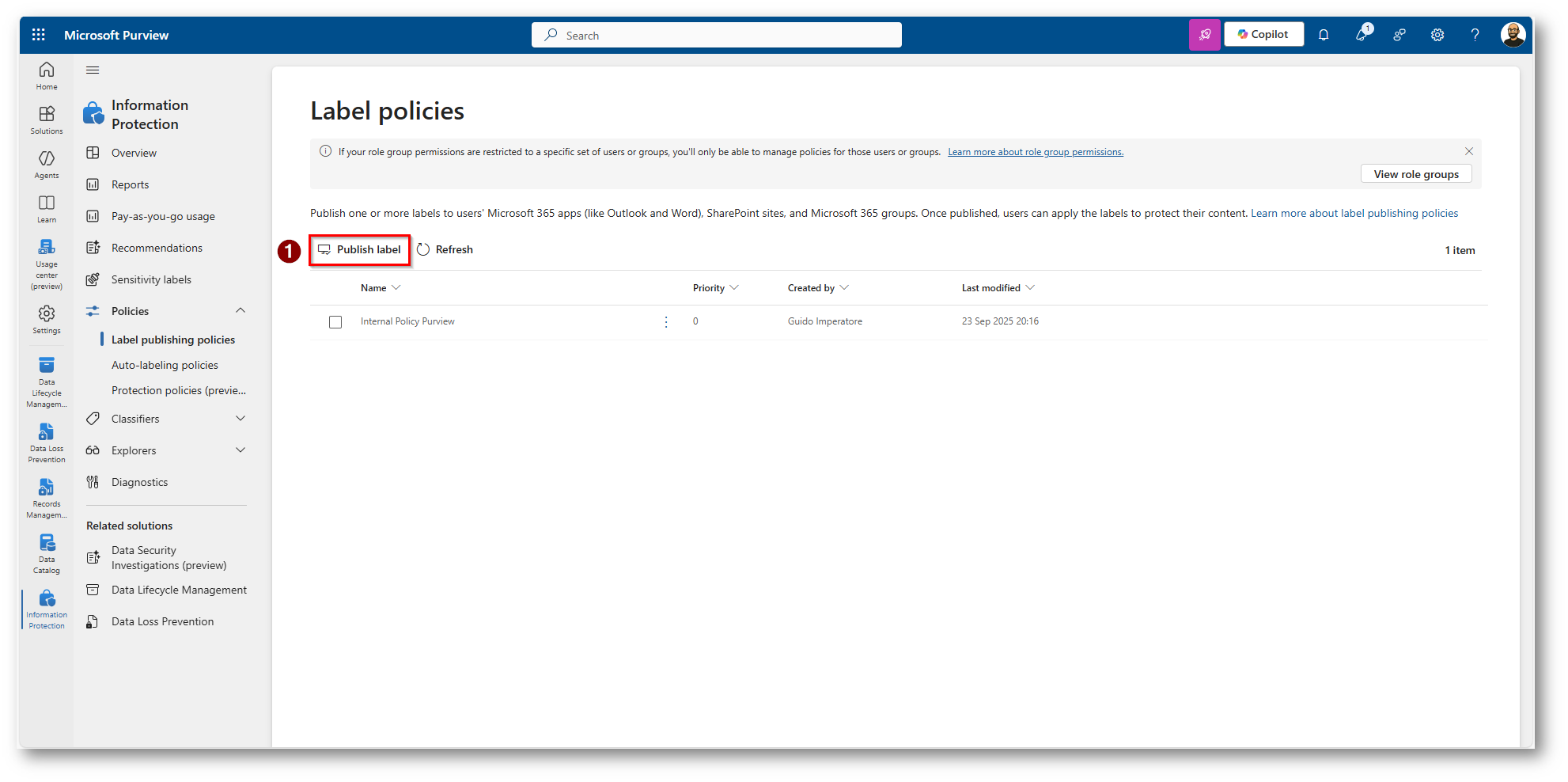

Figura 14: Creazione della Policy di pubblicazione della Label Appena creata

Figura 15: Selezioniamo “Publish Label” per procedere con l’attività di pubblicazione della label appena creata

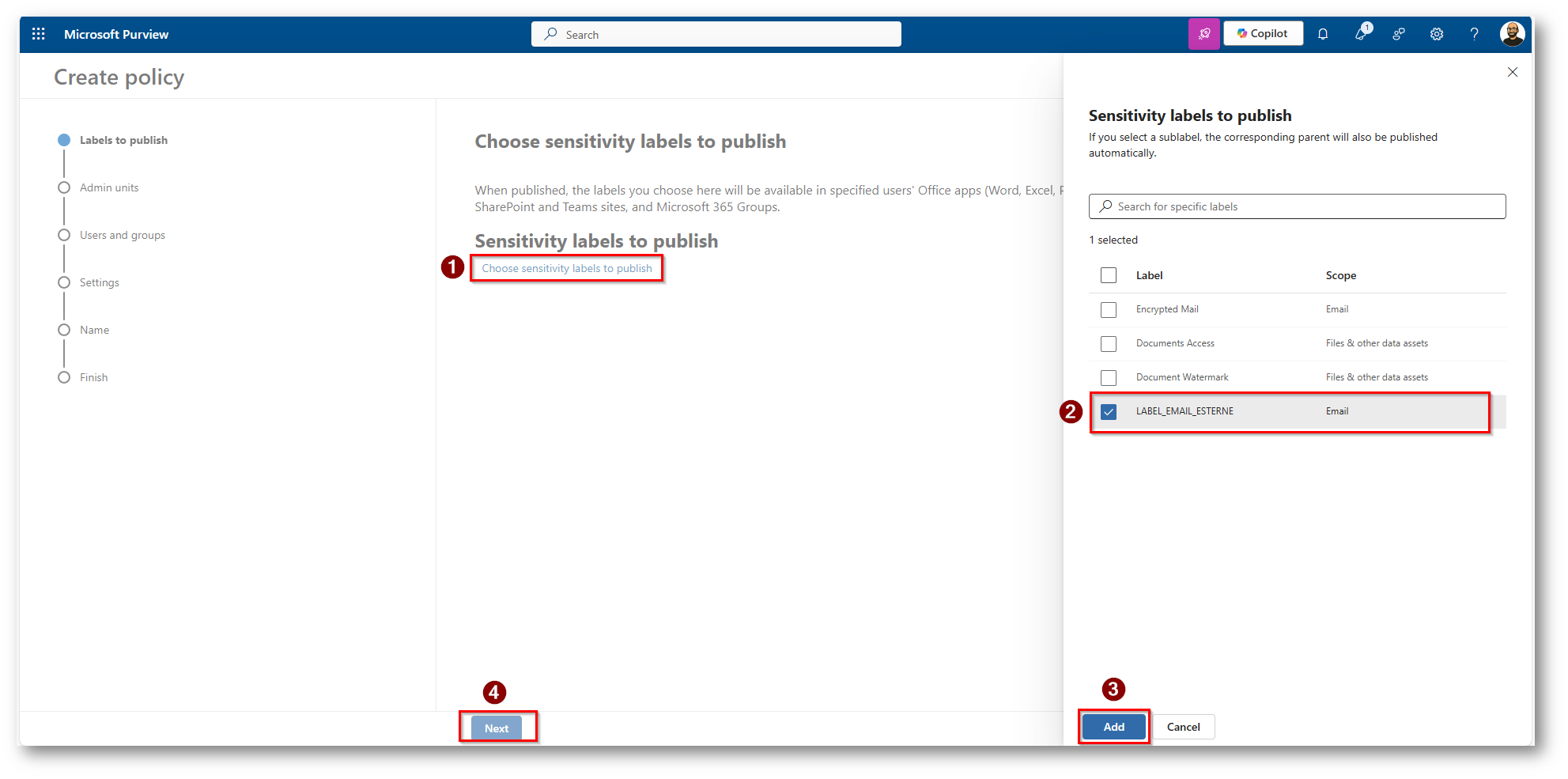

Figura 16: Selezioniamo la Label che vogliamo pubblicare e proseguiamo con la configurazione

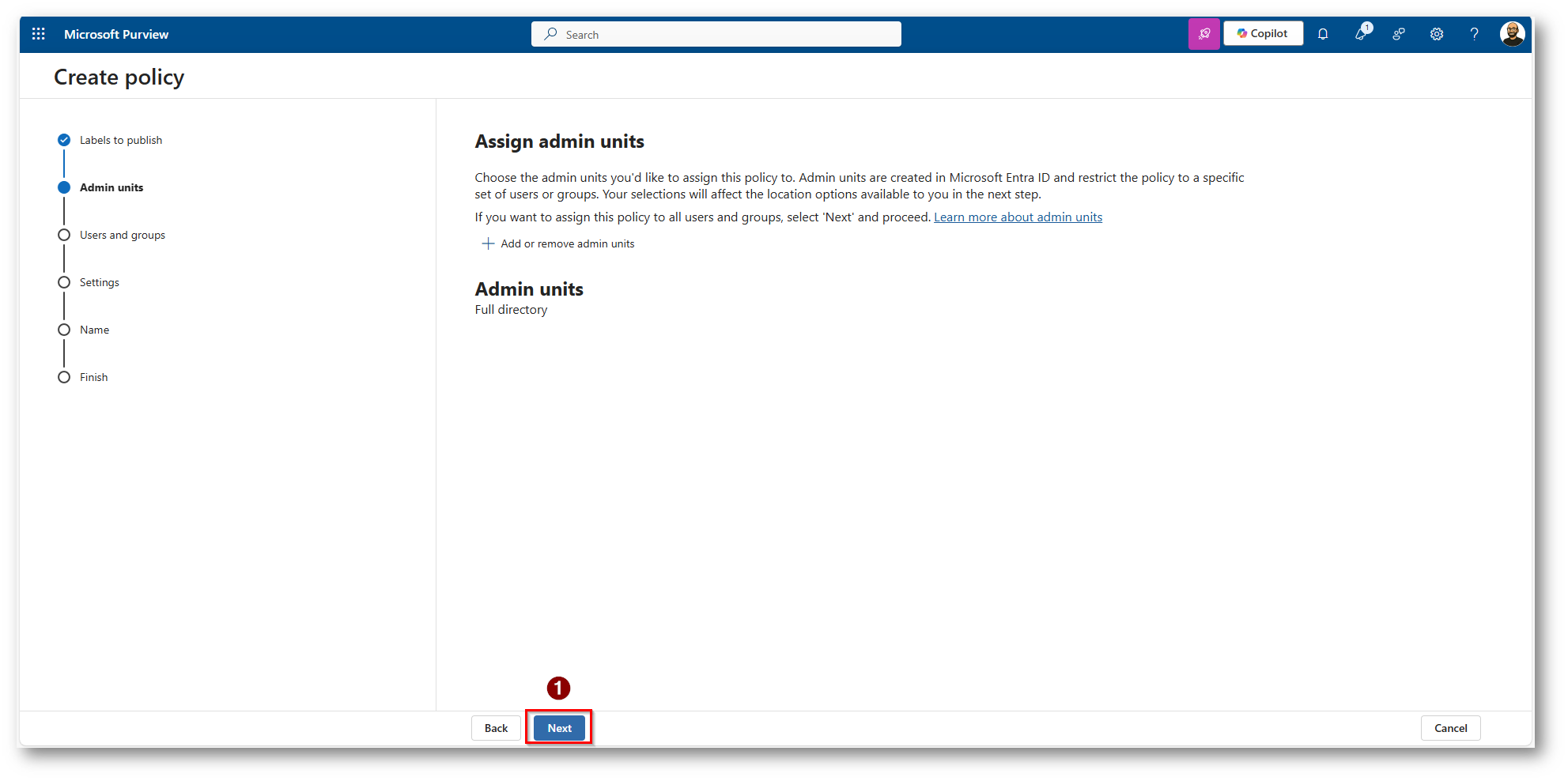

Figura 17: Nel caso specifico non filtriamo per Admin Unit

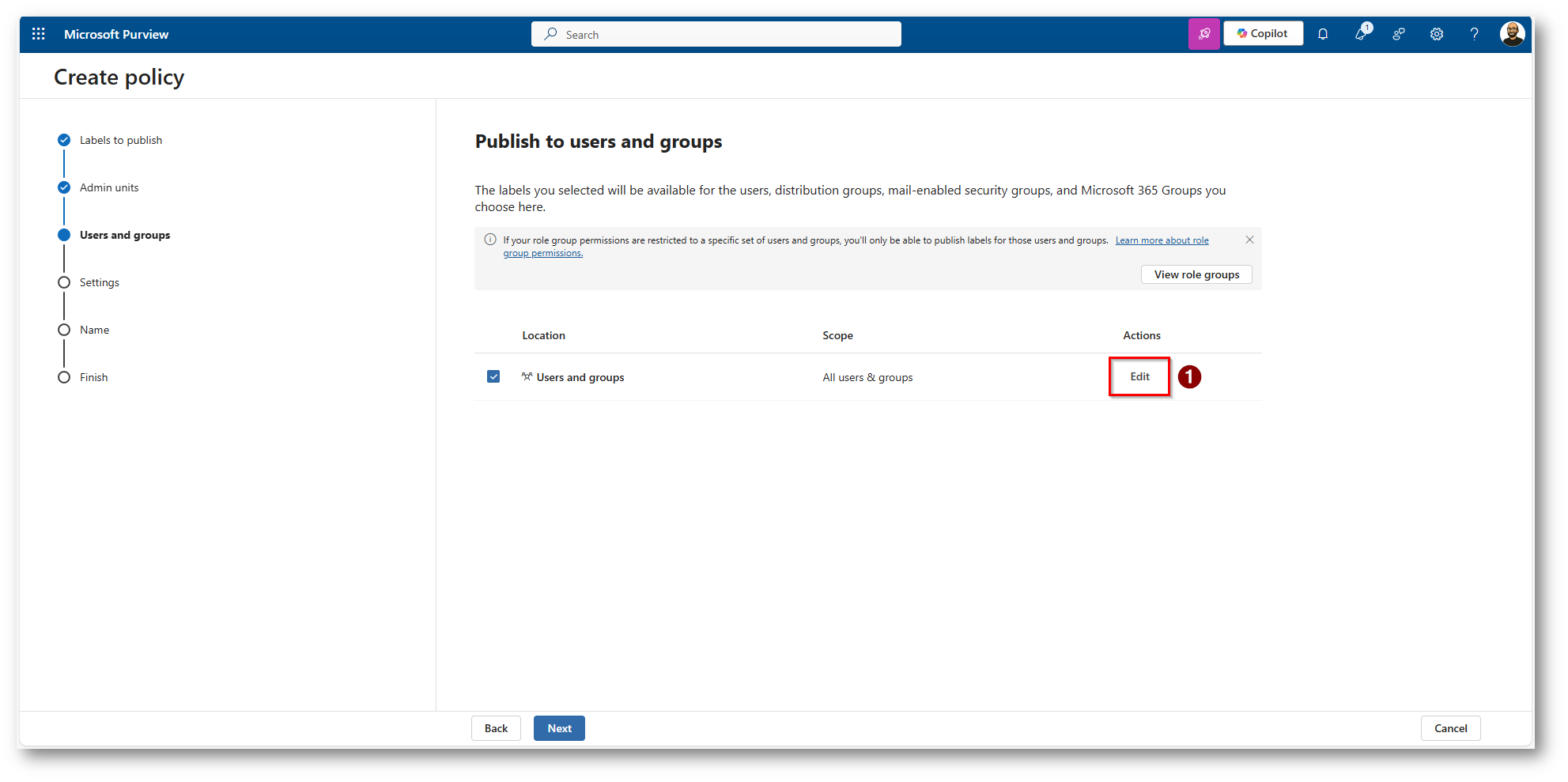

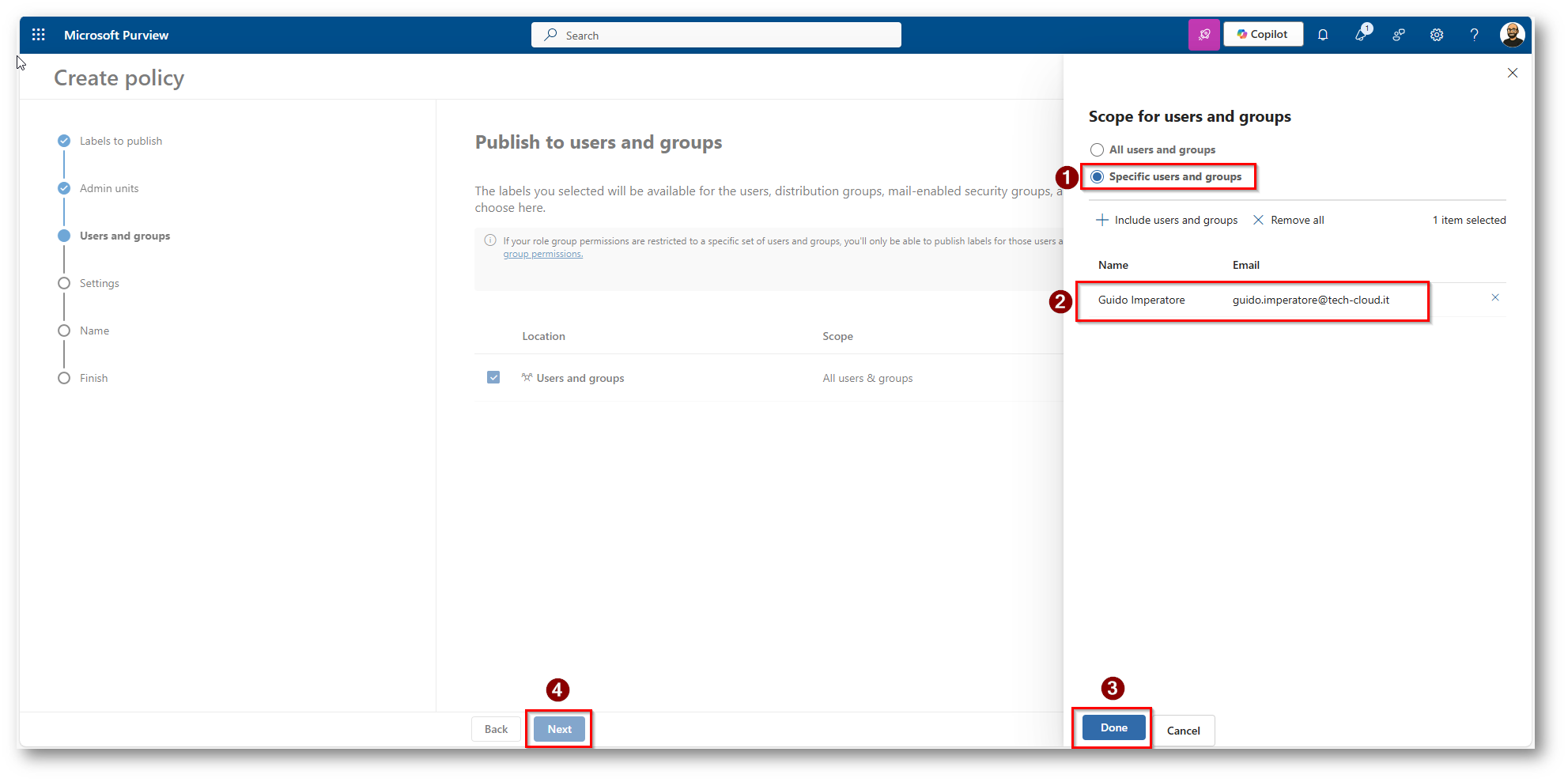

Figura 18: Scegliamo a quali utenti assegnare questa policy

Figura 19: Seleziono nel caso specifico il mio utente e proseguo con la configurazione

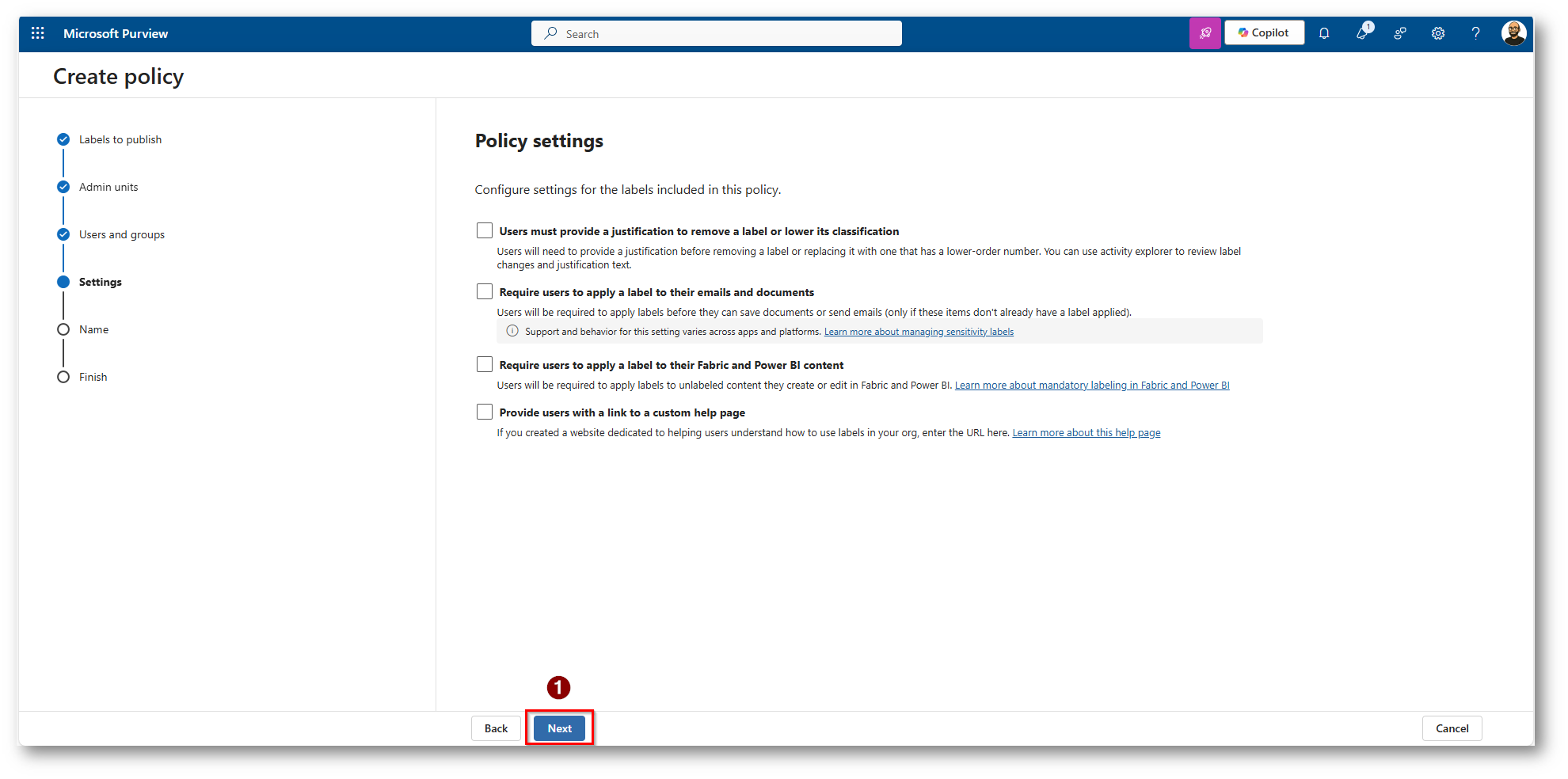

Figura 20: Non applichiamo settings aggiuntivi e proseguiamo con la configurazione

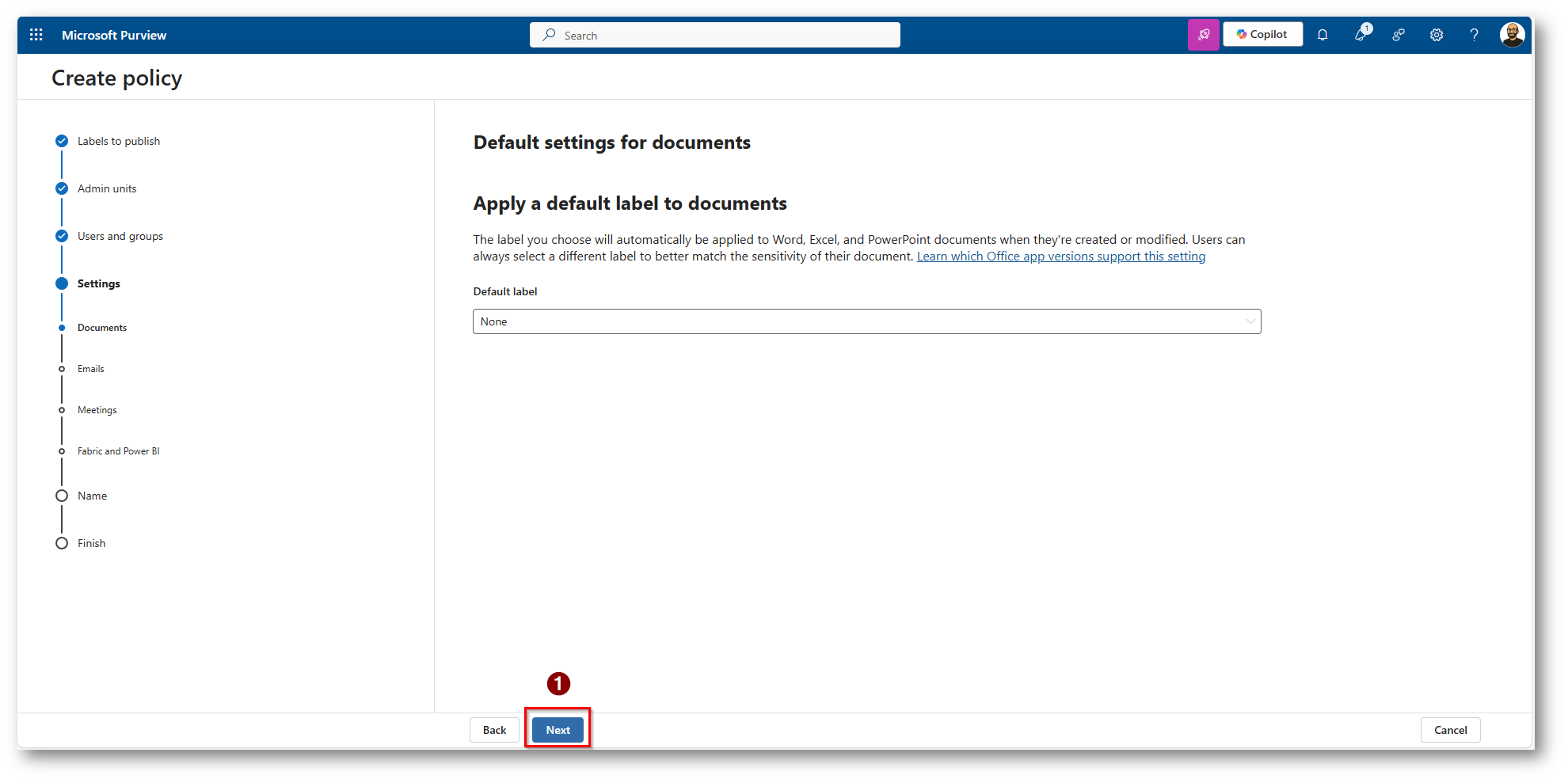

Figura 21: Non applichiamo una Label di default ai documenti

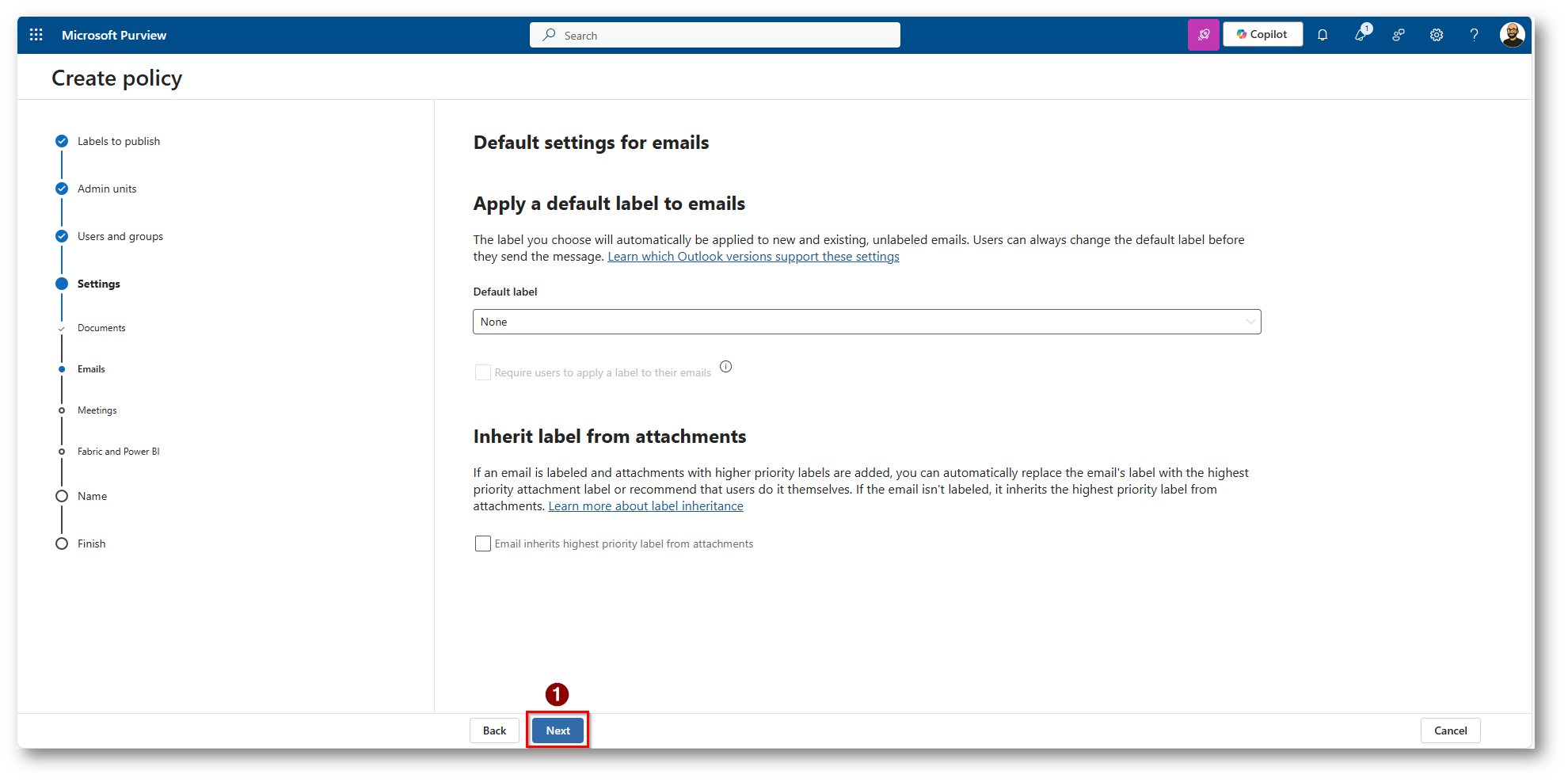

Figura 22: Non applichiamo una label di default alle emails

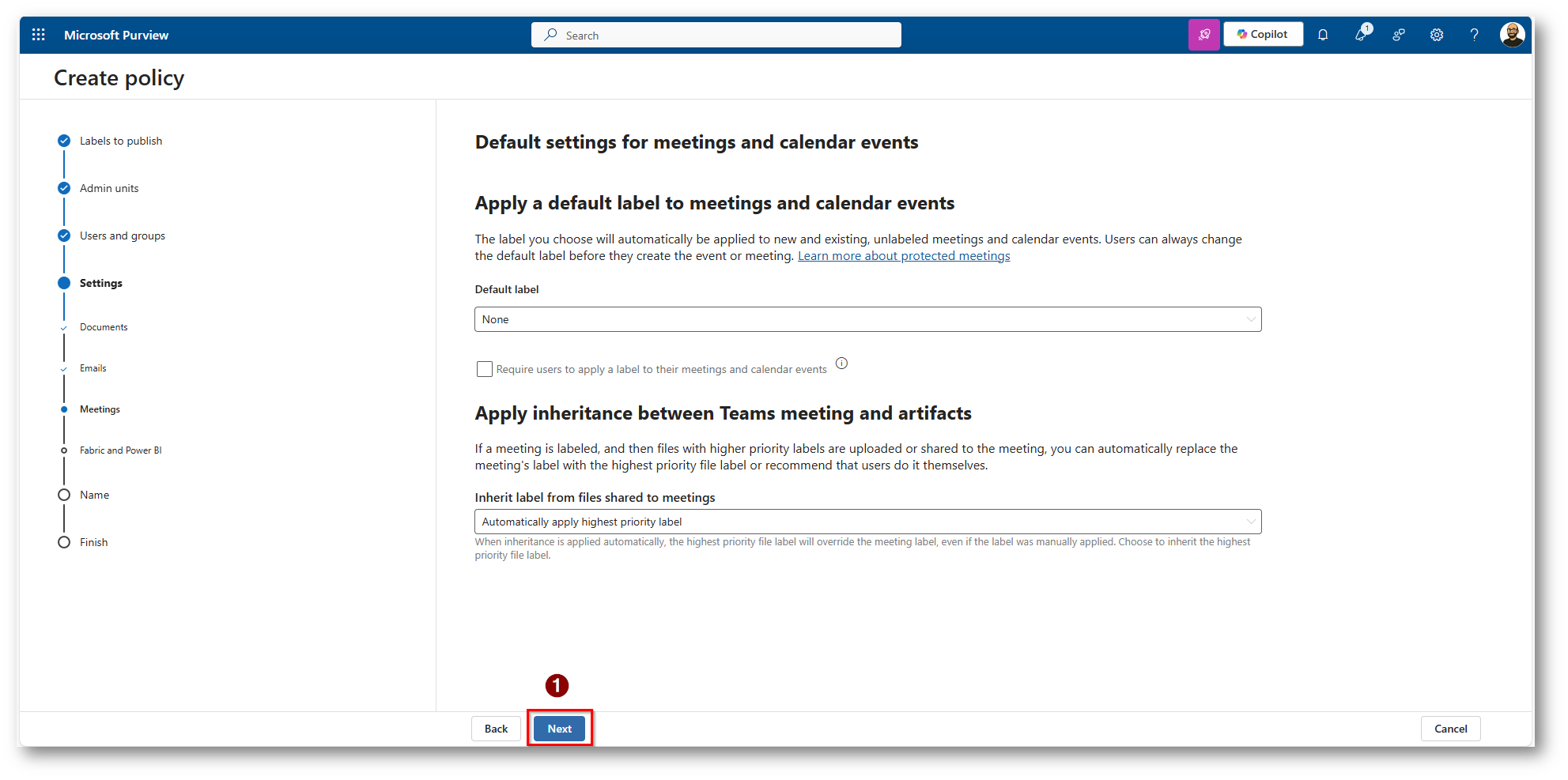

Figura 23: Non applichiamo una Label di default a meetings o eventi in calendario

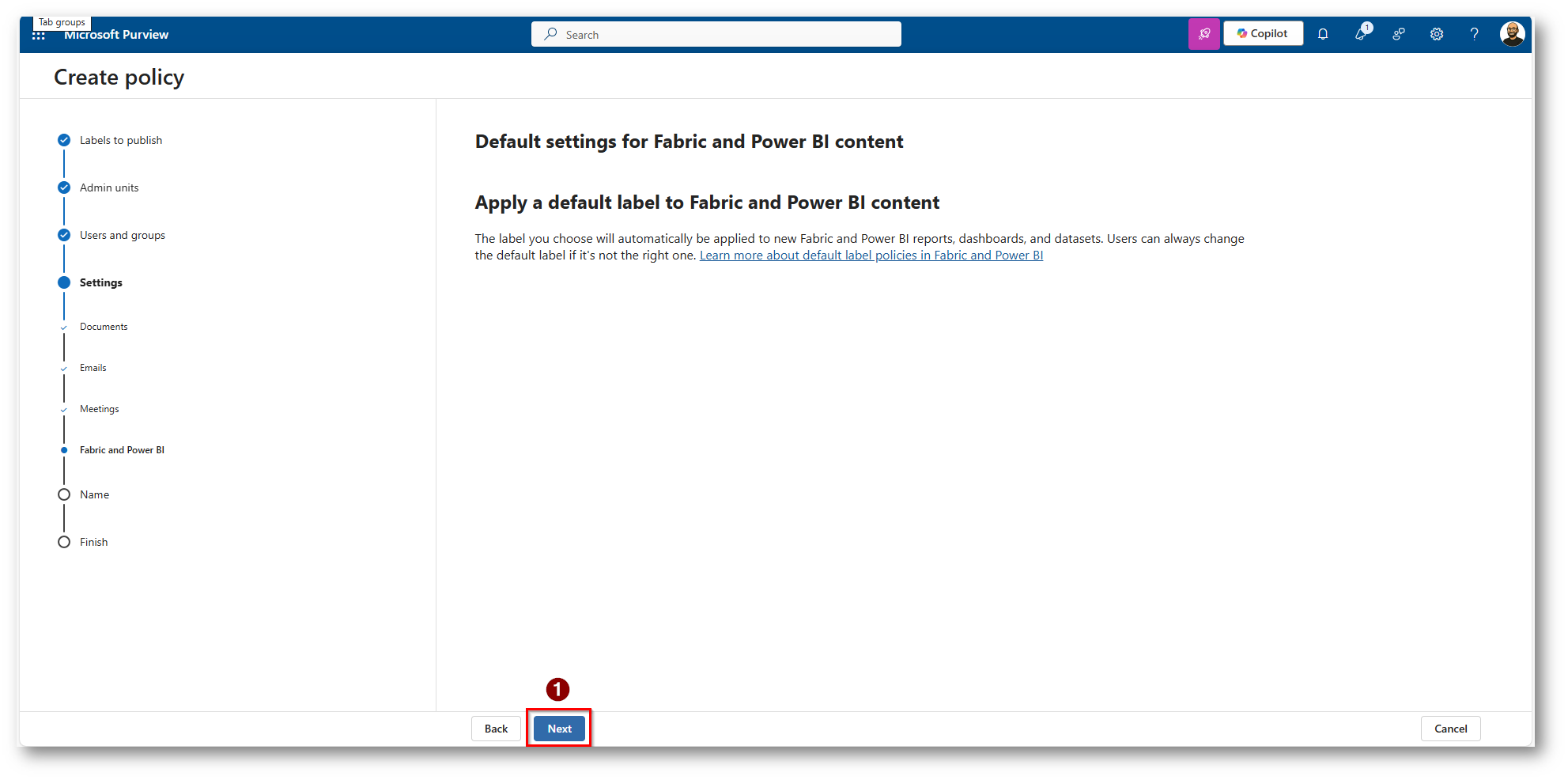

Figura 24: Non applichiamo label di Default a Fabric o PowerBI

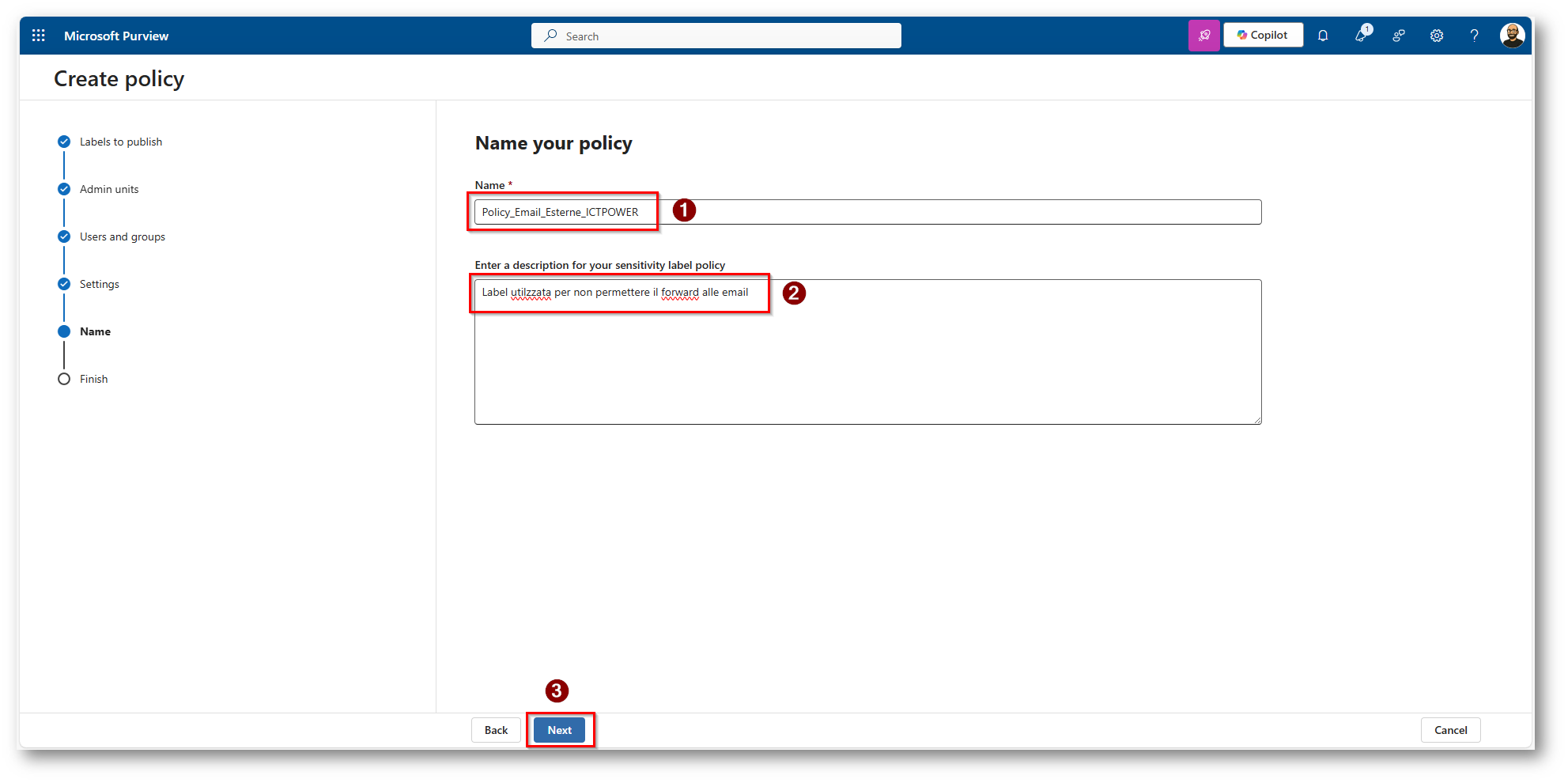

Figura 25: Scegliamo nome e descrizione parlante per la policy

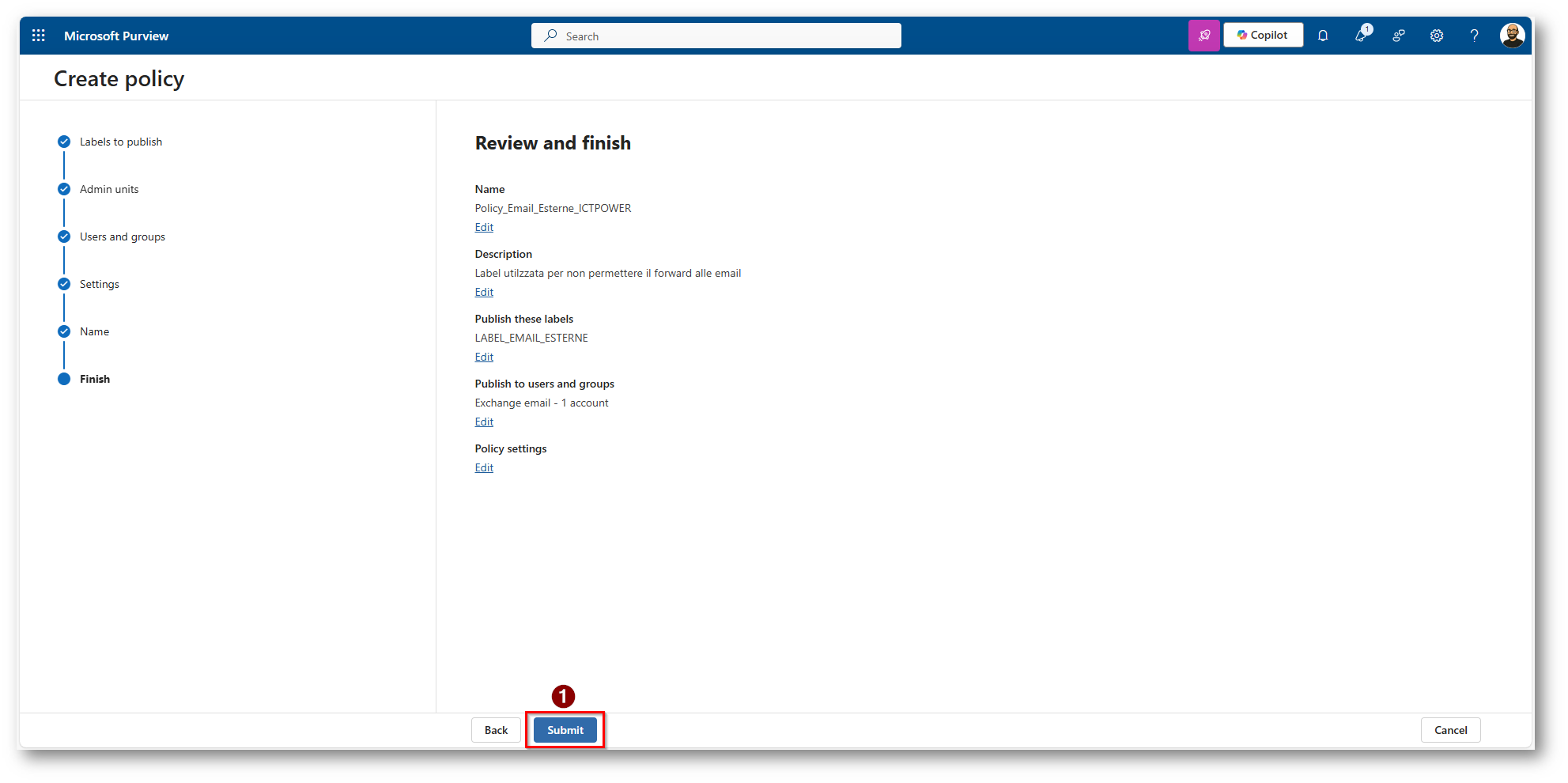

Figura 26: Review e creazione della Policy

Figura 27: Policy creata, come da documentazione potrebbero volerci 24 ore prima che l’utente la veda

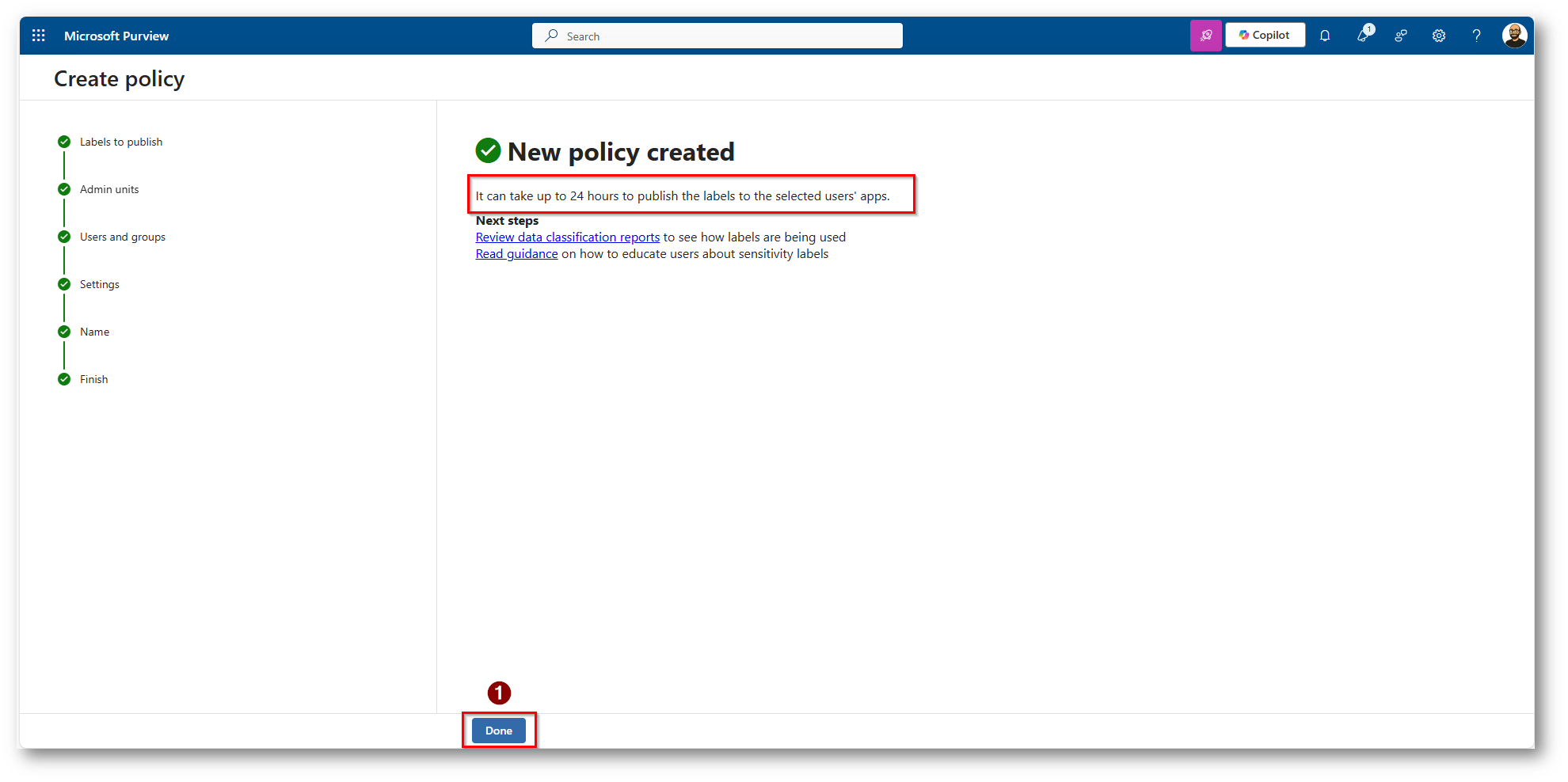

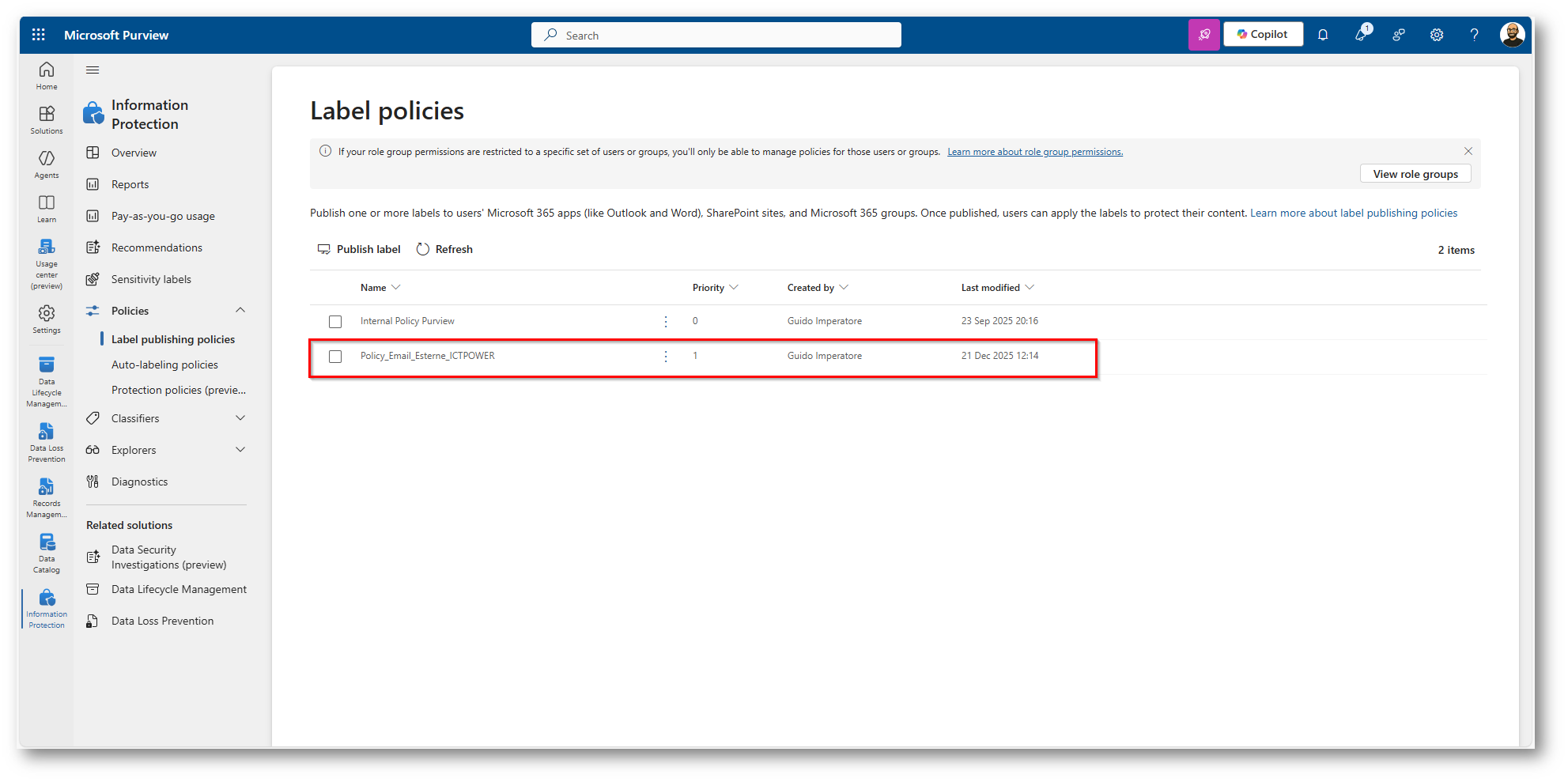

Figura 28: Policy creata nel modo corretto

Nel mio caso in 20 minuti la policy era correttamente propagata all’utente

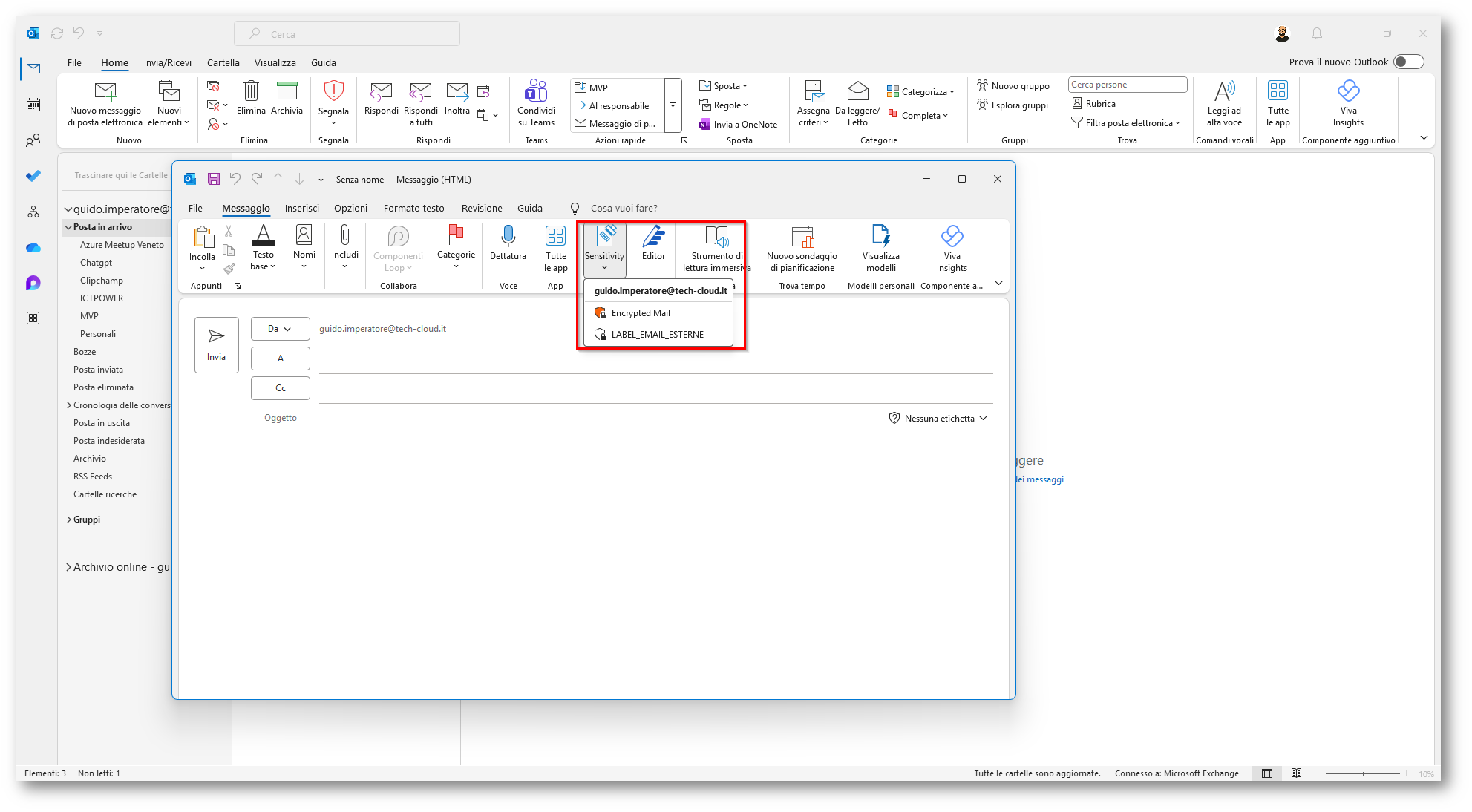

Figura 29: Label pubblicata e utilizzabile dall’utente a cui è assegnata la Policy

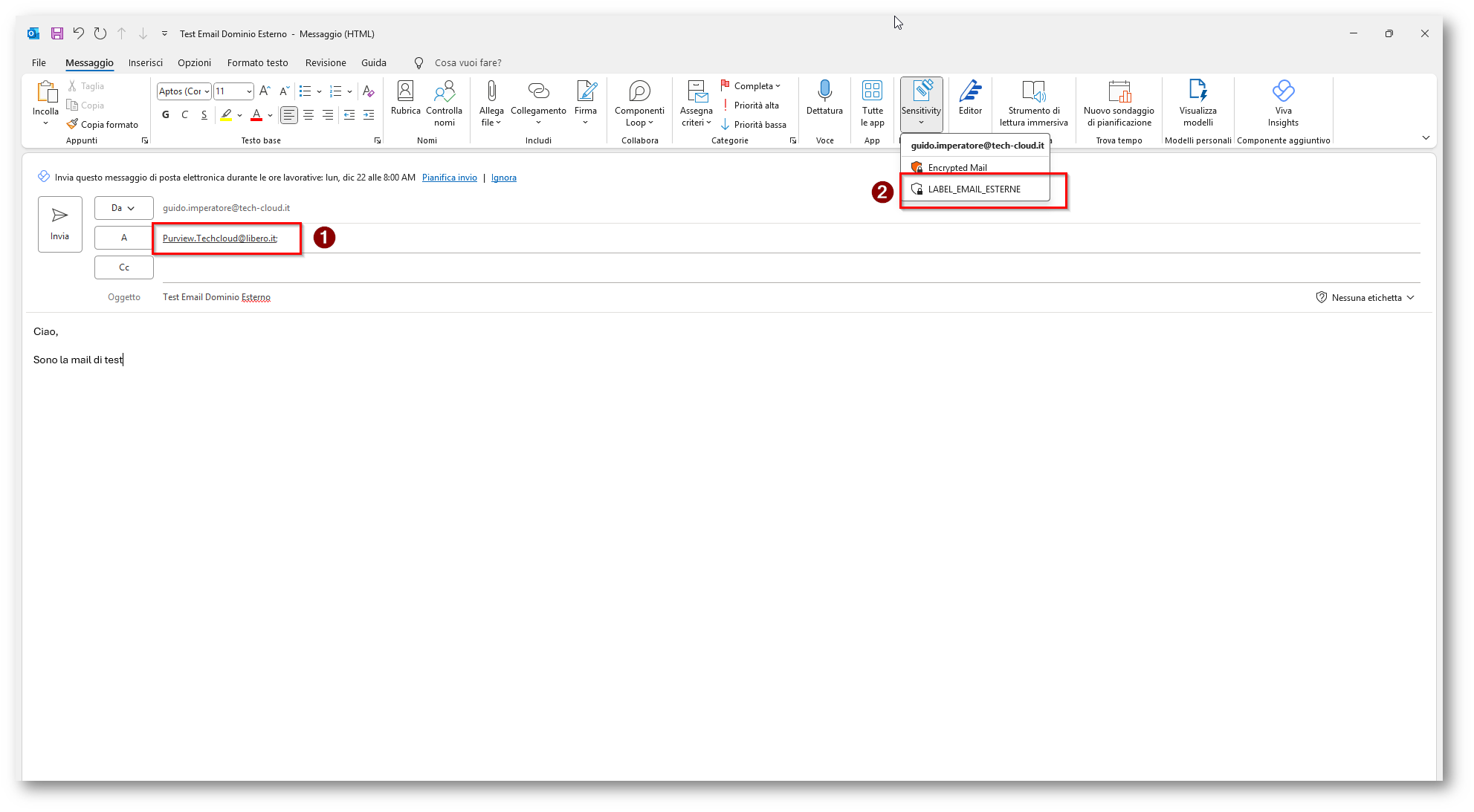

Figura 30: Procedo a scrivere una mail verso dominio libero.it applicando l’etichetta indicata

Figura 31: Label applicata e procedo ad inviare la mail

Cosa succede lato destinatario?

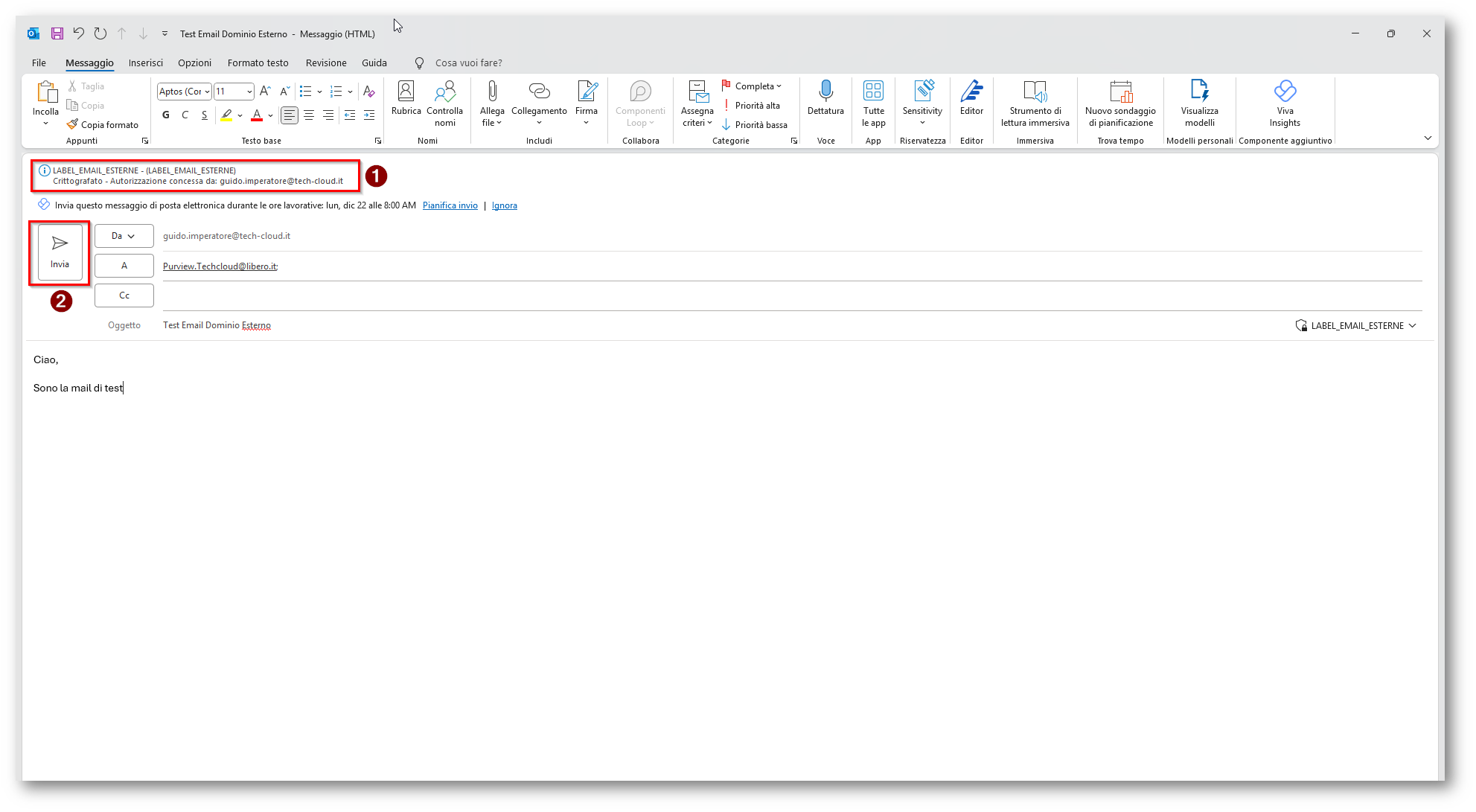

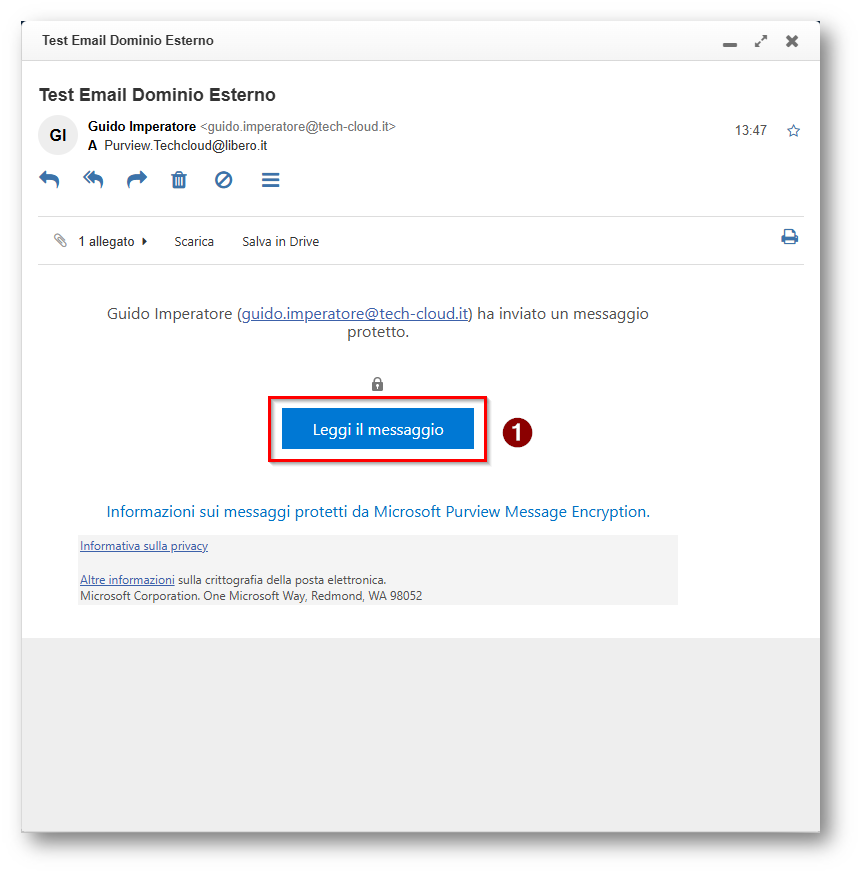

Figura 32: Mail ricevuta dal destinatario, essendo un indirizzo esterno a Microsoft 365 la mail sarà visualizzabile via web

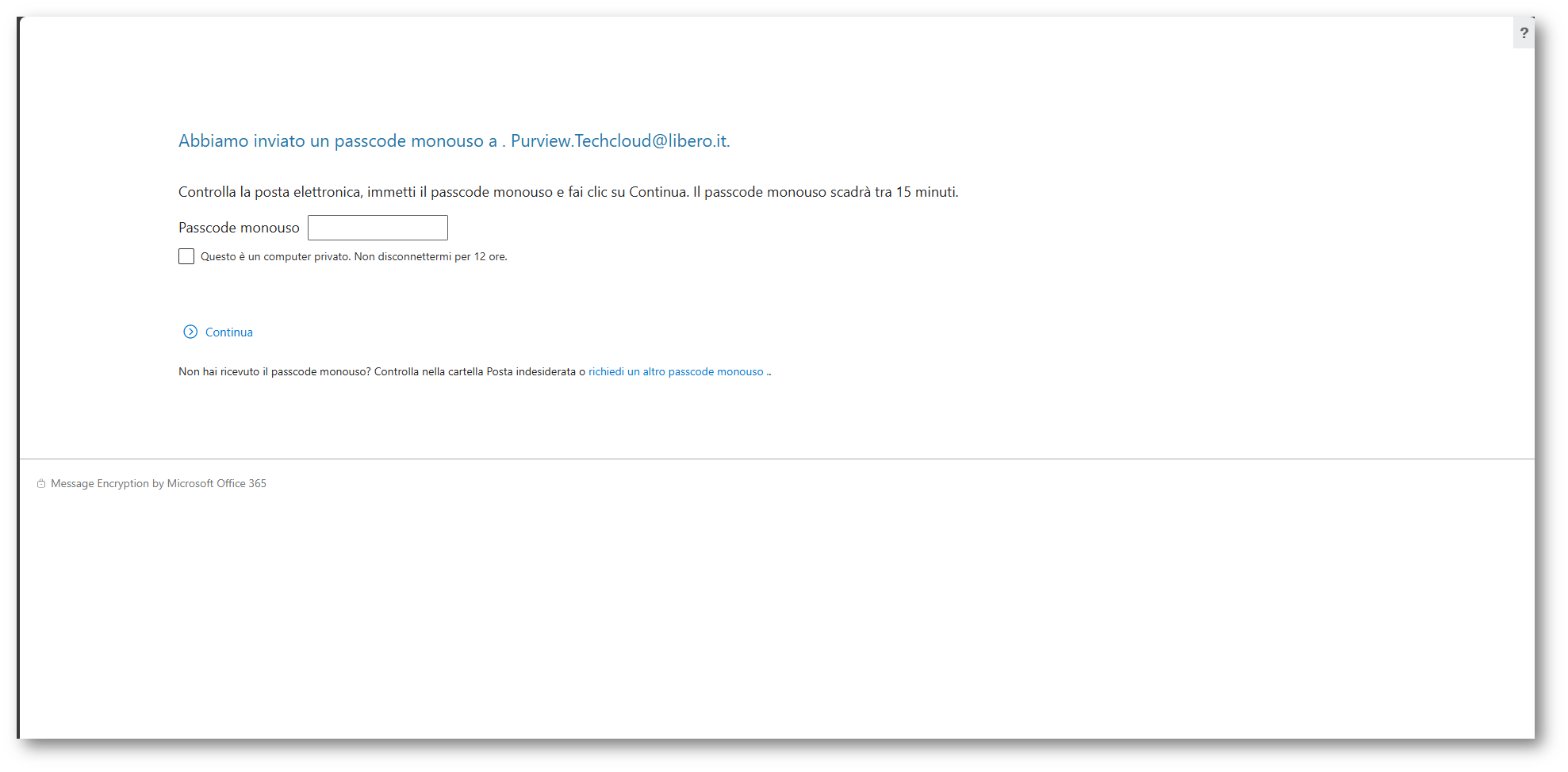

Figura 33: Accesso consentito con un codice monouso

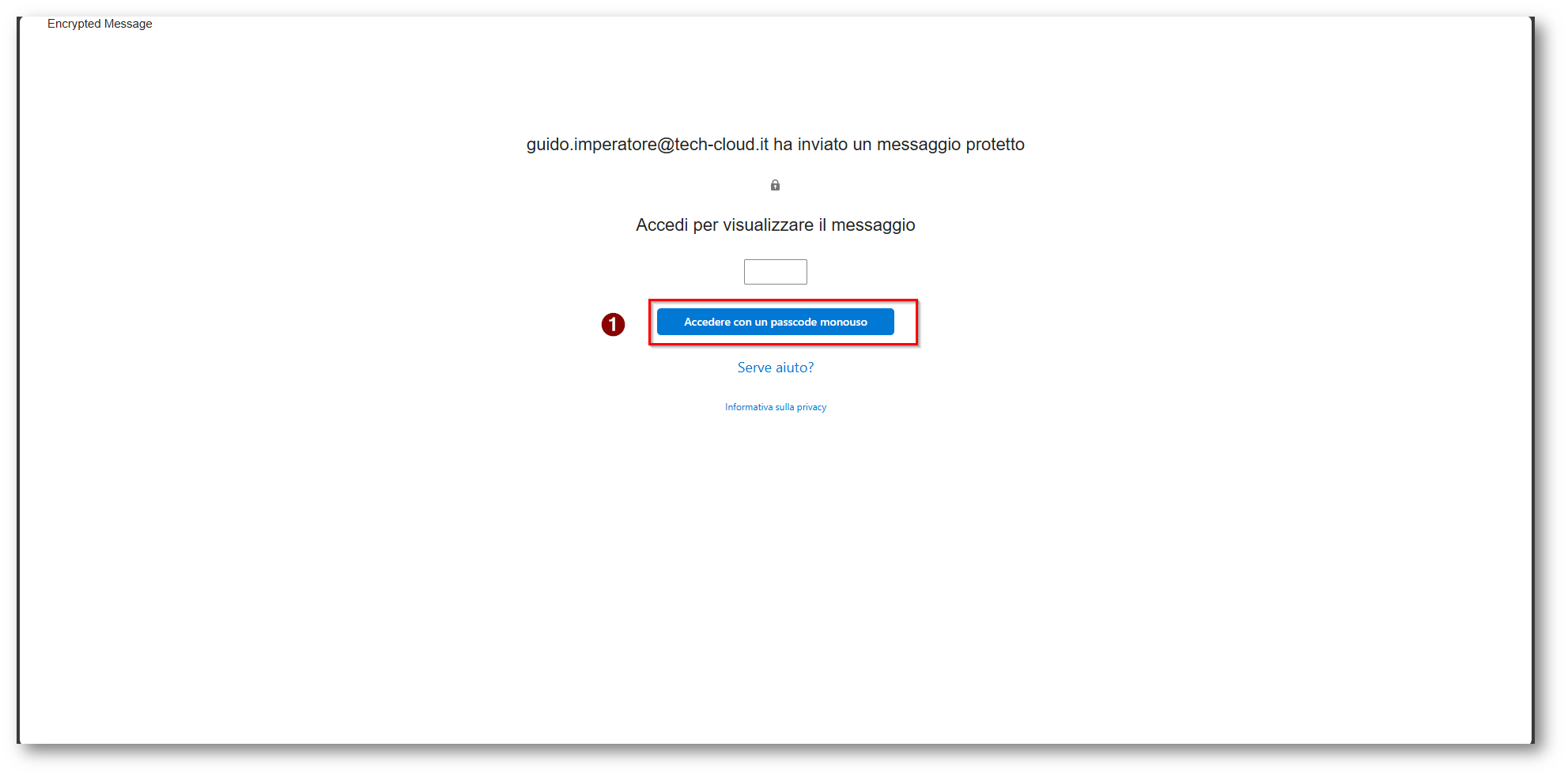

Figura 34: Verrà inviato un codice al destinatario per accedere al messaggio

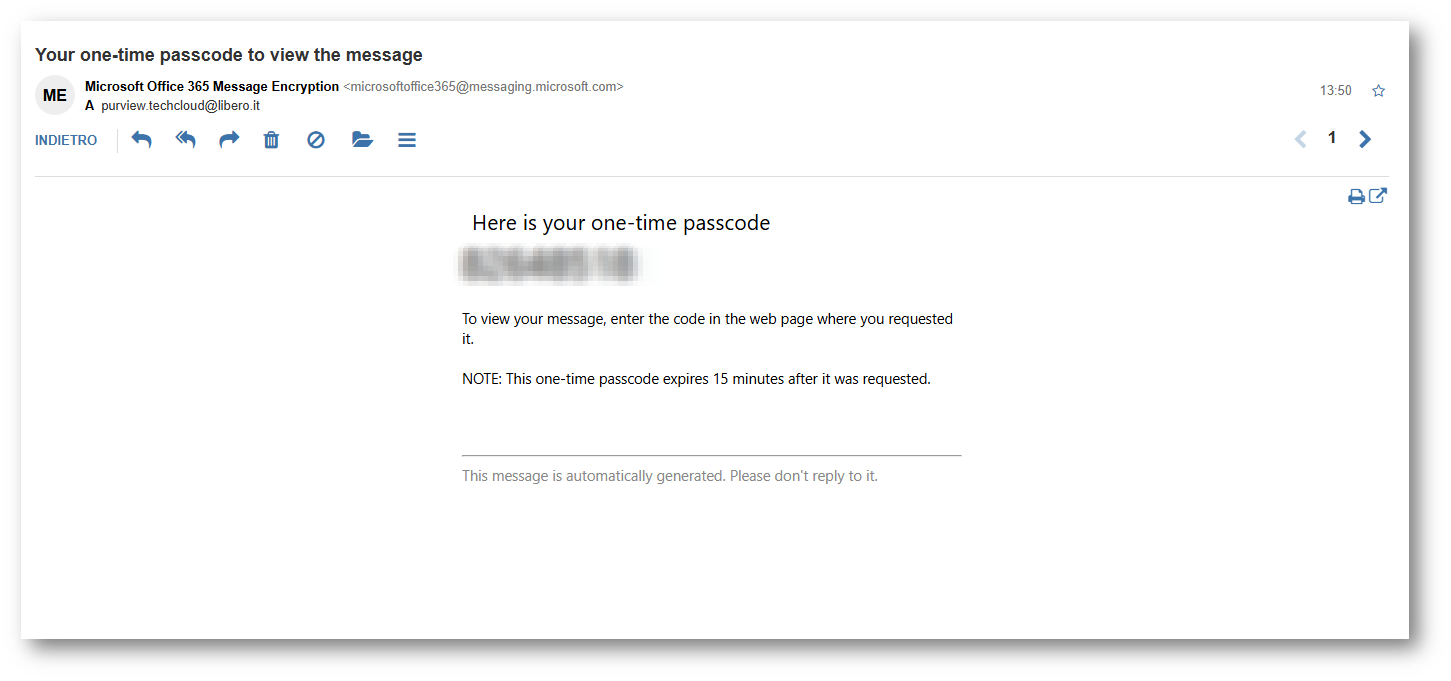

Figura 35: Email con codice monouso per accesso alla mail

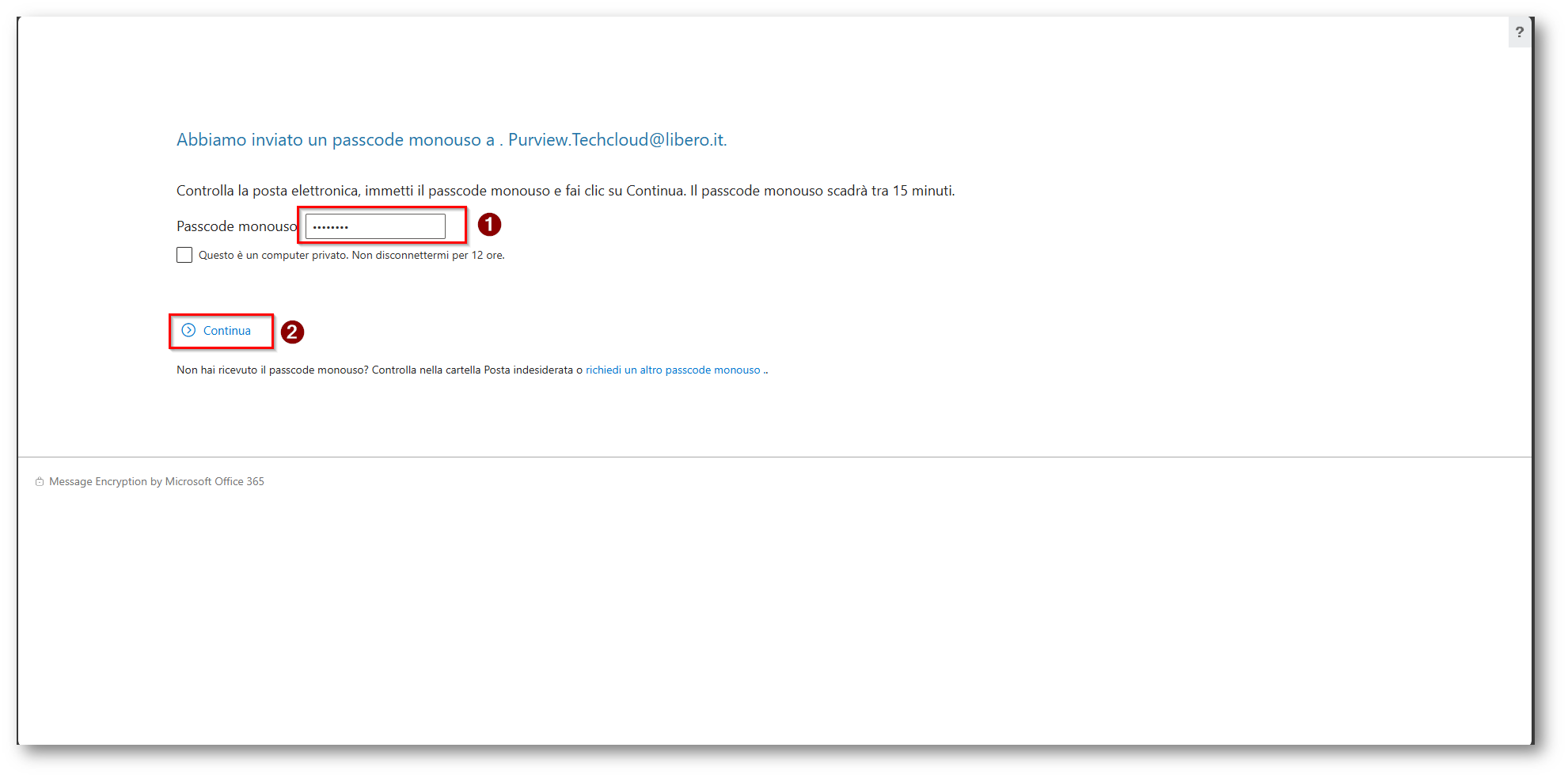

Figura 36: Inserimento del codice

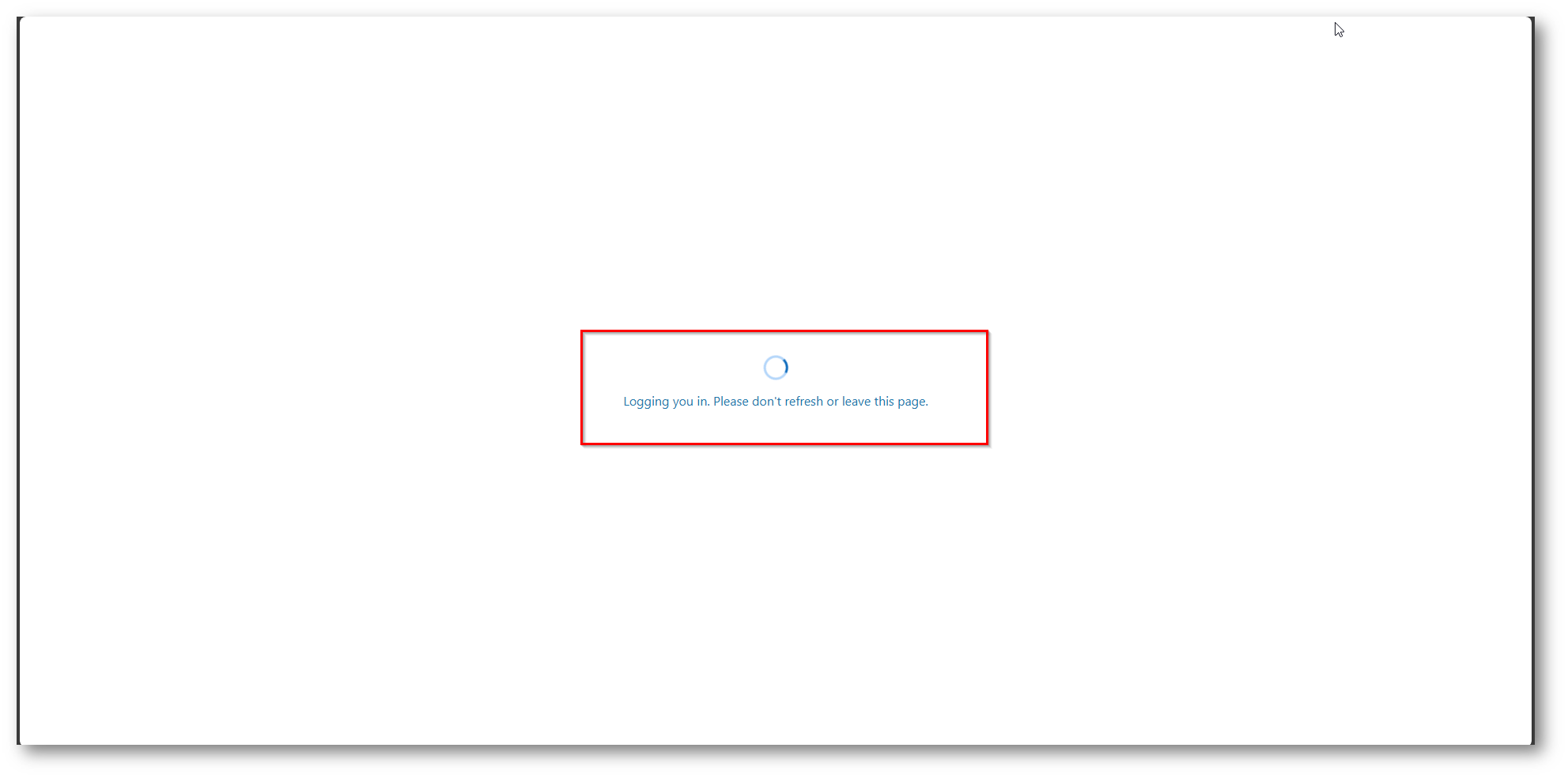

Figura 37: Essendo una mail Cifrata servirà qualche secondo prima che sia visualizzabile

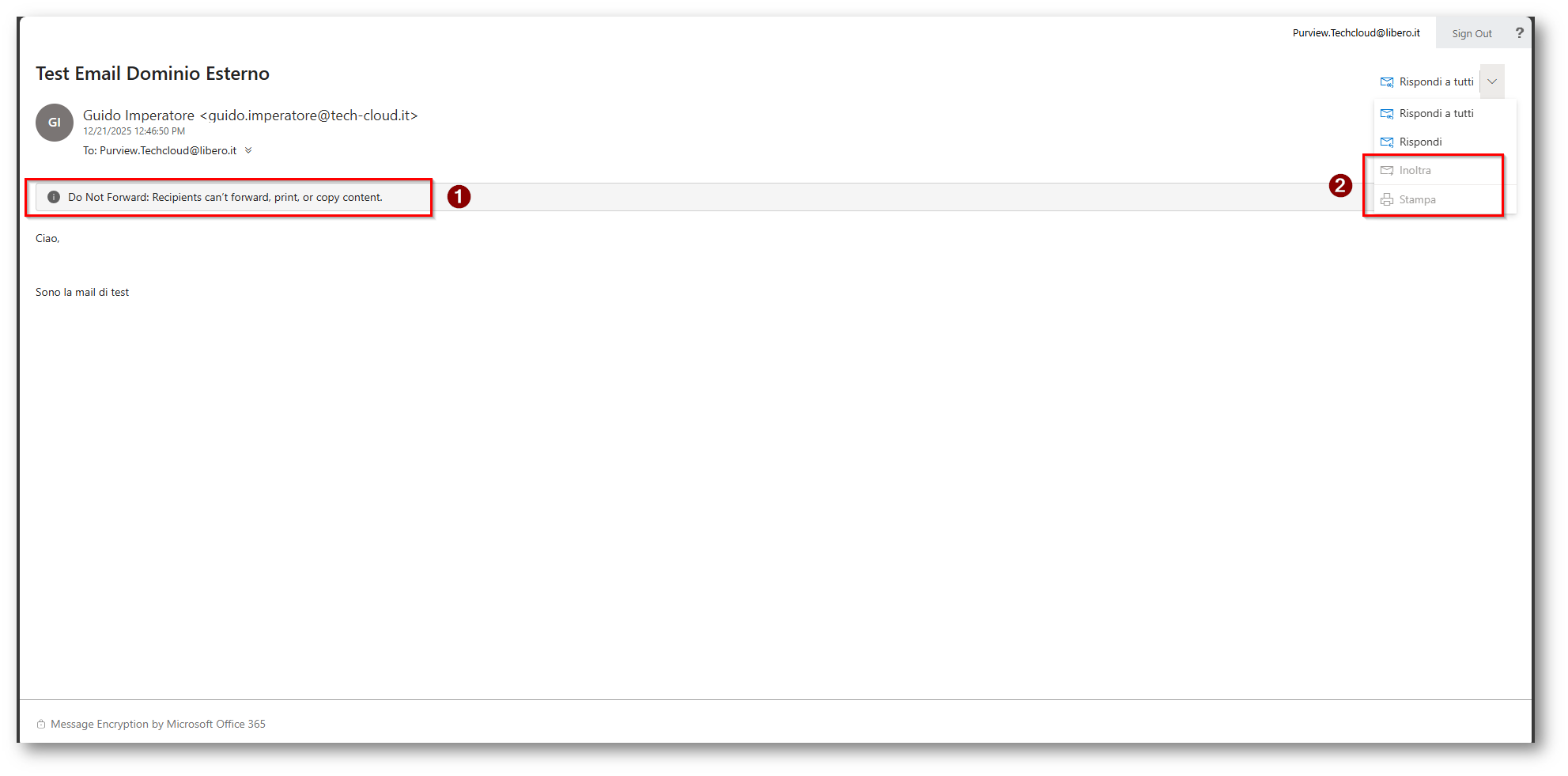

Figura 38: Destinatario come da Policy non può copiare il contenuto, stampare la mail o inoltrarla

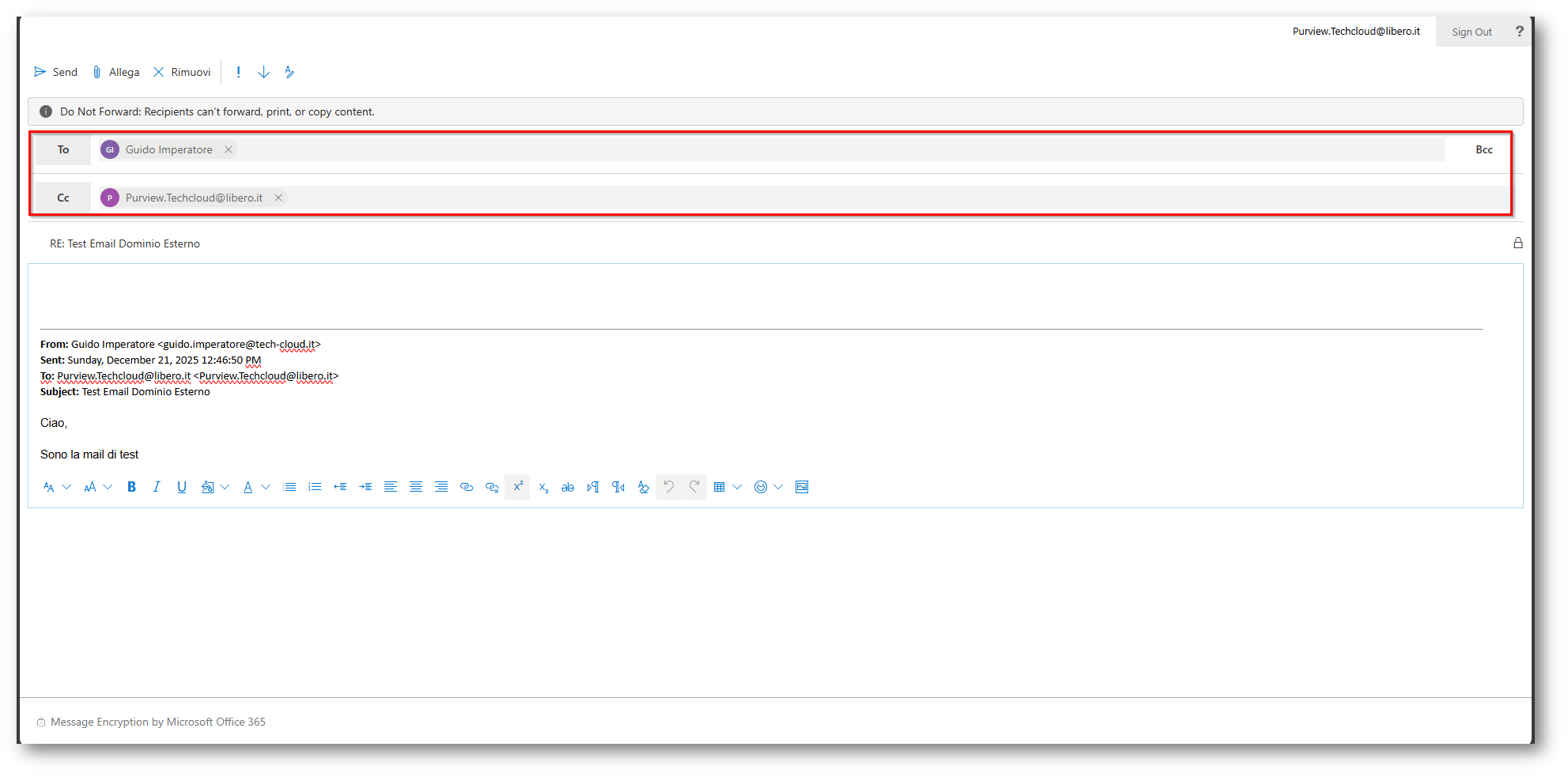

Figura 39: Campi To,CC e BCC non modificabili come da Policy

Conclusioni

La sicurezza delle informazioni non dipende più solo dall’infrastruttura, ma dal modo in cui i dati vengono condivisi ogni giorno. L’impossibilità di inoltrare email protette e l’applicazione della crittografia rappresentano un controllo fondamentale per prevenire la diffusione non autorizzata di dati sensibili.

Con Microsoft Purview Information Protection, le aziende possono dimostrare concretamente l’adozione di principi come privacy by design e least privilege, rispondendo in modo efficace alle esigenze di compliance normativa e alle crescenti aspettative in materia di protezione dei dati.

Avere a disposizione uno strumento, che racchiude tutti gli aspetti della data protection e Compliance all’interno di un unico portale oramai è un must per le organizzazioni, in quanto possono tenere sotto traccia i propri dati in modo semplice, veloce ed intuitivo.