Configurare Windows Backup for Organizations con Microsoft Intune

Quando si affronta un refresh dei pc o la sostituzione di un dispositivo, non è importante solo consegnare il nuovo pc all’utente, ma è importante anche ridurre il tempo necessario per rimetterlo rapidamente in condizione di lavorare. In molti ambienti aziendali è proprio qui che si concentra la parte più delicata del passaggio, ovvero far ritrovare all’utente impostazioni, preferenze e applicazioni senza trasformare tutto in una riconfigurazione manuale o quasi. Windows Backup for Organizations nasce esattamente per questo scenario, infatti questa feature consente di salvare impostazioni Windows e l’elenco delle app Microsoft Store, così da poterle ripristinare su un nuovo dispositivo o su un pc reimpostato. È importante però chiarire subito che non si tratta di un backup completo del sistema e non va confusa con una soluzione pensata per la protezione dei dati utente.

In questo articolo vedremo nel dettaglio:

- Cos’è Windows Backup for Organizations e come funziona

- Le differenze con l’Enterprise State Roaming

- Prerequisiti della feature

- Come abilitare Windows Backup

- Come abilitare Windows Restore durante OOBE

- Come abilitare Windows Restore post enrollment

- Esperienza utente

- Troubleshooting

- Conclusioni

Che cos’è Windows Backup for Organizations

Windows Backup for Organizations è una feature pensata per semplificare il passaggio da un device a un altro nei contesti aziendali, ad esempio durante un refresh hardware, un reimage o la distribuzione di un nuovo pc. Il suo scopo è consentire all’utente di ritrovare sul nuovo dispositivo una parte della propria esperienza Windows, salvando le impostazioni supportate dalla piattaforma e l’elenco delle app Microsoft Store, che possono poi essere ripristinati sul device di destinazione. Quando la policy è abilitata, il backup viene eseguito automaticamente ogni 8 giorni, ma l’utente può anche avviarlo manualmente tramite l’app Windows Backup.

Nota bene: non si tratta di un backup completo del pc. La feature non salva i file utente, non reinstalla le applicazioni Win32 e non sostituisce soluzioni come OneDrive per la protezione dei dati personali. Operativamente, quindi, serve a ricostruire una parte dell’esperienza Windows dell’utente, non a trasferire in modo completo contenuti, software e stato complessivo del dispositivo.

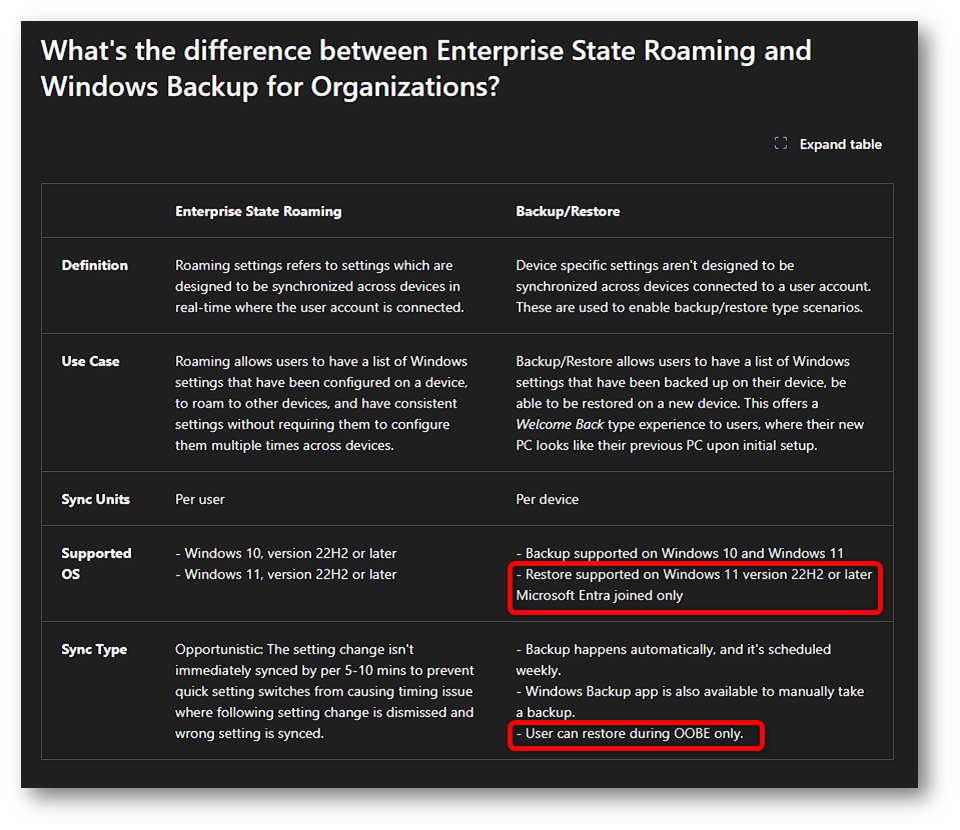

Differenza tra Enterprise State Roaming e Windows Backup for Organizations

Facciamo attenzione a questa distinzione, soprattutto se nel tenant avete ancora riferimenti a Enterprise State Roaming (ESR). Storicamente, ESR è stato pensato per fare roaming tra più dispositivi di alcune impostazioni Windows associate all’utente. Quando parliamo di queste impostazioni, però, non intendiamo qualsiasi impostazione di Windows, ma solo quelle che Microsoft ha incluso nel perimetro di sincronizzazione.

Nel caso di Windows Backup for Organizations, Microsoft ha pubblicato un catalogo ufficiale che elenca in modo puntuale quali impostazioni vengono effettivamente salvate e ripristinate e quali invece restano fuori. Tra gli esempi presenti nel catalogo ci sono impostazioni di display, Night Light, notifiche, multitasking, alcune opzioni di File Explorer e altre preferenze di sistema; ogni voce è indicata esplicitamente come supportata oppure no. Potete approfondire alla pagina ufficiale Windows Backup for Organizations settings catalog, dove potete trovare un elenco completo delle impostazioni di cui viene eseguito il backup, che differiscono dalle impostazioni di Enterprise State Roaming, la cui lista è invece disponibile alla pagina ufficiale Enterprise State Roaming settings catalog. Quindi, in questo articolo, quando parliamo di impostazioni Windows supportate, intendiamo esclusivamente le impostazioni che Microsoft include nel catalogo ufficiale di Windows Backup for Organizations e che risultano marcate come effettivamente salvabili e ripristinabili.

Entrando più nel dettaglio, la differenza sostanziale tra le due funzionalità è quindi questa: Enterprise State Roaming nasce per mantenere allineate tra più pc le impostazioni supportate dell’utente, con una logica di sincronizzazione per utente e di tipo opportunistico (ogni 5-10 minuti); Windows Backup for Organizations, invece, nasce per scenari di backup e restore, con una logica per dispositivo, così da permettere all’utente di ritrovare su un nuovo pc una parte dell’esperienza precedente durante un refresh hardware, una reinstallazione o una nuova distribuzione del device. ESR è infatti una feature di roaming settings, mentre Windows Backup for Organizations è una feature di backup/restore pensata per una esperienza di tipo welcome back.

Note bene: da maggio 2026, Microsoft inizierà a migrare la gestione di ESR dentro Windows Backup for Organizations. Quando Windows Backup for Organizations è abilitato, la piattaforma supporta sia il backup/restore sia il roaming delle impostazioni ESR supportate. Quello che cambia, quindi, è soprattutto la management experience; il set delle impostazioni ESR supportate non viene ridefinito da zero, ma confluisce nel nuovo modello di gestione. Per un periodo transitorio, la vecchia esperienza amministrativa ESR nel portale Entra resta disponibile fino alla fine di giugno 2026.

| Aspetto |

Enterprise State Roaming (ESR) |

Windows Backup for Organizations |

| Finalità | Far seguire all’utente, tra più dispositivi, le impostazioni Windows che Microsoft considera idonee al roaming | Salvare e ripristinare su un nuovo dispositivo una parte dell’esperienza del pc precedente |

| Logica funzionale | Roaming delle impostazioni tra device usati dallo stesso utente | Backup e restore legati al singolo dispositivo di origine e al successivo dispositivo di destinazione |

| Unità di riferimento | Per utente | Per dispositivo |

| Contenuto gestito | Impostazioni ESR supportate | Impostazioni Windows incluse nel catalogo ufficiale di Windows Backup for Organizations, più lista delle app Microsoft Store installate |

| Che cosa significa “impostazioni supportate” | Non tutte le impostazioni di Windows, ma solo quelle che Microsoft include nel perimetro ESR | Non tutte le impostazioni di Windows, ma solo quelle elencate nel Windows Backup for Organizations settings catalog, dove ogni voce è marcata come supportata o non supportata |

| Impostazioni incluse | Lista delle impostazioni: Enterprise State Roaming settings catalog | Lista delle impostazioni: Windows Backup for Organizations settings catalog |

| Esempi concreti di elementi esclusi | Device-specific settings non pensate per roaming cross-device | Non esegue il backup dei dati utente, non reinstalla le app Win32, non ripristina le impostazioni di Microsoft Edge, e nel catalogo esistono anche voci Windows marcate come non supportate |

| Modalità operativa | Sincronizzazione opportunistica delle impostazioni | Backup automatico settimanale più possibilità di avvio manuale tramite app Windows Backup |

| Frequenza | Non immediata, tipicamente ogni 5-10 minuti | Backup automatico ogni 8 giorni |

| Scenario tipico | L’utente usa più pc e vuole ritrovare alcune stesse impostazioni tra un device e l’altro | Refresh hardware, nuovo pc, reinstallazione o scenario welcome back sul nuovo dispositivo |

| Sistemi operativi nel confronto ufficiale | Windows 10 22H2 o successivo; Windows 11 22H2 o successivo | Vedi capitolo successivo Prerequisiti |

| Stato della gestione da maggio 2026 | La gestione ESR viene inclusa in Windows Backup for Organizations | Diventa anche il punto di gestione delle impostazioni ESR supportate, oltre a backup e restore |

Tabella 1: Differenze tra Enterprise State Roaming e Windows Backup

Prerequisiti

Prima di abilitare Windows Backup for Organizations, facciamo il punto sui prerequisiti. Qui, infatti, non esiste un unico scenario valido per tutto: il backup, il restore durante OOBE e il restore al primo accesso dopo l’enrollment seguono logiche diverse. Cambiano le build minime di Windows, cambia il tipo di join richiesto e, in alcuni casi, cambiano anche le condizioni con cui il restore può comparire all’utente.

Prerequisiti Windows Backup

Per la parte di backup, i requisiti oggi sono i seguenti:

- Windows 10 22H2 build 19045.6216 o successive

- Windows 11 22H2 build 22621.5768 o successive

- Windows 11 23H2 build 22631.5768 o successive

- Windows 11 24H2 build 26100.4946 o successive

- dispositivo Microsoft Entra joined oppure Microsoft Entra hybrid joined

Se il dispositivo rientra in questo perimetro e l’utente accede con il proprio account Microsoft Entra ID, il backup può essere abilitato e il sistema può iniziare a salvare le impostazioni supportate e l’elenco delle app Microsoft Store.

Prerequisiti Windows Restore

Come anticipato, per la parte di Windows Restore bisogna fare due distinzioni ben precise, perché il restore durante OOBE e il restore al primo accesso non sono la stessa cosa. Cambia il momento in cui la feature entra in gioco e cambia il tipo di configurazione da applicare lato Intune, mentre l’esperienza che viene mostrata all’utente è molto simile. Per questo motivo conviene analizzare separatamente i due scenari.

Nota bene: ad oggi la documentazione Microsoft non è ancora perfettamente allineata su tutti gli scenari di restore di Windows Backup for Organizations. Infatti, la pagina Windows Backup for Organizations

indica che il restore può essere avviato sia durante OOBE sia al primo accesso dopo il completamento dell’enrollment e, per questo secondo scenario, riporta supporto anche per dispositivi Microsoft Entra Hybrid joined.

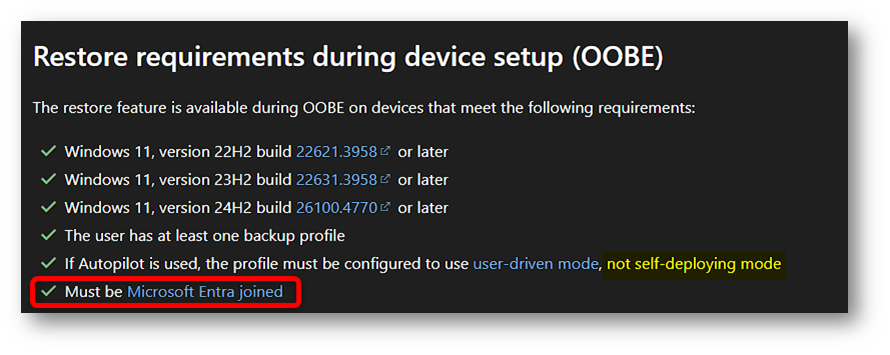

Figura 1: Requisiti Restore durante OOBE

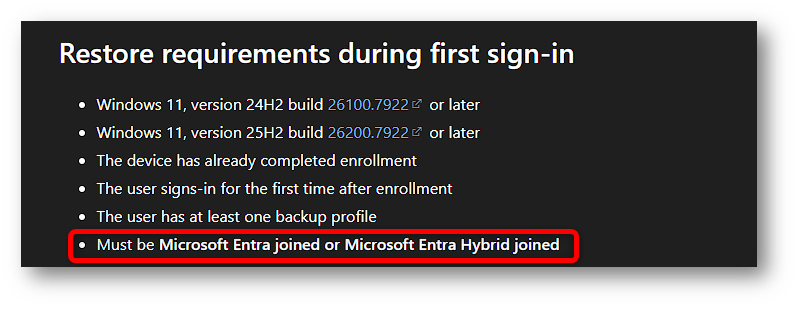

Figura 2: Requisiti Restore durante primo accesso

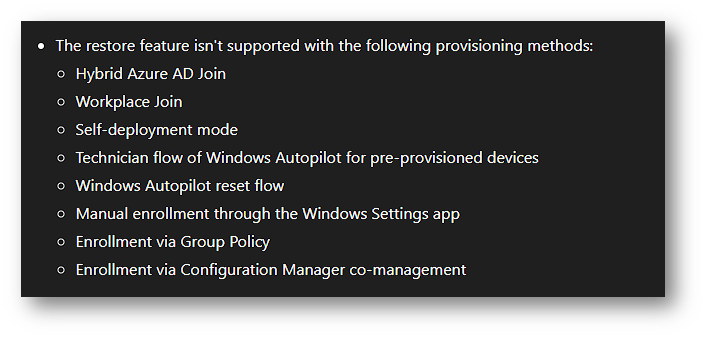

La pagina Windows Backup for Organizations in Microsoft Intune continua però a elencare, tra i Known issues, alcuni metodi di provisioning non supportati per il restore, tra cui Hybrid Azure AD Join, Workplace Join, Self-deployment mode, Technician flow of Windows Autopilot for pre-provisioned devices, Windows Autopilot reset flow, Manual enrollment through the Windows Settings app, Enrollment via Group Policy ed Enrollment via Configuration Manager co-management, invalidando in parte quanto riportato in precedenza.

Figura 3: Restore non supportato su alcuni metodi di provisioning

Infine, anche la FAQ ufficiale mantiene al momento una formulazione più restrittiva, descrivendo il restore come disponibile su Windows 11 22H2 o versioni successive, solo su dispositivi Microsoft Entra joined e solo durante OOBE. Per questo motivo, se nel vostro ambiente sono presenti scenari ibridi o flussi di provisioning meno standard, conviene validare il comportamento del restore direttamente sul percorso di enrollment usato in produzione, senza dare per scontato che tutte le pagine Microsoft descrivano oggi lo stesso identico perimetro.

Figura 4: Differenze prerequisiti tra FAQ e Windows Backup for Organizations overview

Restore durante OOBE

Per il restore durante OOBE, quindi nella fase iniziale di configurazione del pc, i requisiti diventano un po’ più restrittivi. In questo caso servono:

- Windows 11 22H2 build 22621.3958 o successive

- Windows 11 23H2 build 22631.3958 o successive

- Windows 11 24H2 build 26100.4770 o successive

- almeno un backup profile disponibile per l’utente

- se si usa Windows Autopilot, deployment in modalità user-driven e non self-deploying

- dispositivo Microsoft Entra joined

Attenzione: se i dispositivi usano build precedenti agli aggiornamenti di luglio 2025, Microsoft raccomanda di verificare che sia attiva la policy Install Windows quality updates, perché può essere necessaria per far comparire correttamente l’esperienza di restore durante OOBE.

Restore al primo accesso

Per il restore al primo accesso dopo l’enrollment, i requisiti cambiano ancora. La documentazione aggiornata indica infatti questo perimetro:

- Windows 11 24H2 build 26100.7922 o successive

- Windows 11 25H2 build 26200.7922 o successive

- dispositivo che ha già completato l’enrollment

- utente al primo accesso dopo la registrazione del device

- almeno un backup profile disponibile

- dispositivo Microsoft Entra joined oppure Microsoft Entra hybrid joined

Attenzione: se i sistemi sono su build precedenti agli aggiornamenti di marzo 2026, viene raccomandato di verificare la policy Install Windows quality updates, così da permettere al device di ricevere gli aggiornamenti necessari per usare correttamente il flusso di restore.

Creazione policy Windows Backup via Intune

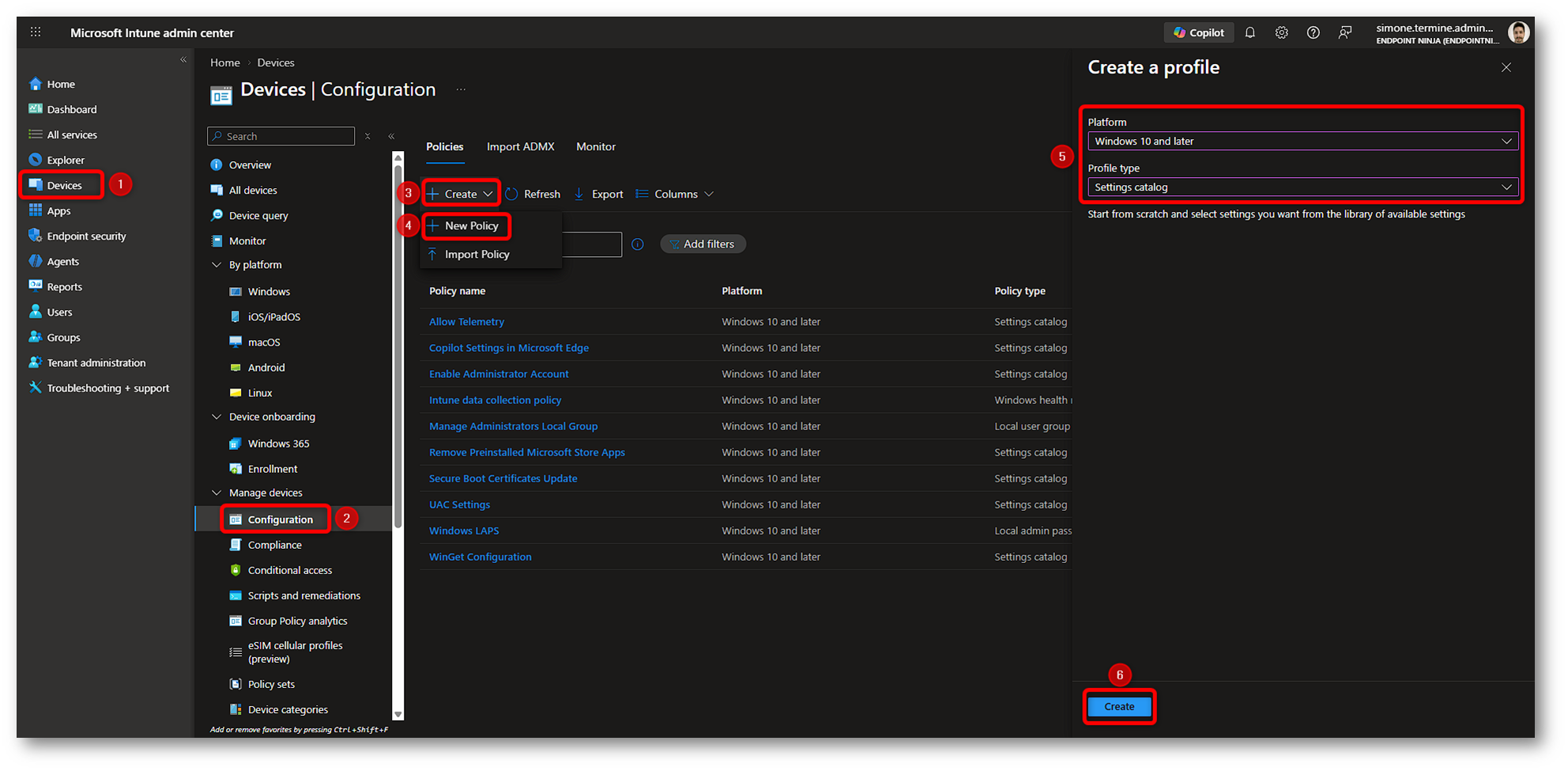

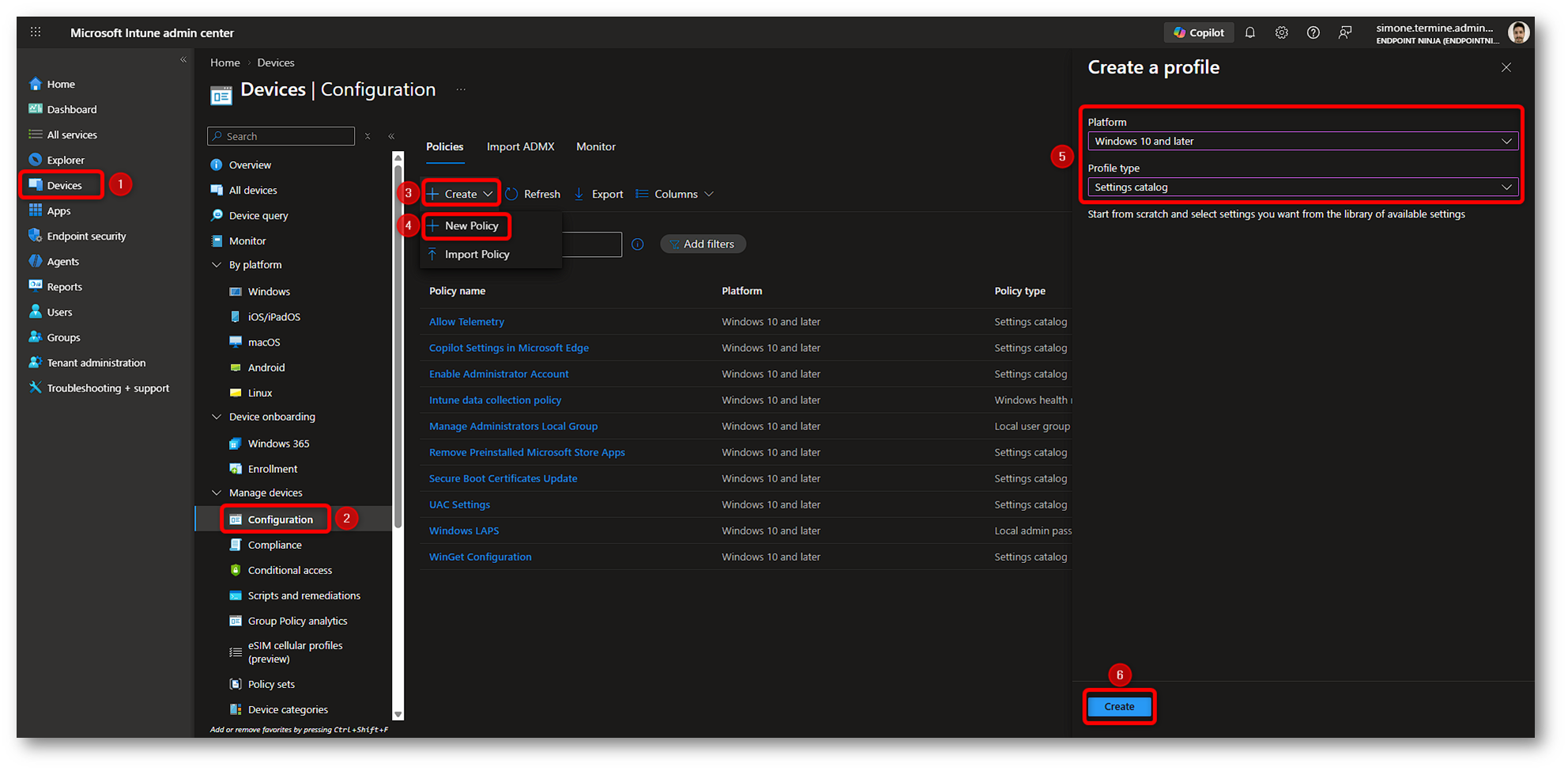

Passiamo ora alla parte operativa e vediamo come creare, passo dopo passo, la policy che abilita Windows Backup in Microsoft Intune. Per iniziare, apriamo il Microsoft Intune admin center e andiamo in Devices > Configuration. Da qui creiamo una nuova policy scegliendo Windows 10 and later come piattaforma e Settings Catalog come tipo di profilo.

Figura 5: Creazione policy Windows Backup in Microsoft Intune – Parte 1

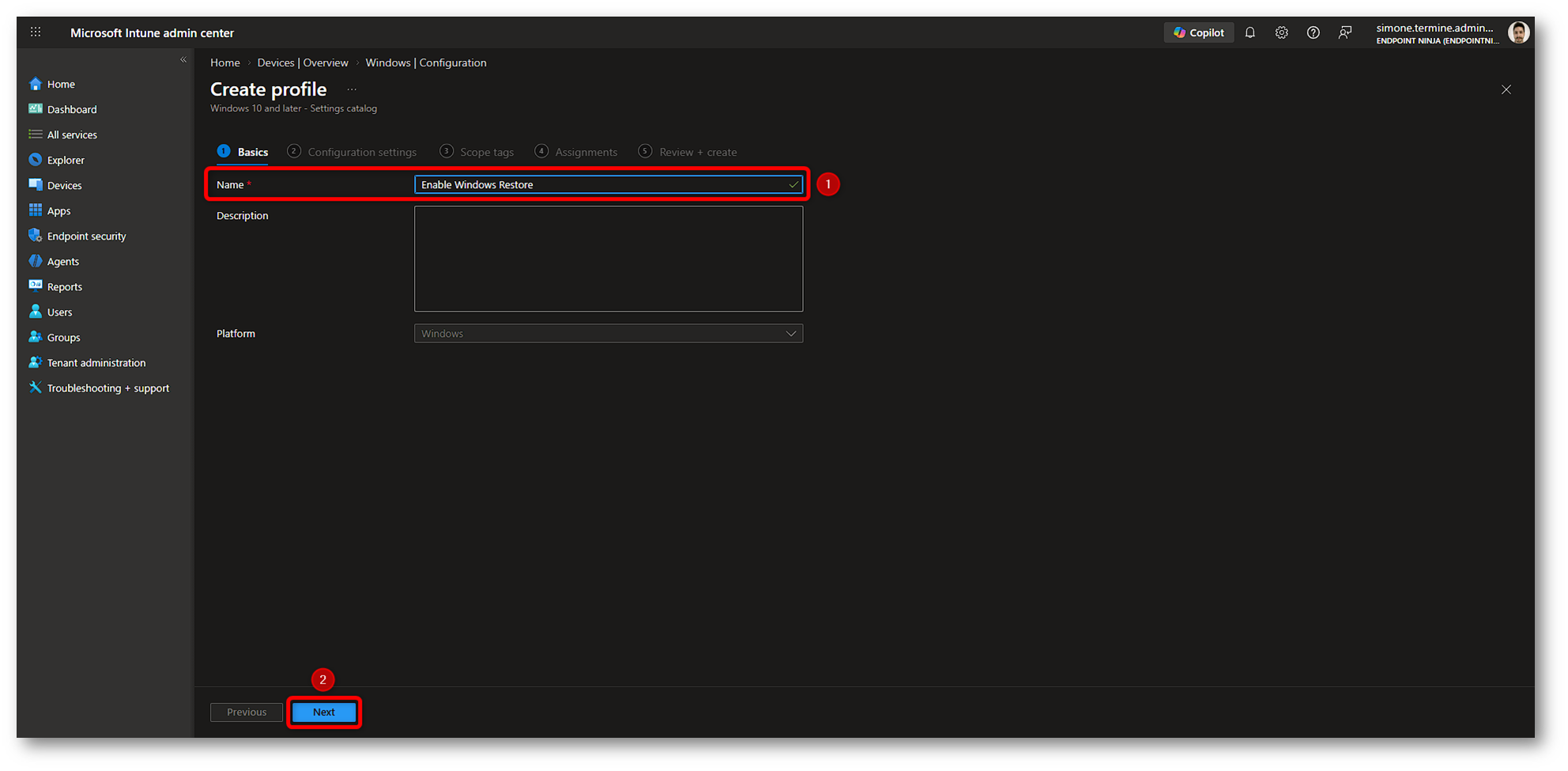

Nella scheda Basics assegniamo un nome alla policy, ad esempio Enable Windows Backup, aggiungiamo una descrizione se la riteniamo utile e proseguiamo con Next.

Figura 6: Creazione policy Windows Backup in Microsoft Intune – Parte 2

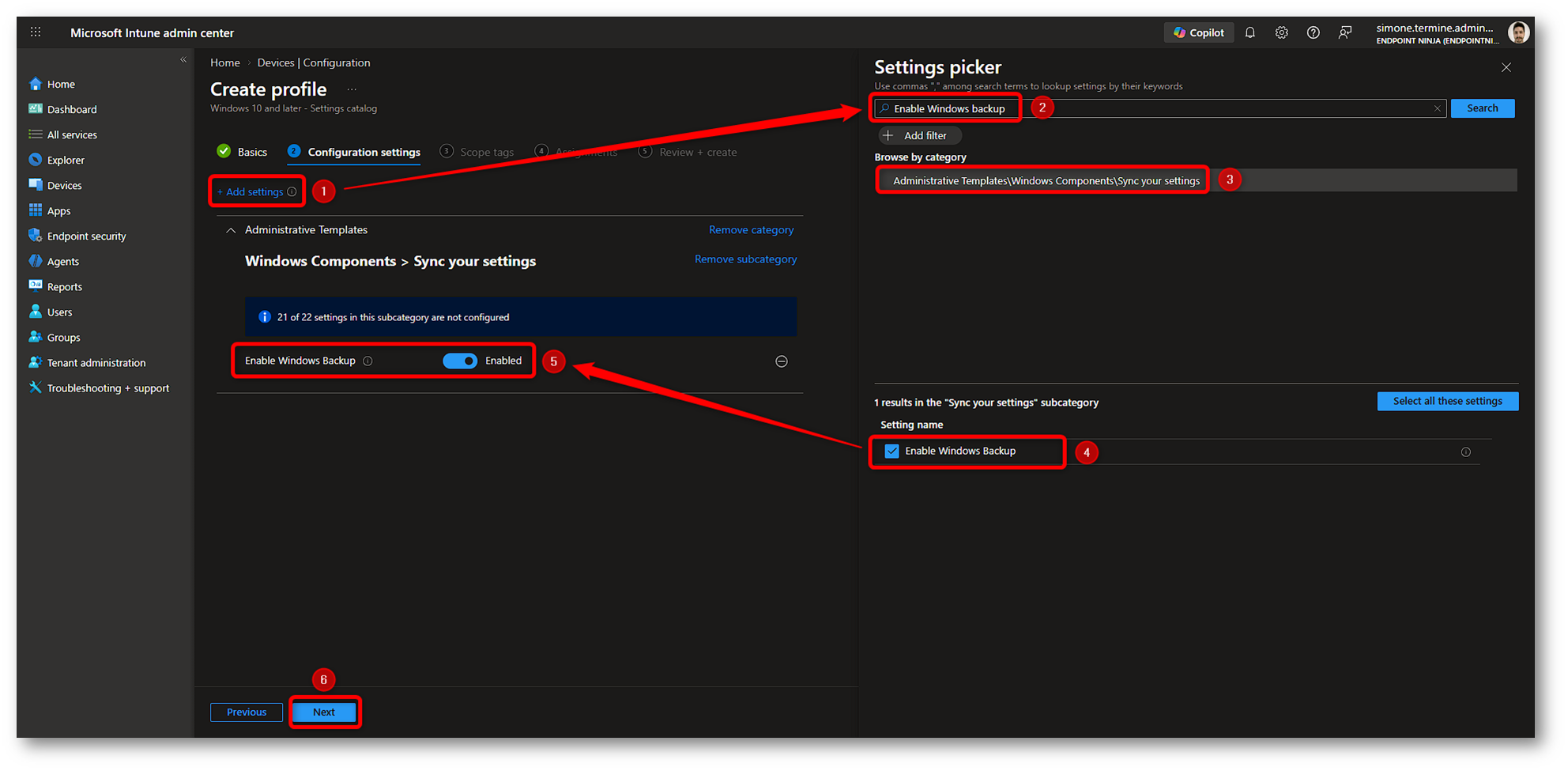

Arrivati in Configuration settings, facciamo clic su Add settings e nel Settings picker cerchiamo Enable Windows backup. L’impostazione si trova nella categoria Administrative Templates\Windows Components\Sync your settings. Una volta selezionata, selezioniamo il setting Enable Windows backup e impostiamo il valore su Enabled. Terminata la configurazione, fare click su Next.

Figura 7: Creazione policy Windows Backup in Microsoft Intune – Parte 3

Nella sezione Scope tags (opzionale) possiamo lasciare il valore Default oppure selezionare uno scope tag già presente nel nostro ambiente Intune. Nel nostro caso lasciamo quello predefinito e proseguiamo cliccando su Next.

Figura 8: Creazione policy Windows Backup in Microsoft Intune – Parte 4

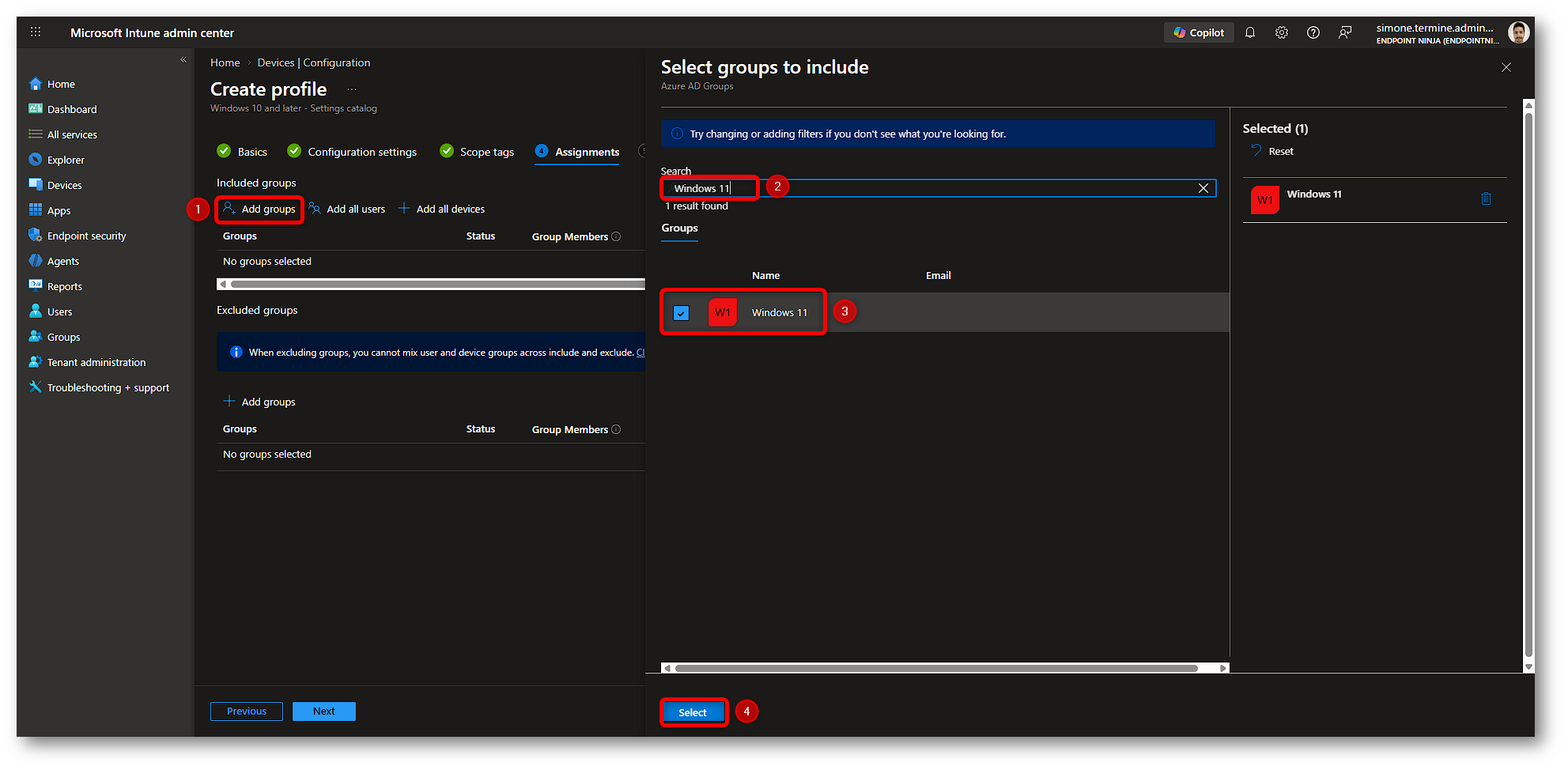

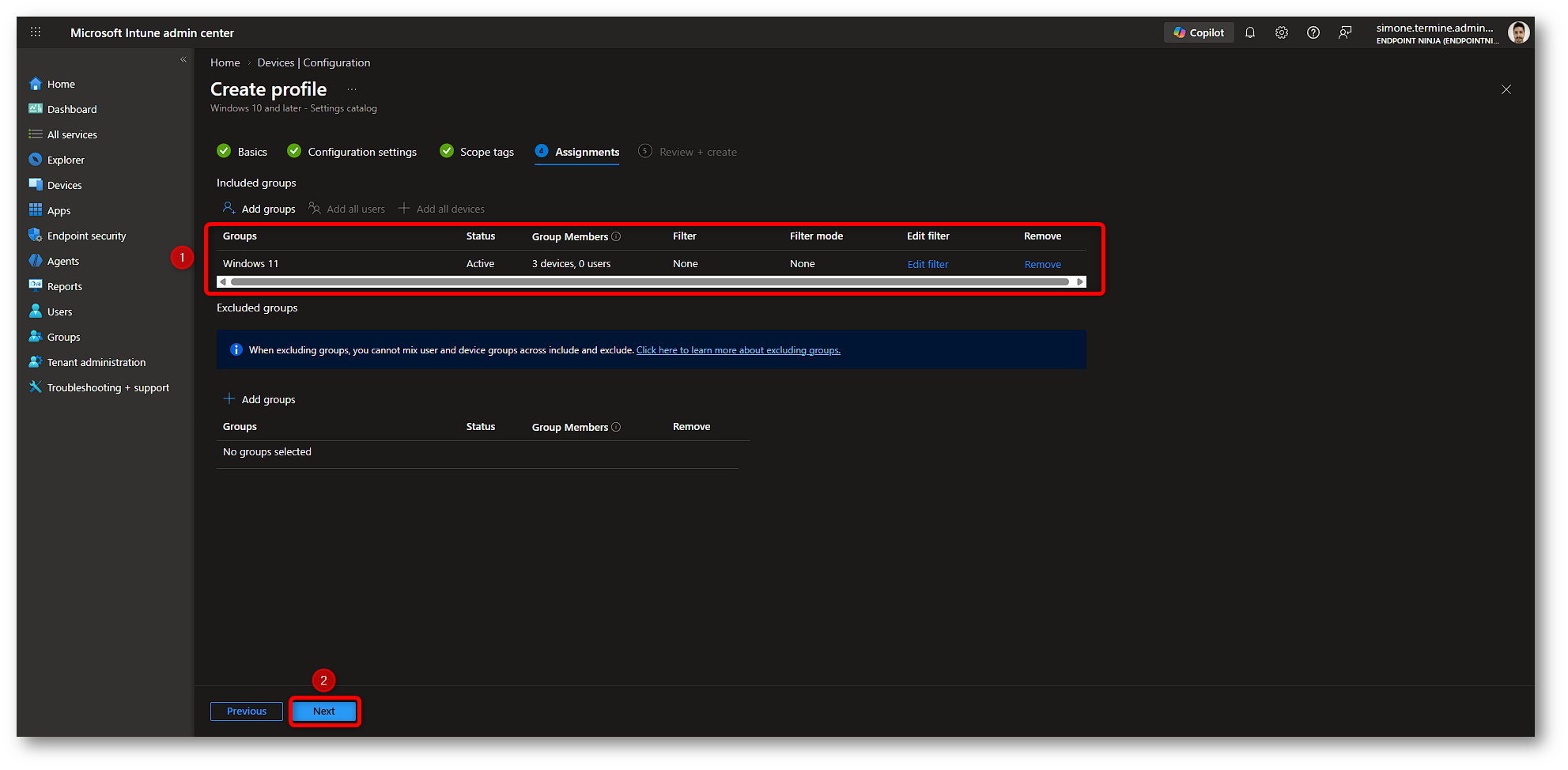

A questo punto, nella sezione Assignments, assegniamo la policy al gruppo desiderato, così da mantenere un controllo più preciso sulla distribuzione. Per assegnare la policy a un gruppo specifico, clicchiamo su Add groups, cerchiamo il gruppo desiderato, selezioniamolo tramite la relativa checkbox e infine clicchiamo su Select.

Figura 9: Creazione policy Windows Backup in Microsoft Intune – Parte 5

Nella stessa sezione Assignments verifichiamo che il gruppo selezionato sia stato aggiunto correttamente all’elenco Included groups. Se necessario, possiamo ancora aggiungere altri gruppi o applicare eventuali filtri; altrimenti proseguiamo cliccando nuovamente su Next.

Figura 10: Creazione policy Windows Backup in Microsoft Intune – Parte 6

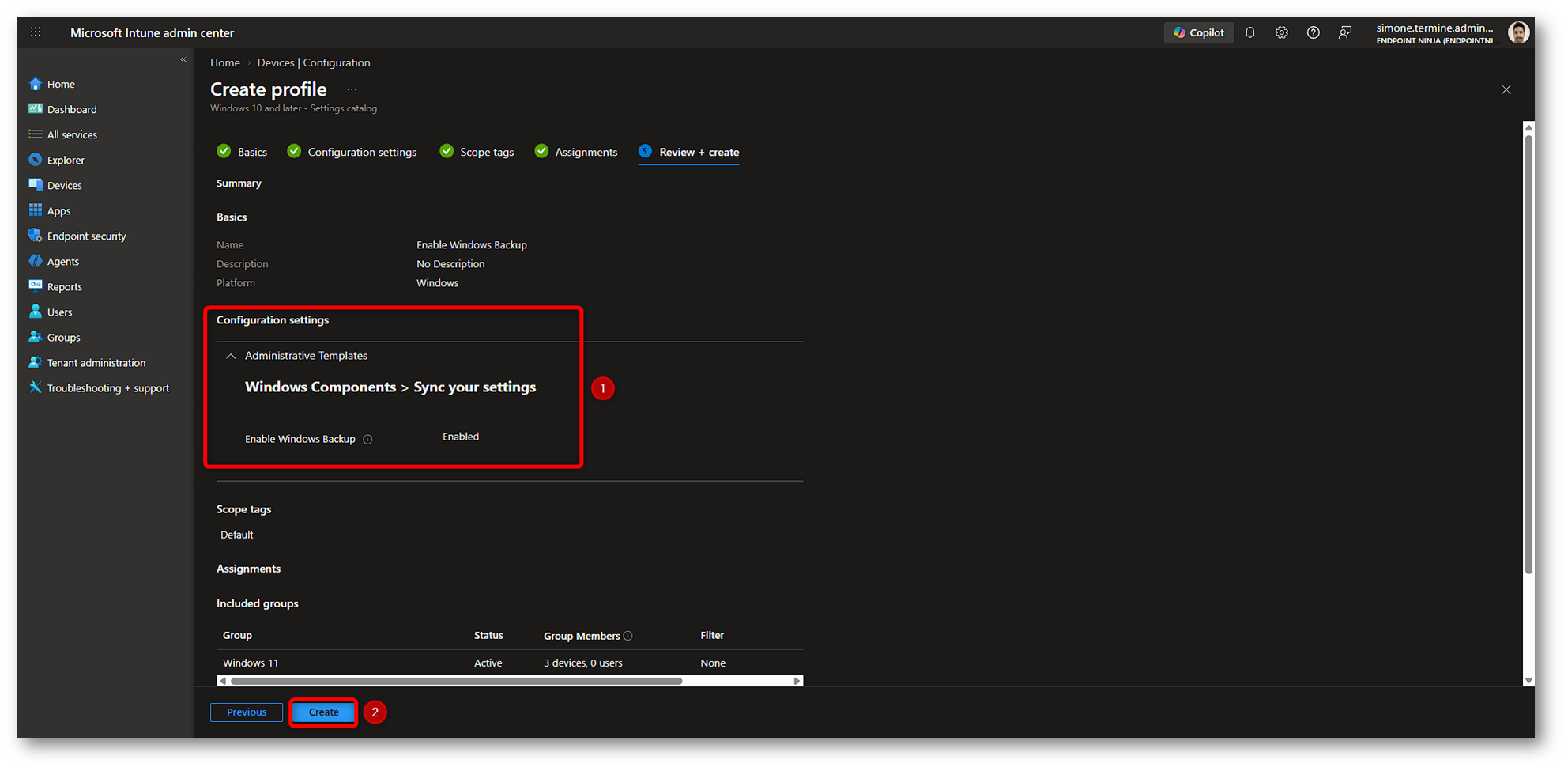

Nella sezione Review + create controlliamo che tutti i dettagli della policy siano corretti, compresi i gruppi di assegnazione. Se non ci sono modifiche da apportare, clicchiamo su Create.

Figura 11: Creazione policy Windows Backup in Microsoft Intune – Parte 7

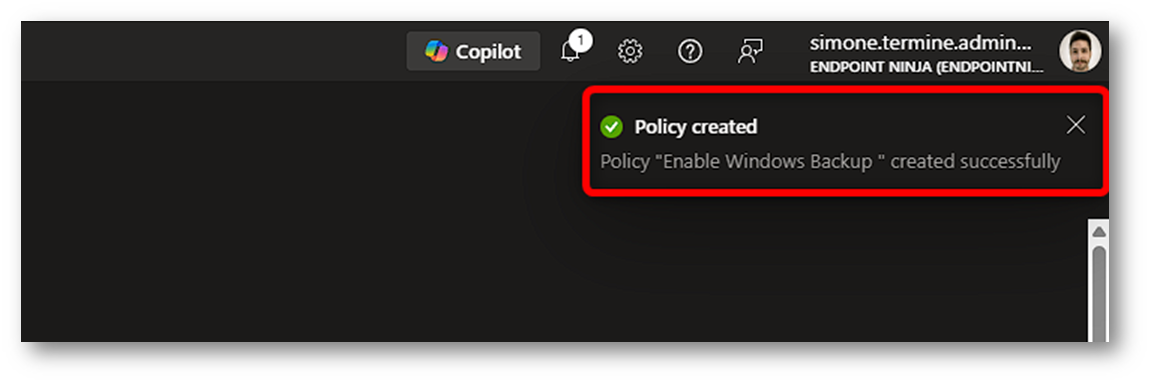

Dopo pochi istanti la policy sarà disponibile in Intune e pronta per la distribuzione secondo le assegnazioni configurate.

Figura 12: Creazione policy Windows Backup in Microsoft Intune – Parte 8

Dopo il salvataggio della policy, il device riceve la configurazione come normale profilo MDM. Una volta applicata, il backup non parte istantaneamente a ogni modifica, ma rientra nel ciclo previsto dalla funzionalità, che effettua il salvataggio automatico ogni 8 giorni.

Verifica policy OMA-URI aggiuntive per evitare conflitti

In questa guida, come visto al capitolo precedente, Windows Backup viene abilitato tramite Settings Catalog. È però importante sapere che la stessa funzionalità può essere attivata anche tramite OMA-URI, usando la policy principale EnableWindowsBackup. Si tratta quindi di due modalità alternative per abilitare la feature.

Se scegliete di usare il Settings Catalog, conviene verificare che le impostazioni riportate nella tabella seguente non siano state disabilitate da altre policy OMA-URI/MDM o da Group Policy (vedi pagina Microsoft Windows Backup for Organizations overview alla sezione Backup Configuration). Questo check è importante perché, anche con la feature correttamente abilitata, Windows Backup potrebbe non essere eseguito se uno di questi criteri risulta impostato su Disabled.

Se invece decidete di non usare il Settings Catalog e di abilitare direttamente la funzionalità tramite OMA-URI, potete farlo con la policy EnableWindowsBackup. Anche in questo scenario, però, resta comunque necessario verificare che i criteri riportati nella tabella non siano impostati su Disabled, perché altrimenti il backup non avviene. Non è dunque necessario forzarli tutti, ma è fondamentale assicurarsi che non risultino impostati su Disabled.

|

Nome criterio |

Descrizione |

OMA-URI |

Data type |

Che cosa fa |

| EnableWindowsBackup | Policy principale con cui si abilita Windows Backup for Organizations. È l’impostazione che attiva la feature e può essere configurata in alternativa al Settings Catalog tramite Policy CSP | ./Device/Vendor/MSFT/Policy/Config/SettingsSync/EnableWindowsBackup | String | Se impostata su <enabled/>, abilita Windows Backup sul dispositivo. |

| EnableActivityFeed | Criterio del Privacy Policy CSP che controlla se Activity Feed è abilitato sul dispositivo. | ./Device/Vendor/MSFT/Policy/Config/Privacy/EnableActivityFeed | Integer | Se attivo, consente al sistema e alle app di pubblicare le attività e di sincronizzarle nel graph dei device dell’utente. Se disabilitato, la pubblicazione delle attività e la sincronizzazione cloud vengono bloccate. |

| PublishUserActivities | Criterio del Privacy Policy CSP che determina se le User Activities possono essere pubblicate. | ./Device/Vendor/MSFT/Policy/Config/Privacy/PublishUserActivities | Integer | Se attivo, le attività di tipo User Activity possono essere pubblicate. Se disabilitato, non possono essere pubblicate. |

| UploadUserActivities | Criterio del Privacy Policy CSP che determina se le User Activities già pubblicate possono essere caricate. | ./Device/Vendor/MSFT/Policy/Config/Privacy/UploadUserActivities | Integer | Se attivo, le attività pubblicate possono essere caricate. Se disabilitato, il caricamento viene impedito. |

| AllowConnectedDevices | Criterio del Connectivity Policy CSP che governa il componente Connected Devices Platform (CDP). | ./Device/Vendor/MSFT/Policy/Config/Connectivity/AllowConnectedDevices | Integer | Consente o blocca il componente CDP, cioè la piattaforma che abilita individuazione e connessione con altri dispositivi per esperienze tra dispositivi. Richiede riavvio per diventare effettivo. |

| EnableCDP | Criterio ADMX-backed del ADMX_GroupPolicy CSP che controlla la partecipazione del device alle esperienze tra dispositivi. | ./Device/Vendor/MSFT/Policy/Config/ADMX_GroupPolicy/EnableCDP | String | Se abilitato, il device è individuabile dagli altri dispositivi Windows dello stesso utente e può partecipare alle esperienze cross-device. Se disabilitato, non è individuabile e non partecipa a queste esperienze. Le modifiche hanno effetto al riavvio. |

Tabella 2: Policy aggiuntive da verificare per Windows Backup

Impostazioni Windows Restore

Nel capitolo dei prerequisiti ho distinto volutamente tra restore durante OOBE, quindi nella fase iniziale di configurazione del dispositivo, e restore al primo accesso utente dopo l’enrollment. È stata fatta questa distinzione perché in questo caso non stiamo parlando della stessa impostazione che si comporta in modo diverso a seconda del momento, ma di due configurazioni separate, pensate per scenari diversi e applicate in fasi diverse del ciclo di vita del device.

- Restore durante OOBE è una configurazione di enrollment, valida a livello tenant, che serve a rendere disponibile il restore durante l’esperienza OOBE

- Restore dopo l’enrollment, invece, è una normale policy di configurazione del dispositivo che viene applicata dopo l’enrollment e abilita il restore in un momento successivo, mostrando quindi all’utente un’esperienza differente

Proprio per evitare fraintendimenti, nelle prossime sezioni vedremo queste due impostazioni separatamente.

Abilitare Windows Restore durante l’enrollment

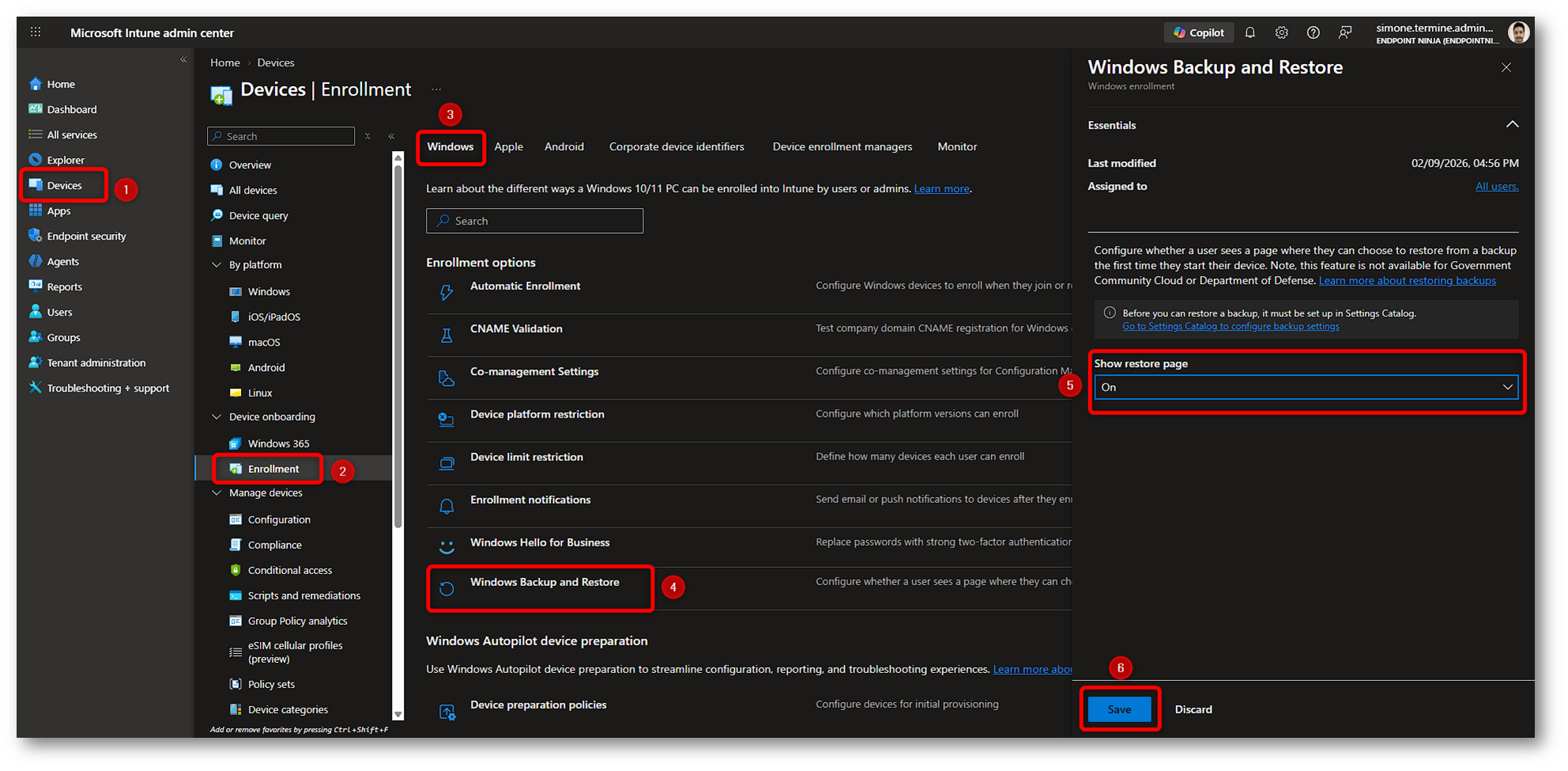

Vediamo ora la prima modalità con cui è possibile abilitare il restore. Se volete permettere all’utente di visualizzare la schermata di ripristino durante la fase iniziale di configurazione del dispositivo, dovete intervenire nella sezione Enrollment del tenant. Questa configurazione va tenuta distinta dalle normali policy di device configuration, perché in questo caso non stiamo distribuendo un profilo al dispositivo dopo la registrazione, ma stiamo abilitando un comportamento che si presenta durante OOBE.

Nota bene: l’abilitazione della pagina di restore non sostituisce in alcun modo la policy di backup; quindi, se il backup non è già stato configurato e l’utente non dispone di un profilo da cui ripristinare, la schermata può anche comparire, ma non ci sarà nulla da recuperare. Infine, questa impostazione ha senso solo nel momento in cui il dispositivo sta entrando nel tenant o viene configurato da zero; non è quindi la strada giusta se volete introdurre il restore su pc che hanno già completato l’enrollment e sono già in uso. In quel caso va gestita l’altra impostazione, quella dedicata al restore post-enrollment, che vedremo nel prossimo paragrafo.

Per configurare il Windows Restore durante la fase OOBE, apriamo il Microsoft Intune admin center, andiamo quindi in Devices > Enrollment e nella tab Windows selezioniamo Windows Backup and Restore. Qui troviamo l’impostazione Show restore page: portiamola su On e salviamo la configurazione. Si tratta di un’impostazione tenant-wide, quindi non assegnabile a singoli gruppi (di default viene assegnata ad All users), che serve a rendere disponibile la pagina di restore agli utenti durante l’enrollment del dispositivo. Per modificarla sono richiesti permessi da Intune Service Administrator oppure Global Administrator.

Figura 13: Abilitare Windows Restore in Microsoft Intune

Creazione policy Windows Restore post l’enrollment

Vediamo ora la seconda modalità con cui è possibile abilitare il restore. In questo caso non si lavora più sulla configurazione tenant-wide usata durante OOBE, ma su una vera e propria policy di configurazione del dispositivo, che viene applicata dopo l’enrollment attraverso i normali refresh MDM. È quindi l’impostazione da considerare quando il device ha già completato la registrazione e volete rendere disponibile il restore in una fase successiva, dopo che il dispositivo è già entrato in gestione.

Nota bene: vale la pena precisare che la policy di backup e la policy di restore post-enrollment potrebbero anche essere inserite nello stesso profilo Settings Catalog. In questa guida le teniamo separate volutamente, perché svolgono funzioni diverse, entrano in gioco in momenti diversi e, soprattutto, mantenerle distinte rende più semplice il rollout, il troubleshooting e la comprensione della soluzione.

Per creare questa policy, apriamo il Microsoft Intune admin center, andiamo in Devices > Configuration e creiamo un nuovo profilo scegliendo Windows 10 and later come piattaforma e Settings Catalog come tipo di profilo.

Figura 14: Creazione policy Windows Restore in Microsoft Intune – Parte 1

Nella scheda Basics assegniamo un nome alla policy, ad esempio Enable Windows Restore, aggiungiamo una descrizione se la riteniamo utile e proseguiamo con Next.

Figura 15: Creazione policy Windows Restore in Microsoft Intune – Parte 2

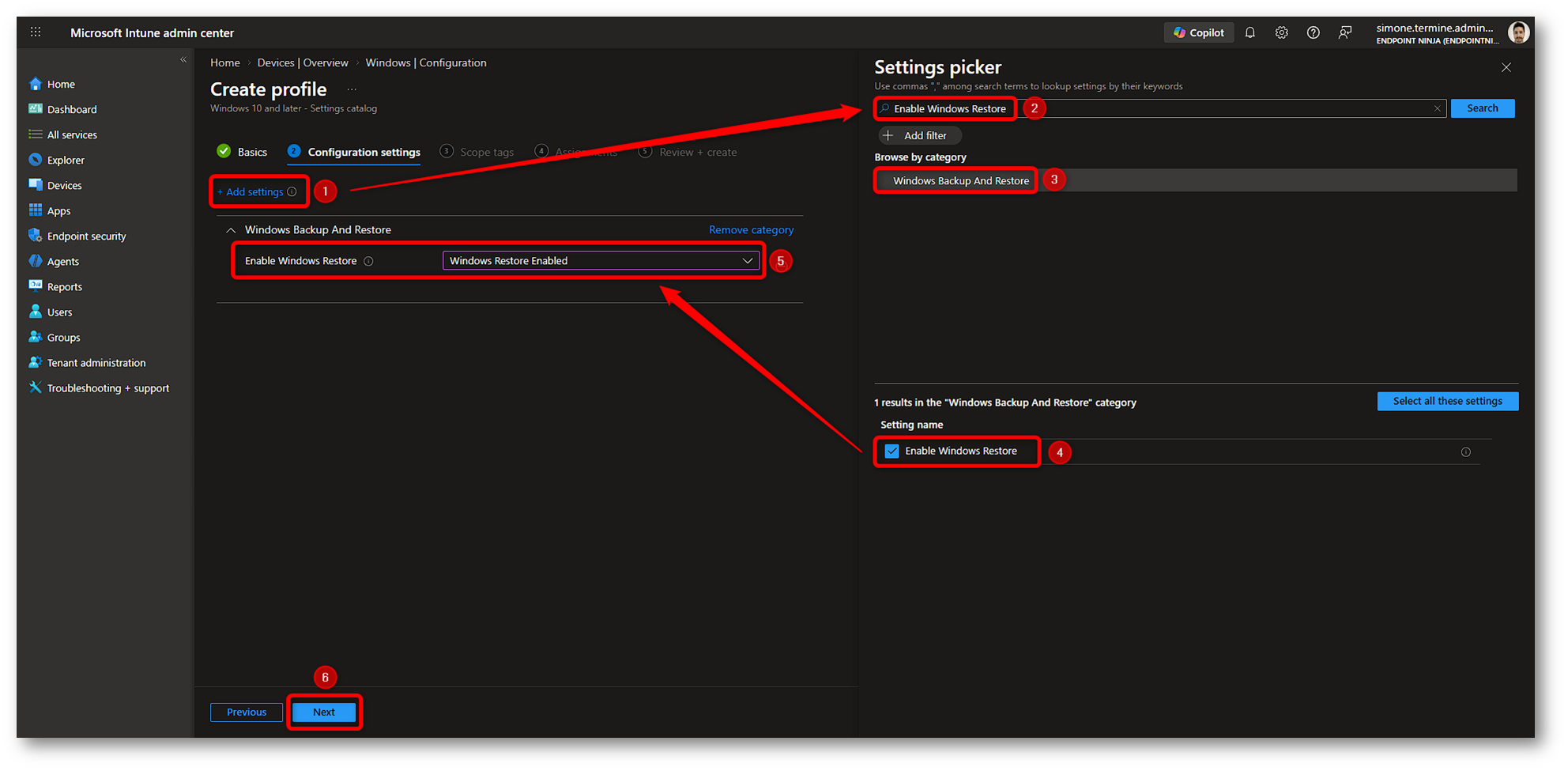

Nella sezione Configuration settings, facciamo clic su Add settings e nel Settings picker cerchiamo Enable Windows Restore. L’impostazione si trova nella categoria Windows Backup and Restore. Una volta selezionata, selezioniamo il setting Enable Windows Restore e impostiamo il valore su Windows Restore

Enabled. Terminata la configurazione, fare click su Next.

Figura 16: Creazione policy Windows Restore in Microsoft Intune – Parte 3

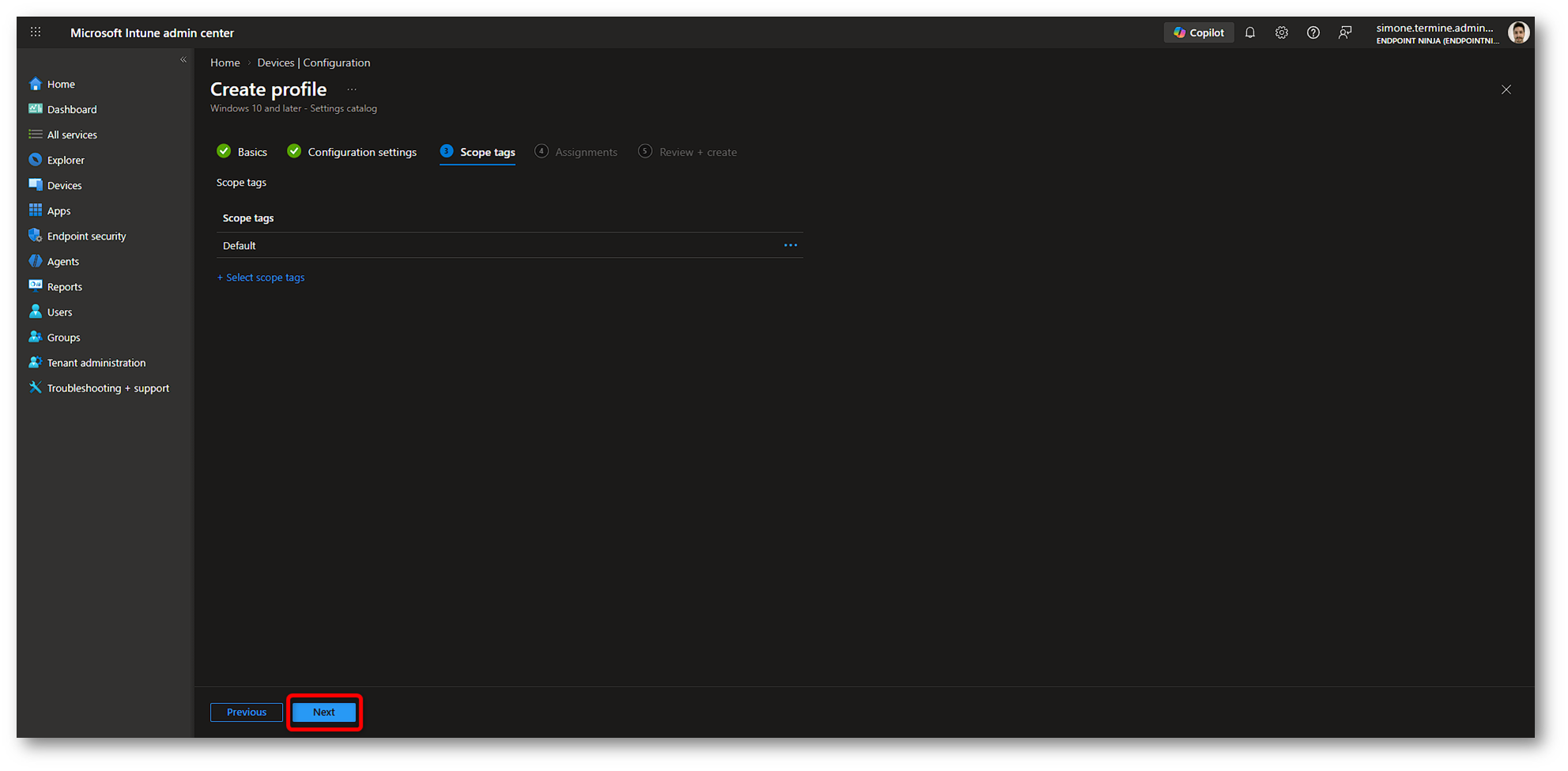

Nella sezione Scope tags (opzionale) possiamo lasciare il valore Default oppure selezionare uno scope tag già presente nel nostro ambiente Intune. Nel nostro caso lasciamo quello predefinito e proseguiamo cliccando su Next.

Figura 17: Creazione policy Windows Restore in Microsoft Intune – Parte 4

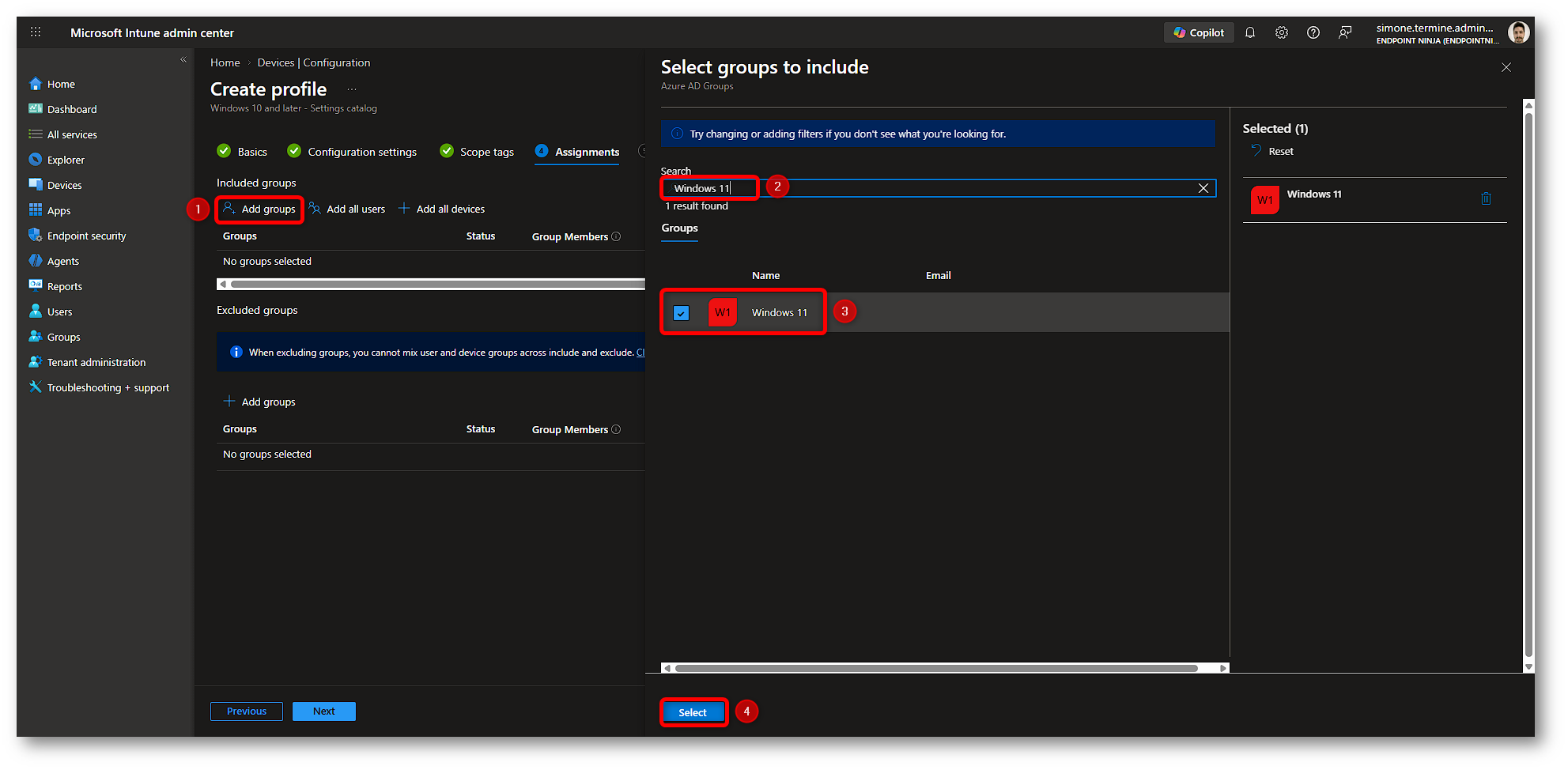

A questo punto, nella sezione Assignments, assegniamo la policy al gruppo desiderato. Come fatto in precedenza, per assegnare la policy a un gruppo specifico, clicchiamo su Add groups, cerchiamo il gruppo desiderato, selezioniamolo tramite la relativa checkbox e infine clicchiamo su Select.

Figura 18: Creazione policy Windows Restore in Microsoft Intune – Parte 5

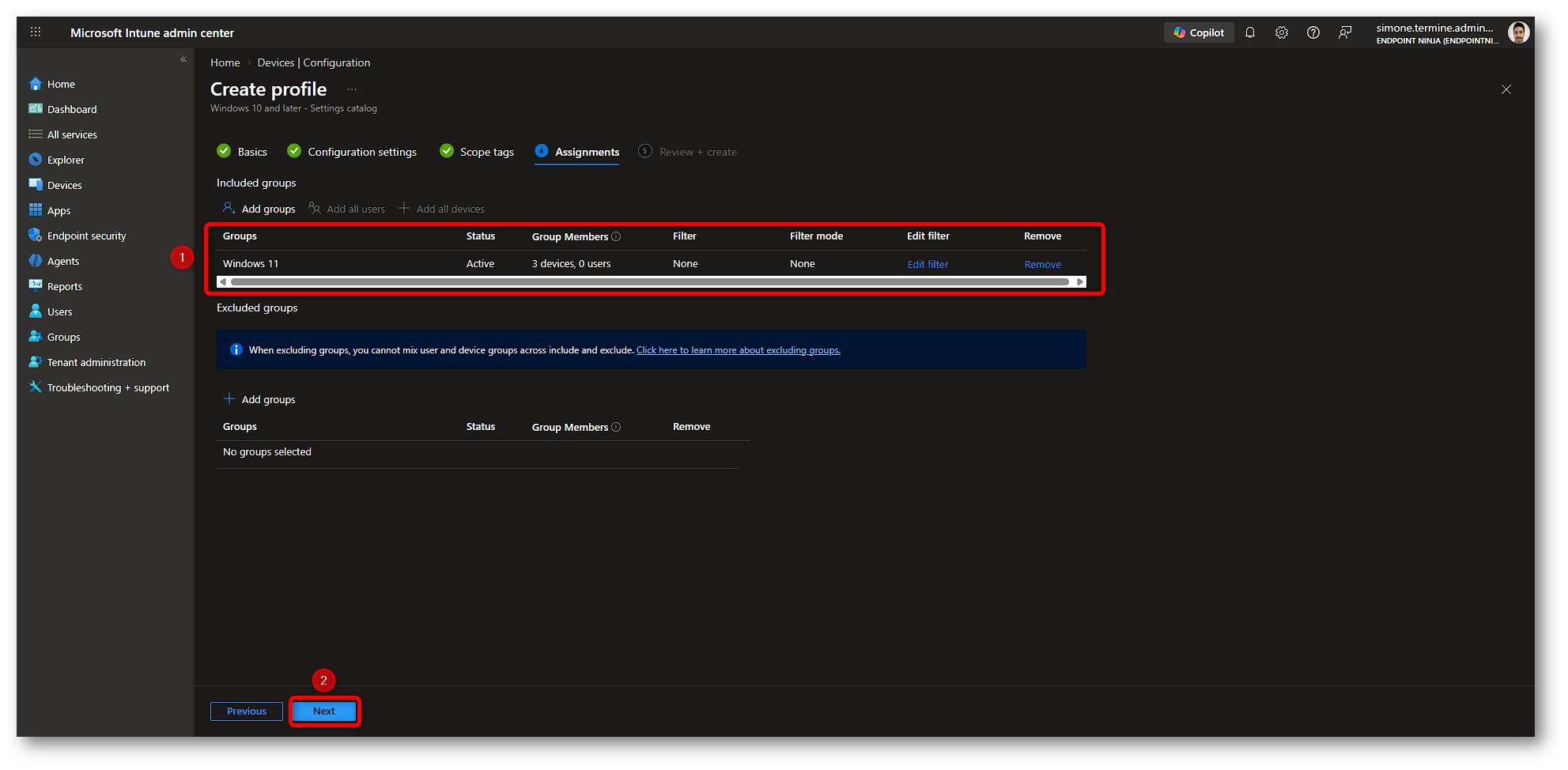

Nella stessa sezione Assignments verifichiamo che il gruppo selezionato sia stato aggiunto correttamente all’elenco Included groups. Infine, proseguiamo cliccando nuovamente su Next.

Figura 19: Creazione policy Windows Restore in Microsoft Intune – Parte 6

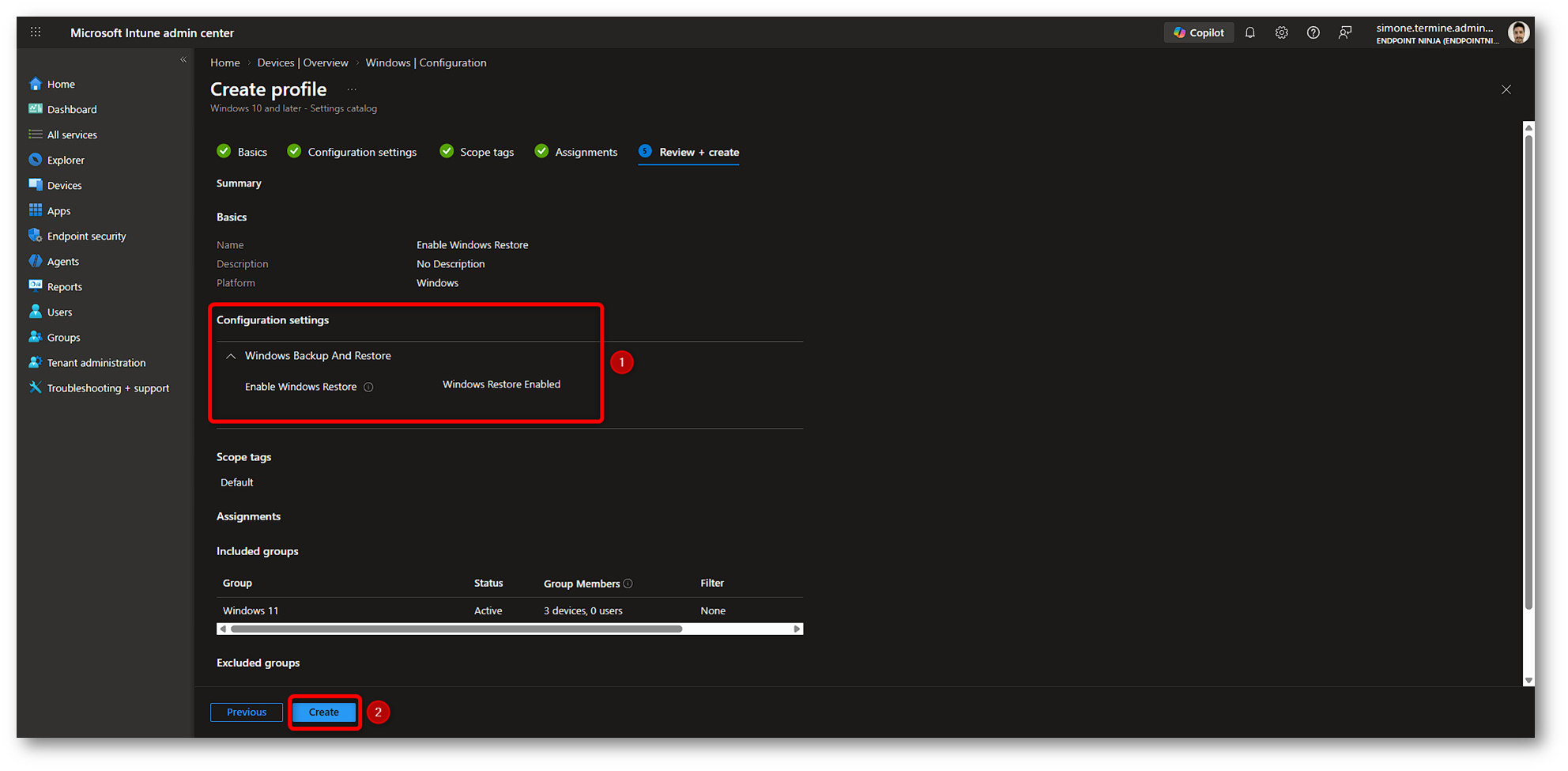

Nella sezione Review + create controlliamo che tutti i dettagli della policy siano corretti, compresi i gruppi di assegnazione. Se non ci sono modifiche da apportare, clicchiamo su Create.

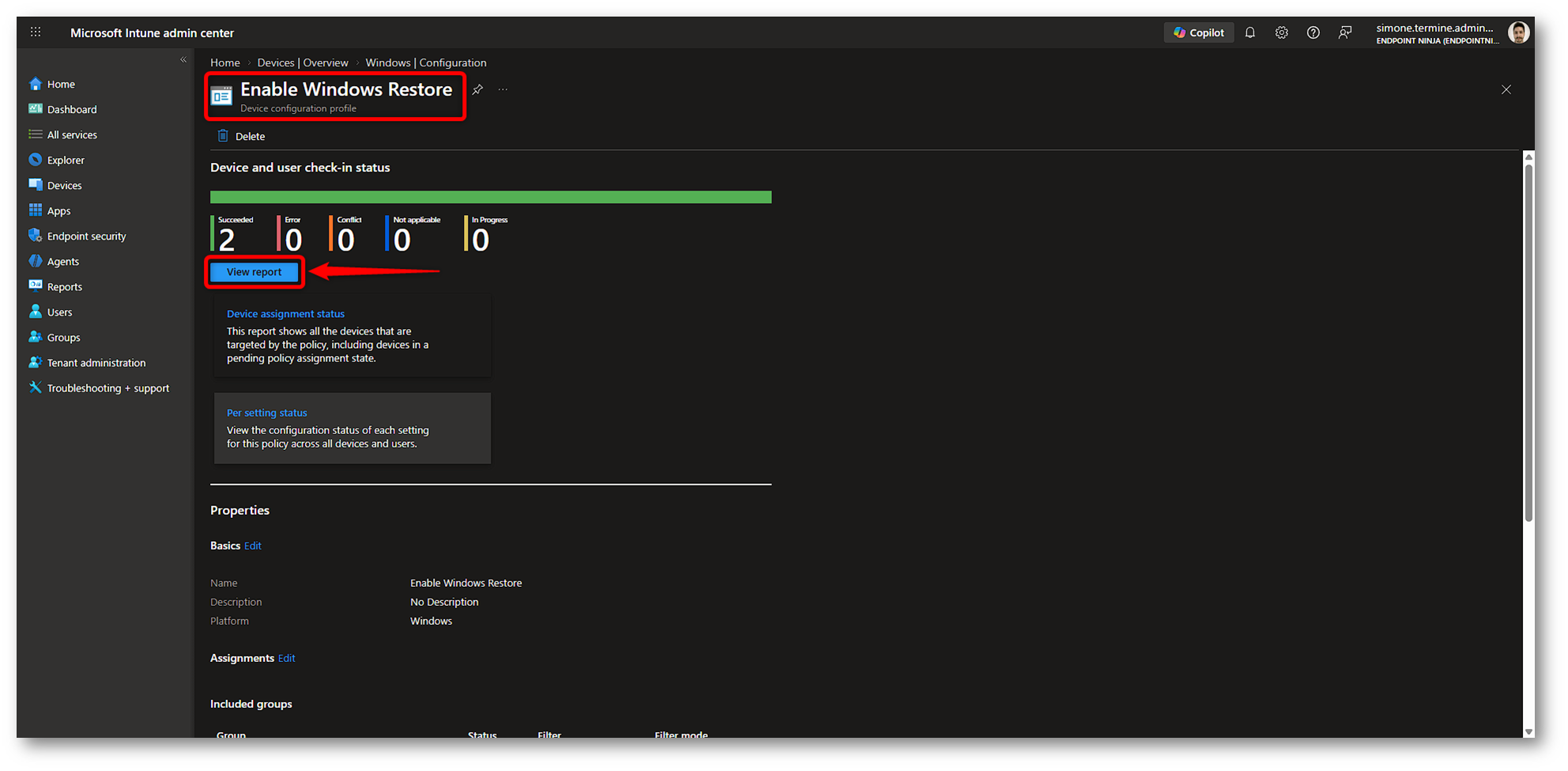

Figura 20: Creazione policy Windows Restore in Microsoft Intune – Parte 6

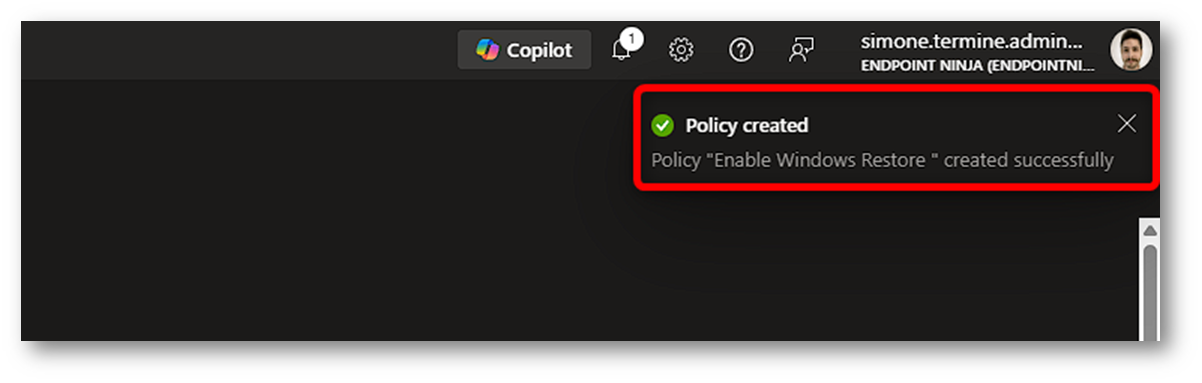

Dopo pochi istanti la policy per le impostazioni di Windows Restore sarà disponibile in Intune e pronta per la distribuzione secondo le assegnazioni configurate.

Figura 21: Creazione policy Windows Restore in Microsoft Intune – Parte 7

Troubleshooting

Prima di entrare nel troubleshooting vero e proprio, conviene distinguere il semplice controllo di distribuzione delle policy dalla verifica del comportamento della feature. Come abbiamo visto in precedenza, Windows Backup for Organizations mette in gioco configurazioni diverse a seconda che si parli di backup, restore durante OOBE oppure restore dopo l’enrollment. Per questo motivo ha senso partire dal monitoraggio lato Intune e solo dopo passare alle verifiche lato client e all’analisi di eventuali anomalie.

Monitoring in Microsoft Intune

Vediamo ora come controllare in Intune che le configurazioni siano state recepite correttamente. Anche in questo caso conviene separare i vari scenari, perché la logica di monitoraggio non è identica per backup e restore.

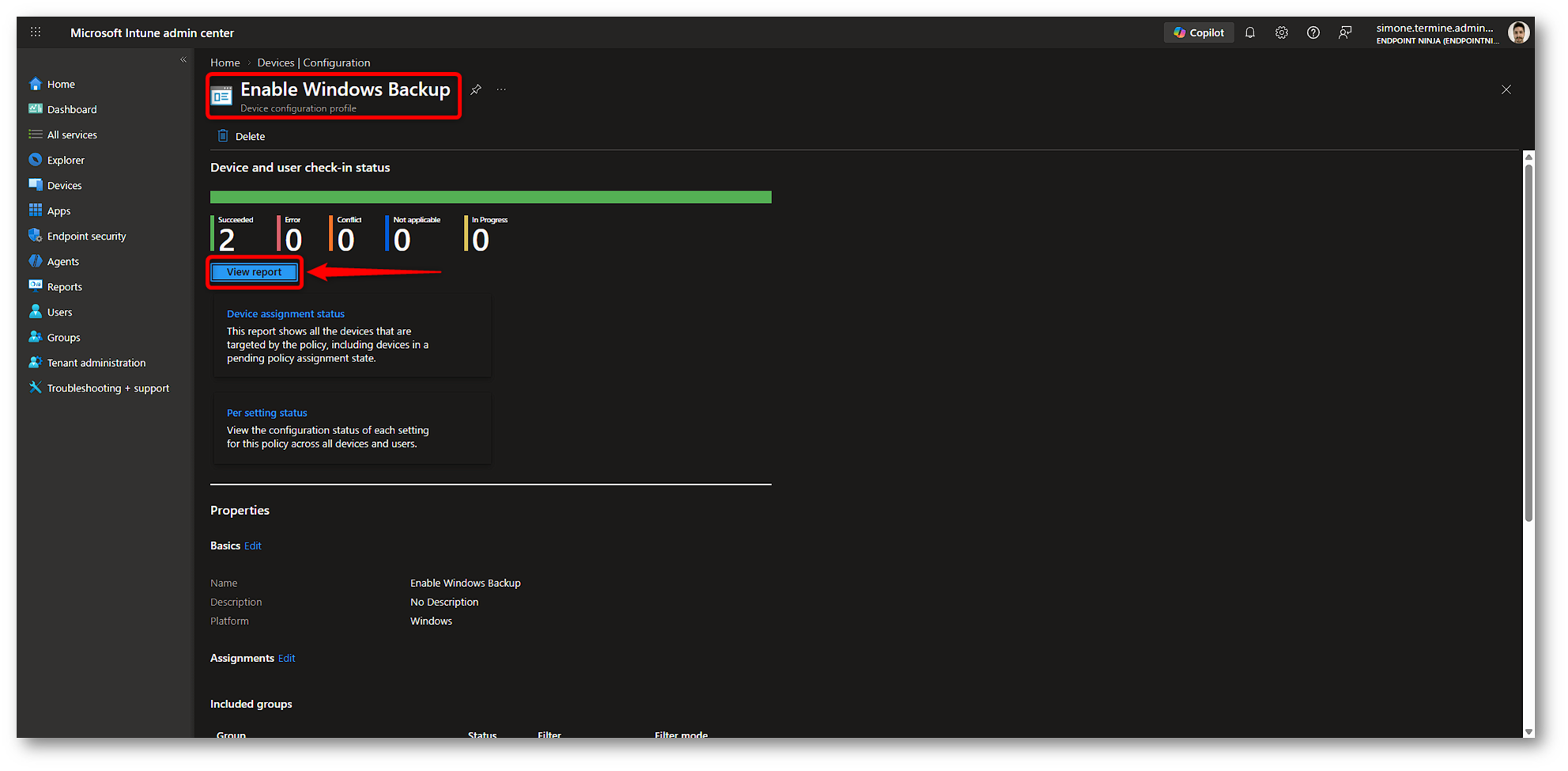

Monitoring della policy di Windows Backup

La prima verifica da fare riguarda la policy che abilita Windows Backup tramite Settings Catalog. Dal Microsoft Intune admin center andiamo in Devices > Configuration e apriamo il profilo creato per il backup. Qui possiamo controllare il normale stato di distribuzione della policy su utenti e dispositivi, verificando se il profilo è stato applicato correttamente, se risultano errori, conflitti o assegnazioni mancanti.

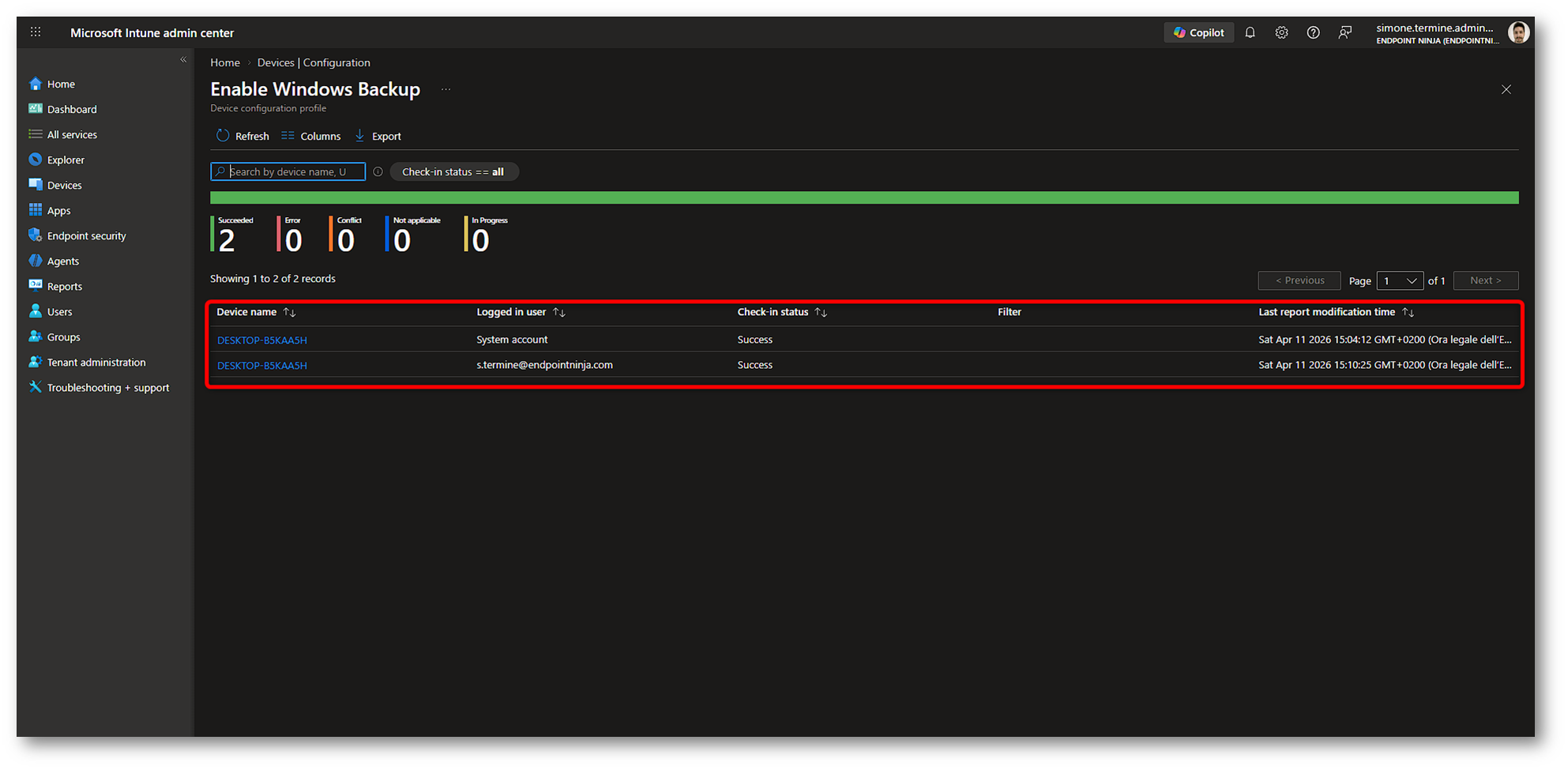

Figura 22: Monitoring policy Windows Backup in Microsoft Intune – Parte 1

A questo punto accediamo alla vista di monitoraggio della policy, da cui possiamo verificare lo stato dei dispositivi e degli utenti a cui è stata assegnata la configurazione di Windows Backup. Nel report troviamo il dettaglio del check-in, l’ultimo aggiornamento ricevuto dal dispositivo e gli eventuali stati di errore o conflitto, informazioni utili per capire subito se il profilo è stato applicato correttamente oppure se richiede un’analisi più approfondita.

Figura 23: Monitoring policy Windows Backup in Microsoft Intune – Parte 2

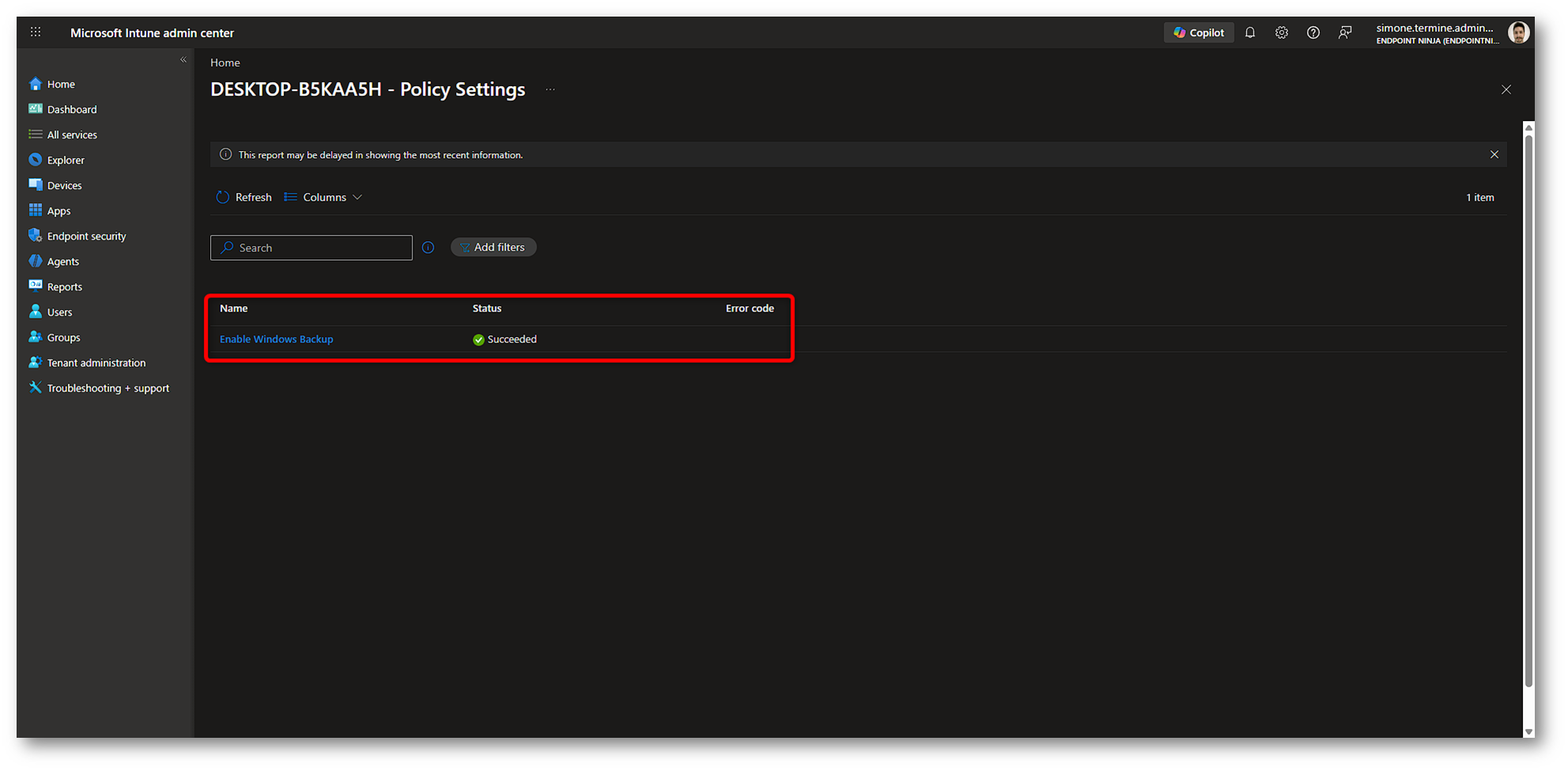

Infine, selezionando il dispositivo di interesse dal report, possiamo approfondire il dettaglio della distribuzione e verificare l’esito delle impostazioni applicate da quella specifica policy. Questo passaggio è utile per capire rapidamente se il profilo risulta distribuito correttamente sul singolo endpoint oppure se sono presenti errori, conflitti o stati pending che richiedono ulteriori verifiche.

Figura 24: Monitoring policy Windows Backup in Microsoft Intune – Parte 3

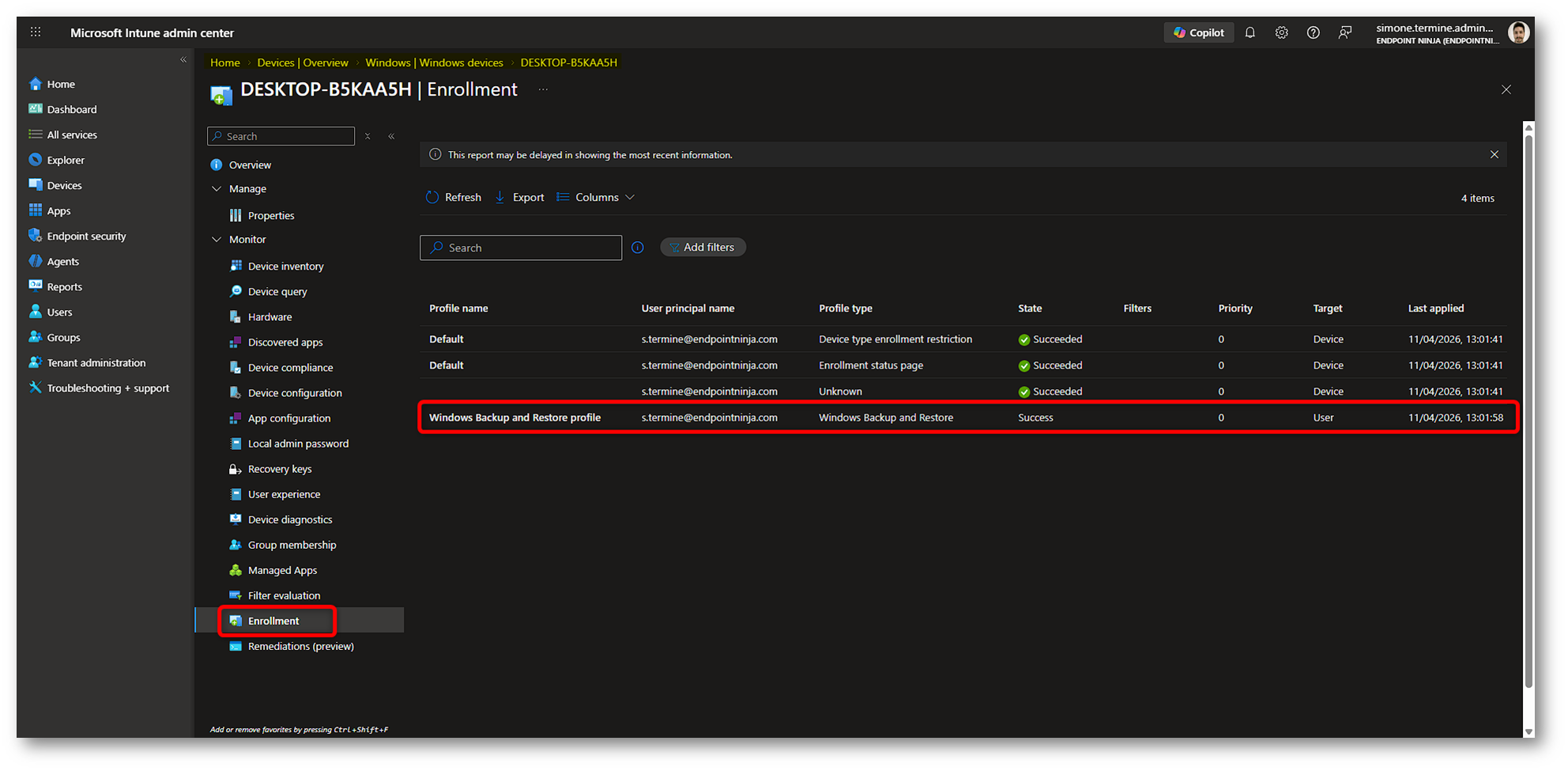

Monitoring di Windows Restore durante OOBE

Per il restore durante OOBE il ragionamento cambia, perché qui non stiamo parlando di una classica device policy distribuita dopo l’enrollment, ma di una configurazione tenant-wide applicata nella fase di registrazione del dispositivo. In questo caso, Microsoft mette a disposizione anche un reporting per singolo dispositivo. Il percorso è Devices > Windows > [nome_device] > Enrollment. In questa schermata, sotto Profile type, possiamo cercare il profilo Windows Backup and Restore e verificare lo stato del flusso sul dispositivo. Gli stati possibili, come indicato alla pagina Microsoft Windows Backup for Organizations in Microsoft Intune – Reporting includono:

- Succeeded

- Failed

- No policy assigned

- No Backup Profiles

- Setup as New PC Selected

Questa overview è particolarmente utile quando volete capire non solo se la configurazione è stata distribuita, ma anche se il dispositivo è effettivamente passato o meno attraverso il processo di restore.

Figura 25: Monitoring policy Windows Restore fase OOBE in Microsoft Intune

Monitoring di Windows Restore dopo l’enrollment

Per il restore post-enrollment, invece, essendo stato configurato come profilo tramite Settings Catalog, il monitoraggio si fa aprendo il relativo profilo. Come fatto per il monitoraggio della policy di Windows Backup, anche per la configurazione del Restore rechiamoci in Devices > Configuration e apriamo la nostra policy di Restore, così da controllare assegnazioni, stato di distribuzione ed eventuali errori o conflitti. Questa distinzione è importante, perché il restore durante OOBE e quello post-enrollment usano lo stesso concetto funzionale, ma non la stessa modalità di applicazione lato Intune.

Figura 26: Monitoring policy Windows Restore post-enrollment in Microsoft Intune

Monitoring sul device

Vediamo cosa possiamo invece verificare lato client. La prima verifica da fare è la più semplice, ovvero controllare che il device mostri davvero gli elementi attesi. Infatti, se la policy di backup è stata applicata correttamente, l’utente deve poter vedere la sezione Impostazioni > Account > Windows backup e deve trovare disponibile anche l’app Windows Backup. Questa è spesso la prima conferma che la configurazione sia arrivata sul dispositivo e non sia rimasta solo Success nel portale Intune.

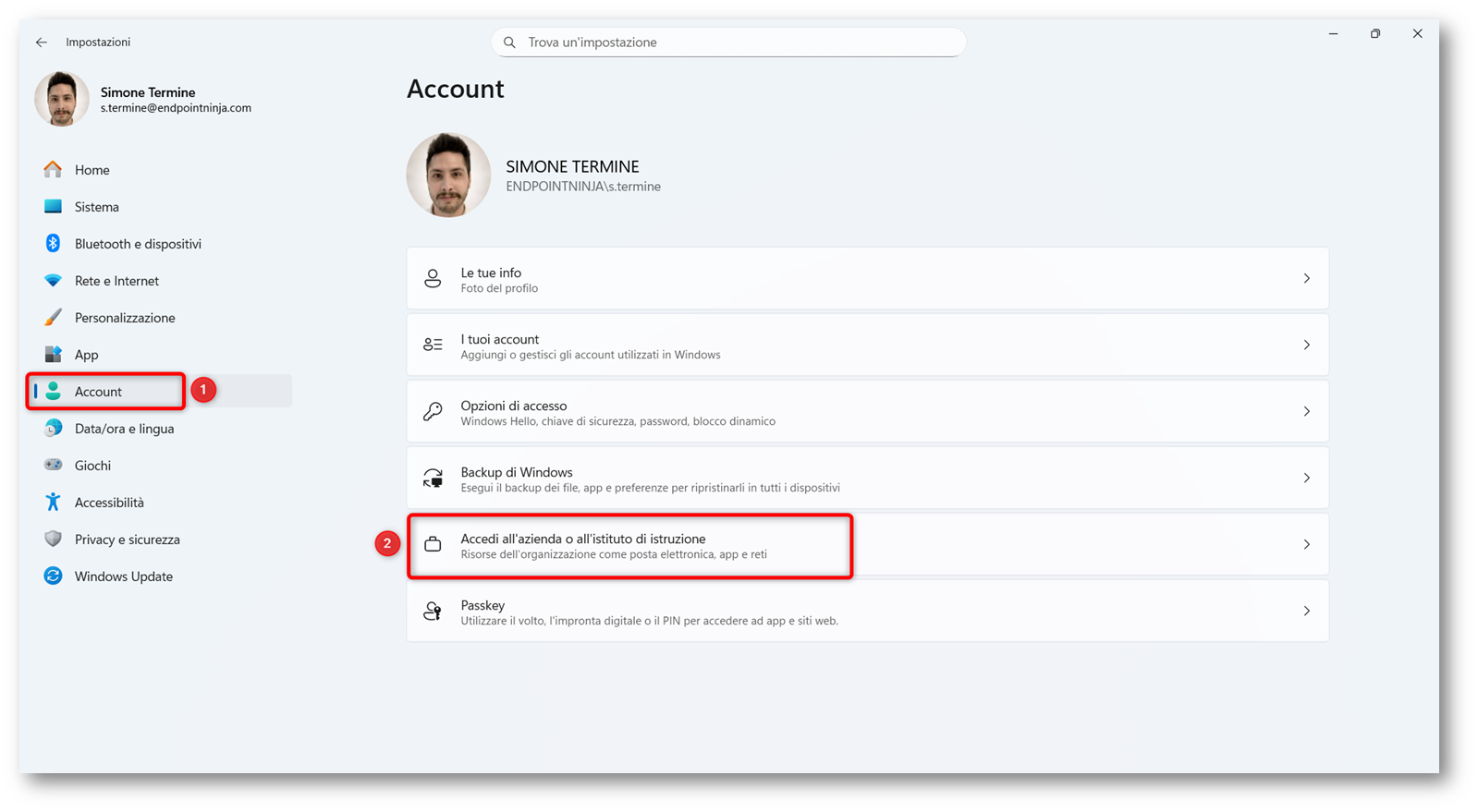

Quando però serve andare più a fondo, il riferimento migliore è il report diagnostico MDM del dispositivo. In questo scenario stiamo infatti lavorando con profili MDM, policy CSP e impostazioni di enrollment; quindi, il punto di partenza più centrato è proprio la creazione del report MDM. Per generarlo, apriamo le Impostazioni di Windows (ad esempio con Win + I) e andiamo in Account > Accesso all’azienda o all’istituto di istruzione.

Figura 27: Generazione MDM Report – Parte 1

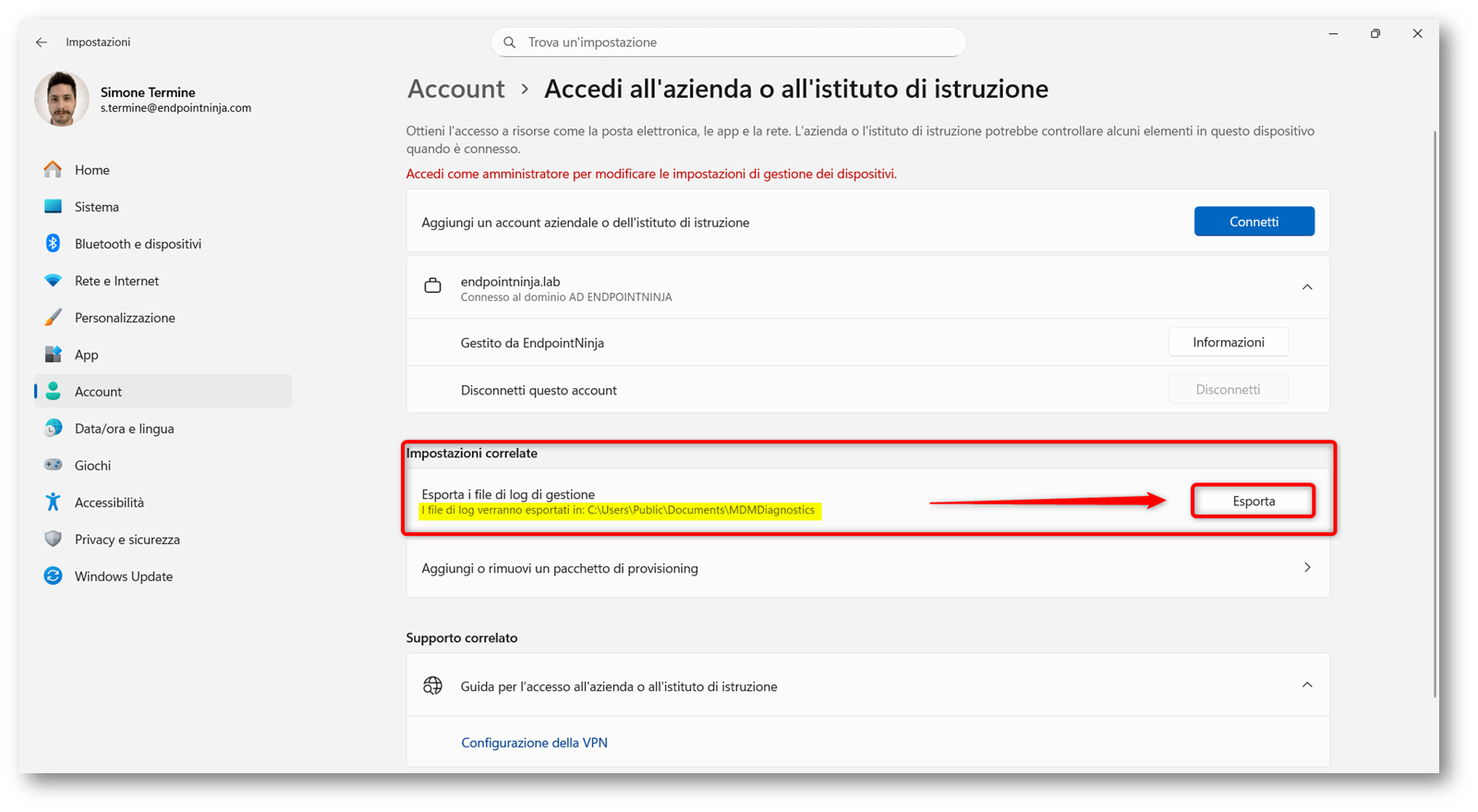

Nella pagina che si apre, dalla sezione Impostazioni correlate facciamo clic su Esporta per generare il report MDM. Come indicato nella schermata, i file verranno salvati nel percorso C:\Users\Public\Documents\MDMDiagnostics, cartella utile per analizzare lo stato delle configurazioni MDM ricevute dal dispositivo.

Figura 28: Generazione MDM Report – Parte 2

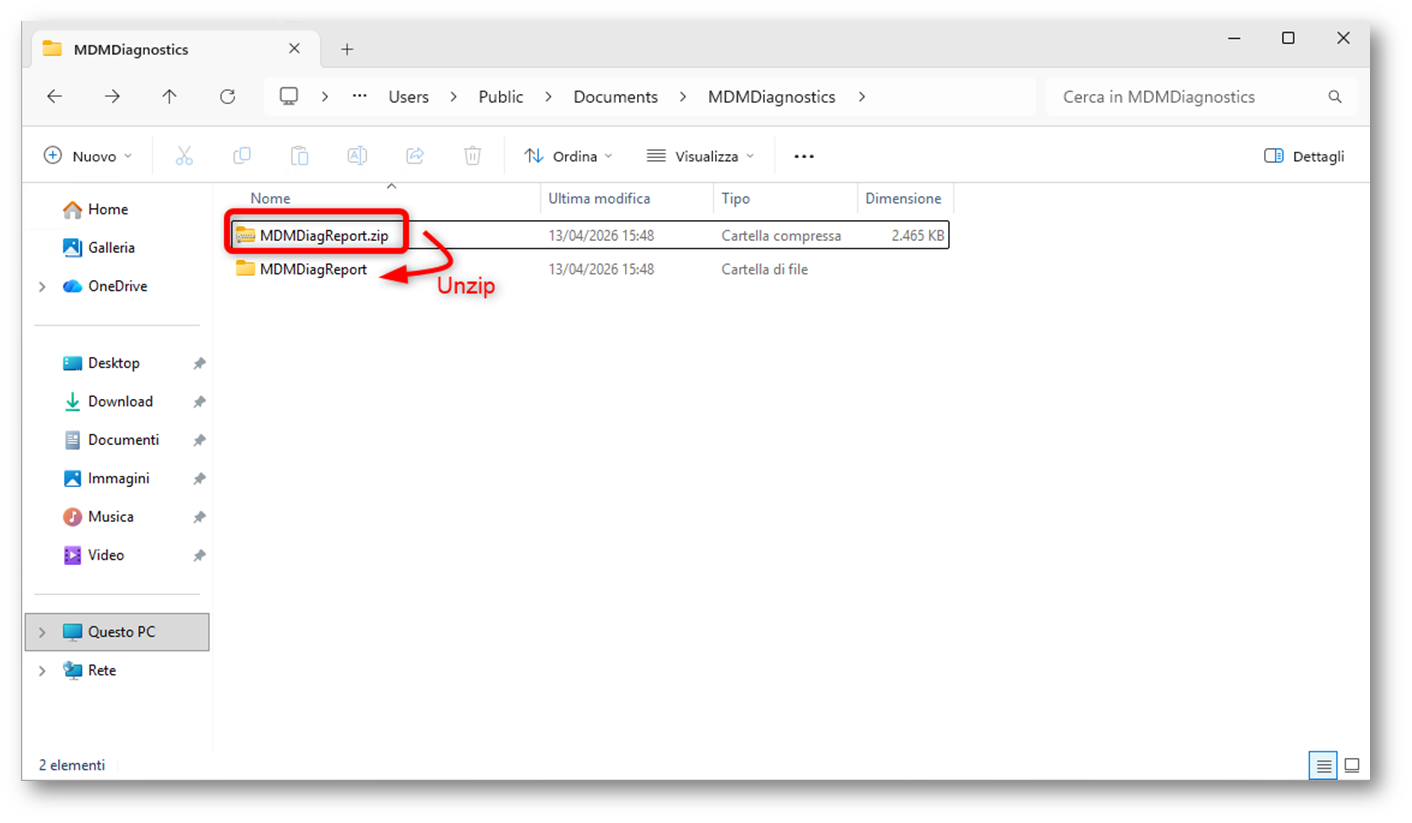

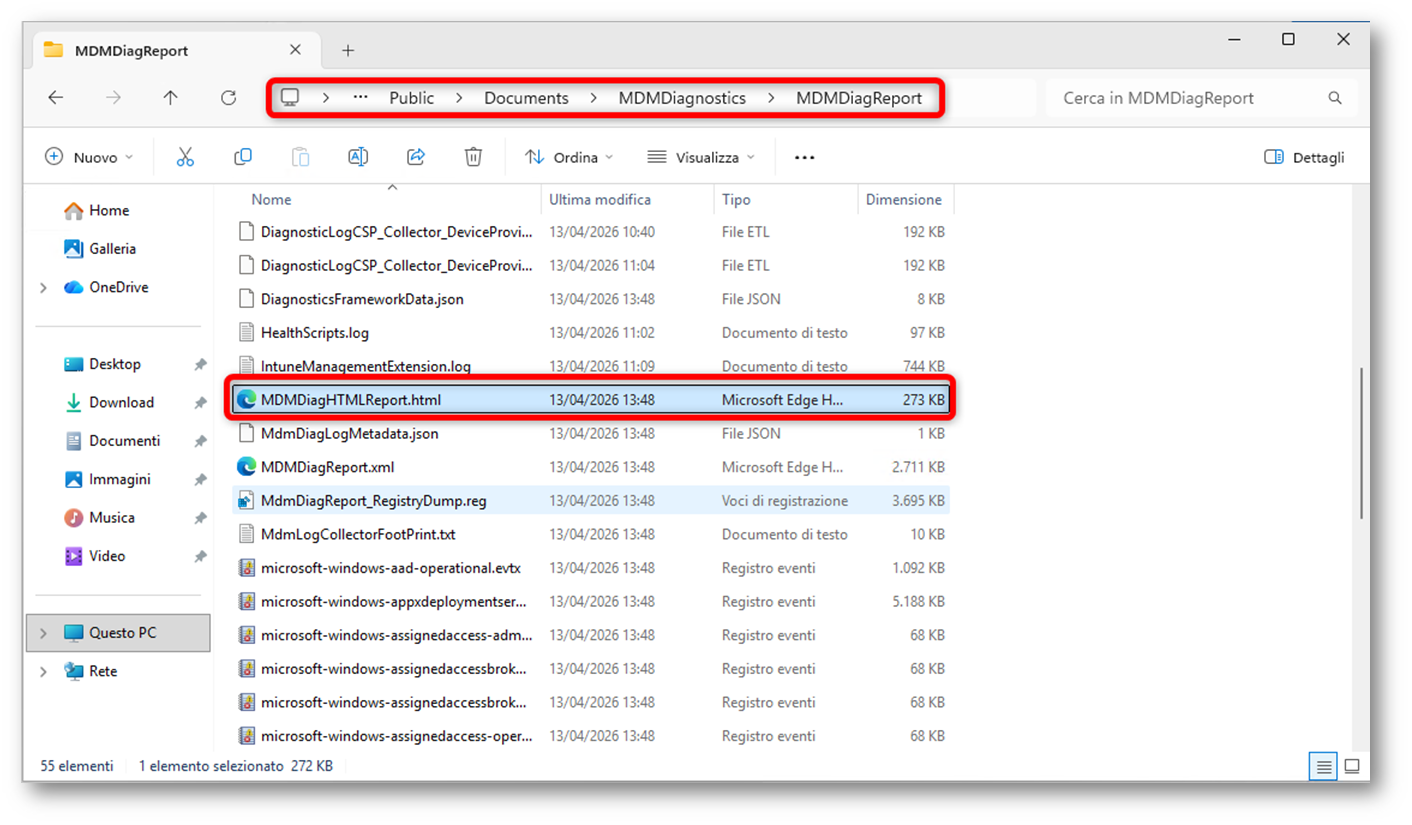

Recandoci nel percorso C:\Users\Public\Documents\MDMDiagnostics, troviamo il file MDMDiagReport.zip. A questo punto possiamo estrarlo e aprire la cartella con il contenuto del report.

Figura 29: Lettura MDM Report – Parte 1

All’interno della cartella troviamo diversi file e log diagnostici raccolti dal sistema. Tra questi, uno dei più utili per una prima verifica è il report MDM in formato HTML, chiamato MDMDiagHTMLReport.html. Apriamolo.

Figura 30: Lettura MDM Report – Parte 2

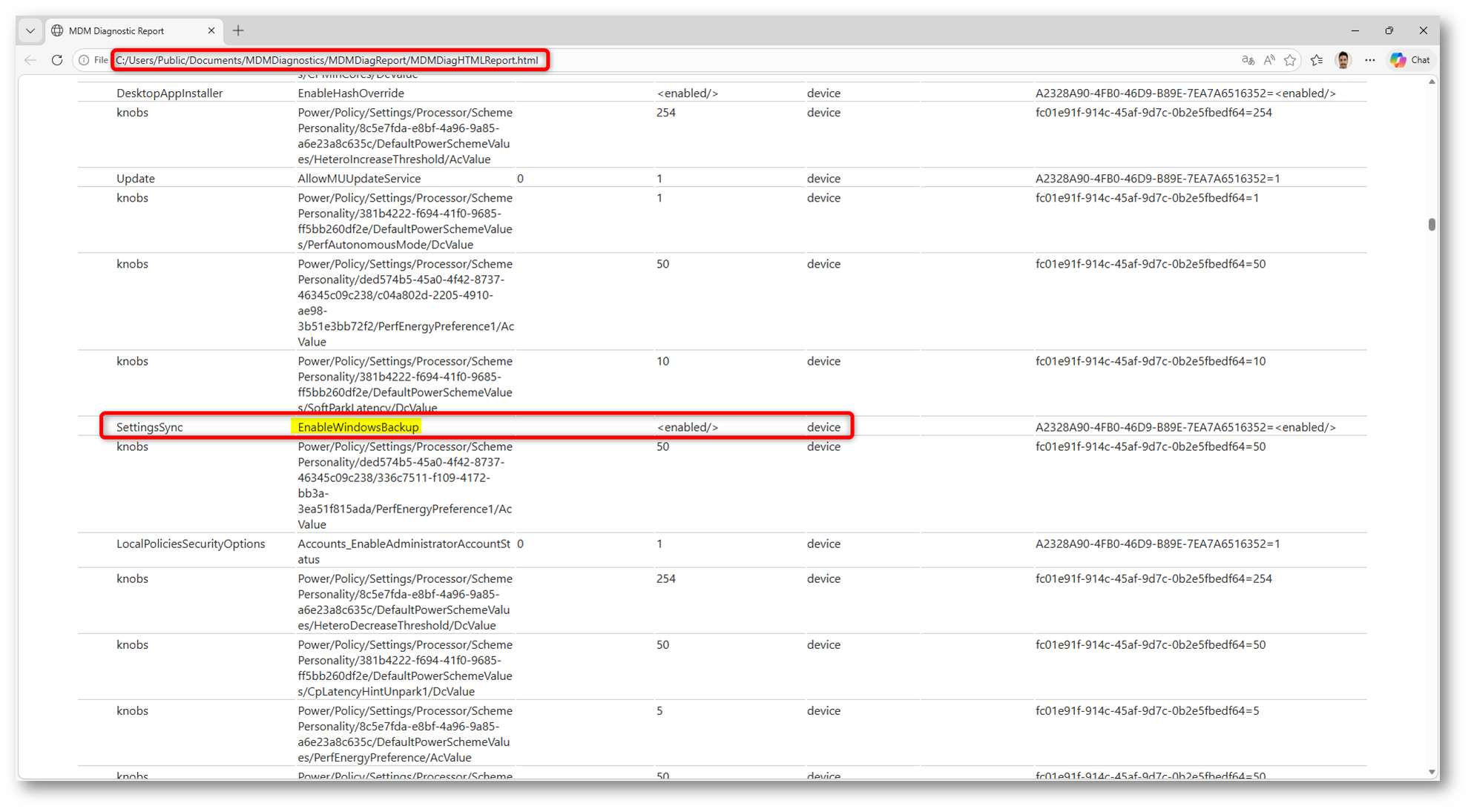

Una volta aperto il report, possiamo cercare il riferimento EnableWindowsBackup nell’area SettingsSync per verificare che il dispositivo abbia ricevuto correttamente la configurazione distribuita tramite Intune. Se vogliamo scendere più nel dettaglio, possiamo cercare anche le singole impostazioni di Windows Backup o Windows Restore per controllare quali valori siano stati recepiti dal sistema. Questo passaggio è particolarmente utile perché il report MDM permette di visualizzare lo stato delle configurazioni applicate al dispositivo, comprese policy, certificati, sorgenti di configurazione e, quando presenti, anche eventuali impostazioni di Group Policy bloccate dalla presenza di un equivalente MDM già applicato.

Figura 31: Lettura MDM Report – Parte 3

Task Scheduler

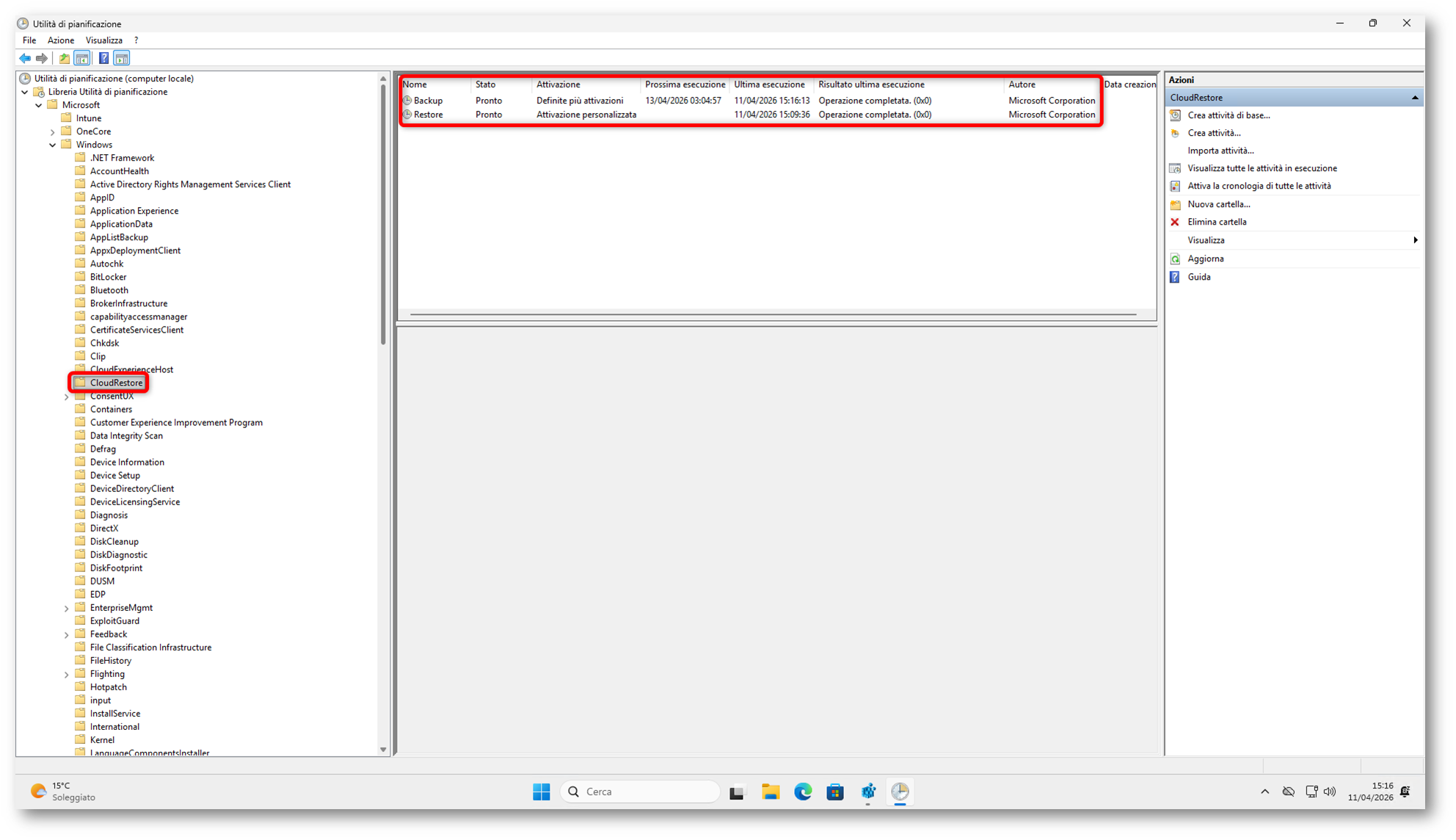

Anche se non è uno dei controlli principali da cui partire, nei miei test di laboratorio ho verificato anche il comportamento lato Task Scheduler. Microsoft documenta che, una volta abilitato Windows Backup, il backup viene eseguito automaticamente con cadenza periodica e che l’utente può anche avviarlo manualmente tramite l’app Windows Backup.

Quello che segue, invece, non deriva dalla documentazione ufficiale Microsoft ma da osservazioni effettuate sul client durante i test. Nei sistemi analizzati ho osservato la presenza di attività pianificate sotto il percorso Microsoft > Windows > CloudRestore. In particolare, quando Windows Backup è abilitato, viene abilitato il task Backup; quando viene configurato anche Windows Restore, è possibile osservare che anche il task Restore è abilitato. Sempre nei test di laboratorio, durante l’esecuzione dell’attività Backup, ho rilevato la scrittura del valore LastFullBackupCompletedTime al percorso HKCU\Software\Microsoft\Windows\CurrentVersion\CloudStore\SystemMetaData.

Nota bene: queste evidenze, poiché non ancora documentate ufficialmente, vanno però lette come osservazioni di laboratorio su specifiche build e specifici scenari di test, utili in fase di analisi lato client, ma non da considerare automaticamente come comportamento garantito o documentato in modo ufficiale per tutte le versioni di Windows e per tutti i percorsi di provisioning.

Figura 32: Scheduled task di Backup e Restore

Registro di sistema

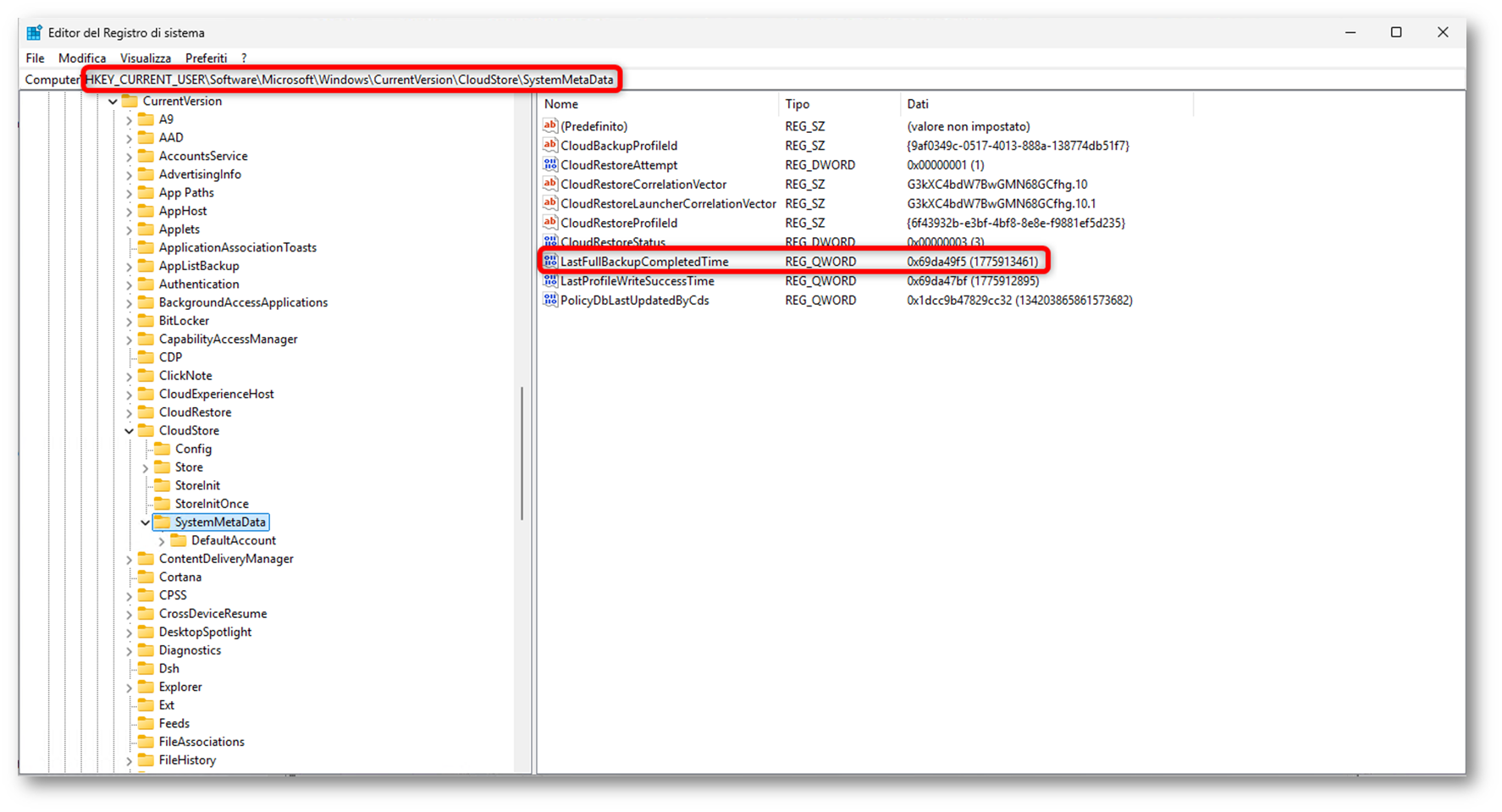

Tra i controlli che, nei miei test di laboratorio, si sono rivelati utili lato client, c’è anche il registro di sistema. Quando la policy viene recepita correttamente dal dispositivo e il task Backup entra in esecuzione, è possibile osservare la presenza di informazioni sotto il percorso HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\CloudStore. Nell’immagine che segue, ad esempio, vediamo il valore LastFullBackupCompletedTime al percorso HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\CloudStore\SystemMetaData. Questo riscontro, nei test, si è rivelato utile per verificare se sul profilo utente esiste traccia di un backup completato.

Figura 33: Troubleshooting Registro di sistema per Windows Backup – Parte 1

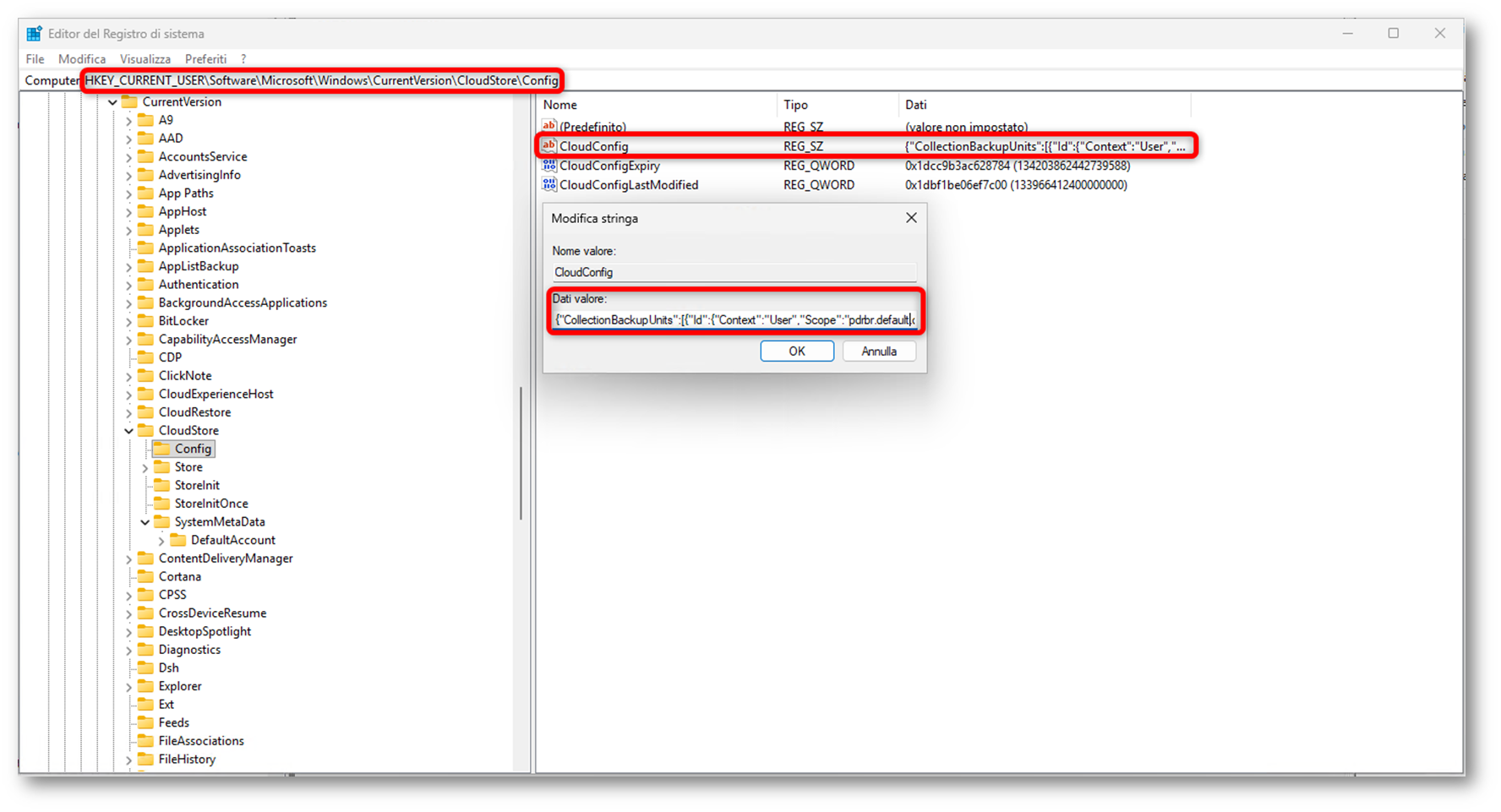

Un altro elemento interessante che ho riscontrato è il valore CloudConfig, presente al percorso HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\CloudStore\Config. La sua lettura può aiutare a capire quali categorie di configurazione il client sta considerando nel contesto di Windows Backup.

Figura 34: Troubleshooting Registro di sistema per Windows Backup – Parte 2

Event Viewer

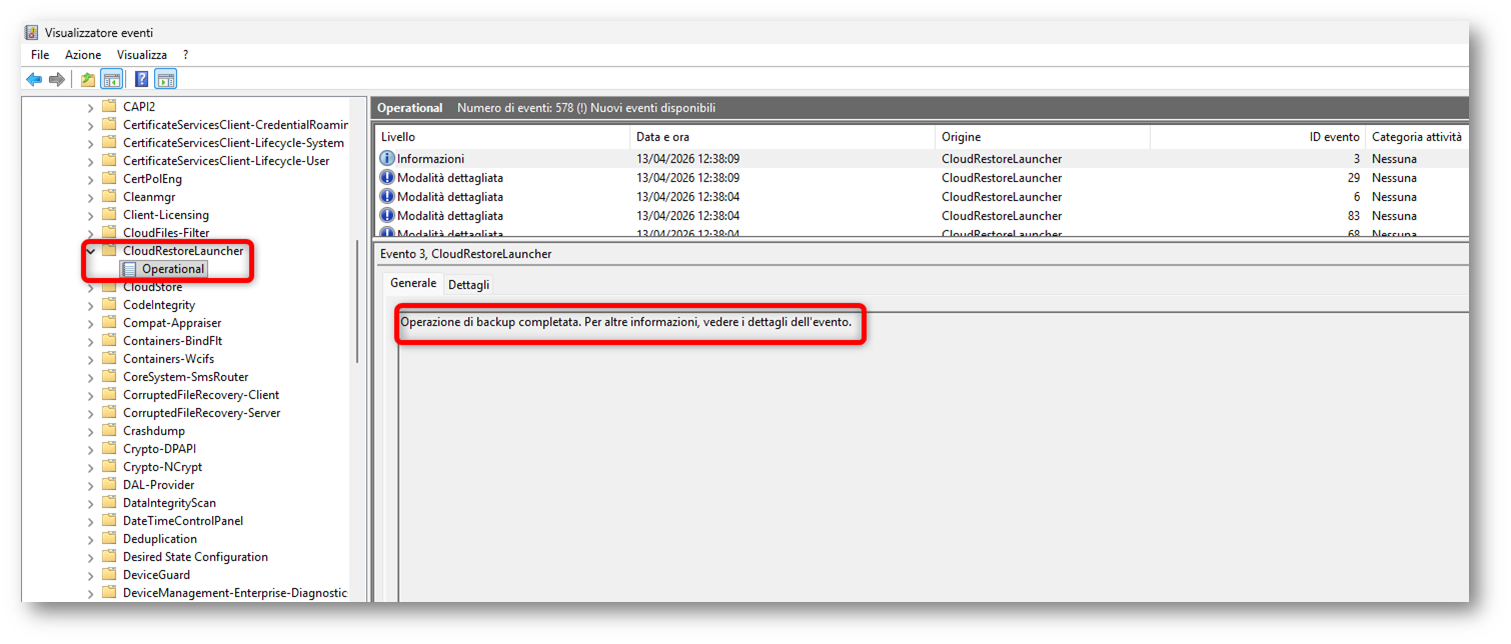

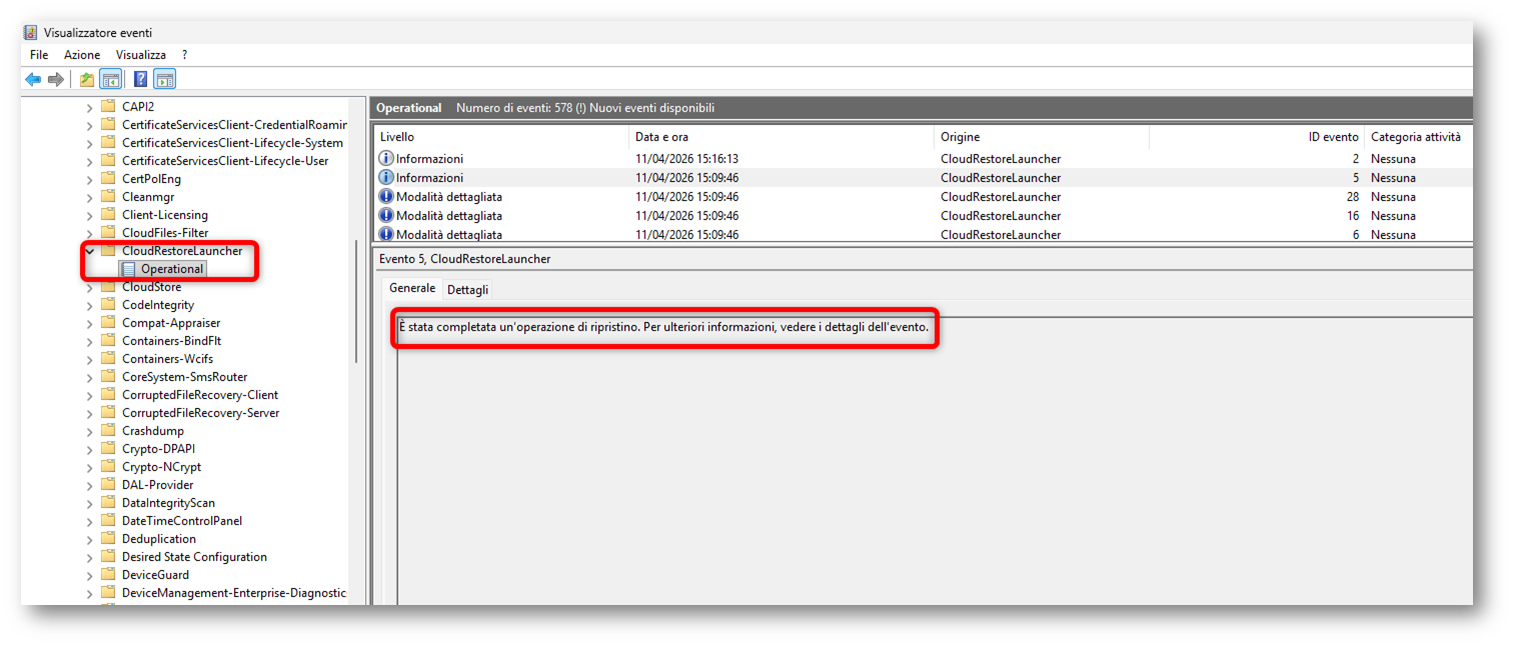

Un altro controllo utile lato client, soprattutto quando il comportamento non è quello atteso, è l’Event Viewer. Microsoft documenta il funzionamento generale di Windows Backup for Organizations, la distinzione tra backup e restore e il fatto che il backup venga eseguito automaticamente a intervalli regolari, ma non entra nel dettaglio dei canali evento da consultare durante il troubleshooting. Tuttavia, ho rilevato che le attività legate a CloudRestore vengono registrate nel canale eventi Registri applicazioni e servizi > Microsoft > Windows > Microsoft-Windows-CloudRestoreLauncher > Operational. Questo log può essere utile per individuare informazioni, warning ed errori relativi sia al flusso di Windows Backup sia al flusso di Windows Restore.

Figura 35: Event Viewer – Log di Backup

Figura 36: Figura 35: Event Viewer – Log di Restore

Esperienza utente Windows Backup

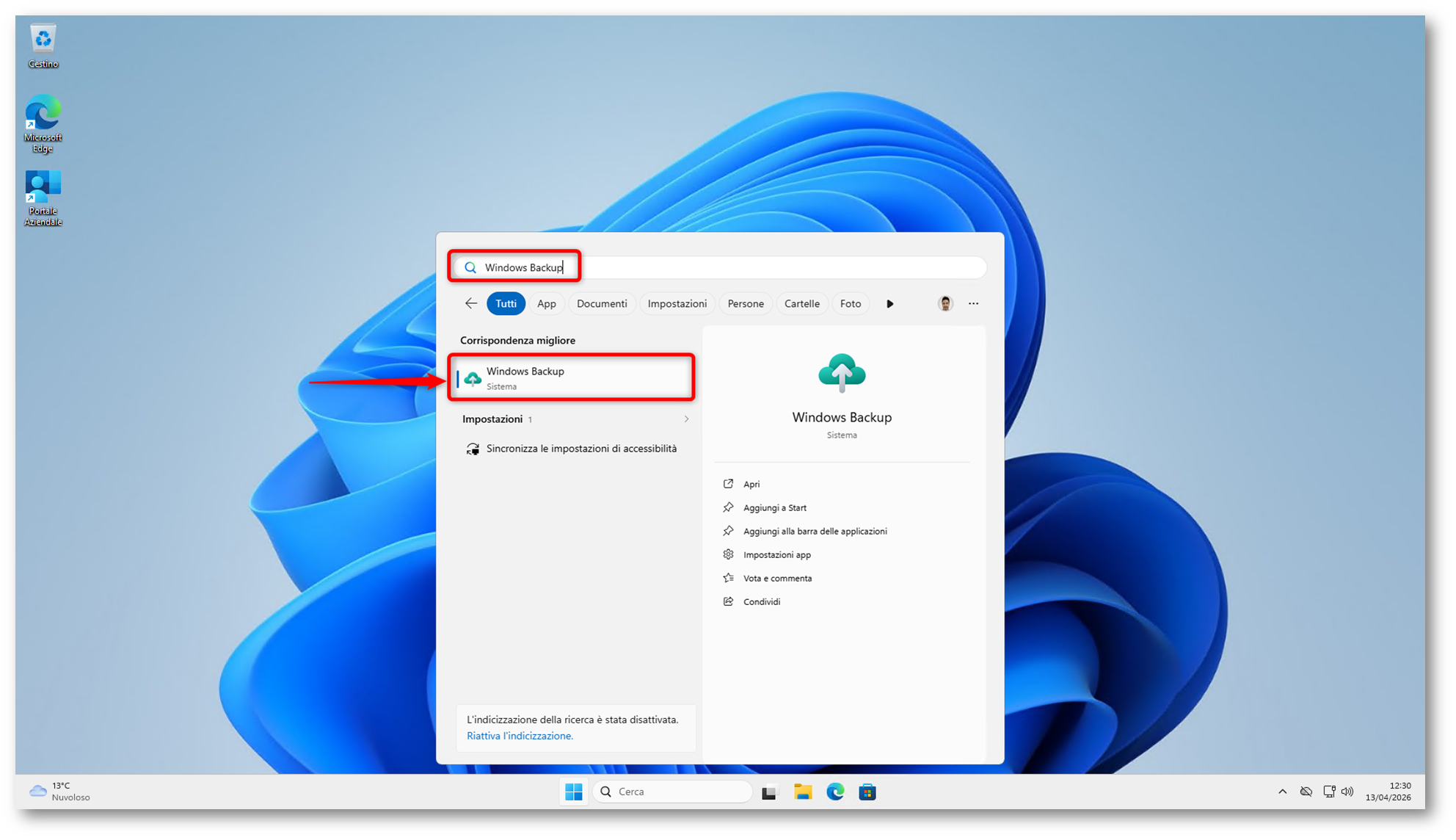

Passiamo ora all’esperienza utente dopo l’abilitazione della policy Windows Backup. La prima cosa utile da sapere è che, come già anticipato, una volta applicata la configurazione, sul dispositivo diventa disponibile anche l’app Windows Backup. Questo è un aspetto importante, perché permette di distinguere chiaramente tra il backup eseguito in automatico dalla piattaforma e quello avviato manualmente dall’utente. Come indicato in precedenza, il backup pianificato viene eseguito ogni 8 giorni, mentre in alternativa l’utente può aprire l’app ed eseguire un backup manuale. Per aprire l’applicazione è sufficiente cercare Windows Backup dal menu Start.

Figura 37: Ricerca applicazione Windows Backup in Windows 11

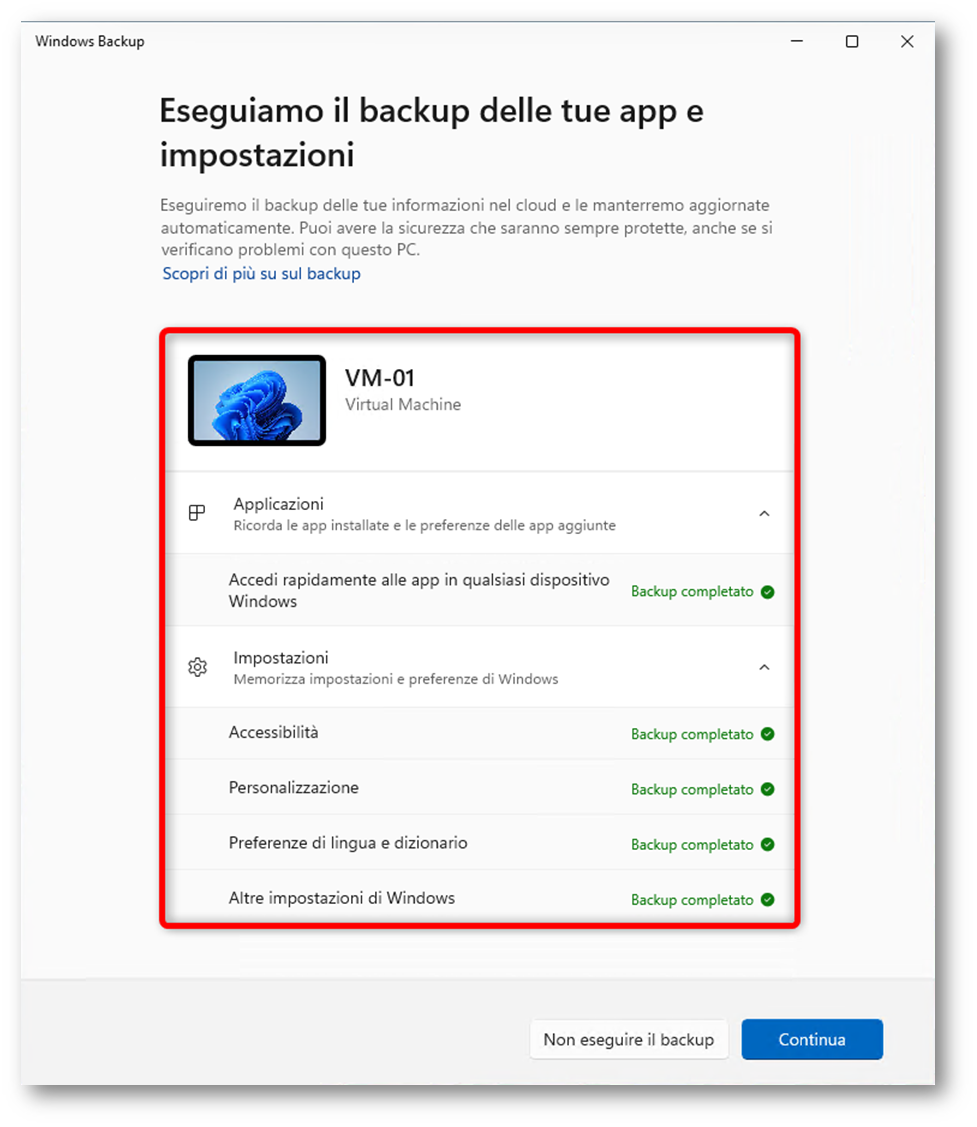

Una volta aperta, l’app mostra le aree che rientrano nel backup e consente all’utente di avviare manualmente il processo.

Figura 38: Overview app Windows Backup

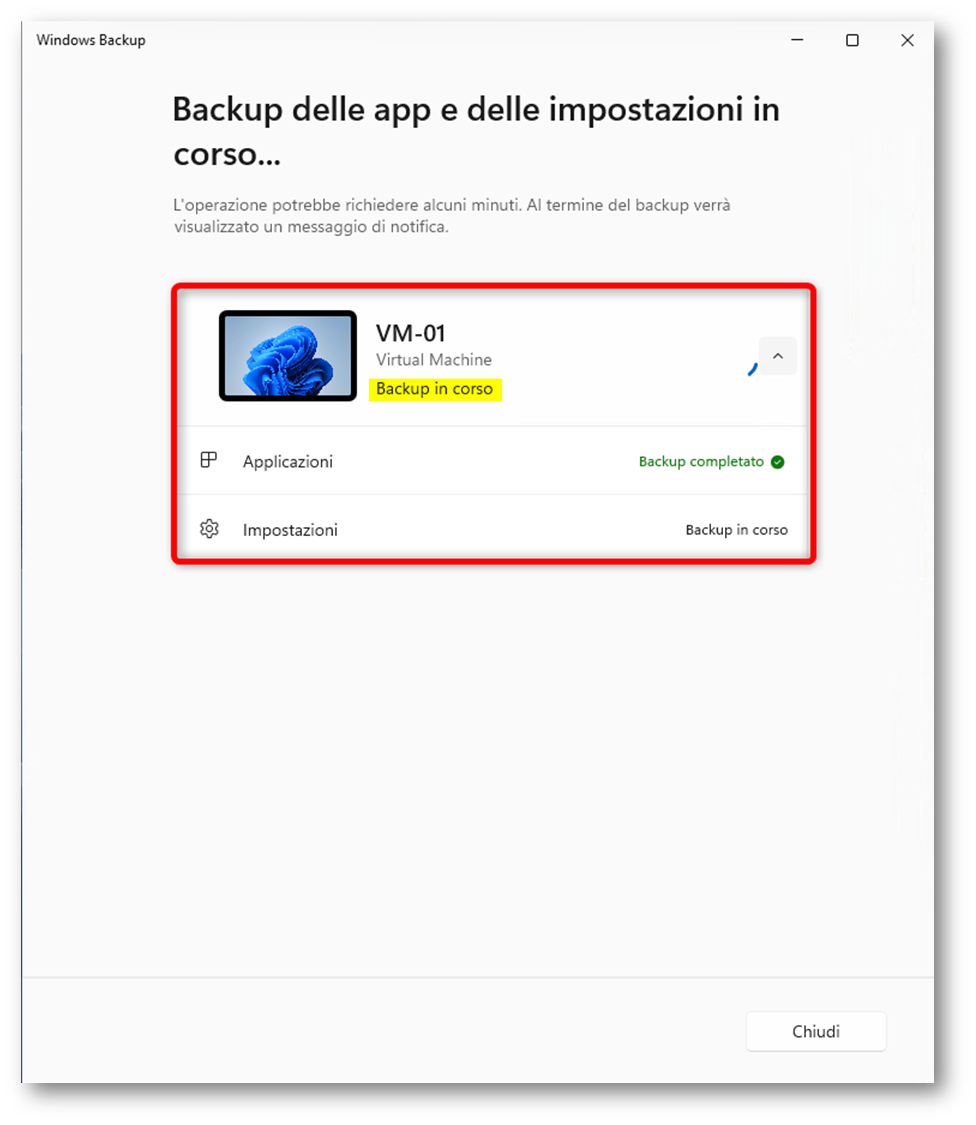

Facendo clic su Continua, viene avviato un backup manuale delle impostazioni e delle informazioni supportate dalla funzionalità. Questo passaggio è utile anche in fase di test, perché consente di forzare subito un salvataggio senza dover attendere il ciclo automatico previsto dalla feature.

Figura 39: App Windows Backup – Backup in corso

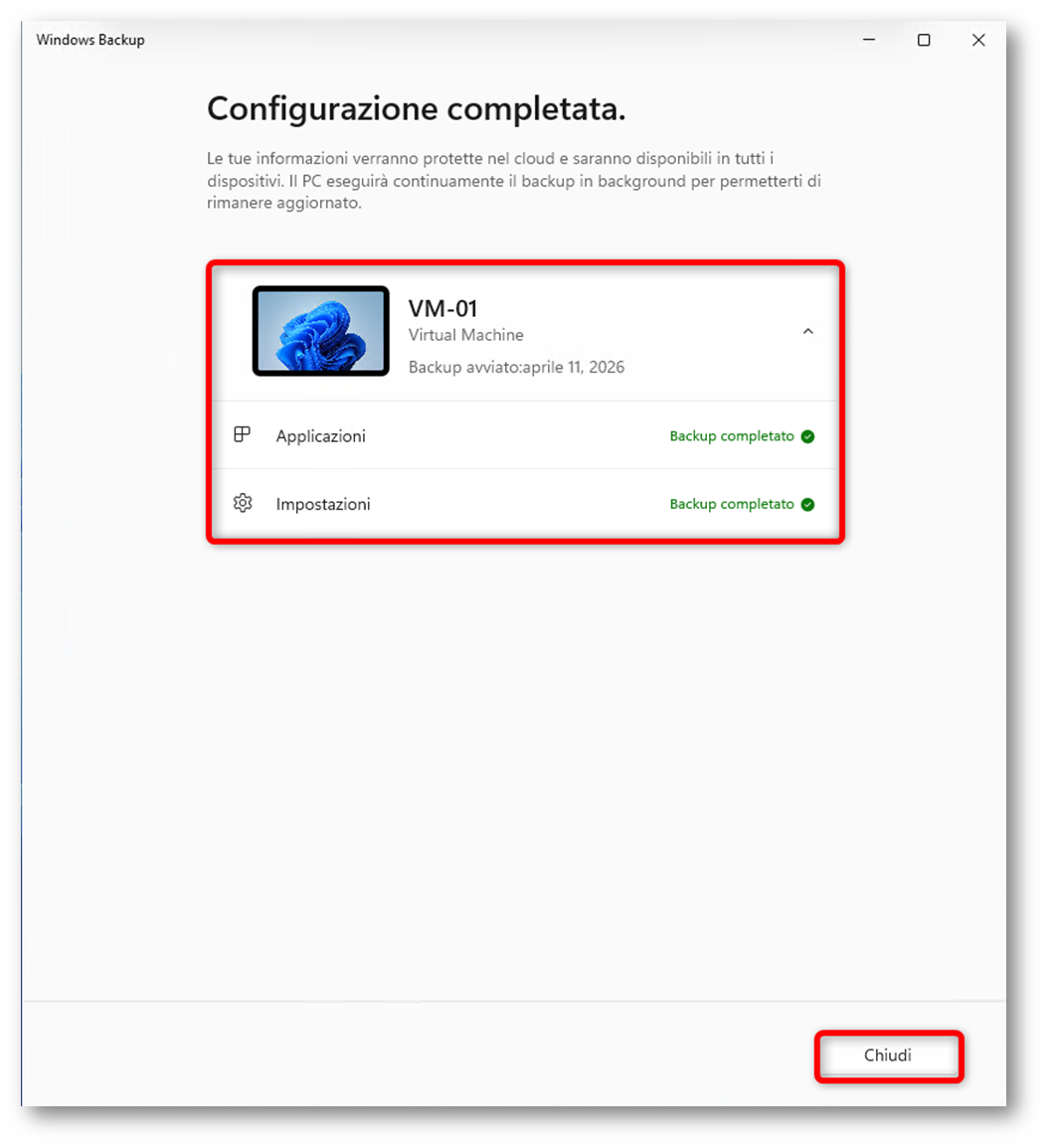

Il completamento del backup può richiedere qualche minuto. Al termine, l’app mostra l’indicazione di backup completato nelle sezioni interessate e a quel punto l’utente può chiudere l’applicazione.

Figura 40: App Windows Backup – Backup completato

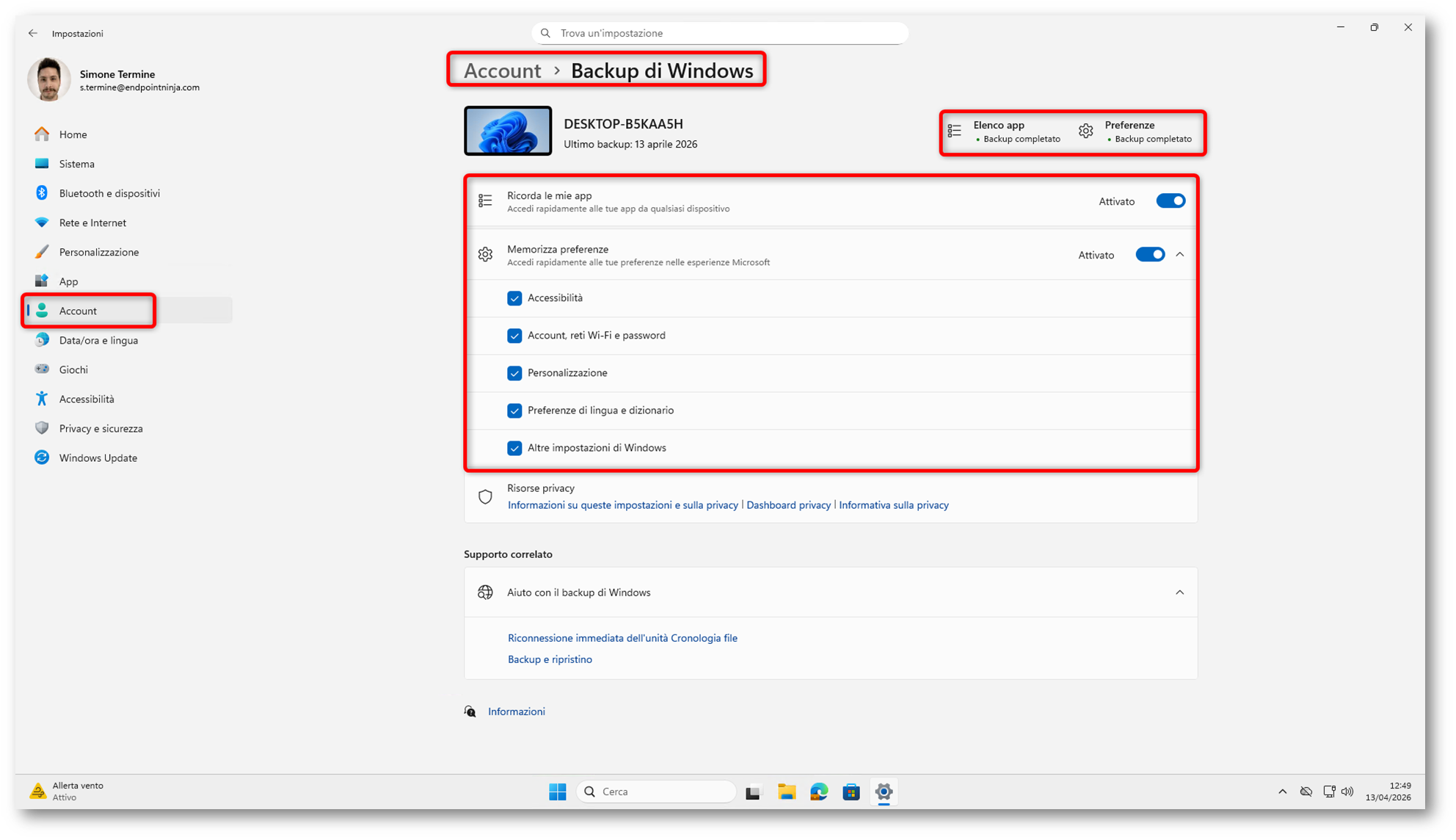

Per verificare più nel dettaglio ciò che rientra nell’esperienza di backup lato utente, è possibile anche andare in Impostazioni > Account > Backup di Windows. Da questa pagina vengono esposte le opzioni dedicate al salvataggio delle preferenze e delle app, cioè le due aree principali che Microsoft collega all’esperienza di Windows Backup. Ricordo un punto importante: questo non significa che vengano salvate tutte le impostazioni del sistema, ma solo quelle che rientrano nel perimetro supportato dalla funzionalità e dalle relative policy di backup.

Figura 41: Impostazioni Backup di Windows

Esperienza utente Windows Restore

Vediamo ora come si presenta l’esperienza utente di Windows Restore. La prima cosa da chiarire è che la schermata di ripristino durante OOBE non compare solo perché esiste un backup associato all’utente. Affinché il processo venga mostrato, devono esserci i prerequisiti previsti per il restore durante la configurazione iniziale del dispositivo. In particolare, lato tenant deve essere stata abilitata l’opzione Show restore page, l’utente deve disporre di almeno un backup profile e il dispositivo deve rientrare nel perimetro supportato per questo scenario (vedi capitolo Prerequisiti). Senza questi elementi, l’esperienza di restore non viene presentata durante la configurazione iniziale del pc.

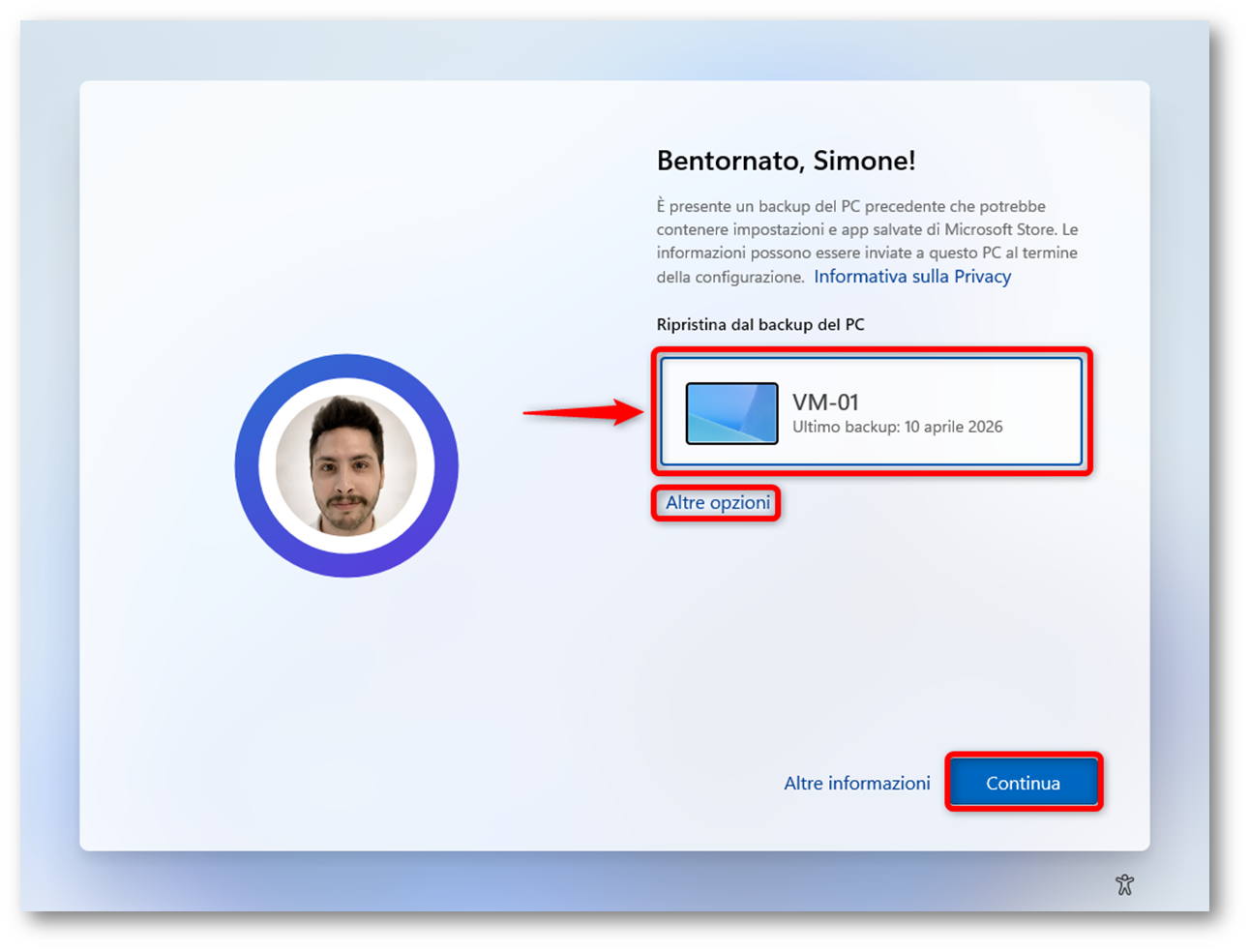

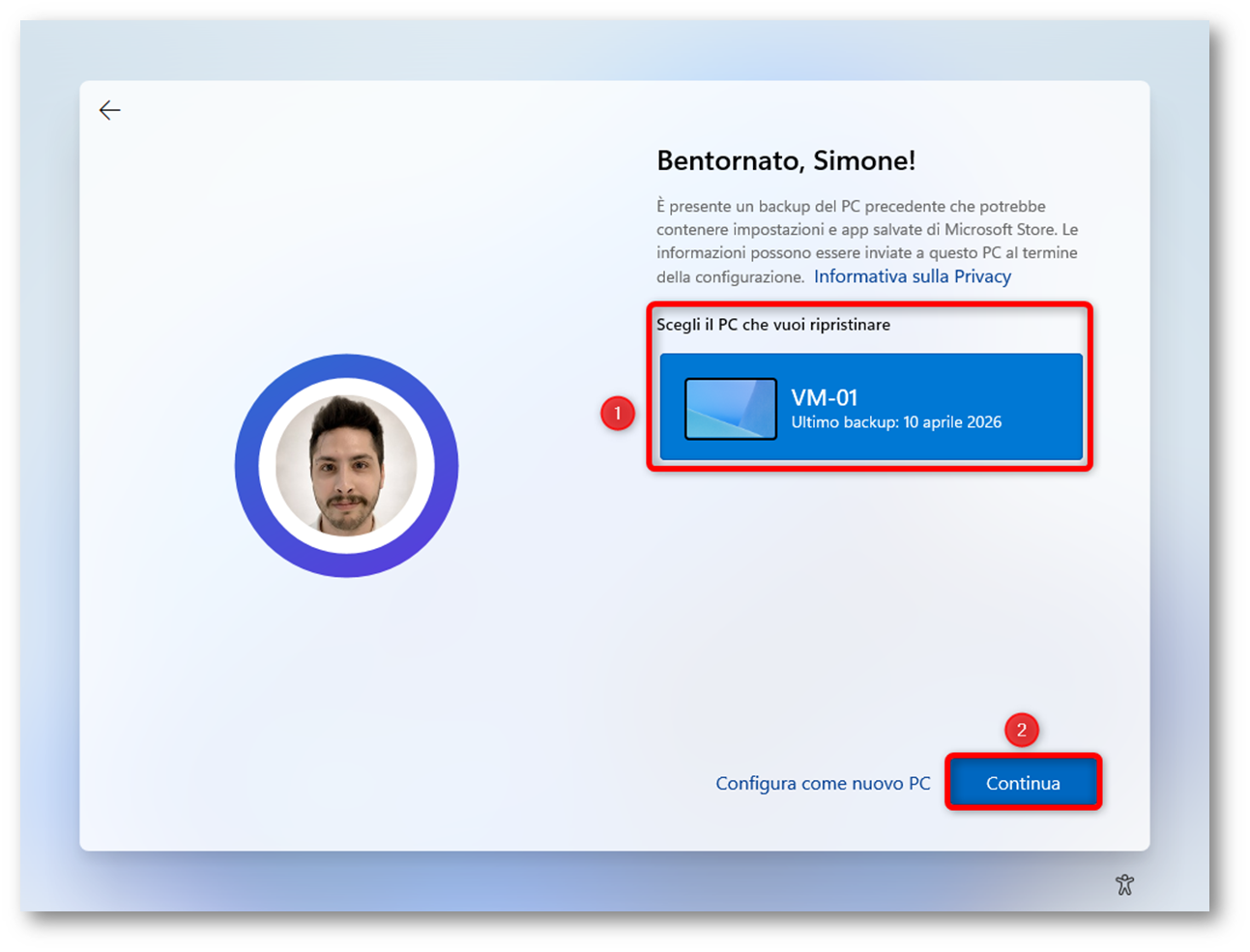

Nel caso del restore durante OOBE, l’esperienza si presenta subito dopo l’accesso con lo stesso account di lavoro o scuola usato in fase di backup. A questo punto compare la schermata di ripristino, dalla quale l’utente può scegliere un backup profile proveniente da un dispositivo precedente oppure decidere di proseguire con una nuova configurazione del pc. Se l’utente seleziona un backup precedente e procede con Continua, Windows completa il setup ripristinando automaticamente le impostazioni supportate e l’elenco delle app Microsoft Store associate a quel profilo.

Figura 42: Esperienza utente Windows Restore durante OOBE – Parte 1

Se invece si seleziona Altre opzioni, viene aperta una schermata aggiuntiva da cui è possibile scegliere la voce Configura come nuovo PC oppure, in alternativa, tornare a selezionare uno dei backup disponibili e procedere comunque con il ripristino tramite il button Continua. Questo passaggio chiarisce meglio il fatto che il restore non è obbligatorio; infatti, l’utente può sempre decidere di non recuperare un profilo precedente e configurare il dispositivo da zero.

Figura 43: Esperienza utente Windows Restore durante OOBE – Parte 2

Per il restore post-enrollment, la logica resta simile ma cambia il momento in cui l’esperienza viene proposta. In quel caso, infatti, il restore può essere presentato anche al primo accesso dopo il completamento dell’enrollment; quindi, quando il dispositivo è già stato registrato e l’utente effettua il primo sign-in con il proprio account Microsoft Entra ID. Anche in questo caso l’utente può scegliere se ripristinare un backup esistente oppure proseguire configurando il dispositivo come nuovo. Va però ricordato che, come citato al capitolo Prerequisiti Windows Restore, la documentazione Microsoft non è ancora del tutto uniforme, perché la FAQ ufficiale continua a descrivere il restore in termini più restrittivi rispetto alla documentazione di overview della feature.

Note bene: la FAQ ufficiale segnala anche che, in alcuni casi, dopo un restore può comparire un prompt UAC. Non si tratta necessariamente di un’anomalia, infatti alla pagina Microsoft

Windows Backup for Organizations Frequently Asked Questions viene spiegato che il comportamento può verificarsi quando sono state modificate alcune impostazioni del comportamento UAC e che l’unica impostazione ripristinata che può innescare questo prompt è Set time zone automatically. È un caso specifico, ma conoscerlo aiuta a non interpretarlo subito come errore del flusso di restore.

Punti di attenzione

Prima di abilitare Windows Backup for Organizations in produzione conviene avere ben chiaro il perimetro della feature, perché se la si interpreta come un backup del pc o come un meccanismo generale di migrazione dello stato utente, si finisce facilmente per attribuirle capacità che in realtà non ha. La tabella seguente riassume i punti più importanti da tenere presenti:

|

Aspetto |

Note |

| Non è un backup dei dati utente | Windows Backup for Organizations salva impostazioni Windows supportate e lista delle app Microsoft Store. Non protegge i file utente, non reinstalla le classiche applicazioni Win32 e non sostituisce la sincronizzazione di Microsoft Edge |

| Non è adatto a tutti gli scenari | È sconsigliato su shared o userless devices e, più in generale, conviene escluderlo da VDI non persistenti, pool che si resettano a ogni logoff e Windows 365 Frontline shared Cloud PCs. In questi casi hanno più senso soluzioni come FSLogix o altri meccanismi di profile roaming |

| Non supporta migrazioni cross-tenant | I backup restano legati al tenant dell’utente che li ha generati, per questo motivo la feature non va considerata come strumento di migrazione tra tenant diversi |

| Non mescolate GPO e CSP/MDM | Microsoft raccomanda di configurare Windows Backup for Organizations con una sola sorgente di configurazione, evitando combinazioni tra Group Policy e CSP/MDM |

| Attenzione a Conditional Access e autenticazione | In alcuni tenant il restore può essere bloccato non dalla policy Intune in sé, ma da Conditional Access, dall’ottenimento del token oppure da scenari PRMFA durante OOBE |

Tabella 3: Punti di attenzione per Windows Backup

Vi suggerisco comunque di leggere con attenzione la pagina ufficiale Windows Backup for Organizations Frequently Asked Questions (FAQ) perché chiarisce diversi limiti e risponde a molte delle domande che è naturale porsi quando si valuta questa feature.

Conclusioni

Windows Backup for Organizations è una feature parecchio interessante e, in diversi scenari, può tornare molto utile. Va però letta per quello che è, senza allargarne il perimetro oltre misura. Non è un backup completo del pc, non è una soluzione per proteggere i dati utente e non è neppure uno strumento che da solo vi rimette in piedi tutto il software aziendale. Il suo ambito è più specifico, e proprio per questo va inserito nel contesto giusto.

Secondo me, il valore di questa funzione si vede soprattutto in scenari come refresh hardware, reimage o nuova assegnazione di un pc, dove può aiutare a rendere il passaggio più ordinato e meno traumatico per l’utente. Se invece la si guarda come alternativa a OneDrive, a una strategia di user state management o al normale deployment applicativo, si parte già con l’aspettativa sbagliata. In definitiva, Windows Backup for Organizations non cambia da solo il modo in cui gestiamo la migrazione di un dispositivo, ma può essere un tassello utile se viene usato con criterio e affiancato agli altri strumenti corretti. Ed è probabilmente questo il punto più importante: non chiedergli di fare tutto, ma usarlo bene per ciò che sa fare.