Exchange Quarterly Cumulative Updates: Settembre 2021

Il product group di Exchange server rilascia il 28 settembre quelli che vengono definiti “Quarterly Updates Cumulative Updates (CU)” per Exchange Server 2019 ed Exchange Server 2016.

Questi update portano con se tutte una serie di fix, tutte le SU (Security Update) rilasciate precedentemente e una nuova feature di security.

Con questa CU verrà introdotta quella che viene definita “Microsoft Exchange Emergency Mitigation Service. Questo servizio NON andrà a sostituire le patch di sicurezza (SU, Security Updates), ma sarà il modo più veloce ed efficace per rimediare ad eventuali minacce sulle macchine di Exchange prima di aver installato le patch di sicurezza del caso.

Gli attacchi contro macchine esposte a internet, compresi gli Exchange, sono aumentati vertiginosamente e con tecniche sempre più sofisticate, diventa dunque di fondamentale importanza installare sempre le ultime patch di sicurezza su tutte le macchine On-Premises, comprese quelle con a bordo Exchange.

Di seguito elenchiamo gli step consigliati per tenere sempre monitorati e patchati gli Exchange server della vostra organizzazione:

- Check inventory Exchange –

Per fare il check dello status dei Cumulative Updates e non solo sugli Exchange On-Premises potete utilizzare l’Exchange server Health Checker script.

- Installazione Updates –

Microsoft fornisce una guida online chiamata Exchange Update Wizard, questo Wizard vi aiuterà nella scelta della CU corretta e negli step da effettuare per procedere con l’upgrade.

NB: Con il rilascio della CU di settembre 2021, solamente le CU di Giugno 2021 e Settembre 2021 sono supportate per l’installazione di eventuali SU (Security Updates). Se avete Exchange 2016 o Exchange 2019 e non avete ancora installato una delle due CU supportate, dovete procedere con l’installazione delle CU e successivamente delle SU.

Exchange Server Emergency Mitigation

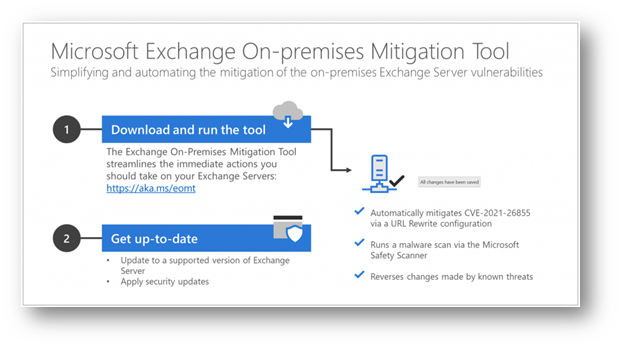

Exchange server Emergency Mitigation (EM) viene come anticipato precedentemente introdotto con i Cumulative Updates di Settembre. EM andrà ad integrarsi con gli altri componenti di Exchange server, e come gli altri componenti girerà come servizio di Windows Server. Questo servizio è l’evoluzione di EOMT (Exchange On-Premises Mitigation Tool), tool rilasciato per permettere agli amministratori di Exchange tramite un’unica interfaccia di procedere con le mitigation sulle macchine, fare check delle macchine tramite Microsoft Safety Scanner (compreso nel tool) e di configurare eventuali URL Rewrite su IIS per mitigare le minacce.

Figura 1 – Exchange On-Premises Mitigation Tool

Exchange server Emergency Mitigation (EM) permette di automatizzare la procedura manuale precedentemente necessaria tramite Exchange On-Premises Mitigation Tool (EOMT). In caso un’amministratore di Exchange decida di non aver bisogno che questa procedura venga eseguita in automatico come servizio, può procedere con la disabilitazione.

Dettaglio processo di mitigation tramite EM

Ogni 60 minuti il servizio di Exchange Emergency Mitigation (EM) esegue i check di OCS (Office Config Service, Endpoint di Microsoft dedicato alla raccolta di informazioni sulle nuove mitigation per Exchange Server) facendo un http request verso https://officeclient.microsoft.com/getexchangemitigations. Una mitigation può essere un’azione o una serie di azioni con lo scopo di mettere in sicurezza l’Exchange Server da una minaccia conosciuta. Nel momento in cui Microsoft viene a conoscenza dell’esistenza di una minaccia e crea una mitigation per quest’ultima, la mitigation può essere mandata direttamente all’Exchange server, il quale implementerà automaticamente le configurazioni necessarie. Il file di mitigation che riceverà l’Exchange sarà un XML che conterrà le configurazioni necessarie alla mitigazione di una minaccia conosciuta.

Exchange Emergency Mitigation verrà installato solo sui Mailbox Server e non sulle macchine EDGE. Per funzionare correttamente la macchina con a bordo Exchange server dovrà navigare, in caso contrario potrete disabilitarlo.

Prerequisiti CU Settembre 2021

L’aggiunta di EM in questa CU ci porterà anche a qualche prerequisito in più da installare sulle nostre macchine. EM necessità del modulo V2 dell’IIS URL Rewrite installato sui vostri Mailbox Server. Se questo modulo non è installato sulle macchine, riceverete un errore in fase di check dei prerequisiti di installazione della CU. Dunque che vogliate utilizzare o meno EM, l’installazione del modulo V2 dell’IIS URL Rewrite è un prerequisito obbligatorio per l’installazione di questa CU su Exchange 2019/2016.

Azioni intraprese dalle Mitigation

Una mitigation è un’azione o un set di azioni che eseguite in modo automatico, permettono di mettere al sicuro un’Exchange Server da una minaccia conosciuta.

EM come EOMT è in grado di applicare diverse mitigation:

- Implementazione regole di URL Rewrite in IIS in modo da filtrare richieste HTTPS malevole

- Disabilitazione di un determinato servizio di Exchange Server

- Disabilitazione di una virtual directory o application pool di Exchange Server

- Change delle configurazioni di autenticazione sulle virtual directory

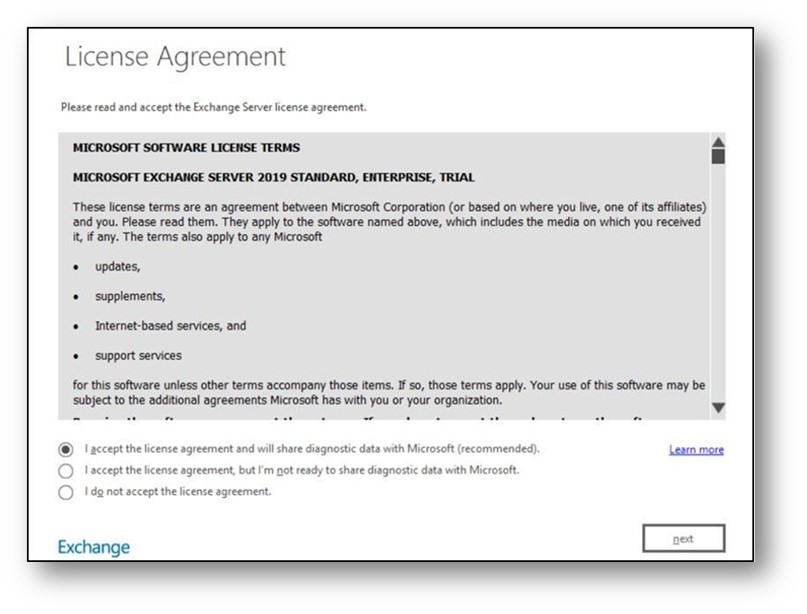

In fase di installazione della CU vi sarà chiesto anche di mandare in via del tutto “OPZIONALE” dati diagnostici a Microsoft.

Figura 2 – License agreement diagnostic data

Potrete scegliere tra queste opzioni:

- I accept the license agreement and will share diagnostic data with Microsoft: Questa è l’opzione di default tramite la quale accetterete l’agreement e manderete dati diagnostici su EM a Microsoft.

- I accept the license agreement, but I’m not ready to share diagnostic data with Microsoft: Tramite questa opzione accetterete l’agreement e disabiliterete l’invio di dati diagnostici.

- I do not accept the license agreement: Se non accettate l’agreement non potete procedere con l’installazione della CU.

Quando avrete terminato il setup della CU, potrete abilitare o disabilitare l’invio di dati diagnostici tramite i seguenti comandi in PS:

- Set-ExchangeServer -Identity <ServerName> -DataCollectionEnabled $false per disabilitare l’invio dei dati diagnostici

- Set-ExchangeServer -Identity <ServerName> -DataCollectionEnabled $true per abilitare l’invio di dati diagnostici

Nel momento cui lasciate abilitato l’invio di dati diagnostici, Exchange Server invierà a Microsoft i seguenti valori:

- Exchange Server build: Versione di Exchange (Cumulative Update e Security Update nr di build)

- Emergency Mitigation service state: Informazioni sulla configurazione di EM ( Ad esempio, quando mandare dati diagnostici o esecuzione automatica delle mitigation).

- Immutable Device ID: Identificativo univo del server.

- Immutable Org ID: Identificativo univoco per l’Organizzazione di Exchange.

- Applied mitigations: Lista delle mitigation da voi applicate e il loro status.

- Blocked mitigations: Lista delle mitigation bloccate da un amministratore della vostra organizzazione.

Potete abilitare o disabilitare le mitigation da PS:

- Set-OrganizationConfig -MitigationsEnabled $false Utilizzato per disabilitare le mitigation su tutta l’Organizzazione di Exchange, quando è settato in $false EM farà il check delle mitigation ma non le applicherà sulle macchine presenti nell’Organizzazione

- Set-ExchangeServer -Identity <ServerName> -MitigationsEnabled $false Utilizzato per disabilitare le mitigation su Exchange Server specifico, quando è settato in $false EM farà il check delle mitigation ma non le applicherà sulla macchina esplicitata nella cmdlet.

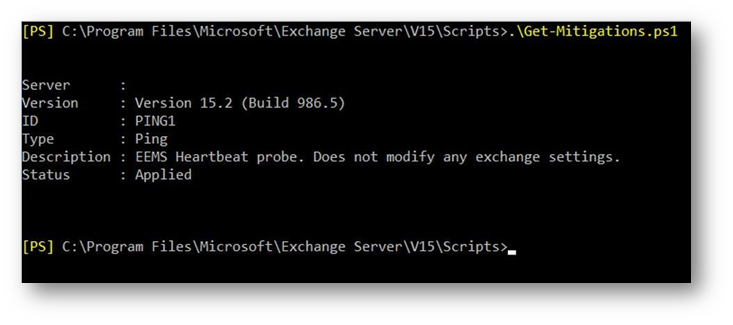

Una lista dettagliata di mitigation disponibili ad essere applicate può essere visualizzata tramite lo script “get-mitigations.ps1”

Figura 3 – Get-Mitigations.ps1

Un Esempio di report in CSV può essere questo:

.\Get-Mitigation.ps1 -Identity <Server> -ExportCSV “C:\temp\CSVReport.csv”

Potrete inoltre controllare le mitigation applicate tramite la seguente CMDLET:

Get-ExchangeServer -Identity <ServerName> | fl name, MitigationsApplied

Auditing e Logging

Le Attività di mitigation verranno loggate nell’Event Viewer della macchina. Ad esempio ci saranno eventi con id 1005 e 1006 con source MSExchange Mitigation Service che verranno registrati nel momento in cui verranno applicate con successo le mitigation, l’evento 1008 verrà loggato in caso di errori nell’applicazione delle mitigation (ad esempio la macchina non naviga e EM non riesce a raggiungere i suoi endpoint).

EM mantiene inoltre un file di log nel path “V15\Logging\MitigationService” , in questo file di Log ci saranno i dettagli dei task di EM.

Per testare la connettività della vostra macchina con OCS potrete utilizzare il seguente link:

https://officeclient.microsoft.com/getexchangemitigations

Link Download CU Exchange 2019 ed Exchange 2016

- Exchange Server 2019 Cumulative Update 11 (KB5005334), VLSC Download, Download

- Exchange Server 2016 Cumulative Update 22 (KB5005333), Download, UM Lang Packs

Lista delle Fix portate dalle CU11 per Exchange 2019 e CU22 per Exchange 2016

Lista Fix Exchange 2019 CU11

- 5006980 Bad signature error using PerfView in Exchange Server 2019 and 2016 (KB5006980)

- 5006982 On-premises Exchange queues back up because of incorrect default value (KB5006982)

- 5006983 Exchange Server 2019 and 2016 certificates created during setup use SHA-1 hash (KB5006983)

- 5006984 PrepareAD fails if Computers container or RODCs are renamed or moved in Exchange Server 2019 and 2016 (KB5006984)

- 5006986 Opening an Outlook message from the desktop removes line spacing (KB5006986)

- 5006988 Export of .pst file is unexpectedly triggered again in Exchange Server 2019 and 2016 (KB5006988)

- 5006989 Accepted domains with wildcards for subdomains are not honored when Edge server maps AddressSpaces (KB5006989)

- 5006990 Exchange CU installation fails after you configure fallback to use default character set (5006990)

- 5006991 Mail quota warning messages no longer sent daily in Exchange Server 2019 (KB5006991)

- 5006992 No room lists found when trying to add a room in OWA in Exchange Server 2019 or 2016 (KB5006992)

- 5006993 Can’t log on to OWA in Chrome if SSL is offloaded in Exchange Server 2019 and 2016 (KB5006993)

- 5006994 BCC values not retained in Sent Items in a shared mailbox in Exchange Server 2019 and 2016 (5006994)

- 5006995 Korean email messages display some recipients incorrectly in Exchange Server 2019 and 2016 (KB5006995)

- 5006996 Export-AutoDiscoverConfig exposes admin password and does not work against domain controllers that require signing (KB5006997)

- 5006997 Korean messages in OWA display “From” as “Start date” after you filter the list in Exchange Server 2019 and 2016

- 5006999 “401” error and Outlook repeatedly prompts for credentials in Exchange Server 2019 (KB5006999)

- 5007042 Error window appears when you view features in OWA Virtual Directory (KB5007042)

- 5007043 Exchange Server SU updates Add/Remove Programs incorrectly (KB5007043)

- 5007044 Start-MailboxAssistant not available in EMS in Exchange Server 2019 (KB5007044)

Lista fix Exchange 2016 CU22:

- 5006980 Bad signature error using PerfView in Exchange Server 2019 and 2016 (KB5006980)

- 5006982 On-premises Exchange queues back up because of incorrect default value (KB5006982)

- 5006983 Exchange Server 2019 and 2016 certificates created during setup use SHA-1 hash (KB5006983)

- 5006984 PrepareAD fails if Computers container or RODCs are renamed or moved in Exchange Server 2019 and 2016 (KB5006984)

- 5006986 Opening an Outlook message from the desktop removes line spacing (KB5006986)

- 5006988 Export of .pst file is unexpectedly triggered again in Exchange Server 2019 and 2016 (KB5006988)

- 5006989 Accepted domains with wildcards for subdomains are not honored when Edge server maps AddressSpaces (KB5006989)

- 5006992 No room lists found when trying to add a room in OWA in Exchange Server 2019 or 2016 (KB5006992)

- 5006993 Can’t log on to OWA in Chrome if SSL is offloaded in Exchange Server 2019 and 2016 (KB5006993)

- 5006994 BCC values not retained in Sent Items in a shared mailbox in Exchange Server 2019 and 2016 (5006994)

- 5006995 Korean email messages display some recipients incorrectly in Exchange Server 2019 and 2016 (KB5006995)

- 5006996 Export-AutoDiscoverConfig exposes admin password and does not work against domain controllers that require signing (KB5006997)

- 5006997 Korean messages in OWA display “From” as “Start date” after you filter the list in Exchange Server 2019 and 2016

- 5007042 Error window appears when you view features in OWA Virtual Directory (KB5007042)

- 5007043 Exchange Server SU updates Add/Remove Programs incorrectly (KB5007043)

CONCLUSIONI

Il mantenimento della sicurezza dei workload On-Premises può portare ad effort non indifferenti, Microsoft come vostro vendor cerca costantemente di portare nuovi strumenti che vi danno una mano ad essere più efficienti e con meno effort possibile. E’ caldamente consigliato come per qualsiasi altra Cumulative Update, di testare prima in un ambiente di DEV/TEST per poi successivamente procedere in produzione.

Stay Tuned on ICTPower!!!