Microsoft Defender for Endpoint: Client Analyzer

Il Client Analyzer di Microsoft Defender for Endpoint può essere utile per diagnosticare problemi di integrità o affidabilità dei sensori nei dispositivi su cui è stato eseguito l’onboarding di Microsoft Defender for Endpoint (MDE) e funziona sui seguenti sistemi operativi: Windows, Linux, macOS.

Per esempio, è possibile eseguire il tools su un dispositivo che lato console di Microsoft Defender XDR ha un allarme sullo stato di integrità del sensore (Inattivo, No Data o Communication Problem).

Client Analyzer oltre a rilevare eventuali problemi, può eseguire la raccolta di log ed informazioni utili per la diagnostica avanzata, operazione che viene richiesta anche dal supporto ufficiale Microsoft in caso di apertura Ticket di assistenza.

Il tool sostanzialmente è in grado di eseguire la raccolta di dati per analisi in caso di problemi come:

- Compatibilità applicativa

- Prestazioni

- Connettività

- Comportamento errato durante l’uso di Policy di Endpoint DLP (Data Loss Prevention)

La documentazione di casa Redmond offre anche un’informativa inerente alla privacy visto che Client Analyzer ha la possibilità di “raccogliere” Log:

- Lo strumento viene regolarmente usate dal Servizio di Supporto Tecnico per i clienti per raccogliere informazioni utili alla risoluzione delle problematiche

- I Dati raccolti potrebbero contenere informazioni personali e/o dati sensibili, come ad esempio Indirizzi IP, nomi dei dispositivi e Nomi utente

- Al terminale della raccolta dei dati, il tool salva i dati localmente nel dispositivo all’interno di una cartella che viene poi compressa

- Nessuto dato viene inviato in modo automatico al supporto Microsoft, il supporto eventualmente vi chiede di inoltrare il file zip attraverso una Share protetta

Prerequisiti

- Prima di eseguire il Client Analyzer dovrete verificare che le configurazioni a livello Network dell’Endpoint consentano il collegamento agli Endpoint di MDE, vi riporto i requirements necessari Configure your network environment to ensure connectivity with Defender for Endpoint service – Microsoft Defender for Endpoint | Microsoft Learn

- Client Analyzer funziona solo ed esclusivamente se l’Endpoint su cui viene eseguito è stato “onbordato” all’interno della console di Microsoft Defender ed esegue un sistema operativo supportato, Windows, Linux, macOS

- Per i dispositivi Windows se eseguite il tools su macchine specifiche e non da remoto, tramite Live Response, allora PsExec.exe deve essere abilitato temporaneamente, in quanto lo strumento lo richiama per alcune attività di analisi

-

La funzionalità si applica a qualsiasi versione di Defender:

- Defender for Endpoint P1

- Defender for Endpoint P2

- Defender for Business

- Suite che contenga Defender for Endpoint

NB: se sul o sui dispositivi in cui eseguite il tools avete attivato la regola di Attack Surface Reduction (ASR) “Block process creations originating from PSExec and WMI commands” dovrete configurare l’esclusione per questo tools, in quanto potrebbe bloccare la verifica a livello di connettività.

Quali metodi posso utilizzare per eseguire il Tool?

Per poter utilizzare il tool esistono principalmente due modi:

- Tramite Live Response di Microsoft Defender for Endpoint (Necessaria Licenza Microsoft Defender for Endpoint Piano 2)

- Tramite esecuzione del tool direttamente sull’Endpoint

All’interno dell’articolo vi darò evidenza di entrambe le casistiche così potete utilizzare quella più “vicina” alle vostre esigenze ed al vostro piano di Licensing.

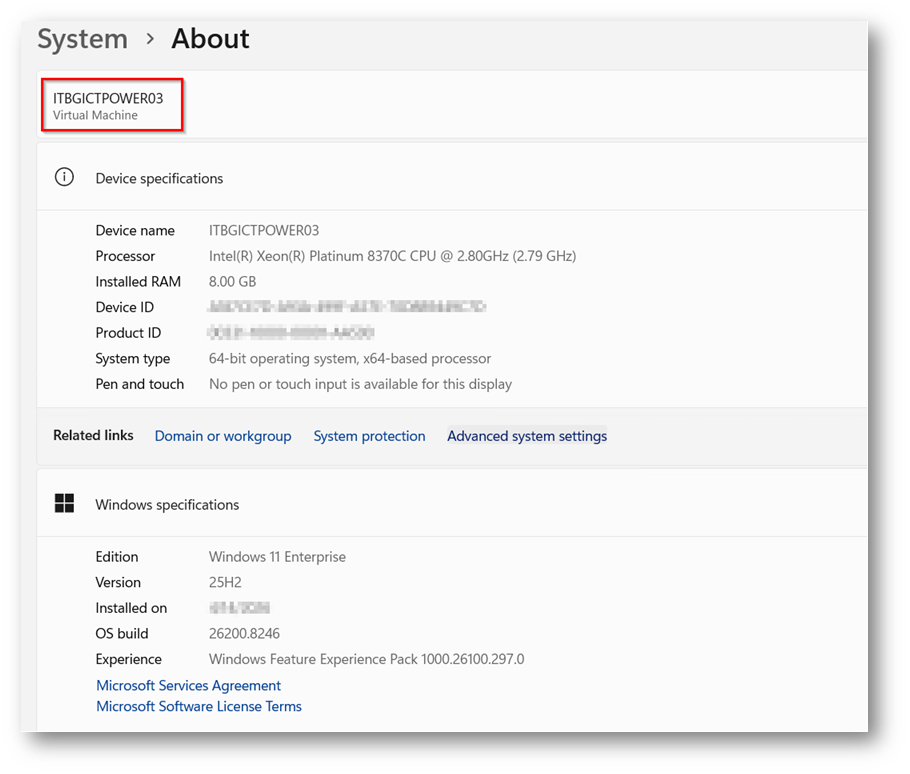

Figura 1: Macchina Windows 11 chiamata “ITBGICTPOWER03” che verrà utilizzata come demo per darvi evidenza della funzionalità

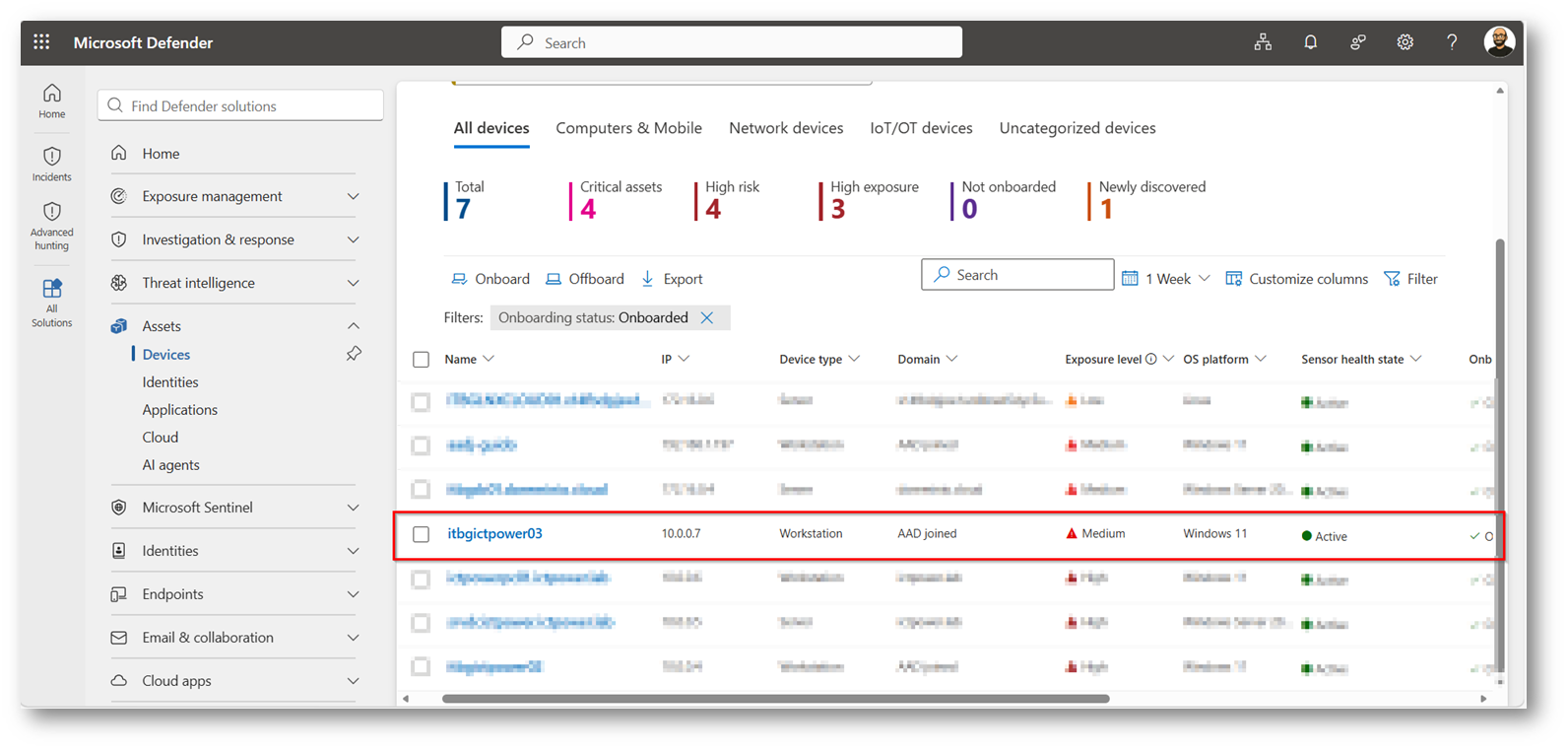

Figura 2: Device che risulta correttamente gestito dalla console di Microsoft Defender

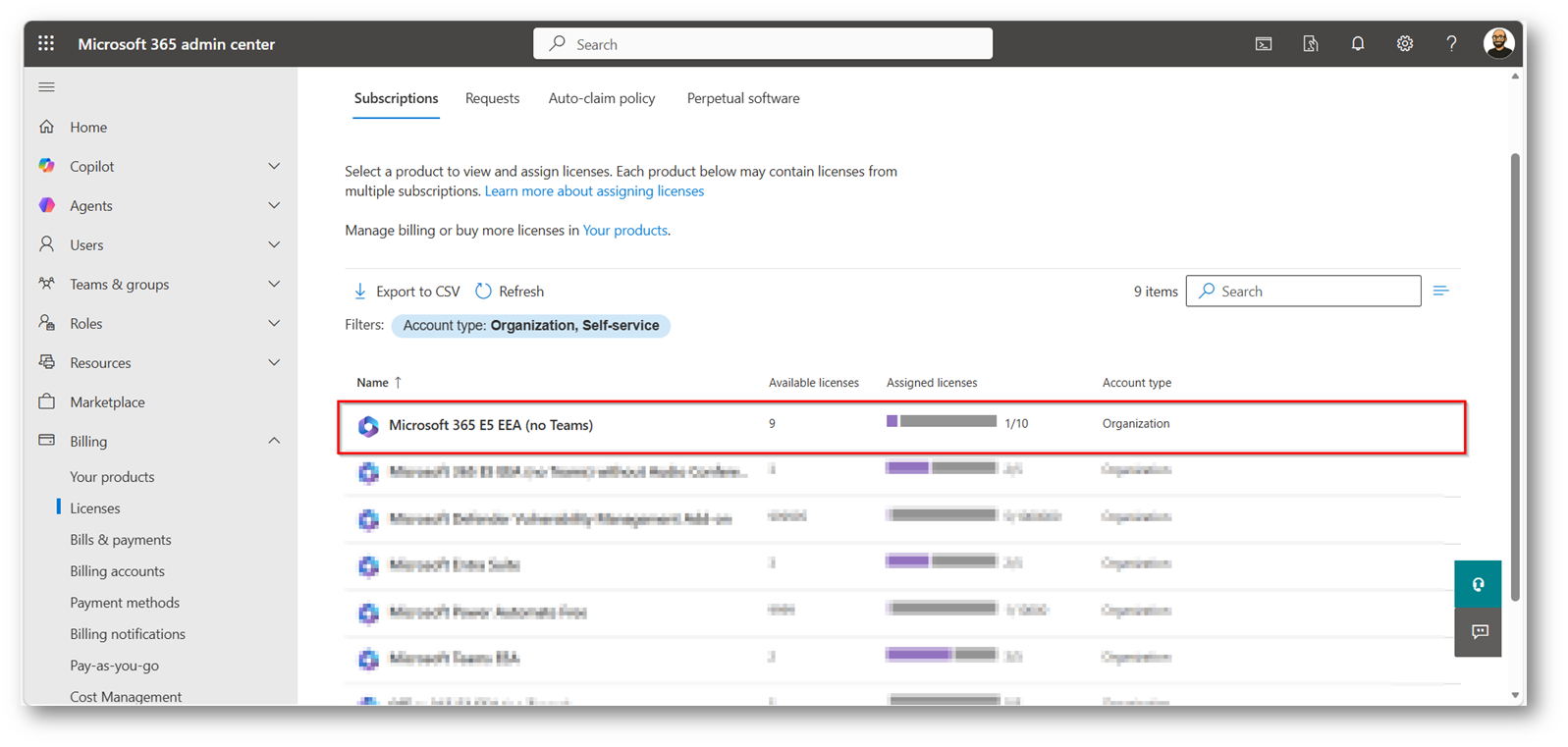

Figura 3: Licenza Microsoft 365 E5 che al proprio interno include Defender for Endpoint P2

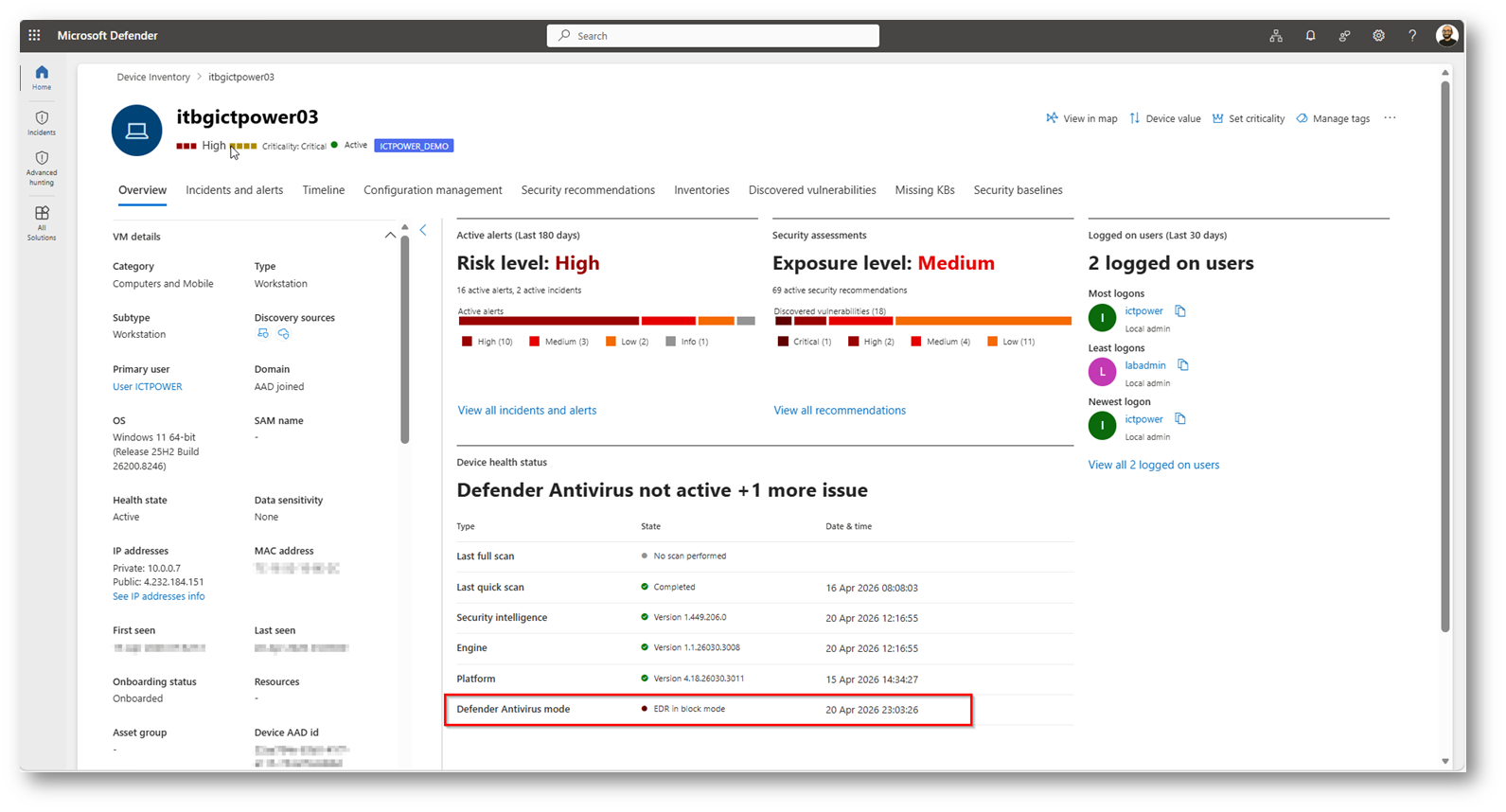

Figura 4: Defender for Endpoint sulla macchina Demo risulta in modalità “EDR Block Mode”

Ora cerchiamo di capire come poter verificare, come mai questo Endpoint ha la componente di Defender for Endpoint in EDR Block Mode, procediamo prima tramite Live Response

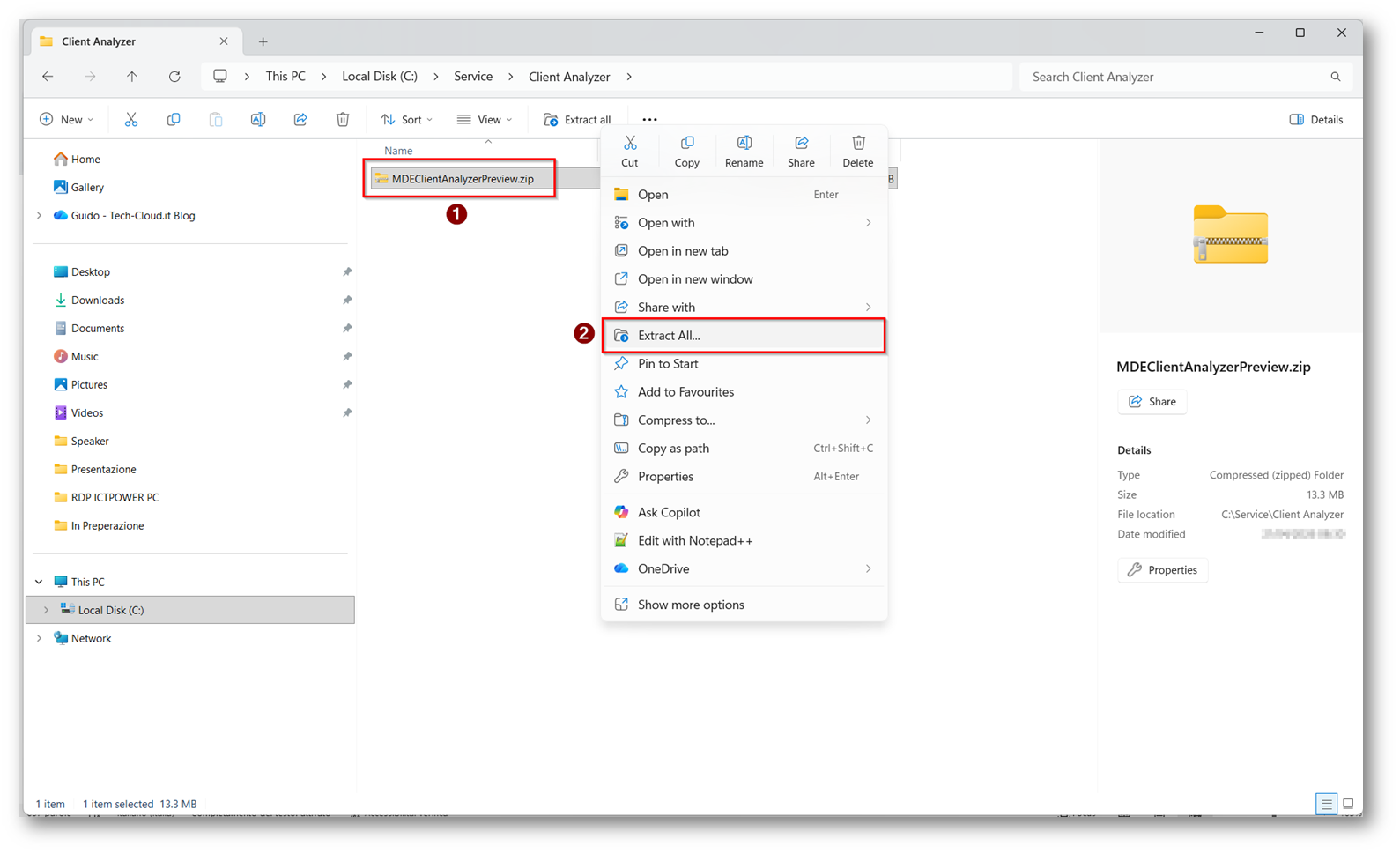

Come primo passaggio scaricate il Tool dal seguente link Microsoft

Figura 5: Estrazione del file zip contenente il tool

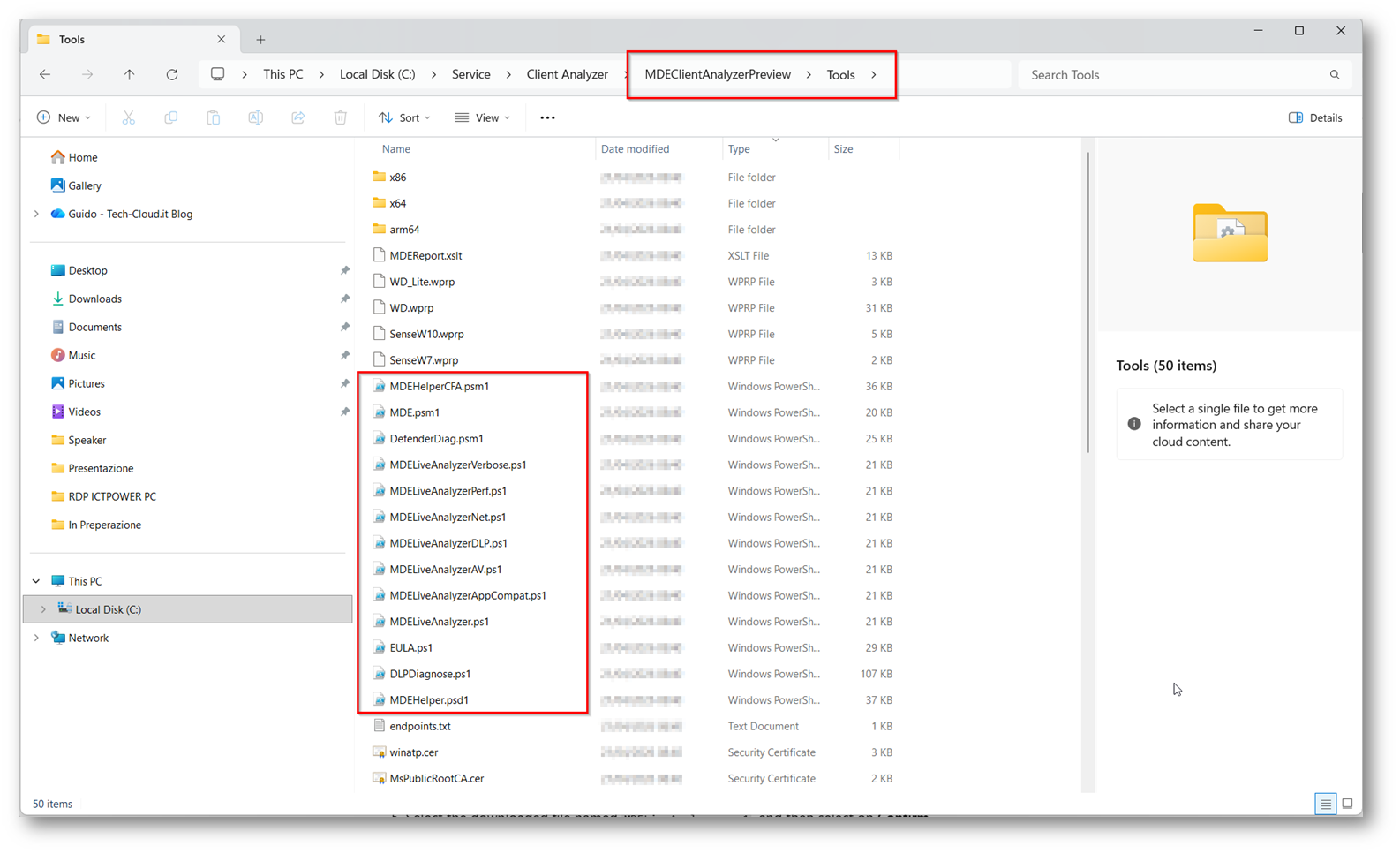

Figura 6: Contenuto del file zip nella cartella Tool

Ogni script PowerShell ha uno scopo ben preciso:

- MDELiveAnalyzer.ps1 à Ottenere stato di “salute” dei sensori di Defender

- MDELiveAnalyzerAV.ps1 à Log aggiuntivi per la componente Antivirus

- MDELiveAnalyzerDLP.ps1 à Log relativi alla componente Endpoint DLP

- MDELiveAnalyzerNet.ps1 à Log relativi alla componente network

- MDELiveAnalyzerAppCompat.ps1 à Log relativi a Process Monitor

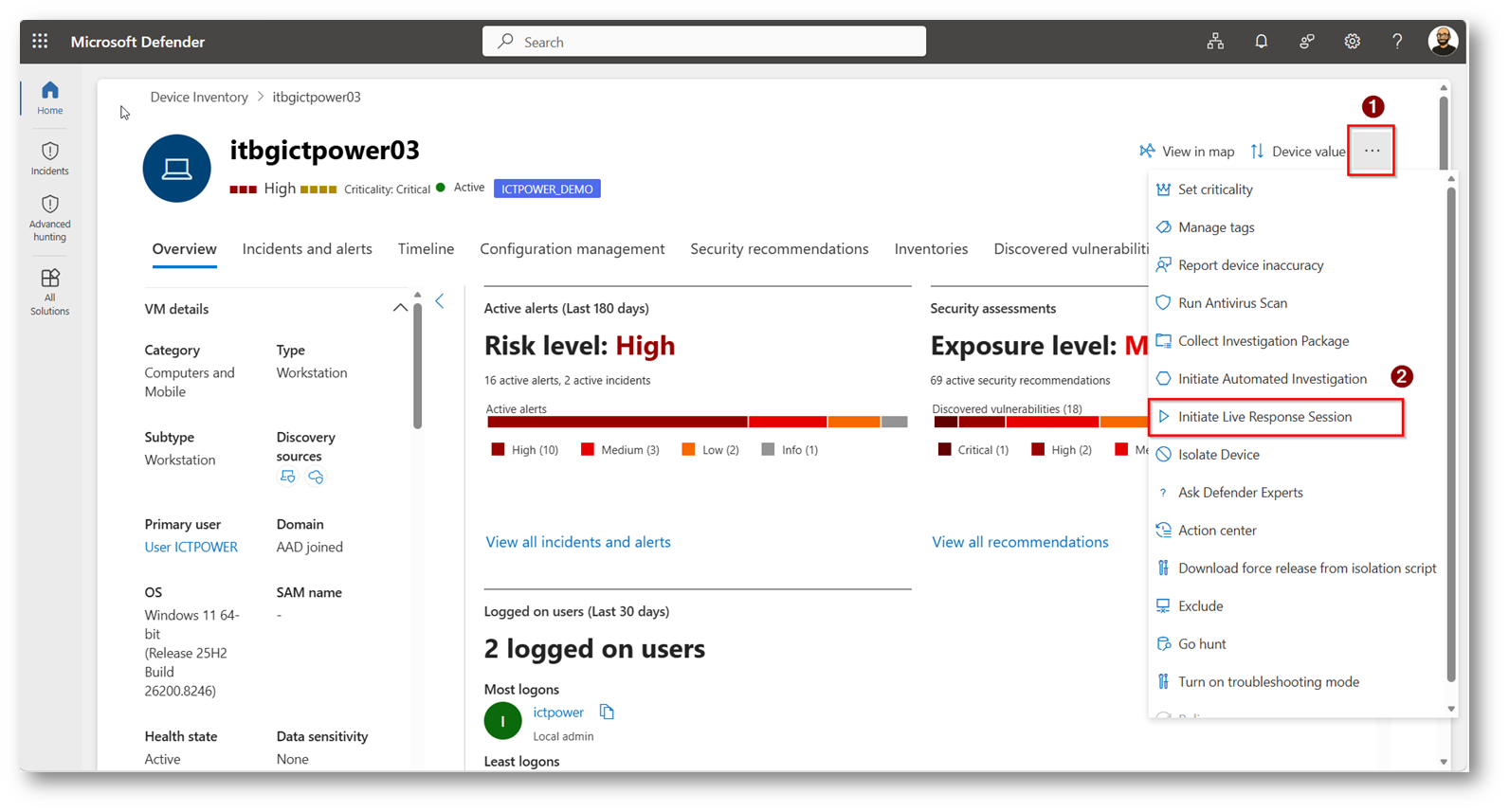

Ora avviamo la sessione di Live Response sull’Endpoint, nel mio caso ITBGITPOWER03 ed eseguirò lo script per ottenere lo stato di “salute” dei sensori

Figura 7: Avvio sessione Live Response sull’Endpoint

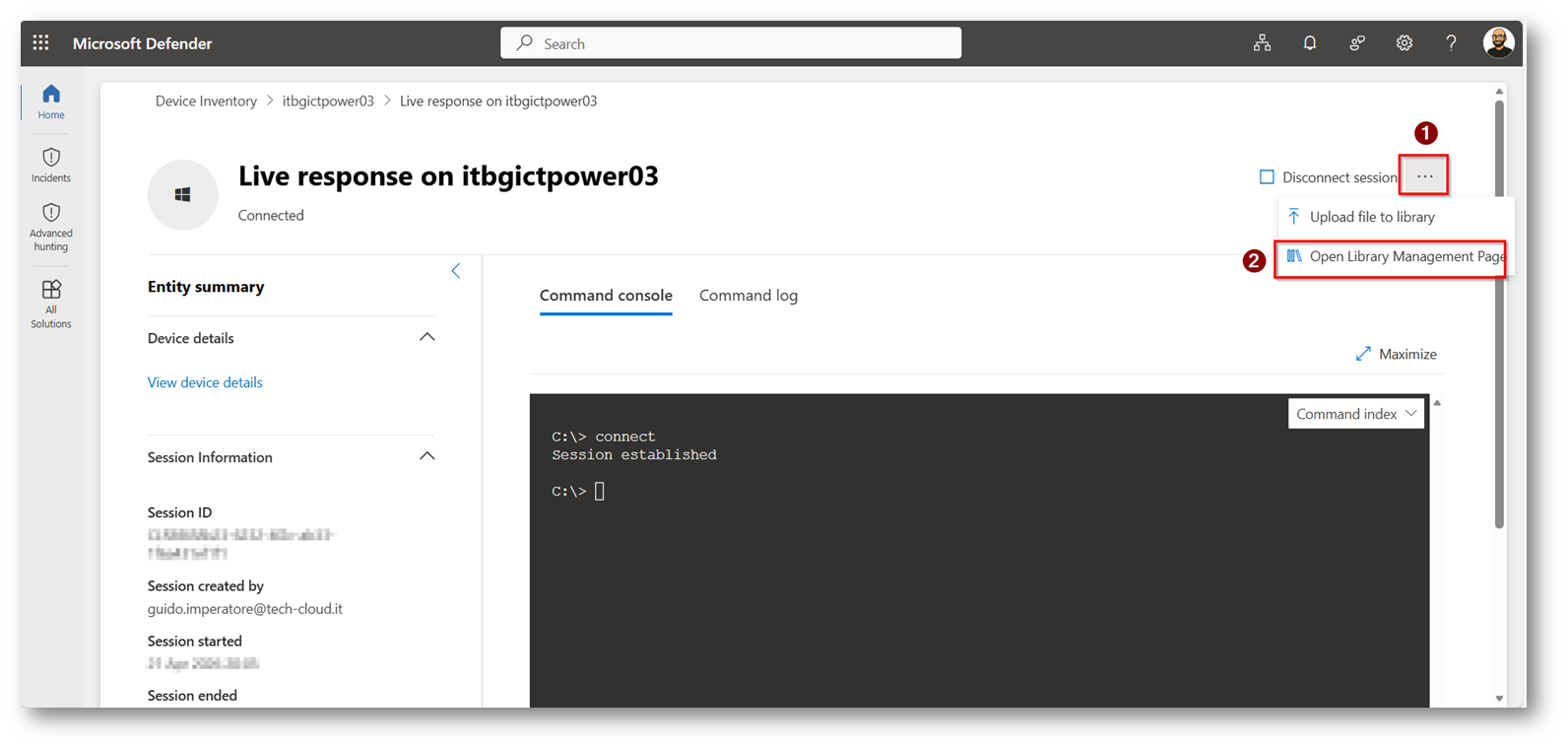

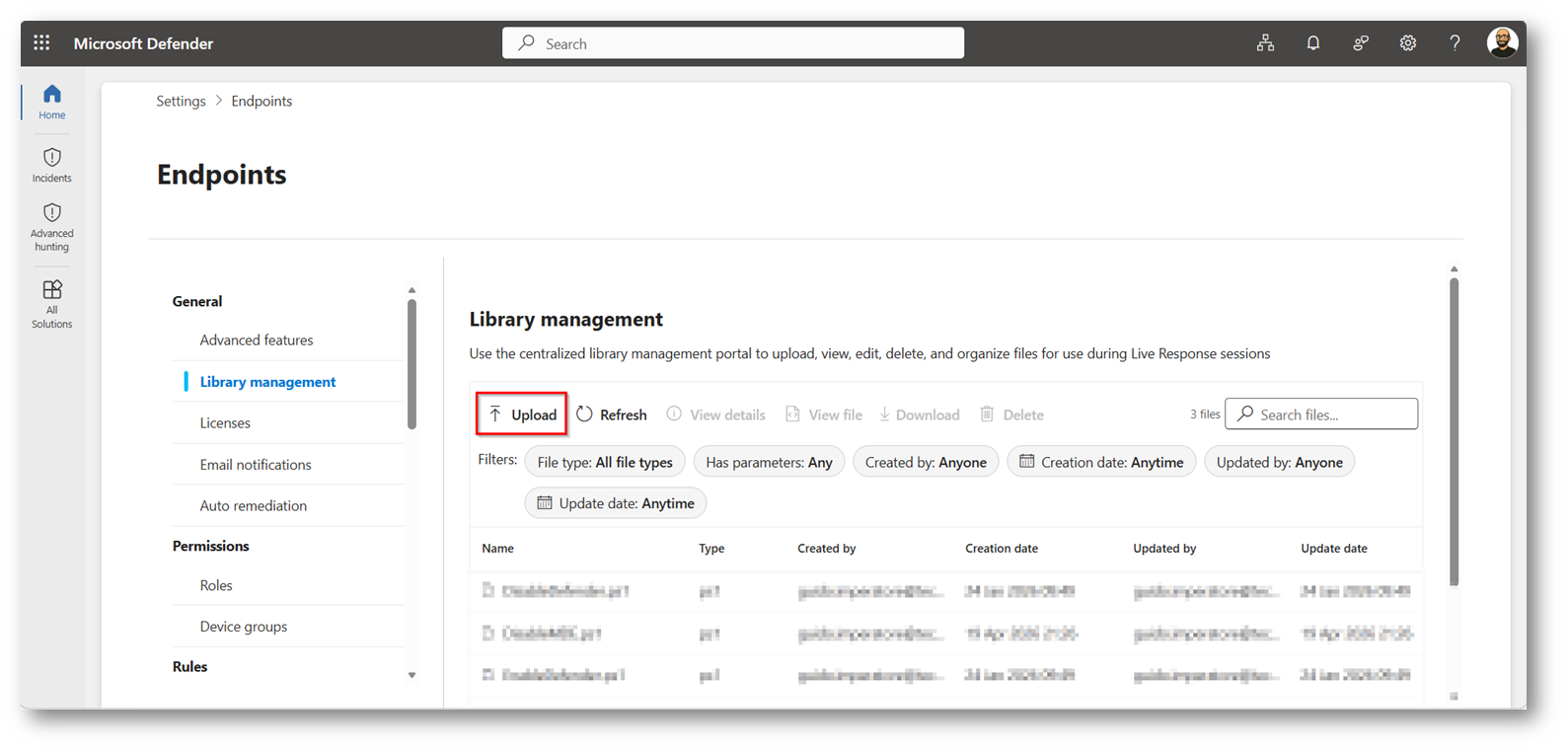

Figura 8: Apriamo la Library di Live Response

Figura 9: Scegliamo “upload” per caricare lo script

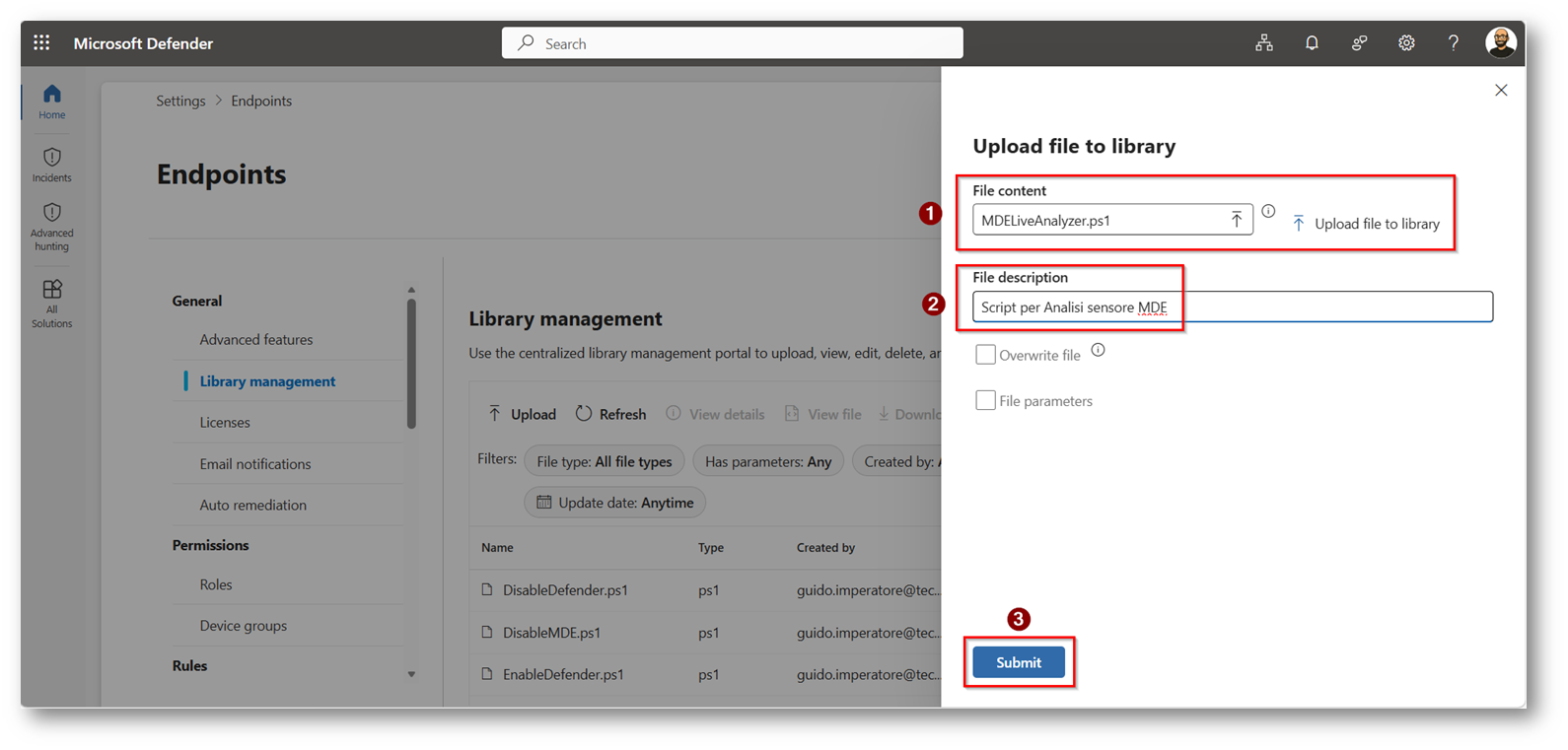

Figura 10: Selezioniamo lo script da caricare una breve descrizione e facciamo il submit

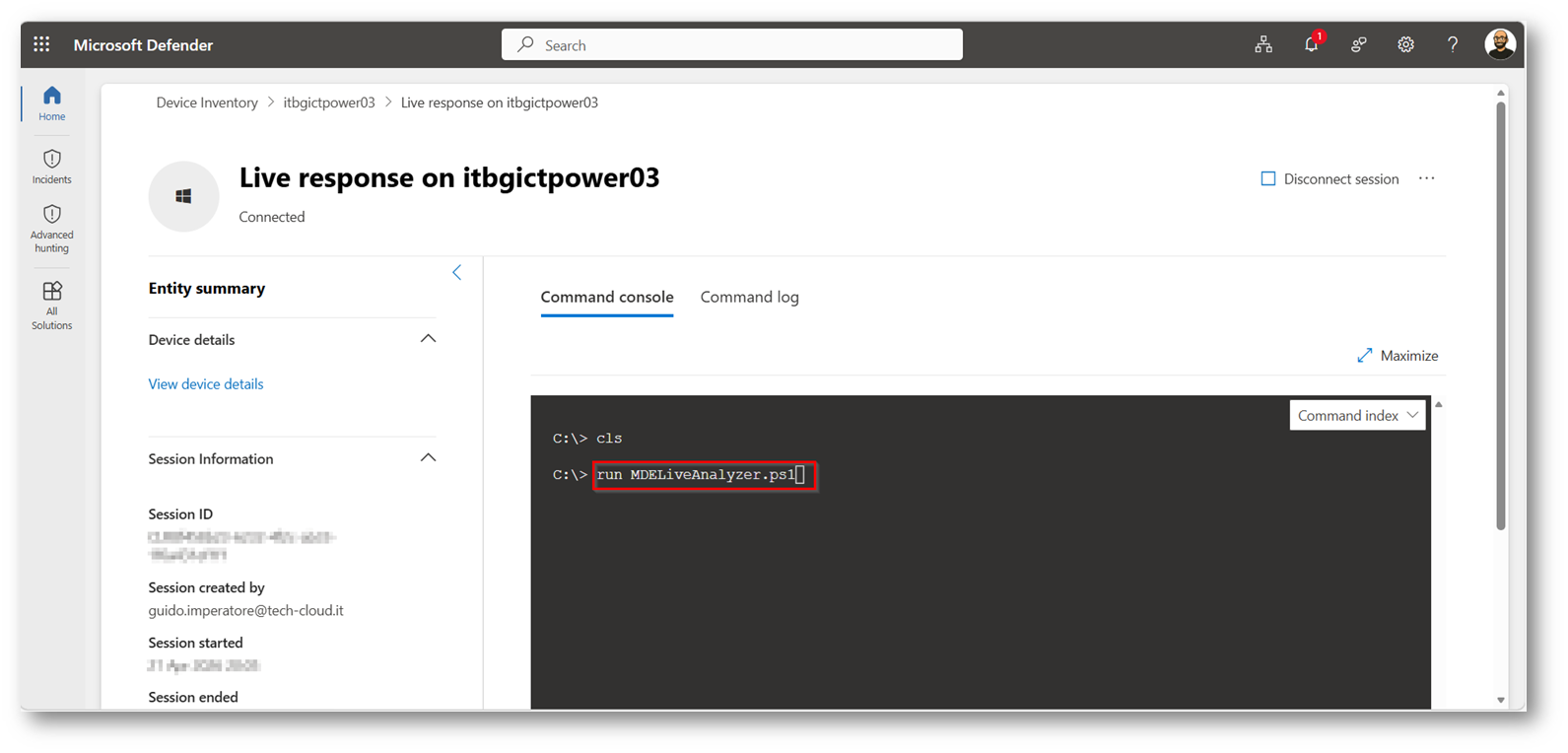

Figura 11: Esecuzione script, la scrittura è case sensitive

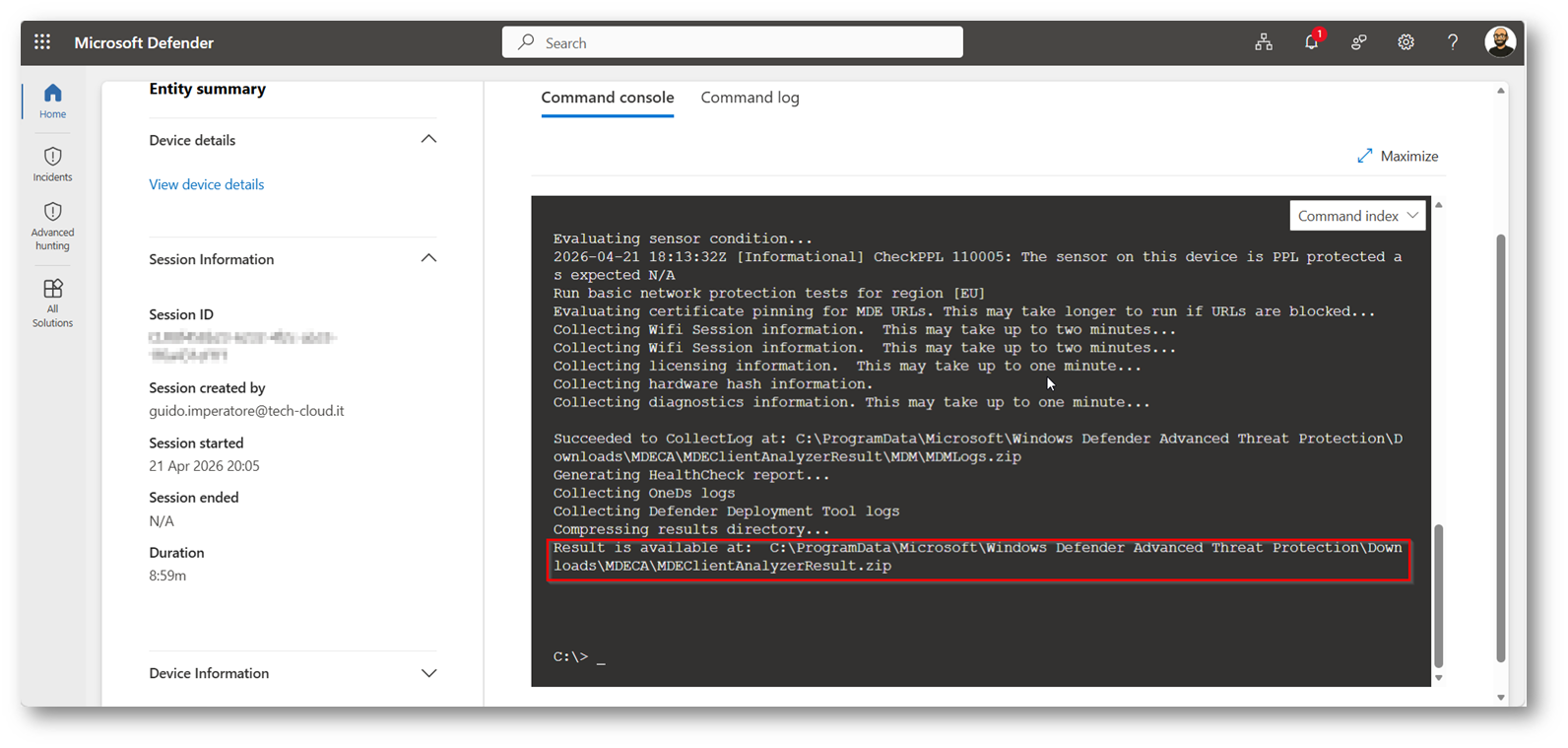

Figura 12: Script che ha generato correttamente il file

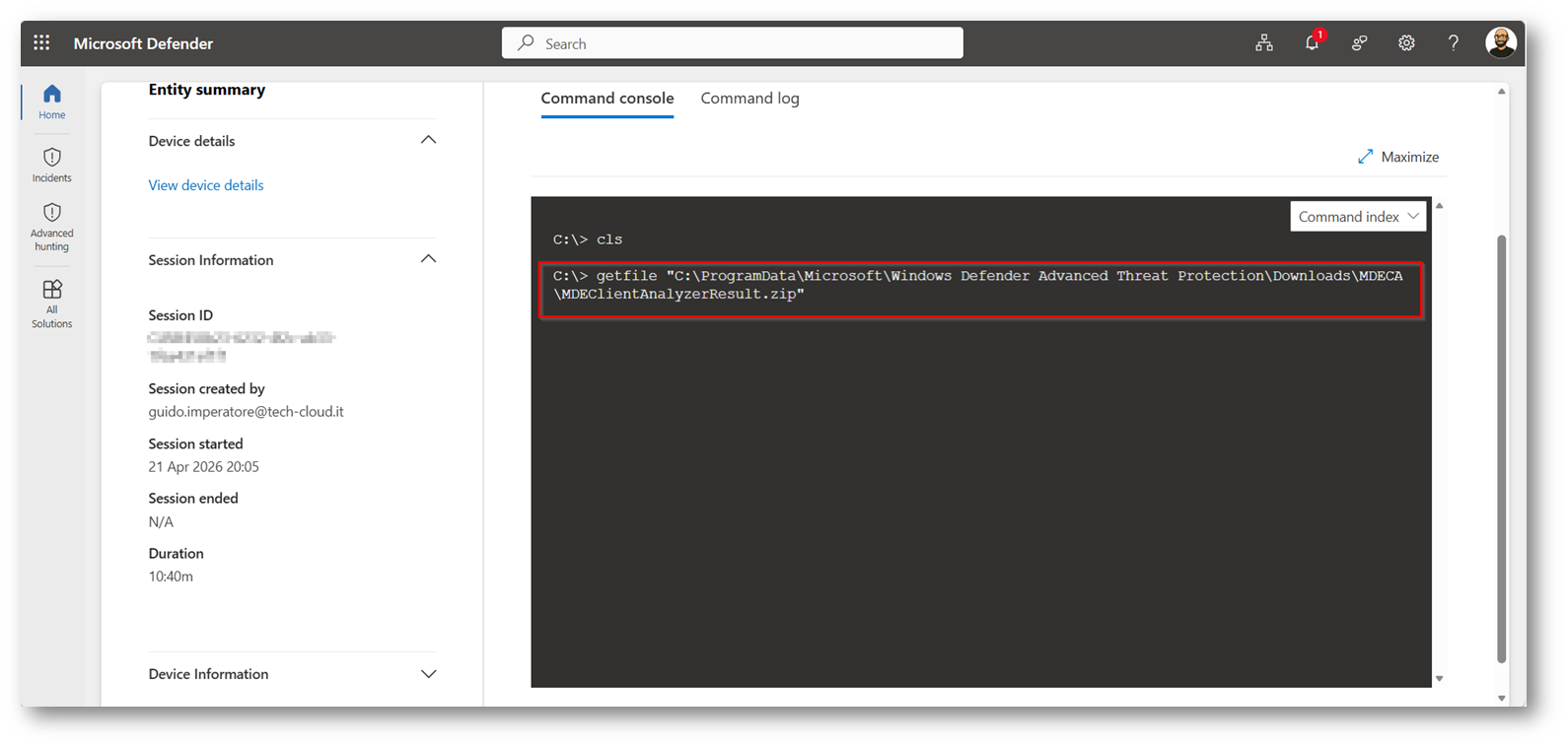

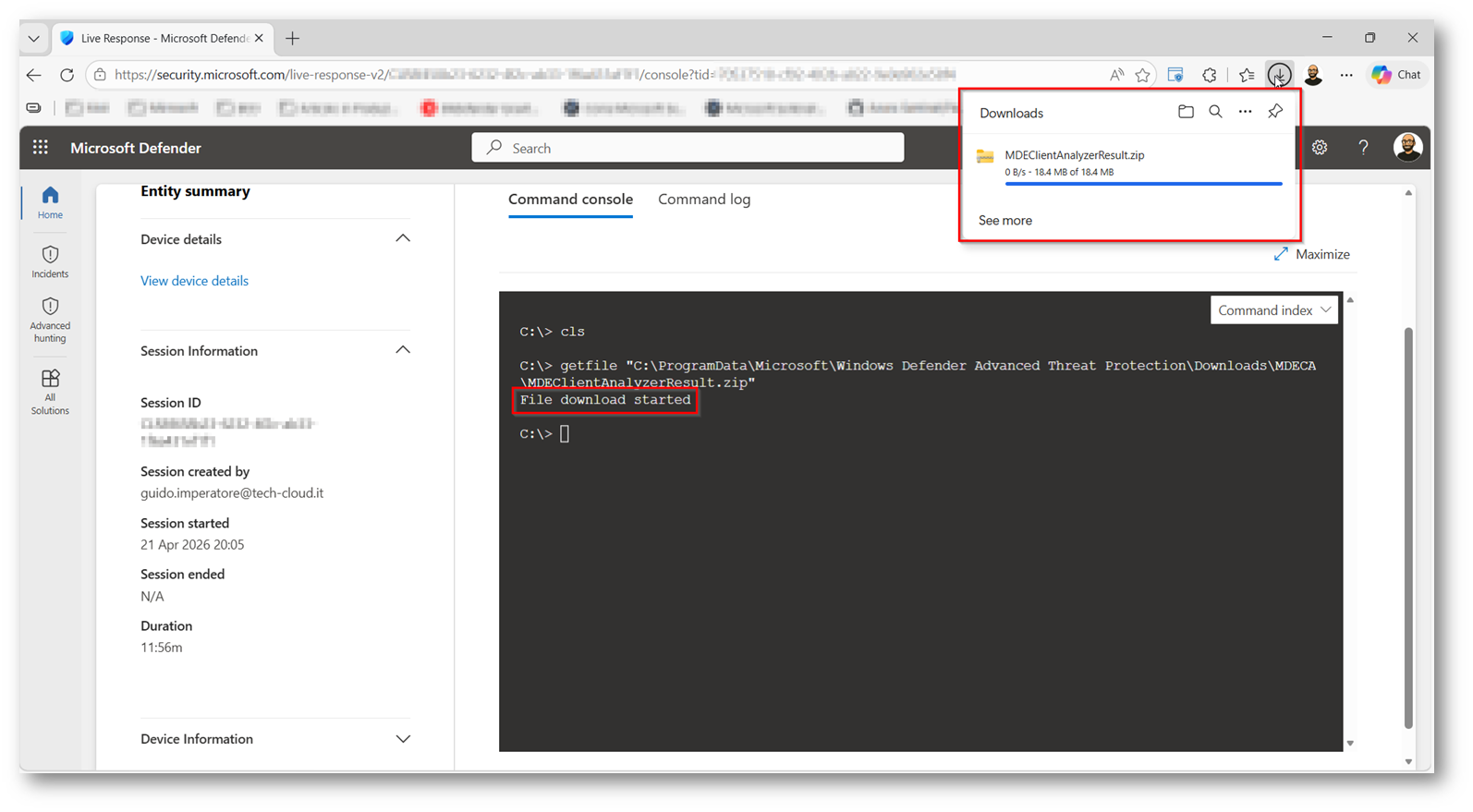

Ora, tramite il comando getfile possiamo eseguire il download sul nostro dispositivo per analizzare i risultati

Figura 13: Comando che ci permette di eseguire il download del file sul nostro dispositivo locale

Figura 14: Download del file

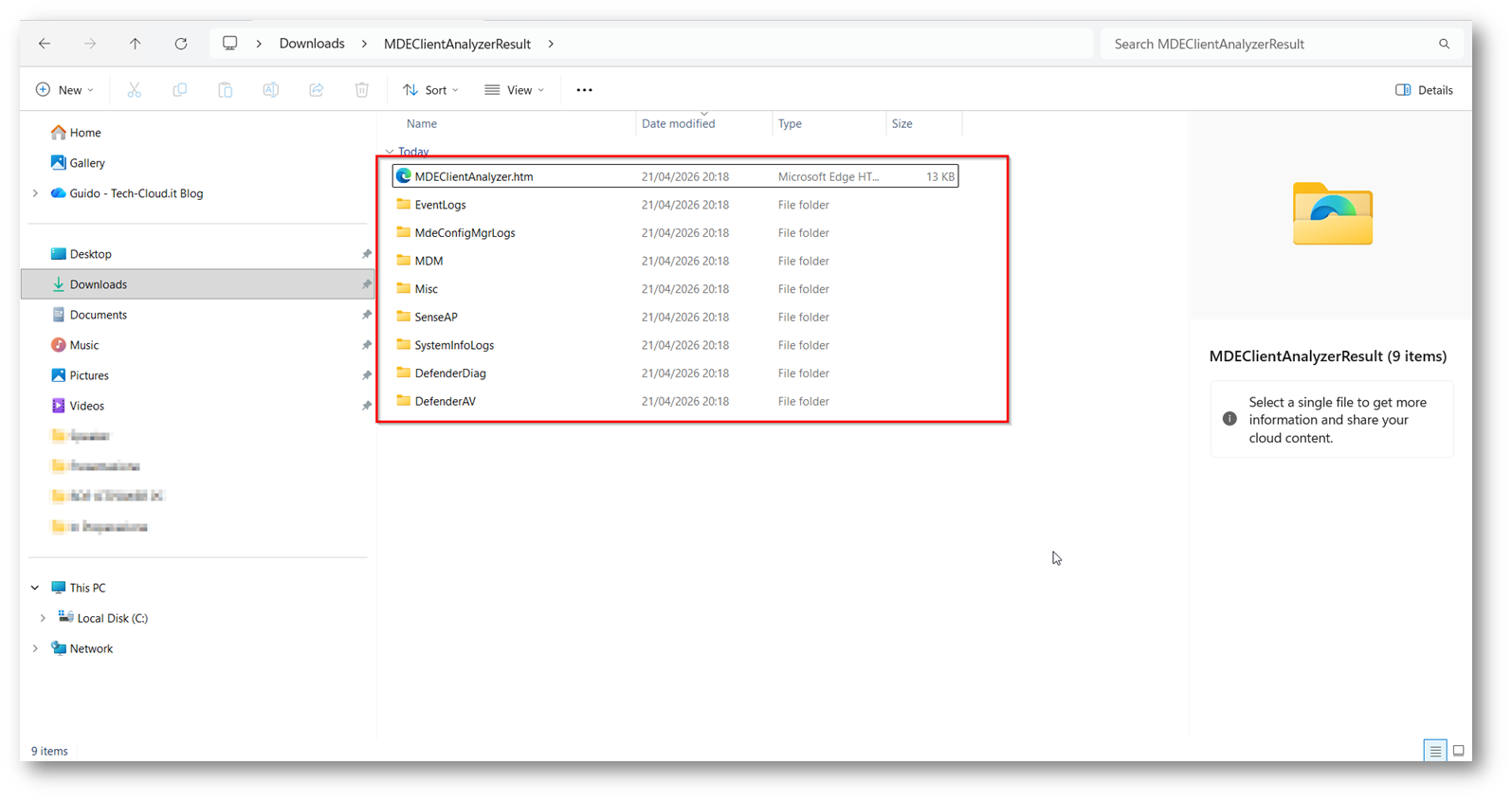

Figura 15: Contenuto del file zip, io aprirò il file HTML con il riepilogo

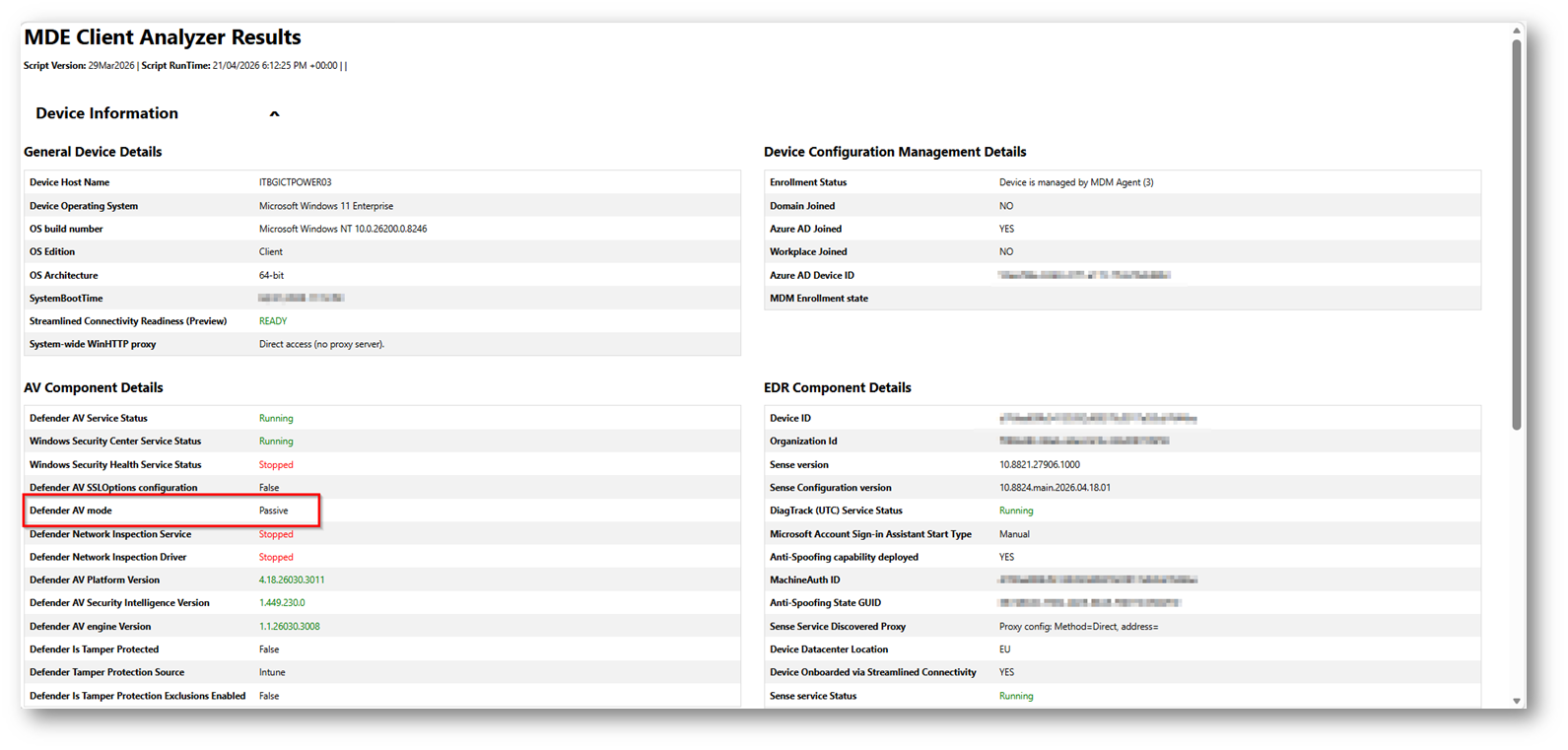

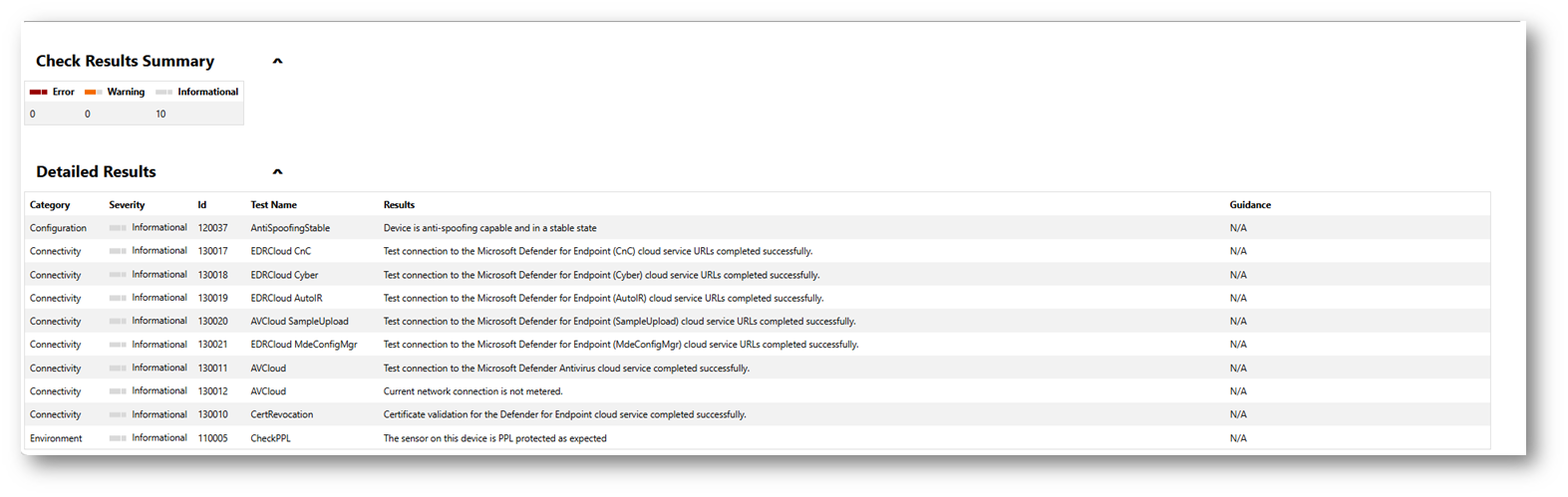

Figura 16: Defender in modalità passive, ci sarà un altro sistema AV Abilitato

Figura 17: Seconda parte del file, ci viene indicato che non ci sono problemi

Per eventuale diagnostica avanzata è possibile analizzare gli eventi contenuti nelle cartelle del file, di solito vengono chiesti dal supporto Microsoft in caso di problemi.

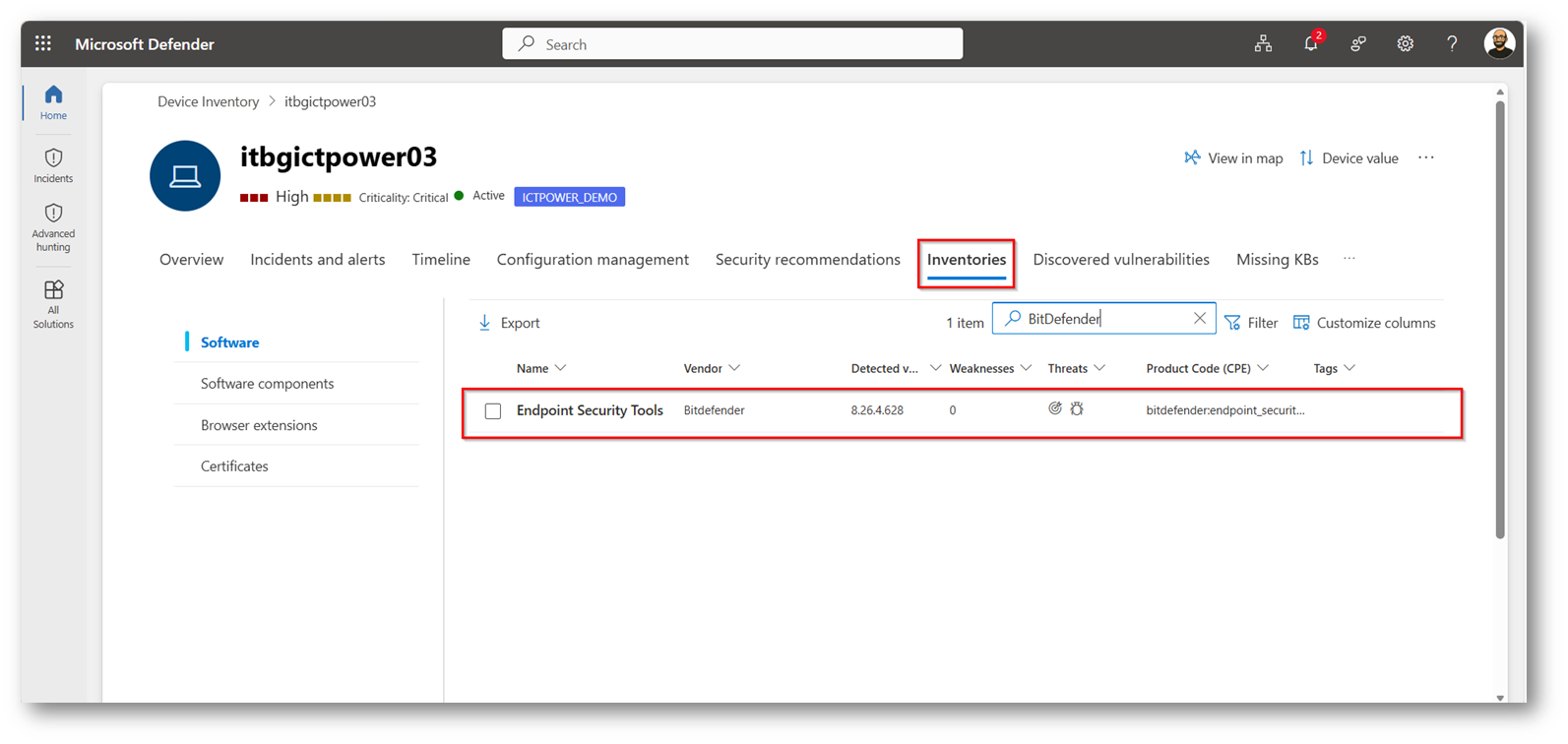

Ora essendo in passive, verifico nel software inventory, direttamente dal portale di Microsoft Defender for Endpoint per vedere se presente un altro AV.

Figura 18: Antivirus di terze parti, proprio per quello defender for Endpoint risulta essere in modalità passive

Procedo quindi a disinstallare questa componente, vi darò evidenza di Client Analyzer localmente sulla macchina per dimostrarvi che defender si posizionerà in modalità attiva

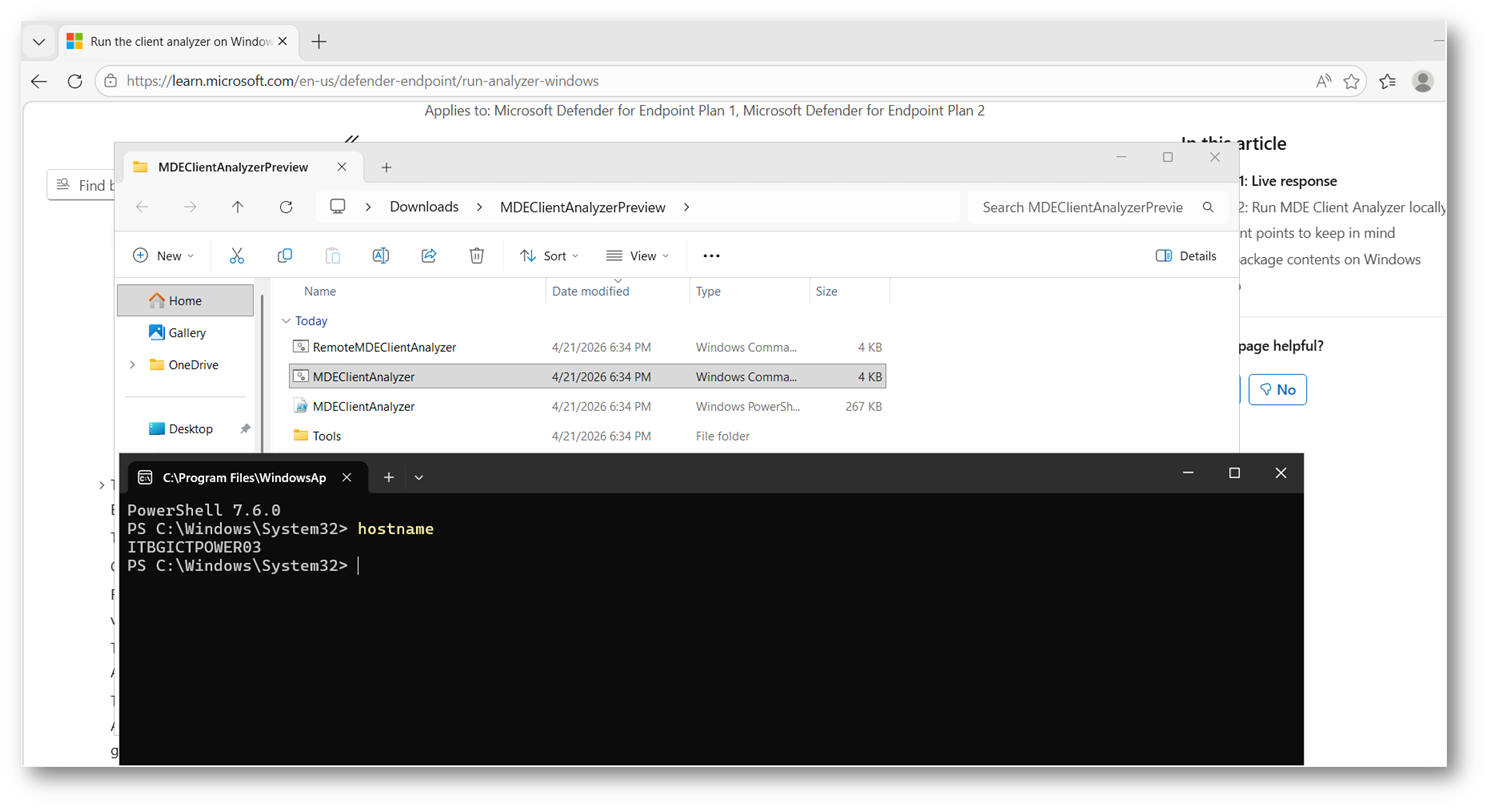

Figura 19: File del client Analyzer scaricati sul dispositivo “problematico” in cui abbiamo disinstallato AV di terze parti

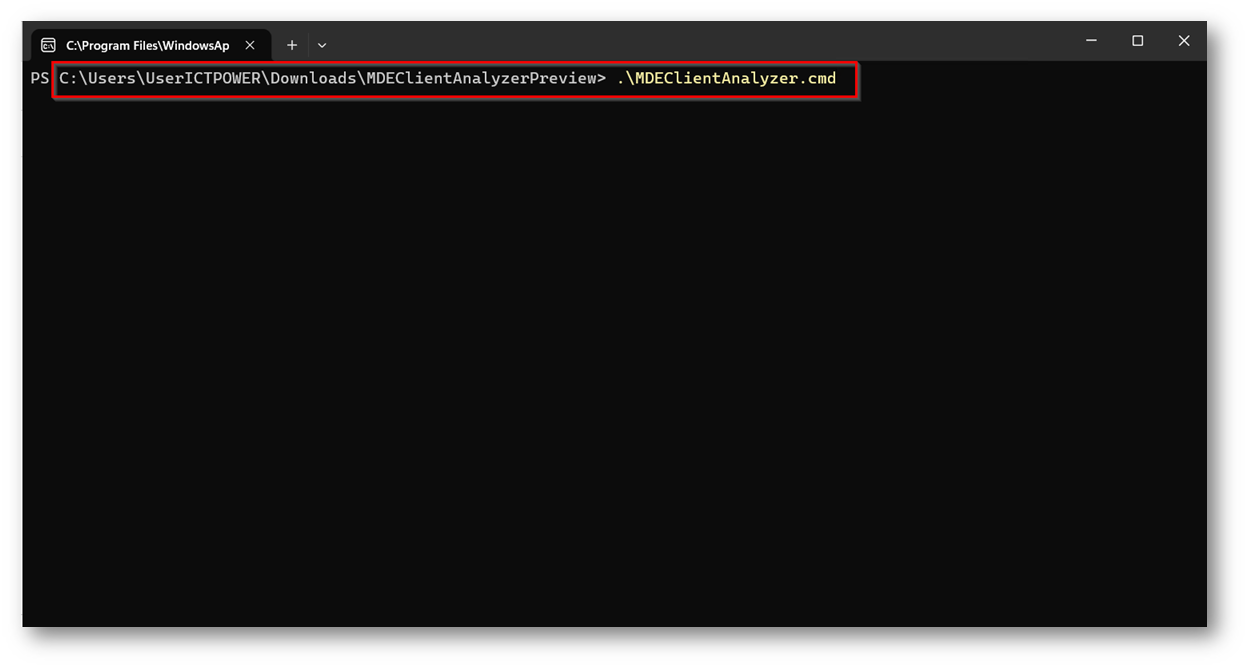

Figura 20: Posizioniamoci nella cartella in cui è presente il file “MDEClientAnalyzer.cmd” ed eseguiamolo

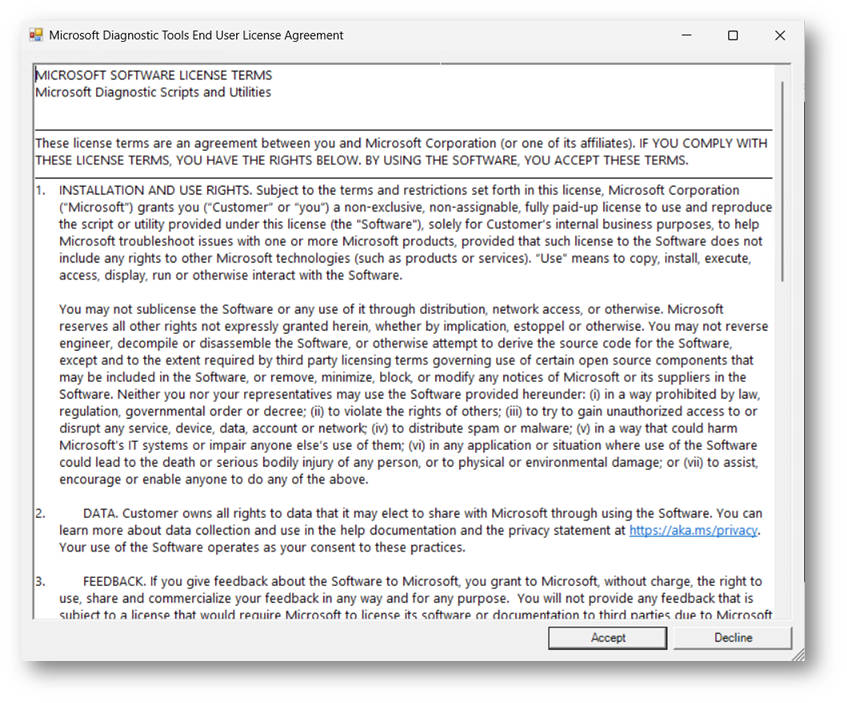

Figura 21: Accettiamo le condizioni EULA

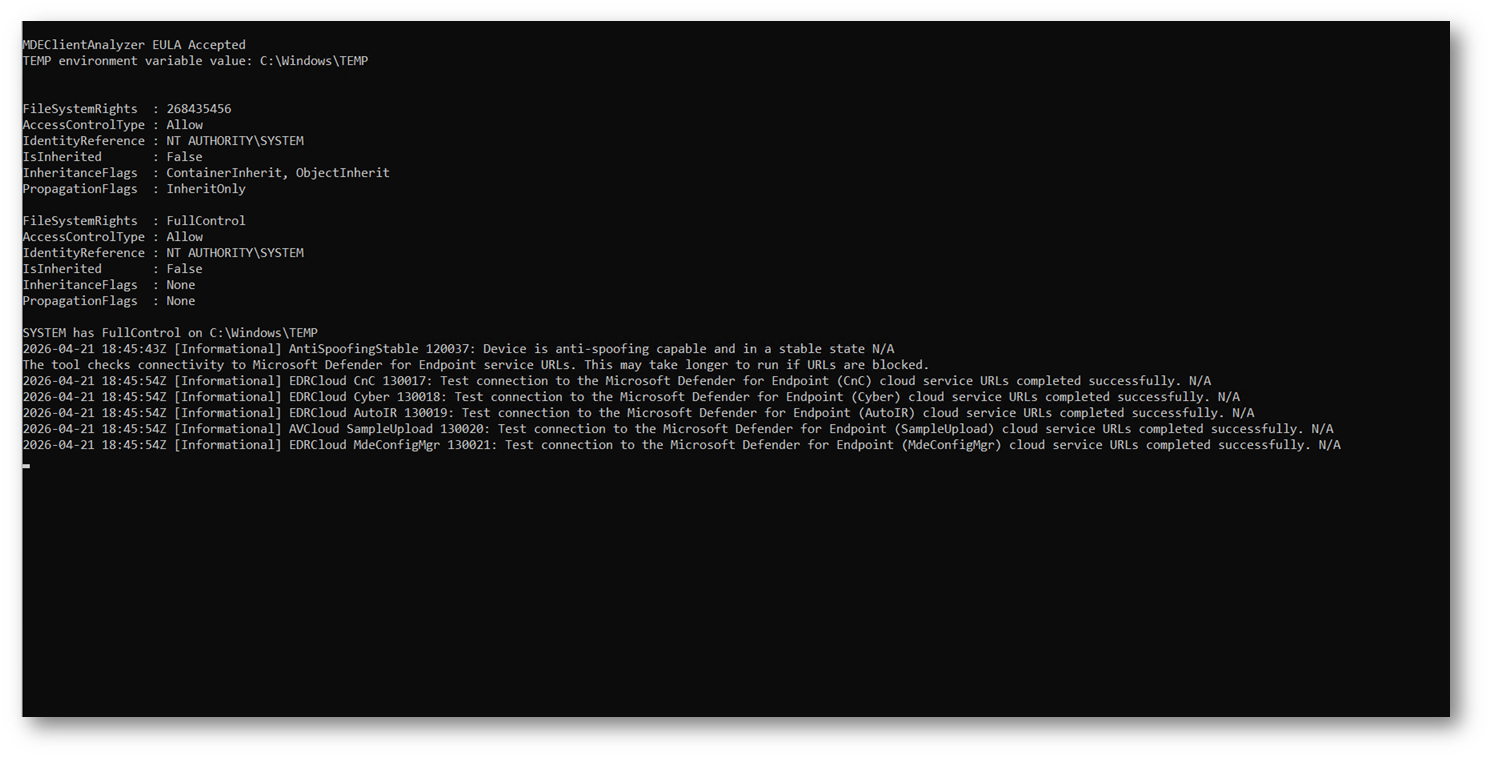

Figura 22: Tool che stà eseguendo tutte le operazioni di verifica

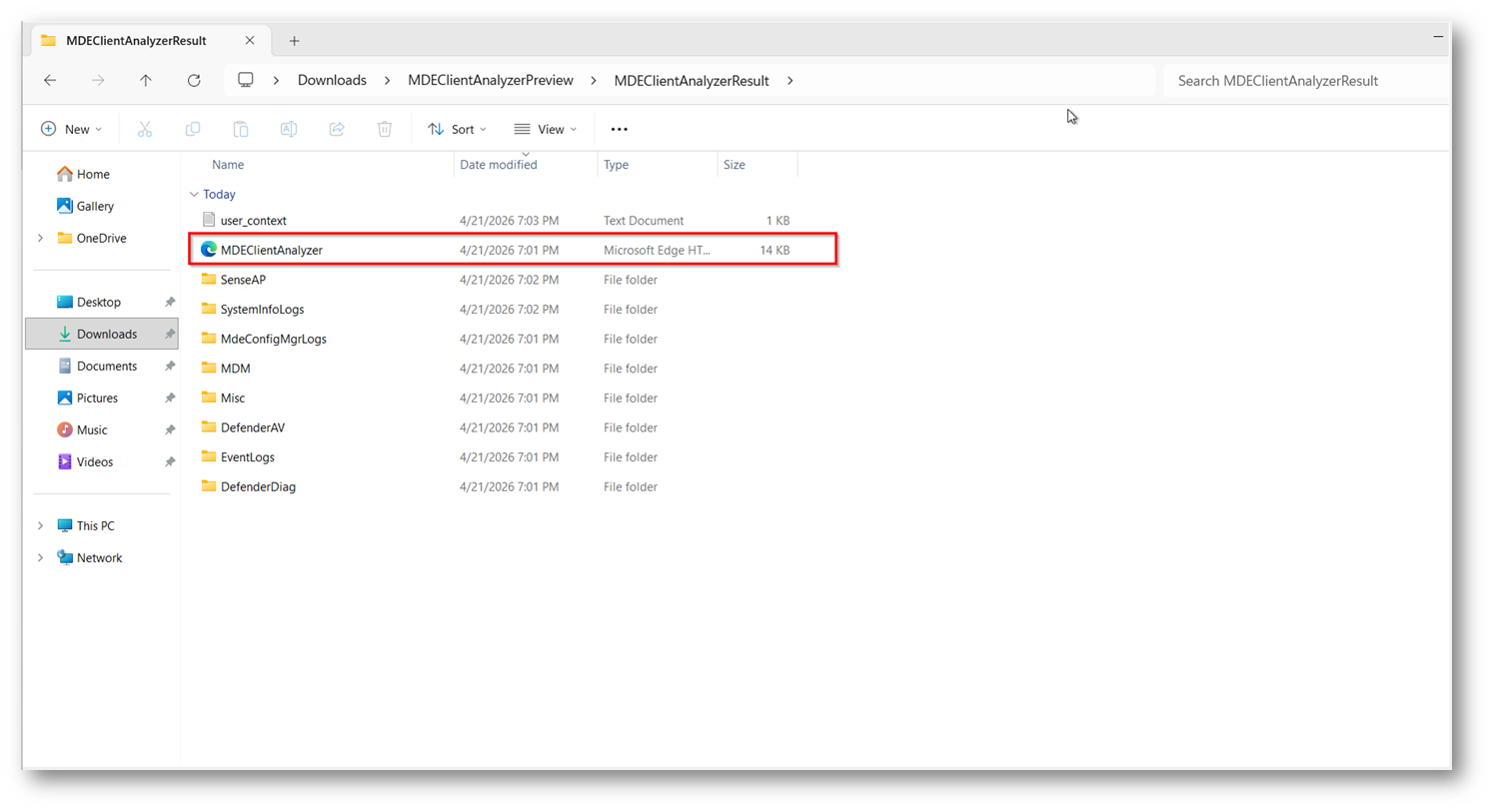

Figura 23: Apertura file generato dal Tool

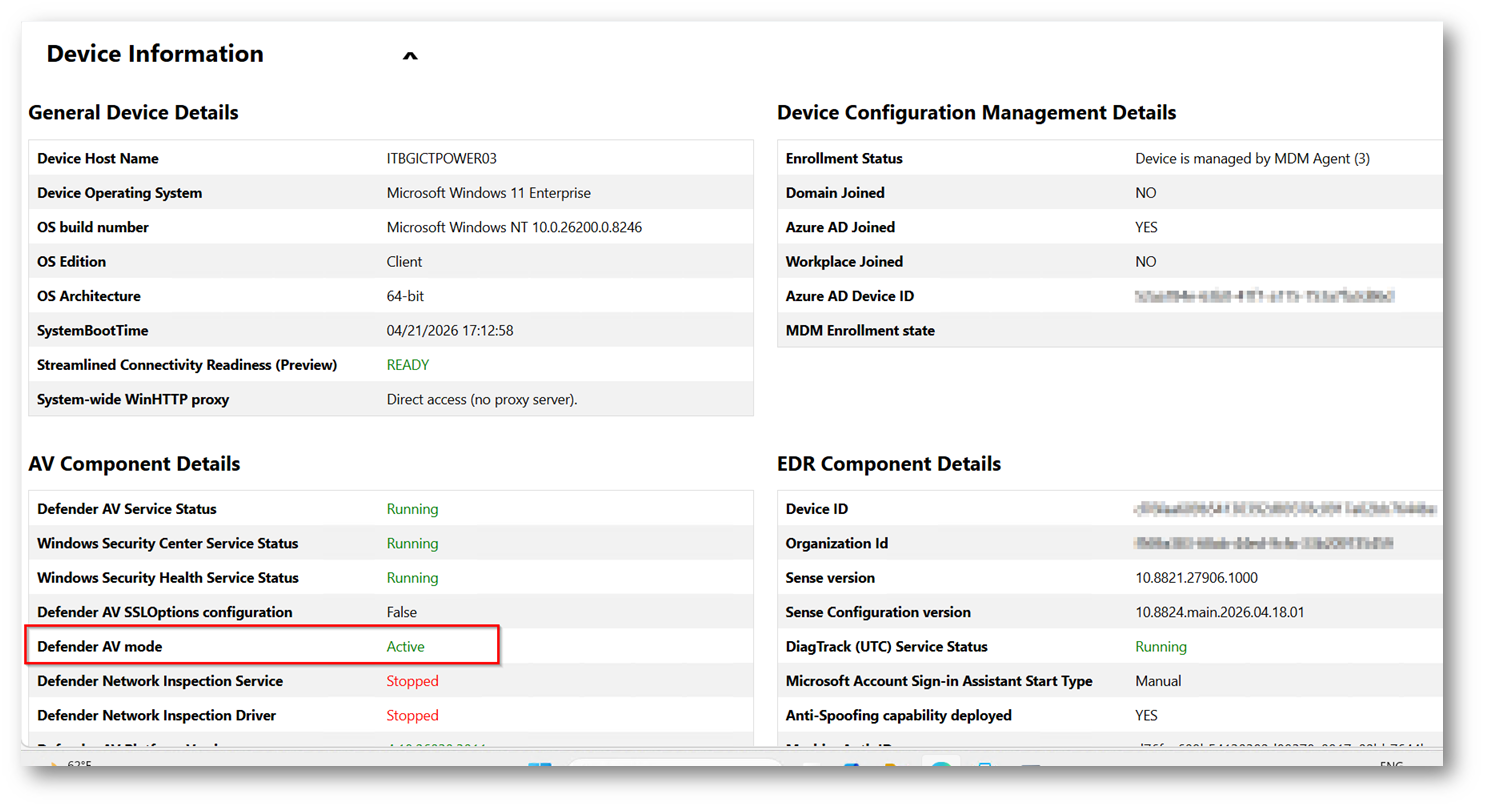

Figura 24: Ora Defender dopo rimozione di BitDefender risulta correttamente attivo

Conclusioni

Client Analyzer si conferma uno strumento efficace per ottenere una visione chiara dello stato dei client all’interno dell’infrastruttura IT. La capacità di raccogliere, analizzare e presentare dati in modo centralizzato permette non solo di individuare criticità in tempi rapidi, ma anche di pianificare interventi mirati e migliorare l’efficienza operativa complessiva. Utilizzare inoltre la funzionalità attraverso Live Response per raccogliere dati per analisi o da inviare al supporto senza dover necessariamente essere all’interno dell’Endpoint e quindi senza “disturbare” l’utente.

Molte volte questo strumento durante l’attività quotidiana mi ha permesso di individuare problematiche su Microsoft Defender for Endpoint ottimizzando i tempi di intervento e riducendo di conseguenza l’esposizione del device ad attacchi di sicurezza.