Microsoft Purview: Information Protection Client

La protezione del dato al giorno d’oggi è di fondamentale importanza, questo perché il dato per le organizzazioni è quello che a me piace definire è “tesoro”.

Proteggere il dato aziendale è importantissimo, come lo è la protezione dell’Endpoint e dell’utente con un approccio Zero Trust.

All’interno dello community ho trattato i workload di Microsoft Purview, e quest’oggi vorrei parlarvi del client di Microsoft Purview Information Protection, per capire come questo servizio possa aiutare in modo proattivo le organizzazioni vi rimango all’articolo scritto per la community Microsoft Purview: Information Protection e Sensitivity Labels – ICT Power, nell’articolo ho parlato di come poter applicare etichettatura ai documenti, ma con lo strumento offerto da casa Redmond è molto più semplice ed intuitivo l’uso da parte degli utenti e offre inoltre una maggior copertura non “rilegando” l’etichettatura ai soli file di Microsoft Office.

Come estendere l’etichettatura in Windows?

Microsoft Information Protection Client estende di fatto la possibilità di applicare le etichette di riservatezza oltre alle etichette già integrate nelle app e nei servizi di Microsoft 365, supportando una gamma più ampia di file.

Questo client può essere eseguito solo all’interno di Windows e sostituisce il client di etichettatura unificata “Azure Information Protection (AIP), è composto dalle seguenti componenti:

- Information Protection Scanner: è utilizzato per individuare, etichettare e crittografare i file come ad esempio le condivisioni di rete o i dati che risiedono in Sharepoint Onprem

- Information Protection Labeler: Usato per applicare etichette di riservatezza e crittografia usando Esplora file

- Information Protection Viewer: Utilizzato per visualizzare i file crittografati

- Microsoft Purview Information Protection Powershell Module: Usato per regolare le etichette di riservatezza sui file e installare e configurare lo scanner Microsoft Purview Information Protection

Come avete notato, questo client è uno strumento unificato che permette a voi ed ai vostri utenti di usare le funzionalità di Microsoft Purview Information Protection in modo rapido e semplice.

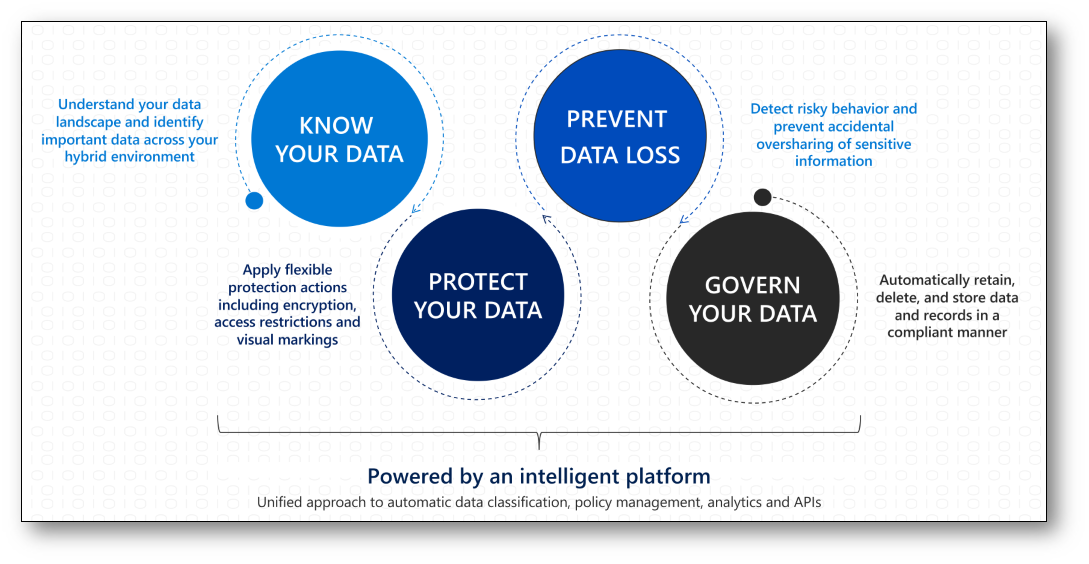

Figura 1: Schema utile a capire il flusso di protezione delle informazioni e dei dati Aziendali che sono il tesoretto digitale delle organizzazioni

Sono presenti dei prerequisiti?

Si sono presenti diversi requisiti da dover rispettare per poter sfruttare questa funzionalità messa a disposizione dalla casa di Redmond:

-

Sistema Operativo:

- Windows 11, incluso Windows 11 Enterprise Multi-Session

- Windows 10 (x64)

- Windows Server 2019

- Windows Server 2016

- ARM64 non è supportato

- Macchine Virtuali: se si utilizzano macchine virtuali verificare con il Vendor della soluzione di virtualizzazione presenta ulteriori prerequisiti, ad esempio per la soluzione Citrix potrebbe essere necessario disabilitare gli hook API (Application Programming Interface)

- Licenze: è necessario possedere licenze di Information Protection o suite che la contengono, per approfondimenti sulle licenze vi invito a visualizzare il sito di Aaron Dinnage Home | M365 Maps

- Microsoft Entra: per poter utilizzare questa funzionalità è necessario che l’utente sia presente all’interno del tenant Microsoft 365 ed abbia una licenza assegnata

- Microsoft .NET Framework: l’installazione richiede la versione minima di .NET Framework 4.7.2

- Powershell: la versione minima di Powershell è la 4.0

Quali file sono supportati dal Client di Information Protection?

Per capire quali file sono supportati dal Client di Information Protection è bene fare una distinzione tra quelli che supportano crittografia e quelli che invece non la supportano.

Di seguito vi riporto i tipi di file che possono essere etichettati senza crittografia:

- Formato documento portatile Adobe: .pdf

- Microsoft Project: .mpp, .mpt

- Microsoft Publisher: .pub

- Microsoft XPS: .xps .oxps

- Immagini: .jpg, jpe, .jpeg, jif, jfif, jfi. png, .tif, .tiff

- Autodesk Design Review 2013: .dwfx

- Adobe Photoshop: .psd

- Digital Negative: .dng

- Microsoft Office: I tipi di file seguenti, inclusi i formati di file 97-2003 e i formati Office Open XML per Word, Excel e PowerPoint.

Mentre di seguito vi riporto i file a cui può essere applicata un’etichetta di riservatezza con Crittografia:

| Estensione del nome file originale | Estensione del nome file crittografato |

| .bmp | .pbmp |

| .gif | .pgif |

| .jfif | .pjfif |

| .jpe | .pjpe |

| .JPEG | .pjpeg |

| .jpg | .pjpg |

| .Jt | .pjt |

| .png | .ppng |

| .tif | .ptif |

| .diverbio | .ptiff |

| .txt | .ptxt |

| .xla | .pxla |

| .xlam | .pxlam |

| .xml | .pxml |

NB: I file protetti da Password non possono essere crittografati

Ora che abbiamo insieme smarcato i prerequisiti posso darvi evidenza delle attività tecniche preliminari e del comportamento di questo Client lato utente finale.

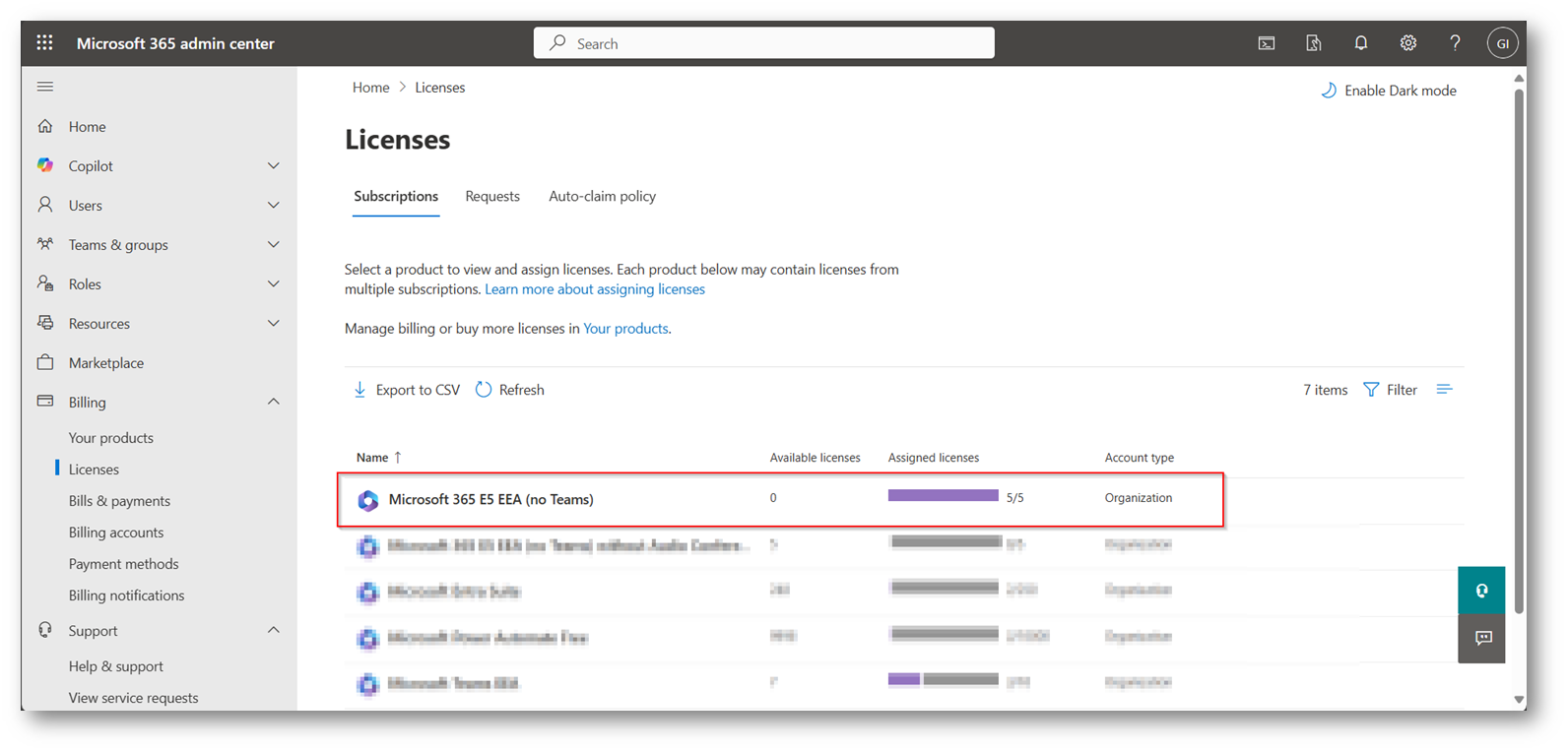

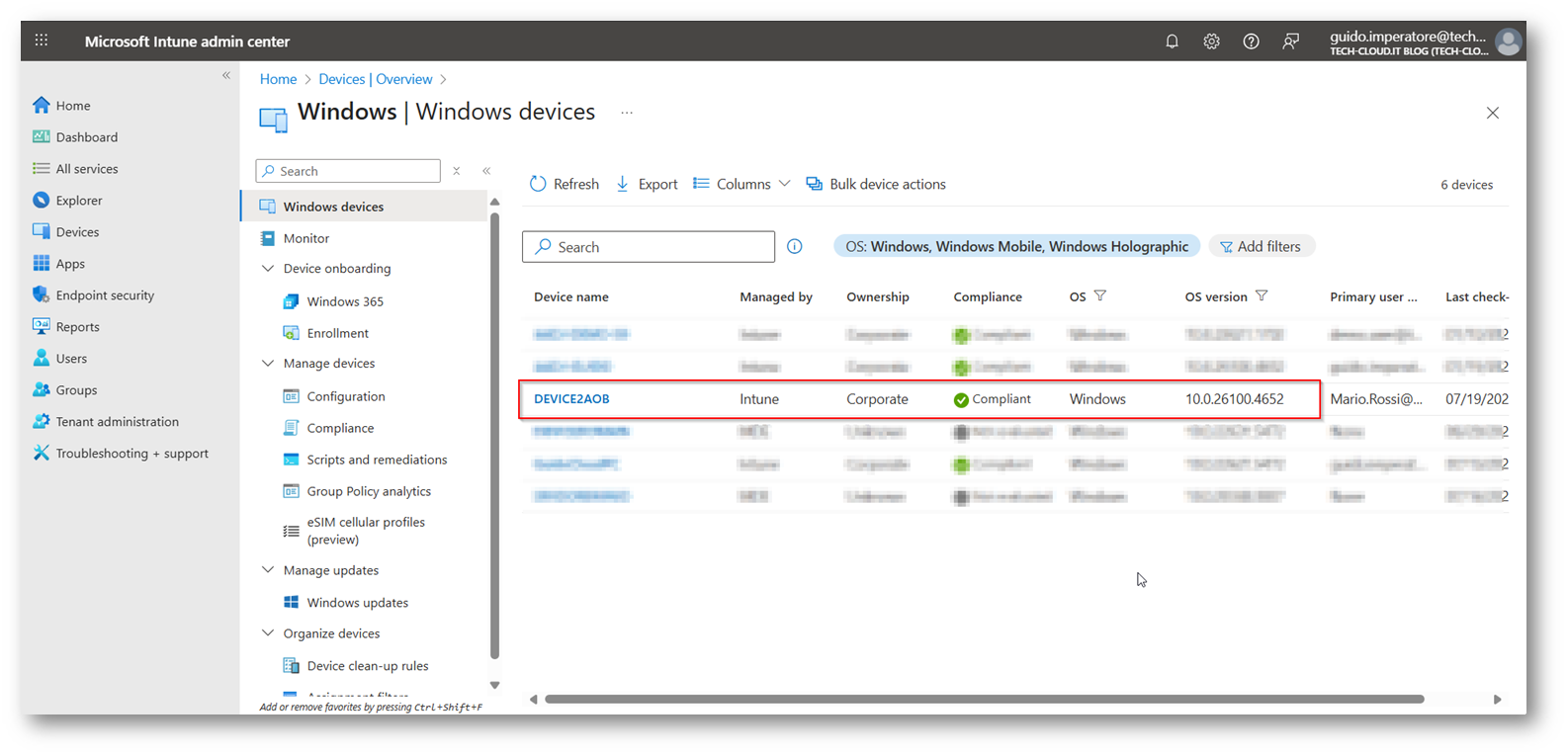

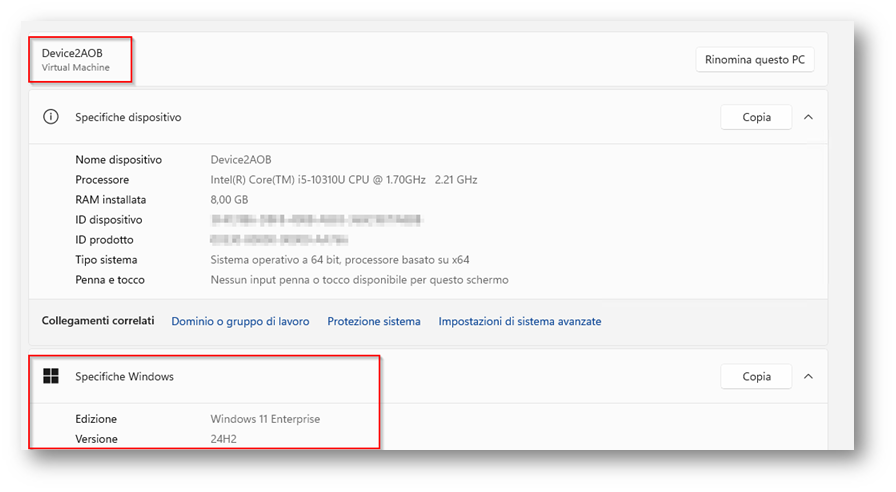

Ora procederò a eseguire l’installazione di Microsoft Purview Information Protection Client attraverso Microsoft Intune e vi darò evidenza di come poterlo utilizzare per applicare etichettatura, utilizzerò una macchina Virtuale Windows 11, un tenant Microsoft 365 con all’interno delle licenze Microsoft 365 E5 che mi permettono di poter sfruttare questa funzionalità, diamo per scontato che il dispositivo Windows è gestito totalmente da Microsoft Intune.

Figura 2: Tenant Microsoft utilizzato per la demo con licenze Microsoft 365 E5 per sfruttare la funzionalità di Information Protection

Figura 3: Device utilizzato per demo che risulta correttamente gestito da Microsoft Intune per il Deploy dell’applicazione

Figura 4: Specifiche del dispositivo di Demo che rispecchia tutti i requisiti per l’utilizzo del Client

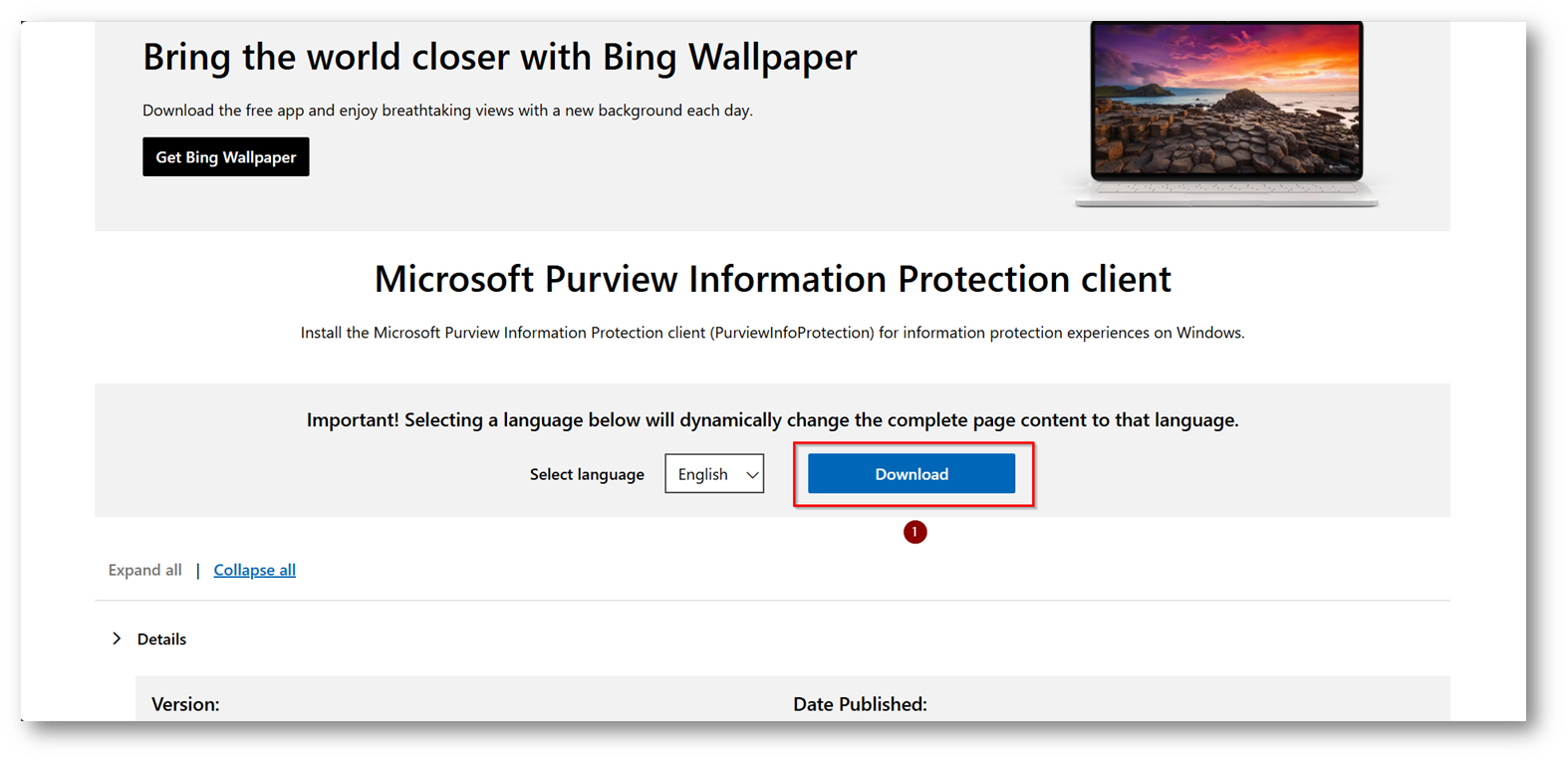

Ora la prima operazione che dovrete eseguire è il Download del Client di Information Protection direttamente da sito Microsoft, per comodità vi riporto il link per il Download Download Microsoft Purview Information Protection client from Official Microsoft Download Center

Figura 5: Download del Client di Information Protection

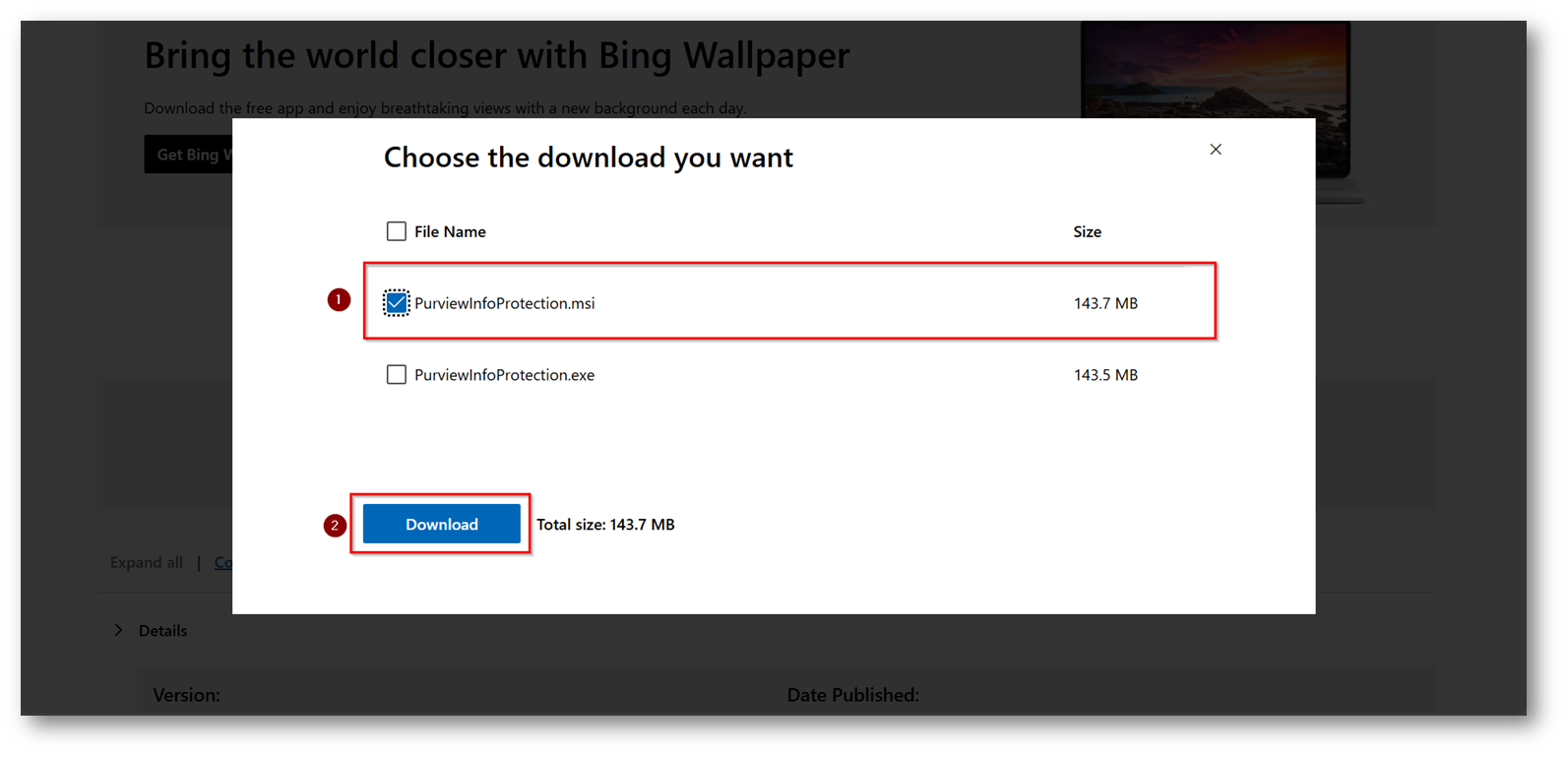

Figura 6: Scegliete il cliente in versione .msi, questo vi permetterà un’installazione molto più semplice in Microsoft Intune

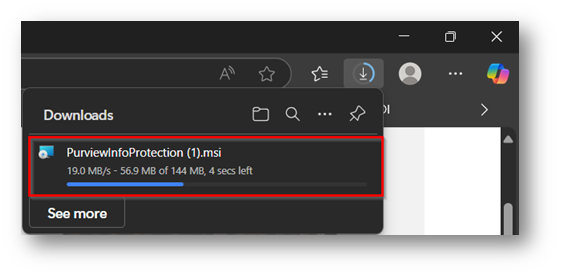

Figura 7: Download del client di Microsoft Purview Information Protection in corso

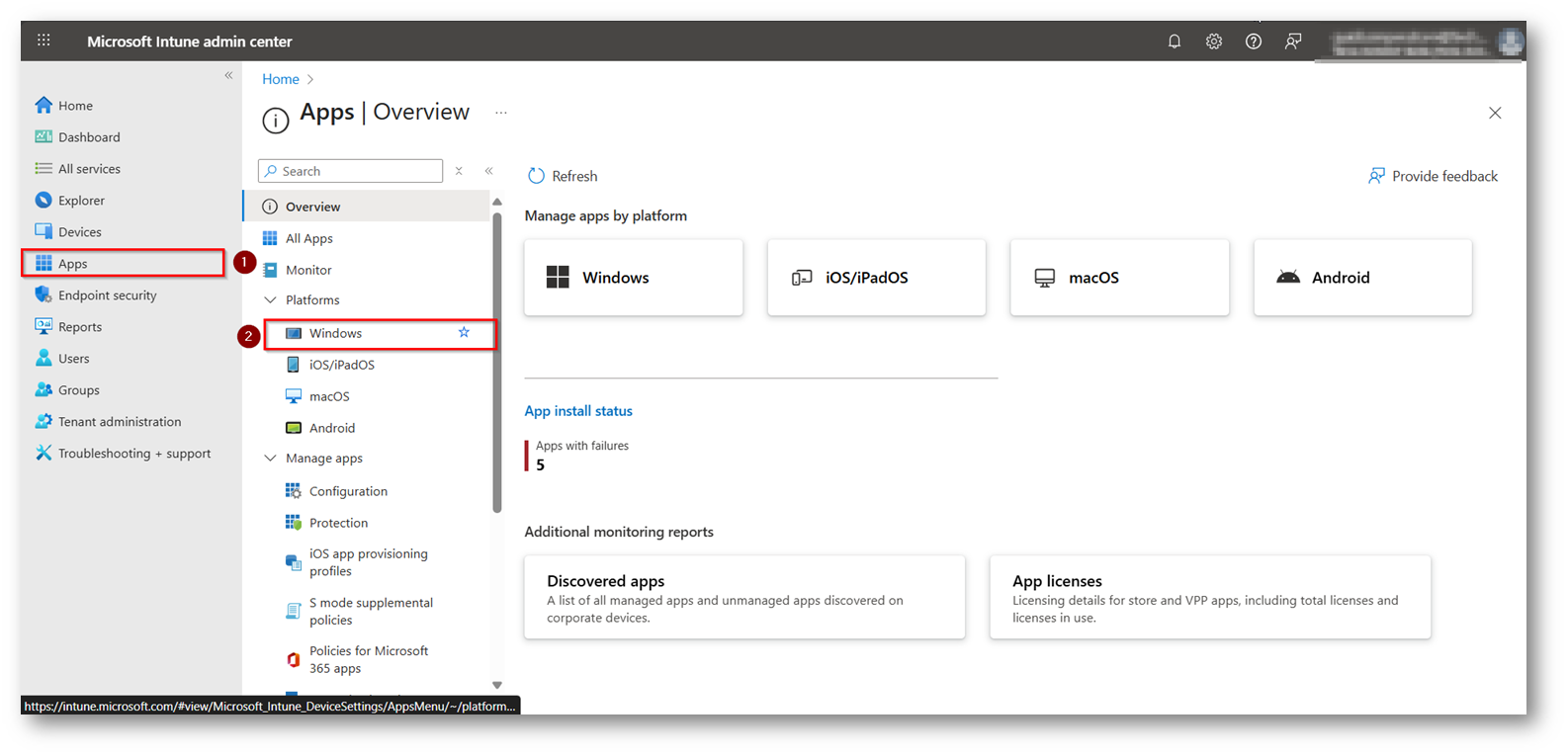

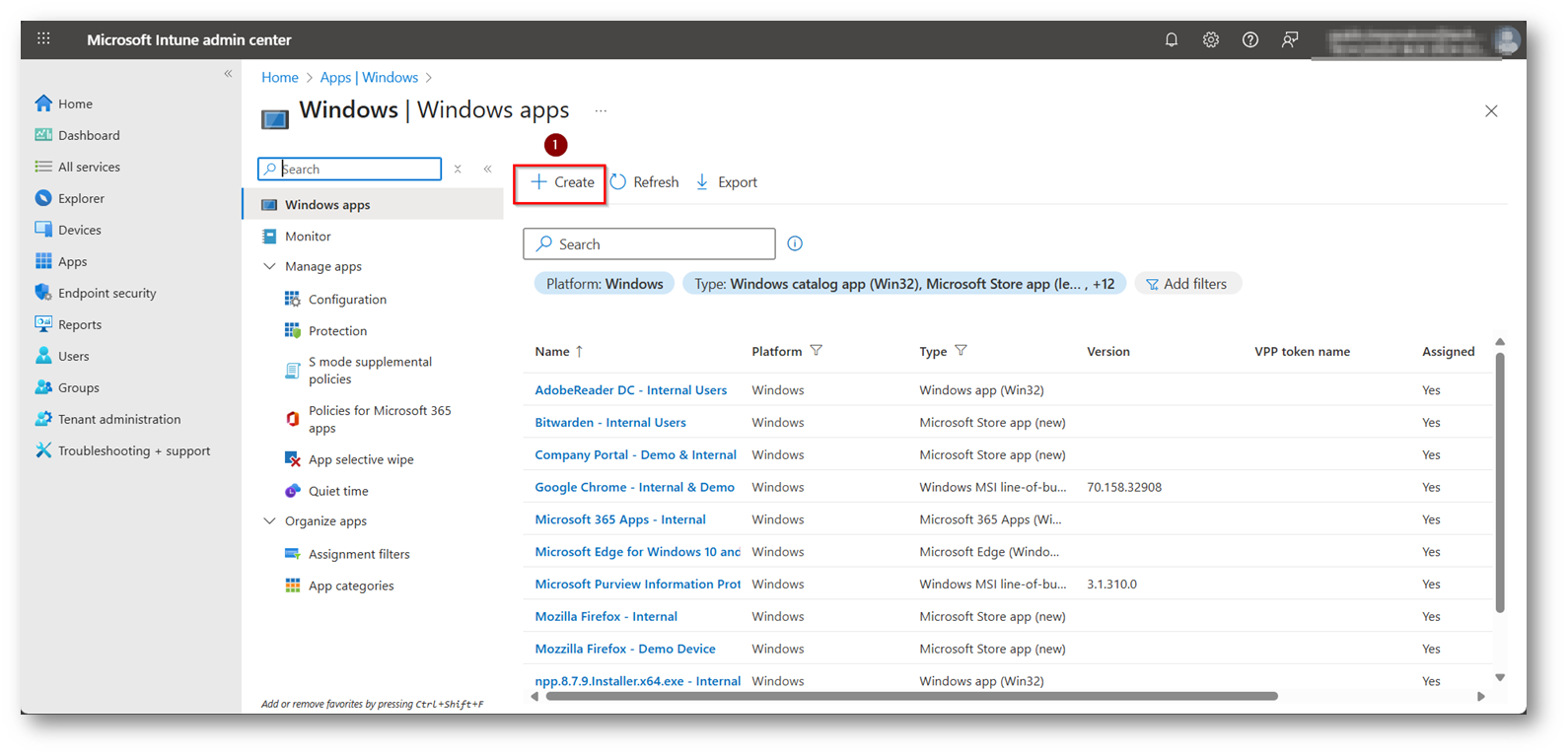

Ora che avrete scaricato nel modo corretto il client di Information Protection, recatevi all’interno del portale di Intune Admin Center

Figura 8: Recarsi nella sezione applicazioni Windows per poter procedere a creare la policy di Deploy del client

Figura 9: Creiamo una nuova policy per l’applicazione

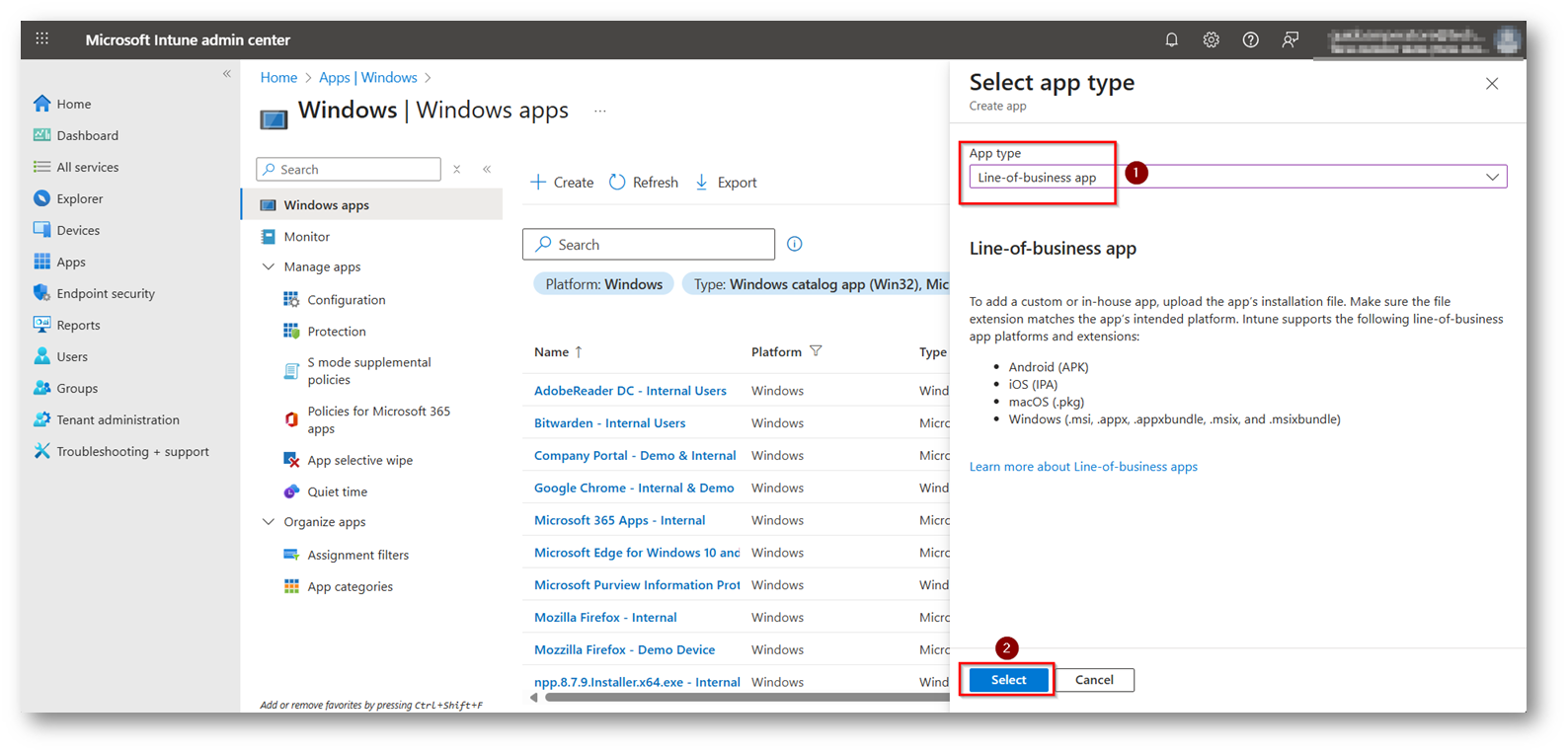

Figura 10: Selezioniamo come applicazione “Line-of-Business” questo ci permetterà di caricare il file msi scaricato in precedenza

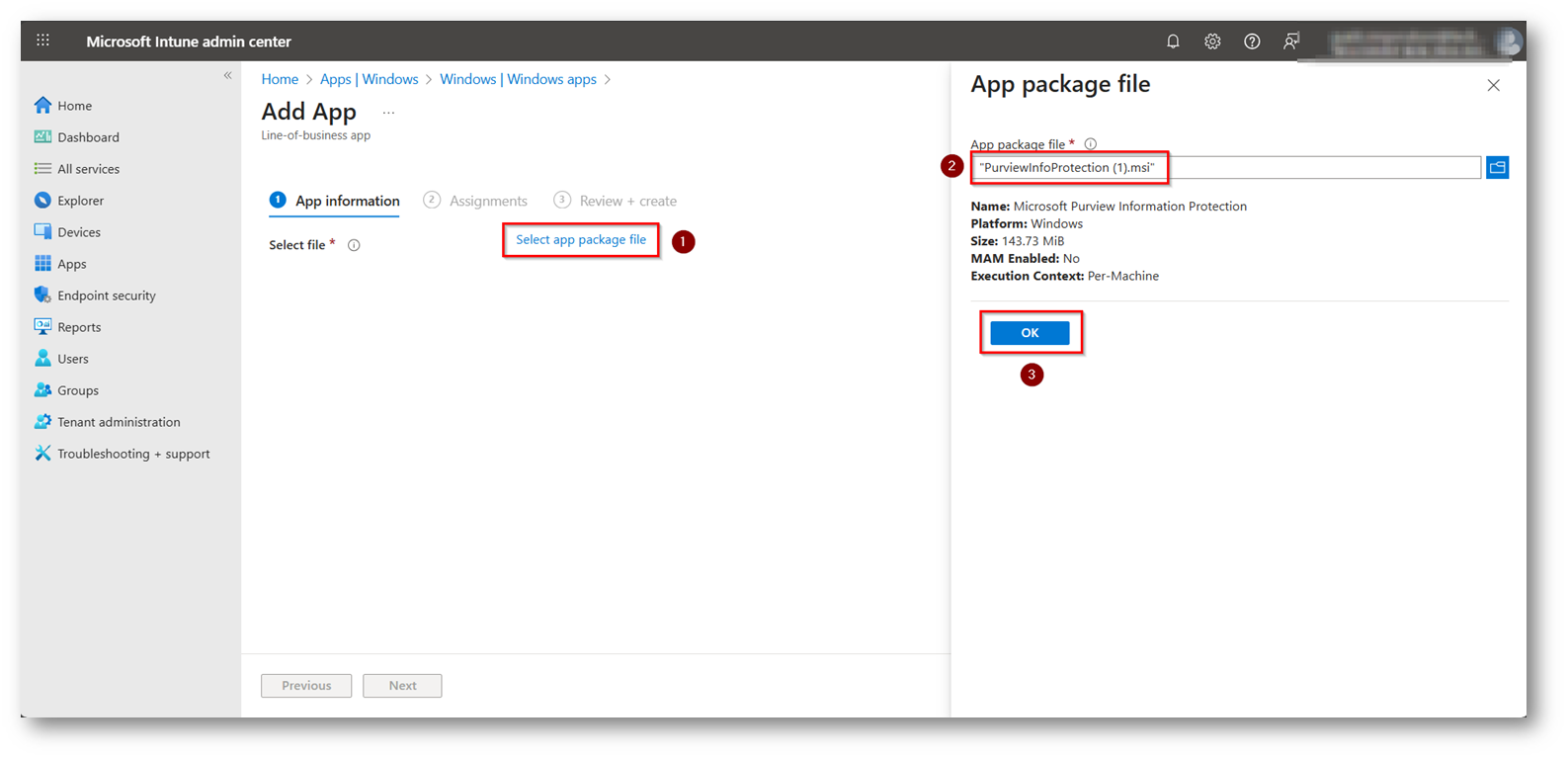

Figura 11: Selezionato il file .msi scaricato in precedenza così da permettere a Microsoft Intune di caricarlo nel modo corretto

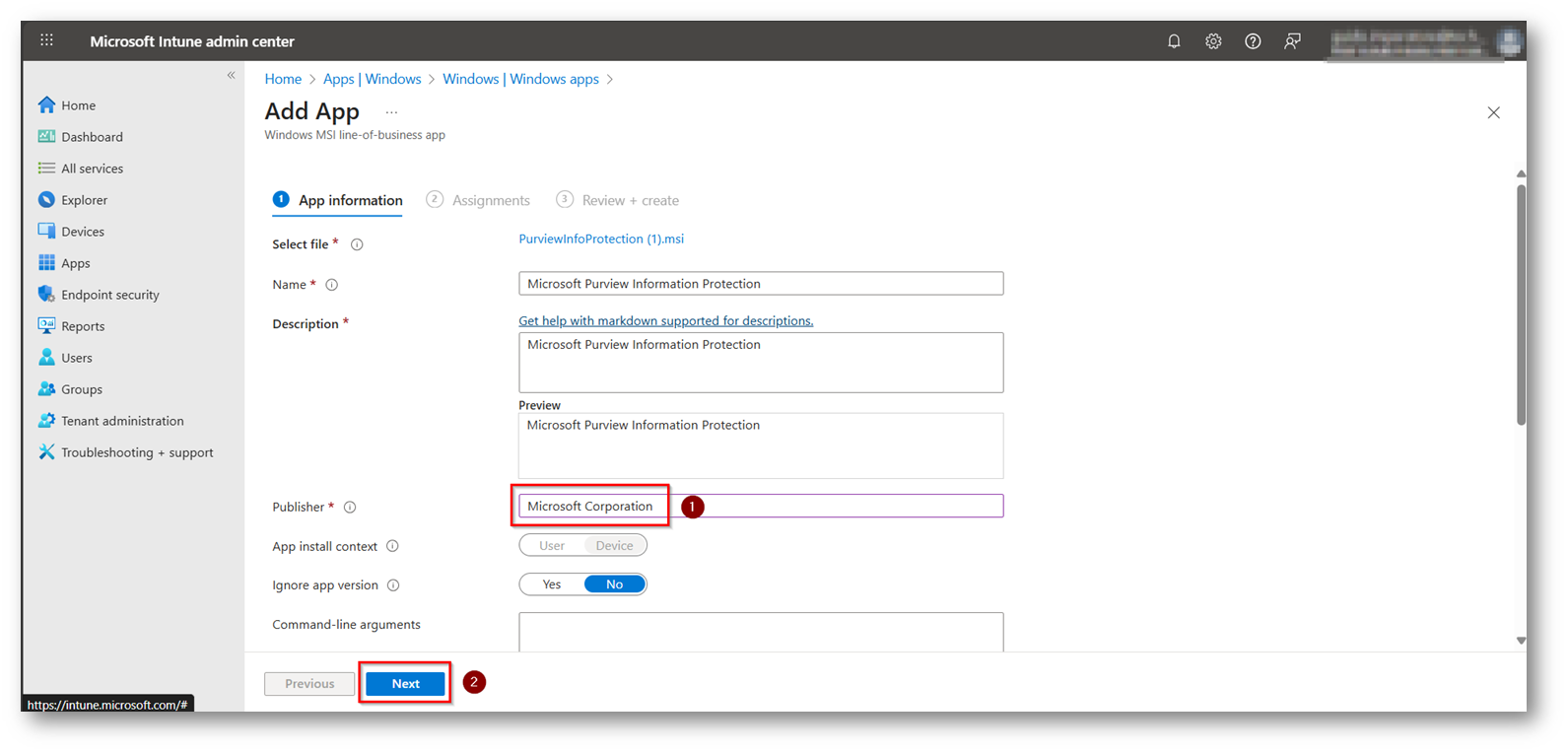

Figura 12: Compilate il “Publisher” e proseguite con la configurazione

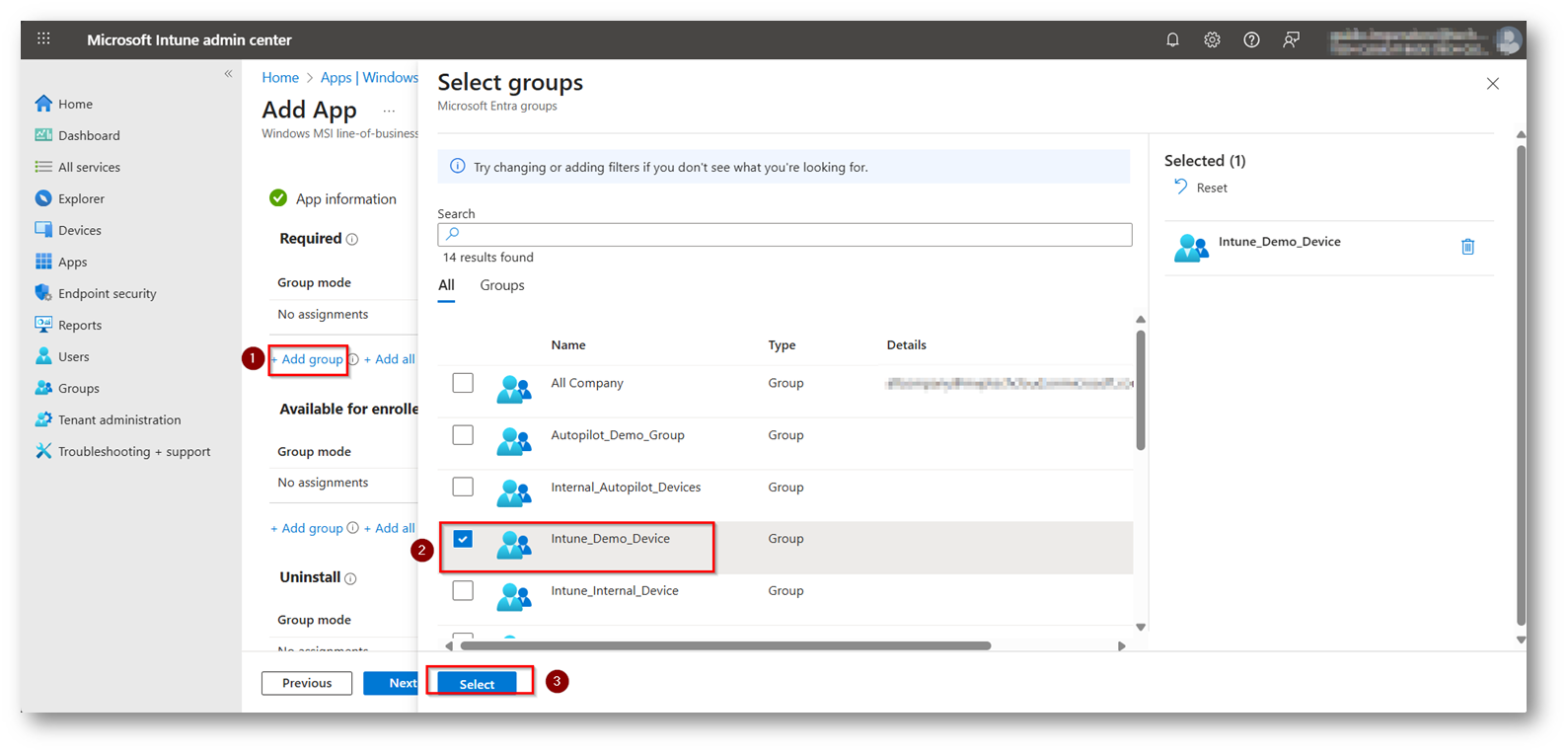

Figura 13: Selezionato il gruppo in cui risiede il device su cui volete installare il cliente, nel mio caso il gruppo si chiama “Intune_Demo_Device”

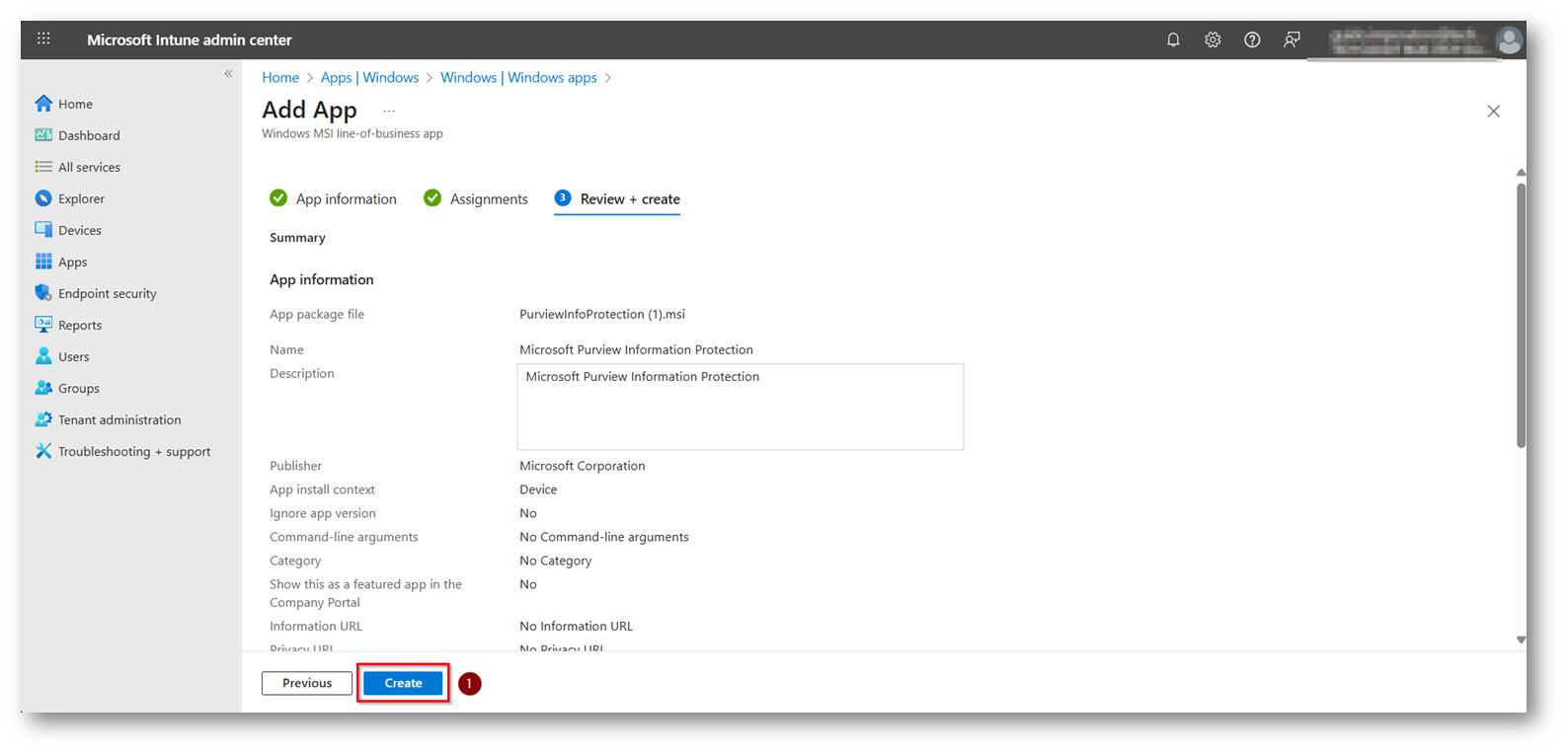

Figura 14: Review della configurazione e salvataggio

Figura 15: Deploy Applicazione concluso nel modo corretto

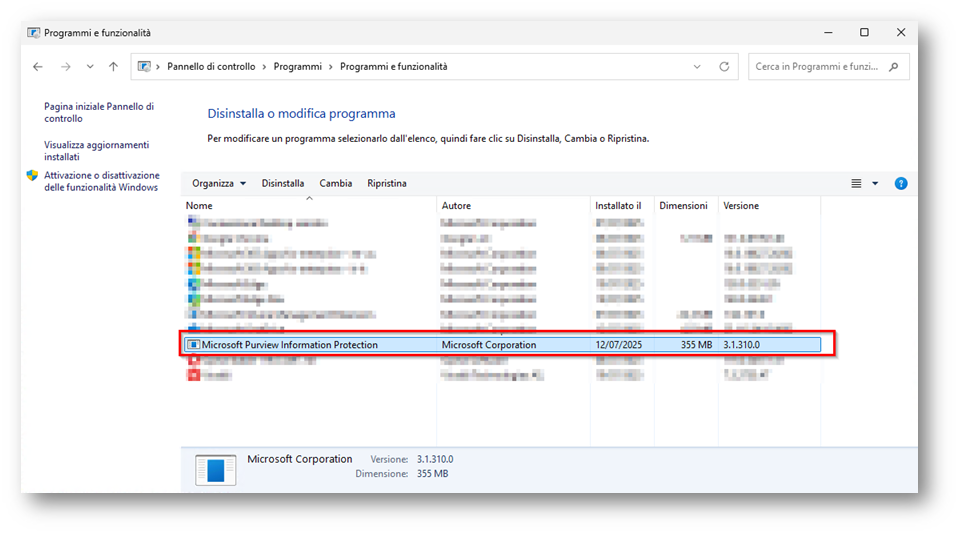

Ora dopo qualche tempo, nel mio caso ci sono voluti circa 30 minuti, l’applicazione era correttamente installata sull’Endpoint

Figura 16: Cilient di Information Protection correttamente installato sull’Endpoint

Ora dovremmo procedere a creare delle Policy di Etichettatura per darvi evidenza di come poterlo utilizzare, io procederò alla creazione di una policy di etichettatura con Crittografia ed una che non la applica così da darvi evidenza anche del cambio dell’estensione del file.

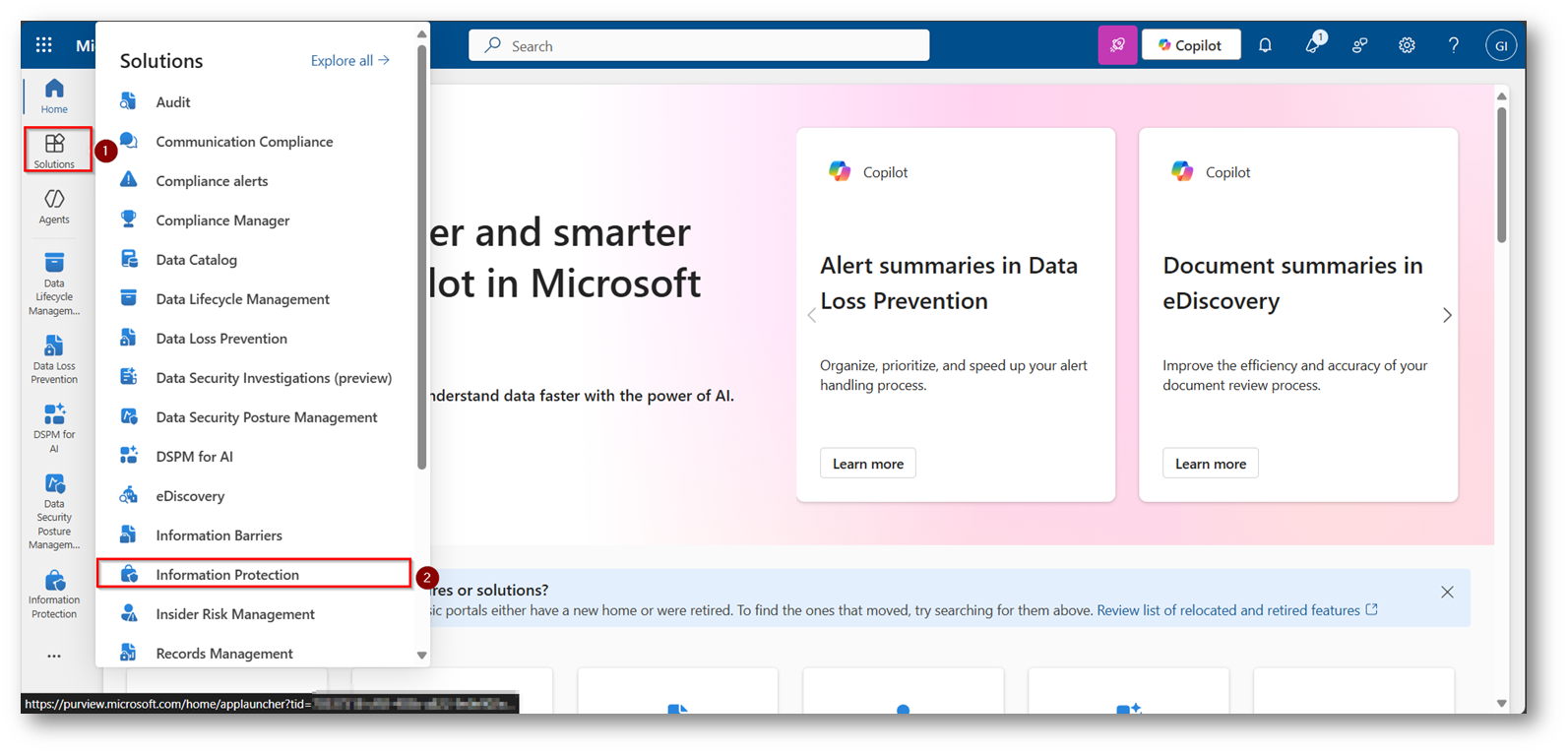

Rechiamoci all’interno del portale di Microsoft Purview

Figura 17: Portale di Microsoft Purview sezione di Information Protection per procedere alla creazione della policy

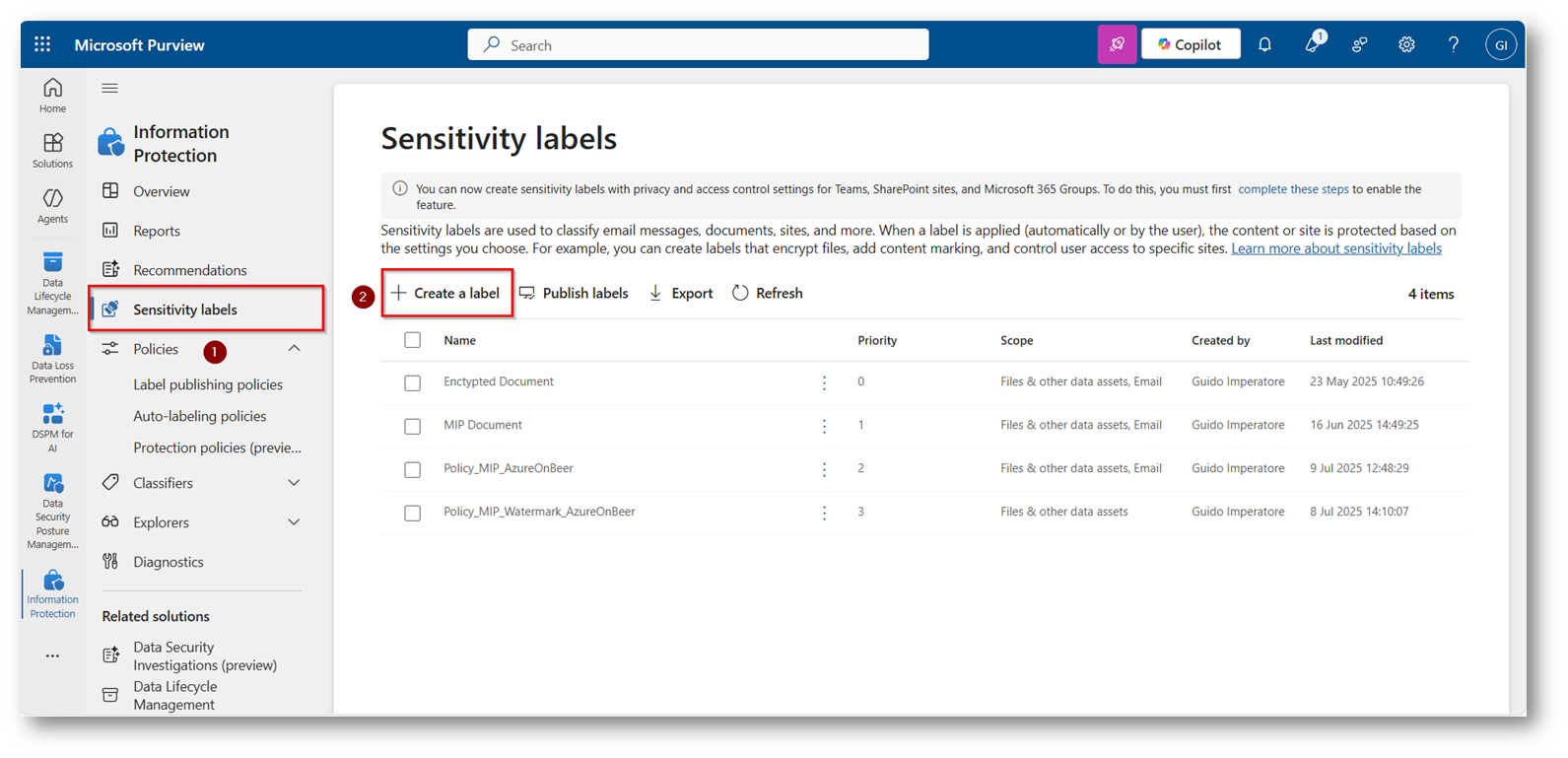

Figura 18: Creazione Label per demo client information Protection

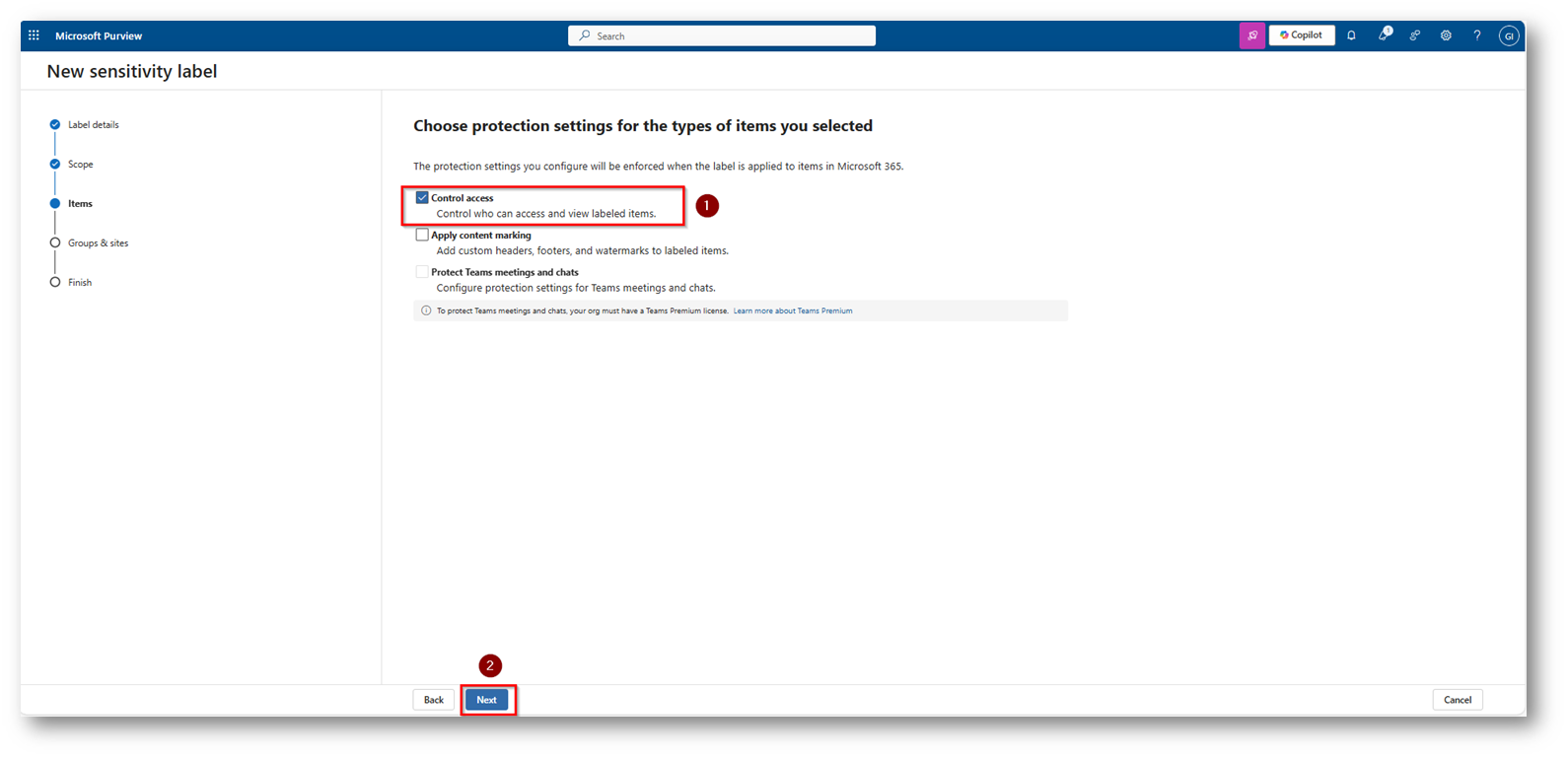

Ora creerò la policy con Encryption attiva

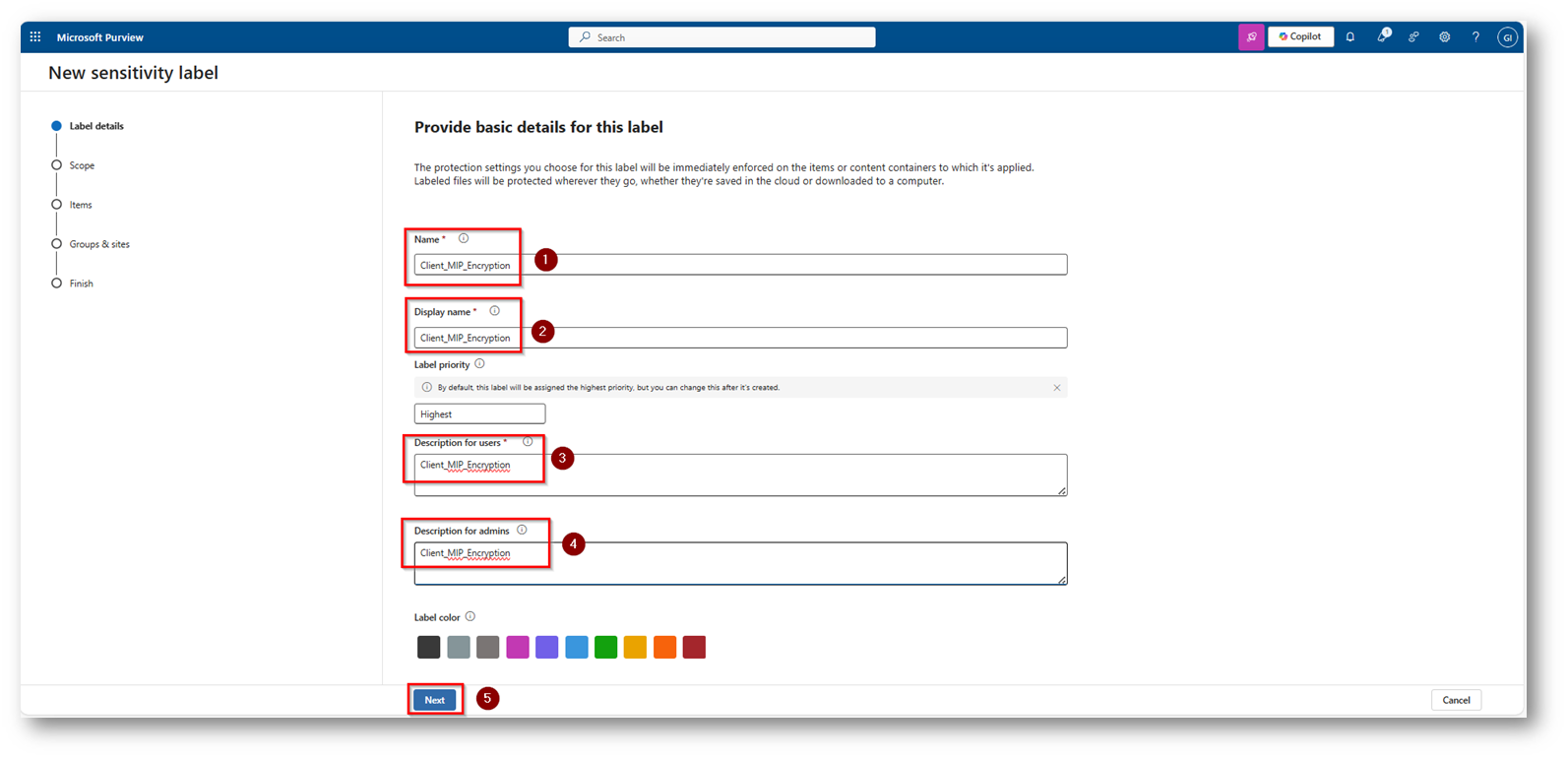

Figura 19: Scegliamo un nome della policy, Display Name ed una descrizione sia per gli utenti che per gli Admin, come sempre nomi e descrizioni parlanti per una corretta identificazione in futuro della policy

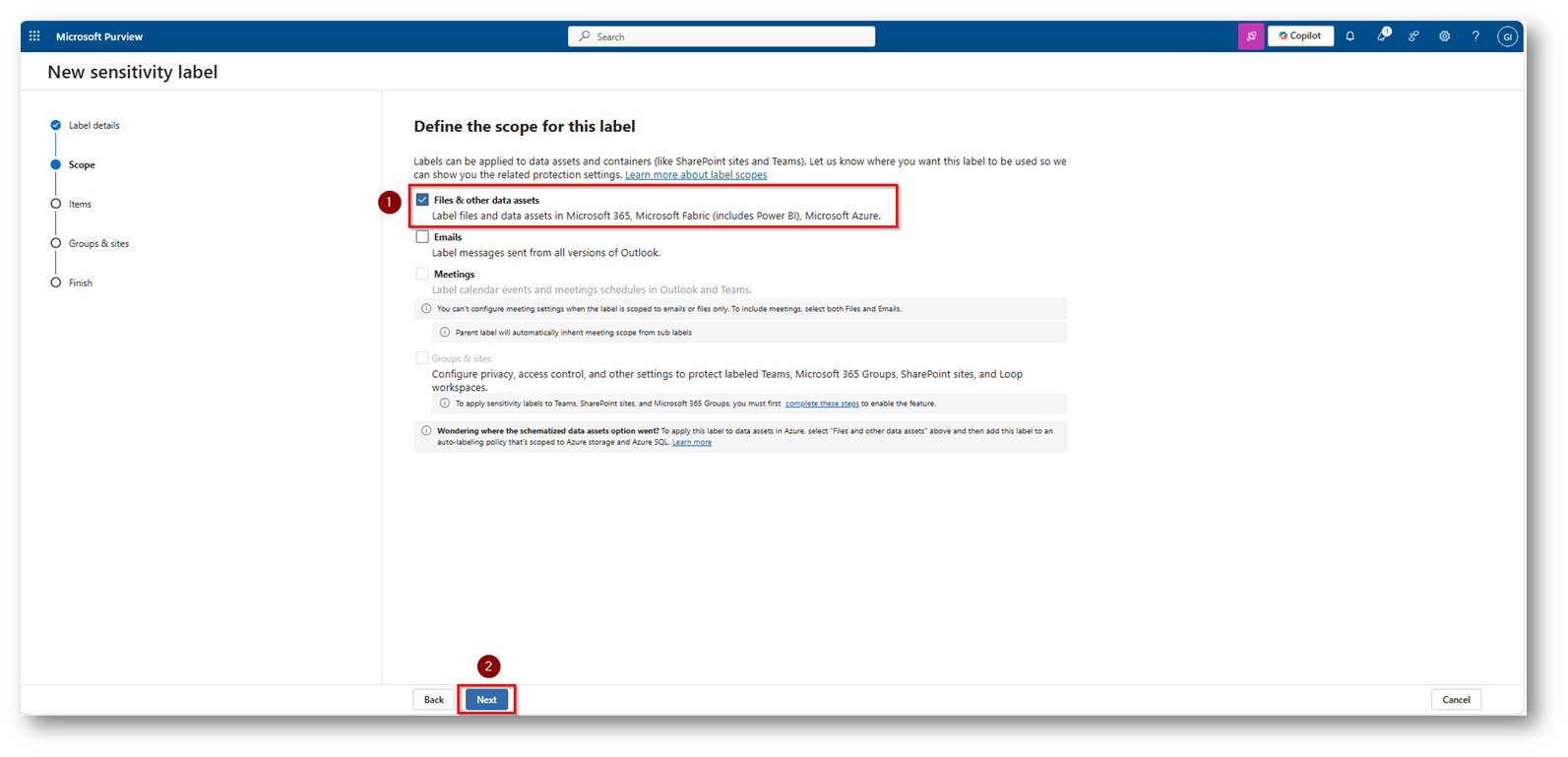

Figura 20: Scelta di applicare la policy ai soli dati

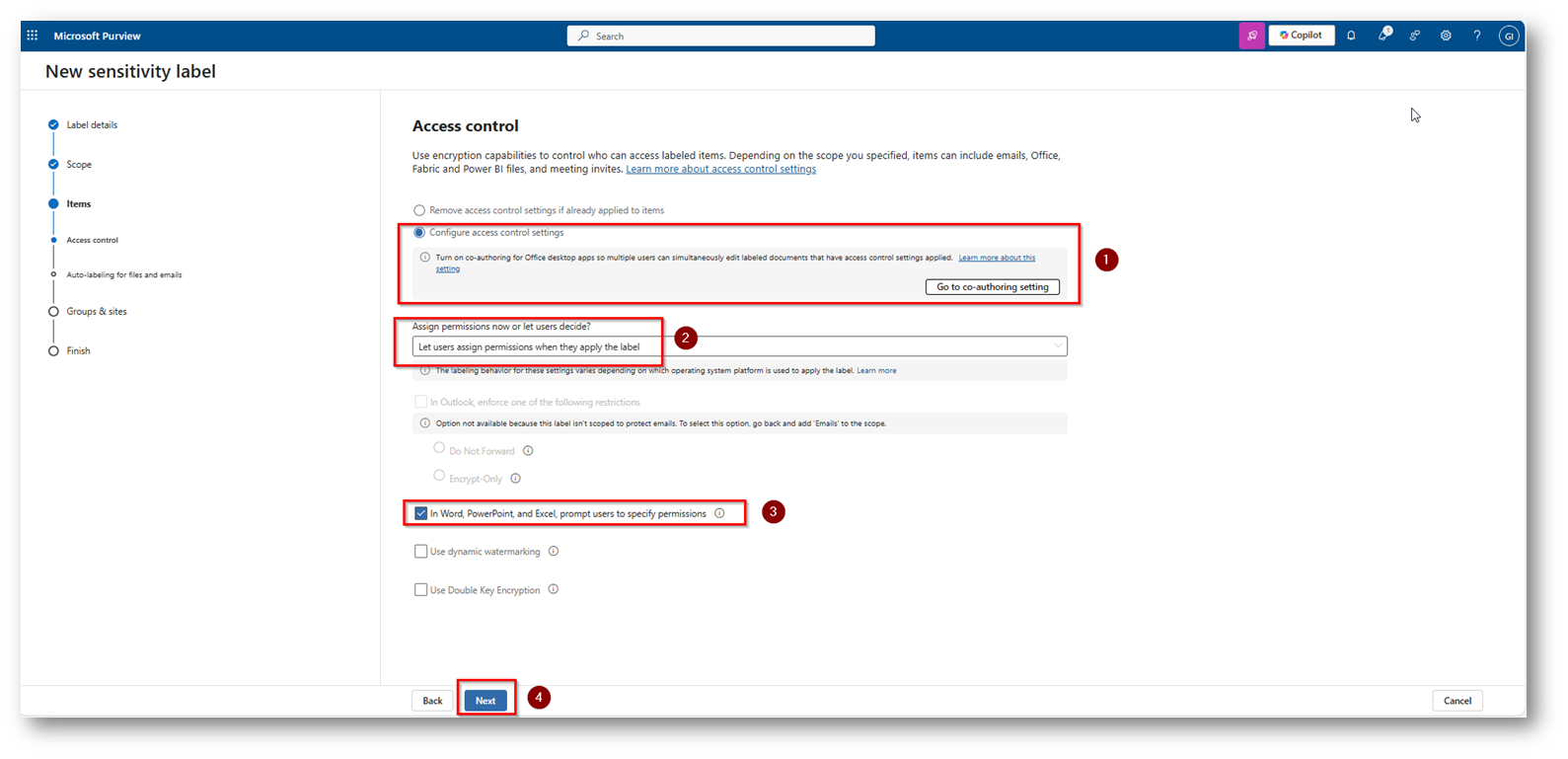

Figura 21: Selezioniamo chi può avere accesso al file a cui applichiamo l’etichetta

Figura 22: Proseguiamo con la configurazione dopo aver selezionato le impostazioni

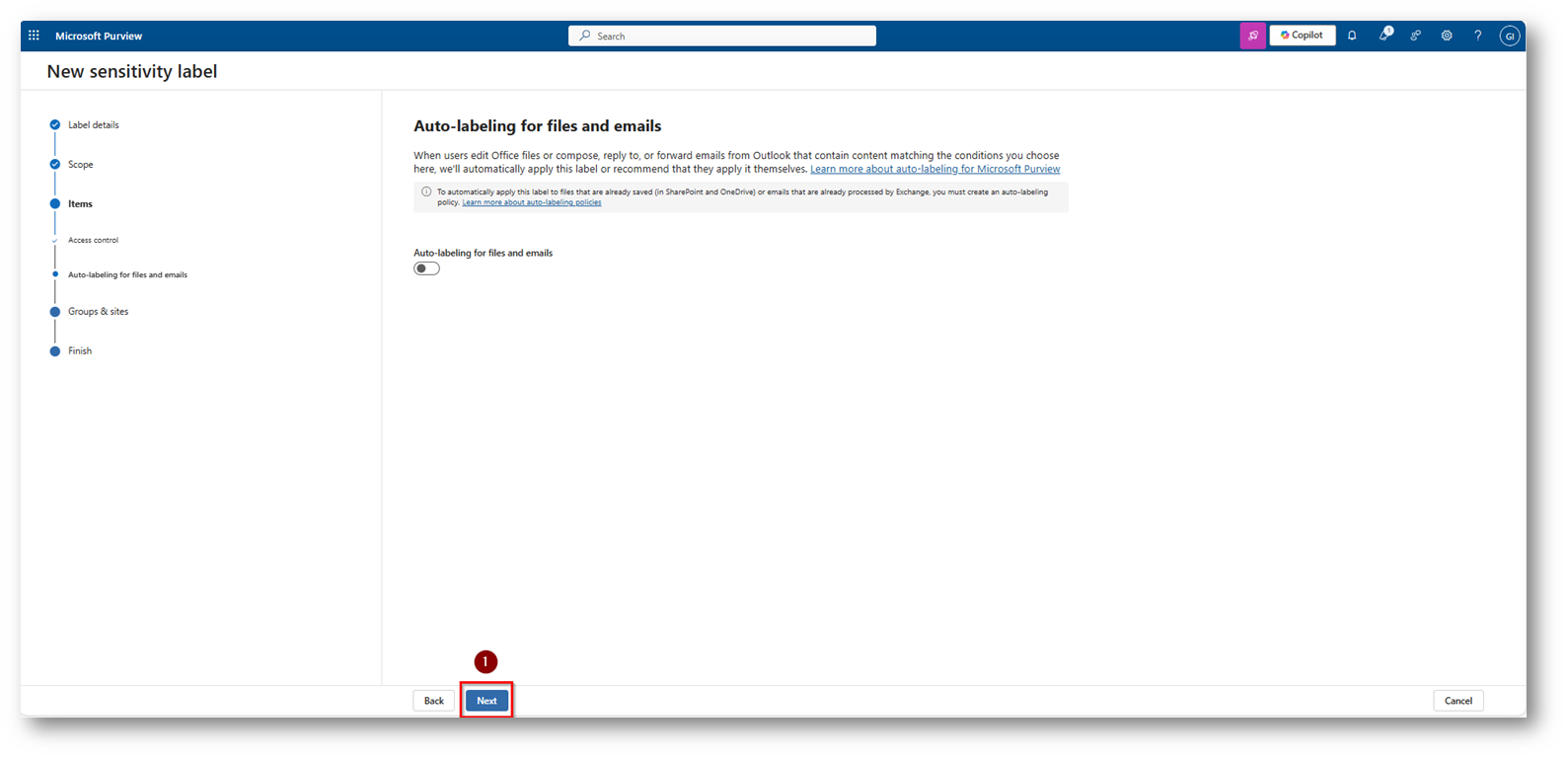

Figura 23: Non applichiamo etichettatura automatica ma saranno gli utenti a selezionare l’etichetta da applicare al file

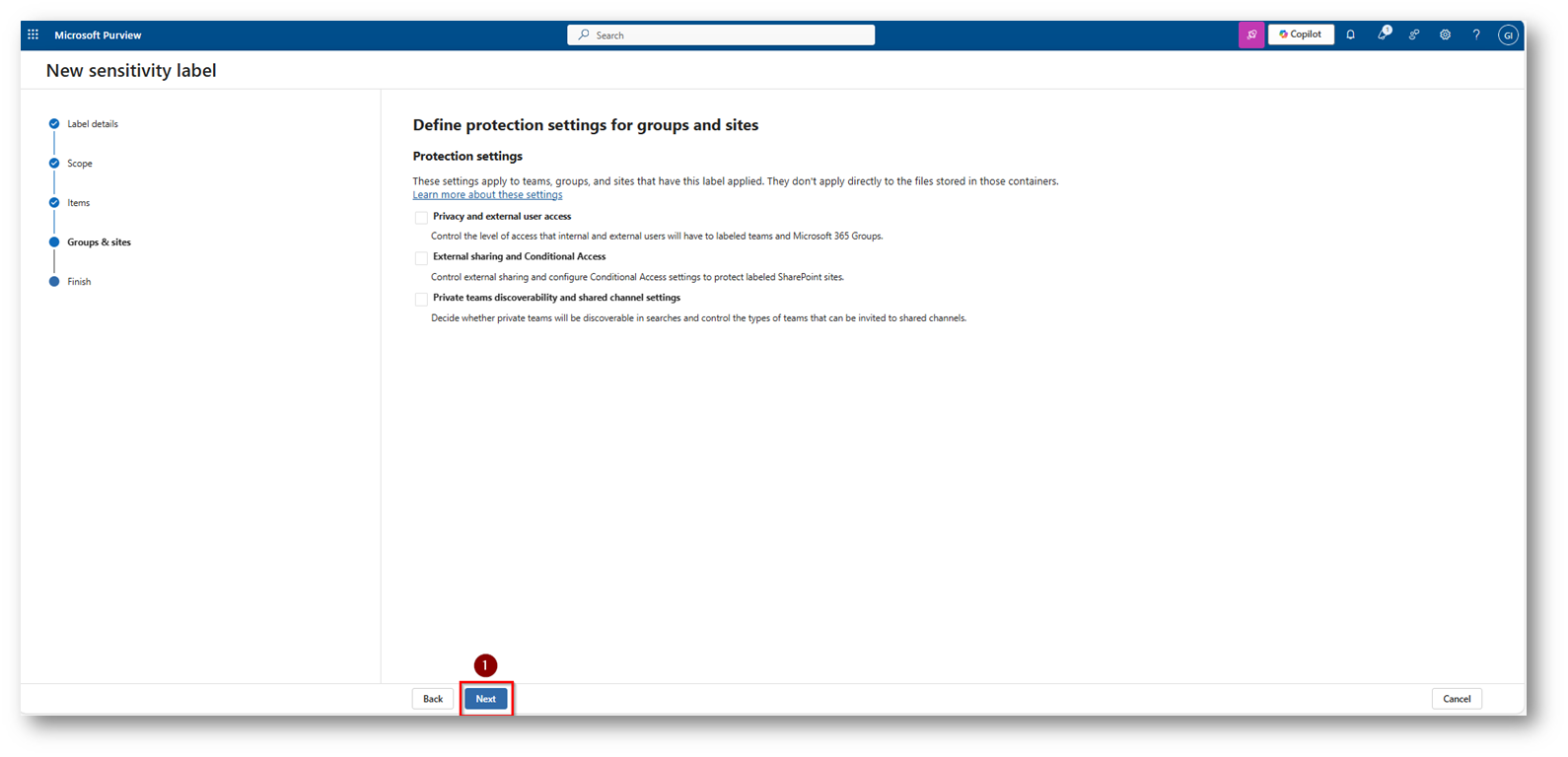

Figura 24: Non applichiamo etichetta a gruppi

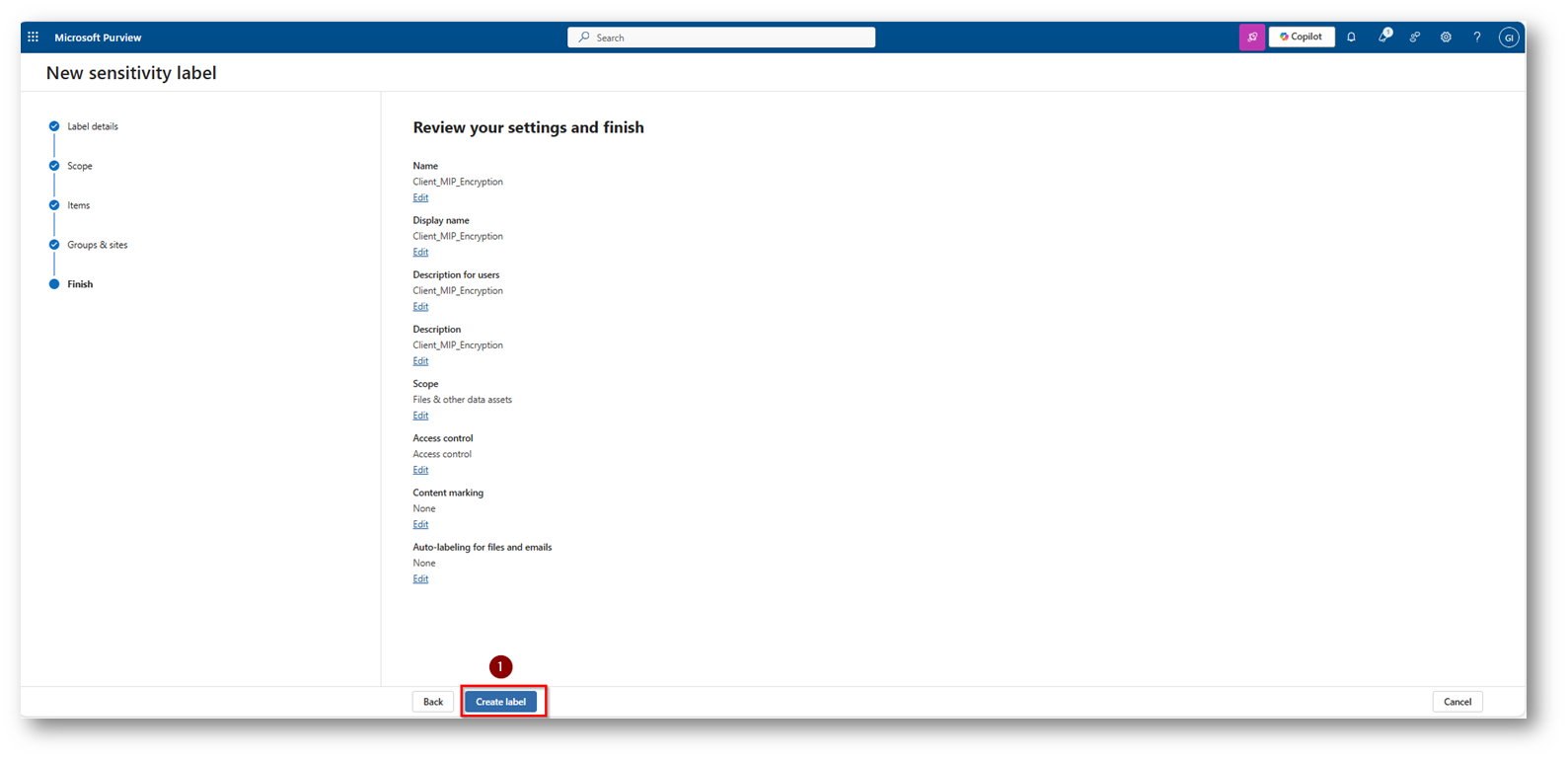

Figura 25: Review e creazione della policy

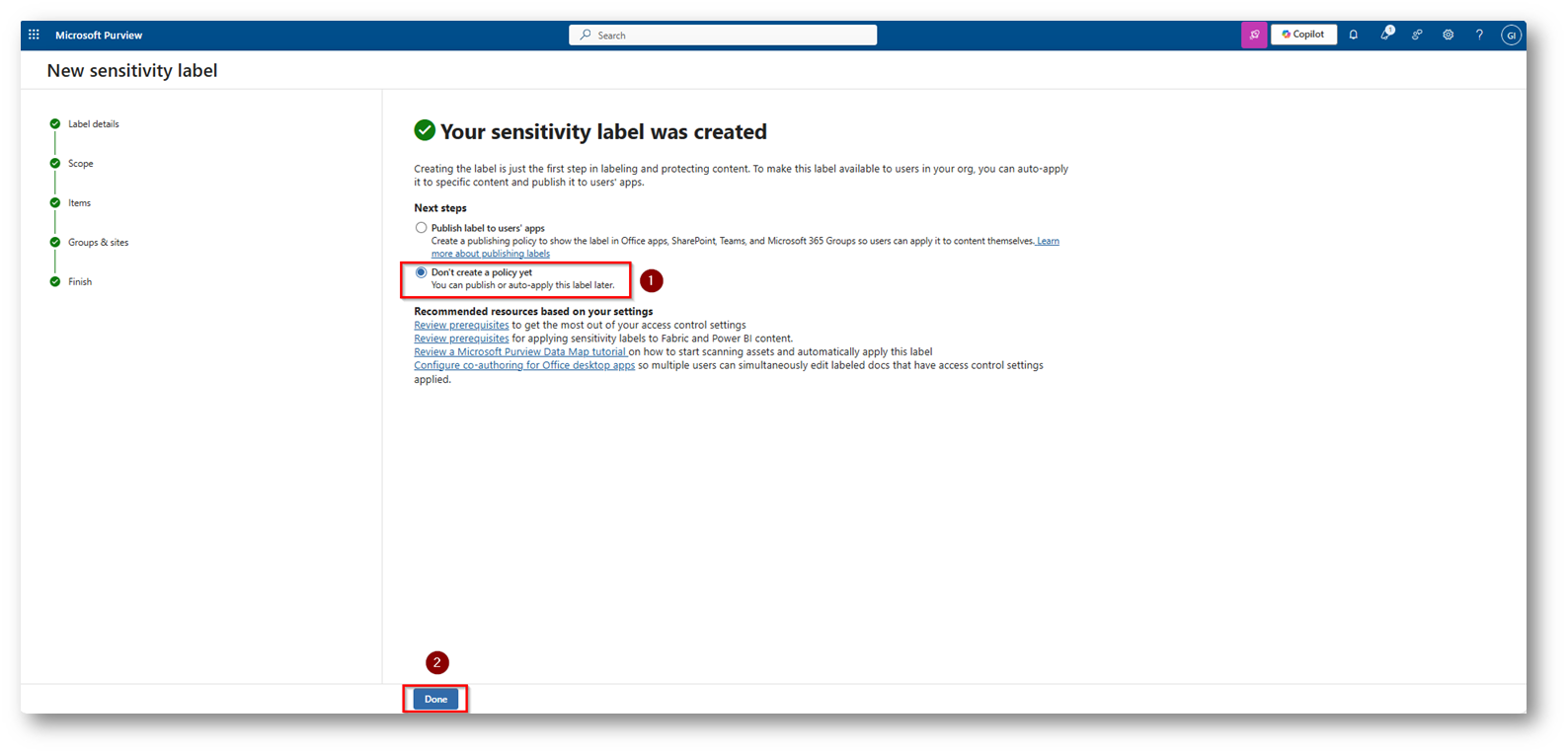

Figura 26: Pubblicheremo la Policy con lo step successivo, questo per darvi evidenza del portale di Microsoft Purview

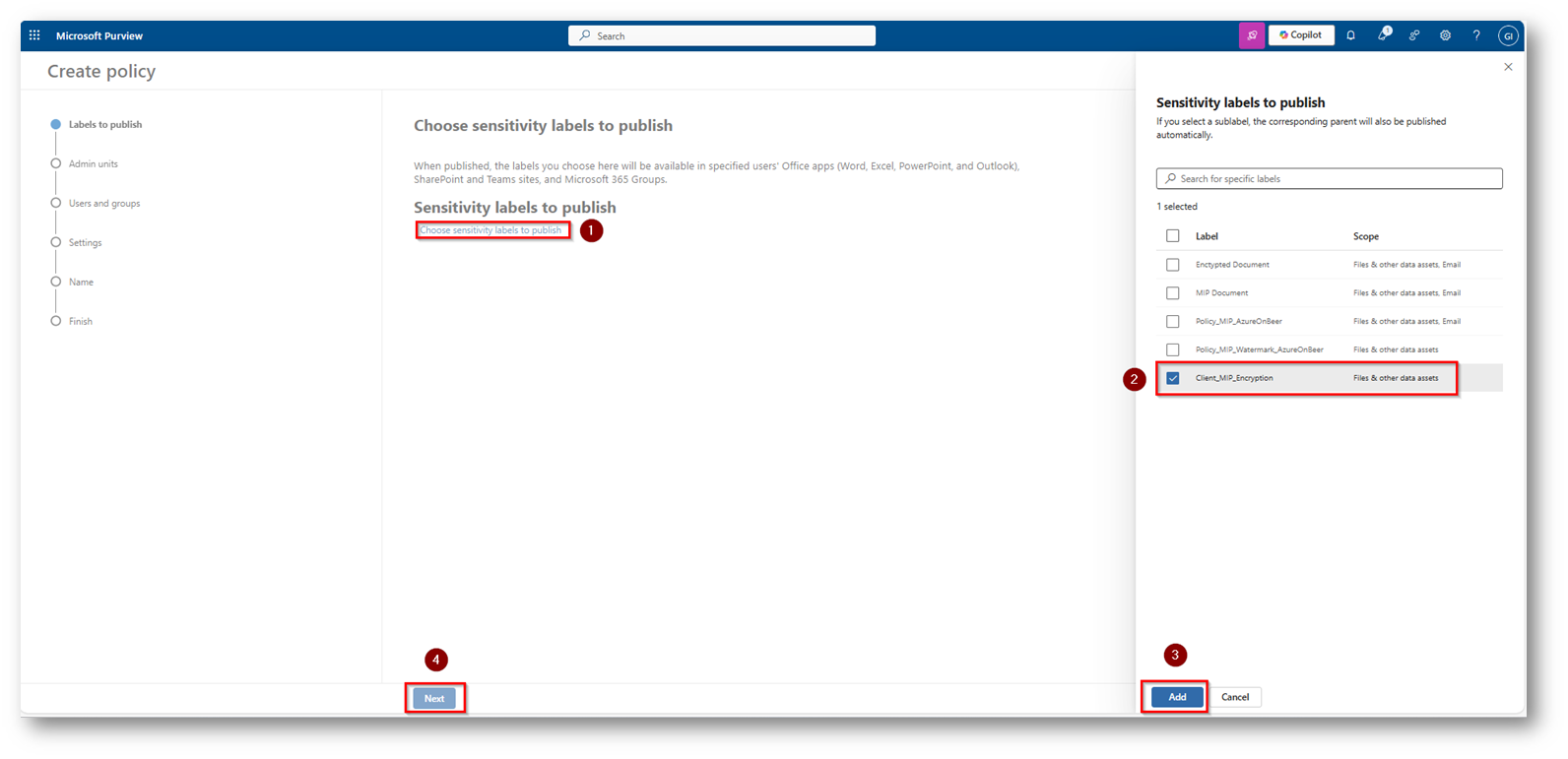

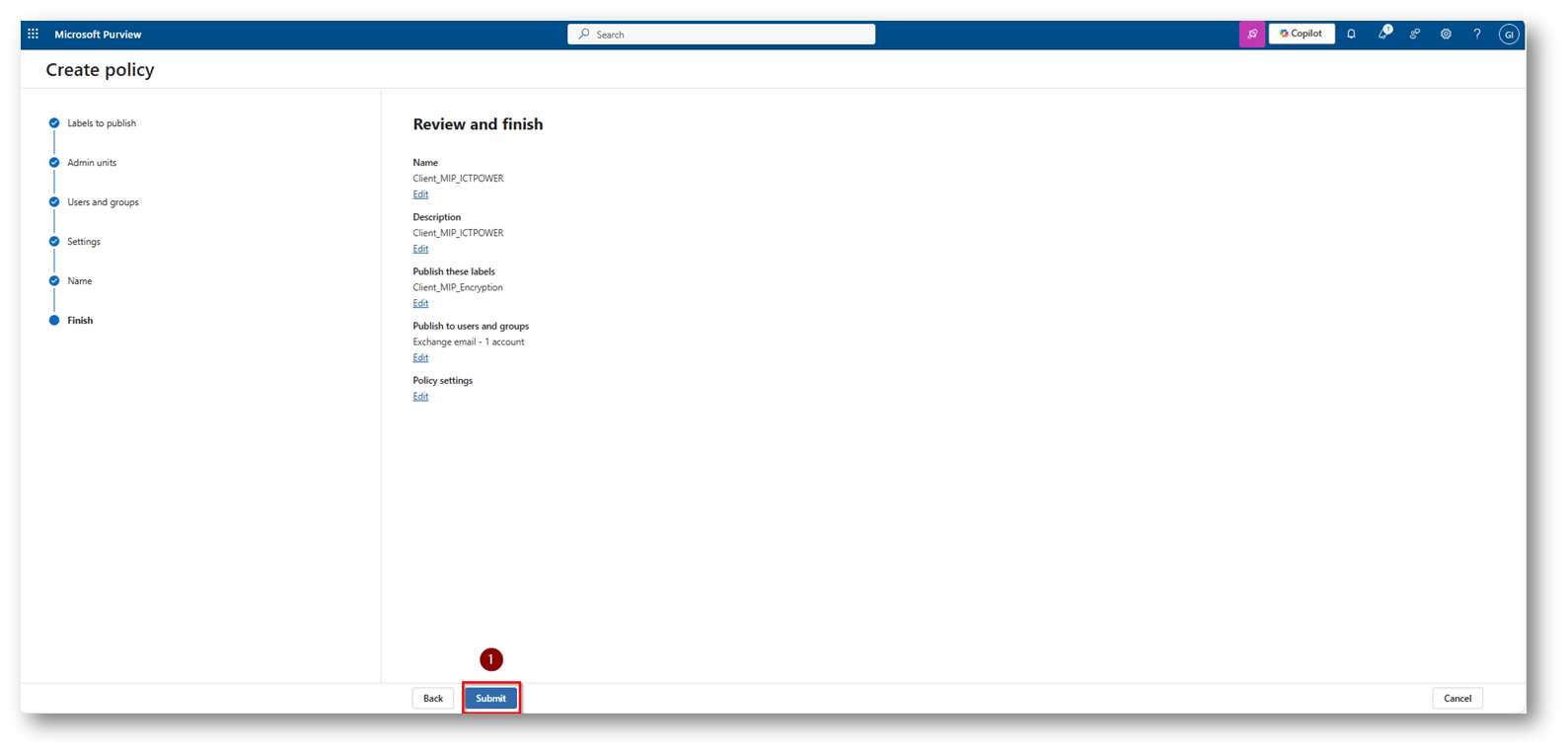

Ora passiamo alla pubblicazione dell’etichetta appena creata

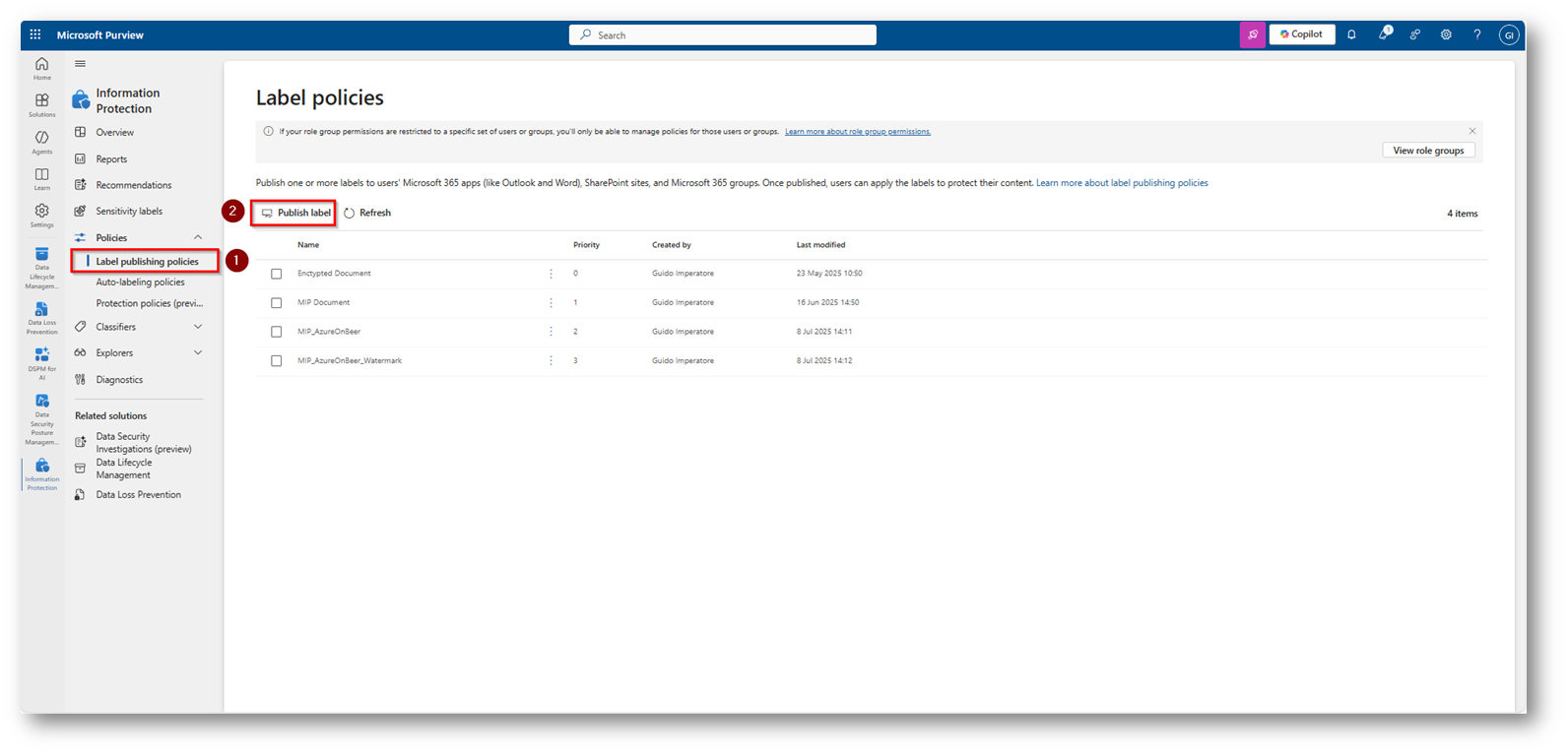

Figura 27: Creiamo la Policy che vi permetterà di pubblicare l’etichetta e quindi renderla utilizzabile da parte degli utenti

Figura 28: Selezionate la policy creata in precedenza per pubblicarla

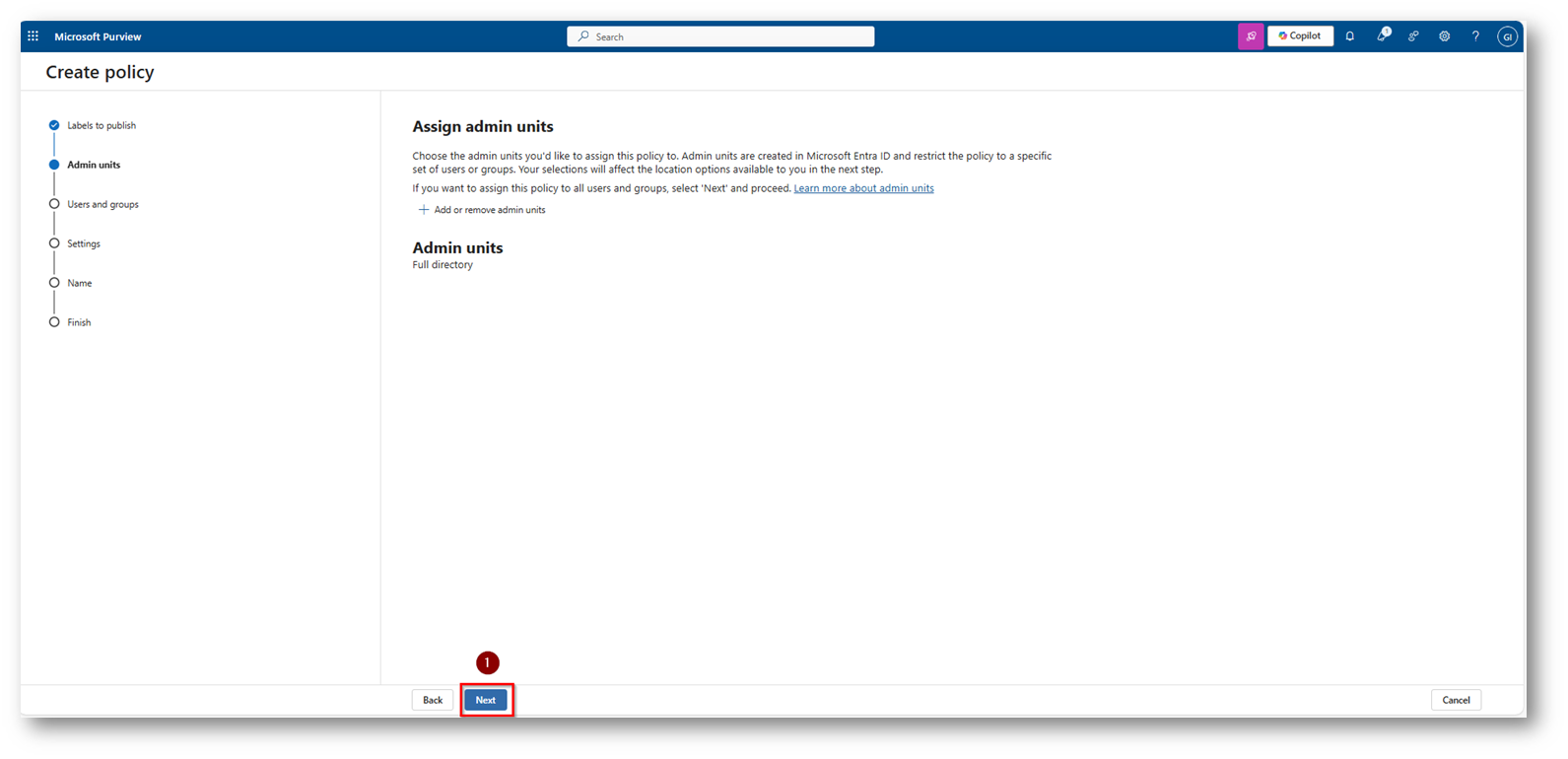

Figura 29: Applichiamo la pubblicazione a tutta la directory

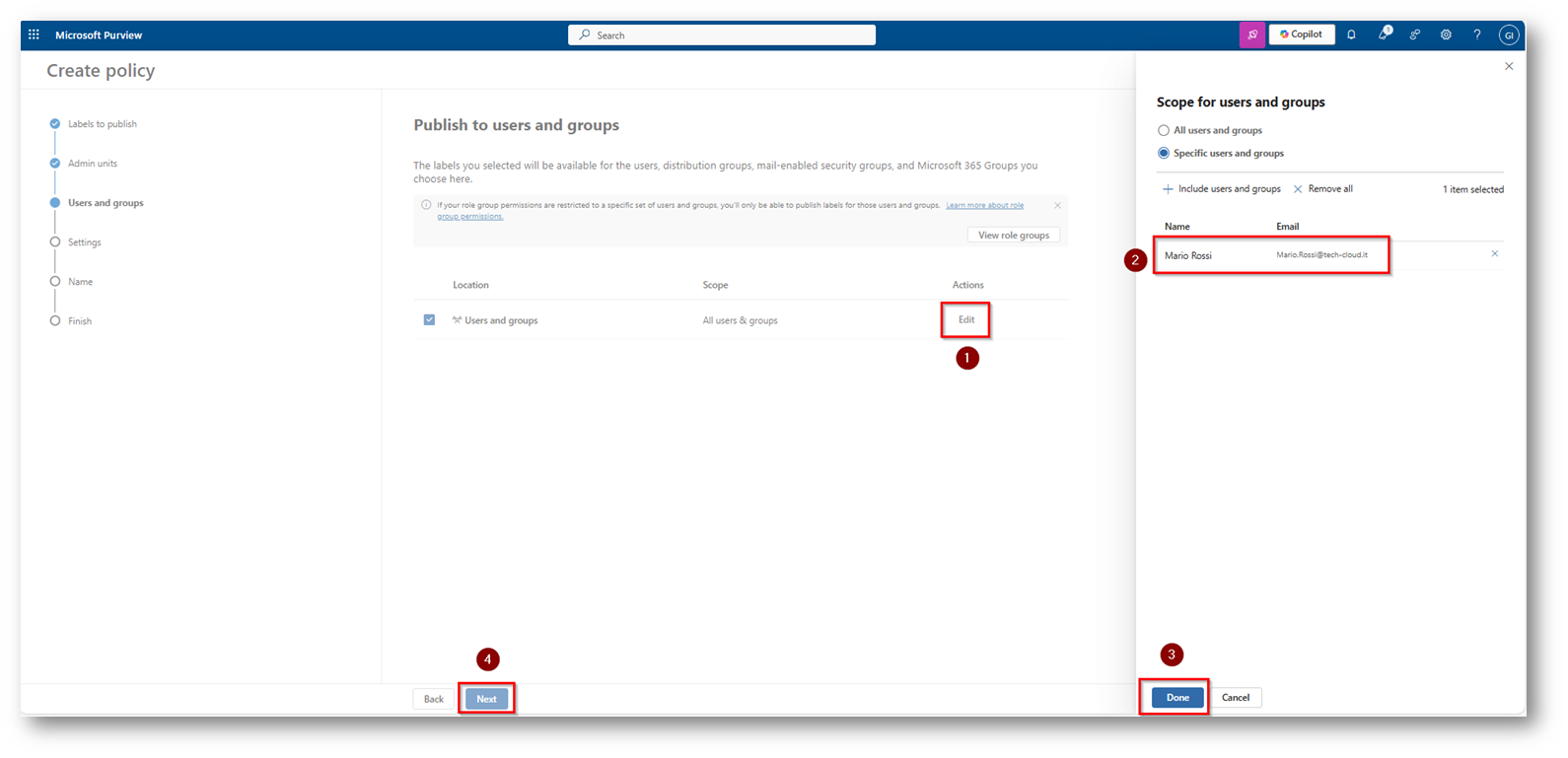

Figura 30: Applichiamo la Policy al solo utente di demo (Nome e Cognome di pura fantasia)

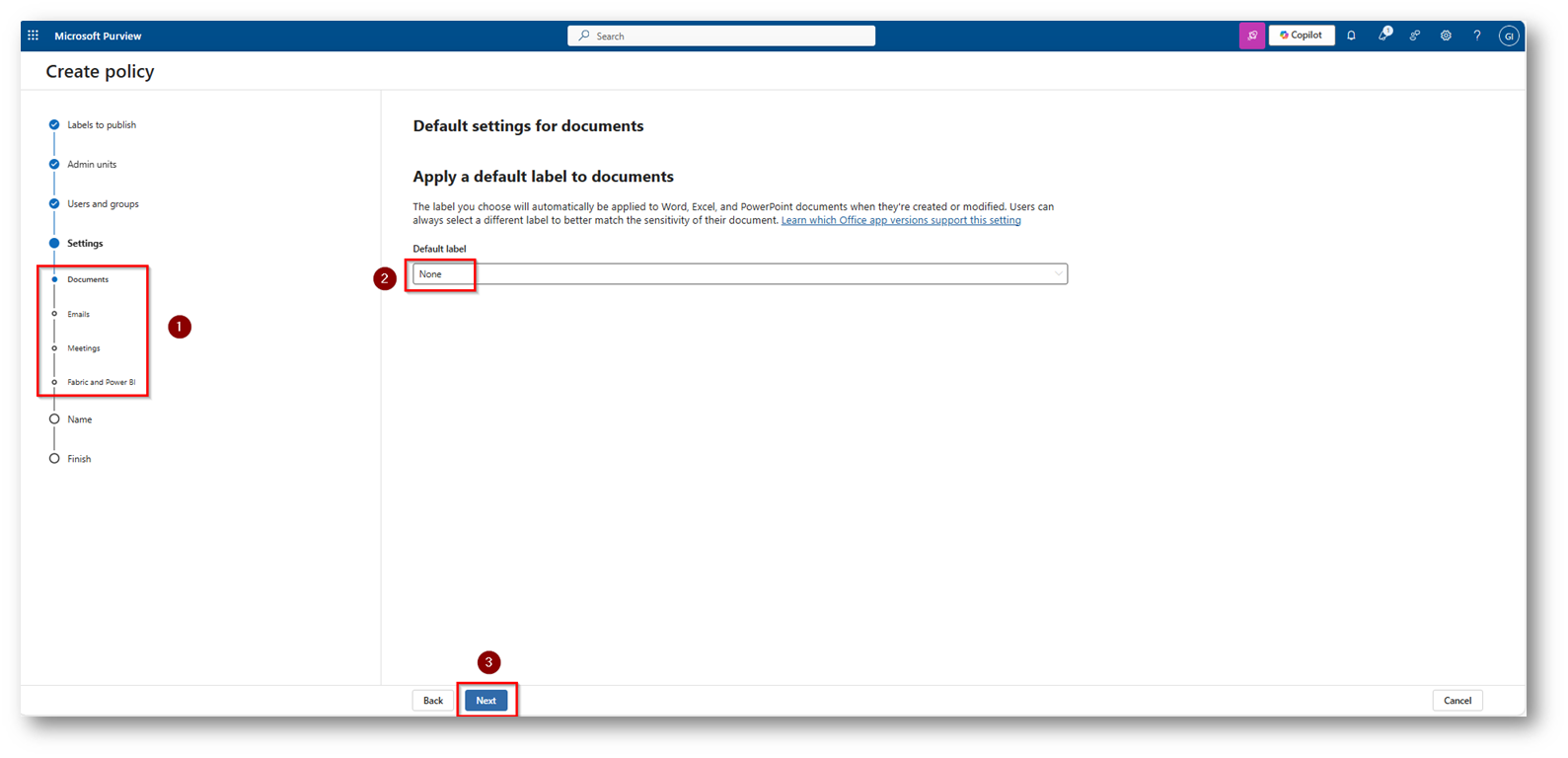

Figura 31: Selezioniamo None per tutte queste configurazione in modo tale da non applicare un’etichetta di Default

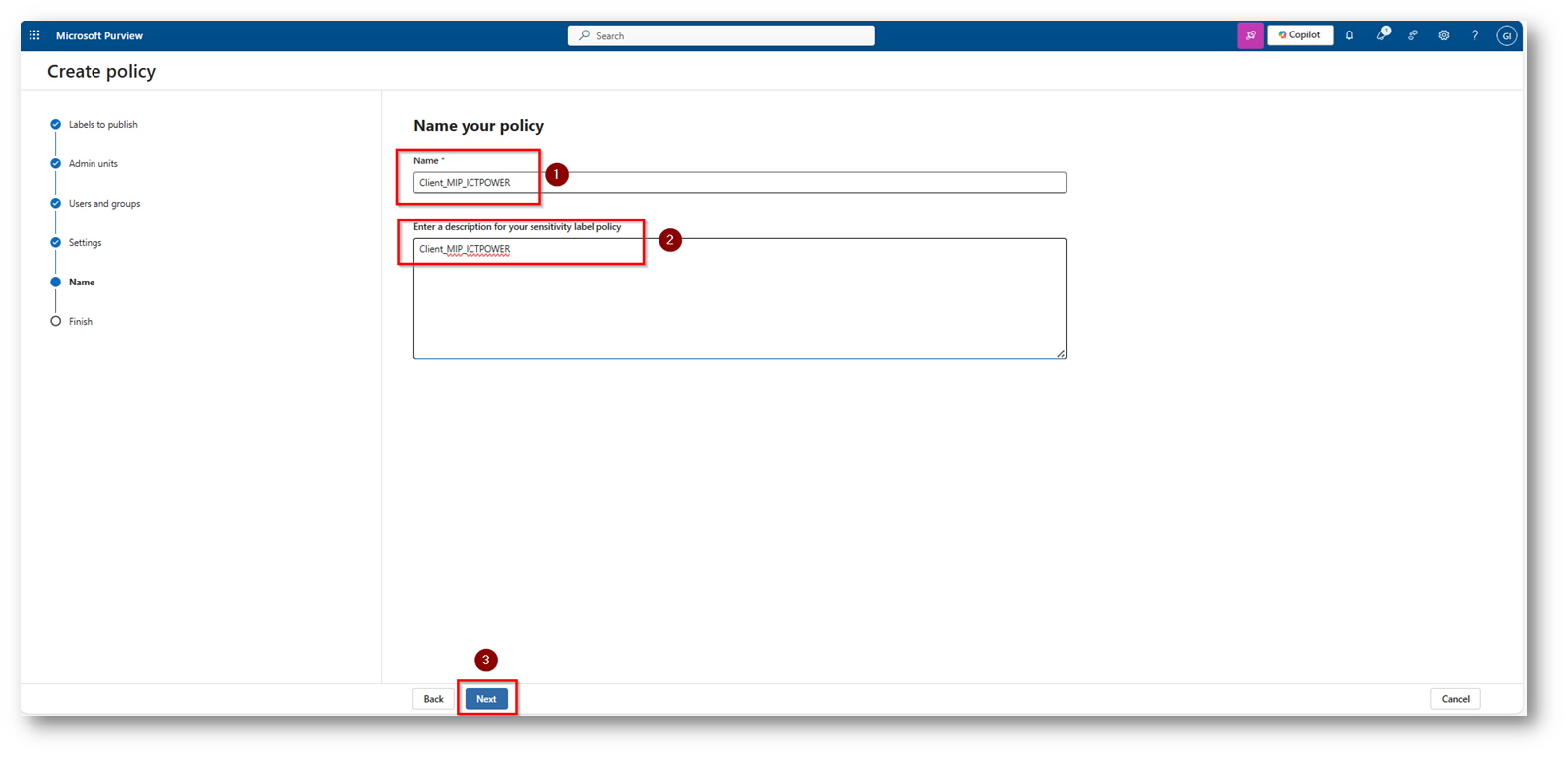

Figura 32: Scegliete nome e descrizione parlante e proseguite

Figura 33: Creiamo la policy di Pubblicazione

NB: l’utente potrebbe visualizzare le policy assegnate anche dopo le 24 ore dalla creazione, nel mio caso invece dopo un paio di ore erano già propagate correttamente

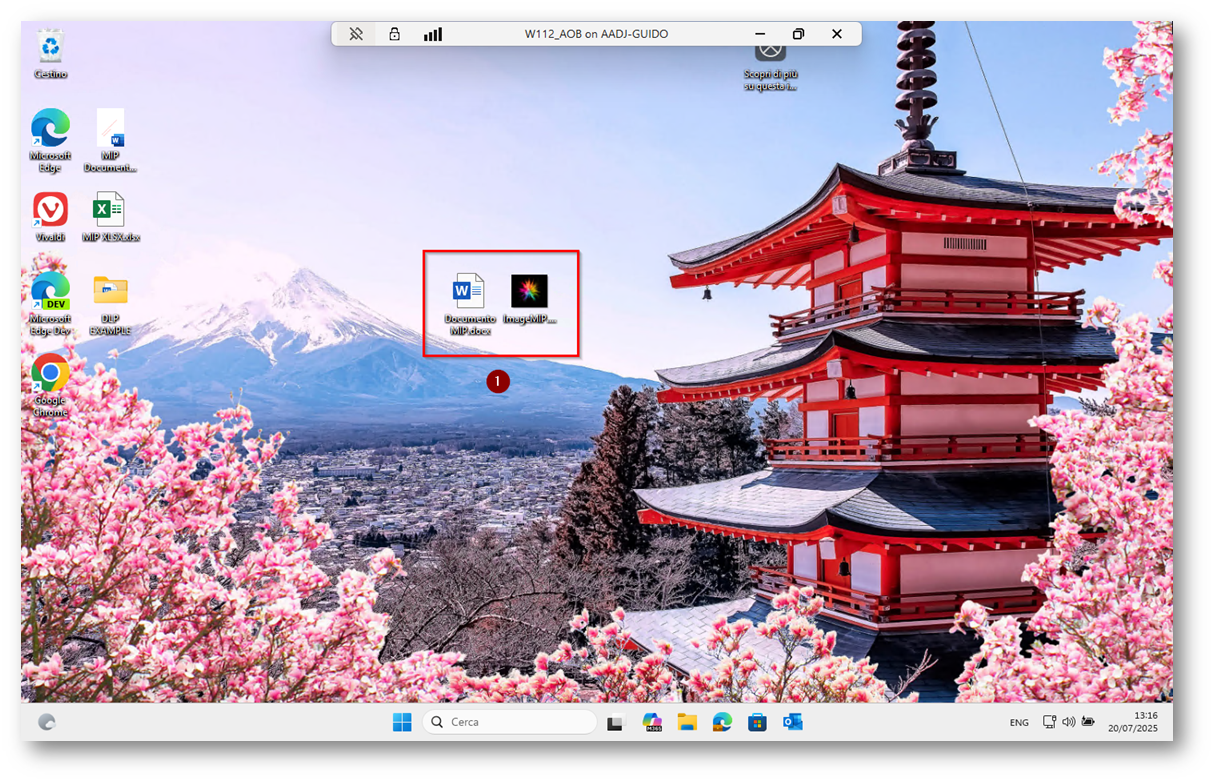

Ora mi collego con l’utente a cui è stata applicata la policy alla macchina virtuale per darvi l’esperienza lato utente, utilizzando il Client di Microsoft Purview Information Protection

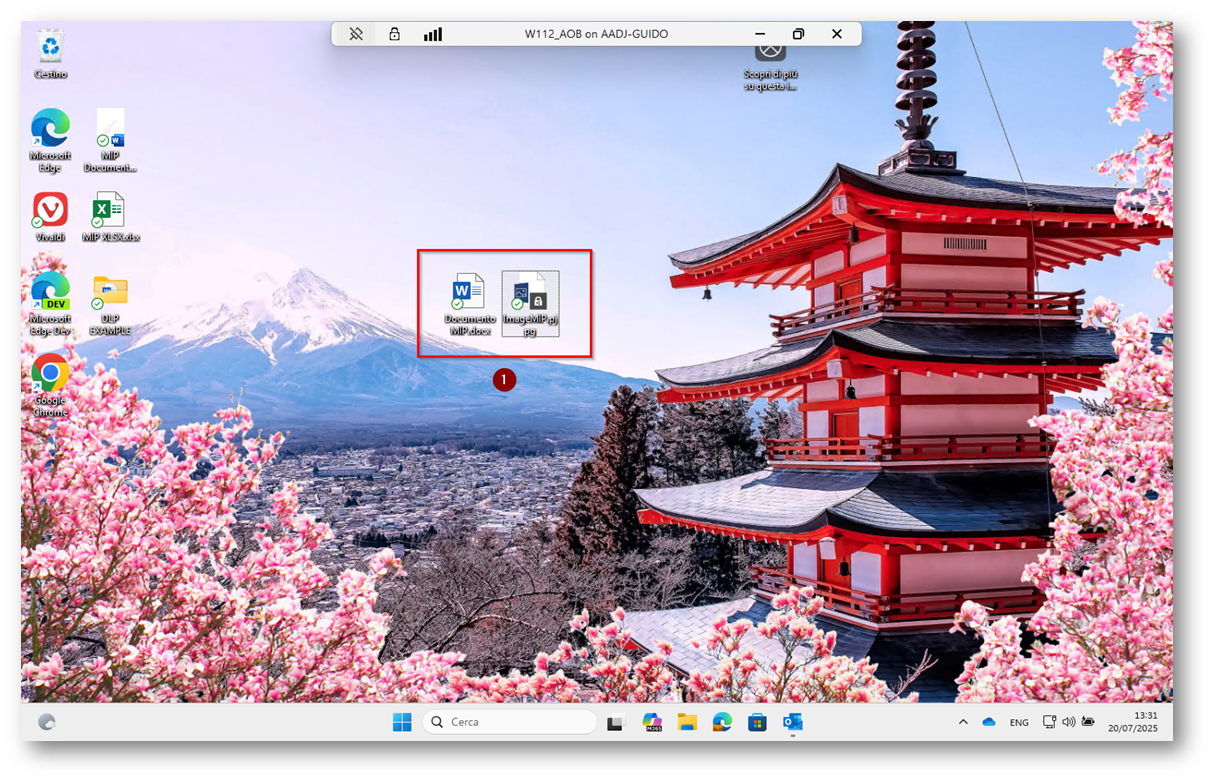

Figura 34: I due file a cui applicherò etichettatura attraverso il Client di Information Protection

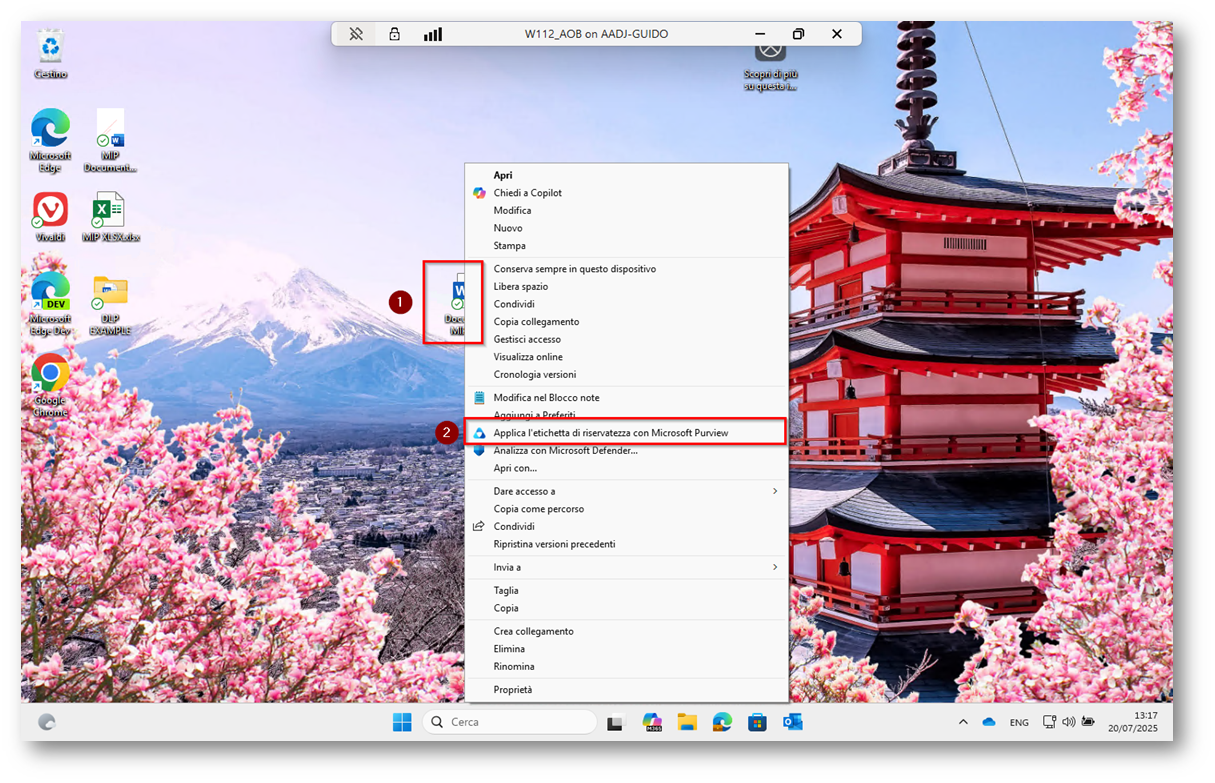

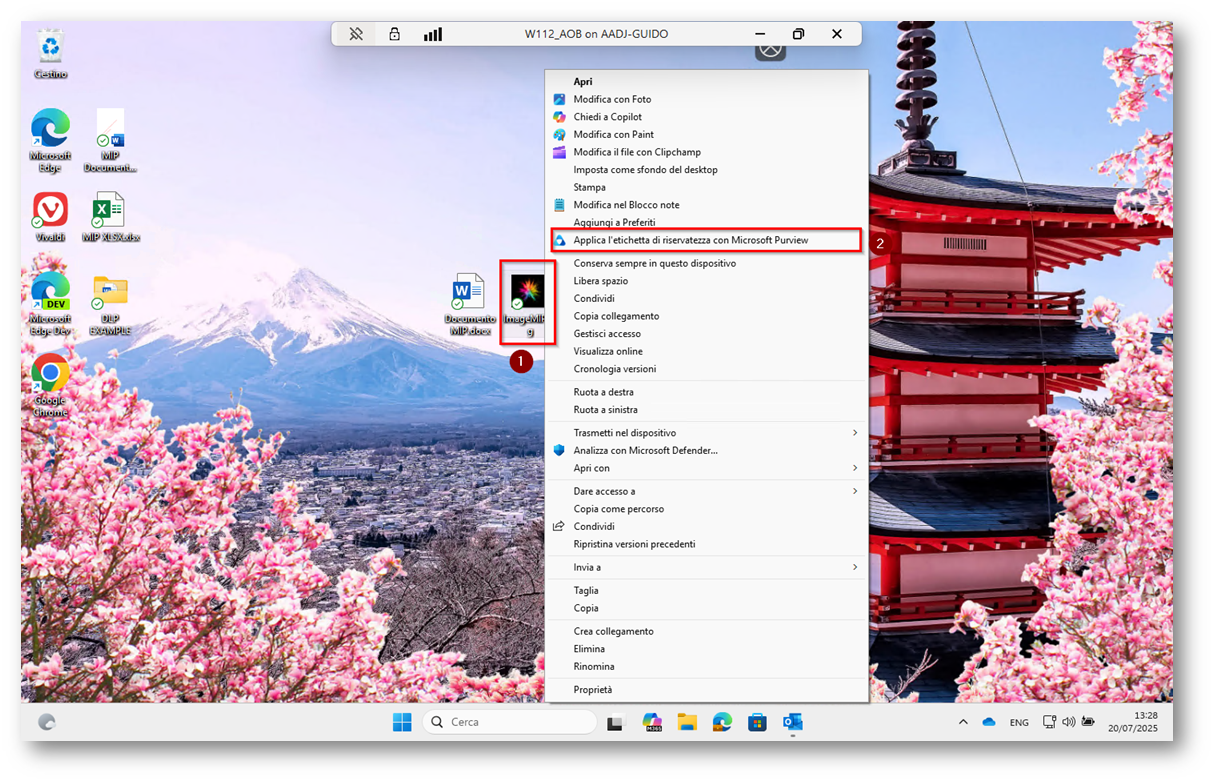

Figura 35: Tasto destro sul file che volete etichettare

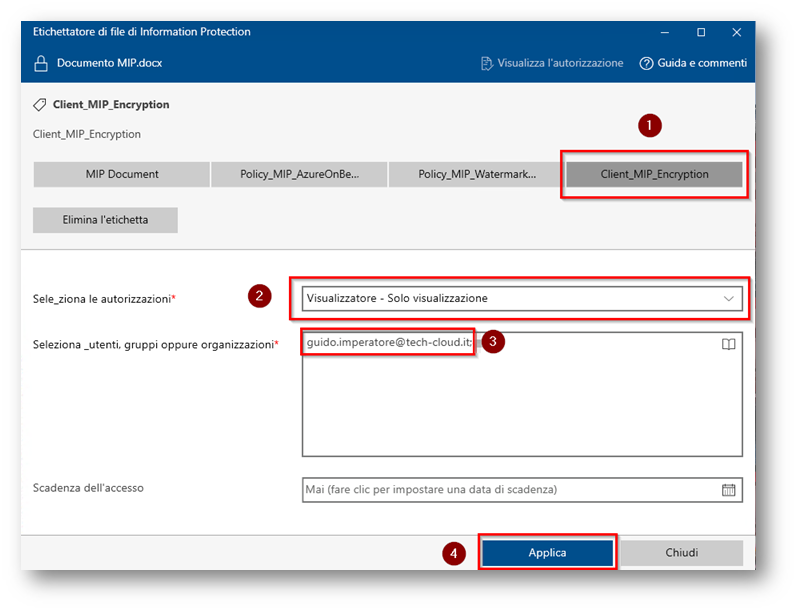

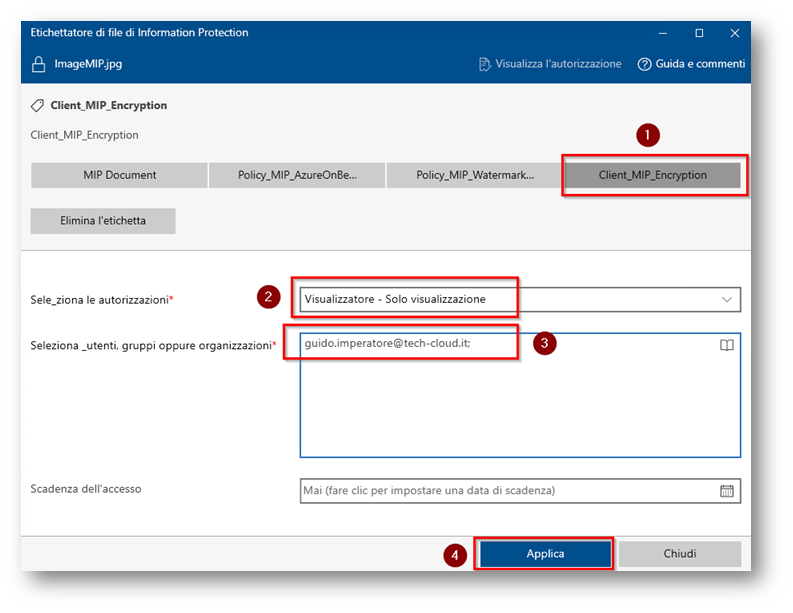

Figura 36: Selezioniamo l’etichetta da applicare e i permessi da assegnare all’utente, in questo caso solo visualizzazione

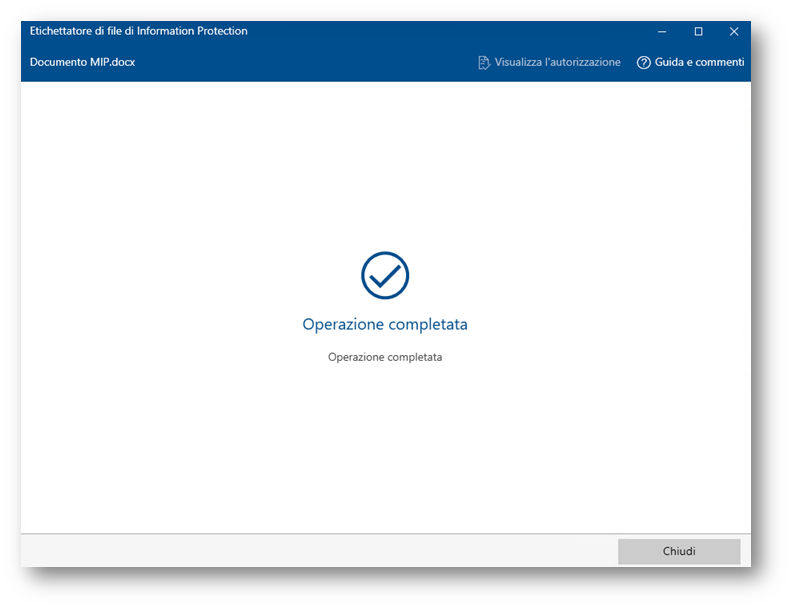

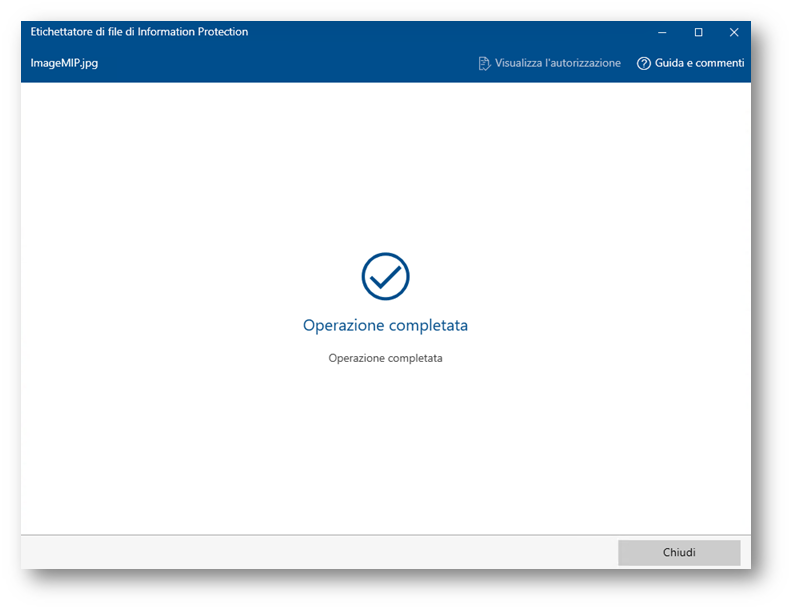

Figura 37: Operazioni eseguito senza errori, ora l’etichetta è applicata al file

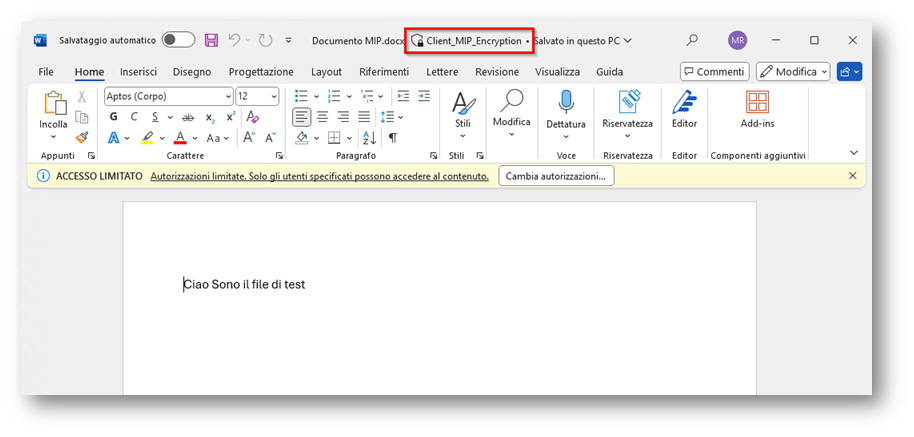

Figura 38: Aprendo il file vediamo che l’etichetta è applicata nel modo corretto

Vediamo ora cosa succede ad applicare l’etichetta ad un file JPEG

Figura 39: Applicare etichetta di Microsoft Purview ad un file di immagine

Figura 40: Applichiamo la stessa etichetta al file immagine

Figura 41: Operazione applicata nel modo corretto

Figura 42: Come da documentazione i file office non cambiano estensione mentre il file immagine JPEG si infatti l’estensione del file è diventata PJPG

Conclusioni

Come avete potuto notare con una semplice installazione di un Client, potete espandere l’etichettatura dei file anche ai documenti che non sono di Microsoft Office, estendendo di fatto la copertura o meglio la protezione dei dati delle vostra organizzazione. Le etichette seguono il file quindi anche se esso dovesse essere spostato su una chiavetta USB o un altro dispositivo l’etichetta rimarrebbe applicata e quindi il vostro dato protetto.

L’unione dei diversi Workload Microsoft, in questo caso Microsoft Intune e Microsoft Purview Information Protection vi aiutano a salvaguardare il vostro tesoro digitale ovvero i vostri dati.