Microsoft Endpoint Manager – Microsoft Intune – Enrollment di un dispositivo Android personale (BYOD) con il profilo di lavoro

Dalla versione 5.0, i dispositivi Android permettono di configurare un profilo di lavoro (work profile) per separare app e dati di lavoro da app e dati personali. Con un profilo di lavoro è possibile utilizzare in modo sicuro e privato lo stesso dispositivo a scopi personali e lavorativi; la tua organizzazione gestisce le app e i dati di lavoro mentre l’utilizzo, le app e i dati personali rimangono privati. Google ha annunciato Android for Work nel 2014 durante la conferenza Google I/O e lo ha reso disponibile il 25 febbraio 2015.

L’utilizzo dei dispositivi personali è anche chiamato Bring Your Own Device (BYOD). Il vantaggio più ovvio che un’azienda ottiene adottando politiche BYOD è una riduzione dei costi: non è più necessario l’acquisto di uno o più dispositivi per ogni dipendente dal momento che ognuno utilizza quello che già possiede. Inoltre, considerando che le persone generalmente trattano meglio gli oggetti di loro proprietà piuttosto che quelli pubblici o forniti da altri, diminuiscono anche gli eventuali costi di riparazione. Un altro aspetto da non sottovalutare è l’aggiornamento tecnologico: le società non riescono sempre a stare al passo con le nuove tecnologie; utilizzando i dispositivi dei dipendenti non si devono preoccupare di aggiornamenti frequenti e dispendiosi.

Il BYOD ha però anche degli svantaggi. Se la possibilità di consentire al personale di lavorare in qualsiasi momento da qualsiasi luogo e su qualsiasi dispositivo offre vantaggi reali, porta anche rischi significativi. È fondamentale per le aziende mettere in atto misure di sicurezza per proteggere dati, servizi e informazioni sensibili. Sono innumerevoli i casi in cui gli utenti perdono o divulgano dati aziendali. Se un dipendente utilizza il suo smartphone per accedere alla rete aziendale e perde il telefono, chiunque lo trova potrebbe leggere e utilizzare i dati presenti sul dispositivo.

La possibilità di utilizzare Microsoft Endpoint Manager (formerly Intune) semplifica di molto il lavoro degli amministratori di sistema. Questo servizio basato sul cloud permette di:

- Gestire i dispositivi mobili e i PC usati dagli utenti per accedere ai dati aziendali.

- Gestire le app per dispositivi mobili usati dagli utenti.

- Proteggere le informazioni aziendali grazie alla possibilità di controllare le modalità di accesso e condivisione dei dati da parte della forza lavoro.

- Assicurarsi che i dispositivi e le app siano conformi ai requisiti di sicurezza aziendali.

Microsoft Endpoint Manager (formerly Intune) è il componente della suite Enterprise Mobility + Security (EMS) di Microsoft che gestisce dispositivi e app per dispositivi mobili. Intune è integrato con altri componenti EMS come Azure Active Directory (Azure AD) per il controllo delle identità e degli accessi e Azure Information Protection per la protezione dei dati. Quando viene usato con Office 365 consente agli utenti di essere produttivi con tutti i dispositivi, garantendo al tempo stesso la protezione delle informazioni aziendali.

Per poter testare Microsoft Intune potete registrarvi gratuitamente alla versione di prova di Enterprise Mobility + Security al link https://www.microsoft.com/en-us/cloud-platform/enterprise-mobility-security-trial

Impostazione dell’autorità di gestione dei dispositivi mobili

Prima di abilitare la registrazione dei dispositivi, è necessario impostare l’infrastruttura di Microsoft Intune. In particolare, per la registrazione del dispositivo è necessario impostare l’autorità di gestione dei dispositivi mobili. L’impostazione dell’autorità di gestione dei dispositivi mobili (MDM) determina la modalità di gestione dei dispositivi. Per maggiori informazioni vi invito a leggere l’articolo https://docs.microsoft.com/it-it/mem/intune/fundamentals/mdm-authority-set

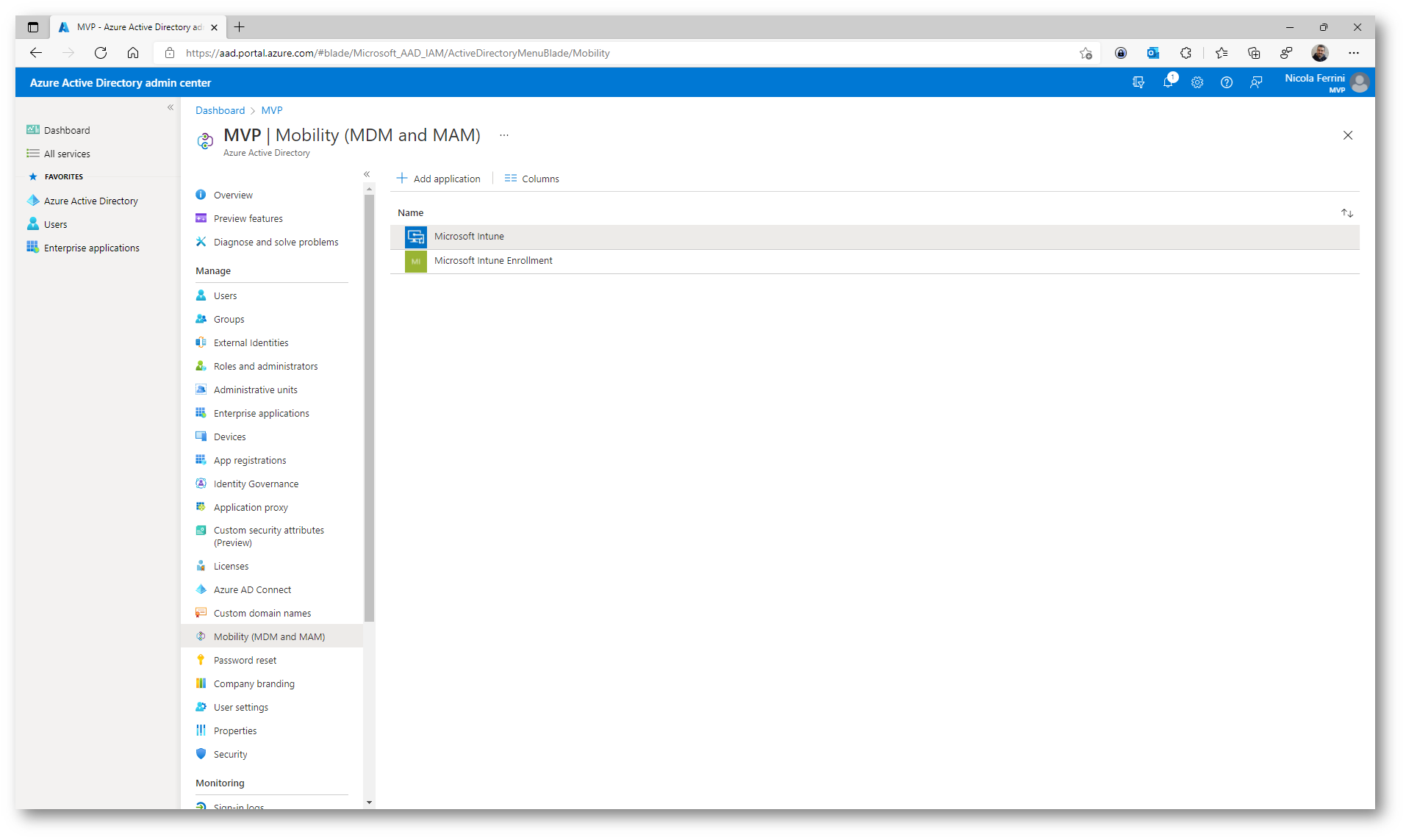

Per configurare l’autorità MDM collegatevi al portale di Azure Active Directory https://aad.portal.azure.com e cliccate sulla voce Microsoft Intune.

Figura 1: Configurazione dell’autorità MDM

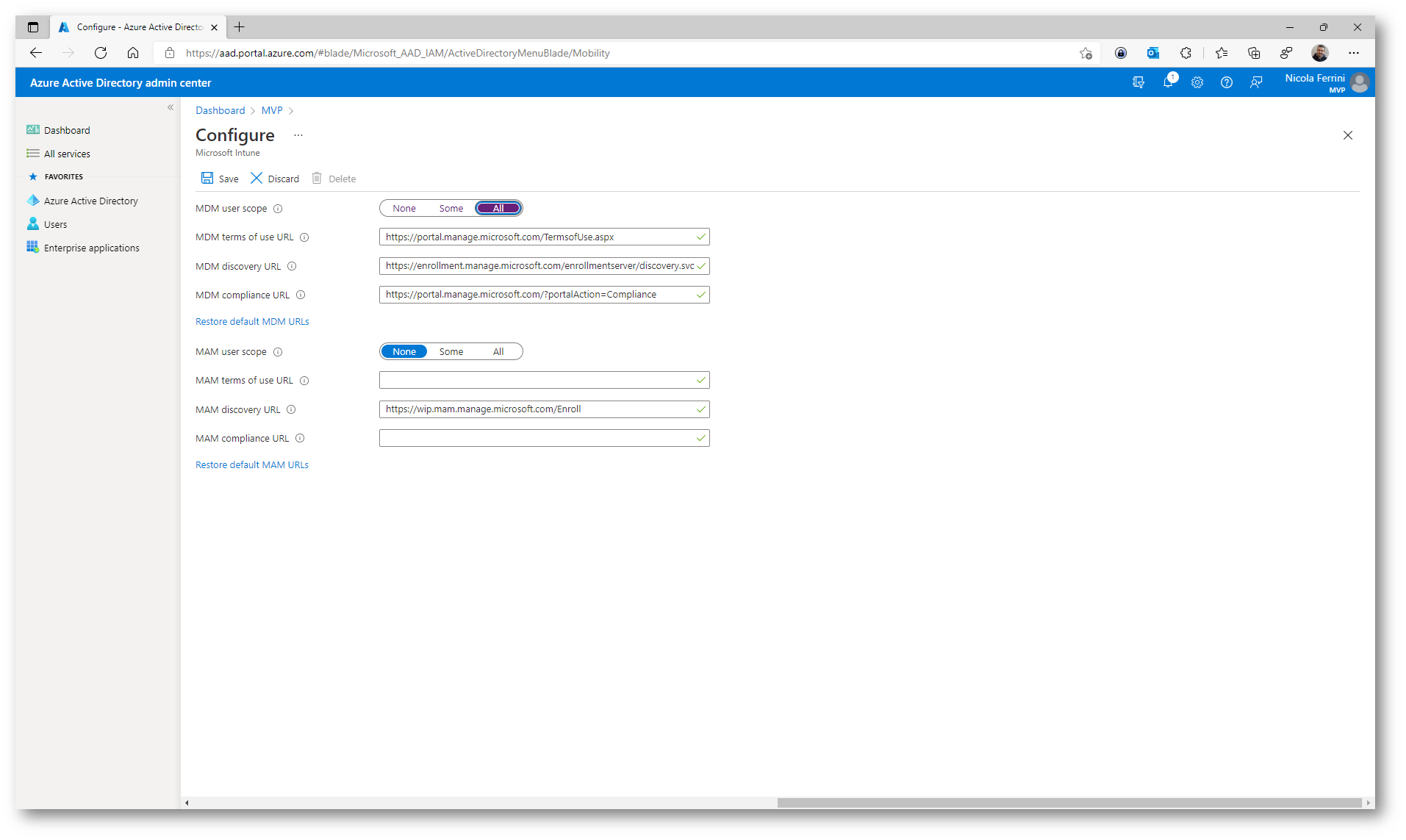

Nella schermata successiva scegliete a quali utenti del vostro tenant di Azure AD volete permettere di poter fare l’enrollment dei dispositivi.

Figura 2: Scelta utenti del tenant di Azure AD a cui permettere di poter fare l’enrollment dei dispositivi

Prerequisito: Connessione al Managed Google Play

Per supportare il profilo di lavoro Android Enterprise e i dispositivi Android Enterprise completamente gestiti e dedicati, è necessario connettere l’account del tenant di Intune all’account Managed Google Play.

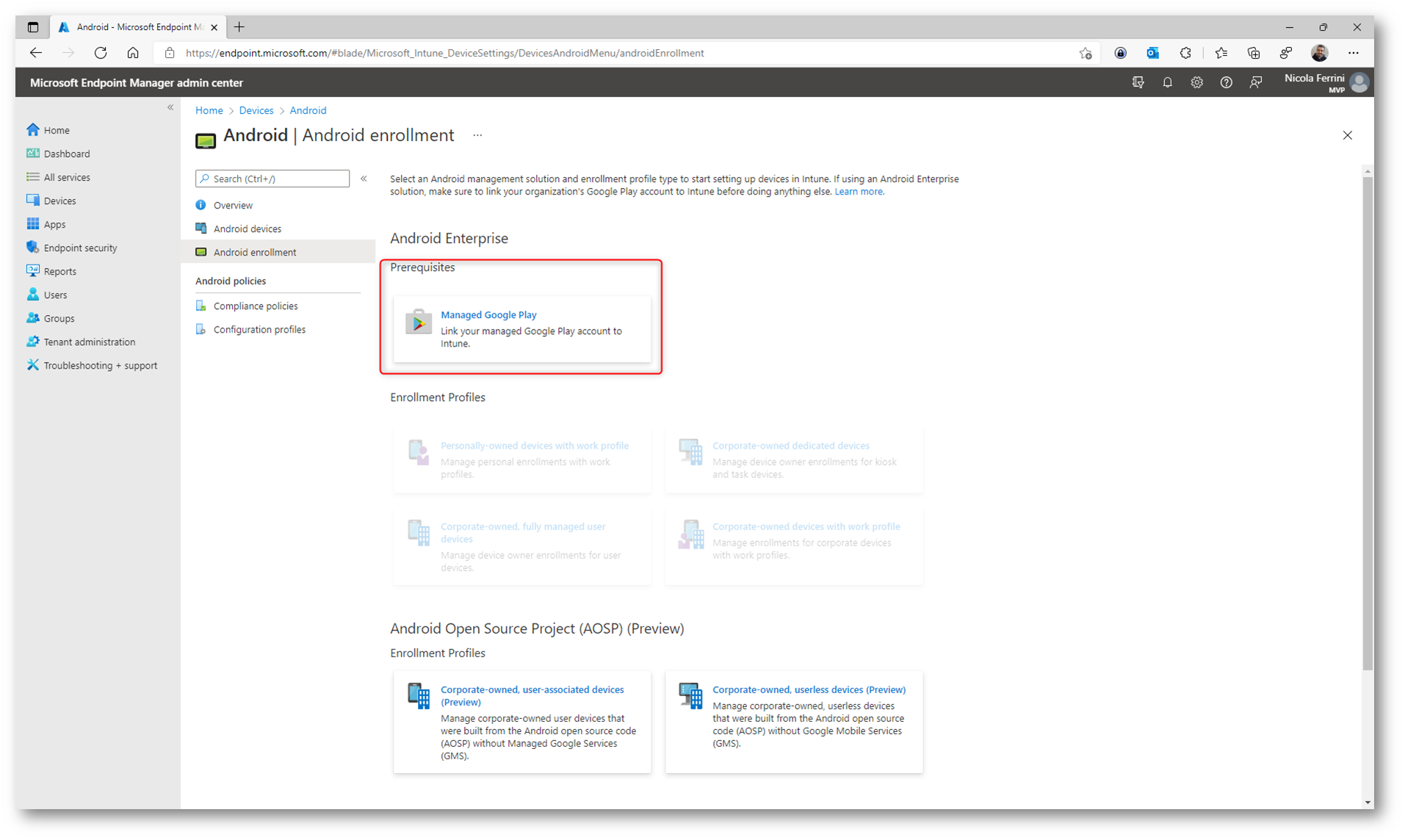

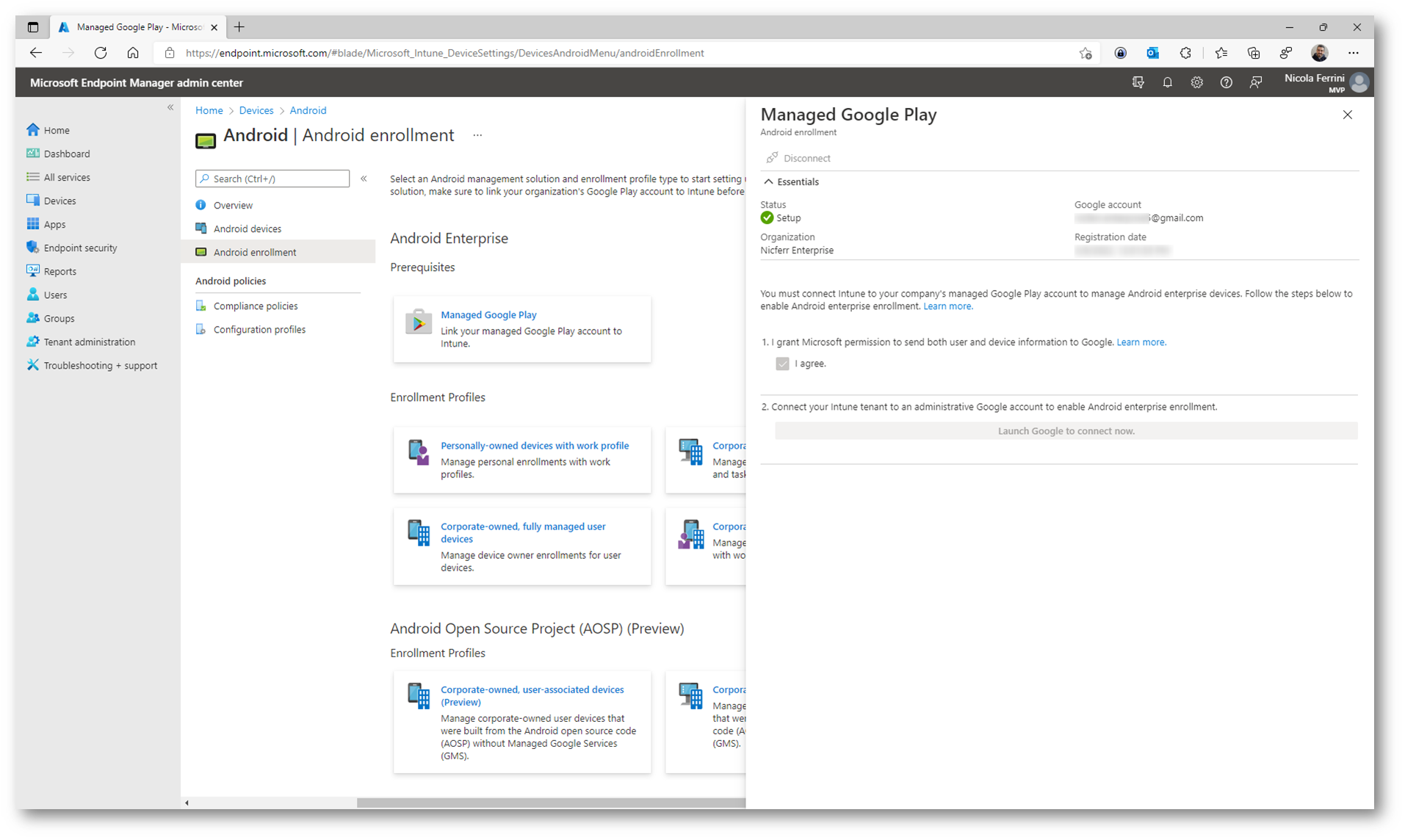

Accedete al portale di Microsoft Endpoint manager https://endpoint.microsoft.com/ e scegliete Devices àEnroll devices à Android enrollment > Managed Google Play

Figura 3: Configurazione del Managed Google Play nel portale di Microsoft Endpoint Manager

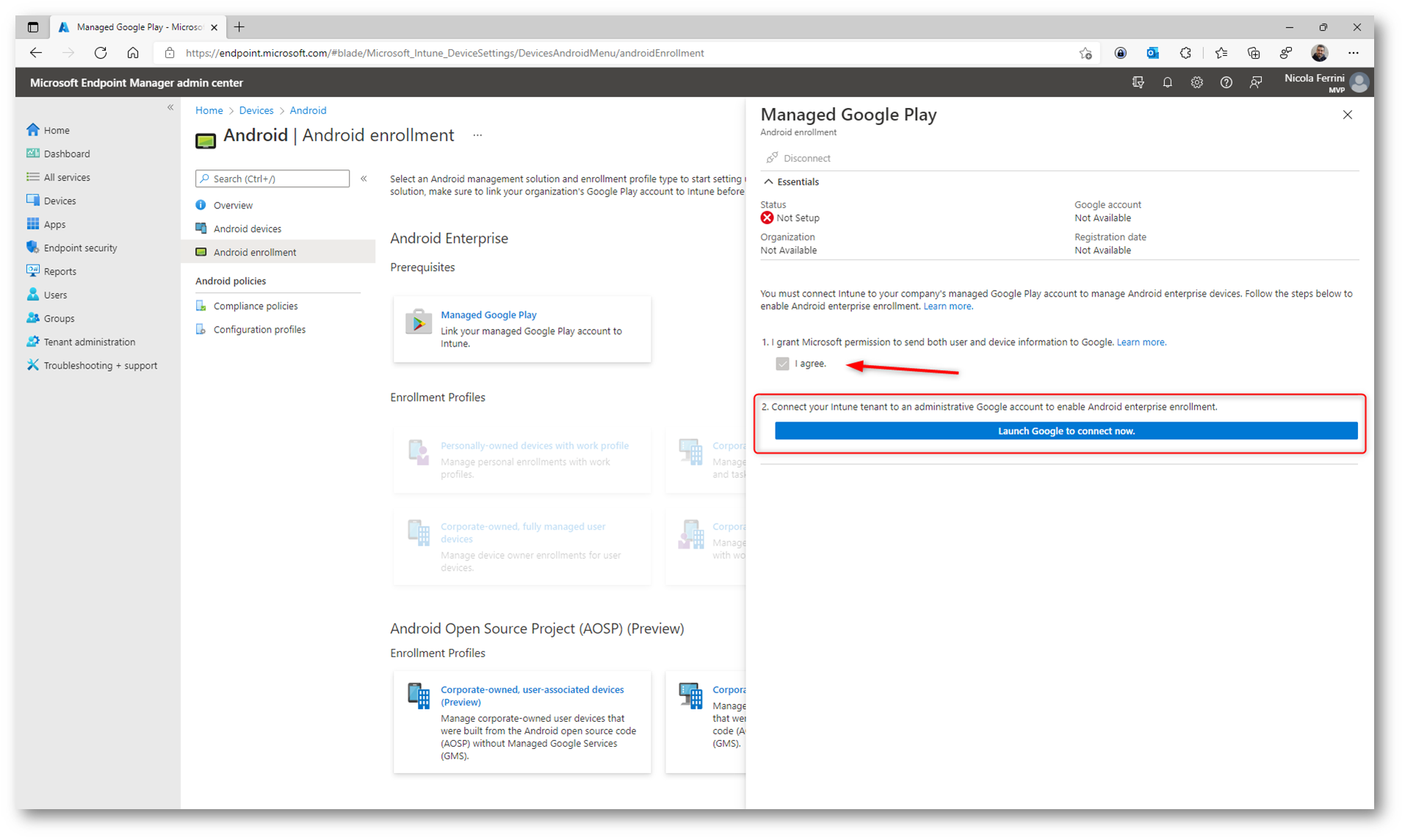

Leggete e accettate i termini di licenza e poi cliccate su Launch Google to connect now.

Figura 4: Autorizzazione a Microsoft ade effettuare l’invio di informazioni su utenti e dispositivi a Google

Si aprirà il portale web Managed Google Play. Il portale viene aperto in una nuova scheda del browser. Nella pagina di accesso di Google immettere le credenziali dell’account Google che verrà associato a tutte le attività di gestione di Android Enterprise per il vostro tenant di Intune. Questo sarà l’account Google che verrà condiviso dagli amministratori IT dell’organizzazione per gestire e pubblicare le app nella console di Google Play. È possibile usare un account Google esistente oppure crearne uno nuovo. L’account scelto non deve però essere associato a un dominio G-Suite.

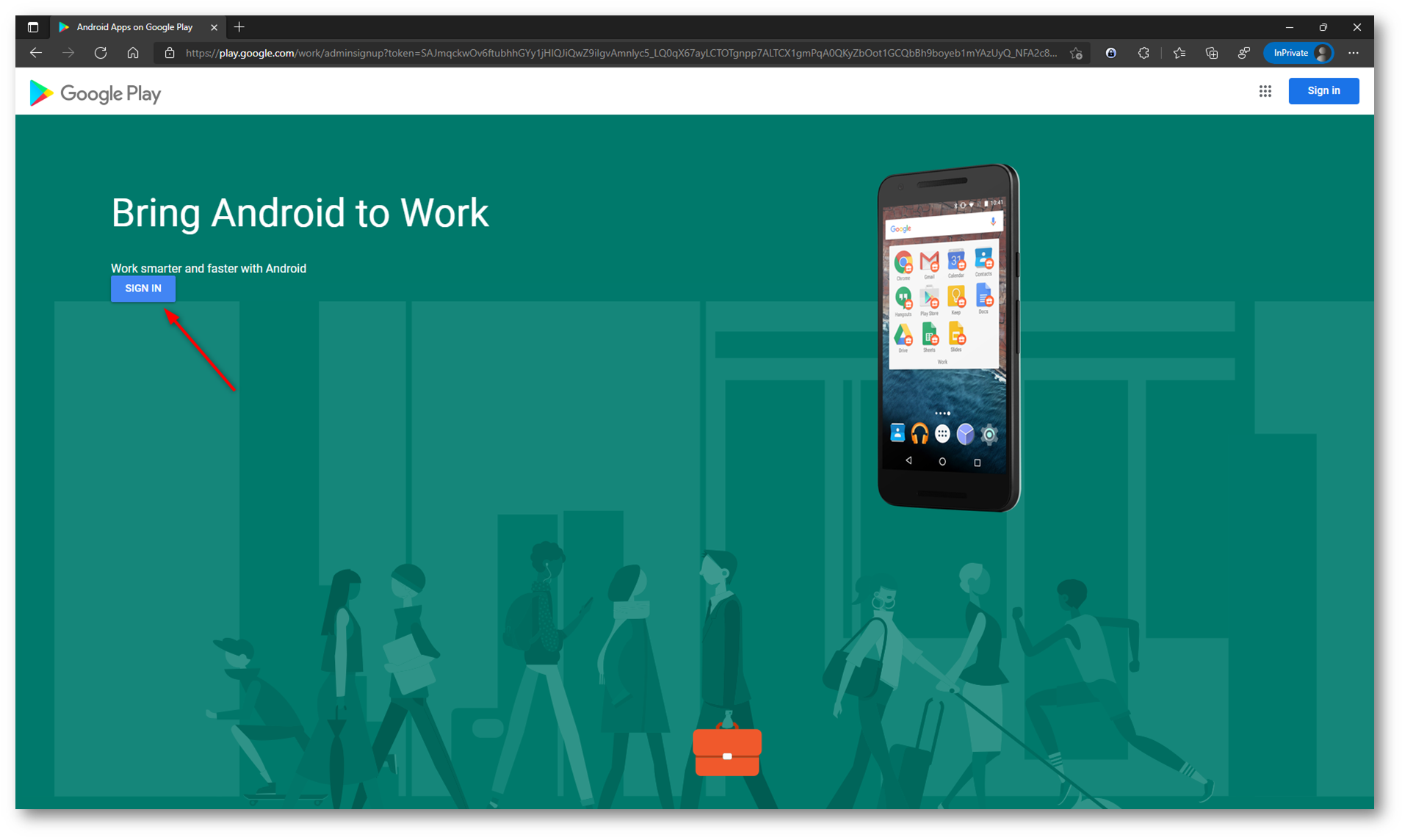

Figura 5: Portale di accesso al Managed Google Play

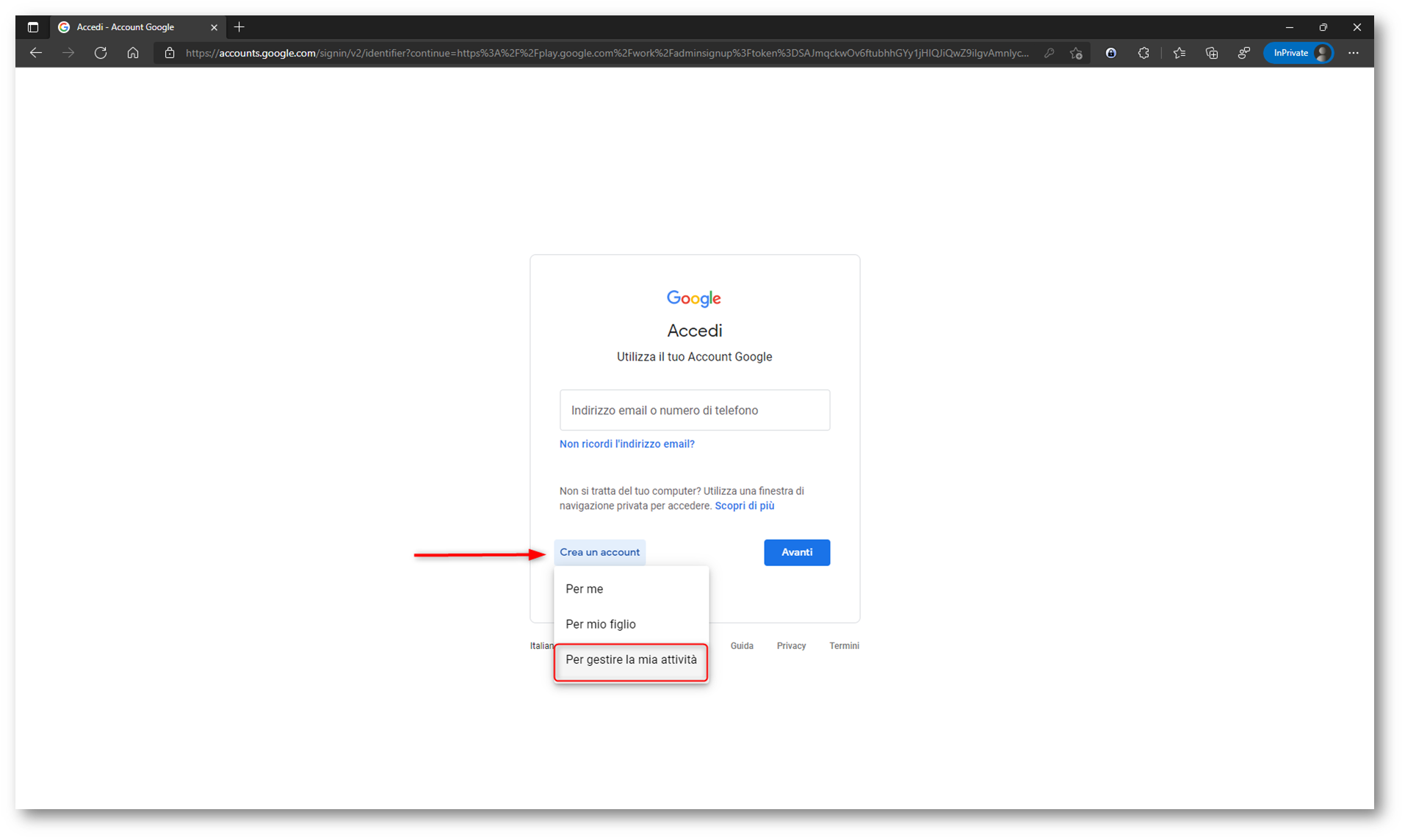

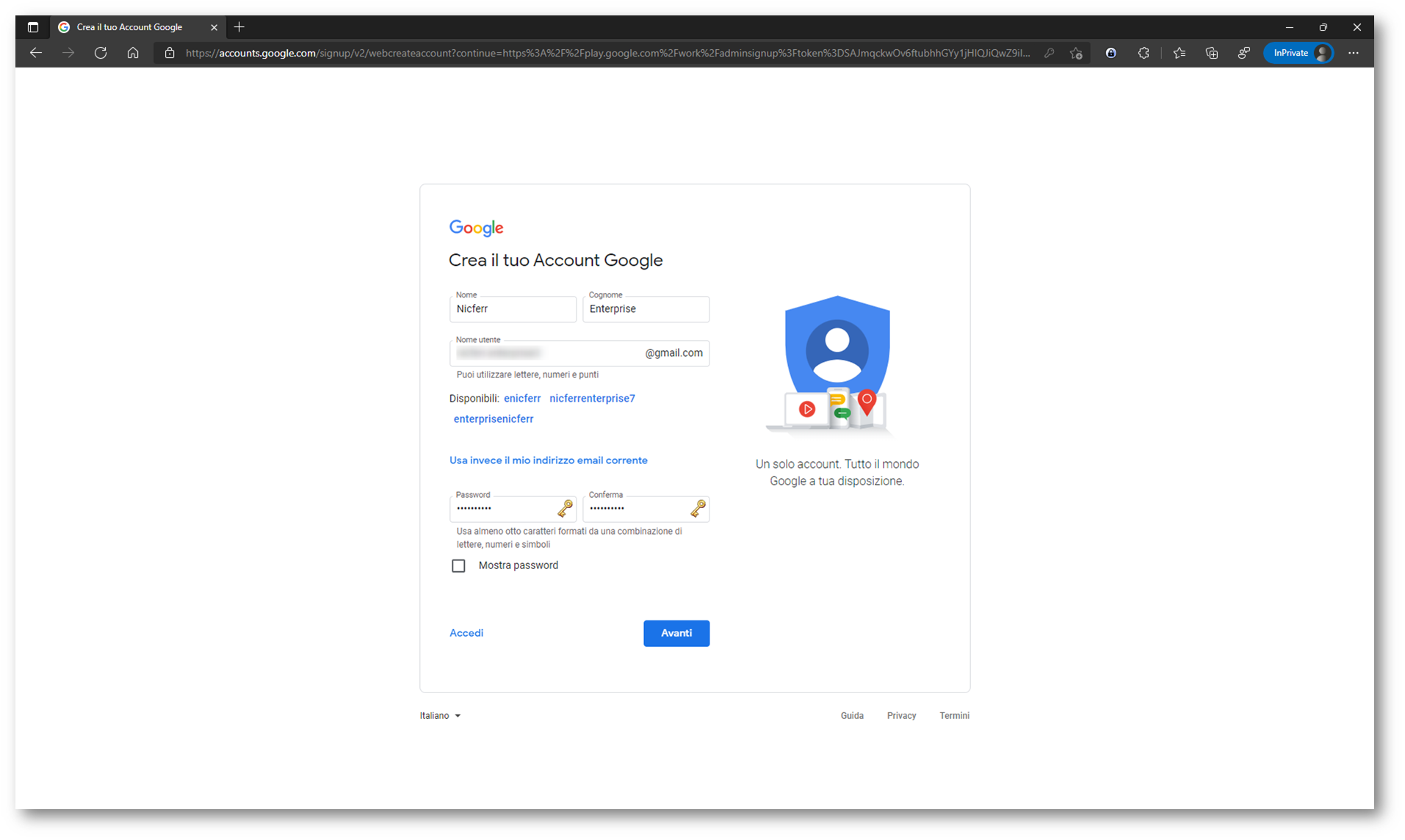

Utilizzate un account Google di tipo aziendale per autenticarvi. Se non ne possedete uno, potete crearlo come ho fatto io. Nella figura sotto sono mostrati tutti i passaggi necessari alla creazione di un nuovo account Google per gestire l’azienda.

Figura 6: Creazione di un nuovo account Google per gestire le attività aziendali

Figura 7: Configurazioni del nuovo account Google

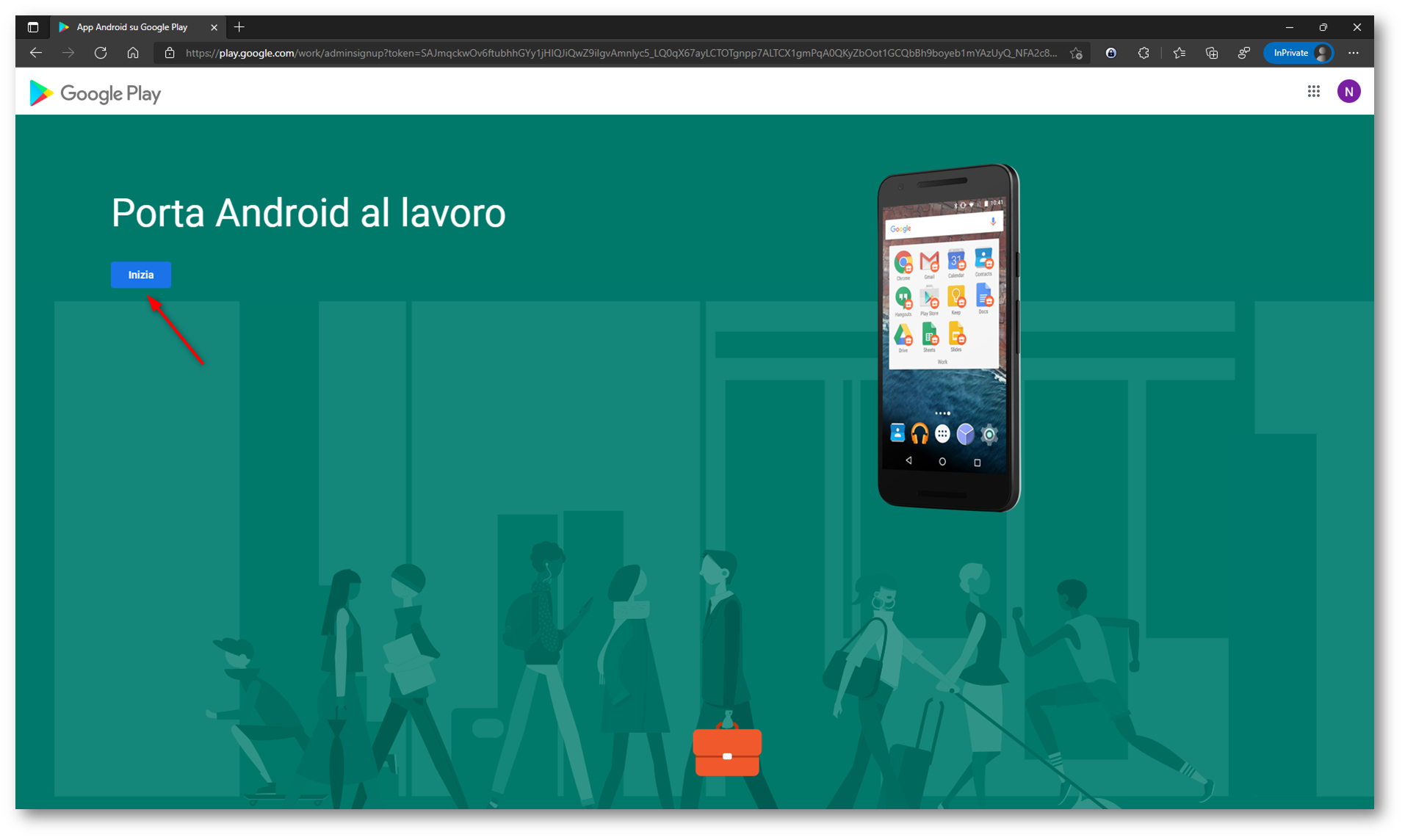

Completate tutti i passaggi richiesti. Terminata la creazione dell’account, se avete ovviamente deciso di farla invece che utilizzare un account esistente, sarete pronti per utilizzare il portale. Fate clic su Inizia.

Figura 8: Login effettuato al portale del Managed Google Play

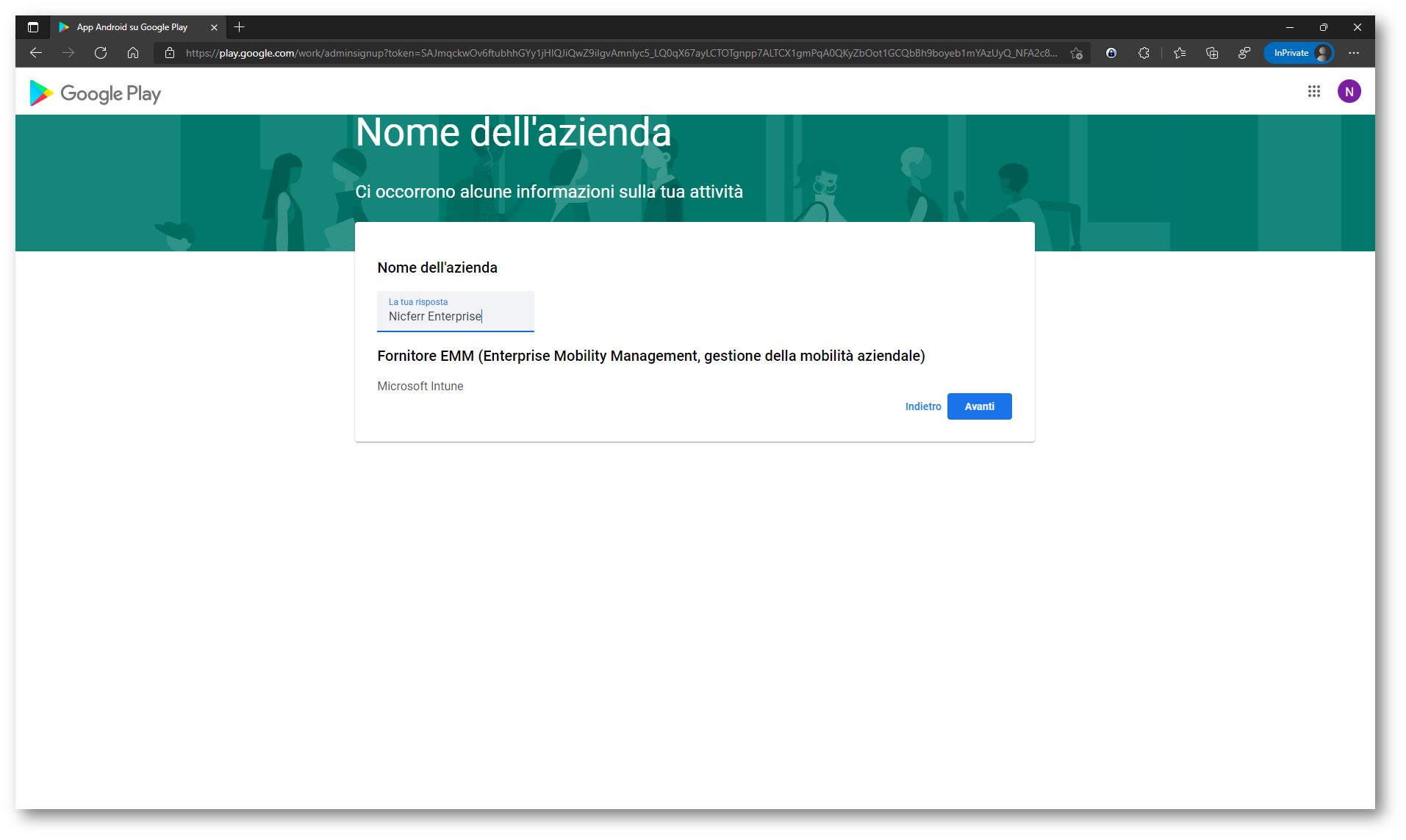

Specificate il nome della società in Nome organizzazione. Come provider della gestione della mobilità aziendale deve essere visualizzato Microsoft Intune. Accettate il contratto di Android e scegliete Conferma. La richiesta verrà elaborata.

Figura 9: Inserimento del nome dell’azienda nel Managed Google Play

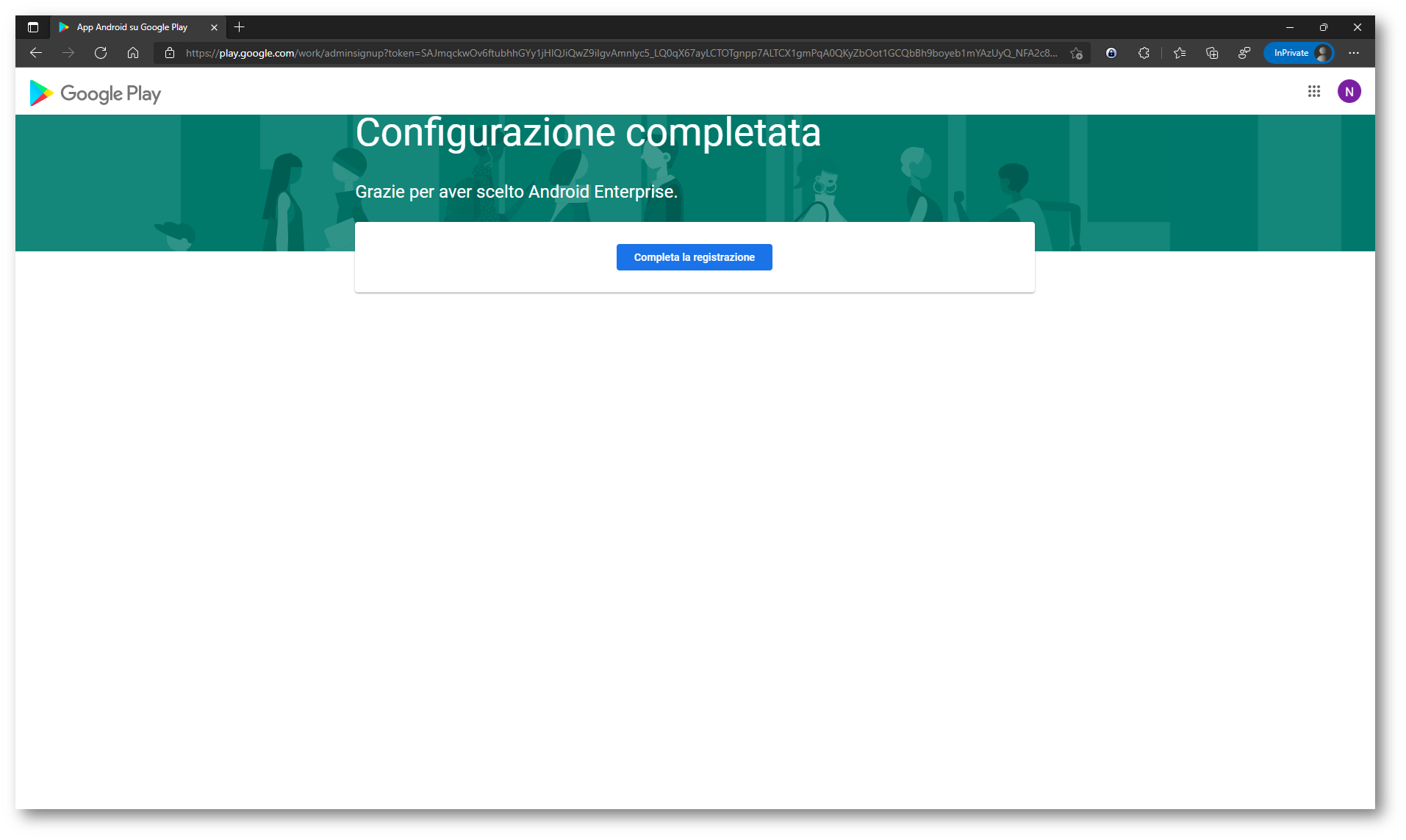

Figura 10: Configurazione del Managed Google Play completata

Nel portale di Microsoft Endpoint Manager potrete verificare che la connessione al Managed Google Play sia avvenuta con successo.

Figura 11: Connessione al Managed Google Play avvenuta con successo

Come potrete notare, terminata la configurazione del Managed Google Play, si illumineranno le caselle per la creazione degli Enrollment Profiles.

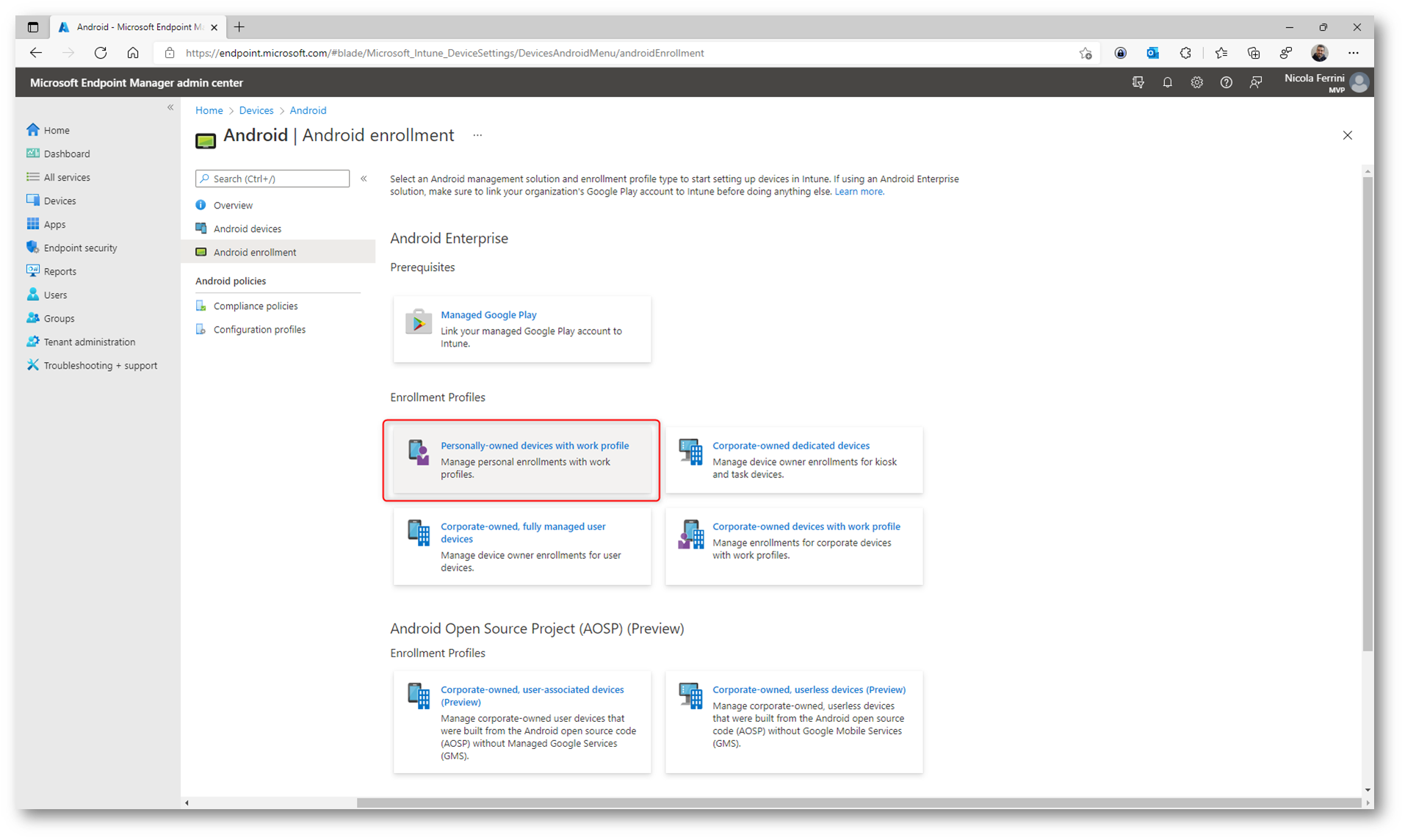

Configurare la registrazione dei dispositivi Android Enterprise work profile

Microsoft Intune consente la distribuzione di app e impostazioni ai dispositivi con profilo di lavoro Android Enterprise per assicurare che le informazioni di lavoro e quelle personali restino separate.

È importante notare gli Android Enterprise work profile sono supportati solo in alcuni dispositivi Android specifici.

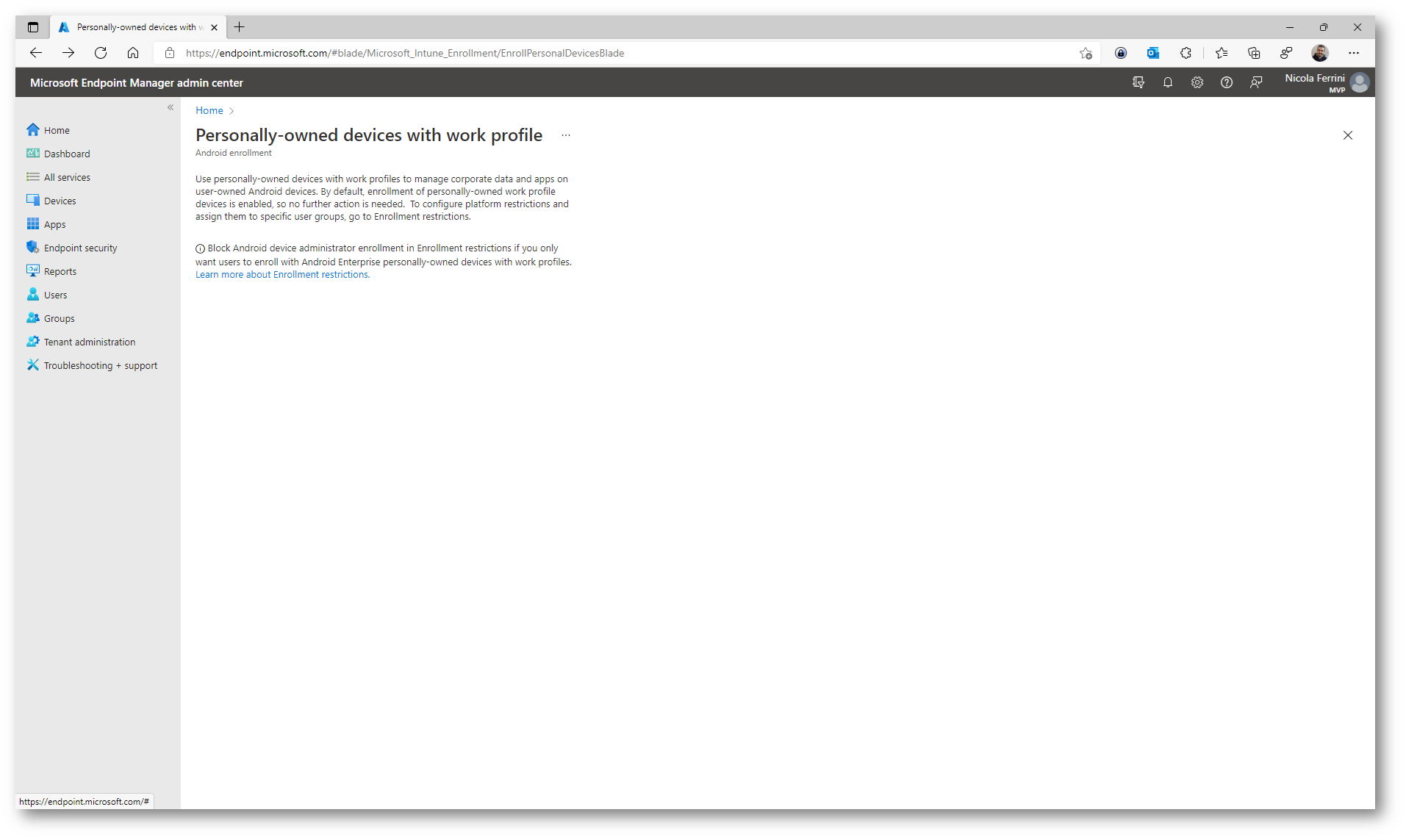

Scegliete di configurare il profilo Personally-owned devices with work profile.

Figura 12: Scelta della configurazione di un profilo Personally-owned devices with work profile

Come si può notare dalla figura sotto, l’enrollment dei dispositivi personali è attivata di default. Non è necessario quindi effettuare nessun tipo di azione dal portale.

Figura 13: L’enrollment dei dispositivi personali è attivata di default

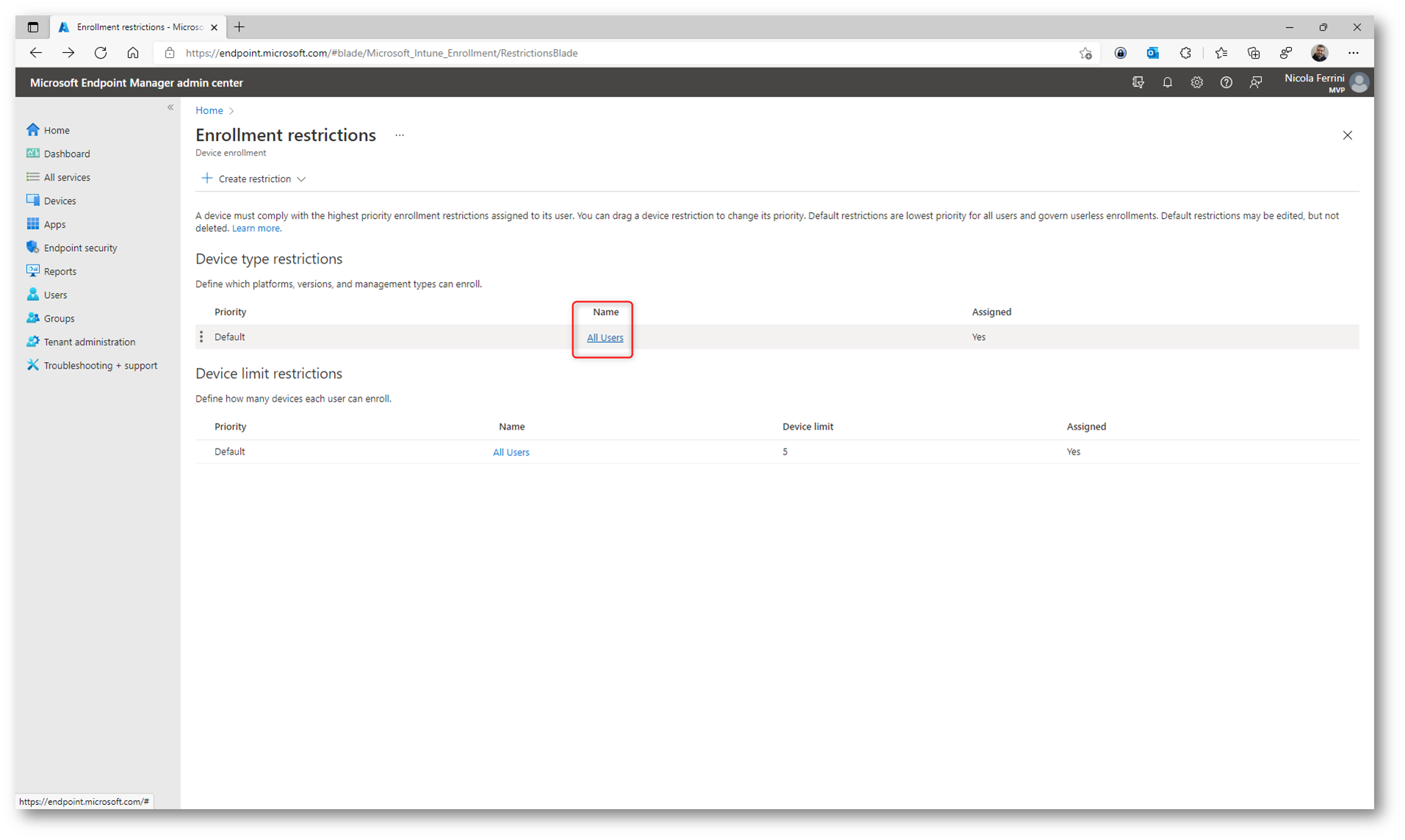

Potrebbe essere però interessante per alcune aziende voler limitare quali dispositivi Android personali possano efefttuare l’enrollment in Microsoft Intune e per farlo è necessario configurare l’enrollment restrictions.

Come ben documentato alla pagina https://docs.microsoft.com/it-it/mem/intune/enrollment/enrollment-restrictions-set, gli amministratori di Intune possono creare e gestire restrizioni di registrazione che definiscono quali dispositivi possono registrarsi nella gestione con Intune, tra cui:

- Numero massimo di dispositivi registrati.

-

Piattaforme di dispositivi che possono registrare:

- Amministratore del dispositivo Android

- Profilo di Enterprise Android

- iOS/iPadOS

- macOS

- Windows

-

Versione del sistema operativo della piattaforma per iOS/iPadOS, amministratore di dispositivi Android, Enterprise di lavoro Android e Windows.

- Versione minima.

- Versione massima.

- Limitare i dispositivi di proprietà personale (iOS, amministratore di dispositivi Android, Enterprise di lavoro Android, macOS e Windows).

È possibile creare più restrizioni e applicarle a gruppi di utenti diversi, oltre che impostare l’ordine di priorità per le diverse restrizioni.

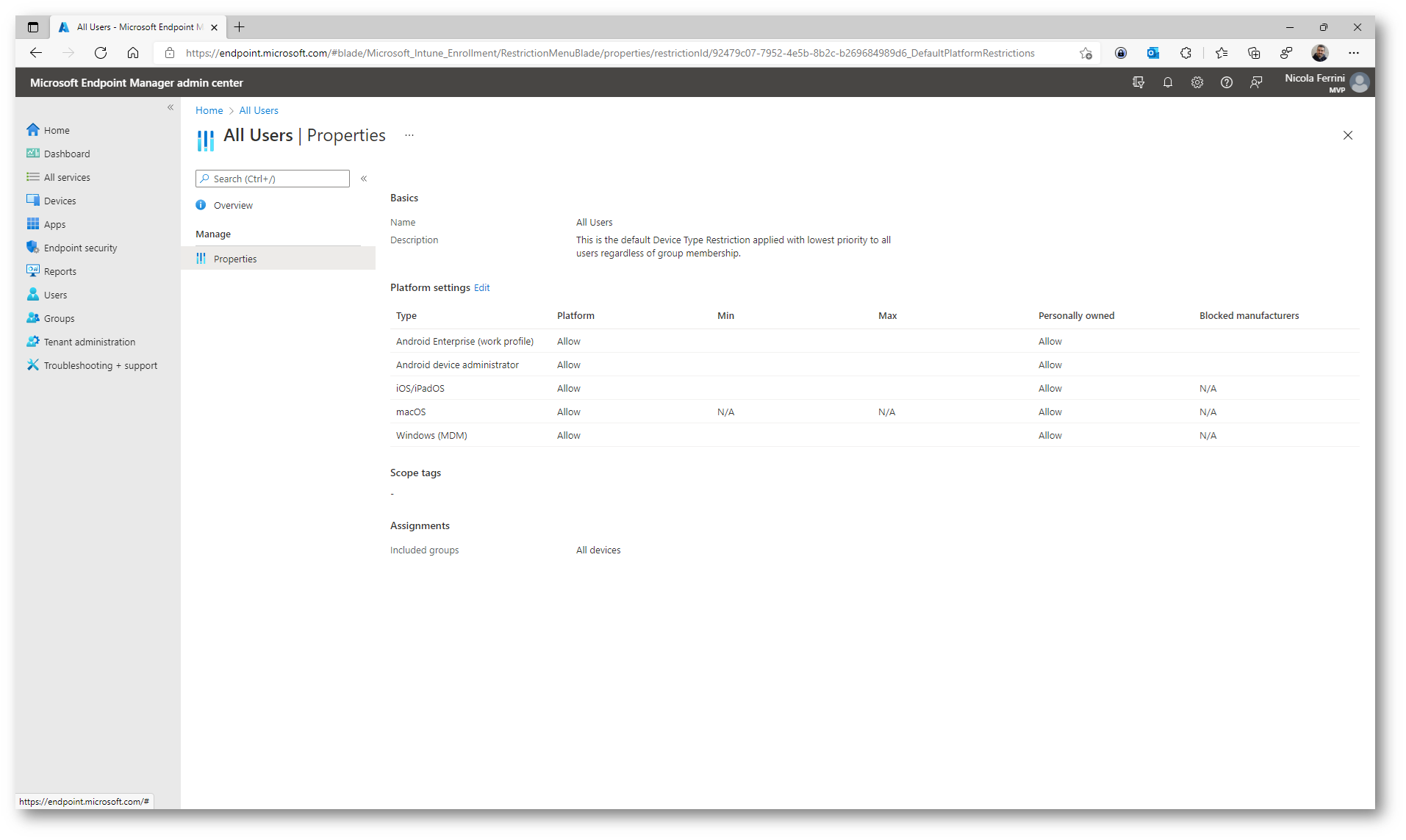

Per visualizzare e modificare le restrizioni predefinite collegatevi al portale di Microsoft Endpoint Manager admin center à Devices à Enroll Devices à Enrollment restrictions e cliccate nell’area relativa alle Device type restriction su All Users.

Figura 14: Modifica delle device type restrictions nel portale di Microsoft Endpoint Manager

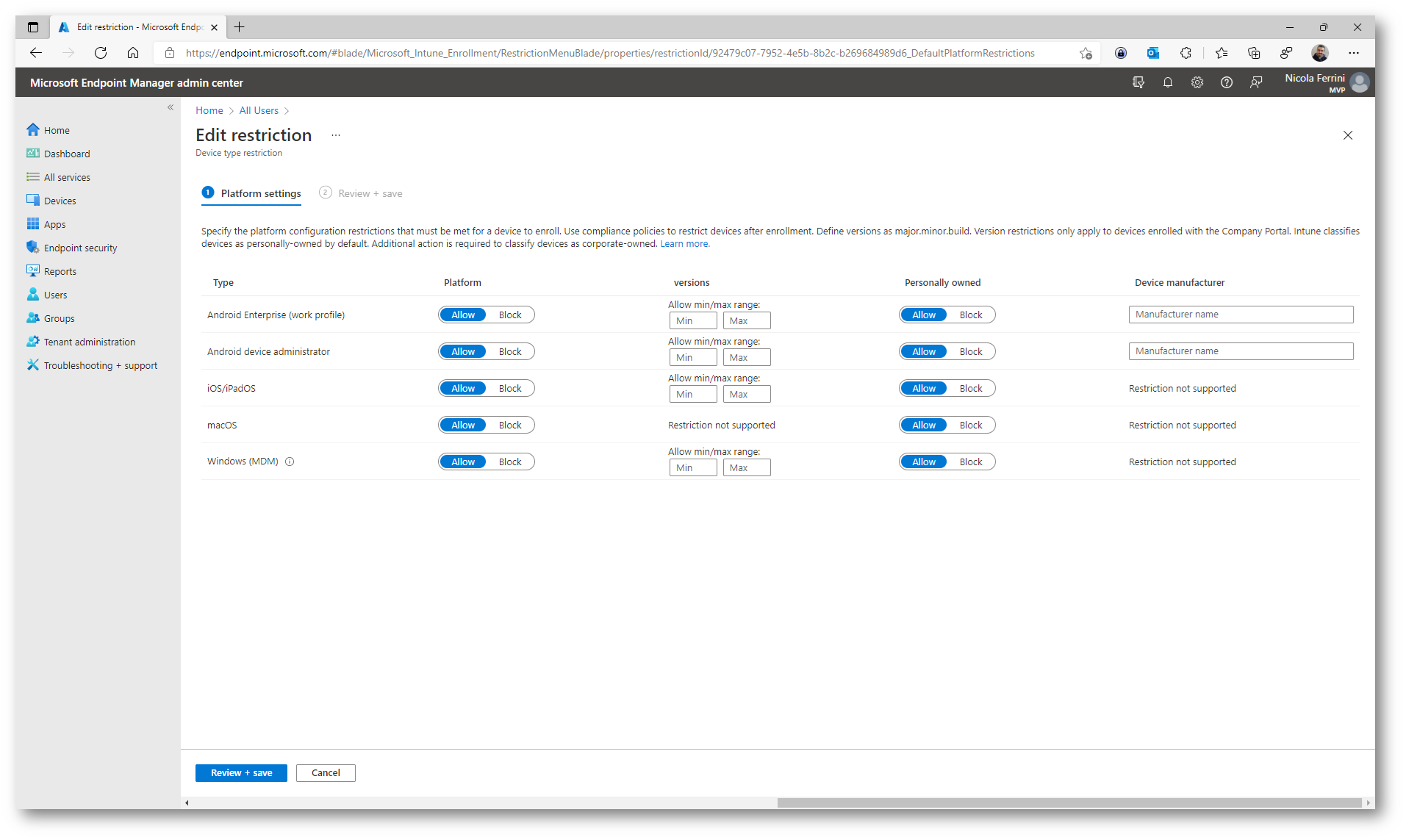

Da qui potrete modificare le restrizioni predefinite. Fate clic su Edit in Platform settings.

Figura 15: Default Device Restriction policy

Scegliete le versioni minime e massime che desiderate supportare per le piattaforme consentite. Per iOS e Android, le restrizioni di versione si applicano solo ai dispositivi registrati con l’app Portale aziendale. I formati di versione supportati includono:

- Android Enterprise work profile supporta il formato major.minor.rev.build.

- iOS/iPadOS supportano il formato major.minor.rev. Le versioni del sistema operativo non si applicano ai dispositivi Apple che si registrano con Device Enrollment Program, Apple School Manager o con l’app Apple Configurator.

- Windows supporta solo il formato major.minor.build.rev solo per Windows 10 e Windows 11.

Figura 16: Modifica della Device Restriction policy

Terminate le modifiche che riterrete opportune, i vostri dipendenti saranno in grado di poter effettuare in maniera autonoma l’enrollment del proprio dispositivo Android personale utilizzando l’app Portale Aziendale di Intune (Intune Company Portal).

Enrollment di un dispositivo Android personale e distribuzione di un work profile

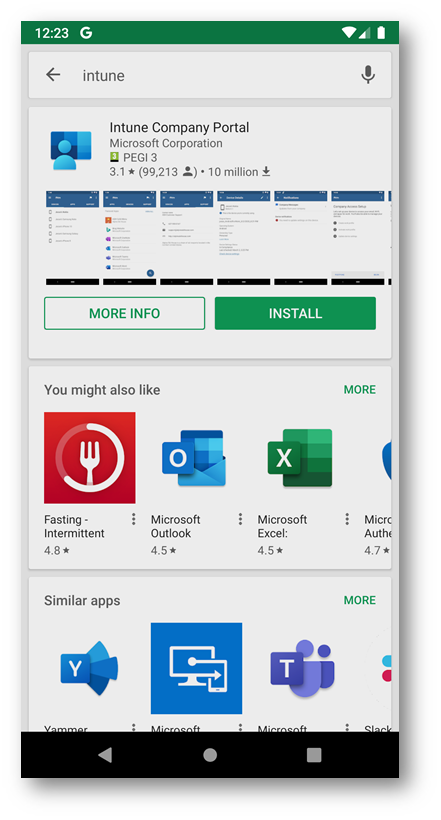

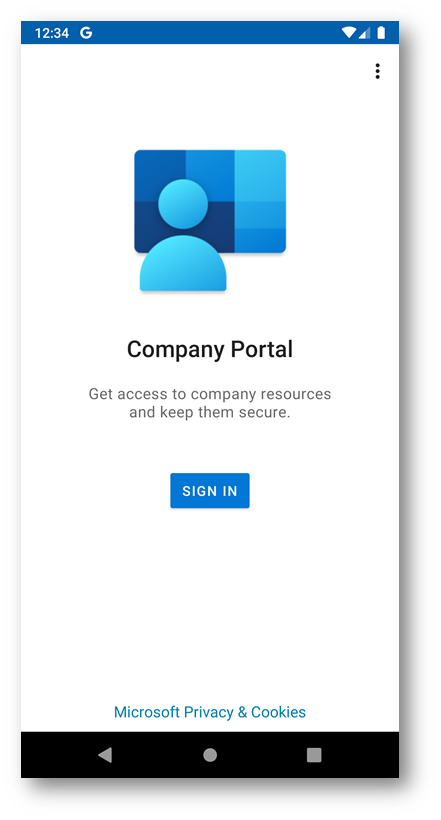

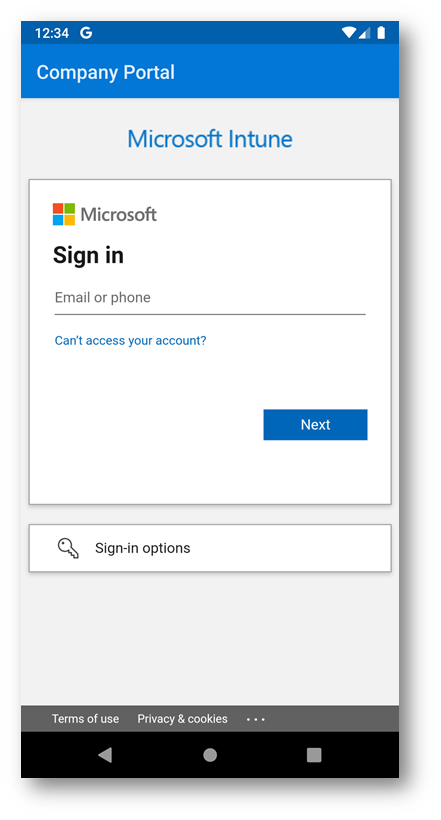

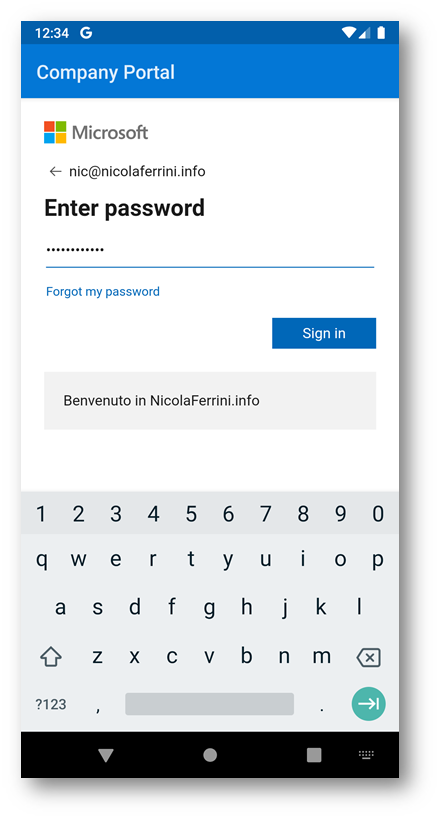

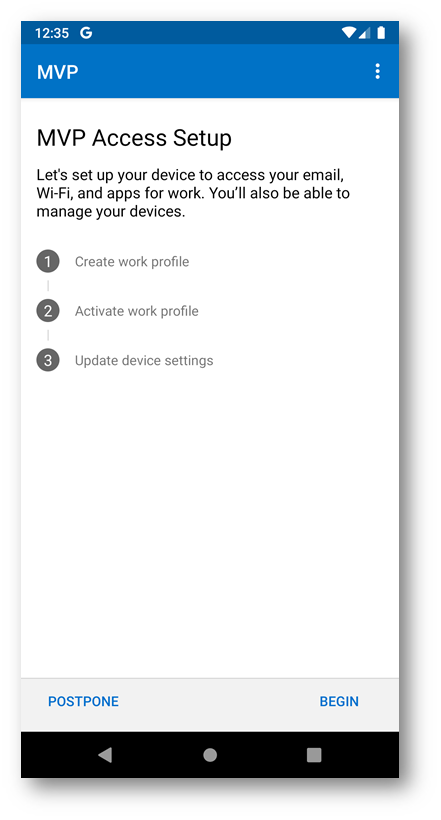

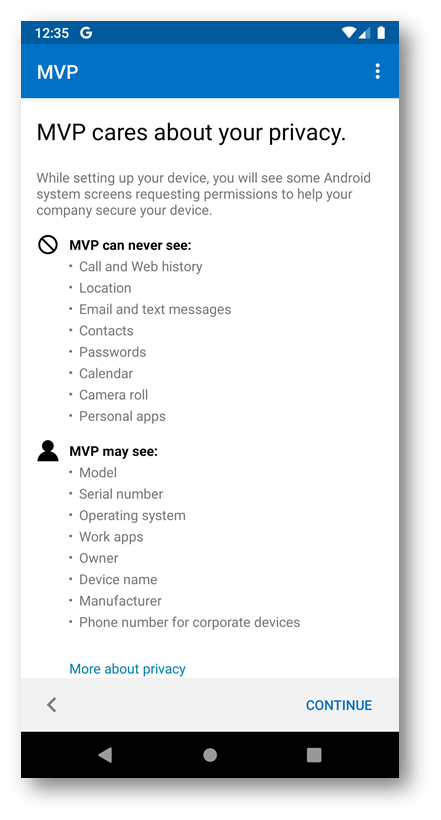

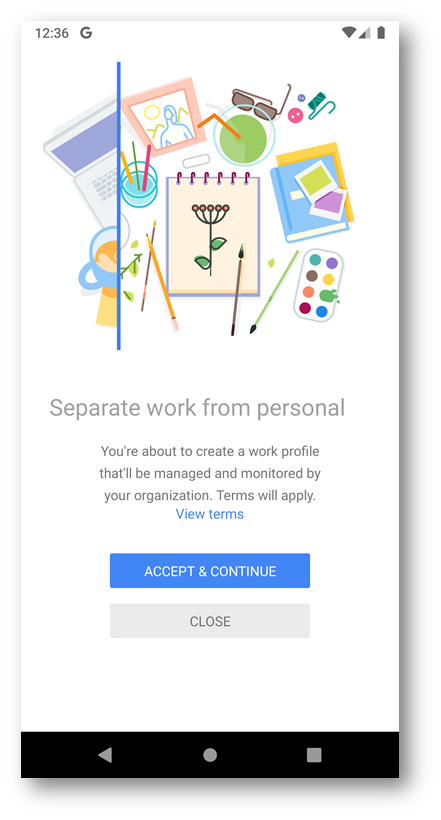

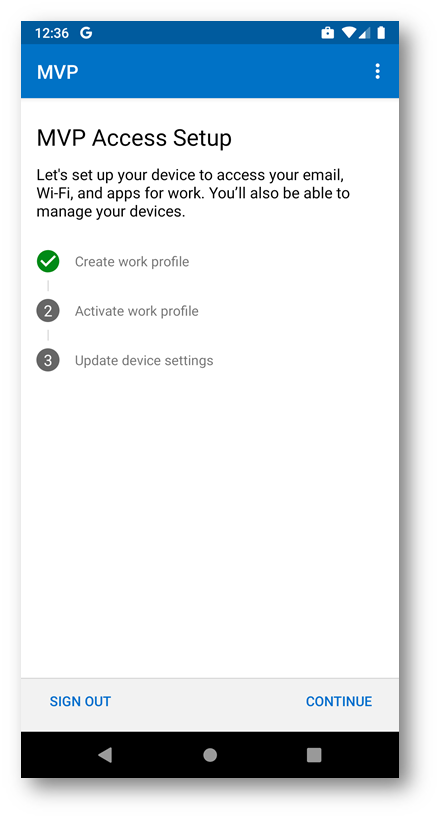

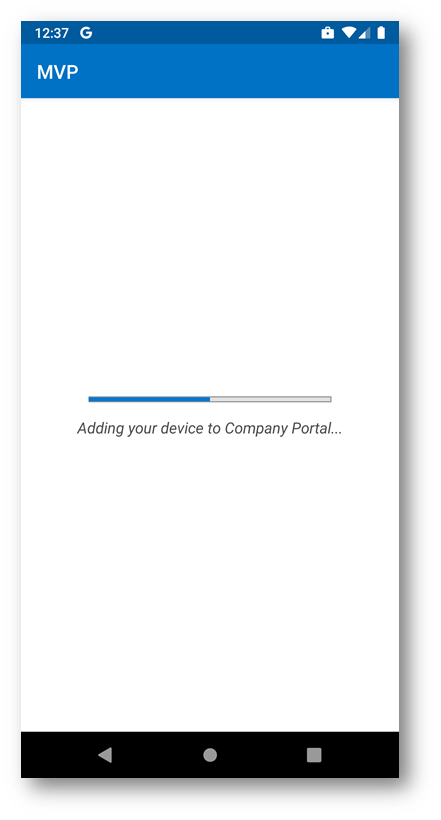

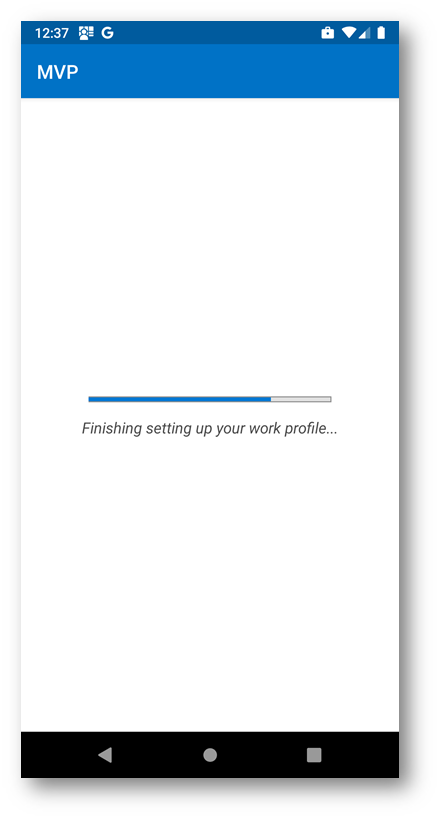

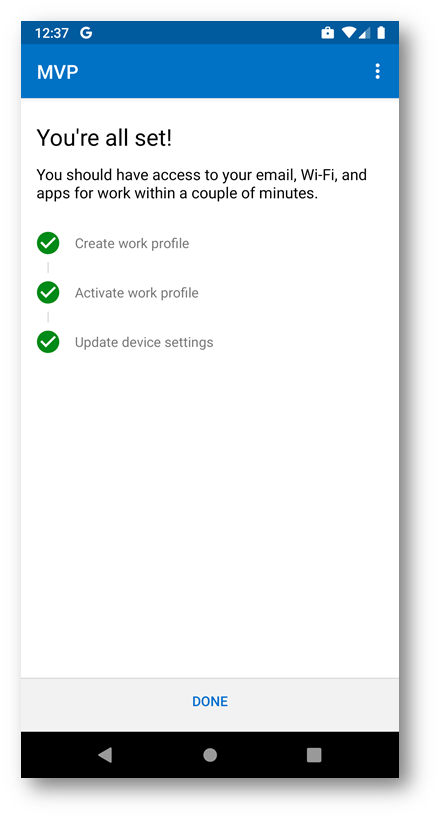

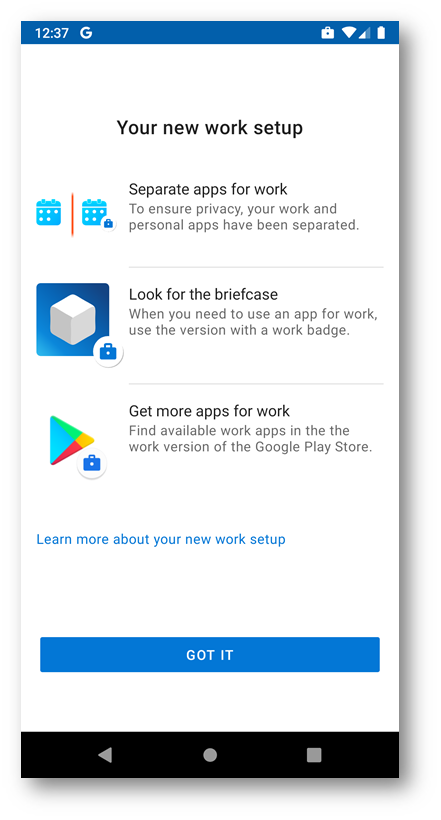

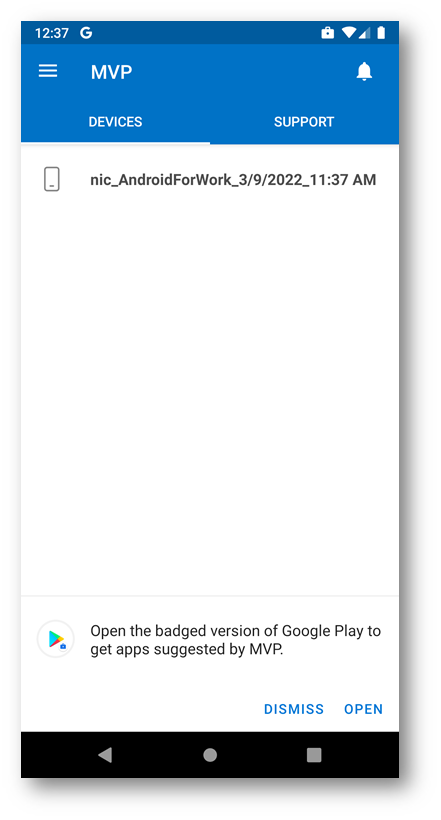

Per registrare i propri dispositivi Android personali in Intune, gli utenti devono prima installare l’app Portale aziendale Intune gratuita da Google Play. Nelle figure sotto sono mostrate tutte le schermate che appariranno all’utente

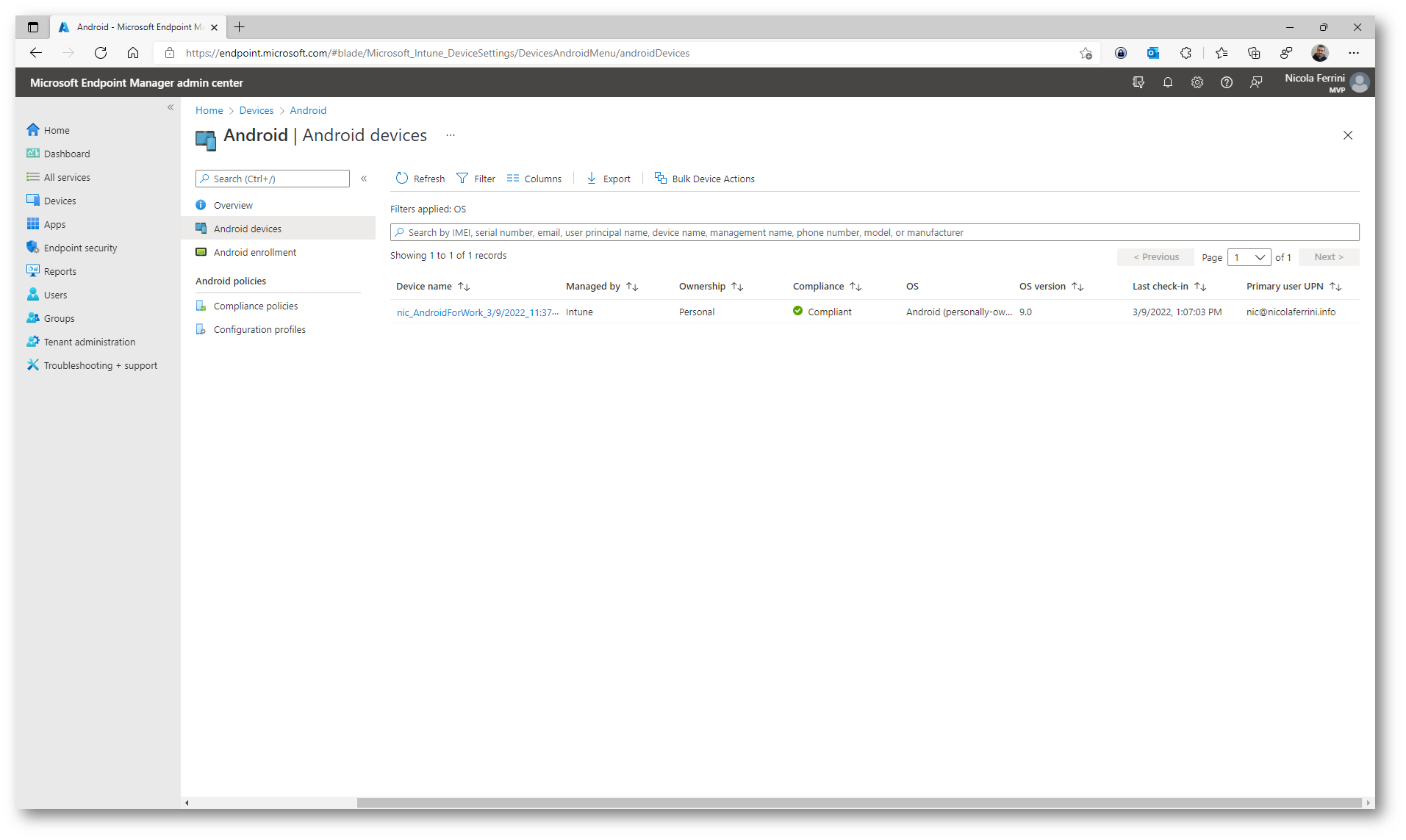

Dal portale di Microsoft Endpoint Manager, selezionando Devices à Android à Android Devices avrete visibilità sui diversi dispositivi di cui avete effettuato l’enrollment. Sarà possibile visualizzare se i dispositivi sono Corporate oppure Personal ed in più per ognuno di loro sarà visibile la modalità di gestione (Work Profile, Dedicated oppure Fully Managed).

Figura 17: Nella console di Microsoft Endpoint Manager è possibile visualizzare il tipo di sistema operativo dei diversi dispositivi, la loro proprietà e la loro modalità di gestione di Android Enterprise

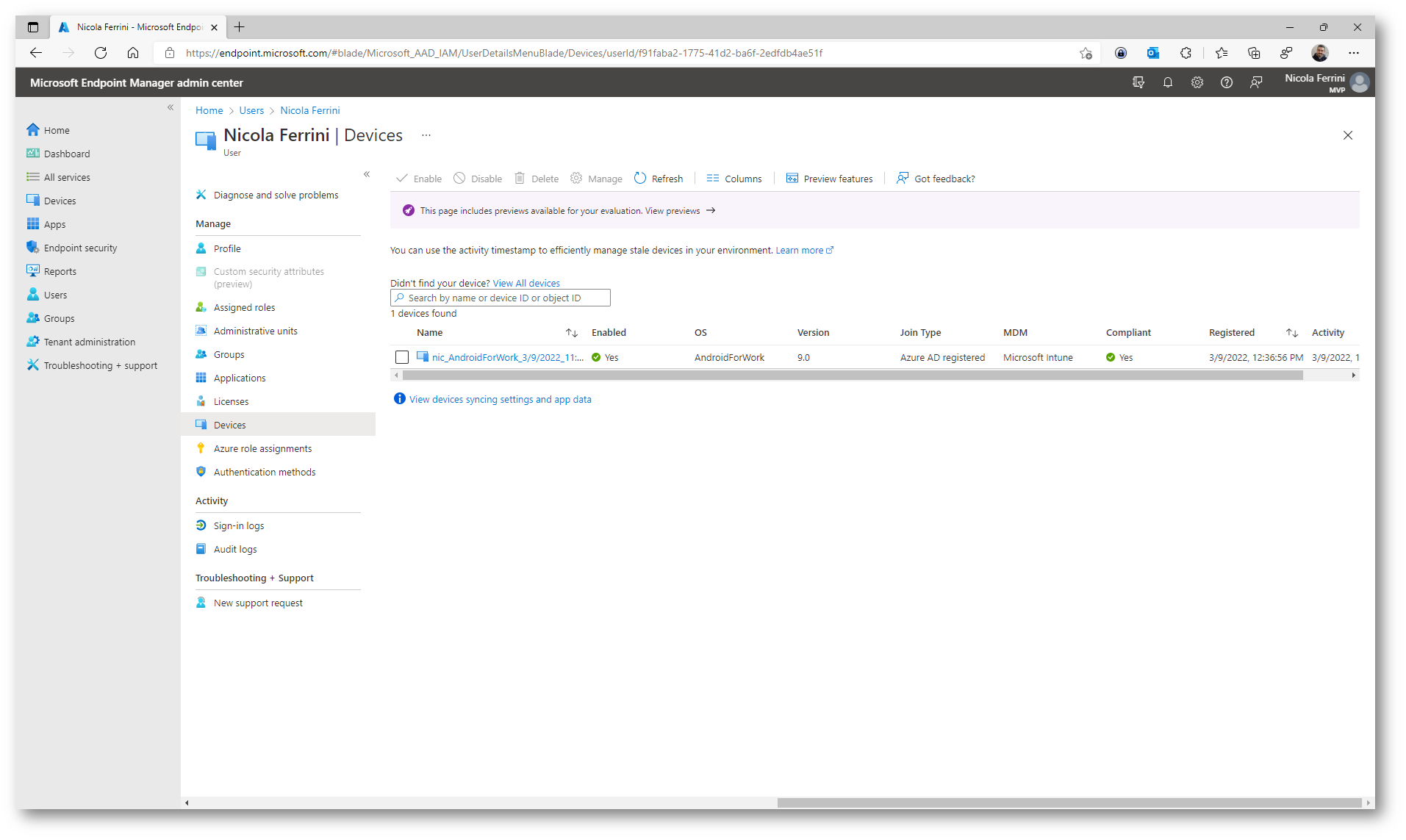

Anche selezionando un utente, in Microsoft Endpoint Manager o nel portale di Azure AD, nel nodo Devices potrete visualizzare tutte le informazioni relative ai dispositivi registrati dall’utente.

Figura 18: Dalle proprietà dell’utente si possono visualizzare informazioni relative al dispositivo registrato

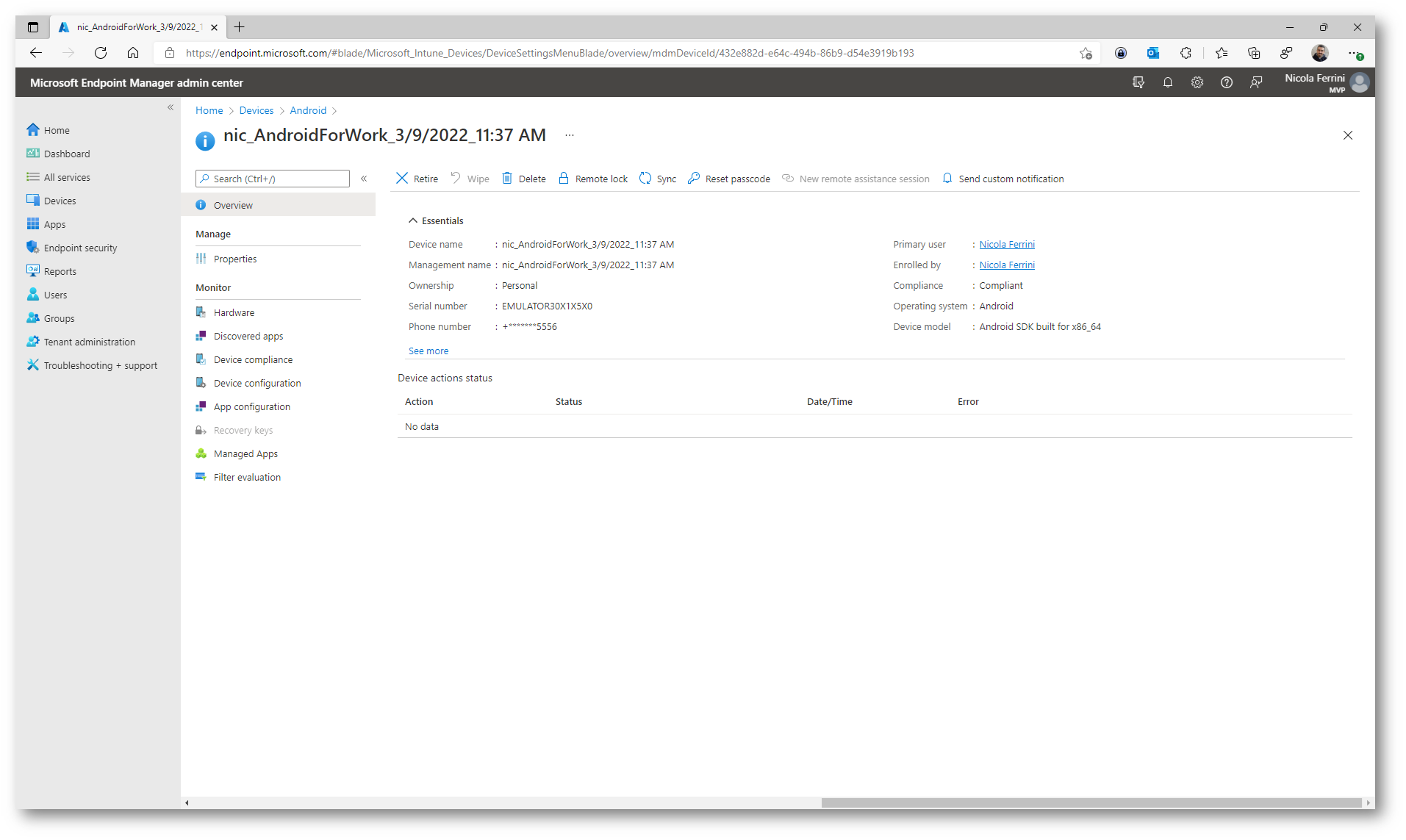

Cliccando sul dispositivo sarà possibile vederne le proprietà, le caratteristiche hardware, effettuare operazioni e monitorarne il comportamento.

Figura 19: Proprietà del dispositivo Android registrato

Conclusioni

Intune consente di distribuire app e impostazioni in dispositivi Android personali per assicurarsi che le informazioni personali e lavorative siano separate. La diffusione del lavoro mobile e del lavoro remoto aumenta decisamente i rischi per la privacy e per la perdita di informazioni aziendali. Grazie da Intune gli amministratori di sistema possono gestire i dispositivi degli utenti, anche quelli BYOD, e assicurare lo svolgimento delle attività lavorative in piena sicurezza.